Wiz ti offre una visibilità solida ma non è all'altezza in termini di correzione in tempo reale, telemetria a livello di host o analisi del traffico di rete?

Si può dire con certezza che non sei l'unico ad aver notato queste lacune.

Con l'aumentare della complessità degli ambienti cloud, i team di sicurezza necessitano di strumenti in grado di identificare i rischi e contribuire a mitigarli.

Questo post del blog analizza alcuni dei migliori concorrenti di Wiz che colmano queste lacune. Continua a leggere fino alla fine per scoprire come ClickUp (sì, la piattaforma di produttività!) fornisce supporto per una collaborazione efficiente nella sicurezza cloud. 🔐

Cosa dovresti cercare nei concorrenti di Wiz?

Quando esplori le migliori alternative a Wiz, inizia identificando le lacune specifiche nel project management dei tuoi progetti di sicurezza informatica. La soluzione giusta colmerà direttamente tali lacune e rafforzerà la tua strategia di sicurezza complessiva. Ecco alcune funzionalità/funzioni da tenere in considerazione:

- Telemetria host basata su agenti: cerca i concorrenti di Wiz che utilizzano agenti leggeri per acquisire le attività di processo, file e registro per analisi forensi più approfondite.

- Flussi di lavoro di correzione automatizzati: dai la priorità alle piattaforme che si integrano con i sistemi di ticketing e applicano automaticamente correzioni o aggiornamenti delle politiche.

- Analisi del traffico di rete: scegli strumenti che integrano l'ispezione continua del traffico e il rilevamento delle anomalie nei cloud privati virtuali (VPC).

- Deception e honeypot: valuta le soluzioni con implementazione nativa di honeypot per intrappolare gli aggressori e scoprire i movimenti laterali.

- SBOM avanzato e scansione della catena di fornitura: prendete in considerazione i provider che mappano l'intero elenco dei componenti software (SBOM) e segnalano le vulnerabilità a monte.

- Dashboard e reportistica personalizzata: alternative a Target Wiz con widget drag-and-drop, metriche personalizzate e reportistica white label.

- Supporto on-premise e legacy: scegli un fornitore che offra agenti sia cloud che on-premise per una copertura uniforme in ambienti ibridi o legacy.

🧠 Curiosità: nel 2013, AWS ha firmato un accordo da 600 milioni di dollari con la CIA, impostando la fase per l'adozione sicura del cloud nel settore pubblico. È stato l'inizio dell'ecosistema GovCloud, oggi in forte espansione.

I concorrenti di Wiz in sintesi

Ecco una tabella che mette a confronto tutti i concorrenti e le alternative di Wiz. 📊

| Strumento | Ideale per | Funzionalità migliori | Prezzi* |

| Palo Alto Prisma Cloud | Sicurezza cloud end-to-end e DevSecOps per le organizzazioni di medie e grandi dimensioni | Gestione della sicurezza del cloud (CSPM), protezione del carico di lavoro nel cloud (CWPP), gestione dei diritti di accesso all'infrastruttura cloud (CIEM), prioritizzazione dei rischi basata sull'IA | Prezzi personalizzati |

| Lacework | Rilevamento delle anomalie comportamentali tramite poligrafo e visibilità completa per le organizzazioni di medie e grandi dimensioni. | Rilevamento delle anomalie basato sul comportamento, prioritizzazione dei rischi, controlli di conformità automatizzati | Prezzi personalizzati |

| Orca Sicurezza | Gestione delle vulnerabilità senza agenti per le piccole e medie imprese con ambienti multi-cloud | Prioritizzazione ricca di contesto, visualizzazione dei percorsi di attacco, tecnologia SideScanning | Prezzi personalizzati |

| Tenable | Gestione completa delle vulnerabilità in ambienti cloud e on-premise per le aziende | CSPM, scansione unificata delle vulnerabilità, sicurezza Infrastructure as Code (IaC) | Prezzi personalizzati |

| Aqua Software per la sicurezza | Sicurezza cloud-native per l'intero ciclo di vita per team IT e DevOps di piccole e medie dimensioni con esigenze di sicurezza dei container | Protezione dei container e del runtime Kubernetes, carichi di lavoro serverless, integrazione della pipeline CI/CD | Prezzi personalizzati |

| Microsoft Defender for Cloud | Gestione della sicurezza per aziende di medie dimensioni su ambienti cloud basati su Microsoft | CSPM e CWP nativi con avvisi centralizzati, standard normativi e reportistica integrati, integrazione con Azure | Prezzi personalizzati |

| Qualys | Scansione di sicurezza basata su agente e senza agente per aziende e grandi team di sviluppatori | Protezione ibrida delle risorse (cloud + legacy), reportistica centralizzata, CSPM per multi-cloud | Prezzi personalizzati |

| Check Point | Sicurezza integrata e gestione della postura per aziende di medie dimensioni e grandi imprese | CSPM, prevenzione delle minacce cloud-native, sicurezza serverless, supporto API di terze parti | Prezzi personalizzati |

| Sysdig | Operazioni DevSecOps basate su Kubernetes per piccole e medie imprese | Analisi forense degli incidenti con eBPF, rilevamento delle minacce in tempo reale, prioritizzazione delle vulnerabilità | Prezzi personalizzati |

| Snyk | Sicurezza Dev-first per codice, container e IaC per grandi team di sviluppatori e aziende | Sicurezza shift-left, flussi di lavoro incentrati sugli sviluppatori, integrazione CI/CD, | Piano Free disponibile; piani a pagamento a partire da 25 $ al mese. |

I 10 migliori concorrenti e alternative a Wiz

Ora approfondiamo i migliori concorrenti di Wiz. 👇

Come valutiamo i software su ClickUp

Il nostro team editoriale segue un processo trasparente, supportato da ricerche e indipendente dai fornitori, quindi puoi fidarti che i nostri consigli si basano sul valore reale dei prodotti.

Ecco una panoramica dettagliata di come valutiamo i software su ClickUp.

1. Palo Alto Prisma Cloud (ideale per la sicurezza cloud end-to-end e l'integrazione DevSecOps)

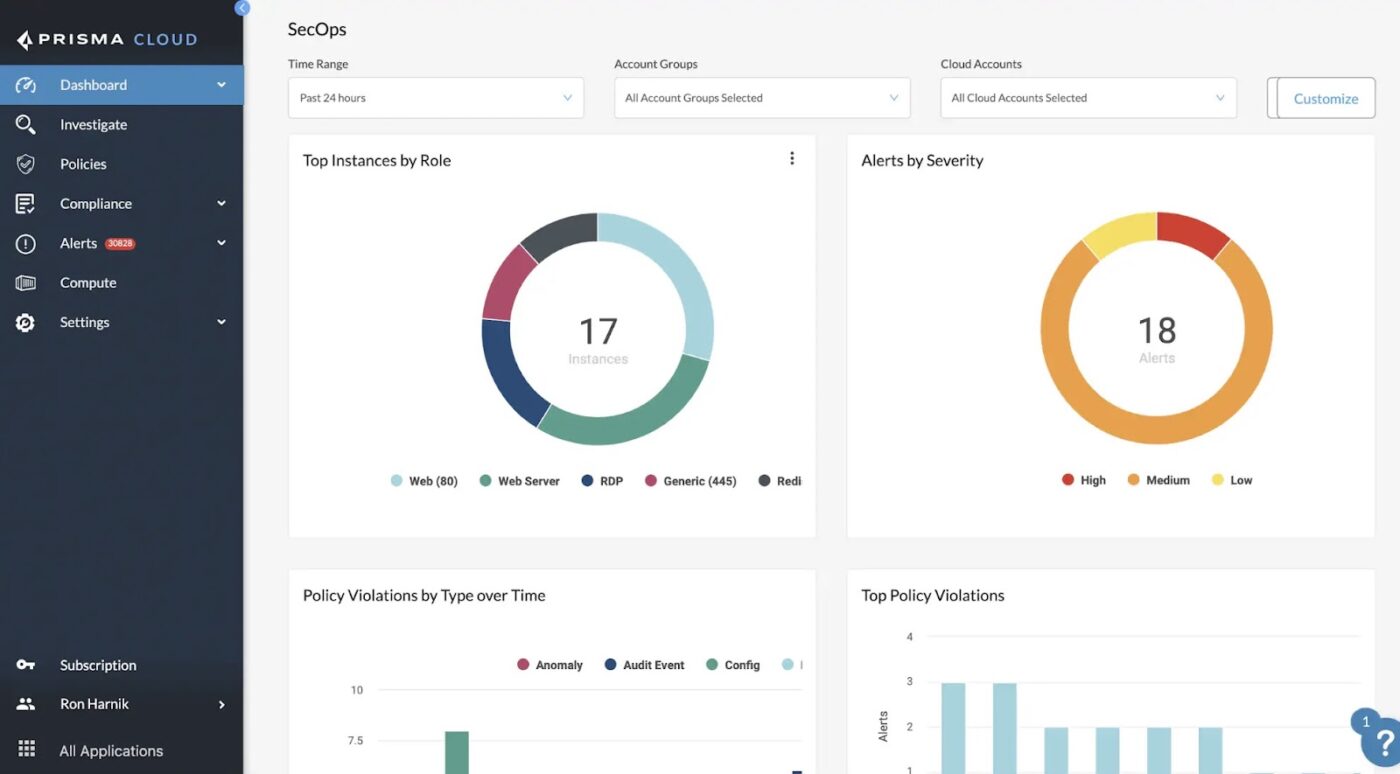

Prisma Cloud di Palo Alto Networks è una piattaforma completa di protezione delle applicazioni native per il cloud (CNAPP) progettata per proteggere le applicazioni durante tutto il loro ciclo di vita, dal codice al cloud.

Utilizzando una combinazione di machine learning, analisi avanzate e Precision IA, esegue scansioni continue dell'infrastruttura, del codice delle applicazioni e dei carichi di lavoro per rilevare configurazioni errate, violazioni delle politiche e minacce attive.

Si integra anche con l'ecosistema di sicurezza più ampio di Palo Alto, inclusi Cortex XDR e WildFire, facilitando la creazione di una strategia di sicurezza unificata.

Le migliori funzionalità di Palo Alto Prisma Cloud

- Proteggi l'infrastruttura di tutti i provider utilizzando la gestione della sicurezza cloud (CSPM) per rilevare configurazioni errate, deviazioni e violazioni delle politiche.

- Proteggi i carichi di lavoro e i container con la protezione dei carichi di lavoro cloud (CWP), che include la scansione senza agente per VM, ambienti serverless e Kubernetes.

- Rafforza le tue pipeline CI/CD attraverso la sicurezza integrata del codice, la scansione IaC, l'analisi della composizione del software e il rilevamento dei segreti prima dell'esecuzione.

- Ottieni visibilità e controllo approfonditi sulle risorse in ambienti multi-cloud e ibridi.

Limiti di Palo Alto Prisma Cloud

- Richiede una configurazione iniziale complessa e dispendiosa in termini di tempo, soprattutto se non si ha esperienza precedente con gli strumenti Palo Alto.

- Lacune nella documentazione, in particolare per casi d'uso avanzati ed esempi di implementazione nel mondo reale.

Prezzi di Palo Alto Prisma Cloud cloud

- Prezzi personalizzati

Valutazioni e recensioni di Palo Alto Prisma Cloud cloud

- G2: 4,4/5 (oltre 390 recensioni)

- Capterra: Recensioni insufficienti

Cosa dicono gli utenti reali di Palo Alto Prisma Cloud?

Ecco cosa dice una recensione di G2 su questo concorrente di Wiz:

Ciò che mi piace di più di Prisma Access è la sua capacità di fornire una sicurezza coerente e basata sul cloud a tutti gli utenti, indipendentemente dalla loro posizione. L'integrazione con altri strumenti Palo Alto Networks come Cortex e Panorama semplifica la gestione e il monitoraggio della sicurezza da una dashboard centralizzata.

Ciò che mi piace di più di Prisma Access è la sua capacità di fornire una sicurezza coerente e basata sul cloud a tutti gli utenti, indipendentemente dalla loro posizione. L'integrazione con altri strumenti Palo Alto Networks come Cortex e Panorama semplifica la gestione e il monitoraggio della sicurezza da una dashboard centralizzata.

🔍 Lo sapevate? All'inizio degli anni '90, i siti web erano per lo più HTTP. Fu solo nel 1994 che Netscape introdusse l'HTTPS per crittografare il traffico del browser, dando il via alle prime conversazioni sulla sicurezza web.

2. Lacework (ideale per ambienti cloud con requisiti di conformità)

Lacework FortiCNAPP aiuta i team a collegare i segnali di rischio del cloud con il rilevamento delle minacce in tempo reale, sia che si tratti di analizzare configurazioni errate o di determinare come archiviare in modo sicuro le informazioni dei clienti. Crea una visione completa delle vulnerabilità, delle configurazioni errate e delle minacce attive nell'intero ambiente cloud.

Con supporto nativo su AWS, Azure e Google Cloud, la piattaforma analizza continuamente l'attività per individuare i primi segni di ransomware, cryptojacking e credenziali compromesse.

Le migliori funzionalità di Lacework

- Rileva tempestivamente gli attacchi zero-day con la piattaforma dati Polygraph® che rivela anomalie comportamentali e modelli di minaccia.

- Scopri i rischi legati all'identità con CIEM, che valuta le autorizzazioni e segnala i ruoli con privilegi eccessivi nei cloud.

- Semplifica la correzione dei problemi grazie a informazioni di automazione su configurazioni errate, vulnerabilità e violazioni delle politiche.

- Passa a sinistra con IaC sicurezza integrata, SAST e analisi della composizione del software (SCA) per individuare i problemi prima dell'implementazione.

- Automatizza i controlli di conformità e la reportistica per vari standard di settore.

Limiti di Lacework

- Mancanza di monitoraggio in tempo reale delle correzioni; i problemi chiusi impiegano più di 24 ore per scomparire.

- Gli utenti trovano difficile la configurazione degli avvisi e desiderano una migliore integrazione con Slack, Datadog, strumenti SIEM e piattaforme di ticket.

Prezzi di Lacework

- Prezzi personalizzati

Valutazioni e recensioni di Lacework

- G2: 4,4/5 (oltre 380 recensioni)

- Capterra: Recensioni insufficienti

📮 ClickUp Insight: il 74% dei dipendenti utilizza due o più strumenti solo per trovare le informazioni di cui ha bisogno, passando da email, chat, note, strumenti di project management e documentazione. Questo continuo cambio di contesto fa perdere tempo e rallenta la produttività. Come app completa per il lavoro, ClickUp unifica tutte le tue attività (email, chat, documenti, attività e note) in un unico spazio di lavoro ricercabile, in modo che tutto sia esattamente dove ti serve.

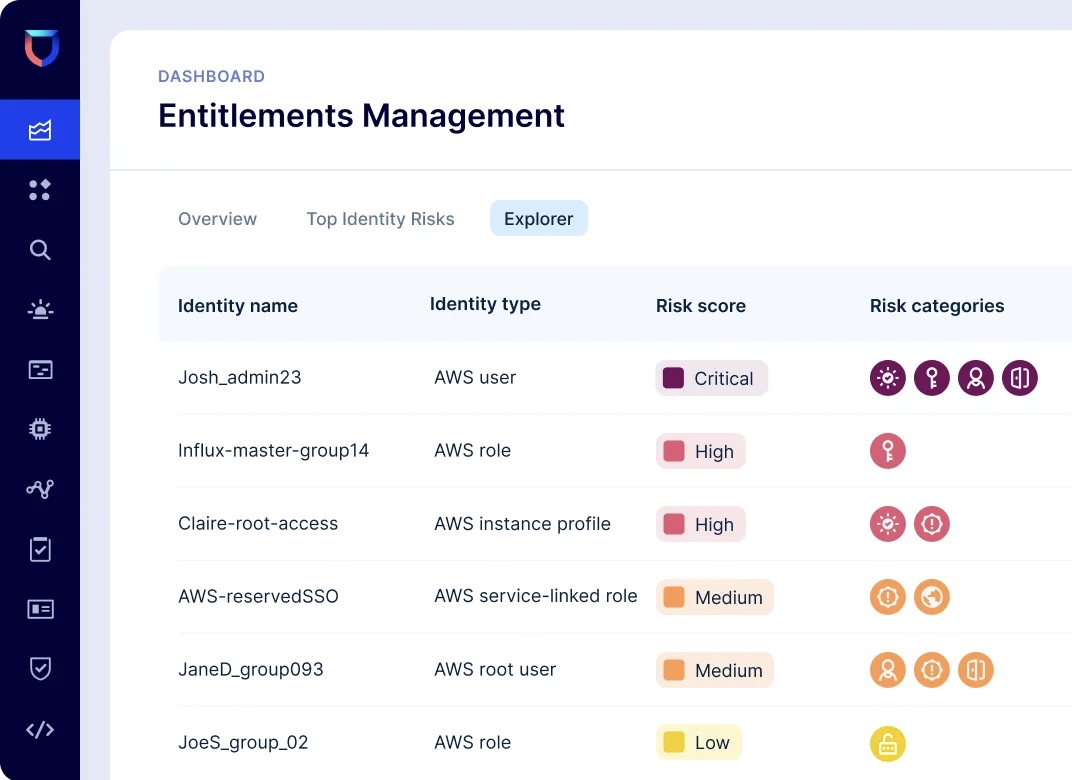

3. Orca Security (ideale per una rapida implementazione in ambienti multi-cloud di sicurezza)

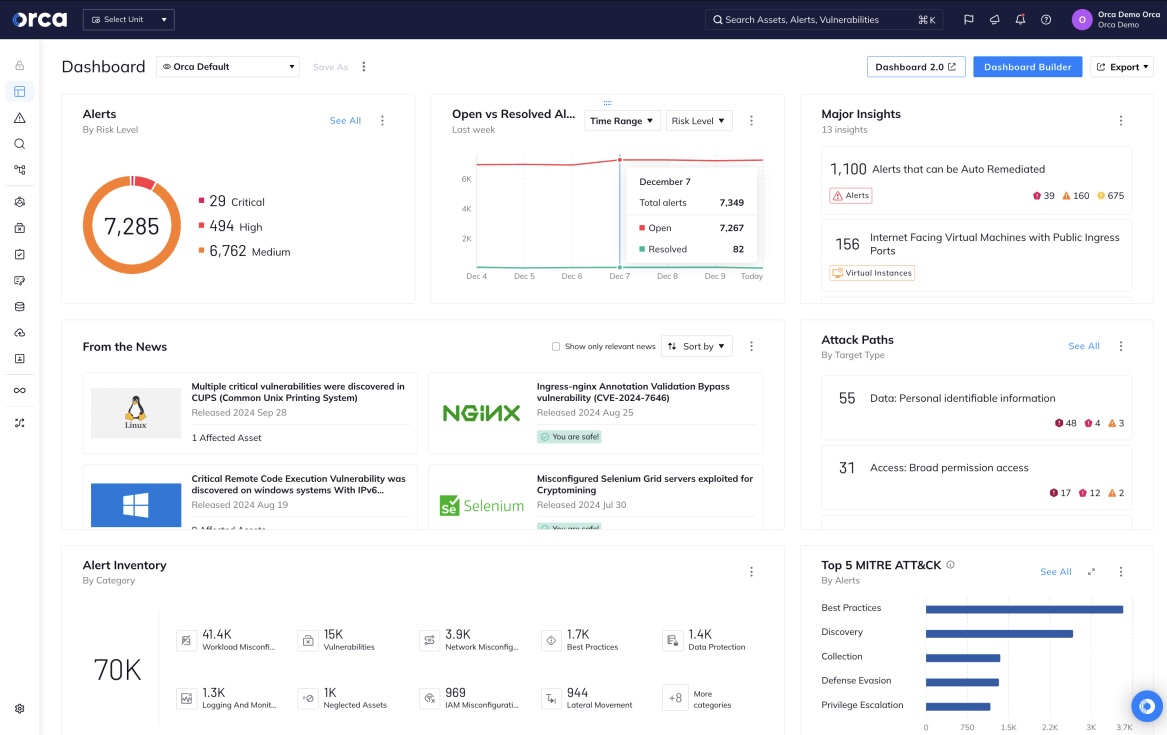

Orca Security offre ai team una visibilità approfondita su ogni livello del loro ambiente cloud senza il sovraccarico di installare agenti. Correlazione automatica dei rischi, come configurazioni errate, API esposte, problemi di identità e vulnerabilità, per individuare le minacce più critiche.

Questo strumento combina telemetria in tempo reale, comunicazione professionale, prioritizzazione avanzata dei rischi e ampio supporto alla conformità in un'unica interfaccia.

La sua attenzione alle "combinazioni tossiche" aiuta i team a dare priorità all'1% degli avvisi che contano davvero, eliminando il rumore spesso associato agli strumenti di sicurezza cloud.

Le migliori funzionalità di Orca Security per la sicurezza

- Implementa la scansione senza agenti con SideScanning™ per ottenere una visibilità immediata su carichi di lavoro, rischi e configurazioni.

- Attiva Orca Sensor per la protezione runtime, che consente il rilevamento e l'analisi in tempo reale utilizzando un'osservabilità leggera a livello di kernel.

- Garantisci la conformità su larga scala utilizzando oltre 100 framework normativi pronti all'uso, tra cui CIS Benchmarks, PCI DSS, HIPAA e SOC 2.

- Riduci i costi operativi e l'impatto sulle prestazioni degli ambienti di produzione.

Limiti di Orca Security

- La scansione senza agente potrebbe non fornire informazioni approfondite sul runtime rispetto ai concorrenti di Wiz basati su agente.

- Mancanza di solide funzionalità shift-left. Nessuna integrazione IDE/CLI nota per i flussi di lavoro degli sviluppatori.

Prezzi di Orca Security per la sicurezza

- Prezzi personalizzati

Valutazioni e recensioni di Orca Security per la sicurezza

- G2: 4,6/5 (oltre 200 recensioni)

- Capterra: 4,8/5 (oltre 50 recensioni)

Cosa dicono gli utenti reali di Orca Security per la sicurezza?

Un utente ha condiviso questa recensione su Capterra:

Orca è un approccio senza agenti al VMS. Ciò significa che non vi è alcun impatto sugli utenti né alcun calo delle prestazioni. Il tuo team operativo non deve gestire l'implementazione degli agenti, né gli aggiornamenti/i tempi di inattività. […] Il prodotto è piuttosto nuovo e molti di questi miglioramenti sono in fase di sviluppo.

Orca è un approccio senza agenti al VMS. Ciò significa che non vi è alcun impatto sugli utenti né alcun calo delle prestazioni. Il tuo team operativo non deve gestire l'implementazione degli agenti, né gli aggiornamenti/i tempi di inattività. […] Il prodotto è piuttosto nuovo e molti di questi miglioramenti sono ancora in fase di sviluppo.

🧠 Curiosità: il concetto di "zero trust" è stato coniato dall'analista di Forrester John Kindervag, il quale ha suggerito alle organizzazioni di non fidarsi mai di nessuna rete per impostazione predefinita. Ci sono voluti più di dieci anni (e alcune dolorose violazioni) perché questa idea diventasse mainstream.

4. Tenable (ideale per la scansione unificata delle vulnerabilità)

Tenable offre un approccio consolidato alla sicurezza degli ambienti ibridi e multi-cloud attraverso la sua piattaforma di gestione dell'esposizione di punta, Tenable One. Anziché trattare le vulnerabilità, le configurazioni errate e i problemi di identità come problemi isolati, Tenable crea connessioni per fornire una visione prioritaria dei rischi su tutta la superficie di attacco.

Offre supporto per soluzioni autorizzate da FedRAMP, rendendolo una scelta affidabile per gli ambienti governativi e altamente regolamentati. Lo strumento offre anche funzionalità quali accesso just-in-time (JIT), patching autonomo e analisi a livelli basata sull'IA.

Le migliori funzionalità di Tenable

- Colmate le lacune relative alle identità con Tenable Identity Exposure, rilevando configurazioni errate e accessi rischiosi su Active Directory ed Entra ID.

- Accelera la correzione delle vulnerabilità grazie a Tenable Patch Management, che abbina automaticamente le vulnerabilità alle patch appropriate ed esegue l'applicazione autonoma delle patch.

- Applica il principio del privilegio minimo utilizzando Tenable CIEM e JIT access per limitare le autorizzazioni cloud non necessarie.

- Integra i controlli di sicurezza nel ciclo di vita DevOps senza soluzione di continuità

Limiti di Tenable

- Non è previsto alcun metodo integrato per eliminare automaticamente i risultati delle scansioni storiche, che occupano spazio su disco.

- Sebbene sia efficace nella gestione delle vulnerabilità e della postura, le sue funzionalità/funzioni di protezione runtime potrebbero essere meno mature rispetto a quelle dei provider CNAPP specializzati.

- Occasionalmente segnala problemi non critici, aumentando il carico di lavoro dei team di sicurezza.

Prezzi Tenable

- Prezzi personalizzati

Valutazioni e recensioni affidabili

- G2: 4,5/5 (oltre 250 recensioni)

- Capterra: Recensioni insufficienti

📖 Leggi anche: Il miglior software gratis per la project management da abbinare ai concorrenti di Wiz

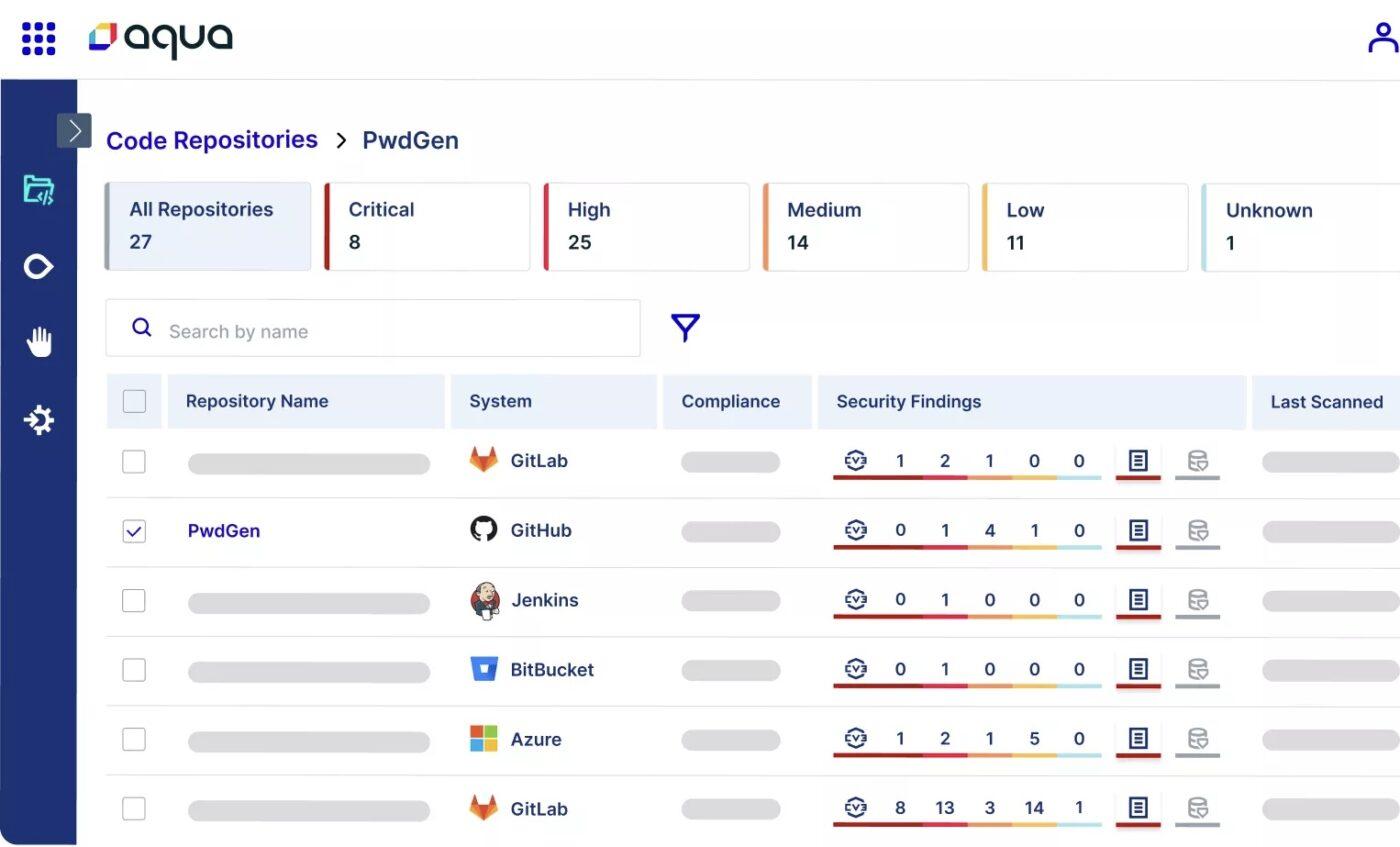

5. Aqua Security Software (ideale per i team DevOps con esigenze di sicurezza dei container)

Aqua Security contribuisce a proteggere le applicazioni moderne durante il loro intero ciclo di vita, dallo sviluppo e l'implementazione fino al runtime. I suoi controlli in tempo reale e la scansione shift-left consentono ai team di sicurezza di individuare tempestivamente le vulnerabilità e rispondere rapidamente alle minacce attive senza rallentare i processi di sviluppo agile.

Questa alternativa a Wiz utilizza una combinazione di metodi senza agente e basati su agente per offrire flessibilità nell'implementazione e nella copertura. Consente l'unificazione della sicurezza del codice, dell'infrastruttura e del carico di lavoro in ambienti ibridi e multi-cloud.

Le migliori funzionalità del software Aqua Security per la sicurezza

- Utilizza Universal Code Scanning per rilevare vulnerabilità, segreti, configurazioni errate IaC e malware in tutti i codici sorgente e i registri.

- Stabilisci Acceptance Gates per applicare politiche di garanzia su misura per diverse pipeline, bloccando i carichi di lavoro non conformi prima della produzione.

- Applica le Kubernetes Assurance Policies per applicare i controlli di runtime utilizzando l'open policy agent (OPA) e le regole Rego per la governance della sicurezza.

Limitazioni del software Aqua Security per la sicurezza

- Non offre supporto per la scansione di determinati tipi di artefatti come i pacchetti Maven e npm.

- Funzionalità API limitate, in particolare per la ricerca di immagini e i casi d'uso di automazione

Prezzi del software Aqua Security per la sicurezza

- Prezzi personalizzati

Valutazioni e recensioni del software Aqua Security per la sicurezza

- G2: 4,2/5 (oltre 50 recensioni)

- Capterra: Recensioni insufficienti

Cosa dicono gli utenti reali di Aqua Security Software per la sicurezza?

Ecco un breve estratto da un utente reale:

È facile da implementare, ha un'interfaccia utente intuitiva, offre opzioni di integrazione CI/CD, ha un buon dashboard e una delle funzionalità chiave per noi è la funzione di sicurezza Kubernetes, che non è presente in molti altri strumenti commerciali. Tuttavia, il modello di licenza è probabilmente in linea con il piano a lungo termine di Aquasec, che dovrebbe anche prendere in considerazione alcuni modelli di prezzo a breve termine/basso volume per i clienti che desiderano provare la sicurezza dei container prima di decidere di adottare una soluzione completa a lungo termine.

È facile da implementare, ha un'interfaccia utente piacevole, offre opzioni di integrazione CI/CD, ha un buon dashboard e una delle funzionalità chiave per noi è la funzione di sicurezza Kubernetes, che non è presente in molti altri strumenti commerciali. Tuttavia, il modello di licenza è probabilmente in linea con il piano a lungo termine di Aquasec, che dovrebbe anche prendere in considerazione alcuni modelli di prezzo a breve termine/basso volume per i clienti che desiderano provare la sicurezza dei container prima di decidere per una soluzione completa a lungo termine.

🧠 Curiosità: Sebbene il concetto esistesse già in precedenza, è stato il CEO di Google Eric Schmidt a utilizzare l'espressione "cloud computing" in una conferenza del 2006. Da quel momento in poi ha preso piede (così come le preoccupazioni relative alla sicurezza).

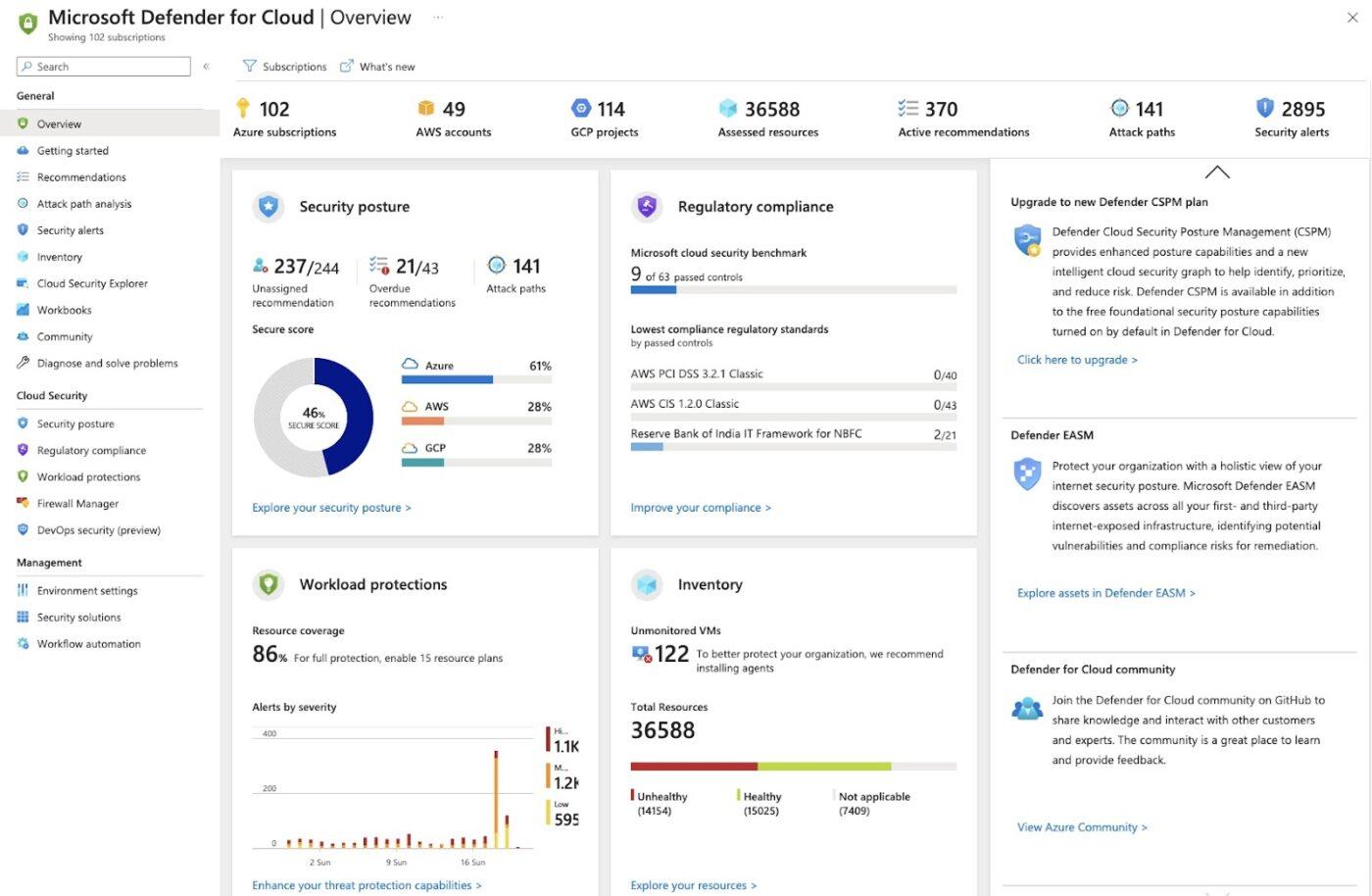

6. Microsoft Defender for Cloud (ideale per ambienti cloud basati su Microsoft)

Microsoft Defender for Cloud combina la gestione della sicurezza, la protezione del carico di lavoro e le funzionalità DevSecOps.

Grazie a Microsoft Defender Extended Detection and Response (XDR), le organizzazioni possono collegare le informazioni provenienti dall'infrastruttura cloud con gli avvisi provenienti dagli endpoint e dalle identità degli utenti, creando un quadro più ampio delle minacce.

La sua funzionalità/funzione Secure Score offre alle organizzazioni una metrica chiara per il monitoraggio e il miglioramento del loro livello di sicurezza complessivo nel tempo. È inoltre possibile modellare potenziali percorsi di attacco con Cloud Security Explorer e implementare regole di governance in tutte le unità aziendali.

Le migliori funzionalità di Microsoft Defender

- Sfrutta l'integrazione nativa e senza soluzione di continuità con la piattaforma Microsoft Azure.

- Identifica i percorsi di movimento laterale e i punti deboli utilizzando Attack Path Analysis e il Cloud Security Explorer interattivo.

- Proteggi i carichi di lavoro ibridi e multicloud applicando Defender for Servers, Containers e spazio di archiviazione per proteggere infrastrutture, dati e applicazioni.

- Sfrutta Microsoft Entra Permissions Management per rilevare e correggere le autorizzazioni eccessive tra utenti, app e servizi in qualsiasi cloud.

- Correlate e agite rapidamente sulle minacce con SIEM e orchestrazione della sicurezza, automazioni del flusso di lavoro IA e strumenti di risposta (SOAR) per ridurre i tempi di risoluzione.

Limiti di Microsoft Defender

- Gli utenti segnalano spesso un eccesso di notifiche e falsi positivi che causano affaticamento da allerta.

- Questo concorrente di Wiz ha difficoltà a rilevare attacchi zero-day o malware con firme nascoste, limitando l'affidabilità in scenari di minaccia critici.

- Il modello di prezzi e licenze può essere complesso da comprendere e effettuare la previsione, in particolare nelle implementazioni multi-cloud.

Prezzi di Microsoft Defender

- Prezzi personalizzati

Valutazioni e recensioni di Microsoft Defender

- G2: 4,4/5 (oltre 300 recensioni)

- Capterra: Recensioni insufficienti

🔍 Lo sapevate? Uno dei primi successi di DevSecOps è stato ottenuto grazie agli strumenti open source di Netflix. Netflix ha rilasciato Security Monkey e Stethoscope nel 2010, aprendo la strada all'idea di integrare la sicurezza nelle pipeline CI/CD e influenzando il futuro degli strumenti CSPM automatizzati e dei concorrenti di Wiz.

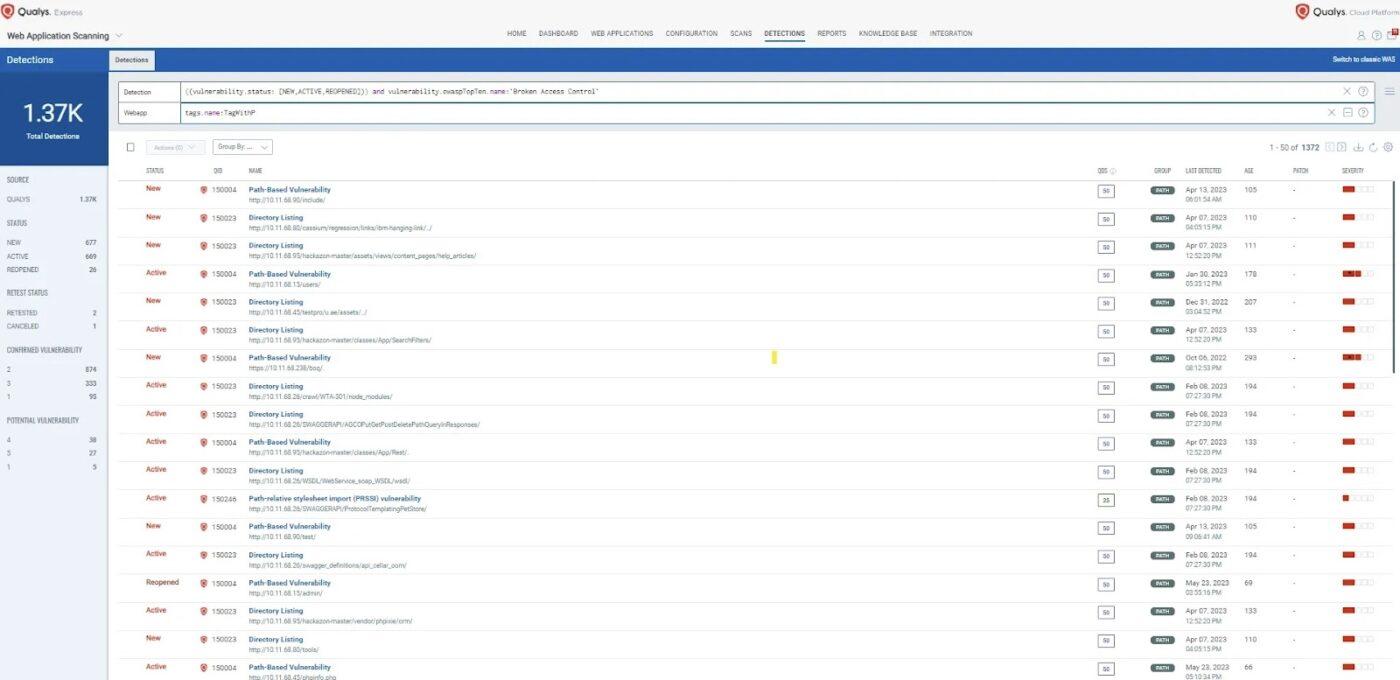

7. Qualys (ideale per la protezione delle risorse ibride)

Qualys offre un approccio unificato alla sicurezza informatica con la sua piattaforma Enterprise TruRisk™, che combina visibilità delle risorse, gestione delle vulnerabilità, conformità e correzione in un unico sistema integrato. Il concorrente di Wiz offre telemetria ad alta velocità e correlazione intelligente tra miliardi di punti dati.

La piattaforma utilizza Cloud Agent leggeri e scanner senza agente per fornire una visibilità completa e una valutazione della sicurezza dei carichi di lavoro, dei container e dell'infrastruttura cloud. Con l'introduzione di Qualys TotalCloud, il suo CNAPP e TotalAppSec per il rischio delle applicazioni, Qualys estende la protezione all'intero stack.

La piattaforma offre supporto per la sicurezza IaC, la protezione runtime Kubernetes e persino la sicurezza LLM per le implementazioni GenAI.

Le migliori funzionalità di Qualys

- Consolida numerose funzioni di sicurezza e conformità su un'unica piattaforma

- Utilizza TruRisk Eliminate™ per correggere vulnerabilità critiche come CISA KEV e esposizioni al ransomware attraverso patch, isolamento o flussi di lavoro di mitigazione.

- Esegui scansioni continue dei modelli IaC per individuare eventuali configurazioni errate e monitora le app SaaS per individuare abusi di privilegi e problemi di conformità.

- Ottimizza la risposta con Qualys Flow e crea flussi di lavoro di correzione automatizzati utilizzando un motore no-code/low-code.

Limiti di Qualys

- La dashboard non è intuitiva, rendendo più difficile la navigazione e l'esecuzione delle attività per i nuovi utenti.

- Sebbene il rilevamento sia efficace, le funzionalità/funzioni di distribuzione delle patch e di correzione non sono così fluide ed efficienti come quelle di altri concorrenti di Wiz.

- La gestione dell'intera suite di applicazioni integrate può richiedere un investimento significativo in termini di formazione e configurazione.

Prezzi di Qualys

- Prezzi personalizzati

Valutazioni e recensioni di Qualys

- G2: 4,3/5 (oltre 240 recensioni)

- Capterra: 4/5 (oltre 30 recensioni)

Cosa dicono gli utenti reali di Qualys?

Una recensione su Capterra lo descrive in questo modo:

Nel complesso, il prodotto è facile da usare, offre una scansione delle vulnerabilità affidabile e dispone di un'ampia libreria di aggiornamenti software. Include anche video di formazione e supporto.

Nel complesso, il prodotto è facile da usare, offre una scansione delle vulnerabilità affidabile e dispone di un'ampia libreria di aggiornamenti software. Include anche video di formazione e supporto.

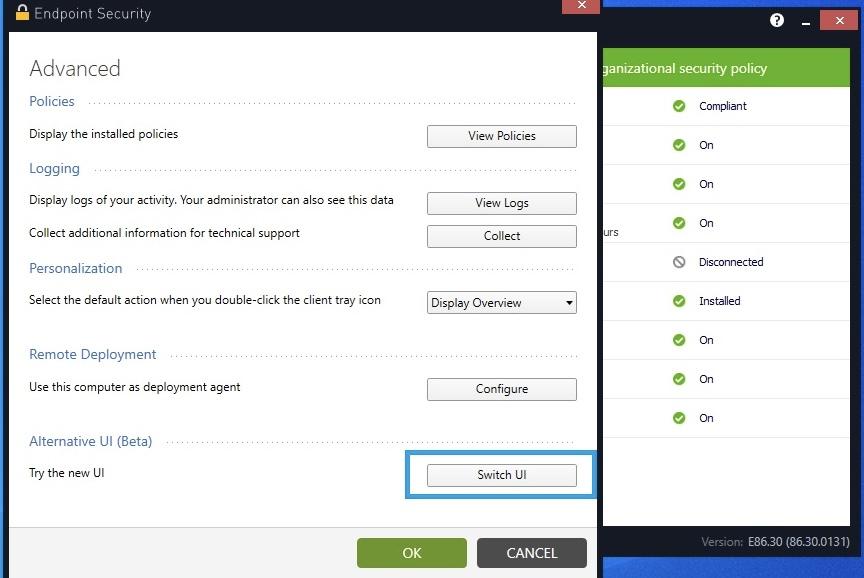

8. Check Point (ideale per la sicurezza integrata e la gestione della postura)

Le soluzioni di punta di Check Point, Quantum Security Gateways e CloudGuard, sono progettate per fornire una protezione approfondita su reti, carichi di lavoro e punti di accesso remoti.

Per la protezione degli endpoint, Harmony Endpoint offre EPP (Endpoint Protection Platform), EDR (Endpoint Detection and Response) e XDR (Extended Detection and Response) in un unico client leggero, garantendo visibilità e controllo completi dall'edge al cloud.

Consente ai team di applicare politiche di sicurezza coerenti e di proteggersi da sofisticati attacchi informatici su tutta la loro impronta cloud, dall'infrastruttura alle applicazioni.

Le migliori funzionalità di Check Point

- Implementa oltre 60 motori di machine learning e informazioni globali sulle minacce per rilevare e effettuare il blocco degli attacchi avanzati, inclusi gli exploit zero-day.

- Gestisci utenti, app, dispositivi e reti cloud da un'unica console centralizzata con applicazione granulare delle regole.

- Proteggi i lavoratori remoti con Harmony SASE per fornire accesso per applicazione, controlli dello stato dei dispositivi e politiche Zero Trust con connettività mesh completa.

- Effettua una connessione facile con il software SOC e effettua l'automazione della mitigazione delle minacce utilizzando un ampio supporto API di terze parti.

Limiti di Check Point

- La configurazione può richiedere molto tempo, soprattutto per i team di piccole dimensioni che non dispongono di personale IT dedicato.

- Le scansioni complete e il sandboxing possono rallentare le prestazioni, in particolare su macchine con specifiche tecniche inferiori.

Prezzi Check Point

- Prezzi personalizzati

Valutazioni e recensioni di Check Point

- G2: 4,5/5 (oltre 200 recensioni)

- Capterra: Recensioni insufficienti

9. Sysdig (ideale per operazioni DecSecOps che fanno ampio uso di Kubernetes)

Sysdig è una piattaforma di protezione delle applicazioni cloud-native progettata per i team che danno priorità al rilevamento in tempo reale, alle informazioni contestuali sui rischi e alla visibilità approfondita del runtime, applicando al contempo solide misure di sicurezza dei dati.

Il supporto multi-cloud e il monitoraggio gestito Prometheus consentono di ottenere una visibilità end-to-end dell'infrastruttura senza cambi di contesto.

Combinando sicurezza, conformità e monitoraggio delle prestazioni, Sysdig aiuta i team a comprendere il contesto completo di un incidente. Il suo principale elemento di differenziazione è la capacità di assegnare priorità alle vulnerabilità in base al fatto che il pacchetto vulnerabile sia effettivamente in uso durante il runtime, consentendo ai team di concentrare il loro lavoro richiesto.

Le migliori funzionalità di Sysdig

- Concentrati sui rischi attivamente sfruttati o raggiungibili invece che sugli elenchi statici delle vulnerabilità e delle esposizioni comuni (CVE).

- Individua comportamenti sospetti con il rilevamento cloud-native che sfrutta i dati di sistema in tempo reale e il contesto comportamentale.

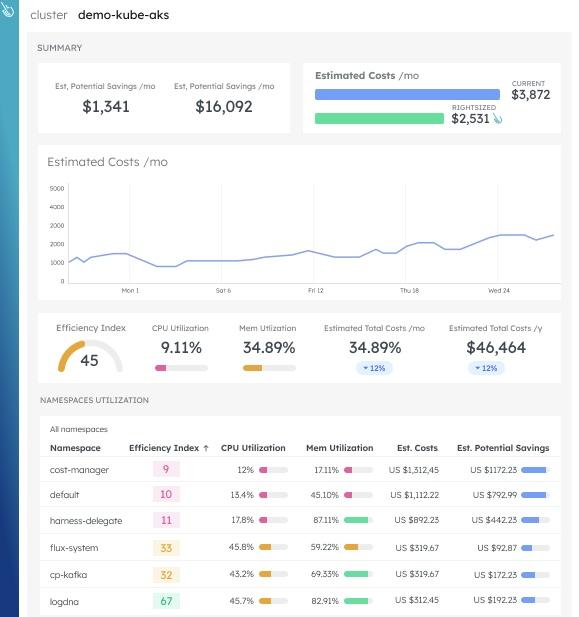

- Riduci i costi delle metriche personalizzate ed elimina le risorse sottoutilizzate utilizzando il monitoraggio dettagliato dell'utilizzo di Sysdig Monitor.

- Accelera la risposta agli incidenti con analisi forensi dettagliate e audit trail

Limiti di Sysdig

- Il rilevamento dei movimenti laterali negli scenari CSPM, in particolare negli ambienti AWS, è limitato.

- Le implementazioni on-premise possono richiedere notevoli risorse di spazio di archiviazione

- Il suo punto di forza principale risiede nella sicurezza runtime e nei container; altre aree della sua offerta CNAPP potrebbero essere meno sviluppate rispetto alla concorrenza.

Prezzi di Sysdig

- Prezzi personalizzati

Valutazioni e recensioni di Sysdig

- G2: 4,7/5 (oltre 100 recensioni)

- Capterra: Recensioni insufficienti

Cosa dicono gli utenti reali di Sysdig?

Una recensione su G2 lo riassume così:

Sysdig ha rilevato e segnalato il test in pochi istanti, mentre il concorrente ha impiegato ore. È stato allora che abbiamo capito che Sysdig era l'opzione migliore per noi. Oltre a essere in grado di rilevare, segnalare, classificare e indagare rapidamente sulle minacce al cloud e agli host, disponiamo di una serie di funzionalità/funzioni aggiuntive che migliorano la nostra sicurezza complessiva.

Sysdig ha rilevato e segnalato il test in pochi istanti, mentre il concorrente ha impiegato ore. È stato allora che abbiamo capito che Sysdig era l'opzione migliore per noi. Oltre a essere in grado di rilevare, segnalare, classificare e indagare rapidamente sulle minacce al cloud e agli host, disponiamo di una serie di funzionalità/funzioni aggiuntive che migliorano il nostro livello di sicurezza complessivo.

🧠 Curiosità: secondo il rapporto IBM "Cost of a Data Breach Report 2024", le organizzazioni che hanno implementato in modo esteso la sicurezza IA e l'automazione hanno risparmiato in media 2,2 milioni di dollari in costi legati alle violazioni rispetto a quelle che non lo hanno fatto.

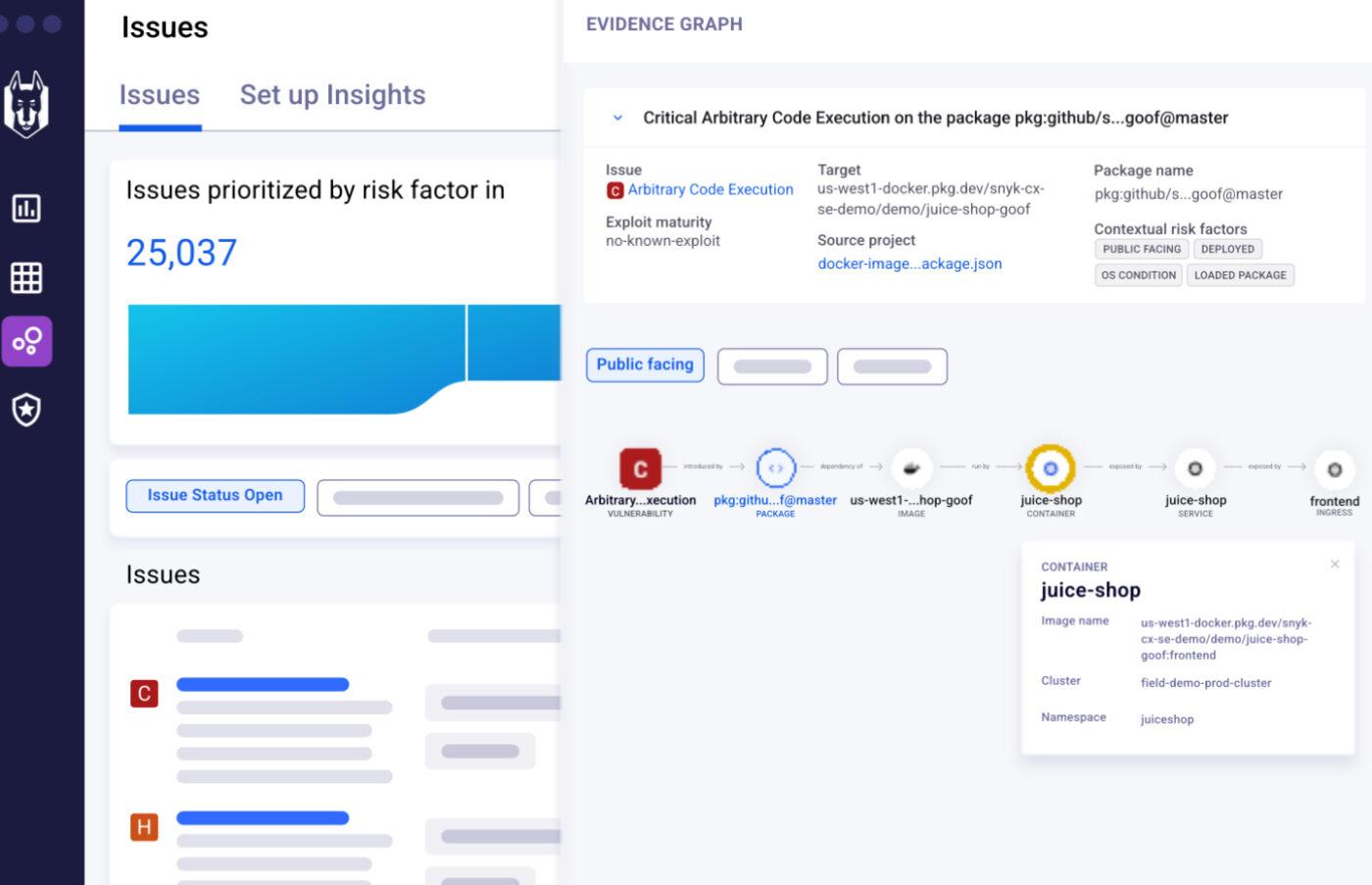

10. Snyk (ideale per la sicurezza shift-left e i flussi di lavoro incentrati sugli sviluppatori)

tramite Snyk

Snyk è una piattaforma di sicurezza incentrata sugli sviluppatori con un approccio moderno alla sicurezza delle applicazioni che si integra perfettamente nei flussi di lavoro di sviluppo cloud-native in rapida evoluzione.

Si distingue per la sua piattaforma di sicurezza basata sull'IA che rileva e risolve le vulnerabilità durante l'intero ciclo di vita dello sviluppo del software. Il motore principale dell'alternativa a Wiz, DeepCode AI, guida una risoluzione intelligente e comprensibile e aiuta i team a stare al passo con i potenziali rischi introdotti dagli strumenti di IA e dalle librerie open source.

Le migliori funzionalità di Snyk

- Individua e correggi le discrepanze di configurazione negli ambienti cloud con la sicurezza Snyk IaC, che fornisce correzioni in linea direttamente nei tuoi strumenti di sviluppo.

- Automatizza la gestione dei rischi open source con richieste pull con un solo clic, monitoraggio in tempo reale e controlli di conformità delle licenze.

- Integra la sicurezza senza soluzione di continuità negli strumenti di sviluppo e nei flussi di lavoro esistenti.

- Correlate i rischi al contesto aziendale utilizzando Snyk AppRisk per dare priorità alle vulnerabilità ad alto impatto e effettuare il monitoraggio della copertura AppSec.

Limiti di Snyk

- Mancanza di opzioni di implementazione in loco, che pone un limite alla flessibilità per le organizzazioni con politiche infrastrutturali rigide.

- Lo strumento genera dati SBOM incompleti tramite la CLI, costringendo gli utenti a fare affidamento su strumenti di terze parti o altri concorrenti di Wiz.

Prezzi di Snyk

- Free

- Team: 25 $ al mese per utente

- Aziende: Prezzi personalizzati

Valutazioni e recensioni di Snyk

- G2: 4,5/5 (oltre 120 recensioni)

- Capterra: 4,6/5 (oltre 20 recensioni)

🔍 Lo sapevate? Nel 2019, un firewall configurato in modo errato nella configurazione AWS di Capital One ha consentito a un ex dipendente AWS di accedere a oltre 100 milioni di record dei clienti. La causa principale? Una vulnerabilità di tipo SSRF (Server-Side Request Forgery), che i concorrenti di Wiz ora segnalano in modo specifico.

Altri strumenti per la sicurezza cloud: ClickUp

Identificare i rischi con i concorrenti di Wiz è solo il primo passaggio. La sfida più grande sta in ciò che viene dopo: organizzare la risposta, assegnare le attività ai team giusti e effettuare il monitoraggio dello stato delle attività.

È qui che entra in gioco ClickUp, non come scanner di sicurezza, ma come Centro di comando per orchestrare tutto ciò che accade dopo la scansione. Il suo cuore è il software di project management ClickUp, che offre una piattaforma centralizzata per pianificare gli interventi di riparazione, monitorare lo stato dei lavori, gestire la documentazione e comunicare in tempo reale.

Per i team IT e di sicurezza che operano su larga scala, la soluzione IT e PMO di ClickUp consente ai team PMO di standardizzare l'acquisizione delle richieste di servizio, effettuare l'automazione delle escalation basate su SLA e fornire visibilità sull'utilizzo delle risorse in tutti i portfolio con controlli di livello aziendale.

Vediamo come ClickUp integra i concorrenti di Wiz durante tutto il ciclo di vita operativo. 🔄

Trasforma gli avvisi in attività

Una volta segnalati, i problemi devono essere inseriti in un flusso di lavoro attuabile.

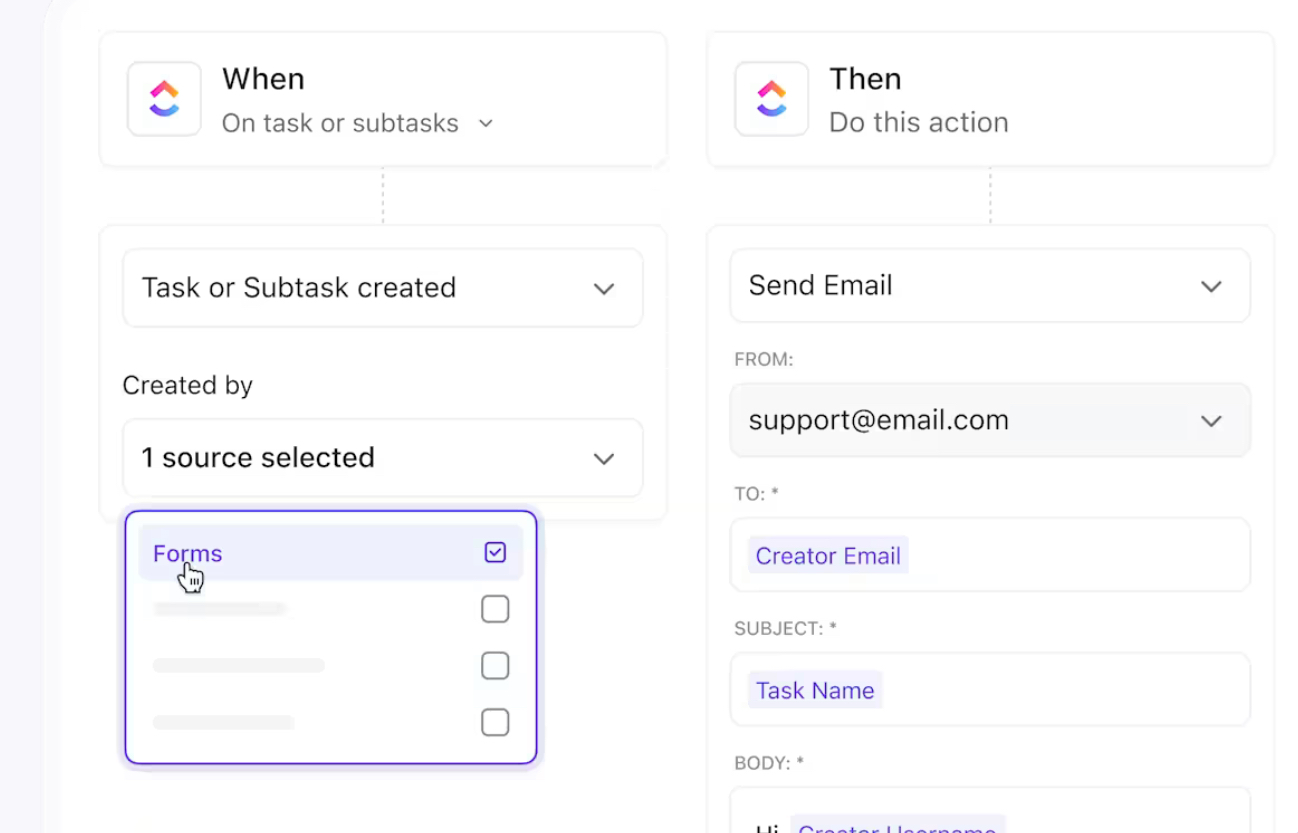

ClickUp Forms rende ogni vulnerabilità gestibile trasformandola in un'attività di ClickUp, completa di dettagli sulla gravità, sui sistemi interessati e sulle date di scadenza. Ciò garantisce un'acquisizione coerente dei metadati per il monitoraggio e la definizione delle priorità.

Una volta che i problemi sono in fase di elaborazione, ClickUp Multiple Assignees e ClickUp campi personalizzati semplificano l'assegnazione, l'organizzazione e il monitoraggio della risoluzione dall'inizio alla fine.

📌 Esempio: il team di sicurezza compila un modulo per segnalare un problema, creando automaticamente un'attività in ClickUp con campi personalizzati predefiniti come "Rete" o "Conformità". Ancora meglio? Sia il tecnico di rete che il responsabile della conformità possono essere assegnati contemporaneamente all'attività.

Riduci il lavoro manuale

ClickUp Automations aggiunge un ulteriore livello di efficienza. Le attività possono essere assegnate automaticamente in base alla gravità, inoltrate se inattive o spostate attraverso i flussi di lavoro senza passaggi manuali utilizzando l'intuitivo generatore if-then di ClickUp.

Ecco alcuni esempi di automazioni del flusso di lavoro:

- Assegnazione automatica delle attività quando viene rilevata una vulnerabilità

- Trigger di promemoria prima delle date di scadenza

- Inoltrazione degli incidenti irrisolti agli stakeholder

📌 Esempio: quando viene rilevata una vulnerabilità critica, un'automazione può assegnare immediatamente l'attività al responsabile della sicurezza in base alla sua gravità, applicare la priorità corretta e impostare una data di scadenza. Se l'attività rimane irrisolta dopo 48 ore, può essere automaticamente inoltrata al CISO.

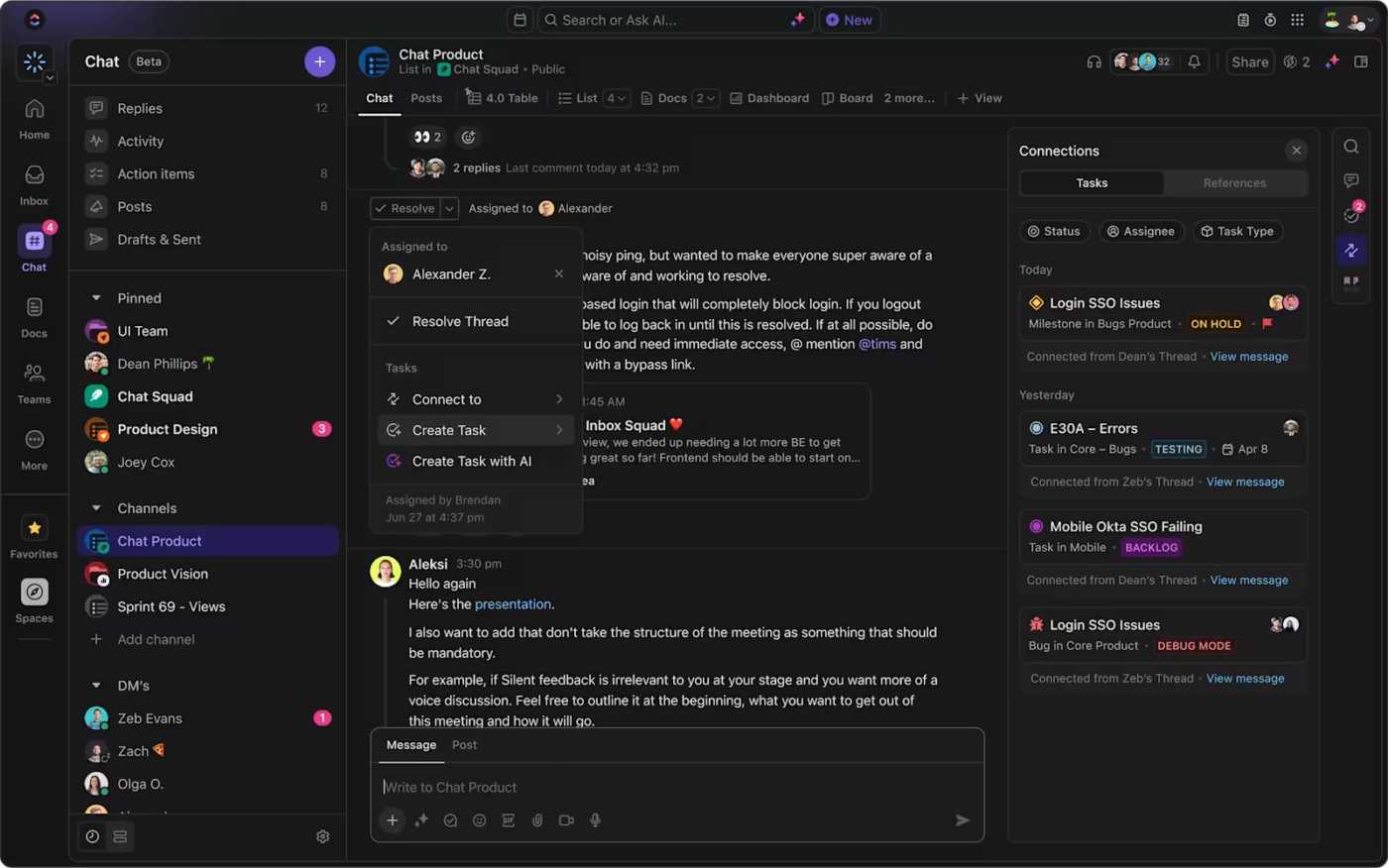

Chattare dove lavori

Quando inizia la riparazione, gli aggiornamenti possono arrivare da ogni direzione.

ClickUp Chat mantiene le conversazioni proprio dove si svolge il lavoro, insieme alle attività, ai documenti e alle Sequenze. Le conversazioni possono essere convertite in attività con un clic, contrassegnate in modo appropriato e mantenute nel loro contesto completo per conservare intatti i registri di controllo.

📌 Esempio: supponiamo che venga segnalata una vulnerabilità ad alto rischio e che sia in corso una correzione. Il responsabile della sicurezza pubblica un rapido aggiornamento nella chat del progetto, tagga l'ingegnere e collega l'attività direttamente nel messaggio.

Se la correzione richiede un follow-up, quel messaggio può essere convertito istantaneamente in una nuova attività, trasferendo l'assegnatario, la scadenza e tutti i file oggetto di condivisione nello strumento di collaborazione sicuro.

Lascia che sia l'IA a occuparsi del lavoro più impegnativo

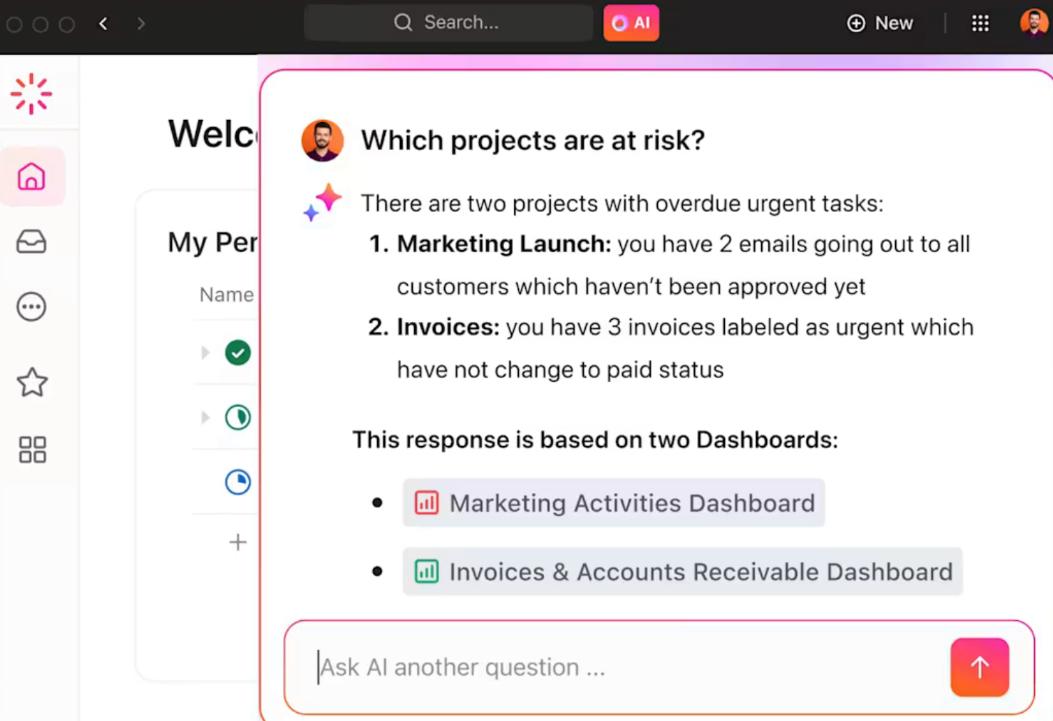

ClickUp Brain, il tuo assistente basato sull'IA, utilizza le attività in corso, i commenti, i documenti e la cronologia delle chat per fornire informazioni utili. Ti aiuta in questo modo:

- Riassumere i thread di correzione in aggiornamenti di stato concisi o rapporti per gli stakeholder

- Generazione automatica di attività di follow-up da chat o discussioni su documenti

- Redazione di riassunti delle riunioni ed elenchi di azioni senza prendere appunti manualmente

- Rispondi a domande contestuali, come "Quali correzioni sono ancora in sospeso per gli avvisi di gravità elevata?"

Le migliori funzionalità di ClickUp

- Archivia e collega i documenti relativi alla sicurezza cloud: conserva le tue procedure operative standard, le liste di controllo di conformità e i registri degli incidenti in ClickUp Docs, collegati alle attività e alle sequenze pertinenti.

- Registra e riassumi le riunioni: acquisisci le decisioni e gli elementi da intraprendere dalle riunioni dal vivo con ClickUp AI Notetaker.

- Tieni traccia dei ticket di sicurezza in oltre 15 visualizzazioni di progetto: utilizza ClickUp Views per gestire audit, richieste di assistenza e valutazioni interne delle vulnerabilità con Elenco, Bacheca, Gantt, Calendario e altro ancora.

- Visualizza le prestazioni IT: sfrutta oltre 50 schede nei dashboard di ClickUp per monitorare budget, tempistiche, personale e tassi di completamento in tutto il tuo portfolio di sicurezza.

- Standardizza i flussi di lavoro di sicurezza ripetibili: avvia i progetti con modelli di project management per la gestione dei servizi IT, la pianificazione dei test di penetrazione o la revisione delle politiche.

- Assegna le responsabilità con autorizzazioni basate sui ruoli: controlla chi può visualizzare, effettuare modifiche o eseguire attività e flussi di lavoro sensibili relativi alla sicurezza.

- Attiva gli agenti IA per un supporto automatico: lascia che gli agenti IA di ClickUp individuino i problemi irrisolti, rispondano alle domande e creino automaticamente delle attività per garantire il corretto svolgimento delle operazioni di riparazione.

Prezzi di ClickUp

Valutazioni e recensioni di ClickUp

- G2: 4,7/5 (oltre 10.400 recensioni)

- Capterra: 4,6/5 (oltre 4.300 recensioni)

Cosa dicono gli utenti reali di ClickUp?

Questa recensione su G2 dice davvero tutto:

Ciò che mi piace di più di ClickUp è la sua personalizzazione e flessibilità. Che si tratti di creare flussi di lavoro su misura per diversi team (come marketing e sviluppo web), utilizzare campi personalizzati per tracciare dettagli specifici di un progetto o effettuare l’automazione di attività ripetitive, ClickUp mi permette di adattarlo alle nostre esigenze specifiche. Aiuta a tenere tutto in un unico posto, rendendo il project management e la comunicazione tra i team fluidi. Inoltre, le integrazioni e le automazioni ci fanno risparmiare tantissimo tempo, permettendoci di concentrarci su ciò che conta davvero.

Ciò che mi piace di più di ClickUp è la sua personalizzazione e flessibilità. Che si tratti di creare flussi di lavoro su misura per diversi team (come marketing e sviluppo web), utilizzare campi personalizzati per il monitoraggio di dettagli specifici di un progetto o automatizzare attività ripetitive, ClickUp mi permette di adattarlo alle nostre esigenze specifiche. Aiuta a tenere tutto in un unico posto, rendendo il project management e la comunicazione tra i team fluidi. Inoltre, le integrazioni e le automazioni ci fanno risparmiare tantissimo tempo, permettendoci di concentrarci su ciò che conta davvero.

📮 ClickUp Insight: il 30% dei lavoratori ritiene che l'automazione potrebbe far loro risparmiare 1-2 ore alla settimana, mentre il 19% stima che potrebbe usufruire di 3-5 ore per un lavoro approfondito e concentrato.

Anche questi piccoli risparmi di tempo si sommano: solo due ore recuperate ogni settimana equivalgono a oltre 100 ore all'anno, tempo che potrebbe essere dedicato alla creatività, al pensiero strategico o alla crescita personale. 💯

Con gli agenti IA e ClickUp Brain di ClickUp, puoi automatizzare i flussi di lavoro, generare aggiornamenti sui progetti e trasformare le tue note delle riunioni in azioni concrete, il tutto all'interno della stessa piattaforma. Non servono strumenti o integrazioni aggiuntivi: ClickUp offre tutto ciò che ti serve per automatizzare e ottimizzare la tua giornata lavorativa in un unico posto.

💫 Risultati reali: RevPartners ha ridotto del 50% i propri costi SaaS consolidando tre strumenti in ClickUp, ottenendo una piattaforma unificata con più funzionalità/funzioni, una collaborazione più stretta e un'unica fonte di verità più facile da gestire e scalare.

Trovare la soluzione giusta oltre Wiz

Che tu stia cercando una protezione runtime più efficace, informazioni sulle minacce più fruibili o un supporto migliore in materia di conformità, i concorrenti di Wiz che abbiamo esaminato offrono ciascuno un vantaggio distintivo.

Ma ecco il quadro più ampio: la sicurezza cloud completa non vive in isolamento. Hai bisogno di una soluzione affidabile per mantenere i team allineati, la visibilità delle attività e i dati accessibili. È qui che ClickUp si distingue.

Essendo l'app completa per il lavoro, aiuta i team di sicurezza ad allineare progetti, processi e persone in un unico posto. Dalla gestione dei flussi di lavoro di correzione e degli audit all'automazione delle attività e allo sfruttamento dell'IA tramite ClickUp Brain, è progettata per mettere ordine anche negli ambienti più complessi.