Hoy en día, todos los eventos se basan en datos. Desde los formularios de inscripción hasta el escaneo de insignias, la información de los asistentes se transmite a través de docenas de sistemas en tiempo real.

Esto también convierte a los eventos en un objetivo cada vez más atractivo para los delincuentes. Se prevé que los delitos cibernéticos le cuesten a las organizaciones más de 10 billones de dólares en 2025, y las plataformas de eventos se encuentran directamente en la mira.

Para los organizadores, no se trata de un riesgo teórico. Un solo eslabón débil puede exponer los datos de los asistentes, dañar la confianza y desencadenar problemas de cumplimiento normativo de la noche a la mañana.

Pero la tecnología de la década (¿o del siglo?) también puede ayudar a resolver esto. Sí, estamos hablando de la IA. 🤖

Esta guía desglosa lo que realmente significa la seguridad de los datos de los eventos, por qué es importante ahora y cómo las herramientas de IA para eventos (como ClickUp) ayudan a los equipos a proteger los datos de los asistentes sin ralentizar las operaciones ni la experiencia del evento.

Comprender la seguridad de los datos de eventos

La seguridad de los datos de eventos consiste en proteger la información recopilada antes, durante y después de un evento. Esto incluye quién puede acceder a ella, cómo se almacena y cómo se transfiere entre sistemas.

En un nivel básico, esto significa asegurarse de que los datos confidenciales solo sean vistos y utilizados por las personas adecuadas, por los motivos correctos y durante un periodo definido. También significa evitar que los datos sean alterados, filtrados o utilizados indebidamente.

Una seguridad sólida de los datos de eventos suele incluir:

- Cifrado, para que los datos no puedan leerse si son interceptados.

- Controles de acceso, para que los equipos solo vean lo que necesitan.

- Supervisión de la actividad, para detectar comportamientos inusuales de forma temprana.

Si está bien hecho, la seguridad se convierte en parte del propio flujo de trabajo del evento, y no en algo que hay que arreglar a toda prisa después de una incidencia.

Por qué es importante la seguridad de los datos de los eventos

Los datos de eventos son más valiosos de lo que muchos equipos creen. Combinan la identidad personal, el contexto profesional y el comportamiento en el mundo real. Eso los hace atractivos para los atacantes.

👀 ¿Sabías que... En los últimos años, incluso eventos grandes y conocidos, como el Festival de Cine de Venecia, han informado de accesos no autorizados a los datos de los asistentes, incluidos nombres, correos electrónicos y números de teléfono.

Al mismo tiempo, el coste global de la ciberdelincuencia sigue aumentando cada año, impulsado en gran medida por el robo y el uso indebido de datos.

Cuando los datos de los eventos quedan expuestos, el impacto es inmediato y duradero:

- Las violaciones de datos de los asistentes pueden ser desencadenantes de divulgaciones obligatorias.

- El uso indebido de la identidad permite el phishing y la apropiación de cuentas.

- Daño a la reputación con marcas de eventos que pierden la confianza de la noche a la mañana.

- Las multas por incumplimiento de normativas como el RGPD y la CCPA pueden ser muy elevadas.

Tipos de datos en riesgo

La mayoría de los eventos manejan más datos confidenciales de lo que se espera, entre ellos:

- Datos de registro: nombres, correos electrónicos, títulos, nombres de empresas.

- Información de pago: datos de facturación y registros de transacciones.

- Datos de participación: asistencia a las sesiones, respuestas a las encuestas, actividad de la aplicación.

- Datos multimedia y de acceso: fotos, vídeos, registros de asistencia, escaneos de insignias.

👉🏼 Cada tipo de datos conlleva su propio riesgo de seguridad. En conjunto, forman una imagen completa del asistente. Por eso, la gestión de la seguridad de los eventos debe considerarse una responsabilidad operativa fundamental.

📚 Lea también: Gestión de proyectos de eventos

¿Cuáles son los riesgos y vulnerabilidades más comunes en los datos de eventos?

Los datos de los eventos pasan por muchos sistemas y manos antes, durante y después de un evento. Eso crea múltiples oportunidades para que las cosas salgan mal:

Controles de acceso deficientes

Si los sistemas no establecen límites sobre quién puede ver o modificar los datos, es fácil que alguien con acceso completo exponga información confidencial de forma accidental o intencionada. Las políticas de contraseñas débiles, las cuentas compartidas y la falta de autenticación multifactorial empeoran aún más la situación.

Integraciones no seguras

Los eventos dependen de varias herramientas: plataformas de venta de entradas, sistemas CRM, aplicaciones móviles, pasarelas de pago y paneles de análisis. Si alguna de estas herramientas no es segura o está mal configurada, puede actuar como una puerta trasera para acceder a los datos de los asistentes. La falta de seguridad de las API es una causa habitual de las violaciones de datos.

Amenazas internas

No todas las amenazas provienen del exterior. Las personas del equipo del evento o del proveedor pueden filtrar datos accidentalmente por un manejo descuidado o por estafas de phishing. A menudo, los equipos no están lo suficientemente capacitados para detectar amenazas.

Riesgos de terceros

Muchos eventos dependen de proveedores para el registro, las aplicaciones de networking o las plataformas de retransmisión en directo. Si esos proveedores no son seguros, los datos de los eventos pueden filtrarse a través de ellos. Esto puede ocurrir incluso si la plataforma principal del evento es segura.

Sistemas heredados y configuraciones incorrectas

Los sistemas antiguos o los servidores mal configurados son más fáciles de explotar por parte de los atacantes. Los errores simples (bases de datos abiertas, paneles de administración expuestos, certificados caducados) son sorprendentemente comunes y muy arriesgados.

📚 Lea también: Cómo utilizar la IA para la planificación de eventos

Cómo la IA mejora la seguridad de los datos de los eventos

La IA no es magia, pero sí refuerza las defensas de formas que las herramientas tradicionales no pueden igualar. A continuación se indican algunas formas prácticas en las que la IA ya está ayudando a proteger los datos de los eventos:

Detección de amenazas en tiempo real

La mayor fortaleza de la IA en materia de seguridad es su capacidad para detectar rápidamente patrones inusuales en los datos y el comportamiento. Los sistemas tradicionales buscan amenazas conocidas. La IA busca cualquier cosa que no se ajuste al patrón normal, incluso ataques novedosos.

📌 Por ejemplo, los sistemas basados en IA, como la detección de anomalías basada en el comportamiento, supervisan continuamente los intentos de inicio de sesión y el tráfico de red. Cuando algo parece fuera de lugar, como un aumento repentino de los intentos fallidos de inicio de sesión o un acceso inusual desde una nueva región, la IA lo señala al instante para su revisión. Esto reduce el tiempo que los atacantes pasan dentro de sus sistemas y detiene las infracciones de forma temprana.

Respuesta automatizada ante incidencias

La IA puede desencadenar respuestas automáticas cuando detecta una amenaza. Esto puede incluir aislar un sistema afectado, forzar el restablecimiento de contraseñas o bloquear el tráfico sospechoso. Esto acorta el tiempo de respuesta, a menudo incluso antes de que un humano pueda hacer clic con el ratón.

Verificación de identidad mejorada con IA

En algunos eventos, especialmente en los de gran envergadura, ya se utiliza la IA para reforzar los controles de identidad de forma que también se refuerce la seguridad de los datos. Por ejemplo, el reconocimiento facial basado en IA puede ayudar a verificar que la persona que accede a los sistemas confidenciales de los asistentes es realmente quien dice ser, lo que reduce el riesgo de que se produzcan robos de credenciales para acceder al evento.

En pocas palabras, la IA es excelente para detectar patrones y anomalías en tiempo real. Esto le permite detectar amenazas que pasan desapercibidas para los sistemas basados en reglas.

🧠 Caso práctico: IA para comprobaciones de identidad, seguridad de multitudes y alertas de incidencias.

En el Maha Kumbh Mela de 2025, uno de los encuentros más grandes del mundo (con cientos de millones de asistentes durante varias semanas), las autoridades utilizaron la supervisión de multitudes basada en IA para proteger a los asistentes.

La IA analizó las imágenes en directo de miles de cámaras de CCTV para detectar aglomeraciones peligrosas, incendios y movimientos que pudieran provocar estampidas. Cuando se detectaban riesgos, se enviaban alertas en tiempo real a los equipos de seguridad sobre el terreno.

La misma IA también se utilizó para reunir a familiares separados entre la multitud mediante el reconocimiento facial. Este sistema redujo drásticamente los tiempos de respuesta ante incidencias en un entorno en el que la supervisión humana por sí sola sería imposible.

Otros eventos importantes, desde campeonatos deportivos hasta conciertos de entretenimiento, utilizan el reconocimiento facial para mejorar los controles de seguridad.

En 2024, la NFL implementó el reconocimiento facial en los 32 estadios de los equipos para verificar la identidad del personal, los proveedores, los medios de comunicación, los funcionarios y el personal de seguridad antes de concederles acceso a las zonas restringidas dentro de cada recinto.

Aunque no son perfectos, estos sistemas demuestran el valor de la seguridad de las comprobaciones de identidad asistidas por IA a gran escala.

Normativas clave en materia de protección de datos para profesionales del sector de los eventos

Si hoy en día organiza eventos, las leyes de protección de datos ya no son opcionales. Estas figuran cómo recopilar, utilizar y almacenar los datos de los asistentes desde el primer día.

Para los eventos con asistentes europeos, el Reglamento General de Protección de Datos (RGPD) establece las normas. Exige una base jurídica clara para la recopilación de datos personales. En muchos casos, los usuarios de datos necesitan un consentimiento explícito. Además, las personas tienen derechos sólidos, como el acceso, la corrección y la eliminación de sus datos. Las multas por incumplimiento pueden alcanzar hasta el 4 % de los ingresos anuales globales, por lo que incluso los eventos fuera de la UE suelen seguir las normas del RGPD.

En Estados Unidos, la Ley de Privacidad del Consumidor de California (CCPA) y su ampliación, la Ley de Derechos de Privacidad de California (CPRA), otorgan a los residentes de California el derecho a saber qué datos personales se recopilan, cómo se realizan el uso compartido y la venta de datos, y a optar por no vender ni compartir sus datos. Otras regiones, como el Reino Unido, Canadá y algunas partes de Asia-Pacífico, tienen leyes de privacidad similares con matices locales.

🤝 Recordatorio amistoso: Más allá del cumplimiento legal, los equipos de eventos también deben pensar en el uso ético de la IA. Si la IA se utiliza para el análisis, la supervisión o la personalización, debe ser justa, explicable y libre de sesgos ocultos. Los asistentes deben saber cuándo se utiliza la IA.

Un buen cumplimiento normativo comienza con principios sencillos: recopile solo lo que necesite, utilícelo solo para los fines especificados, obtenga un consentimiento claro y elimine los datos cuando ya no sean necesarios.

Herramientas de IA para la seguridad de los datos de eventos

A la hora de garantizar la seguridad de los datos de los eventos, los equipos actuales no tienen que depender únicamente de comprobaciones manuales o defensas reactivas. Una nueva generación de herramientas de IA ayuda a detectar las amenazas de forma temprana.

Las herramientas de IA que reducen la carga de trabajo humano y refuerzan la seguridad a gran escala incluyen:

- Plataformas de detección de amenazas basadas en IA: herramientas como SentinelOne y CrowdStrike Falcon utilizan el aprendizaje automático para supervisar el tráfico y detectar comportamientos sospechosos en tiempo real. Estas plataformas buscan patrones que no se ajustan a la actividad normal, lo que ayuda a los equipos a detectar las infracciones antes de que se propaguen.

- Herramientas de análisis del comportamiento y operaciones de seguridad: soluciones como Dataminr ayudan a examinar conjuntos de datos masivos y señalar los riesgos emergentes para la infraestructura de su evento.

Estas herramientas de IA son excelentes para la seguridad a nivel de red y de sistema. Pero los equipos de eventos también necesitan herramientas que ayuden a proteger el trabajo en sí. Ahí es donde entra en juego ClickUp .

📮ClickUp Insight: El 13 % de los participantes en nuestra encuesta quiere utilizar la IA para tomar decisiones difíciles y resolver problemas complejos. Sin embargo, solo el 28 % afirma utilizar la IA de forma habitual en el trabajo.

Una posible razón: ¡las preocupaciones por la seguridad! Es posible que los usuarios no quieran permitir el uso compartido de datos confidenciales para la toma de decisiones con una IA externa. ClickUp resuelve este problema llevando la resolución de problemas basada en IA directamente a su entorno de trabajo seguro.

Desde SOC 2 hasta las normas ISO, ClickUp cumple con los más altos estándares de seguridad de datos y le ayuda a utilizar de forma segura la tecnología de IA generativa en todo su entorno de trabajo.

El rol de ClickUp en la seguridad de los datos de los eventos

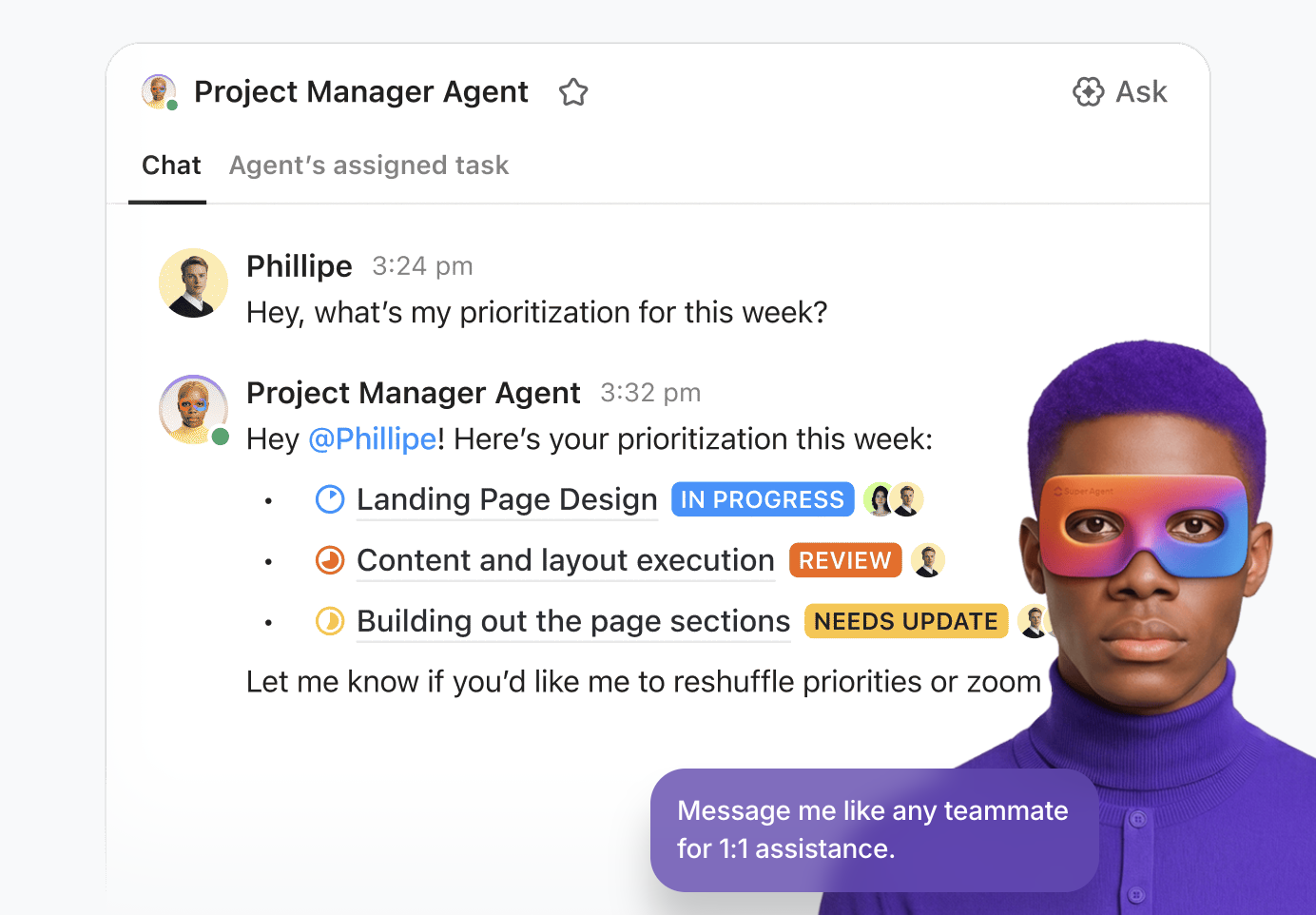

Los equipos de eventos utilizan ClickUp como algo más que una herramienta de gestión de proyectos. Es el primer entorno de trabajo de IA convergente del mundo que unifica la planificación, la ejecución, los controles de información de seguridad y la auditabilidad en un solo lugar.

Para los profesionales del sector de los eventos, esto significa que pueden gestionar flujos de trabajo complejos y mantener un estricto control de los datos sin tener que cambiar de herramienta.

Así es como ClickUp contribuye a la seguridad de los datos:

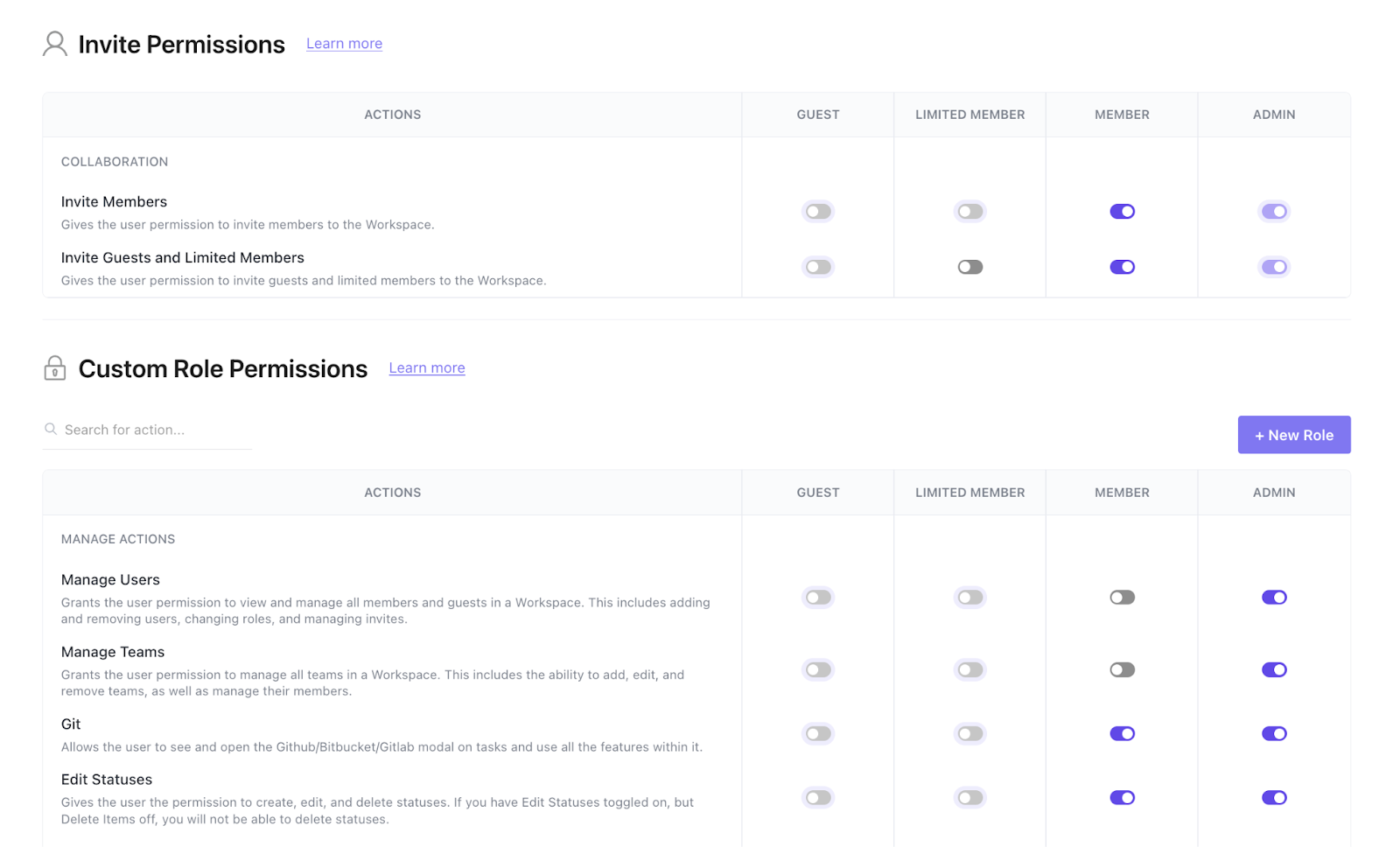

Establezca las bases de la seguridad con el acceso, los roles y los permisos.

La cuestión fundamental de la seguridad de los datos de los eventos es quién puede verlos y modificarlos. ClickUp utiliza el control de acceso basado en roles (RBAC) para gestionar los permisos en todos los niveles: entorno de trabajo, carpeta, lista, tarea o documento. Puede conceder a alguien acceso de solo lectura a los planes de eventos, otorgar a otros derechos de edición y restringir las áreas confidenciales a los administradores.

Esto es importante porque los datos de los asistentes, ya estén almacenados en documentos, formularios o tareas, solo deben ser accesibles para las personas adecuadas. RBAC le permite limitar la exposición sin dejar de facilitar la colaboración.

También puede implementar permisos avanzados para los entornos de trabajo. Estos permiten a los propietarios y administradores hacer que los nuevos espacios sean privados, bloquear el uso compartido público y controlar los campos personalizados y los adjuntos dentro de ClickUp.

Todas las acciones de los usuarios se registran en registros de auditoría, que registran quién hizo qué y cuándo. Estos registros son visibles para los administradores y pueden ayudar a demostrar el cumplimiento normativo o a investigar incidencias.

Capture datos de forma segura con ClickUp Docs y Formularios.

Ya sea que esté recopilando datos de inscripción, acuerdos con ponentes o contratos de patrocinio, ClickUp Documentos y Formularios le ofrecen un lugar centralizado para recopilar y almacenar datos con seguridad.

Puede configurar los formularios de ClickUp para que solo recopilen los campos que necesite. Puede controlar quién rellena el formulario mediante opciones de uso compartido privadas y públicas. También puede restringir quién puede ver las respuestas (cada respuesta del formulario se añade como una tarea de ClickUp en la lista especificada, con permisos de acceso a la lista específicos).

Si desea redactar, realizar edición y colaborar de forma segura en políticas de eventos o POE para el manejo de datos, utilice ClickUp Docs. No solo incluyen controles de uso compartido granulares, sino que también permiten el formato de texto enriquecido, los comentarios y la colaboración en tiempo real. Incluso se vinculan directamente a tareas de ClickUp específicas del evento para mantener el contexto centralizado.

Como todo se encuentra en un único entorno de trabajo, se evita el cambio de contexto y se reduce la superficie en la que pueden producirse fugas o configuraciones erróneas.

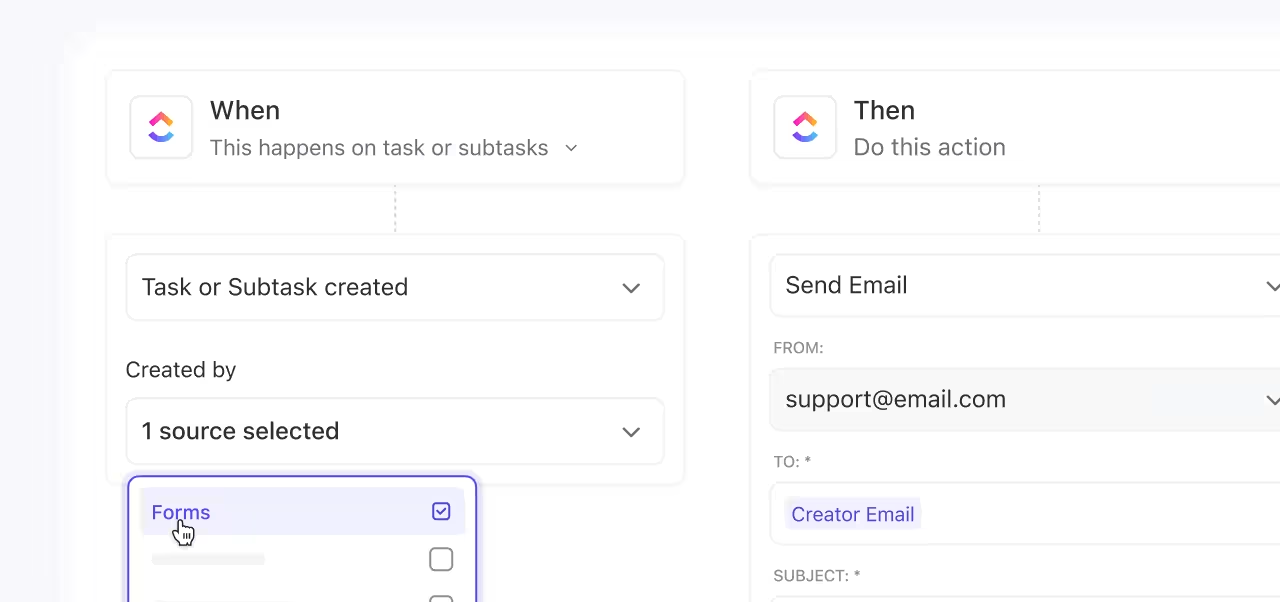

Impulse las buenas prácticas de seguridad con las automatizaciones de ClickUp.

¿Y si pudiera incorporar controles de seguridad automatizados en sus flujos de trabajo de planificación de eventos?

Y lo que es aún mejor, ¿qué pasaría si pudiera seguir contando con la intervención humana en los aspectos importantes?

Puede hacerlo con ClickUp Automatizaciones.

📌 Por ejemplo, cuando se envía un formulario de inscripción, ClickUp Automatizaciones puede:

- Cree automáticamente una tarea dentro de una lista restringida.

- Asigne la tarea a un propietario específico (como operaciones o cumplimiento normativo) y

- Notificar solo a ese grupo

Esto mantiene los datos confidenciales de los asistentes fuera de los canales públicos, al tiempo que garantiza que sean revisados rápidamente por las personas adecuadas.

A medida que avanza su evento, las automatizaciones pueden desencadenar pasos de revisión y aprobación. Cuando el estado de una tarea cambia a algo como «Inscripción cerrada», ClickUp puede hacer automáticamente lo siguiente:

- Asigne una tarea de revisión del cumplimiento normativo de los datos.

- Añada un comentario etiquetando al responsable, o

- Envíe un recordatorio por correo electrónico para verificar el acceso y el lenguaje del consentimiento.

Después del evento, las automatizaciones pueden ayudar con la limpieza. Cuando un proyecto alcanza el estado «Evento completado», ClickUp puede crear tareas de seguimiento para comprobar la retención de datos, archivar la lista de asistentes o revisar las eliminaciones.

Estas automatizaciones garantizan la coherencia a gran escala, por lo que no tendrá que depender de su memoria ni de revisiones manuales.

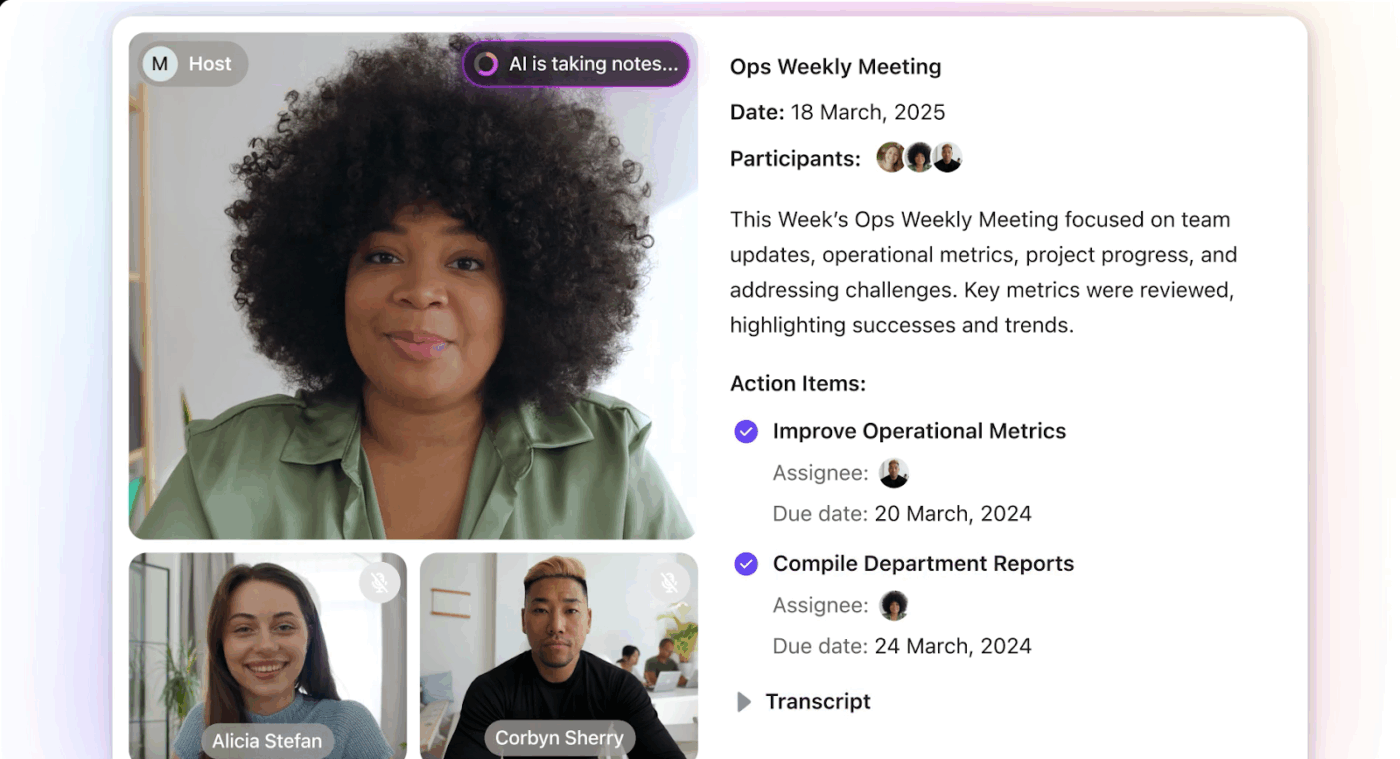

Evite la fuga de datos con resúmenes, transcripciones y controles de cumplimiento normativo basados en IA, todo en un solo lugar.

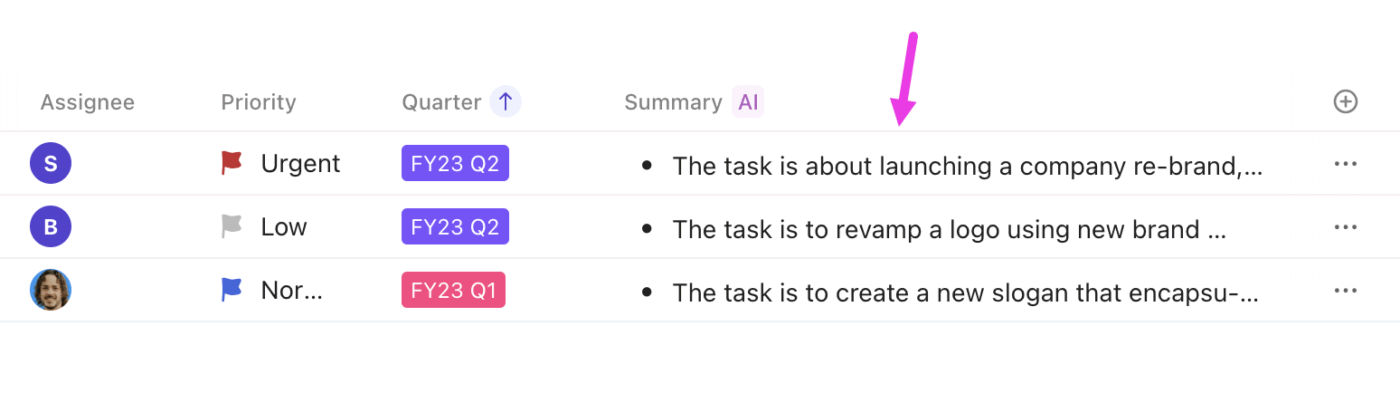

Durante los eventos, se toman decisiones importantes en reuniones, chats y documentos compartidos. Las herramientas de IA de ClickUp, como ClickUp Brain, AI Notetaker y AI Fields, ayudan a capturar esa información con claridad.

Resumir los debates y las actualizaciones clave de las tareas y los documentos. Los equipos no necesitan copiar manualmente las notas en hojas de cálculo o herramientas externas, lo que evita que la información confidencial se disperse o se pierda.

- ClickUp cifra los datos de los clientes en tránsito y en reposo utilizando protocolos estándar del sector. Por lo tanto, el contenido generado por IA está protegido de la misma manera que el resto de los datos de su evento.

- Los equipos también mantienen el control sobre el acceso. Los resúmenes se encuentran dentro de las tareas o los documentos, que heredan los permisos existentes, las reglas de uso compartido y los registros de auditoría. Esto significa que solo los usuarios autorizados pueden ver la información confidencial.

- Por último, ClickUp tiene compatibilidad con prácticas de minimización y retención de datos. Los equipos pueden archivar o eliminar contenido cuando ya no sea necesario. Esto ayuda a los organizadores de eventos a cumplir con el RGPD, la CCPA y las políticas internas.

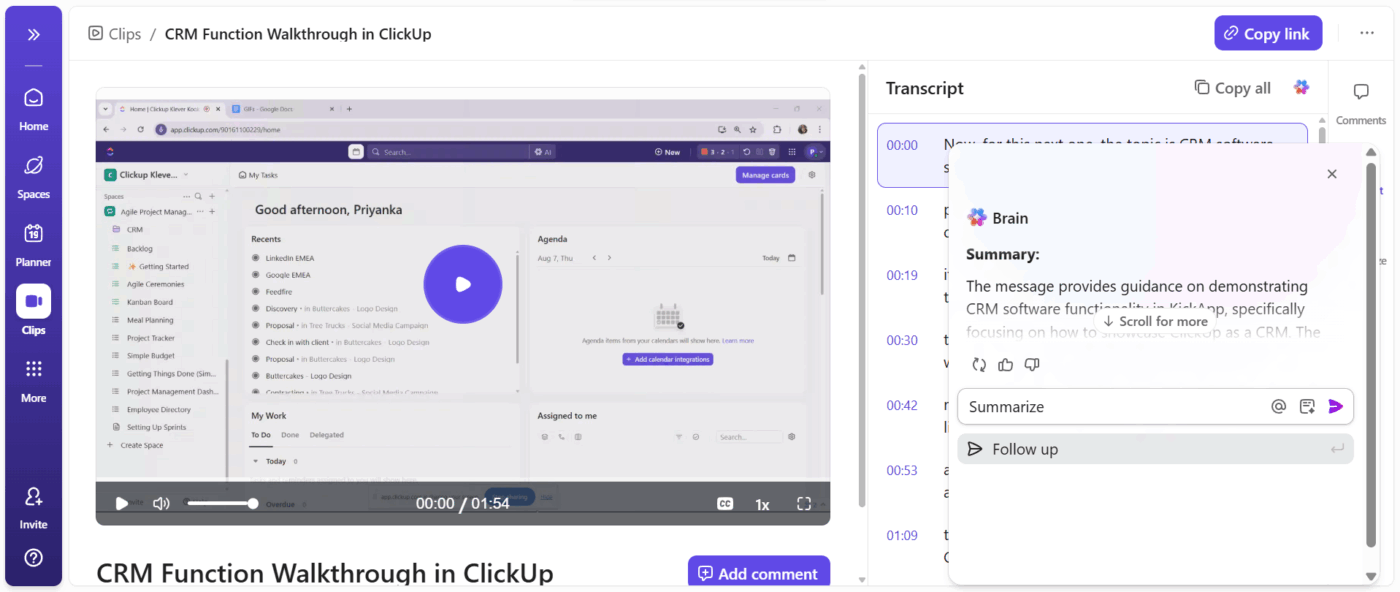

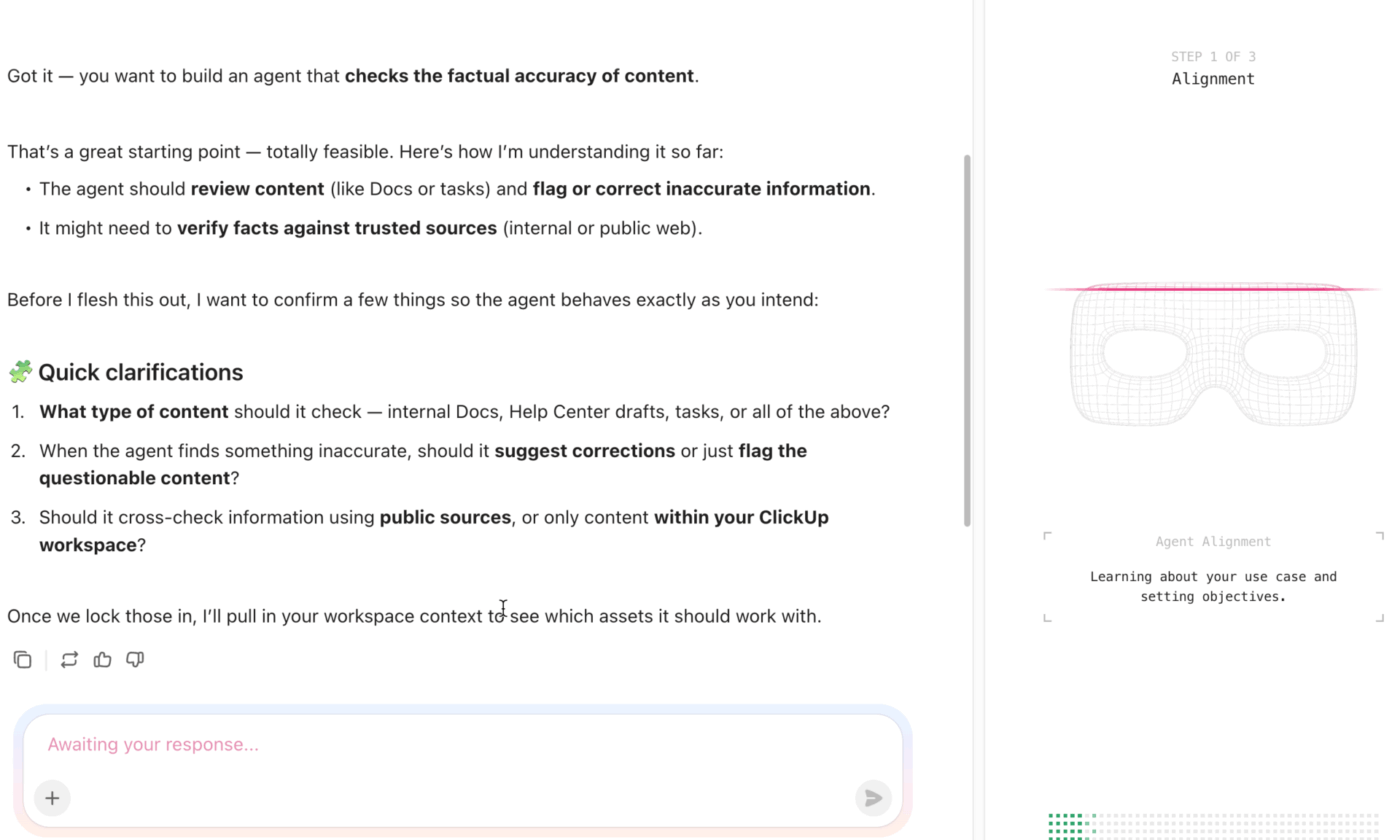

Lance los superagentes IA para flujos de trabajo de seguridad proactivos.

Si garantizar la seguridad de los datos de los eventos le parece un trabajo muy laborioso, no se preocupe.

Los superagentes de IA de ClickUp ayudan a los equipos a seguir los pasos de seguridad y cumplimiento normativo de forma coherente, sin esfuerzo adicional. Con su conocimiento y memoria infinitos, los superagentes actúan como potentes compañeros de equipo de IA que:

- Cree tareas de revisión de seguridad automáticamente: active el agente de protección de la seguridad de los datos para crear tareas cuando se alcancen hitos clave, como la apertura de las inscripciones o el cierre del evento.

- Resuma la actividad para auditorías y revisiones: pida al agente de seguimiento de auditorías que extraiga las actualizaciones de las tareas de ClickUp, los comentarios y los documentos y las recopile en un resumen claro. Esto facilita la revisión de los cambios y cuándo se produjeron, sin tener que buscar en los registros de actividad.

- Envíe recordatorios para revisar las políticas y los consentimientos: utilice agentes para notificar a las personas adecuadas cuando sea el momento de revisar el texto de los consentimientos, actualizar los avisos de privacidad o revisar los planes de retención de datos.

- Genere listas de control de seguridad específicas para cada evento: utilice el agente de listas de control de seguridad para eventos para crear listas de control sencillas para la configuración previa al evento, la supervisión del evento en directo y la limpieza de datos posterior al evento.

🎥 ¡Echa un vistazo a este ejemplo de un agente de lista de control normativa en acción!

⚡️ Consejo rápido: Estos son solo ejemplos de agentes personalizados que puede crear dentro de ClickUp (y no necesariamente agentes listos para usar). ¡Puede personalizar los superagentes de IA según sus necesidades, preferencias y forma de trabajar! Y no necesita escribir una sola línea de código, gracias al generador de agentes de lenguaje natural.

Utilice plantillas ya preparadas para respaldar flujos de trabajo seguros para eventos.

¿Quiere procedimientos de seguridad de datos que pueda replicar de un evento a otro?

Las plantillas de ClickUp son su mejor opción. Las plantillas de planificación de eventos le ayudan a empezar rápidamente con estructuras probadas que respaldan tanto la ejecución de eventos como la gestión de la seguridad de los datos.

Algunos de ellos son:

1. Plantilla del plan del proyecto de cumplimiento normativo de ClickUp

Esta plantilla le ofrece un lugar centralizado para correlacionar las tareas de cumplimiento normativo, realizar un seguimiento de los requisitos y asignar responsabilidades a los distintos equipos. Puede utilizar los campos personalizados para registrar los hitos normativos, adjuntar políticas en Docs y realizar un seguimiento del progreso con las vistas Lista y Tablero integradas.

Por qué le gustará esta plantilla:

- Estructura integrada para el seguimiento del consentimiento, las auditorías y los controles legales.

- Fácil visibilidad con vistas que muestran los propietarios, las fechas límite y el estado normativo en un solo lugar.

- Mantiene el cumplimiento normativo vinculado al trabajo general del evento, en lugar de tratarlo como un silo independiente.

📚 Lea también: Herramientas de gestión del cumplimiento normativo

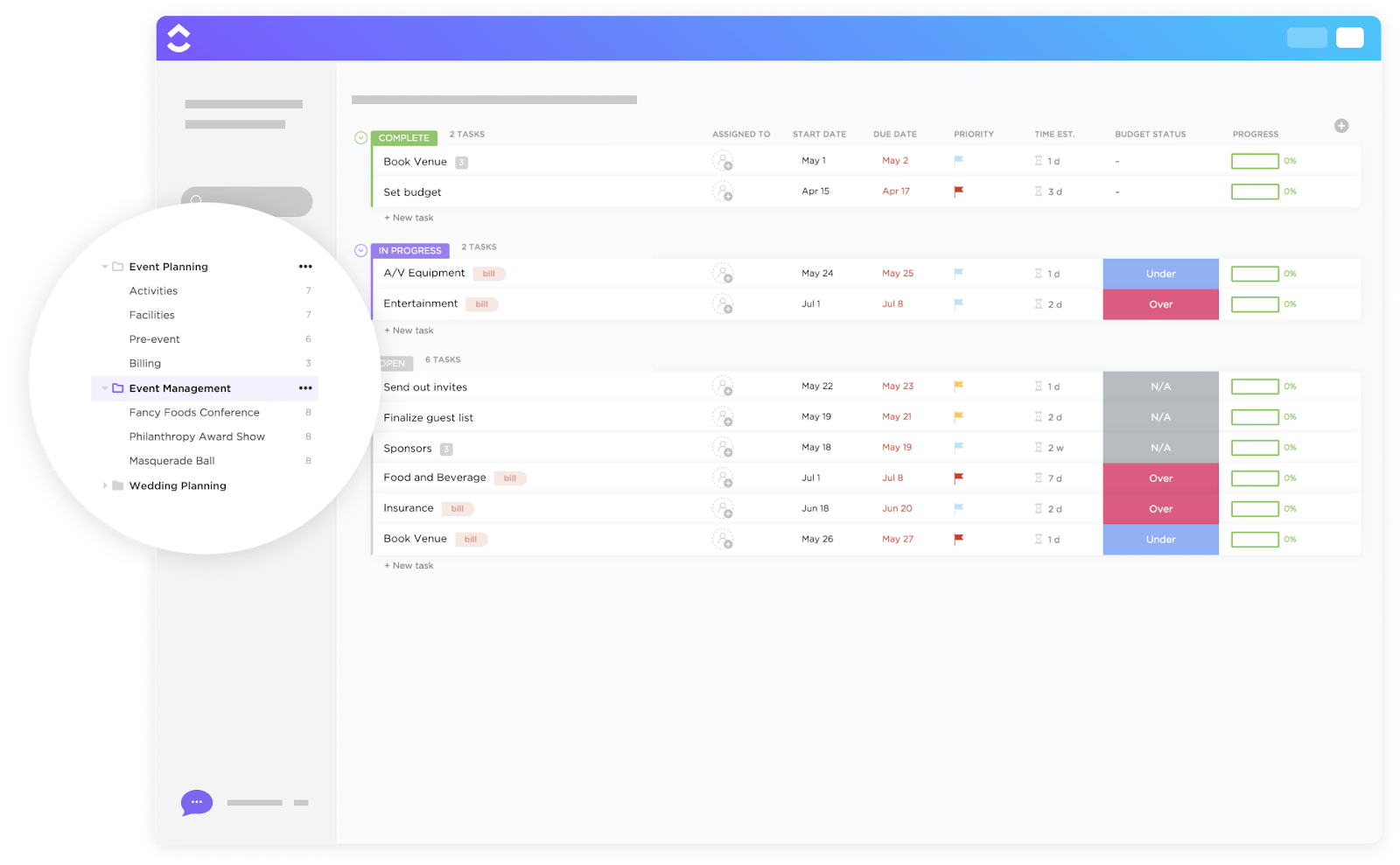

2. La plantilla de gestión de eventos de ClickUp

La planificación de eventos puede convertirse rápidamente en una tarea estresante. Esta plantilla es su antídoto.

Incluye estados personalizados como Abierto, En curso y Completada para supervisar cada tarea. Los campos personalizados facilitan el seguimiento del presupuesto, el estado de los pagos y otros detalles. Además, las múltiples vistas (lista, mapa, Cronograma, presupuesto) le permiten ver las tareas y los costes desde diferentes ángulos. También puede vincular los formularios integrados para las inscripciones directamente con las tareas.

Por qué le gustará esta plantilla:

- Los cronogramas visuales le ayudan a detectar los riesgos de programación antes de que se conviertan en problemas.

- Las vistas presupuestarias mantienen la visibilidad de las obligaciones financieras junto con la logística.

- Los campos personalizados le permiten marcar las categorías de datos que necesitan controles de privacidad.

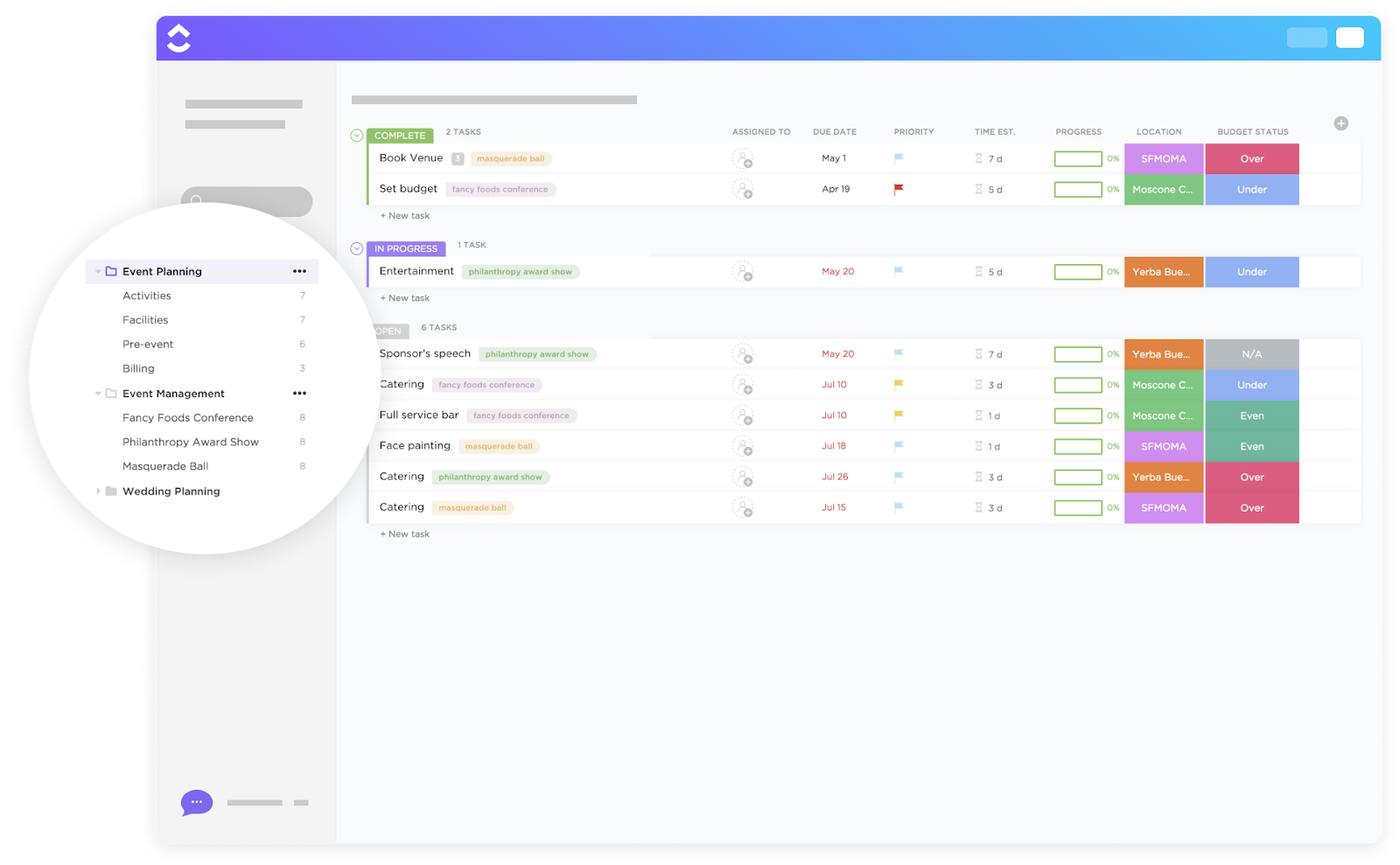

3. La plantilla de planificación de eventos de ClickUp

Diseñada para la configuración integral de eventos, esta plantilla incluye vistas preconfiguradas como Calendario, Tablero y Cronograma, para que pueda organizar fácilmente los horarios y las dependencias de los eventos. También se integra perfectamente con Docs para almacenar los contratos de los proveedores o las políticas de los asistentes.

Por qué le gustará esta plantilla:

- Los múltiples diseños visuales facilitan la coordinación y la revisión.

- Los campos y estados integrados reducen el tiempo de configuración para el seguimiento de tareas.

- Centraliza la planificación, la documentación y la colaboración en un solo lugar.

¿Lo mejor de todo? Puede personalizar cada una de estas plantillas para reflejar las necesidades específicas de su evento en materia de higiene de datos y cumplimiento normativo.

Conclusión: entorno de trabajo unificado, gobernanza unificada.

Al centralizar la planificación, la ejecución, la documentación y la seguridad de los eventos en una sola plataforma, ClickUp ayuda a los equipos a:

- Reduzca la TI en la sombra y las herramientas desconectadas.

- Mantenga políticas de acceso coherentes entre las personas y los datos.

- Realice un seguimiento de la actividad y el cumplimiento normativo sin necesidad de sistemas de seguridad adicionales.

- Utilice la IA para detectar riesgos antes de que se conviertan en problemas.

Tanto si organiza una reunión local como una cumbre híbrida global, ClickUp mantiene la seguridad, la auditablez y la regulación de los datos del evento. Y los usuarios coinciden en que es «oro puro» para la gestión de eventos:

Como director creativo de una empresa de gestión de eventos de software, ClickUp ha supuesto un auténtico cambio revolucionario. El diseño de la plataforma es intuitivo, lo que me facilita la organización y la delegación de tareas dentro de mi equipo. La interfaz me parece muy propicia para los flujos de trabajo creativos, especialmente cuando tengo que compaginar varios proyectos de eventos al mismo tiempo. La función que más valoro es su capacidad para optimizar los canales de comunicación. Con ClickUp, puedo involucrar sin esfuerzo a los miembros del equipo, anotar tareas específicas con comentarios sobre el diseño o incluso adjuntar archivos relevantes, lo que garantiza que todos estén en sintonía. También me proporciona resúmenes diarios concisos, que me ayudan a evaluar el progreso de mi equipo y a cambiar de rumbo si es necesario. En definitiva, ClickUp ofrece una mezcla de flexibilidad y estructura, una combinación que es fundamental en el vertiginoso mundo de la gestión de eventos.

Como director creativo de una empresa de gestión de eventos de software, ClickUp ha supuesto un auténtico cambio revolucionario. El diseño de la plataforma es intuitivo, lo que me facilita la organización y la delegación de tareas dentro de mi equipo. La interfaz me parece muy propicia para los flujos de trabajo creativos, especialmente cuando tengo que compaginar varios proyectos de eventos al mismo tiempo. La función que más valoro es su capacidad para optimizar los canales de comunicación. Con ClickUp, puedo involucrar sin esfuerzo a los miembros del equipo, anotar tareas específicas con comentarios sobre el diseño o incluso adjuntar archivos relevantes, lo que garantiza que todos estén en sintonía. También me proporciona resúmenes diarios concisos, que me ayudan a evaluar el progreso de mi equipo y a cambiar de rumbo si es necesario. En definitiva, ClickUp ofrece una mezcla de flexibilidad y estructura, una combinación que es fundamental en el vertiginoso mundo de la gestión de eventos.

Guía de implementación: buenas prácticas para la seguridad de los datos de eventos

Las amenazas evolucionan rápidamente. Y lo mismo debería ocurrir con sus precauciones de seguridad de datos.

¿El truco más sencillo? Incorpora la gestión de la información de seguridad en el flujo de trabajo de tu evento. Y no dejes ninguna fase sin cubrir, desde la planificación hasta la conclusión.

A continuación le mostramos cómo hacerlo de una forma práctica y repetible:

Antes del evento: incorpore la seguridad en el plan

Sus soluciones de seguridad deben estar implementadas mucho antes de que se abra el plazo de inscripción. Decida exactamente qué datos necesita y documente por qué.

En ClickUp, cree una lista dedicada a la seguridad de eventos con las tareas críticas correlacionadas. Utilice Campos personalizados para identificar las tareas que implican el manejo de datos confidenciales, como registros y escaneos de insignias, etc.

Asigne propietarios claros para estas tareas. Limite el acceso a los datos mediante permisos basados en roles, de modo que solo los miembros del equipo autorizados puedan ver los datos de registro o los contratos.

💡 Consejo profesional: cree una lista de control de seguridad de datos editable utilizando las tareas de ClickUp, para que pueda modificarla y utilizarla en múltiples eventos. Utilice ClickUp Docs para documentar el lenguaje de consentimiento, las normas de tratamiento de datos y las responsabilidades de los proveedores. Mantenga el documento privado y compártalo solo con las partes interesadas que necesiten acceder a él. Vincule este documento directamente a las tareas de su evento para que las políticas permanezcan visibles durante la ejecución.

Durante el evento: supervise y controle el acceso.

Una vez que el evento esté en marcha, céntrese en la visibilidad segura de la seguridad.

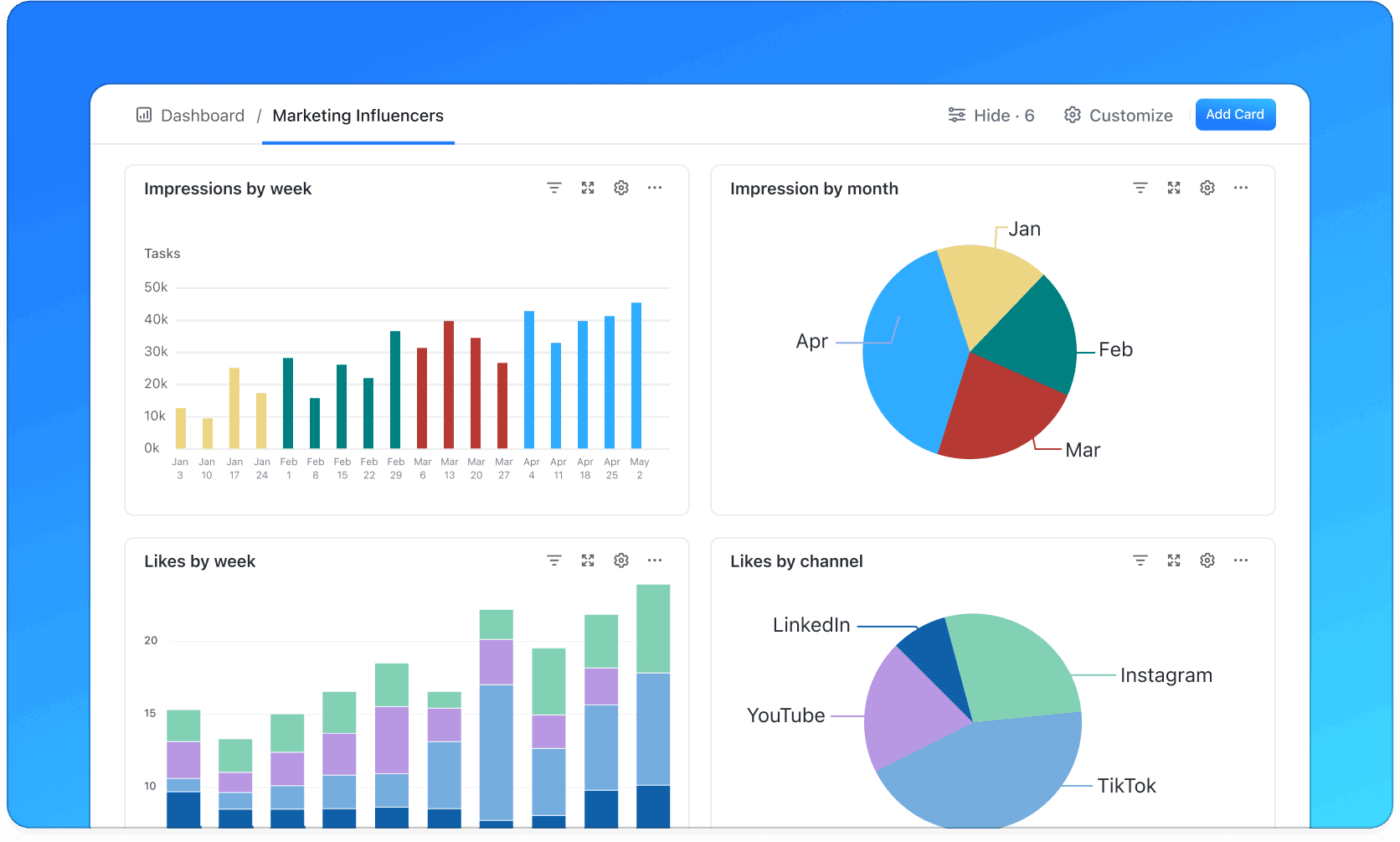

Utilice los paneles de control de ClickUp para realizar el seguimiento del estado de las tareas, los envíos de formularios y las aprobaciones en tiempo real sin exponer los datos sin procesar de los asistentes. Si recopila información durante el evento, envíela a través de los formularios de ClickUp con acceso restringido y campos predefinidos.

💡 Consejo profesional: haz que las tareas o documentos confidenciales de ClickUp sean privados una vez que alcancen un determinado estado, como «Inscripción cerrada» o «Evento en directo». Esto evita ediciones de última hora y reduce el riesgo de exposición accidental de datos.

Después del evento: revise, conserve y limpie.

Después del evento, revise quién ha accedido a qué y cierre cualquier permiso temporal. Archive o elimine los datos según su política de retención.

💡 Consejo profesional: utilice el campo de resumen de IA de ClickUp para generar una revisión de seguridad posterior al evento a partir de la actividad de las tareas y los comentarios. A continuación, active un agente de IA personalizado para crear tareas de seguimiento para la eliminación de datos, la comprobación de consentimientos o las revisiones de cumplimiento. Esto garantiza un cumplimiento del 100 % y hace que su próximo evento sea más fácil de proteger de forma predeterminada, por defecto.

Medición de la seguridad y la confianza

La seguridad de los datos de los eventos no consiste solo en establecer controles. Se trata de saber si esos controles funcionan realmente. Medir las señales adecuadas le ayuda a detectar deficiencias de forma temprana, demostrar el cumplimiento normativo y generar confianza a largo plazo entre los asistentes.

Hay dos conjuntos de métricas que todo equipo de eventos debería supervisar:

KPI de datos de seguridad

Estas métricas le indican el rendimiento de sus sistemas y procesos:

- Número de incidencias de seguridad: cualquier acceso no autorizado, exposición de datos o uso indebido del sistema, por pequeño que sea. Las tendencias son más importantes que los eventos puntuales.

- Fallos o deficiencias en las auditorías: revisiones omitidas, documentación incompleta o problemas de permisos detectados durante auditorías internas o externas.

- Quejas de los usuarios relacionadas con los datos o el acceso: los asistentes o el personal informan sobre problemas de privacidad, acceso incorrecto o uso indebido de los datos.

- Tiempo de respuesta ante incidencias: la rapidez con la que su equipo detecta, investiga y resuelve los problemas de seguridad. Una respuesta más rápida suele limitar el impacto.

Hacer un seguimiento constante de estos aspectos le ayudará a pasar de las soluciones reactivas a la prevención proactiva.

Confíe en las métricas que indican la confianza de los asistentes.

La confianza se demuestra con el comportamiento, no solo con la elaboración de informes de cumplimiento:

- Comentarios relacionados con la privacidad: respuestas a encuestas o tickets de soporte que hagan mención a la seguridad de los datos, la transparencia o la confianza.

- Tasas de aceptación del consentimiento: Las altas tasas de aceptación suelen indicar que los asistentes comprenden y confían en cómo se utilizarán sus datos.

- Puntos de abandono en los formularios: las salidas repentinas pueden indicar un lenguaje de consentimiento poco claro o solicitudes de datos que parecen excesivas.

🎯 En conjunto, estas métricas le ofrecen una imagen clara de su postura de seguridad. Le muestran el nivel de seguridad de su evento y la sensación de seguridad que transmite a las personas más importantes.

Retos comunes y mitigación

Incluso los equipos que se toman en serio la seguridad de los datos se enfrentan a limitaciones en el mundo real. Estos son algunos de los retos más comunes. Y cómo abordarlos de forma práctica:

- Demasiadas herramientas, poca supervisión: los datos de los eventos suelen estar repartidos entre plataformas de venta de entradas, hojas de cálculo, herramientas de chat y CRM. Este tipo de dispersión del trabajo aumenta el riesgo y dificulta las auditorías✅ Mitigación: Centralice la planificación, la documentación y los flujos de trabajo en un único entorno de trabajo (como ClickUp!). Y limite el movimiento de datos entre herramientas siempre que sea posible.

- Propiedad poco clara de los datos confidenciales: cuando «todos» tienen acceso, la responsabilidad desaparece✅ Mitigación: Asigne propietarios claros para los datos de registro, la gestión del consentimiento y la limpieza posterior al evento. Revise el acceso antes y después de cada evento.

- Cambios de última hora bajo presión: los eventos se desarrollan rápidamente y las actualizaciones apresuradas a menudo eluden los controles de seguridad✅ Mitigación: utilice flujos de trabajo, permisos y automatizaciones predefinidos para que la seguridad no dependa de la memoria en momentos críticos.

- Recopilación excesiva de datos de los asistentes: solicitar demasiada información aumenta el riesgo y reduce la confianza✅ Mitigación: Revise periódicamente los formularios y elimine los campos que no tengan un propósito claro. Si no puede eliminarlos por completo, hágalos opcionales para que las personas se sientan más cómodas al compartir información.

- Los datos posteriores al evento se olvidan: si el acceso permanece abierto mucho tiempo después de que finalice el evento, se convierte en una vulnerabilidad✅ Mitigación: Programe recordatorios o tareas automáticas para archivar, eliminar o revisar los datos después del evento.

Haga que la seguridad de los datos de los eventos sea intencionada (no accidental)

A estas alturas, ya sabe que la seguridad de los datos de los eventos no es algo que se pueda marcar como completado el día del evento. Es una práctica que abarca la planificación, la ejecución y el seguimiento.

Por eso, los equipos de eventos inteligentes incorporan la seguridad en sus flujos de trabajo. Establecen medidas para lo que importa y reducen el riesgo mediante la coherencia.

Cuando su plataforma de eventos admite controles de acceso claros, auditabilidad y uso responsable de la IA, la seguridad se vuelve más fácil de gestionar y más fácil de confiar. Ahí es donde encaja naturalmente el entorno de trabajo de IA convergente de ClickUp. Es una de las pocas plataformas que reúne la planificación de eventos, la gobernanza de datos y los flujos de trabajo impulsados por IA.

¿La meta? Que la seguridad respalde su evento en lugar de ralentizarlo.

¿Quiere organizar eventos de gran impacto sin comprometer la seguridad de los datos? ¡Pruebe ClickUp gratis!

Preguntas frecuentes (FAQ)

Los datos confidenciales de los eventos incluyen cualquier información que pueda identificar o afectar a la privacidad de los asistentes. Esto abarca nombres, datos de contacto, información de pago, identificadores de ubicación, direcciones IP, seguimiento del comportamiento e identificadores biométricos o únicos.

El uso de la IA para supervisar a los asistentes puede ser legal siempre que se respeten las leyes aplicables y las normas de consentimiento. En la UE, el RGPD exige transparencia, una base legal y un consentimiento claro para la recopilación de datos de vídeo o de comportamiento. En EE. UU., las leyes varían según el estado y el contexto. Revele siempre lo que recopila y por qué, y ofrezca mecanismos de exclusión voluntaria.

Un buen cifrado significa proteger los datos tanto en tránsito como en reposo. Utilice TLS/SSL (al menos TLS 1. 2) para el tráfico de red y algoritmos fuertes como AES-256 para los datos almacenados.

Si se produce una infracción, actúe con rapidez. Siga su plan de incidencias: contenga la infracción, evalúe el impacto y notifique a las partes afectadas. Según el RGPD, debe informar de las infracciones graves a las autoridades en un plazo de 72 horas. Documente lo que ha ocurrido, cómo ha respondido y qué pasos ha tomado para evitar la repetición.

Conserve los datos solo durante el tiempo que los necesite para el fin que haya indicado. El RGPD y otras leyes similares hacen hincapié en la minimización de datos y la limitación de la finalidad. Una vez que ya no necesite los datos para el evento o el cumplimiento legal, debe archivarlos o eliminarlos.

Según el RGPD, debe obtener el consentimiento explícito e informado antes de recopilar datos personales. El consentimiento debe ser específico, desagregado y revocable. Según la CCPA, debe informar a los residentes de California qué está recopilando, por qué y cómo se utilizará, y darles el derecho a optar por no vender ni permitir el uso compartido de sus datos.

Comience por lo básico: limite la recopilación de datos a lo que necesita, utilice contraseñas seguras y autenticación multifactorial, y centralice el trabajo en plataformas seguras. También puede aprovechar las funciones de seguridad integradas en las herramientas que ya utiliza.

ClickUp está diseñado con sólidas prácticas de privacidad y seguridad, que incluyen el cifrado en tránsito y en reposo, y estrictas políticas de privacidad que se ajustan a los requisitos del RGPD y la CCPA. También admite la exportación y eliminación de datos, así como los términos del acuerdo de procesamiento de datos (DPA) para ayudar a los clientes a cumplir con los requisitos de cumplimiento normativo.