Incydenty cybernetyczne rozwijają się błyskawicznie. Oprogramowanie ransomware rozprzestrzenia się w ciągu kilku minut, generowane przez AI wiadomości phishingowe omijają filtry, a jeden fałszywy krok może przerodzić się w poważne naruszenie bezpieczeństwa, zanim zespoły zdążą nawet zorientować się, co się dzieje. Presja jest realna, podobnie jak koszty.

Raport IBM Cost of a Data Breach Report szacuje średni globalny koszt naruszenia danych na 4,44 mln dolarów, a opóźnienia w reagowaniu i słaba koordynacja działań powodują, że kwota ta jest jeszcze wyższa.

W samym środku tego chaosu zespoły potrzebują jasności. Podręcznik reagowania na incydenty zapewnia zespołowi wspólny scenariusz działania, gdy sytuacja staje się niejasna. Określa on, kto działa jako pierwszy, jakie kroki należy podjąć oraz jak utrzymać ścisłą komunikację w miarę rozwoju sytuacji.

W tym wpisie na blogu dowiesz się, jak stworzyć podręcznik reagowania na incydenty dostosowany do współczesnych zagrożeń. Omówimy rzeczywiste scenariusze, jasne działania reagowania oraz ClickUp – pierwsze na świecie zintegrowane obszary robocze oparte na AI, które Twój zespół może wykorzystać w sytuacjach pod presją.

Czym jest podręcznik reagowania na incydenty?

Podręcznik reagowania na incydenty to uporządkowany, szczegółowy przewodnik, który pomaga zespołom ds. bezpieczeństwa radzić sobie z konkretnymi rodzajami incydentów cybernetycznych w spójny i skuteczny sposób. Określa on dokładnie, co należy zrobić w przypadku wystąpienia incydentu, kto jest odpowiedzialny za poszczególne działania oraz jak przejść od wykrycia do powstrzymania i przywrócenia sprawności bez zamieszania i opóźnień.

Potraktuj go jako gotowy do użycia plan działania na wypadek rzeczywistych scenariuszy, takich jak ataki phishingowe, infekcje ransomware czy naruszenia bezpieczeństwa danych.

🧠 Ciekawostka: Pierwszy „wirus” komputerowy nie był złośliwy. W 1971 roku program o nazwie Creeper przemieszczał się między komputerami tylko po to, by wyświetlić komunikat: „Jestem Creeperem, złap mnie, jeśli potrafisz”. Data powstania pierwszego programu antywirusowego o nazwie Reaper.

Podręcznik reagowania na incydenty a plan a instrukcja operacyjna

Ludzie często mylą terminologię związaną z dokumentacją bezpieczeństwa. To zamieszanie powoduje realne problemy, gdy zespoły opracowują standardowe procedury operacyjne. W rezultacie powstają ogólne plany pozbawione konkretnych kroków lub zbyt techniczne podręczniki, które dezorientują kierownictwo.

Oto, czym różnią się te trzy dokumenty.

| Dokument | Zakres | Poziom szczegółowości | Kiedy się go stosuje | Kto z tego korzysta | Format |

| Plan | Strategia obejmująca całą organizację | Ogólne zasady | Przed wystąpieniem incydentów | Kierownictwo i kwestie prawne | Dokument dotyczący polityki |

| Podręcznik | Reagowanie dostosowane do konkretnego scenariusza | Taktyczne działania krok po kroku | W przypadku konkretnego rodzaju incydentu | Zespół reagowania na incydenty | Cykl pracy oparty na drzewie decyzyjnym |

| Podręcznik | Pojedyncza procedura techniczna | Szczegółowe, zautomatyzowane kroki | Podczas wykonywania konkretnego zadania | Specjaliści ds. reagowania technicznego | Lista kontrolna lub skrypt |

Wszystkie trzy elementy muszą ze sobą współgrać. Plan bez procedur jest zbyt niejasny, by można było na jego podstawie działać. Procedura bez instrukcji operacyjnych sprawia, że realizacja techniczna opiera się na improwizacji.

📮 ClickUp Insight: 53% organizacji nie posiada żadnych zasad zarządzania AI lub dysponuje jedynie nieformalnymi wytycznymi.

A kiedy ludzie nie wiedzą, dokąd trafiają ich dane — lub czy dane narzędzie może stwarzać ryzyko związane z niezgodnością z przepisami — wahają się.

Jeśli narzędzie AI znajduje się poza zaufanymi systemami lub ma niejasne praktyki dotyczące danych, obawa „A co, jeśli to nie jest bezpieczne?” wystarczy, by natychmiast wstrzymać jego wdrożenie.

Nie dotyczy to w pełni zarządzanego, bezpiecznego środowiska ClickUp. ClickUp AI jest zgodny z przepisami RODO, HIPAA i SOC 2 oraz posiada certyfikat ISO 42001, co gwarantuje, że Twoje dane są prywatne, chronione i zarządzane w sposób odpowiedzialny.

Zewnętrznym dostawcom usług AI nie wolno wykorzystywać ani przechowywać żadnych danych klientów ClickUp, a obsługa wielu modeli działa w oparciu o ujednolicone uprawnienia, mechanizmy kontroli prywatności i rygorystyczne standardy bezpieczeństwa. W tym przypadku zarządzanie AI staje się częścią samego obszaru roboczego, dzięki czemu zespoły mogą korzystać z AI bez obaw i bez dodatkowego ryzyka.

Kluczowe elementy podręcznika reagowania na incydenty

Każdy skuteczny plan reagowania na incydenty udostępnia tę samą podstawową strukturę. Zanim zaczniesz go tworzyć, musisz wiedzieć, co powinno się w nim znaleźć.

Wyzwalacze i klasyfikacja incydentów

Wyzwalacze to konkretne warunki, które uruchamiają procedurę. Może to być alert SIEM dotyczący nietypowych wzorców logowania lub raportowanie przez użytkownika podejrzanej wiadomości e-mail. Połącz swoje wyzwalacze z systemem klasyfikacji incydentów, aby Twój zespół wiedział, jak szybko należy działać.

- Poziom zagrożenia 1: Krytyczny: Trwa aktywne wyciekanie danych lub szyfrowanie przez oprogramowanie ransomware

- Poziom zagrożenia 2: Wysoki: Potwierdzone naruszenie bezpieczeństwa bez aktywnego rozprzestrzeniania się

- Poziom ważności 3: Średni: Podejrzana aktywność wymagająca zbadania

- Poziom ważności 4: Niski: Naruszenie zasad lub niewielka anomalia

Klasyfikacja określa, jakie działania należy podjąć i w jakim tempie. Bez niej Teams albo reagują zbyt gwałtownie na alerty o niskim priorytecie, albo zbyt słabo na rzeczywiste zagrożenia.

📖 Przeczytaj również: Sposoby poprawy cyberbezpieczeństwa w zarządzaniu projektami

Rola i obowiązki

Podręczak jest bezużyteczny, jeśli nikt nie wie, kto za co odpowiada. Zdefiniuj kluczowe role, które powinny znaleźć się w każdym podręczniku.

- Szef zespołu reagowania na incydenty: Odpowiada za całość działań i podejmuje decyzje dotyczące eskalacji

- Kierownik techniczny: Kieruje praktycznymi działaniami w zakresie badania i ograniczania skutków

- Kierownik ds. komunikacji: Zarządza wewnętrznymi aktualizacjami i zewnętrznymi powiadomieniami

- Łącznik prawny: Doradza w zakresie obowiązków regulacyjnych i zabezpieczania dowodów

- Sponsor wykonawczy: zatwierdza ważne decyzje, takie jak wyłączenie systemów

Przypisuj role według funkcji, a nie tylko według nazwisk poszczególnych osób. Pracownicy mogą wyjechać na urlop lub odejść z firmy, dlatego każda rola wymaga wyznaczenia osoby głównej i zastępczej.

Procedury wykrywania, ograniczania skutków i przywracania sprawności

To operacyjny rdzeń planu działania. Wykrywanie i analiza pozwalają potwierdzić, czy wyzwalacz jest prawdziwym incydentem, oraz zebrać wstępne wskaźniki naruszenia bezpieczeństwa.

Ograniczanie skutków obejmuje natychmiastowe działania mające na celu powstrzymanie rozprzestrzeniania się incydentu. Obejmuje to izolację dotkniętych systemów, blokowanie złośliwych adresów IP oraz wyłączanie przejętych kont. Należy rozróżnić między krótkoterminowym ograniczaniem skutków, mającym na celu powstrzymanie eskalacji, a długoterminowym ograniczaniem skutków, mającym na celu zapewnienie stabilności.

Eliminacja i przywrócenie stanu normalnego całkowicie usuwają zagrożenie poprzez usunięcie złośliwego oprogramowania i załatanie luk w zabezpieczeniach. Ta faza przywraca systemy do normalnego działania i obejmuje testy weryfikacyjne, aby upewnić się, że zagrożenie faktycznie zniknęło.

🔍 Czy wiesz, że? Jedno z największych zagrożeń dla bezpieczeństwa w historii zaczęło się od problemu z hasłami. W 2012 roku serwis LinkedIn padł ofiarą ogromnego wycieku danych, częściowo dlatego, że hasła były przechowywane przy użyciu przestarzałych metod haszowania, co sprawiło, że miliony kont można było łatwo złamać.

Protokoły komunikacji i eskalacji

Incydenty wymagają skoordynowanej komunikacji oraz reakcji technicznej. Eskalacja wewnętrzna określa, kiedy kierownik ds. incydentów angażuje zespół kierowniczy i radcę prawnego.

Komunikacja zewnętrzna określa, kto rozmawia z klientami, organami regulacyjnymi lub prasą. Wiele ram zgodności zawiera obowiązkowe osie czasu powiadomień, do których należy odnieść się w podręczniku.

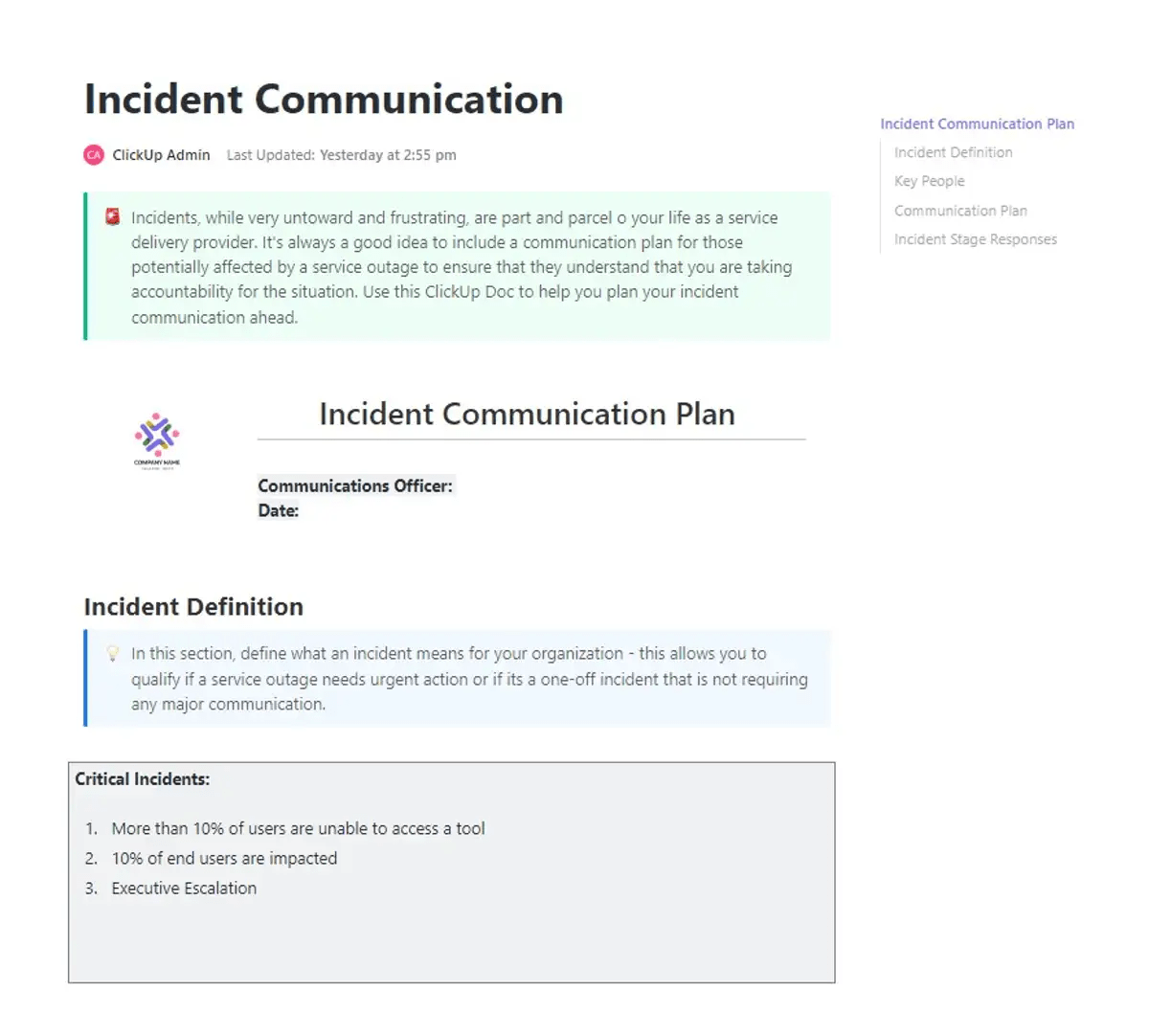

⚡ Archiwum szablonów: Kiedy dochodzi do incydentów, największym zagrożeniem jest często wynikające z nich zamieszanie. Opóźnienia w aktualizacjach, niejasna własność i chaotyczna komunikacja mogą wydłużyć czas reakcji i spotęgować skutki zdarzenia. Właśnie w takich sytuacjach szablon planu komunikacji w przypadku incydentów ClickUp zapewnia prawdziwą wartość.

Ten szablon zapewnia zespołom gotowe do użycia ramy umożliwiające jasną komunikację w sytuacjach stresowych. Możesz zdefiniować role, nakreślić kanały komunikacji i zapewnić, że odpowiednie osoby zostaną poinformowane we właściwym czasie. Szablon ten centralizuje wszystko — od punktów kontaktowych po ścieżki eskalacji — dzięki czemu zespoły działają spójnie, gdy jest to najbardziej potrzebne.

Jak stworzyć podręcznik reagowania na incydenty (krok po kroku)

Incydent bezpieczeństwa bez planu to kryzys. Incydent bezpieczeństwa z planem działania to proces. Oto jak stworzyć taki, który sprawdzi się w trudnych sytuacjach. 👀

Krok 1: Określ zakres i cele

Zanim zaczniesz pisać procedury, ustal, co podręcznik obejmuje, a czego nie obejmuje.

Rozszerzanie zakresu zmniejsza użyteczność. Podręcznik, który próbuje uwzględnić każdy możliwy scenariusz, w rezultacie nie sprawdza się w żadnym z nich, a osoby reagujące tracą czas na szukanie wskazówek, które albo nie istnieją, albo nie mają zastosowania w ich sytuacji.

Zacznij od odpowiedzi na cztery pytania:

- Jakie rodzaje incydentów są objęte zakresem: oprogramowanie ransomware, naruszenia bezpieczeństwa danych, zagrożenia wewnętrzne, ataki DDoS, phishing, przejęcia kont, naruszenia bezpieczeństwa łańcucha dostaw lub wszystkie powyższe

- Do jakich systemów i środowisk ma zastosowanie ten plan działania: infrastruktura w chmurze, serwery lokalne, środowiska hybrydowe, platformy SaaS, systemy OT/ICS lub konkretne jednostki biznesowe o unikalnych profilach ryzyka

- Jak wygląda powodzenie: celowy średni czas wykrycia (MTTD) poniżej 60 minut, średni czas reakcji (MTTR) poniżej czterech godzin lub osiągnięcie zgodności z SOC 2, ISO 27001 lub HIPAA

- Kto jest właścicielem podręcznika: Wyznaczona osoba lub zespół odpowiedzialny za dbanie o jego aktualność, dystrybucję do odpowiednich osób oraz planowanie przeglądów

Określenie zakresu wydaje się proste, dopóki nie zabierzesz się do zrobienia tego. Zespoły często utknęły na tym etapie, ponieważ dane wejściowe pochodzą z przeszłych incydentów, rozproszonych notatek i oczekiwań interesariuszy.

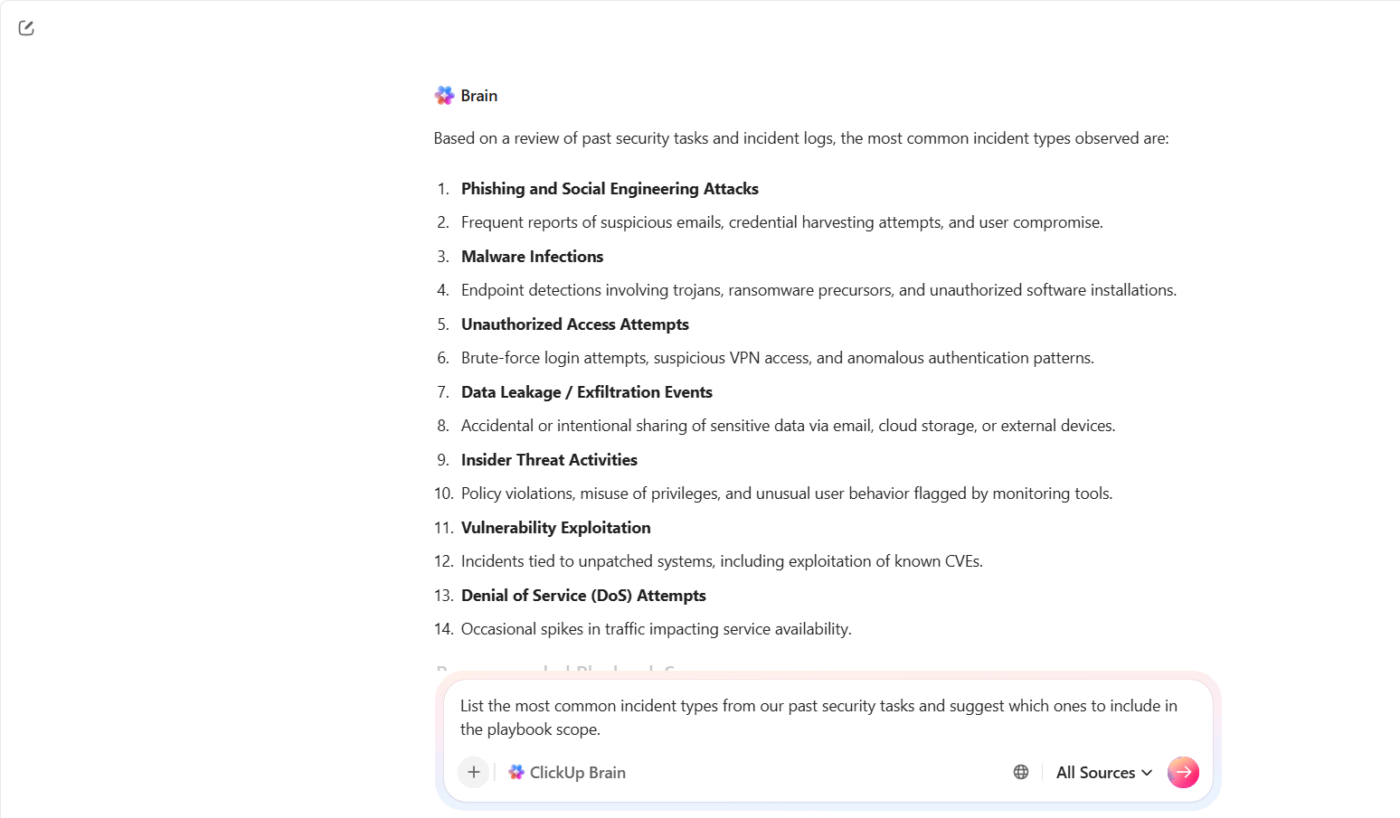

ClickUp Brain pomaga zebrać te informacje i przekształcić je w użyteczny punkt wyjścia. Nie zaczynasz od pustej strony. Opierasz się na tym, co Twój zespół już wie.

Załóżmy na przykład, że w ostatnim kwartale Twój zespół ds. bezpieczeństwa zajmował się wieloma incydentami związanymi z phishingiem i przejęciem kont. Zamiast ręcznie przeglądać każdy przypadek, możesz poprosić ClickUp Brain o podpowiedź: „Przygotuj listę najczęstszych typów incydentów z naszych poprzednich zadań związanych z bezpieczeństwem i zaproponuj, które z nich uwzględnić w podręczniku”.

Krok 2: Zidentyfikuj i sklasyfikuj rodzaje incydentów

Nie wszystkie incydenty są takie same. Nieprawidłowo skonfigurowany zasób S3 i aktywny atak ransomware wymagają zupełnie innych reakcji, innych członków zespołu i innych ścieżek eskalacji.

Wczesne stworzenie systemu klasyfikacji oznacza, że osoby reagujące na incydenty mogą podejmować szybkie i spójne decyzje już od pierwszego alertu, bez konieczności oczekiwania na zatwierdzenie kierownictwa przy każdym zgłoszeniu.

Standardowy czteropoziomowy model oceny powagi zdarzeń działa w następujący sposób:

- Krytyczne (P1): Aktywne naruszenie, wyciek danych lub zagrożenie dla całego systemu — wymagana natychmiastowa reakcja

- Wysoki (P2): Podejrzenie włamania, kradzież danych uwierzytelniających lub poważne zakłócenie działania usług

- Poziom średni (P3): Wykryto złośliwe oprogramowanie, ale udało się je powstrzymać; naruszenie zasad z ryzykiem ujawnienia danych

- Niski (P4): Nieudane próby logowania, drobne naruszenia zasad, alerty informacyjne

Przypisz każdy typ incydentu do odpowiedniego poziomu ważności, aby osoby reagujące mogły podejmować szybkie decyzje bez konieczności eskalowania każdego zgłoszenia.

Po zdefiniowaniu zakresu działania kolejnym wyzwaniem jest zapewnienie spójności. Różni członkowie zespołu reagowania często interpretują ten sam alert na różne sposoby, co spowalnia podejmowanie decyzji i powoduje niepotrzebne eskalacje.

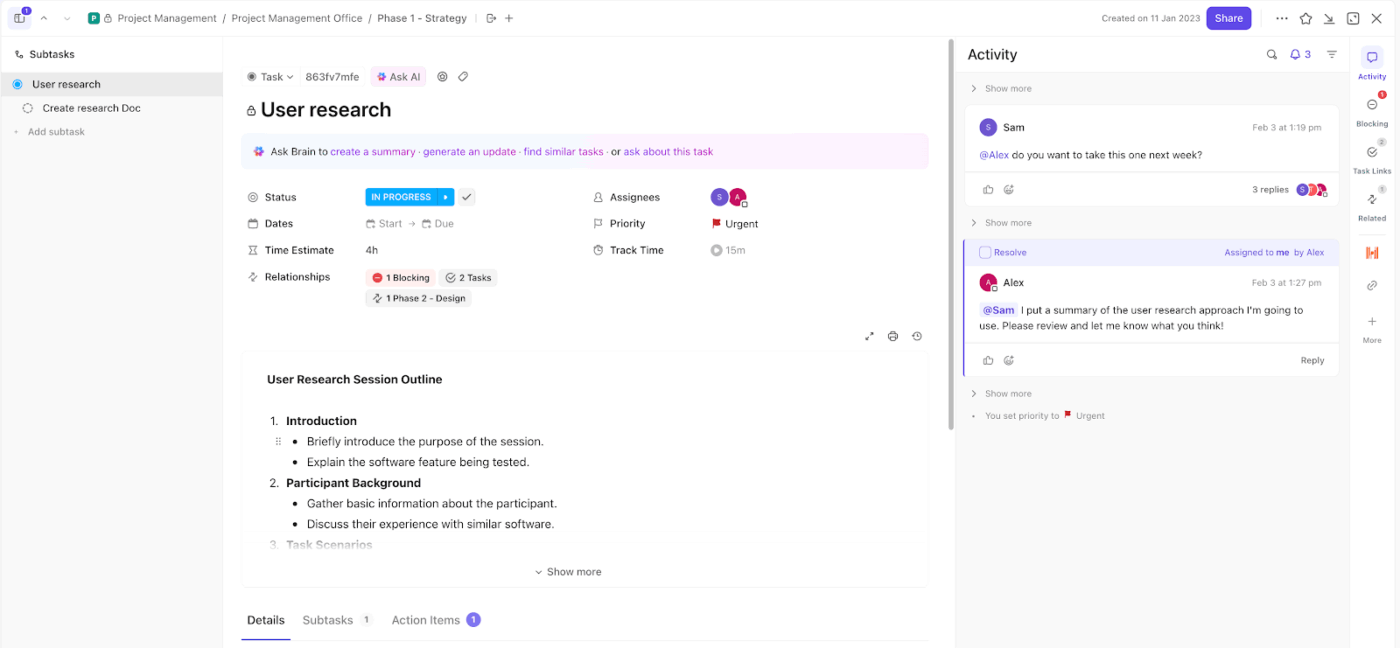

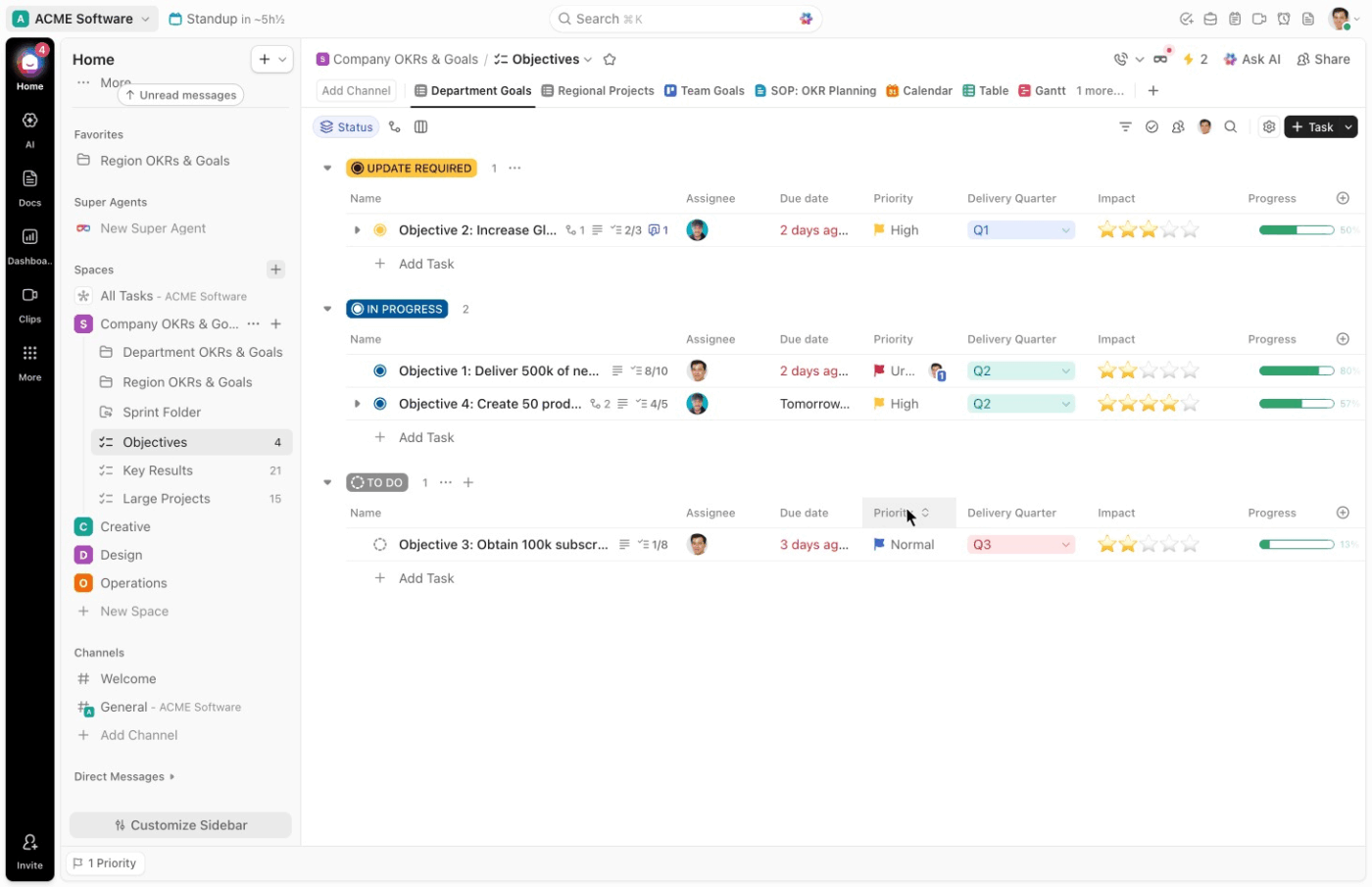

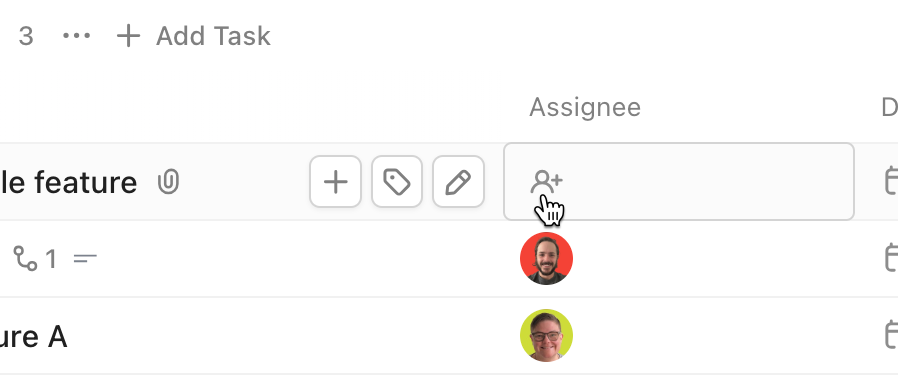

Zacznij od zadań ClickUp jako podstawowej jednostki realizacji. Każdy incydent staje się zadaniem ClickUp, co oznacza, że nic nie umknie w nieśledzonych kanałach, takich jak e-mail czy czat.

Załóżmy na przykład, że Twoje narzędzie monitorujące sygnalizuje potencjalną kradzież danych uwierzytelniających. Tworzysz zadanie o tytule „Możliwe naruszenie bezpieczeństwa danych uwierzytelniających – konto finansowe”. Zadanie to staje się teraz centralnym punktem prowadzenia dochodzenia, aktualizacji i rozwiązywania problemu.

Następnie pola niestandardowe w ClickUp zapewniają strukturę niezbędną do szybkiej klasyfikacji. Możesz skonfigurować takie pola, jak:

- Rodzaj incydentu: phishing, oprogramowanie ransomware, ataki DDoS, zagrożenia wewnętrzne

- Poziom ważności: P1, P2, P3, P4

- Systemy, których to dotyczy: chmura, infrastruktura lokalna, SaaS, punkty końcowe

- Wrażliwość danych: wysoka, średnia, niska

Krok 3: Opracuj procedury reagowania dostosowane do konkretnych incydentów

To jest operacyjna podstawa planu działania.

Dla każdego rodzaju incydentu opracuj dedykowaną procedurę, która będzie na tyle szczegółowa, że osoba reagująca będzie mogła z niej skorzystać w sytuacji stresowej bez konieczności improwizowania. Ogólne wytyczne są pomijane, gdy systemy przestają działać.

Każda procedura powinna zawierać:

- Wyzwalacz: konkretny alert lub raport, który inicjuje reakcję

- Pierwsze kroki selekcyjne: Pierwsze działania podejmowane przez osobę reagującą w ciągu 15 minut, dostosowane do rodzaju incydentu

- Lista kontrolna dotycząca gromadzenia dowodów: logi, zrzuty pamięci, przechwycone dane sieciowe i nagłówki wiadomości e-mail — wszystko, co jest potrzebne, zanim działania ograniczające zniszczą te dane

- Działania ograniczające: Konkretne, możliwe do wykonania kroki

- Kryteria eskalacji: Warunki, które są wyzwalaczami eskalacji sprawy do kadry kierowniczej, radcy prawnego lub zewnętrznego dostawcy usług reagowania na incydenty

- Szablony komunikatów: Gotowe projekty komunikatów dotyczących aktualizacji wewnętrznych i powiadomień dla klientów

Procedura dotycząca oprogramowania ransomware nie przypomina w niczym procedury dotyczącej phishingu. Opracuj je osobno, uwzględniając specyfikę każdego scenariusza.

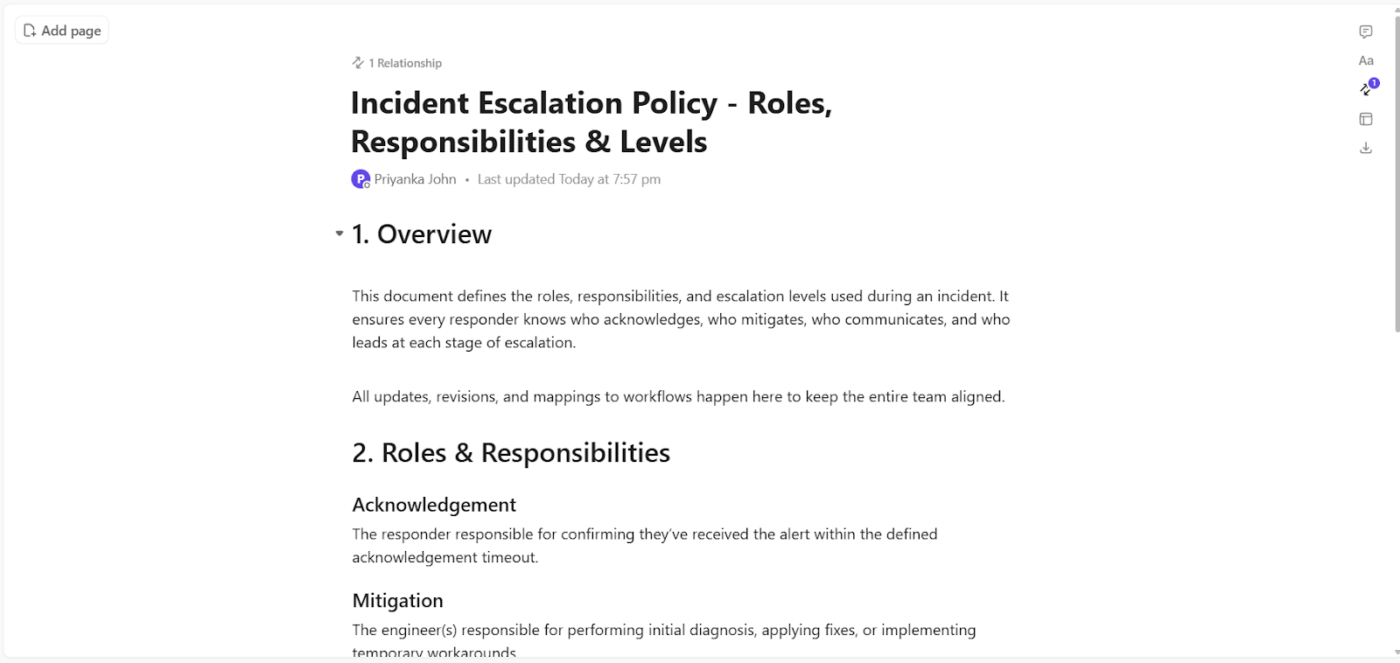

Dzięki ClickUp Docs możesz ustrukturyzować każdą procedurę reagowania na incydent tak, aby odpowiadała na konkretne pytania, przed którymi staje osoba reagująca w danej chwili. Załóżmy na przykład, że dokumentujesz scenariusz ataku ransomware.

Dokument może służyć jako przewodnik dla osoby reagującej w następujący sposób:

- Wyzwalaczem było: „Alarm dotyczący szyfrowania punktów końcowych wykryty przez EDR”

- Co należy zrobić w ciągu pierwszych 15 minut: Odizolować zainfekowaną maszynę, wyłączyć dostęp do sieci, potwierdzić zakres rozprzestrzenienia się

- Co należy zarejestrować przed ograniczeniem skutków: Dzienniki systemowe, aktywne procesy, ostatnie zmiany w plikach

- Jakie warunki wymagają eskalacji: Rozprzestrzenianie się szyfrowania na wiele punktów końcowych lub udostępnianie dysków współdzielonych

- Co należy przekazać: Wewnętrzny alert skierowany do kierownictwa ds. bezpieczeństwa oraz przygotowana informacja dla Teams, których dotyczy incydent

ClickUp Docs dodatkowo wzmacnia to poprzez bezpośrednią integrację z realizacją:

- Dołącz procedurę do zadań związanych z incydentami w ClickUp, aby osoby reagujące mogły otworzyć wytyczne dokładnie w momencie podjęcia działania

- Dodaj listy kontrolne w każdej sekcji, aby w sytuacji stresowej nie pominąć kluczowych kroków

- Przypisuj konkretne działania członkom zespołu podczas eskalacji bez opuszczania dokumentu

- Udoskonalaj instrukcje natychmiast po rozwiązaniu problemu, aby przyszłe działania były lepsze bez zbędnej zwłoki

Krok 4: Ustal protokoły komunikacyjne i standardy dotyczące dowodów

Dwa obszary, które są pomijane podczas opracowywania procedur i powodują poważne problemy podczas rzeczywistego incydentu: sposób komunikacji zespołu oraz sposób postępowania z dowodami.

Jeśli chodzi o komunikację, z góry określ następujące parametry:

- Kanały podstawowe i zapasowe

- Oś czasu powiadomień

- Wymogi dotyczące ujawniania informacji na zewnątrz

- Jedno źródło informacji

Na podstawie dowodów podręcznik powinien określać:

- Co należy zebrać: Dzienniki zdarzeń systemowych, dzienniki uwierzytelniania, obrazy pamięci, dane o przepływie sieciowym oraz zrzuty ekranu przedstawiające działania atakującego

- Jak to zebrać: Obrazowanie kryminalistyczne tylko do odczytu, urządzenia blokujące zapis oraz rejestr każdej czynności związanej z gromadzeniem danych, zawierający znacznik czasu i nazwisko osoby, która ją wykonała

- Gdzie go przechowywać: w oddzielnym środowisku z kontrolą dostępu, odizolowanym od systemów, których dotyczy problem

- Kto ma do niego dostęp: Dostęp ograniczony do wyznaczonych osób prowadzących dochodzenie i zatwierdzonych przez łącznika ds. prawnych i zgodności

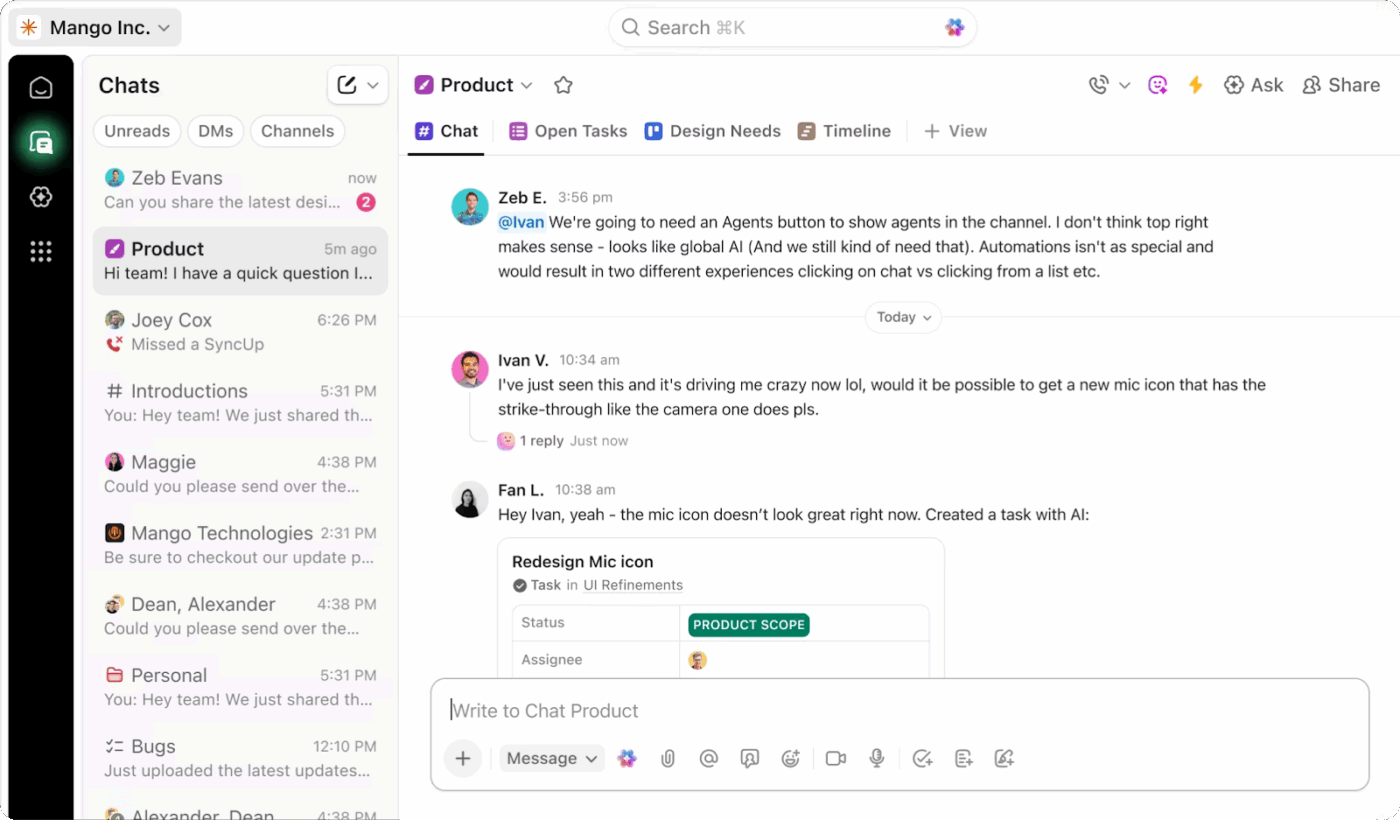

Kiedy dochodzi do incydentu, komunikacja często jest rozproszona między różnymi narzędziami. Aktualizacje trafiają do Slacka, decyzje podejmuje się podczas rozmów telefonicznych, a kluczowe szczegóły giną w wątkach, do których nikt już nie wraca. Ten brak struktury powoduje zamieszanie, opóźnia eskalację i sprawia, że przeglądy po incydencie są trudniejsze, niż powinny.

Czat ClickUp zapewnia dedykowany kanał połączony z kontekstem, dzięki czemu komunikacja dotycząca incydentów jest skoncentrowana, z widocznością i łatwa do śledzenia.

Możesz skonfigurować go jako główny kanał komunikacji w zakresie reagowania na incydenty, powiązany bezpośrednio z zadaniami podlegającymi śledzeniu. To połączenie zmienia sposób koordynacji działań zespołów w sytuacjach pod wysoką presją.

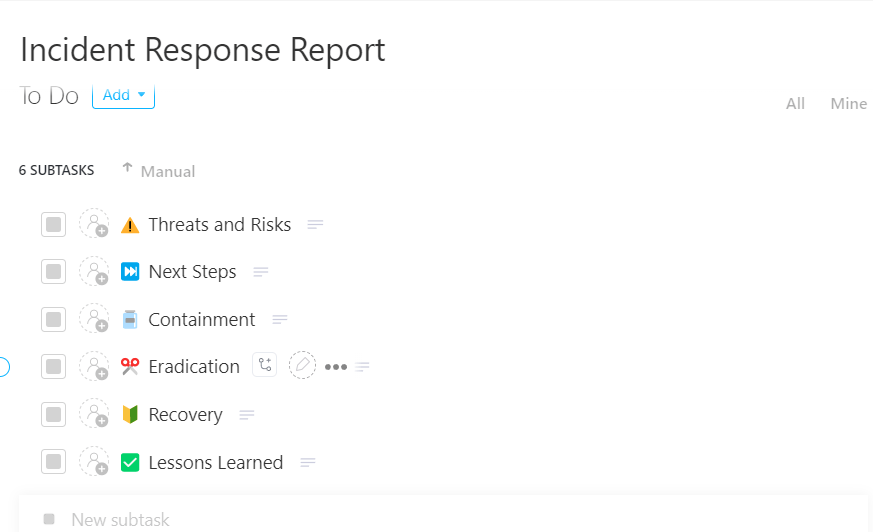

🚀 Zaleta ClickUp: Wykorzystaj każdy incydent jako okazję do nauki dzięki szablonowi raportu reagowania na incydenty w ClickUp.

Rejestruj każdy incydent w przejrzysty sposób i bez żadnych luk, korzystając z szablonu raportu reagowania na incydenty ClickUp

Zaprojektowany jako gotowy do użycia system oparty na zadaniach, pozwala rejestrować, śledzić i zarządzać incydentami od początku do końca w jednym miejscu, dzięki czemu nic nie ginie między narzędziami lub zespołami.

Krok 5: Przetestuj, zintegruj i ustal częstotliwość przeglądów

Podręcznik, który nigdy nie został przetestowany, to zbiór przypuszczeń. Zanim zaczniesz traktować go jako dokument operacyjny, zweryfikuj go poprzez ustrukturyzowane ćwiczenia i połącz go z narzędziami, z których Twój zespół korzysta na co dzień.

W celu przetestowania przeprowadź ćwiczenia w kolejności według intensywności:

- Ćwiczenie symulacyjne: Moderator przedstawia symulowany scenariusz, a zespół omawia decyzje w formie ustnej

- Ćwiczenie praktyczne: Zespół wykonuje konkretne kroki w kontrolowanym środowisku, np. izoluje testowy punkt końcowy

- Pełna symulacja: Zespół „czerwony” przeprowadza realistyczny scenariusz ataku, podczas gdy zespół reagowania na incydenty reaguje w czasie rzeczywistym

W celu integracji narzędzi należy bezpośrednio powiązać podręcznik z ID alertów SIEM, działaniami ograniczającymi EDR, cyklami pracy zgłaszania problemów oraz procedurami przekazywania spraw zewnętrznym dostawcom usług reagowania na incydenty. Osoby reagujące powinny przechodzić od alertu do procedury i działania bez zmiany kontekstu.

Jak pomaga ClickUp

Przeprowadzanie ćwiczeń symulacyjnych często ujawnia tę samą lukę. Teams znają kroki w teorii, ale realizacja przebiega wolno, ponieważ żaden system nie kieruje aktywnie działaniami w czasie rzeczywistym.

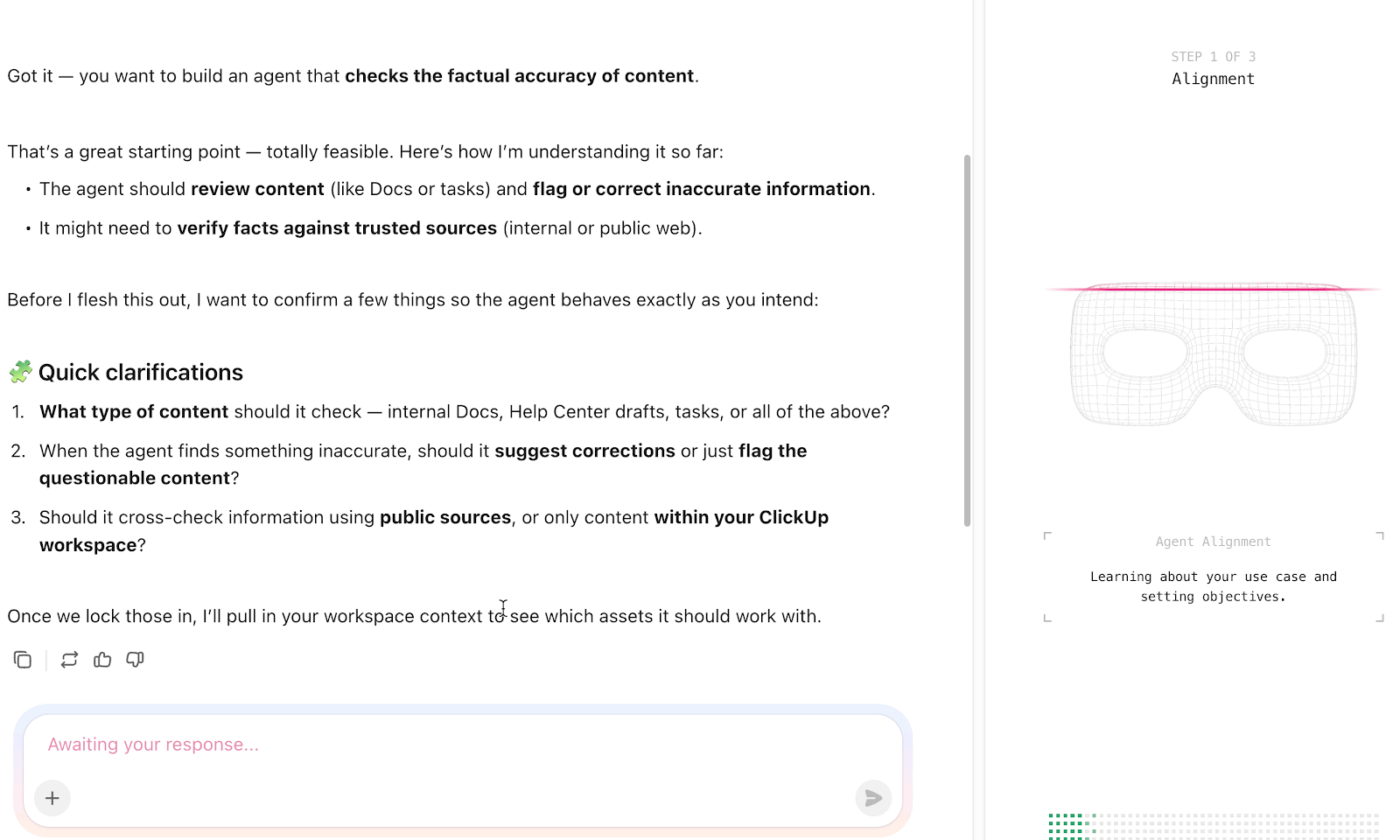

Agenci ClickUp AI wypełniają tę lukę. Obserwują aktywność w ramach zadań, pól i cykli pracy, a następnie podejmują działania w oparciu o zdefiniowaną przez Ciebie logikę. Dzięki temu są niezwykle przydatni podczas testowania i wdrażania Twojego planu działania.

Zacznij od tego, jak wygląda to podczas ćwiczeń symulacyjnych.

Załóżmy, że moderator przedstawia atak phishingowy, który przeradza się w kradzież danych uwierzytelniających. Podczas gdy Twój zespół omawia kolejne kroki, agent AI może:

- Stwórz uporządkowaną listę kontrolną działań dostosowaną do procedury postępowania w przypadku phishingu

- Sugeruj kolejne działania na podstawie pól zadań, takich jak „typ incydentu” i „stopień zagrożenia”

- Przygotuj wewnętrzną informację, korzystając z aktualnych szczegółów zadania

Dzięki temu dyskusje będą oparte na konkretnych krokach wykonawczych.

💡 Wskazówka dla profesjonalistów: W ramach bieżącej konserwacji opieraj przeglądy na trzech wyzwalaczach:

- Coroczny pełny audyt obejmujący symulację procedur, które nie były testowane w ciągu ostatnich 12 miesięcy

- Po każdym poważnym incydencie, gdy szczegóły są jeszcze świeże

- Kwartalna kontrola zmian kadrowych i zmian w narzędziach

Przypisz konkretnego właściciela do każdego cyklu za pomocą funkcji wielu osób przypisanych w ClickUp. Bez odpowiedzialności przeglądy są pomijane, a podręcznik po cichu staje się obciążeniem.

Przykłady podręczników reagowania na incydenty według rodzaju zagrożenia

Oto jak wygląda proces tworzenia planu działania w odniesieniu do najczęstszych rodzajów zagrożeń.

Podręcznik reagowania na incydenty związane z oprogramowaniem ransomware

- Wyzwalacz: Alarm wykrywania w punkcie końcowym dotyczący działania związanego z szyfrowaniem plików lub nietypowych zmian rozszerzeń plików

- Natychmiastowe powstrzymanie: Natychmiast odizoluj dotknięte systemy od sieci i wyłącz dyski udostępniane

- Kluczowe działania: Zidentyfikuj odmianę oprogramowania ransomware, określ zakres szyfrowania i zabezpiecz dowody kryminalistyczne

- Przywracanie: Przywróć dane z czystych kopii zapasowych po upewnieniu się, że nie zostały one naruszone, i załóż łatkę w punkcie wejścia.

- Po incydencie: Udokumentuj oś czasu ataku i sprawdź procedury integralności kopii zapasowych

🔍 Czy wiesz, że... Jednym z pierwszych hakerów był sygnalista. W latach 80. grupa znana jako Chaos Computer Club ujawniła luki w zabezpieczeniach systemów bankowych, aby zademonstrować ich słabe punkty, a nie wykorzystać je dla zysku.

Podręcznik reagowania na incydenty związane z phishingiem

- Wyzwalacz: Użytkownik zgłasza podejrzaną wiadomość e-mail lub wykryto stronę służącą do wyłudzania danych uwierzytelniających

- Natychmiastowe działania: Poddaj kwarantannie wiadomość e-mail we wszystkich skrzynkach pocztowych i blokuj domenę nadawcy

- Kluczowe działania: Wymuś resetowanie haseł i natychmiastowo unieważnij aktywne sesje, jeśli podano dane uwierzytelniające

- Komunikacja: Powiadom użytkowników, których dotyczy incydent, i wyślij alert informacyjny do całej organizacji, nie wywołując paniki

- Przywrócenie stanu: Upewnij się, że nie pozostał żaden trwały dostęp, i zaktualizuj reguły filtrowania wiadomości e-mail

Podręcznik postępowania w przypadku nieautoryzowanego dostępu

- Wyzwalacz: Nietypowa aktywność związana z logowaniem, alert o eskalacji uprawnień lub dostęp do wrażliwych zasobów

- Natychmiastowe powstrzymanie: Wyłącz konto, które padło ofiarą ataku, zakończ aktywne sesje i ogranicz dostęp

- Kluczowe działania: Określ, w jaki sposób uzyskano dostęp, i przeprowadź audyt wszystkich działań podjętych przez przejęte konto

- Przywrócenie: Zresetuj dane uwierzytelniające dla wszystkich kont, które mogły zostać naruszone, i zaostrz kontrolę dostępu

- Po incydencie: Przeprowadź pełny audyt dostępu i zaktualizuj zasady minimalnych uprawnień

Najlepsze praktyki dotyczące podręcznika reagowania na incydenty

Oto najlepsze praktyki, które odróżniają zespoły, które sprawnie rozwiązują incydenty, od tych, które sześć godzin później wciąż siedzą w centrum kryzysowym, kłócąc się o to, kto jest odpowiedzialny za przywrócenie poprzedniego stanu. Zastosuj je, a wszystko inne stanie się łatwiejsze. 🔥

Opisz, co należy zrobić, a nie o czym należy myśleć

Większość podręczników jest pełna wskazówek typu „oceń powagę sytuacji” lub „określ odpowiednich interesariuszy”. To nie są kroki. To przypomnienia, aby się zastanowić.

Przydatny plan działania wskazuje, jakie działania należy podjąć, a nie tylko informuje, że działanie jest konieczne. Zastąp sformułowanie „oceń wpływ na klienta” przez „sprawdź pulpit aktywnych sesji i wklej liczbę do kanału incydentów”. Konkretność to podstawa.

Oddziel osobę odpowiedzialną za znalezienie rozwiązania od osoby zarządzającej incydentem

Kiedy najstarszy stażem inżynier uczestniczący w rozmowie jednocześnie zajmuje się usuwaniem przyczyny źródłowej, odpowiada na pytania kierownictwa i decyduje, do kogo wysłać powiadomienie, wszystkie te trzy zadania kończą się niepowodzeniem.

Twój plan działania powinien wprowadzać ścisły podział ról: jedna osoba odpowiada za dochodzenie, a inna za incydent. Kierownik ds. incydentów nie podejmuje żadnych decyzji technicznych. Deleguje zadania, usuwa przeszkody i komunikuje się. Może się to wydawać zbędnym obciążeniem, dopóki po raz pierwszy nie zaoszczędzi Ci to dwóch godzin.

🔍 Czy wiesz, że? Aż 91% dużych organizacji zmieniło już swoje strategie cyberbezpieczeństwa ze względu na niestabilność geopolityczną, co sprawiło, że globalne napięcia stały się bezpośrednim czynnikiem wpływającym na decyzje dotyczące cyberobrony.

Przeprowadź analizę po zdarzeniu, póki ludzie są jeszcze zirytowani

Najlepsze analizy po zdarzeniu przeprowadza się w ciągu 48 godzin, ponieważ frustracja jest wtedy wciąż świeża. Inżynier, który uważał, że próg alertów był zbyt wysoki, powie to drugiego dnia.

Do dziesiątego dnia wszyscy już przeszli do porządku dziennego, a spotkanie staje się raczej uprzejmą rekonstrukcją osi czasu niż szczerą rozmową o tym, co poszło nie tak.

Przetestuj ten plan, próbując go złamać

Jedynym niezawodnym sposobem sprawdzenia, czy Twój plan działania działa, jest wykorzystanie go w sytuacji, gdy nic się nie dzieje. Przeprowadź symulację. Wybierz realistyczny scenariusz awarii, daj komuś plan działania bez wcześniejszego przygotowania i obserwuj, gdzie ta osoba się waha.

Każde wahanie to luka. Każde zadane pytanie to brakujący krok. Podręcznik, który nigdy nie został przetestowany w warunkach stresowych, nigdy nie został ukończony.

Kierownik ds. operacyjnych udostępnia swoje przemyślenia na temat korzystania z ClickUp:

ClickUp to świetne narzędzie, które pomaga nam utrzymać porządek i spójność w zespole. Ułatwia zarządzanie projektami, przydzielanie zadań i śledzenie postępów w jednym miejscu. Szczególnie cenię sobie elastyczność — można dostosowywać cykle pracy, tworzyć szablony i dostosowywać platformę do różnych procesów zespołowych.

Było to bardzo pomocne przy tworzeniu powtarzalnych systemów, takich jak standardowe procedury operacyjne (SOP), oceny wyników i śledzenie projektów. Połączenie zadań, dokumentów i komunikacji pomaga ograniczyć niepotrzebną wymianę informacji i sprawia, że wszyscy są na bieżąco.

Twórz i zarządzaj podręcznikami reagowania na incydenty za pomocą ClickUp

Zapewnienie operacyjności i dostępności podręczników w kluczowych momentach stanowi ogromne wyzwanie. Większość zespołów kończy z dokumentacją rozproszoną po stronach wiki, Dokumentach Google i zakładkach w Slacku. Kiedy dochodzi do incydentu, nikt nie ma pewności, która wersja jest aktualna ani gdzie znajduje się matryca eskalacji.

Wyeliminuj rozproszenie narzędzi i konieczność przełączania się między kontekstami dzięki ClickUp. Dzięki zintegrowanej przestrzeni roboczej dokumentacja procedur, cykle pracy reagowania i komunikacja zespołu znajdują się w jednym miejscu.

Niezależnie od tego, czy tworzysz swój pierwszy podręcznik, czy konsolidujesz rozproszoną dokumentację, ClickUp zapewnia Twojemu zespołowi jedno miejsce do planowania, reagowania i wprowadzania ulepszeń. Zarejestruj się za darmo już dziś!

Często zadawane pytania (FAQ)

1. Jaka jest różnica między podręcznikiem reagowania na incydenty a podręcznikiem operacyjnym?

Podręcznik obejmuje cały cykl reagowania na konkretny typ incydentu. Z kolei instrukcja operacyjna to węższa procedura techniczna służąca do wykonania pojedynczego zadania w ramach tego reagowania.

2. Jak często należy aktualizować podręcznik reagowania na incydenty?

Przeglądaj i aktualizuj scenariusze co najmniej raz na kwartał. Należy je również aktualizować po każdym rzeczywistym incydencie oraz po każdym ćwiczeniu symulacyjnym.

4. Czy można wykorzystać szablon procedury reagowania na incydenty jako punkt wyjścia?

Tak, szablony z frameworków takich jak NIST czy CISA zapewniają sprawdzoną strukturę. Bardzo pomocne są również szablony ClickUp. Dzięki temu możesz dostosować podstawy do swojego środowiska, zamiast zaczynać od pustej strony.

5. Czy małe zespoły potrzebują planu reagowania na incydenty?

Małe zespoły prawdopodobnie potrzebują planów działania bardziej niż duże, ponieważ mają mniej miejsca na błędy. Prosty plan działania na najpoważniejsze scenariusze zagrożeń jest o wiele lepszy niż improwizowanie reakcji.