Jedes Ereignis basiert heute auf Daten. Von Anmeldeformularen bis hin zum Scannen von Abzeichen – die Informationen der Teilnehmer werden in Echtzeit durch Dutzende von Systemen weitergeleitet.

Das macht Ereignisse auch zu einem immer häufiger genutzten Einzelziel für Kriminalität. Es wird erwartet, dass Cyberkriminalität Unternehmen im Jahr 2025 über 10 Billionen Dollar kosten wird, und Veranstaltungsplattformen stehen dabei direkt im Fadenkreuz.

Für Veranstalter ist dies kein theoretisches Risiko. Ein einziges schwaches Glied kann Teilnehmerdaten offenlegen, das Vertrauen schädigen und über Nacht Compliance-Probleme als Auslöser auslösen.

Aber auch die Technologie des Jahrzehnts (oder Jahrhunderts?) kann dabei helfen, dieses Problem zu lösen. Ja, wir sprechen von KI. 🤖

Dieser Leitfaden erklärt, was Sicherheit bei Ereignissen wirklich bedeutet, warum sie heute so wichtig ist und wie KI-Veranstaltungstools (wie ClickUp) Teams dabei helfen, Teilnehmerdaten zu schützen, ohne den Ablauf oder das Veranstaltungserlebnis zu beeinträchtigen.

Sicherheit von Ereignissen verstehen

Bei der Sicherheit von Ereignisdaten geht es darum, die vor, während und nach einem Ereignis gesammelten Informationen zu schützen. Dazu gehört, wer darauf zugreifen kann, wie sie gespeichert werden und wie sie zwischen den Systemen übertragen werden.

Grundsätzlich bedeutet dies, dass sensible Daten nur von den richtigen Personen, aus den richtigen Gründen und für einen bestimmten Zeitraum eingesehen und verwendet werden dürfen. Außerdem muss verhindert werden, dass Daten verändert, weitergegeben oder missbraucht werden.

Eine starke Sicherheit für Ereignisse umfasst in der Regel:

- Verschlüsselung, damit Daten bei einer Überwachung nicht gelesen werden können

- Zugriffskontrollen, damit Teams nur das sehen, was sie brauchen

- Aktivitätsüberwachung, um ungewöhnliches Verhalten frühzeitig zu erkennen

Wenn dies gut erledigt wird, wird Sicherheit zu einem Teil des Workflows des Ereignisses selbst – und nicht zu etwas, das Sie nach einem Incident hastig reparieren müssen.

Warum die Sicherheit bei Ereignissen wichtig ist

Ereignisdaten sind wertvoller, als vielen Teams bewusst ist. Sie vereinen persönliche Identität, beruflichen Kontext und reales Verhalten. Das macht sie für Angreifer attraktiv.

👀 Wussten Sie schon? In den letzten Jahren wurde sogar bei großen, bekannten Ereignissen wie den Filmfestspielen von Venedig gemeldet, dass ohne Genehmigung auf Teilnehmerdaten wie Namen, E-Mail-Adressen und Telefonnummern zugegriffen wurde.

Gleichzeitig steigen die weltweiten Kosten für Cyberkriminalität jedes Jahr weiter an, was vor allem auf Datendiebstahl und -missbrauch zurückzuführen ist.

Wenn Daten über Ereignisse offengelegt werden, sind die Auswirkungen unmittelbar und langanhaltend:

- Verstöße gegen den Datenschutz von Teilnehmern können Auslöser für obligatorische Offenlegungen sein.

- Identitätsmissbrauch ermöglicht Phishing und Kontoübernahmen

- Reputationsschaden durch Ereignisse, die über Nacht das Vertrauen verlieren

- Compliance-Strafen gemäß Gesetzen wie der DSGVO und dem CCPA können erheblich sein.

Arten von gefährdeten Daten

Bei den meisten Ereignissen werden mehr sensible Daten verarbeitet als erwartet, darunter:

- Anmeldedaten: Namen, E-Mail-Adressen, Titel, Firmennamen

- Informationen zur Zahlung: Rechnungsdaten und Aufzeichnungen der Transaktionen

- Engagement-Daten: Teilnahme an Sitzungen, Umfrageantworten, App-Aktivität

- Medien- und Zugriffsdaten: Fotos, Videos, Check-in-Protokolle, Abzeichen-Scans

👉🏼 Jeder Datentyp birgt seine eigenen Sicherheitsrisiken. Zusammen ergeben sie ein vollständiges Bild eines Teilnehmers. Deshalb muss das Sicherheitsmanagement von Ereignissen als eine zentrale operative Aufgabe betrachtet werden.

📚 Lesen Sie auch: Projektmanagement für Ereignisse

Was sind die häufigsten Risiken und Schwachstellen bei Ereignisdaten?

Ereignis-Daten durchlaufen vor, während und nach einem Ereignis viele Systeme und Hände. Dadurch entstehen zahlreiche Möglichkeiten, dass etwas schiefgeht:

Unzureichende Zugriffskontrollen

Wenn Systeme nicht limitieren, wer Daten einsehen oder ändern kann, ist es für jemanden mit uneingeschränktem Zugriff leicht, sensible Informationen versehentlich oder absichtlich offenzulegen. Schwache Passwortrichtlinien, gemeinsam genutzte Konten und das Fehlen einer Multi-Faktor-Authentifizierung verschlimmern dieses Problem noch.

Unsichere Integrationen

Ereignisse sind auf verschiedene Tools angewiesen – Ticketplattformen, CRM-Systeme, mobile Apps, Zahlungsgateways und Analyse-Dashboards. Wenn eines dieser Tools unsicher oder falsch konfiguriert ist, kann es als Hintertür zu den Daten der Teilnehmer dienen. Mangelhafte API-Sicherheit ist eine häufige Ursache für Datenverstöße.

Insider-Bedrohungen

Nicht alle Bedrohungen kommen von außen. Auch Mitarbeiter des Teams für Ereignisse oder Lieferanten können durch unachtsamen Umgang oder Phishing-Betrug versehentlich Daten preisgeben. Oft sind Teams nicht ausreichend geschult, um Bedrohungen zu erkennen.

Risiken durch Dritte

Viele Ereignisse sind für die Registrierung, Networking-Apps oder Livestream-Plattformen auf Anbieter angewiesen. Wenn diese Anbieter nicht sicher sind, können Veranstaltungsdaten durch sie hindurch verloren gehen. Dies kann sogar dann passieren, wenn die zentrale Veranstaltungsplattform sicher ist.

Legacy-Systeme und Fehlkonfigurationen

Ältere Systeme oder schlecht konfigurierte Server sind für Angreifer leichter auszunutzen. Einfache Fehler – offene Datenbanken, ungeschützte Admin-Panels, abgelaufene Zertifikate – sind überraschend häufig und sehr riskant.

📚 Lesen Sie auch: Wie man KI für die Planung von Ereignissen nutzt

Wie KI die Sicherheit von Daten zu Ereignissen verbessert

KI ist keine Zauberei, aber sie stärkt die Abwehrmechanismen auf eine Weise, mit der herkömmliche Tools zu kämpfen haben. Hier sind einige praktische Beispiele, wie KI bereits zum Schutz von Daten zu Ereignissen beiträgt:

Echtzeit-Erkennung von Bedrohungen

Die größte Stärke der KI im Bereich Sicherheit ist ihre Fähigkeit, ungewöhnliche Muster in Daten und Verhaltensweisen schnell zu erkennen. Herkömmliche Systeme suchen nach bekannten Bedrohungen. KI sucht nach allem, was nicht zum normalen Muster passt – sogar nach neuartigen Angriffen.

📌 Beispielsweise überwachen KI-gesteuerte Systeme wie die verhaltensbasierte Anomalieerkennung kontinuierlich Anmeldeversuche und den Netzwerkverkehr. Wenn etwas ungewöhnlich erscheint – wie ein plötzlicher Anstieg fehlgeschlagener Anmeldungen oder ungewöhnliche Zugriffe aus einer neuen Region – markiert die KI dies sofort zur Überprüfung. Dadurch wird die Zeit reduziert, die Angreifer in Ihren Systemen verbringen können, und Verstöße werden frühzeitig gestoppt.

Automatisierte Reaktion auf Incidents

KI kann automatische Reaktionen als Auslöser auslösen, wenn sie eine Bedrohung erkennt. Dazu gehören beispielsweise die Isolierung eines betroffenen Systems, die erzwungene Zurücksetzung von Passwörtern oder die Blockierung verdächtigen Datenverkehrs. Dies verkürzt die Reaktionszeit – oft noch bevor ein Mensch überhaupt mit der Maus klicken kann.

KI-gestützte Überprüfung der Identität

Bei einigen Ereignissen – insbesondere bei großen – wird KI bereits eingesetzt, um die Identitätsprüfungen zu verstärken und so auch die Sicherheit der Daten zu unterstützen. Beispielsweise kann KI-gestützte Gesichtserkennung dabei helfen, zu überprüfen, ob die Person, die auf sensible Teilnehmerdaten zugreift, tatsächlich die ist, für die sie sich ausgibt, wodurch das Risiko verringert wird, dass gestohlene Zugangsdaten verwendet werden.

Kurz gesagt: KI ist hervorragend darin, Muster und Anomalien in Echtzeit zu erkennen. Dadurch kann sie Bedrohungen aufspüren, die regelbasierte Systeme übersehen.

🧠 Fallstudie: KI für Identitätsprüfungen, Sicherheit von Menschenmengen und Alarmmeldungen bei Incidents

Bei der Maha Kumbh Mela 2025, einer der weltweit größten Versammlungen (Hunderte Millionen Besucher über mehrere Wochen), setzten die Behörden KI-gestützte Menschenmengenüberwachung ein, um die Besucher zu schützen.

KI analysierte Live-CCTV-Feeds von Tausenden von Kameras, um gefährliche Menschenansammlungen, Brände und Bewegungen zu erkennen, die zu Massenpaniken führen könnten. Wenn Risiken erkannt wurden, wurden Echtzeit-Warnmeldungen an die Teams der Sicherheit vor Ort gesendet.

Die gleiche KI wurde auch eingesetzt, um Familienmitglieder, die in der Menschenmenge getrennt worden waren, mithilfe von Gesichtserkennung wieder zusammenzuführen. Dieses System reduzierte die Reaktionszeiten bei Incidents drastisch in einer Einstellung, in der eine Überwachung durch Menschen allein unmöglich gewesen wäre.

Bei anderen Großereignissen, von Sportmeisterschaften bis hin zu Unterhaltungskonzerten, wird Gesichtserkennung eingesetzt, um die Sicherheit zu verbessern.

Im Jahr 2024 führte die NFL in allen 32 Stadien der Teams Gesichtserkennung ein, um die Identität von Mitarbeitern, Verkäufern, Medienvertretern, Offiziellen und Personen der Sicherheit zu überprüfen, bevor ihnen Zugang zu den Sperrbereichen innerhalb der jeweiligen Veranstaltungsorte gewährt wurde.

Diese Systeme sind zwar nicht perfekt, zeigen jedoch den Wert der Sicherheit bei KI-gestützten Identitätsprüfungen in großem Maßstab.

Wichtige Datenschutzbestimmungen für Profis im Bereich der Ereignisse

Wenn Sie heute Ereignisse durchführen, sind Datenschutzgesetze nicht mehr optional. Sie bestimmen die Form, in der Sie die Daten der Teilnehmer vom ersten Tag an erfassen, verwenden und speichern.

Für Ereignisse mit europäischen Teilnehmern setzt die Datenschutz-Grundverordnung (DSGVO) Maßstäbe. Sie verlangt eine klare Rechtsgrundlage für die Erhebung personenbezogener Daten. In vielen Fällen benötigen Benutzer eine ausdrückliche Einwilligung. Und es gibt starke Rechte für Einzelpersonen, darunter das Recht auf Zugang, Berichtigung und Löschung ihrer Daten. Die Strafen für Verstöße können bis zu 4 % des weltweiten Jahresumsatzes betragen, weshalb auch Ereignisse außerhalb der EU oft den DSGVO-Standards folgen.

In den Vereinigten Staaten geben der California Consumer Privacy Act (CCPA) und seine Erweiterung, der California Privacy Rights Act (CPRA), den Einwohnern Kaliforniens das Recht, zu erfahren, welche personenbezogenen Daten erfasst und wie diese freigegeben werden, und sich gegen den Verkauf oder die Freigabe von Daten zu entscheiden. Andere Regionen, darunter Großbritannien, Kanada und Teile des asiatisch-pazifischen Raums, haben ähnliche Datenschutzgesetze mit lokalen Nuancen.

🤝 Freundliche Erinnerung: Über die Einhaltung gesetzlicher Vorschriften hinaus müssen Teams bei Ereignissen auch über den ethischen Einsatz von KI nachdenken. Wenn KI für Analysen, Überwachung oder Personalisierung eingesetzt wird, sollte sie fair, nachvollziehbar und frei von versteckten Vorurteilen sein. Die Teilnehmer sollten wissen, wann KI zum Einsatz kommt.

Gute Compliance beginnt mit einfachen Grundsätzen: Sammeln Sie nur das, was Sie benötigen, verwenden Sie es nur für bestimmte Zwecke, holen Sie eine klare Einwilligung ein und löschen Sie Daten, wenn sie nicht mehr benötigt werden.

KI-Tools für die Sicherheit bei Ereignissen

Wenn es um die Sicherheit von Ereignisdaten geht, müssen sich Teams heute nicht mehr allein auf manuelle Überprüfungen oder reaktive Abwehrmaßnahmen verlassen. Eine neue Generation von KI-Tools hilft dabei, Bedrohungen frühzeitig zu erkennen.

Zu den KI-Tools, die die Workload des Menschen reduzieren und die Sicherheit in großem Maßstab gewährleisten, gehören:

- KI-gestützte Plattformen zur Erkennung von Bedrohungen: Tools wie SentinelOne und CrowdStrike Falcon nutzen maschinelles Lernen, um den Datenverkehr zu überwachen und verdächtiges Verhalten in Echtzeit zu erkennen. Diese Plattformen suchen nach Mustern, die nicht zu normalen Aktivitäten passen, und helfen Teams dabei, Sicherheitsverletzungen zu erkennen, bevor sie sich ausbreiten.

- Verhaltensanalysen und Tools für die Sicherheit: Lösungen wie Dataminr helfen dabei, riesige Datenmengen zu durchsuchen und aufkommende Risiken für Ihre Infrastruktur für Ereignisse zu erkennen.

Diese KI-Tools eignen sich hervorragend für die Sicherheit auf Netzwerk- und Systemebene. Aber Veranstaltungsteams benötigen auch Tools, die zur Sicherung der Arbeit selbst beitragen. Hier kommt ClickUp ins Spiel.

📮ClickUp Insight: 13 % der Befragten unserer Umfrage möchten KI nutzen, um schwierige Entscheidungen zu treffen und komplexe Probleme zu lösen. Allerdings geben nur 28 % an, KI regelmäßig bei der Arbeit einzusetzen.

Ein möglicher Grund: Bedenken hinsichtlich der Sicherheit! Benutzer möchten möglicherweise keine sensiblen Entscheidungsdaten mit einer externen KI freigeben. ClickUp löst dieses Problem, indem es KI-gestützte Problemlösungen direkt in Ihren sicheren Workspace bringt.

Von SOC 2 bis zu ISO-Standards – ClickUp erfüllt die höchsten Standards der Datensicherheit und hilft Ihnen, generative KI-Technologie sicher in Ihrem gesamten Workspace einzusetzen.

Die Rolle von ClickUp bei der Sicherung von Daten zu Ereignissen

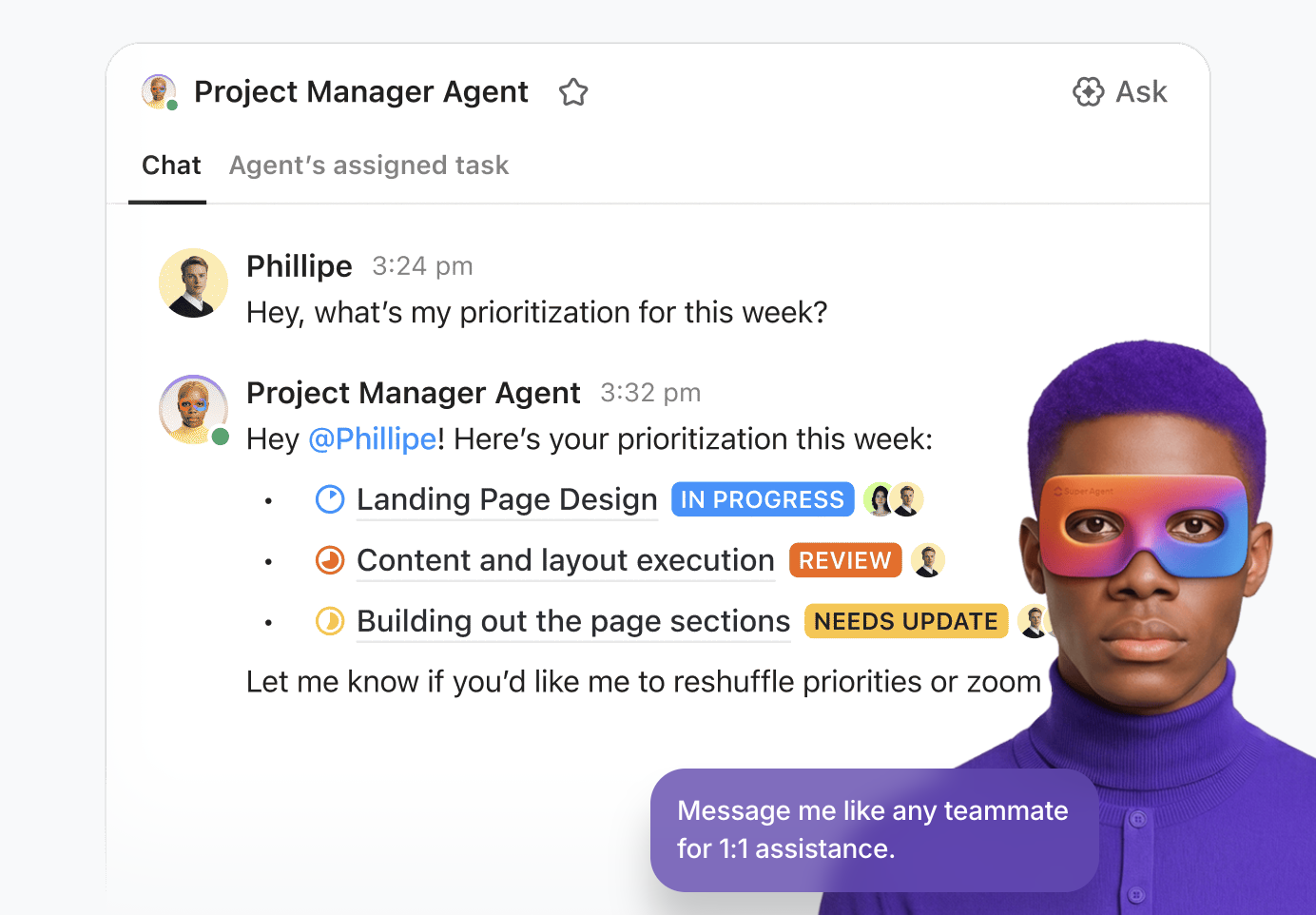

Veranstaltungsteams nutzen ClickUp nicht nur als Tool für Projektmanagement. Es ist der weltweit erste konvergierte KI-Arbeitsbereich, der Planung, Ausführung, Sicherheitsinformationskontrollen und Überprüfbarkeit an einem Ort vereint.

Für Event-Profis bedeutet dies, dass Sie komplexe Event-Workflows verwalten und eine strenge Datenverwaltung aufrechterhalten können, ohne zwischen verschiedenen tools wechseln zu müssen.

So unterstützt ClickUp die Datensicherheit:

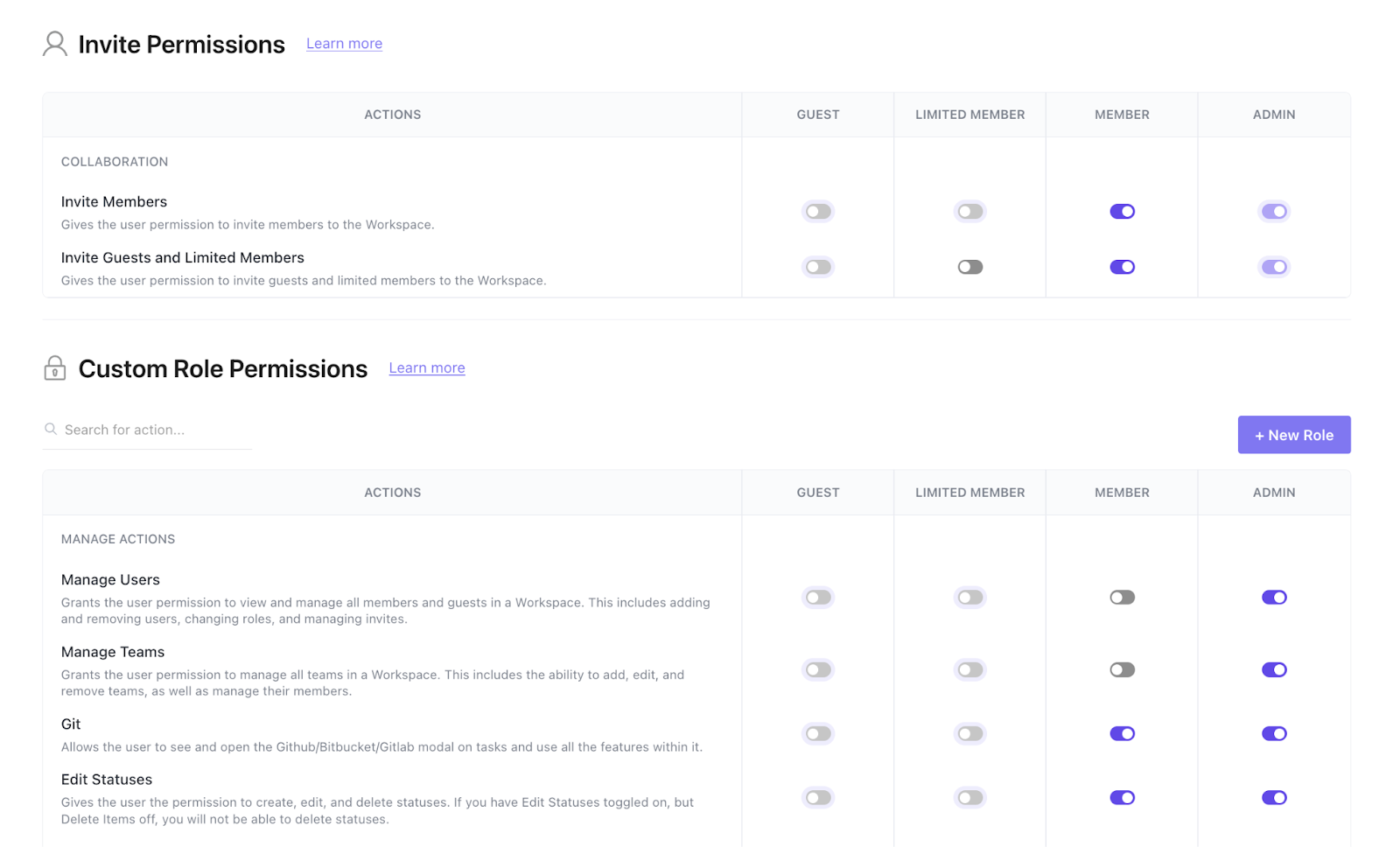

Schaffen Sie die Grundlagen für Sicherheit mit Zugriff, Rollen und Berechtigungen.

Im Mittelpunkt der Datensicherheit bei Ereignissen steht die Frage, wer die Daten einsehen und ändern kann. ClickUp verwendet rollenbasierte Zugriffskontrolle (RBAC), um Berechtigungen auf jeder Ebene zu verwalten – Workspace, Ordner, Liste, Aufgabe oder Dokument. Sie können bestimmten Personen Lesezugriff auf Veranstaltungspläne gewähren, anderen Rechte für die Bearbeitung geben und sensible Bereiche auf Administratoren beschränken.

Dies ist wichtig, da Teilnehmerdaten – unabhängig davon, ob sie in Dokumenten, Formularen oder Aufgaben gespeichert sind – nur für die richtigen Personen zugänglich sein dürfen. Mit RBAC können Sie die Sichtbarkeit einschränken und gleichzeitig die Zusammenarbeit ermöglichen.

Sie können auch erweiterte Arbeitsbereichsberechtigungen implementieren. Damit können Eigentümer und Administratoren neue Spaces privat machen, die öffentliche Freigabe blockieren und Benutzerdefinierte Felder und Anhänge innerhalb von ClickUp kontrollieren.

Alle Benutzeraktionen werden über Audit-Protokolle nachverfolgt, in denen aufgezeichnet wird, wer wann welche Aktionen durchgeführt hat. Diese Protokolle sind für Administratoren einsehbar und können dabei helfen, die Einhaltung von Vorschriften nachzuweisen oder Incidents zu untersuchen.

Erfassen Sie Daten mit ClickUp Docs und Formularen mit Sicherheit.

Ob Sie nun Anmeldedaten, Referentenvereinbarungen oder Sponsorenverträge erfassen – mit ClickUp Docs und Formularen haben Sie einen zentralen Ort, an dem Sie Daten mit Sicherheit sammeln und speichern können.

Sie können ClickUp-Formulare so konfigurieren, dass nur die Felder erfasst werden, die Sie benötigen. Über private und öffentliche Freigabeoptionen können Sie steuern, wer das Formular ausfüllt. Außerdem können Sie einschränken, wer die Antworten einsehen darf (jede Formularantwort wird als ClickUp Aufgabe in Ihrer angegebenen Liste hinzugefügt, mit speziellen Berechtigungen für die Liste).

Wenn Sie Veranstaltungsrichtlinien oder SOPs für den Umgang mit Daten sicher entwerfen, bearbeiten und gemeinsam bearbeiten möchten, verwenden Sie ClickUp Docs. Diese bieten nicht nur detaillierte Freigabesteuerungen, sondern ermöglichen auch Rich-Text-Formatierung, Kommentierung und Live-Zusammenarbeit. Sie sind sogar direkt mit veranstaltungsspezifischen ClickUp-Aufgaben verknüpft, um den Kontext zentral zu halten.

Da sich alles in einem Workspace befindet, vermeiden Sie Kontextwechsel und reduzieren die Fläche, auf der Lecks oder Fehlkonfigurationen auftreten können.

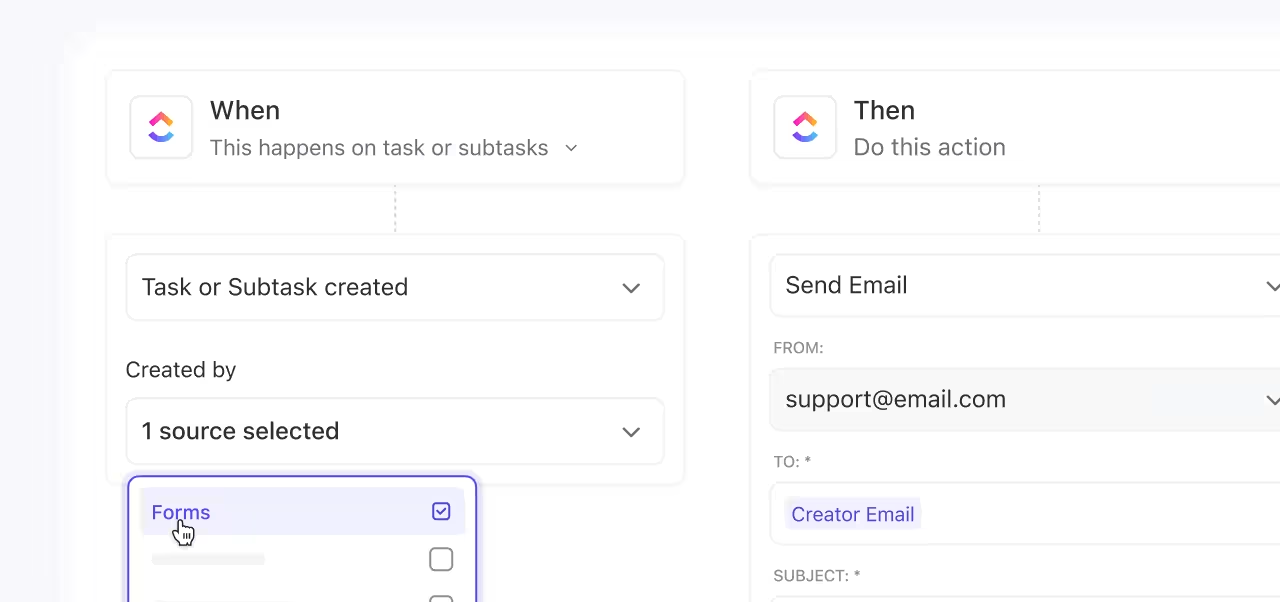

Fördern Sie bewährte Best Practices für Sicherheit mit ClickUp Automatisierungen

Was wäre, wenn Sie automatisierte Sicherheitsprüfungen in Ihre Workflows zur Planung von Ereignissen integrieren könnten?

Noch besser wäre es, wenn Sie dennoch einen Menschen in den Prozess einbeziehen könnten, wenn es darauf ankommt.

Das können Sie mit ClickUp Automatisierungen erledigen.

📌 Als Beispiel: Wenn beispielsweise ein Anmeldeformular eingereicht wird, kann ClickUp Automatisierung Folgendes tun:

- Erstellen Sie automatisch eine Aufgabe innerhalb einer eingeschränkten Liste.

- Weisen Sie die Aufgabe einem bestimmten Eigentümer zu (z. B. Betrieb oder Compliance) und

- Nur diese Gruppe benachrichtigen

Dadurch bleiben sensible Teilnehmerdaten aus öffentlichen Kanälen herausgehalten und können gleichzeitig schnell von den richtigen Personen überprüft werden.

Im Verlauf Ihres Ereignisses können Automatisierungen Überprüfungs- und Freigabeschritte als Auslöser auslösen. Wenn sich der Status einer Aufgabe beispielsweise in „Anmeldung geschlossen” ändert, kann ClickUp automatisch:

- Weisen Sie eine Aufgabe zur Überprüfung der Datenkonformität zu.

- Fügen Sie einen Kommentar hinzu, der den verantwortlichen Leiter taggt, oder

- Versenden Sie eine E-Mail-Erinnerung, um den Zugang und die Einwilligungserklärung noch einmal zu überprüfen.

Nach dem Ereignis können Automatisierungen bei der Nachbereitung helfen. Wenn ein Projekt den Status „Ereignis fertiggestellt“ erreicht, kann ClickUp Folgeaufgaben für Datenaufbewahrungsprüfungen, die Archivierung von Teilnehmerlisten oder Löschungsüberprüfungen erstellen.

Diese Automatisierungen sorgen für Konsistenz in großem Maßstab, sodass Sie sich nicht auf Ihr Gedächtnis oder manuelle Überprüfungen verlassen müssen.

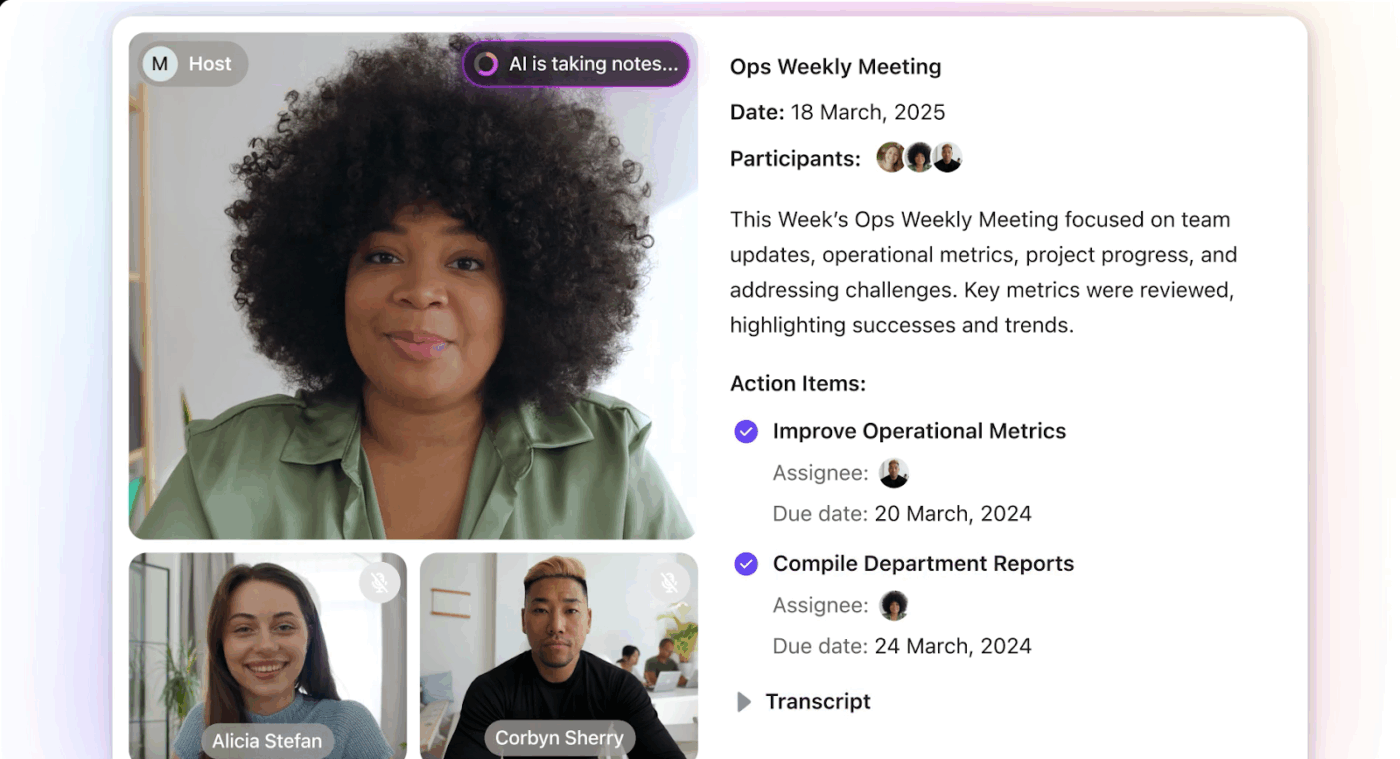

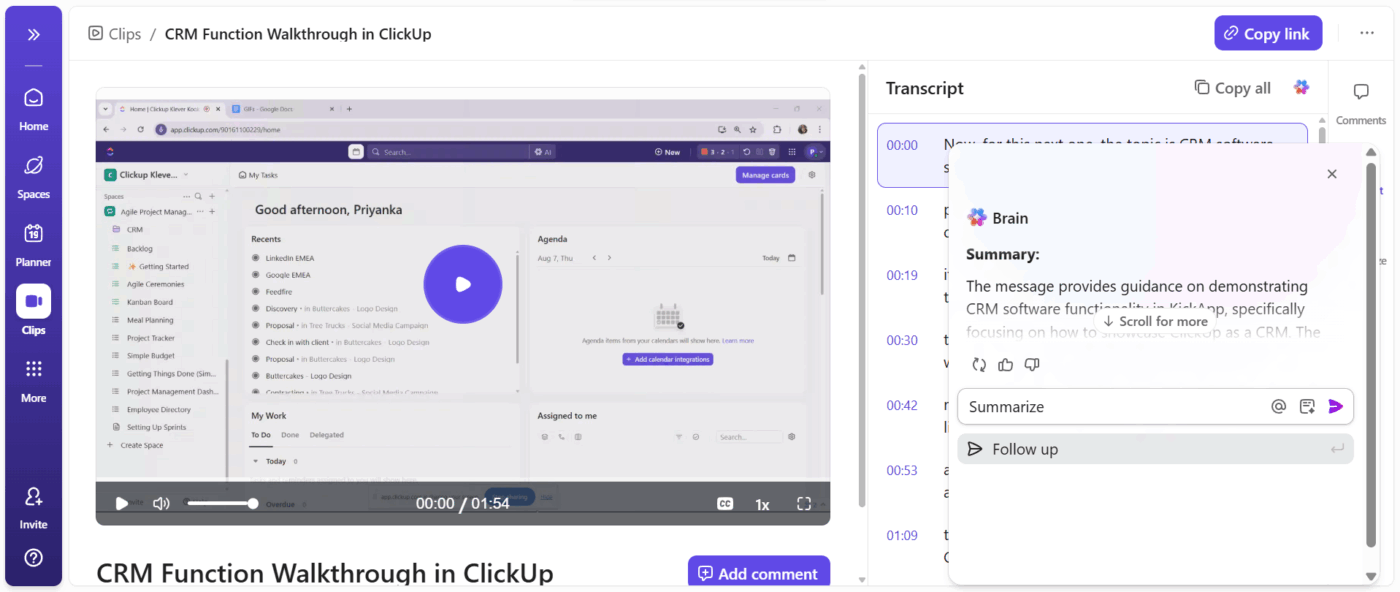

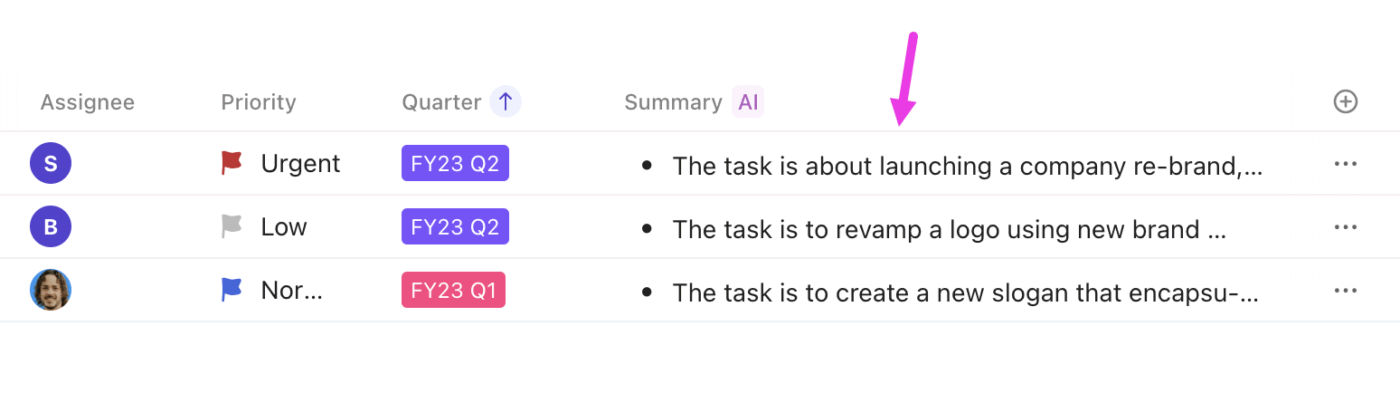

Verhindern Sie Datenlecks mit KI-Zusammenfassungen, Transkriptionen und Compliance-Kontrollen an einem Ort.

Während Ereignisse stattfinden, werden wichtige Entscheidungen in Meetings, Chats und gemeinsam genutzten Dokumenten getroffen. Die KI-Tools von ClickUp, darunter ClickUp Brain, AI Notetaker und AI Fields, helfen dabei, diese Informationen klar zu erfassen.

Sie fassen Diskussionen und wichtige Aktualisierungen zu Aufgaben und Dokumenten zusammen. Teams müssen Notizen nicht manuell in Tabellen oder externe Tools kopieren, wodurch verhindert wird, dass sensible Informationen verstreut werden oder verloren gehen.

- ClickUp verschlüsselt Kundendaten während der Übertragung und im Ruhezustand mithilfe von branchenüblichen Protokollen. So werden KI-generierte Inhalte genauso geschützt wie Ihre übrigen Daten des Ereignisses.

- Teams behalten auch die Kontrolle über den Zugriff. Zusammenfassungen befinden sich in Aufgaben oder Dokumenten, die bestehende Berechtigungen, Freigaberegeln und Prüfprotokolle übernehmen. Das bedeutet, dass nur autorisierte Benutzer sensible Informationen einsehen können.

- Schließlich unterstützt ClickUp auch Maßnahmen zur Datenminimierung und -aufbewahrung. Teams können Inhalte archivieren oder löschen, wenn sie nicht mehr benötigt werden. Dies hilft Veranstaltern, die DSGVO, den CCPA und interne Richtlinien einzuhalten.

📚 Lesen Sie auch: Wie ClickUp Ihre Sicherheit mit SOC 2 Typ 2-Compliance schützt

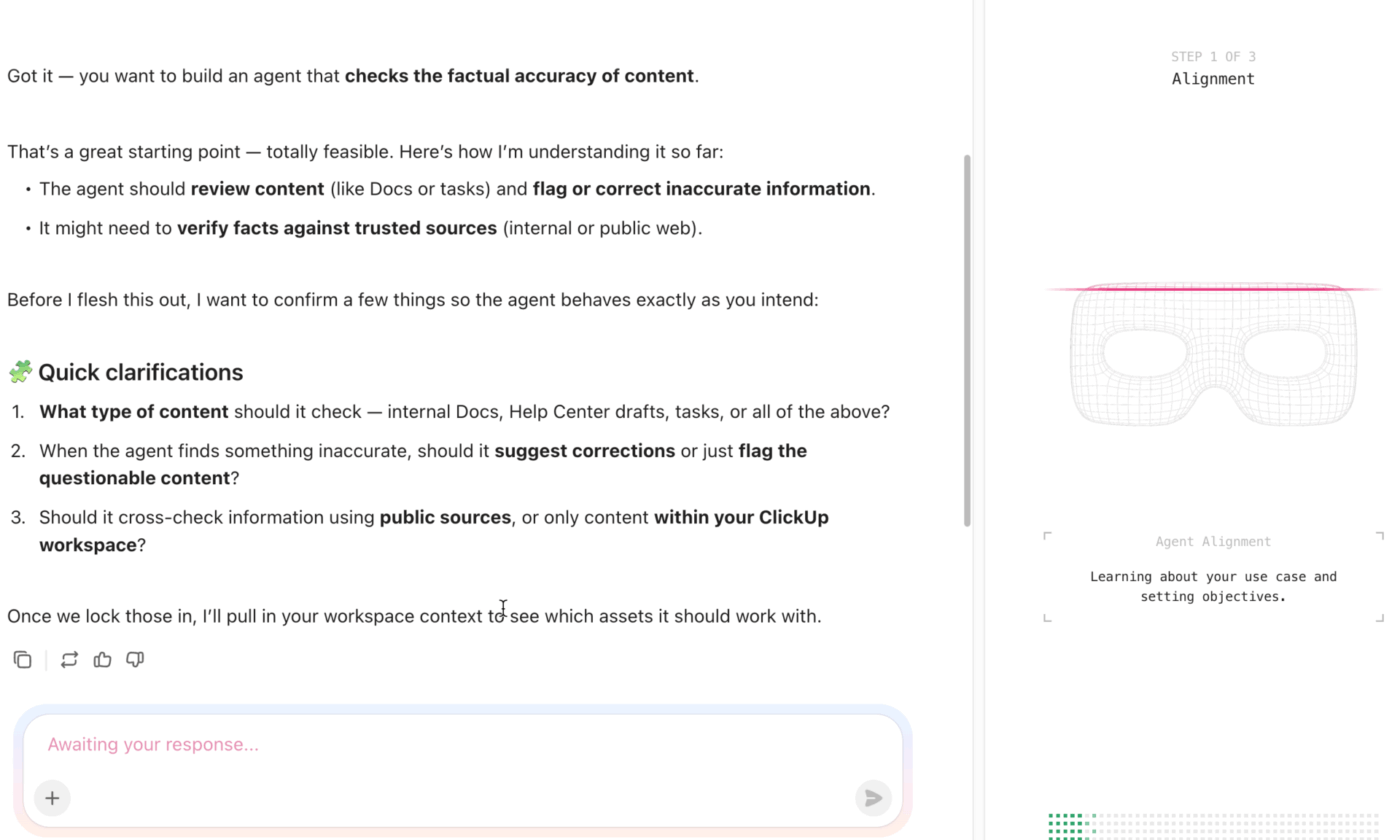

Starten Sie KI-Superagenten für proaktive Workflows zur Sicherheit.

Wenn Ihnen die Gewährleistung der Sicherheit der Daten bei Ereignissen wie viel manuelle Arbeit erscheint, machen Sie sich keine Sorgen.

Die KI-Superagenten von ClickUp helfen Teams dabei, Sicherheits- und Compliance-Schritte konsequent und ohne zusätzlichen Aufwand umzusetzen. Mit ihrem unendlichen Wissen und Gedächtnis fungieren Superagenten als leistungsstarke KI-Teamkollegen, die:

- Sicherheitsüberprüfungsaufgaben automatisch erstellen: Lösen Sie den Data Security Protection Agent als Auslöser, um Aufgaben zu erstellen, wenn wichtige Meilensteine erreicht sind, z. B. wenn die Registrierung beginnt oder das Ereignis geschlossen wird.

- Zusammenfassung der Aktivitäten für Audits und Überprüfungen: Bitten Sie den Audit Trail Agent, Aktualisierungen aus ClickUp-Aufgaben, Kommentaren und Dokumenten in eine übersichtliche Zusammenfassung zu übertragen. So können Sie leichter überprüfen, was sich wann geändert hat, ohne Aktivitätsprotokolle durchforsten zu müssen.

- Senden Sie Erinnerungen an die Überprüfung von Richtlinien und Einwilligungen: Benachrichtigen Sie mithilfe von Agenten die richtigen Personen, wenn es an der Zeit ist, Einwilligungstexte zu überarbeiten, Datenschutzhinweise zu aktualisieren oder Datenaufbewahrungspläne zu überprüfen.

- Erstellen Sie eventspezifische Checklisten für die Sicherheit: Lassen Sie den Event Security Checklist Agent einfache Checklisten für das Setup vor dem Ereignis, die Überwachung während des Ereignisses und die Datenbereinigung nach dem Ereignis erstellen.

🎥 Sehen Sie sich dieses Beispiel für einen Regulatory Checklist Agent in Aktion an!

⚡️ Schneller Tipp: Dies sind nur Beispiele für benutzerdefinierte Agenten, die Sie in ClickUp erstellen können (und nicht unbedingt vorgefertigte Agenten). Sie können KI-Super-Agenten an Ihre Bedürfnisse, Vorlieben und Arbeitsweise anpassen! Und dank des Agent Builders mit natürlicher Sprache müssen Sie keine einzige Zeile Code schreiben!

Verwenden Sie vorgefertigte Vorlagen, um sichere Workflows für Ereignisse zu unterstützen.

Möchten Sie Verfahren zur Sicherheit der Daten, die Sie von Ereignis zu Ereignis replizieren können?

Die Vorlagen von ClickUp sind dabei Ihre erste Wahl. Vorlagen für die Planung von Ereignissen helfen Ihnen, schnell mit bewährten Strukturen zu beginnen, die sowohl die Durchführung von Ereignissen als auch die Sicherheit der Daten unterstützen.

Einige davon sind:

1. Die ClickUp-Vorlage für Compliance-Projektpläne

Diese Vorlage bietet Ihnen einen zentralen Ort, an dem Sie Compliance-Aufgaben planen, Anforderungen verfolgen und Verantwortlichkeiten teamübergreifend zuweisen können. Mit Benutzerdefinierten Feldern können Sie regulatorische Meilensteine erfassen, Richtlinien in Dokumenten anhängen und den Fortschritt mit integrierten Listen- und Board-Ansichten verfolgen.

Warum Ihnen diese Vorlage gefallen wird:

- Integrierte Struktur zur Nachverfolgung von Einwilligungen, Audits und rechtlichen Kontrollpunkten

- Einfache Sichtbarkeit mit Ansichten, die Eigentümer, Fälligkeitsdaten und den regulatorischen Status an einem Ort anzeigen.

- Hält die Compliance mit der allgemeinen Arbeit an Ereignissen verbunden, anstatt sie in einem separaten Silo zu isolieren.

📚 Lesen Sie auch: Tools für das Compliance-Management

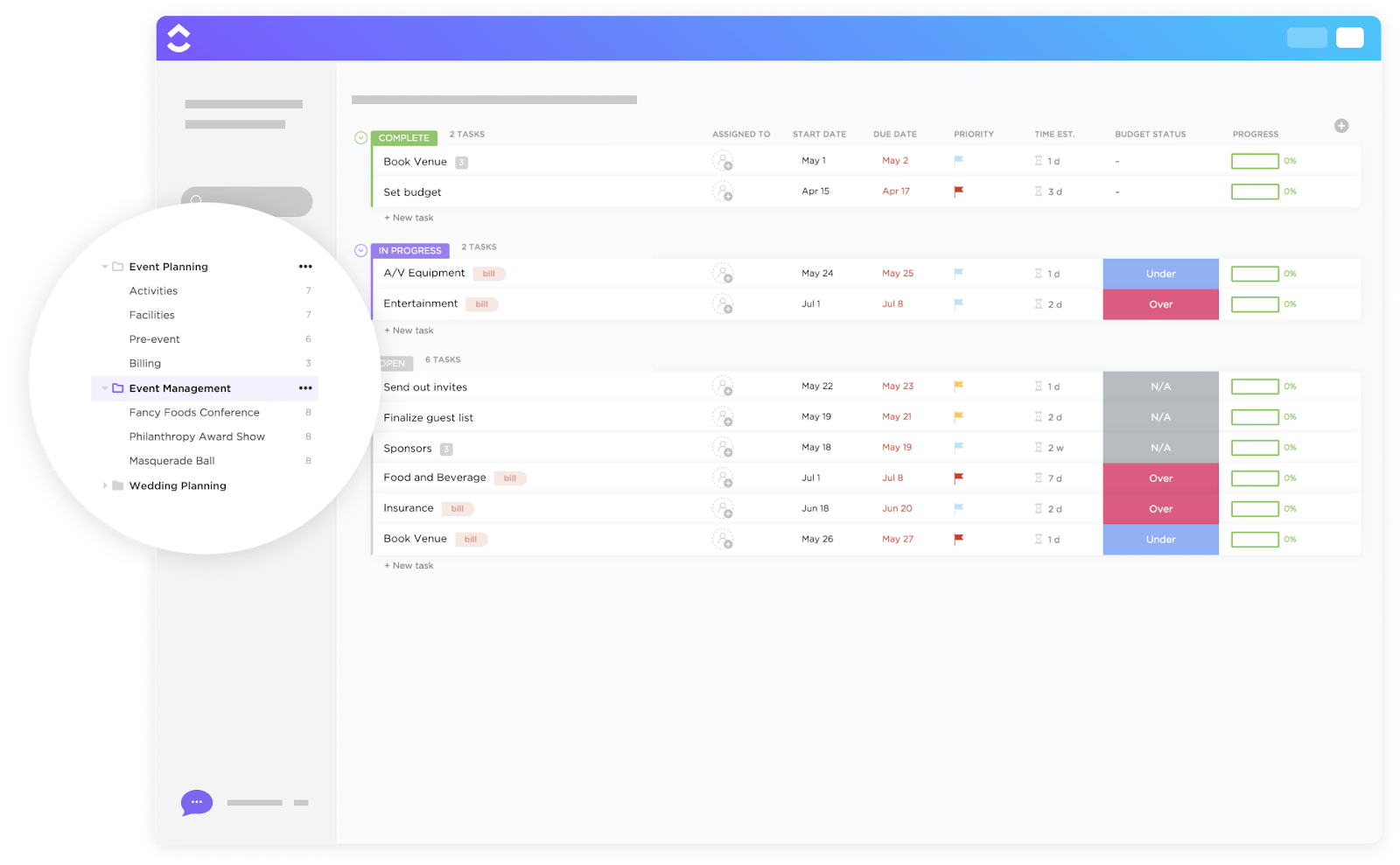

2. Die ClickUp-Vorlage für das Management von Ereignissen

Die Planung von Ereignissen kann schnell stressig werden. Diese Vorlage ist Ihr Gegenmittel.

Es verfügt über benutzerdefinierte Status wie Offen, In Bearbeitung und Fertiggestellt, um jede Aufgabe zu überwachen. Benutzerdefinierte Felder erleichtern die Verfolgung des Budgets, des Status der Zahlung und anderer Details. Und dank mehrerer Ansichten (Liste, Karte, Zeitleiste, Budget) können Sie Aufgaben und Kosten aus verschiedenen Blickwinkeln betrachten. Sie können auch integrierte Formulare für Anmeldungen direkt mit Aufgaben verknüpfen.

Warum Ihnen diese Vorlage gefallen wird:

- Visuelle Zeitleisten helfen Ihnen, Risiken bei der Terminplanung zu erkennen, bevor sie zu Problemen werden.

- Budgetansichten sorgen dafür, dass finanzielle Verpflichtungen neben logistischen Aspekten sichtbar bleiben.

- Mit benutzerdefinierten Feldern können Sie Datenkategorien kennzeichnen, die Datenschutzkontrollen erfordern.

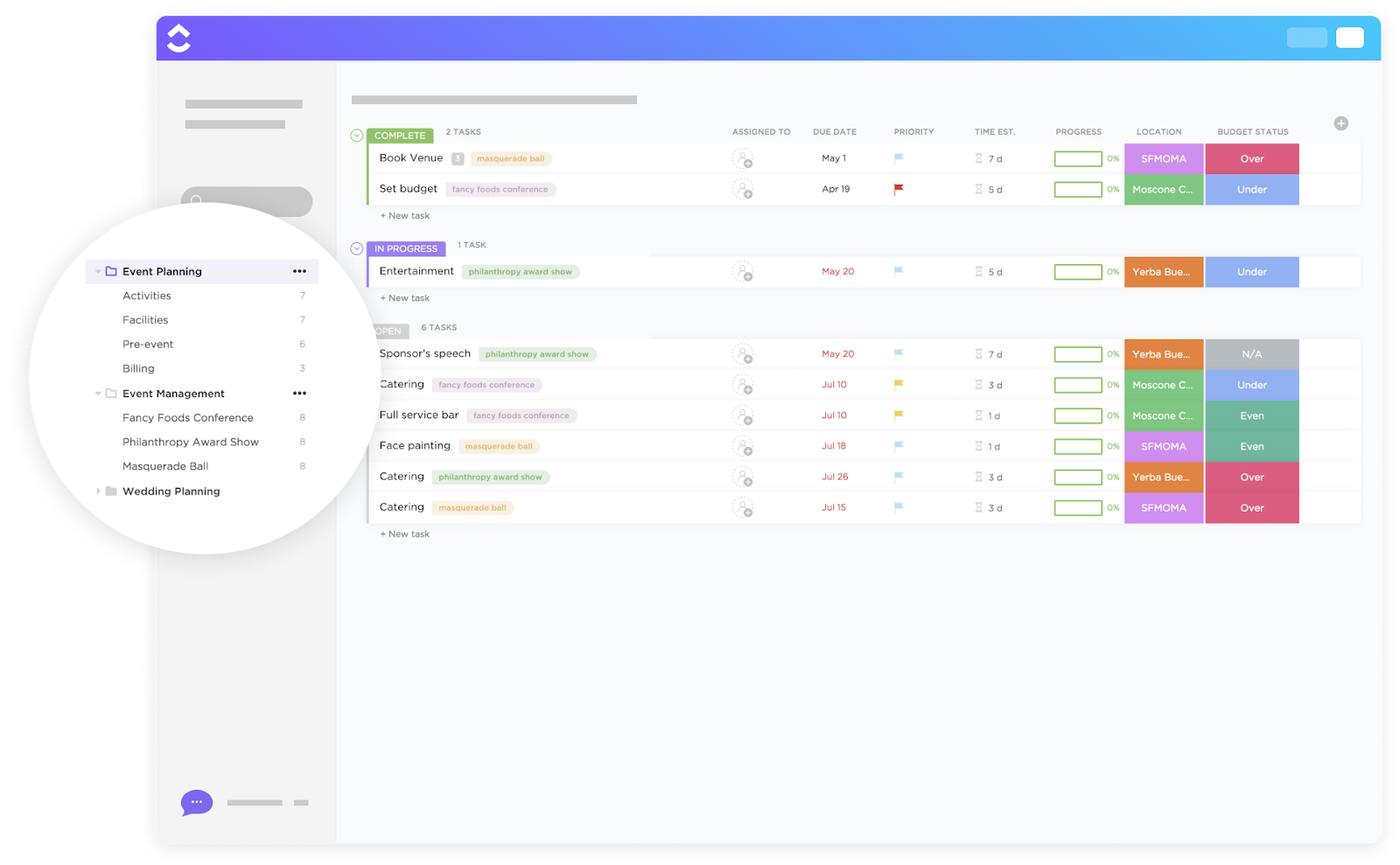

3. Die ClickUp-Vorlage für die Planung von Ereignissen

Diese Vorlage wurde für das End-to-End-Setup von Ereignissen entwickelt und enthält vorkonfigurierte Ansichten wie Kalender, Board und Zeitleiste, sodass Sie Veranstaltungspläne und Abhängigkeiten einfach organisieren können. Sie lässt sich außerdem nahtlos in Docs integrieren, um Lieferantenverträge oder Teilnehmerrichtlinien zu speichern.

Warum Ihnen diese Vorlage gefallen wird:

- Mehrere visuelle Layouts erleichtern die Koordination und Überprüfung.

- Integrierte Felder und Status reduzieren die Zeit für das Setup zur Nachverfolgung von Aufgaben.

- Zentralisiert Planen, Dokumentation und Zusammenarbeit an einem Ort

Das Beste daran? Sie können jede dieser Vorlagen benutzerdefiniert an die spezifischen Anforderungen Ihres Ereignisses in Bezug auf Datenhygiene und Compliance anpassen.

Das Fazit: Einheitlicher Workspace, einheitliche Governance

Durch die Zentralisierung von Veranstaltungsplanung, -durchführung, -dokumentation und -Sicherheit auf einer einzigen Plattform unterstützt ClickUp Teams dabei:

- Reduzieren Sie Schatten-IT und isolierte tools

- Sorgen Sie für einheitliche Zugriffsrichtlinien für alle Personen und Daten.

- Verfolgen Sie Aktivitäten und Compliance ohne zusätzliche Systeme der Sicherheit.

- Nutzen Sie KI, um Risiken aufzudecken, bevor sie zu Problemen werden.

Ganz gleich, ob Sie ein lokales Treffen oder einen globalen Hybrid-Gipfel veranstalten, ClickUp sorgt dafür, dass Ihre Daten zum Ereignis sicher und überprüfbar sind und einheitlichen Regeln unterliegen. Und die Benutzer sind sich einig, dass es für das Veranstaltungsmanagement „Gold wert” ist:

Als Creative Director eines Software-Eventmanagement-Unternehmens hat ClickUp meine Arbeit grundlegend verändert. Das Design der Plattform ist intuitiv, sodass ich Aufgaben innerhalb meines Teams einfach organisieren und delegieren kann. Ich finde, dass die Benutzeroberfläche kreative Workflows fördert, insbesondere wenn ich mehrere Projekte für Ereignisse gleichzeitig jongliere. Das Feature, das ich am meisten schätze, ist die Möglichkeit, Kommunikationskanäle zu optimieren. Mit ClickUp kann ich mühelos Teammitglieder einbeziehen, bestimmte Aufgaben mit Design-Feedback kommentieren oder sogar relevante Dateien anhängen, um sicherzustellen, dass alle auf dem gleichen Stand sind. Außerdem erhalte ich tägliche Zusammenfassungen, mit denen ich den Fortschritt meines Teams beurteilen und bei Bedarf Anpassungen vornehmen kann. Letztendlich bietet ClickUp eine Mischung aus Flexibilität und Struktur – eine Kombination, die in der schnelllebigen Welt des Veranstaltungsmanagements Gold wert ist.

Als Creative Director eines Software-Eventmanagement-Unternehmens hat ClickUp meine Arbeit grundlegend verändert. Das Design der Plattform ist intuitiv, sodass ich Aufgaben innerhalb meines Teams einfach organisieren und delegieren kann. Ich finde, dass die Benutzeroberfläche kreative Workflows fördert, insbesondere wenn ich mehrere Ereignisse gleichzeitig jongliere. Das Feature, das ich am meisten schätze, ist die Möglichkeit, Kommunikationskanäle zu optimieren. Mit ClickUp kann ich mühelos Teammitglieder einbeziehen, bestimmte Aufgaben mit Design-Feedback kommentieren oder sogar relevante Dateien anhängen, um sicherzustellen, dass alle auf dem gleichen Stand sind. Außerdem erhalte ich tägliche Zusammenfassungen, mit denen ich den Fortschritt meines Teams beurteilen und bei Bedarf Anpassungen vornehmen kann. Letztendlich bietet ClickUp eine Mischung aus Flexibilität und Struktur – eine Kombination, die in der schnelllebigen Welt des Veranstaltungsmanagements Gold wert ist.

Implementierungshandbuch: Best Practices für die Sicherheit der Daten bei Ereignissen

Bedrohungen entwickeln sich schnell weiter. Das Gleiche sollte auch für die Sicherheit Ihrer Daten gelten.

Der einfachste Trick? Integrieren Sie das Informationsmanagement zur Sicherheit in Ihren Workflow für Ereignisse. Und lassen Sie keine Phase unbewacht – von der Planung bis zum Abschluss.

So ist es zu erledigen auf praktische und wiederholbare Weise:

Vor dem Ereignis: Integrieren Sie Sicherheit in den Plan

Ihre Lösungen zur Sicherheit sollten lange vor Beginn der Registrierung eingerichtet sein. Entscheiden Sie genau, welche Daten Sie benötigen, und dokumentieren Sie, warum.

Erstellen Sie in ClickUp eine spezielle Veranstaltungssicherheitsliste mit wichtigen Aufgaben. Verwenden Sie Benutzerdefinierte Felder, um Aufgaben zu identifizieren, die den Umgang mit sensiblen Daten beinhalten, wie z. B. Registrierungen und das Scannen von Abzeichen usw.

Weisen Sie diesen Aufgaben klare Verantwortliche zu. Limitieren Sie den Datenzugriff mithilfe von rollenbasierten Berechtigungen, sodass nur autorisierte Teammitglieder Registrierungsdaten oder Verträge einsehen können.

💡 Profi-Tipp: Erstellen Sie mit ClickUp Task Checklists eine editierbare Checkliste für die Datensicherheit, die Sie für mehrere Ereignisse anpassen und verwenden können. Verwenden Sie ClickUp Docs, um Einwilligungsklauseln, Regeln für den Umgang mit Daten und die Verantwortlichkeiten der Anbieter zu dokumentieren. Halten Sie das Dokument privat und geben Sie es nur an diejenigen weiter, die Zugriff darauf benötigen. Verknüpfen Sie dieses Dokument direkt mit Ihren Aufgaben für die Ereignisse, damit die Richtlinien während der Durchführung sichtbar bleiben.

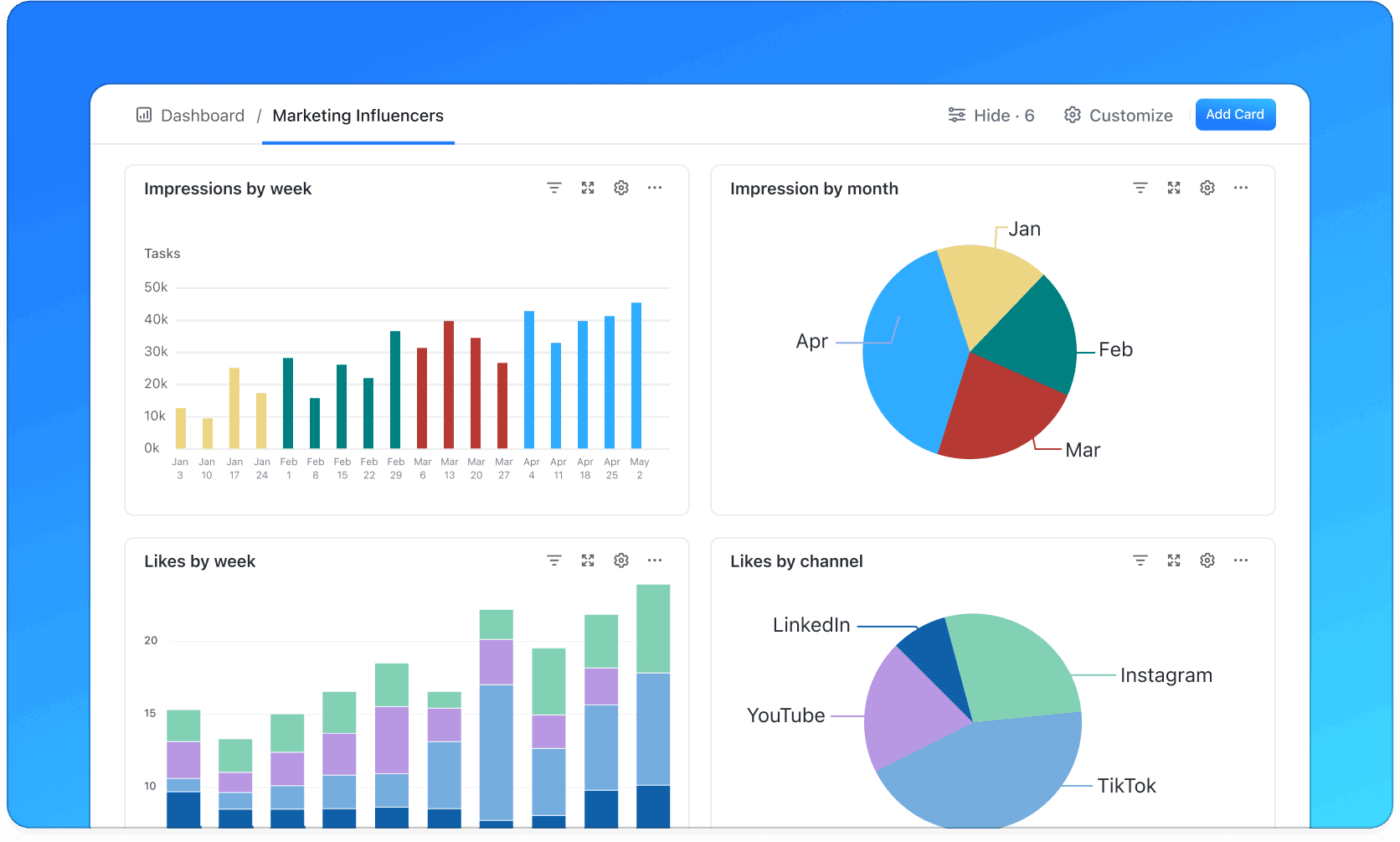

Während des Ereignisses: Überwachen und kontrollieren Sie den Zugang

Sobald das Ereignis live ist, konzentrieren Sie sich auf Sicherheit der Sichtbarkeit.

Verwenden Sie ClickUp-Dashboards zur Nachverfolgung des Status von Aufgaben, Übermittlungen von Formularen und Genehmigungen in Echtzeit, ohne die Rohdaten der Teilnehmer offenzulegen. Wenn Sie während des Ereignisses Informationen sammeln, leiten Sie diese über ClickUp-Formulare mit eingeschränktem Zugriff und vordefinierten Feldern weiter.

💡 Profi-Tipp: Machen Sie sensible ClickUp-Aufgaben oder -Dokumente privat, sobald sie einen bestimmten Status erreichen, z. B. „Anmeldung geschlossen“ oder „Ereignis live“. Dies verhindert Änderungen in letzter Minute und verringert das Risiko einer versehentlichen Offenlegung von Daten.

Nach dem Ereignis: Überprüfen, aufbewahren und bereinigen

Überprüfen Sie nach dem Ereignis, wer auf welche Daten zugegriffen hat, und schließen Sie alle temporären Berechtigungen. Archivieren oder löschen Sie Daten gemäß Ihren Aufbewahrungsrichtlinien.

💡 Profi-Tipp: Verwenden Sie das KI-Zusammenfassungsfeld von ClickUp, um aus den Aufgabenaktivitäten und Kommentaren eine Überprüfung der Sicherheit nach dem Ereignis zu erstellen. Lösen Sie dann einen benutzerdefinierten KI-Agenten aus, um Folgeaufgaben für die Datenlöschung, Einwilligungsprüfungen oder Compliance-Überprüfungen zu erstellen. Dies gewährleistet eine 100-prozentige Compliance und macht Ihre nächste Veranstaltung standardmäßig einfacher zu sichern.

Sicherheit und Vertrauen messen

Bei der Sicherheit von Ereignisdaten geht es nicht nur darum, Kontrollen einzurichten. Es geht darum, zu wissen, ob diese Kontrollen tatsächlich funktionieren. Durch die Messung der richtigen Signale können Sie Lücken frühzeitig erkennen, die Einhaltung von Vorschriften nachweisen und langfristiges Vertrauen bei den Teilnehmern aufbauen.

Zwei Arten von Metriken, die jedes Event-Team verfolgen sollte, sind:

Sicherheitsdaten-KPIs

Anhand dieser Metriken können Sie erkennen, wie gut Ihre Systeme und Prozesse funktionieren:

- Anzahl der Sicherheitsincidents: Jeder unbefugte Zugriff, jede Offenlegung von Daten oder jeder Missbrauch des Systems – egal wie geringfügig. Trends sind wichtiger als einmalige Ereignisse.

- Audit-Fehler oder -Lücken: Versäumte Überprüfungen, unvollständige Dokumentation oder Probleme mit der Berechtigung, die bei internen oder externen Audits aufgedeckt wurden.

- Benutzerbeschwerden in Bezug auf Daten oder Zugriff: Teilnehmer oder Mitarbeiter melden Datenschutzbedenken, unberechtigten Zugriff oder Datenmissbrauch.

- Reaktionszeit auf Incidents: Wie schnell Ihr Team Probleme der Sicherheit erkennt, untersucht und löst. Eine schnellere Reaktion begrenzt in der Regel die Auswirkungen.

Wenn Sie die Nachverfolgung dieser konsequent durchführen, können Sie von reaktiven Korrekturen zu proaktiver Prävention übergehen.

Vertrauen Sie auf Metriken, die das Vertrauen der Teilnehmer signalisieren.

Vertrauen zeigt sich im Verhalten, nicht nur in der Berichterstellung zur Compliance:

- Feedback zum Datenschutz: Umfrageantworten oder Support-Tickets, in denen Datensicherheit, Transparenz oder Vertrauen erwähnt werden

- Zustimmungsraten: Hohe Zustimmungsraten sind oft ein Zeichen dafür, dass die Teilnehmer verstehen und Vertrauen haben, wie ihre Daten verwendet werden.

- Abbruchpunkte in Formularen: Plötzliche Abbrüche können auf unklare Einwilligungstexte oder übertriebene Datenanforderungen hindeuten.

🎯 Zusammen geben Ihnen diese Metriken ein klares Bild Ihrer Sicherheit. Sie zeigen Ihnen, wie sicher Ihr Ereignis ist und wie sicher es sich für die Menschen anfühlt, die am wichtigsten sind.

Häufige Herausforderungen und deren Bewältigung

Selbst Teams, die Datensicherheit ernst nehmen, stoßen in der Praxis auf Einschränkungen. Hier sind einige der häufigsten Herausforderungen. Und wie man sie auf praktische Weise bewältigen kann:

- Zu viele Tools, zu wenig Übersicht: Veranstaltungsdaten befinden sich oft auf verschiedenen Ticketplattformen, in Tabellenkalkulationen, Chat-Tools und CRMs. Diese Art von Work Sprawl erhöht das Risiko und erschwert Audits✅ Abhilfe: Zentralisieren Sie Planung, Dokumentation und Workflows in einem Workspace (z. B. ClickUp!). Und beschränken Sie den Datenaustausch zwischen den Tools so weit wie möglich.

- Unklare Eigentümerschaft für sensible Daten: Wenn „jeder“ Zugriff hat, verschwindet die Verantwortlichkeit✅ Abhilfemaßnahme: Weisen Sie klare Eigentümer für Registrierungsdaten, Einwilligungsmanagement und Aufräumarbeiten nach dem Ereignis zu. Überprüfen Sie den Zugriff vor und nach jedem Ereignis.

- Last-Minute-Änderungen unter Druck: Ereignisse entwickeln sich schnell, und eilige Aktualisierungen umgehen oft Sicherheitsüberprüfungen✅ Abhilfe: Verwenden Sie vorgefertigte Workflows, Berechtigungen und Automatisierungen, damit die Sicherheit in kritischen Situationen nicht vom Gedächtnis abhängt.

- Übermäßige Erfassung von Teilnehmerdaten: Das Abfragen zu vieler Informationen erhöht das Risiko und mindert das Vertrauen✅ Abhilfemaßnahme: Überprüfen Sie regelmäßig Formulare und entfernen Sie Felder, die keinem klaren Zweck dienen. Wenn Sie sie nicht vollständig entfernen können, machen Sie sie optional, damit die Nutzer sich beim Freigeben von Informationen wohler fühlen.

- Daten nach dem Ereignis werden vergessen: Wenn der Zugriff lange nach Ende des Ereignisses offen bleibt, entsteht eine Sicherheitslücke✅ Abhilfe: Planen Sie automatische Erinnerungen oder Aufgaben, um Daten nach dem Ereignis zu archivieren, zu löschen oder zu überprüfen.

Machen Sie die Sicherheit von Ereignissen zu einer bewussten Entscheidung (und nicht zum Zufall)

Mittlerweile wissen Sie, dass die Sicherheit der Daten bei Ereignissen nicht nur am Tag des Ereignisses selbst eine Rolle spielt. Sie ist ein Prozess, der sich durch den gesamten Planungsprozess, die Durchführung und die Nachbereitung zieht.

Aus diesem Grund integrieren kluge Teams für Ereignisse Sicherheit in ihre Workflows. Sie legen Maßnahmen für wichtige Aspekte fest und reduzieren Risiken durch Konsistenz.

Wenn Ihre Veranstaltungsplattform klare Zugriffskontrollen, Überprüfbarkeit und einen verantwortungsvollen Einsatz von KI unterstützt, wird die Sicherheit einfacher zu verwalten und vertrauenswürdiger. Hier kommt der Converged AI-Workspace von ClickUp ins Spiel. Es ist eine der wenigen Plattformen, die Veranstaltungsplanung, Datenverwaltung und KI-gestützte Workflows miteinander verbindet.

Das Ziel? Sicherheit soll Ihr Ereignis unterstützen, anstatt es zu verlangsamen.

Möchten Sie wirkungsvolle Ereignisse durchführen, ohne die Datensicherheit zu beeinträchtigen? Probieren Sie ClickUp kostenlos aus!

Häufig gestellte Fragen (FAQs)

Zu sensiblen Ereignissen gehört alles, was den Datenschutz eines Teilnehmers identifizieren oder beeinträchtigen kann. Dazu gehören Namen, Kontaktdaten, Informationen zur Zahlung, Standortkennungen, IP-Adressen, Nachverfolgung des Verhaltens sowie biometrische oder eindeutige Identifikatoren.

Die Verwendung von KI zur Überwachung von Teilnehmern kann legal sein, wenn sie den geltenden Gesetzen und Zustimmungsregeln entspricht. In der EU verlangt die DSGVO Transparenz, eine rechtmäßige Grundlage und eine klare Zustimmung für die Erfassung von Video- oder Verhaltensdaten. In den USA variieren die Gesetze je nach Bundesstaat und Kontext. Geben Sie immer offen an, was Sie erfassen und warum, und bieten Sie Opt-out-Mechanismen an.

Eine gute Verschlüsselung bedeutet, Daten sowohl während der Übertragung als auch im Ruhezustand zu schützen. Verwenden Sie TLS/SSL (mindestens TLS 1. 2) für den Netzwerkverkehr und starke Algorithmen wie AES-256 für gespeicherte Daten.

Wenn ein Verstoß auftritt, handeln Sie schnell. Befolgen Sie Ihren Incident-Plan: Begrenzen Sie den Verstoß, bewerten Sie die Auswirkungen und benachrichtigen Sie die betroffenen Parteien. Gemäß der DSGVO müssen Sie schwerwiegende Verstöße innerhalb von 72 Stunden den Behörden melden. Dokumentieren Sie, was passiert ist, wie Sie reagiert haben und welche Schritte Sie ergriffen haben, um eine Wiederholung zu verhindern.

Bewahren Sie Daten nur so lange auf, wie Sie sie für den angegebenen Zweck benötigen. Die DSGVO und ähnliche Gesetze legen Wert auf Datenminimierung und Zweckbindung. Sobald Sie Daten für das Ereignis oder die Einhaltung gesetzlicher Vorschriften nicht mehr benötigen, sollten Sie sie archivieren oder löschen.

Gemäß der DSGVO müssen Sie vor der Erfassung personenbezogener Daten eine ausdrückliche und informierte Einwilligung einholen. Die Einwilligung muss spezifisch, ungebündelt und widerrufbar sein. Gemäß dem CCPA müssen Sie Einwohner Kaliforniens darüber informieren, was Sie erfassen, warum und wie es verwendet wird, und ihnen das Recht einräumen, den Verkauf oder die Freigabe von Daten abzulehnen.

Beginnen Sie mit den Grundlagen: Beschränken Sie die Datenerfassung auf das Notwendige, verwenden Sie sichere Passwörter und Multi-Faktor-Authentifizierung und zentralisieren Sie Ihre Arbeit auf sicheren Plattformen. Sie können auch die integrierten Features der Tools nutzen, die Sie bereits verwenden.

ClickUp wurde mit strengen Datenschutz- und Sicherheitsmaßnahmen entwickelt, darunter Verschlüsselung während der Übertragung und im Ruhezustand sowie strenge Datenschutzrichtlinien, die den Anforderungen der DSGVO und des CCPA entsprechen. Es unterstützt auch Datenexport, Löschung und Bestimmungen zur Datenverarbeitungsvereinbarung (DPA), um Kunden bei der Erfüllung ihrer Compliance-Anforderungen zu unterstützen.