Aujourd'hui, tous les évènements reposent sur des données. Des formulaires d'inscription à la lecture des badges, les informations sur les participants transitent en temps réel par des dizaines de systèmes.

Cela fait également les évènements une cible de plus en plus prisée par les criminels. La cybercriminalité devrait coûter plus de 10 000 milliards de dollars aux organisations en 2025, et les plateformes d’évènements sont directement dans leur ligne de mire.

Pour les organisateurs, il ne s'agit pas d'un risque théorique. Un seul maillon faible peut exposer les données des participants, nuire à la confiance et déclencher des problèmes de conformité du jour au lendemain.

Mais la technologie de la décennie (ou du siècle ?) peut également contribuer à résoudre ce problème. Oui, nous parlons bien de l'IA. 🤖

Ce guide explique ce que signifie réellement la sécurité des données de l'évènement, pourquoi elle est importante aujourd'hui et comment les outils événementiels basés sur l'IA (tels que ClickUp) aident les équipes à protéger les données des participants sans ralentir les opérations ni nuire à l'expérience de l'évènement.

Comprendre la sécurité des données liées aux évènements

La sécurité des données liées à un évènement consiste à protéger les informations collectées avant, pendant et après un évènement. Cela inclut les personnes qui peuvent y accéder, la manière dont elles sont stockées et la manière dont elles circulent entre les systèmes.

À un niveau élémentaire, cela signifie s'assurer que les données sensibles ne sont consultées et utilisées que par les bonnes personnes, pour les bonnes raisons et pendant une période définie. Cela signifie également empêcher que les données soient modifiées, divulguées ou utilisées à mauvais escient.

Une sécurité renforcée des données liées aux évènements comprend généralement :

- Cryptage, afin que les données ne puissent pas être lues si elles sont interceptées

- Contrôles d'accès, afin que les équipes ne voient que ce dont elles ont besoin

- Surveillance des activités, pour détecter rapidement tout comportement inhabituel

Terminée, la sécurité fait partie intégrante du flux de travail de l'évènement, et n'est pas quelque chose que vous devez corriger à la hâte après un incident.

Pourquoi la sécurité des données liées aux évènements est-elle importante ?

Les données événementielles ont plus de valeur que ne le pensent de nombreuses équipes. Elles combinent l'identité personnelle, le contexte professionnel et le comportement dans le monde réel. Cela les rend attrayantes pour les pirates.

👀 Le saviez-vous ? Ces dernières années, même des évènements importants et connus, tels que le Festival du film de Venise, ont signalé des accès non autorisés aux données des participants, notamment leurs noms, adresses e-mail et numéros de téléphone.

Dans le même temps, le coût mondial de la cybercriminalité continue d'augmenter chaque année, principalement en raison du vol et de l'utilisation abusive de données.

Lorsque les données relatives à un évènement sont exposées, l'impact est immédiat et durable :

- Les violations des données des participants peuvent déclencher des obligations de divulgation.

- L'usurpation d'identité permet le phishing et le piratage de comptes.

- Atteinte à la réputation : les marques d’évènements perdent toute confiance du jour au lendemain

- Les amendes pour non-conformité prévues par des lois telles que le RGPD et le CCPA peuvent être très élevées.

Types de données à risque

La plupart des évènements traitent plus de données sensibles qu'ils ne le pensent, notamment :

- Informations requises pour l'inscription : nom, e-mail, titre, nom de l'entreprise.

- Informations de paiement : détails de facturation et enregistrements des transactions

- Données d'engagement : participation aux sessions, réponses aux sondages, activité sur l'application

- Données multimédias et d'accès : photos, vidéos, registres d'enregistrement, scans de badges

👉🏼 Chaque type de données comporte ses propres risques en matière de sécurité. Ensemble, elles forment une image complète d'un participant. C'est pourquoi la gestion de la sécurité des évènements doit être considérée comme une responsabilité opérationnelle fondamentale.

📚 À lire également : Gestion de projet pour évènements

Quels sont les risques et les vulnérabilités courants liés aux données d’évènement ?

Les données relatives aux évènements transitent par de nombreux systèmes et passent entre plusieurs mains avant, pendant et après un évènement. Cela crée de multiples occasions pour que des problèmes surviennent :

Contrôles d'accès insuffisants

Si les systèmes ne limitent pas qui peut voir ou modifier les données, il est facile pour une personne disposant d'un accès complet d'exposer des informations sensibles, accidentellement ou intentionnellement. Des politiques de mot de passe faibles, des comptes partagés et l'absence d'authentification multifactorielle aggravent la situation.

Intégrations non sécurisées

Les évènements s'appuient sur plusieurs outils : plateformes de billetterie, systèmes CRM, applications mobiles, passerelles de paiement et tableaux de bord analytiques. Si l'un de ces outils n'est pas sécurisé ou est mal configuré, il peut servir de porte dérobée pour accéder aux données des participants. Une sécurité API insuffisante est souvent à l'origine des violations de données.

Menaces internes

Toutes les menaces ne viennent pas de l'extérieur. Les membres de l'équipe d'évènement ou les fournisseurs peuvent accidentellement divulguer des données en raison d'une manipulation imprudente ou d'une tentative d'hameçonnage. Les équipes ne sont souvent pas suffisamment formées pour repérer les menaces.

Risques liés aux tiers

De nombreux évènements dépendent de fournisseurs pour l'inscription, les applications de réseautage ou les plateformes de diffusion en direct. Si ces fournisseurs ne sont pas sécurisés, les données relatives aux évènements peuvent être divulguées par leur intermédiaire. Cela peut se produire même si la plateforme principale de l'évènement est sécurisée.

Systèmes hérités et erreurs de configuration

Les systèmes plus anciens ou les serveurs mal configurés sont plus faciles à exploiter par les pirates. Les erreurs simples (bases de données ouvertes, panneaux d'administration exposés, certificats expirés) sont étonnamment courantes et très risquées.

📚 À lire également : Comment utiliser l'IA pour la planification d'évènements

Comment l'IA améliore la sécurité des données des évènements

L'IA n'est pas magique, mais elle renforce les défenses d'une manière que les outils traditionnels ont du mal à égaler. Voici quelques exemples concrets de la manière dont l'IA contribue déjà à protéger les données liées aux évènements :

Détection des menaces en temps réel

Le principal atout de l'IA en matière de sécurité réside dans sa capacité à repérer rapidement les anomalies dans les données et les comportements. Les systèmes traditionnels recherchent les menaces connues. L'IA recherche tout ce qui ne correspond pas au schéma normal, même les attaques inédites.

📌 Par exemple, les systèmes basés sur l'IA, tels que la détection des anomalies basée sur le comportement, surveillent en permanence les tentatives de connexion et le trafic réseau. Lorsqu'un élément semble anormal, comme une augmentation soudaine des échecs de connexion ou un accès inhabituel depuis une nouvelle région, l'IA le signale instantanément pour examen. Cela réduit le temps dont disposent les pirates pour s'introduire dans vos systèmes et permet de mettre fin rapidement aux violations.

Réponse automatisée aux incidents

L'IA peut déclencher des réponses automatiques lorsqu'elle détecte une menace. Cela peut inclure l'isolation d'un système affecté, la réinitialisation forcée des mots de passe ou le bloc du trafic suspect. Cela réduit le temps de réponse, souvent avant même qu'un humain ait pu cliquer sur sa souris.

Vérification d'identité améliorée par l'IA

Lors de certains évènements, en particulier les plus importants, l'IA est déjà utilisée pour renforcer les contrôles d'identité de manière à renforcer également la sécurité des données. Par exemple, la reconnaissance faciale basée sur l'IA peut aider à vérifier que la personne qui accède aux systèmes sensibles des participants est bien celle qu'elle prétend être, réduisant ainsi le risque d'entrée par le biais d'identifiants volés.

En résumé, l'IA est très efficace pour repérer les tendances et les anomalies en temps réel. Cela lui permet de détecter les menaces qui échappent aux systèmes basés sur des règles.

🧠 Étude de cas : l'IA pour les contrôles d'identité, la sécurité des foules et les alertes en cas d'incident

Lors du Maha Kumbh Mela 2025, l'un des plus grands rassemblements au monde (des centaines de millions de participants réunis pendant plusieurs semaines), les autorités ont utilisé la surveillance des foules par IA pour protéger les participants.

L'IA a analysé les flux CCTV en direct provenant de milliers de caméras afin de détecter les mouvements de foule dangereux, les incendies et les mouvements susceptibles de provoquer des bousculades. Lorsque des risques étaient détectés, des alertes en temps réel étaient envoyées aux équipes de sécurité sur le terrain.

La même IA a également été utilisée pour réunir des membres d'une même famille séparés dans la foule grâce à la reconnaissance faciale. Ce système a considérablement réduit les temps de réponse aux incidents dans un contexte où la surveillance humaine seule aurait été impossible.

D'autres évènements majeurs, des championnats sportifs aux concerts, utilisent la reconnaissance faciale pour renforcer les contrôles de sécurité.

En 2024, la NFL a déployé la reconnaissance faciale dans les 32 stades de ses équipes afin de vérifier l'identité du personnel, des fournisseurs, des médias, des officiels et du personnel de sécurité avant de leur accorder l'accès aux zones réglementées de chaque site.

Bien qu'ils ne soient pas parfaits, ces systèmes démontrent la valeur de sécurité des vérifications d'identité assistées par l'IA à grande échelle.

Principales réglementations en matière de protection des données pour les professionnels de l'évènementiel

Si vous organisez des évènements aujourd'hui, les lois sur la protection des données ne sont plus facultatives. Elles déterminent la forme que vous donnez à la collecte, à l'utilisation et au stockage des données des participants dès le premier jour.

Pour les évènements auxquels participent des personnes résidant en UE, le règlement général sur la protection des données (RGPD) fixe la norme. Il exige une base juridique claire pour la collecte de données à caractère personnel. Dans de nombreux cas, les utilisateurs de données doivent obtenir un consentement explicite. Les personnes concernées disposent de droits importants, notamment l'accès, la rectification et la suppression de leurs données. Les amendes pour non-conformité peuvent atteindre 4 % du chiffre d'affaires annuel mondial, c'est pourquoi même les évènements non européens respectent souvent les normes du RGPD.

Aux États-Unis, la California Consumer Privacy Act (CCPA) et son extension, la California Privacy Rights Act (CPRA), donnent aux résidents californiens le droit de savoir quelles données personnelles sont collectées, comment elles sont partagées, et de refuser la vente ou le partage de ces données. D'autres régions, notamment le Royaume-Uni, le Canada et certaines parties de l'Asie-Pacifique, ont des lois similaires en matière de confidentialité, avec des nuances locales.

🤝 Rappel amical : au-delà de la conformité légale, les équipes d'évènementielles doivent également réfléchir à l'utilisation éthique de l'IA. Si l'IA est utilisée à des fins d'analyse, de surveillance ou de personnalisation, elle doit être équitable, explicable et gratuite par rapport à tout biais caché. Les participants doivent savoir quand l'IA est utilisée.

Une bonne conformité repose sur des principes simples : ne collecter que ce dont vous avez besoin, ne l'utiliser qu'à des fins spécifiques, obtenir un consentement clair et supprimer les données lorsqu'elles ne sont plus nécessaires.

Outils d'IA pour la sécurité des données d'évènement

En matière de sécurité des données liées aux évènements, les équipes n'ont plus besoin de se fier uniquement à des vérifications manuelles ou à des défenses réactives. Une nouvelle génération d'outils d'IA permet de détecter les menaces à un stade précoce.

Les outils d'IA qui réduisent la charge de travail humaine et renforcent la sécurité à grande échelle comprennent :

- Plateformes de détection des menaces basées sur l'IA : des outils tels que SentinelOne et CrowdStrike Falcon utilisent l'apprentissage automatique pour surveiller le trafic et repérer les comportements suspects en temps réel. Ces plateformes recherchent des schémas qui ne correspondent pas à une activité normale, aidant ainsi les équipes à détecter les violations avant qu'elles ne se propagent.

- Outils d'analyse comportementale et de sécurité : des solutions telles que Dataminr vous aident à passer au crible d'énormes ensembles de données et à signaler les risques émergents pour l'infrastructure de votre évènement.

Ces outils d'IA sont parfaits pour la sécurité au niveau du réseau et du système. Mais les équipes événementielles ont également besoin d'outils qui contribuent à sécuriser le travail lui-même. C'est là qu'intervient ClickUp .

📮ClickUp Insight : 13 % des personnes interrogées dans le cadre de notre sondage souhaitent utiliser l'IA pour prendre des décisions difficiles et résoudre des problèmes complexes. Cependant, seules 28 % d'entre elles déclarent utiliser régulièrement l'IA dans leur travail.

Une raison possible : les préoccupations en matière de sécurité ! Les utilisateurs peuvent ne pas vouloir partager des données sensibles relatives à la prise de décision avec une IA externe. ClickUp résout ce problème en intégrant la résolution de problèmes basée sur l'IA directement dans votre environnement de travail sécurisé.

De la norme SOC 2 aux normes ISO, ClickUp est conforme aux normes de sécurité des données les plus strictes et vous aide à utiliser en toute sécurité la technologie d'IA générative dans votre environnement de travail.

Le rôle de ClickUp dans la sécurité des données liées aux évènements

Les équipes événementielles utilisent ClickUp comme bien plus qu'un simple outil de gestion de projet. Il s'agit du premier environnement de travail convergent basé sur l'IA au monde qui regroupe en un seul endroit la planification, l'exécution, les contrôles de sécurité des informations et l'auditabilité.

Pour les professionnels de l'évènementiel, cela signifie que vous pouvez gérer des flux de travail complexes et assurer la maintenance d'une gouvernance stricte des données sans avoir à passer d'un outil à l'autre.

Voici comment ClickUp fournit l’assistance pour la sécurité des données:

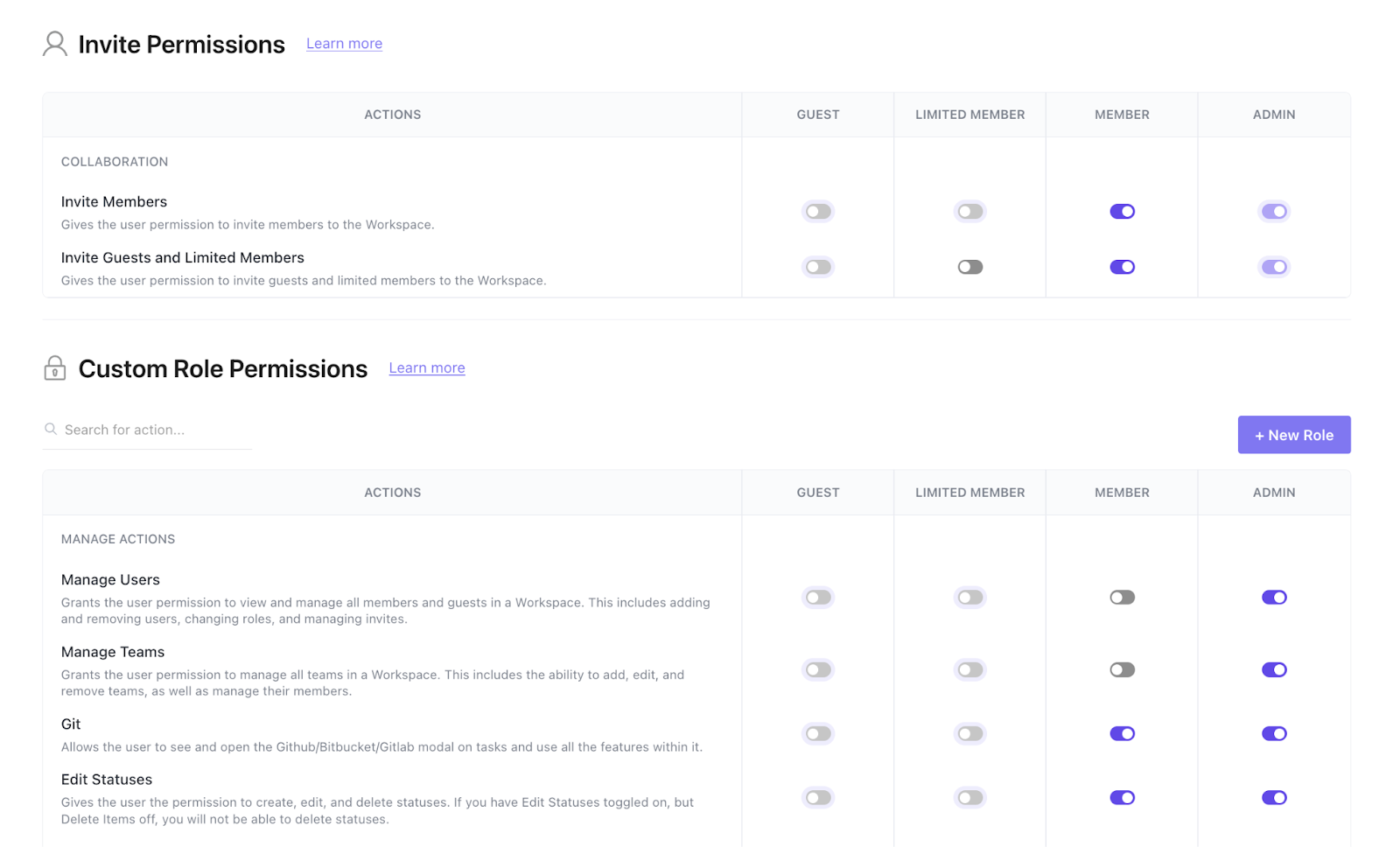

Jetez les bases de la sécurité avec l'accès, les rôles et les permissions.

Au cœur de la sécurité des données événementielles se trouve la question de savoir qui peut voir les données et les modifier. ClickUp utilise le contrôle d'accès basé sur les rôles (RBAC) pour gérer les permissions à tous les niveaux : environnement de travail, dossier, liste, tâche ou document. Vous pouvez accorder à certaines personnes un accès en lecture seule aux plans d'événements, donner à d'autres des droits de modification en cours et restreindre l'accès aux zones sensibles aux administrateurs.

Ceci est important car les données des participants, qu'elles soient stockées dans Docs, formulaires ou tâches, ne doivent être accessibles qu'aux personnes autorisées. RBAC vous permet de limiter l'exposition tout en facilitant la collaboration.

Vous pouvez également mettre en place des permissions avancées pour les espaces de travail. Elles permettent aux propriétaires et aux administrateurs de rendre les nouveaux espaces privés, de bloquer le partage public et de contrôler les champs personnalisés et les pièces jointes dans ClickUp.

Toutes les actions des utilisateurs sont suivies grâce à des journaux d'audit, qui enregistrent qui a fait quoi et quand. Ces journaux sont visibles par les administrateurs et peuvent aider à démontrer la conformité ou à enquêter sur des incidents.

Saisissez vos données en toute sécurité avec ClickUp Docs et formulaires.

Que vous saisissiez des informations relatives aux inscriptions, aux contrats des intervenants ou aux contrats de sponsoring, ClickUp Docs et Formulaires vous offrent un espace centralisé pour collecter et stocker vos données en toute sécurité.

Vous pouvez configurer les formulaires ClickUp pour ne saisir que les champs dont vous avez besoin. Vous pouvez contrôler qui remplit le formulaire grâce à des options de partage privé et public. Vous pouvez également restreindre l'accès aux réponses (chaque réponse au formulaire est ajoutée en tant que tâche ClickUp dans la liste que vous avez spécifiée, avec des permissions d'accès à la liste dédiées).

Si vous souhaitez rédiger, effectuer des modifications en cours et collaborer en toute sécurité sur les politiques d'évènementielles ou les procédures opératoires normalisées relatives au traitement des données, utilisez ClickUp Docs. Non seulement cet outil offre des contrôles de partage granulaires, mais il permet également le formatage de texte enrichi, l'ajout de commentaires et la collaboration en direct. Il établit même des liens directs vers les tâches ClickUp spécifiques à l'évènement afin de centraliser le contexte.

Comme tout se trouve dans un seul environnement de travail, vous évitez les changements de contexte et réduisez les risques de fuites ou de mauvaises configurations.

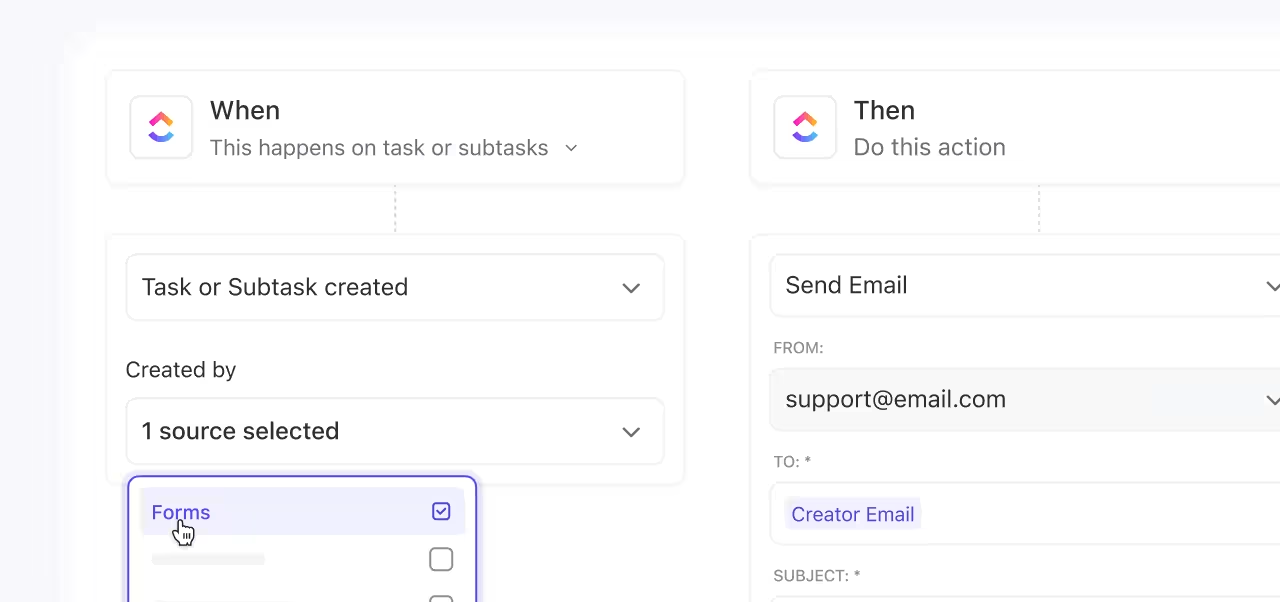

Encouragez les bonnes pratiques en matière de sécurité grâce aux automatisations ClickUp.

Et si vous pouviez intégrer des contrôles de sécurité automatisés dans vos flux de travail de planification d'évènements ?

Mieux encore, que diriez-vous de pouvoir continuer à faire intervenir l'humain là où cela compte vraiment ?

Vous pouvez le faire grâce aux automatisations ClickUp.

📌 Par exemple, lorsqu'un formulaire d'inscription est soumis, ClickUp Automatisations peut :

- Créez automatiquement une tâche dans une liste restreinte.

- Attribuez la tâche à un propriétaire spécifique (tel que les opérations ou la conformité), et

- Informer uniquement ce groupe

Cela permet de garder les données sensibles des participants hors des canaux publics tout en garantissant qu'elles soient rapidement examinées par les personnes compétentes.

Au fur et à mesure que votre évènement avance, les automatisations peuvent déclencher des étapes de révision et de validation. Lorsqu'une tâche passe à un statut tel que « Inscriptions fermées », ClickUp peut automatiquement :

- Attribuez une tâche de vérification de la conformité des données

- Ajoutez un commentaire en apposant l’étiquette sur le responsable, ou

- Envoyez un rappel par e-mail pour vérifier l'accès et les mentions légales relatives au consentement.

Après l'évènement, les automatisations peuvent faciliter le nettoyage. Lorsqu'un projet atteint le statut « Événement achevé », ClickUp peut créer des tâches de suivi pour vérifier la conservation des données, archiver la liste des participants ou examiner les suppressions.

Ces automatisations garantissent une cohérence à grande échelle, vous évitant ainsi de devoir vous fier à votre mémoire ou à des vérifications manuelles.

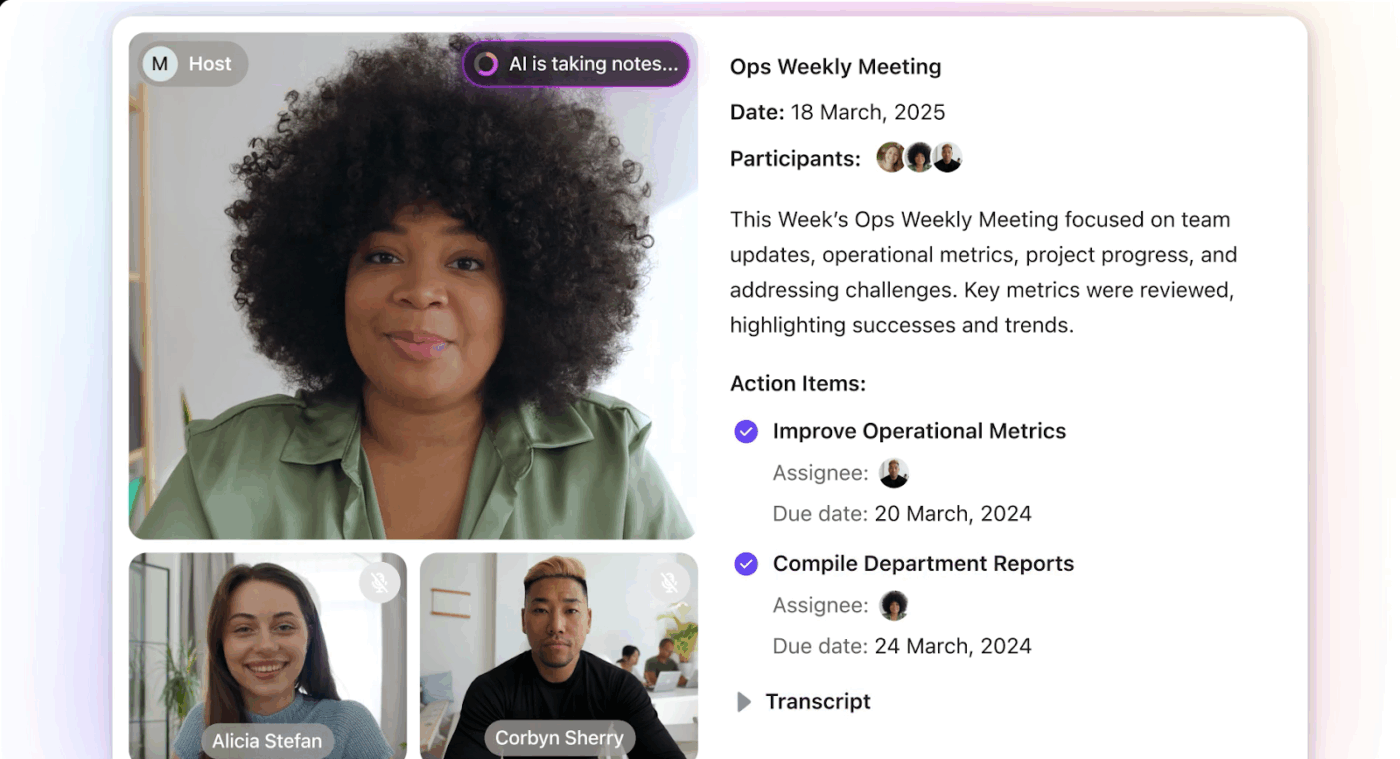

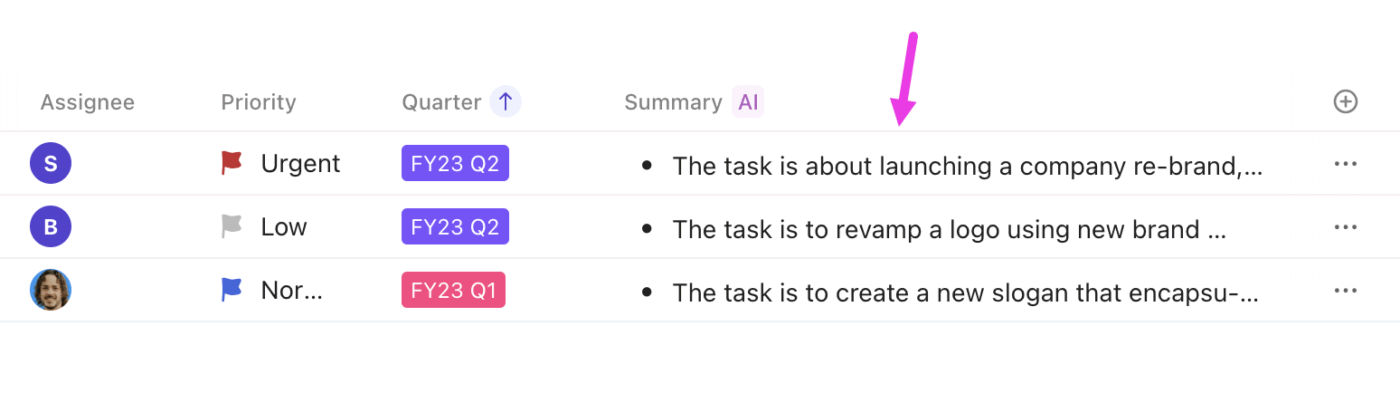

Prévenez les fuites de données grâce aux résumés, transcriptions et contrôles de conformité générés par l'IA, le tout en un seul endroit.

Pendant les évènements, des décisions importantes sont prises lors de réunions, de discussions et dans des documents partagés. Les outils d'IA de ClickUp, notamment ClickUp Brain, AI Notetaker et AI Fields, permettent de saisir clairement ces informations.

Ils résument les discussions et les mises à jour importantes concernant les tâches et les documents. Les équipes n'ont pas besoin de copier manuellement les notes dans des feuilles de calcul ou des outils externes, ce qui évite la dispersion ou la perte d'informations sensibles.

- ClickUp crypte les données des clients en transit et au repos à l'aide de protocoles conformes aux normes de l'industrie. Ainsi, le contenu généré par l'IA est protégé de la même manière que le reste de vos données d'évènement.

- Les équipes conservent également le contrôle sur les accès. Les résumés sont intégrés aux tâches ou aux documents, qui héritent des permissions existantes, des règles de partage et des journaux d'audit. Cela signifie que seuls les utilisateurs autorisés peuvent consulter les informations sensibles.

- Enfin, ClickUp prend en charge les pratiques de minimisation et de conservation des données. Les équipes peuvent archiver ou supprimer du contenu lorsqu'il n'est plus nécessaire. Cela aide les organisateurs d'évènements à rester en conformité avec le RGPD, le CCPA et les politiques internes.

📚 À lire également : Comment ClickUp protège votre sécurité grâce à la conformité SOC 2 Type 2

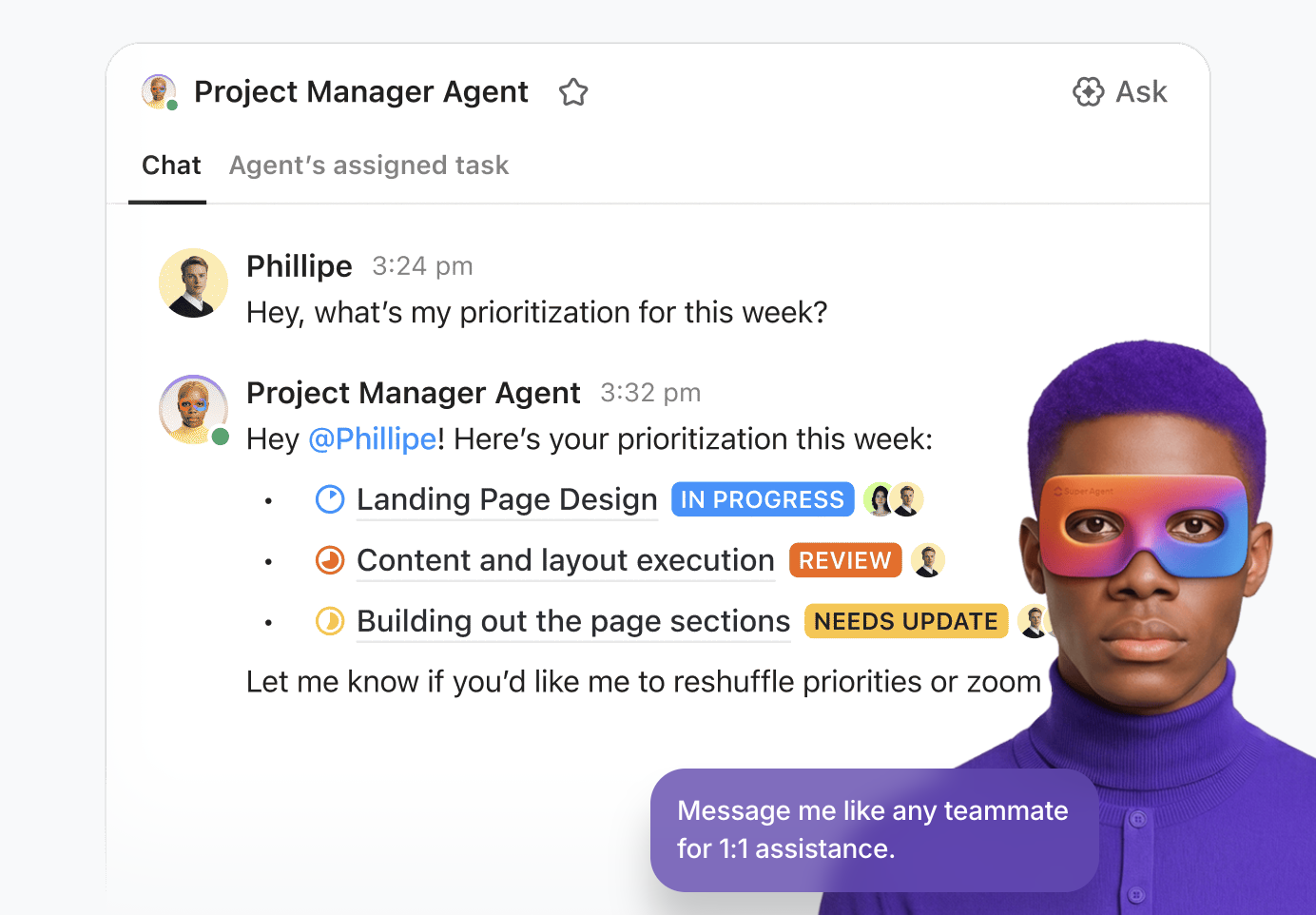

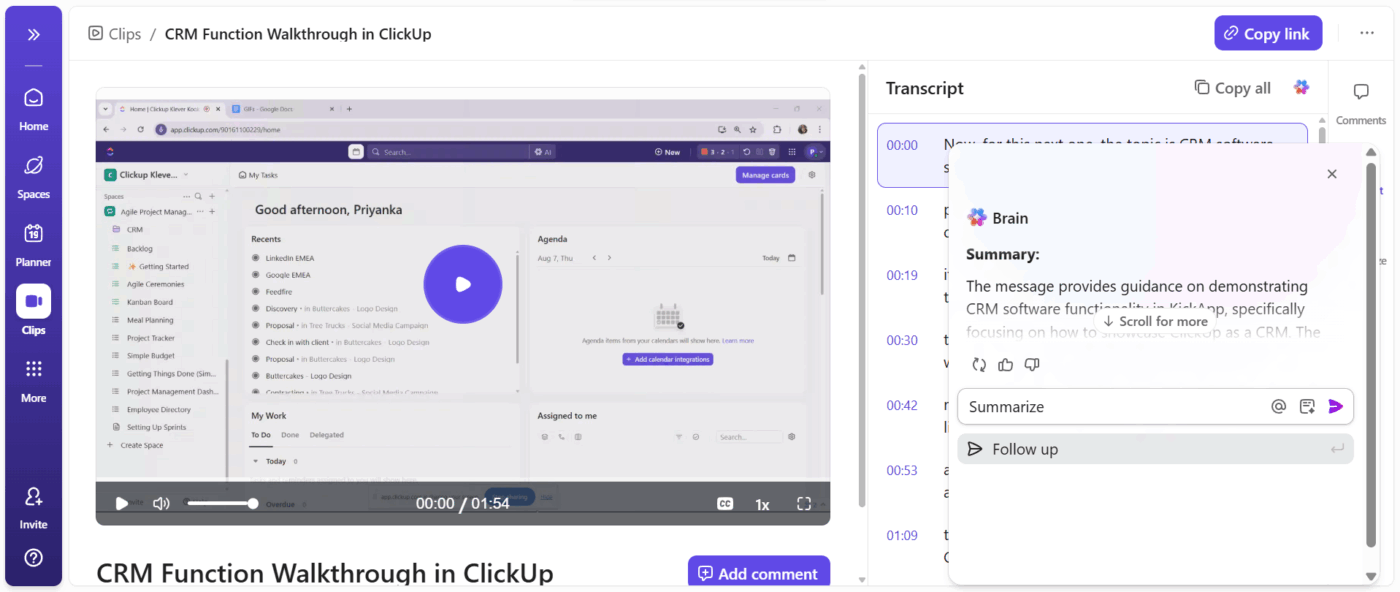

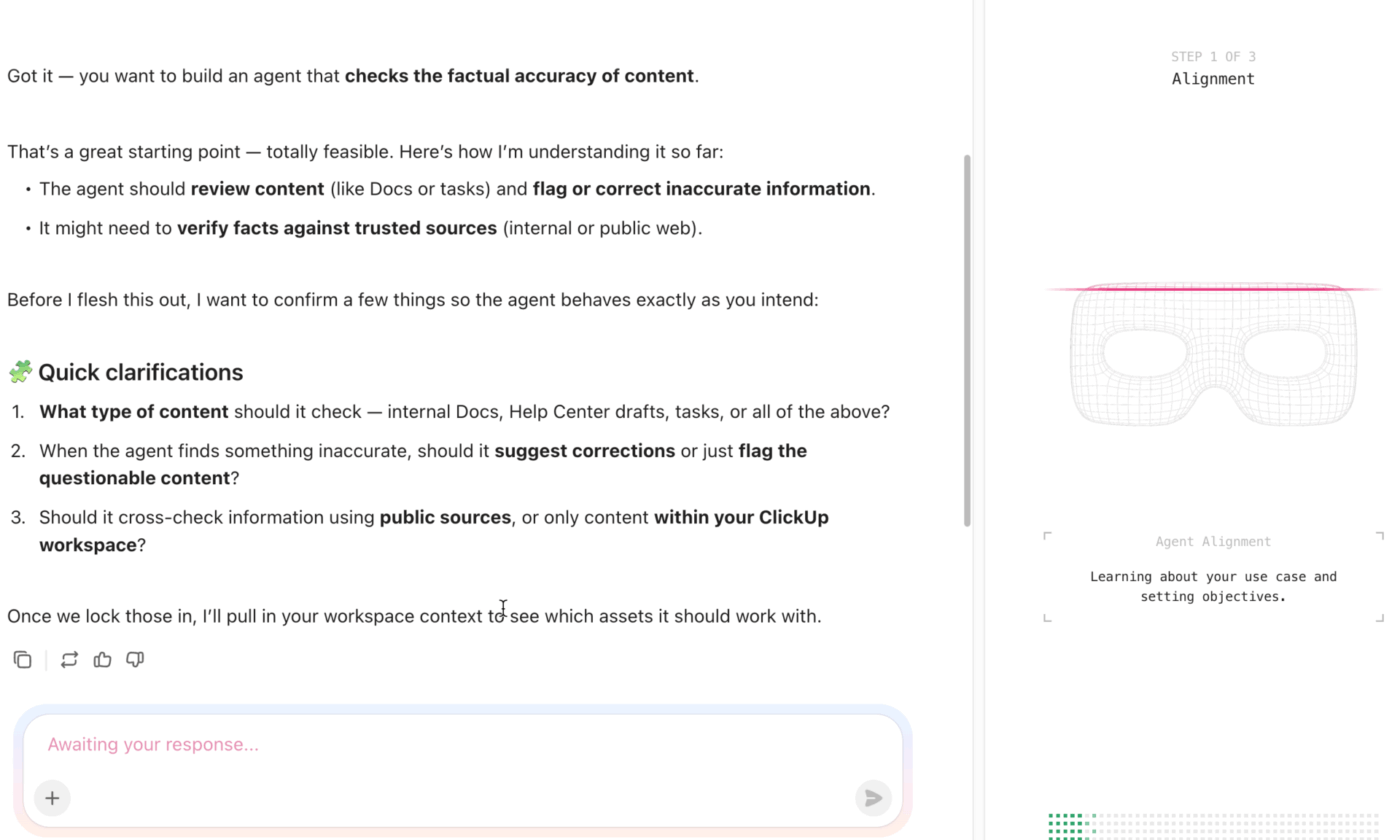

Lancez les super agents IA pour des flux de travail de sécurité proactifs.

Si la sécurité des données liées aux évènements vous semble demander beaucoup de travail manuel, ne vous inquiétez pas.

Les super agents IA de ClickUp aident les équipes à respecter systématiquement les étapes de sécurité et de conformité, sans effort supplémentaire. Grâce à leurs connaissances et leur mémoire infinies, les super agents agissent comme de puissants coéquipiers IA qui :

- Créez automatiquement des tâches de contrôle de sécurité : déclenchez l'agent de protection de la sécurité des données pour créer des tâches lorsque des jalons clés sont franchis, par exemple lorsque les inscriptions sont ouvertes ou que l'évènement est fermé.

- Résumez l'activité pour les audits et les révisions : demandez à l'agent Audit Trail d'extraire les mises à jour des tâches ClickUp, commentaires et documents pour en faire un résumé clair. Il est ainsi plus facile de voir ce qui a changé et quand, sans avoir à fouiller dans les journaux d'activité.

- Envoyez des rappels pour la révision des politiques et des consentements : faites appel à des agents pour informer les personnes concernées lorsqu'il est temps de revoir les clauses de consentement, de mettre à jour les avis de confidentialité ou de réviser les plans de conservation des données.

- Générez des checklists de sécurité spécifiques à chaque évènement : demandez à l'agent de sécurité de l'évènement de créer des checklists simples pour l'installation avant l'évènement, la surveillance en direct pendant l'évènement et le nettoyage des données après l'évènement.

🎥 Découvrez cet exemple d'agent de checklist réglementaire en action !

⚡️ Astuce rapide : ce ne sont que des exemples d'agents personnalisés que vous pouvez créer dans ClickUp (et pas nécessairement des agents prêts à l'emploi). Vous pouvez personnaliser les super agents IA en fonction de vos besoins, de vos préférences et de votre façon de travailler ! Et grâce à l'Agent Builder en langage naturel, vous n'avez pas besoin d'écrire une seule ligne de code !

Utilisez des modèles prêts à l'emploi pour assurer la sécurité des flux de travail liés aux évènements.

Vous souhaitez disposer de procédures de sécurité des données que vous pouvez reproduire d'un évènement à l'autre ?

Les modèles ClickUp sont la solution qu'il vous faut. Les modèles de planification d'évènements vous aident à démarrer rapidement grâce à des structures éprouvées qui offrent à la fois l'assistance pour l'exécution des évènements et la gouvernance de la sécurité des données.

En voici quelques-unes :

1. Le modèle de plan de projet de conformité ClickUp

Ce modèle vous offre un emplacement centralisé pour planifier les tâches de conformité, suivre les exigences et attribuer les responsabilités entre les équipes. Vous pouvez utiliser les champs personnalisés pour enregistrer les étapes réglementaires importantes, joindre des politiques dans Docs et suivre les progrès grâce aux vues Liste et Tableau intégrées.

Pourquoi vous allez aimer ce modèle :

- Structure intégrée pour le suivi des consentements, des audits et des points de contrôle juridiques

- Visibilité facile grâce à des vues qui affichent les propriétaires, les dates d'échéance et le statut réglementaire en un seul endroit.

- Garde la conformité liée au travail d’évènement dans son ensemble plutôt que dans un silo séparé.

📚 À lire également : Outils de gestion de la conformité

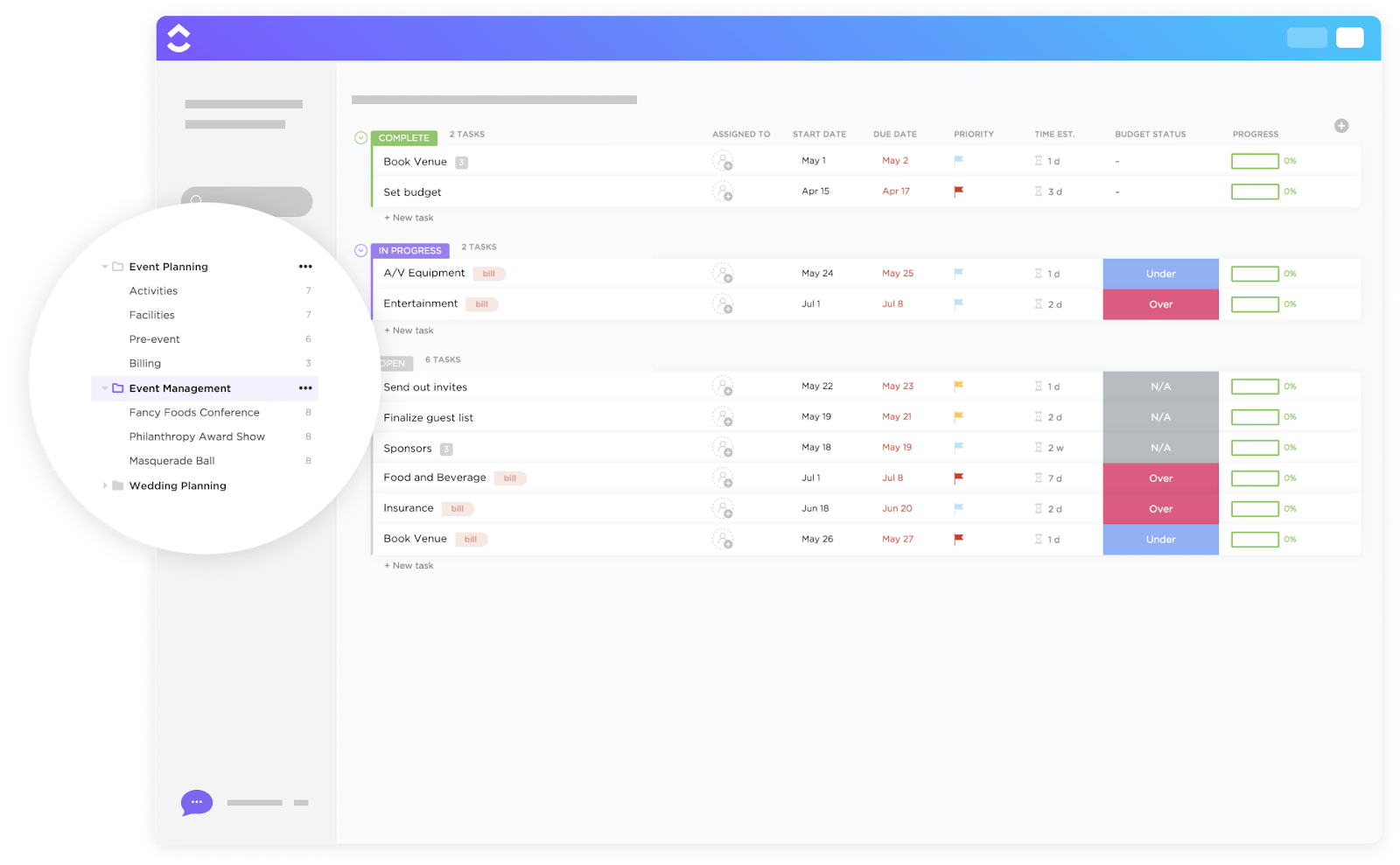

2. Le modèle de gestion d'évènements ClickUp

La planification d'évènements peut rapidement devenir stressante. Ce modèle est votre antidote.

Il est doté de statuts personnalisés tels que Ouvert, En cours et Achevé pour suivre chaque tâche. Les champs personnalisés facilitent le suivi du budget, du statut des paiements et d'autres détails. Et plusieurs vues (liste, carte, Échéancier, budget) vous permettent de voir les tâches et les coûts sous différents angles. Vous pouvez également lier les formulaires intégrés pour les inscriptions directement aux tâches.

Pourquoi vous allez aimer ce modèle :

- Les échéanciers visuels vous aident à repérer les risques liés à la planification avant qu'ils ne deviennent des problèmes.

- Les vues budgétaires affichent les obligations financières parallèlement à la logistique pour assurer leur visibilité.

- Les champs personnalisés vous permettent de signaler les catégories de données qui nécessitent des contrôles de confidentialité.

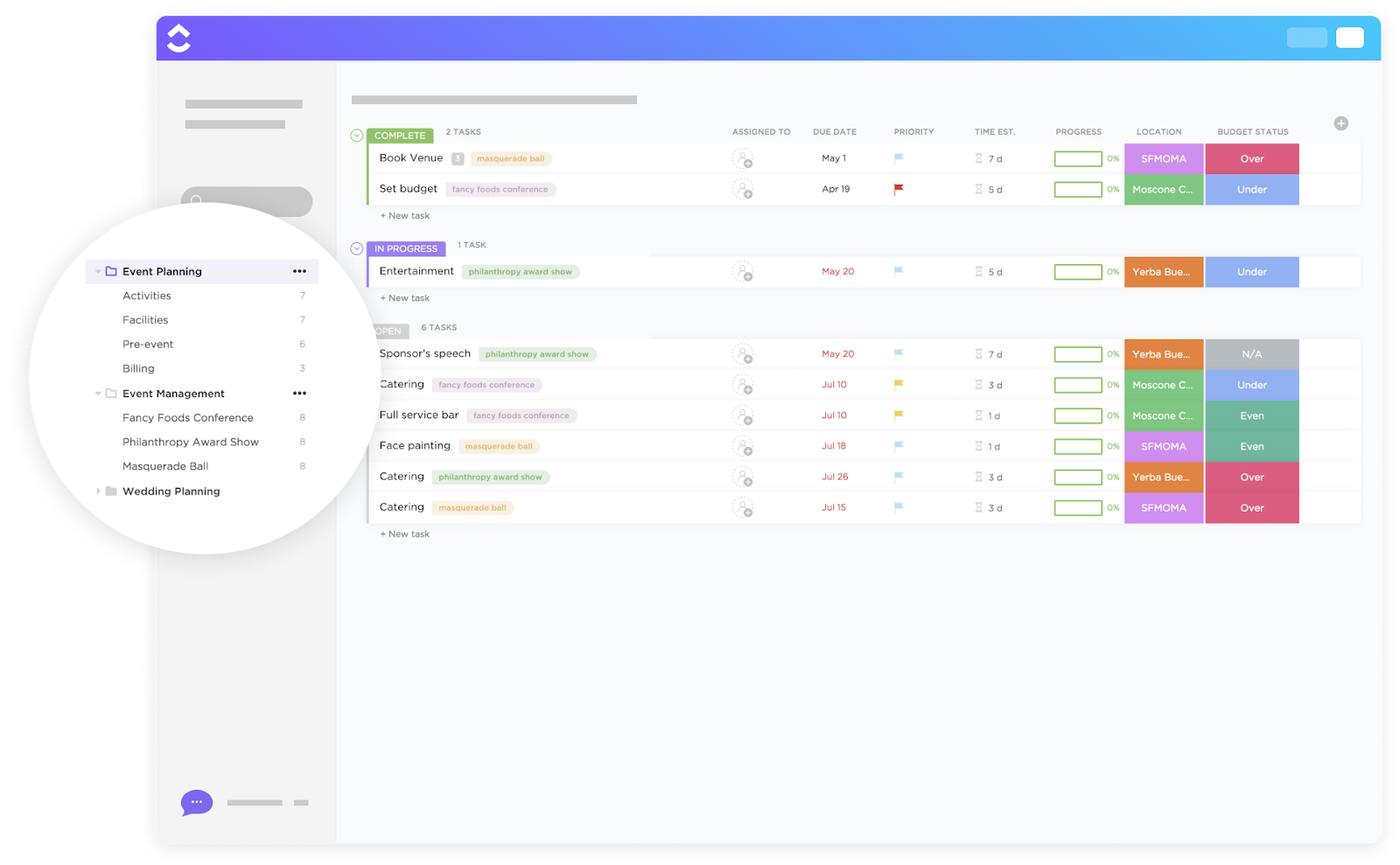

3. Le modèle de planification d'évènements ClickUp

Conçu pour l'installation complète des évènements, ce modèle comprend des vues préconfigurées telles que Calendrier, Tableau et Échéancier, afin que vous puissiez facilement organiser les calendriers et les dépendances des évènements. Il s'intègre également de manière transparente à Docs pour le stockage des contrats des fournisseurs ou des politiques relatives aux participants.

Pourquoi vous allez aimer ce modèle :

- Plusieurs dispositions visuelles facilitent la coordination et la révision.

- Les champs et statuts intégrés réduisent le temps d'installation pour le suivi des tâches.

- Centralisez la planification, la documentation et la collaboration en un seul endroit.

Le plus intéressant ? Vous pouvez personnaliser chacun de ces modèles afin qu'ils reflètent les besoins spécifiques de votre évènement en matière d'hygiène des données et de conformité.

Conclusion : environnement de travail unifié, gouvernance unifiée

En centralisant la planification, l'exécution, la documentation et la sécurité des évènements sur une seule plateforme, ClickUp aide les équipes à :

- Réduisez le shadow IT et les outils déconnectés

- Maintenez des politiques d'accès cohérentes pour toutes les personnes et toutes les données.

- Suivez l'activité et la conformité sans systèmes de sécurité supplémentaires.

- Utilisez l'IA pour mettre en évidence les risques avant qu'ils ne deviennent des problèmes.

Que vous organisiez une rencontre locale ou un sommet hybride mondial, ClickUp garantit la sécurité et l'auditabilité de vos données d'évènement, qui sont régies par des règles cohérentes. Les utilisateurs s'accordent à dire que c'est « l'outil idéal » pour la gestion d'évènements :

En tant que directeur créatif d'une société de gestion d'évènements logiciels, ClickUp a véritablement changé la donne. La conception de la plateforme est intuitive, ce qui me permet d'organiser et de déléguer facilement les tâches au sein de mon équipe. Je trouve que l'interface favorise les flux de travail créatifs, en particulier lorsque je jongle simultanément avec plusieurs projets d'évènements. La fonctionnalité que j'apprécie le plus est sa capacité à rationaliser les canaux de communication. Avec ClickUp, je peux facilement mettre les membres de l'équipe au courant, annoter des tâches spécifiques avec des commentaires sur la conception, ou même joindre des pièces jointes pertinentes, afin que tout le monde soit sur la même longueur d'onde. Il me fournit également des résumés quotidiens concis, qui m'aident à évaluer la progression de mon équipe et à pivoter si nécessaire. En fin de compte, ClickUp offre à la fois flexibilité et structure, une combinaison idéale dans le monde en constante évolution de la gestion d'évènements.

En tant que directeur créatif d'une société de gestion d'évènements logiciels, ClickUp a véritablement changé la donne. La conception de la plateforme est intuitive, ce qui me permet d'organiser et de déléguer facilement les tâches au sein de mon équipe. Je trouve que l'interface favorise les flux de travail créatifs, en particulier lorsque je jongle simultanément avec plusieurs projets d'évènements. La fonctionnalité que j'apprécie le plus est sa capacité à rationaliser les canaux de communication. Avec ClickUp, je peux facilement mettre les membres de l'équipe au courant, annoter des tâches spécifiques avec des commentaires sur la conception, ou même joindre des fichiers pertinents, afin que tout le monde soit sur la même longueur d'onde. Il me fournit également des résumés quotidiens concis, qui m'aident à évaluer la progression de mon équipe et à pivoter si nécessaire. En fin de compte, ClickUp offre à la fois flexibilité et structure, une combinaison idéale dans le monde en constante évolution de la gestion d'évènements.

Guide de mise en œuvre : bonnes pratiques pour la sécurité des données liées aux évènements

Les menaces évoluent rapidement. Vos mesures de sécurité des données doivent en faire autant.

L'astuce la plus simple ? Intégrez la gestion des informations de sécurité dans votre flux de travail pour les évènements. Et ne laissez aucune étape sans surveillance, de la planification à la conclusion.

Voici comment faire de manière pratique et reproductible :

Avant l'évènement : intégrez la sécurité dans votre planification

Vos solutions de sécurité doivent être en place bien avant l'ouverture des inscriptions. Déterminez exactement les données dont vous avez besoin et documentez pourquoi.

Dans ClickUp, créez une liste dédiée à la sécurité des évènements avec les tâches critiques répertoriées. Utilisez les champs personnalisés pour identifier les tâches qui impliquent le traitement de données sensibles, telles que les inscriptions, la lecture des badges, etc.

Attribuez clairement les propriétaires pour ces tâches. Limitez l'accès aux données à l'aide d'autorisations basées sur les rôles, afin que seuls les membres approuvés de l'équipe puissent afficher les données d'inscription ou les contrats.

💡 Conseil de pro : créez une checklist modifiable pour la sécurité des données à l'aide des listes de tâches ClickUp, afin de pouvoir la modifier et l'utiliser pour plusieurs évènements. Utilisez ClickUp Docs pour documenter les clauses de consentement, les règles de traitement des données et les responsabilités des fournisseurs. Gardez ce document privé et ne le partagez qu'avec les parties prenantes qui ont besoin d'y accéder. Liez ce document directement à vos tâches d'évènement afin que les politiques restent visibles pendant l'exécution.

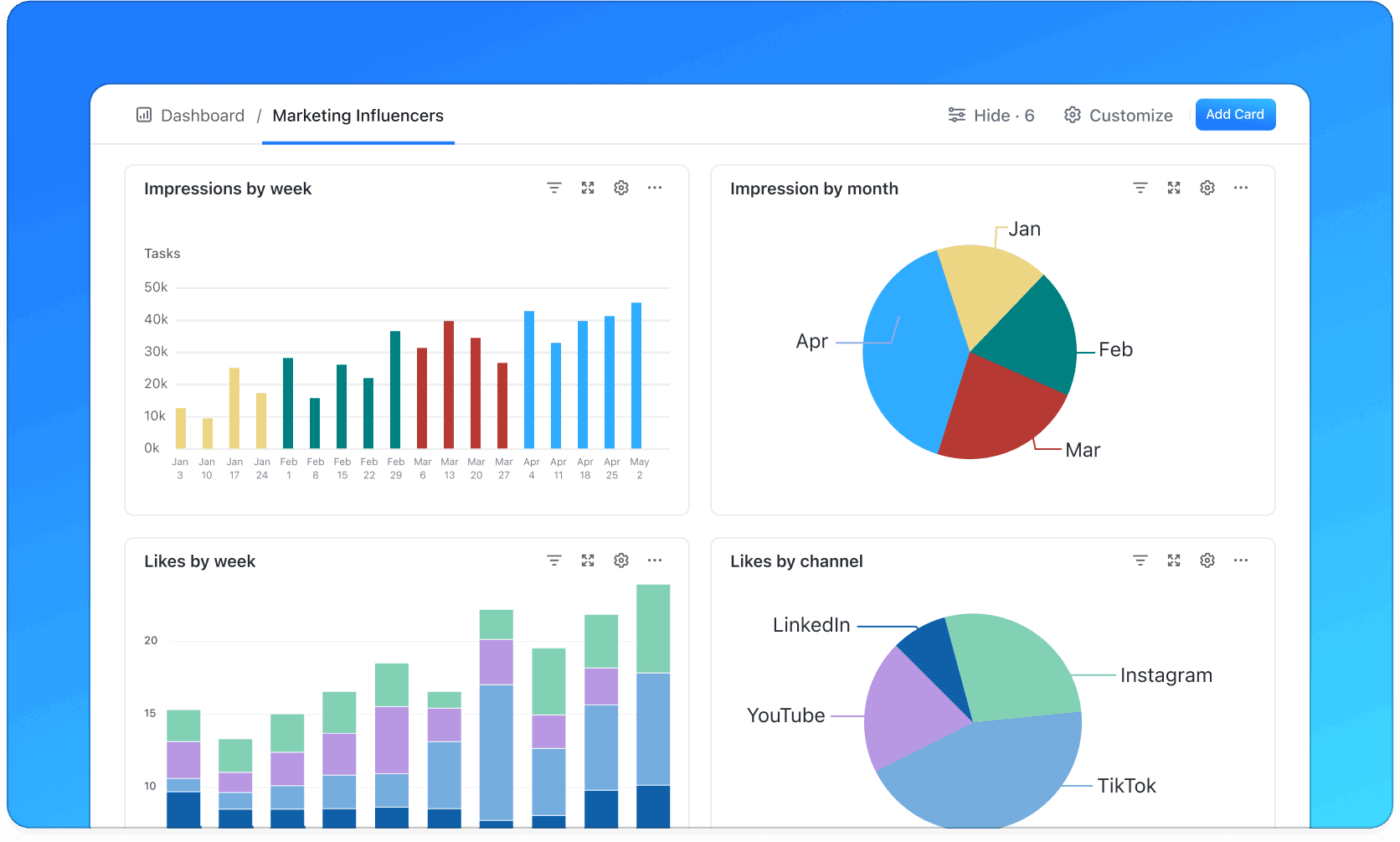

Pendant l'évènement : surveillez et contrôlez les accès

Une fois l'évènement lancé, concentrez-vous sur la sécurité et la visibilité.

Utilisez les tableaux de bord ClickUp pour suivre en temps réel le statut des tâches, les envois de formulaires et les approbations sans exposer les données brutes des participants. Si vous collectez des informations pendant l'évènement, acheminez-les via les formulaires ClickUp avec un accès restreint et des champs prédéfinis.

💡 Conseil de pro : rendez privées les tâches ou les documents ClickUp sensibles dès qu'ils atteignent un certain statut, tel que « Inscriptions fermées » ou « Évènement en cours ». Cela empêche les modifications de dernière minute et réduit le risque d'exposition accidentelle des données.

Après l'évènement : révision, conservation et nettoyage

Après l'évènement, vérifiez qui a accédé à quoi et supprimez toutes les permissions temporaires. Archivez ou supprimez les données conformément à votre politique de conservation.

💡 Conseil de pro : utilisez le champ de résumé IA de ClickUp pour générer un rapport de sécurité post-évènement à partir des activités et des commentaires. Ensuite, déclenchez un agent IA personnalisé pour créer des tâches de suivi pour la suppression des données, la vérification des consentements ou les contrôles de conformité. Cela garantit une conformité à 100 % et facilite la sécurisation de votre prochain évènement par défaut.

Mesurer la sécurité et la confiance

La sécurité des données de l'évènement ne se résume pas à la mise en place de contrôles. Il s'agit également de savoir si ces contrôles fonctionnent réellement. Mesurer les bons signaux vous aide à repérer rapidement les lacunes, à prouver votre conformité et à établir une relation de confiance à long terme avec les participants.

Voici deux ensembles d'indicateurs que toute équipe d'évènementiel devrait suivre :

Indicateurs clés de performance en matière de sécurité des données

Ces indicateurs vous permettent d'évaluer l'efficacité de vos systèmes et processus :

- Nombre d'incidents de sécurité : tout accès non autorisé, exposition de données ou utilisation abusive du système, aussi minime soit-il. Les tendances sont plus importantes que les évènements ponctuels.

- Échecs ou lacunes en matière d'audit : examens manqués, documentation incomplète ou problèmes de permission découverts lors d'audits internes ou externes.

- Plaintes des utilisateurs liées aux données ou à l'accès : les participants ou le personnel signalent des problèmes de confidentialité, des accès incorrects ou une utilisation abusive des données.

- Temps de réponse aux incidents : la rapidité avec laquelle votre équipe détecte, examine et résout les problèmes de sécurité. Une réponse plus rapide limite généralement l'impact.

Le suivi systématique de ces éléments vous aide à passer d'une approche réactive à une prévention proactive.

Faites confiance aux indicateurs qui reflètent la confiance des participants

La confiance se manifeste dans les comportements, pas seulement dans les rapports de conformité :

- Commentaires relatifs à la confidentialité : réponses à des sondages ou tickets d'assistance mentionnant la sécurité des données, la transparence ou la confiance.

- Taux d'acceptation du consentement : des taux d'acceptation élevés indiquent souvent que les participants comprennent et font confiance à la manière dont leurs données seront utilisées.

- Points de rupture dans les formulaires : les abandons soudains peuvent indiquer un libellé de consentement peu clair ou des demandes de données jugées excessives.

🎯 Ensemble, ces indicateurs vous donnent une image claire de votre niveau de sécurité. Ils vous montrent à quel point votre évènement est sécurisé et à quel point il est perçu comme tel par les personnes qui comptent le plus.

Défis courants et mesures d'atténuation

Même les équipes qui prennent la sécurité des données au sérieux se heurtent à des contraintes concrètes. Voici quelques-uns des défis les plus courants. Et comment les relever de manière pratique :

- Trop d'outils, pas assez de supervision : les données événementielles sont souvent réparties entre les plateformes de billetterie, les tableurs, les outils de chat et les CRM. Ce type de dispersion augmente les risques et rend les audits fastidieux✅ Atténuation : Centralisez la planification, la documentation et les flux de travail dans un seul environnement de travail (tel que ClickUp !). Et limitez autant que possible les transferts de données entre les outils.

- Propriété incertaine des données sensibles : lorsque « tout le monde » y a accès, la responsabilité disparaît✅ Atténuation : Attribuez des propriétaires clairs pour les données d'inscription, la gestion des consentements et le nettoyage après l'évènement. Vérifiez les accès avant et après chaque évènement.

- Changements de dernière minute sous pression : les évènements évoluent rapidement et les mises à jour précipitées contournent souvent les contrôles de sécurité✅ Atténuation : utilisez des flux de travail, des permissions et des automatisations prédéfinis afin que la sécurité ne dépende pas de la mémoire pendant les périodes critiques.

- Collecte excessive de données sur les participants : demander trop d'informations augmente les risques et diminue la confiance✅ Atténuation : Vérifiez régulièrement les formulaires et supprimez les champs qui ne servent pas un objectif clair. Si vous ne pouvez pas les supprimer complètement, rendez-les facultatifs afin que les gens se sentent plus à l'aise pour partager des informations.

- Les données post-évènement sont oubliées : si l'accès reste ouvert longtemps après la fin de l'évènement, cela devient une vulnérabilité✅ Atténuation : Programmez des rappels ou des tâches automatiques pour archiver, supprimer ou examiner les données après l'évènement.

Rendez la sécurité des données liées aux évènements intentionnelle (et non accidentelle)

Vous savez désormais que la sécurité des données de l'évènement n'est pas une simple case à cocher le jour de l'évènement. Il s'agit d'une pratique qui s'étend à la planification, à l'exécution et au suivi.

C'est pourquoi les équipes événementielles intelligentes intègrent la sécurité dans leurs flux de travail. Elles mettent en place des mesures pour ce qui est important et réduisent les risques grâce à la cohérence.

Lorsque votre plateforme événementielle prend en charge des contrôles d'accès clairs, l'auditabilité et l'utilisation responsable de l'IA, la sécurité devient plus facile à gérer et plus fiable. C'est là que l'environnement de travail Converged AI de ClickUp trouve tout naturellement sa place. Il s'agit de l'une des rares plateformes à réunir la planification d'évènements, la gouvernance des données et les flux de travail basés sur l'IA.

L'objectif ? Que la sécurité fournisse l'assistance à votre évènement au lieu de le ralentir.

Vous souhaitez organiser des évènements à fort impact sans compromettre la sécurité des données ? Essayez ClickUp gratuitement!

Foire aux questions (FAQ)

Les données sensibles relatives aux évènements comprennent tout ce qui peut identifier ou avoir un impact sur la confidentialité d'un participant. Cela couvre les noms, les coordonnées, les informations de paiement, les identifiants d'emplacement, les adresses IP, le suivi comportemental et les identifiants biométriques ou uniques.

L'utilisation de l'IA pour surveiller les participants peut être légale si elle respecte les lois applicables et les règles de consentement. Dans l'UE, le RGPD exige la transparence, une base légale et un consentement clair pour la collecte de données vidéo ou comportementales. Aux États-Unis, les lois varient selon les États et le contexte. Indiquez toujours ce que vous collectez et pourquoi, et proposez des mécanismes de désinscription.

Un bon cryptage consiste à protéger les données à la fois « en transit » et « au repos ». Utilisez TLS/SSL (au moins TLS 1. 2) pour le trafic réseau et des algorithmes puissants tels que AES-256 pour les données stockées.

En cas d'incident, agissez rapidement. Suivez votre plan d'intervention : circonscrivez l'incident, évaluez son impact et informez les parties concernées. En vertu du RGPD, vous devez signaler les incidents graves aux autorités dans un délai de 72 heures. Documentez ce qui s'est passé, comment vous avez réagi et les étapes que vous avez prises pour éviter que cela ne se reproduise.

Ne conservez les données que pendant la durée nécessaire à la réalisation de l'objectif que vous avez défini. Le RGPD et les lois similaires mettent l'accent sur la minimisation des données et la limitation de leur utilisation. Une fois que vous n'avez plus besoin des données pour l'évènement ou pour vous conformer à la législation, vous devez les archiver ou les supprimer.

En vertu du RGPD, vous devez obtenir le consentement explicite et éclairé avant de collecter des données à caractère personnel. Le consentement doit être spécifique, dissocié et révocable. En vertu du CCPA, vous devez informer les résidents californiens ce que vous collectez, pourquoi et comment ces données seront utilisées, et leur donner le droit de refuser la vente ou le partage de leurs données.

Commencez par les bases : limitez la collecte de données à ce dont vous avez besoin, utilisez des mots de passe forts et une authentification multifactorielle, et centralisez le travail sur des plateformes sécurisées. Vous pouvez également exploiter les fonctionnalités de sécurité intégrées aux outils que vous utilisez déjà.

ClickUp est conçu avec des pratiques rigoureuses en matière de confidentialité et de sécurité, notamment le chiffrement en transit et au repos, ainsi que des politiques de confidentialité strictes conformes aux exigences du RGPD et du CCPA. Il prend également en charge l'exportation et la suppression des données, ainsi que les conditions des accords de traitement des données (DPA) afin d'aider les clients à répondre aux exigences de conformité.