تستند جميع الأحداث اليوم إلى البيانات. من نماذج التسجيل إلى مسح الشارات، تنتقل معلومات الحضور عبر عشرات الأنظمة في الوقت الفعلي.

وهذا يجعل الأحداث هدفًا متزايدًا للجريمة. من المتوقع أن تكلف الجرائم الإلكترونية المؤسسات أكثر من 10 تريليونات دولار في عام 2025، وتقع منصات الأحداث في مرمى النيران.

بالنسبة للمنظمين، هذه ليست مخاطر نظرية. فوجود حلقة ضعيفة واحدة يمكن أن يعرض بيانات الحاضرين للخطر، ويضر بالثقة، ويؤدي إلى مشاكل في الامتثال بين عشية وضحاها.

لكن التكنولوجيا التي ظهرت في هذا العقد (أو القرن؟) يمكن أن تساعد في حل هذه المشكلة أيضًا. نعم، نحن نتحدث عن الذكاء الاصطناعي. 🤖

يشرح هذا الدليل ما يعنيه أمان بيانات الأحداث حقًا، وأهميته في الوقت الحالي، وكيف تساعد أدوات الأحداث القائمة على الذكاء الاصطناعي (مثل ClickUp) الفرق على حماية بيانات الحاضرين دون إبطاء العمليات أو تجربة الحدث.

فهم أمن بيانات الأحداث

يتعلق أمن بيانات الأحداث بحماية المعلومات التي يتم جمعها قبل الحدث وأثناءه وبعده. ويشمل ذلك من يمكنه الوصول إليها، وكيفية تخزينها، وكيفية انتقالها بين الأنظمة.

على المستوى الأساسي، يعني ذلك التأكد من أن البيانات الحساسة لا يراها ويستخدمها سوى الأشخاص المناسبين، وللأسباب الصحيحة، ولفترة زمنية محددة. كما يعني ذلك منع تغيير البيانات أو تسريبها أو إساءة استخدامها.

عادةً ما يشمل أمان بيانات الأحداث القوي ما يلي:

- التشفير، بحيث لا يمكن قراءة البيانات في حالة اعتراضها

- ضوابط الوصول، بحيث ترى الفرق فقط ما تحتاج إليه

- مراقبة النشاط، للكشف المبكر عن السلوك غير المعتاد

عند القيام بذلك بشكل جيد، يصبح الأمان جزءًا من سير عمل الحدث نفسه، وليس شيئًا تسعى جاهدًا لإصلاحه بعد وقوع حادث.

أهمية أمن بيانات الأحداث

بيانات الأحداث أكثر قيمة مما تدركه العديد من الفرق. فهي تجمع بين الهوية الشخصية والسياق المهني والسلوك في العالم الحقيقي. وهذا ما يجعلها جذابة للمهاجمين.

👀 هل تعلم؟ في السنوات الأخيرة، حتى الأحداث الكبيرة والمعروفة، مثل مهرجان البندقية السينمائي، أبلغت عن وصول غير مصرح به إلى بيانات الحاضرين، بما في ذلك الأسماء والبريد الإلكتروني وأرقام الهواتف.

في الوقت نفسه، تستمر التكلفة العالمية للجرائم الإلكترونية في الارتفاع كل عام، مدفوعة إلى حد كبير بسرقة البيانات وإساءة استخدامها.

عندما تتعرض بيانات الأحداث للخطر، يكون التأثير فوريًا وطويل الأمد:

- يمكن أن تؤدي انتهاكات بيانات الحضور إلى الكشف الإلزامي عن المعلومات

- إساءة استخدام الهوية تتيح التصيد الاحتيالي والاستيلاء على الحسابات

- تضرر السمعة مع فقدان العلامات التجارية للأحداث الثقة بين عشية وضحاها

- غرامات الامتثال بموجب قوانين مثل GDPR و CCPA يمكن أن تكون كبيرة

أنواع البيانات المعرضة للخطر

تتعامل معظم الأحداث مع بيانات أكثر حساسية مما هو متوقع، بما في ذلك:

- تفاصيل التسجيل: الأسماء، عناوين البريد الإلكتروني، المسميات الوظيفية، أسماء الشركات

- معلومات الدفع: تفاصيل الفوترة وسجلات المعاملات

- بيانات المشاركة: حضور الجلسات، إجابات الاستطلاعات، نشاط التطبيق

- الوسائط وبيانات الوصول: الصور، مقاطع الفيديو، سجلات تسجيل الوصول، مسح الشارات

👉🏼 كل نوع من أنواع البيانات ينطوي على مخاطر أمنية خاصة به. وتشكل هذه الأنواع معًا صورة كاملة عن المشارك. ولهذا السبب، يجب التعامل مع إدارة أمن الأحداث باعتبارها مسؤولية تشغيلية أساسية.

📚 اقرأ أيضًا: إدارة مشاريع الأحداث

ما هي المخاطر والضعفات الشائعة في بيانات الأحداث؟

تنتقل بيانات الأحداث عبر العديد من الأنظمة والأيدي قبل الحدث وأثناءه وبعده. وهذا يخلق العديد من الفرص لحدوث أخطاء:

ضعف ضوابط الوصول

إذا لم تقم الأنظمة بتقييد من يمكنه رؤية البيانات أو تغييرها، فسيكون من السهل على أي شخص لديه حق الوصول الكامل إلى المعلومات الحساسة أن يكشفها عن طريق الخطأ أو عن قصد. وتزيد سياسات كلمات المرور الضعيفة والحسابات المشتركة وغياب المصادقة متعددة العوامل من سوء الوضع.

التكاملات غير الآمنة

تعتمد الأحداث على عدة أدوات، مثل منصات بيع التذاكر وأنظمة CRM والتطبيقات المحمولة وبوابات الدفع ولوحات التحليلات. إذا كانت أي أداة غير آمنة أو تم تكوينها بشكل خاطئ، فقد تصبح بمثابة باب خلفي للوصول إلى بيانات الحاضرين. يعد ضعف أمان واجهة برمجة التطبيقات (API) أحد الأسباب الشائعة وراء انتهاكات البيانات.

التهديدات الداخلية

لا تأتي جميع التهديدات من الخارج. قد يقوم أفراد فريق الحدث أو الموردون بتسريب البيانات عن طريق الخطأ من خلال التعامل غير الحذر أو عمليات الاحتيال عبر التصيد. غالبًا ما لا يتم تدريب الفرق بشكل جيد بما يكفي لاكتشاف التهديدات.

مخاطر الأطراف الثالثة

تعتمد العديد من الأحداث على الموردين للتسجيل أو تطبيقات التواصل أو منصات البث المباشر. إذا لم تكن هذه الموردين آمنة، فقد تتسرب بيانات الأحداث من خلالها. قد يحدث هذا حتى لو كانت منصة الحدث الأساسية آمنة.

الأنظمة القديمة والتكوينات الخاطئة

الأنظمة القديمة أو الخوادم سيئة التكوين أسهل للمهاجمين لاستغلالها. الأخطاء البسيطة — قواعد البيانات المفتوحة، لوحات الإدارة المكشوفة، الشهادات منتهية الصلاحية — شائعة بشكل مدهش وخطيرة للغاية.

📚 اقرأ أيضًا: كيفية استخدام الذكاء الاصطناعي لتخطيط الأحداث

كيف يعزز الذكاء الاصطناعي أمن بيانات الأحداث

الذكاء الاصطناعي ليس سحراً، ولكنه يعزز الدفاعات بطرق لا تستطيع الأدوات التقليدية القيام بها. فيما يلي بعض الطرق العملية التي يساعد بها الذكاء الاصطناعي بالفعل في حماية بيانات الأحداث:

الكشف عن التهديدات في الوقت الفعلي

تتمثل أكبر قوة للذكاء الاصطناعي في مجال الأمن في قدرته على اكتشاف الأنماط غير العادية في البيانات والسلوك بسرعة. تبحث الأنظمة التقليدية عن التهديدات المعروفة. أما الذكاء الاصطناعي فيبحث عن أي شيء لا يتناسب مع النمط العادي — حتى الهجمات الجديدة.

📌 على سبيل المثال، تراقب الأنظمة التي تعمل بالذكاء الاصطناعي، مثل اكتشاف الحالات الشاذة القائمة على السلوك، محاولات تسجيل الدخول وحركة مرور الشبكة باستمرار. عندما يبدو هناك شيء غير طبيعي، مثل ارتفاع مفاجئ في محاولات تسجيل الدخول الفاشلة أو وصول غير عادي من منطقة جديدة، يقوم الذكاء الاصطناعي بتمييزه على الفور للمراجعة. هذا يقلل من الوقت الذي يقضيه المهاجمون داخل أنظمتك ويوقف الانتهاكات في وقت مبكر.

الاستجابة الآلية للحوادث

يمكن للذكاء الاصطناعي أن يطلق استجابات تلقائية عند اكتشافه لتهديد ما. وقد يشمل ذلك عزل النظام المتأثر، أو فرض إعادة تعيين كلمة المرور، أو حظر حركة المرور المشبوهة. وهذا يقلل من وقت الاستجابة، غالبًا قبل أن يتمكن الإنسان من النقر بالماوس.

التحقق من الهوية المعزز بالذكاء الاصطناعي

في بعض الأحداث، خاصة الكبيرة منها، يتم بالفعل استخدام الذكاء الاصطناعي لتعزيز عمليات التحقق من الهوية بطرق تدعم أمن البيانات أيضًا. على سبيل المثال، يمكن أن تساعد تقنية التعرف على الوجه المدعومة بالذكاء الاصطناعي في التحقق من أن الشخص الذي يصل إلى أنظمة الحضور الحساسة هو بالفعل من يدعي أنه هو، مما يقلل من خطر دخول بيانات اعتماد مسروقة.

باختصار، الذكاء الاصطناعي رائع في اكتشاف الأنماط والانحرافات في الوقت الفعلي. وهذا يتيح له اكتشاف التهديدات التي تتسلل عبر الأنظمة القائمة على القواعد.

🧠 دراسة حالة: الذكاء الاصطناعي للتحقق من الهوية وسلامة الحشود وتنبيهات الحوادث

في مهرجان مها كومبه ميلا 2025، أحد أكبر التجمعات في العالم (يحضره مئات الملايين من الأشخاص على مدار أسابيع)، استخدمت السلطات مراقبة الحشود المدعومة بالذكاء الاصطناعي لحماية الحاضرين.

قام الذكاء الاصطناعي بتحليل بث مباشر من آلاف الكاميرات لمراقبة الحشود لاكتشاف أي حالات خطرة من تزاحم الحشود أو حرائق أو تحركات قد تؤدي إلى حدوث تدافع. وعند اكتشاف أي مخاطر، تم إرسال تنبيهات فورية إلى فرق الأمن الموجودة في الموقع.

تم استخدام نفس الذكاء الاصطناعي أيضًا لإعادة لم شمل أفراد الأسرة الذين انفصلوا عن بعضهم في الزحام عبر التعرف على الوجوه. أدى هذا النظام إلى تقليل وقت الاستجابة للحوادث بشكل كبير في بيئة يكون فيها المراقبة البشرية وحدها مستحيلة.

تستخدم الأحداث الكبرى الأخرى، من البطولات الرياضية إلى الحفلات الموسيقية الترفيهية، تقنية التعرف على الوجه لتعزيز الفحص الأمني.

في عام 2024، طبقت رابطة كرة القدم الأمريكية (NFL) تقنية التعرف على الوجه في جميع ملاعب الفرق الـ 32 للتحقق من هوية الموظفين والبائعين ووسائل الإعلام والمسؤولين وأفراد الأمن قبل السماح لهم بالدخول إلى المناطق المحظورة داخل كل ملعب.

على الرغم من عدم كمالها، تثبت هذه الأنظمة قيمة الأمان التي توفرها عمليات التحقق من الهوية بمساعدة الذكاء الاصطناعي على نطاق واسع.

اللوائح الرئيسية لحماية البيانات للمتخصصين في تنظيم الأحداث

إذا كنت تدير أحداثًا اليوم، فإن قوانين حماية البيانات لم تعد اختيارية. فهي تحدد كيفية جمع بيانات الحضور واستخدامها وتخزينها منذ اليوم الأول.

بالنسبة للأحداث التي يحضرها مشاركون من أوروبا، تحدد اللائحة العامة لحماية البيانات (GDPR) المعايير. وهي تتطلب أساسًا قانونيًا واضحًا لجمع البيانات الشخصية. يحتاج مستخدمو البيانات إلى موافقة صريحة في كثير من الحالات. وهناك حقوق قوية للأفراد، بما في ذلك الوصول إلى بياناتهم وتصحيحها وحذفها. يمكن أن تصل غرامات عدم الامتثال إلى 4٪ من الإيرادات السنوية العالمية، ولهذا السبب غالبًا ما تتبع الأحداث خارج الاتحاد الأوروبي معايير اللائحة العامة لحماية البيانات.

في الولايات المتحدة، يمنح قانون خصوصية المستهلك في كاليفورنيا (CCPA) وتوسعته، قانون حقوق الخصوصية في كاليفورنيا (CPRA)، سكان كاليفورنيا الحق في معرفة البيانات الشخصية التي يتم جمعها وكيفية مشاركتها، والحق في رفض بيع البيانات أو مشاركتها. توجد في مناطق أخرى، بما في ذلك المملكة المتحدة وكندا وأجزاء من آسيا والمحيط الهادئ، قوانين خصوصية مماثلة مع بعض الاختلافات المحلية.

🤝 تذكير ودي: بالإضافة إلى الامتثال القانوني، يتعين على فرق تنظيم الأحداث أيضًا التفكير في الاستخدام الأخلاقي للذكاء الاصطناعي. إذا تم استخدام الذكاء الاصطناعي للتحليل أو المراقبة أو التخصيص، فيجب أن يكون عادلاً وقابلاً للتفسير وخاليًا من التحيز الخفي. يجب أن يعرف الحاضرون متى يتم استخدام الذكاء الاصطناعي.

يبدأ الامتثال الجيد بمبادئ بسيطة: اجمع فقط ما تحتاجه، واستخدمه لأغراض محددة فقط، واحصل على موافقة واضحة، واحذف البيانات عندما لا تكون هناك حاجة إليها.

أدوات الذكاء الاصطناعي لأمن بيانات الأحداث

عندما يتعلق الأمر بتأمين بيانات الأحداث، لا يتعين على الفرق اليوم الاعتماد على الفحوصات اليدوية أو الدفاعات التفاعلية وحدها. تساعد الجيل الجديد من أدوات الذكاء الاصطناعي في الكشف عن التهديدات في وقت مبكر.

تشمل أدوات الذكاء الاصطناعي التي تقلل من أعباء العمل البشري وتعزز الأمان على نطاق واسع ما يلي:

- منصات الكشف عن التهديدات المدعومة بالذكاء الاصطناعي: تستخدم أدوات مثل SentinelOne و CrowdStrike Falcon التعلم الآلي لمراقبة حركة المرور واكتشاف السلوك المشبوه في الوقت الفعلي. تبحث هذه المنصات عن الأنماط التي لا تتناسب مع النشاط العادي، مما يساعد الفرق على اكتشاف الانتهاكات قبل انتشارها.

- أدوات تحليل السلوك وعمليات الأمان: تساعد حلول مثل Dataminr في فحص مجموعات البيانات الضخمة وتحديد المخاطر الناشئة التي قد تؤثر على البنية التحتية لفعاليتك.

تعد أدوات الذكاء الاصطناعي هذه رائعة لأمن الشبكات والأنظمة. لكن فرق تنظيم الأحداث تحتاج أيضًا إلى أدوات تساعد في تأمين العمل نفسه. وهنا يأتي دور ClickUp .

📮ClickUp Insight: 13٪ من المشاركين في استطلاعنا يرغبون في استخدام الذكاء الاصطناعي لاتخاذ قرارات صعبة وحل مشكلات معقدة. ومع ذلك، قال 28٪ فقط إنهم يستخدمون الذكاء الاصطناعي بانتظام في العمل.

سبب محتمل: مخاوف أمنية! قد لا يرغب المستخدمون في مشاركة بيانات حساسة تتعلق باتخاذ القرارات مع ذكاء اصطناعي خارجي. يحل ClickUp هذه المشكلة من خلال توفير حلول للمشكلات مدعومة بالذكاء الاصطناعي مباشرة في مساحة العمل الآمنة الخاصة بك.

من SOC 2 إلى معايير ISO، يتوافق ClickUp مع أعلى معايير أمان البيانات ويساعدك على استخدام تقنية الذكاء الاصطناعي التوليدي بأمان في جميع أنحاء مساحة العمل الخاصة بك.

دور ClickUp في تأمين بيانات الأحداث

تستخدم فرق الأحداث ClickUp كأداة أكثر من مجرد أداة لإدارة المشاريع. إنه أول مساحة عمل متكاملة للذكاء الاصطناعي في العالم توحد التخطيط والتنفيذ وضوابط معلومات الأمان وقابلية التدقيق في مكان واحد.

بالنسبة لمحترفي الفعاليات، هذا يعني أنه يمكنك إدارة سير عمل الفعاليات المعقدة والحفاظ على حوكمة صارمة للبيانات دون الحاجة إلى التبديل بين الأدوات.

إليك كيفية دعم ClickUp لأمن البيانات:

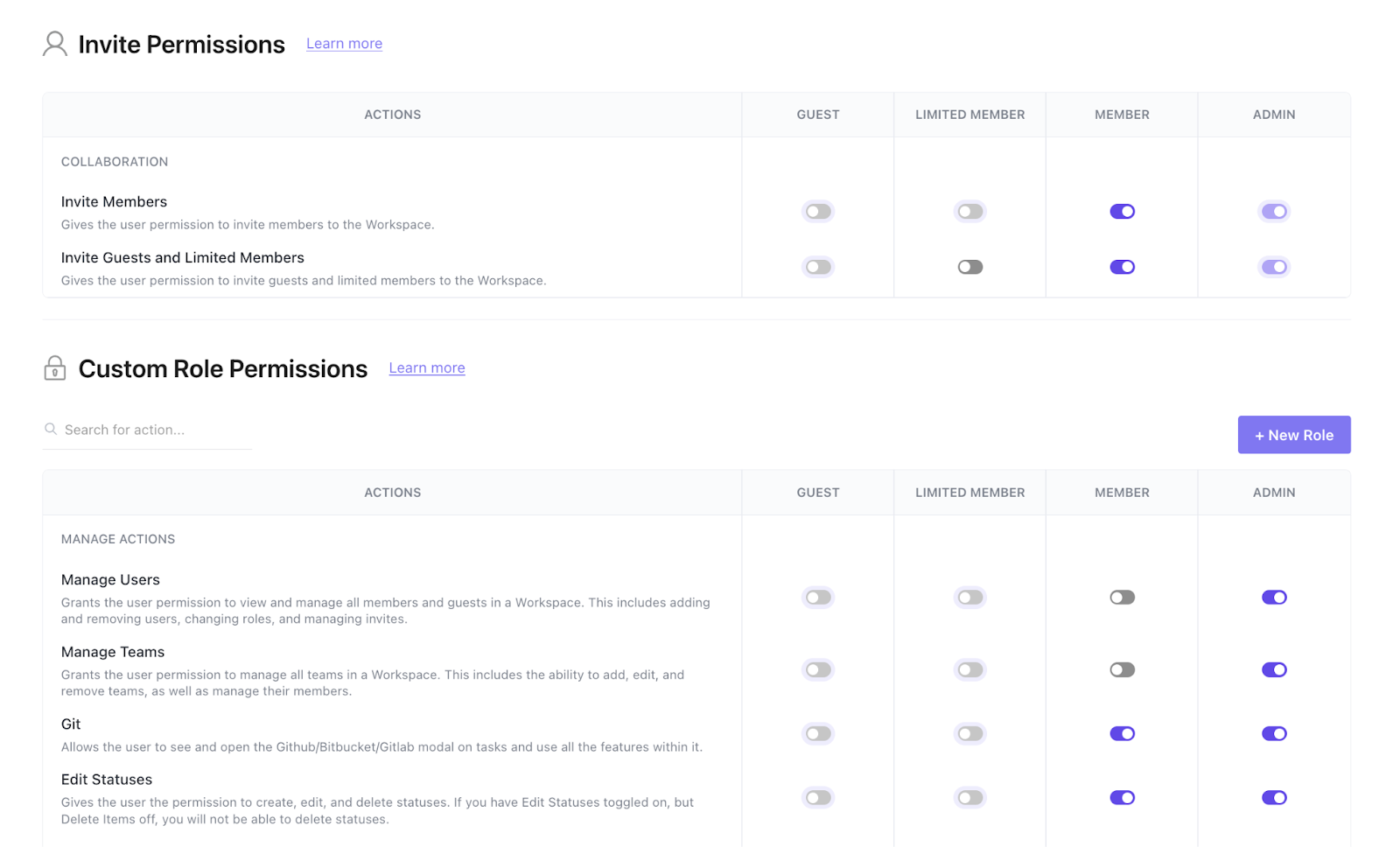

ضع أسس الأمان من خلال الوصول والأدوار والأذونات

في صميم أمن بيانات الأحداث تكمن مسألة من يمكنه رؤية البيانات وتغييرها. يستخدم ClickUp التحكم في الوصول القائم على الأدوار (RBAC) لإدارة الأذونات على كل مستوى — مساحة العمل أو المجلد أو القائمة أو المهمة أو المستند. يمكنك منح شخص ما حق الوصول للعرض فقط لخطط الأحداث، ومنح آخرين حقوق التحرير، وتقييد المناطق الحساسة على المسؤولين.

هذا أمر مهم لأن بيانات الحاضرين — سواء كانت مخزنة في المستندات أو النماذج أو المهام — يجب أن تكون متاحة فقط للأشخاص المناسبين. يتيح لك RBAC الحد من التعرض مع الاستمرار في تمكين التعاون.

يمكنك أيضًا تنفيذ أذونات مساحة العمل المتقدمة. تتيح هذه الأذونات للمالكين والمسؤولين جعل المساحات الجديدة خاصة، وحظر المشاركة العامة، والتحكم في الحقول المخصصة والمرفقات داخل ClickUp.

يتم تتبع جميع إجراءات المستخدمين من خلال سجلات التدقيق، التي تسجل من قام بماذا ومتى. هذه السجلات مرئية للمسؤولين ويمكن أن تساعد في إثبات الامتثال أو التحقيق في الحوادث.

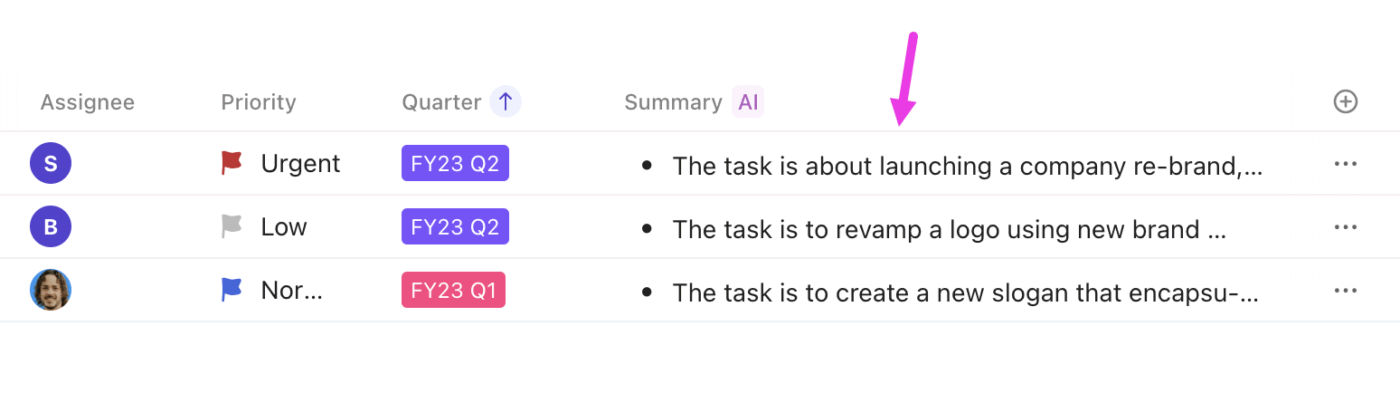

التقط البيانات بأمان باستخدام ClickUp Docs و Forms

سواء كنت تقوم بتسجيل تفاصيل التسجيل أو اتفاقيات المتحدثين أو عقود الرعاية، يوفر لك ClickUp Docs and Forms مكانًا مركزيًا لجمع البيانات وتخزينها بأمان.

يمكنك تكوين نماذج ClickUp لالتقاط الحقول التي تحتاجها فقط. يمكنك التحكم في من يملأ النموذج عبر خيارات المشاركة الخاصة والعامة. ويمكنك أيضًا تقييد من يمكنه عرض الردود (تتم إضافة كل رد على النموذج كمهمة ClickUp في القائمة المحددة، مع وجود أذونات وصول مخصصة للقائمة).

إذا كنت ترغب في صياغة سياسات الأحداث أو إجراءات التشغيل القياسية لمعالجة البيانات وتحريرها والتعاون عليها بشكل آمن، فاستخدم ClickUp Docs. فهي لا تأتي فقط مع عناصر تحكم دقيقة في المشاركة، بل تتيح أيضًا تنسيق النصوص الغنية والتعليقات والتعاون المباشر. كما أنها ترتبط مباشرة بمهام ClickUp الخاصة بالأحداث للحفاظ على مركزية السياق.

نظرًا لأن كل شيء موجود في مساحة عمل واحدة، يمكنك تجنب تبديل السياق وتقليل المساحة التي يمكن أن تحدث فيها التسريبات أو الأخطاء في التكوين.

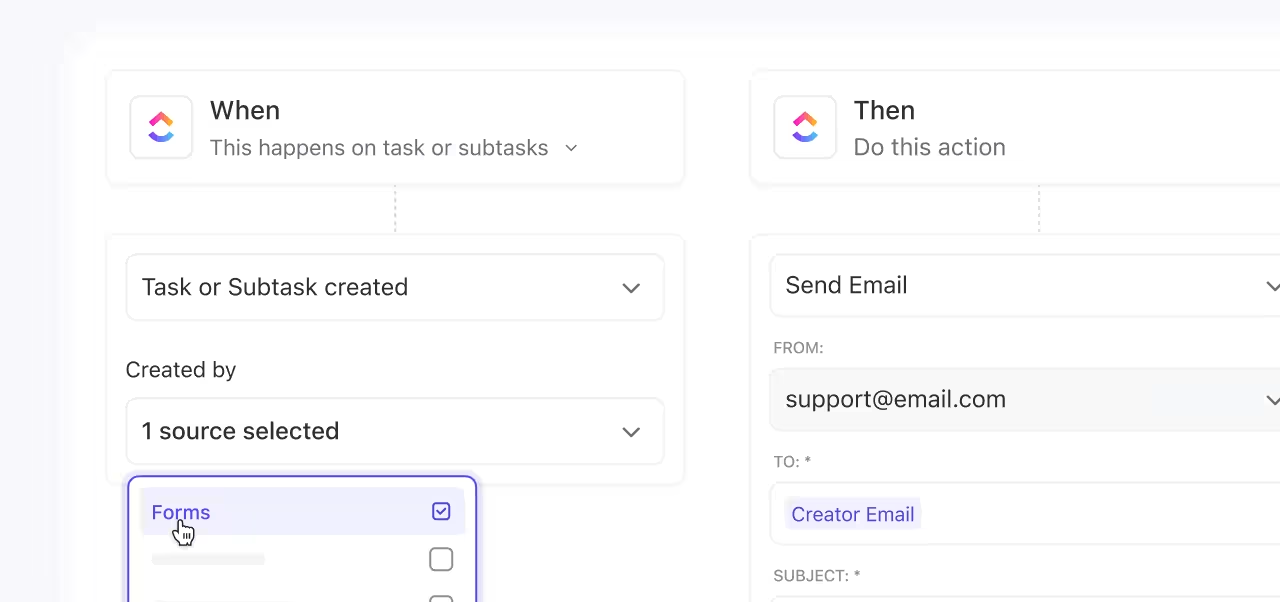

حفز أفضل ممارسات الأمان باستخدام ClickUp Automations

ماذا لو كان بإمكانك إنشاء فحوصات أمنية آلية في سير عمل تخطيط الأحداث؟

والأفضل من ذلك، ماذا لو كان بإمكانك الاستعانة بالبشر في الأمور المهمة؟

يمكنك القيام بذلك باستخدام ClickUp Automations.

📌 على سبيل المثال، عند إرسال نموذج التسجيل، يمكن لـ ClickUp Automations القيام بما يلي:

- قم بإنشاء مهمة تلقائيًا داخل قائمة مقيدة

- قم بتعيين المهمة إلى مالك محدد (مثل العمليات أو الامتثال)، و

- إخطار تلك المجموعة فقط

وهذا يحافظ على بيانات الحضور الحساسة بعيدًا عن القنوات العامة مع ضمان مراجعتها بسرعة من قبل الأشخاص المناسبين.

مع تقدم الحدث الخاص بك، يمكن أن تؤدي الأتمتة إلى تشغيل خطوات المراجعة والموافقة. عندما تتغير حالة المهمة إلى شيء مثل "إغلاق التسجيل"، يمكن لـ ClickUp القيام تلقائيًا بما يلي:

- قم بتعيين مهمة مراجعة امتثال البيانات

- أضف تعليقًا مع الإشارة إلى المسؤول المعني، أو

- أرسل تذكيرًا عبر البريد الإلكتروني للتحقق مرة أخرى من لغة الوصول والموافقة

بعد الحدث، يمكن أن تساعد الأتمتة في التنظيف. عندما يصل المشروع إلى حالة "الحدث مكتمل"، يمكن لـ ClickUp إنشاء مهام متابعة لفحص الاحتفاظ بالبيانات أو أرشفة قائمة الحضور أو مراجعة الحذف.

تضمن هذه الأتمتة الاتساق على نطاق واسع، بحيث لا تضطر إلى الاعتماد على الذاكرة أو المراجعات اليدوية.

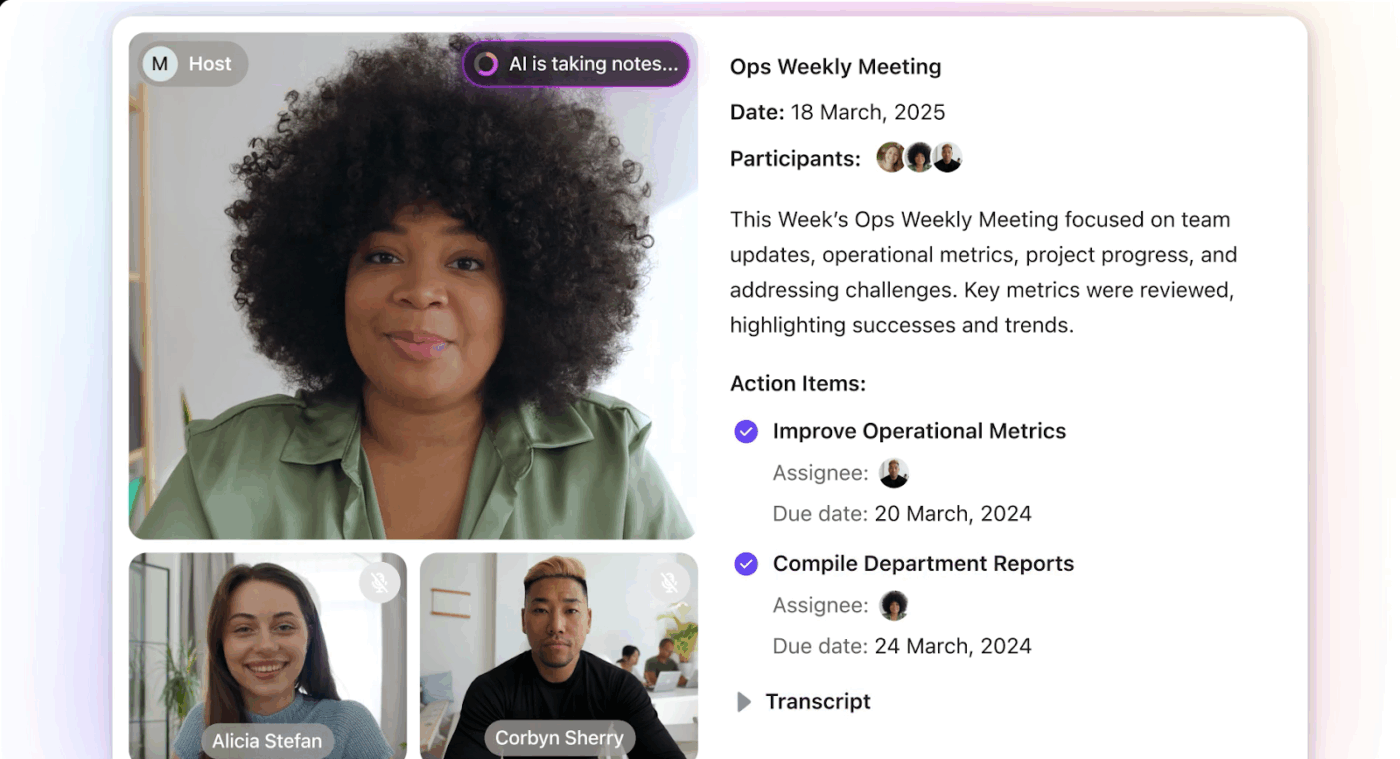

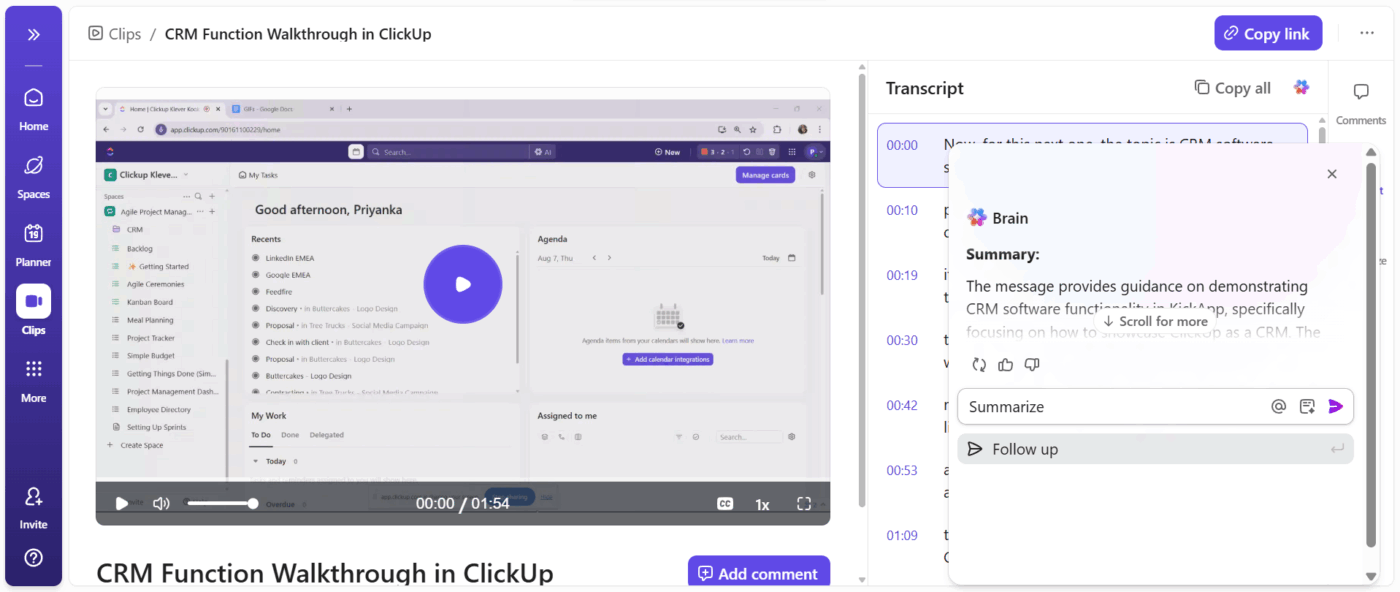

امنع تسرب البيانات باستخدام ملخصات الذكاء الاصطناعي والنصوص المكتوبة وضوابط الامتثال في مكان واحد.

أثناء الأحداث، يتم اتخاذ قرارات مهمة في الاجتماعات والمحادثات والمستندات المشتركة. تساعد أدوات الذكاء الاصطناعي في ClickUp، بما في ذلك ClickUp Brain و AI Notetaker و AI Fields، في تسجيل تلك المعلومات بوضوح.

وهي تلخص المناقشات والتحديثات الرئيسية عبر المهام والمستندات. لا تحتاج الفرق إلى نسخ الملاحظات يدويًا إلى جداول البيانات أو الأدوات الخارجية، مما يمنع تشتت المعلومات الحساسة أو فقدانها.

- يقوم ClickUp بتشفير بيانات العملاء أثناء النقل والتخزين باستخدام بروتوكولات متوافقة مع معايير الصناعة. لذلك، يتم حماية المحتوى الذي تم إنشاؤه بواسطة الذكاء الاصطناعي بنفس الطريقة التي يتم بها حماية باقي بيانات الأحداث الخاصة بك.

- تحتفظ الفرق أيضًا بالسيطرة على الوصول. توجد الملخصات داخل المهام أو المستندات، التي ترث الأذونات الحالية وقواعد المشاركة وسجلات التدقيق. وهذا يعني أن المستخدمين المصرح لهم فقط يمكنهم عرض المعلومات الحساسة.

- أخيرًا، يدعم ClickUp ممارسات تقليل البيانات والاحتفاظ بها. يمكن للفرق أرشفة المحتوى أو حذفه عندما لا يكون هناك حاجة إليه. وهذا يساعد منظمي الأحداث على الالتزام باللوائح العامة لحماية البيانات (GDPR) وقانون خصوصية المستهلك في كاليفورنيا (CCPA) والسياسات الداخلية.

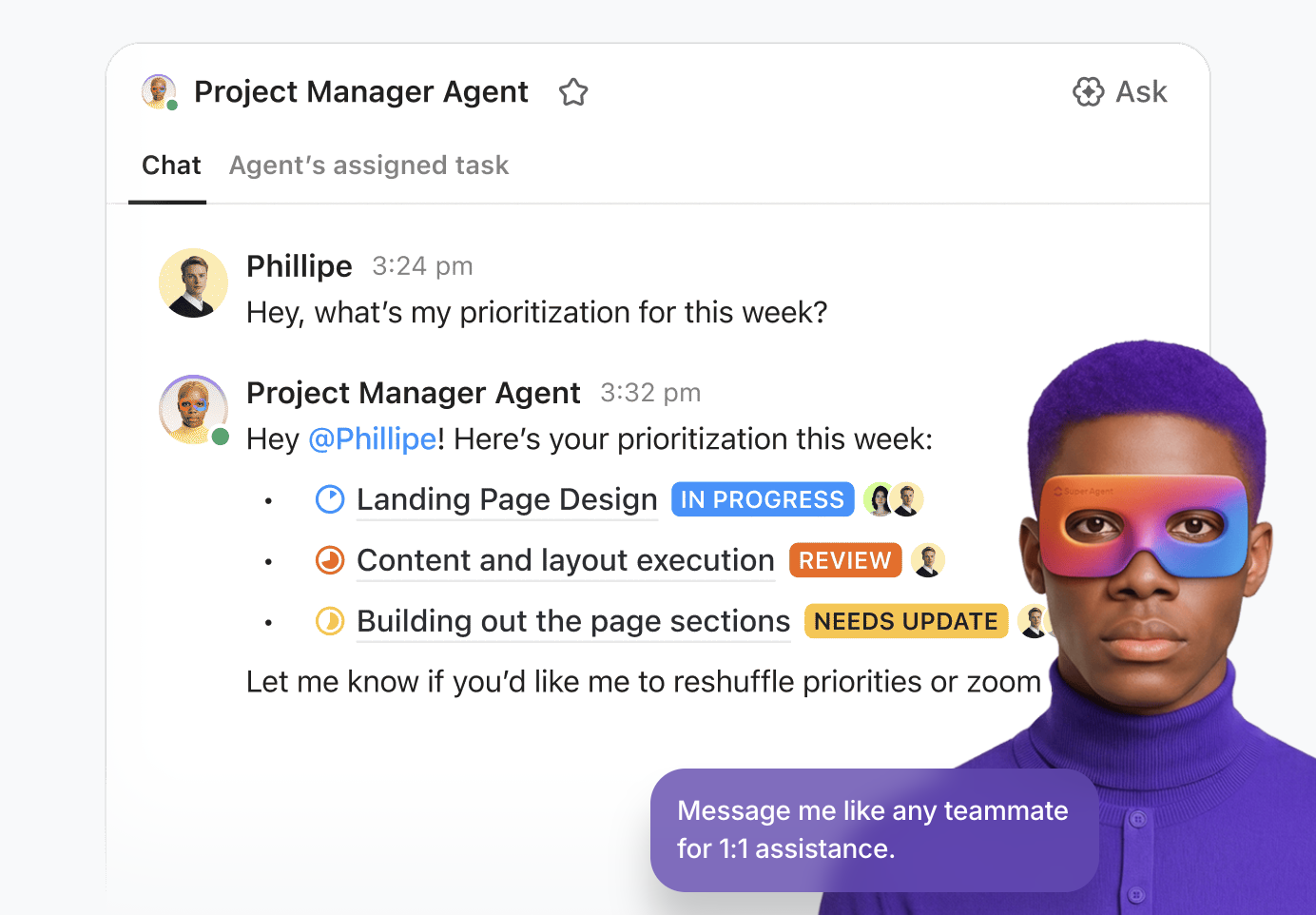

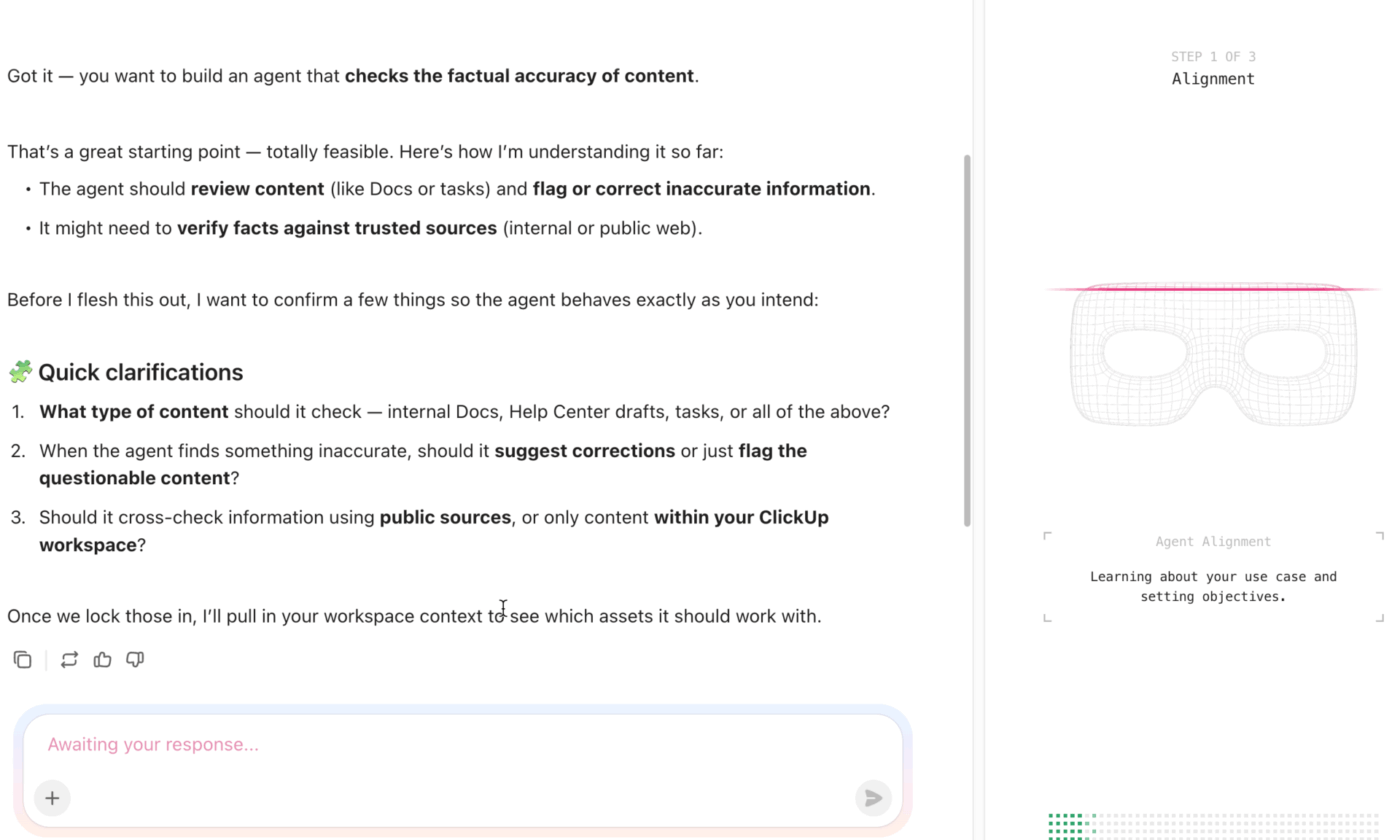

أطلق AI Super Agents لتدفقات عمل أمنية استباقية

إذا كان ضمان أمان بيانات الأحداث يبدو وكأنه عمل يدوي كثير، فلا تقلق.

تساعد Super Agents من ClickUp الفرق على اتباع خطوات الأمان والامتثال بشكل متسق، دون بذل مجهود إضافي. بفضل معرفتهم وذاكرتهم اللامتناهية، يعمل Super Agents كزملاء فريق أقوياء في مجال الذكاء الاصطناعي يقومون بما يلي:

- إنشاء مهام مراجعة الأمان تلقائيًا: قم بتشغيل وكيل حماية أمان البيانات لإنشاء مهام عند الوصول إلى مراحل مهمة، مثل فتح باب التسجيل أو إغلاق الحدث.

- تلخيص الأنشطة للتدقيق والمراجعة: اطلب من وكيل تدقيق المسار سحب التحديثات من مهام ClickUp والتعليقات والمستندات إلى ملخص واضح. هذا يسهل مراجعة التغييرات وموعد حدوثها، دون الحاجة إلى البحث في سجلات الأنشطة.

- إرسال تذكيرات لمراجعة السياسات والموافقات: استخدم الوكلاء لإخطار الأشخاص المعنيين عندما يحين وقت إعادة النظر في صياغة الموافقات أو تحديث إشعارات الخصوصية أو مراجعة خطط الاحتفاظ بالبيانات.

- إنشاء قوائم مراجعة أمنية خاصة بالفعاليات: اطلب من وكيل قائمة مراجعة أمن الفعاليات إنشاء قوائم مراجعة بسيطة للإعداد قبل الفعالية ومراقبة الفعالية المباشرة وتنظيف البيانات بعد الفعالية.

🎥 شاهد هذا المثال عن وكيل قائمة التحقق التنظيمية أثناء العمل!

⚡️ نصيحة سريعة: هذه مجرد أمثلة على الوكلاء المخصصين الذين يمكنك إنشاؤهم داخل ClickUp (وليس بالضرورة وكلاء جاهزين للاستخدام). يمكنك تخصيص وكلاء الذكاء الاصطناعي الفائقين وفقًا لاحتياجاتك وتفضيلاتك وطريقة عملك! ولا تحتاج إلى كتابة سطر واحد من التعليمات البرمجية، بفضل أداة إنشاء الوكلاء باللغة الطبيعية!

استخدم القوالب الجاهزة لدعم سير عمل الأحداث بشكل آمن

هل تريد إجراءات أمان البيانات التي يمكنك تكرارها من حدث إلى آخر؟

قوالب ClickUp هي خيارك الأمثل. تساعدك قوالب تخطيط الأحداث على البدء بسرعة باستخدام هياكل مجربة تدعم تنفيذ الأحداث وإدارة أمن البيانات.

ومن بينها ما يلي:

1. نموذج خطة مشروع الامتثال ClickUp

يوفر لك هذا النموذج مكانًا مركزيًا لتخطيط مهام الامتثال وتتبع المتطلبات وتوزيع المسؤوليات على الفرق. يمكنك استخدام الحقول المخصصة لتسجيل المعالم التنظيمية وإرفاق السياسات في المستندات وتتبع التقدم المحرز باستخدام طرق عرض القوائم واللوحات المدمجة.

لماذا ستحب هذا النموذج:

- هيكل مدمج لتتبع الموافقات والتدقيقات ونقاط التفتيش القانونية

- سهولة الرؤية من خلال عروض تظهر المالكين وتواريخ الاستحقاق والحالة التنظيمية في مكان واحد

- يحافظ على الامتثال مرتبطًا بالعمل الأوسع نطاقًا للحدث بدلاً من كونه جزءًا منفصلاً

📚 اقرأ أيضًا: أدوات إدارة الامتثال

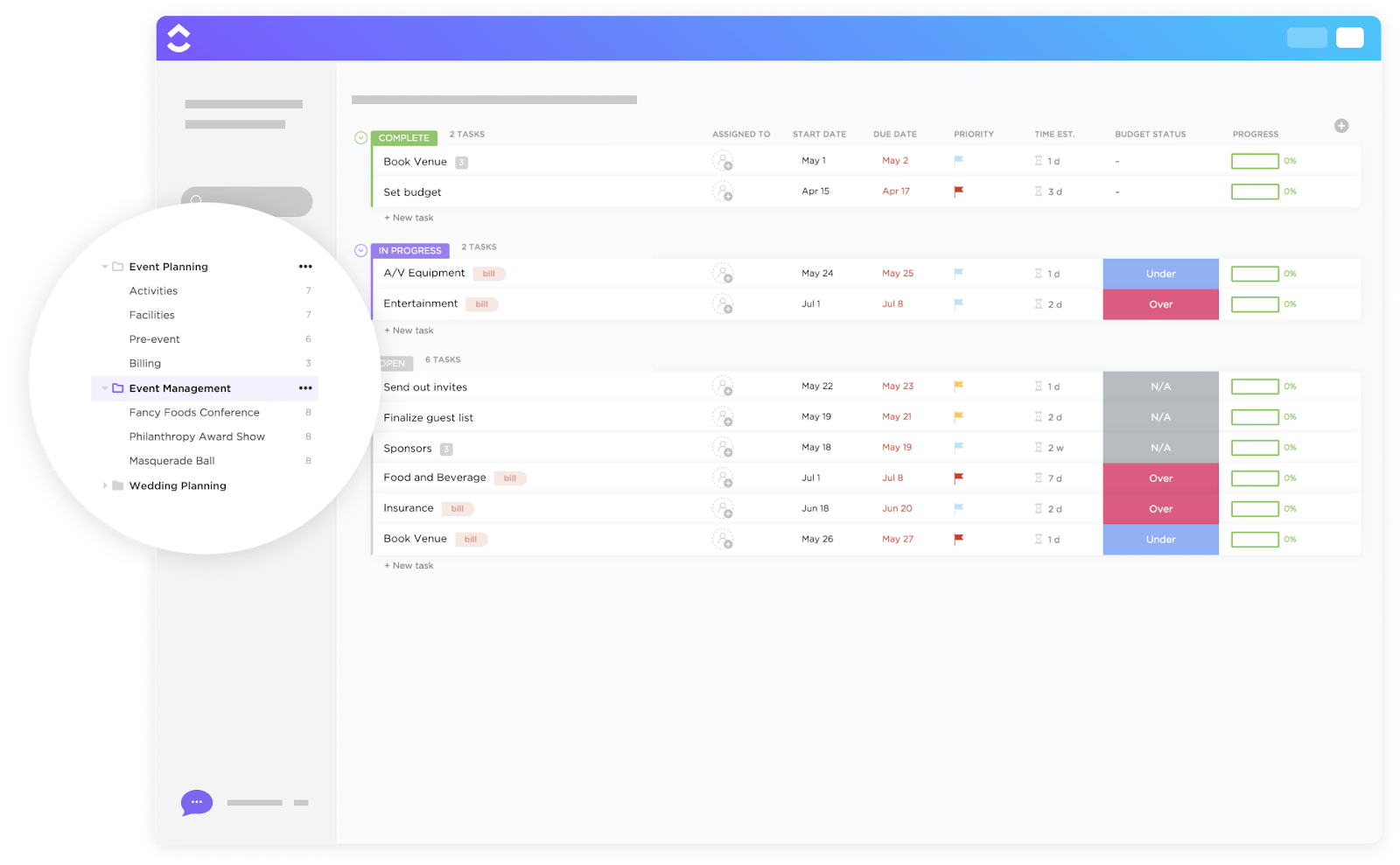

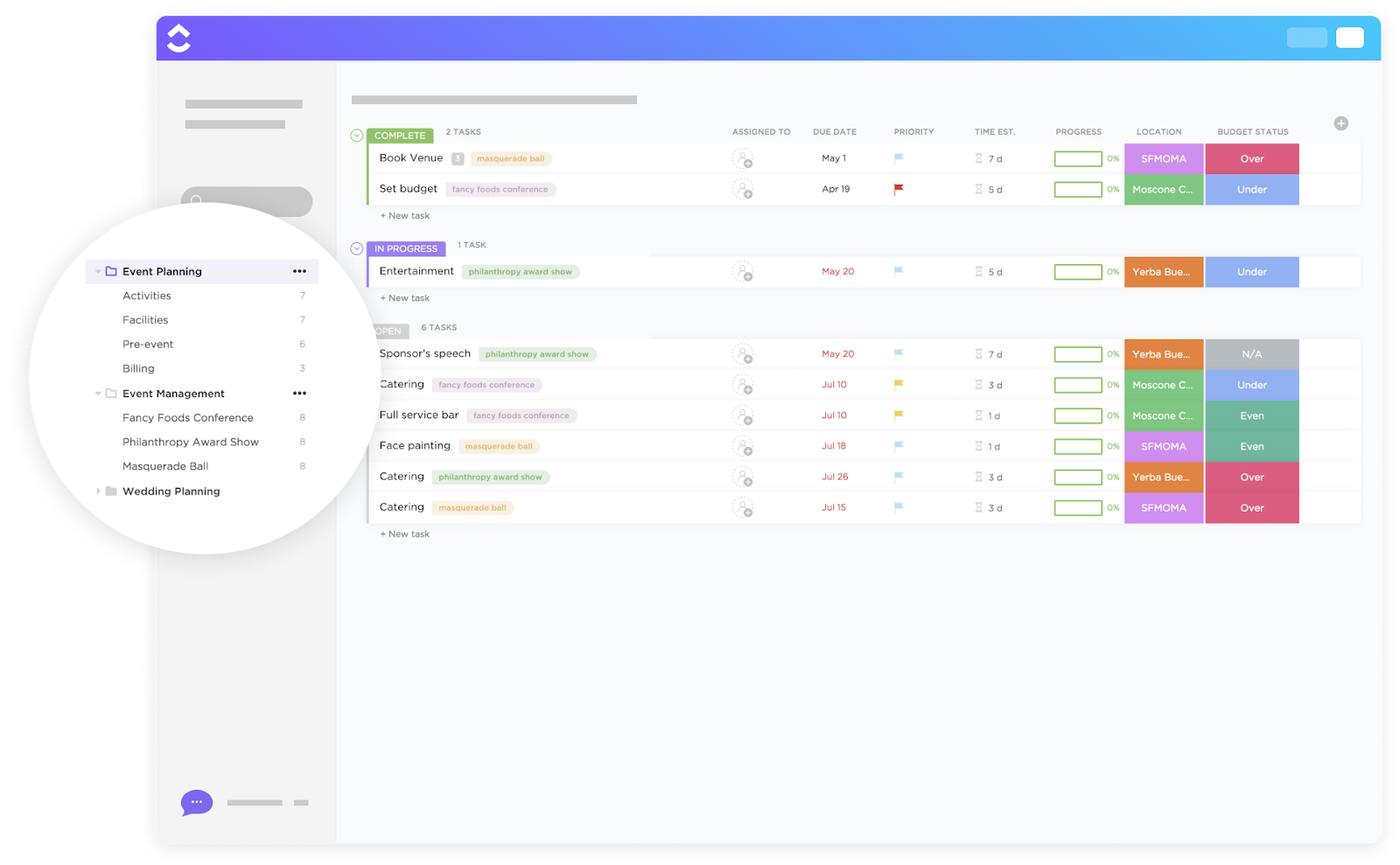

2. نموذج ClickUp لإدارة الأحداث

يمكن أن يصبح تخطيط الأحداث أمرًا مرهقًا بسرعة. هذا النموذج هو الحل الأمثل لك.

يأتي مع حالات مخصصة مثل مفتوح وقيد التقدم ومكتمل لمراقبة كل مهمة. الحقول المخصصة تجعل من السهل تتبع الميزانية وحالة الدفع وتفاصيل أخرى. وتتيح لك طرق العرض المتعددة (القائمة والخريطة والجدول الزمني والميزانية) رؤية المهام والتكاليف من زوايا مختلفة. يمكنك أيضًا ربط النماذج المدمجة للتسجيلات مباشرة بالمهام.

لماذا ستحب هذا النموذج:

- تساعدك الجداول الزمنية المرئية على اكتشاف مخاطر الجدولة قبل أن تصبح مشاكل.

- تتيح طرق عرض الميزانية رؤية الالتزامات المالية جنبًا إلى جنب مع اللوجستيات

- تتيح لك الحقول المخصصة وضع علامات على فئات البيانات التي تحتاج إلى ضوابط خصوصية

3. نموذج ClickUp لتخطيط الأحداث

صُمم هذا النموذج لإعداد الأحداث من البداية إلى النهاية، ويشمل طرق عرض معدة مسبقًا مثل التقويم واللوحة والجدول الزمني، بحيث يمكنك تنظيم جداول الأحداث والتبعيات بسهولة. كما يتكامل بسلاسة مع Docs لتخزين عقود الموردين أو سياسات الحضور.

لماذا ستحب هذا النموذج:

- تصميمات مرئية متعددة تجعل التنسيق والمراجعة سهلة

- تقلل الحقول والحالات المدمجة من وقت الإعداد لتتبع المهام

- يجمع التخطيط والتوثيق والتعاون في مكان واحد

أفضل جزء؟ يمكنك تخصيص كل من هذه القوالب لتعكس احتياجات الحدث الخاصة بك فيما يتعلق بنظافة البيانات والامتثال.

خلاصة القول: مساحة عمل موحدة، حوكمة موحدة

من خلال توحيد تخطيط الأحداث وتنفيذها وتوثيقها وأمنها في منصة واحدة، يساعد ClickUp الفرق على:

- قلل من استخدام تكنولوجيا المعلومات غير الرسمية والأدوات غير المتصلة

- حافظ على سياسات وصول متسقة بين الأشخاص والبيانات

- تتبع الأنشطة والامتثال دون الحاجة إلى أنظمة أمان إضافية

- استخدم الذكاء الاصطناعي للكشف عن المخاطر قبل أن تتحول إلى مشاكل

سواء كنت تدير لقاءً محليًا أو قمة عالمية مختلطة، فإن ClickUp يحافظ على أمان بيانات الأحداث الخاصة بك وقابليتها للتدقيق وخضوعها لقواعد متسقة. ويتفق المستخدمون على أنه "ثمين" لإدارة الأحداث:

بصفتي مديرًا إبداعيًا لشركة إدارة أحداث برمجية، كان ClickUp بمثابة نقطة تحول حقيقية. تصميم المنصة بديهي، مما يسهل عليّ تنظيم المهام وتوزيعها داخل فريقي. أجد أن الواجهة تساعد على سير العمل الإبداعي، خاصة عند التعامل مع مشاريع أحداث مختلفة في وقت واحد. الميزة التي أقدرها أكثر هي قدرتها على تبسيط قنوات الاتصال. باستخدام ClickUp، يمكنني بسهولة إشراك أعضاء الفريق، وإضافة تعليقات على مهام محددة مع ملاحظات حول التصميم، أو حتى إرفاق الملفات ذات الصلة، مما يضمن أن الجميع على نفس الصفحة. كما يوفر لي ملخصات يومية موجزة، مما يساعدني على قياس تقدم فريقي والتغيير إذا لزم الأمر. في النهاية، يوفر ClickUp مزيجًا من المرونة والهيكلية - وهو مزيج ذهبي في عالم إدارة الأحداث سريع الوتيرة.

بصفتي مديرًا إبداعيًا لشركة إدارة أحداث برمجية، كان ClickUp بمثابة نقطة تحول حقيقية. تصميم المنصة بديهي، مما يسهل عليّ تنظيم المهام وتوزيعها داخل فريقي. أجد أن الواجهة تساعد على سير العمل الإبداعي، خاصة عند التعامل مع مشاريع أحداث مختلفة في وقت واحد. الميزة التي أقدرها أكثر هي قدرتها على تبسيط قنوات الاتصال. باستخدام ClickUp، يمكنني بسهولة إشراك أعضاء الفريق، وإضافة تعليقات على مهام محددة مع ملاحظات حول التصميم، أو حتى إرفاق الملفات ذات الصلة، مما يضمن أن الجميع على نفس الصفحة. كما يوفر لي ملخصات يومية موجزة، مما يساعدني على قياس تقدم فريقي والتغيير إذا لزم الأمر. في النهاية، يوفر ClickUp مزيجًا من المرونة والهيكلية - وهو مزيج ذهبي في عالم إدارة الأحداث سريع الوتيرة.

دليل التنفيذ: أفضل الممارسات لأمن بيانات الأحداث

التهديدات تتطور بسرعة. لذا يجب أن تتطور إجراءات الحماية الأمنية لبياناتك أيضًا.

أبسط حيلة؟ قم بدمج إدارة معلومات الأمان في سير عمل الحدث الخاص بك. ولا تترك أي مرحلة دون حماية — من التخطيط إلى الاختتام.

إليك كيفية القيام بذلك بطريقة عملية وقابلة للتكرار:

قبل الحدث: ضمّن الخطة إجراءات أمنية

يجب أن تكون حلول الأمان الخاصة بك جاهزة قبل فتح باب التسجيل بوقت طويل. حدد بالضبط البيانات التي تحتاجها ووثق الأسباب.

في ClickUp، قم بإنشاء قائمة أمان الأحداث مخصصة مع تحديد المهام الهامة. استخدم الحقول المخصصة لتحديد المهام التي تتضمن التعامل مع البيانات الحساسة، مثل التسجيلات ومسح الشارات، وما إلى ذلك.

عيّن مالكين واضحين لهذه المهام. قم بتقييد الوصول إلى البيانات باستخدام أذونات قائمة على الأدوار، بحيث لا يتمكن سوى أعضاء الفريق المعتمدين من عرض بيانات التسجيل أو العقود.

💡 نصيحة احترافية: أنشئ قائمة مراجعة قابلة للتعديل لأمن البيانات باستخدام قوائم مهام ClickUp، بحيث يمكنك تعديلها واستخدامها في العديد من الأحداث. استخدم ClickUp Docs لتوثيق لغة الموافقة وقواعد معالجة البيانات ومسؤوليات الموردين. احتفظ بخصوصية المستند وشاركه فقط مع الأطراف المعنية التي تحتاج إلى الوصول إليه. اربط هذا المستند مباشرة بمهام الحدث الخاص بك حتى تظل السياسات مرئية أثناء التنفيذ.

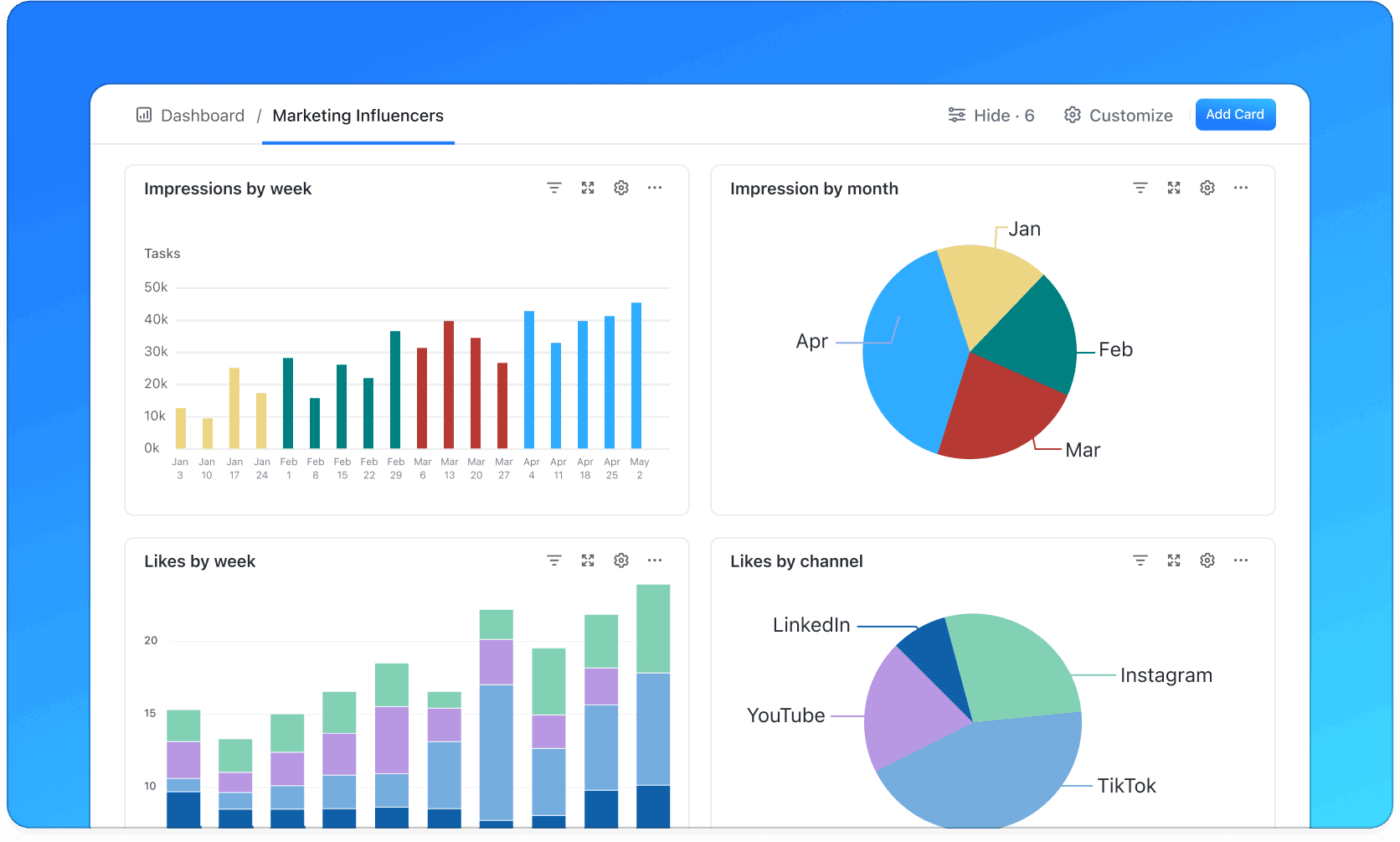

أثناء الحدث: مراقبة الوصول والتحكم فيه

بمجرد بدء الحدث، ركز على الرؤية الآمنة.

استخدم لوحات معلومات ClickUp لتتبع حالة المهام وإرسال النماذج والموافقات في الوقت الفعلي دون الكشف عن البيانات الأولية للمشاركين. إذا كنت تجمع معلومات أثناء الحدث، فقم بتوجيهها عبر نماذج ClickUp ذات الوصول المقيد والحقول المحددة مسبقًا.

💡 نصيحة احترافية: اجعل مهام أو مستندات ClickUp الحساسة خاصة بمجرد وصولها إلى حالة معينة، مثل "إغلاق التسجيل" أو "الحدث مباشر". هذا يمنع التعديلات في اللحظة الأخيرة ويقلل من خطر التعرض العرضي للبيانات.

ما بعد الحدث: المراجعة والاحتفاظ والتنظيف

بعد الحدث، راجع من قام بالوصول إلى ماذا وأغلق أي أذونات مؤقتة. قم بأرشفة أو حذف البيانات بناءً على سياسة الاحتفاظ الخاصة بك.

💡 نصيحة احترافية: استخدم حقل ملخص الذكاء الاصطناعي في ClickUp لإنشاء مراجعة أمنية بعد الحدث من أنشطة المهام والتعليقات. ثم قم بتشغيل وكيل الذكاء الاصطناعي المخصص لإنشاء مهام متابعة لحذف البيانات أو التحقق من الموافقة أو مراجعات الامتثال. هذا يضمن الامتثال بنسبة 100٪ ويجعل من السهل تأمين الحدث التالي بشكل افتراضي.

قياس الأمان والثقة

لا يقتصر أمن بيانات الأحداث على وضع ضوابط فحسب. بل يتعلق بمعرفة ما إذا كانت هذه الضوابط تعمل بالفعل. يساعدك قياس الإشارات الصحيحة على اكتشاف الثغرات مبكرًا وإثبات الامتثال وبناء ثقة طويلة الأمد مع الحاضرين.

هناك مجموعتان من المقاييس التي يجب على كل فريق تنظيم فعاليات تتبعهما، وهما:

مؤشرات الأداء الرئيسية لبيانات الأمان

تخبرك هذه المقاييس بمدى كفاءة أنظمتك وعملياتك:

- عدد الحوادث الأمنية: أي وصول غير مصرح به أو كشف للبيانات أو إساءة استخدام للنظام، مهما كان صغيرًا. الاتجاهات أكثر أهمية من الأحداث الفردية

- أخطاء أو ثغرات في التدقيق: المراجعات الفائتة، الوثائق غير المكتملة، أو مشكلات الأذونات التي تم الكشف عنها خلال عمليات التدقيق الداخلية أو الخارجية

- شكاوى المستخدمين المتعلقة بالبيانات أو الوصول: تقارير الحاضرين أو الموظفين حول مخاوف تتعلق بالخصوصية أو الوصول غير الصحيح أو إساءة استخدام البيانات

- وقت الاستجابة للحوادث: مدى سرعة فريقك في اكتشاف المشكلات الأمنية والتحقيق فيها وحلها. عادةً ما تحد الاستجابة السريعة من التأثير

يساعدك تتبع هذه الأمور باستمرار على الانتقال من الإصلاحات التفاعلية إلى الوقاية الاستباقية.

ثق في المقاييس التي تشير إلى ثقة الحضور

الثقة تظهر في السلوك، وليس فقط في تقارير الامتثال:

- ملاحظات متعلقة بالخصوصية: ردود الاستبيان أو تذاكر الدعم التي تشير إلى سلامة البيانات أو الشفافية أو الثقة

- معدلات الموافقة على الاشتراك: غالبًا ما تشير معدلات الاشتراك المرتفعة إلى أن الحاضرين يفهمون ويثقون في كيفية استخدام بياناتهم.

- نقاط التوقف في النماذج: قد تشير حالات الخروج المفاجئ إلى عدم وضوح لغة الموافقة أو طلبات البيانات التي تبدو مفرطة.

🎯 تمنحك هذه المقاييس مجتمعة صورة واضحة عن وضعك الأمني. فهي توضح لك مدى أمان فعاليتك و مدى شعور الأشخاص المهمين بأمانها.

التحديات الشائعة والتخفيف من حدتها

حتى الفرق التي تأخذ أمن البيانات على محمل الجد تواجه قيودًا في العالم الواقعي. فيما يلي بعض التحديات الأكثر شيوعًا. وكيفية التعامل معها بطرق عملية:

- أدوات كثيرة، رقابة غير كافية: غالبًا ما توجد بيانات الأحداث عبر منصات بيع التذاكر وجداول البيانات وأدوات الدردشة وأنظمة إدارة علاقات العملاء. هذا النوع من التوسع في العمل يزيد من المخاطر ويجعل عمليات التدقيق صعبة✅ التخفيف: قم بمركزية التخطيط والتوثيق وسير العمل في مساحة عمل واحدة (مثل ClickUp!). وقلل من نقل البيانات بين الأدوات قدر الإمكان.

- عدم وضوح ملكية البيانات الحساسة: عندما يكون الوصول متاحًا "للجميع"، تختفي المساءلة✅ التخفيف: عيّن مالكين واضحين لبيانات التسجيل وإدارة الموافقات والتنظيف بعد الحدث. راجع الوصول قبل وبعد كل حدث.

- التغييرات في اللحظة الأخيرة تحت الضغط: تتغير الأحداث بسرعة، وغالبًا ما تتجاوز التحديثات المتسرعة إجراءات الفحص الأمني✅ التخفيف: استخدم سير العمل والأذونات والأتمتة المعدة مسبقًا حتى لا يعتمد الأمن على الذاكرة في الأوقات الحرجة

- الإفراط في جمع بيانات الحضور: طلب الكثير من المعلومات يزيد من المخاطر ويقلل من الثقة✅ التخفيف: راجع النماذج بانتظام وأزل الحقول التي لا تخدم غرضًا واضحًا. إذا لم تتمكن من إزالتها تمامًا، اجعلها اختيارية حتى يشعر الأشخاص براحة أكبر عند مشاركة المعلومات.

- يتم نسيان بيانات ما بعد الحدث: إذا ظل الوصول مفتوحًا لفترة طويلة بعد انتهاء الحدث، فإنه يصبح نقطة ضعف✅ التخفيف: قم بجدولة تذكيرات أو مهام تلقائية لأرشفة البيانات أو حذفها أو مراجعتها بعد الحدث.

اجعل أمن بيانات الأحداث مقصودًا (وليس عرضيًا)

الآن، أنت تعلم أن أمن بيانات الأحداث ليس مجرد مربع يجب تحديده في يوم الحدث. إنه ممارسة تمتد عبر التخطيط والتنفيذ والمتابعة.

لهذا السبب، تصمم فرق الأحداث الذكية الأمان في سير عملها. فهي تضع تدابير لما هو مهم وتقلل المخاطر من خلال الاتساق.

عندما تدعم منصة الأحداث الخاصة بك ضوابط وصول واضحة وقابلية للتدقيق واستخدام مسؤول للذكاء الاصطناعي، يصبح الأمن أسهل في الإدارة وأكثر موثوقية. وهنا يأتي دور مساحة عمل الذكاء الاصطناعي المتكامل من ClickUp. إنها واحدة من المنصات القليلة التي تجمع بين تخطيط الأحداث وإدارة البيانات وسير العمل المدعوم بالذكاء الاصطناعي.

الهدف؟ اجعل الأمان يدعم فعاليتك بدلاً من إبطائها.

هل ترغب في تنظيم أحداث ذات تأثير كبير دون المساس بأمن البيانات؟ جرب ClickUp مجانًا!

الأسئلة المتداولة (FAQs)

تشمل بيانات الأحداث الحساسة أي شيء يمكن أن يحدد أو يؤثر على خصوصية الحاضرين. ويشمل ذلك الأسماء وتفاصيل الاتصال ومعلومات الدفع ومعرفات الموقع وعناوين IP وتتبع السلوك والمعرفات البيومترية أو الفريدة.

يمكن أن يكون استخدام الذكاء الاصطناعي لمراقبة الحاضرين قانونيًا إذا كان يتوافق مع القوانين المعمول بها وقواعد الموافقة. في الاتحاد الأوروبي، يتطلب القانون العام لحماية البيانات (GDPR) الشفافية والأساس القانوني والموافقة الواضحة لجمع البيانات المرئية أو السلوكية. في الولايات المتحدة، تختلف القوانين حسب الولاية والسياق. افصح دائمًا عما تجمعه ولماذا، وقدم آليات للاستبعاد.

التشفير الجيد يعني حماية البيانات أثناء النقل وأثناء التخزين. استخدم TLS/SSL (على الأقل TLS 1. 2) لحركة مرور الشبكة وخوارزميات قوية مثل AES-256 للبيانات المخزنة.

في حالة حدوث خرق، تصرف بسرعة. اتبع خطة التعامل مع الحوادث: احتواء الخرق وتقييم تأثيره وإخطار الأطراف المتضررة. بموجب اللائحة العامة لحماية البيانات (GDPR)، يجب عليك الإبلاغ عن الخروقات الخطيرة إلى السلطات في غضون 72 ساعة. قم بتوثيق ما حدث وكيف استجبت له والخطوات التي اتخذتها لمنع تكراره.

احتفظ بالبيانات فقط طالما كنت بحاجة إليها للغرض الذي حددته. تؤكد اللائحة العامة لحماية البيانات (GDPR) والقوانين المماثلة على تقليل البيانات وتقييد الغرض. بمجرد أن تصبح البيانات غير ضرورية للحدث أو الامتثال القانوني، يجب عليك أرشفتها أو حذفها.

بموجب اللائحة العامة لحماية البيانات (GDPR)، يجب الحصول على موافقة صريحة ومستنيرة قبل جمع البيانات الشخصية. يجب أن تكون الموافقة محددة وغير مجمعة وقابلة للإلغاء. بموجب قانون خصوصية المستهلك في كاليفورنيا (CCPA)، يجب إعلام سكان كاليفورنيا بما تجمعه ولماذا وكيف سيتم استخدامه، ومنحهم الحق في رفض بيع البيانات أو مشاركتها.

ابدأ بالأساسيات: قصر جمع البيانات على ما تحتاجه، واستخدم كلمات مرور قوية ومصادقة متعددة العوامل، وقم بمركزية العمل في منصات آمنة. يمكنك أيضًا الاستفادة من ميزات الأمان المدمجة في الأدوات التي تستخدمها بالفعل.

تم تصميم ClickUp بممارسات قوية للخصوصية والأمان، بما في ذلك التشفير أثناء النقل والتخزين وسياسات خصوصية صارمة تتوافق مع متطلبات اللائحة العامة لحماية البيانات (GDPR) وقانون خصوصية المستهلك في كاليفورنيا (CCPA). كما يدعم شروط تصدير البيانات وحذفها واتفاقية معالجة البيانات (DPA) لمساعدة العملاء على تلبية متطلبات الامتثال.