Las incidencias cibernéticas se desarrollan rápidamente. El ransomware se propaga en cuestión de minutos, el phishing generado por IA burla los filtros y un solo paso en falso puede derivar en una brecha a gran escala antes incluso de que los equipos se pongan de acuerdo sobre lo que está sucediendo. La presión es real, y también lo es el coste.

El informe Cost of a Data Breach Report de IBM sitúa la media mundial en 4,44 millones de dólares, y los retrasos en la respuesta y la falta de coordinación elevan aún más ese número.

En medio de ese caos, los equipos necesitan claridad. Un manual de respuesta ante incidencias proporciona a su equipo un guion común para cuando las cosas se complican. En él se describe quién actúa primero, qué pasos seguir y cómo mantener una comunicación fluida mientras la situación evoluciona.

En esta entrada del blog, aprenderás a crear un manual de respuesta ante incidencias diseñado para las amenazas actuales. Analizamos situaciones reales, medidas de respuesta claras y ClickUp, el primer entorno de trabajo de IA convergente del mundo, como un sistema que tu equipo puede utilizar en situaciones de presión.

¿Qué es un manual de respuesta ante incidencias?

Un manual de respuesta ante incidencias es una guía estructurada y paso a paso que ayuda a los equipos de seguridad a gestionar tipos específicos de incidencias cibernéticas de forma coherente y eficiente. En él se describe exactamente qué hacer cuando se produce una incidencia, quién es responsable de cada acción y cómo pasar de la detección a la contención y la recuperación sin confusiones ni retrasos.

Piensa en él como un plan de acción listo para usar en situaciones reales, como ataques de phishing, infecciones de ransomware o filtraciones de datos.

🧠 Dato curioso: El primer «virus» informático no era malicioso. En 1971, un programa llamado Creeper se movía de un ordenador a otro solo para mostrar el mensaje: «Soy el Creeper, atrápame si puedes». Esto llevó a la creación del primer antivirus, llamado Reaper.

Manual de respuesta ante incidencias frente a plan frente a guía operativa

La gente confunde constantemente la terminología relacionada con la documentación de seguridad. Esta confusión genera problemas reales cuando los equipos elaboran sus procedimientos operativos estándar. El resultado son planes generales que carecen de pasos prácticos o guías excesivamente técnicas que confunden a los responsables.

A continuación te explicamos en qué se diferencian estos tres documentos.

| Documento | Ámbito de aplicación | Nivel de detalle | Cuándo se utiliza | Quién lo utiliza | Formato |

| Plan | Estrategia para toda la organización | Políticas de alto nivel | Antes de las incidencias | Liderazgo y aspectos legales | Documento de políticas |

| Manual | Respuesta específica para cada escenario | Acciones tácticas paso a paso | Durante un tipo de incidente específico | Equipo de respuesta ante incidencias | Flujo de trabajo con árbol de decisión |

| Manual de procedimientos | Procedimiento técnico único | Pasos de automatización detallados | Durante una tarea específica | Personal técnico de respuesta | Lista de control o guion |

Necesitas que los tres funcionen conjuntamente. Un plan sin guías de respuesta es demasiado vago como para ponerlo en práctica. Una guía de respuesta sin manuales de ejecución deja la ejecución técnica a la improvisación.

📮 ClickUp Insight: El 53 % de las organizaciones carece de gobernanza de la IA o solo cuenta con directrices informales.

Y cuando las personas no saben adónde van a parar sus datos —o si una herramienta podría suponer un riesgo de cumplimiento normativo—, se muestran reticentes.

Si una herramienta de IA se encuentra fuera de los sistemas de confianza o tiene prácticas de datos poco claras, el temor de «¿Y si esto no es seguro?» es suficiente para frenar su adopción de inmediato.

No es el caso del entorno totalmente regulado y seguro de ClickUp. ClickUp AI cumple con el RGPD, la HIPAA y SOC 2, y cuenta con la certificación ISO 42001, lo que garantiza que tus datos sean privados, estén protegidos y se gestionen de forma responsable.

Los proveedores externos de IA tienen prohibido entrenar o conservar cualquier dato de los clientes de ClickUp, y la compatibilidad con múltiples modelos funciona bajo permisos unificados, controles de privacidad y estrictos estándares de seguridad. Aquí, la gobernanza de la IA se integra en el propio entorno de trabajo, de modo que los equipos pueden utilizar la IA con confianza, sin riesgos adicionales.

Componentes clave de un manual de respuesta ante incidencias

Todo manual de respuesta a incidentes eficaz comparte la misma estructura básica. Antes de empezar a elaborarlo, debes saber qué debe incluir.

Criterios de desencadenante y clasificación de incidencias

Los desencadenantes son las condiciones específicas que activan el manual. Puede tratarse de una alerta SIEM por patrones de inicio de sesión anómalos o de un usuario que denuncia un correo electrónico sospechoso. Combina tus desencadenantes con un sistema de clasificación de incidencias para que tu equipo sepa con qué rapidez debe actuar.

- Gravedad 1: Crítica: Exfiltración de datos activa o cifrado por ransomware en progreso

- Gravedad 2: Alta: Compromiso confirmado sin propagación activa

- Gravedad 3: Media: Actividad sospechosa que requiere investigación

- Gravedad 4: Baja: Incumplimiento de políticas o anomalía menor

La clasificación determina qué acciones se activan y con qué rapidez. Sin ella, los equipos reaccionan de forma exagerada ante alertas de baja prioridad o no reaccionan lo suficiente ante amenazas reales.

📖 Lee también: Formas de mejorar la ciberseguridad en la gestión de proyectos

Roles y responsabilidades

Un manual de respuesta no sirve de nada si nadie sabe quién es responsable de qué. Define los roles clave que deben aparecer en todo manual de respuesta.

- Responsable de incidencias: Se encarga de la respuesta general y toma las decisiones de escalado.

- Responsable técnico: Dirige la investigación práctica y la contención

- Responsable de comunicaciones: Gestiona las actualizaciones internas y las notificaciones externas

- Enlace jurídico: Asesora sobre las obligaciones normativas y la conservación de pruebas

- Patrocinador ejecutivo: aprueba decisiones importantes, como los apagados del sistema

Asigna roles por función en lugar de solo por nombre. Las personas pueden irse de vacaciones o dejar la empresa, por lo que cada rol necesita un responsable principal y una copia de seguridad.

Procedimientos de detección, contención y recuperación

Este es el núcleo operativo del manual. La detección y el análisis validan si el desencadenante es una incidencia real y recopilan los indicadores iniciales de compromiso.

La contención implica medidas inmediatas para evitar que la incidencia se propague. Esto incluye aislar los sistemas afectados, bloquear las direcciones IP maliciosas y desactivar las cuentas comprometidas. Debe distinguir entre la contención a corto plazo, para detener el daño, y la contención a largo plazo, para garantizar la estabilidad.

La erradicación y la recuperación eliminan la amenaza por completo mediante la eliminación del malware y la aplicación de parches a las vulnerabilidades. Esta fase restablece el funcionamiento normal de los sistemas e incluye pruebas de validación para garantizar que la amenaza haya desaparecido realmente.

🔍 ¿Sabías que...? Una de las mayores amenazas de seguridad de la historia comenzó con un problema de contraseñas. En 2012, LinkedIn sufrió una filtración masiva en parte porque las contraseñas se almacenaban utilizando métodos de hash obsoletos, lo que facilitó el descifrado de millones de cuentas.

Protocolos de comunicación y escalado

Las incidencias requieren una comunicación coordinada junto con la respuesta técnica. La escalación interna determina cuándo el responsable de incidencias debe informar al equipo ejecutivo y al asesor jurídico.

La comunicación externa determina quién se dirige a los clientes, a los organismos reguladores o a la prensa. Muchos marcos de cumplimiento establecen cronogramas de notificaciones obligatorios que su manual debe tener en cuenta.

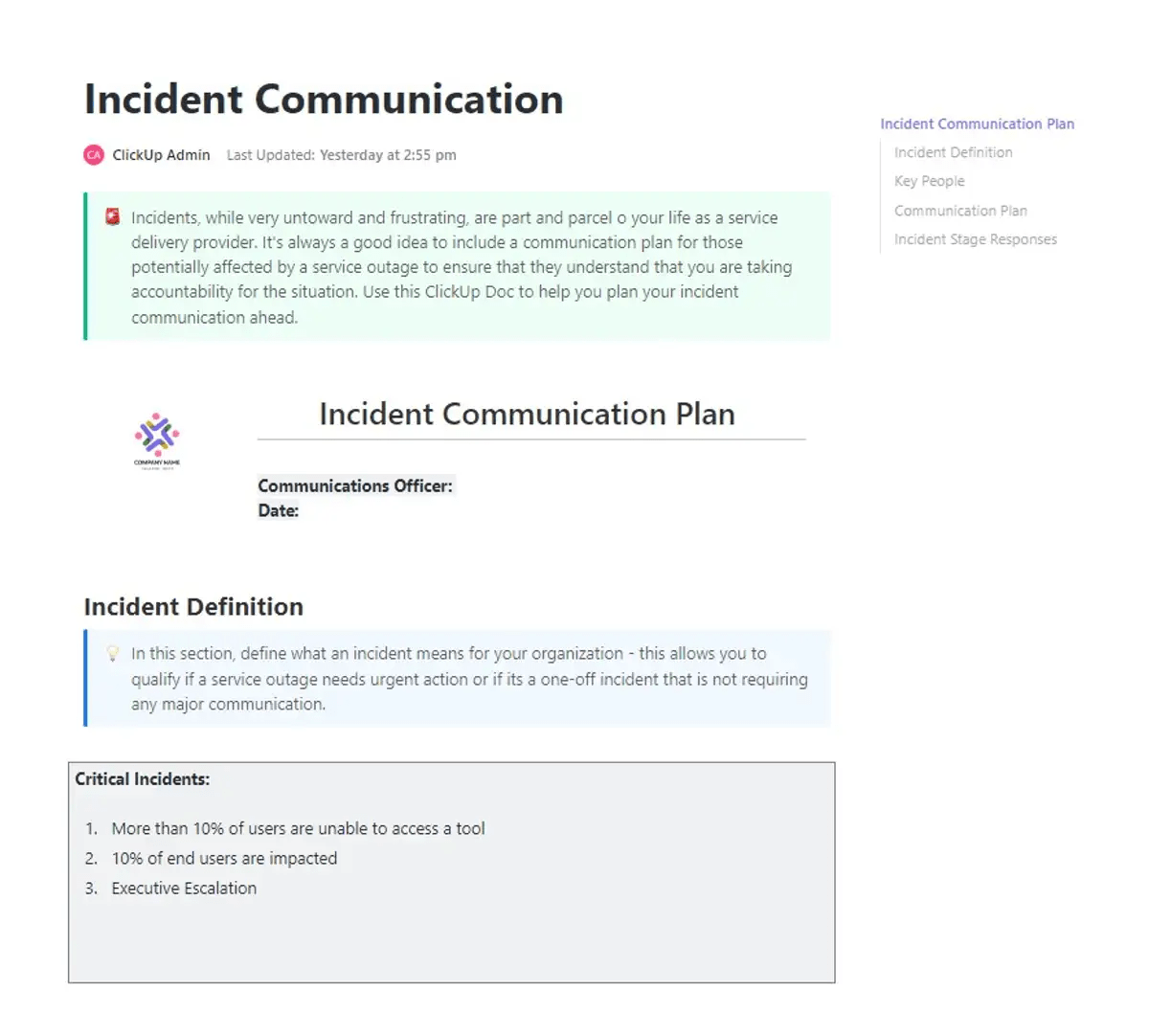

⚡ Archivo de plantillas: Cuando se producen incidencias, el mayor riesgo suele ser la confusión que se genera a continuación. Las actualizaciones tardías, la falta de claridad sobre la propiedad y la comunicación dispersa pueden ralentizar los tiempos de respuesta y amplificar el impacto. Ahí es precisamente donde la plantilla de plan de comunicación de incidencias de ClickUp aporta un valor real.

Esta plantilla ofrece a los equipos un marco listo para usar que les permite comunicarse con claridad en situaciones de presión. Podrás definir roles, correlacionar los canales de comunicación y garantizar que las partes interesadas adecuadas sean informadas en el momento oportuno. Centraliza todo, desde los puntos de contacto hasta las vías de escalado, para que los equipos mantengan la coordinación cuando más importa.

Cómo elaborar un manual de respuesta ante incidencias (paso a paso)

Una incidencia de seguridad sin un plan es una crisis. Una incidencia de seguridad con un manual de respuesta es un proceso. A continuación te explicamos cómo crear uno que resista bajo presión. 👀

Paso n.º 1: Define el alcance y los objetivos

Antes de redactar ningún procedimiento, define qué incluye el manual y qué no.

La desviación del alcance acaba con la usabilidad. Un manual que intenta abordar todos los escenarios posibles acaba sin servir bien a ninguno de ellos, y los responsables de la respuesta pierden tiempo buscando orientación que o bien no existe o bien no se aplica a su situación.

Empieza por responder a cuatro preguntas:

- ¿Qué tipos de incidencias se incluyen?: ransomware, filtraciones de datos, amenazas internas, ataques DDoS, phishing, apropiación de cuentas, vulnerabilidades en la cadena de suministro o todo lo anterior.

- A qué sistemas y entornos se aplica el manual: Infraestructura en la nube, servidores locales, entornos híbridos, plataformas SaaS, sistemas OT/ICS o unidades de negocio específicas con perfiles de riesgo únicos

- Qué se considera un éxito: Un objetivo de tiempo medio de detección (MTTD) inferior a 60 minutos, un objetivo de tiempo medio de respuesta (MTTR) inferior a cuatro horas, o el cumplimiento de las normas SOC 2, ISO 27001 o HIPAA.

- Quién es el responsable del manual: Una persona o equipo designado encargado de mantenerlo actualizado, realizar la distribución a las personas adecuadas y programar revisiones

Definir el alcance parece sencillo hasta que te pones a hacerlo. Los equipos suelen atascarse en esta fase porque la información se encuentra dispersa entre incidencias pasadas, notas sueltas y las expectativas de las partes interesadas.

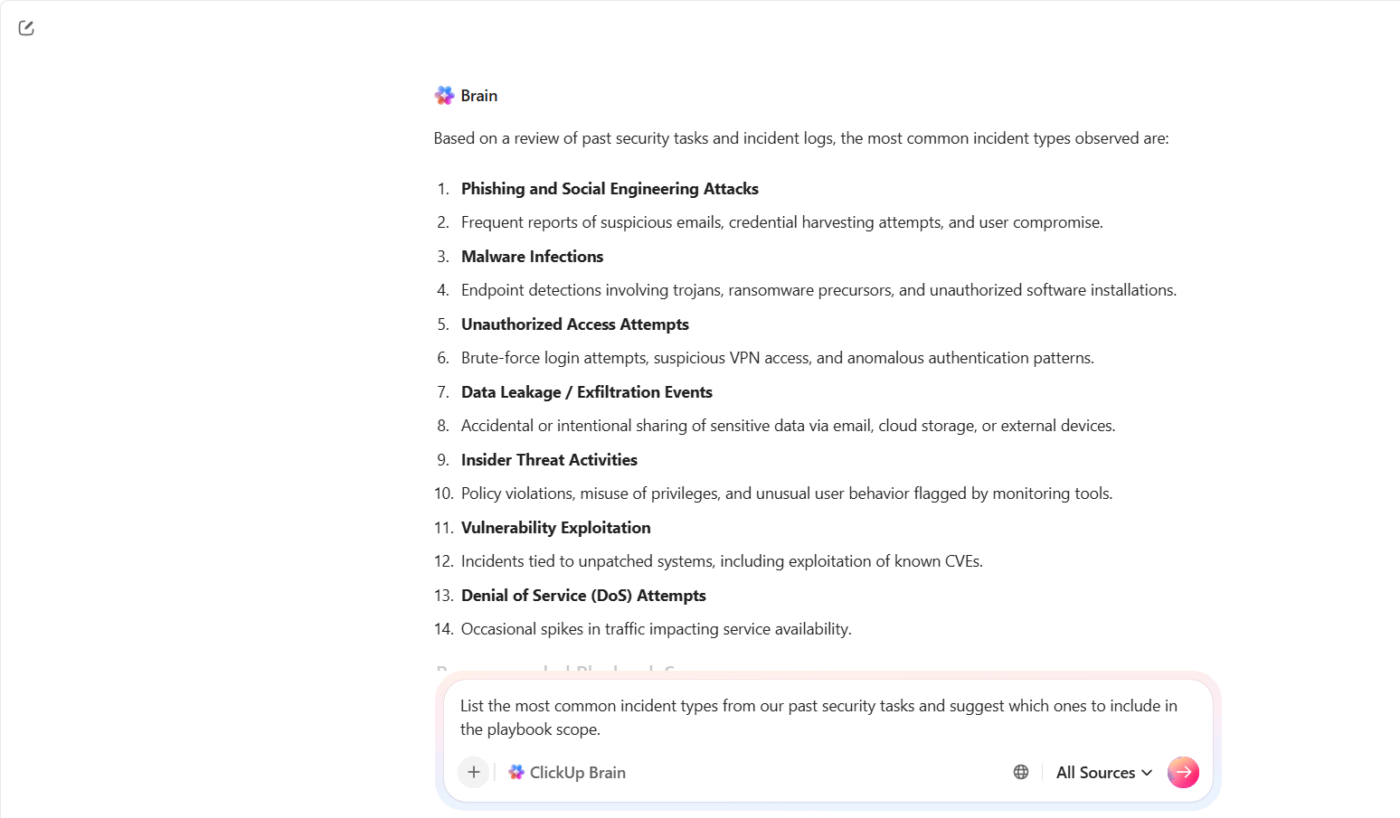

ClickUp Brain te ayuda a reunir todo ese contexto y convertirlo en un punto de partida útil. No empiezas desde cero. Partes de lo que tu equipo ya sabe.

Por ejemplo, supongamos que tu equipo de seguridad ha gestionado varios incidentes de phishing y apropiación de cuentas durante el último trimestre. En lugar de revisar manualmente cada caso, puedes pedirle a ClickUp Brain: «Da una lista de los tipos de incidencias más comunes de nuestras tareas de seguridad anteriores y sugiere cuáles incluir en el alcance del manual».

Paso n.º 2: Identificar y clasificar los tipos de incidencias

No todas las incidencias son iguales. Un bucket de S3 mal configurado y un ataque de ransomware activo requieren respuestas totalmente diferentes, miembros del equipo distintos y vías de escalado diferentes.

Crear un sistema de clasificación desde el principio permite a los responsables de la respuesta tomar decisiones rápidas y coherentes desde la primera alerta, sin tener que esperar a la aprobación de la dirección en cada llamada.

Un modelo estándar de gravedad de cuatro niveles funciona así:

- Crítico (P1): Violación activa, filtración de datos o compromiso de todo el sistema: se requiere una respuesta inmediata

- Alto (P2): Sospecha de intrusión, robo de credenciales o interrupción significativa del servicio

- Medio (P3): Malware detectado pero contenido, incumplimiento de políticas con riesgo de exposición de datos

- Bajo (P4): Intentos fallidos de inicio de sesión, infracciones menores de las políticas, alertas informativas

Correlacione cada tipo de incidencia con un nivel de gravedad para que los responsables puedan tomar decisiones rápidas sin tener que escalar cada llamada.

Una vez definido el alcance, el siguiente reto se centra en la coherencia. A menudo, los distintos responsables de la respuesta interpretan la misma alerta de formas diferentes, lo que ralentiza la toma de decisiones y genera escaladas innecesarias.

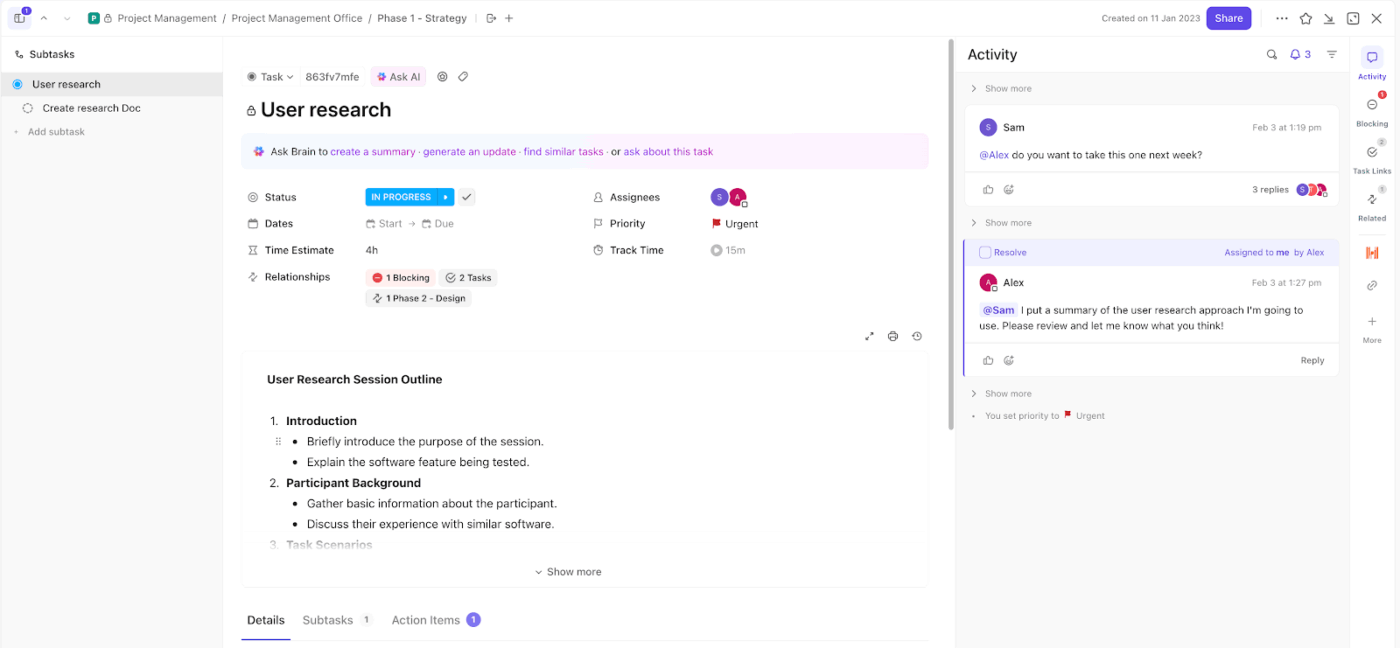

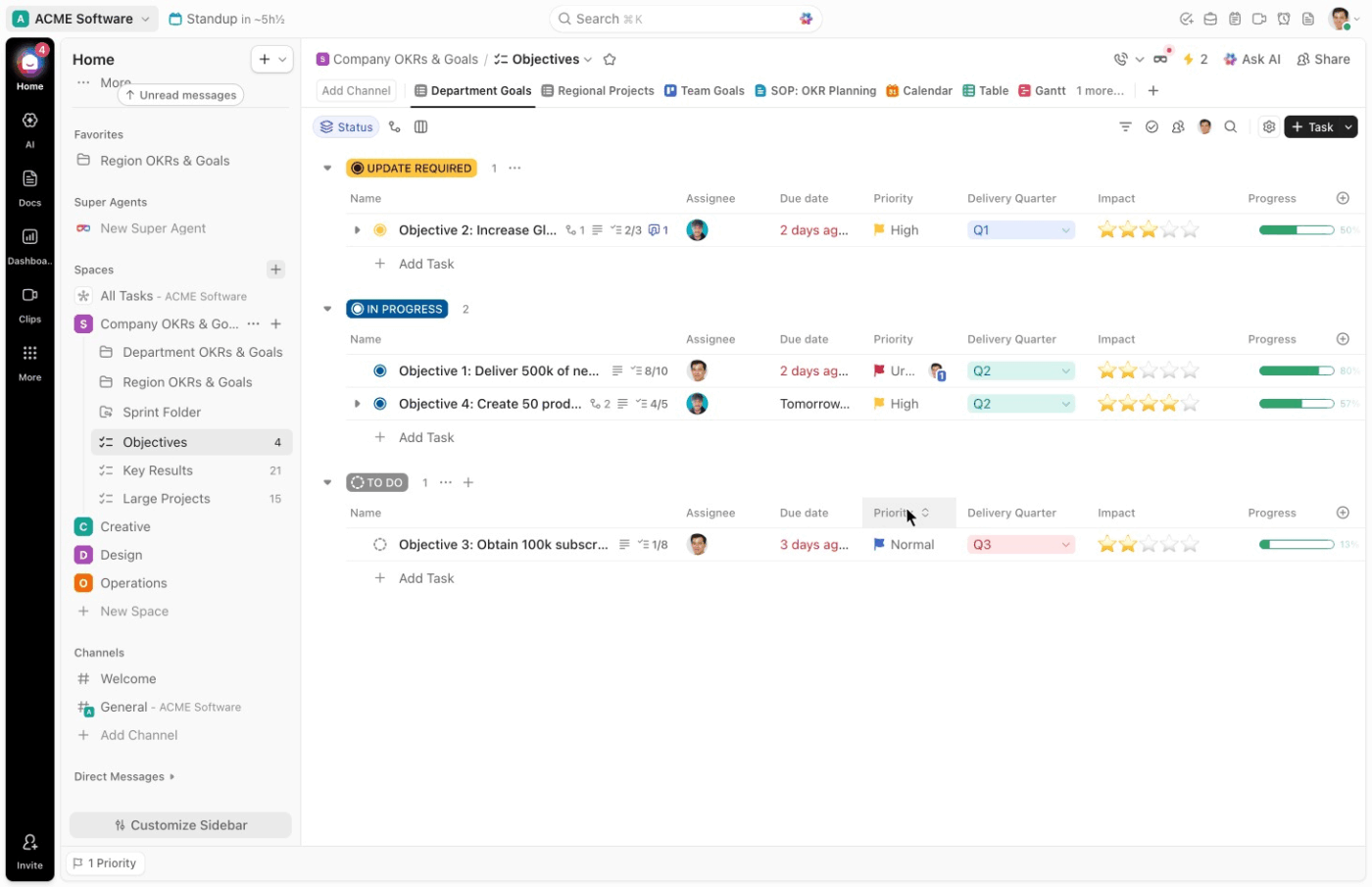

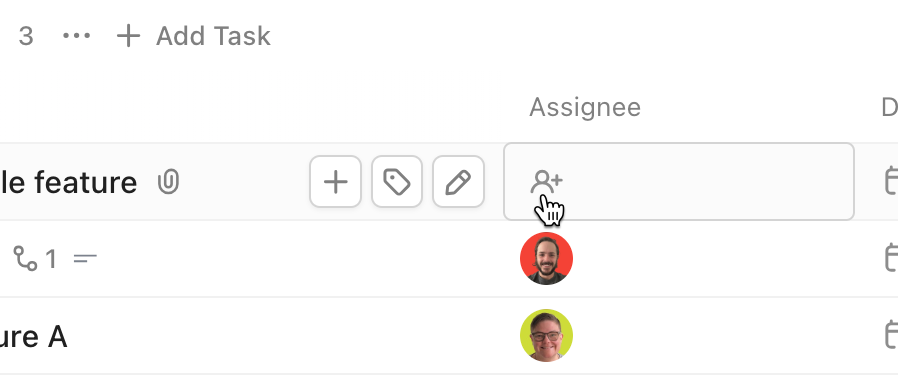

Empieza con las tareas de ClickUp como tu única unidad de ejecución. Cada incidencia se convierte en una tarea, lo que significa que nada se escapa por canales sin seguimiento, como el correo electrónico o el chat.

Por ejemplo, supongamos que su herramienta de monitorización detecta un posible robo de credenciales. Usted crea una tarea con el título «Posible compromiso de credenciales: cuenta de finanzas». Esa tarea se convierte ahora en el punto central para la investigación, las actualizaciones y la resolución.

A partir de ahí, los campos personalizados de ClickUp te proporcionan la estructura necesaria para una clasificación rápida. Puedes configurar campos como:

- Tipo de incidencia: phishing, ransomware, DDoS, amenazas internas

- Nivel de gravedad: P1, P2, P3, P4

- Sistemas afectados: Nube, locales, SaaS, terminales

- Sensibilidad de los datos: Alta, media, baja

Paso n.º 3: Redacta procedimientos de respuesta específicos para cada incidencia

Este es el núcleo operativo del manual.

Para cada tipo de incidencia, redacte un procedimiento específico lo suficientemente detallado como para que el personal de respuesta pueda seguirlo bajo presión sin tener que improvisar. Las directrices genéricas se suelen pasar por alto cuando los sistemas están inactivos.

Cada procedimiento debe incluir:

- Desencadenante: La alerta o el informe específico que inicia la respuesta

- Pasos iniciales de clasificación: Las primeras medidas que debe tomar el responsable de la respuesta en los primeros 15 minutos, adaptadas al tipo de incidencia

- Lista de control para la recopilación de pruebas: registros, volcados de memoria, capturas de red y encabezados de correo electrónico: todo lo necesario antes de que las medidas de contención lo destruyan.

- Medidas de contención: Pasos específicos y aplicables

- Criterios de escalado: Las condiciones que son desencadenantes del escalado a los ejecutivos, al asesor jurídico o a un proveedor externo de respuesta a incidentes.

- Plantillas de comunicación: Borradores preelaborados para actualizaciones internas y notificaciones a los clientes

Un procedimiento para el ransomware no se parece en nada a uno para el phishing. Redáctalos por separado con la especificidad que exige cada escenario.

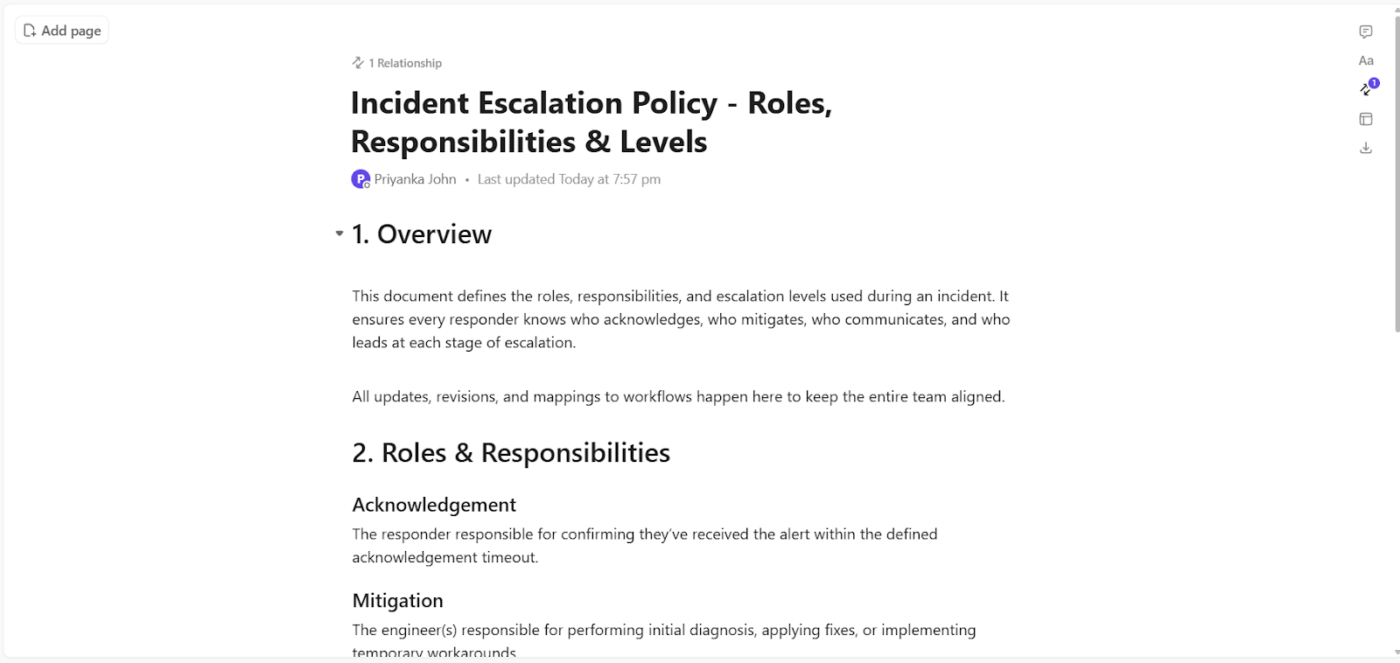

Con ClickUp Docs, puedes estructurar cada procedimiento de incidencia para responder a las preguntas exactas que se plantea el responsable en ese momento. Por ejemplo, supongamos que estás documentando un caso de ransomware.

El documento puede orientar al responsable de la respuesta de la siguiente manera:

- Qué fue el desencadenante: «Alerta de cifrado de endpoints detectada a través de EDR»

- Qué hay que hacer en los primeros 15 minutos: Aislar el equipo afectado, desactivar el acceso a la red y confirmar el alcance de la propagación.

- Qué hay que registrar antes de la contención: registros del sistema, procesos activos, cambios recientes en los archivos

- ¿En qué condiciones es necesario escalar el incidente?: Cuando el cifrado se propaga a varios puntos finales o se accede a unidades con uso compartido

- Qué hay que comunicar: Alerta interna al equipo directivo de seguridad y una actualización preparada para los equipos afectados

ClickUp Docs refuerza aún más esto mediante la integración directa en la ejecución:

- Adjunta el procedimiento a las tareas de incidencias en ClickUp, para que los responsables de la respuesta puedan consultar las instrucciones en el momento exacto de la acción.

- Incluye listas de control en cada sección para que no se omitan pasos críticos en situaciones de presión

- Asigne acciones específicas a los miembros del equipo durante la escalada sin salir del documento

- Perfeccione las instrucciones inmediatamente después de la resolución para que las respuestas futuras mejoren sin demora

Paso n.º 4: Ajuste protocolos de comunicación y normas sobre las pruebas

Hay dos aspectos que suelen dejarse de lado durante la elaboración del manual y que causan graves problemas cuando se produce una incidencia real: cómo se comunica el equipo y cómo se gestionan las pruebas.

En cuanto a la comunicación, define estos parámetros con antelación:

- Canales principales y de copia de seguridad

- Cronogramas de notificaciones

- Requisitos de divulgación externa

- Una única fuente de información fiable

Basándose en las pruebas, el manual debe especificar:

- Qué recopilar: Registros de eventos del sistema, registros de autenticación, imágenes de memoria, datos de flujo de red y capturas de pantalla de la actividad del atacante

- Cómo recopilarlo: Imágenes forenses de solo lectura, bloqueadores de escritura y un registro de cada acción de recopilación con marca de tiempo y el nombre de la persona que la realizó.

- Dónde almacenarlo: un entorno independiente, con acceso controlado y aislado de los sistemas afectados

- Quién puede acceder a él: Acceso restringido a los investigadores designados y aprobado por el enlace de Asuntos Jurídicos y Cumplimiento Normativo

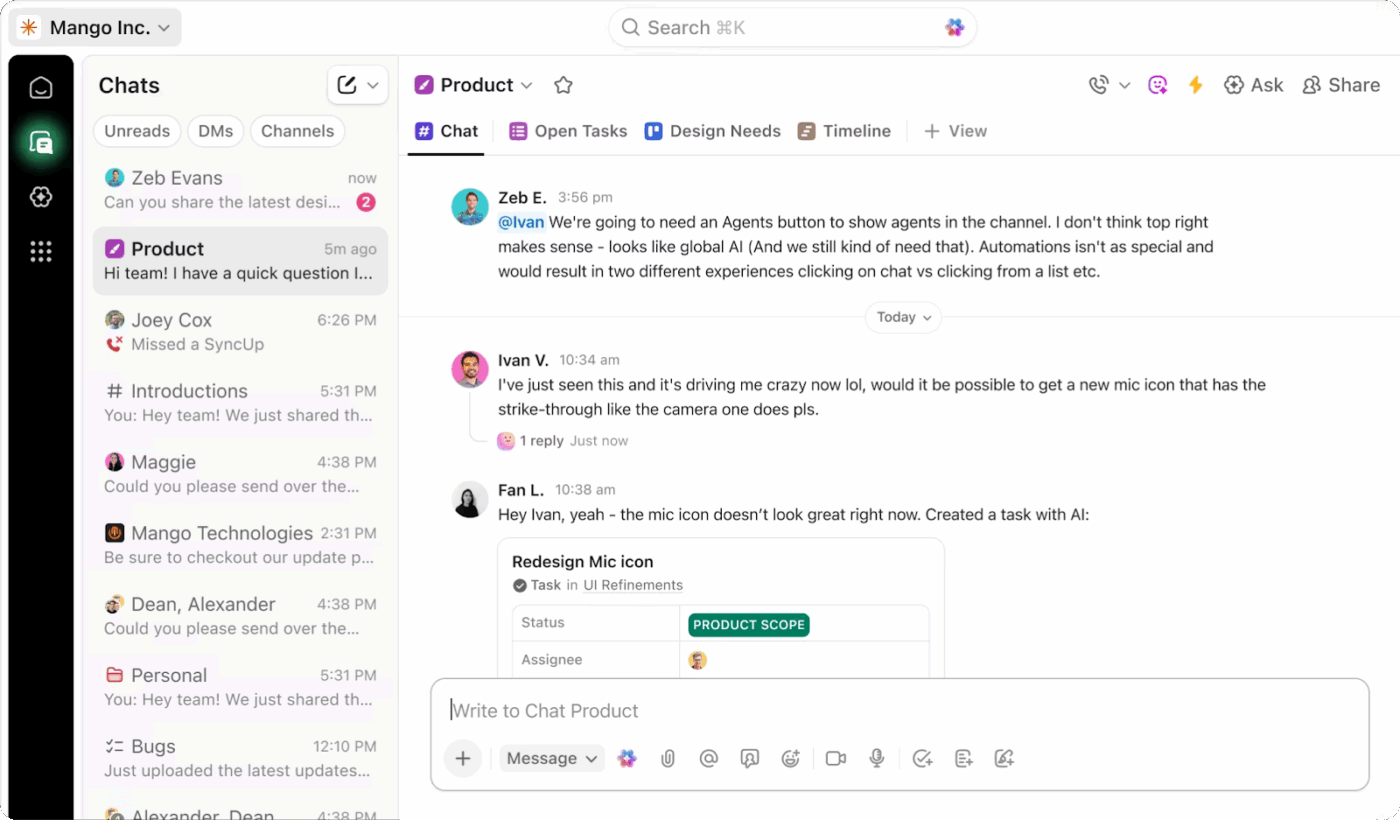

Cuando se produce una incidencia, la comunicación suele fragmentarse entre diferentes herramientas. Las actualizaciones llegan a Slack, las decisiones se toman en llamadas y los detalles clave quedan ocultos en hilos que nadie vuelve a consultar. Esa falta de estructura genera confusión, retrasa la escalación y complica más de lo necesario las revisiones posteriores a la incidencia.

ClickUp Chat te ofrece un canal específico enlazado con el contexto donde la comunicación sobre incidencias se mantiene centrada, con visibilidad y fácil de seguir.

Puede configurarlo como su principal canal de comunicación para la respuesta ante incidencias, vinculado directamente al trabajo que se está siguiendo. Esa conexión cambia la forma en que los equipos se coordinan en situaciones de gran presión.

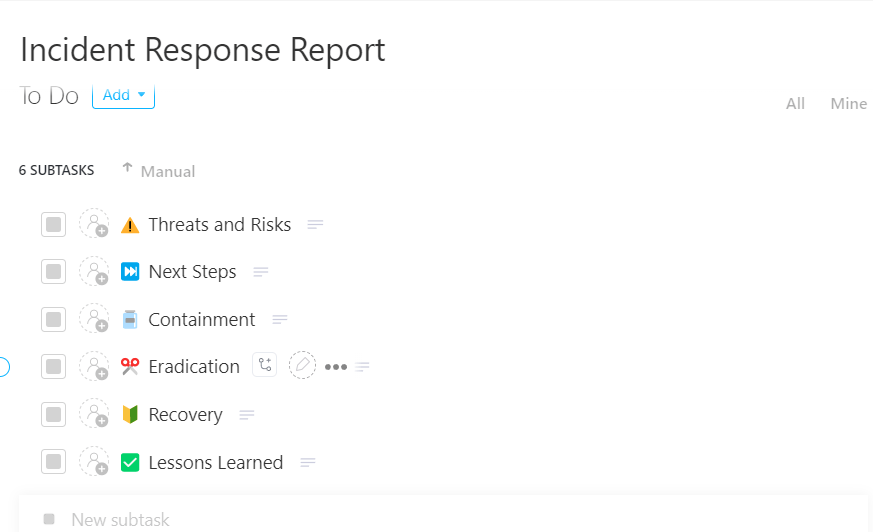

🚀 Ventaja de ClickUp: Convierte cada incidencia en una oportunidad de aprendizaje con la plantilla de informe de respuesta ante incidencias de ClickUp.

Registra cada incidencia con claridad y sin omisiones utilizando la plantilla de informe de respuesta ante incidencias de ClickUp

Diseñado como un sistema basado en tareas y listo para usar, te permite registrar, realizar el seguimiento y gestionar las incidencias de principio a fin en un solo lugar, para que no se pierda nada entre herramientas o equipos.

Paso n.º 5: Prueba, integra y establece una periodicidad de revisión

Un manual que nunca se ha probado no es más que un conjunto de suposiciones. Antes de considerarlo operativo, valídalo mediante ejercicios estructurados e intégralo a las herramientas que tu equipo utiliza a diario.

Para realizar pruebas, ejecute los ejercicios por orden de intensidad:

- Ejercicio de simulación: Un moderador presenta un escenario simulado y el equipo debate las decisiones verbalmente.

- Simulacro funcional: El equipo ejecuta pasos específicos en un entorno controlado, como aislar un punto final de prueba

- Simulación completa: Un equipo rojo ejecuta un escenario de ataque realista mientras el equipo de respuesta a incidentes responde en tiempo real

Para la integración de herramientas, correlacione el manual directamente con sus ID de alertas SIEM, acciones de contención EDR, flujos de trabajo de tickets y procedimientos de traspaso a proveedores externos de respuesta a incidentes. Los responsables de la respuesta deben pasar de la alerta al procedimiento y a la acción sin cambiar de contexto.

Cómo te ayuda ClickUp

La realización de ejercicios de simulación y simulacros suele poner de manifiesto la misma carencia. Los equipos conocen los pasos en teoría, pero la ejecución se ralentiza porque no hay ningún sistema que guíe activamente la respuesta en tiempo real.

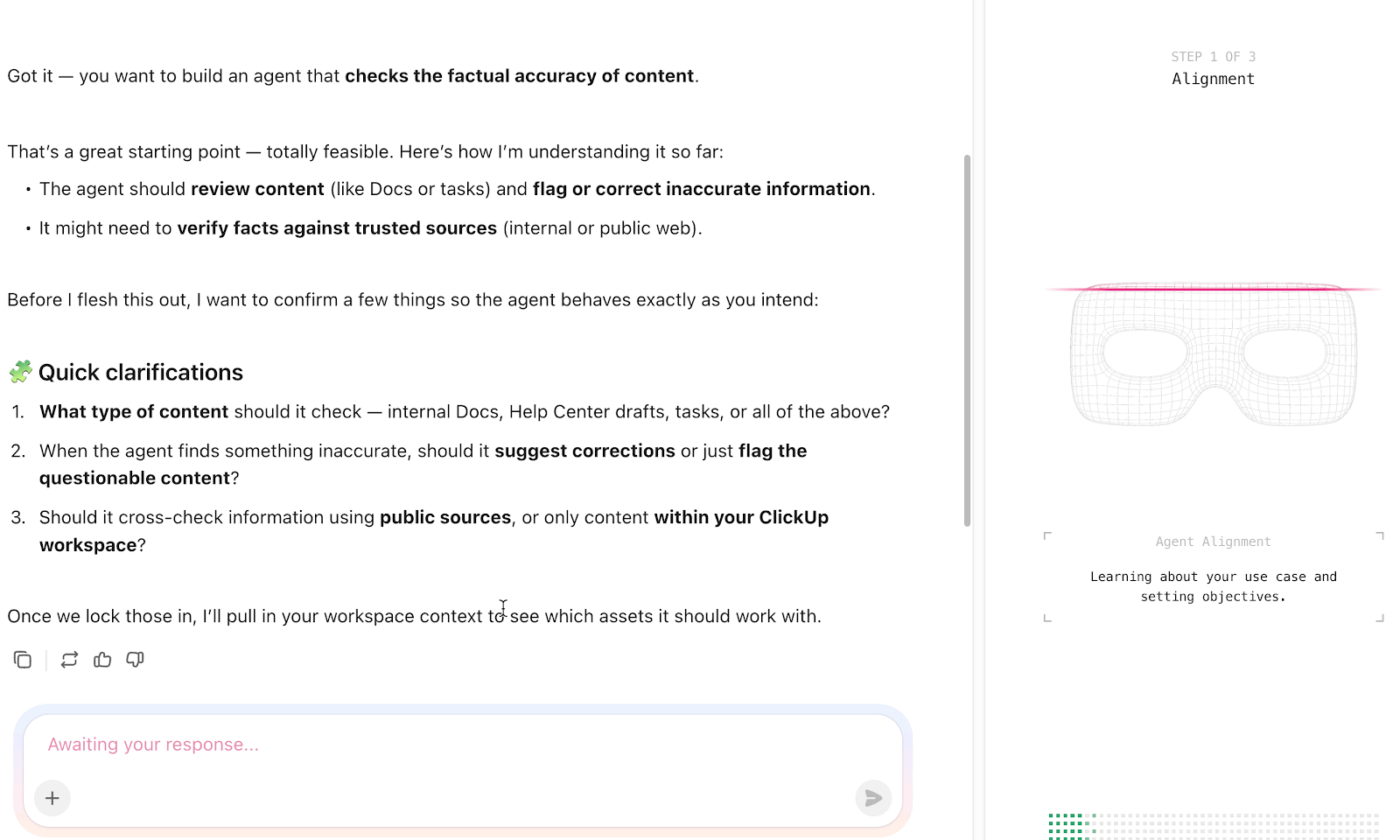

Los agentes de ClickUp AI cubren esa carencia. Observan la actividad en tareas, campos y flujos de trabajo, y luego actúan según la lógica que tú definas. Eso los hace muy útiles a la hora de probar y poner en práctica tu guía.

Empieza por ver cómo se desarrolla todo esto durante un simulacro.

Supongamos que el moderador plantea un ataque de phishing que deriva en el robo de credenciales. Mientras su equipo debate los siguientes pasos, un agente de IA puede:

- Crea una lista de control de respuesta estructurada que se ajuste a tu procedimiento contra el phishing

- Sugiere las siguientes acciones en función de campos de tareas como «tipo de incidencia» y «gravedad».

- Redacta una actualización interna utilizando los detalles de las tareas actuales

Esto permite que los debates se centren en los pasos de ejecución reales.

💡 Consejo profesional: Para el mantenimiento continuo, basa las revisiones en tres desencadenantes:

- Una auditoría completa anual con un simulacro de cualquier procedimiento que no se haya probado en los últimos 12 meses

- Después de cada incidencia importante, mientras los detalles aún están frescos

- Una revisión trimestral de los cambios de personal y herramientas

Asigna un propietario específico a cada ciclo con la función de personas asignadas múltiples de ClickUp. Sin responsabilidad, las revisiones se saltan y el manual se convierte silenciosamente en un lastre.

Ejemplos de guías de respuesta ante incidencias por tipo de amenaza

Así es como se desarrolla el proceso de creación del manual cuando se aplica a los tipos de amenazas más comunes.

Guía de respuesta ante incidencias de ransomware

- Desencadenante: Alerta de detección en endpoints por actividad de cifrado de archivos o cambios inusuales en las extensiones de los archivos

- Contención inmediata: Aísle inmediatamente los sistemas afectados de la red y desactive las unidades con uso compartido

- Acciones clave: Identificar la variante del ransomware, determinar el alcance del cifrado y preservar las pruebas forenses

- Recuperación: Restaura a partir de copias de seguridad limpias tras verificar que no están comprometidas y aplica parches a la entrada.

- Después de la incidencia: Documenta el cronograma del ataque y revisa los procedimientos de integridad de las copias de seguridad.

🔍 ¿Sabías que...? Uno de los primeros hackers fue un denunciante. En la década de 1980, un grupo conocido como Chaos Computer Club reveló fallos de seguridad en los sistemas bancarios para demostrar sus vulnerabilidades, en lugar de aprovecharlos para obtener beneficios.

Manual de respuesta ante incidencias de phishing

- Desencadenante: Un usuario informa de un correo electrónico sospechoso o se detecta una página de robo de credenciales.

- Medidas inmediatas: Ponga en cuarentena el correo electrónico en todos los buzones y bloquee el dominio del remitente

- Medidas clave: Obliga a restablecer las contraseñas y revoca inmediatamente las sesiones activas si se han enviado credenciales.

- Comunicación: Notifique a los usuarios afectados y envíe una alerta de concienciación a toda la organización sin causar pánico.

- Recuperación: Confirme que no queda ningún acceso persistente y actualice las reglas de filtrado de correo electrónico

Guía de respuesta ante accesos no autorizados

- Desencadenante: Actividad de inicio de sesión anómala, alerta de escalada de privilegios o acceso a recursos confidenciales

- Contención inmediata: Desactive la cuenta comprometida, cierre las sesiones activas y restrinja el acceso

- Acciones clave: Determine cómo se obtuvo el acceso y audite todas las acciones realizadas por la cuenta comprometida

- Recuperación: Restablezca las credenciales de todas las cuentas que puedan verse afectadas y refuerce los controles de acceso.

- Después de la incidencia: Realice una auditoría completa de accesos y actualice las políticas de privilegios mínimos.

Buenas prácticas para el manual de respuesta ante incidencias

Estas son las buenas prácticas que diferencian a los equipos que resuelven las incidencias de forma eficaz de aquellos que, seis horas después, siguen en la sala de crisis discutiendo sobre quién es el responsable de la reversión. Si las aplicas correctamente, todo lo demás será más fácil. 🔥

Describe qué hacer, no en qué pensar

La mayoría de los manuales están llenos de pasos como «evaluar la gravedad de la situación» o «determinar las partes interesadas pertinentes». Estos no son pasos. Son recordatorios para pensar.

Un manual útil te indica qué medidas debes tomar, no solo que es necesario actuar. Sustituye «evaluar el impacto en los clientes» por «consultar el panel de sesiones activas y pegar el número en el canal de incidencias». La clave está en la especificidad.

Separa a la persona que busca la solución de la persona que gestiona la incidencia

Cuando el ingeniero de mayor rango que está al teléfono se dedica a la vez a depurar la causa raíz, a responder a las preguntas de la dirección y a decidir a quién avisar, las tres cosas salen mal.

Tu manual debe establecer una separación clara: una persona se encarga de la investigación y otra de la incidencia. El responsable de incidencias no toma decisiones técnicas. Se dedica a delegar, resolver bloqueos y comunicarse. Esto puede parecer una carga administrativa hasta que, por primera vez, te ahorra dos horas.

🔍 ¿Sabías que...? Un abrumador 91 % de las grandes organizaciones ya ha modificado sus estrategias de ciberseguridad debido a la inestabilidad geopolítica, lo que convierte las tensiones globales en un factor determinante directo de las decisiones en materia de ciberdefensa.

Haz el análisis posterior mientras la gente todavía está molesta

Los mejores análisis retrospectivos se realizan en las primeras 48 horas, porque la frustración aún está fresca. El ingeniero que pensaba que el umbral de alerta era demasiado alto lo dirá el segundo día.

Para el décimo día, ya han pasado página y la reunión se convierte en una reconstrucción cortés del cronograma de los hechos, en lugar de una conversación sincera sobre lo que falló.

Ponga a prueba el manual intentando burlarlo

La única forma fiable de saber si su manual funciona es utilizarlo cuando no haya ningún problema real. Organice un simulacro. Elija un escenario de fallo realista, entregue el manual a alguien sin previo aviso y observe en qué momentos duda.

Cada vacilación es una brecha. Cada pregunta que hacen es un paso que falta. Un manual que nunca se ha sometido a pruebas de estrés nunca está terminado.

Un responsable de operaciones comparte sus opiniones sobre el uso compartido de ClickUp:

ClickUp ha sido una herramienta fantástica para mantener a nuestro equipo organizado y coordinado. Facilita la gestión de proyectos, la asignación de tareas y el seguimiento del progreso, todo en un mismo lugar. Valoro especialmente su flexibilidad: permite personalizar los flujos de trabajo, crear plantillas y adaptar la plataforma a los diferentes procesos del equipo.

Me ha resultado muy útil para crear sistemas repetibles para cosas como POE, evaluaciones de rendimiento y seguimiento de proyectos. Tener las tareas, los documentos y la comunicación conectados ayuda a reducir las idas y venidas y mantiene a todo el mundo en sintonía.

Crea y gestiona guías de respuesta ante incidencias con ClickUp

Mantener los manuales operativos y accesibles cuando más se necesitan supone un gran reto. La mayoría de los equipos acaban con la documentación dispersa entre wikis, Documentos de Google y marcadores de Slack. Cuando se produce una incidencia, nadie sabe con certeza cuál es la versión actual ni dónde se encuentra la matriz de escalado.

Elimina la proliferación de herramientas y los cambios de contexto con ClickUp. Al tratarse de un entorno de trabajo convergente, la documentación de tu guía, los flujos de trabajo de respuesta y la comunicación del equipo se encuentran todos en el mismo lugar.

Tanto si estás creando tu primer manual como si estás consolidando documentación dispersa, ClickUp ofrece a tu equipo un único lugar para planificar, responder y mejorar. ¡Regístrate gratis hoy mismo!

Preguntas frecuentes (FAQ)

1. ¿Cuál es la diferencia entre un manual de respuesta ante incidencias y un manual de procedimientos?

Un manual de respuesta abarca todo el ciclo de vida de la respuesta para un tipo de incidencia específico. Por otro lado, un manual de procedimientos es un procedimiento técnico más específico para completar una única tarea dentro de esa respuesta.

2. ¿Con qué frecuencia debe actualizar su manual de respuesta ante incidencias?

Revisa y actualiza los manuales al menos una vez al trimestre. También debes actualizarlos después de cada incidencia real y tras cada simulacro.

4. ¿Se puede utilizar una plantilla de guía de respuesta ante incidencias como punto de partida?

Sí, las plantillas de marcos como NIST o CISA te ofrecen una estructura probada. Las plantillas de ClickUp también son muy útiles. Esto te permite personalizar la base para tu entorno en lugar de empezar desde cero.

5. ¿Necesitan los equipos pequeños un manual de respuesta ante incidencias?

Podría decirse que los equipos pequeños necesitan más estos manuales, ya que tienen menos margen de error. Un manual sencillo para sus principales escenarios de amenaza es mucho mejor que improvisar una respuesta.