A Wiz oferece visibilidade sólida, mas deixa a desejar em termos de correção em tempo real, telemetria no nível do host ou análise de tráfego de rede?

É seguro dizer que você não é o único a perceber as lacunas.

À medida que os ambientes em nuvem se tornam cada vez mais complexos, as equipes de segurança precisam de ferramentas que identifiquem riscos e ajudem a mitigá-los.

Esta publicação no blog detalha alguns dos melhores concorrentes da Wiz que preenchem essas lacunas. Fique até o final para ver como o ClickUp (sim, a plataforma de produtividade!) oferece suporte à colaboração eficiente em segurança na nuvem. 🔐

O que você deve procurar nos concorrentes da Wiz?

Ao explorar as principais alternativas ao Wiz, comece por identificar as lacunas específicas na gestão do seu projeto de cibersegurança. A solução certa irá abordar diretamente essas lacunas e reforçar a sua estratégia de segurança global. Aqui estão algumas funcionalidades a ter em conta:

- Telemetria de host baseada em agente: procure concorrentes da Wiz que implantem agentes leves para capturar atividades de processos, arquivos e registros para uma análise forense mais rica.

- Fluxos de trabalho de correção automatizados: priorize plataformas que se integram a sistemas de tickets e aplicam automaticamente correções ou atualizações de políticas.

- Análise de tráfego de rede: escolha ferramentas que incorporem inspeção contínua de tráfego e detecção de anomalias em nuvens privadas virtuais (VPCs).

- Engano e honeypots: avalie soluções com implantação nativa de honeypots para capturar invasores e descobrir movimentos laterais.

- SBOM avançado e varredura da cadeia de suprimentos: considere fornecedores que mapeiam a lista completa de materiais de software (SBOM) e sinalizam vulnerabilidades upstream.

- Painel e relatórios personalizados: alternativas ao Wiz com widgets de arrastar e soltar, métricas personalizadas e relatórios com marca branca.

- Suporte local e legado: escolha um fornecedor com agentes na nuvem e locais para obter cobertura uniforme em ambientes híbridos ou legados.

🧠 Curiosidade: Em 2013, a AWS assinou um contrato de US$ 600 milhões com a CIA, preparando o terreno para a adoção segura da nuvem no setor público. Foi o início do ecossistema GovCloud, que hoje está em franca expansão.

Concorrentes da Wiz em resumo

Aqui está uma tabela comparando todos os concorrentes e alternativas da Wiz. 📊

| Ferramenta | Ideal para | Melhores recursos | Preços* |

| Palo Alto Prisma Cloud | Segurança de ponta a ponta na nuvem e DevSecOps para organizações de médio porte a grandes empresas | Gerenciamento da postura de segurança na nuvem (CSPM), proteção de carga de trabalho na nuvem (CWPP), gerenciamento de direitos de infraestrutura na nuvem (CIEM), priorização de riscos com inteligência artificial | Preços personalizados |

| Lacework | Detecção de anomalias comportamentais por polígrafo e visibilidade completa para organizações de médio porte e grandes empresas. | Detecção de anomalias baseada em comportamento, priorização de riscos, verificações automatizadas de conformidade | Preços personalizados |

| Orca Security | Gerenciamento de vulnerabilidades sem agente para pequenas e médias empresas com ambientes multicloud | Priorização rica em contexto, visualização do caminho de ataque, tecnologia SideScanning | Preços personalizados |

| Tenable | Gerenciamento abrangente de vulnerabilidades em ambientes em nuvem e locais para empresas | CSPM, verificação unificada de vulnerabilidades, segurança de Infraestrutura como Código (IaC) | Preços personalizados |

| Aqua Security Software | Segurança nativa da nuvem para todo o ciclo de vida para equipes de TI de pequeno a médio porte e equipes de DevOps com necessidades de segurança de contêineres. | Proteção de contêineres e runtime do Kubernetes, cargas de trabalho sem servidor, integração de pipeline de CI/CD | Preços personalizados |

| Microsoft Defender para nuvem | Gerenciamento de segurança para empresas de médio porte em ambientes de nuvem baseados em Microsoft | CSPM e CWP nativos com alertas centralizados, padrões regulatórios e relatórios integrados, integração com o Azure | Preços personalizados |

| Qualys | Verificação de segurança com e sem agente para empresas e grandes equipes de desenvolvedores | Proteção híbrida de ativos (nuvem + legado), relatórios centralizados, CSPM para multinuvem | Preços personalizados |

| Check Point | Segurança integrada e gerenciamento de postura para empresas de médio porte e grandes corporações | CSPM, prevenção de ameaças nativas da nuvem, segurança sem servidor, suporte a API de terceiros | Preços personalizados |

| Sysdig | Operações DevSecOps com uso intensivo do Kubernetes para pequenas e médias empresas | Análise forense de incidentes com eBPF, detecção de ameaças em tempo real, priorização de vulnerabilidades | Preços personalizados |

| Snyk | Segurança com foco no desenvolvimento para código, contêineres e IaC para grandes equipes de desenvolvedores e empresas | Segurança shift-left, fluxos de trabalho com prioridade para desenvolvedores, integração CI/CD, | Plano gratuito disponível; planos pagos a partir de US$ 25/mês. |

Os 10 melhores concorrentes e alternativas da Wiz

Agora, vamos nos aprofundar nos melhores concorrentes da Wiz. 👇

Como avaliamos softwares na ClickUp

Nossa equipe editorial segue um processo transparente, baseado em pesquisas e neutro em relação aos fornecedores, para que você possa confiar que nossas recomendações são baseadas no valor real do produto.

Aqui está um resumo detalhado de como analisamos softwares na ClickUp.

1. Palo Alto Prisma Cloud (ideal para segurança de ponta a ponta na nuvem e integração DevSecOps)

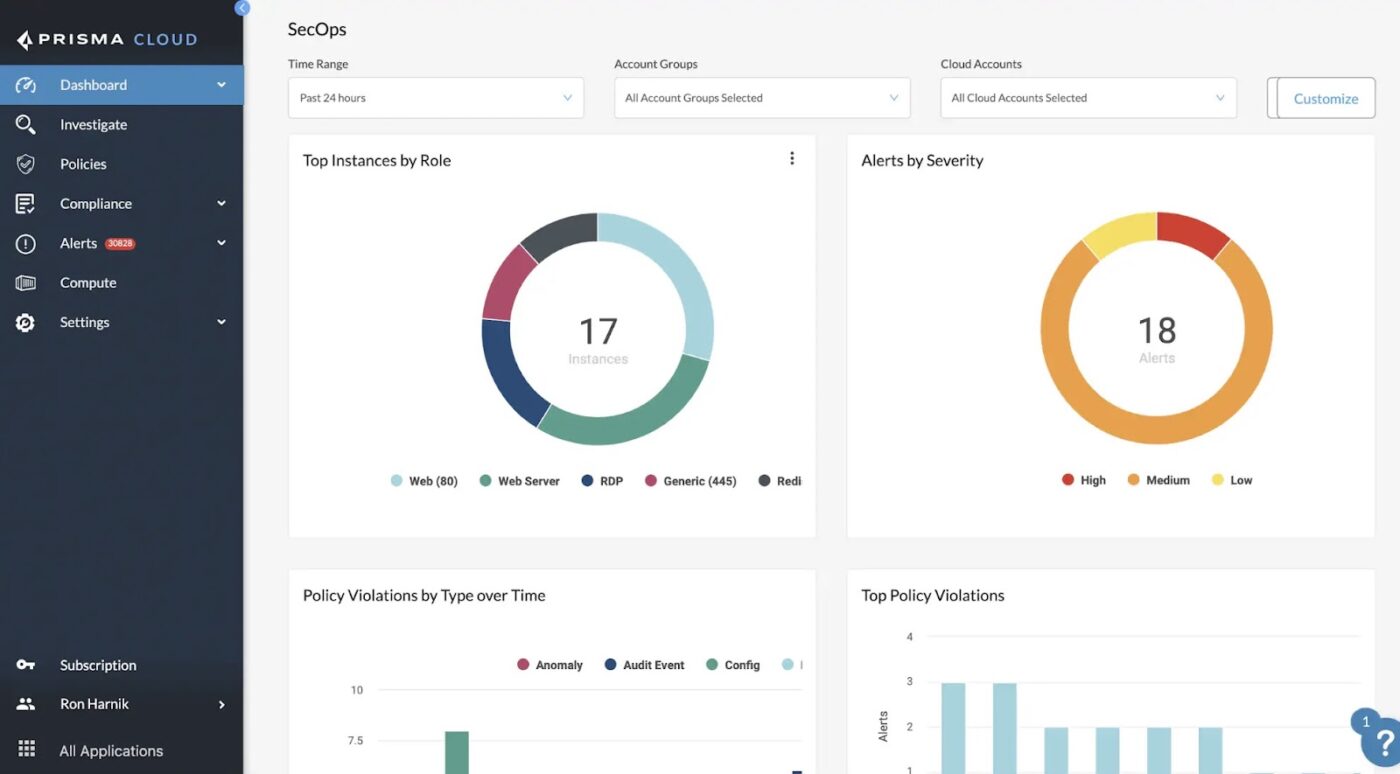

O Prisma Cloud da Palo Alto Networks é uma plataforma abrangente de proteção de aplicativos nativos da nuvem (CNAPP) projetada para proteger aplicativos durante todo o seu ciclo de vida, do código à nuvem.

Usando uma combinação de aprendizado de máquina, análises avançadas e Precision AI, ele verifica continuamente a infraestrutura, o código do aplicativo e as cargas de trabalho para detectar configurações incorretas, violações de políticas e ameaças ativas.

Ele também se integra ao ecossistema de segurança mais amplo da Palo Alto, incluindo Cortex XDR e WildFire, facilitando a criação de uma estratégia de segurança unificada.

Melhores recursos do Palo Alto Prisma Cloud

- Proteja a infraestrutura entre provedores usando o gerenciamento de postura de segurança na nuvem (CSPM) para detectar configurações incorretas, desvios e violações de políticas.

- Proteja cargas de trabalho e contêineres com a proteção de carga de trabalho em nuvem (CWP), incluindo varredura sem agente para VMs, ambientes sem servidor e Kubernetes.

- Fortaleça seus pipelines de CI/CD por meio de segurança de código integrada, varredura de IaC, análise de composição de software e detecção de segredos antes do tempo de execução.

- Obtenha visibilidade e controle profundos sobre os ativos em ambientes multicloud e híbridos.

Limitações do Palo Alto Prisma Cloud

- Envolve uma configuração inicial complexa e demorada, especialmente sem experiência prévia com as ferramentas da Palo Alto.

- Lacunas na documentação, especialmente para casos de uso avançados e exemplos de implantação no mundo real

Preços do Palo Alto Prisma Cloud

- Preços personalizados

Avaliações e comentários sobre o Palo Alto Prisma Cloud

- G2: 4,4/5 (mais de 390 avaliações)

- Capterra: avaliações insuficientes

O que os usuários reais estão dizendo sobre o Palo Alto Prisma Cloud?

Veja o que uma avaliação da G2 disse sobre este concorrente da Wiz:

O que mais gosto no Prisma Access é sua capacidade de fornecer segurança consistente na nuvem para todos os usuários, independentemente da localização. A integração com outras ferramentas da Palo Alto Networks, como Cortex e Panorama, facilita o gerenciamento e o monitoramento da postura de segurança a partir de um painel centralizado.

O que mais gosto no Prisma Access é sua capacidade de fornecer segurança consistente na nuvem para todos os usuários, independentemente da localização. A integração com outras ferramentas da Palo Alto Networks, como Cortex e Panorama, facilita o gerenciamento e o monitoramento da postura de segurança a partir de um painel centralizado.

🔍 Você sabia? No início da década de 1990, os sites eram principalmente HTTP. Foi somente em 1994 que a Netscape introduziu o HTTPS para criptografar o tráfego do navegador, dando início às primeiras discussões sobre segurança na web.

2. Lacework (ideal para ambientes em nuvem com necessidades de conformidade)

O Lacework FortiCNAPP ajuda as equipes a conectar sinais de risco na nuvem com detecção de ameaças em tempo real, seja analisando configurações incorretas ou determinando como armazenar informações de clientes com segurança. Ele cria uma visão integrada das vulnerabilidades, configurações incorretas e ameaças ativas em todo o seu ambiente de nuvem.

Com suporte nativo para AWS, Azure e Google Cloud, a plataforma analisa continuamente as atividades para detectar sinais precoces de ransomware, cryptojacking e credenciais comprometidas.

Melhores recursos do Lacework

- Detecte ataques de dia zero antecipadamente com a Polygraph® Data Platform , que revela anomalias comportamentais e padrões de ameaças.

- Descubra os riscos de identidade com o CIEM, que pontua permissões e sinaliza funções com privilégios excessivos nas nuvens.

- Simplifique a correção com insights automatizados sobre configurações incorretas, vulnerabilidades e violações de políticas.

- Mude para a esquerda com segurança IaC integrada, SAST e análise de composição de software (SCA) para detectar problemas antes da implantação.

- Automatize verificações de conformidade e relatórios para vários padrões do setor.

Limitações do Lacework

- Não possui rastreamento de correção em tempo real; as questões encerradas levam mais de 24 horas para desaparecer.

- Os usuários consideram a configuração de alertas difícil e desejam integrações melhores com o Slack, Datadog, ferramentas SIEM e plataformas de tickets.

Preços da Lacework

- Preços personalizados

Avaliações e comentários sobre o Lacework

- G2: 4,4/5 (mais de 380 avaliações)

- Capterra: avaliações insuficientes

📮 ClickUp Insight: 74% dos funcionários usam duas ou mais ferramentas apenas para encontrar as informações de que precisam, alternando entre e-mails, bate-papos, notas, ferramentas de gerenciamento de projetos e documentação. Essa constante mudança de contexto desperdiça tempo e diminui a produtividade. Como o aplicativo completo para o trabalho, o ClickUp unifica todo o seu trabalho — e-mails, bate-papos, documentos, tarefas e notas — em um único espaço de trabalho pesquisável, para que tudo esteja exatamente onde você precisa.

3. Orca Security (ideal para implantação rápida em ambientes multicloud)

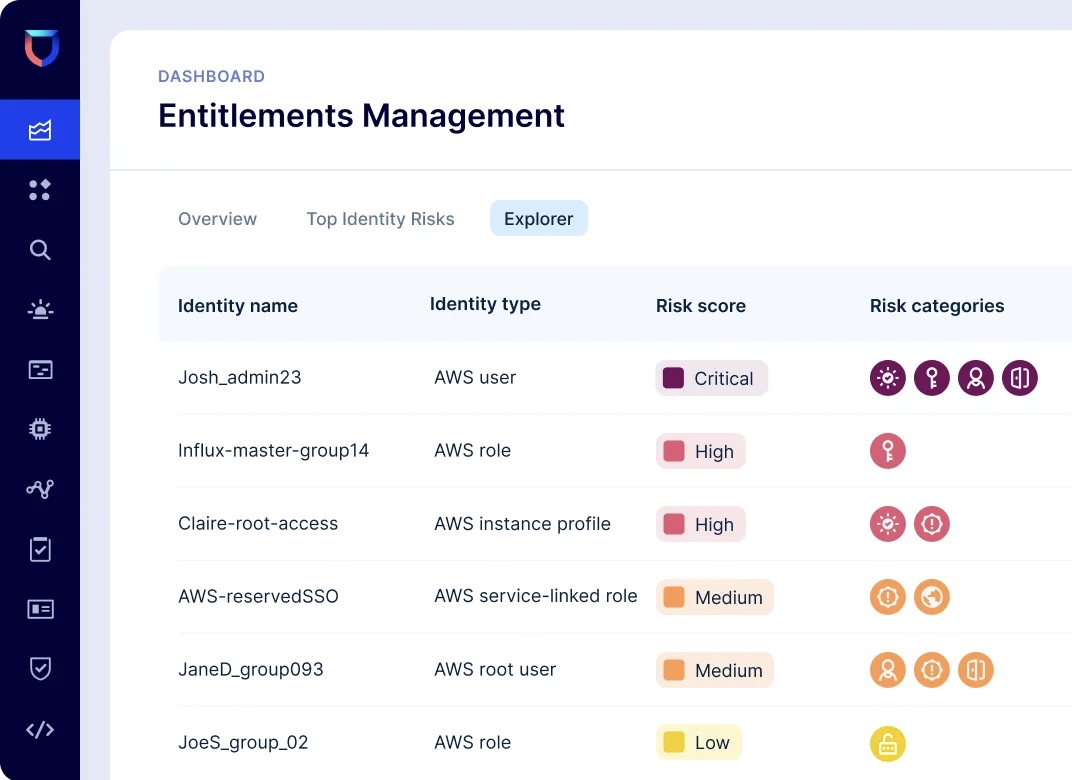

A Orca Security oferece às equipes visibilidade profunda de todas as camadas do ambiente de nuvem, sem a necessidade de instalar agentes. Ela correlaciona automaticamente riscos, como configurações incorretas, APIs expostas, problemas de identidade e vulnerabilidades, para revelar as ameaças mais críticas.

Esta ferramenta combina telemetria em tempo real, comunicação profissional, priorização avançada de riscos e amplo suporte à conformidade em uma única interface.

Seu foco em “combinações tóxicas” ajuda as equipes a priorizar 1% dos alertas que realmente importam, eliminando o ruído frequentemente associado às ferramentas de segurança em nuvem.

Melhores recursos da Orca Security

- Implemente a verificação sem agente com o SideScanning™ para obter visibilidade instantânea das cargas de trabalho, riscos e configurações.

- Ative o Orca Sensor para proteção em tempo de execução, permitindo detecção e investigação em tempo real usando observabilidade leve em nível de kernel.

- Imponha a conformidade em escala usando mais de 100 estruturas regulatórias prontas para uso, incluindo CIS Benchmarks, PCI DSS, HIPAA e SOC 2.

- Reduza as despesas operacionais e o impacto no desempenho dos ambientes de produção.

Limitações da Orca Security

- A verificação sem agente pode deixar de detectar informações mais detalhadas sobre o tempo de execução em comparação com os concorrentes da Wiz baseados em agente.

- Carece de recursos robustos de shift-left. Não há integrações conhecidas de IDE/CLI para fluxos de trabalho de desenvolvedores.

Preços da Orca Security

- Preços personalizados

Avaliações e comentários sobre a Orca Security

- G2: 4,6/5 (mais de 200 avaliações)

- Capterra: 4,8/5 (mais de 50 avaliações)

O que os usuários reais estão dizendo sobre a Orca Security?

Um usuário compartilhou esta avaliação no Capterra:

O Orca é uma abordagem sem agente para VMS. Isso significa que não há impacto para o usuário nem degradação do desempenho. Sua equipe de operações não precisa gerenciar a implantação do agente, nem as atualizações/tempo de inatividade. [...] O produto é relativamente novo e muitas dessas melhorias estão sendo desenvolvidas.

O Orca é uma abordagem sem agente para VMS. Isso significa que não há impacto para o usuário nem degradação do desempenho. Sua equipe de operações não precisa gerenciar a implantação do agente, nem gerenciar atualizações/tempo de inatividade. [...] O produto é relativamente novo e muitas dessas melhorias estão sendo trabalhadas.

🧠 Curiosidade: O conceito de “confiança zero” surgiu do analista John Kindervag, da Forrester, que sugeriu que as organizações nunca deveriam confiar em nenhuma rede por padrão. Levou mais de uma década (e algumas violações dolorosas) para que a ideia se tornasse popular.

4. Tenable (melhor para varredura unificada de vulnerabilidades)

A Tenable oferece uma abordagem consolidada para proteger ambientes híbridos e multicloud por meio de sua plataforma de gerenciamento de exposição, Tenable One. Em vez de tratar vulnerabilidades, configurações incorretas e problemas de identidade como problemas isolados, a Tenable conecta os pontos para fornecer uma visão priorizada dos riscos em toda a sua superfície de ataque.

Ele oferece suporte a soluções autorizadas pela FedRAMP, tornando-o uma escolha confiável para ambientes governamentais e altamente regulamentados. A ferramenta também possui recursos como acesso just-in-time (JIT), patches autônomos e análises em camadas de IA.

Os melhores recursos da Tenable

- Elimine lacunas de identidade com o Tenable Identity Exposure, detectando configurações incorretas e acessos arriscados no Active Directory e no Entra ID.

- Acelere a correção com o Tenable Patch Management, que combina automaticamente as vulnerabilidades com os patches certos e executa a aplicação autônoma de patches.

- Aplique o princípio do privilégio mínimo usando o Tenable CIEM e o acesso JIT para restringir permissões desnecessárias na nuvem.

- Integre verificações de segurança perfeitamente ao ciclo de vida do DevOps.

Limitações da Tenable

- Não há uma maneira integrada de limpar automaticamente os resultados históricos da verificação, o que consome espaço em disco.

- Embora seja forte em gerenciamento de vulnerabilidades e postura, seus recursos de proteção em tempo de execução podem ser menos maduros do que os de provedores especializados em CNAPP.

- Ocasionalmente, ele sinaliza problemas não críticos, aumentando a carga de trabalho das equipes de segurança.

Preços da Tenable

- Preços personalizados

Avaliações e comentários da Tenable

- G2: 4,5/5 (mais de 250 avaliações)

- Capterra: avaliações insuficientes

📖 Leia também: Melhor software gratuito de gerenciamento de projetos para usar com os concorrentes da Wiz

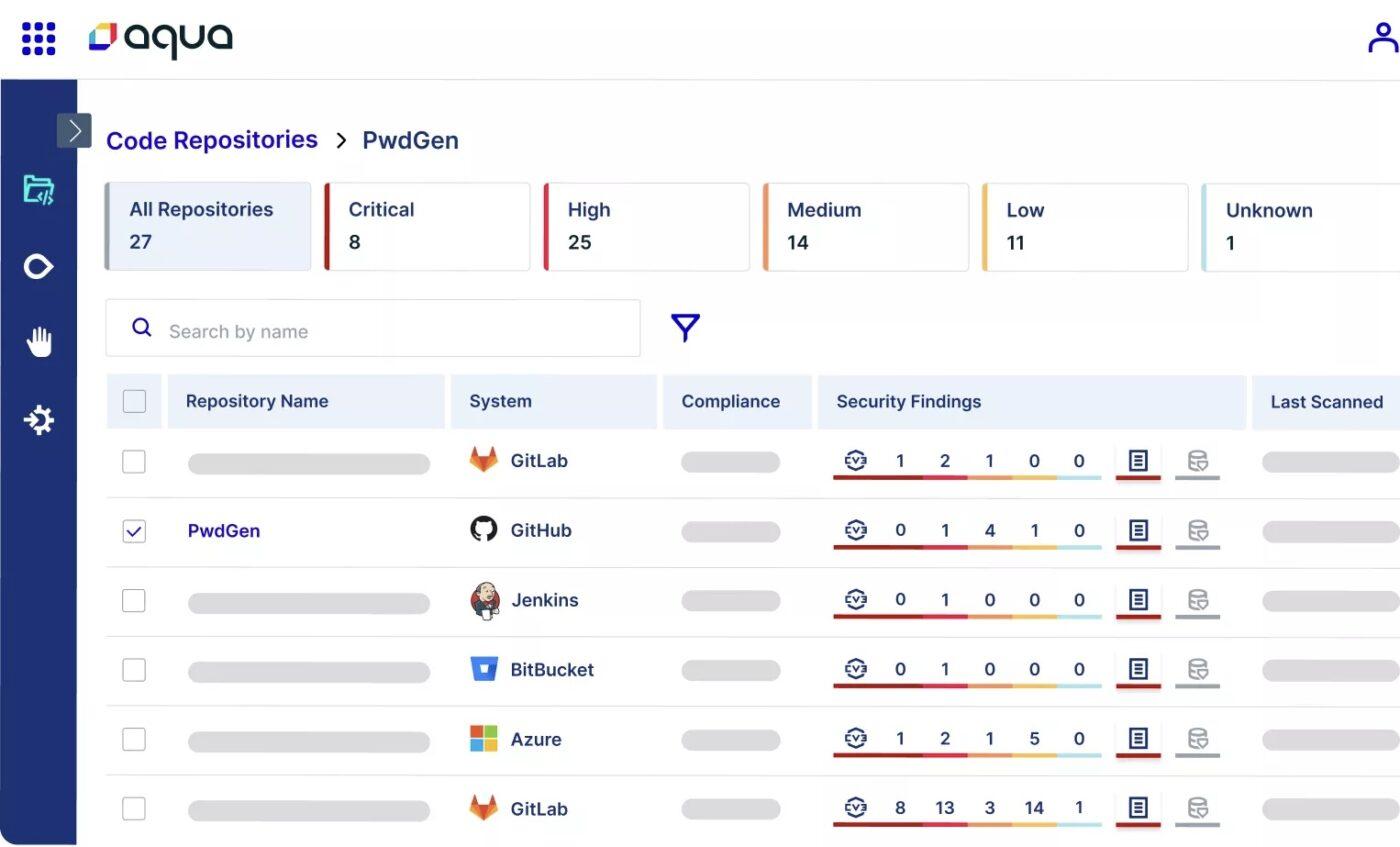

5. Aqua Security Software (ideal para equipes de DevOps com necessidades de segurança de contêineres)

A Aqua Security ajuda a proteger aplicativos modernos em todo o seu ciclo de vida, desde o desenvolvimento e a implantação até a execução. Seus controles em tempo real e varredura shift-left permitem que as equipes de segurança detectem vulnerabilidades antecipadamente e respondam rapidamente a ameaças ativas, sem retardar os pipelines de desenvolvimento ágil.

Esta alternativa ao Wiz usa uma combinação de métodos sem agente e baseados em agente para oferecer flexibilidade na implantação e cobertura. Ela permite a unificação da segurança de código, infraestrutura e carga de trabalho em ambientes híbridos e multicloud.

Melhores recursos do software Aqua Security

- Use a Verificação Universal de Código para detectar vulnerabilidades, segredos, configurações incorretas de IaC e malware em todos os códigos-fonte e registros.

- Estabeleça portas de aceitação para aplicar políticas de garantia adaptadas a diferentes pipelines, interrompendo cargas de trabalho não conformes antes da produção.

- Aplique as Políticas de Garantia do Kubernetes para impor controles de tempo de execução usando o agente de política aberta (OPA) e as regras Rego para governança de segurança.

Limitações do software Aqua Security

- Não oferece suporte para a verificação de determinados tipos de artefatos, como pacotes Maven e npm.

- Recursos limitados de API, especialmente para casos de uso de pesquisa de imagens e automação.

Preços do software Aqua Security

- Preços personalizados

Avaliações e comentários sobre o software Aqua Security

- G2: 4,2/5 (mais de 50 avaliações)

- Capterra: avaliações insuficientes

O que os usuários reais estão dizendo sobre o Aqua Security Software?

Aqui está um breve trecho de um usuário real:

É fácil de implementar, tem uma interface agradável, opções de integração CI/CD disponíveis, um bom painel de controle e um dos principais recursos para nós seria o recurso de segurança do Kubernetes, que não está presente em muitas outras ferramentas comerciais. Mas o modelo de licenciamento provavelmente está alinhado com o plano de longo prazo da Aquasec, e eles também deveriam considerar alguns modelos de preços de curto prazo/baixo volume para clientes que desejam experimentar a segurança de contêineres antes de decidir por uma solução completa de longo prazo.

É fácil de implementar, tem uma interface de usuário agradável, opções de integração CI/CD disponíveis, um bom painel de controle e um dos principais recursos para nós seria o recurso de segurança do Kubernetes, que não está presente em muitas outras ferramentas comerciais. Mas o modelo de licenciamento provavelmente está alinhado com o plano de longo prazo da Aquasec, e eles também deveriam considerar alguns modelos de preços de curto prazo/baixo volume para clientes que desejam experimentar a segurança de contêineres antes de decidir por uma solução completa de longo prazo.

🧠 Curiosidade: Embora o conceito já existisse antes, o CEO do Google, Eric Schmidt, usou a expressão “computação em nuvem” em uma conferência em 2006. A partir daí, o conceito decolou (assim como as preocupações com a segurança).

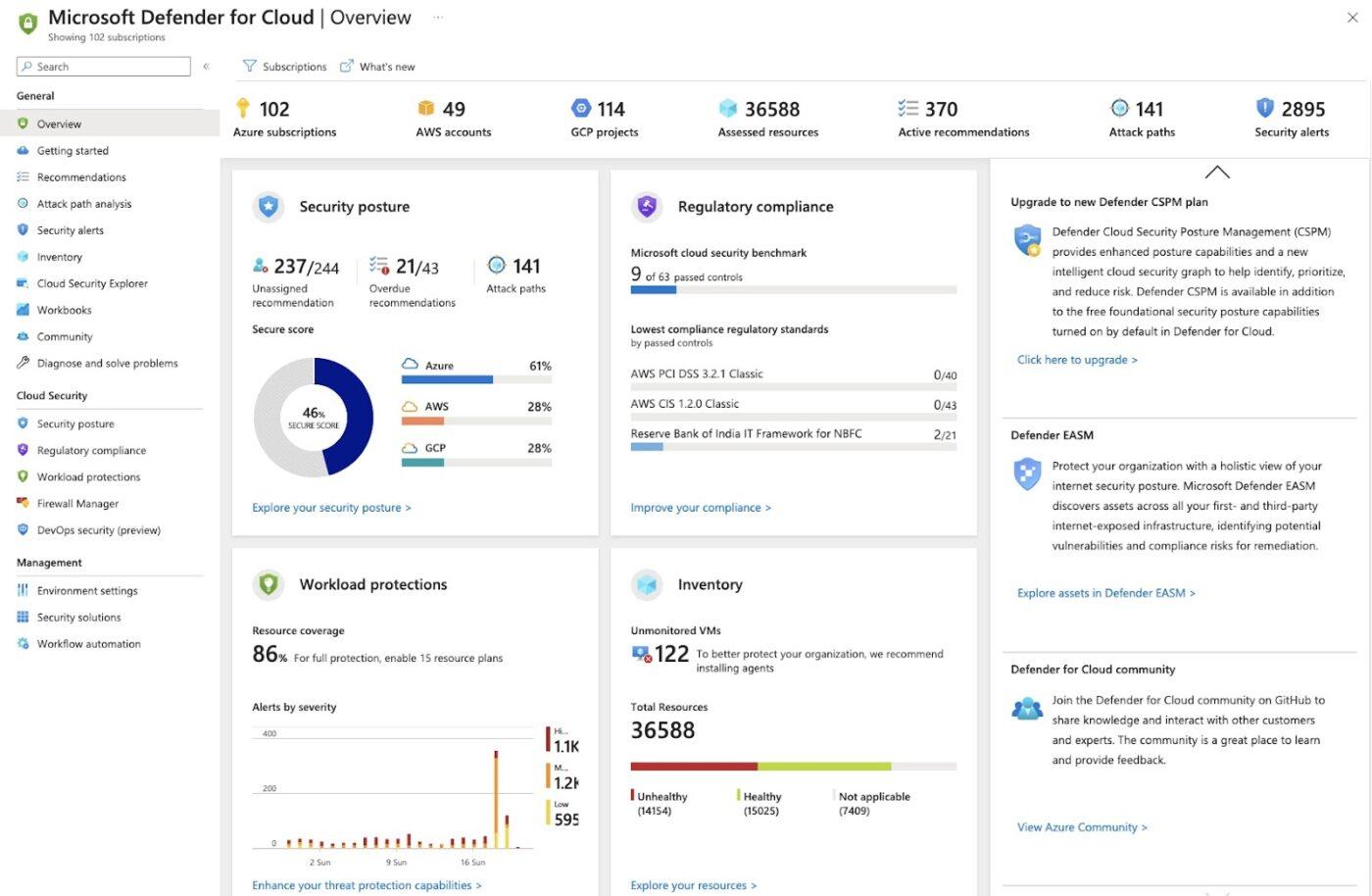

6. Microsoft Defender for Cloud (ideal para ambientes de nuvem baseados em Microsoft)

O Microsoft Defender para nuvem combina gerenciamento de postura de segurança, proteção de carga de trabalho e recursos de DevSecOps.

Por meio do Microsoft Defender Extended Detection and Response (XDR), as organizações podem conectar insights da infraestrutura em nuvem com alertas de terminais e identidades de usuários, criando um panorama mais amplo das ameaças.

O recurso Secure Score oferece às organizações uma métrica clara para acompanhar e melhorar sua postura geral de segurança ao longo do tempo. Você também pode modelar possíveis caminhos de ataque com o Cloud Security Explorer e implementar regras de governança em todas as unidades de negócios.

Melhores recursos do Microsoft Defender

- Aproveite a integração nativa e perfeita com a plataforma Microsoft Azure.

- Identifique caminhos de movimento lateral e pontos fracos usando a Análise de Caminhos de Ataque e o Cloud Security Explorer interativo.

- Proteja cargas de trabalho híbridas e multicloud aplicando o Defender for Servers, Containers e Storage para proteger a infraestrutura, os dados e os aplicativos.

- Aproveite o Microsoft Entra Permissions Management para detectar e corrigir permissões excessivas entre usuários, aplicativos e serviços em qualquer nuvem.

- Correlacione e aja rapidamente contra ameaças com SIEM e orquestração de segurança, automações de fluxo de trabalho de IA e ferramentas de resposta (SOAR) para reduzir o tempo de correção.

Limitações do Microsoft Defender

- Os usuários frequentemente relatam fadiga de alertas devido ao excesso de notificações e falsos positivos.

- Este concorrente da Wiz tem dificuldade em detectar ataques de dia zero ou malware com assinaturas ocultas, limitando a confiança em cenários de ameaças críticas.

- O modelo de preços e licenciamento pode ser complexo de navegar e prever, especialmente em implantações multicloud.

Preços do Microsoft Defender

- Preços personalizados

Avaliações e comentários do Microsoft Defender

- G2: 4,4/5 (mais de 300 avaliações)

- Capterra: avaliações insuficientes

🔍 Você sabia? Uma das primeiras vitórias do DevSecOps veio das ferramentas de código aberto da Netflix. A Netflix lançou o Security Monkey e o Stethoscope na década de 2010, sendo pioneira na ideia de incorporar segurança em pipelines de CI/CD e influenciando o futuro das ferramentas CSPM automatizadas e dos concorrentes da Wiz.

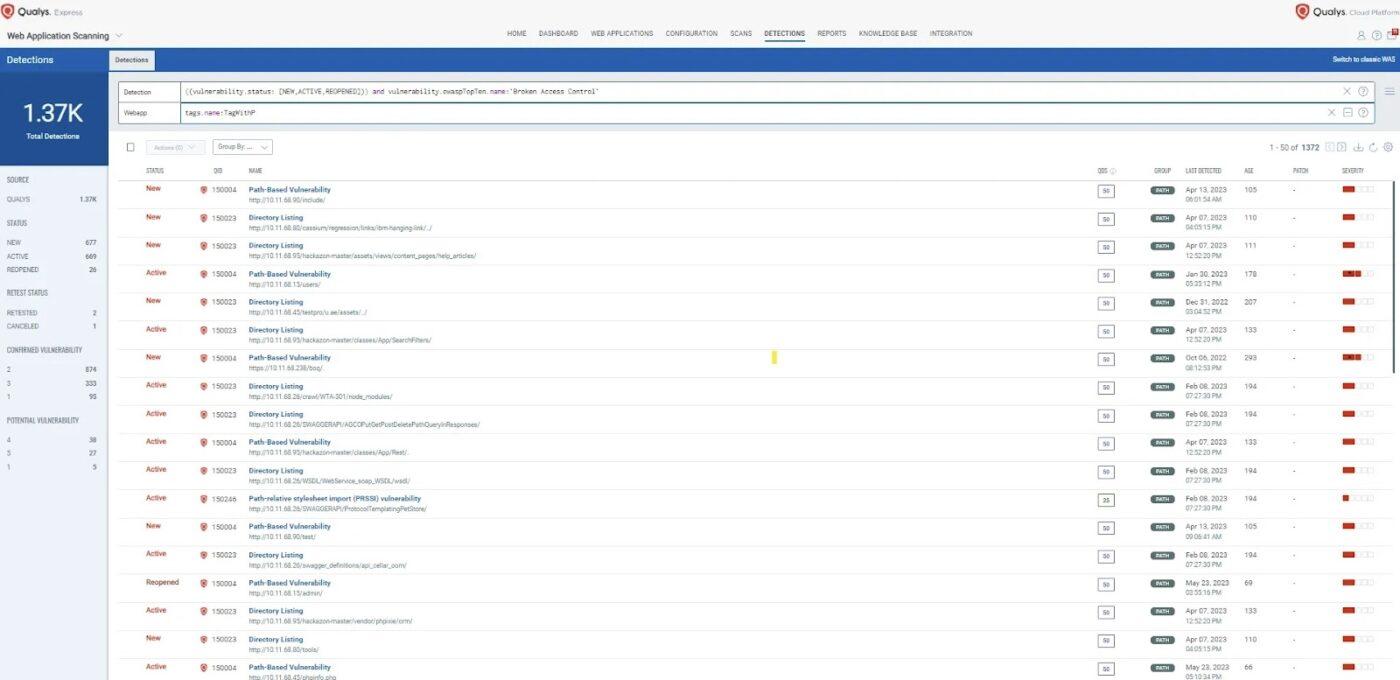

7. Qualys (melhor para proteção de ativos híbridos)

A Qualys oferece uma abordagem unificada para a segurança cibernética com sua Plataforma Enterprise TruRisk™, combinando visibilidade de ativos, gerenciamento de vulnerabilidades, conformidade e correção em um único sistema integrado. O concorrente da Wiz oferece telemetria de alta velocidade e correlação inteligente entre bilhões de pontos de dados.

A plataforma utiliza Cloud Agents leves e scanners sem agente para fornecer visibilidade abrangente e avaliação de segurança de cargas de trabalho, contêineres e infraestrutura em nuvem. Com a introdução do Qualys TotalCloud, seu CNAPP e TotalAppSec para risco de aplicativos, a Qualys estende a proteção por toda a pilha.

A plataforma oferece suporte à segurança IaC, proteção de tempo de execução do Kubernetes e até mesmo segurança LLM para implantações GenAI.

Melhores recursos da Qualys

- Consolide várias funções de segurança e conformidade em uma única plataforma

- Use o TruRisk Eliminate™ para corrigir vulnerabilidades críticas, como CISA KEVs e exposições a ransomware, por meio de patches, isolamento ou fluxos de trabalho de mitigação.

- Verifique continuamente os modelos IaC em busca de configurações incorretas e monitore os aplicativos SaaS em busca de uso indevido de privilégios e problemas de conformidade.

- Otimize a resposta com o Qualys Flow e crie fluxos de trabalho de correção automatizados usando um mecanismo sem código/com pouco código.

Limitações do Qualys

- O painel não é intuitivo, dificultando a navegação e a execução de tarefas para novos usuários.

- Embora a detecção seja forte, os recursos de implantação de patches e correção não são tão integrados ou eficientes quanto os de outros concorrentes da Wiz.

- Gerenciar o conjunto completo de aplicativos integrados pode exigir um investimento significativo em treinamento e configuração.

Preços da Qualys

- Preços personalizados

Avaliações e comentários da Qualys

- G2: 4,3/5 (mais de 240 avaliações)

- Capterra: 4/5 (mais de 30 avaliações)

O que os usuários reais estão dizendo sobre a Qualys?

Uma avaliação da Capterra descreve assim:

No geral, o produto é fácil de usar, possui uma varredura de vulnerabilidades robusta e uma grande biblioteca de atualizações de software. Além de vídeos de treinamento e suporte.

No geral, o produto é fácil de usar, possui uma varredura de vulnerabilidades robusta e uma grande biblioteca de atualizações de software. Além de vídeos de treinamento e suporte.

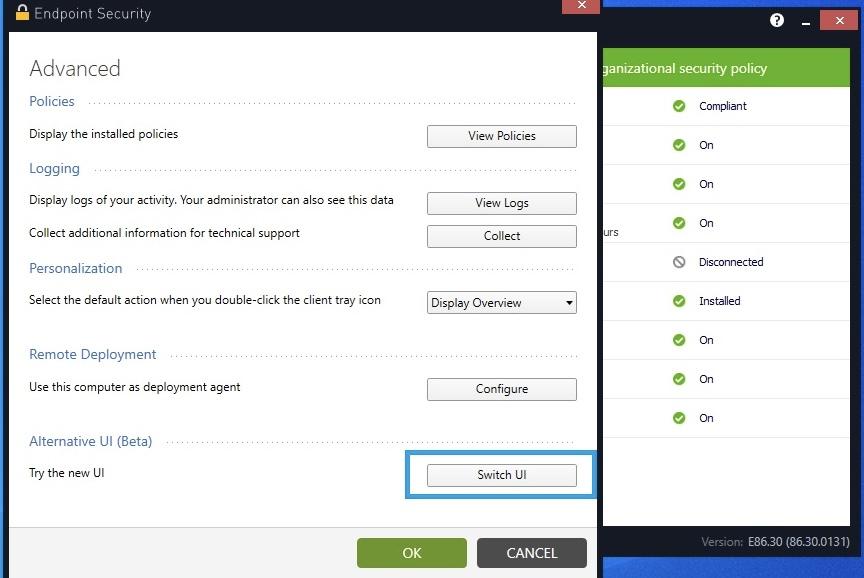

8. Check Point (melhor para segurança integrada e gerenciamento de postura)

Os principais produtos da Check Point, Quantum Security Gateways e CloudGuard, foram projetados para fornecer proteção profunda em redes, cargas de trabalho e pontos de acesso remoto.

Para proteção de terminais, o Harmony Endpoint oferece EPP (Plataforma de Proteção de Terminais), EDR (Detecção e Resposta de Terminais) e XDR (Detecção e Resposta Estendida) em um único cliente leve, oferecendo visibilidade e controle abrangentes, desde a borda até a nuvem.

Ele permite que as equipes apliquem políticas de segurança consistentes e protejam contra ataques cibernéticos sofisticados em toda a sua infraestrutura em nuvem, desde a infraestrutura até os aplicativos.

Melhores recursos da Check Point

- Implemente mais de 60 mecanismos de aprendizado de máquina e inteligência global contra ameaças para detectar e bloquear ataques avançados, incluindo explorações de dia zero.

- Gerencie usuários, aplicativos, dispositivos e redes em nuvem em um único console centralizado com aplicação granular de regras.

- Proteja as equipes remotas com o Harmony SASE para fornecer acesso por aplicativo, verificações de postura do dispositivo e políticas Zero Trust com conectividade de malha completa.

- Conecte-se facilmente ao software SOC e automatize a mitigação de ameaças usando amplo suporte a API de terceiros.

Limitações da Check Point

- A configuração pode ser demorada, especialmente para equipes pequenas sem equipe de TI dedicada.

- Verificações completas e sandboxing podem reduzir o desempenho, especialmente em máquinas com especificações baixas.

Preços da Check Point

- Preços personalizados

Avaliações e comentários da Check Point

- G2: 4,5/5 (mais de 200 avaliações)

- Capterra: avaliações insuficientes

9. Sysdig (ideal para operações DecSecOps com uso intensivo do Kubernetes)

O Sysdig é uma plataforma de proteção de aplicativos nativa da nuvem projetada para equipes que priorizam a detecção em tempo real, insights contextuais de risco e visibilidade profunda do tempo de execução, ao mesmo tempo em que aplicam medidas robustas de segurança de dados.

Seu suporte multicloud e monitoramento gerenciado Prometheus ajudam a fornecer visibilidade de ponta a ponta em toda a sua infraestrutura, sem mudança de contexto.

Ao combinar segurança, conformidade e monitoramento de desempenho, o Sysdig ajuda as equipes a entender todo o contexto de um incidente. Seu principal diferencial é a capacidade de priorizar vulnerabilidades com base no fato de o pacote vulnerável estar realmente em uso no momento da execução, permitindo que as equipes concentrem seus esforços de correção.

Melhores recursos do Sysdig

- Concentre-se em riscos ativamente explorados ou acessíveis, em vez de listas estáticas de vulnerabilidades e exposições comuns (CVE).

- Detecte comportamentos suspeitos com a detecção nativa da nuvem, que aproveita os dados do sistema em tempo real e o contexto comportamental.

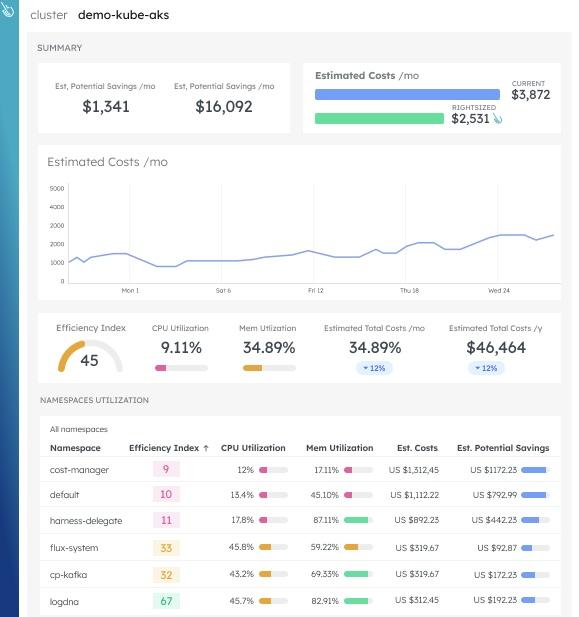

- Reduza os custos de métricas personalizadas e elimine recursos subutilizados usando o rastreamento detalhado de utilização do Sysdig Monitor.

- Acelere a resposta a incidentes com análises forenses detalhadas e trilhas de auditoria.

Limitações do Sysdig

- A detecção de movimentos laterais em cenários CSPM, particularmente em ambientes AWS, é limitada.

- As implantações locais podem exigir recursos de armazenamento substanciais.

- Seu principal ponto forte está na segurança de tempo de execução e contêineres; outras áreas de sua oferta de CNAPP podem ser menos desenvolvidas do que as dos concorrentes.

Preços do Sysdig

- Preços personalizados

Avaliações e comentários sobre o Sysdig

- G2: 4,7/5 (mais de 100 avaliações)

- Capterra: avaliações insuficientes

O que os usuários reais estão dizendo sobre o Sysdig?

Uma avaliação da G2 resumiu assim:

O Sysdig detectou e nos alertou sobre o teste em poucos instantes, enquanto o concorrente levou horas. Foi então que percebemos que o Sysdig seria a melhor opção para nós. Além de ser capaz de detectar, alertar, classificar e investigar rapidamente ameaças à nuvem e ao host, temos uma série de recursos adicionais que melhoram nossa postura de segurança em geral.

O Sysdig detectou e nos alertou sobre o teste em poucos instantes, enquanto o concorrente levou horas. Foi então que percebemos que o Sysdig seria a melhor opção para nós. Além de ser capaz de detectar, alertar, classificar e investigar rapidamente ameaças à nuvem e ao host, temos uma série de recursos adicionais que melhoram nossa postura de segurança em geral.

🧠 Curiosidade: De acordo com o Relatório sobre o custo de uma violação de dados 2024 da IBM, as organizações que implementaram amplamente a IA de segurança e a automação economizaram em média US$ 2,2 milhões em custos relacionados a violações, em comparação com aquelas que não o fizeram.

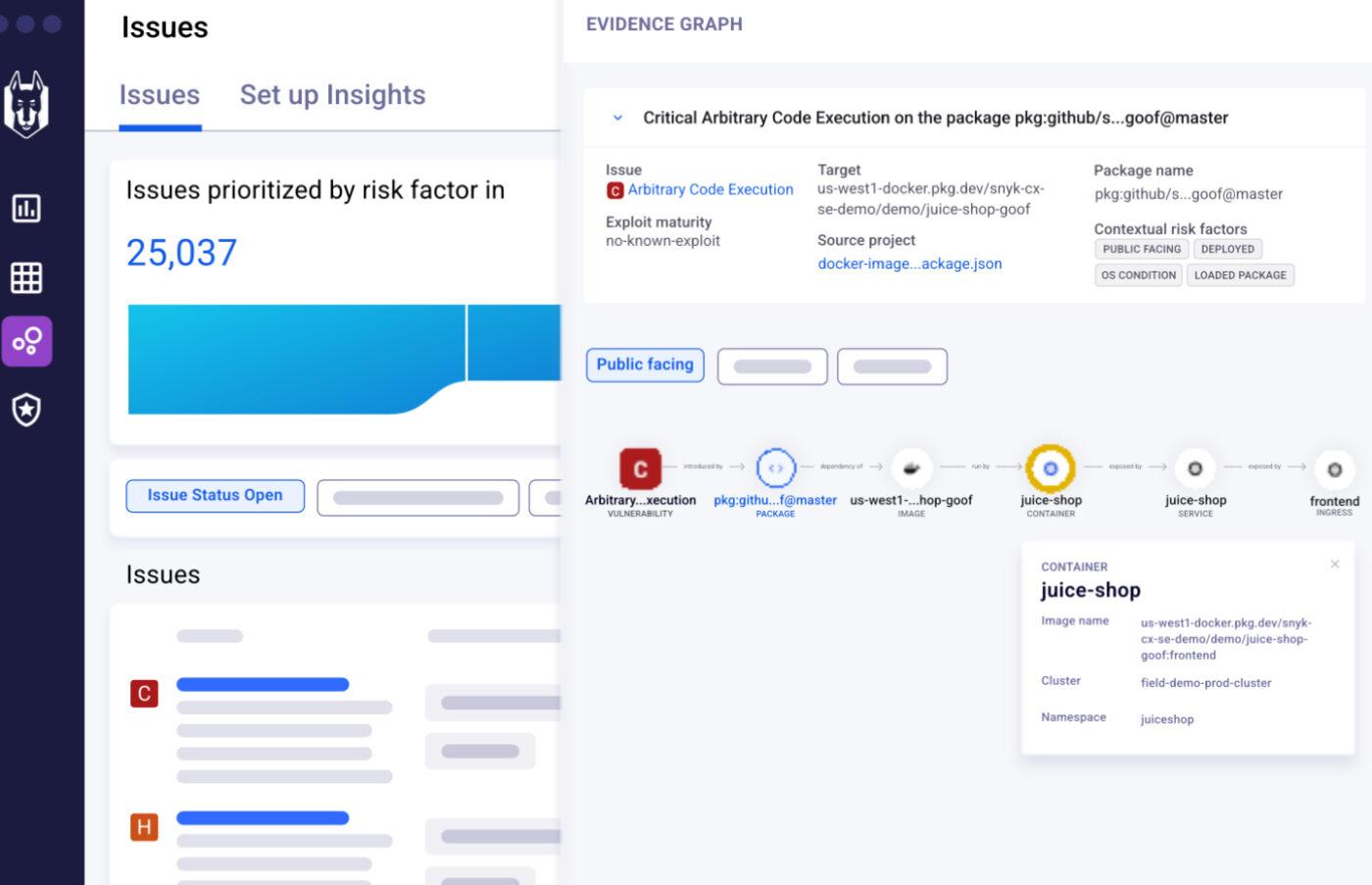

10. Snyk (ideal para segurança shift-left e fluxos de trabalho que priorizam o desenvolvedor)

via Snyk

A Snyk é uma plataforma de segurança voltada para desenvolvedores, com uma abordagem moderna à segurança de aplicativos que se integra perfeitamente aos fluxos de trabalho de desenvolvimento nativos da nuvem, que são muito dinâmicos.

Ele se destaca por sua plataforma de segurança com tecnologia de IA que detecta e corrige vulnerabilidades em todo o ciclo de vida do desenvolvimento de software. O mecanismo central da alternativa ao Wiz, o DeepCode AI, promove correções inteligentes e explicáveis e ajuda as equipes a se anteciparem aos riscos potenciais introduzidos pelas ferramentas GenAI e bibliotecas de código aberto.

Melhores recursos do Snyk

- Encontre e corrija desvios de configuração em ambientes de nuvem com a segurança Snyk IaC, que oferece correção em linha diretamente nas suas ferramentas de desenvolvimento.

- Automatize o gerenciamento de riscos de código aberto com solicitações de pull com um clique, monitoramento em tempo real e verificações de conformidade de licença.

- Integre a segurança perfeitamente às ferramentas e fluxos de trabalho de desenvolvimento existentes.

- Correlacione os riscos com o contexto empresarial usando o Snyk AppRisk para priorizar vulnerabilidades de alto impacto e acompanhar a cobertura da AppSec.

Limitações do Snyk

- Não oferece opções de implantação local, limitando a flexibilidade para organizações com políticas de infraestrutura rígidas.

- A ferramenta gera dados SBOM incompletos por meio da CLI, forçando os usuários a depender de ferramentas de terceiros ou de outros concorrentes da Wiz.

Preços da Snyk

- Gratuito

- Equipe: US$ 25/mês por usuário

- Empresa: Preços personalizados

Avaliações e comentários da Snyk

- G2: 4,5/5 (mais de 120 avaliações)

- Capterra: 4,6/5 (mais de 20 avaliações)

🔍 Você sabia? Em 2019, um firewall mal configurado na instalação da AWS da Capital One permitiu que um ex-funcionário da AWS acessasse mais de 100 milhões de registros de clientes. A causa principal? Uma vulnerabilidade de falsificação de solicitação do lado do servidor (SSRF), algo que os concorrentes da Wiz agora sinalizam especificamente.

Outras ferramentas de segurança na nuvem: ClickUp

Identificar riscos com os concorrentes da Wiz é apenas o primeiro passo. O maior desafio está no que vem depois: organizar a resposta, atribuir tarefas às equipes certas e acompanhar o progresso.

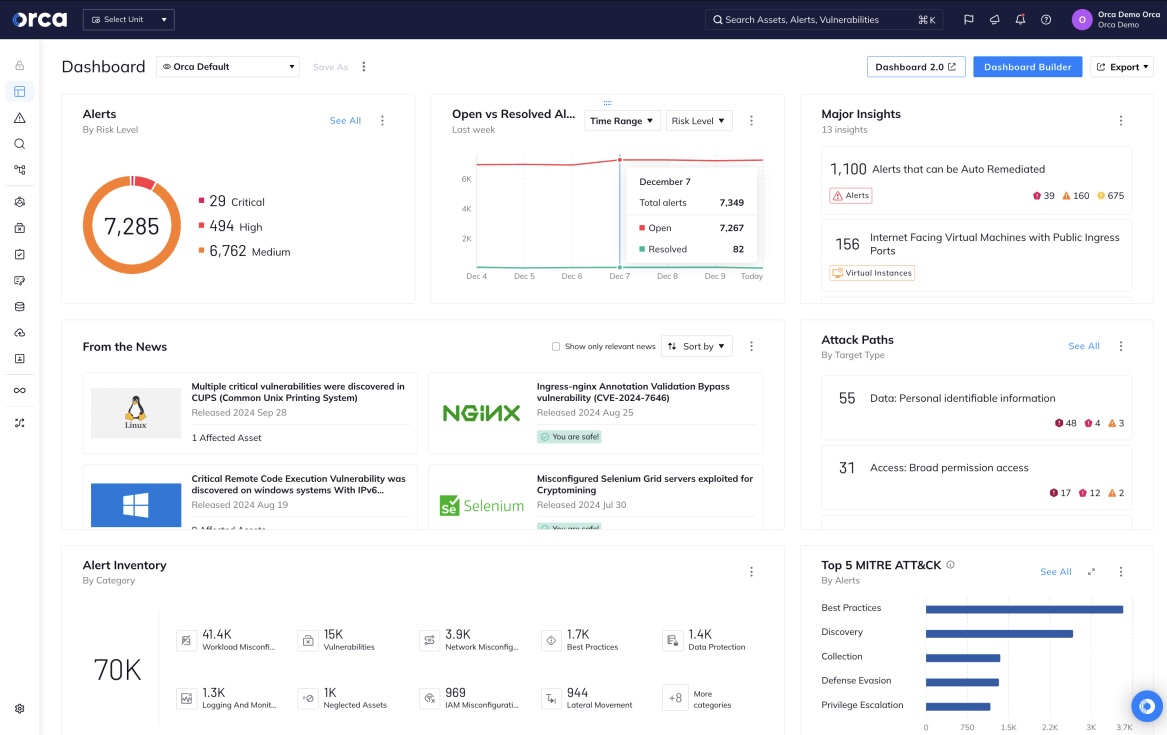

É aí que entra o ClickUp, não como um scanner de segurança, mas como um centro de comando para orquestrar tudo o que acontece após a verificação. Em sua essência está o software de gerenciamento de projetos ClickUp, que oferece uma plataforma centralizada para planejar esforços de correção, monitorar o progresso, gerenciar documentação e se comunicar em tempo real.

Para equipes de TI e segurança que operam em grande escala, a solução de TI e PMO da ClickUp permite que as equipes de PMO padronizem o recebimento de solicitações de serviço, automatizem escalações baseadas em SLA e forneçam visibilidade sobre a utilização de recursos em todos os portfólios com controles de nível empresarial.

Vamos ver como o ClickUp complementa os concorrentes da Wiz ao longo do ciclo de vida operacional. 🔄

Transforme alertas em tarefas

Depois que os problemas são sinalizados, eles precisam ser incluídos em um fluxo de trabalho acionável.

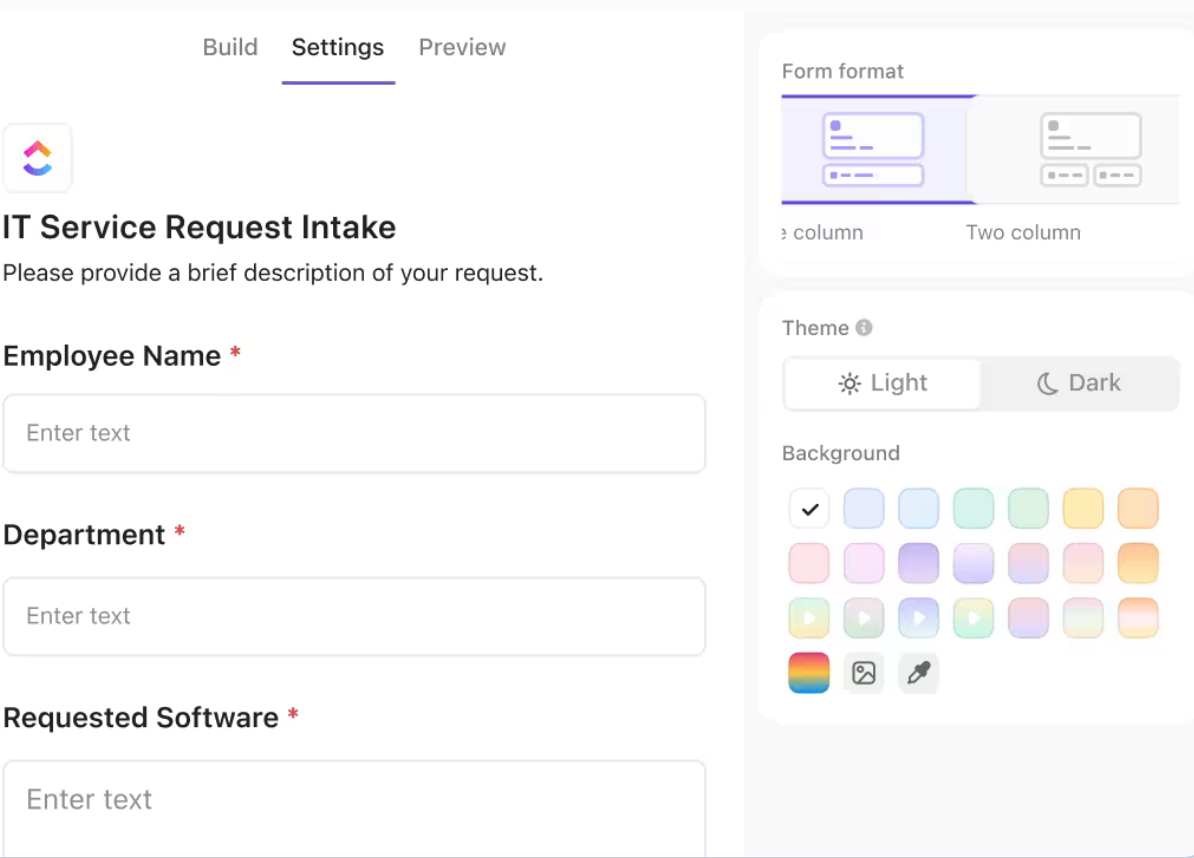

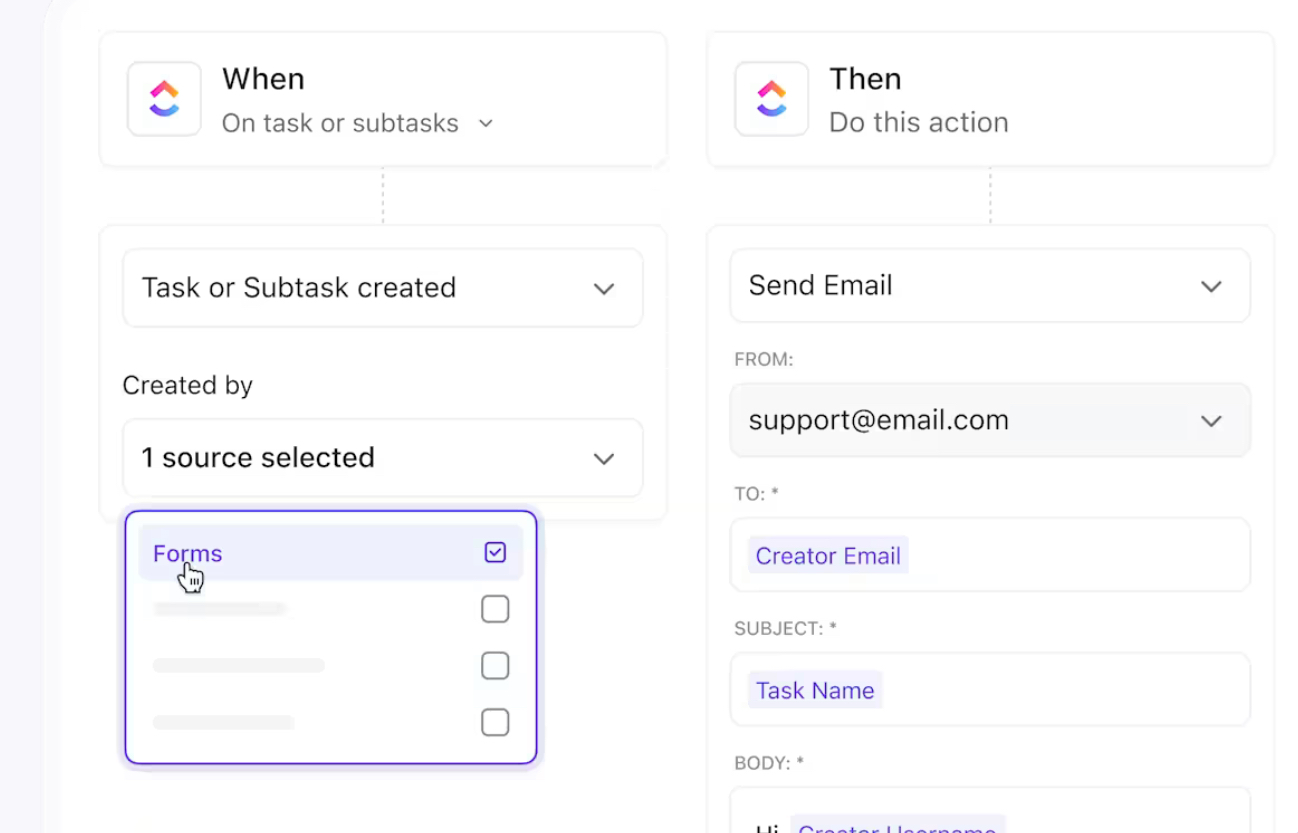

O ClickUp Forms torna cada vulnerabilidade acionável, transformando-a em uma tarefa no ClickUp Tasks, com detalhes sobre gravidade, sistemas afetados e datas-alvo. Isso garante a captura consistente de metadados para rastreamento e priorização.

Quando os problemas estão em andamento, o ClickUp Multiple Assignees e o ClickUp Custom Fields facilitam a atribuição, organização e acompanhamento da correção do início ao fim.

📌 Exemplo: A equipe de segurança preenche um formulário para enviar um problema, criando automaticamente uma tarefa no ClickUp com campos personalizados predefinidos, como “Rede” ou “Conformidade”. Melhor ainda? Tanto o engenheiro de rede quanto o diretor de conformidade podem ser designados para trabalhar na tarefa ao mesmo tempo.

Reduza o trabalho manual

O ClickUp Automations adiciona outra camada de eficiência. As tarefas podem ser atribuídas automaticamente com base na gravidade, escaladas se ficarem ociosas ou movidas através de fluxos de trabalho sem transferências manuais usando o construtor intuitivo if-then do ClickUp.

Alguns exemplos de automação de fluxo de trabalho incluem:

- Atribuição automática de tarefas quando uma vulnerabilidade é aberta

- Acionar lembretes antes das datas de vencimento

- Encaminhamento de incidentes não resolvidos às partes interessadas

📌 Exemplo: Quando uma vulnerabilidade crítica é detectada, uma automação pode atribuir instantaneamente a tarefa ao líder de segurança com base na sua gravidade, aplicar a prioridade correta e definir uma data de vencimento. Se a tarefa permanecer sem solução após 48 horas, ela pode ser automaticamente encaminhada ao CISO.

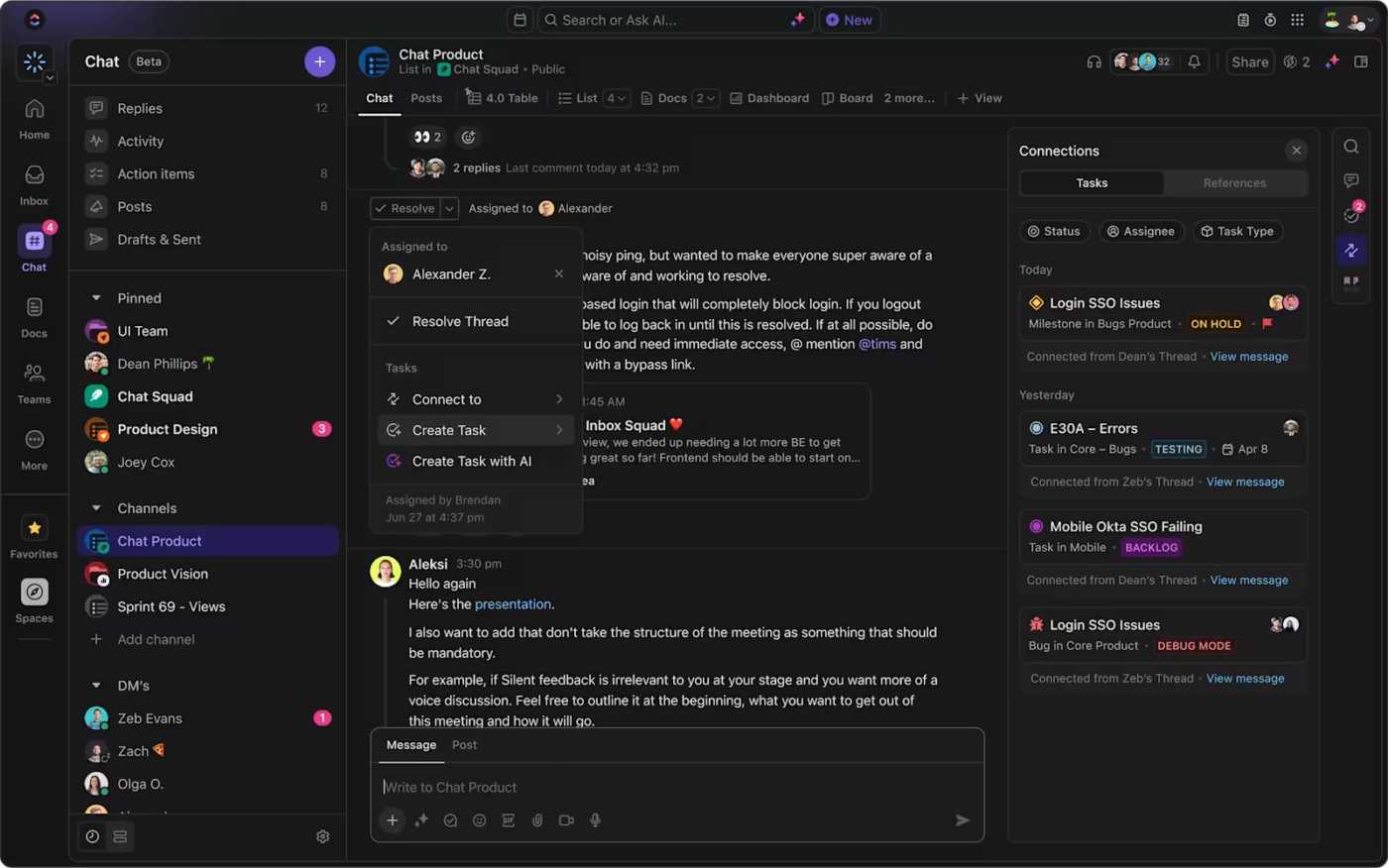

Converse onde você trabalha

Quando a correção começa, as atualizações podem surgir de todas as direções.

O ClickUp Chat mantém essas conversas exatamente onde o trabalho é realizado — junto com tarefas, documentos e cronogramas. As conversas podem ser convertidas em tarefas com um clique, marcadas adequadamente e mantidas em contexto completo para manter os registros de auditoria intactos.

📌 Exemplo: Digamos que uma vulnerabilidade de alto risco seja sinalizada e uma correção esteja em andamento. O líder de segurança publica uma atualização rápida no chat do projeto, marca o engenheiro e vincula a tarefa diretamente na mensagem.

Se a correção exigir acompanhamento, essa mensagem pode ser convertida instantaneamente em uma nova tarefa, transferindo o responsável, o prazo e quaisquer arquivos compartilhados na ferramenta de colaboração segura.

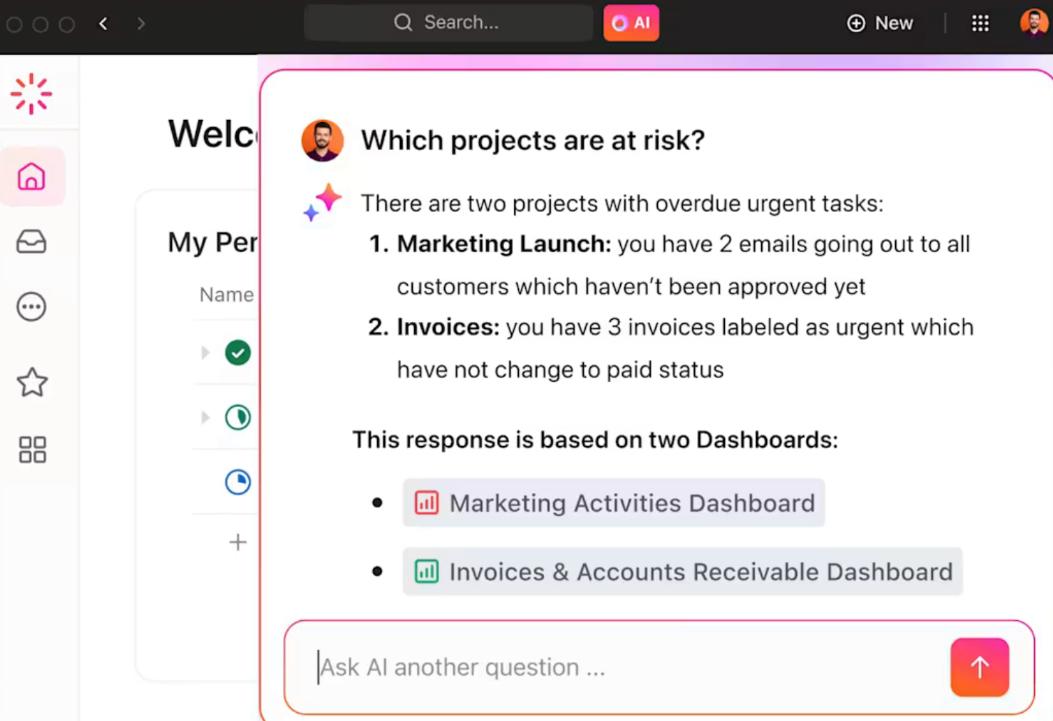

Deixe a IA cuidar do trabalho pesado

O ClickUp Brain, seu assistente com tecnologia de IA, usa atividades de tarefas em andamento, comentários, documentos e histórico de bate-papos para fornecer insights úteis. Ele ajuda ao:

- Resumindo os tópicos de correção em atualizações de status concisas ou relatórios para as partes interessadas

- Geração automática de tarefas de acompanhamento a partir de discussões em chats ou documentos

- Elaboração de resumos de reuniões e listas de ações sem anotações manuais

- Responda a perguntas contextuais, como “Quais correções ainda estão pendentes para alertas de alta gravidade?”

Melhores recursos do ClickUp

- Armazene e vincule documentos de segurança em nuvem: Mantenha seus SOPs, listas de verificação de conformidade e registros de incidentes no ClickUp Docs, vinculados a tarefas e cronogramas relevantes.

- Grave e resuma reuniões: registre decisões e itens de ação de reuniões ao vivo com o ClickUp AI Notetaker.

- Acompanhe os tickets de segurança em mais de 15 visualizações de projetos: utilize as visualizações do ClickUp para gerenciar auditorias, solicitações de serviço e avaliações internas de vulnerabilidade com lista, quadro, Gantt, calendário e muito mais.

- Visualize o desempenho de TI: aproveite mais de 50 cartões nos painéis do ClickUp para monitorar orçamentos, cronogramas, pessoal e taxas de conclusão em todo o seu portfólio de segurança.

- Padronize fluxos de trabalho de segurança repetíveis: dê início a projetos com modelos de gerenciamento de projetos para gerenciamento de serviços de TI, planejamento de testes de penetração ou revisões de políticas.

- Atribua responsabilidades com permissões baseadas em funções: controle quem pode visualizar, editar ou executar tarefas e fluxos de trabalho confidenciais de segurança.

- Ative os agentes de IA para obter suporte sem intervenção manual: deixe que os agentes de IA do ClickUp identifiquem problemas não resolvidos, respondam a perguntas e criem tarefas automaticamente para manter o processo de correção em andamento.

Preços do ClickUp

Avaliações e comentários do ClickUp

- G2: 4,7/5 (mais de 10.400 avaliações)

- Capterra: 4,6/5 (mais de 4.300 avaliações)

O que os usuários reais estão dizendo sobre o ClickUp?

Esta avaliação da G2 diz tudo:

O que mais gosto no ClickUp é sua personalização e flexibilidade. Seja criando fluxos de trabalho personalizados para diferentes equipes (como marketing e desenvolvimento web), usando campos personalizados para rastrear detalhes específicos do projeto ou automatizando tarefas repetitivas, o ClickUp me permite adaptá-lo às nossas necessidades específicas. Ele ajuda a manter tudo em um só lugar, tornando o gerenciamento de projetos e a comunicação entre as equipes mais fáceis. Além disso, as integrações e automações nos poupam muito tempo, permitindo que nos concentremos no que realmente importa.

O que mais gosto no ClickUp é sua personalização e flexibilidade. Seja criando fluxos de trabalho personalizados para diferentes equipes (como marketing e desenvolvimento web), usando campos personalizados para acompanhar detalhes específicos do projeto ou automatizando tarefas repetitivas, o ClickUp me permite adaptá-lo às nossas necessidades específicas. Ele ajuda a manter tudo em um só lugar, tornando o gerenciamento de projetos e a comunicação entre as equipes mais fáceis. Além disso, as integrações e automações nos poupam muito tempo, permitindo que nos concentremos no que realmente importa.

📮 ClickUp Insight: 30% dos trabalhadores acreditam que a automação poderia economizar de 1 a 2 horas por semana, enquanto 19% estimam que poderia liberar de 3 a 5 horas para um trabalho mais profundo e focado.

Mesmo essas pequenas economias de tempo somam-se: apenas duas horas recuperadas por semana equivalem a mais de 100 horas por ano — tempo que poderia ser dedicado à criatividade, ao pensamento estratégico ou ao crescimento pessoal. 💯

Com os agentes de IA e o ClickUp Brain do ClickUp, você pode automatizar fluxos de trabalho, gerar atualizações de projetos e transformar suas notas de reunião em próximas etapas acionáveis, tudo na mesma plataforma. Não há necessidade de ferramentas ou integrações extras: o ClickUp reúne tudo o que você precisa para automatizar e otimizar seu dia de trabalho em um só lugar.

💫 Resultados reais: a RevPartners reduziu 50% de seus custos de SaaS ao consolidar três ferramentas no ClickUp, obtendo uma plataforma unificada com mais recursos, colaboração mais estreita e uma única fonte de verdade que é mais fácil de gerenciar e dimensionar.

Encontrando a opção certa além da Wiz

Esteja você procurando proteção de tempo de execução mais forte, informações de ameaças mais acionáveis ou melhor suporte à conformidade, os concorrentes da Wiz que exploramos oferecem uma vantagem distinta.

Mas aqui está o panorama geral: a segurança abrangente na nuvem não existe isoladamente. Você precisa de uma solução confiável para manter as equipes alinhadas, as atividades visíveis e os dados acessíveis. É aí que o ClickUp se destaca.

Como um aplicativo completo para o trabalho, ele ajuda as equipes de segurança a alinhar projetos, processos e pessoas em um só lugar. Desde o gerenciamento de fluxos de trabalho de correção e auditorias até a automação de tarefas e o aproveitamento da IA por meio do ClickUp Brain, ele foi desenvolvido para trazer ordem até mesmo aos ambientes mais complexos.

Por que esperar? Inscreva-se gratuitamente no ClickUp hoje mesmo!