La conformità con i framework di sicurezza, come il System and Organization Controls 2 (SOC 2), funge da scudo protettivo per i dati sensibili. Minacce alla sicurezza informatica diventano ogni giorno più sofisticate e le misure di sicurezza adeguate sono il modo migliore per difendersi da esse.

Non si tratta solo di un obbligo etico nei confronti dei clienti, ma anche di un obbligo commerciale fondamentale. Una violazione dei dati può portare alla perdita di informazioni riservate e alla perdita di fiducia da parte dei clienti. In alcune aree, esistono persino requisiti legali per proteggere i dati secondo gli standard di un quadro specifico.

Gli stack tecnologici odierni gestiscono grandi quantità di dati provenienti da fonti diverse. Tenere traccia di tutto e farlo in modo da essere conformi alle norme può essere un compito erculeo. Fortunatamente, esistono sul mercato prodotti software in grado di automatizzare molte di queste attività e di rendere la conformità dei dati un obiettivo molto più raggiungibile.

In questo articolo parleremo dei migliori prodotti per la protezione dei dati in base allo standard SOC 2. Alcuni di questi strumenti supportano anche altri tipi di servizi. Alcuni di questi strumenti supportano anche altri sicurezza dei dati standard che potreste dover seguire anche voi!

Cos'è la conformità SOC 2?

Il SOC 2 è un framework che definisce i criteri per la gestione dei dati dei clienti in base a cinque principi di servizio fiduciario. Tali principi sono sicurezza, disponibilità, integrità dell'elaborazione, riservatezza e privacy. Conformità SOC 2 è necessaria per tutte le aziende che archiviano i dati dei clienti nel cloud. Essa garantisce la sicurezza e l'integrità delle informazioni. Il raggiungimento e il mantenimento della conformità SOC 2 dimostrano ai clienti e agli stakeholder che un'organizzazione dispone di solidi controlli di sicurezza per proteggere i loro dati.

Cosa cercare nel software di conformità SOC 2?

Quando cercate uno strumento di conformità SOC 2 per la vostra azienda, la vostra priorità sarà quella di semplificare il lungo processo di audit in un modo che si adatti bene al vostro flusso di lavoro e alla cultura esistente. Ma ci sono altre caratteristiche importanti da ricercare, quali:

- Raccolta automatizzata delle prove: riducendo la raccolta manuale delle prove, il software vi farà risparmiare tempo e snellirà gli audit

- Strumenti di valutazione del rischio: La valutazione regolare del rischio è uno degli aspetti più importanti della cybersecurity, pertanto è utile disporre di un set completo di strumenti per questo scopo

- Gestione dei fornitori: I fornitori terzi possono essere una fonte di vulnerabilità della sicurezza. Il software scelto deve aiutare a valutare la sicurezza dei fornitori

- Moduli di formazione sulla sicurezza: La formazione è il primo passo verso una solida base di sicurezza, sia che si tratti dell'onboarding iniziale dei dipendenti che della formazione continua sulla sicurezza

- Monitoraggio automatizzato: L'automazione riduce la necessità di lavoro manuale e garantisce una conformità continua, fornendo una visione 24 ore su 24, 7 giorni su 7, della vostra conformità

- Controlli personalizzati: La possibilità di adattare i controlli alle vostre specifiche esigenze aziendali vi aiuterà a garantire che il software cresca insieme alla vostra azienda

- Integrazione con lo stack tecnologico: Assicurarsi che il software di conformità funzioni con gli altri strumenti dello stack consente di raccogliere dati da più fonti

- Capacità di revisione rapida: Un buon strumento di conformità SOC 2 consente di velocizzare le revisioni gestendo in modo efficiente le richieste di prove e riducendo i contatti con i revisori

I 7 migliori software di conformità SOC 2 da utilizzare nel 2024

La scelta del giusto software di conformità SOC 2 può dare alla vostra azienda un vantaggio nello sviluppo di un programma di conformità di successo che segua gli standard in evoluzione. Per aiutarvi a trovare il software di sicurezza e conformità più adatto alla vostra azienda, abbiamo stilato un elenco delle migliori opzioni presenti sul mercato.

1. Drata

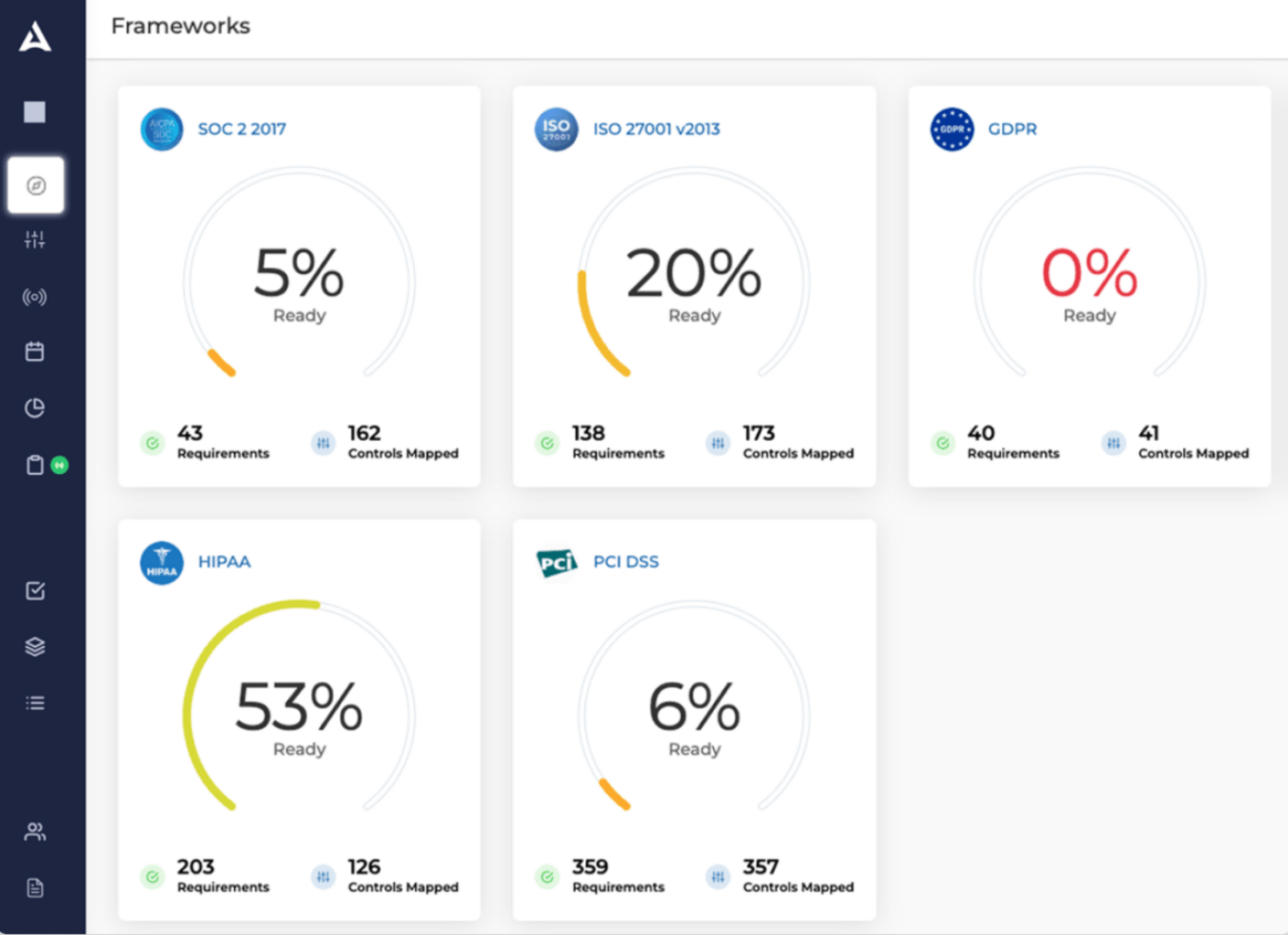

Via Drata Drata automatizza la conformità per le aziende, rendendo più facile il raggiungimento e il mantenimento della conformità SOC 2. Questa piattaforma pone un forte accento sulla sua capacità di raccogliere automaticamente le prove dallo stack tecnologico di un'azienda.

Si tratta di un processo che richiede molto tempo per molte organizzazioni. L'automazione accelera il processo di conformità, garantendo al contempo che le prove raccolte siano accurate e aggiornate. Per le aziende in rapida crescita, questo è un must, in quanto consente loro di dimostrare ai clienti la serietà con cui prendono la sicurezza e la conformità senza richiedere un notevole impegno manuale.

Le migliori caratteristiche di Drata

- Automatizza la raccolta delle prove e i test con strumenti di automazione della conformità progettati da esperti

- Gestisce SOC 2 e altri framework, come ISO 27001, HIPAA, GDPR e altri, attraverso una posizione centralizzata

- Garantisce una conformità costante e una maggiore sicurezza dei dati attraverso un monitoraggio continuo

- Offre opzioni di personalizzazione che si adattano alle esigenze della vostra azienda, compresa la personalizzazione di framework e controlli

- Fornisce rapidamente l'aiuto necessario grazie al team di esperti di sicurezza e conformità di Drata

- Si integra con altri software per automatizzare ulteriormente la raccolta delle prove e mantenere la conformità

Limitazioni di Drata

- Alcuni utenti ritengono che il prezzo sia elevato per le aziende con esigenze semplici

- Alcuni clienti cercano strumenti di collaborazione migliori

Prezzi di Drata

- Contattare le vendite per i prezzi

Valutazioni e recensioni di Drata

- G2: 4.9/5 (oltre 500 recensioni)

- Capterra: 5/5 (1 recensione)

Guarda questi_ Alternative di dati !

2. GioveUno

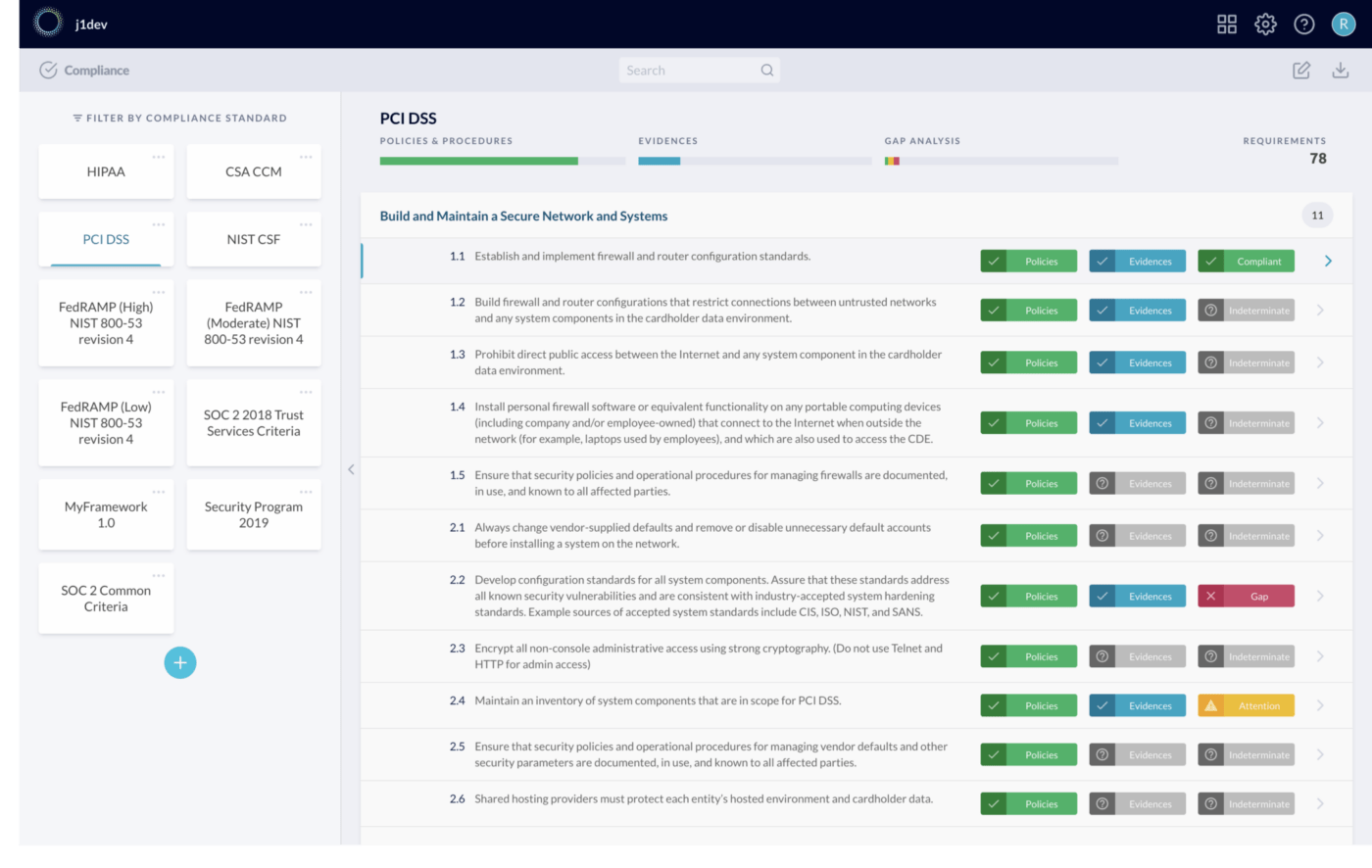

Via GioveUno Anche questo software adotta un approccio olistico alla creazione di un programma di sicurezza. Integrandosi con l'intero stack tecnologico di un'azienda, JupiterOne offre una migliore gestione del rischio.

Queste integrazioni consentono al software di raccogliere automaticamente le prove per gli audit di conformità. In questo modo, la gestione della conformità non è più un problema e la tranquillità è garantita. Il software dispone anche di strumenti di gestione dei fornitori che aiutano a mitigare i rischi associati all'ingresso di fornitori terzi.

Le migliori caratteristiche di JupiterOne

- Individua e tiene traccia automaticamente di tutti gli asset tra le varie fonti di dati, fornendo un'unica posizione per i dati sulla conformità

- Fornisce una ricerca potente attraverso il JupiterOne Query Language per consentire una ricerca e un'analisi più rapide delle informazioni sulla conformità

- Rende facilmente identificabili le relazioni tra gli asset con una visualizzazione basata su grafici

- Consente una segmentazione granulare dei dati sulla sicurezza attraverso l'uso di tag personalizzabili e completi

- Promuove una posizione di conformità continua grazie alla mappatura degli asset a uno standard di sicurezza e alla possibilità di personalizzare gli standard e le mappature

- Consente agli utenti di creare dashboard per la creazione di report sulla postura della sicurezza e di impostare avvisi per vari eventi di sicurezza

Limitazioni di JupiterOne

- Gli utenti hanno trovato la curva di apprendimento iniziale un po' ripida

- Alcuni clienti hanno espresso il desiderio di avere più opzioni di integrazione

Prezzi di JupiterOne

- Gratuito per sempre per un utente

- Base: a partire da 1.000 dollari/mese per un numero illimitato di utenti

- Plus: da 1.250 dollari/mese per utenti illimitati

- Enterprise: da 1.600 dollari/mese per utenti illimitati

JupiterOne valutazioni e recensioni

- G2: 4.9/5 (5 recensioni)

- Capterra: 5/5 (5 recensioni)

3. Vanta

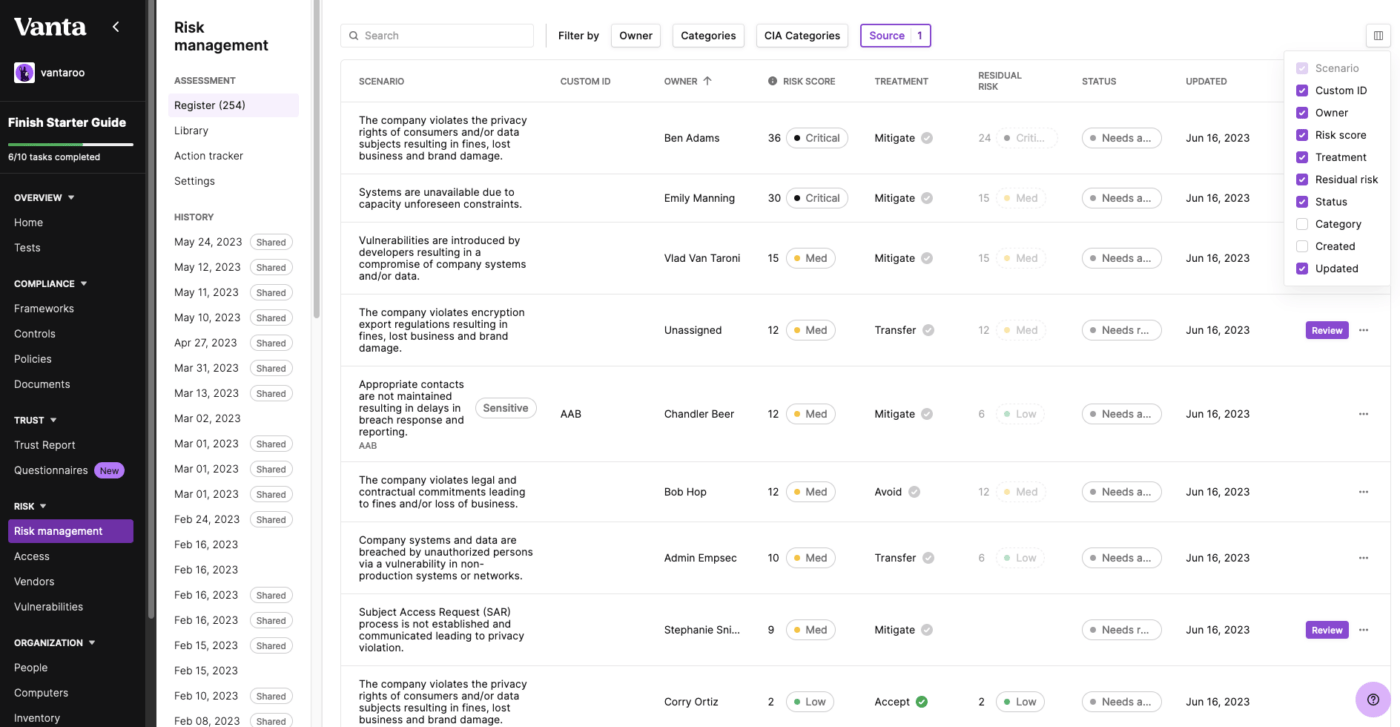

Via Vanta Questo prodotto semplifica il processo di conformità per le aziende con soluzioni di conformità automatizzate. Vanta aiuta le aziende a prepararsi per gli audit di conformità SOC 2 o per uno degli altri framework di sicurezza più diffusi.

Il software produce valutazioni di preparazione che consentono alle aziende di comprendere la loro posizione attuale e i modi proattivi per migliorare. Mantenere il controllo delle valutazioni del rischio consente alle aziende di prepararsi meglio a qualsiasi potenziale audit.

le migliori caratteristiche di #### Vanta

- Offre test orari per monitorare lo stato della postura di sicurezza e fornisce avvisi per qualsiasi discrepanza

- Include integrazioni precostituite e un'API per la creazione di connessioni personalizzate che consentono di avere una visione olistica della conformità dei dati

- Semplifica il processo di audit, semplificando la selezione degli auditor e consentendo il completamento degli audit direttamente dalla piattaforma

- Automatizza fino al 90% del lavoro necessario per più framework, assicurando una gestione efficiente della conformità e del rischio

- Consente la creazione di framework personalizzati per controlli e criteri specifici

- Consente alle aziende di condividere in modo proattivo i dettagli del proprio programma di sicurezza e conformità per creare fiducia con gli stakeholder

Limitazioni di Vanta

- Il prezzo è un po' più alto di quanto alcuni vorrebbero

- Ci vuole un po' di tempo per imparare a gestire tutte le opzioni

Prezzi del Vanta

- Contattare le vendite per i prezzi

Valutazioni e recensioni di Vanta

- G2: 4.6/5 (oltre 700 recensioni)

- Capterra: 4.9/5 (16 recensioni)

Controlla questi_ Altre alternative a Vanta !

4. Thoropass

Via Thoropass Questo software di conformità SOC2 pone una forte enfasi sulla gestione degli accessi. Thoropass garantisce che solo le persone autorizzate abbiano accesso ai sistemi e ai dati sensibili. Ad esempio, è possibile monitorare e revocare l'accesso agli ex dipendenti, assicurando che i dati aziendali rimangano al sicuro anche dopo l'uscita dei dipendenti.

Naturalmente, Thoropass offre anche una serie di altre funzioni (sufficienti a gestire tutte le vostre esigenze di conformità). L'ampia serie di integrazioni garantisce un quadro completo della vostra posizione di sicurezza.

Le migliori caratteristiche di Thoropass

- Offre soluzioni di conformità specifiche per le singole sfide, in modo che le aziende ricevano il giusto supporto per la conformità in ogni momento del percorso di conformità

- Supporta diversi framework, tra cui SOC 2, ISO 27001, PCI DSS, HITRUST, HIPAA e GDPR, tutti su un'unica piattaforma

- Offre un'esperienza di audit senza problemi, gestendo il 100% dell'audit all'interno della piattaforma e garantendo un time-to-audit mediamente più rapido del 67%

- Si integra con altri software per raccogliere dati e prove importanti per il processo di conformità

- Fornisce esperti interni pronti a offrire assistenza tempestiva e strategie a prova di futuro per le esigenze di conformità a lungo termine

Limitazioni di Thoropass

- Alcuni utenti desiderano maggiori opzioni di automazione

- L'interfaccia può essere ingombrante in alcune aree

Prezzi di Thoropass

- Contattare le vendite per i prezzi

Valutazioni e recensioni di Thoropass

- G2: 4,7/5 (oltre 200 recensioni)

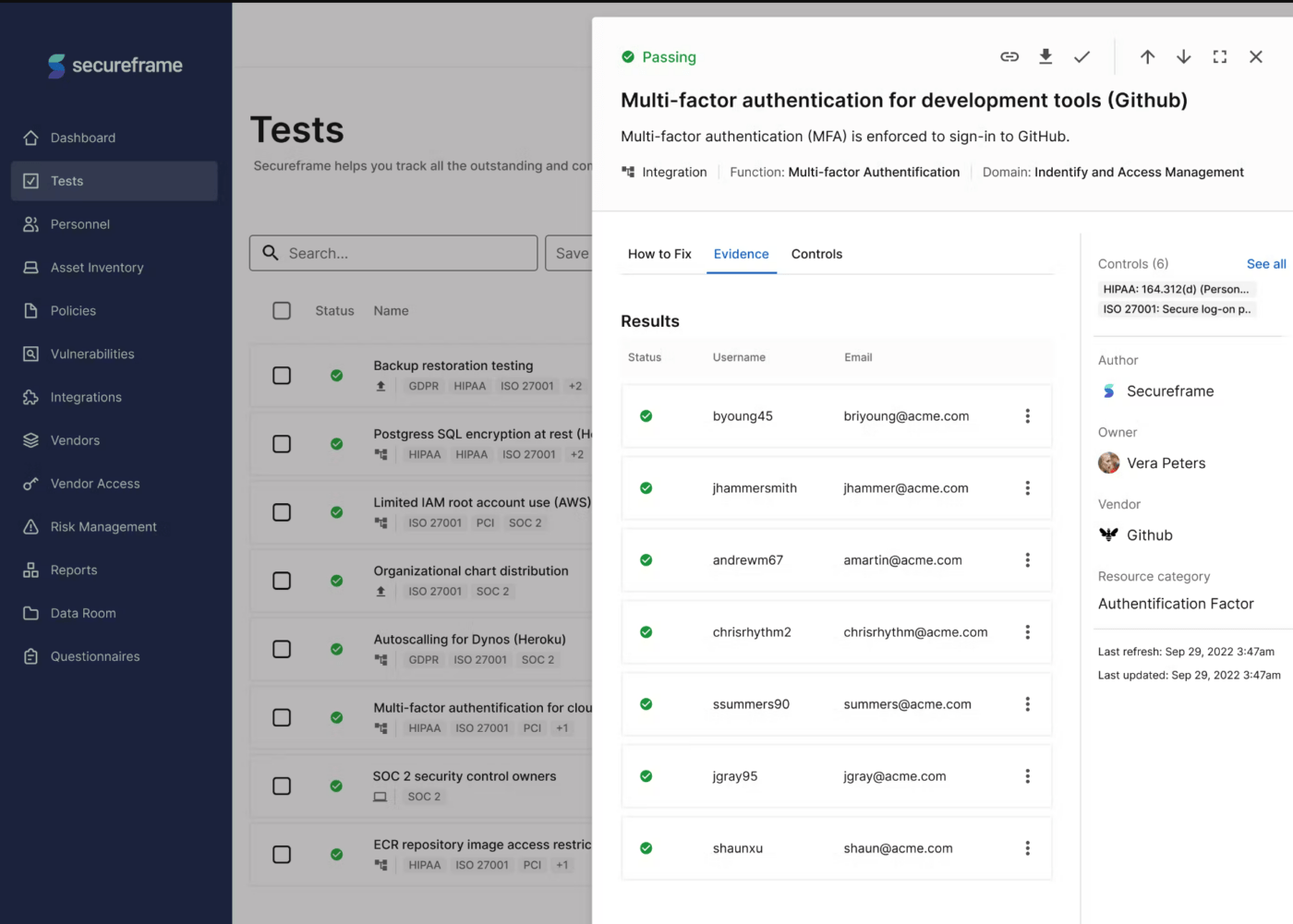

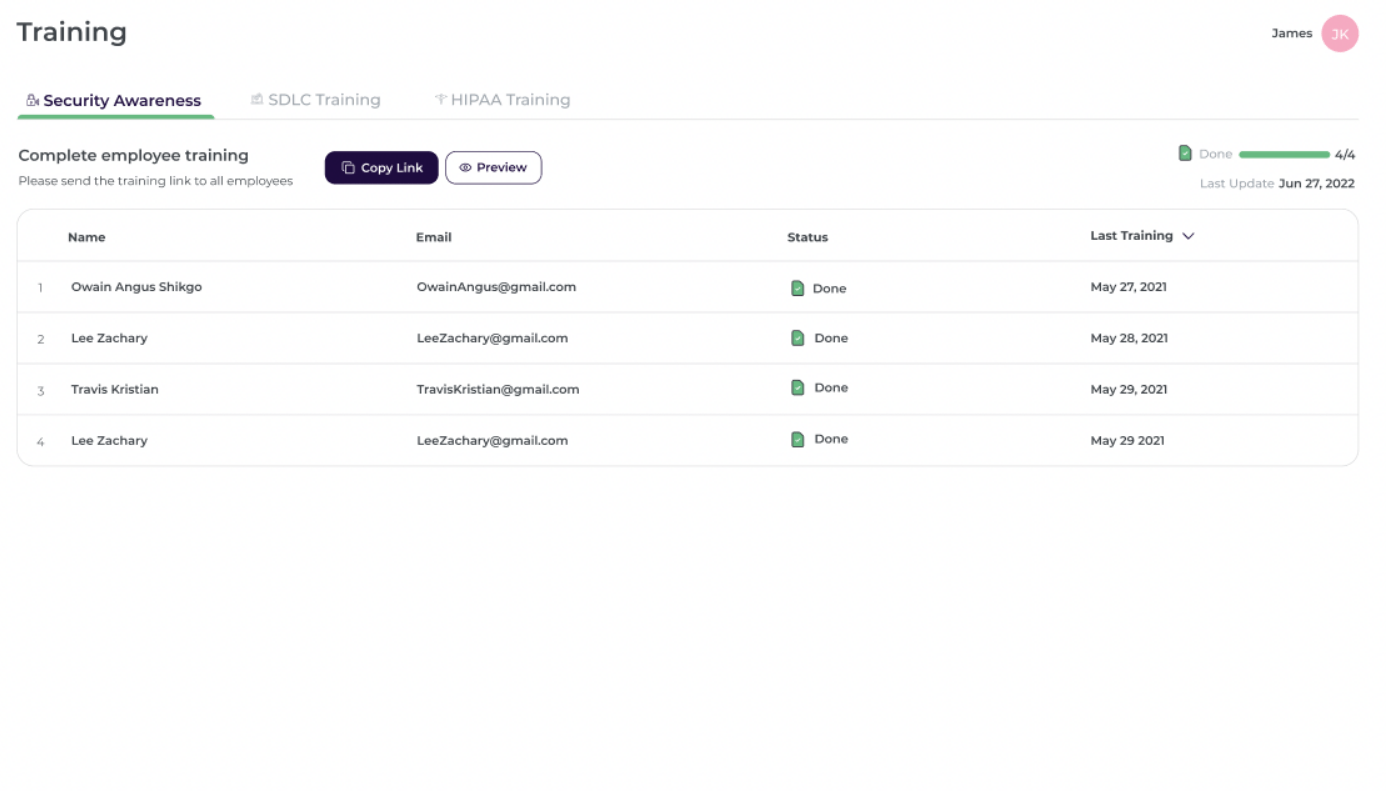

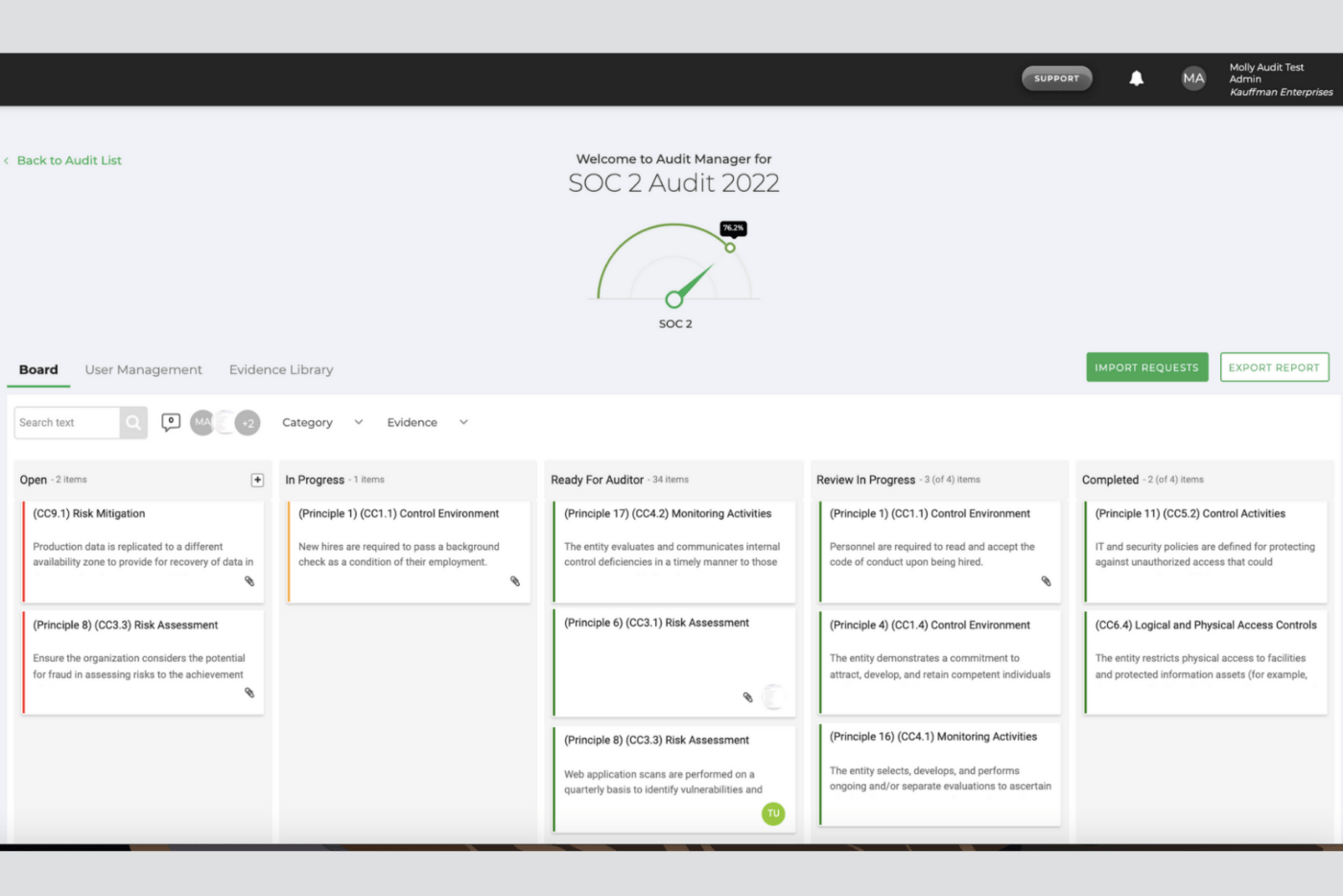

5. Secureframe

Via Telaio sicuro Secureframe si propone di aiutare le aziende a raggiungere la conformità con alcuni degli standard di sicurezza più rigorosi al mondo. Il suo punto di forza è rappresentato dalle funzionalità di conformità automatizzate, che riducono il lungo compito di raccolta delle prove.

Potenti algoritmi di intelligenza artificiale che aiutano gli utenti in tutti gli aspetti della sicurezza aumentano le capacità di questo software. Inoltre, gli strumenti di onboarding e offboarding consentono ai dipendenti di essere sempre informati. Il monitoraggio dell'accettazione delle politiche assicura che tutti aderiscano alle politiche di sicurezza dell'organizzazione.

Le migliori caratteristiche di Secureframe

- Offre un monitoraggio continuo delle risorse e dei dipendenti in un'unica posizione, fornendo informazioni su chi ha accesso ai dati sensibili

- Migliora la sicurezza con strumenti per gestire i controlli mancanti, valutare il rischio e migliorare la postura di sicurezza

- Utilizza l'intelligenza artificiale per automatizzare le attività manuali, semplificando la gestione della sicurezza, del rischio e della conformità

- Automatizza e semplifica l'intero processo di conformità, consentendo alle aziende di diventare rapidamente conformi

- Supporta una serie di standard di sicurezza e privacy, tra cui SOC 2, ISO 27001, HIPAA, PCI DSS, GDPR e altri ancora

Limitazioni di Secureframe

- Alcuni utenti desiderano maggiori opzioni di personalizzazione

- Mancano alcune integrazioni che i clienti desiderano

Prezzi di Secureframe

- Essenziali: Contattare le vendite per i prezzi

- Crescita: Contattare le vendite per i prezzi

- Premium: Contattare le vendite per i prezzi

- Impresa: Contattare le vendite per i prezzi

Secureframe valutazioni e recensioni

- Capterra: 5/5 (4 recensioni)

6. Falena

Via Falena Scytale è un'altra piattaforma in cui l'IA svolge un ruolo importante nell'approccio alla gestione del rischio. Gli strumenti di intelligenza artificiale dell'azienda sono in grado di prevedere i rischi potenziali con grande precisione, consentendo un approccio più proattivo per affrontarli.

Scytale fornisce inoltre alle organizzazioni un registro dei rischi, consentendo loro di rendere il monitoraggio e la gestione delle potenziali minacce una pietra miliare del loro programma di sicurezza. Questo approccio è particolarmente vantaggioso per le aziende in rapida crescita che potrebbero non avere le risorse per monitorare costantemente il loro stack tecnologico.

Le migliori caratteristiche di Scytale

- Fornisce controlli che possono essere adattati alla propria organizzazione, garantendo un adattamento preciso alle esigenze di conformità

- Offre strumenti per la formazione sulla sicurezza per migliorare la preparazione e ridurre al minimo i potenziali problemi di conformità

- Automatizza il processo di raccolta delle prove, le verifica in base ai principali standard di audit e offre un monitoraggio dei controlli 24 ore su 24, 7 giorni su 7

- Fornisce modelli di policy approvati dagli auditor per facilitare la messa a punto e l'allineamento di policy e protocolli di sicurezza

- Consente la collaborazione con gli auditor di sicurezza per gestire l'intero processo dall'interno del software

- Fornisce automazioni che assicurano l'assenza di lacune nella sicurezza durante i processi di inserimento e disinserimento delle risorse umane

Limitazioni di Scytale

- Alcuni utenti vorrebbero più opzioni di esportazione

- La navigazione non è così intuitiva come alcuni clienti vorrebbero

Prezzi di Scytale

- Avvio: Contattare le vendite per i prezzi

- Crescita: Contattare le vendite per i prezzi

- Impresa: Contattare le vendite per i prezzi

Scytale valutazioni e recensioni

- G2: 4.9/5 (oltre 100 recensioni)

- Capterra: 5/5 (5 recensioni)

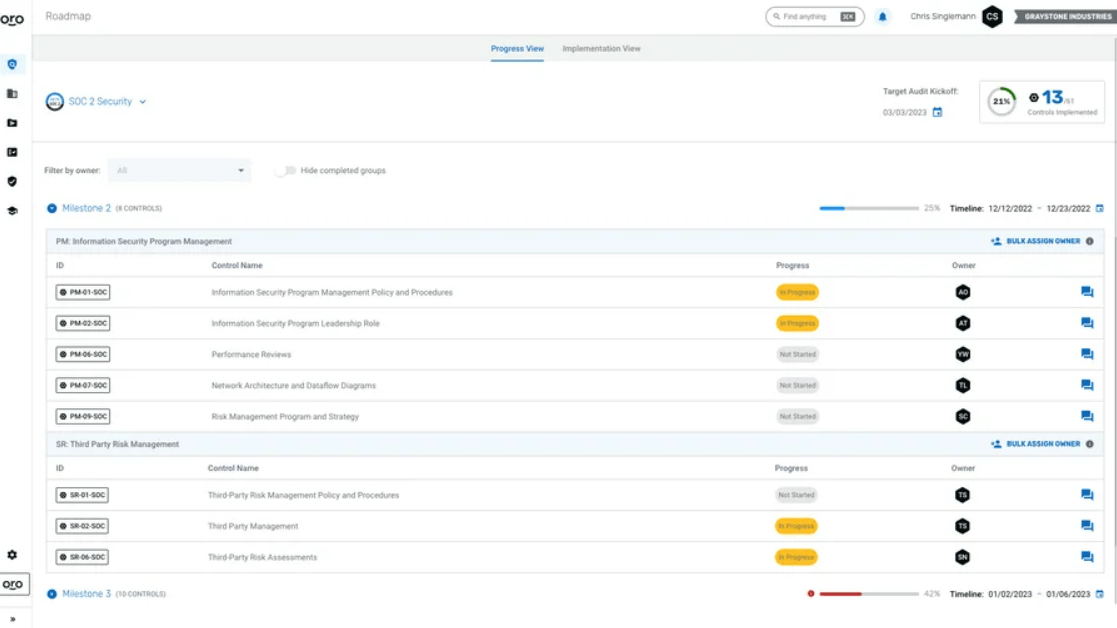

7. Apptega

Via Apptega Apptega è una soluzione completa per la creazione di un programma di sicurezza. Offre una suite di strumenti per la conformità che facilita le aziende a rimanere conformi a oltre 30 standard di settore, tra cui SOC 2.

Un grande obiettivo del prodotto è quello di ridurre le complessità e i costi di gestione della sicurezza informatica . A tal fine, la piattaforma intuitiva dell'azienda elimina la necessità di fogli di calcolo o documenti Word, offrendo una soluzione completa di governance, rischio e conformità (GRC). Gran parte del monitoraggio della conformità è automatico e continuo, in modo da identificare rapidamente le lacune della sicurezza e fornire un progetto di rimedio.

Le migliori caratteristiche di Apptega

- Supporta oltre 30 framework standard del settore, come SOC 2, CMMC, PCI e ISO27001

- Fornisce strumenti per identificare rapidamente le lacune di sicurezza e offre una tabella di marcia per il ripristino

- Offre strumenti per anticipare le minacce alla sicurezza informatica, grazie a funzioni di gestione dei rischi, dei rischi dei fornitori e degli audit già pronte per l'uso

- Fornisce una piattaforma GRC end-to-end intuitiva che elimina la necessità di fogli di calcolo e documenti Word

- Aumenta l'efficienza di oltre il 50% grazie all'analisi incrociata di tutti i framework di conformità in pochi secondi

Limitazioni di Apptega

- Alcuni utenti ritengono che l'interfaccia utente non sia così intuitiva come potrebbe essere

- Alcuni recensori vorrebbero un set di funzioni più ampio

Prezzi di Apptega

- Contattare le vendite per i prezzi

Valutazioni e recensioni di Apptega

- G2: 4.7/5 ( 54+ recensioni)

- Capterra: 4.8/5 (21 recensioni)

Proteggete il vostro team con un solido processo di conformità

Nelle recensioni di cui sopra, avete visto diversi ottimi strumenti per la conformità SOC 2. Avete anche visto come molti di essi pongano l'accento sulla gestione dei fornitori. Avete anche visto come molti di essi pongano l'accento sulla gestione dei fornitori. Quando si utilizzano fornitori di terze parti, è necessario assicurarsi che seguano gli standard di sicurezza appropriati.

Con ClickUp è possibile visualizzare, organizzare e tenere sotto controllo tutte le attività di conformità dei dati e della sicurezza

Qualunque sia Conformità SOC 2 se scegliete un software, sfruttatelo al massimo integrandolo con gli strumenti di gestione dei prodotti e delle attività di ClickUp.

Il Sicurezza ClickUp la politica di ClickUp prende seriamente in considerazione la conformità con le norme di sicurezza, in modo da garantire la sicurezza dei dati memorizzati nel programma.

Sebbene i potenti strumenti di produttività di ClickUp software gratuito per la gestione dei progetti i nostri esperti di sicurezza lavoreranno in background per garantirvi la tranquillità di cui avete bisogno. Provate ClickUp gratuitamente oggi stesso !