Todos los mensajes

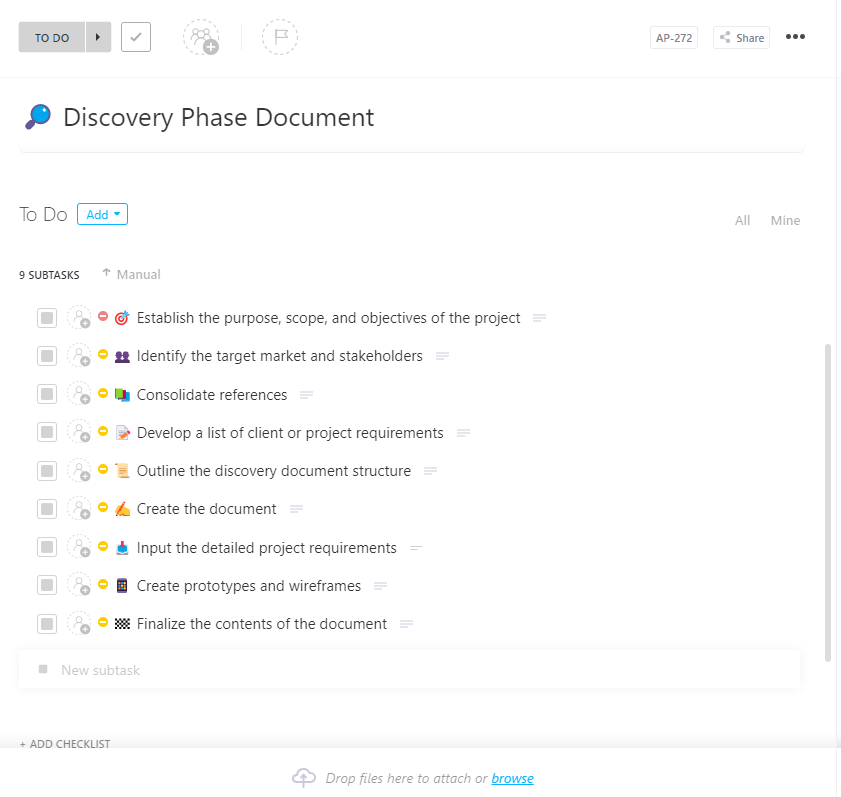

Usando ClickUp

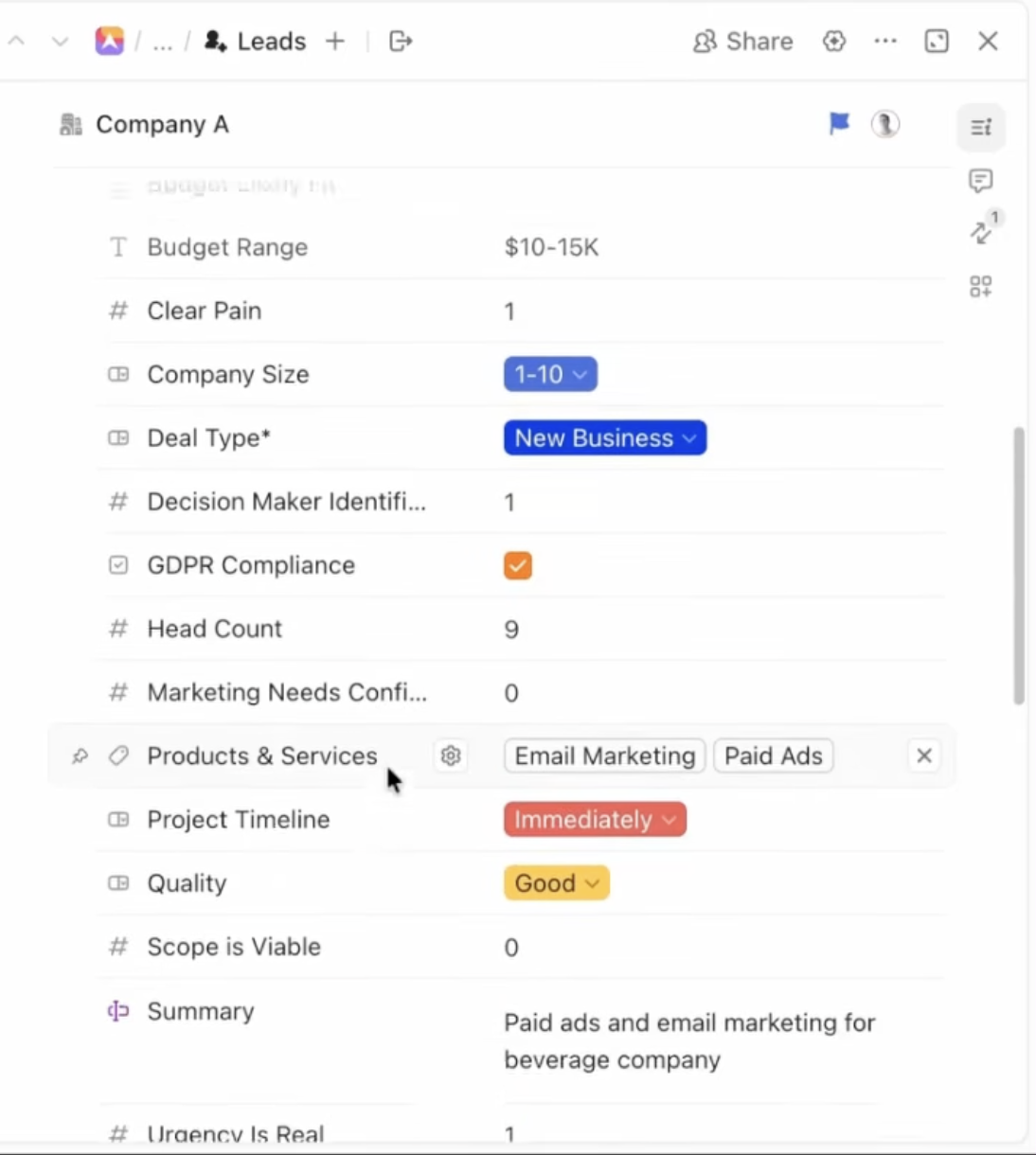

Campos personalizados de ClickUp por tipo de tarea: cómo creo flujos de trabajo de ventas más claros sin campos innecesarios

Christopher Day

Christopher Day

Usando ClickUp

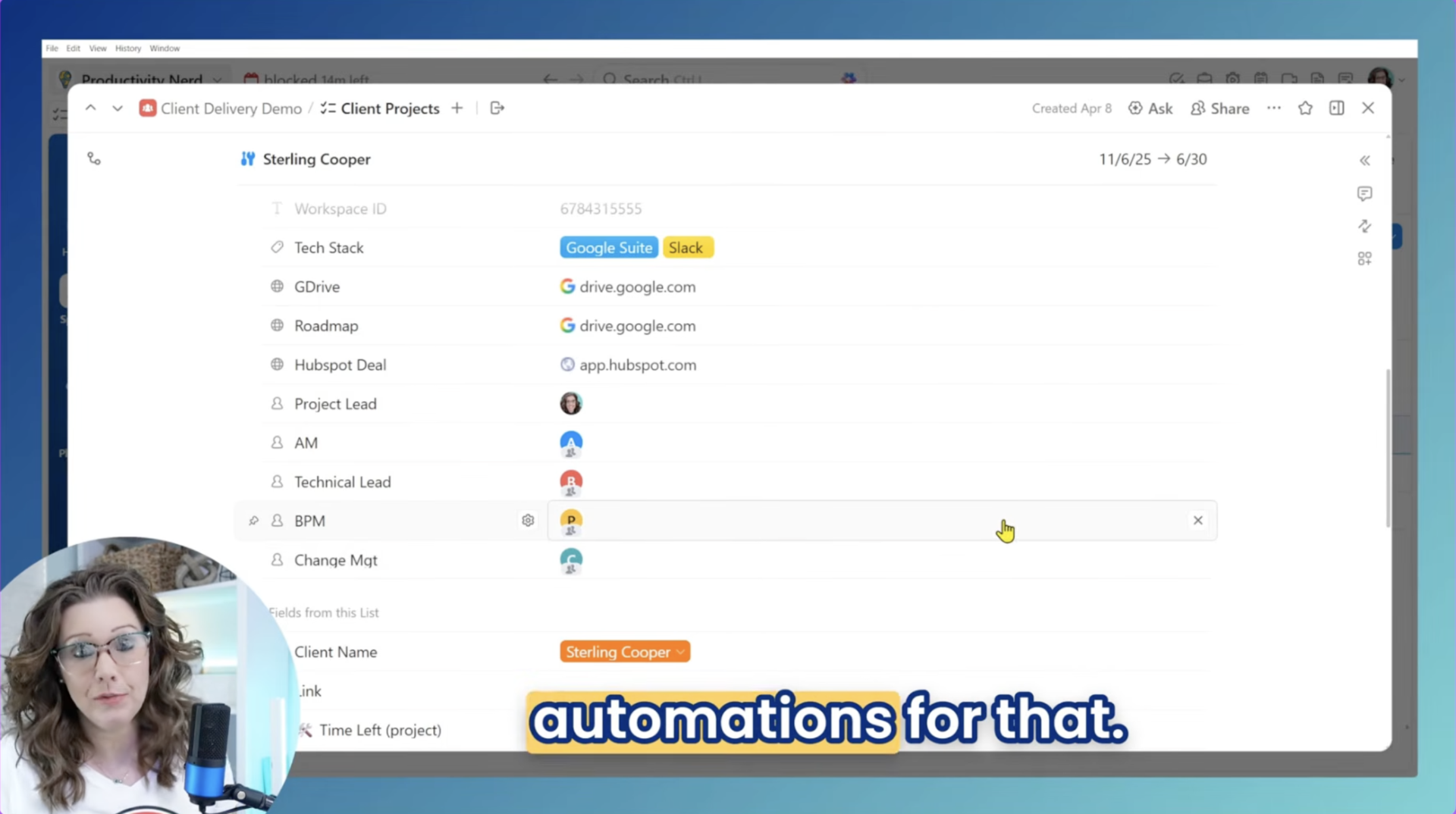

Campos personalizados por tipo de tarea en ClickUp: cómo creé un hub de entregas para clientes que pone fin a la búsqueda del tesoro

Jacqui Myslinski

Jacqui Myslinski

CRM

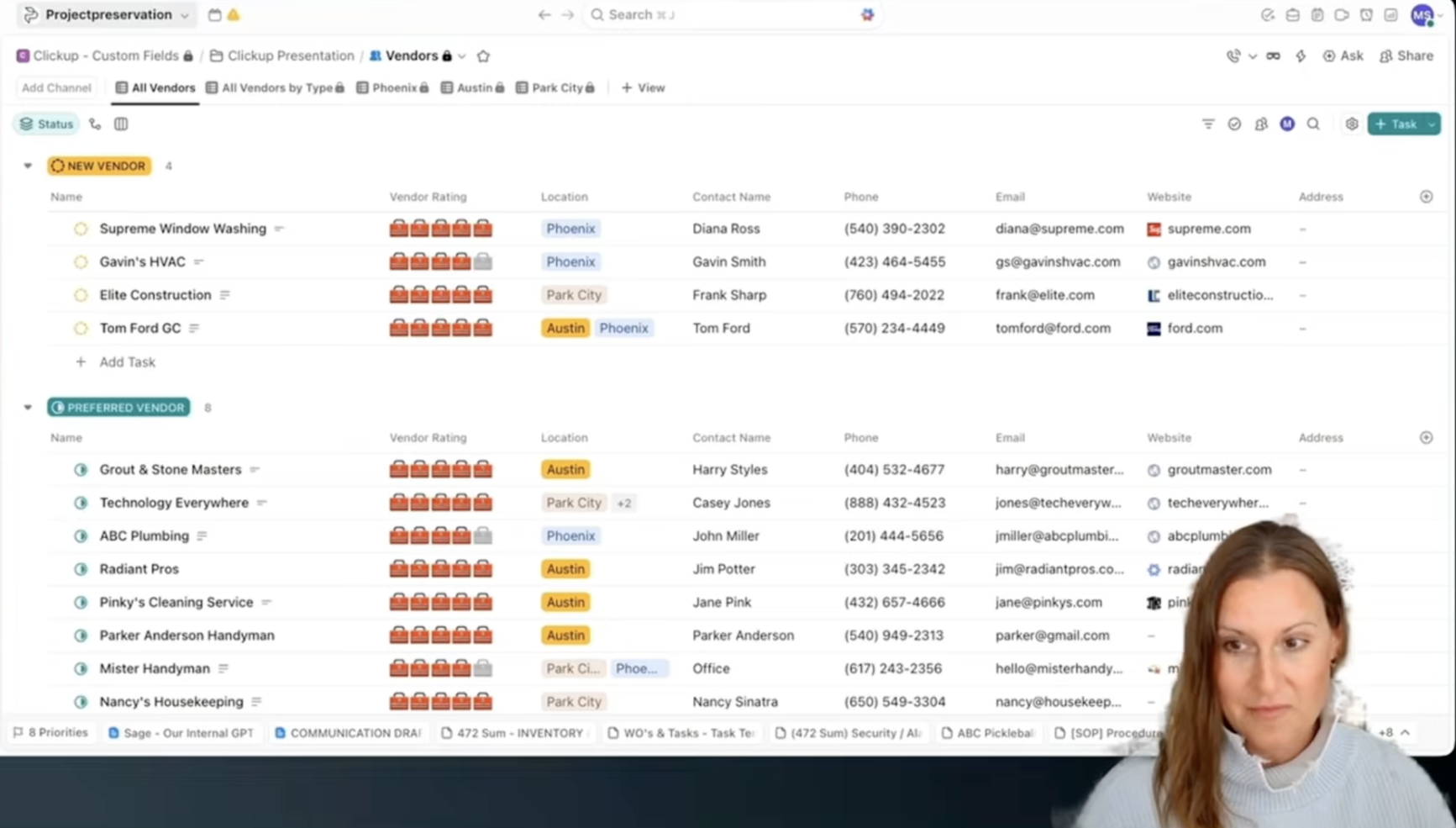

Campos personalizados de ClickUp: cómo creé un sistema de gestión inmobiliaria conectado para proveedores y órdenes de trabajo

Melissa Shymko

Melissa Shymko

Disclosures

27 de abril: ¿Qué pasó con nuestra configuración de conmutadores de función?

ClickUp Security Team

ClickUp Security Team

Lanzamientos de Funciones

Cómo generamos confianza mediante el cumplimiento de la norma SOC 2

Erica Chappell

Erica Chappell

Software

8 herramientas similares a Smartsheet para la planificación de la capacidad

Preethi Anchan

Preethi Anchan

Plantillas

10 plantillas de modelos operativos de corporación en ClickUp

Praburam

Praburam

Software

Base44 frente a Claude Código: ¿cuál deberías usar?

Arya Dinesh

Arya DineshPlantillas

10 plantillas de seguimiento de ingresos por suscripción que realmente detectan señales de pérdida de clientes

Praburam

Praburam

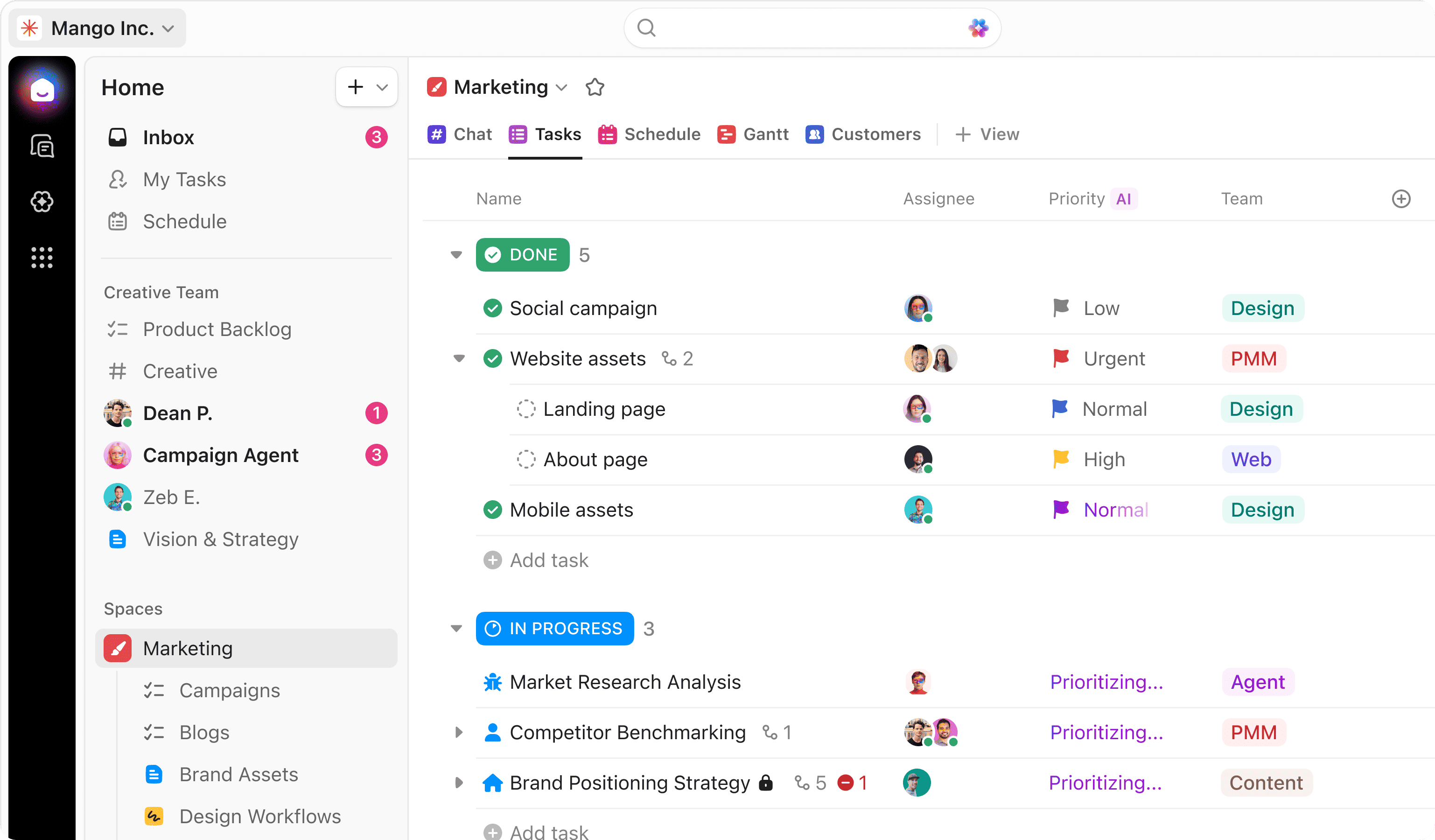

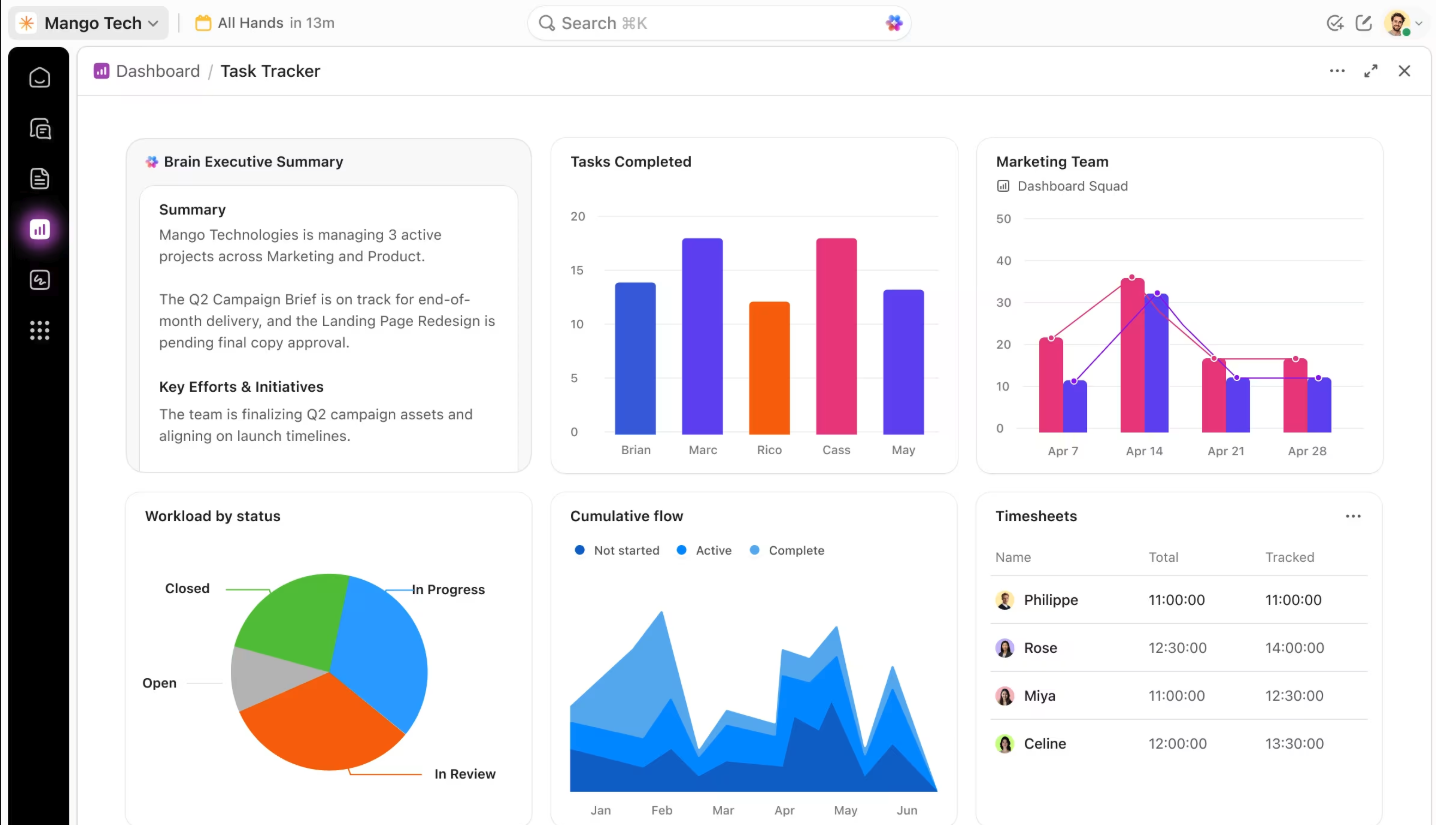

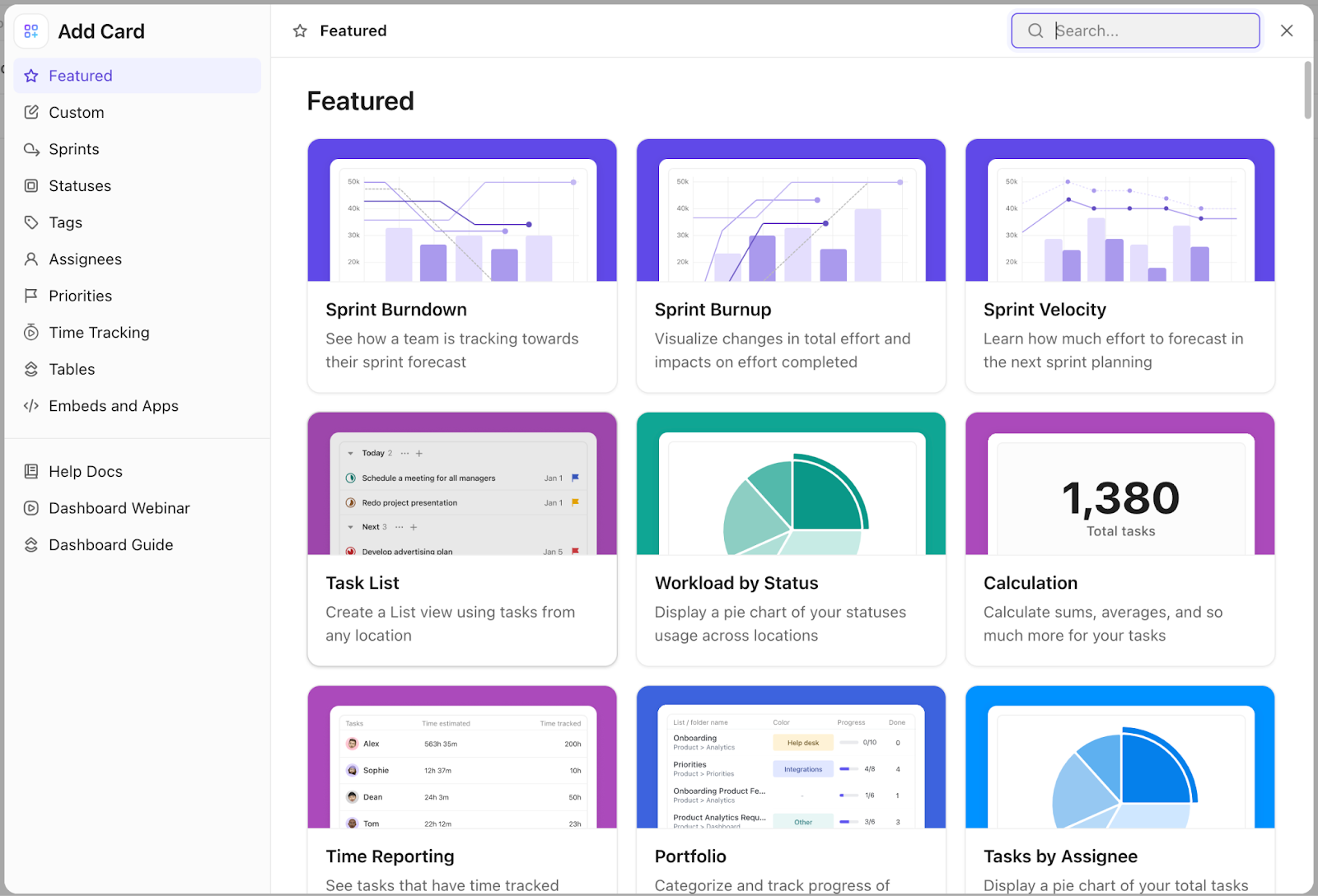

Usando ClickUp

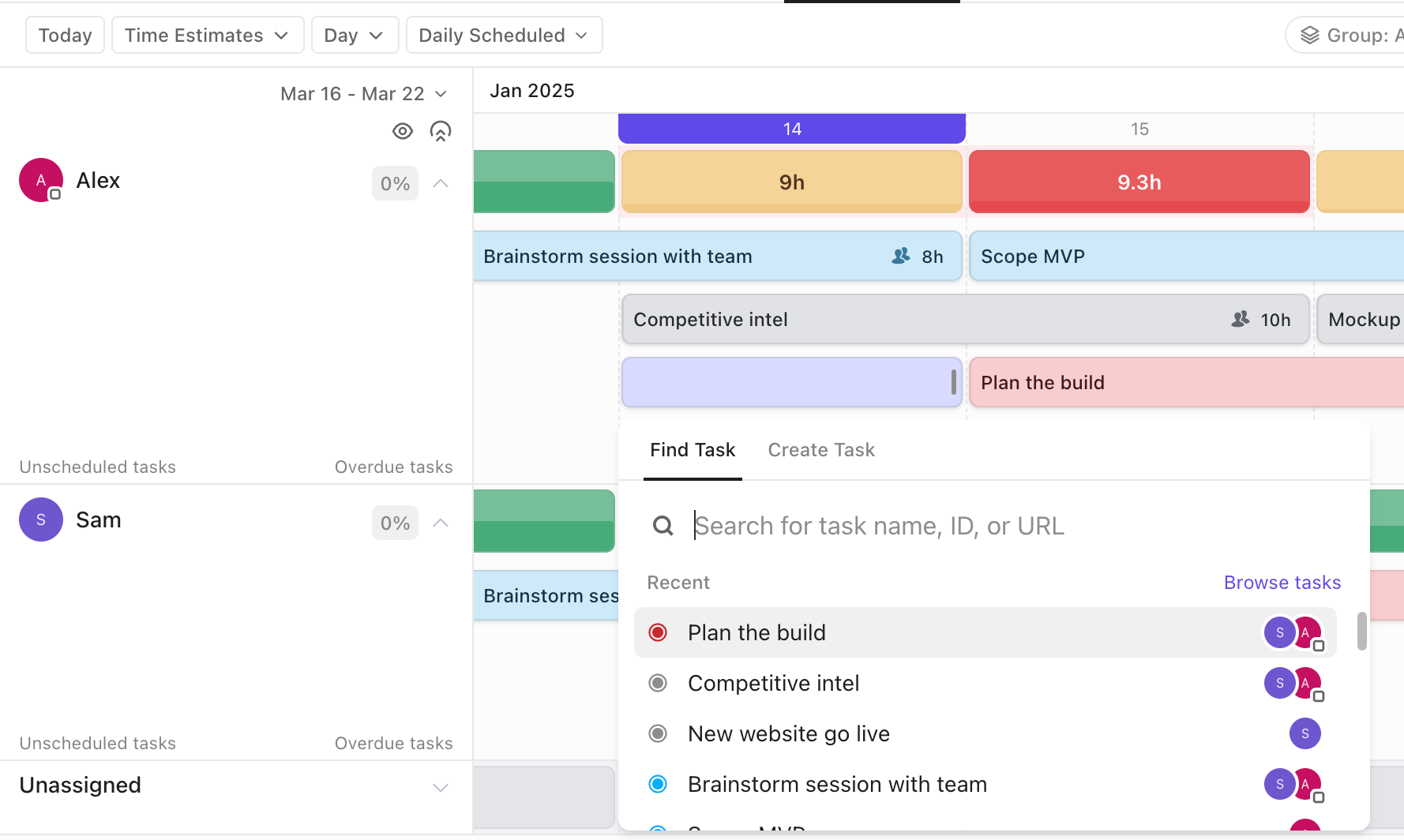

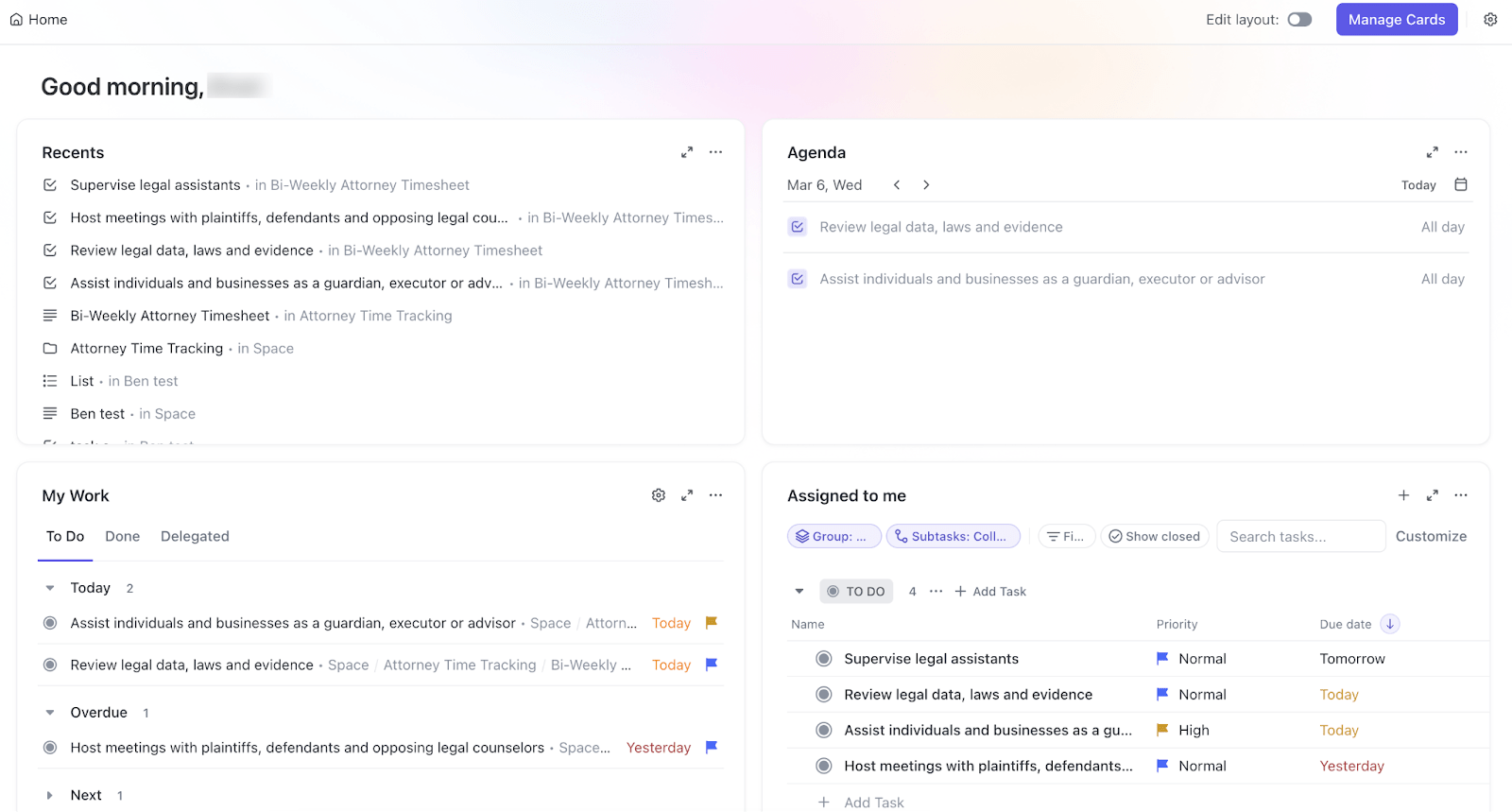

10 ejemplos de paneles de ClickUp para equipos de Teams

Praburam

Praburam

Plantillas

10 plantillas de flujo de trabajo para la síntesis de información en ClickUp

Praburam

Praburam

Plantillas

10 plantillas de estrategias de movilidad del talento en ClickUp

Praburam

Praburam

Plantillas

10 plantillas de precios de paquetes de servicios en ClickUp

Praburam

Praburam

Software

Las 10 mejores alternativas a Fyntrix IA en 2026

Preethi Anchan

Preethi Anchan

Software

Las 10 mejores alternativas a Olovka IA en 2026

Preethi Anchan

Preethi Anchan

Software

Base44 frente a Lovable: ¿qué generador de IA es el adecuado para ti?

Arya Dinesh

Arya Dinesh

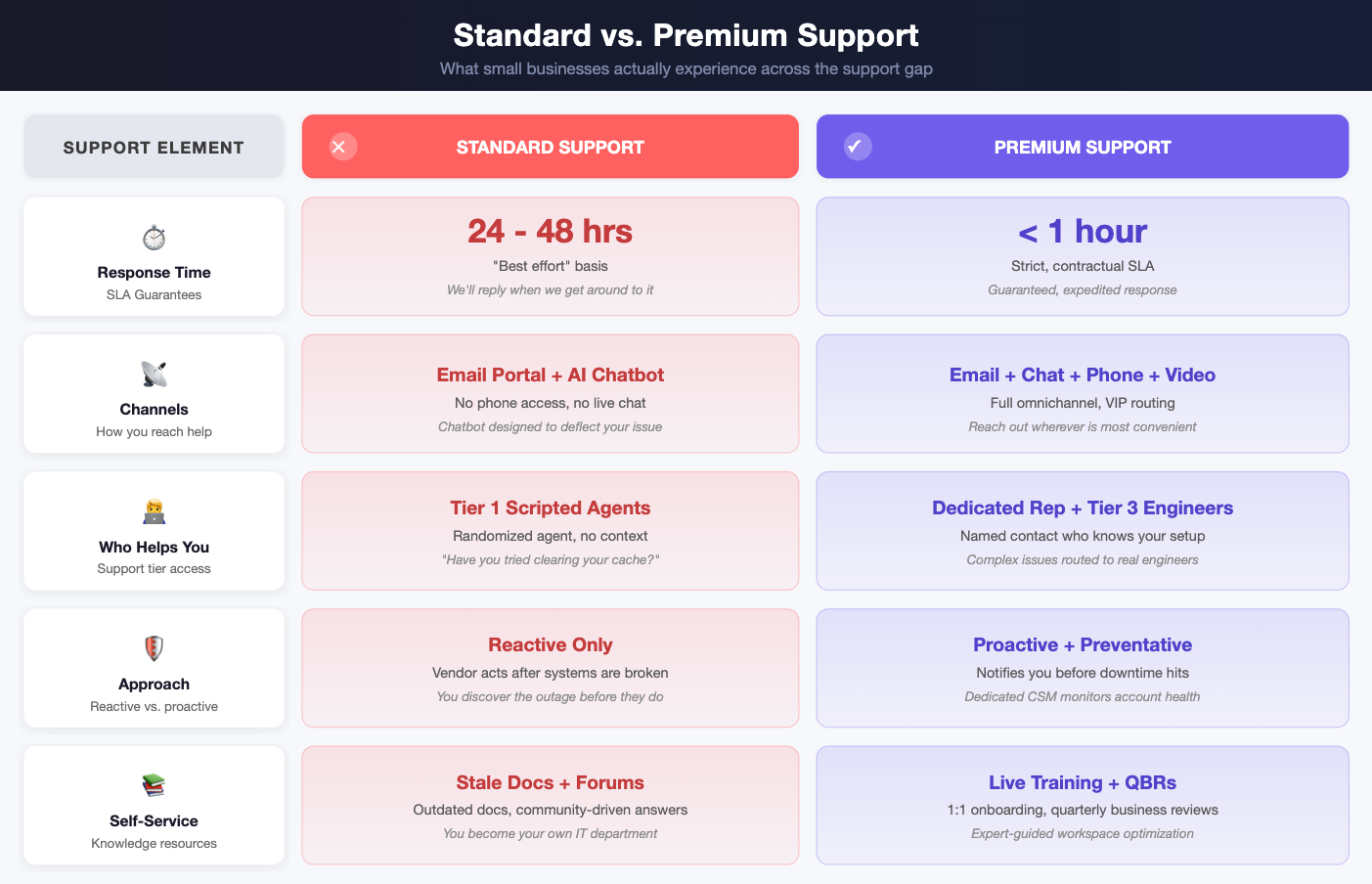

Business

El valor oculto de un representante dedicado a las pymes

Arya Dinesh

Arya Dinesh

Agencias

Cómo crear un panel de control de operaciones de agencia en Hojas de cálculo de Google

Manasi Nair

Manasi Nair

Software

Base44 vs. ClickUp: cómo se comparan en 2026

Arya Dinesh

Arya Dinesh

Software

Claude Código vs. Copilot: ¿cuál se adapta mejor a tu flujo de trabajo?

Arya Dinesh

Arya Dinesh

Software

Cómo utilizar Copilot en Teams de Microsoft de forma eficaz

Praburam

Praburam

Software

Cómo utilizar la herramienta Bash para usuarios de Gemini

Praburam

Praburam

Plantillas

Cómo crear una hoja de control de tiempo en las Hojas de cálculo de Google

Praburam

Praburam

Software

ClickUp vs. Workzone: ¿qué herramienta se adapta mejor a ti?

Arya Dinesh

Arya Dinesh