Os incidentes cibernéticos se desenrolam rapidamente. O ransomware se espalha em minutos, o phishing gerado por IA passa despercebido pelos filtros e um único erro pode se transformar em uma violação em grande escala antes mesmo que as equipes consigam se alinhar sobre o que está acontecendo. A pressão é real, assim como o custo.

O Relatório sobre o Custo de uma Violação de Dados da IBM estima a média global em US$ 4,44 milhões, sendo que atrasos na resposta e falta de coordenação elevam ainda mais esse valor.

Em meio a esse caos, as equipes precisam de clareza. Um manual de resposta a incidentes oferece à sua equipe um roteiro comum quando as coisas ficam complicadas. Ele define quem age primeiro, quais etapas seguir e como manter uma comunicação eficaz enquanto a situação evolui.

Nesta postagem do blog, você aprenderá a criar um manual de resposta a incidentes projetado para as ameaças atuais. Exploramos cenários reais, ações de resposta claras e o ClickUp, o primeiro Espaço de Trabalho de IA Convergente do mundo, como um sistema que sua equipe pode usar sob pressão.

O que é um manual de resposta a incidentes?

Um manual de resposta a incidentes é um guia estruturado e passo a passo que ajuda as equipes de segurança a lidar com tipos específicos de incidentes cibernéticos de maneira consistente e eficiente. Ele descreve exatamente o que fazer quando ocorre um incidente, quem é responsável por cada ação e como passar da detecção à contenção e recuperação sem confusão ou atrasos.

Pense nisso como um plano de ação pronto para uso em cenários reais, como ataques de phishing, infecções por ransomware ou violações de dados.

🧠 Curiosidade: O primeiro “vírus” de computador não era malicioso. Em 1971, um programa chamado Creeper se espalhava entre computadores apenas para exibir a mensagem: “Sou o Creeper, me pegue se puder”. Isso levou à criação do primeiro antivírus, chamado Reaper.

Manual de resposta a incidentes x Plano x Runbook

As pessoas confundem constantemente a terminologia usada na documentação de segurança. Essa confusão gera problemas reais quando as equipes elaboram seus procedimentos operacionais padrão. O resultado são planos genéricos que carecem de etapas práticas ou manuais excessivamente técnicos que confundem a liderança.

Veja a seguir como esses três documentos se diferenciam.

| Documento | Escopo | Nível de detalhamento | Quando é usado | Quem usa | Formato |

| Plano | Estratégia para toda a organização | Políticas de alto nível | Antes dos incidentes | Liderança e questões jurídicas | Documento de política |

| Manual | Resposta específica para cada cenário | Ações táticas passo a passo | Durante um tipo específico de incidente | Equipe de resposta a incidentes | Fluxo de trabalho com árvore de decisão |

| Manual de procedimentos | Procedimento técnico único | Etapas automatizadas detalhadas | Durante uma tarefa específica | Equipe de resposta técnica | Lista de verificação ou roteiro |

É preciso que os três funcionem em conjunto. Um plano sem manuais é vago demais para ser colocado em prática. Um manual sem guias de execução deixa a execução técnica à mercê da improvisação.

📮 ClickUp Insight: 53% das organizações não possuem governança de IA ou contam apenas com diretrizes informais.

E quando as pessoas não sabem para onde vão seus dados — ou se uma ferramenta pode representar um risco de conformidade — elas hesitam.

Se uma ferramenta de IA estiver fora dos sistemas confiáveis ou tiver práticas de dados pouco claras, o receio de “E se isso não for seguro?” é suficiente para impedir sua adoção.

Esse não é o caso do ambiente totalmente regulamentado e seguro do ClickUp. O ClickUp AI está em conformidade com o GDPR, a HIPAA e o SOC 2, além de possuir a certificação ISO 42001, garantindo que seus dados sejam privados, protegidos e gerenciados de forma responsável.

Fornecedores terceirizados de IA estão proibidos de treinar ou reter quaisquer dados de clientes do ClickUp, e o suporte a múltiplos modelos opera sob permissões unificadas, controles de privacidade e padrões de segurança rigorosos. Aqui, a governança de IA torna-se parte do próprio espaço de trabalho, para que as equipes possam usar a IA com confiança, sem riscos adicionais.

Componentes-chave de um manual de resposta a incidentes

Todo manual de resposta a incidentes eficaz segue a mesma estrutura básica. Antes de começar a elaborá-lo, você precisa saber o que deve constar nele.

Critérios de acionamento e classificação de incidentes

Os gatilhos são as condições específicas que ativam o manual. Isso pode ser um alerta do SIEM para padrões de login anômalos ou um usuário relatando um e-mail suspeito. Combine seus gatilhos com um sistema de classificação de incidentes para que sua equipe saiba com que rapidez deve agir.

- Gravidade 1: Crítica: Exfiltração ativa de dados ou criptografia por ransomware em andamento

- Gravidade 2: Alta: Compromisso confirmado sem propagação ativa

- Gravidade 3: Média: Atividade suspeita que requer investigação

- Gravidade 4: Baixa: Violação de política ou anomalia menor

A classificação determina quais ações são acionadas e com que rapidez. Sem ela, as equipes reagem de forma exagerada a alertas de baixa prioridade ou reagem de forma insuficiente a ameaças reais.

📖 Leia também: Maneiras de melhorar a segurança cibernética na gestão de projetos

Funções e responsabilidades

Um manual de procedimentos é inútil se ninguém souber quem é responsável por quê. Defina as principais funções que devem constar em todo manual de procedimentos.

- Comandante de Incidentes: É responsável pela resposta geral e toma decisões de escalonamento

- Líder Técnico: Coordena a investigação prática e a contenção

- Líder de Comunicações: Gerencia atualizações internas e notificações externas

- Assessoria jurídica: Presta consultoria sobre obrigações regulatórias e preservação de provas

- Patrocinador executivo: Aprova decisões importantes, como desligamentos do sistema

Atribua funções por cargo, e não apenas pelo nome da pessoa. As pessoas podem sair de férias ou deixar a empresa, portanto, cada função precisa de um responsável principal e um substituto.

Procedimentos de detecção, contenção e recuperação

Esse é o núcleo operacional do manual. A detecção e a análise confirmam se o gatilho é um incidente real e coletam os indicadores iniciais de comprometimento.

A contenção envolve ações imediatas para impedir que o incidente se espalhe. Isso inclui isolar os sistemas afetados, bloquear IPs maliciosos e desativar contas comprometidas. É preciso distinguir entre a contenção de curto prazo, para estancar o problema, e a contenção de longo prazo, para garantir a estabilidade.

A erradicação e a recuperação eliminam totalmente a ameaça por meio da remoção de malware e da correção de vulnerabilidades. Essa fase restaura os sistemas à operação normal e inclui testes de validação para garantir que a ameaça realmente tenha sido eliminada.

🔍 Você sabia? Uma das maiores ameaças à segurança de todos os tempos começou com um problema de senha. Em 2012, o LinkedIn sofreu uma violação em grande escala, em parte porque as senhas eram armazenadas usando métodos de hash desatualizados, tornando milhões de contas fáceis de serem invadidas.

Protocolos de comunicação e escalonamento

Os incidentes exigem uma comunicação coordenada, além da resposta técnica. A escalação interna define quando o comandante da resposta ao incidente deve envolver a equipe executiva e o consultor jurídico.

A comunicação externa determina quem fala com os clientes, os órgãos reguladores ou a imprensa. Muitas estruturas de conformidade estabelecem prazos obrigatórios para notificação, aos quais seu manual deve fazer referência.

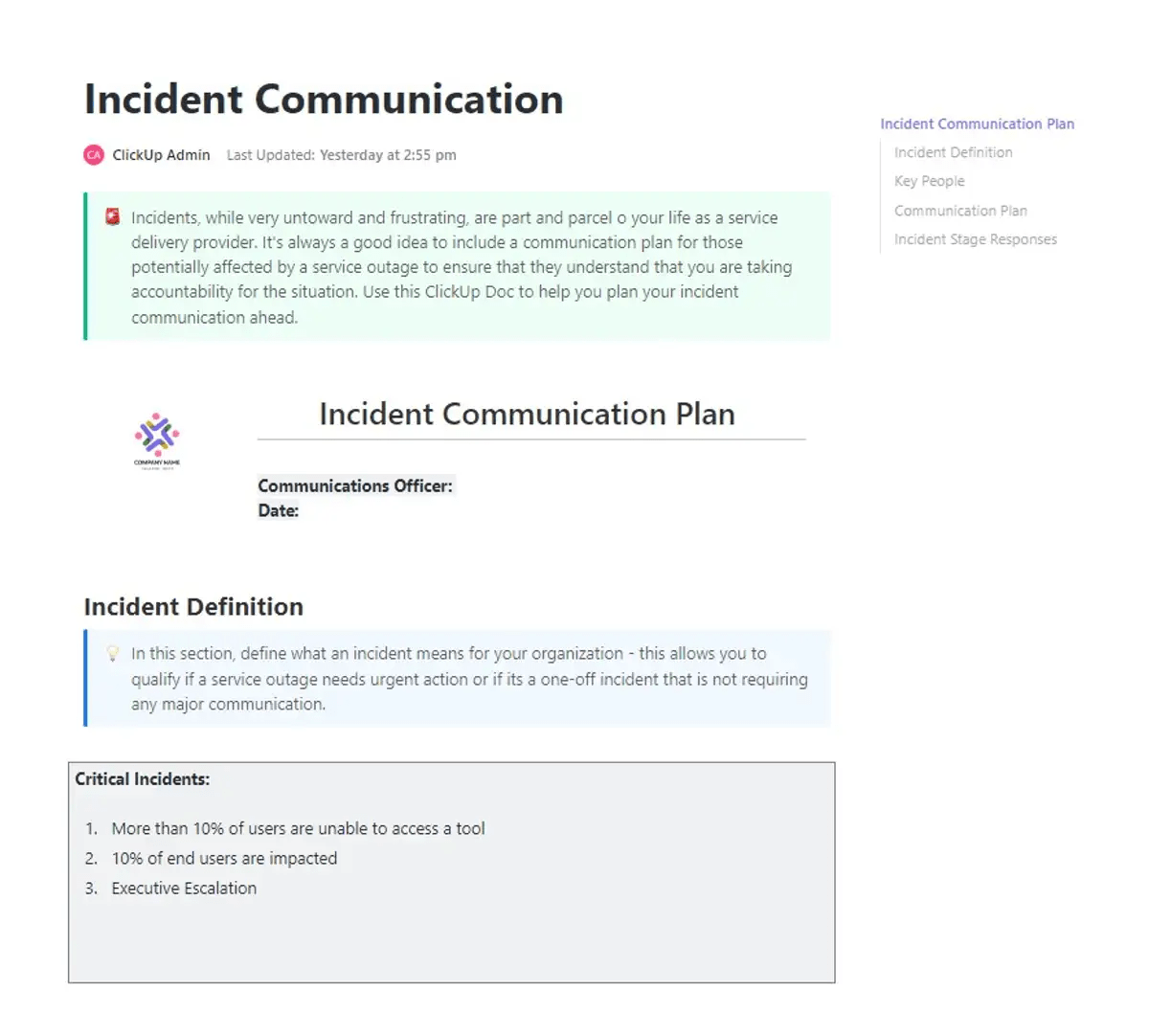

⚡ Arquivo de modelos: Quando ocorrem incidentes, o maior risco geralmente é a confusão que se segue. Atualizações atrasadas, responsabilidades pouco claras e comunicação dispersa podem retardar os tempos de resposta e ampliar o impacto. É exatamente aí que o modelo de plano de comunicação de incidentes do ClickUp agrega valor real.

Este modelo oferece às equipes uma estrutura pronta para uso, permitindo uma comunicação clara mesmo sob pressão. Você pode definir funções, mapear canais de comunicação e garantir que as partes interessadas certas sejam informadas no momento certo. Ele centraliza tudo, desde pontos de contato até caminhos de escalonamento, para que as equipes permaneçam alinhadas quando mais importa.

Como criar um manual de resposta a incidentes (passo a passo)

Um incidente de segurança sem um plano é uma crise. Um incidente de segurança com um manual é um processo. Veja aqui como criar um que resista à pressão. 👀

Etapa 1: Defina o escopo e os objetivos

Antes de escrever qualquer procedimento, defina o que o manual abrange e o que ele não abrange.

O aumento excessivo do escopo prejudica a usabilidade. Um manual que tenta abordar todos os cenários possíveis acaba não atendendo bem a nenhum deles, e os responsáveis pela resposta perdem tempo procurando orientações que ou não existem ou não se aplicam à sua situação.

Comece respondendo a quatro perguntas:

- Quais tipos de incidentes estão incluídos: Ransomware, violações de dados, ameaças internas, DDoS, phishing, invasão de contas, comprometimento da cadeia de suprimentos ou todos os itens acima

- A quais sistemas e ambientes o manual se aplica: Infraestrutura em nuvem, servidores locais, ambientes híbridos, plataformas SaaS, sistemas OT/ICS ou unidades de negócios específicas com perfis de risco exclusivos

- O que é considerado sucesso: Uma meta de tempo médio para detecção (MTTD) inferior a 60 minutos, tempo médio para resposta (MTTR) inferior a quatro horas ou conformidade com SOC 2, ISO 27001 ou HIPAA

- Quem é o responsável pelo manual: Uma pessoa ou equipe designada, responsável por mantê-lo atualizado, distribuí-lo às pessoas certas e agendar revisões

Definir o escopo parece simples até você sentar para fazer isso. As equipes frequentemente ficam paralisadas nessa etapa porque as informações estão espalhadas por incidentes passados, anotações dispersas e expectativas das partes interessadas.

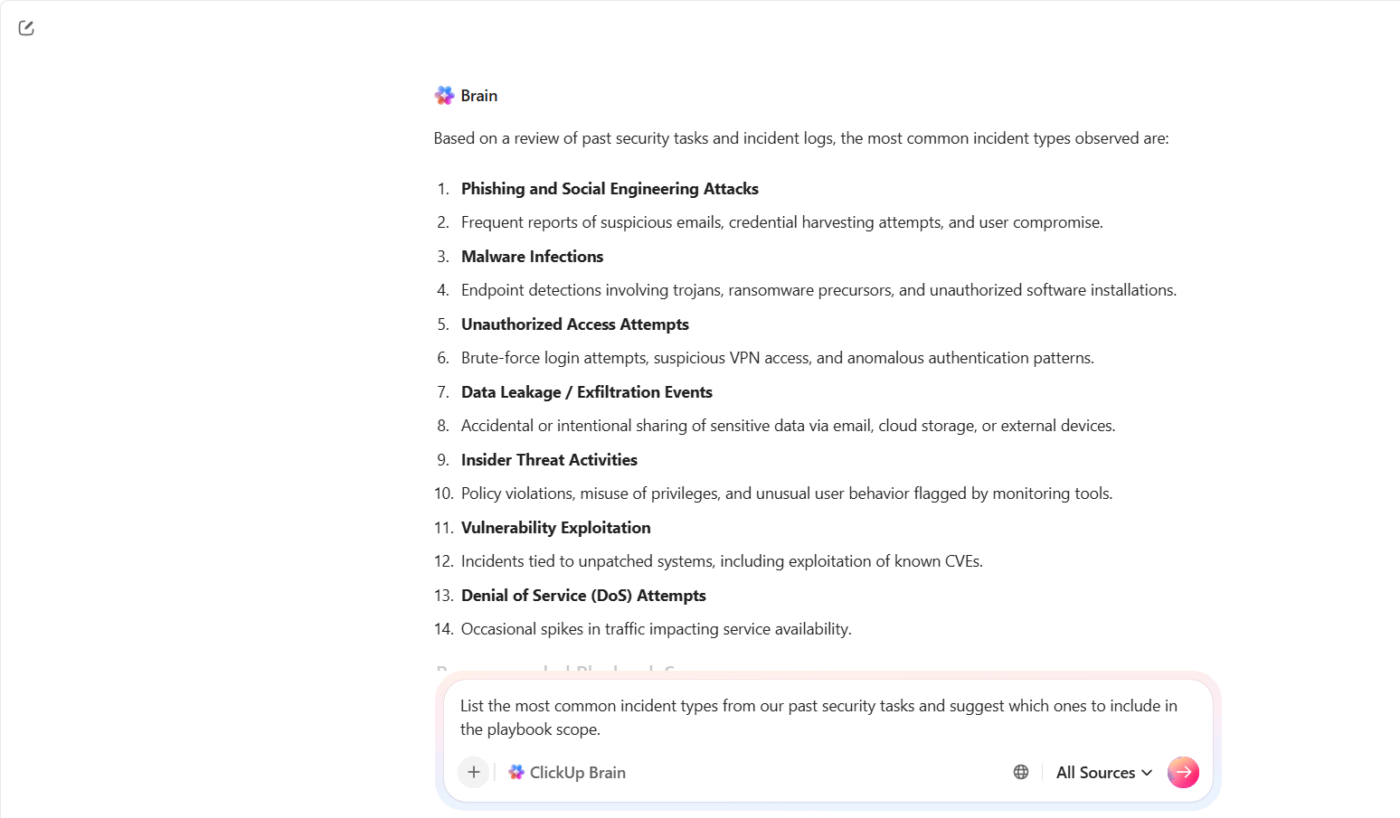

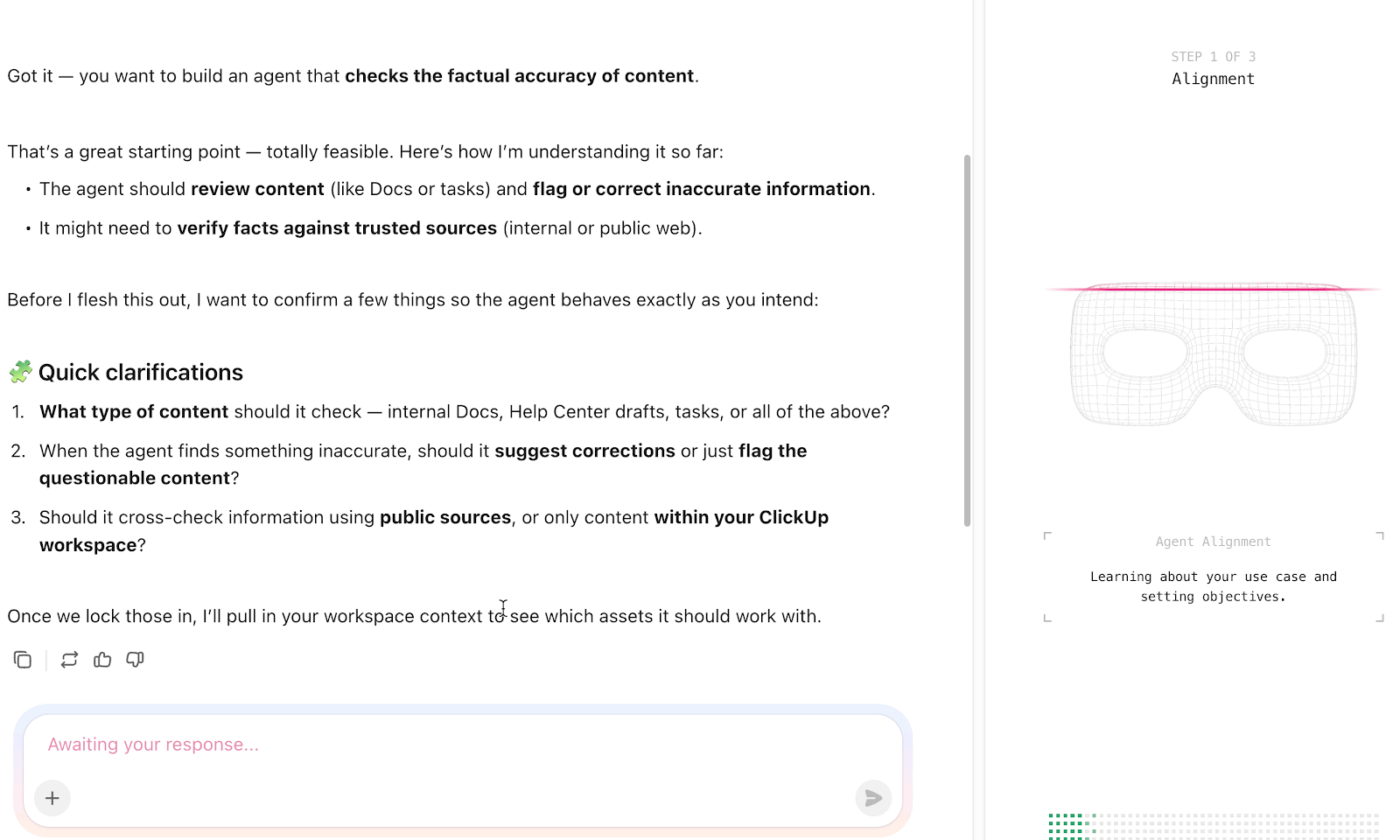

O ClickUp Brain ajuda você a reunir esse contexto e transformá-lo em um ponto de partida prático. Você não começa do zero. Você parte do que sua equipe já sabe.

Por exemplo, suponha que sua equipe de segurança tenha lidado com vários incidentes de phishing e invasão de contas no último trimestre. Em vez de analisar manualmente cada caso, você pode solicitar ao ClickUp Brain: “Liste os tipos de incidentes mais comuns em nossas tarefas de segurança anteriores e sugira quais incluir no escopo do manual.”

Etapa 2: Identifique e classifique os tipos de incidentes

Nem todos os incidentes são iguais. Um bucket do S3 mal configurado e um ataque de ransomware ativo exigem respostas totalmente diferentes, membros de equipe diferentes e caminhos de escalonamento diferentes.

Criar um sistema de classificação desde o início significa que os responsáveis pela resposta podem tomar decisões rápidas e consistentes desde o primeiro alerta, sem precisar esperar pela aprovação da liderança em cada chamada.

Um modelo padrão de gravidade de quatro níveis funciona assim:

- Crítico (P1): Violação ativa, exfiltração de dados ou comprometimento de todo o sistema — resposta imediata necessária

- Alto (P2): Suspeita de invasão, roubo de credenciais ou interrupção significativa do serviço

- Médio (P3): Malware detectado, mas contido; violação de política com risco de exposição de dados

- Baixo (P4): Tentativas de login malsucedidas, violações menores de políticas, alertas informativos

Classifique cada tipo de incidente em um nível de gravidade para que os responsáveis possam tomar decisões rápidas sem precisar escalar todas as chamadas.

Depois de definir o que está dentro do escopo, o próximo desafio é a consistência. Diferentes profissionais de resposta costumam interpretar o mesmo alerta de maneiras diferentes, o que retarda as decisões e gera escalações desnecessárias.

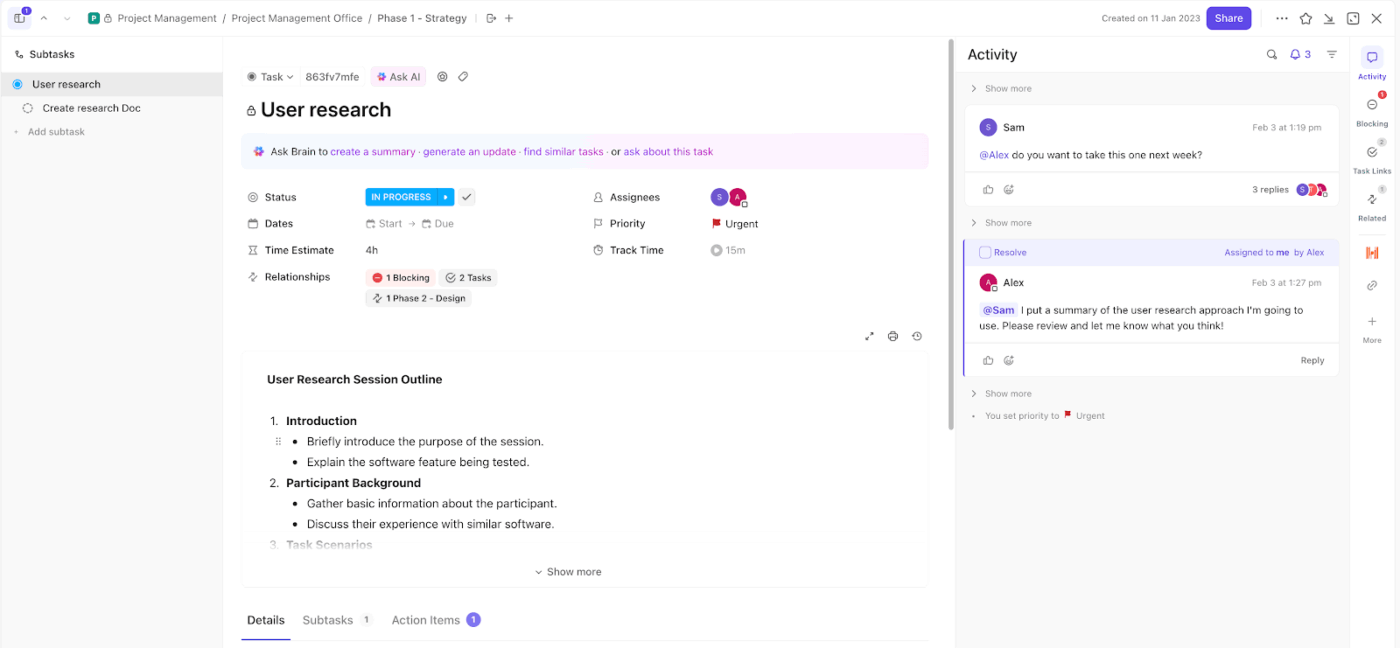

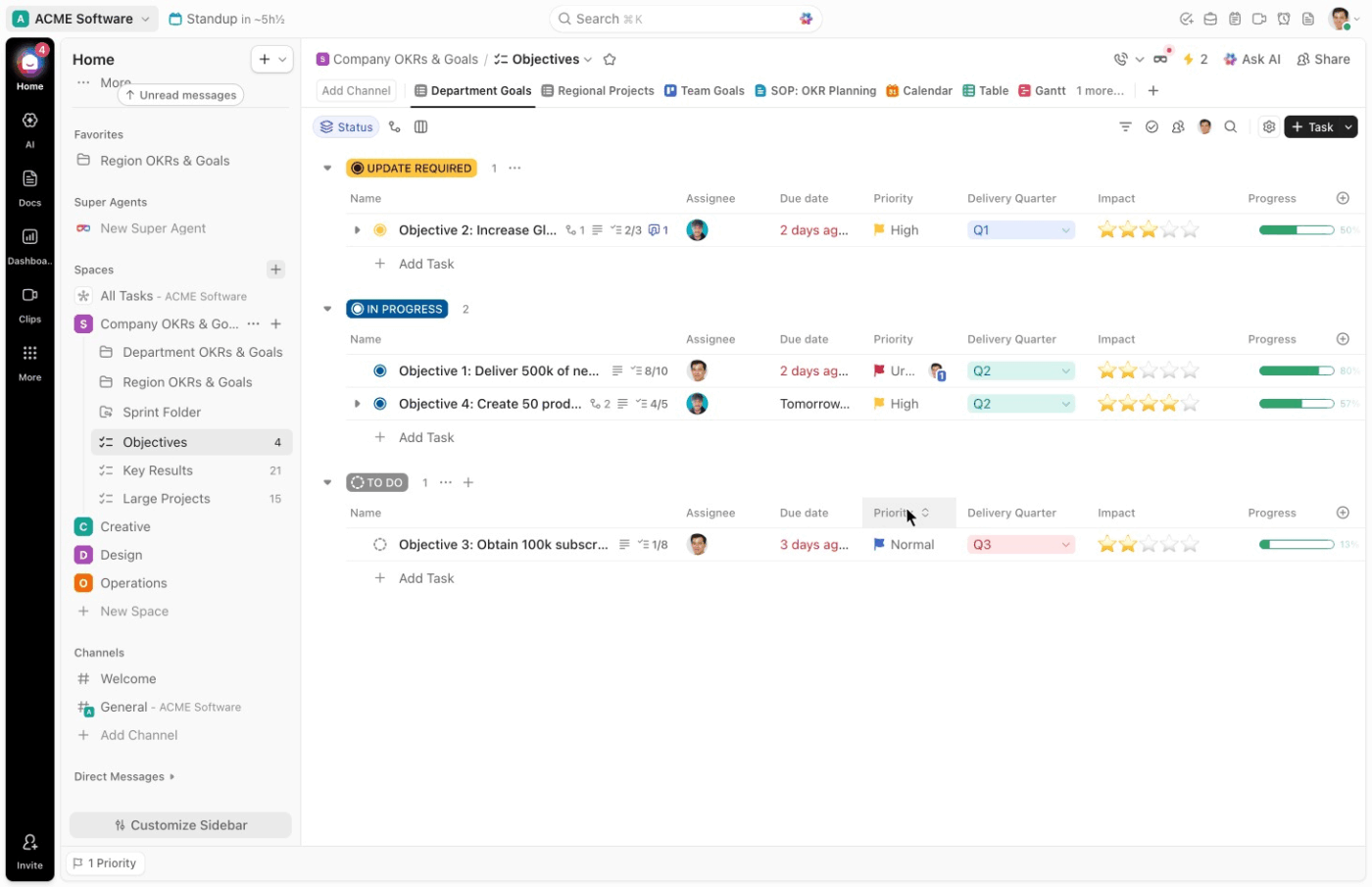

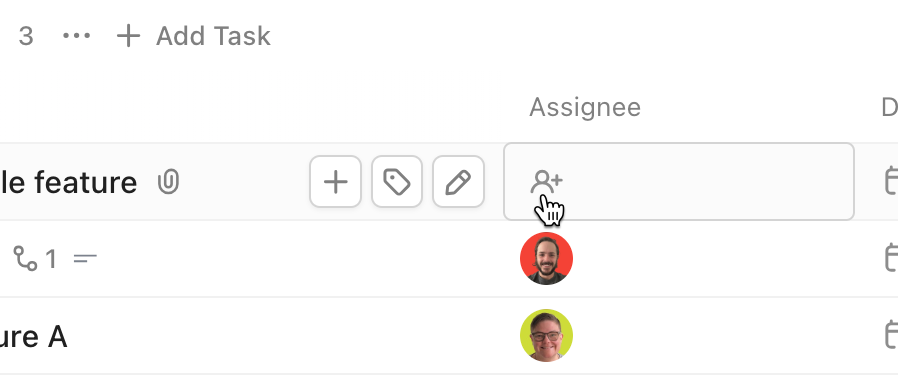

Comece com as Tarefas do ClickUp como sua única unidade de execução. Cada incidente se torna uma tarefa, o que significa que nada passa despercebido por canais não rastreados, como e-mail ou chat.

Por exemplo, suponha que sua ferramenta de monitoramento sinalize um possível roubo de credenciais. Você cria uma tarefa intitulada “Possível comprometimento de credenciais – conta financeira”. Essa tarefa passa a ser o ponto central para investigação, atualizações e resolução.

A partir daí, os campos personalizados do ClickUp oferecem a estrutura necessária para uma classificação rápida. Você pode configurar campos como:

- Tipo de incidente: Phishing, ransomware, DDoS, ameaça interna

- Nível de gravidade: P1, P2, P3, P4

- Sistemas afetados: Nuvem, local, SaaS, endpoint

- Sensibilidade dos dados: Alta, média, baixa

Etapa 3: Elabore procedimentos de resposta específicos para cada incidente

Esse é o núcleo operacional do manual.

Para cada tipo de incidente, elabore um procedimento específico o suficiente para que um respondente possa segui-lo sob pressão, sem precisar improvisar. Orientações genéricas são ignoradas quando os sistemas estão fora do ar.

Cada procedimento deve incluir:

- Gatilho: O alerta ou relatório específico que inicia a resposta

- Etapas iniciais de triagem: As primeiras ações que um respondente deve realizar nos primeiros 15 minutos, adaptadas ao tipo de incidente

- Lista de verificação para coleta de evidências: Logs, dumps de memória, capturas de rede e cabeçalhos de e-mail — tudo o que é necessário antes que as ações de contenção os destruam

- Ações de contenção: Etapas específicas e executáveis

- Critérios de escalonamento: As condições que acionam o escalonamento para executivos, consultores jurídicos ou um provedor externo de resposta a incidentes

- Modelos de comunicação: Rascunhos pré-redigidos para atualizações internas e notificações aos clientes

Um procedimento para ransomware não se parece em nada com um procedimento para phishing. Elabore-os separadamente, com a especificidade que cada cenário exige.

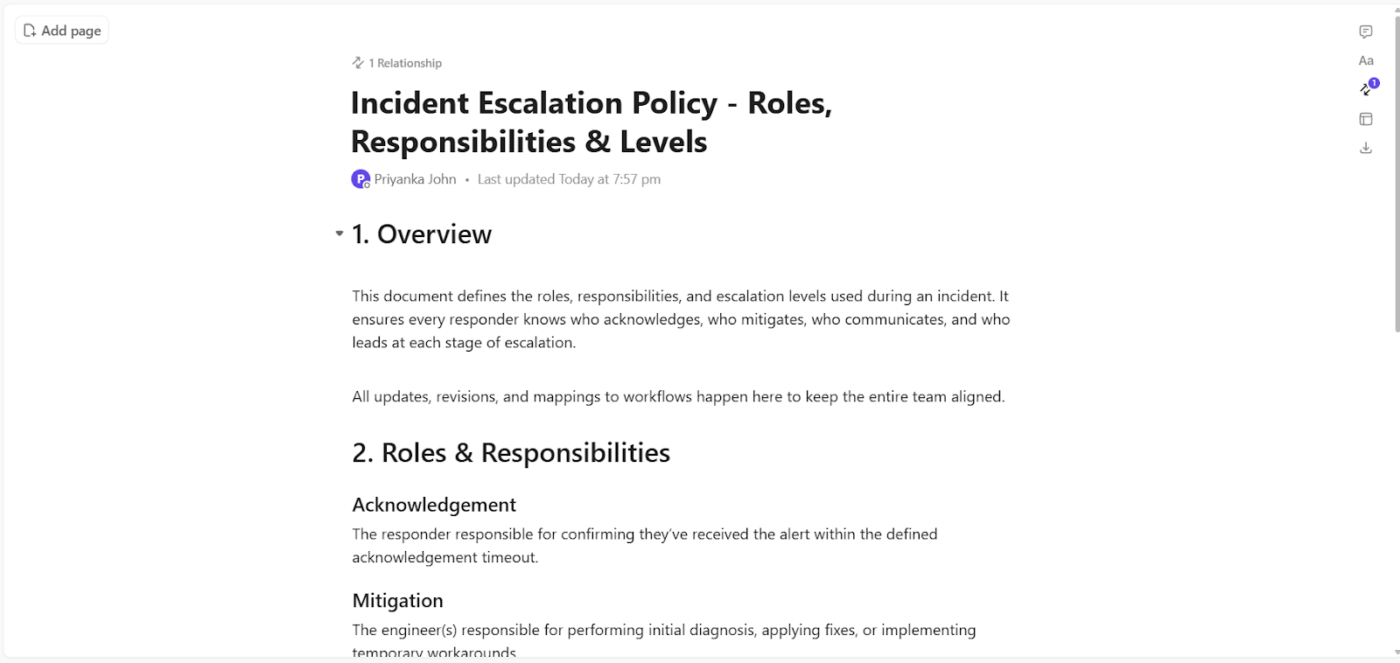

Com o ClickUp Docs, você pode estruturar cada procedimento de incidente para responder às perguntas exatas que um respondente enfrenta no momento. Por exemplo, digamos que você esteja documentando um cenário de ransomware.

O documento pode orientar o respondente da seguinte forma:

- O que desencadeou isso: “Alerta de criptografia de endpoint detectado por meio do EDR”

- O que precisa ser feito nos primeiros 15 minutos: Isolar a máquina afetada, desativar o acesso à rede, confirmar o alcance da propagação

- O que deve ser registrado antes da contenção: Logs do sistema, processos ativos, alterações recentes nos arquivos

- Quais condições exigem escalonamento: Criptografia se espalhando por vários terminais ou acesso a unidades compartilhadas

- O que precisa ser comunicado: Alerta interno à liderança de segurança e uma atualização preparada para as equipes afetadas

O ClickUp Docs reforça ainda mais isso por meio da integração direta à execução:

- Anexe o procedimento às tarefas de incidentes no ClickUp, para que os responsáveis pela resposta possam acessar as orientações no momento exato da ação

- Inclua listas de verificação em cada seção para que etapas críticas não sejam ignoradas sob pressão

- Atribua ações específicas aos membros da equipe durante a escalada sem sair do documento

- Aperfeiçoe as instruções imediatamente após a resolução para que as respostas futuras sejam aprimoradas sem demora

Etapa 4: Defina protocolos de comunicação e padrões de evidência

Duas áreas que são deixadas de lado durante o desenvolvimento do manual e causam sérios problemas durante um incidente real: como a equipe se comunica e como as evidências são tratadas.

No que diz respeito à comunicação, defina estes parâmetros com antecedência:

- Canais principais e de backup

- Prazos para notificação

- Requisitos de divulgação externa

- Uma única fonte de verdade

Com base nas evidências, o manual deve especificar:

- O que coletar: Logs de eventos do sistema, logs de autenticação, imagens de memória, dados de fluxo de rede e capturas de tela das atividades do invasor

- Como coletar: Imagens forenses somente leitura, bloqueadores de gravação e um registro de todas as ações de coleta com data e hora e o nome da pessoa que as realizou

- Onde armazená-lo: Um ambiente separado, com controle de acesso e isolado dos sistemas afetados

- Quem pode acessá-lo: Restrito a investigadores nomeados e aprovado pelo Coordenador Jurídico e de Conformidade

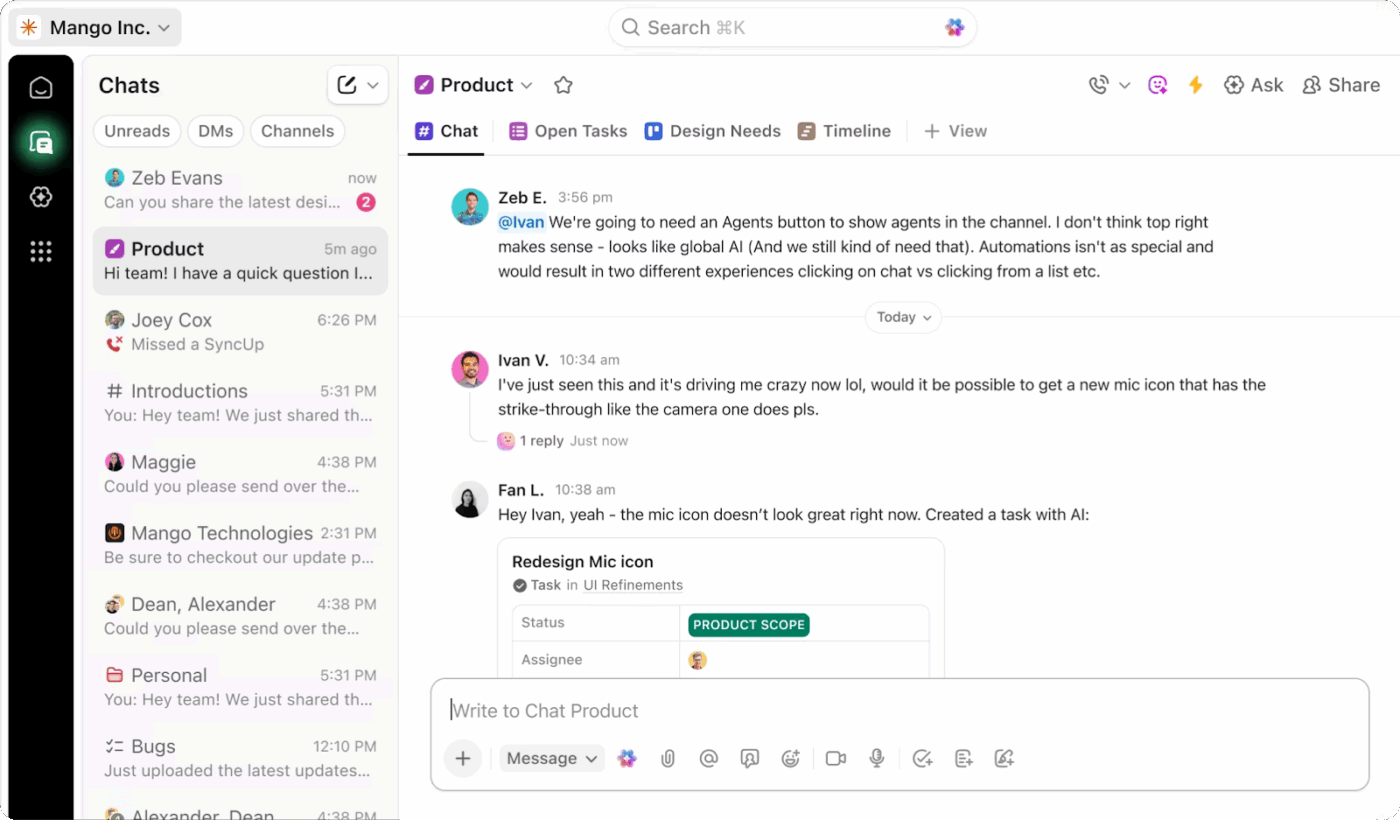

Quando ocorre um incidente, a comunicação muitas vezes se fragmenta entre diferentes ferramentas. As atualizações chegam pelo Slack, as decisões são tomadas em chamadas e os detalhes essenciais ficam enterrados em threads que ninguém revisita. Essa falta de estrutura gera confusão, atrasa a escalonamento e torna as análises pós-incidente mais difíceis do que deveriam ser.

O ClickUp Chat oferece um canal dedicado e vinculado ao contexto, onde a comunicação sobre incidentes permanece focada, visível e fácil de acompanhar.

Você pode configurá-lo como sua principal camada de comunicação para resposta a incidentes, diretamente vinculado ao trabalho que está sendo acompanhado. Essa conexão muda a forma como as equipes se coordenam durante situações de alta pressão.

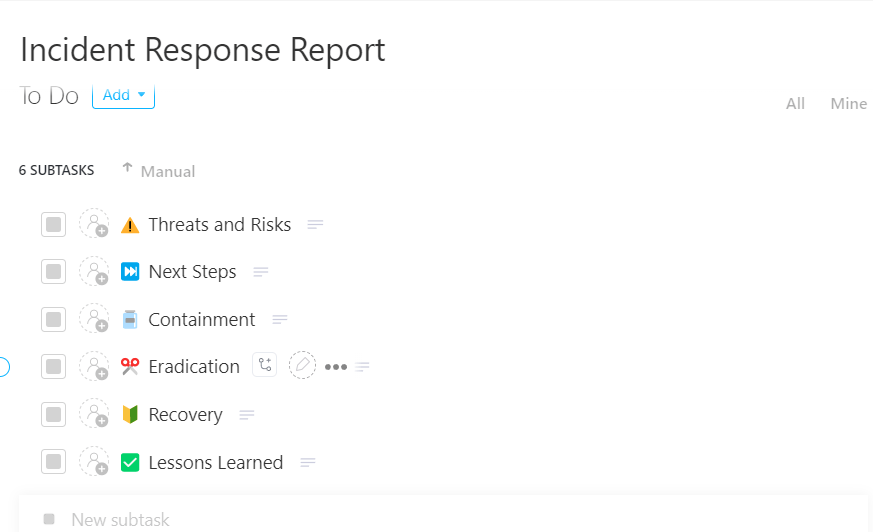

🚀 Vantagem do ClickUp: Transforme cada incidente em uma oportunidade de aprendizado com o modelo de relatório de resposta a incidentes do ClickUp.

Registre todos os incidentes com clareza e sem lacunas usando o modelo de relatório de resposta a incidentes do ClickUp

Criado como um sistema pronto para uso e baseado em tarefas, ele permite registrar, acompanhar e gerenciar incidentes do início ao fim em um único lugar, para que nada se perca entre ferramentas ou equipes.

Etapa 5: Teste, integre e estabeleça uma cadência de revisão

Um manual que nunca foi testado é apenas um conjunto de suposições. Antes de considerá-lo operacional, valide-o por meio de exercícios estruturados e integre-o às ferramentas que sua equipe usa diariamente.

Para testes, execute os exercícios por ordem de intensidade:

- Exercício simulado: Um facilitador apresenta um cenário simulado e a equipe discute as decisões verbalmente

- Exercício prático: A equipe executa etapas específicas em um ambiente controlado, como isolar um endpoint de teste

- Simulação completa: Uma equipe vermelha executa um cenário de ataque realista enquanto a equipe de resposta a incidentes responde em tempo real

Para integração de ferramentas, mapeie o manual diretamente aos seus IDs de alerta SIEM, ações de contenção EDR, fluxos de trabalho de emissão de tickets e procedimentos de transferência para fornecedores externos de IR. Os responsáveis pela resposta devem passar do alerta ao procedimento e à ação sem mudar de contexto.

Como o ClickUp ajuda

A realização de exercícios de simulação e simulações frequentemente revela a mesma lacuna. As equipes conhecem as etapas na teoria, mas a execução fica lenta porque nenhum sistema orienta ativamente a resposta em tempo real.

Os Agentes de IA do ClickUp preenchem essa lacuna. Eles observam a atividade em tarefas, campos e fluxos de trabalho e, em seguida, tomam medidas com base na lógica que você definir. Isso os torna altamente relevantes quando você testa e coloca seu manual em prática.

Comece observando como isso funciona durante um exercício simulado.

Suponha que seu facilitador apresente um ataque de phishing que evolua para o comprometimento de credenciais. Enquanto sua equipe discute os próximos passos, um Agente de IA pode:

- Crie uma lista de verificação de resposta estruturada, alinhada com seu procedimento de phishing

- Sugira as próximas ações com base em campos de tarefa como “tipo de incidente” e “gravidade”

- Elabore uma atualização interna usando os detalhes da tarefa atual

Isso mantém as discussões baseadas em etapas de execução reais.

💡 Dica profissional: Para manutenção contínua, elabore revisões com base em três gatilhos:

- Uma auditoria completa anual com um exercício simulado sobre qualquer procedimento não testado nos últimos 12 meses

- Após cada incidente significativo, enquanto os detalhes ainda estão frescos

- Uma verificação trimestral de mudanças no pessoal e nas ferramentas

Designe um responsável específico para cada ciclo com o recurso de múltiplos responsáveis do ClickUp. Sem responsabilização, as revisões são ignoradas e o manual acaba se tornando, discretamente, um risco.

Exemplos de manuais de resposta a incidentes por tipo de ameaça

Veja como é o processo de criação do manual quando aplicado aos tipos de ameaças mais comuns.

Manual de resposta a incidentes de ransomware

- Gatilho: Alerta de detecção de endpoint para atividade de criptografia de arquivos ou alterações incomuns na extensão de arquivos

- Contenção imediata: Isole imediatamente os sistemas afetados da rede e desative as unidades compartilhadas

- Ações principais: Identifique a variante do ransomware, determine o escopo da criptografia e preserve as evidências forenses

- Recuperação: Restaure a partir de backups limpos após verificar que eles não foram comprometidos e aplique patches no ponto de entrada

- Pós-incidente: Documente a linha do tempo do ataque e revise os procedimentos de integridade do backup

🔍 Você sabia? Um dos primeiros hackers foi um denunciante. Na década de 1980, um grupo conhecido como Chaos Computer Club expôs falhas de segurança em sistemas bancários para demonstrar vulnerabilidades, em vez de explorá-las para obter lucro.

Manual de resposta a incidentes de phishing

- Gatilho: O usuário relata um e-mail suspeito ou a detecção de uma página de coleta de credenciais

- Ações imediatas: Coloque o e-mail em quarentena em todas as caixas de correio e bloqueie o domínio do remetente

- Ações principais: Forçar a redefinição de senhas e revogar sessões ativas imediatamente caso credenciais tenham sido enviadas

- Comunicação: Notifique os usuários afetados e envie um alerta de conscientização para toda a organização sem causar pânico

- Recuperação: Confirme se não há mais nenhum acesso persistente e atualize as regras de filtragem de e-mail

Manual de acesso não autorizado

- Gatilho: atividade de login anômala, alerta de escalonamento de privilégios ou acesso a recursos confidenciais

- Contenção imediata: Desative a conta comprometida, encerre as sessões ativas e restrinja o acesso

- Ações principais: Determine como o acesso foi obtido e audite todas as ações realizadas pela conta comprometida

- Recuperação: Redefina as credenciais de todas as contas potencialmente afetadas e reforce os controles de acesso

- Pós-incidente: Realize uma auditoria completa de acesso e atualize as políticas de privilégios mínimos

Melhores práticas para manuais de resposta a incidentes

Aqui estão as práticas recomendadas que diferenciam as equipes que resolvem incidentes com eficiência das equipes que, seis horas depois, ainda estão na sala de crise discutindo sobre quem é o responsável pela reversão. Acertar nesses pontos torna tudo o mais mais fácil. 🔥

Descreva o que fazer, não o que pensar

A maioria dos manuais está repleta de etapas como “avaliar a gravidade da situação” ou “identificar as partes interessadas relevantes”. Essas não são etapas. São lembretes para refletir.

Um manual útil indica quais ações tomar, e não apenas que uma ação é necessária. Substitua “avaliar o impacto no cliente” por “verificar o painel de sessões ativas e inserir o número no canal de incidentes”. A especificidade é o segredo.

Separe a pessoa responsável pela solução da pessoa responsável pela gestão do incidente

Quando o engenheiro mais sênior na chamada está simultaneamente depurando a causa raiz, respondendo a perguntas da liderança e decidindo a quem chamar, todas as três coisas dão errado.

Seu manual deve estabelecer uma divisão rígida: uma pessoa é responsável pela investigação, outra pelo incidente. O comandante de incidentes não toma decisões técnicas. Ele delega, resolve bloqueios e comunica. Isso pode parecer um trabalho a mais até a primeira vez que lhe poupar duas horas.

🔍 Você sabia? Impressionantes 91% das grandes organizações já alteraram suas estratégias de segurança cibernética devido à instabilidade geopolítica, transformando as tensões globais em um fator direto nas decisões de defesa cibernética.

Faça a análise pós-incidente enquanto as pessoas ainda estão irritadas

As melhores análises pós-incidente ocorrem dentro de 48 horas, pois a frustração ainda está recente. O engenheiro que achou que o limite de alerta era muito alto dirá isso no segundo dia.

No décimo dia, eles já seguiram em frente e a reunião se torna uma reconstrução educada da linha do tempo, em vez de uma conversa honesta sobre o que deu errado.

Teste o manual tentando burlá-lo

A única maneira confiável de descobrir se o seu manual funciona é usá-lo quando não há nenhum problema real. Faça um teste prático. Escolha um cenário de falha realista, entregue o manual a alguém sem aviso prévio e observe onde essa pessoa hesita.

Cada hesitação é uma lacuna. Cada pergunta que eles fazem é uma etapa que falta. Um manual que nunca passou por testes de estresse nunca está concluído.

Um gerente de operações compartilha suas impressões sobre o uso do ClickUp:

O ClickUp tem sido uma ótima ferramenta para manter nossa equipe organizada e alinhada. Ele facilita o gerenciamento de projetos, a atribuição de tarefas e o acompanhamento do progresso, tudo em um só lugar. Eu aprecio especialmente a flexibilidade — é possível personalizar fluxos de trabalho, criar modelos e adaptar a plataforma para se adequar aos diferentes processos da equipe.

Isso tem sido muito útil para criar sistemas repetíveis para coisas como SOPs, avaliações de desempenho e acompanhamento de projetos. Ter tarefas, documentos e comunicação interligados ajuda a reduzir idas e vindas e mantém todos alinhados.

Crie e gerencie manuais de resposta a incidentes com o ClickUp

Manter os manuais operacionais e acessíveis quando necessário é um grande desafio. A maioria das equipes acaba com a documentação espalhada por wikis, Google Docs e marcadores do Slack. Quando ocorre um incidente, ninguém tem certeza de qual versão está atualizada ou onde fica a matriz de escalonamento.

Elimine a proliferação de ferramentas e a alternância de contexto com o ClickUp. Como um espaço de trabalho convergente, sua documentação do manual, os fluxos de trabalho de resposta e a comunicação da equipe ficam todos no mesmo lugar.

Quer você esteja criando seu primeiro manual ou consolidando documentação dispersa, o ClickUp oferece à sua equipe um único local para planejar, responder e melhorar. Cadastre-se gratuitamente hoje mesmo!

Perguntas frequentes (FAQ)

1. Qual é a diferença entre um manual de resposta a incidentes e um manual de procedimentos?

Um manual de respostas abrange todo o ciclo de vida da resposta para um tipo específico de incidente. Por outro lado, um manual de execução é um procedimento técnico mais específico para concluir uma única tarefa dentro dessa resposta.

2. Com que frequência você deve atualizar seu manual de resposta a incidentes?

Revise e atualize os manuais pelo menos trimestralmente. Você também deve atualizá-los após cada incidente real e após cada exercício simulado.

4. É possível usar um modelo de manual de resposta a incidentes como ponto de partida?

Sim, modelos de estruturas como NIST ou CISA oferecem uma estrutura comprovada. Os modelos do ClickUp também são muito úteis. Isso permite que você personalize a base para o seu ambiente, em vez de começar do zero.

5. Equipes pequenas precisam de um manual de resposta a incidentes?

Pode-se argumentar que equipes pequenas precisam ainda mais de manuais, pois há menos margem para erros. Um manual simples para seus principais cenários de ameaça é muito melhor do que improvisar uma resposta.