Wszystkie posty

Korzystanie z ClickUp

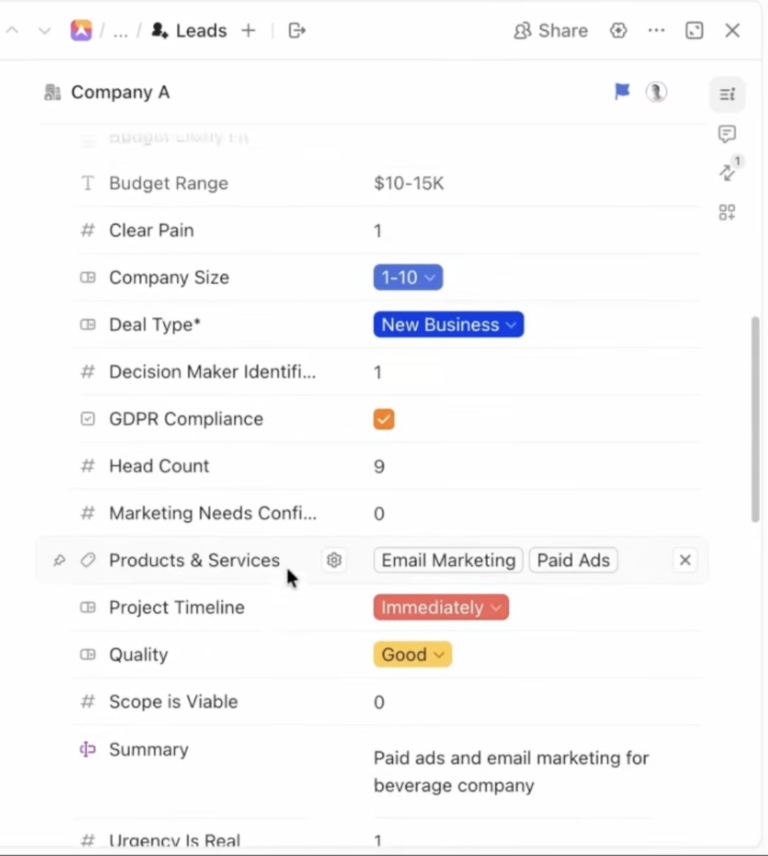

Pola niestandardowe ClickUp według typu zadania: jak tworzę przejrzyste cykle pracy sprzedaży bez bałaganu w polach

Christopher Day

Christopher Day

Korzystanie z ClickUp

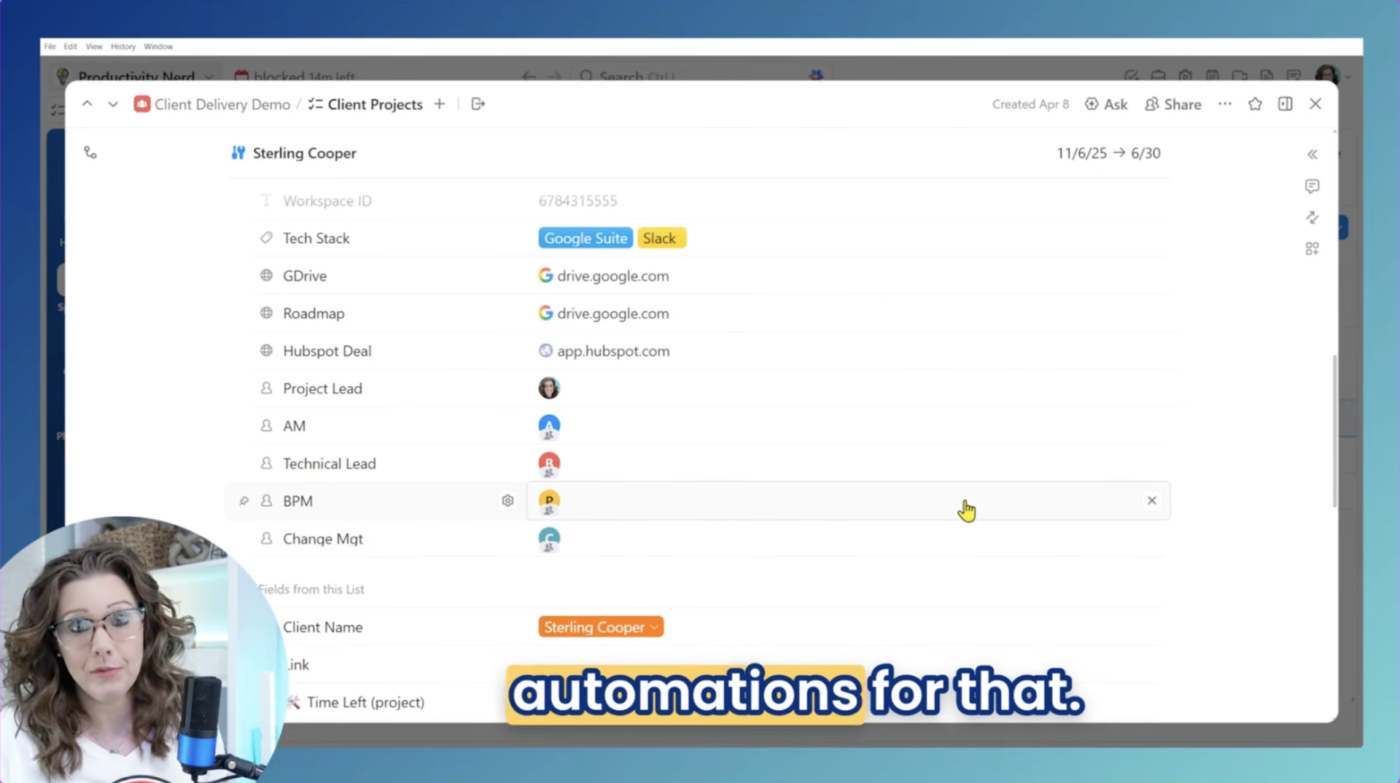

Pola niestandardowe według typów zadań w ClickUp: jak stworzyłam hub realizacji dostaw dla klientów, który położył kres poszukiwaniom

Jacqui Myslinski

Jacqui Myslinski

CRM

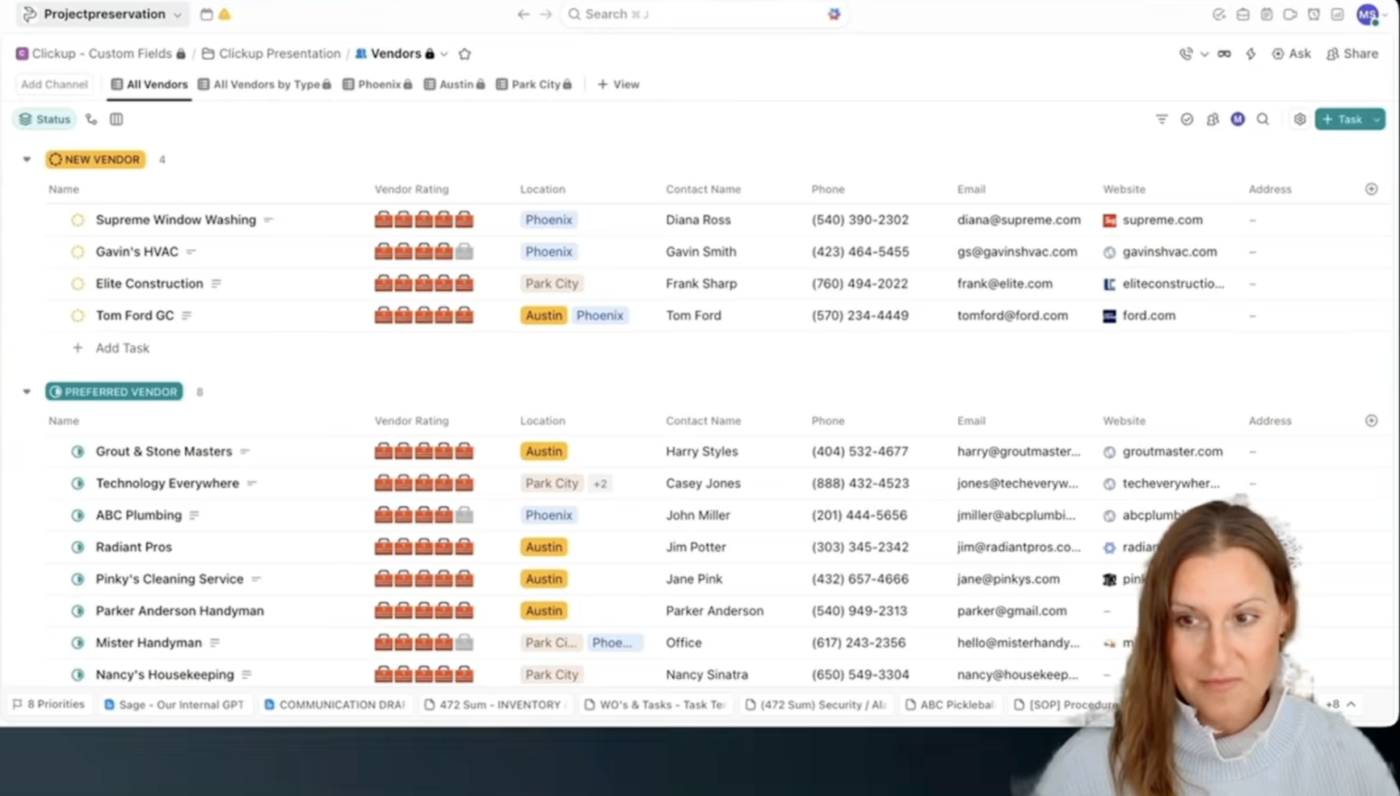

Pola niestandardowe ClickUp: Jak stworzyłam zintegrowany system zarządzania nieruchomościami dla dostawców i zleceń

Melissa Shymko

Melissa Shymko

Disclosures

27 kwietnia – Co się stało z naszą konfiguracją flag funkcji

ClickUp Security Team

ClickUp Security Team

Wydania funkcji

Jak budujemy zaufanie dzięki zgodności z SOC 2

Erica Chappell

Erica Chappell

Oprogramowanie

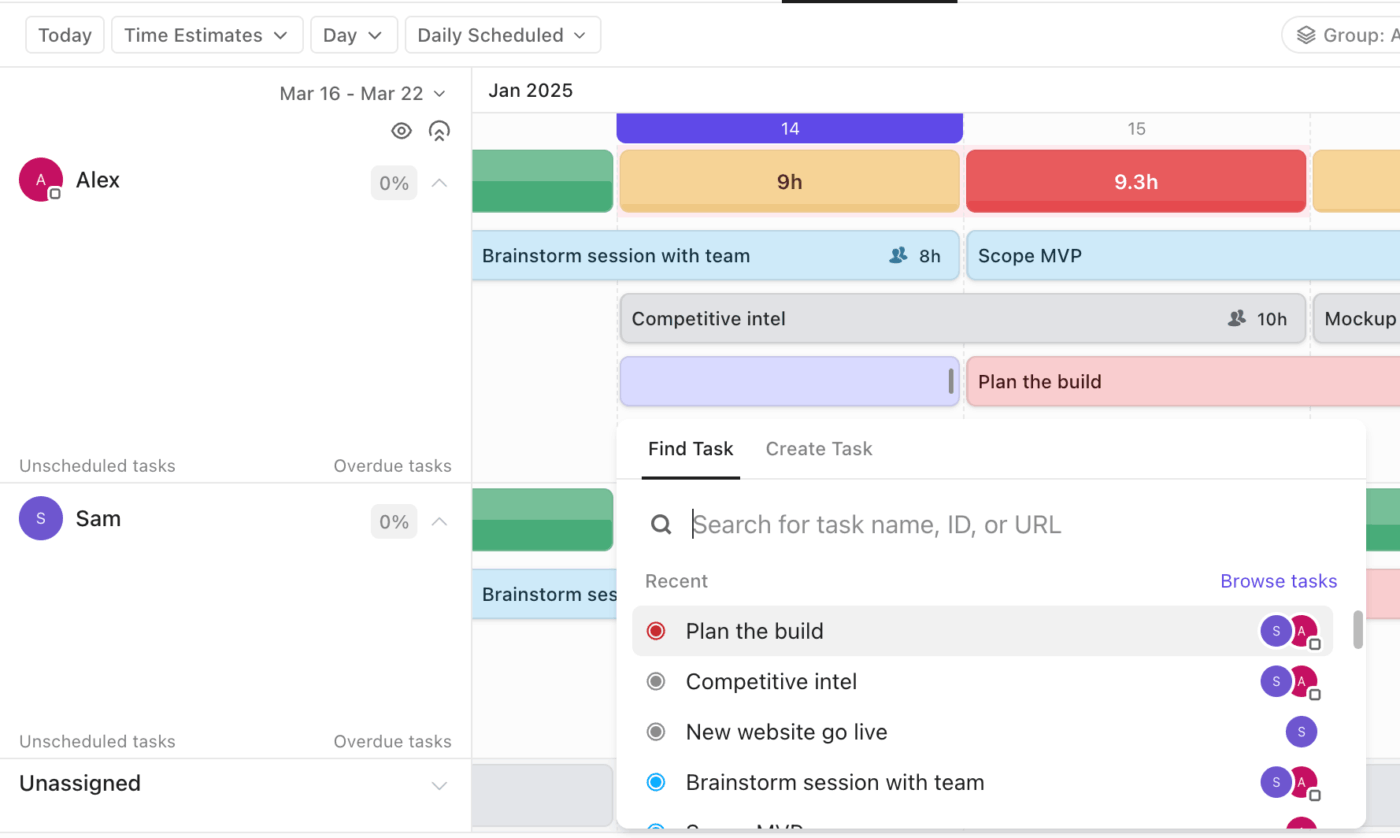

8 narzędzi podobnych do Smartsheet do planowania obciążenia

Preethi Anchan

Preethi Anchan

Szablony

10 szablonów modeli operacyjnych dla przedsiębiorstw w ClickUp

Praburam

Praburam

Oprogramowanie

Base44 a Claude Code: którego rozwiązania użyć?

Arya Dinesh

Arya DineshSzablony

10 szablonów narzędzi do śledzenia przychodów z subskrypcji, które faktycznie wykrywają sygnały rezygnacji

Praburam

Praburam

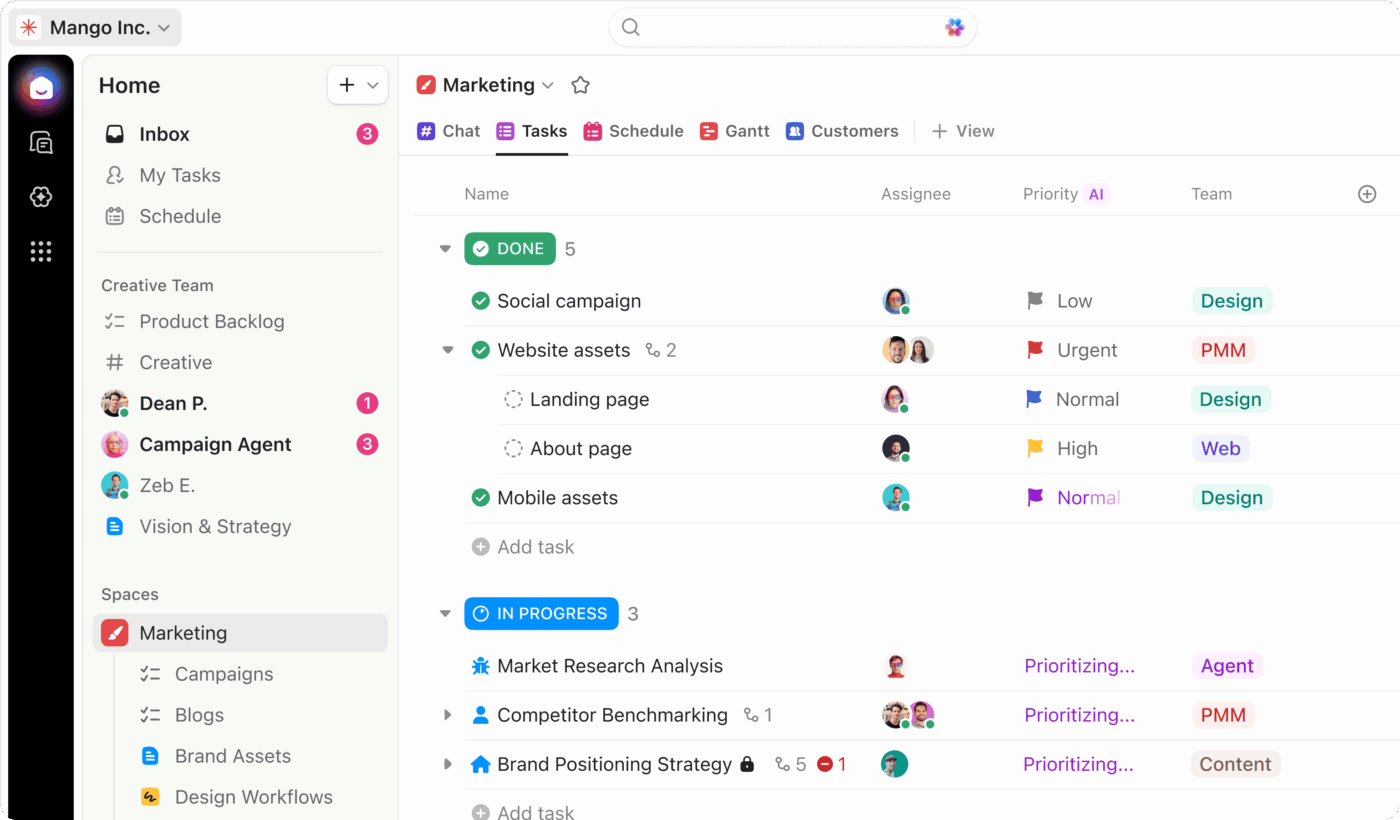

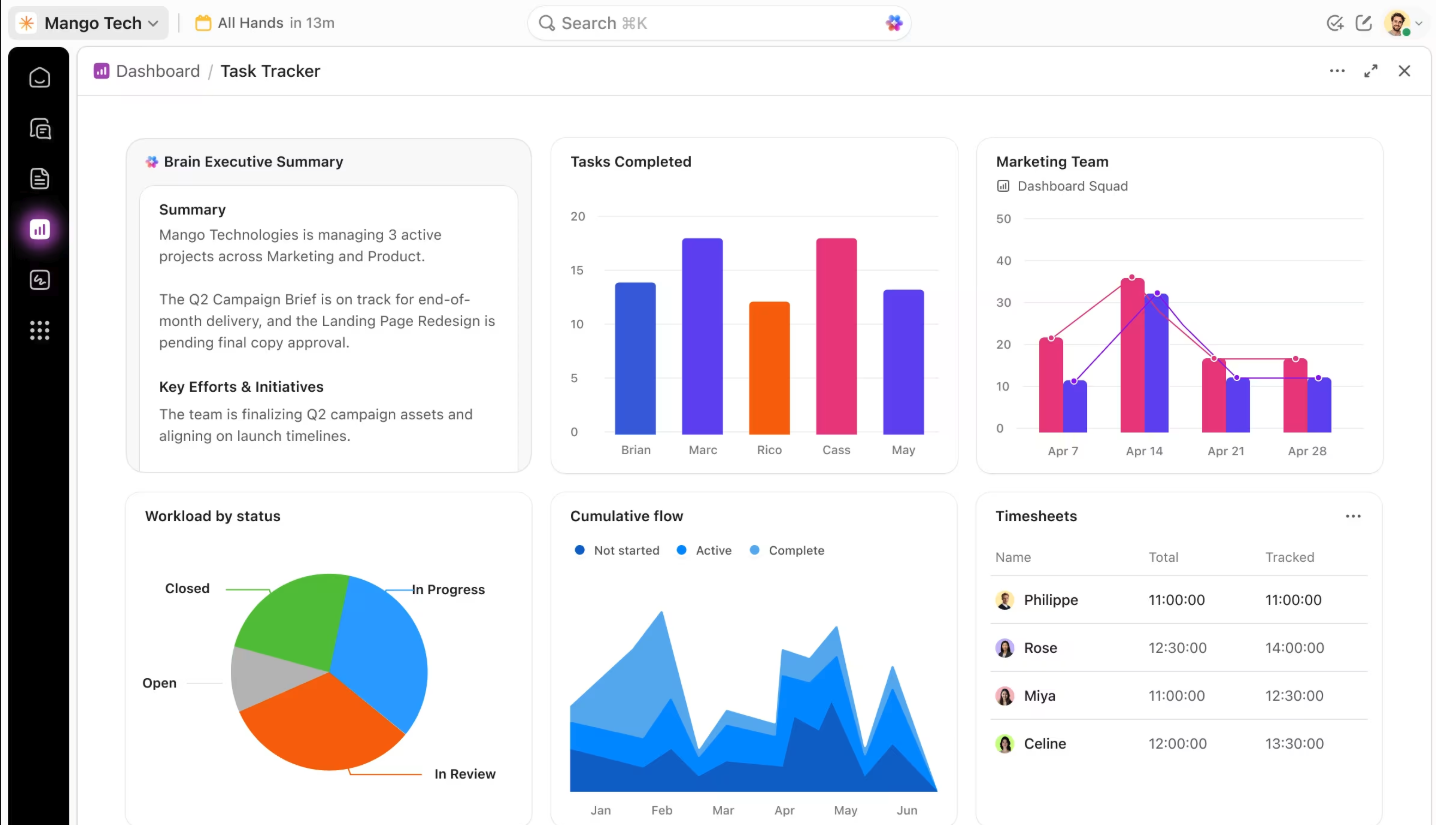

Korzystanie z ClickUp

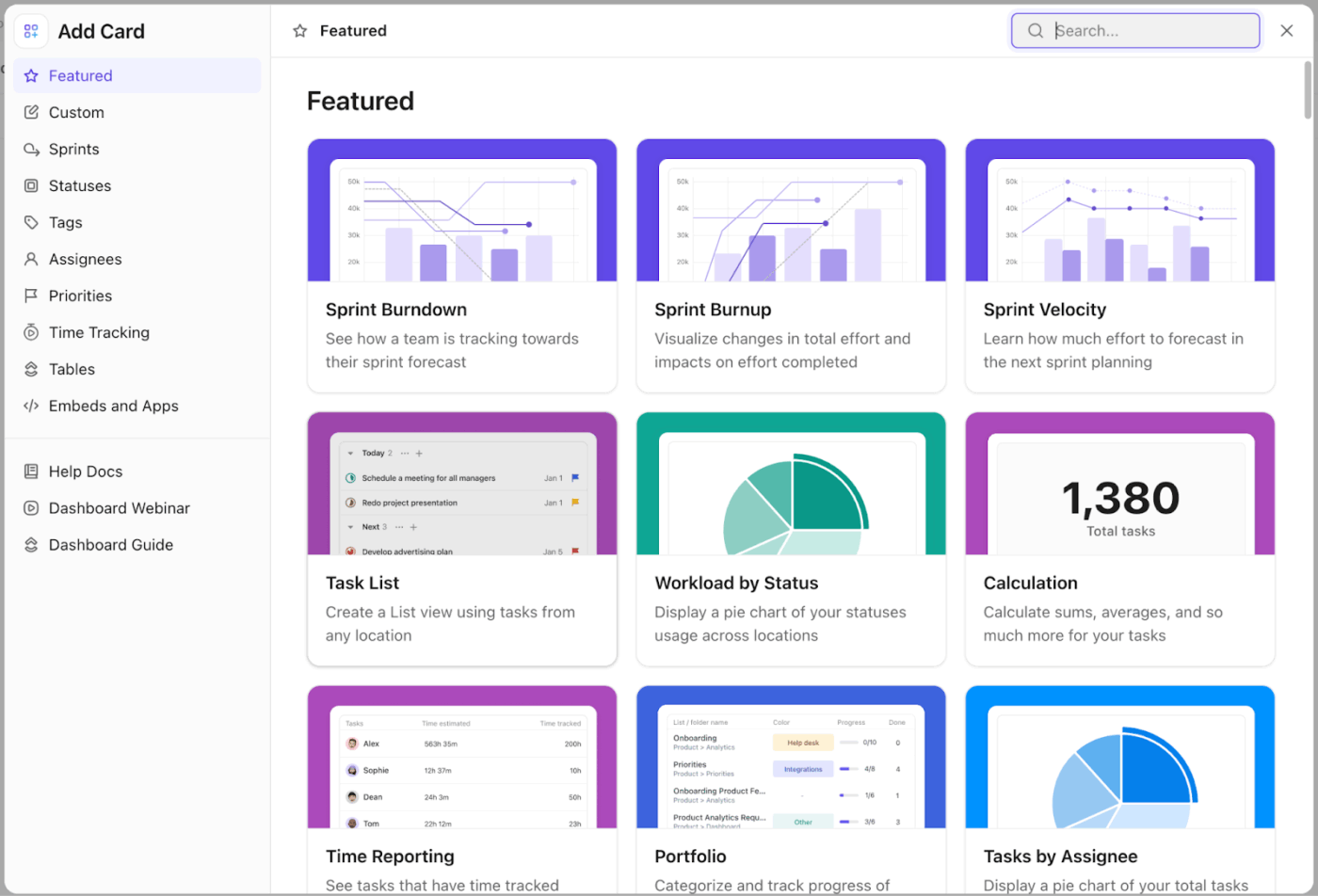

10 przykładów pulpitów nawigacyjnych ClickUp dla Teams

Praburam

Praburam

Szablony

10 szablonów cyklu pracy dotyczących syntezy wniosków w ClickUp

Praburam

Praburam

Szablony

10 szablonów strategii mobilności talentów w ClickUp

Praburam

Praburam

Szablony

10 szablonów cenników pakietów usług w ClickUp

Praburam

Praburam

Oprogramowanie

10 najlepszych alternatyw dla Fyntrix AI w 2026 roku

Preethi Anchan

Preethi Anchan

Oprogramowanie

10 najlepszych alternatyw dla Olovka AI w 2026 roku

Preethi Anchan

Preethi Anchan

Oprogramowanie

Base44 a Lovable: który kreator AI jest dla Ciebie odpowiedni?

Arya Dinesh

Arya Dinesh

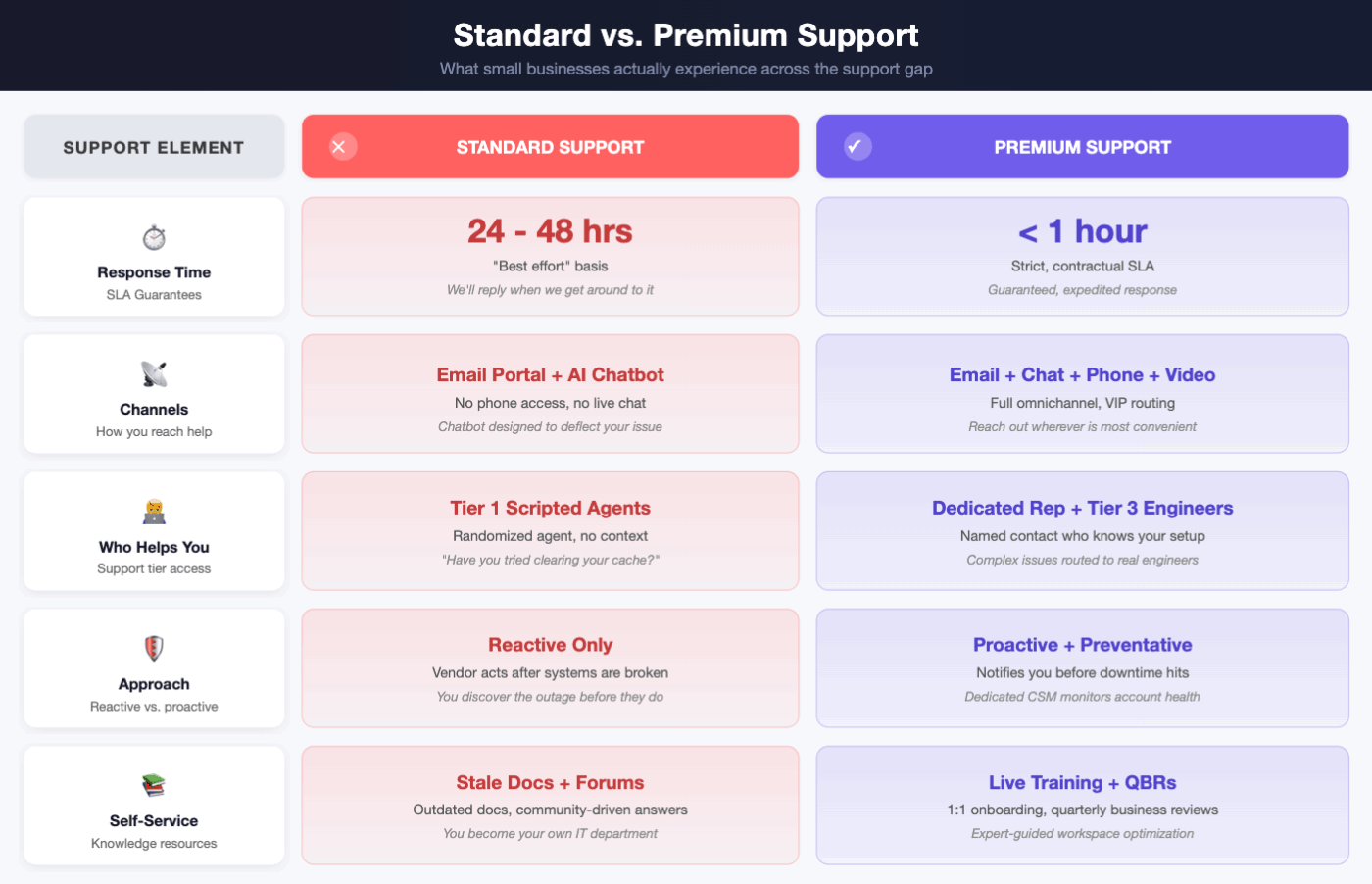

Business

Ukryta wartość dedykowanego przedstawiciela dla małych i średnich przedsiębiorstw

Arya Dinesh

Arya Dinesh

Agencje

Jak stworzyć pulpit operacyjny agencji w Arkuszach Google

Manasi Nair

Manasi Nair

Oprogramowanie

Base44 vs ClickUp: jak wypadają w porównaniu w 2026 roku

Arya Dinesh

Arya Dinesh

Oprogramowanie

Claude Code a Copilot: które rozwiązanie pasuje do Twojego cyklu pracy?

Arya Dinesh

Arya Dinesh

Oprogramowanie

Jak efektywnie korzystać z Copilota w aplikacji Microsoft Teams

Praburam

Praburam

Oprogramowanie

Jak korzystać z narzędzia Bash dla użytkowników Gemini

Praburam

Praburam

Szablony

Jak stworzyć arkusz do śledzenia czasu pracy w Arkuszach Google

Praburam

Praburam

Oprogramowanie

ClickUp a Workzone: które narzędzie najlepiej pasuje do Ciebie?

Arya Dinesh

Arya Dinesh