zastrzeżenie: Niniejszy artykuł ma na celu dostarczenie ogólnych porad i najlepszych praktyk w zakresie audytów zgodności IT. Nie ma on zastępować profesjonalnego doradztwa prawnego lub finansowego

W 2018 r, British Airways doznały poważnego naruszenia bezpieczeństwa danych które ujawniło dane osobowe i finansowe ponad 400 000 niestandardowych klientów.

Przyczyna? Luka w systemie płatności, która nie została wykryta przez wiele miesięcy.

Pomimo posiadania solidnych środków bezpieczeństwa, ich audyty zgodności przeoczyły krytyczną lukę. Umożliwiło to hakerom dostęp do niestandardowych danych klientów. Naruszenie to doprowadziło do nałożenia wysokiej grzywny wynikającej z ogólnego rozporządzenia o ochronie danych (RODO) i znacząco zaszkodziło reputacji firmy.

Dla specjalistów IT naruszenie to podkreśla znaczenie przeprowadzania kompleksowych i proaktywnych audytów wewnętrznych procesów biznesowych.

Na tym blogu zbadamy, jak podejść do audytów zgodności IT w sposób zgodny z przepisami i wzmacniający bezpieczeństwo organizacji. 🛡️

Co to jest audyt zgodności IT?

Audyt zgodności IT to niezależna analiza narzędzi, praktyk i polityk firmy w zakresie cyberbezpieczeństwa

Daje on pewność, że organizacja przestrzega określonych przepisów i praw ustawionych przez jednostki certyfikujące i inne autorytety.

Pozytywne przejście audytu oznacza, że

- Wdrożyłeś najlepsze strategie cyberbezpieczeństwa w celu ochrony wrażliwych danych i ograniczenia ryzyka związanego z bezpieczeństwem

- **Priorytetowo traktujesz prywatność wszystkich interesariuszy, w tym inwestorów i niestandardowych klientów

- Zaoszczędzisz na potencjalnych karach za nieprzestrzeganie przepisów. Według raportuPonemon Institutenieprzestrzeganie przepisów dotyczących ochrony danych kosztuje średnio dwa razy więcej niż ich przestrzeganie

Jak przejść audyt zgodności IT

Poruszanie się po audycie zgodności IT nie musi być przytłaczające, zwłaszcza w przypadku Rozwiązanie ClickUp IT i PMO który trzyma wszystko w ryzach.

Dzięki odpowiedniej strategii i organizacji można pewnie przygotować się do audytu i ułatwić sprawny proces od początku do końca.

Przejdźmy przez kluczowe kroki.

Krok 1: Zidentyfikuj i zrozum konkretne wymagania regulacyjne

Pierwszym krokiem do pomyślnego przejścia audytu zgodności IT jest zrozumienie, które przepisy dotyczące zgodności mają zastosowanie do Twojej organizacji.

Różne branże podlegają różnym regulacjom i organom. Na przykład ustawa o przenośności i odpowiedzialności w ubezpieczeniach zdrowotnych (HIPAA) ma kluczowe znaczenie dla opieki zdrowotnej, podczas gdy standard bezpieczeństwa danych branży kart płatniczych (PCI-DSS) jest istotny dla handlu detalicznego.

W sektorze usług finansowych należy przestrzegać ustawy Sarbanes-Oxley Act (SOX) w zakresie raportowania finansowego oraz ustawy Gramm-Leach-Bliley Act (GLBA) w zakresie ochrony informacji o klientach.

Niezidentyfikowanie właściwych standardów może prowadzić do znacznych luk w wysiłkach związanych z zapewnieniem zgodności.

Aby tego uniknąć, należy zapoznać się z przepisami i regulacjami specyficznymi dla danej branży.

Proste wyszukiwanie online może często dostarczyć cennych informacji, ale w celu uzyskania dokładnych wskazówek zaleca się konsultacje z ekspertami, takimi jak prawnicy lub konsultanci ds. zgodności. Wiele zewnętrznych firm zajmujących się zgodnością jest również dostępnych, aby pomóc w poruszaniu się po tych złożonych wymaganiach.

Krok 2: Opracowanie dostosowanego planu audytu z jasno określonymi celami

Zacznij od stworzenia ram zgodności lub matrycy, która określa zasady, przepisy i standardy, których audyt musi przestrzegać. Ramy te zapewniają zgodność z wymogami branżowymi i zasadami organizacyjnymi.

Szablon projektu zgodności ClickUp został zaprojektowany, aby pomóc w śledzeniu celów zgodności organizacji.

Aby zarządzać tym wszystkim, sugerujemy użycie szablonu Szablon projektu zgodności z ClickUp . Szablon ten pomaga zidentyfikować i ocenić wymagania dotyczące zgodności, ocenić aktualny status zgodności i wprowadzić niezbędne zmiany.

Dzięki temu szablonowi można:

- Wizualizować całyzgodność projektu proces

- Określenie zadań i oś czasu dla działań naprawczych

- Przypisywanie ról i obowiązków poszczególnym osobom i teamom

Po przygotowaniu ram, kolejnym krokiem jest zdefiniowanie kluczowych elementów planu audytu. Plan ten powinien obejmować zakres i cele audytu, wymagane zasoby oraz szczegółową oś czasu.

Ustawienie celów SMART ma kluczowe znaczenie dla zwiększenia skuteczności planu audytu. Cele SMART są konkretne, mierzalne, osiągalne, istotne i określone w czasie. Cele ClickUp to potężne narzędzie do śledzenia tych celów. Pozwala na ustawienie jasnych celów, śledzenie postępów w czasie rzeczywistym i wprowadzanie korekt w razie potrzeby.

Poznaj różne opcje celów w ClickUp Goals dla przygotowań do audytu zgodności IT

Ta funkcja zapewnia również możliwość bezpośredniego połączenia zadań z celami.

Gdy zespół zakończy każde zadanie, postęp aktualizuje się w czasie rzeczywistym, umożliwiając monitorowanie, jak blisko jesteś osiągnięcia większego celu audytu. Eliminuje to ręczne śledzenie i zapewnia przejrzystą reprezentację postępu audytu.

Krok 3: Prowadzenie dokładnej dokumentacji i gromadzenie dowodów zgodności

Dobra dokumentacja jest kluczem do powodzenia audytu. Pomaga być na bieżąco ze wszystkimi zasadami i przepisami, których należy przestrzegać.

Zewnętrzni audytorzy często proszą o dowody zgodności, takie jak polityki bezpieczeństwa, dzienniki szkoleń i plany reagowania na incydenty.

Ważne jest, aby mieć szczegółową dokumentację tych kluczowych elementów, aby usprawnić proces audytu. Tworzy to wyraźną ścieżkę audytu, która pokazuje zgodność z odpowiednimi przepisami.

Regularne aktualizowanie zapisów, takich jak zmiany w polityce bezpieczeństwa, szczegóły dotyczące szkoleń pracowników i wdrożone środki ochrony danych, zapewni ci spokój ducha, gdy nadejdzie czas na ostateczny raport z audytu.

Bezpieczne organizowanie i udostępnianie wewnętrznych dowodów i ścieżek audytu dzięki ClickUp Docs ClickUp Docs ułatwia cały proces, przechowując wszystko w jednym miejscu. Możesz organizować zasady zgodności, raporty z audytów i dowody w jednej, łatwo dostępnej lokalizacji dla swojego zespołu.

Dokumenty umożliwiają również monitorowanie zmian w dokumentach, co jest idealne do utrzymywania dokładnych ścieżek audytu. W ten sposób zawsze będziesz wiedzieć, kto wprowadził zmiany.

Bezproblemowo połącz zadania z ClickUp Docs i zachowaj wszystko w porządku

Kolejna wspaniała funkcja? Możesz również bezpośrednio połączyć zadania i listy kontrolne zgodności w Dokumentach. Oznacza to płynne połączenie dokumentacji audytowej z resztą projektu.

Krok 4: Przeprowadzenie wewnętrznej oceny przedaudytowej w celu zidentyfikowania luk

Przeprowadzenie wewnętrznej oceny przedaudytowej to sprytny sposób na zidentyfikowanie wszelkich luk przed rozpoczęciem oficjalnego audytu. Pomaga to wcześnie wykryć potencjalne problemy, dając czas na ich rozwiązanie i poprawę zgodności. ClickUp to doskonałe narzędzie do zarządzania ryzykiem, pomagające efektywnie zarządzać wszystkimi zadaniami i projektami związanymi z procesem audytu w organizacji.

Z Tablice ClickUp można wizualnie nakreślić strategię ograniczania ryzyka i łatwo zebrać opinie zespołu.

Wspólna wizualizacja i udoskonalanie strategii ograniczania ryzyka dzięki ClickUp Whiteboards

Niezależnie od tego, czy Twój zespół pracuje razem w czasie rzeczywistym, czy też przekazuje informacje zwrotne asynchronicznie, narzędzie to zapewnia wszystkim zgodność i informacje w trakcie całego procesu.

Martwisz się o bezpieczeństwo danych? Twoje dane są bezpieczne dzięki ClickUp. Polityka bezpieczeństwa ClickUp podkreśla, że ClickUp posiada certyfikat ISO, jest zgodny z SOC 2 i PCI oraz wykorzystuje szyfrowanie AES-256, aby zagwarantować kompleksową ochronę danych. Oznacza to, że dane audytowe pozostają w pełni bezpieczne, podczas gdy Ty koncentrujesz się na wypełnianiu luk.

💡 Pro Tip: Udostępnianie szablonów oceny ryzyka z zespołami ds. audytu zgodności i bezpieczeństwa, aby ułatwić wspólną ocenę ryzyka. Członkowie teamów mogą wnieść swoją wiedzę, aby usprawnić proces zarządzania ryzykiem.

Krok 5: Wdrożenie i przetestowanie solidnych środków bezpieczeństwa i kontroli IT

Wdrożenie i przetestowanie solidnych środków bezpieczeństwa i kontroli IT ma zasadnicze znaczenie dla zapewnienia bezpieczeństwa danych organizacji.

Regularne sprawdzanie tych systemów gwarantuje, że spełniają one standardy zgodności i są przygotowane na wszelkie potencjalne zagrożenia.

Kolejnym kluczowym elementem utrzymania zgodności jest zapewnienie ciągłych szkoleń dla dostawców. Gdy wszyscy są świadomi najnowszych przepisów i rozumieją rolę, jaką odgrywają, pomaga to stworzyć kulturę bardziej skoncentrowaną na bezpieczeństwie.

Regularne szkolenia informują również zespół i promują lepsze codzienne praktyki.

Szablon Training Framework firmy ClickUp został zaprojektowany, aby pomóc Ci uchwycić pomysły, zarządzać zmianami w projekcie i śledzić postępy.

Aby ułatwić szkolenie w zakresie zgodności, szablon Szablon ram szkoleniowych ClickUp to świetne źródło informacji. Dostarcza on jasny i zorganizowany sposób na planowanie sesji szkoleniowych, upewniając się, że wszystkie ważne aspekty zostały uwzględnione.

Dzięki temu szablonowi możesz również:

- Zaprojektować kompleksowy program szkoleń z zakresu zgodności dla pracowników

- Przydzielać zadania szkoleniowe członkom zespołu i monitorować ich zakończenie

- Dostosować zawartość szkolenia do konkretnych potrzeb w zakresie zgodności, takich jak HIPAA lub RODO, aby spełnić wymagania regulacyjne organizacji

Krok 6: Ustanowienie jasnej komunikacji i koordynacji z zespołem audytowym

Podczas audytu niezbędna jest jasna komunikacja z zespołem i audytorami. Pomaga to wszystkim zrozumieć cele audytu i oczekiwania, co zapobiega nieporozumieniom i opóźnieniom.

Jeśli istnieje jakiekolwiek zamieszanie co do potrzebnych informacji, może to przeciągnąć proces i doprowadzić do niepotrzebnych poprawek.

Wyczyszczona komunikacja pozwala zespołowi audytowemu szybko zająć się wszelkimi wątpliwościami lub niezgodnościami, dzięki czemu można je naprawić, zanim staną się większymi problemami.

Co więcej, skuteczna komunikacja buduje zaufanie między firmą a audytorami, wspierając przejrzyste środowisko. Jest to szczególnie ważne w kontaktach z organami regulacyjnymi, ponieważ pokazuje zaangażowanie w przestrzeganie przepisów i pomaga budować wiarygodność.

W przypadku Widok czatu ClickUp jest idealny do dyskusji w czasie rzeczywistym związanych z konkretnymi projektami lub zadaniami. Zapewnia wsparcie dla załączników i połączonych plików, ułatwiając udostępnianie istotnych dokumentów i zasobów.

Możesz również użyć bogatego formatu tekstu i emotikonów, aby Twoje wiadomości były bardziej przejrzyste i angażujące.

Widok czatu ClickUp upraszcza komunikację z audytorami zgodności

Możesz nawet użyć ClickUp Assign Comments aby upewnić się, że ważne zadania zaznaczone w komentarzach nie zostaną przeoczone. Jeśli komentarz wymaga dalszych działań, możesz przypisać go sobie lub członkowi zespołu bezpośrednio z poziomu samego komentarza.

Przypisywanie elementów działań i śledzenie ważnych zadań dzięki ClickUp Assigned Comments

Aby powiadomić niezależnego audytora o konkretnych komentarzach, użyj wzmianek, wpisując @, a następnie jego imię i nazwisko. Spowoduje to wysłanie powiadomienia i sprawi, że wszyscy będą na bieżąco.

Krok 7: Wsparcie zespołu ds. audytu podczas pracy i testowania systemu

Ważne jest, aby zaoferować zespołowi audytowemu pełne wsparcie podczas całego procesu. W ten sposób promujesz sprawne działanie i terminowe zakończenie fazy prac terenowych i testowania systemu.

Na tych scenach audytorzy zgodności będą współpracować z interesariuszami z każdego działu, aby uzyskać zakończony obraz procesów IT. Pamiętaj, aby przygotować swoje zespoły IT do pomocy audytorom, odpowiadając na ich pytania i zapewniając łatwy dostęp do systemów.

Na przykład, jeśli pracujesz w handlu detalicznym, sprawdź, czy audytorzy mają dostęp do wszystkich ksiąg rachunkowych i dzienników płatności. Pomoże im to zweryfikować zgodność z PCI-DSS i zapewni, że nic nie zostanie przeoczone.

Przeczytaj również: 10 najlepszych rozwiązań do zarządzania operacjami IT

Krok 8: Przegląd wyników audytu, wdrożenie działań naprawczych i planowanie działań następczych

Gdy proces audytu zostanie zakończony, przejrzyj ustalenia w ramach procesów wewnętrznych i zewnętrznych i w razie potrzeby wdróż działania naprawcze.

Aby zapewnić ciągłą zgodność, pamiętaj o zaplanowaniu kolejnych audytów lub ocen.

Bądź na bieżąco z procesem audytu zgodności dzięki przypomnieniom ClickUp

Opracuj plan działań naprawczych na podstawie wyników audytu i korzystaj z niego Przypomnienia ClickUp aby pozostać zorganizowanym. Oto jak to zrobić:

- Oddelegowane zadania poprzez przypisanie przypomnień do konkretnych członków zespołu, dzięki czemu każdy rozumie swoje obowiązki i pozostaje odpowiedzialny

Dodaj osoby przypisane do Przypomnień ClickUp dla lepszego zarządzania

- Zsynchronizuj Przypomnienia ze swoim kalendarzem, aby uzyskać pełny widok nadchodzących działań i terminów związanych ze zgodnością z przepisami

- Otrzymuj powiadomienia na urządzeniach mobilnych i stacjonarnych, aby zawsze być na bieżąco

Krok 9: Ciągłe monitorowanie zgodności i aktualizowanie procesów w celu ich usprawnienia

Zgodność jest procesem ciągłym. Organy regulacyjne mogą aktualizować swoje przepisy, a nowe technologie cyberbezpieczeństwa są opracowywane w szybkim tempie. Aby być na bieżąco, należy stale monitorować kontrole IT i procesy systemowe.

Podejmij następujące kroki, aby zachować zgodność z przepisami:

- Wdrożenie narzędzi do zarządzania zgodnością do śledzenia i raportowania statusu zgodności i potencjalnych problemów w sposób ciągły

- Subskrybuj biuletyny branżowe, śledź aktualizacje przepisów i bierz udział w odpowiednich seminariach internetowych

- Konsultować się z ekspertami ds. zgodności i cyberbezpieczeństwa

- Aktualizowanie całego oprogramowania i systemów za pomocą najnowszych poprawek

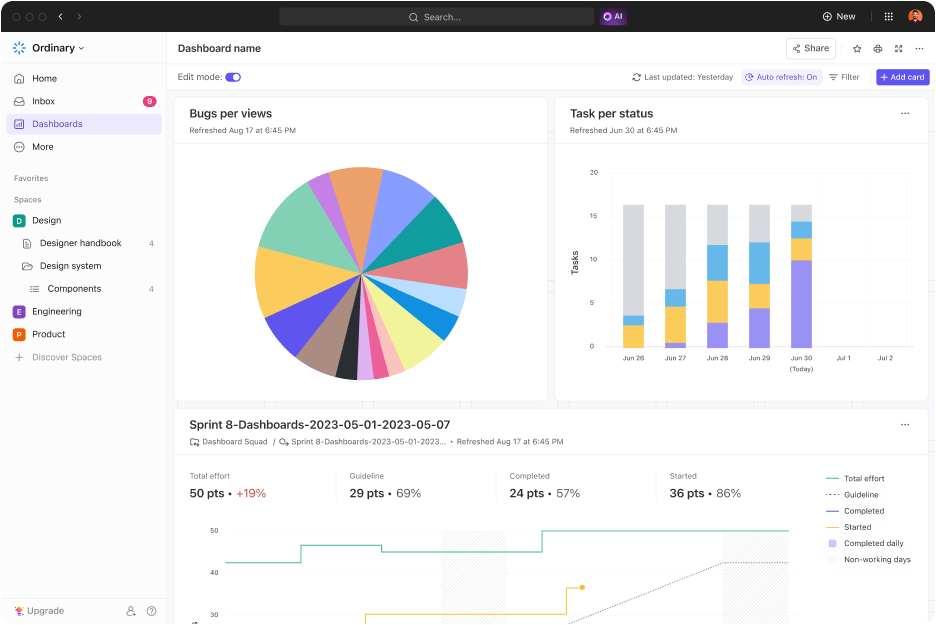

Wizualne monitorowanie postępów audytu zgodności na wielu frontach za pomocą pulpitów ClickUp Dashboards Pulpity ClickUp to potężne narzędzie do wizualizacji zarządzania zgodnością. Umożliwia monitorowanie kluczowych wskaźników zgodności poprzez śledzenie ważnych danych, takich jak otwarte zadania audytowe i naruszenia zasad w czasie rzeczywistym za pomocą dostosowywanych widżetów.

Można również scentralizować dane z różnych źródeł, takich jak Dokumenty i Cele, zapewniając ujednolicony widok działań audytowych.

Rodzaje audytów zgodności IT

Audyty zgodności IT różnią się w zależności od ich celu i zakresu. Przeanalizujmy różne ich rodzaje, aby pomóc Ci zrozumieć, które z nich są niezbędne do utrzymania organizacji na właściwym torze.

I. Audyt wewnętrzny a audyt zewnętrzny

Audyty wewnętrzne są przeprowadzane przez własny zespół lub audytorów wewnętrznych i koncentrują się na ocenie skuteczności wewnętrznych kontroli, procesów i systemów organizacji. Audyty te mają charakter ciągły i pomagają zidentyfikować i rozwiązać problemy, zanim staną się one problemami.

Z drugiej strony, audyty zewnętrzne są przeprowadzane przez niezależne strony trzecie. Zapewniają one obiektywną ocenę zgodności z wymogami regulacyjnymi i standardami branżowymi. Audyty te są często wymagane przez organy regulacyjne lub interesariuszy i oferują świeże spojrzenie na status zgodności organizacji.

Pro Tip: Dodaj oprogramowanie GRC aby skutecznie śledzić zgodność z przepisami, eliminować zagrożenia i potwierdzać, że organizacja spełnia wszystkie wymogi regulacyjne.

II. Audyty finansowe w IT

Audyty finansowe są kluczowym elementem efektywnego zarządzanie danymi .

Audyty te mają na celu w szczególności dokładność i integralność informacji finansowych i procesów zarządzanych przez systemy IT. Sprawdzają, w jaki sposób transakcje finansowe są rejestrowane, przetwarzane i raportowane przez systemy technologiczne

Co więcej, gwarantują, że dane finansowe są wiarygodne i że istnieją wewnętrzne mechanizmy kontroli zapobiegające oszustwom lub błędom.

III. Zgodność z PCI-DSS

Jeśli Twoja organizacja obsługuje transakcje kartami kredytowymi, zgodność z PCI-DSS jest niezbędna.

Audyty te oceniają, w jakim stopniu systemy i procesy są zgodne z wymogami PCI-DSS mającymi na celu ochronę informacji o posiadaczach kart. Audyt obejmuje przegląd środków bezpieczeństwa, szyfrowania danych, kontroli dostępu i innych praktyk w celu potwierdzenia, że spełniają one standardy PCI-DSS. Pomaga to zapobiegać naruszeniom danych i chroni wrażliwe informacje o klientach.

IV. Audyty związane z monitorowaniem aktywności użytkowników

Audyty związane z monitorowaniem aktywności użytkowników koncentrują się na tym, jak dobrze organizacja śledzi i zarządza działaniami użytkowników w systemach IT. Audyty te sprawdzają mechanizmy stosowane do monitorowania zachowania użytkowników, dzienników dostępu i interakcji z systemem

Celem jest zapewnienie, że aktywność użytkowników jest odpowiednio rejestrowana i analizowana w celu wykrycia wszelkich podejrzanych lub nieautoryzowanych działań.

V. Zgodność z HIPAA

Dla organizacji z sektora opieki zdrowotnej, audyty zgodności z HIPAA mają krytyczne znaczenie.

Audyty te sprawdzają, jak dobrze systemy i procesy IT są zgodne z ustawą HIPAA, która reguluje ochronę informacji zdrowotnych pacjentów**.

Audyt obejmuje przeglądśrodki bezpieczeństwa danych, praktyki w zakresie prywatności i kontroli dostępu, aby potwierdzić, że spełniasz wymagania HIPAA i zabezpieczasz wrażliwe dane zdrowotne**

Wskazówka dla profesjonalistów: Uwzględnij AI dla zarządzania danymi do analizowania danych historycznych i przewidywania potencjalnych problemów przed ich wystąpieniem. Analityka predykcyjna może pomóc w identyfikacji trendów i anomalii, umożliwiając proaktywne rozwiązywanie problemów związanych z jakością i zgodnością danych.

VI. Audyty dotyczące kontroli systemów i organizacji (SOC)

Audyty SOC koncentrują się na ocenie kontroli i procesów, które wpływają na wiarygodność raportowania finansowego i bezpieczeństwo danych.

- Audyty SOC 1 oceniają kontrole związane z raportowaniem finansowym

- Audyty SOC 2 oceniają kontrole związane z bezpieczeństwem, dostępnością, integralnością przetwarzania, poufnością i prywatnością

- SOC 3 zapewnia ogólny przeglądSOC 2 kontrole do użytku publicznego

Przeczytaj również: 7 najlepszych narzędzi do automatyzacji w zakresie zgodności z SOC 2 VII. Audyty zgodności z ISO/IEC 27001

Są to zewnętrzne audyty przeprowadzane w oparciu o publikacje zgodności przez Międzynarodową Organizację Normalizacyjną (ISO) oraz Międzynarodowa Komisja Elektrotechniczna (IEC) . Oceniają one jak przygotowana jest Twoja firma na ryzyko związane z naruszeniem danych, włamaniami i wyciekami informacji

Norma ta jest uznawana na całym świecie i koncentruje się na ustanowieniu, wdrożeniu, utrzymaniu i ciągłym doskonaleniu systemu zarządzania bezpieczeństwem informacji (ISMS)

**Audyt obejmuje przegląd polityki bezpieczeństwa, praktyk zarządzania ryzykiem i ogólnego podejścia do ochrony informacji zgodnie z normą ISO/IEC 27001

VIII. Zgodność z RODO

GDPR jest utrzymywane przez dwa organy: Komisję Europejską ds Europejska Tablica Ochrony Danych (EDPB) oraz organami ochrony danych w każdym państwie członkowskim. Audyty te są niezbędne dla firm, które działają poza UE lub obsługują klientów w tym regionie.

Audyt oceni praktyki w zakresie gromadzenia, przetwarzania, przechowywania i bezpieczeństwa danych, aby sprawdzić, czy spełniasz wymogi RODO i chronisz prywatność danych osób fizycznych.

Lista kontrolna audytu zgodności IT

Lista kontrolna audytu zgodności IT to przewodnik, który pomoże Ci zachować porządek i uwzględnić wszystkie podstawy podczas audytu. Przedstawia ona wszystkie niezbędne zadania i wymagania, które należy przeanalizować, aby niczego nie przeoczyć.

Podczas tworzenia listy kontrolnej audytu zgodności IT należy uwzględnić kluczowe elementy, takie jak:

- Weryfikacja polityk i procedur IT

- Przegląd kontroli i środków bezpieczeństwa

- Ocena praktyk w zakresie ochrony danych i prywatności

- Ocena kontroli dostępu i uprawnień użytkowników

- Walidacja konfiguracji systemu i oprogramowania

Każdy z tych elementów odgrywa rolę w wykazaniu zgodności i skutecznym zarządzaniu ryzykiem.

Weryfikacja Listy kontrolne zadań ClickUp ułatwiają zarządzanie tymi zadaniami. Otrzymujesz poręczną listę rzeczy do zrobienia, na której możesz oznaczać elementy jako zakończone lub niekompletne, co pomaga w łatwym śledzeniu postępów.

Utwórz prostą i wykonalną listę kontrolną dla audytów zgodności IT przy użyciu ClickUp Task Checklists

Oto jak możesz w pełni wykorzystać listy kontrolne:

- Zagnieżdżanie: Łączenie podobnych elementów w celu utworzenia podlist dla każdego procesu audytu

- Łatwa organizacja: Reorganizacja listy kontrolnej za pomocą prostych opcji przeciągania i upuszczania

- Przypisywanie zadań: Dodawanie osób przypisanych do zadań, które wymagają pracy określonych członków zespołu

- Integracja z innymi funkcjami: Połącz listy kontrolne z dokumentami, aby załączyć odpowiednie zasady i pulpitami, aby zidentyfikować wąskie gardła w czasie rzeczywistym

Archiwum szablonów: Aby uzyskać solidny punkt wyjścia, warto skorzystać z szablonu Szablon listy kontrolnej ClickUpProject . Szablon ten pomaga w ustawieniu ustrukturyzowanej listy kontrolnej w celu dostosowania do konkretnych potrzeb audytu.

Zabezpiecz zgodność IT z ClickUp

Audyty zgodności IT to nie tylko pola wyboru do zaznaczenia. Wzmacniają one Twoją firmę przed ryzykiem i pomagają w wykazaniu zaangażowania w bezpieczeństwo i przejrzystość.

Zaliczenie tych audytów ma kluczowe znaczenie dla uniknięcia znacznych kar. Aby skutecznie poradzić sobie z tymi wyzwaniami, należy postępować zgodnie z omówionymi przez nas praktykami.

Włączenie ClickUp do planowania, śledzenia i przeprowadzania audytów pozwala być dobrze przygotowanym i rozwiązywać potencjalne problemy, zanim się pojawią.

Na co czekasz? Zarejestruj się w ClickUp aby poprawić swoje wysiłki w zakresie zgodności IT.