تتطور الحوادث السيبرانية بسرعة. تنتشر برامج الفدية في غضون دقائق، وتتسلل رسائل التصيد الاحتيالي التي تم إنشاؤها بواسطة الذكاء الاصطناعي عبر المرشحات، ويمكن أن تتفاقم خطوة واحدة خاطئة لتصبح خرقًا واسع النطاق قبل أن تتفق الفرق حتى على ما يحدث. الضغط حقيقي، وكذلك التكلفة.

يقدر تقرير تكلفة خرق البيانات الصادر عن شركة IBM المتوسط العالمي بـ 4.44 مليون دولار، مع تأخيرات في الاستجابة وتنسيق ضعيف مما يؤدي إلى ارتفاع هذا الرقم أكثر.

في خضم تلك الفوضى، تحتاج الفرق إلى الوضوح. يوفر دليل الاستجابة للحوادث لفريقك نصًا مشتركًا عندما تسوء الأمور. فهو يحدد من يتصرف أولاً، والخطوات التي يجب اتباعها، وكيفية الحفاظ على التواصل الوثيق مع تطور الموقف.

في هذه المدونة، ستتعلم كيفية إنشاء دليل استجابة للحوادث مصمم لمواجهة التهديدات الحالية. نستكشف سيناريوهات واقعية وإجراءات استجابة واضحة، بالإضافة إلى ClickUp، أول مساحة عمل متكاملة للذكاء الاصطناعي في العالم، كنظام يمكن لفريقك استخدامه تحت الضغط.

ما هو دليل الاستجابة للحوادث؟

دليل الاستجابة للحوادث هو دليل منظم ومفصل خطوة بخطوة يساعد فرق الأمن على التعامل مع أنواع محددة من الحوادث السيبرانية بطريقة متسقة وفعالة. ويحدد الدليل بالضبط ما يجب فعله عند وقوع حادث، ومن المسؤول عن كل إجراء، وكيفية الانتقال من مرحلة الكشف إلى مرحلة الاحتواء والاستعادة دون أي ارتباك أو تأخير.

اعتبره خطة عمل جاهزة للاستخدام في سيناريوهات واقعية مثل هجمات التصيد الاحتيالي أو الإصابة ببرامج الفدية أو اختراق البيانات.

🧠 حقيقة ممتعة: لم يكن أول "فيروس" للكمبيوتر ضارًا. في عام 1971، انتقل برنامج يُدعى Creeper بين أجهزة الكمبيوتر لمجرد عرض الرسالة التالية: "أنا الزاحف، أمسك بي إن استطعت." وقد أدى ذلك إلى إنشاء أول برنامج مكافحة فيروسات، يُدعى Reaper.

دليل الاستجابة للحوادث مقابل الخطة مقابل دليل التشغيل

يخلط الناس باستمرار بين مصطلحات الوثائق الأمنية. ويؤدي هذا الالتباس إلى مشاكل حقيقية عندما تقوم الفرق بوضع إجراءات التشغيل القياسية الخاصة بها. وينتهي بك الأمر بخطط عامة تفتقر إلى خطوات قابلة للتنفيذ أو أدلة إرشادية مفرطة في التقنية تربك القيادة.

فيما يلي الفروق بين هذه الوثائق الثلاث.

| وثيقة | النطاق | مستوى التفاصيل | متى يتم استخدامه | من يستخدمه | التنسيق |

| التخطيط | استراتيجية على مستوى المؤسسة | سياسات عالية المستوى | قبل وقوع الحوادث | القيادة والشؤون القانونية | وثيقة السياسة |

| دليل | الاستجابة الخاصة بكل سيناريو | إجراءات تكتيكية خطوة بخطوة | أثناء وقوع نوع معين من الحوادث | فريق الاستجابة للحوادث | سير عمل شجرة القرار |

| دليل التشغيل | إجراء تقني واحد | خطوات آلية دقيقة | أثناء مهمة محددة | المستجيبون الفنيون | قائمة مراجعة أو نص برمجي |

تحتاج إلى أن تعمل هذه العناصر الثلاثة معًا. فالخطة التي تفتقر إلى أدلة الإجراءات تكون غامضة للغاية بحيث يتعذر العمل بها. وأما دليل الإجراءات الذي يفتقر إلى أدلة التشغيل، فيترك التنفيذ الفني للارتجال.

📮 رؤية ClickUp: 53% من المؤسسات لا تمتلك حوكمة للذكاء الاصطناعي أو لديها إرشادات غير رسمية فقط.

وعندما لا يعرف الناس أين تذهب بياناتهم — أو ما إذا كانت أداة ما قد تشكل خطرًا على الامتثال — فإنهم يترددون.

إذا كانت أداة الذكاء الاصطناعي تقع خارج نطاق الأنظمة الموثوقة أو تتبع ممارسات غير واضحة في التعامل مع البيانات، فإن الخوف من "ماذا لو لم تكن آمنة؟" يكفي لإيقاف عملية اعتمادها على الفور.

ليس هذا هو الحال مع بيئة ClickUp الآمنة والخاضعة للرقابة الكاملة. يتوافق ClickUp AI مع لوائح GDPR وHIPAA وSOC 2، كما أنه حاصل على شهادة ISO 42001، مما يضمن خصوصية بياناتك وحمايتها وإدارتها بشكل مسؤول.

يُحظر على مزودي الذكاء الاصطناعي الخارجيين تدريب أو الاحتفاظ بأي بيانات لعملاء ClickUp، ويعمل الدعم متعدد النماذج في ظل أذونات موحدة وضوابط خصوصية ومعايير أمنية صارمة. هنا، تصبح حوكمة الذكاء الاصطناعي جزءًا من مساحة العمل نفسها، بحيث يمكن للفرق استخدام الذكاء الاصطناعي بثقة، دون مخاطر إضافية.

المكونات الرئيسية لدليل إجراءات الاستجابة للحوادث

تتشارك جميع أدلة الاستجابة للحوادث الفعالة في نفس الهيكل الأساسي. قبل البدء في وضع الدليل، عليك معرفة محتوياته.

معايير التشغيل وتصنيف الحوادث

المحفزات هي الشروط المحددة التي تؤدي إلى تفعيل دليل الإجراءات. قد يكون ذلك تنبيهًا من نظام SIEM بشأن أنماط تسجيل دخول غير عادية أو بلاغًا من مستخدم عن رسالة بريد إلكتروني مشبوهة. اربط محفزاتك بنظام لتصنيف الحوادث حتى يعرف فريقك مدى السرعة المطلوبة للتحرك.

- الخطورة 1: حرجة: تسريب بيانات نشط أو تشفير بواسطة برامج الفدية جارٍ

- الخطورة 2: عالية: اختراق مؤكد دون انتشار نشط

- الخطورة 3: متوسطة: نشاط مشبوه يتطلب التحقيق

- الخطورة 4: منخفضة: انتهاك للسياسة أو حالة شاذة طفيفة

يحدد التصنيف الإجراءات التي يجب اتخاذها ومدى سرعة تنفيذها. وبدون ذلك، قد تبالغ الفرق في رد فعلها تجاه التنبيهات ذات الأولوية المنخفضة أو تقلل من رد فعلها تجاه التهديدات الحقيقية.

📖 اقرأ أيضًا: طرق لتحسين الأمن السيبراني في إدارة المشاريع

الأدوار والمسؤوليات

لا فائدة من دليل الإجراءات إذا لم يكن أحد يعرف من المسؤول عن ماذا. حدد الأدوار الرئيسية التي يجب أن تظهر في كل دليل إجراءات.

- قائد الحوادث: يتولى المسؤولية العامة عن الاستجابة ويتخذ قرارات التصعيد

- المسؤول الفني: يوجه التحقيق العملي وعمليات الاحتواء

- مسؤول الاتصالات: يدير التحديثات الداخلية والإخطارات الخارجية

- المنسق القانوني: يقدم المشورة بشأن الالتزامات التنظيمية وحفظ الأدلة

- الراعي التنفيذي: يوافق على القرارات الرئيسية مثل إيقاف تشغيل الأنظمة

قم بتعيين الأدوار حسب الوظيفة وليس فقط حسب الاسم الشخصي. قد يذهب الموظفون في إجازة أو يغادرون الشركة، لذا يحتاج كل دور إلى شخص رئيسي وآخر احتياطي.

إجراءات الكشف والاحتواء والاستعادة

هذا هو جوهر دليل الإجراءات من الناحية التشغيلية. حيث يتحقق الكشف والتحليل من ما إذا كان المشغل يمثل حادثة حقيقية ويجمع المؤشرات الأولية على الاختراق.

يتضمن الاحتواء اتخاذ إجراءات فورية لمنع انتشار الحادث. ويشمل ذلك عزل الأنظمة المتأثرة، وحظر عناوين IP الضارة، وتعطيل الحسابات المخترقة. يجب التمييز بين الاحتواء قصير المدى لوقف النزيف، والاحتواء طويل المدى لتحقيق الاستقرار.

تعمل عملية القضاء والاستعادة على إزالة التهديد تمامًا من خلال إزالة البرامج الضارة وتصحيح الثغرات الأمنية. تعمل هذه المرحلة على إعادة الأنظمة إلى وضع التشغيل العادي وتتضمن اختبارات التحقق للتأكد من زوال التهديد فعليًا.

🔍 هل تعلم؟ بدأ أحد أكبر التهديدات الأمنية على الإطلاق بمشكلة تتعلق بكلمة المرور. في عام 2012، تعرضت LinkedIn لخرق أمني ضخم، ويرجع ذلك جزئيًا إلى تخزين كلمات المرور باستخدام طرق تجزئة قديمة، مما جعل اختراق ملايين الحسابات أمرًا سهلاً.

بروتوكولات الاتصال والتصعيد

تتطلب الحوادث اتصالاً منسقاً إلى جانب الاستجابة الفنية. ويحدد التصعيد الداخلي متى يقوم قائد الحادث بإشراك الفريق التنفيذي والمستشار القانوني.

تحدد قواعد التواصل الخارجي من يتحدث إلى العملاء أو الهيئات التنظيمية أو الصحافة. تتضمن العديد من أطر الامتثال جداول زمنية إلزامية للإخطار يجب أن يشير إليها دليل الإجراءات الخاص بك.

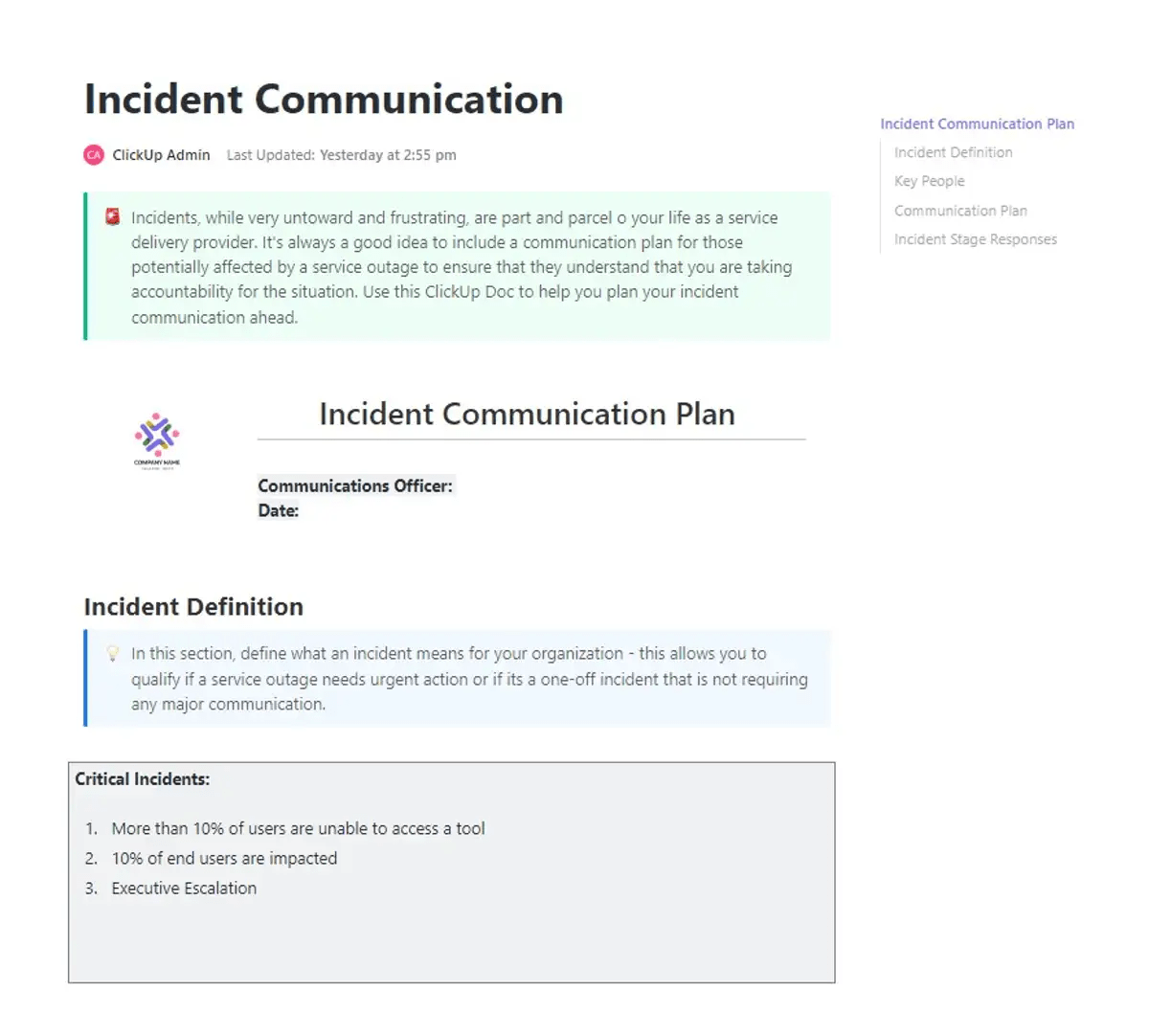

⚡ أرشيف القوالب: عند وقوع الحوادث، غالبًا ما يكون الخطر الأكبر هو الارتباك الذي يعقبها. فقد يؤدي تأخر التحديثات، وعدم وضوح المسؤولية، وتشتت التواصل إلى إبطاء أوقات الاستجابة وتضخيم التأثير. وهذا هو بالضبط المجال الذي يقدم فيه قالب خطة التواصل بشأن الحوادث من ClickUp قيمة حقيقية.

يوفر هذا النموذج للفرق إطار عمل جاهز للاستخدام للتواصل بوضوح في ظل الضغوط. يمكنك تحديد الأدوار، وتخطيط قنوات الاتصال، وضمان إعلام أصحاب المصلحة المناسبين في الوقت المناسب. فهو يجمع كل شيء في مكان واحد، بدءًا من نقاط الاتصال وحتى مسارات التصعيد، بحيث تظل الفرق متناسقة عندما يكون ذلك مهمًا للغاية.

كيفية وضع دليل إجراءات الاستجابة للحوادث (خطوة بخطوة)

الحادث الأمني بدون خطة هو أزمة. أما الحادث الأمني الذي يتوفر له دليل إرشادي فهو عملية منظمة. إليك كيفية وضع دليل إرشادي قادر على الصمود تحت الضغط. 👀

الخطوة رقم 1: تحديد النطاق والأهداف

قبل كتابة أي إجراء، حدد ما يغطيه دليل الإجراءات وما لا يغطيه.

تؤدي توسعات نطاق العمل إلى إضعاف قابلية الاستخدام. فالدليل الذي يحاول معالجة كل السيناريوهات المحتملة ينتهي به الأمر إلى عدم خدمة أي منها بشكل جيد، ويضيع المستجيبون الوقت في البحث عن إرشادات إما غير موجودة أو لا تنطبق على موقفهم.

ابدأ بالإجابة على أربعة أسئلة:

- أنواع الحوادث المشمولة: برامج الفدية، وانتهاكات البيانات، والتهديدات الداخلية، وهجمات DDoS، والتصيد الاحتيالي، والاستيلاء على الحسابات، واختراق سلسلة التوريد، أو كل ما سبق

- الأنظمة والبيئات التي ينطبق عليها دليل الإجراءات: البنية التحتية السحابية، والخوادم المحلية، والبيئات المختلطة، ومنصات SaaS، وأنظمة OT/ICS، أو وحدات أعمال محددة ذات ملامح مخاطر فريدة

- مؤشرات النجاح: تحقيق متوسط وقت للكشف (MTTD) أقل من 60 دقيقة، ومتوسط وقت للاستجابة (MTTR) أقل من أربع ساعات، أو تحقيق الامتثال لمعايير SOC 2 أو ISO 27001 أو HIPAA

- من المسؤول عن دليل الإجراءات: شخص أو فريق محدد مسؤول عن الحفاظ على دقته وتوزيعه على الأشخاص المناسبين وتحديد مواعيد مراجعته

يبدو تحديد النطاق أمرًا بسيطًا حتى تبدأ في القيام به. غالبًا ما تتعثر الفرق في هذه المرحلة لأن المدخلات تتوزع بين الحوادث السابقة والملاحظات المتناثرة وتوقعات أصحاب المصلحة.

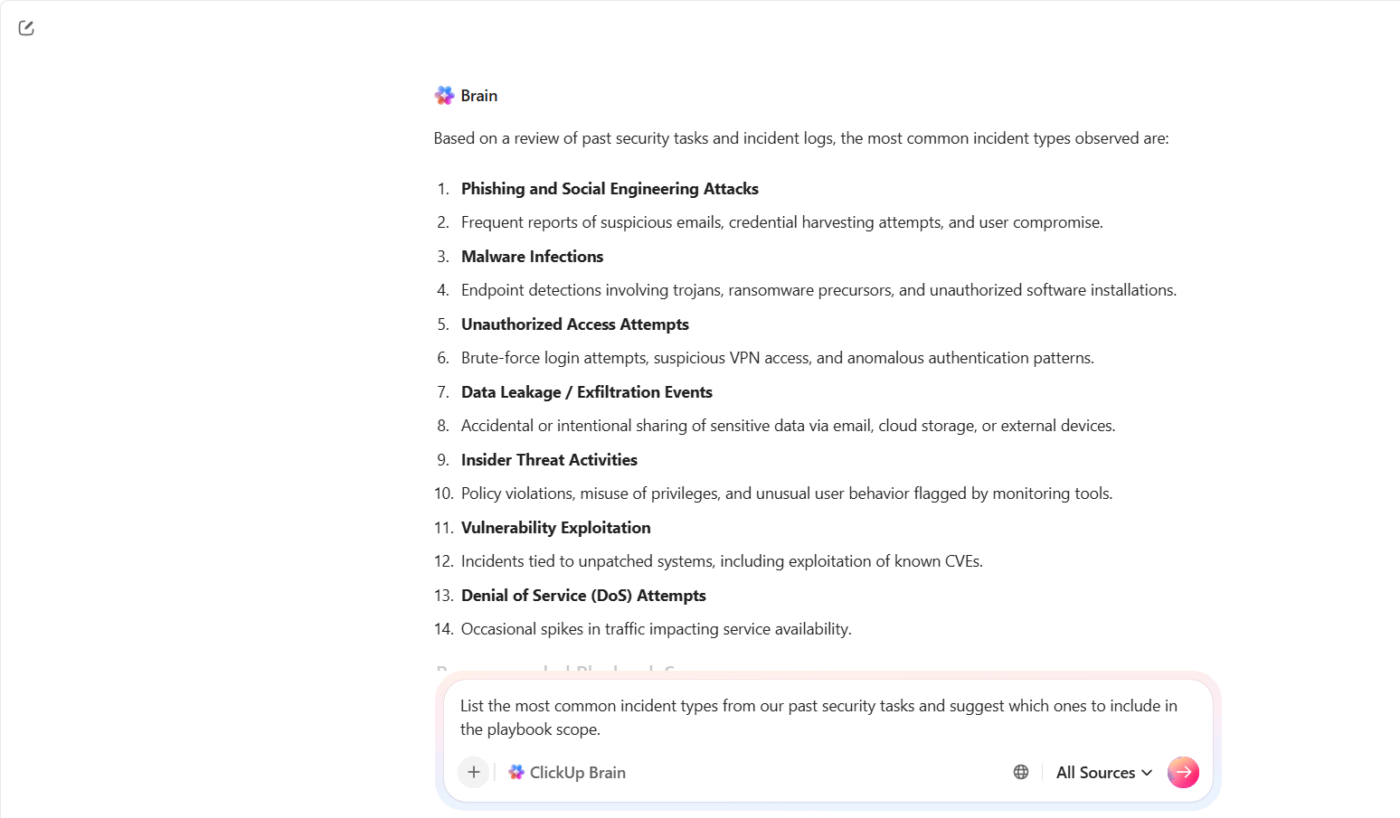

يساعدك ClickUp Brain على تجميع هذا السياق وتحويله إلى نقطة انطلاق قابلة للاستخدام. لن تبدأ من صفحة فارغة. بل ستبني على ما يعرفه فريقك بالفعل.

على سبيل المثال، لنفترض أن فريق الأمن لديك تعامل مع العديد من حوادث التصيد الاحتيالي والاستيلاء على الحسابات خلال الربع الأخير. بدلاً من مراجعة كل حالة يدويًا، يمكنك توجيه ClickUp Brain قائلاً: "أدرج أنواع الحوادث الأكثر شيوعًا من مهامنا الأمنية السابقة واقترح أي منها يجب تضمينه في نطاق دليل الإجراءات."

الخطوة رقم 2: تحديد أنواع الحوادث وتصنيفها

ليست جميع الحوادث متشابهة. فحالة سلة S3 التي تم تكوينها بشكل خاطئ وهجوم الفدية النشط يتطلبان استجابات مختلفة تمامًا، وأعضاء فريق مختلفين، ومسارات تصعيد مختلفة.

إن إنشاء نظام تصنيف في مرحلة مبكرة يعني أن المستجيبين يمكنهم اتخاذ قرارات سريعة ومتسقة منذ الإنذار الأول دون انتظار موافقة القيادة على كل مكالمة.

يعمل نموذج الخطورة القياسي المكون من أربعة مستويات على النحو التالي:

- حرجة (P1): اختراق نشط، أو تسريب للبيانات، أو اختراق على مستوى النظام — يتطلب استجابة فورية

- مستوى عالٍ (P2): اشتباه في حدوث اختراق أو سرقة بيانات اعتماد أو انقطاع كبير في الخدمة

- متوسط (P3): تم اكتشاف البرمجيات الخبيثة ولكن تم احتواؤها، وانتهاك للسياسة مع وجود مخاطر تعرض البيانات

- منخفض (P4): محاولات تسجيل دخول فاشلة، انتهاكات بسيطة للسياسة، تنبيهات إعلامية

قم بتصنيف كل نوع من الحوادث وفقًا لمستوى الخطورة حتى يتمكن المستجيبون من اتخاذ قرارات سريعة دون الحاجة إلى تصعيد كل مكالمة.

بمجرد تحديد ما يقع ضمن النطاق، ينصب التحدي التالي على الاتساق. غالبًا ما يفسر المستجيبون المختلفون نفس التنبيه بطرق مختلفة، مما يؤدي إلى إبطاء اتخاذ القرارات ويؤدي إلى تصعيد غير ضروري.

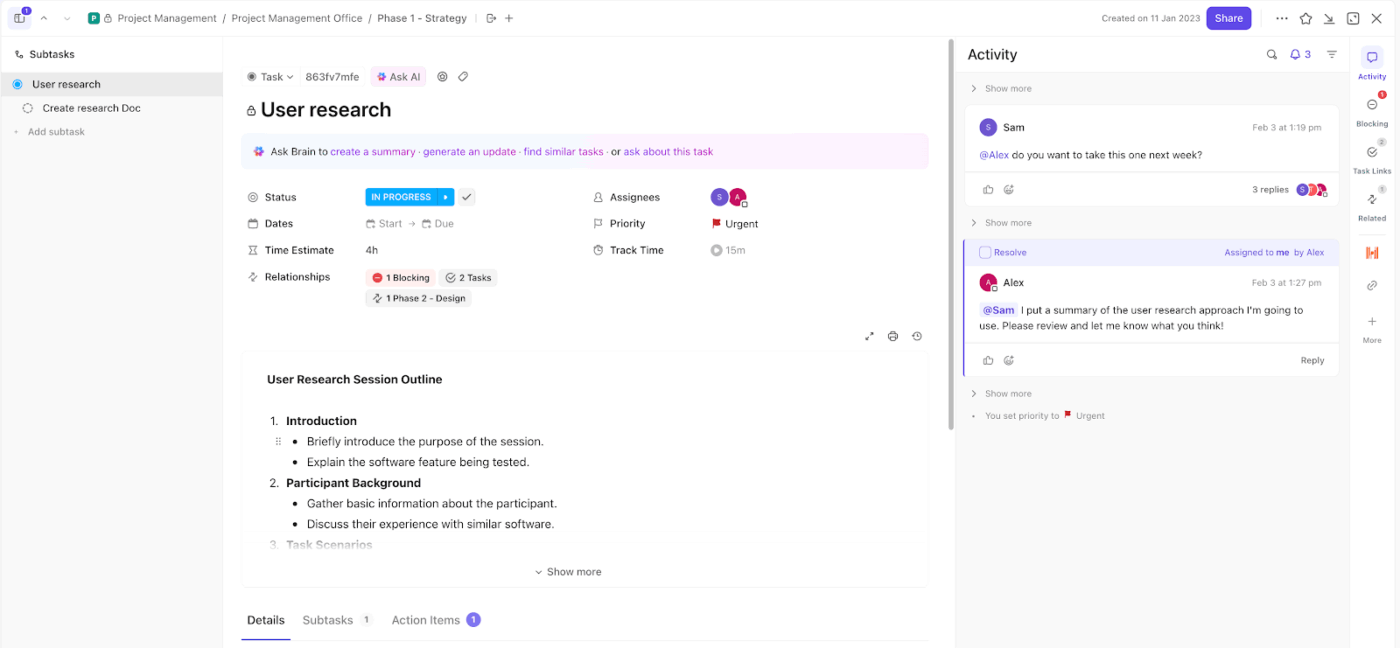

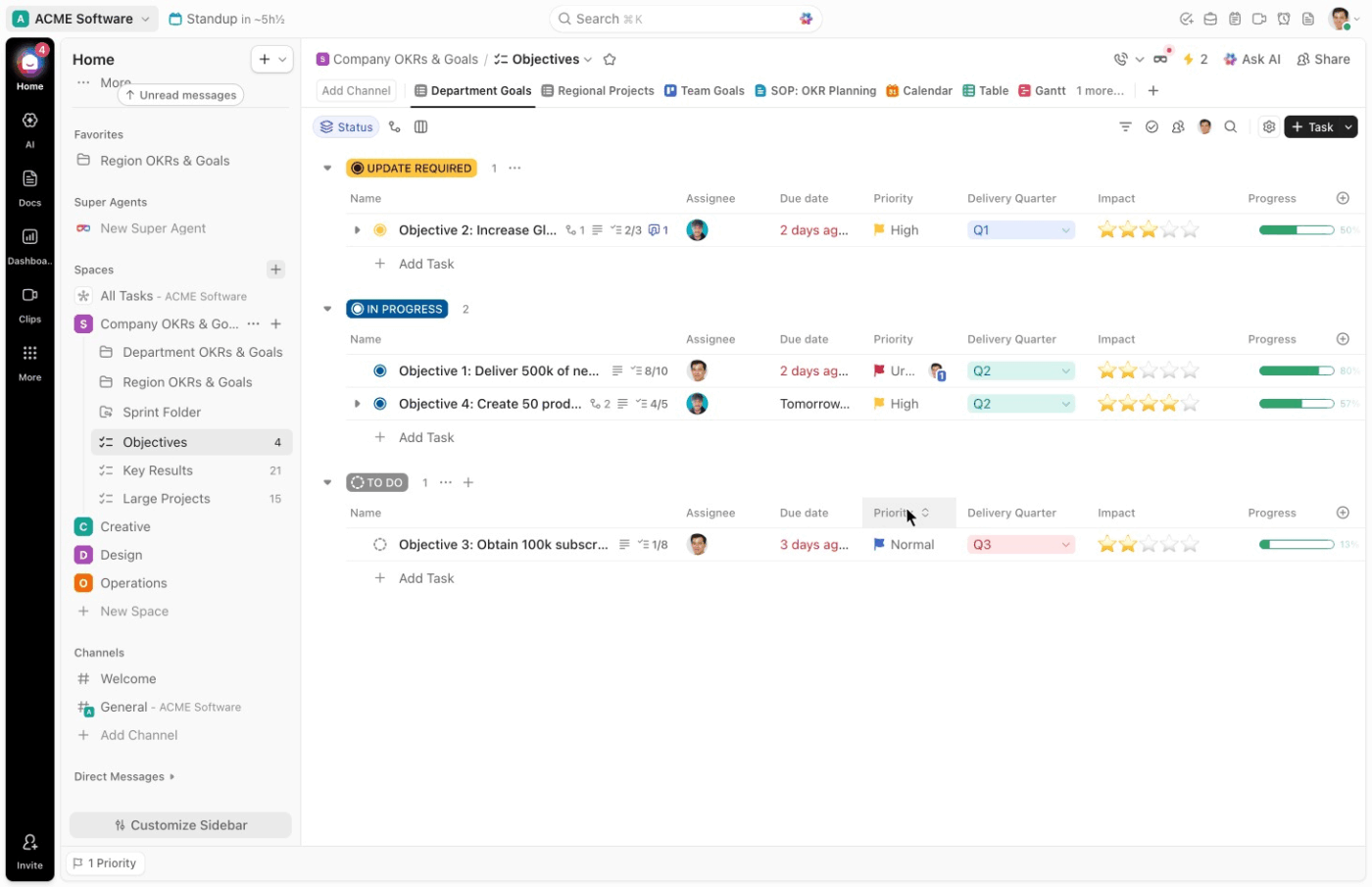

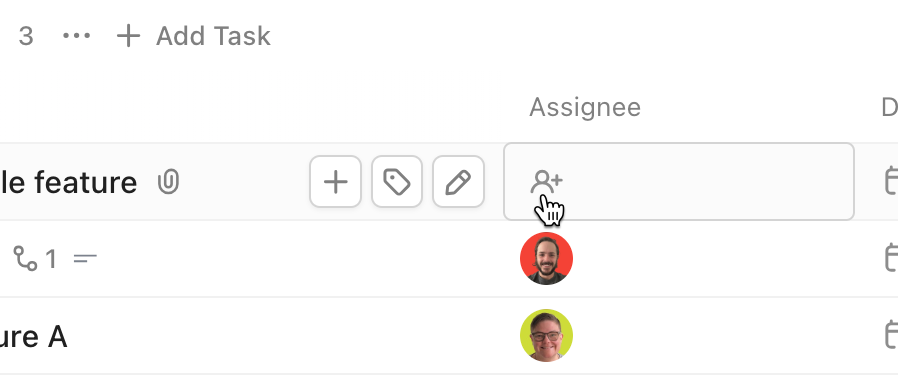

ابدأ باستخدام مهام ClickUp كوحدة تنفيذ وحيدة. تصبح كل حادثة مهمة، مما يعني أنه لن يفوتك أي شيء عبر القنوات غير المتعقبة مثل البريد الإلكتروني أو الدردشة.

على سبيل المثال، لنفترض أن أداة المراقبة الخاصة بك أشارت إلى سرقة محتملة لبيانات الاعتماد. تقوم بإنشاء مهمة بعنوان "احتمال اختراق بيانات الاعتماد – الحساب المالي". تصبح هذه المهمة الآن المركز الرئيسي للتحقيق والتحديثات والحل.

ومن هناك، توفر لك الحقول المخصصة في ClickUp الهيكل اللازم للتصنيف السريع. يمكنك إعداد حقول مثل:

- نوع الحادث: التصيد الاحتيالي، برامج الفدية، هجمات DDoS، التهديدات الداخلية

- مستوى الخطورة: P1، P2، P3، P4

- النظام المتأثر: السحابة، المحلي، SaaS، نقطة النهاية

- حساسية البيانات: عالية، متوسطة، منخفضة

الخطوة رقم 3: اكتب إجراءات الاستجابة الخاصة بكل حادثة

هذا هو جوهر دليل الإجراءات من الناحية التشغيلية.

لكل نوع من الحوادث، اكتب إجراءً مخصصًا ومحددًا بدرجة كافية بحيث يمكن للمستجيب اتباعه تحت الضغط دون الحاجة إلى الارتجال. فالتوجيهات العامة يتم تجاهلها عندما تتعطل الأنظمة.

يجب أن تتضمن كل إجراء ما يلي:

- المحفز: التنبيه أو التقرير المحدد الذي يطلق عملية الاستجابة

- خطوات الفرز الأولي: الإجراءات الأولى التي يتخذها المستجيب في غضون 15 دقيقة، والمصممة خصيصًا وفقًا لنوع الحادث

- قائمة مراجعة لجمع الأدلة: السجلات، ومقتطفات الذاكرة، وبيانات الشبكة الملتقطة، ورؤوس رسائل البريد الإلكتروني — كل ما يلزم قبل أن تؤدي إجراءات الاحتواء إلى إتلافه

- إجراءات الاحتواء: خطوات محددة وقابلة للتنفيذ

- معايير التصعيد: الشروط التي تستدعي التصعيد إلى المديرين التنفيذيين أو المستشار القانوني أو مزود خدمات الاستجابة للحوادث الخارجي

- قوالب الاتصال: مسودات معدة مسبقًا للتحديثات الداخلية وإخطارات العملاء

لا تشبه إجراءات التعامل مع برامج الفدية إجراءات التعامل مع التصيد الاحتيالي. اكتب كل منها على حدة مع مراعاة الخصوصيات التي يتطلبها كل سيناريو.

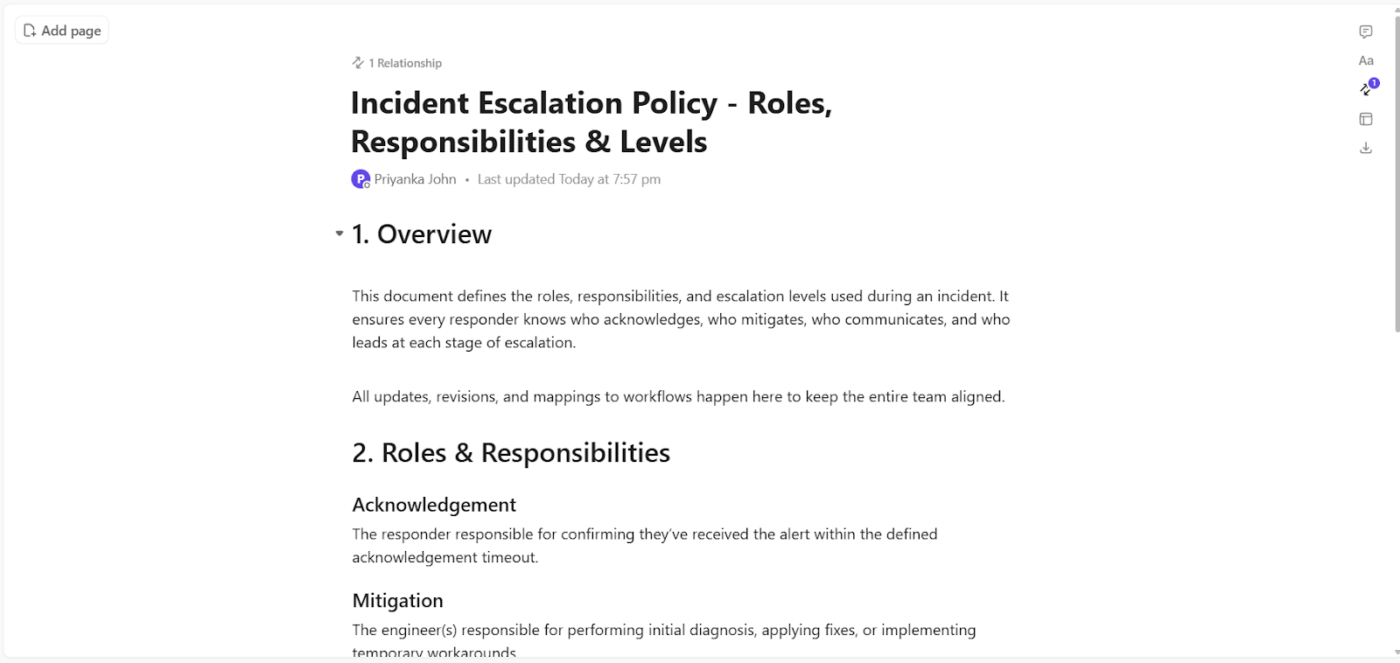

باستخدام ClickUp Docs، يمكنك تنظيم كل إجراء من إجراءات الحوادث للإجابة على الأسئلة المحددة التي يواجهها المستجيب في تلك اللحظة. على سبيل المثال، لنفترض أنك تقوم بتوثيق سيناريو لبرنامج فدية.

يمكن أن يرشد الدليل المستجيب على النحو التالي:

- ما الذي أدى إلى ذلك: "تم الكشف عن تنبيه تشفير نقطة النهاية عبر EDR"

- ما يجب القيام به خلال أول 15 دقيقة: عزل الجهاز المتأثر، وتعطيل الوصول إلى الشبكة، والتأكد من نطاق انتشار الحادث

- ما يجب تسجيله قبل الاحتواء: سجلات النظام، والعمليات النشطة، والتغييرات الأخيرة في الملفات

- ما هي الظروف التي تتطلب تصعيد المشكلة: انتشار التشفير عبر عدة نقاط طرفية أو الوصول إلى محركات الأقراص المشتركة

- ما يجب إبلاغه: تنبيه داخلي إلى قيادة الأمن وتحديث معد مسبقًا للفرق المتأثرة

يعزز ClickUp Docs ذلك بشكل أكبر من خلال التكامل المباشر مع التنفيذ:

- أرفق الإجراء بمهام الحوادث في ClickUp، حتى يتمكن المستجيبون من فتح الإرشادات في اللحظة التي يتعين فيها اتخاذ الإجراء

- أضف قوائم مراجعة داخل كل قسم حتى لا يتم تخطي الخطوات الحاسمة تحت الضغط

- قم بتعيين إجراءات محددة لأعضاء الفريق أثناء تصعيد المشكلة دون مغادرة المستند

- قم بتحسين التعليمات فور حل المشكلة حتى تتحسن الاستجابات المستقبلية دون تأخير

الخطوة رقم 4: وضع بروتوكولات الاتصال ومعايير الأدلة

هناك مجالان يتم تجاهلهما أثناء وضع دليل الإجراءات ويؤديان إلى مشاكل خطيرة أثناء وقوع الحادث الفعلي: كيفية تواصل الفريق وكيفية التعامل مع الأدلة.

فيما يتعلق بالتواصل، حدد هذه المعايير مسبقًا:

- القنوات الأساسية والاحتياطية

- الجداول الزمنية للإخطار

- متطلبات الإفصاح الخارجي

- مصدر واحد للمعلومات الموثوقة

يجب أن يحدد دليل الإجراءات، بناءً على الأدلة، ما يلي:

- ما يجب جمعه: سجلات أحداث النظام، وسجلات المصادقة، وصور الذاكرة، وبيانات تدفق الشبكة، ولقطات شاشة لأنشطة المهاجمين

- كيفية جمعها: التصوير الجنائي للقراءة فقط، وأدوات منع الكتابة، وسجل لكل إجراء جمع مع طابع زمني واسم الشخص الذي قام به

- مكان تخزينه: بيئة منفصلة خاضعة للتحكم في الوصول ومعزولة عن الأنظمة المتأثرة

- من يمكنه الوصول إليه: يقتصر الوصول على المحققين المحددين والمعتمدين من قبل مسؤول التنسيق القانوني والامتثال

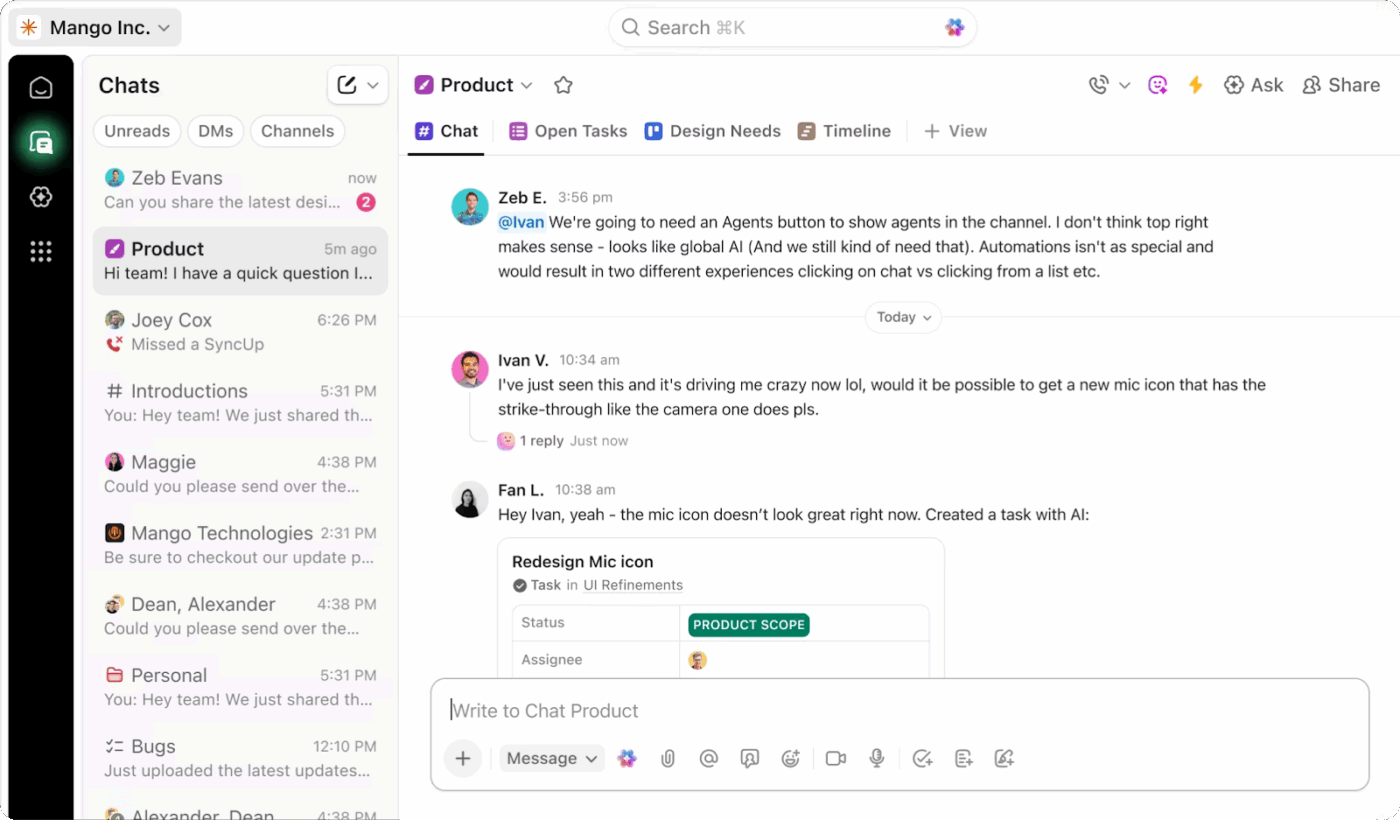

عندما يقع حادث، غالبًا ما يتشتت التواصل عبر الأدوات المختلفة. تصل التحديثات إلى Slack، وتتخذ القرارات عبر المكالمات الهاتفية، وتضيع التفاصيل المهمة في سلاسل المحادثات التي لا يعود إليها أحد. يؤدي هذا الافتقار إلى التنظيم إلى إحداث ارتباك، وتأخير تصعيد المشكلة، ويجعل عمليات المراجعة بعد الحادث أصعب مما ينبغي.

يوفر لك ClickUp Chat قناة مخصصة ومرتبطة بالسياق، حيث يظل التواصل بشأن الحوادث مركزًا وواضحًا وسهل المتابعة.

يمكنك إعداده ليكون طبقة الاتصال الأساسية الخاصة بك للاستجابة للحوادث، ومرتبطًا مباشرةً بالعمل الذي يتم تتبعه. ويغير هذا الارتباط طريقة تنسيق الفرق خلال المواقف التي تتسم بضغوط شديدة.

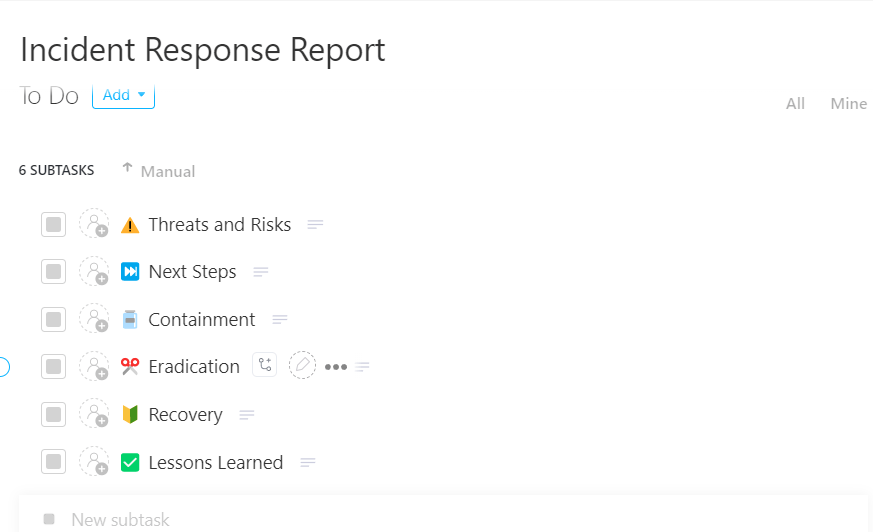

🚀 ميزة ClickUp: حوّل كل حادثة إلى فرصة للتعلم باستخدام نموذج تقرير الاستجابة للحوادث من ClickUp.

سجل كل حادثة بوضوح ودون أي ثغرات باستخدام نموذج تقرير الاستجابة للحوادث من ClickUp

تم تصميمه كنظام جاهز للاستخدام قائم على المهام، ويتيح لك تسجيل الحوادث وتتبعها وإدارتها من البداية إلى النهاية في مكان واحد، حتى لا تضيع أي معلومات بين الأدوات أو الفرق.

الخطوة رقم 5: الاختبار والتكامل ووضع وتيرة للمراجعة

دليل الإجراءات الذي لم يتم اختباره قط هو مجرد مجموعة من الافتراضات. قبل التعامل معه على أنه دليل تشغيلي، تحقق من صلاحيته من خلال تمارين منظمة واربطه بالأدوات التي يستخدمها فريقك يوميًا.

لأغراض الاختبار، قم بإجراء التمارين حسب درجة شدتها:

- تمرين محاكاة: يقدم الميسر سيناريو محاكاة ويناقش الفريق القرارات شفوياً

- تدريب وظيفي: يقوم الفريق بتنفيذ خطوات محددة في بيئة خاضعة للرقابة، مثل عزل نقطة نهاية اختبارية

- محاكاة كاملة: يقوم فريق "الريد تيم" بتنفيذ سيناريو هجوم واقعي بينما يستجيب فريق الاستجابة للحوادث في الوقت الفعلي

بالنسبة لتكامل الأدوات، قم بربط دليل الإجراءات مباشرةً بمعرفات تنبيهات SIEM وإجراءات الاحتواء الخاصة بـ EDR وسير عمل إصدار التذاكر وإجراءات تسليم المهام إلى مزودي خدمات الاستجابة للحوادث الخارجيين. يجب على المستجيبين الانتقال من التنبيه إلى الإجراء ثم إلى التنفيذ دون الحاجة إلى تغيير السياق.

كيف يساعدك ClickUp

غالبًا ما تكشف التدريبات النظرية والمحاكاة عن نفس الثغرة. تعرف الفرق الخطوات نظريًّا، لكن التنفيذ يتباطأ بسبب عدم وجود نظام يوجه الاستجابة بشكل فعال في الوقت الفعلي.

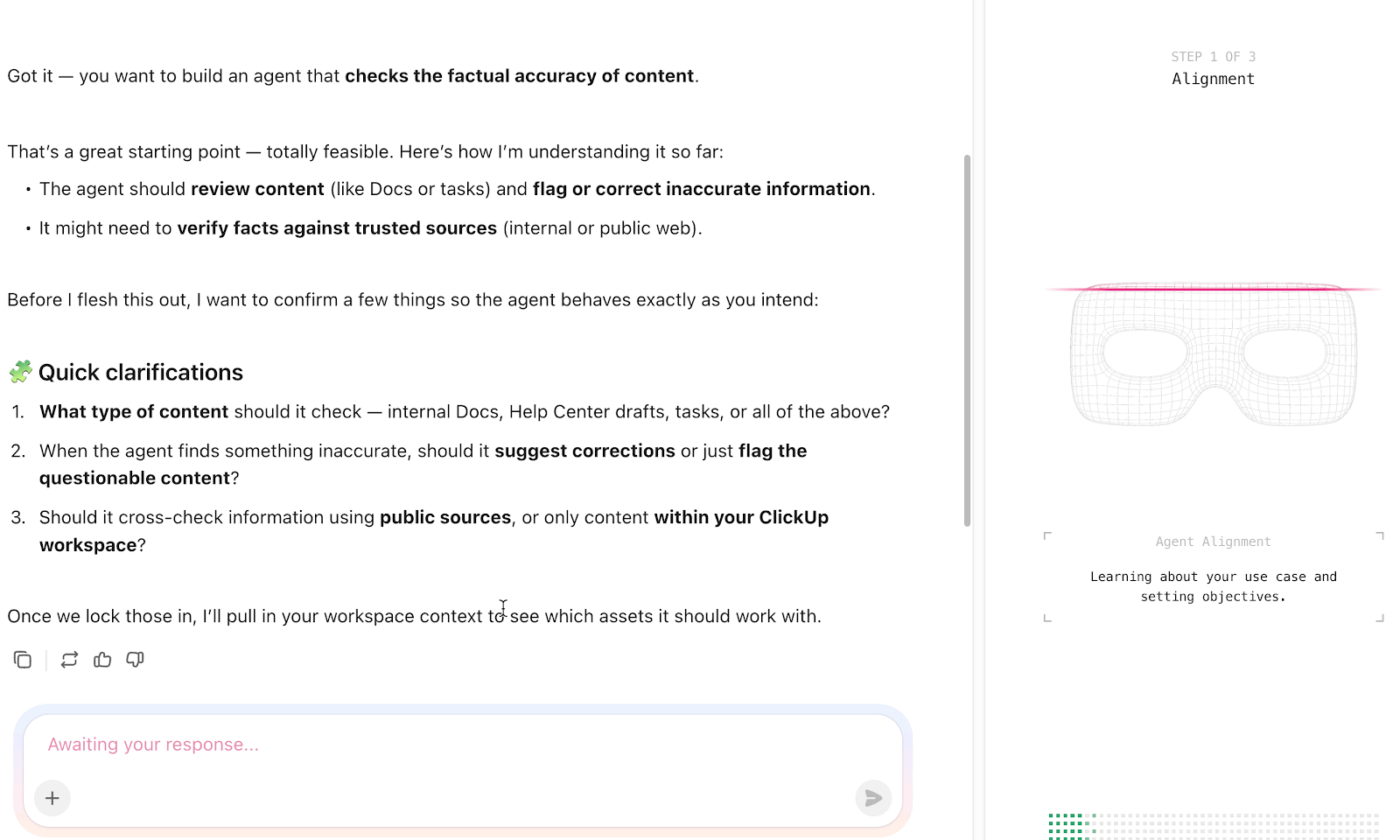

تعمل وكالات ClickUp AI على سد هذه الفجوة. فهي تراقب النشاط عبر المهام والحقول وسير العمل، ثم تتخذ الإجراءات بناءً على المنطق الذي تحدده. وهذا يجعلها ذات صلة وثيقة عند اختبار دليل الإجراءات الخاص بك وتطبيقه.

ابدأ بكيفية تطبيق ذلك خلال تمرين محاكاة.

لنفترض أن الميسر عرض حالة هجوم تصيد احتيالي يتطور إلى اختراق بيانات الاعتماد. أثناء مناقشة فريقك للخطوات التالية، يمكن لوكيل الذكاء الاصطناعي:

- قم بإنشاء قائمة مراجعة منظمة للاستجابة تتوافق مع إجراءاتك المتعلقة بالتصيد الاحتيالي

- اقترح الإجراءات التالية بناءً على حقول المهام مثل "نوع الحادث" و"درجة الخطورة"

- قم بصياغة تحديث داخلي باستخدام تفاصيل المهام الحالية

وهذا يجعل المناقشات ترتكز على خطوات التنفيذ الفعلية.

💡 نصيحة للمحترفين: بالنسبة للصيانة المستمرة، قم بإجراء المراجعات بناءً على ثلاثة محفزات:

- تدقيق سنوي شامل مع تمرين محاكاة لأي إجراء لم يتم اختباره خلال الـ 12 شهراً الماضية

- بعد كل حادث مهم، بينما التفاصيل لا تزال حاضرة في الذاكرة

- فحص ربع سنوي للتغييرات في الموظفين والأدوات

قم بتعيين مسؤول محدد لكل دورة باستخدام ميزة " المسؤولون المتعددون" في ClickUp. فبدون المساءلة، يتم تجاهل المراجعات ويصبح دليل الإجراءات عبئًا خفيًا.

أمثلة على دليل الاستجابة للحوادث حسب نوع التهديد

فيما يلي شكل عملية وضع دليل الإجراءات عند تطبيقها على أنواع التهديدات الأكثر شيوعًا.

دليل الاستجابة لحوادث برامج الفدية

- المحفز: تنبيه الكشف عن النقاط الطرفية بشأن نشاط تشفير الملفات أو التغييرات غير المعتادة في امتدادات الملفات

- الاحتواء الفوري: اعزل الأنظمة المتأثرة عن الشبكة على الفور وقم بتعطيل محركات الأقراص المشتركة

- الإجراءات الرئيسية: تحديد نوع الفيروس الفدية، وتحديد نطاق التشفير، والحفاظ على الأدلة الجنائية

- الاستعادة: قم بالاستعادة من نسخ احتياطية سليمة بعد التحقق من عدم تعرضها للاختراق، وقم بتصحيح نقطة الدخول

- بعد الحادث: قم بتوثيق التسلسل الزمني للهجوم ومراجعة إجراءات ضمان سلامة النسخ الاحتياطية

🔍 هل تعلم؟ كان أحد أوائل القراصنة مبلغًا عن المخالفات. في الثمانينيات، كشفت مجموعة تُعرف باسم Chaos Computer Club عن ثغرات أمنية في الأنظمة المصرفية لإظهار نقاط الضعف بدلاً من استغلالها لتحقيق الربح.

دليل الاستجابة لحوادث التصيد الاحتيالي

- المحفز: إبلاغ المستخدم عن بريد إلكتروني مشبوه أو اكتشاف صفحة لجمع بيانات الاعتماد

- الإجراءات الفورية: عزل البريد الإلكتروني في جميع صناديق البريد وحظر نطاق المرسل

- الإجراءات الرئيسية: فرض إعادة تعيين كلمات المرور وإلغاء الجلسات النشطة فورًا في حالة تقديم بيانات الاعتماد

- التواصل: قم بإخطار المستخدمين المتأثرين وإرسال تنبيه توعوي على مستوى المؤسسة دون إثارة الذعر

- الاستعادة: تأكد من عدم وجود أي وصول مستمر وقم بتحديث قواعد تصفية البريد الإلكتروني

دليل إجراءات التعامل مع الوصول غير المصرح به

- المحفز: نشاط تسجيل دخول غير عادي، أو تنبيه بتصعيد الامتيازات، أو الوصول إلى موارد حساسة

- الاحتواء الفوري: قم بتعطيل الحساب المخترق، وإنهاء الجلسات النشطة، وتقييد الوصول

- الإجراءات الرئيسية: تحديد كيفية الوصول إلى الحساب وتدقيق جميع الإجراءات التي اتخذها الحساب المخترق

- الاستعادة: أعد تعيين بيانات اعتماد جميع الحسابات التي قد تكون تأثرت وشدد ضوابط الوصول

- بعد الحادث: قم بإجراء تدقيق شامل للوصول وتحديث سياسات الحد الأدنى من الامتيازات

أفضل الممارسات الخاصة بدليل الاستجابة للحوادث

فيما يلي أفضل الممارسات التي تميز الفرق التي تحل الحوادث بشكل سلس عن الفرق التي لا تزال في غرفة العمليات بعد ست ساعات، تتجادل حول من يتولى مسؤولية التراجع. قم بتنفيذ هذه الممارسات بشكل صحيح وستصبح كل الأمور الأخرى أسهل. 🔥

صف ما يجب فعله، لا ما يجب التفكير فيه

معظم أدلة الإجراءات مليئة بخطوات مثل "تقييم خطورة الموقف" أو "تحديد الأطراف المعنية المناسبة". هذه ليست خطوات. إنها تذكيرات للتفكير.

يخبرك دليل الإجراءات المفيد بالإجراء الذي يجب اتخاذه، وليس فقط بضرورة اتخاذ إجراء ما. استبدل عبارة "تقييم تأثير الحادث على العملاء" بعبارة "تحقق من لوحة معلومات الجلسات النشطة والصق الرقم في قناة الحوادث". الدقة هي جوهر المهمة.

افصل بين الشخص الذي يجد الحل والشخص الذي يدير الحادث

عندما يقوم كبير المهندسين المشاركين في المكالمة في الوقت نفسه بتصحيح الأخطاء التي تسبب المشكلة الأساسية والإجابة على أسئلة القيادة وتحديد من يجب استدعاؤه، فإن هذه الأمور الثلاثة جميعها تسير بشكل سيئ.

يجب أن يفرض دليل الإجراءات الخاص بك تقسيمًا صارمًا: شخص واحد مسؤول عن التحقيق، وشخص آخر مسؤول عن الحادث. لا يتخذ قائد الحادث أي قرارات فنية. فهو يقوم بالتفويض وإزالة العقبات والتواصل. قد يبدو هذا عبئًا إضافيًا حتى تكتشف أنه يوفر لك ساعتين من الوقت لأول مرة.

🔍 هل تعلم؟ لقد قامت نسبة هائلة تبلغ 91% من المؤسسات الكبيرة بتغيير استراتيجياتها للأمن السيبراني بالفعل بسبب التقلبات الجيوسياسية، مما جعل التوترات العالمية عاملاً مباشراً في اتخاذ قرارات الدفاع السيبراني.

قم بإجراء التحليل اللاحق بينما لا يزال الناس منزعجين

تُجرى أفضل عمليات التحليل اللاحق في غضون 48 ساعة لأن الإحباط لا يزال حاضراً. سيقول المهندس الذي اعتقد أن عتبة التنبيه كانت مرتفعة للغاية ذلك في اليوم الثاني.

وبحلول اليوم العاشر، يكونون قد انتقلوا إلى مرحلة أخرى، وتصبح الجلسة إعادة بناء مهذبة لجدول زمني بدلاً من محادثة صادقة حول ما حدث.

اختبر دليل الإجراءات من خلال محاولة اختراقه

الطريقة الوحيدة الموثوقة لمعرفة ما إذا كان دليل الإجراءات الخاص بك فعالاً هي استخدامه في حالة عدم وجود أزمة فعلية. قم بإجراء محاكاة. اختر سيناريو فشل واقعي، واعطِ الدليل لشخص ما دون أي تفسير مسبق، وراقب أين يتردد.

كل تردد هو ثغرة. كل سؤال يطرحونه هو خطوة مفقودة. دليل الإجراءات الذي لم يخضع لاختبار الضغط لم يكتمل أبدًا.

مدير عمليات يشاركنا أفكاره حول استخدام ClickUp:

لقد كان ClickUp أداة رائعة للحفاظ على تنظيم فريقنا وتناسقه. فهو يسهل إدارة المشاريع وتوزيع المهام وتتبع التقدم المحرز، كل ذلك في مكان واحد. وأنا أقدر بشكل خاص المرونة التي يوفرها — حيث يمكنك تخصيص سير العمل وإنشاء قوالب وتكييف المنصة لتناسب عمليات الفريق المختلفة.

لقد كان ذلك مفيدًا جدًا في إنشاء أنظمة قابلة للتكرار لأمور مثل إجراءات التشغيل القياسية ومراجعات الأداء وتتبع المشاريع. إن ربط المهام والوثائق والتواصل يساعد في تقليل التبادل المتكرر للمعلومات ويبقي الجميع على اطلاع دائم.

إنشاء وإدارة أدلة إجراءات الاستجابة للحوادث باستخدام ClickUp

يُعد الحفاظ على كتيبات الإجراءات جاهزة للاستخدام ومتاحة عند الحاجة تحديًا كبيرًا. غالبًا ما تنتهي معظم الفرق بوثائق مبعثرة عبر مواقع الويكي وGoogle Docs وإشارات Slack المرجعية. وعندما تقع حادثة، لا يكون أحد متأكدًا من الإصدار الحالي أو مكان وجود مصفوفة التصعيد.

تخلص من تشتت الأدوات وتبديل السياقات باستخدام ClickUp. باعتباره مساحة عمل متكاملة، فإن وثائق دليل الإجراءات وسير عمل الاستجابة والتواصل بين أعضاء الفريق تتواجد جميعها في مكان واحد بالضبط.

سواء كنت تقوم بإنشاء دليل الإجراءات الأول الخاص بك أو تجميع الوثائق المتفرقة، يوفر ClickUp لفريقك مكانًا واحدًا للتخطيط والاستجابة والتحسين. اشترك مجانًا اليوم!

الأسئلة الشائعة (FAQ)

1. ما الفرق بين دليل الاستجابة للحوادث ودليل التشغيل؟

يغطي دليل الإجراءات دورة حياة الاستجابة الكاملة لنوع معين من الحوادث. من ناحية أخرى، فإن دليل التشغيل هو إجراء تقني أضيق نطاقًا لإكمال مهمة واحدة ضمن تلك الاستجابة.

2. كم مرة يجب عليك تحديث دليل الاستجابة للحوادث؟

قم بمراجعة وتحديث أدلة الإجراءات كل ثلاثة أشهر على الأقل. كما يجب عليك تحديثها بعد كل حادث حقيقي وبعد كل تمرين محاكاة.

4. هل يمكنك استخدام نموذج دليل الاستجابة للحوادث كنقطة انطلاق؟

نعم، توفر لك القوالب المستمدة من أطر عمل مثل NIST أو CISA هيكلاً مجرباً. كما أن قوالب ClickUp مفيدة للغاية. وهذا يتيح لك تخصيص الأساس لبيئتك بدلاً من البدء من صفحة فارغة.

5. هل تحتاج الفرق الصغيرة إلى دليل إجراءات الاستجابة للحوادث؟

يمكن القول إن الفرق الصغيرة تحتاج إلى أدلة الإجراءات أكثر من غيرها، لأن هامش الخطأ لديها أقل. إن وجود دليل إجراءات بسيط لأهم سيناريوهات التهديدات التي تواجهك أفضل بكثير من الارتجال في الاستجابة.