A Okta é um grande nome no mundo do gerenciamento de identidades, graças ao seu sólido login único, autenticação multifatorial e ferramentas de ciclo de vida do usuário.

É uma das plataformas preferidas para gerenciar o acesso seguro e manter os dados confidenciais protegidos.

Mas, apesar de seus pontos fortes, os preços da Okta podem ser altos à medida que você expande. Seu processo de configuração é complexo, e a personalização e as integrações são um pouco limitadas. Se esses fatores forem impeditivos, você tem outras opções.

Existem várias alternativas poderosas ao Okta que oferecem mais flexibilidade, preços acessíveis e recursos personalizados para suas necessidades.

Neste blog, exploraremos as principais alternativas ao Okta — desde soluções empresariais ricas em recursos até opções ágeis e de código aberto — para ajudá-lo a encontrar a ferramenta certa de gerenciamento de identidade e acesso para sua organização.

O que você deve procurar nas alternativas ao Okta?

Escolher qualquer alternativa ao Okta não é a melhor opção.

Cerca de 90% das empresas relatam que suas credenciais corporativas apareceram em um log do Stealer antes mesmo de ocorrer uma violação. Isso é um sinal de alerta.

Para evitar esse tipo de confusão e melhorar sua postura geral de segurança, você precisa de uma solução de gerenciamento de acesso que atenda a todos os requisitos, como:

- Facilidade de uso e implantação: oferece configuração e gerenciamento fáceis, sem a necessidade de uma equipe de especialistas, com uma interface de usuário limpa e um painel de administração intuitivo que melhora as operações diárias.

- Escalabilidade: Apoia o crescimento à medida que sua empresa se expande, quer você tenha 50 ou 5.000 usuários, mantendo os custos controláveis.

- Segurança e conformidade: oferece autenticação multifatorial robusta, controle de acesso de usuários baseado em funções, logs de auditoria, criptografia de dados, detecção avançada de ameaças, sinalização de logs de roubo e conformidade com SOC 2, HIPAA e GDPR.

- Suporte a SSO e federação: permite o login único e a federação de identidades sem interrupções por meio de padrões como SAML e OIDC, mantendo o controle centralizado da autenticação.

- Integrações: conecte-se facilmente à sua pilha de tecnologia — sistemas de RH, plataformas em nuvem e ferramentas de produtividade — usando conectores e APIs pré-construídos para minimizar o trabalho manual.

- Personalização e flexibilidade: permite o ajuste fino de fluxos de usuários, telas de login e políticas de acesso para melhor se alinhar à sua lógica de negócios.

- Facilidade de uso para desenvolvedores: fornecimento de APIs, SDKs e documentação clara para dar suporte à criação de sistemas personalizados de gerenciamento de fluxo de trabalho e à incorporação de recursos de identidade em seus aplicativos.

- Preços transparentes: oferecendo modelos de preços claros e flexíveis — de preferência baseados no uso ou em níveis —, juntamente com complementos opcionais para que você pague apenas pelo que precisa.

👀 Você sabia? Os ataques de malware aumentaram 58%. Se você ainda não investiu em um software de gerenciamento de identidade e acesso (IAM), agora é a hora.

As 10 melhores alternativas ao Okta em resumo

Aqui está um resumo das principais alternativas ao Octa, com base em sua estrutura, principais recursos e preços.

| Ferramentas | Ideal para | Principais recursos | Preços |

| Ping Identity | Empresas de SaaS | Proteção da identidade do cliente, detecção de ameaças com inteligência artificial, autorização da força de trabalho e controle de acesso. | Os preços começam em US$ 3/mês por usuário. |

| SailPoint | Empresas de médio a grande porte | Provisionamento de acesso automatizado, ferramentas RBAC e gerenciamento de dispositivos | Preços personalizados |

| OneLogin | Empresas de médio porte | Gerenciamento do ciclo de vida de identidades com tecnologia de IA, autenticação SmartFactor e integrações profundas com sistemas de RH. | Planos pagos a partir de US$ 6/mês; preços personalizados para empresas |

| Auth0 | Startups e desenvolvedores independentes | Fluxos de login personalizados e lógica de autenticação, além de suporte a várias estruturas e idiomas. | Plano gratuito disponível; preços personalizados para empresas. |

| Microsoft Azure AD | Empresas que utilizam o ecossistema Microsoft | Políticas de acesso condicional, autenticação sem senha com FIDO2, autenticação biométrica e identificação de ameaças. | Gratuito; planos pagos a partir de US$ 0,00325/MAUs |

| JumpCloud | Empresas de médio porte e grandes empresas | Segurança zero trust, permissões com prazo determinado e aplicação centralizada de políticas | Planos pagos a partir de US$ 11/mês; preços personalizados para empresas. |

| Keycloak | Empresas | Hospedagem própria, integração com LDAP e Active Directory e fluxos de login personalizados. | Preços personalizados |

| CyberArk | Empresas de médio porte e grandes empresas | Proteção de contas privilegiadas, agentes de IA para sinalização, armazenamento de senhas e rotação | Preços personalizados |

| ManageEngine | Equipes de TI híbridas | Monitoramento de atividades de login e geração de relatórios de uso | Os planos pagos começam em US$ 104/mês. |

| Cisco Duo | Empresas | Autenticação multifatorial resistente a phishing, políticas de acesso adaptáveis e verificação da integridade do dispositivo. | Gratuito; planos pagos a partir de US$ 3/mês |

Como avaliamos softwares na ClickUp

Nossa equipe editorial segue um processo transparente, baseado em pesquisas e neutro em relação aos fornecedores, para que você possa confiar que nossas recomendações são baseadas no valor real do produto.

Aqui está um resumo detalhado de como analisamos softwares na ClickUp.

As 10 melhores alternativas ao Okta

Agora você sabe o que procurar antes de escolher uma solução de gerenciamento de acesso.

Vamos dar uma olhada em alguns concorrentes da Okta que se encaixam nesse perfil. Compararemos seus recursos, limitações, preços e tudo mais para ajudá-lo a encontrar a plataforma certa.

1. Ping Identity (ideal para proteger a identidade do cliente em plataformas SaaS)

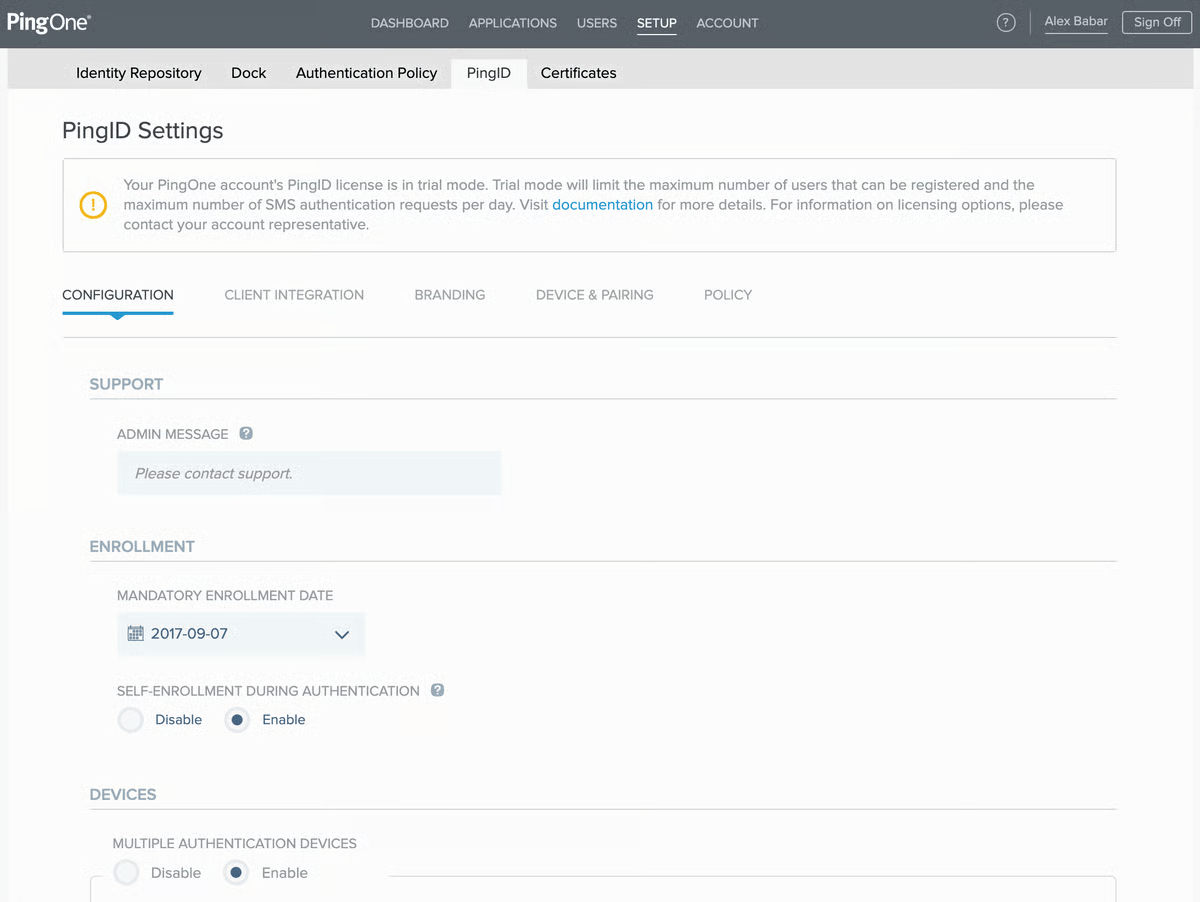

Cerca de 94% das organizações afirmam que seus clientes não comprariam deles se não protegessem os dados pessoais adequadamente. Embora a Okta ofereça proteção de identidade sólida, a Ping Identity vai além com seu gerenciamento de identidade e acesso do cliente. Ela oferece controle de acesso refinado, autenticação com reconhecimento de risco e MFA adaptável, ajudando você a proteger os dados do cliente em todos os pontos de contato sem comprometer a experiência do usuário.

Ao contrário da Okta, o Ping oferece mais flexibilidade na forma como você implanta sua pilha de identidades. Seja em ambientes locais, na nuvem ou híbridos, ele é ideal para empresas de SaaS com necessidades complexas de infraestrutura.

O Ping também oferece suporte a logon único, autenticação sem senha, federação de identidades (SAML, OIDC) e gerenciamento de identidades da força de trabalho. A arquitetura API-first torna-o altamente personalizável e ajustável com outros aplicativos empresariais.

Melhores recursos do Ping Identity

- Integre facilmente com APIs, sistemas legados e aplicativos modernos.

- Detecte ameaças em tempo real com análises baseadas em IA

- Simplifique os fluxos de trabalho de identidade com uma API aberta.

- Aplique políticas em tempo real em todos os pontos de contato de identidade, tanto para clientes quanto para funcionários.

- Ofereça suporte à identidade descentralizada para dar aos usuários mais controle sobre seus dados e oferecer login único contínuo em aplicativos e plataformas.

Limitações do Ping Identity

- Os recursos Ping Authorize e Ping Directory podem parecer bastante complexos.

- A sincronização de acesso em tempo real costuma ser mais lenta do que a de outros concorrentes da Okta.

Preços da Ping Identity

Cliente:

- Essencial: A partir de US$ 35 mil/ano

- Mais: A partir de US$ 50 mil/ano

Força de trabalho:

- Essencial: US$ 3/mês por usuário

- Mais: US$ 6/mês por usuário

Avaliações e comentários sobre o Ping Identity

- G2: 4,4/5 (mais de 100 avaliações)

- Capterra: 4,7/5 (mais de 30 avaliações)

O que os usuários reais estão dizendo sobre o Ping Identity?

Uma avaliação do G2 diz:

Um dos recursos mais úteis que encontrei no ping identity é que ele oferece várias soluções para o usuário para SaaS (Segurança como Serviço). Os produtos ping identities, como ping federate, ping access, ping directory e ping id, são produtos nos quais trabalhei e os achei muito fáceis de usar para o administrador.

Um dos recursos mais úteis que encontrei no ping identity é que ele oferece várias soluções para o usuário para SaaS (Segurança como Serviço). Os produtos ping identities, como ping federate, ping access, ping directory e ping id, são produtos nos quais trabalhei e os achei muito fáceis de usar para o administrador.

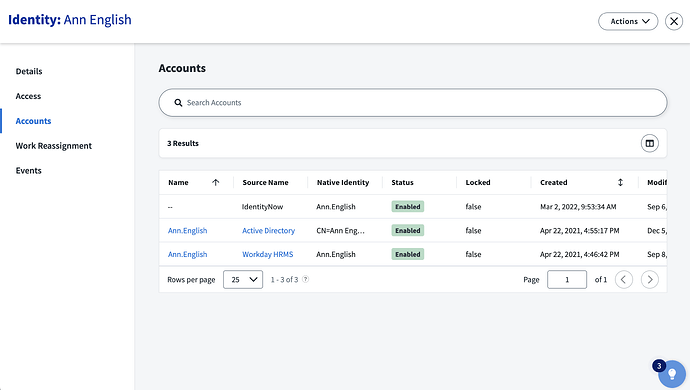

2. SailPoint (ideal para automatizar permissões de acesso e provisionamento de usuários)

Enquanto a Okta se destaca no gerenciamento de acesso e autenticação de usuários, a SailPoint vai além com a automação periódica da certificação de acesso. Ela garante que os usuários tenham níveis de acesso adequados o tempo todo, ajudando você a atender aos requisitos de conformidade.

A SailPoint também automatiza os processos de integração e desligamento de usuários para alterações de acesso oportunas e precisas à medida que os usuários ingressam, mudam de cargo ou deixam sua empresa. Você também obtém modelagem e gerenciamento avançados de funções para controle preciso das permissões dos usuários, de modo que apenas usuários autorizados tenham acesso.

Melhores recursos do SailPoint

- Gerencie identidades de usuários em sistemas na nuvem e locais

- Automatize o provisionamento e o desprovisionamento de acesso

- Otimize o gerenciamento eficiente de acesso para todos os usuários e imponha uma governança de identidade robusta com controles baseados em políticas.

- Realize revisões regulares de acesso para garantir a conformidade e detectar e responder a riscos de acesso em tempo real.

- Modele e atribua funções com ferramentas RBAC avançadas

- Ofereça suporte ao gerenciamento de dispositivos vinculando identidades a terminais e mantenha a conformidade com relatórios e controles avançados para auditoria de conformidade de TI.

Limitações do SailPoint

- Os usuários relatam respostas mais lentas da equipe técnica, o que pode causar obstáculos.

- As avaliações destacam alguns problemas de cache com essa ferramenta.

Preços da SailPoint

- Preços personalizados

Avaliações e comentários sobre a SailPoint

- G2: 4,4/5 (mais de 100 avaliações)

- Capterra: Avaliações insuficientes

O que os usuários reais estão dizendo sobre a SailPoint?

Um avaliador da Capterra diz:

Gosto dos recursos proativos, como violações de política e várias camadas de aprovações no momento da solicitação. Controles reativos, como certificações, são úteis na medida em que os usuários se envolvem. Não se adapta bem a ambientes grandes ou quando os dados não estão 100% limpos. Por exemplo, temos muitas contas não correlacionadas, e isso não é bem tratado pelas certificações.

Gosto dos recursos proativos, como violações de política e várias camadas de aprovações no momento da solicitação. Controles reativos, como certificações, são úteis na medida em que os usuários se envolvem. Não se adapta bem a ambientes grandes ou quando os dados não estão 100% limpos. Por exemplo, temos muitas contas não correlacionadas, e isso não é bem tratado pelas certificações.

🧠 Curiosidade: cerca de 52% das vulnerabilidades identificadas estão associadas a pontos de acesso iniciais. É por isso que o controle rigoroso sobre a criação, o gerenciamento e a desativação de identidades de usuários é fundamental.

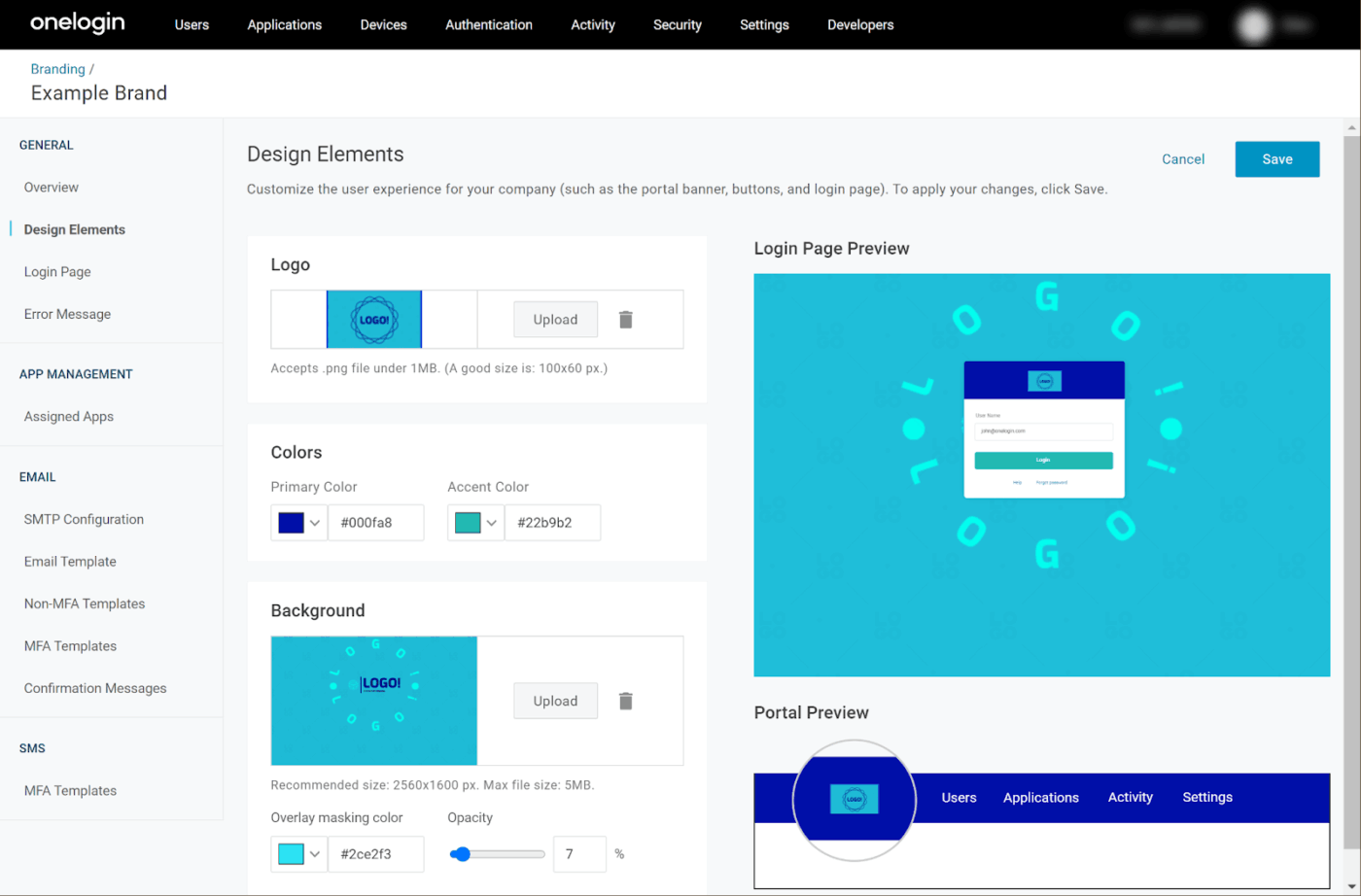

3. OneLogin (ideal para gerenciamento do ciclo de vida de identidades)

O OneLogin é uma alternativa sólida ao Okta, especialmente se você deseja um gerenciamento mais robusto do ciclo de vida do usuário com uma interface amigável. Ele oferece provisionamento dinâmico de usuários, desprovisionamento automatizado e sincronização de diretório em tempo real em sistemas na nuvem e locais.

A ferramenta integra perfeitamente suas ferramentas de segurança de ciclo de vida aos sistemas de RH, tornando a integração e a desintegração de funcionários um processo simples e seguro.

Ele também aprimora o gerenciamento de acesso com a autenticação SmartFactor, que vai além da MFA padrão, avaliando a confiança do dispositivo, a localização e o comportamento do usuário. A IA Vigilance integrada monitora a atividade de login em tempo real para detectar e responder a ameaças à identidade, enquanto a aplicação de políticas adaptativas ajuda a aumentar a segurança sem atrasar sua equipe.

Melhores recursos do OneLogin

- Simplifique o acesso com login único em todos os aplicativos e dispositivos

- Gerencie o acesso privilegiado com segurança por meio de controles de acesso baseados em funções e registros de auditoria.

- Simplifique o provisionamento e o desprovisionamento de usuários com fluxos de trabalho automatizados.

- Reduza a carga de trabalho de TI minimizando as solicitações e aprovações manuais de acesso.

- Melhore a preparação para a conformidade com relatórios integrados e análises de acesso.

Limitações do OneLogin

- Você pode precisar de extensões para alguns recursos administrativos avançados.

- Os recursos de MFA podem apresentar falhas às vezes.

Preços do OneLogin

- Avançado: US$ 6/mês por usuário

- Profissional: US$ 12/mês por usuário

- Especialista: US$ 21/mês por usuário

- Identidade B2B: preços personalizados

Avaliações e comentários sobre o OneLogin

- G2: 4,4/5 (mais de 280 avaliações)

- Capterra: 4,6/5 (mais de 90 avaliações)

O que os usuários reais estão dizendo sobre o OneLogin?

Uma avaliação do G2 disse:

A interface do usuário é fácil de usar e possui todos os recursos que podem ajudar sua organização a atingir suas metas de SSO. Além disso, possui alguns recursos muito interessantes, como SSO para desktop e smarthooks, que podem agregar mais valor e melhorar a experiência do usuário final.

A interface do usuário é fácil de usar e possui todos os recursos que podem ajudar sua organização a atingir suas metas de SSO. Além disso, possui alguns recursos muito interessantes, como SSO para desktop e smarthooks, que podem agregar mais valor e melhorar a experiência do usuário final.

🌳 Alternativas de código aberto ao Okta

Alternativas de código aberto ao Okta Pensando em abandonar soluções comerciais de gerenciamento de identidade e acesso (IAM), como o Okta, em favor de algo de código aberto?

Essa é uma ideia fantástica se você busca mais controle, flexibilidade e quer dizer adeus às taxas de licenciamento recorrentes.

Existem algumas opções de código aberto realmente sólidas que podem lidar com tudo, desde autenticação básica até necessidades empresariais complexas. Por exemplo, o Keycloak é uma opção amplamente popular, oferecendo Single Sign-On (SSO) robusto, autenticação multifatorial (MFA) e recursos abrangentes de gerenciamento de usuários, tudo apoiado por uma comunidade forte e pela Red Hat.

Depois, há o Authentik, que está rapidamente ganhando força por sua abordagem moderna, design flexível e facilidade de uso, tornando-o ótimo para identidades auto-hospedadas. E se você estiver criando aplicativos modernos e nativos da nuvem, especialmente com microsserviços, o Zitadel é um concorrente poderoso com foco em segurança e escalabilidade.

Lembre-se de que, embora o código aberto ofereça uma liberdade incrível, isso também significa que você será responsável por hospedar, manter e dar suporte ao sistema.

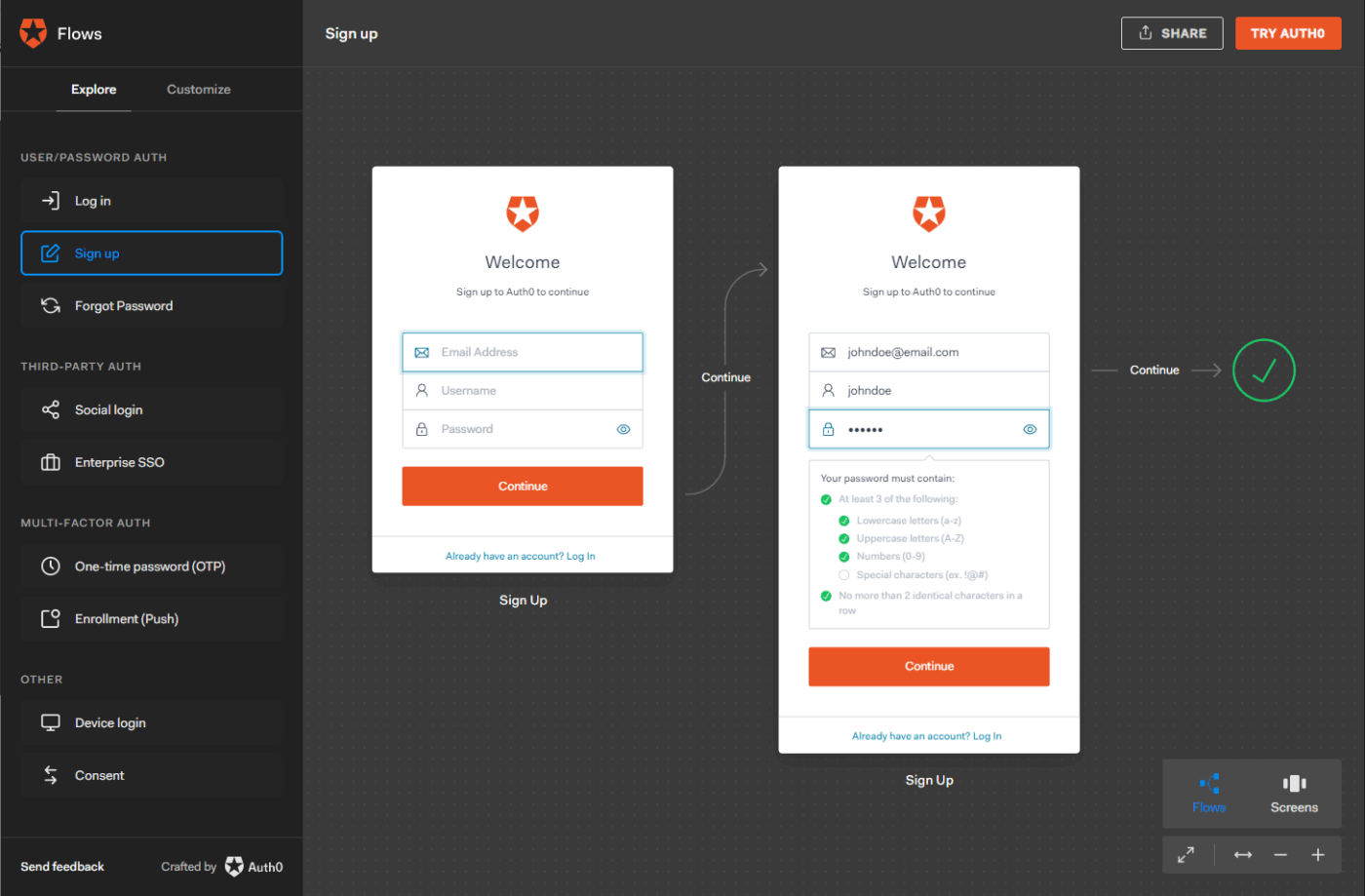

4. Auth0 (ideal para autenticação personalizável para desenvolvedores)

Os agentes de ameaças realizam 11,5 ataques por minuto e, com acesso ao código-fonte, à infraestrutura e aos sistemas críticos, os desenvolvedores são alvos de alto valor. A plataforma de gerenciamento de acesso escolhida deve ter recursos voltados para desenvolvedores, e a Okta pode deixar a desejar nesse aspecto.

A Auth0 — agora parte da Okta, mas ainda operando de forma independente — oferece uma abordagem mais centrada no desenvolvedor do que sua controladora. Suas APIs poderosas e SDKs flexíveis permitem que suas equipes de desenvolvimento integrem perfeitamente a identidade em seus aplicativos sem comprometer a experiência do usuário e a segurança. Enquanto a Okta é mais focada nas empresas e rígida, a Auth0 oferece aos desenvolvedores as ferramentas e a liberdade para criar fluxos de autenticação seguros para seus casos de uso específicos.

Este software também oferece outros recursos de segurança robustos, como detecção de anomalias, proteção contra bots e prevenção de ataques de força bruta. Essas ferramentas ajudam a bloquear proativamente as ameaças antes que elas se agravem.

Melhores recursos do Auth0

- Crie fluxos de login personalizados com APIs e SDKs poderosos e proteja aplicativos com opções de login sem senha, biométrico e social.

- Personalize a lógica de autenticação usando regras e ações

- Detecte e bloqueie ameaças com detecção de anomalias integrada, proteção contra bots e outras precauções de segurança de dados integradas.

- Gerencie aplicativos multilocatários com armazenamentos de usuários isolados

- Categorize usuários com segmentação avançada e marcação de metadados.

- Integre identidades rapidamente com suporte para vários idiomas e estruturas.

- Expanda a autenticação em aplicativos globais com alta disponibilidade

Limitações do Auth0

- Os planos gratuitos e de nível inferior têm limitações rigorosas de API.

- A sincronização com integrações de terceiros pode ser complicada

Preços do Auth0

- B2B Até 25.000 MAUs: Gratuito para sempre Essencial: US$ 150/mês Profissional: US$ 800/mês Empresa: Preço personalizado

- Até 25.000 MAUs: gratuito para sempre

- Essencial: $150/mês

- Profissional: US$ 800/mês

- Empresa: Preços personalizados

- B2C Até 25.000 MAUs: Gratuito para sempre Essencial: US$ 35/mês Profissional: US$ 240/mês Empresarial: Preço personalizado

- Até 25.000 MAUs: gratuito para sempre

- Essencial: $35/mês

- Profissional: US$ 240/mês

- Empresa: Preços personalizados

- Até 25.000 MAUs: gratuito para sempre

- Essencial: $150/mês

- Profissional: US$ 800/mês

- Empresa: Preços personalizados

- Até 25.000 MAUs: gratuito para sempre

- Essencial: $35/mês

- Profissional: US$ 240/mês

- Empresa: Preços personalizados

Avaliações e comentários sobre o Auth0

- G2: 4,3/5 (mais de 200 avaliações)

- Capterra: 4,6/5 (mais de 120 avaliações)

O que os usuários reais estão dizendo sobre o Auth0?

Um avaliador da Capterra escreve:

Seguro, no sentido de muito seguro. Não precisei codificar manualmente recursos como limites de API, autenticação multifatorial e similares. Tudo veio pronto para uso. O preço. Lamento dizer, mas se comparar o preço do Auth0 para uma startup, eu teria recomendado uma opção mais barata para testes. Tudo está bem com o Auth0, exceto o preço.

Seguro, no sentido de muito seguro. Não precisei codificar manualmente recursos como limites de API, autenticação multifatorial e similares. Tudo já vinha pronto para uso. O preço. Lamento dizer, mas se comparar o preço do Auth0 para uma startup, eu teria recomendado uma opção mais barata para testes. Tudo está bem com o Auth0, exceto o preço.

👀 Você sabia? Atualmente, as identidades de máquinas superam as identidades humanas em uma proporção de 80 para 1.

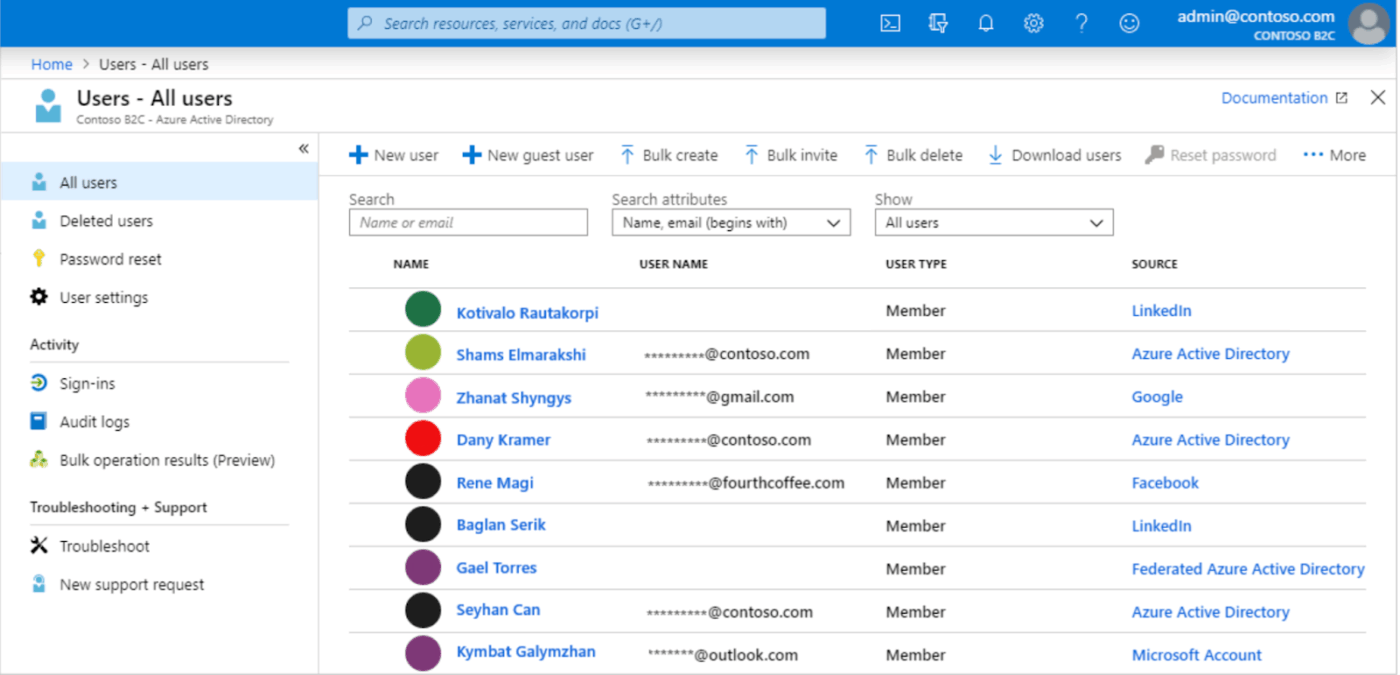

5. Microsoft Azure Active Directory (Azure AD) (ideal para empresas que utilizam o ecossistema Microsoft)

O Microsoft Azure Active Directory (atualmente Microsoft Entra ID) se destaca como uma plataforma líder em segurança de identidade, com mais integração entre ecossistemas empresariais em comparação com o Okta. Apoiado pela robusta infraestrutura em nuvem da Microsoft, este software permite login único (SSO) contínuo, autenticação multifatorial e acesso condicional, integrados nativamente aos ambientes Microsoft 365, Azure e Windows.

Ao contrário do Okta, o Microsoft Azure Active Directory faz parte de uma pilha mais ampla de segurança e produtividade. Ele também oferece políticas de acesso condicional granulares e autenticação adaptativa baseada em risco. Esta alternativa ao Okta é especialmente adequada se você já usa o ecossistema Microsoft.

Melhores recursos do Microsoft Azure Active Directory (Azure AD)

- Implemente políticas de acesso condicional com base no risco em tempo real do usuário e do dispositivo e automatize o provisionamento de usuários, as revisões de acesso e os fluxos de trabalho do ciclo de vida.

- Use autenticação sem senha com FIDO2, biometria e Microsoft Authenticator.

- Monitore e responda a ameaças à identidade usando o Microsoft Defender e o Sentinel.

- Integre-se profundamente ao Microsoft 365 para desbloquear recursos do Microsoft Teams, como acesso seguro para convidados e permissões específicas para aplicativos.

- Simplifique a conformidade com ferramentas integradas de relatórios e governança.

Limitações do Microsoft Azure Active Directory (Azure AD)

- O acesso a todos os recursos é limitado se as ferramentas da Microsoft não forem seu ecossistema principal.

- Pequenas empresas podem se sentir sobrecarregadas com tantos recursos

Preços do Microsoft Azure Active Directory (Azure AD)

- Primeiros 50.000 MAUs: Grátis

- Premium 1 (mais de 50.000 MAUs): US$ 0,00325/MAUs

- Premium 2 (mais de 50.000 MAUs): US$ 0,01625/MAUs

Avaliações e comentários do Microsoft Azure Active Directory (Azure AD)

- G2: 4,4/5 (mais de 30 avaliações)

- Capterra: 4,8/5 (mais de 40 avaliações)

O que os usuários reais estão dizendo sobre o Microsoft Azure Active Directory (Azure AD)?

Uma avaliação do G2 diz:

É muito útil nos processos de gerenciamento de usuários e controle de domínios da nossa empresa. Além disso, é muito fácil de integrar com diferentes sistemas. Por exemplo, pode ser integrado com o O365 escrevendo qualquer política.

É muito útil nos processos de gerenciamento de usuários e controle de domínios da nossa empresa. Além disso, é muito fácil de integrar com diferentes sistemas. Por exemplo, pode ser integrado com o O365 escrevendo qualquer política.

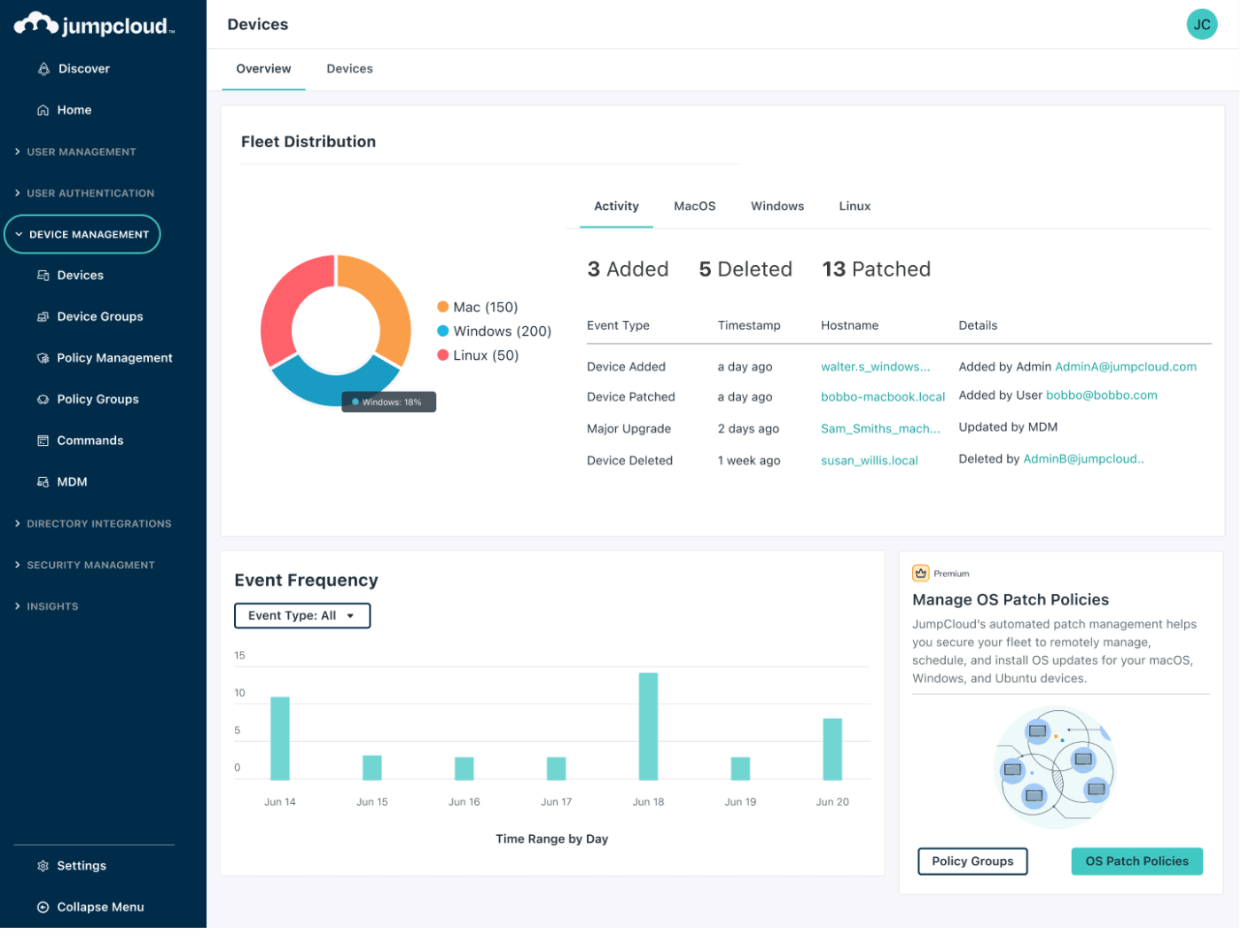

6. JumpCloud (ideal para implementar um modelo de segurança zero trust)

O uso indevido de credenciais privilegiadas é responsável por 74% de todas as violações de dados. O JumpCloud ajuda a reduzir esse risco com um modelo de segurança zero trust. Ele verifica continuamente a identidade do usuário, a integridade do dispositivo e o contexto de acesso antes de conceder permissões, reduzindo a superfície de ataque em cada etapa.

Em comparação com a abordagem de identidade mais isolada da Okta, a JumpCloud unifica o gerenciamento de usuários, a segurança de dispositivos e os controles de acesso em uma única plataforma nativa da nuvem. Sua equipe de TI obtém visibilidade e controle completos sem complexidade adicional.

O JumpCloud também simplifica o acesso seguro de fornecedores com permissões granulares e limitadas por tempo e aplicação centralizada de políticas. Além disso, seu gerenciamento de terminais multiplataforma (Windows, macOS, Linux) torna o JumpCloud um dos principais concorrentes do Okta para ambientes híbridos.

Melhores recursos do JumpCloud

- Gerencie usuários, dispositivos e acesso a partir de um único console baseado em nuvem.

- Habilite o suporte multiplataforma para sistemas Windows, macOS e Linux.

- Forneça autorização remota segura com permissões granulares baseadas em funções e direitos de acesso do usuário.

- Simplifique o acesso de fornecedores com credenciais com prazo limitado e trilhas de auditoria.

- Integre SSO e MFA em aplicativos na nuvem e locais

- Automatize o provisionamento e o desprovisionamento de usuários em todos os serviços

- Aplique políticas unificadas em todos os dispositivos para correções, criptografia e conformidade.

Limitações do JumpCloud

- A configuração inicial pode ser complexa se você não tiver muita experiência com software de gerenciamento de acesso.

- As configurações pré-definidas para login único nem sempre são precisas e precisam de ajustes.

Preços do JumpCloud

- Gerenciamento de dispositivos: US$ 11/mês por usuário

- SSO: US$ 13/mês por usuário

- Core Directory: US$ 15/mês por usuário

- Empresa: Preços personalizados

- Para MSPs: preços personalizados

Avaliações e comentários sobre o JumpCloud

- G2: 4,5/5 (mais de 3.200 avaliações)

- Capterra: 4,7/5 (mais de 200 avaliações)

O que os usuários reais estão dizendo sobre o JumpCloud?

Uma avaliação do G2 diz:

Tenho usado o Jumpcloud como uma solução IAM centralizada para gerenciar o acesso a aplicativos e dispositivos e tenho trabalhado extensivamente na integração de aplicativos para habilitar a funcionalidade SSO, a fim de manter o acesso dos usuários aos recursos de forma suave e resiliente.

Tenho usado o Jumpcloud como uma solução IAM centralizada para gerenciar o acesso a aplicativos e dispositivos e tenho trabalhado extensivamente na integração de aplicativos para habilitar a funcionalidade SSO, a fim de manter o acesso dos usuários aos recursos de forma suave e resiliente.

📮ClickUp Insight: A mudança de contexto está silenciosamente corroendo a produtividade da sua equipe. Nossa pesquisa mostra que 42% das interrupções no trabalho vêm da alternância entre plataformas, gerenciamento de e-mails e alternância entre reuniões. E se você pudesse eliminar essas interrupções dispendiosas?

O ClickUp reúne seus fluxos de trabalho (e bate-papo) em uma única plataforma simplificada. Inicie e gerencie suas tarefas em bate-papos, documentos, quadros brancos e muito mais, enquanto recursos com tecnologia de IA mantêm o contexto conectado, pesquisável e gerenciável!

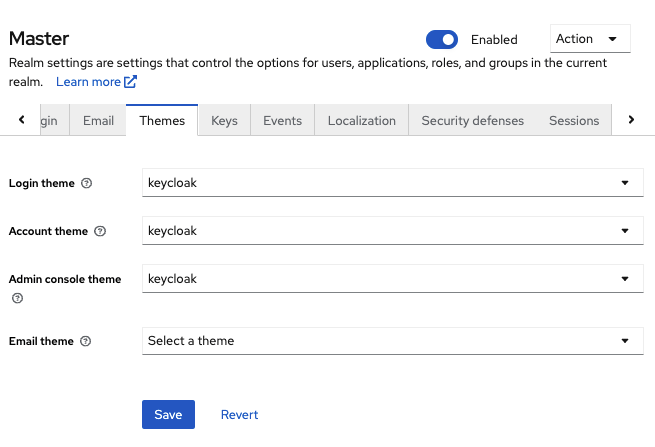

7. Keycloak (ideal para hospedar sua própria solução de gerenciamento de identidade e acesso)

Uma das maiores desvantagens do Okta é sua rigidez, que dificulta a personalização. O Keycloak, por outro lado, é uma plataforma de gerenciamento de acesso de código aberto que oferece grande flexibilidade e hospedagem totalmente independente, sem dependência de fornecedores e sem taxas de licenciamento. É uma ótima opção para organizações que desejam controle, economia e segurança em um ambiente totalmente autogerenciado.

Esta plataforma de gerenciamento de acesso se integra perfeitamente ao LDAP e ao Active Directory, oferece suporte a provedores de identidade personalizados e adapta os fluxos de login e as interfaces de usuário para atender às suas necessidades.

Principais recursos do Keycloak

- Implemente protocolos padrão como OAuth2, OpenID Connect e SAML.

- Imponha a autenticação multifatorial para maior segurança

- Personalize fluxos de login, temas e interfaces de usuário

- Gerencie usuários, funções e permissões por meio de um console de administração central.

- Ofereça suporte ao login social com provedores como Google, Facebook e Twitter.

- Implemente no local ou em qualquer ambiente de nuvem para obter controle total.

- Automatize o provisionamento de usuários com corretagem e federação de identidades

- Amplie a funcionalidade usando plug-ins personalizados e APIs REST.

Limitações do Keycloak

- Tem uma curva de aprendizado íngreme para configuração e personalização.

- Você pode precisar de conhecimento interno para gerenciar e manter

Preços do Keycloak

- Preços personalizados

Avaliações e comentários sobre o Keycloak

- G2: Não há avaliações disponíveis

- Capterra: sem avaliações disponíveis

O que os usuários reais estão dizendo sobre o Keycloak?

Um revisor do Reddit diz:

A configuração inicial é um pouco chata, mas não é muito complicada. Nunca precisei fazer nenhuma manutenção após a instalação/configuração inicial. Estou usando há 3 anos. Devo dizer que a inicialização (se você precisar reiniciar) é bem lenta, embora eu não tenha explorado nenhum tipo de configuração de alta disponibilidade.

A configuração inicial é um pouco chata, mas não é muito complicada. Nunca precisei fazer nenhuma manutenção após a instalação/configuração inicial. Estou usando há três anos. Devo dizer que a inicialização (se você precisar reiniciar) é bem lenta, embora eu não tenha explorado nenhum tipo de configuração de alta disponibilidade.

📖 Leia também: Exemplos de fluxo de trabalho e casos de uso

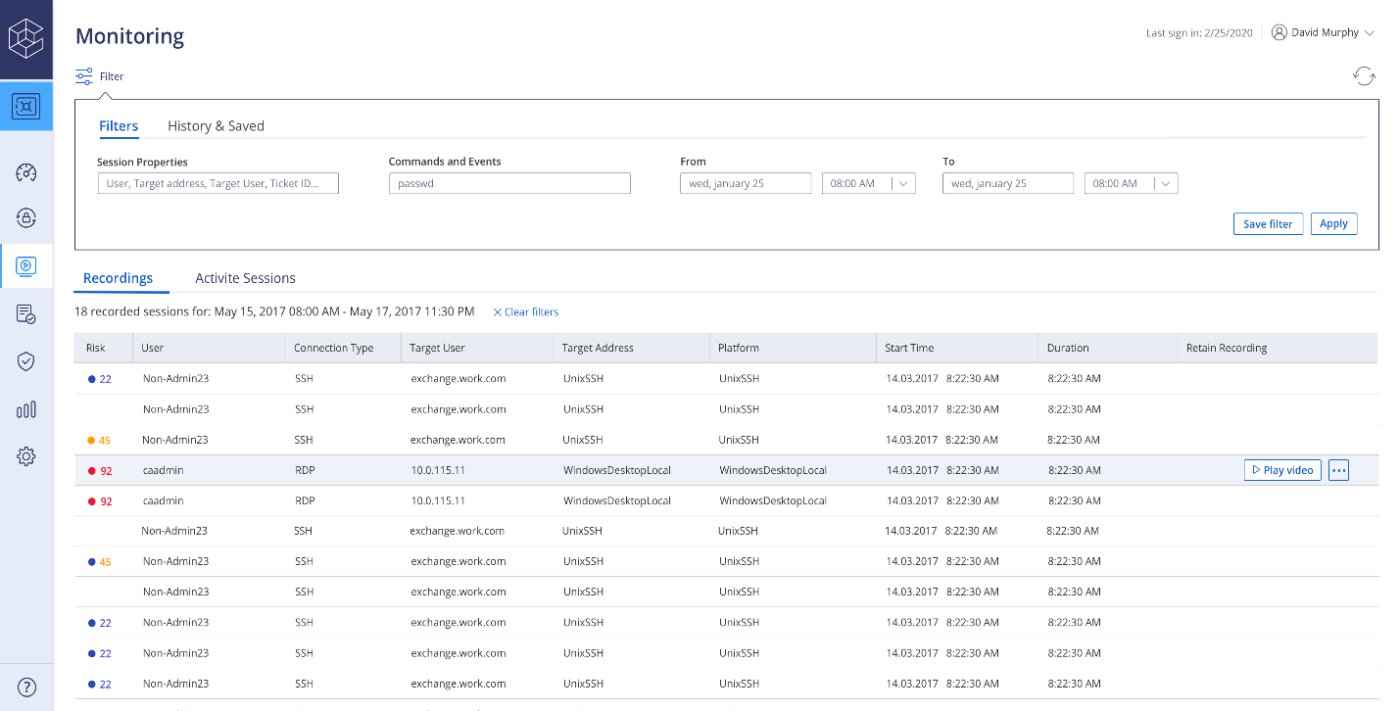

8. CyberArk (ideal para integrar o gerenciamento de identidades com ferramentas de segurança de dados)

Cerca de 68% das empresas afirmam que a sincronização deficiente entre o software de gerenciamento de identidades, as ferramentas de segurança e os sistemas de segurança enfraquece sua capacidade de detectar ataques. A CyberArk preenche essa lacuna crítica, oferecendo uma alternativa mais forte ao Okta ao combinar o gerenciamento de acesso privilegiado com segurança de identidade avançada.

Ele se integra perfeitamente a uma ampla gama de ferramentas de TI e segurança, proporcionando maior visibilidade e controle em todo o seu ambiente. Além disso, sua arquitetura escalável oferece suporte a implantações híbridas e em nuvem, tornando-o uma opção sólida para as necessidades organizacionais em constante evolução.

Melhores recursos do CyberArk

- Proteja contas privilegiadas com controles de acesso avançados

- Monitore e registre sessões privilegiadas em tempo real

- Automatize a detecção e a resposta a ameaças para abuso de credenciais

- Proteja o acesso remoto de fornecedores e terceiros com permissões granulares

- Use agentes de IA seguros para sinalizar e resolver qualquer acesso não autorizado em tempo real.

- Configure o armazenamento e a rotação de senhas para contas confidenciais

Limitações do CyberArk

- O sistema de rotação de senhas costuma apresentar falhas

- É difícil encontrar procedimentos específicos no controle da documentação do produto.

Preços da CyberArk

- Preços personalizados

Avaliações e comentários sobre o CyberArk

- G2: 4,4/5 (mais de 190 avaliações)

- Capterra: 4,3/5 (mais de 20 avaliações)

O que os usuários reais estão dizendo sobre o CyberArk?

Um avaliador da Capterra escreve:

É muito bom ter todas as suas contas e senhas centralizadas de forma segura, é uma página muito intuitiva e fácil de usar. Não acontece com frequência, mas de vez em quando a sincronização de senhas para algumas contas não funciona e temos que entrar em contato com a equipe de administração da CyberArk para verificar.

É muito bom ter todas as suas contas e senhas centralizadas de forma segura, é uma página muito intuitiva e fácil de usar. Não acontece com frequência, mas de vez em quando a sincronização de senhas para algumas contas não funciona e temos que entrar em contato com a equipe de administração da CyberArk para verificar.

🧠 Curiosidade: A senha mais comum no mundo ainda é “123456”. Apesar dos constantes avisos sobre sua vulnerabilidade, ela é usada por mais de 23 milhões de contas em todo o mundo.

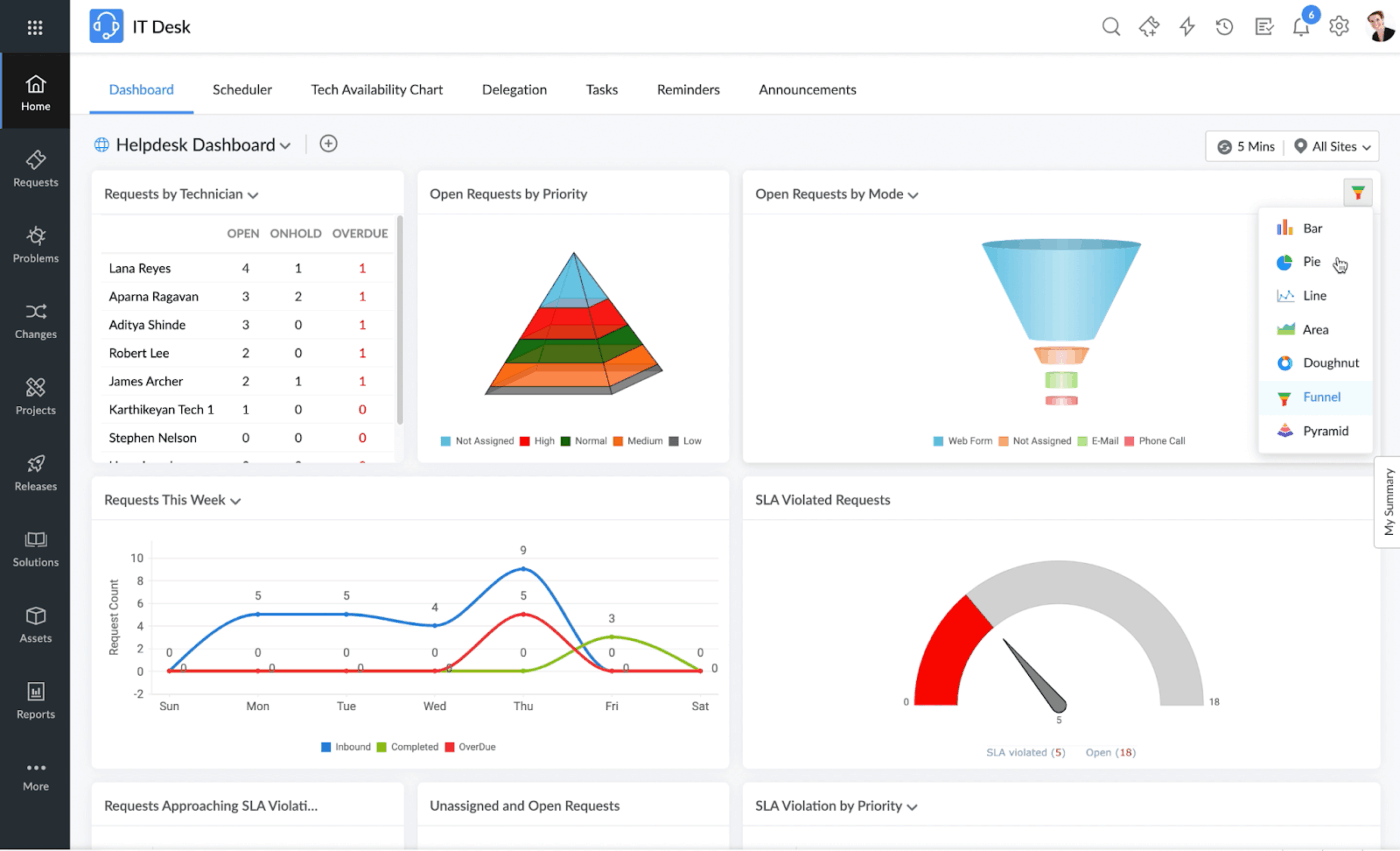

9. ManageEngine (ideal para equipes de TI híbridas)

O ManageEngine integra o gerenciamento de dispositivos ao acesso de identidade, proporcionando controle contínuo sobre usuários e terminais.

Além do gerenciamento de identidade e acesso, você obtém logon único, autenticação multifatorial e trilhas de auditoria detalhadas. Ele oferece suporte a ambientes híbridos com integrações locais e na nuvem e oferece controle de acesso robusto baseado em funções.

Você pode até mesmo criar aplicativos personalizados de baixo código para gerenciamento de segurança e implantá-los no local.

Melhores recursos do ManageEngine

- Ofereça suporte a ambientes de TI híbridos com opções de implantação flexíveis.

- Integre-se perfeitamente com o Active Directory, Azure AD e LDAP.

- Monitore a atividade de login e gere relatórios de auditoria detalhados.

- Aplique o controle de acesso baseado em funções para impor o privilégio mínimo

Limitações do ManageEngine

- Certas tarefas de configuração avançada, como a integração de plug-ins personalizados, exigem mais documentação e suporte direto.

- Este software de gerenciamento de identidades é mais caro do que outros concorrentes da Okta.

Preços do ManageEngine

- Profissional: a partir de US$ 104/mês para nuvem

- Empresa: a partir de US$ 124/mês para nuvem

- UEM: a partir de US$ 139/mês para nuvem

- Segurança: a partir de US$ 205/mês para nuvem

(Apenas preços anuais e perpétuos disponíveis para instalação local)

Avaliações e comentários do ManageEngine

- G2: 4,4/5 (mais de 2.600 avaliações)

- Capterra: 4,4/5 (mais de 220 avaliações)

O que os usuários reais estão dizendo sobre o ManageEngine?

Uma avaliação do G2 disse:

Sua capacidade de automatizar o backup de configurações garante a conformidade e fornece rastreamento de alterações em tempo real em dispositivos de rede, além de possuir uma interface amigável.

Sua capacidade de automatizar o backup de configurações garante a conformidade e fornece rastreamento de alterações em tempo real em dispositivos de rede, além de possuir uma interface amigável.

💟 Procurando as melhores alternativas ao Okta para pequenas empresas?

Para pequenas empresas, existem ótimas alternativas ao Okta que não custam muito e são mais fáceis de usar. O JumpCloud é uma opção completa fantástica para gerenciar usuários, dispositivos e acesso a partir da nuvem.

Se você já usa o Microsoft 365, o Microsoft Entra ID (que é como o Azure AD é chamado agora) é uma escolha óbvia, pois se integra muito bem. O OneLogin é frequentemente chamado de “Okta-lite” e é mais simples de configurar, perfeito se você trabalha principalmente na nuvem.

E se você estiver procurando algo realmente econômico e com boa segurança, vale a pena conferir o miniOrange ou o Duo Security para uma autenticação multifatorial forte.

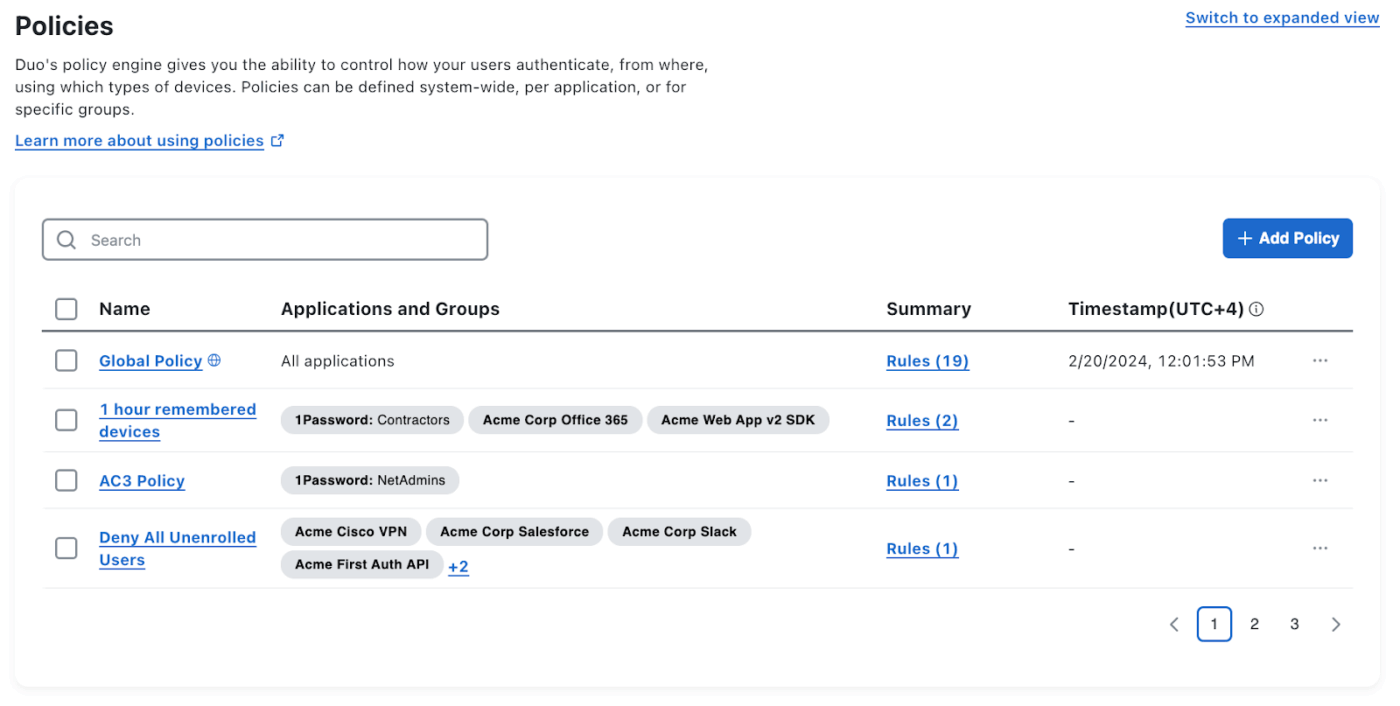

10. Cisco Duo (ideal para prevenir ataques de phishing)

Os ataques de phishing baseados em credenciais aumentaram 703%, e confiar apenas na Okta pode não ser suficiente para proteger sua empresa. Você precisa de uma solução de gerenciamento de identidades que priorize a prevenção de phishing com gerenciamento de identidades. O Cisco Duo oferece exatamente isso.

O Duo é super fácil de usar e oferece autenticação multifatorial resistente a phishing. Com suporte para FIDO2 e WebAuthn, o Duo ajuda a bloquear o acesso, mesmo que as credenciais sejam roubadas. Apoiado pelo robusto ecossistema de segurança da Cisco, ele também oferece políticas de acesso adaptáveis, verificações de integridade do dispositivo e integrações perfeitas com aplicativos na nuvem e locais.

Melhores recursos do Cisco Duo

- Aplique políticas de acesso adaptáveis com base no risco do usuário e do dispositivo.

- Verifique a integridade do dispositivo antes de conceder acesso ao aplicativo

- Habilite o SSO seguro em aplicativos na nuvem e locais

- Integre facilmente com VPNs, RDP, plataformas em nuvem e sistemas legados.

Limitações do Cisco Duo

- A plataforma depende de provedores de identidade terceirizados para serviços completos de diretório.

- Relatórios básicos podem ser insuficientes para necessidades complexas de conformidade

Preços do Cisco Duo

- Gratuito para sempre

- Essentials: US$ 3/mês por usuário

- Vantagem: US$ 6/mês por usuário

- Premier: US$ 9/mês por usuário

Avaliações e comentários sobre o Cisco Duo

- G2: 4,5/5 (mais de 390 avaliações)

- Capterra: 4,7/5 (mais de 530 avaliações)

O que os usuários reais estão dizendo sobre o Cisco Duo?

Uma avaliação da TrustRadius afirma:

O aplicativo para o usuário final é muito fácil de usar. Nunca recebemos nenhuma reclamação de membros da equipe não técnica sobre dificuldades em usar o Cisco Duo. O controle administrativo geral é bom, mas eu sugeriria fornecer mais controle, como a capacidade de definir tempos limite personalizados para notificações de MFA e seu tempo de aprovação, o que ajudaria em cenários em que os usuários podem precisar de mais ou menos tempo para responder.

O aplicativo para o usuário final é muito fácil de usar. Nunca recebemos nenhuma reclamação de membros da equipe não técnica sobre dificuldades em usar o Cisco Duo. O controle administrativo geral é bom, mas eu sugeriria fornecer mais controle, como a capacidade de definir tempos limite personalizados para notificações de MFA e seu tempo de aprovação, o que ajudaria em cenários em que os usuários podem precisar de mais ou menos tempo para responder.

Outras ferramentas de gerenciamento de fluxo de trabalho e segurança

Todos os concorrentes da Okta acima oferecem recursos incríveis de gerenciamento de identidade. No entanto, eles carecem de uma estrutura holística de gerenciamento de projetos de segurança cibernética.

Em vez de usar várias ferramentas para lidar com tarefas de gerenciamento de identidade, escolha o ClickUp, o aplicativo completo para o trabalho.

Com fluxos de trabalho automatizados, IA integrada, controle de acesso e painéis personalizáveis, a plataforma ajuda as organizações a gerenciar auditorias, respostas a incidentes, revisões de acesso e tarefas de conformidade, tudo em um só lugar.

Ele também se integra perfeitamente a ferramentas populares como Slack, GitHub e Google Workspace, tornando-se o centro de comando perfeito para um trabalho em equipe seguro e multifuncional.

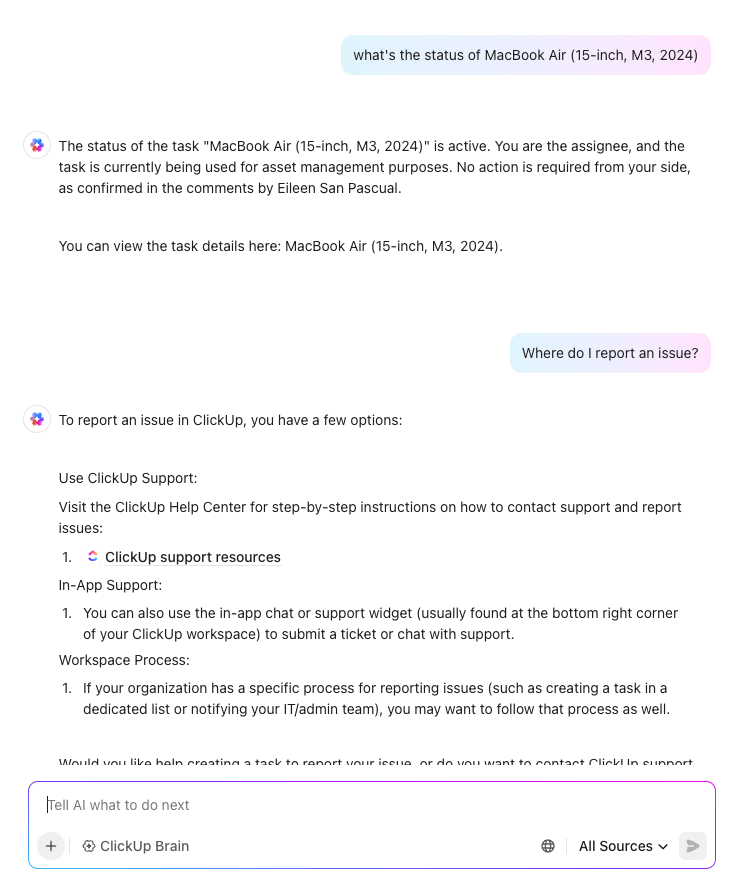

O ClickUp Brain traz o poder da IA para o seu espaço de trabalho, facilitando o gerenciamento de tarefas relacionadas à identidade com rapidez e clareza. Ele pode resumir instantaneamente protocolos de segurança, gerar listas de verificação de integração, redigir respostas a solicitações de acesso e revelar insights importantes a partir de grandes registros de auditoria ou documentos de política.

Você pode até mesmo solicitar que ele sugira protocolos de segurança e acesso de acordo com os projetos que você está gerenciando. Se um novo funcionário precisar acessar aplicativos confidenciais, o ClickUp Brain pode gerar automaticamente uma lista de verificação de acordo com sua função, sinalizar aprovações ausentes e até mesmo sugerir permissões com privilégios mínimos. Você também pode usá-lo para identificar ameaças potenciais em seu fluxo de trabalho e obter insights sobre como armazenar informações de clientes com segurança.

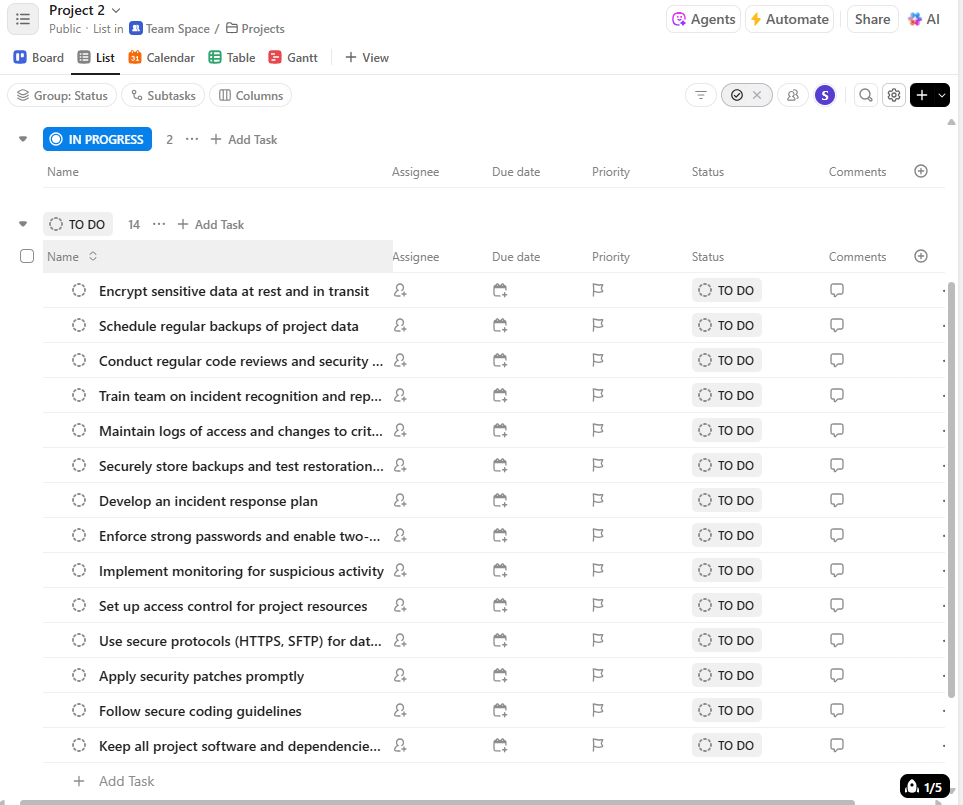

Além disso, você pode criar automaticamente uma lista de tarefas para os protocolos sugeridos pelo ClickUp Brain com um clique no ClickUp Tasks. Adicione responsáveis e tags de prioridade, defina prazos e acompanhe o progresso com facilidade. Você pode até adicionar listas de verificação e subtarefas para garantir que todos os detalhes do processo de gerenciamento de identidades sejam atendidos.

Cansado de lidar com as mesmas tarefas de verificação repetidamente? O ClickUp Automations pode tirar esse peso dos seus ombros com mais de 50 gatilhos de ação. Você pode usar agentes de IA para gerenciar o fluxo de trabalho ou fazer isso manualmente.

💟 Bônus: Se você deseja realmente conectar a IA aos seus fluxos de trabalho internos de atendimento ao cliente, existe o Brain Max! Este poderoso aplicativo para desktop que fica no seu dispositivo unifica IA, pesquisa e automação em todos os seus aplicativos de trabalho. Diga adeus ao caos das ferramentas de IA desconectadas — esta é a nova era da IA contextual.

Com o ClickUp Brain, você elimina a proliferação de IA e aumenta a produtividade com comandos de voz, pesquisa unificada em todos os aplicativos e criação instantânea de relatórios personalizados. Ele alivia sua carga cognitiva e revela riscos e relatórios sem demora, para que você possa trabalhar de forma mais inteligente e rápida do que nunca.

Como o ClickUp Brain lida com dados internos confidenciais, é fundamental que a plataforma em si atenda aos mais altos padrões de segurança, e o ClickUp também atende a essa exigência.

Com conformidade SOC 2 Tipo II, preparação para GDPR, criptografia de nível empresarial e controle de acesso, o ClickUp Security é infalível. Assim, você pode ficar tranquilo sabendo que seus fluxos de trabalho de gerenciamento de identidade e insights baseados em IA permanecem seguros e totalmente protegidos.

Mas espere, tem mais. Você pode manter sua documentação de segurança cibernética centralizada com o ClickUp Docs para colaborar em um plano de gerenciamento de identidades. Sua equipe pode escrever conteúdo, adicionar banners, marcar usuários, editar estratégias e comentar em tempo real.

Tem dúvidas ou ideias para o plano de gerenciamento de identidades da sua organização? Use o ClickUp Chat para discutir isso com as pessoas certas, bem onde você trabalha. Esse recurso vem com agentes de IA integrados que vão te dar todas as informações que você precisa bem no chat aberto, assim você não precisa ficar pulando de janela em janela.

Não sabe por onde começar com o gerenciamento de identidades ou a detecção de ameaças de TI? O ClickUp oferece modelos gratuitos e prontos para uso. O modelo de relatório de segurança do ClickUp, por exemplo, permite avaliar tarefas de gerenciamento de identidades e segurança de dados e criar relatórios abrangentes com facilidade.

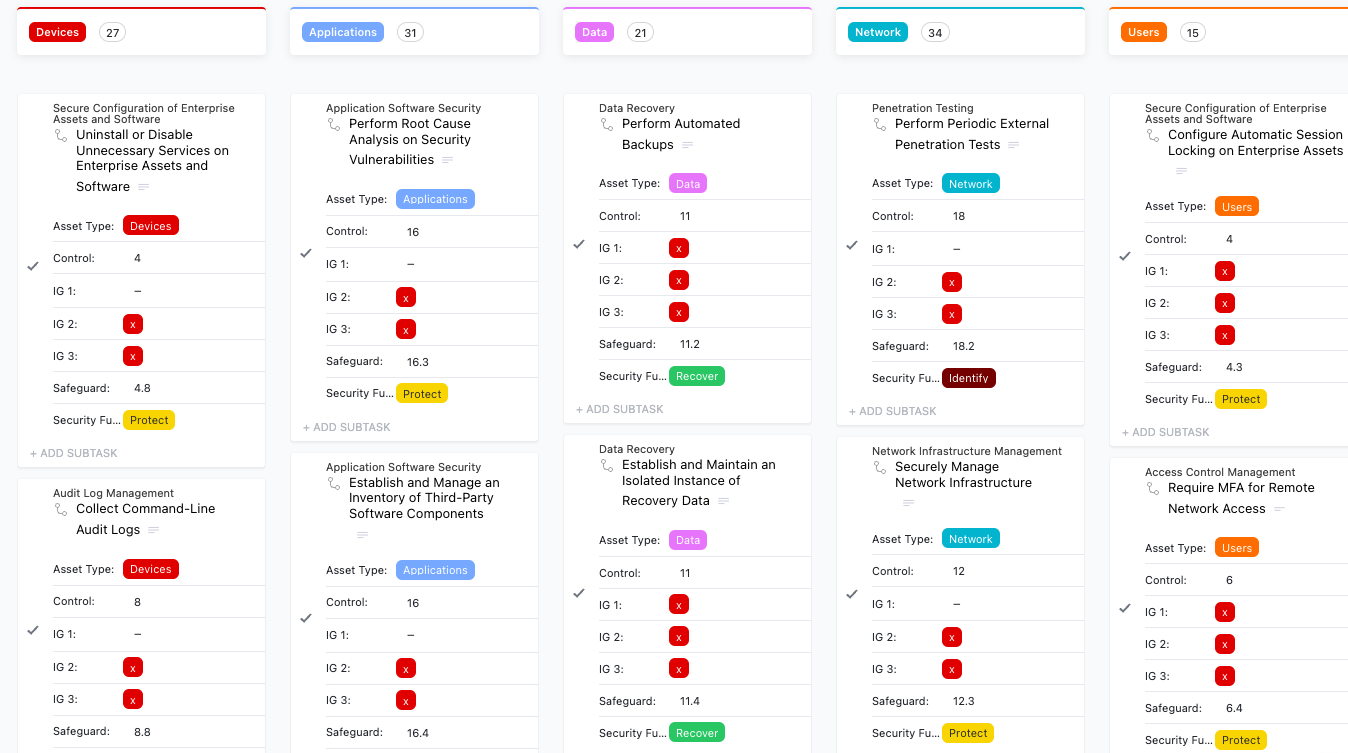

Você também achará útil o modelo de segurança de TI do ClickUp. Ele permite que você programe, visualize e priorize suas iniciativas de segurança em um só lugar. Você pode acompanhar o desempenho, o uso e a conformidade do sistema, além de ajustar o controle de acesso e as camadas de segurança conforme necessário. Além disso, ele facilita a coordenação entre equipes, para que todos permaneçam alinhados com os protocolos de segurança.

O que os usuários reais estão dizendo sobre o ClickUp?

Shikha Chaturvedi, analista de negócios da Cedcoss Technologies Private Limited, afirma:

Funciona bem com a metodologia ágil e também funciona perfeitamente para o gerenciamento de clientes. Para gerenciar tarefas diárias e TO_DO com eficiência. Pode criar diferentes espaços para trabalhar em diferentes cenários, como problemas/melhorias, desenvolvimento, etc. Seu painel é tão atraente e economiza tanto tempo que permite uma análise eficiente.

Funciona bem com a metodologia ágil e também funciona perfeitamente para o gerenciamento de clientes. Para gerenciar tarefas diárias e TO_DO com eficiência. Pode criar diferentes espaços para trabalhar em diferentes cenários, como problemas/melhorias, desenvolvimento, etc. Seu painel é tão atraente e economiza tanto tempo que permite uma análise eficiente.

Proteja todos os fluxos de trabalho e colabore de forma mais inteligente com o ClickUp

Embora a Okta continue sendo uma importante empresa no gerenciamento de identidades, muitas alternativas oferecem pontos fortes especializados, como autenticação resistente a phishing com Cisco Duo, arquitetura zero trust via JumpCloud e auto-hospedagem flexível através do Keycloak.

Mas proteger a identidade é apenas metade da batalha. Você também precisa proteger seus fluxos de trabalho colaborativos relacionados a ela. Com a IA integrada, a segurança de nível empresarial e as ferramentas avançadas de gerenciamento de projetos do ClickUp, suas equipes de TI e segurança podem lidar com tudo, desde auditorias de acesso até tarefas de conformidade, com segurança e eficiência.

Quer atualizar sua estratégia de gerenciamento de identidades? Inscreva-se no ClickUp e assuma o controle de todas as tarefas de segurança com confiança.