サイバーインシデントは瞬く間に拡大します。ランサムウェアは数分で拡散し、AIが生成したフィッシングメールはフィルタをすり抜け、たった一つのミスが、チームが事態を把握する間もなく、大規模な情報漏洩へと発展する可能性があります。そのプレッシャーは現実のものであり、その代償もまた現実のものなのです。

IBMの『データ侵害のコストに関するレポート』によると、世界平均は444万ドルとされており、対応の遅れや連携の不備によってその金額はさらに膨らんでいます。

混乱の最中、チームには明確な指針が必要です。インシデント対応プレイブックは、事態が混乱した際にチームが共有できる行動指針となります。誰が最初に動くべきか、どのようなステップを踏むべきか、そして状況が変化する中でいかに緊密な連携を保つかを明確に示します。

このブログ記事では、現代の脅威に対応したインシデント対応プレイブックの作成方法をご紹介します。実際のシナリオや明確な対応策に加え、プレッシャーのかかる状況下でもチームが活用できるシステムとして、世界初の統合型AIワークスペース「ClickUp」についても解説します。

インシデント対応プレイブックとは?

インシデント対応プレイブックとは、セキュリティチームが特定の種類のサイバーインシデントを一貫性を持って効率的に対処できるよう支援する、体系化されたステップごとのガイドです。これには、インシデント発生時に具体的に何をやること、各アクションの責任者は誰か、そして混乱や遅延なく検知から封じ込め、復旧へと移行する方法が明確に示されています。

これは、フィッシング攻撃、ランサムウェア感染、データ漏洩といった現実のシナリオに即座に対応できるプランと考えてください。

🧠 豆知識:最初のコンピュータ「ウイルス」は悪意のあるものではありませんでした。1971年、Creeperというプログラムがコンピュータ間を移動し、「I’m the creeper, catch me if you can.」というメッセージを表示するだけのものでした。これがきっかけとなり、Reaperと呼ばれる最初のウイルス対策ソフトが作成されました。

インシデント対応プレイブック、プラン、ランブックの違い

セキュリティ文書に関する用語は、常に混同されがちです。この混乱は、チームが標準業務手順書を作成する際に深刻な問題を引き起こします。その結果、実行可能なステップが欠けた大まかなプランばかりができたり、経営陣を困惑させるほど技術的なプレイブックができ上がったりしてしまいます。

これら3つのドキュメントの違いは以下の通りです。

| ドキュメント | 対象範囲 | 詳細レベル | 使用場面 | 対象ユーザー | フォーマット |

| プラン | 組織全体の戦略 | 大まかな方針 | インシデント発生前 | 経営陣および法務 | ポリシー文書 |

| プレイブック | シナリオに応じた対応 | 具体的なステップごとのアクション | 特定のインシデントが発生した際 | インシデント対応チーム | 決定木ワークフロー |

| ランブック | 単一の技術手順 | きめ細かな自動化ステップ | 特定のタスク実行中 | 技術対応担当者 | チェックリストまたはスクリプト |

これら3つは連携して機能する必要があります。プランのないプレイブックは曖昧すぎて実行に移すことができません。ランブックのないプレイブックでは、技術的な実行が場当たり的な対応に委ねられてしまいます。

📮 ClickUpインサイト:53%の組織では、AIガバナンスが整備されていないか、非公式なガイドラインしか存在しません。

また、データの行き先が分からない場合や、ツールがコンプライアンス上のリスクをもたらす可能性がある場合、人々は躊躇してしまいます。

AIツールが信頼できるシステムの外部に配置されていたり、データ取り扱い方針が不明確であったりする場合、「もしこれがセキュリティ上問題があったら?」という懸念だけで、導入が頓挫してしまう可能性があります。

しかし、ClickUpの完全にガバナンスが確立されたセキュリティの高い環境では、そのような心配はありません。ClickUp AIはGDPR、HIPAA、SOC 2に準拠しており、ISO 42001の認証も取得しているため、お客様のデータはプライベートで保護され、責任を持って管理されます。

サードパーティのAIプロバイダーは、ClickUpの顧客データを使用してトレーニングを行ったり、データを保持したりすることは禁止されており、マルチモデルサポートは統一された許可、プライバシー制御、および厳格なセキュリティ基準の下で運用されています。ここでは、AIガバナンスがワークスペースそのものに組み込まれているため、チームは追加のリスクを伴わずに安心してAIを利用できます。

インシデント対応プレイブックの主要な構成要素

効果的なインシデント対応プレイブックには、すべて共有の骨格があります。作成を始める前に、その内容を知っておく必要があります。

トリガー条件とインシデントの分類

トリガーとは、プレイブックを起動させる特定の条件のことです。これには、異常なログインパターンを検知したSIEMアラートや、不審な電子メールをレポート作成したユーザーからの通報などが含まれます。トリガーをインシデント分類システムと組み合わせることで、チームは対応の優先度を把握できるようになります。

- 深刻度 1: 重大: データ流出の進捗、またはランサムウェアによる暗号化の進捗

- 深刻度 2: 高: 侵害が確認されているが、現在拡散は発生していない

- 深刻度 3:中: 調査が必要な不審な活動

- 深刻度 4: 低: ポリシー違反または軽微な異常

分類によって、どのアクションがいつ、どのくらいの速さで実行されるかが決まります。これがないと、チームは優先度の低いアラートに対して過剰反応したり、実際の脅威に対して対応が不十分になったりしてしまいます。

📖 関連記事:プロジェクト管理におけるサイバーセキュリティを強化する方法

役割と責任

責任の所在が不明確では、プレイブックは役に立ちません。すべてのプレイブックに盛り込むべき主要な役割を定義しましょう。

- インシデント・コマンダー: 対応全体を統括し、エスカレーションの判断を行う

- テクニカルリード: 実地調査および封じ込めを指揮する

- コミュニケーション担当責任者: 社内の最新情報の共有および社外への通知を管理します

- 法務連絡担当: 規制上の義務や証拠保全について助言を行います

- エグゼクティブ・スポンサー: システムの停止など、重要な決定を承認する

役割は単に個人の名前ではなく、機能に基づいて割り当ててください。休暇や退職などの可能性があるため、すべての役割には主担当者とバックアップ担当者を設定する必要があります。

検知、封じ込め、復旧の手順

これがプレイブックの運用上の核心です。検知と分析により、トリガーが実際のインシデントであるかどうかを検証し、初期の侵害の兆候を収集します。

封じ込めとは、インシデントの拡大を防ぐための即時の対応を指します。これには、影響を受けたシステムの隔離、悪意のあるIPアドレスのブロック、侵害されたアカウントの無効化などが含まれます。被害の拡大を防ぐための短期的な封じ込めと、安定性を確保するための長期的な封じ込めを区別する必要があります。

駆除と復旧では、マルウェアの削除や脆弱性へのパッチ適用を通じて脅威を完全に排除します。このフェーズではシステムを通常の稼働状態に戻し、脅威が実際に除去されたことを確認するための検証テストも行います。

🔍 ご存知でしたか?史上最大級のセキュリティ脅威の一つは、パスワードの問題から始まりました。2012年、LinkedInは大規模な情報漏洩被害に見舞われましたが、その一因は、パスワードが旧式のハッシュ化手法で保存されていたため、数百万ものアカウントが容易に解読されてしまったことでした。

コミュニケーションおよびエスカレーション手順

インシデントへの対応には、技術的な対応に加え、連携のとれたコミュニケーションが必要です。内部エスカレーションとは、インシデント指揮官が経営チームや法務担当者をいつ巻き込むべきかを定めるものです。

対外的なコミュニケーションにおいては、顧客、規制当局、または報道機関に対して誰が対応するかが決まります。多くのコンプライアンス・フレームワークには、プレイブックで参照すべき通知のタイムラインが定められています。

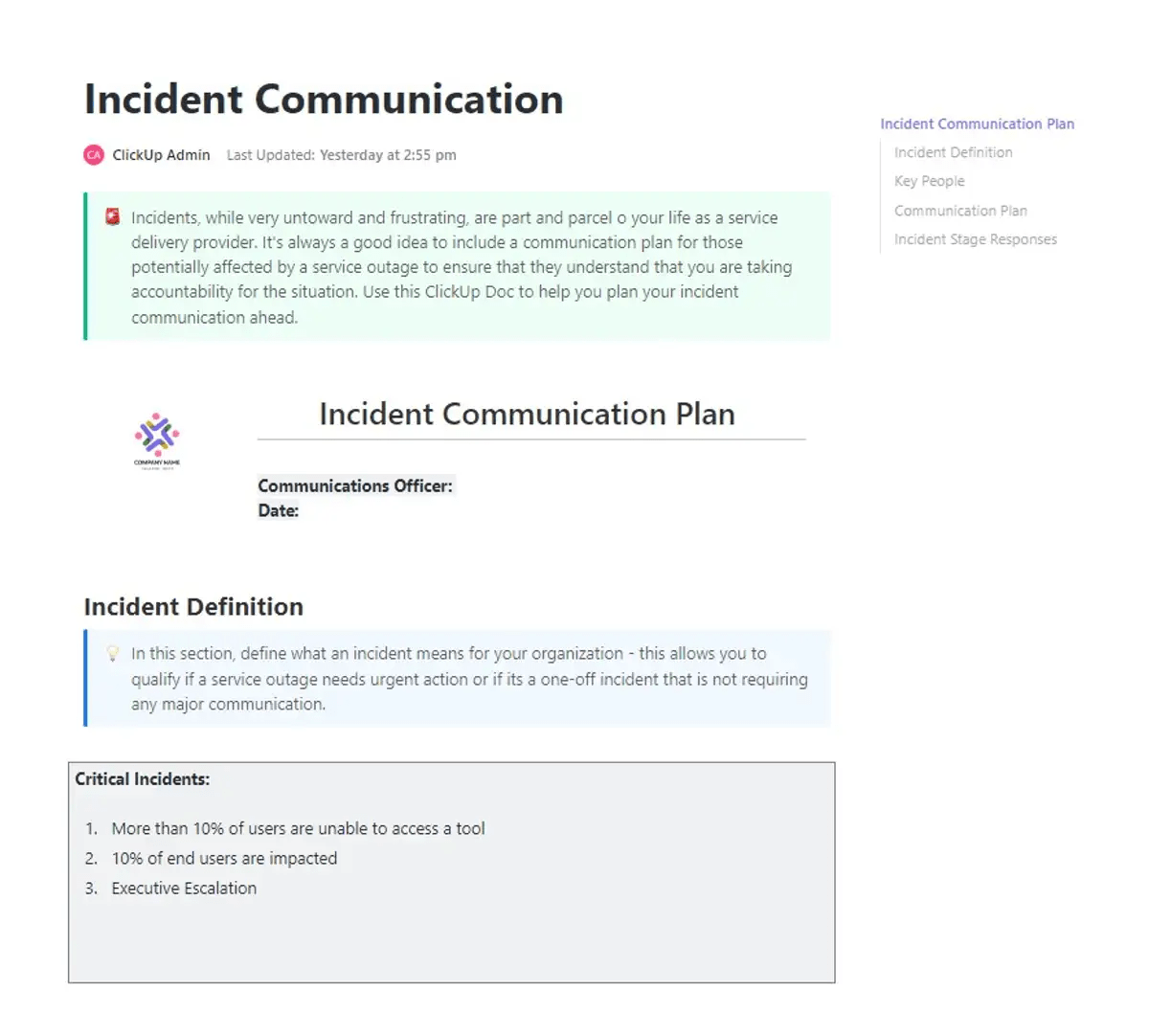

⚡ テンプレートアーカイブ:インシデントが発生した際、最大のリスクとなるのは、その後に生じる混乱です。情報の更新遅れ、所有権の不明確さ、コミュニケーションのばらつきなどは、対応時間を遅らせ、影響を拡大させる原因となります。まさにそこで、ClickUpの「インシデント対応プランテンプレート」が真の価値を発揮します。

このテンプレートは、プレッシャーのかかる状況下でも明確なコミュニケーションを図れる、すぐに使えるフレームワークをチームに提供します。役割を定義し、コミュニケーションチャネルを明確にし、適切な関係者に適切なタイミングで情報を伝達できるようになります。連絡先からエスカレーション手順までをすべて一元管理するため、最も重要な局面でもチームは足並みを揃えて対応できます。

インシデント対応プレイブックの作成方法(ステップバイステップ)

プランのないセキュリティインシデントは危機です。プレイブックのあるセキュリティインシデントはプロセスです。プレッシャーに耐えうるプレイブックの作成方法をご紹介します。👀

ステップ1:範囲と目的を定義する

手順を1つでも作成する前に、プレイブックの対象範囲と対象外となる事項を明確に定義しておきましょう。

スコープの拡大は実用性を損ないます。あり得るあらゆるシナリオに対応しようとするプレイブックは、結局どのシナリオにも十分に対応できなくなり、対応担当者は、存在しないか、あるいは自分の状況に当てはまらない指針を探すことに時間を浪費することになります。

まずは次の4つの質問に答えてみましょう:

- 対象となるインシデントの種類:ランサムウェア、データ漏洩、内部者による脅威、DDoS攻撃、フィッシング、アカウント乗っ取り、サプライチェーンへの侵害、またはこれらすべて

- このプレイブックが適用されるシステムおよび環境:クラウドインフラストラクチャ、オンプレミスサーバー、ハイブリッド環境、SaaSプラットフォーム、OT/ICSシステム、または独自のリスクプロフィールを持つ特定のビジネス部門

- 成功の指標: ターゲット検知時間(MTTD)を60分未満、ターゲット対応時間(MTTR)を4時間未満に抑えること、またはSOC 2、ISO 27001、HIPAAへの準拠を達成すること

- プレイブックの責任者:プレイブックの正確性を維持し、適切な担当者に配布し、レビューのスケジュールを管理する責任を負う、指名された個人またはチーム

範囲の定義は、実際に着手するまでは簡単そうに思えます。しかし、過去のインシデント記録や散在するメモ、ステークホルダーの期待など、さまざまな情報源から情報を集める必要があるため、チームはこのフェーズで足踏みしてしまうことがよくあります。

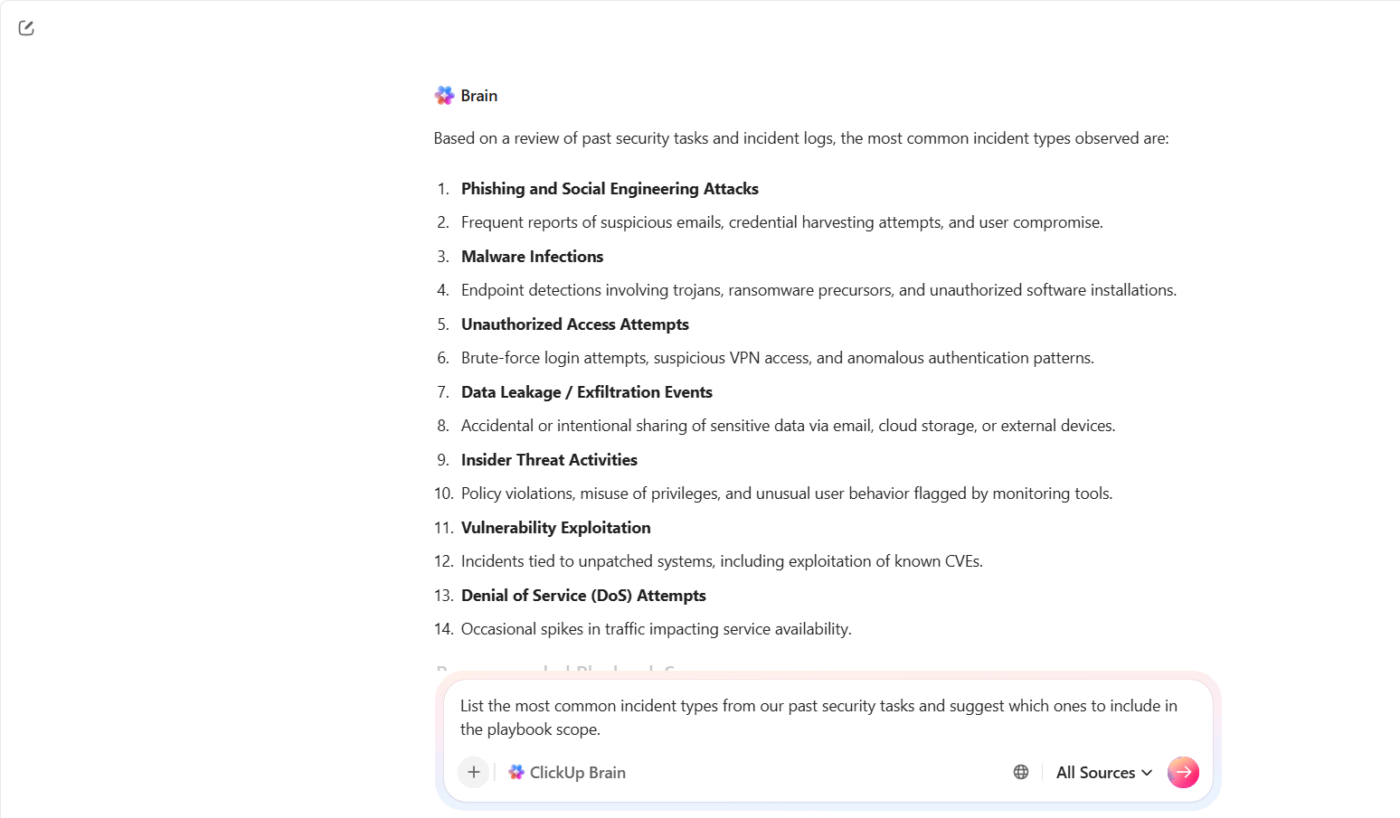

ClickUp Brainは、そうした情報を一元化し、実用的な出発点へと変換するのに役立ちます。白紙のページから始める必要はありません。チームがすでに持っている知識を土台として構築していくのです。

例えば、セキュリティチームが直近の四半期に複数のフィッシングやアカウント乗っ取りのインシデントに対処したとします。各ケースを手作業で確認する代わりに、ClickUp Brainに次のように指示することができます:「過去のセキュリティタスクから最も一般的なインシデントの種類をリストアップし、プレイブックの対象範囲に含めるべきものを提案してください。」

ステップ2:インシデントの種類を特定し、分類する

すべてのインシデントが同じというわけではありません。設定ミスのあるS3バケットと、進行中のランサムウェア攻撃では、求められる対応、関与するチームメンバー、エスカレーションの経路が全く異なります。

早い段階で分類システムを構築しておけば、インシデント対応担当者は、すべての通報について上層部の承認を待つことなく、最初のアラート発生時から迅速かつ一貫した判断を下すことができます。

標準的な4段階の深刻度モデルは、次のように機能します:

- 重大(P1):アクティブな侵害、データの流出、またはシステム全体の侵害—即時の対応が必要

- 高(P2): 侵入の疑い、認証情報の盗難、または重大なサービス障害

- 中程度(P3): マルウェアが検出されたが封じ込め済み、データ漏洩のリスクを伴うポリシー違反

- 低 (P4): ログイン失敗、軽微なポリシー違反、情報提供アラート

各インシデントの種類を深刻度レベルにマップし、対応担当者がすべての通報をエスカレーションすることなく迅速な判断を下せるようにします。

対応範囲を定義したら、次は一貫性の確保が課題となります。対応担当者によって同じアラートの解釈が異なることが多く、それが意思決定の遅れや不必要なエスカレーションを招く原因となります。

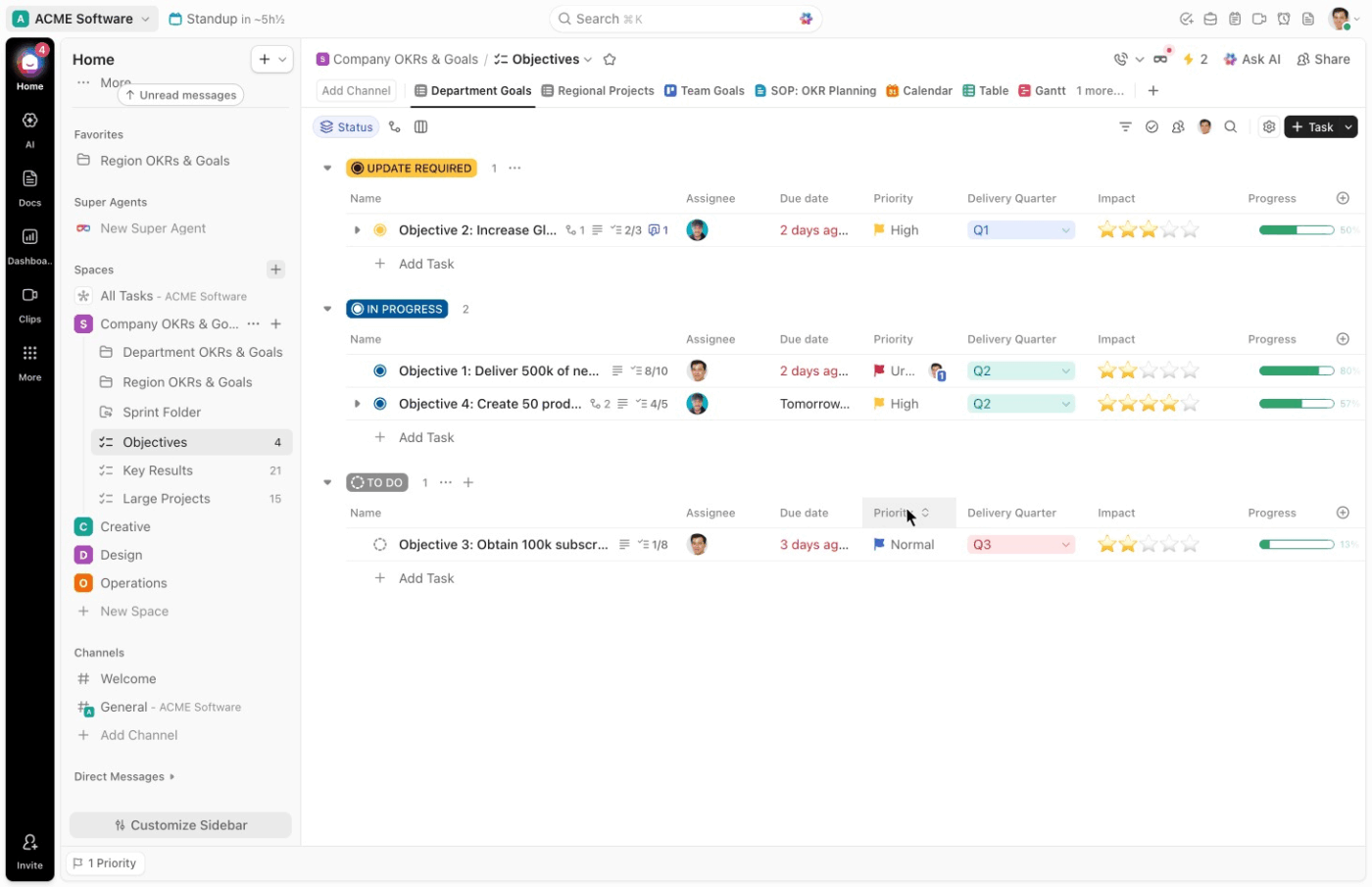

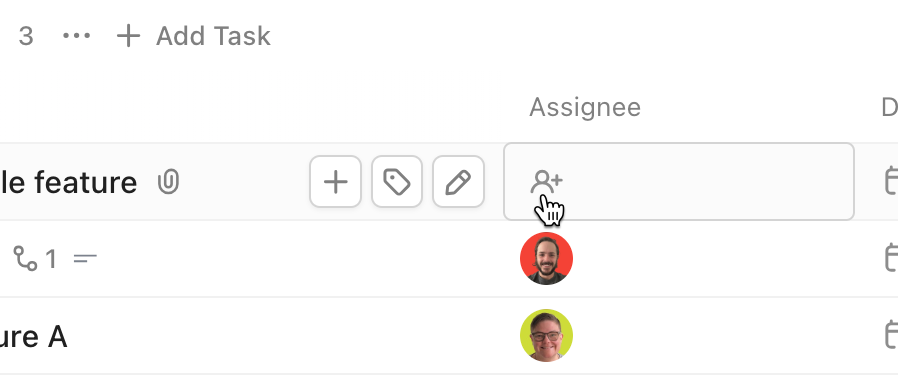

実行の基盤として、ClickUpタスクを活用しましょう。すべてのインシデントがタスクとして管理されるため、電子メールやチャットなどの追跡できないチャネルから情報が漏れることはありません。

例えば、監視ツールが認証情報の盗難の可能性を検知したとします。「認証情報の侵害の疑い – 財務アカウント」というタイトルのタスクを作成します。このタスクが、調査、進捗報告、および解決のための中心的な場となります。

さらに、ClickUpのカスタムフィールドを活用すれば、迅速な分類に必要な構造を構築できます。以下のようなフィールドを設定できます:

- インシデントの種類: フィッシング、ランサムウェア、DDoS、内部脅威

- 深刻度レベル:P1、P2、P3、P4

- 対象システム:クラウド、オンプレミス、SaaS、エンドポイント

- データの機密性: 高、中、低

ステップ3:インシデントごとの対応手順を作成する

これがプレイブックの運用の中核となります。

インシデントの種類ごとに、対応担当者がプレッシャーのかかる状況でも即興で対応することなく従えるほど、具体的に記述された手順書を作成してください。システムがダウンしている状況では、一般的な指針は無視されがちです。

各手順には、以下の内容を含める必要があります:

- トリガー: 対応を開始させる具体的なアラートまたはレポート

- 初期対応のステップ:インシデントの種類に応じて、対応担当者が15分以内に行うべき最初のアクション

- 証拠収集チェックリスト: ログ、メモリダンプ、ネットワークキャプチャ、電子メールヘッダーなど、封じ込め措置によって証拠が消去される前に収集すべきすべての情報

- 封じ込め措置:具体的かつ実行可能なステップ

- エスカレーション基準: 経営陣、法務担当者、または外部のインシデント対応ベンダーへのエスカレーションをトリガーする条件

- コミュニケーション用テンプレート:社内向け更新情報や顧客への通知用にあらかじめ作成された草案

ランサムウェアへの対応手順は、フィッシングへの対応手順とは全く異なります。それぞれのシナリオに必要な具体性を踏まえて、別々に作成してください。

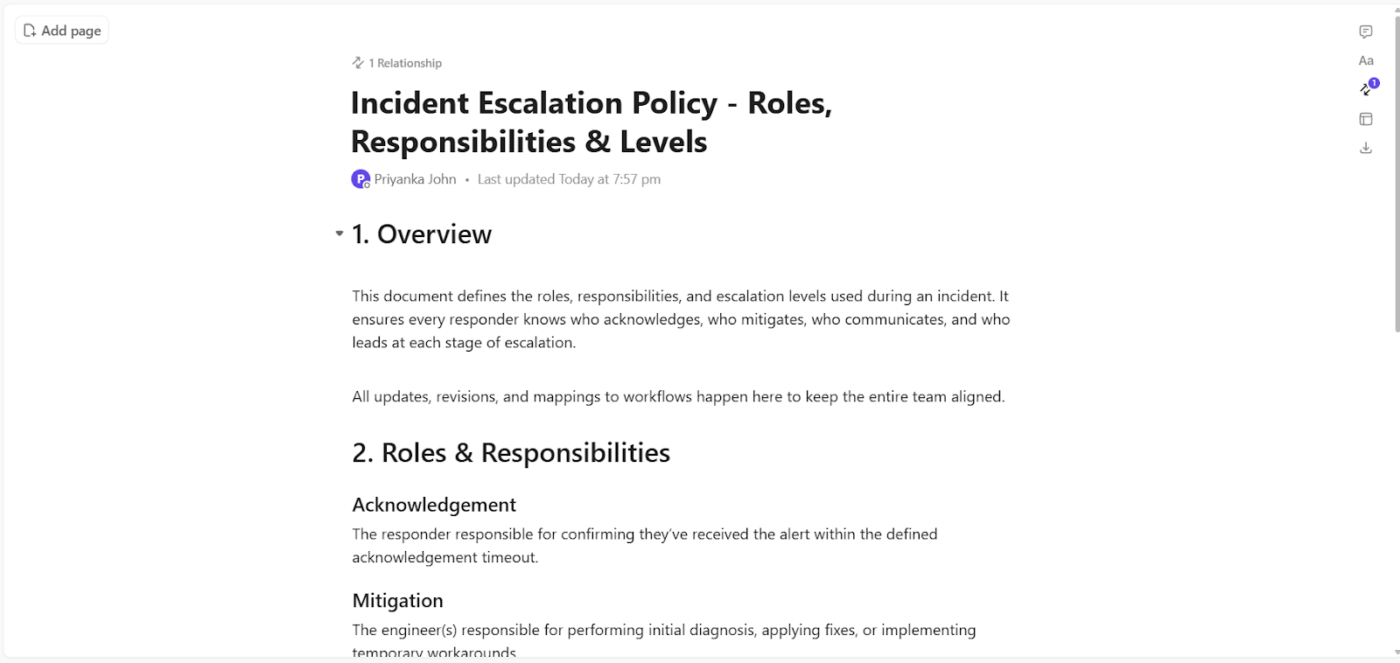

ClickUp Docsを使えば、インシデント対応者がその場で直面する具体的な疑問に答えられるよう、各手順を体系化できます。例えば、ランサムウェアのシナリオをドキュメント化する場合を考えてみましょう。

このドキュメントは、次のように対応担当者を導くことができます:

- トリガー:「EDRを通じてエンドポイント暗号化のアラートが検出されました」

- 発生後15分以内に実施すべきこと:影響を受けたマシンを隔離し、ネットワークアクセスを遮断し、感染範囲を確認する

- 封じ込め前に記録すべき事項:システムログ、実行中のプロセス、最近のファイル変更履歴

- エスカレーションが必要な条件:複数のエンドポイントへの暗号化の拡散、または共有ドライブへのアクセス

- 伝達すべき事項:セキュリティ責任者への内部アラート、および影響を受けたチーム向けの事前準備された最新情報

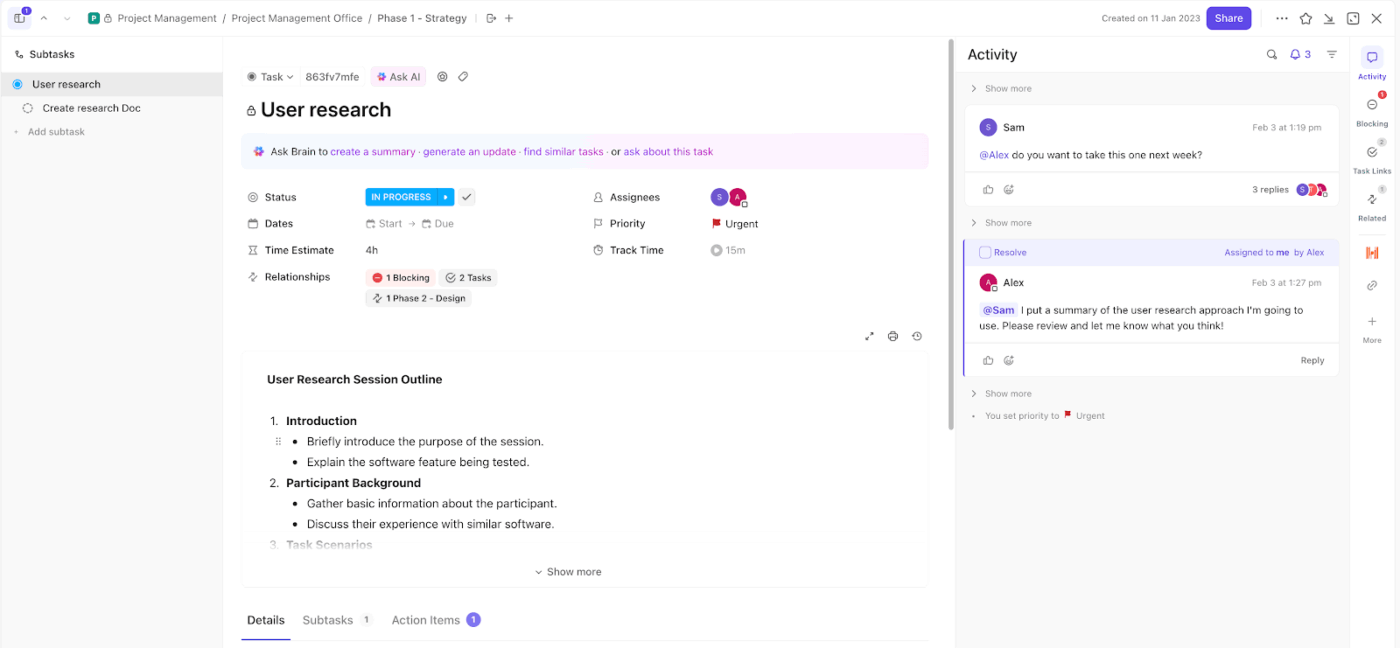

ClickUp Docsは、実行への直接的な統合を通じて、これをさらに強化します:

- この手順をClickUpのインシデントタスクに添付することで、対応担当者は行動を起こすまさにその瞬間にガイダンスを開くことができます

- 各セクション内にチェックリストを追加し、プレッシャーのかかる状況でも重要なステップが省略されないようにします

- エスカレーション時に、ドキュメントから離れることなくチームメンバーに具体的なアクションを割り当てます

- 解決後すぐに手順を精査し、今後の対応を遅滞なく改善しましょう

ステップ4:コミュニケーション手順と証拠の基準を設定する

プレイブックの作成過程で軽視されがちであり、実際のインシデント発生時に深刻な問題を引き起こす2つの領域:チームのコミュニケーション方法と証拠の取り扱い方法です。

コミュニケーションに関しては、以下のパラメーターを事前に定義しておきましょう:

- 主要チャネルとバックアップチャネル

- 通知のタイムライン

- 外部への開示要件

- 唯一の信頼できる情報源

証拠に基づき、プレイブックには以下を明記する必要があります:

- 収集すべき情報:システムイベントログ、認証ログ、メモリイメージ、ネットワークフローデータ、および攻撃者の活動を示すスクリーンショット

- 収集方法:読み取り専用のフォレンジックイメージング、書き込み防止ツール、およびタイムスタンプと実施者の氏名を記載したすべての収集作業のログ

- 保管場所: 影響を受けたシステムから隔離された、アクセス制御が施された独立した環境

- アクセス権限: 指名された調査担当者に限定され、法務・コンプライアンス担当者の承認が必要です

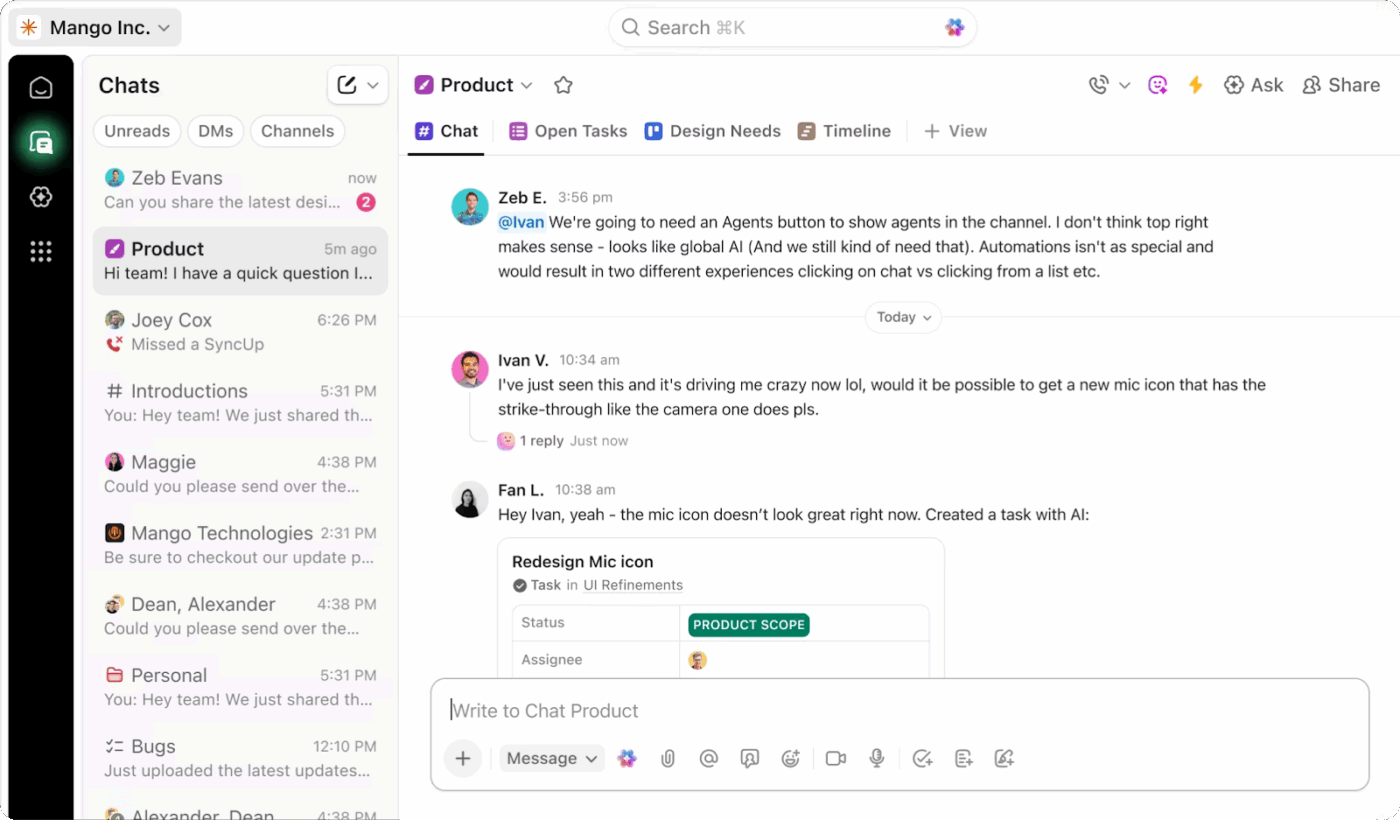

インシデントが発生すると、コミュニケーションがツールごとに分断されがちです。最新情報はSlackに投稿され、意思決定は電話会議で行われ、重要な詳細は誰も見返さないスレッドの中に埋もれてしまいます。こうした構造の欠如は混乱を招き、エスカレーションを遅らせ、事後検証を本来よりも困難なものにしてしまいます。

ClickUp チャットを使えば、インシデントに関するコミュニケーションを集中的に管理し、可視性を高め、追跡しやすい、コンテキストリンクされている専用チャンネルを利用できます。

これをインシデント対応の主要なコミュニケーション層として設定し、追跡中の仕事と直接接続することができます。この接続により、プレッシャーの高い状況下でのチームの連携方法が根本から変わります。

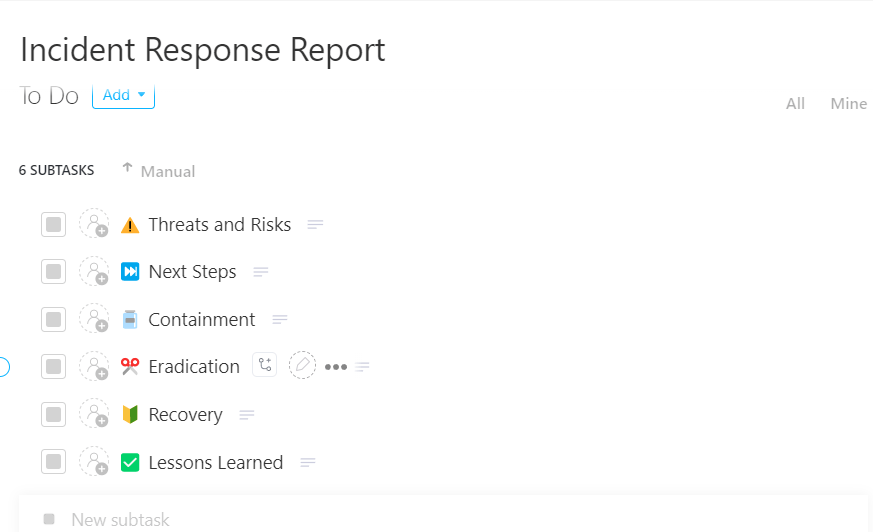

🚀 ClickUpの特長:ClickUpのインシデント対応レポートテンプレートを活用して、あらゆるインシデントを学びの機会に変えましょう。

ClickUpのインシデント対応テンプレートを活用して、すべてのインシデントを漏れなく明確に記録しましょう

すぐに使えるタスクベースのシステムとして構築されており、インシデントの記録、追跡、管理を最初から最後まで一元的に行うことができるため、ツールやチーム間で情報が漏れることはありません。

ステップ5:テスト、統合、およびレビューの定期的な実施

テストされたことのないプレイブックは、単なる仮定の集まりに過ぎません。運用に組み込む前に、体系的な演習を通じて検証し、チームが日常的に使用しているツールと接続させてください。

テストを行う際は、深刻度の高い順に演習を実行してください:

- テーブルトップ演習: ファシリテーターが模擬シナリオを提示し、チームが口頭で意思決定について議論します

- 実地演習:チームは、テスト用エンドポイントの隔離など、管理された環境下で具体的なステップを実行します。

- 完全なシミュレーション:レッドチームが現実的な攻撃シナリオを実行し、IRチームがリアルタイムで対応します

ツールの統合については、プレイブックをSIEMのアラートID、EDRの封じ込めアクション、チケット発行ワークフロー、および外部IRベンダーへの引き継ぎ手順に直接紐付けます。対応担当者は、コンテキストを切り替えることなく、アラートから手順、そしてアクションへとスムーズに移行できるようにすべきです。

ClickUpの活用方法

机上訓練やシミュレーションを実施すると、しばしば同じ課題が浮き彫りになります。チームは理論上のステップを理解しているものの、リアルタイムで対応を積極的に導くシステムがないため、実行が滞ってしまうのです。

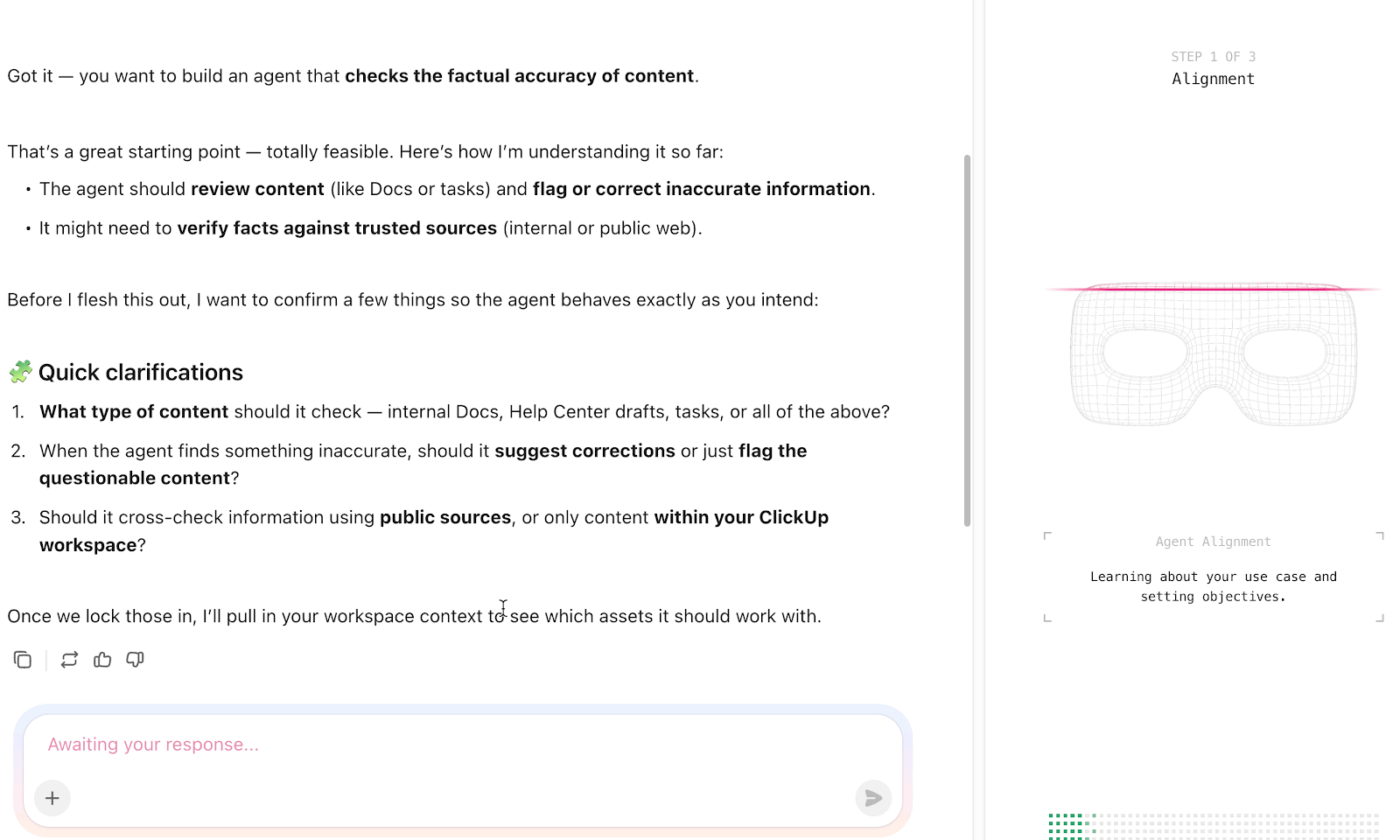

ClickUp AIエージェントがそのギャップを埋めます。タスク、フィールド、ワークフロー全体の活動を監視し、ユーザーが定義したロジックに基づいてアクションを実行します。そのため、プレイブックのテストや運用化において、非常に有用です。

まずは、机上演習においてこれがどのように展開されるかから始めましょう。

ファシリテーターが、認証情報の漏洩へと発展するフィッシング攻撃を提示したとします。チームが次のステップについて議論している間、AIエージェントは以下のことができます:

- フィッシング対策手順に沿った、体系的なチェックリストを作成しましょう

- 「インシデントの種類」や「深刻度」などのタスクフィールドに基づいて、次のアクションを提案します。

- 現在のタスクの詳細に基づいて、社内向け更新情報を起草します

これにより、議論が実際の実行ステップに基づいたものになります。

💡 プロのヒント:継続的なメンテナンスのためには、以下の3つのトリガーに基づいてレビューを実施しましょう:

- 過去12ヶ月間にテストされていない手順について、テーブルトップ演習を伴う年次全面監査

- 重大なインシデントが発生した直後、詳細が記憶に新しいうちに

- 人員およびツールの変更に関する四半期ごとの確認

ClickUpの「複数の担当者」機能を使用して、各サイクルに所有者を割り当てましょう。責任の所在が不明確だと、レビューが省略され、プレイブックは知らぬ間に負担となってしまいます。

脅威の種類別インシデント対応プレイブックの例

最も一般的な脅威の種類に適用した場合、プレイブック作成のプロセスは以下のようになります。

ランサムウェアインシデント対応プレイブック

- トリガー: ファイルの暗号化活動または不審なファイル拡張子の変更に関するエンドポイント検知アラート

- 直ちに対策を実施: 影響を受けたシステムを直ちにネットワークから隔離し、共有ドライブを無効化します

- 主な対応手順: ランサムウェアの亜種を特定し、暗号化の範囲を把握し、フォレンジック証拠を保全する

- 復旧: バックアップが侵害されていないことを確認した後、クリーンなバックアップから復元し、エントリーにパッチを適用します

- インシデント発生後: 攻撃のタイムラインを記録し、バックアップの整合性確認手順を見直します

🔍 ご存知でしたか? 初期のハッカーの一人は、内部告発者でした。1980年代、カオス・コンピュータ・クラブ(Chaos Computer Club)というグループは、利益を得るために悪用するのではなく、脆弱性を明らかにするために、銀行システムのセキュリティ上の欠陥を暴露しました。

フィッシングインシデント対応プレイブック

- トリガー: ユーザーから不審な電子メールの報告があった、または認証情報収集ページが検出された

- 直ちに行うべき対応: すべてのメールボックスで当該電子メールを隔離し、送信元ドメインをブロックする

- 主な対応策: 認証情報が送信された場合は、直ちにパスワードのリセットを強制し、アクティブなセッションを無効化してください。

- 情報共有: パニックを引き起こすことなく、影響を受けたユーザーに通知し、組織全体への注意喚起アラートを送信します

- 復旧: 持続的なアクセスが残っていないことを確認し、電子メールフィルタリングルールを更新します

不正アクセス対応プレイブック

- トリガー: 異常なログイン活動、権限昇格のアラート、または機密リソースへのアクセス

- 直ちに対処: 侵害されたアカウントを無効化し、アクティブなセッションを終了させ、アクセスを制限する

- 主な対応策: どのようにアクセス権が取得されたかを特定し、侵害されたアカウントによるすべての操作を監査する

- 復旧: 影響を受けた可能性のあるすべてのアカウントの認証情報をリセットし、アクセス制御を強化します

- インシデント発生後: アクセス権限の全面的な監査を実施し、最小権限ポリシーを更新する

インシデント対応プレイブックのベストプラクティス

インシデントを円滑に解決できるチームと、6時間経ってもまだウォールームでロールバックの責任の所在を巡って議論しているチームとを分けるベストプラクティスを紹介します。これらを正しく実践すれば、他のすべてがスムーズに進みます。🔥

「何を考えるか」ではなく、「やること」を記述する

多くのプレイブックには、「状況の深刻度を評価する」や「適切な関係者を特定する」といったステップが並んでいます。これらは単なるステップではありません。これらは、思考を促すためのリマインダーなのです。

有用なプレイブックとは、単に「対応が必要だ」と伝えるのではなく、具体的に「どのような行動を取るべきか」を指示するものです。「顧客への影響を評価する」という記述を、「アクティブセッションのダッシュボードを確認し、その番号をインシデント用チャネルに貼り付ける」と置き換えてください。具体性こそがすべてです。

インシデントの解決策を見つける担当者と、インシデント対応を実行する担当者を分担する

電話会議に参加している最上級エンジニアが、根本原因のデバッグ、経営陣からの質問への回答、そして誰にページすべきかの判断を同時にこなそうとすると、その3つすべてがうまくいかなくなります。

プレイブックでは、役割を厳格に分担する必要があります。つまり、調査を担当する担当者と、インシデントそのものを担当する担当者を明確に分けるのです。インシデント・コマンダーは技術的な決定を行いません。その役割は、業務の委任、障害の解消、そして情報伝達にあります。これは当初は無駄な手間のように感じられるかもしれませんが、実際に2時間の時間を節約できたと実感するまでには、そう長くはかかりません。

関係者がまだ不満を抱いているうちに事後検証を実施する

最も有益な事後検証は、フラストレーションがまだ生々しい48時間以内に行われるものです。アラート閾値が高すぎると考えていたエンジニアは、2日目にはそのことを口にするでしょう。

10日目までには、彼らはすでに次の段階に進んでおり、ミーティングは何が問題だったかについて率直に会話をする場ではなく、単なる形式的なタイムラインの再確認の場となってしまいます。

プレイブックを破ろうとして、その有効性をテストしましょう

プレイブックが機能するかどうかを確認する唯一の確実な方法は、実際に問題が発生していない状況でそれを使うことです。シミュレーションを実施しましょう。現実的な障害シナリオを選び、誰かにプレイブックをいきなり手渡して、どこで躊躇するかを確認してください。

一瞬の躊躇も、対応の隙となります。彼らが投げかける疑問の一つひとつが、欠落したステップとなります。ストレステストを経たことのないプレイブックは、完成したとは言えません。

ある運用マネージャーが、ClickUpの利用について次のように共有しています:

ClickUpは、チームの組織化と連携を保つ上で非常に役立つツールです。プロジェクトの管理、タスクの割り当て、進捗の追跡をすべて一か所で行うことができます。特にその柔軟性を高く評価しています。ワークフローのカスタマイズやテンプレートの作成が可能で、チームのプロセスに合わせてプラットフォームを柔軟に調整できるからです。

SOP(標準作業手順書)や業績評価、プロジェクトの追跡などにおいて、再現性のあるシステムを構築するのに非常に役立っています。タスク、ドキュメント、コミュニケーションを接続することで、無駄なやり取りを減らし、全員が同じ認識を共有できるようになります。

ClickUpでインシデント対応プレイブックを作成・管理する

いざという時にプレイブックを確実に運用し、アクセス可能な状態に保つことは、非常に大きな課題です。多くのチームでは、ドキュメントがwiki、Google ドキュメント、Slackのブックマークなどに散在してしまっています。インシデントが発生した際、どのバージョンが最新なのか、エスカレーションマトリックスがどこにあるのか、誰も把握できていないのが実情です。

ClickUpを活用して、ツールの乱立やコンテキストの切り替えを解消しましょう。統合型ワークスペースとして、プレイブックのドキュメント、対応ワークフロー、チーム間のコミュニケーションがすべて一箇所に集約されます。

初めてのプレイブックを作成する場合でも、散在するドキュメントを統合する場合でも、ClickUpならチームが一箇所でプラン、対応、改善を行うことができます。今すぐ無料で登録しましょう!

よくある質問(FAQ)

1. インシデント対応プレイブックとランブックの違いは何ですか?

プレイブックは、特定のインシデントタイプに対する対応のライフサイクル全体を網羅しています。一方、ランブックは、その対応の中で単一のタスクを完了するための、より限定的な技術的な手順です。

2. インシデント対応プレイブックはどのくらいの頻度で更新すべきですか?

プレイブックは少なくとも四半期ごとに確認・更新してください。また、実際のインシデントが発生した際や、机上演習を実施した後は、その都度更新する必要があります。

4. インシデント対応プレイブックのテンプレートを出発点として使用できますか?

確かに、NISTやCISAなどのフレームワークのテンプレートには、実績のある構成が示されています。ClickUpのテンプレートも非常に役立ちます。これにより、白紙の状態から始めるのではなく、自社の環境に合わせて基盤をカスタムすることができます。

5. 小規模なチームにもインシデント対応プレイブックは必要ですか?

小規模なチームほど、エラーを許容できる余地が少ないため、プレイブックが必要不可欠だと言えるでしょう。想定される主要な脅威シナリオに対応したシンプルなプレイブックを用意しておくことは、その場しのぎの対応をするよりもはるかに有効です。