Die Einhaltung von Rahmenwerken für Sicherheit wie System and Organization Controls 2 (SOC 2) dient als Schutzschild für sensible Daten. Cybersicherheitsbedrohungen werden von Tag zu Tag raffinierter, und geeignete Sicherheitsmaßnahmen sind der beste Schutz dagegen.

Dies ist nicht nur eine ethische Verpflichtung gegenüber Ihren Kunden, sondern auch eine wichtige geschäftliche Verpflichtung. Eine Datenverletzung kann zum Verlust vertraulicher Informationen und zum Vertrauensverlust bei Ihren Kunden führen. In einigen Bereichen gibt es sogar gesetzliche Anforderungen, Daten gemäß den Standards eines bestimmten Rahmens zu schützen.

Heutige Tech-Stacks verarbeiten große Datenmengen aus vielen unterschiedlichen Quellen. Es kann eine Herkulesaufgabe sein, den Überblick zu behalten und dabei die Compliance-Vorgaben einzuhalten. Glücklicherweise gibt es auf dem Markt Softwareprodukte, die viele dieser Aufgaben automatisieren und die Einhaltung der Daten-Compliance zu einem viel leichter erreichbaren Ziel machen.

In diesem Artikel stellen wir Ihnen die besten Produkte zur Sicherung Ihrer Daten gemäß dem SOC 2-Standard vor. Einige dieser tools unterstützen auch andere Standards der Datensicherheit, die Sie möglicherweise ebenfalls einhalten müssen!

Was ist SOC 2-Compliance?

SOC 2 ist ein Rahmenwerk, das Kriterien für die Verwaltung von Kundendaten gemäß fünf Vertrauensdienstprinzipien definiert. Diese Prinzipien sind Sicherheit, Verfügbarkeit, Verarbeitungsintegrität, Vertraulichkeit und Datenschutz.

SOC 2-Compliance ist für alle Unternehmen erforderlich, die Kundendaten in der Cloud speichern. Sie gewährleistet die Sicherheit und Integrität von Informationen. Die Erreichung und Aufrechterhaltung der SOC 2-Compliance zeigt Kunden und Stakeholdern, dass ein Unternehmen über robuste Sicherheitskontrollen zum Schutz ihrer Daten verfügt.

Worauf sollten Sie bei SOC 2-Compliance-Software achten?

Bei der Suche nach SOC 2-Compliance-Tools für Ihr Unternehmen wird Ihre Priorität darin bestehen, den zeitaufwändigen Audit-Prozess so zu vereinfachen, dass er gut zu Ihrem bestehenden Workflow und Ihrer Unternehmenskultur passt. Es gibt jedoch noch weitere wichtige Features, auf die Sie achten sollten, wie zum Beispiel:

- Automatisierte Beweissammlung: Durch die Reduzierung der manuellen Beweissammlung spart Ihnen die Software Zeit und optimiert Audits.

- Risikobewertungstools: Regelmäßige Risikobewertungen sind einer der wichtigsten Aspekte der Cybersicherheit, daher ist ein umfassender Satz von tools hierfür hilfreich.

- Lieferantenmanagement: Drittanbieter können eine Quelle für Sicherheitslücken sein. Die von Ihnen gewählte Software sollte Ihnen dabei helfen, die Sicherheit Ihrer Lieferanten zu bewerten.

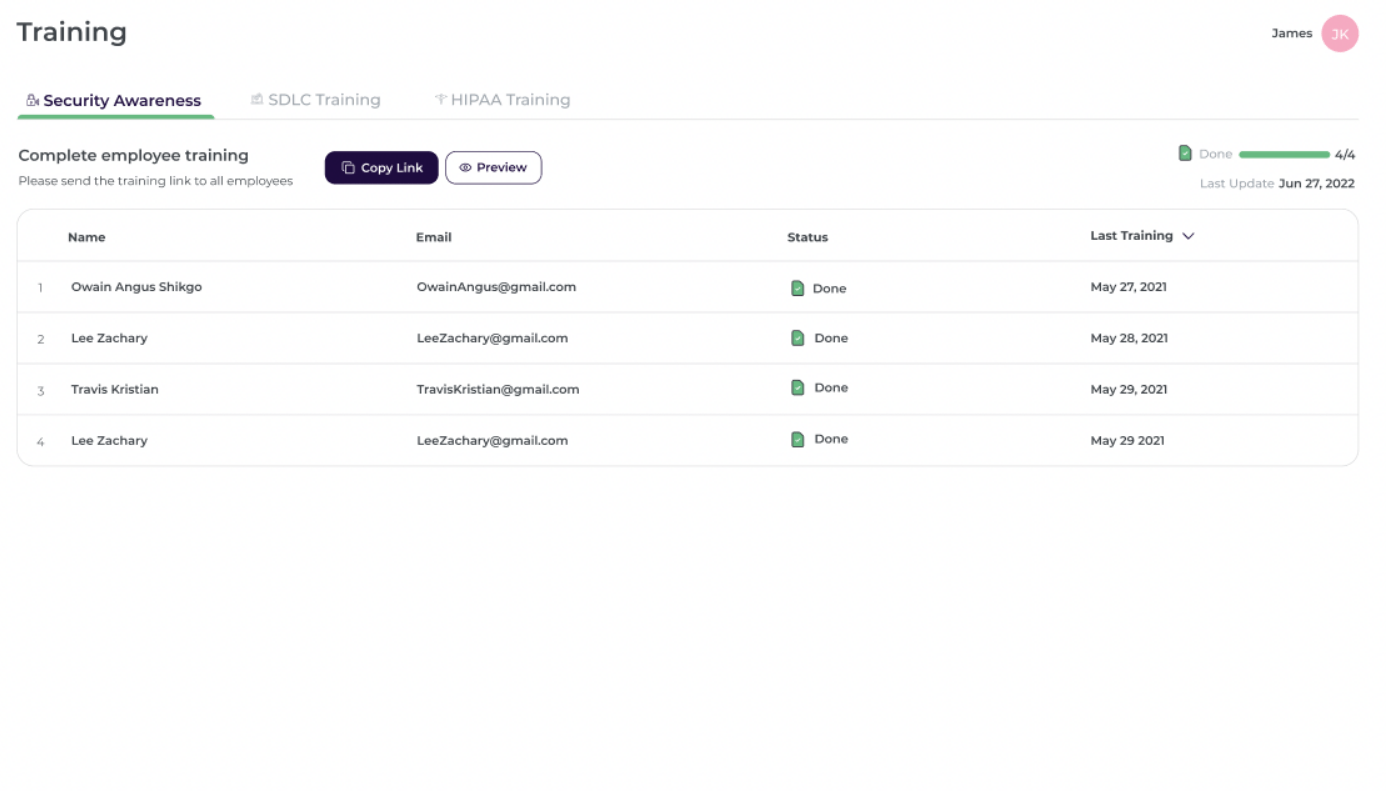

- Sicherheitsschulungsmodule: Schulungen sind der erste Schritt zu einer soliden Grundlage der Sicherheit, sei es bei der Einarbeitung neuer Mitarbeiter oder bei fortlaufenden Sicherheitsschulungen.

- Automatisierte Überwachung: Automatisierung reduziert den manuellen Arbeitsaufwand und gewährleistet kontinuierliche Compliance, indem sie rund um die Uhr eine Ansicht Ihrer Compliance bietet.

- Benutzerdefinierte Kontrollen: Die Möglichkeit, Kontrollen an Ihre spezifischen Geschäftsanforderungen anzupassen, trägt dazu bei, dass die Software mit Ihrem Unternehmen mitwächst.

- Integration mit Tech-Stack: Wenn Sie sicherstellen, dass Ihre Compliance-Software mit den anderen Tools in Ihrem Stack kompatibel ist, können Sie Daten aus mehreren Quellen abrufen.

- Schnelle Audit-Funktionen: Gute SOC 2-Compliance-tools ermöglichen schnellere Audits, indem sie Anfragen nach Nachweisen effizient bearbeiten und den Austausch mit den Auditoren reduzieren.

Die 7 besten SOC 2-Compliance-Softwareprogramme

Die Wahl der richtigen SOC 2-Compliance-Software kann Ihrem Business einen Vorsprung bei der Entwicklung eines erfolgreichen Compliance-Programms verschaffen, das den sich ständig weiterentwickelnden Standards entspricht. Um Ihnen bei der Suche nach der richtigen Software für Sicherheit und Compliance für Ihr Business zu helfen, haben wir diese Liste der besten Optionen auf dem Markt zusammengestellt.

1. Drata

Drata automatisiert die Compliance für Unternehmen und erleichtert ihnen so die Erreichung und Aufrechterhaltung der SOC 2-Compliance. Diese Plattform legt einen starken Fokus auf ihre Fähigkeit, automatisch Nachweise aus dem Tech-Stack eines Unternehmens zu sammeln.

Für viele Unternehmen ist dies ein zeitaufwändiger Prozess. Durch die Automatisierung wird der Compliance-Prozess beschleunigt und gleichzeitig sichergestellt, dass die gesammelten Nachweise korrekt und aktuell sind. Für schnell wachsende Unternehmen ist dies ein Muss, da sie ihren Kunden so ohne großen manuellen Aufwand zeigen können, wie ernst sie Sicherheit und Compliance nehmen.

Die besten Features von Drata

- Automatisiert die Sammlung und Prüfung von Nachweisen mit fachmännisch entwickelten tools zur Compliance-Automatisierung.

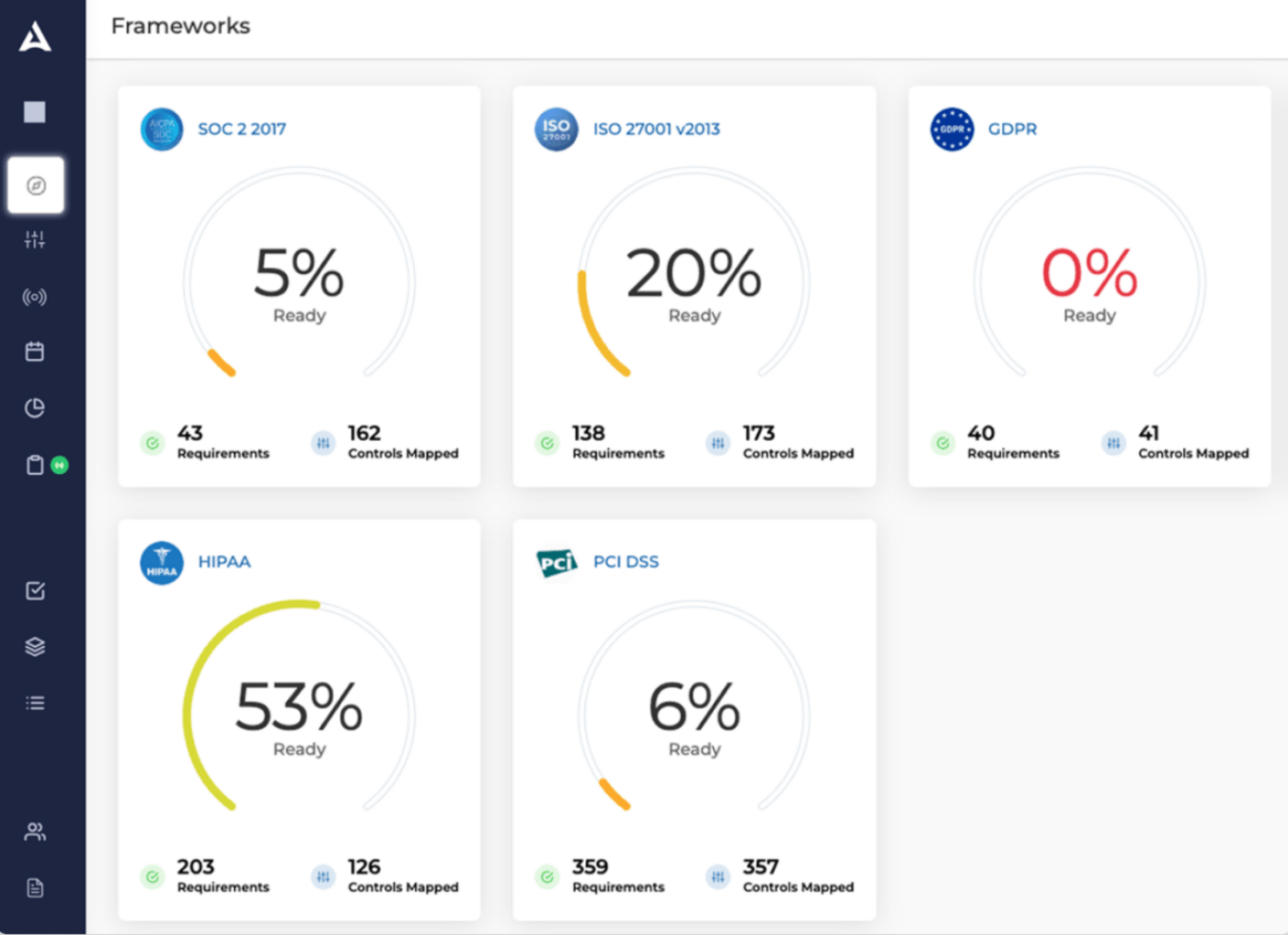

- Verwaltet SOC 2 und andere Frameworks wie ISO 27001, HIPAA, DSGVO und mehr über einen zentralen Speicherort.

- Gewährleistet kontinuierliche Compliance und erhöhte Sicherheit der Daten durch kontinuierliche Überwachung.

- Bietet benutzerdefinierte Anpassungsoptionen, die sich an Ihre Bedürfnisse anpassen, wenn Ihr Unternehmen wächst, einschließlich benutzerdefinierter Anpassung des Frameworks und der Kontrollen.

- Das Team von Drata aus Experten für Sicherheit und Compliance bietet Ihnen schnell die Hilfe, die Sie benötigen.

- Integriert sich in andere Software, um die Automatisierung der Beweissammlung weiter voranzutreiben und die Compliance aufrechtzuerhalten.

Limitierungen von Drata

- Einige Benutzer empfinden den Preis für Geschäfte mit einfachen Anforderungen als hoch.

- Einige Kunden suchen nach besseren Tools für die Zusammenarbeit.

Preise von Drata

- Wenden Sie sich für Preisinformationen an den Vertrieb.

Drata-Bewertungen und Rezensionen

- G2: 4,9/5 (über 500 Bewertungen)

- Capterra: 5/5 (1 Bewertung)

Sehen Sie sich diese Drata-Alternativen an!

2. JupiterOne

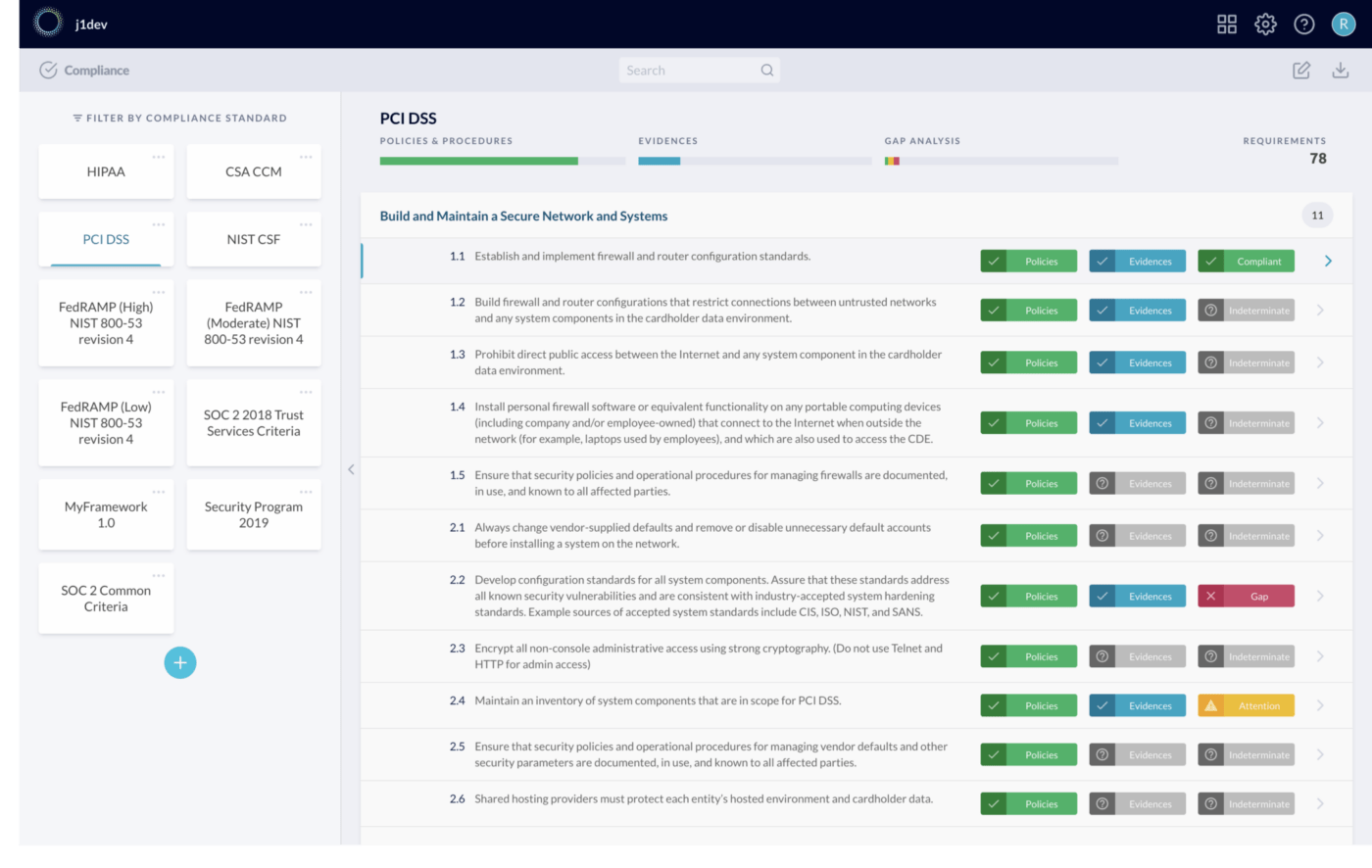

Diese Software verfolgt außerdem einen ganzheitlichen Ansatz beim Aufbau eines Programms für die Sicherheit. Durch die Integration in die gesamte Technologieumgebung eines Geschäfts bietet JupiterOne ein besseres Risikomanagement.

Dank dieser Integrationen kann die Software automatisch Nachweise für Compliance-Audits sammeln. Dies vereinfacht das Compliance-Management und sorgt für Sicherheit. Die Software verfügt außerdem über Features für das Lieferantenmanagement, mit denen sich die Risiken im Zusammenhang mit der Einbindung von Drittanbietern mindern lassen.

Die besten Features von JupiterOne

- Erkennt und führt die Nachverfolgung aller Assets über verschiedene Datenquellen durch und bietet einen zentralen Speicherort für Compliance-Daten.

- Bietet eine leistungsstarke Suche über die JupiterOne Abfrage-Language, um eine schnellere Suche und Analyse von Compliance-Informationen zu ermöglichen.

- Macht Beziehungen zwischen Assets mit grafischer Visualisierung leicht erkennbar

- Ermöglicht eine detaillierte Segmentierung von Daten zur Sicherheit durch die Verwendung von anpassbaren und umfassenden Tags.

- Fördert eine kontinuierliche Compliance-Haltung, indem Assets einem Standard für Sicherheit zugeordnet werden und die Benutzerdefinierung von Standards und Zuordnungen ermöglicht wird.

- Ermöglicht Benutzern die Erstellung von Dashboards für die Berichterstellung über die Sicherheitslage und die Einrichtung von Warnmeldungen für verschiedene Sicherheitsereignisse.

Limitierungen von JupiterOne

- Die Benutzer empfanden die anfängliche Lernkurve als etwas steil.

- Einige Kunden äußerten den Wunsch nach mehr Integrationsoptionen.

Preise für JupiterOne

- Für einen Benutzer Free Forever

- Basis: ab 1.000 $/Monat für eine unbegrenzte Anzahl von Benutzern

- Plus: ab 1.250 $/Monat für eine unbegrenzte Anzahl von Benutzern

- Unternehmen: ab 1.600 $/Monat für eine unbegrenzte Anzahl von Benutzern

Bewertungen und Rezensionen zu JupiterOne

- G2: 4,9/5 (5 Bewertungen)

- Capterra: 5/5 (5 Bewertungen)

3. Vanta

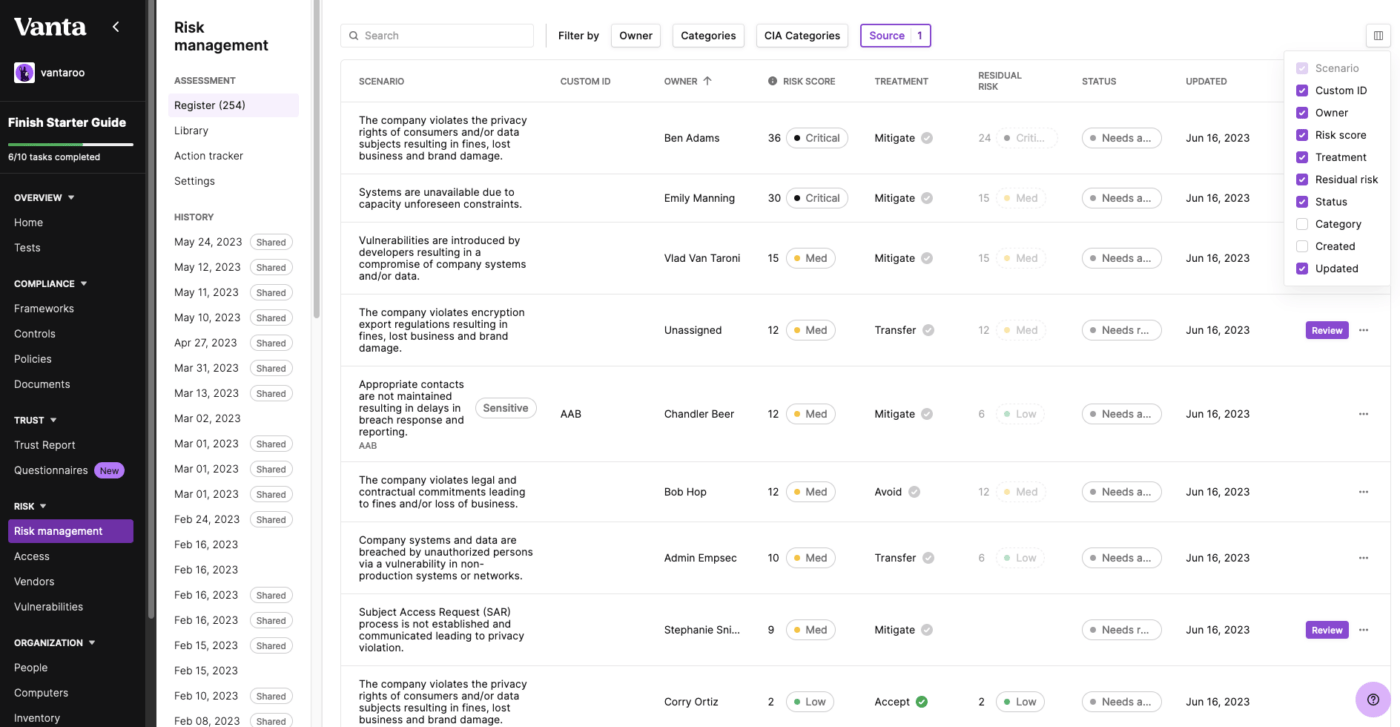

Dieses Produkt vereinfacht den Compliance-Prozess für Unternehmen mit automatisierten Compliance-Lösungen. Vanta unterstützt Unternehmen bei der Vorbereitung auf Compliance-Audits für SOC 2-Compliance oder eines der anderen beliebten Sicherheitsframeworks.

Die Software erstellt Bereitschaftsbewertungen, anhand derer Unternehmen ihre aktuelle Position und proaktive Verbesserungsmöglichkeiten erkennen können. Durch die kontinuierliche Überwachung der Risikobewertungen können Geschäfte besser auf mögliche Audits vorbereitet werden.

Die besten Features von Vanta

- Bietet stündliche Tests zur Überwachung des Zustands Ihrer Sicherheit und gibt Warnmeldungen bei Unstimmigkeiten aus.

- Enthält vorgefertigte Integrationen und eine API zum Erstellen benutzerdefinierter Verbindungen, die eine ganzheitliche Ansicht der Datenkonformität ermöglichen.

- Optimiert den Audit-Prozess, vereinfacht die Auswahl der Auditoren und ermöglicht das Abschließen von Audits direkt innerhalb der Plattform.

- Die Automatisierung automatisiert bis zu 90 % der für mehrere Frameworks erforderlichen Arbeit und gewährleistet so eine effiziente Compliance und ein effizientes Risikomanagement.

- Ermöglicht die Erstellung benutzerdefinierter Frameworks für spezifische Kontrollen und Richtlinien.

- Ermöglicht es Geschäftsorganisationen, proaktiv Details zu ihrem Programm für Sicherheit und Compliance freizugeben, um Vertrauen bei den Stakeholdern aufzubauen.

Limitierungen von Vanta

- Der Preis ist etwas höher, als manche Leute gerne hätten.

- Es dauert eine Weile, bis man sich mit allen Optionen vertraut gemacht hat.

Preise von Vanta

- Wenden Sie sich für Preisinformationen an den Vertrieb.

Bewertungen und Rezensionen zu Vanta

- G2: 4,6/5 (über 700 Bewertungen)

- Capterra: 4,9/5 (16 Bewertungen)

Sehen Sie sich diese Alternativen zu Vanta an!

4. Thoropass

Diese SOC2-Compliance-Software legt großen Wert auf die Zugriffsverwaltung. Thoropass stellt sicher, dass nur autorisierte Personen Zugriff auf sensible Systeme und Daten haben. So können Sie beispielsweise den Zugriff ehemaliger Mitarbeiter überwachen und widerrufen, um sicherzustellen, dass die Geschäftsdaten auch nach dem Ausscheiden von Mitarbeitern sicher bleiben.

Natürlich bietet Thoropass auch eine Vielzahl weiterer Features (die alle Ihre Compliance-Anforderungen abdecken). Die umfangreichen Integrationsmöglichkeiten sorgen für ein vollständiges Bild Ihrer Sicherheitslage.

Die besten Features von Thoropass

- Bietet Compliance-Lösungen, die speziell auf individuelle Herausforderungen zugeschnitten sind, sodass Geschäfte auf ihrem Weg zur Compliance überall die richtige Unterstützung erhalten.

- Unterstützt mehrere Frameworks, darunter SOC 2, ISO 27001, PCI DSS, HITRUST, HIPAA und DSGVO, alles auf einer einzigen Plattform.

- Bietet eine reibungslose Audit-Erfahrung, indem 100 % des Audits innerhalb der Plattform verwaltet werden und die Audit-Durchführung im Durchschnitt um 67 % schneller erfolgt.

- Integriert sich in andere Software, um Daten und Nachweise zu sammeln, die für den Compliance-Prozess wichtig sind.

- Bietet interne Experten, die zeitnah unterstützen und zukunftssichere Strategien für langfristige Compliance-Anforderungen bereitstellen.

Limitierungen von Thoropass

- Einige Benutzer wünschen sich mehr Optionen für die Automatisierung.

- Die Benutzeroberfläche kann in einigen Bereichen umständlich sein.

Preise von Thoropass

- Wenden Sie sich für Preisinformationen an den Vertrieb.

Bewertungen und Rezensionen zu Thoropass

- G2: 4,7/5 (über 200 Bewertungen)

5. Secureframe

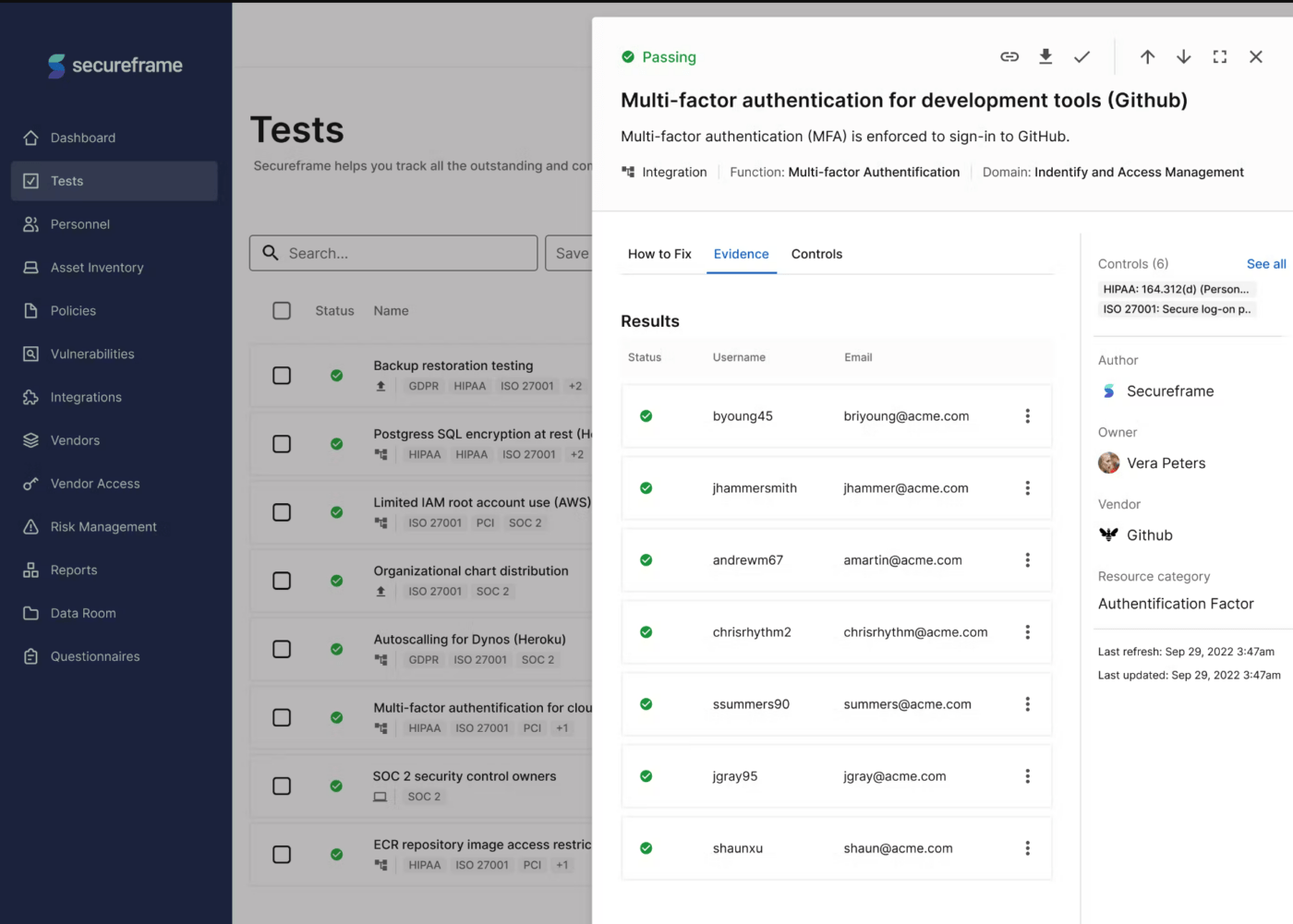

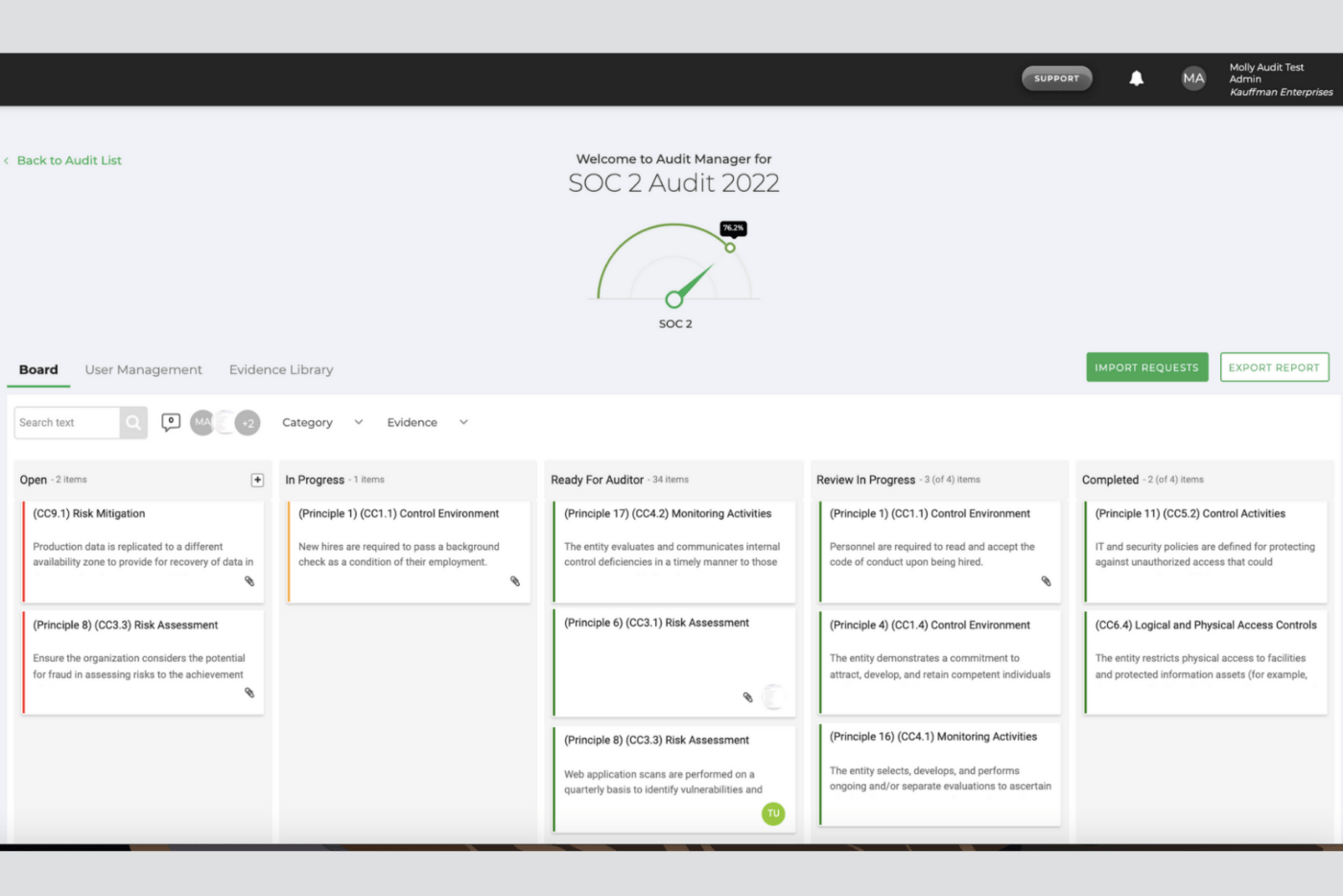

Secureframe möchte Unternehmen dabei unterstützen, die weltweit strengsten Standards für Sicherheit zu erfüllen. Seine Stärke liegt in den automatisierten Compliance-Funktionen, die die zeitaufwendige Aufgabe der Beweissammlung reduzieren.

Leistungsstarke KI-Algorithmen, die Benutzer in allen Aspekten der Sicherheit unterstützen, erweitern die Funktionen dieser Software. Darüber hinaus halten Tools für Onboarding und Offboarding die Mitarbeiter auf dem Laufenden. Die Nachverfolgung der Akzeptanz von Richtlinien stellt sicher, dass alle Mitarbeiter die Sicherheitsrichtlinien des Unternehmens einhalten.

Die besten Features von Secureframe

- Bietet eine kontinuierliche Nachverfolgung von Vermögenswerten und Mitarbeitern an einem Ort und gibt Aufschluss darüber, wer Zugriff auf sensible Daten hat.

- Verbessern Sie die Sicherheit mit tools zur Verwaltung fehlerhafter Kontrollen, zur Risikobewertung und zur Verbesserung Ihrer Sicherheitslage.

- Nutzt künstliche Intelligenz, um manuelle Aufgaben zu automatisieren und das Management von Sicherheit, Risiken und Compliance zu optimieren.

- Automatisiert und optimiert den gesamten Compliance-Prozess, sodass Geschäfte schnell konform werden können.

- Unterstützt einen Bereich von Standards für Sicherheit und Datenschutz, darunter SOC 2, ISO 27001, HIPAA, PCI DSS, DSGVO und mehr.

Limitierungen von Secureframe

- Einige Benutzer wünschen sich mehr benutzerdefinierte Anpassungsmöglichkeiten.

- Es fehlen einige Integrationen, die Kunden wünschen.

Preise für Secureframe

- Grundlegendes: Wenden Sie sich für Preisinformationen an den Vertrieb.

- Wachstum: Preise erfahren Sie bei unserem Vertrieb.

- Premium: Preise auf Anfrage beim Vertrieb

- Enterprise: Preise auf Anfrage beim Vertrieb

Bewertungen und Rezensionen zu Secureframe

- Capterra: 5/5 (4 Bewertungen)

6. Scytale

Scytale ist eine weitere Plattform, bei der KI eine wichtige Rolle im Risikomanagement spielt. Die KI-Tools des Unternehmens können potenzielle Risiken mit großer Genauigkeit vorhersagen, sodass diese proaktiver angegangen werden können.

Scytale bietet Unternehmen außerdem ein Risikoregister, mit dem sie die Nachverfolgung und Verwaltung potenzieller Bedrohungen zu einem Eckpfeiler ihres Programms für Sicherheit machen können. Dieser Ansatz ist besonders vorteilhaft für schnell wachsende Unternehmen, die möglicherweise nicht über die Ressourcen verfügen, um ihre Technologieplattform ständig zu überwachen.

Die besten Features von Scytale

- Bietet Kontrollen, die Sie an Ihr Unternehmen anpassen können, um eine exakte Übereinstimmung mit den Compliance-Anforderungen zu gewährleisten.

- Bietet Tools für Schulungen zum Sicherheitsbewusstsein, um die Bereitschaft zu verbessern und potenzielle Compliance-Probleme zu minimieren.

- Automatisiert den Prozess der Beweissammlung, überprüft ihn auf wichtige Prüfungsstandards und bietet eine 24/7-Überwachung der Kontrollen.

- Bietet von Wirtschaftsprüfern genehmigte Richtlinienvorlagen für eine einfachere Anpassung und Angleichung von Richtlinien zur Sicherheit und -protokollen.

- Ermöglicht die Zusammenarbeit mit Prüfern der Sicherheit, um den gesamten Prozess innerhalb der Software zu verwalten.

- Bietet Automatisierungen, die sicherstellen, dass während der Onboarding- und Offboarding-Prozesse im Personalwesen keine Sicherheitslücken entstehen.

Limitierungen von Scytale

- Einige Benutzer wünschen sich mehr Exportoptionen.

- Die Navigation ist nicht so intuitiv, wie es sich manche Benutzer wünschen würden.

Preise für Scytale

- Startup: Preise auf Anfrage beim Vertrieb

- Wachstum: Preise erfahren Sie bei unserem Vertrieb.

- Enterprise: Preise auf Anfrage beim Vertrieb

Bewertungen und Rezensionen zu Scytale

- G2: 4,9/5 (über 100 Bewertungen)

- Capterra: 5/5 (5 Bewertungen)

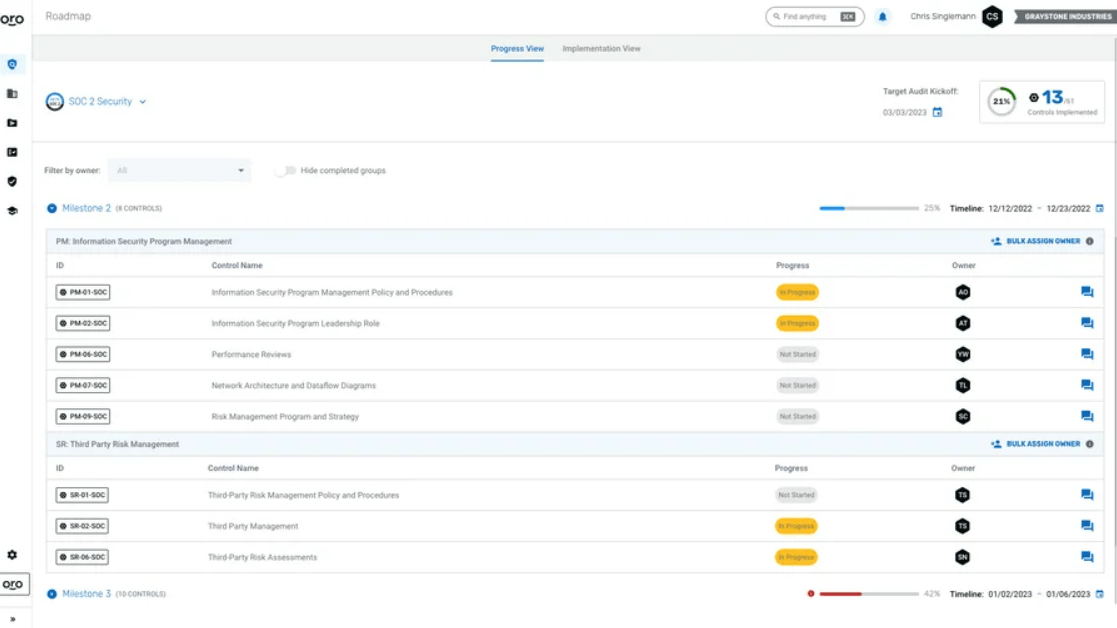

7. Apptega

Apptega ist eine Komplettlösung für den Aufbau eines Programms zur Sicherheit. Es bietet eine Reihe von Compliance-Tools, die es Unternehmen erleichtern, die Konformität mit über 30 branchenüblichen Frameworks, darunter SOC 2, aufrechtzuerhalten.

Ein wichtiges Ziel des Produkts ist es, die Komplexität und Kosten der Verwaltung der Cybersicherheit zu reduzieren. Zu diesem Zweck macht die intuitive Plattform des Unternehmens Spreadsheets oder Word-Dokumente überflüssig, indem sie eine komplette Governance-, Risiko- und Compliance-Lösung (GRC) bietet. Ein Großteil der Nachverfolgung der Compliance erfolgt automatisch und kontinuierlich, sodass Sicherheitslücken schnell identifiziert und Maßnahmen zu ihrer Behebung vorgeschlagen werden können.

Die besten Features von Apptega

- Unterstützt über 30 branchenübliche Frameworks wie SOC 2, CMMC, PCI und ISO27001.

- Bietet Tools zur schnellen Identifizierung von Sicherheitslücken und einen Fahrplan zur Behebung dieser Lücken.

- Bietet Tools, mit denen Sie Cybersicherheitsbedrohungen dank sofort einsatzbereiter Features für das Risiko-, Lieferantenrisiko- und Auditmanagement einen Schritt voraus sind.

- Bietet eine intuitive End-to-End-GRC-Plattform, die die Verwendung von Tabellenkalkulationen und Word-Dokumenten überflüssig macht.

- Steigert die Effizienz um über 50 %, indem alle Compliance-Frameworks in Sekundenschnelle abgeglichen werden.

Limitierungen von Apptega

- Einige Benutzer sind der Meinung, dass die Benutzeroberfläche nicht so intuitiv ist, wie sie sein könnte.

- Einige Rezensenten wünschen sich einen größeren Feature-Umfang.

Preise von Apptega

- Wenden Sie sich für Preisinformationen an den Vertrieb.

Bewertungen und Rezensionen zu Apptega

- G2: 4,7/5 (über 54 Bewertungen)

- Capterra: 4,8/5 (21 Bewertungen)

Schützen Sie Ihr Team mit einem soliden Compliance-Prozess

In den obigen Bewertungen haben Sie mehrere großartige tools für die SOC 2-Compliance kennengelernt. Sie haben auch gesehen, wie viele davon den Schwerpunkt auf das Lieferantenmanagement legen. Wenn Sie Drittanbieter nutzen, müssen Sie sicherstellen, dass diese die entsprechenden Standards der Sicherheit einhalten.

Unabhängig davon, für welche SOC 2-Compliance- Software Sie sich entscheiden, können Sie diese optimal nutzen, indem Sie sie in die Produkt- und Aufgabenmanagement-Tools von ClickUp integrieren.

Die Sicherheitsrichtlinie von ClickUp nimmt die Einhaltung von Rahmenbedingungen für die Sicherheit sehr ernst, sodass Sie darauf vertrauen können, dass die Daten, die Sie im Programm speichern, sicher sind.

Während die leistungsstarken Werkzeuge für Produktivität der kostenlosen Software für Projektmanagement von ClickUp dafür sorgen, dass Ihre Teams effektiv zusammenarbeiten und reibungslos kooperieren, arbeiten unsere Sicherheitsexperten im Hintergrund, um Ihnen die nötige Sicherheit zu geben. Probieren Sie ClickUp noch heute kostenlos aus!