Insiden siber terjadi dengan cepat. Ransomware menyebar dalam hitungan menit, serangan phishing yang dihasilkan AI lolos dari filter, dan satu kesalahan kecil saja dapat berkembang menjadi pelanggaran besar-besaran sebelum tim bahkan menyadari apa yang sedang terjadi. Tekanan ini nyata, begitu pula biayanya.

Laporan Cost of a Data Breach dari IBM mencatat rata-rata global sebesar $4,44 juta, dengan keterlambatan respons dan koordinasi yang buruk membuat angka tersebut semakin tinggi.

Di tengah kekacauan tersebut, tim membutuhkan kejelasan. Panduan tanggap insiden memberikan skenario yang sama bagi tim Anda saat situasi menjadi rumit. Panduan ini menjelaskan siapa yang bertindak terlebih dahulu, langkah-langkah apa yang harus diikuti, dan bagaimana menjaga komunikasi tetap terkoordinasi saat situasi berkembang.

Dalam postingan blog ini, Anda akan mempelajari cara menyusun panduan tanggap insiden yang dirancang untuk ancaman saat ini. Kami membahas skenario dunia nyata, tindakan tanggap yang jelas, dan ClickUp, Ruang Kerja AI Terintegrasi pertama di dunia, sebagai sistem yang dapat digunakan tim Anda dalam situasi yang mendesak.

Apa Itu Panduan Tanggap Insiden?

Panduan tanggap insiden adalah panduan terstruktur dan bertahap yang membantu tim keamanan menangani jenis-jenis insiden siber tertentu secara konsisten dan efisien. Panduan ini menjelaskan secara tepat apa yang harus dilakukan saat insiden terjadi, siapa yang bertanggung jawab atas setiap tindakan, serta bagaimana beralih dari deteksi ke penanggulangan dan pemulihan tanpa kebingungan atau penundaan.

Anggaplah ini sebagai rencana tindakan siap pakai untuk skenario dunia nyata seperti serangan phishing, infeksi ransomware, atau kebocoran data.

🧠 Fakta Menarik: ‘Virus’ komputer pertama bukanlah program berbahaya. Pada tahun 1971, sebuah program bernama Creeper berpindah antar komputer hanya untuk menampilkan pesan, “I’m the creeper, catch me if you can.” Hal ini memicu penciptaan antivirus pertama, yang disebut Reaper.

Panduan Tanggap Insiden vs. Rencana vs. Runbook

Orang-orang sering kali salah mengartikan istilah-istilah dalam dokumentasi keamanan. Kebingungan ini menimbulkan masalah nyata saat tim menyusun prosedur operasional standar mereka. Akibatnya, Anda akan mendapatkan rencana tingkat tinggi yang tidak disertai langkah-langkah konkret atau panduan yang terlalu teknis sehingga membingungkan pimpinan.

Berikut adalah perbedaan antara ketiga dokumen ini.

| Dokumen | Ruang Lingkup | Tingkat detail | Kapan digunakan | Siapa yang menggunakannya | Format |

| Rencana | Strategi yang mencakup seluruh organisasi | Kebijakan tingkat tinggi | Sebelum insiden | Kepemimpinan dan hukum | Dokumen kebijakan |

| Panduan | Tanggapan berdasarkan skenario | Tindakan taktis langkah demi langkah | Selama jenis insiden tertentu | Tim tanggap insiden | Alur kerja pohon keputusan |

| Panduan Operasional | Prosedur teknis tunggal | Langkah-langkah otomatis yang terperinci | Selama tugas tertentu | Petugas teknis | Daftar periksa atau skrip |

Ketiga elemen ini harus bekerja sama. Rencana tanpa panduan tindakan terlalu kabur untuk ditindaklanjuti. Panduan tindakan tanpa panduan operasional akan membuat pelaksanaan teknis bergantung pada improvisasi.

📮 Wawasan ClickUp: 53% organisasi tidak memiliki tata kelola AI atau hanya memiliki pedoman informal.

Dan ketika orang tidak tahu ke mana data mereka pergi—atau apakah suatu alat mungkin menimbulkan risiko kepatuhan—mereka menjadi ragu.

Jika alat AI berada di luar sistem tepercaya atau memiliki praktik data yang tidak jelas, kekhawatiran akan “Bagaimana jika ini tidak aman?” sudah cukup untuk menghentikan adopsi alat tersebut.

Hal itu tidak berlaku untuk lingkungan ClickUp yang sepenuhnya diatur dan aman. ClickUp AI mematuhi GDPR, HIPAA, dan SOC 2, serta memiliki sertifikasi ISO 42001, memastikan data Anda tetap pribadi, terlindungi, dan dikelola secara bertanggung jawab.

Penyedia AI pihak ketiga dilarang melatih atau menyimpan data pelanggan ClickUp apa pun, dan dukungan multi-model beroperasi di bawah izin terpadu, kontrol privasi, dan standar keamanan yang ketat. Di sini, tata kelola AI menjadi bagian dari ruang kerja itu sendiri, sehingga tim dapat menggunakan AI dengan percaya diri, tanpa risiko tambahan.

Komponen Utama Panduan Tanggap Insiden

Setiap panduan tanggap insiden yang efektif memiliki kerangka dasar yang sama. Sebelum Anda mulai menyusunnya, Anda perlu mengetahui apa saja yang harus dimasukkan ke dalamnya.

Kriteria pemicu dan klasifikasi insiden

Pemicu adalah kondisi spesifik yang mengaktifkan panduan tanggap insiden. Hal ini bisa berupa peringatan SIEM terkait pola login yang tidak biasa atau laporan pengguna mengenai email mencurigakan. Padukan pemicu Anda dengan sistem klasifikasi insiden agar tim Anda tahu seberapa cepat harus bertindak.

- Tingkat Keparahan 1: Kritis: Pengambilan data secara aktif atau enkripsi ransomware sedang berlangsung

- Tingkat Keparahan 2: Tinggi: Terkonfirmasi terjadi pelanggaran tanpa penyebaran aktif

- Tingkat Keparahan 3: Sedang: Aktivitas mencurigakan yang memerlukan penyelidikan

- Tingkat Keparahan 4: Rendah: Pelanggaran kebijakan atau anomali minor

Klasifikasi menentukan tindakan apa yang harus diambil dan seberapa cepat. Tanpa klasifikasi ini, tim bisa bereaksi berlebihan terhadap peringatan dengan prioritas rendah atau bereaksi kurang terhadap ancaman yang sebenarnya.

📖 Baca Juga: Cara Meningkatkan Keamanan Siber dalam Manajemen Proyek

Peran dan tanggung jawab

Panduan tanggap insiden tidak akan berguna jika tidak ada yang tahu siapa yang bertanggung jawab atas apa. Tentukan peran-peran kunci yang harus ada dalam setiap panduan tanggap insiden.

- Komandan Insiden: Bertanggung jawab atas respons secara keseluruhan dan mengambil keputusan terkait eskalasi

- Pimpinan Teknis: Memimpin penyelidikan langsung dan pengendalian

- Pimpinan Komunikasi: Mengelola pembaruan internal dan pemberitahuan eksternal

- Hubungan Hukum: Memberikan saran mengenai kewajiban regulasi dan pelestarian bukti

- Sponsor Eksekutif: Menyetujui keputusan-keputusan penting seperti penutupan sistem

Tentukan peran berdasarkan fungsi, bukan hanya berdasarkan nama individu. Karyawan mungkin pergi berlibur atau keluar dari perusahaan, sehingga setiap peran memerlukan penanggung jawab utama dan cadangan.

Prosedur deteksi, penanggulangan, dan pemulihan

Ini adalah inti operasional dari panduan tersebut. Deteksi dan analisis memastikan apakah pemicu tersebut merupakan insiden yang sebenarnya dan mengumpulkan indikator awal adanya pelanggaran.

Penanganan melibatkan tindakan segera untuk menghentikan penyebaran insiden. Hal ini mencakup mengisolasi sistem yang terpengaruh, memblokir alamat IP berbahaya, dan menonaktifkan akun yang disusupi. Anda harus membedakan antara penanganan jangka pendek untuk menghentikan penyebaran insiden dan penanganan jangka panjang untuk memastikan stabilitas.

Eradikasi dan pemulihan menghilangkan ancaman sepenuhnya melalui penghapusan malware dan penambalan kerentanan. Fase ini mengembalikan sistem ke operasi normal dan mencakup pengujian validasi untuk memastikan ancaman benar-benar telah hilang.

🔍 Tahukah Anda? Salah satu ancaman keamanan terbesar yang pernah ada bermula dari masalah kata sandi. Pada tahun 2012, LinkedIn mengalami kebocoran data besar-besaran sebagian karena kata sandi disimpan menggunakan metode hashing yang sudah usang, sehingga jutaan akun mudah diretas.

Protokol komunikasi dan eskalasi

Insiden memerlukan komunikasi yang terkoordinasi bersamaan dengan tanggapan teknis. Eskalasi internal menentukan kapan komandan insiden melibatkan tim eksekutif dan penasihat hukum.

Komunikasi eksternal menentukan siapa yang akan berbicara dengan pelanggan, regulator, atau media. Banyak kerangka kerja kepatuhan memiliki batas waktu pemberitahuan wajib yang harus dirujuk dalam panduan Anda.

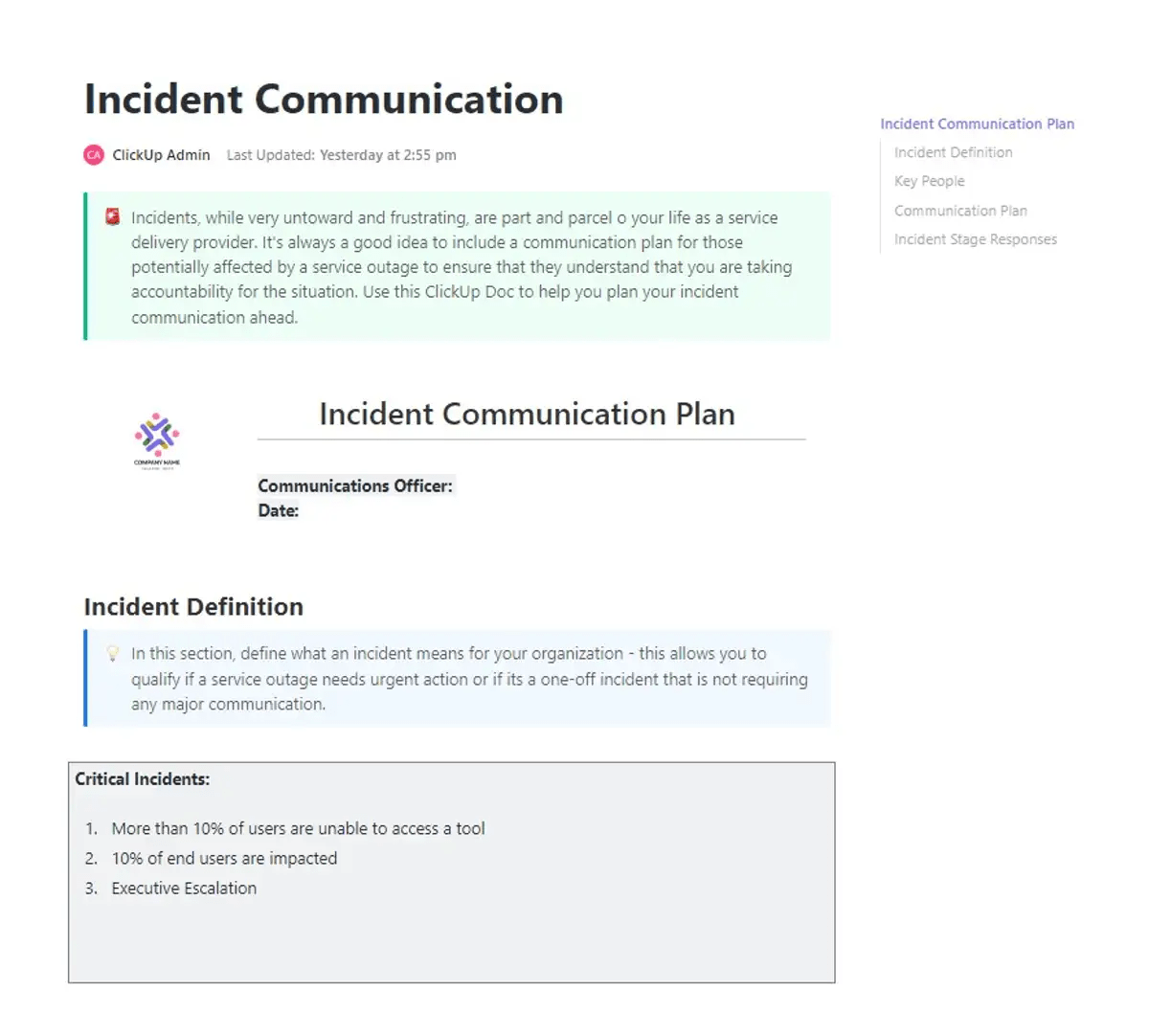

⚡ Arsip Template: Ketika insiden terjadi, risiko terbesar seringkali adalah kebingungan yang muncul setelahnya. Pembaruan yang terlambat, ketidakjelasan tanggung jawab, dan komunikasi yang tidak terkoordinasi dapat memperlambat waktu respons dan memperparah dampaknya. Di sinilah Template Rencana Komunikasi Insiden ClickUp memberikan nilai nyata.

Template ini memberikan kerangka kerja siap pakai bagi tim untuk berkomunikasi dengan jelas di bawah tekanan. Anda dapat mendefinisikan peran, memetakan saluran komunikasi, dan memastikan pemangku kepentingan yang tepat mendapat informasi pada waktu yang tepat. Template ini mengintegrasikan segala hal mulai dari titik kontak hingga jalur eskalasi, sehingga tim tetap selaras saat situasi paling kritis.

Cara Membuat Panduan Tanggap Insiden (Langkah demi Langkah)

Insiden keamanan tanpa rencana adalah krisis. Insiden keamanan dengan panduan tanggap insiden adalah proses. Berikut cara menyusun panduan yang tetap efektif di bawah tekanan. 👀

Langkah #1: Tentukan ruang lingkup dan tujuan

Sebelum menulis satu prosedur pun, tentukan terlebih dahulu apa saja yang dicakup oleh panduan tersebut dan apa yang tidak.

Perluasan ruang lingkup merusak kegunaan. Panduan yang mencoba menangani setiap skenario yang mungkin justru tidak dapat menangani satupun dengan baik, dan tim penanggap insiden akan membuang-buang waktu mencari panduan yang tidak ada atau tidak relevan dengan situasi mereka.

Mulailah dengan menjawab empat pertanyaan:

- Jenis insiden apa saja yang termasuk dalam cakupan: Ransomware, kebocoran data, ancaman dari dalam, serangan DDoS, phishing, pengambilalihan akun, pelanggaran rantai pasokan, atau semua yang disebutkan di atas

- Sistem dan lingkungan mana saja yang dicakup oleh panduan ini: Infrastruktur cloud, server di lokasi, lingkungan hybrid, platform SaaS, sistem OT/ICS, atau unit bisnis tertentu dengan profil risiko yang unik

- Hasil yang diharapkan: Target waktu rata-rata untuk mendeteksi (MTTD) di bawah 60 menit, waktu rata-rata untuk merespons (MTTR) di bawah empat jam, atau mencapai kepatuhan terhadap SOC 2, ISO 27001, atau HIPAA

- Siapa yang bertanggung jawab atas panduan ini: Seorang individu atau tim yang ditunjuk untuk memastikan keakuratan panduan, mendistribusikannya kepada pihak yang tepat, dan menjadwalkan tinjauan

Menentukan cakupan terdengar sederhana sampai Anda benar-benar mulai melakukannya. Tim sering kali terhenti pada tahap ini karena masukan-masukan tersebar di berbagai insiden sebelumnya, catatan yang terpisah-pisah, dan ekspektasi pemangku kepentingan.

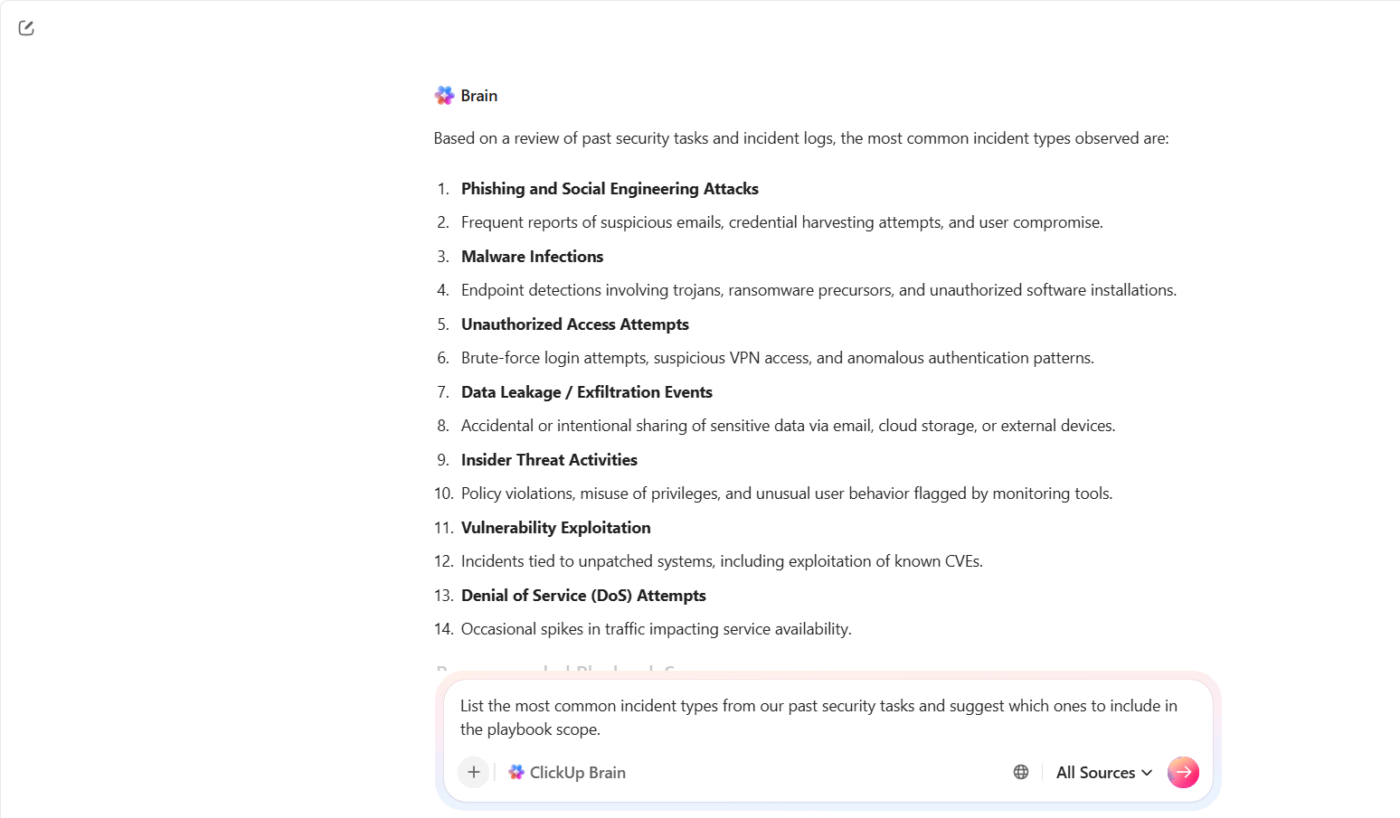

ClickUp Brain membantu Anda mengumpulkan konteks tersebut dan mengubahnya menjadi titik awal yang dapat digunakan. Anda tidak memulai dari halaman kosong. Anda membangunnya berdasarkan apa yang sudah diketahui oleh tim Anda.

Misalnya, anggaplah tim keamanan Anda menangani beberapa insiden phishing dan pengambilalihan akun selama kuartal terakhir. Alih-alih meninjau setiap kasus secara manual, Anda dapat meminta ClickUp Brain: ‘Daftar jenis insiden yang paling umum dari tugas keamanan kami sebelumnya dan sarankan mana yang harus dimasukkan ke dalam cakupan panduan tanggap insiden.’

Langkah #2: Identifikasi dan klasifikasikan jenis insiden

Tidak semua insiden sama. Sebuah bucket S3 yang salah konfigurasi dan serangan ransomware yang sedang berlangsung memerlukan respons yang sama sekali berbeda, anggota tim yang berbeda, dan jalur eskalasi yang berbeda.

Membuat sistem klasifikasi sejak dini berarti tim penanggap insiden dapat mengambil keputusan dengan cepat dan konsisten sejak peringatan pertama tanpa harus menunggu persetujuan pimpinan untuk setiap panggilan.

Model tingkat keparahan empat tingkatan standar bekerja seperti ini:

- Kritikal (P1): Pelanggaran aktif, eksfiltrasi data, atau kompromi sistem secara menyeluruh—diperlukan tanggapan segera

- Tinggi (P2): Dugaan intrusi, pencurian kredensial, atau gangguan layanan yang signifikan

- Tingkat Sedang (P3): Malware terdeteksi namun telah dikendalikan, pelanggaran kebijakan dengan risiko paparan data

- Rendah (P4): Upaya login yang gagal, pelanggaran kebijakan ringan, peringatan informasional

Kategorikan setiap jenis insiden ke dalam tingkatan tingkat keparahan sehingga tim penanggap dapat mengambil keputusan dengan cepat tanpa perlu meneruskan setiap laporan.

Setelah Anda menentukan cakupan yang termasuk, tantangan berikutnya berfokus pada konsistensi. Para penanggap yang berbeda sering kali menafsirkan peringatan yang sama dengan cara yang berbeda, yang memperlambat pengambilan keputusan dan menyebabkan eskalasi yang tidak perlu.

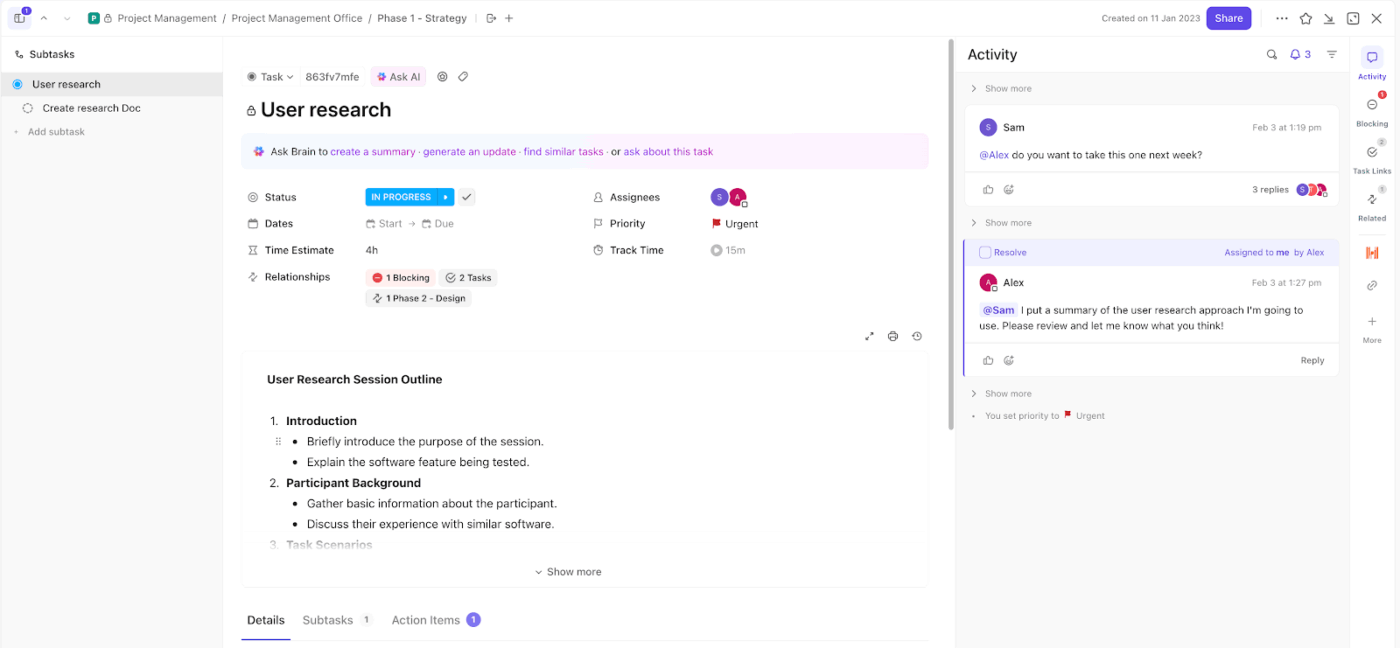

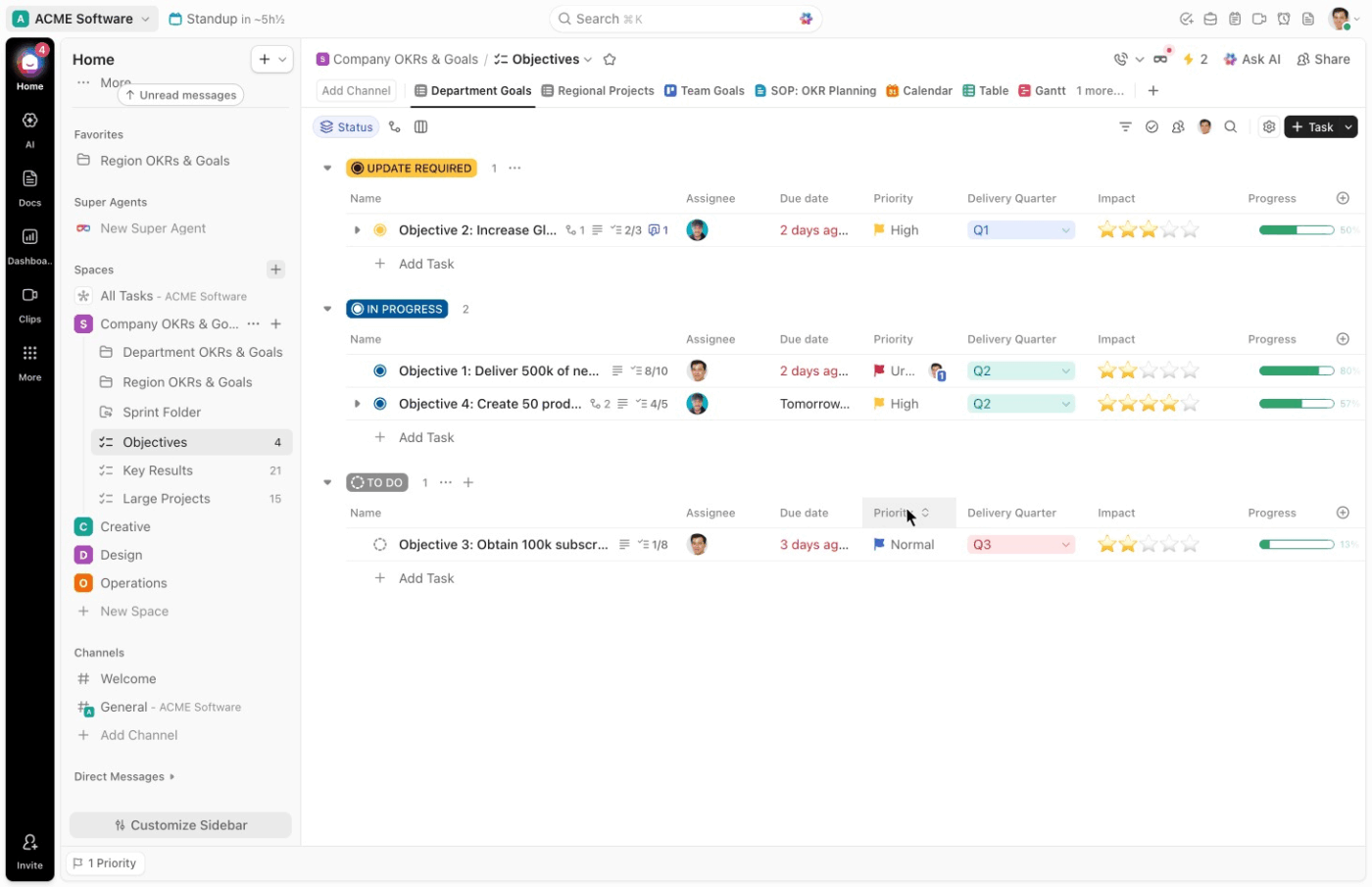

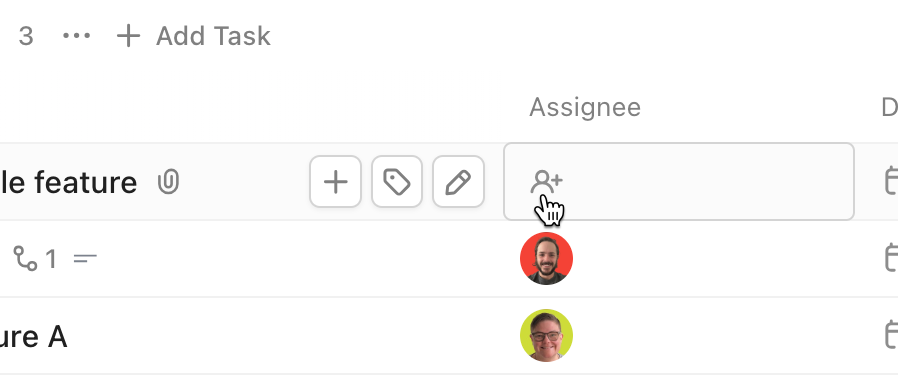

Mulailah dengan ClickUp Tasks sebagai unit eksekusi tunggal Anda. Setiap insiden menjadi sebuah tugas, yang berarti tidak ada yang terlewat melalui saluran yang tidak tercatat seperti email atau obrolan.

Misalnya, anggaplah alat pemantauan Anda mendeteksi potensi pencurian kredensial. Anda membuat tugas berjudul ‘Kemungkinan kredensial terkompromi – akun keuangan.’ Tugas tersebut kini menjadi pusat untuk penyelidikan, pembaruan, dan penyelesaian.

Dari sana, Bidang Kustom di ClickUp memberi Anda struktur yang diperlukan untuk klasifikasi cepat. Anda dapat mengatur bidang seperti:

- Jenis insiden: Phishing, ransomware, DDoS, ancaman dari dalam

- Tingkat keparahan: P1, P2, P3, P4

- Sistem yang terpengaruh: Cloud, on-premise, SaaS, endpoint

- Tingkat sensitivitas data: Tinggi, sedang, rendah

Langkah #3: Tulis prosedur tanggap insiden yang spesifik

Ini adalah inti operasional dari panduan tersebut.

Untuk setiap jenis insiden, buatlah prosedur khusus yang cukup rinci sehingga petugas tanggap darurat dapat mengikutinya di bawah tekanan tanpa perlu berimprovisasi. Panduan umum sering diabaikan saat sistem sedang down.

Setiap prosedur harus mencakup:

- Pemicu: Peringatan atau laporan spesifik yang memicu respons

- Langkah-langkah triase awal: Tindakan pertama yang dilakukan oleh petugas tanggap insiden dalam waktu 15 menit, disesuaikan dengan jenis insiden

- Daftar periksa pengumpulan bukti: Log, dump memori, tangkapan jaringan, dan header email—semua yang diperlukan sebelum tindakan pengendalian menghancurkannya

- Tindakan pengendalian: Langkah-langkah spesifik dan dapat dilaksanakan

- Kriteria eskalasi: Kondisi yang memicu eskalasi ke jajaran eksekutif, penasihat hukum, atau vendor IR eksternal

- Template komunikasi: Draf yang sudah disiapkan untuk pembaruan internal dan pemberitahuan kepada pelanggan

Prosedur ransomware sama sekali berbeda dengan prosedur phishing. Tulis keduanya secara terpisah sesuai dengan kebutuhan spesifik masing-masing skenario.

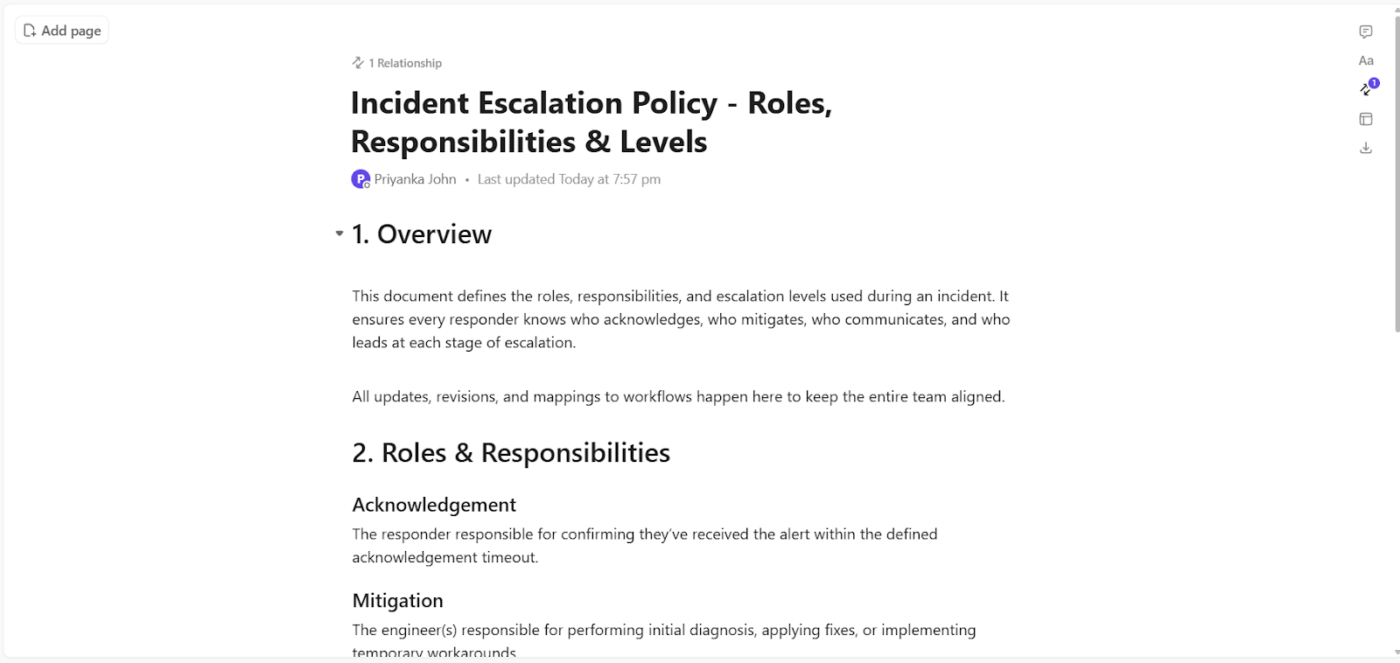

Dengan ClickUp Docs, Anda dapat menyusun setiap prosedur insiden untuk menjawab pertanyaan-pertanyaan spesifik yang dihadapi oleh petugas tanggap insiden pada saat itu. Misalnya, anggaplah Anda sedang mendokumentasikan skenario serangan ransomware.

Dokumen ini dapat memandu petugas tanggap insiden sebagai berikut:

- Apa yang memicu ini: ‘Peringatan enkripsi endpoint terdeteksi melalui EDR’

- Apa yang perlu dilakukan dalam 15 menit pertama: Isolasi mesin yang terpengaruh, nonaktifkan akses jaringan, dan pastikan cakupan penyebarannya

- Apa yang harus dicatat sebelum penanggulangan: Catatan sistem, proses yang sedang berjalan, perubahan file terbaru

- Kondisi apa yang memerlukan eskalasi: Penyebaran enkripsi ke beberapa endpoint atau akses ke drive bersama

- Apa yang perlu dikomunikasikan: Pemberitahuan internal kepada pimpinan keamanan dan pembaruan yang telah disiapkan untuk tim yang terdampak

ClickUp Docs memperkuat hal ini lebih lanjut melalui integrasi langsung ke dalam proses pelaksanaan:

- Lampirkan prosedur tersebut ke Tugas insiden di ClickUp, sehingga tim penanggap dapat membuka panduan tepat pada saat tindakan dilakukan

- Tambahkan daftar periksa di setiap bagian agar langkah-langkah penting tidak terlewatkan saat berada di bawah tekanan

- Tetapkan tindakan spesifik kepada anggota tim selama eskalasi tanpa perlu meninggalkan dokumen

- Perbaiki petunjuk segera setelah penyelesaian agar tanggapan di masa mendatang dapat ditingkatkan tanpa penundaan

Langkah #4: Tetapkan protokol komunikasi dan standar bukti

Dua hal yang sering diabaikan selama pengembangan panduan dan menyebabkan masalah serius saat insiden benar-benar terjadi: cara tim berkomunikasi dan cara penanganan bukti.

Dalam hal komunikasi, tentukan parameter-parameter berikut ini terlebih dahulu:

- Saluran utama dan cadangan

- Jadwal pemberitahuan

- Persyaratan pengungkapan eksternal

- Sumber kebenaran tunggal

Berdasarkan bukti, panduan tersebut harus mencantumkan:

- Apa yang perlu dikumpulkan: Catatan peristiwa sistem, catatan otentikasi, gambar memori, data aliran jaringan, dan tangkapan layar aktivitas penyerang

- Cara mengumpulkannya: Pencitraan forensik read-only, perangkat penghalang penulisan, dan catatan setiap tindakan pengumpulan beserta cap waktu serta nama orang yang melakukannya

- Tempat penyimpanannya: Lingkungan terpisah yang dilengkapi kontrol akses dan terisolasi dari sistem yang terpengaruh

- Siapa yang dapat mengaksesnya: Terbatas pada penyelidik yang ditunjuk dan disetujui oleh Koordinator Hukum dan Kepatuhan

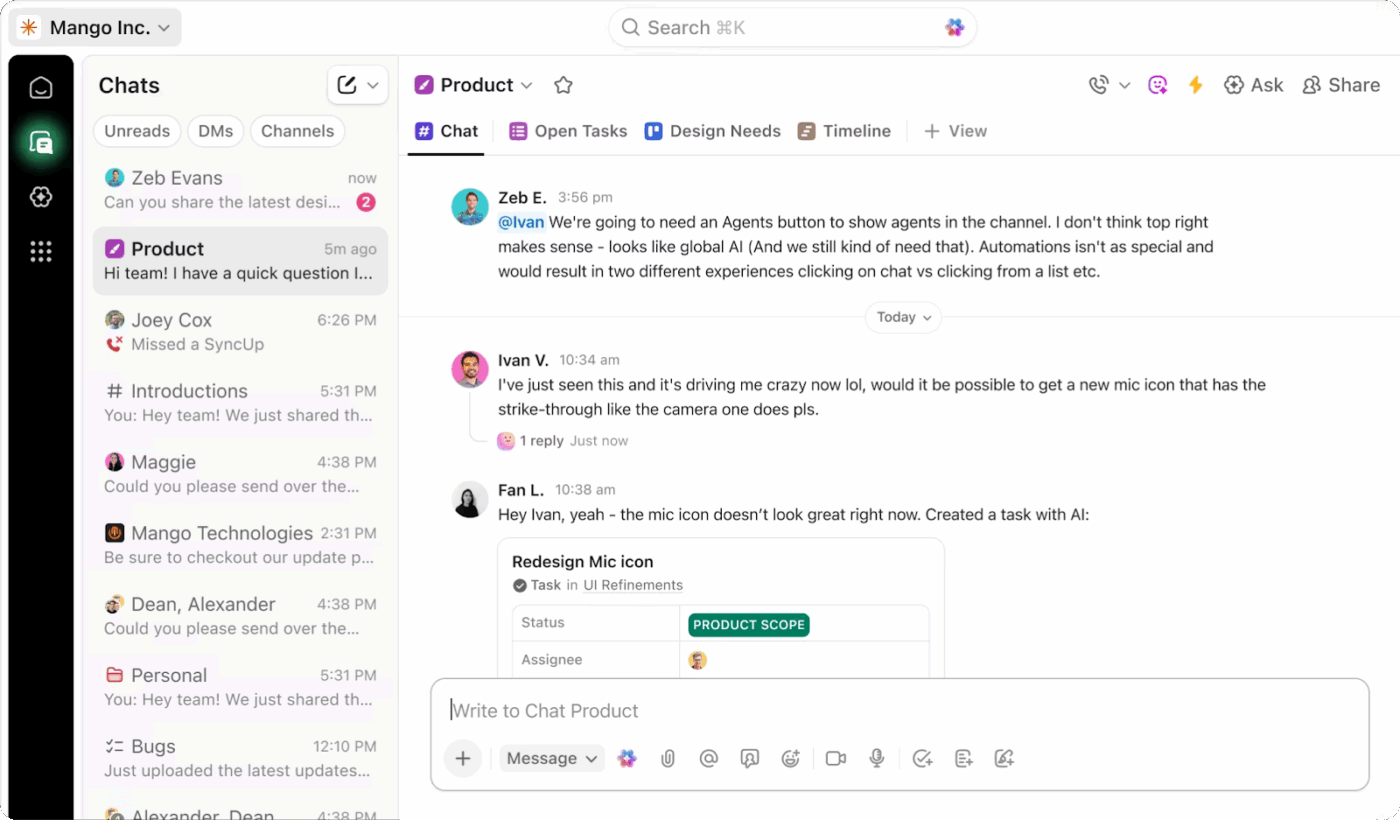

Ketika insiden terjadi, komunikasi sering kali terpecah-pecah di berbagai alat. Pembaruan masuk ke Slack, keputusan diambil melalui panggilan telepon, dan detail penting tersembunyi di dalam percakapan yang tidak pernah dibuka kembali. Kurangnya struktur tersebut menimbulkan kebingungan, menunda eskalasi, dan membuat tinjauan pasca-insiden menjadi lebih sulit daripada yang seharusnya.

ClickUp Chat menyediakan saluran khusus yang terhubung dengan konteks, sehingga komunikasi insiden tetap terfokus, terlihat, dan mudah diikuti.

Anda dapat menggunakannya sebagai lapisan komunikasi utama untuk respons insiden, yang terintegrasi langsung dengan pekerjaan yang sedang dipantau. Integrasi tersebut mengubah cara tim berkoordinasi dalam situasi yang penuh tekanan.

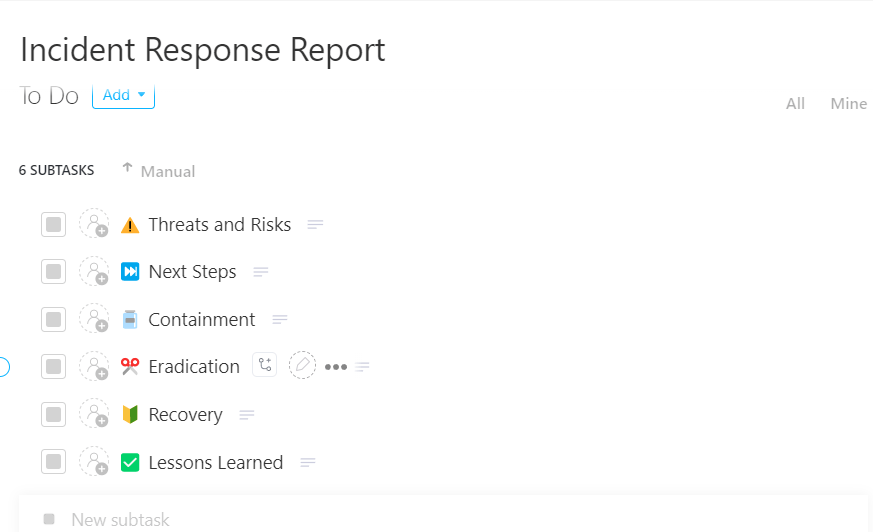

🚀 Keunggulan ClickUp: Ubah setiap insiden menjadi peluang belajar dengan Template Laporan Tanggap Insiden ClickUp.

Catat setiap insiden dengan jelas dan tanpa celah menggunakan Template Laporan Tanggap Insiden ClickUp

Dirancang sebagai sistem berbasis tugas yang siap pakai, panduan ini memungkinkan Anda mencatat, melacak, dan mengelola insiden dari awal hingga akhir di satu tempat, sehingga tidak ada informasi yang terlewat di antara berbagai alat atau tim.

Langkah #5: Uji, integrasikan, dan buat jadwal tinjauan

Panduan yang belum pernah diuji hanyalah sekumpulan asumsi. Sebelum menggunakannya sebagai panduan operasional, validasi panduan tersebut melalui latihan terstruktur dan integrasikan dengan alat-alat yang digunakan tim Anda setiap hari.

Untuk pengujian, jalankan latihan sesuai urutan tingkat kesulitan:

- Latihan simulasi: Seorang fasilitator memaparkan skenario simulasi, dan tim mendiskusikan keputusan secara lisan

- Latihan fungsional: Tim melaksanakan langkah-langkah spesifik dalam lingkungan yang terkendali, seperti mengisolasi titik akhir uji

- Simulasi lengkap: Tim merah menjalankan skenario serangan yang realistis sementara tim IR merespons secara real-time

Untuk integrasi alat, hubungkan panduan tanggap insiden secara langsung dengan ID peringatan SIEM, tindakan pengendalian EDR, alur kerja tiket, dan prosedur serah terima dengan vendor tanggap insiden eksternal. Tim tanggap insiden harus dapat beralih dari peringatan ke prosedur ke tindakan tanpa perlu mengganti konteks.

Bagaimana ClickUp membantu

Melakukan latihan simulasi dan simulasi sering kali mengungkap kesenjangan yang sama. Tim memahami langkah-langkahnya secara teori, tetapi pelaksanaannya terhambat karena tidak ada sistem yang secara aktif memandu respons secara real-time.

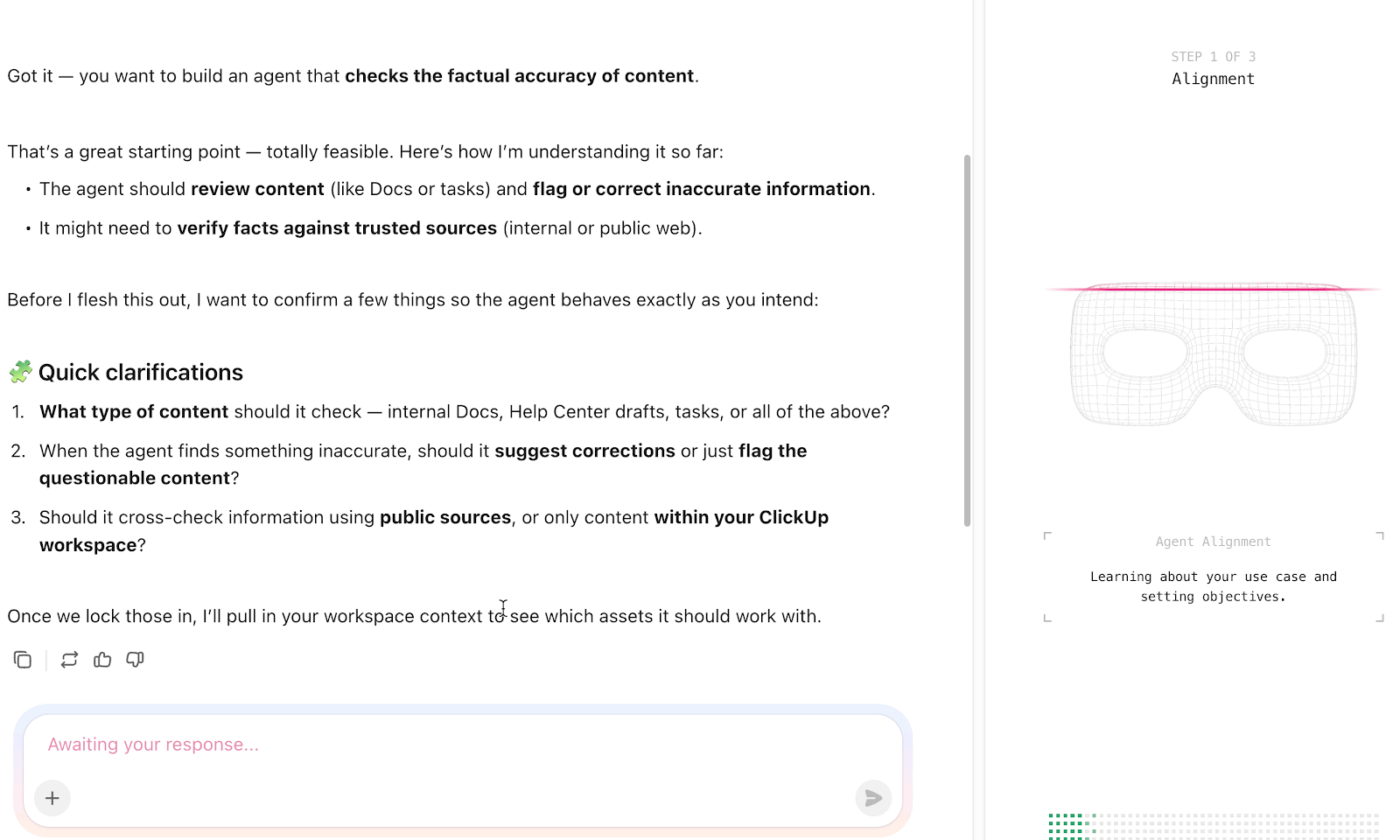

ClickUp AI Agents mengisi celah tersebut. Mereka memantau aktivitas di seluruh tugas, bidang, dan alur kerja, lalu mengambil tindakan berdasarkan logika yang Anda tentukan. Hal ini membuatnya sangat relevan saat Anda menguji dan mengimplementasikan panduan tanggap insiden Anda.

Mulailah dengan melihat bagaimana hal ini berlangsung selama latihan simulasi.

Misalkan fasilitator Anda memperkenalkan serangan phishing yang berkembang menjadi pencurian kredensial. Saat tim Anda mendiskusikan langkah selanjutnya, Agen AI dapat:

- Buat daftar periksa respons yang terstruktur dan selaras dengan prosedur phishing Anda

- Sarankan tindakan selanjutnya berdasarkan bidang tugas seperti ‘jenis insiden’ dan ‘tingkat keparahan’

- Buat draf pembaruan internal menggunakan detail tugas terkini

Hal ini memastikan bahwa diskusi tetap berfokus pada langkah-langkah pelaksanaan yang sebenarnya.

💡 Tips Pro: Untuk pemeliharaan berkelanjutan, lakukan tinjauan berdasarkan tiga pemicu:

- Audit menyeluruh tahunan disertai dengan simulasi meja (tabletop exercise) terhadap prosedur apa pun yang belum diuji dalam 12 bulan terakhir

- Setelah setiap insiden besar, selagi detailnya masih segar

- Pemeriksaan triwulanan terhadap perubahan personel dan alat

Tetapkan pemilik yang ditunjuk untuk setiap siklus menggunakan fitur Multiple Assignees di ClickUp. Tanpa pertanggungjawaban, tinjauan sering terlewatkan dan panduan tersebut perlahan-lahan menjadi beban.

Contoh Panduan Tanggap Insiden Berdasarkan Jenis Ancaman

Berikut adalah gambaran proses pembuatan panduan tersebut ketika diterapkan pada jenis ancaman yang paling umum.

Panduan Tanggap Insiden Ransomware

- Pemicu: Peringatan deteksi endpoint terkait aktivitas enkripsi file atau perubahan ekstensi file yang tidak biasa

- Penanganan segera: Segera isolasi sistem yang terpengaruh dari jaringan dan nonaktifkan drive bersama

- Langkah-langkah utama: Identifikasi varian ransomware, tentukan cakupan enkripsi, dan simpan bukti forensik

- Pemulihan: Pulihkan data dari cadangan yang bersih setelah memastikan bahwa cadangan tersebut tidak terkompromi, lalu perbaiki titik masuknya

- Pasca-insiden: Dokumentasikan kronologi serangan dan tinjau prosedur integritas cadangan

🔍 Tahukah Anda? Salah satu peretas pertama adalah seorang pelapor. Pada tahun 1980-an, sebuah kelompok yang dikenal sebagai Chaos Computer Club mengungkap kelemahan keamanan dalam sistem perbankan untuk menunjukkan kerentanan tersebut, bukan untuk memanfaatkannya demi keuntungan.

Panduan tanggap insiden phishing

- Pemicu: Pengguna melaporkan email mencurigakan atau halaman pengumpulan kredensial terdeteksi

- Tindakan segera: Karantina email tersebut di semua kotak surat dan blokir domain pengirim

- Tindakan utama: Paksa pengaturan ulang kata sandi dan batalkan sesi aktif segera jika kredensial telah dikirimkan

- Komunikasi: Beritahukan pengguna yang terdampak dan kirimkan peringatan kesadaran secara luas ke seluruh organisasi tanpa menimbulkan kepanikan

- Pemulihan: Pastikan tidak ada akses yang tersisa dan perbarui aturan penyaringan email

Panduan Tindakan untuk Akses Tanpa Izin

- Pemicu: Aktivitas login yang tidak biasa, peringatan eskalasi hak akses, atau akses ke sumber daya sensitif

- Penanganan segera: Nonaktifkan akun yang disusupi, akhiri sesi yang aktif, dan batasi akses

- Langkah-langkah utama: Tentukan bagaimana akses diperoleh dan audit semua tindakan yang dilakukan oleh akun yang diretas

- Pemulihan: Reset kredensial untuk semua akun yang berpotensi terpengaruh dan perketat kontrol akses

- Pasca-insiden: Lakukan audit akses menyeluruh dan perbarui kebijakan hak akses minimal

Praktik Terbaik untuk Panduan Tanggap Insiden

Berikut adalah praktik terbaik yang membedakan tim yang dapat menyelesaikan insiden dengan rapi dari tim yang masih berada di ruang darurat enam jam kemudian, berdebat tentang siapa yang bertanggung jawab atas rollback. Lakukan hal-hal ini dengan benar, dan segala sesuatunya akan menjadi lebih mudah. 🔥

Jelaskan apa yang harus dilakukan, bukan apa yang harus dipikirkan

Sebagian besar panduan dipenuhi dengan langkah-langkah seperti ‘menilai tingkat keparahan situasi’ atau ‘menentukan pemangku kepentingan yang relevan’. Ini bukanlah langkah-langkah. Ini hanyalah pengingat untuk berpikir.

Panduan yang berguna memberi tahu Anda tindakan apa yang harus diambil, bukan sekadar bahwa tindakan diperlukan. Gantilah ‘mengevaluasi dampak terhadap pelanggan’ dengan ‘periksa dasbor sesi aktif dan tempelkan angkanya ke saluran insiden.’ Ketepatan adalah kuncinya.

Pisahkan orang yang menemukan solusi dari orang yang menangani insiden

Ketika insinyur paling senior dalam panggilan tersebut sedang sekaligus menelusuri akar masalah, menjawab pertanyaan dari pimpinan, dan memutuskan siapa yang harus dihubungi, ketiga hal tersebut akan berjalan buruk.

Panduan Anda harus menerapkan pembagian tugas yang tegas: satu orang bertanggung jawab atas penyelidikan, satu orang bertanggung jawab atas insiden. Komandan Insiden tidak membuat keputusan teknis. Mereka mendelegasikan, mengatasi hambatan, dan berkomunikasi. Hal ini mungkin terasa seperti beban tambahan hingga saat pertama kali hal ini menghemat waktu Anda selama dua jam.

🔍 Tahukah Anda? Sebanyak 91% organisasi besar telah mengubah strategi keamanan siber mereka akibat ketidakstabilan geopolitik, sehingga ketegangan global menjadi faktor utama dalam pengambilan keputusan pertahanan siber.

Lakukan analisis pasca-insiden saat orang-orang masih kesal

Analisis pasca-insiden yang paling efektif dilakukan dalam waktu 48 jam karena rasa frustrasi masih segar. Insinyur yang menganggap ambang batas peringatan terlalu tinggi akan mengatakannya pada hari kedua.

Pada hari ke-10, mereka sudah beralih ke hal lain dan rapat tersebut berubah menjadi rekonstruksi yang sopan mengenai kronologi peristiwa, bukan percakapan jujur tentang apa yang salah.

Uji panduan tersebut dengan mencoba merusaknya

Satu-satunya cara yang andal untuk mengetahui apakah panduan Anda berfungsi adalah dengan menggunakannya saat tidak ada masalah yang sebenarnya terjadi. Lakukan simulasi. Pilih skenario kegagalan yang realistis, berikan panduan tersebut kepada seseorang tanpa persiapan sebelumnya, dan perhatikan di mana mereka ragu-ragu.

Setiap keraguan adalah celah. Setiap pertanyaan yang mereka ajukan adalah langkah yang terlewat. Panduan yang belum pernah diuji dalam situasi darurat belum selesai.

Seorang manajer operasional berbagi pandangannya tentang penggunaan ClickUp:

ClickUp telah menjadi alat yang sangat berguna untuk menjaga tim kami tetap terorganisir dan selaras. Platform ini memudahkan pengelolaan proyek, penugasan tugas, dan pemantauan kemajuan, semuanya dalam satu tempat. Saya sangat menghargai fleksibilitasnya—Anda dapat menyesuaikan alur kerja, membuat templat, dan menyesuaikan platform ini agar sesuai dengan proses tim yang berbeda.

Hal ini sangat membantu dalam membangun sistem yang dapat diulang untuk hal-hal seperti SOP, evaluasi kinerja, dan pelacakan proyek. Menghubungkan tugas, dokumen, dan komunikasi membantu mengurangi komunikasi bolak-balik dan memastikan semua orang berada di halaman yang sama.

Buat dan Kelola Panduan Tanggap Insiden dengan ClickUp

Menjaga agar panduan tetap operasional dan dapat diakses saat dibutuhkan merupakan tantangan besar. Sebagian besar tim akhirnya memiliki dokumentasi yang tersebar di berbagai wiki, Google Docs, dan bookmark Slack. Ketika insiden terjadi, tidak ada yang tahu versi mana yang terbaru atau di mana matriks eskalasi berada.

Atasi masalah tumpukan alat dan perpindahan konteks dengan ClickUp. Sebagai ruang kerja terintegrasi, dokumentasi panduan, alur kerja respons, dan komunikasi tim Anda semuanya berada di satu tempat yang sama.

Baik Anda sedang membuat panduan pertama atau mengkonsolidasikan dokumentasi yang tersebar, ClickUp memberikan tim Anda satu tempat untuk merencanakan, merespons, dan meningkatkan kinerja. Daftar gratis hari ini!

Pertanyaan yang Sering Diajukan (FAQ)

1. Apa perbedaan antara panduan tanggap insiden dan panduan operasional?

Panduan tanggap insiden mencakup seluruh siklus hidup tanggap insiden untuk jenis insiden tertentu. Di sisi lain, panduan operasional adalah prosedur teknis yang lebih spesifik untuk menyelesaikan satu tugas dalam rangkaian tanggap insiden tersebut.

2. Seberapa sering Anda harus memperbarui panduan tanggap insiden Anda?

Tinjau dan perbarui panduan tanggap insiden setidaknya setiap tiga bulan. Anda juga harus memperbaruinya setelah setiap insiden nyata dan setelah setiap simulasi meja.

4. Apakah Anda dapat menggunakan templat panduan tanggap insiden sebagai titik awal?

Ya, templat dari kerangka kerja seperti NIST atau CISA memberikan struktur yang telah teruji. Templat ClickUp juga sangat membantu. Hal ini memungkinkan Anda menyesuaikan fondasi untuk lingkungan Anda daripada memulai dari nol.

5. Apakah tim kecil memerlukan panduan tanggap insiden?

Tim kecil mungkin lebih membutuhkan panduan ini karena ruang untuk kesalahan lebih kecil. Panduan sederhana untuk skenario ancaman utama Anda jauh lebih baik daripada merespons secara spontan.