Manajemen proyek memiliki banyak tanggung jawab, tenggat waktu, shift larut malam, dan banyak kopi.

Untungnya, Anda bisa tetap berada di puncak permainan dengan sedikit bantuan dari teman Anda: perangkat lunak manajemen proyek .

Dengan demikian, komunikasi menjadi lebih sederhana, lebih mudah, atau lebih cepat, sehingga menghasilkan tim yang lebih produktif dan sukses.

Manajemen proyek jarak jauh membantu manajer proyek menghubungkan tim hibrida dan memastikan semua orang bekerja sama untuk mencapai tujuan proyek. Dalam hal ini, tidak ada bedanya dengan mengelola proyek lainnya, kecuali bahwa proyek tersebut dilakukan dari jarak jauh.

Dan mengelola dan mengoperasikan tim jarak jauh memunculkan masalah yang rumit: peningkatan risiko kejahatan siber.

Karena itu, mari kita lihat lima ancaman keamanan siber terbesar yang dihadapi manajer proyek saat ini dan sepuluh cara untuk mengatasinya!

5 Ancaman Keamanan Siber Terbesar di Tahun 2024 Keamanan siber dapat membuat atau menghancurkan bisnis .

Perusahaan bekerja berdasarkan data, dan data adalah aset perusahaan yang paling berharga. Namun, di dunia digital saat ini, data menjadi lebih rentan terhadap serangan siber, dan dengan pengaturan kerja hibrida dan jarak jauh, kerentanan tersebut menjadi lebih besar.

Data-data tersebut meningkatnya pelanggaran dan peretasan data dapat dikaitkan dengan kurangnya perlindungan data, konsekuensi dari pandemi global, dan peningkatan kecanggihan eksploitasi. Bisnis sekarang lebih sadar dari sebelumnya akan masalah yang dapat ditimbulkan oleh pelanggaran data.

Salah satu pelanggaran data yang membuka jalan bagi undang-undang Uni Eropa yang baru adalah kasus Wonga Loans. Perusahaan pinjaman gaji ini mengalami pelanggaran data yang signifikan pada tahun 2017 yang mengekspos informasi bank dari 250.000 pelanggan.

Berikut ini adalah ancaman siber paling signifikan yang harus Anda waspadai dan tips tentang cara mencegahnya.

1. Manusia di tengah

Bayangkan skenario ini: Anda dan kolega Anda berbicara melalui platform yang aman, tetapi seseorang menguping pembicaraan Anda dan mengirimkan pesan palsu kepada kolega Anda dari Anda. Astaga!

Ide di balik ini adalah peretas mendapatkan akses ke data pribadi dan sensitif, dan memanipulasi pesan.

Ini bisa terjadi jika Anda menggunakan jaringan Wi-Fi publik yang tidak aman. Ketika peretas berada di dalam lokasi yang tidak aman, mereka akan mendapatkan akses dan mengirim malware untuk menemukan data sensitif. Mereka juga bisa berpura-pura menjadi pelanggan atau mitra bisnis, atau siapa saja, sebenarnya.

Contoh serangan man-in-the-middle

Baru-baru ini, seorang pelaku ancaman mendapatkan 500 sertifikat untuk situs web seperti Google, Skype, dan situs-situs terkemuka lainnya berkat peretasan pada situs registrar Belanda DigiNotar. Dengan menggunakan sertifikat ini, penyerang menyamar sebagai situs web tepercaya dalam serangan MITM dan mencuri data pengguna dengan menipu mereka untuk memberikan kredensial mereka di situs web mirror. Pelanggaran ini pada akhirnya berdampak pada sekitar 300.000 akun Gmail Iran dan membuat DigiNotar menyatakan kebangkrutan.

2. Injeksi SQL klasik

Katakanlah Anda sedang mempersiapkan liburan Anda dan ingin membeli gaun Hawaii. Anda membuka peramban web dan mengetikkan "gaun Hawaii" pada kolom pencarian. Jika bilah pencarian terinfeksi dengan menyuntikkan kode berbahaya, bilah pencarian masih akan memberikan daftar gaun Hawaii, tetapi akan menggunakan pertanyaan Anda untuk menemukan informasi pribadi Anda. 😬

Seorang peretas menggunakan sepotong kode SQL untuk mengubah basis data dan mendapatkan akses ke informasi yang berpotensi penting dalam serangan siber yang dikenal sebagai injeksi SQL. Mengingat bahwa ini dapat digunakan untuk aplikasi web atau situs apa pun yang menggunakan basis data berbasis SQL, ini adalah salah satu jenis serangan yang paling umum dan berbahaya.

Contoh serangan SQL

Beberapa korban dari jenis serangan siber ini termasuk Sony Pictures, Target, LinkedIn, dan Epic Games. Kasus Cisco dari tahun 2018 adalah salah satu serangan yang paling terkenal. Mereka menemukan kerentanan injeksi SQL pada Cisco Prime License Manager.

Penyerang bisa mendapatkan akses shell ke sistem tempat manajemen lisensi diterapkan. Tetapi jangan takut. Sejak saat itu, Cisco telah berhasil menambal masalah tersebut.

Meskipun bug ini sudah cukup tua untuk diminum sekarang, kita masih belum bisa memusnahkannya untuk selamanya. Ini dianggap sebagai salah satu ancaman dunia maya tertua dan masih menyebabkan banyak masalah.

3. Pertumbuhan malware

Semuanya menyenangkan dan menyenangkan sampai Anda mengunduh malware dan membantu para peretas mendapatkan semua data pribadi Anda. Malware adalah semua file atau program yang membahayakan, dan ini mencakup worm, trojan, virus, dan ransomware.

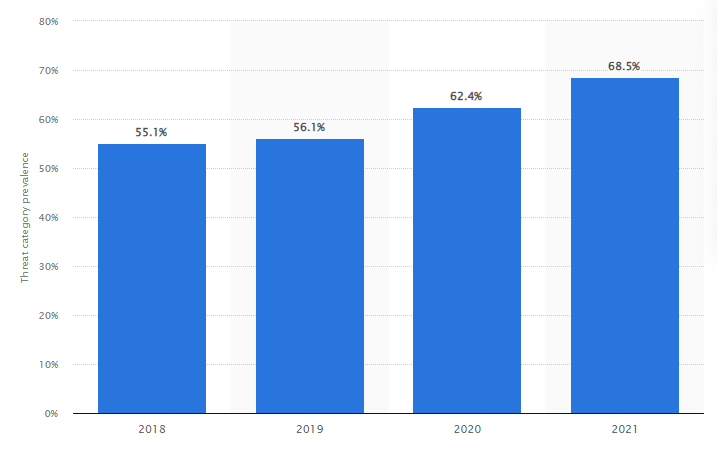

Pada tahun 2021, 68.5% perusahaan mengalami serangan malware. Laporan tersebut menunjukkan bahwa peningkatan tersebut terjadi setelah munculnya wabah COVID-19.

Selain itu, para penjahat beralih dari kampanye ransomware otomatis yang berfokus pada skala ke pemerasan yang lebih ditargetkan terhadap bisnis yang sudah mapan. Karena perubahan ini, ransomware menjadi lebih menguntungkan, yang pada akhirnya menarik perhatian geng kriminal.

Meningkatnya penggunaan teknik pemerasan baru ini menyebabkan wabah ransomware memburuk.

Melalui Statistica

Contoh serangan malware

Salah satu serangan yang paling terkenal adalah serangan Serangan ransomware WannaCry berhasil menginfeksi lebih dari 230.000 komputer dalam sehari dan mengakibatkan kerugian sebesar $4 miliar.

4. Teknik phishing yang canggih

Phishing adalah sebuah bentuk rekayasa sosial di mana penyerang mengirimkan pesan palsu yang dimaksudkan untuk mengelabui korban agar menyerahkan informasi pribadi atau menginstal perangkat lunak berbahaya pada infrastruktur korban.

Contoh teknik phishing

Ubiquiti Networks, sayangnya, mengalami serangan phishing pada tahun 2015 yang menyebabkan kerugian sebesar $46,7 juta. Penyerang memberi wewenang kepada kepala bagian akuntansi perusahaan untuk melakukan serangkaian transfer untuk menyelesaikan akuisisi rahasia.

Peretas menyamar sebagai CEO dan pengacara perusahaan. Perusahaan melakukan 14 kali pembayaran melalui transfer dalam kurun waktu 17 hari ke rekening di Polandia, Hongaria, Tiongkok, dan Rusia.

Ubiquiti pertama kali menyadari masalah ini setelah menerima peringatan dari FBI bahwa rekening banknya di Hong Kong mungkin telah menjadi target penipuan. Hal ini memungkinkan bisnis untuk menghentikan semua transfer yang akan datang dan melakukan segala upaya untuk mendapatkan kembali sebanyak $46,7 juta, sekitar 10% dari uang tunai perusahaan, yang telah diambil.

5. Serangan Penolakan Layanan yang sering terjadi

Jenis serangan cyber ini dapat menyebabkan jaringan mati dan tidak dapat diakses oleh pengguna. Peretas dapat memiliki tujuan politik atau sosial, misalnya, meluncurkan kampanye melawan perusahaan yang aktivitasnya tidak mereka sukai.

Terkadang, para peretas menggunakan serangan DDoS hanya untuk bersenang-senang dan membual tentang teknik terbaru yang mereka kembangkan untuk menjatuhkan sebuah sistem.

Contoh serangan Denial-of-Service

Pada bulan Februari 2020, Amazon Web Services menjadi target serangan DDoS besar-besaran. Ini adalah serangan DDoS paling parah dalam sejarah baru-baru ini dan menggunakan metode yang disebut refleksi Connectionless Lightweight Directory Access Protocol (CLDAP) untuk menargetkan pelanggan AWS yang tidak disebutkan namanya.

Jumlah data yang dikirim ke alamat IP korban meningkat 56 hingga 70 kali lipat menggunakan teknik ini, yang bergantung pada server CLDAP pihak ketiga yang rentan. Serangan ini mencapai puncaknya pada 2,3 gigabyte per detik selama tiga hari.

10 Cara untuk Mengatasi Ancaman Keamanan Siber

Peretas menjadi semakin kreatif dan membuat kita berkeringat.

Untuk membantu Anda memerangi ancaman ini, berikut sepuluh cara untuk membantu mempertahankan dan melindungi bisnis Anda dari potensi ancaman dunia maya.

1. Pilih alat manajemen proyek yang aman dan layanan penyimpanan awan

Alat manajemen proyek merupakan hal yang wajib dimiliki saat ini, terutama untuk melacak kemajuan proyek Anda dan meningkatkan komunikasi tim. Namun, tidak semua alat kerja yang tersedia saat ini aman.

Yang kami maksud dengan aman adalah platform dengan langkah-langkah otorisasi yang tepat untuk meminimalkan kebocoran informasi.

Unduh ClickUp untuk mengakses di perangkat apa pun, kapan pun ClickUp adalah salah satu yang paling alat kolaborasi yang aman tersedia saat ini. Alat ini menyediakan lingkungan yang aman, namun juga memperhatikan kinerja aplikasi dan pengalaman pengguna secara keseluruhan.

Bahkan, secara terus-menerus telah meraih sertifikasi SOC 2, ISO 27001, ISO 27017, dan ISO 27018. Ini Sertifikasi ISO membuktikan komitmen ClickUp untuk menjaga data pelanggan mereka tetap terlindungi dan kesiapan mereka untuk mendukung pelanggan dari berbagai ukuran di seluruh dunia.

Lihatlah fitur-fitur keamanannya: Autentikasi dua faktor adalah Chief Marketing Officer di Internxt sebuah layanan penyimpanan awan tanpa pengetahuan berdasarkan privasi dan keamanan terbaik di kelasnya