Dengan munculnya teknologi, risiko keamanan siber semakin meningkat, menimbulkan ancaman nyata bagi bisnis dari semua ukuran. Akibatnya, organisasi telah mulai mengambil lebih banyak tindakan pencegahan dalam pendekatan mereka terhadap keamanan siber untuk mencegah serangan siber.

Anda perlu menerapkan kerangka kerja manajemen risiko keamanan siber untuk melindungi organisasi Anda. Kerangka kerja seperti itu akan memberikan pendekatan terstruktur untuk mengidentifikasi, menilai, dan mengelola risiko dalam proses yang sistematis.

Jangan menunggu sampai terlambat. Ambil langkah proaktif hari ini untuk melindungi bisnis Anda.

Artikel ini akan mengilustrasikan cara menilai postur keamanan siber Anda, membuat tujuan dan sasaran yang sesuai, memilih kerangka kerja untuk proses manajemen risiko Anda, menerapkan strategi mitigasi, dan mempelajari cara meninjau proses risiko yang Anda ikuti. 🔐

Apa itu Manajemen Risiko Keamanan Siber?

Manajemen risiko keamanan siber adalah proses yang membantu organisasi mengidentifikasi, menilai, dan memprioritaskan potensi risiko terhadap aset digital mereka. Ini termasuk data, perangkat keras, perangkat lunak, jaringan, dan komponen digital lainnya.

Hal ini melibatkan penerapan kebijakan dan prosedur untuk mengurangi risiko tersebut dan melindungi organisasi dari serangan siber. Dengan mengelola risiko keamanan siber secara proaktif, perusahaan dapat mencegah atau meminimalkan dampak dari potensi ancaman.

Apa itu Kerangka Kerja Manajemen Risiko Keamanan Siber

Kerangka kerja manajemen risiko keamanan siber adalah pendekatan sistematis yang dapat melindungi organisasi dari ancaman siber.

Kerangka kerja ini melibatkan pengenalan potensi risiko, evaluasi kemungkinan dampak dan konsekuensi yang mungkin timbul dari risiko, membuat langkah-langkah keamanan untuk meminimalkan dampak, dan pemantauan yang berkelanjutan untuk menyesuaikan diri dengan risiko yang muncul.

Prosedur ini menyeluruh dan memberdayakan organisasi saat mereka mengambil tindakan ekstra untuk mengamankan informasi dan aset mereka dari penjahat siber.

Apa defenisi Proses Manajemen Risiko Keamanan Siber:

Proses manajemen risiko keamanan siber adalah pendekatan terstruktur untuk mengidentifikasi, menilai, dan mengelola risiko dalam suatu organisasi. Proses ini membantu organisasi untuk membuat keputusan yang tepat tentang tingkat risiko yang dapat diterima untuk operasi bisnis mereka dan membuat rencana untuk memitigasi risiko-risiko tersebut.

Pentingnya Menerapkan Kerangka Kerja Manajemen Risiko Keamanan Siber

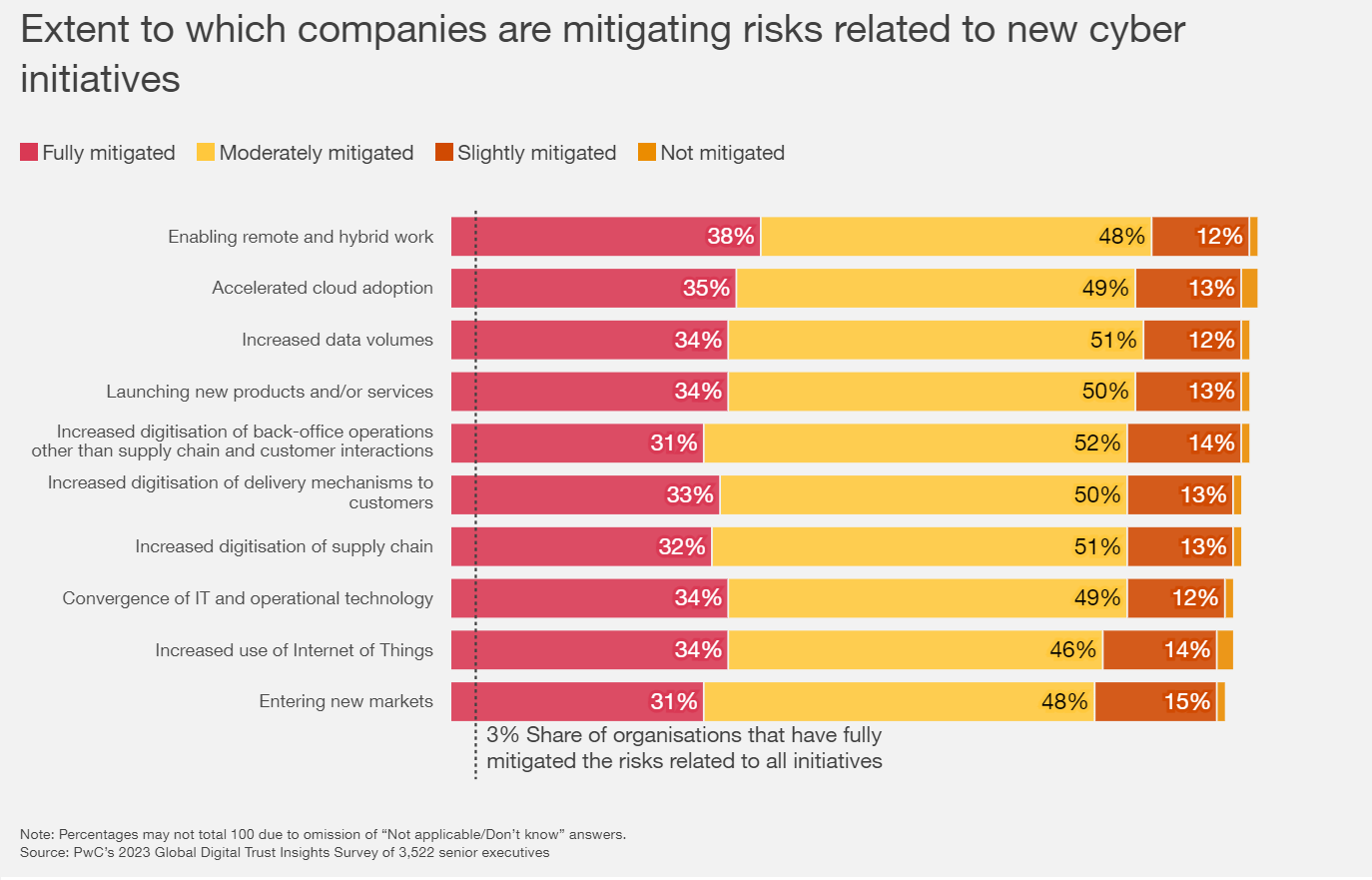

Dalam Survei Wawasan Kepercayaan Digital Global PwC menunjukkan bahwa beberapa perusahaan telah meningkatkan keamanan siber pada tahun lalu, tetapi hanya sedikit yang benar-benar memitigasi semua risiko siber. Keamanan siber bukan hanya tanggung jawab CISO, tetapi juga menjadi tanggung jawab semua orang, termasuk CEO, yang memiliki peran penting dalam membangun dan menjaga kepercayaan melalui tindakan nyata.

PwC 2023 Global Digital Trust Insights Survey tentang mitigasi risiko terkait inisiatif siber baru melalui PwC Pendekatan dan kerangka kerja yang terstruktur dapat mengelola potensi risiko dan memungkinkan organisasi untuk melakukan hal-hal berikut:

- Mengevaluasi postur keamanan mereka

- Mengidentifikasi kesenjangan yang ada dalam tindakan keamanan Anda

- Melakukan penilaian risiko dan mengevaluasi ancaman internal dan eksternal

- Memprioritaskan risiko dan menetapkan proses manajemen

- Menerapkan kontrol yang diperlukan untuk mengurangi potensi risiko keamanan siber

Langkah-langkah pencegahan akan meyakinkan pelanggan dan pemangku kepentingan Anda bahwa Anda serius dalam hal keamanan siber. Hasilnya, mereka akan merasa lebih aman dan cenderung akan terus menggunakan produk dan layanan Anda.

Contoh Ancaman Keamanan Siber

Sebelum membahas cara menerapkan kerangka kerja manajemen risiko keamanan siber, mari kita pahami terlebih dahulu potensi risiko yang dihadapi organisasi:

- Serangan phishing: Menggunakan email atau pesan palsu untuk mendapatkan informasi sensitif dari pengguna.

- Serangan malware: Sejenis perangkat lunak berbahaya yang dirancang untuk mendapatkan akses atau menyebabkan kerusakan pada sistem komputer.

- Ancaman orang dalam: Karyawan atau mantan karyawan yang memiliki akses ke informasi sensitif dan menggunakannya untuk tujuan jahat.

- Serangan rekayasa sosial: Memanipulasi individu untuk membocorkan informasi sensitif melalui taktik seperti peniruan atau pemerasan.

- Serangan Denial of Service (DDoS) terdistribusi: Upaya terkoordinasi untuk membanjiri sistem dengan lalu lintas, yang mengakibatkan gangguan layanan dan pembobolan data.

Cara Menerapkan Kerangka Kerja Manajemen Risiko Keamanan Siber (6 Langkah dengan Templat)

Langkah 1: Menilai postur keamanan siber Anda saat ini

Penilaian postur keamanan siber Anda sangat penting dalam Manajemen Risiko Keamanan Siber. Di bawah ini adalah langkah-langkah yang dapat diikuti:

Mengevaluasi langkah-langkah keamanan saat ini

- Identifikasi dan tinjau proses manajemen risiko keamanan siber saat ini: Jabarkan semua langkah keamanan dan sertakan proses yang diperlukan untuk mengelola insiden terkait keamanan dan cara merespons ancaman

- Menilai keamanan jaringan Anda: Lakukan penilaian risiko keamanan siber dengan memeriksa firewall, perangkat lunak antivirus, dan alat lainnya untuk mendeteksi dan mencegah akses yang tidak sah. Perangkat lunak tersebut harus diperbarui dan dikonfigurasikan dengan patch keamanan terbaru. Jika salah satunya sudah ketinggalan zaman, jaringan Anda kemungkinan besar akan menjadi rentan

- Kunjungi kembali dunia maya Anda**Strategi manajemen risiko**: Periksa bagaimana organisasi Anda mengelola data dan sistem yang sensitif (hak akses, kebijakan kata sandi, dan otentikasi multi-faktor), kemudian lakukan penilaian kerentanan internal dan eksternal untuk menunjukkan kelemahan

- Tinjau ulang rencana respons insiden Anda: Uji rencana respons insiden Anda untuk memastikannya efektif, dan periksa apakah Anda dapat mendeteksi, merespons, dan pulih dari insiden keamanan

- Bekerjasama dengan karyawan: Sediakan program pelatihan bagi karyawan Anda tentang kesadaran keamanan dan praktik terbaik keamanan siber, serta penilaian lain seperti:

- Tes retensi pengetahuan

- Perilaku karyawan dan kepatuhan pengamatan untuk memastikan mereka menerapkan apa yang telah mereka pelajari dari pelatihan

- Simulasi tes phishing untuk mengevaluasi kemampuan mereka dalam mengidentifikasi dan melaporkan upaya phishing.

- Mengevaluasi respons mereka terhadap insiden keamanan

- **Mengevaluasi vendor pihak ketiga Anda: Jika Anda memiliki vendor pihak ketiga, mereka akan memiliki akses ke sistem Anda. Anda perlu mengevaluasi langkah-langkah keamanan siber mereka dan memeriksa riwayat mereka juga

Mengidentifikasi kesenjangan dalam langkah-langkah keamanan

Menurut Indeks Intelijen Ancaman IBM 2023 , 27% korban serangan siber terkait dengan pemerasan, sehingga memberikan tekanan pada korban. Anda perlu mengidentifikasi celah dalam strategi manajemen risiko Anda untuk menentukan area mana saja yang rentan terhadap ancaman keamanan siber.

gambar melalui_ IBM Setelah mengevaluasi langkah-langkah keamanan Anda saat ini, carilah celah yang bisa membuat organisasi Anda berisiko terkena ancaman siber. Apakah Anda memiliki solusi keamanan yang sudah ketinggalan zaman, perangkat lunak yang belum ditambal, dan kata sandi yang lemah? Apakah Anda memiliki karyawan yang tidak terlatih?

- Bandingkan langkah-langkah keamanan dan lakukan penilaian keamanan siber: Lakukan perbandingan langkah-langkah keamanan Anda dengan praktik dan standar terbaik yang saat ini digunakan oleh industri Anda. Kemudian lakukan penilaian risiko untuk mengidentifikasipotensi ancaman dan kerentanan *Mensimulasikan serangan siber**: Gunakanpengujian penetrasi dan pemindai kerentanan untuk mengidentifikasi kelemahan dalam jaringan Anda dengan segera. Amati bagaimana reaksi karyawan saat terjadi serangan

- Periksa laporan insiden Anda: Tinjau keamanan Andalaporan insiden dan menganalisisnya untuk mencari pola atau tren yang mungkin mengindikasikan area kelemahan

- Tentukan area yang perlu ditingkatkan: Setelah titik-titik lemah dalam tindakan keamanan Anda teridentifikasi, periksa apa yang perlu ditingkatkan. Prioritaskan apa yang lebih penting. Kemudian buatlah rencana untuk memperbaikinya

- Kaji ancaman dan kerentanan internal dan eksternal: Lakukan audit keamanan dan penilaian risiko untuk menentukan di mana letak kerentanan Anda

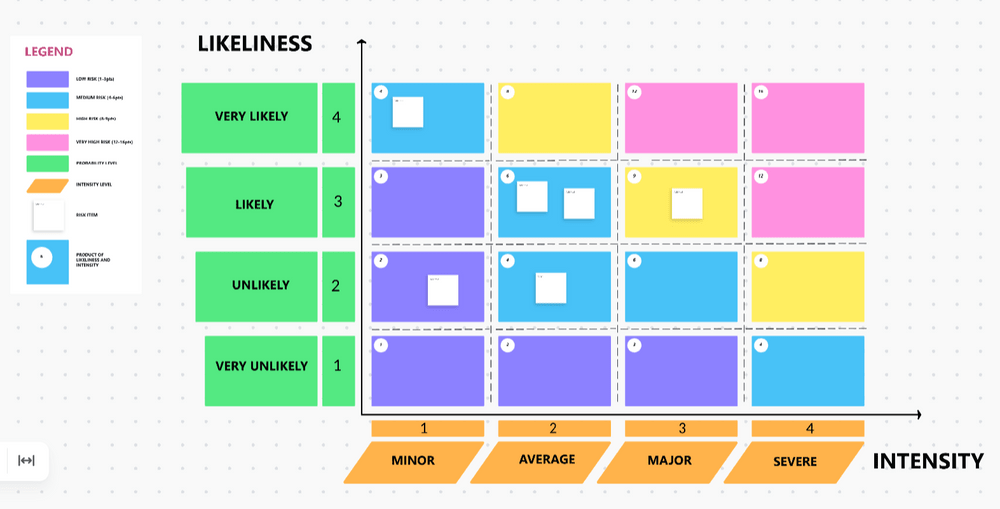

TIP PROFESIONAL Gunakan fitur Templat Papan Tulis Penilaian Risiko oleh ClickUp untuk membantu mendokumentasikan potensi ancaman di papan tulis digital dan berkolaborasi dengan mudah dan membagikannya dengan tim Anda. Templat ini menawarkan proses sistematis untuk mengidentifikasi, menilai, dan mengendalikan bahaya dan risiko untuk meningkatkan peluang penyelesaian proyek yang sukses.

Buat proses sistematis untuk mengidentifikasi, menilai, dan mengendalikan bahaya dan risiko dengan Templat Papan Tulis Penilaian Risiko oleh ClickUp

Langkah 2: Tentukan tujuan dan sasaran Anda

Didefinisikan dengan jelas tujuan dan sasaran akan memungkinkan Anda untuk fokus pada prioritas utama dan mengalokasikan sumber daya dengan tepat.

Tentukan apa yang ingin Anda capai

- Periksa persyaratan integritas dan ketersediaan: Area mana dalam organisasi Anda yang membutuhkan perlindungan? Apa yang perlu dicapai dalam hal manajemen risiko keamanan siber? Tentukan secara spesifik tujuan dan sasaran Anda. Periksa persyaratan integritas dan ketersediaan untuk aset informasi Anda. Pastikan mereka patuh dan memenuhi semua persyaratan peraturan

- Kembangkan program manajemen risiko keamanan siber: Memeriksa kemungkinan dampak ancaman dan serangan siber terhadap organisasi Anda, dan membuat sasaran untuk menargetkan penurunan dampak insiden tersebut Kembangkan strategi Anda sendiri untuk pencegahan, deteksi, dan respons

Tetapkan tujuan dan sasaran Anda

- Pendekatan terstruktur diperlukan untuk menetapkan tujuan dan sasaran yang dapat dicapai dan jelas yang selaras dengan strategi manajemen risiko keamanan siber Anda. MematuhiKerangka kerja sasaran SMART dapat membantu memastikan bahwa tujuan didefinisikan dengan baik dan dapat dicapai

- Spesifik: Saat menentukan tujuan untuk manajemen risiko keamanan siber, organisasi akan lebih spesifik dan ringkas

- Contoh: Mengurangi jumlah serangan phishing yang berhasil hingga 80% dalam tiga bulan ke depan

- Terukur: Memiliki target yang terukur akan memungkinkan Anda menentukan dan melacak kemajuan Anda

- Contoh: Kurangi jumlah serangan phishing yang berhasil hingga 80%" dan ukur dengan jumlah insiden yang dilaporkan

- Dapat dicapai: Verifikasi apakah tujuan tersebut merupakan sesuatu yang akan dicapai oleh organisasi Anda dengan menggunakan sumber daya dan kemampuan yang ada.

- Contoh: Menerapkan autentikasi dua faktor untuk semua staf dalam tiga bulan ke depan

- Relevan: Pastikan tujuan Anda selaras dengan misi dan tujuan organisasi.

- Contoh: Tingkatkan postur keamanan organisasi Anda dan kurangi risiko pelanggaran data dengan menerapkan program manajemen kerentanan dalam 12 bulan ke depan"

- Terikat waktu: Tetapkan jadwal tertentu untuk mencapai tujuan.

- Contoh: Menetapkan tujuan untuk membuat rencana pemulihan bencana dalam waktu enam bulan ke depan yang memungkinkan pemulihan sistem penting dalam waktu 4 jam setelah terjadi gangguan

- Spesifik: Saat menentukan tujuan untuk manajemen risiko keamanan siber, organisasi akan lebih spesifik dan ringkas

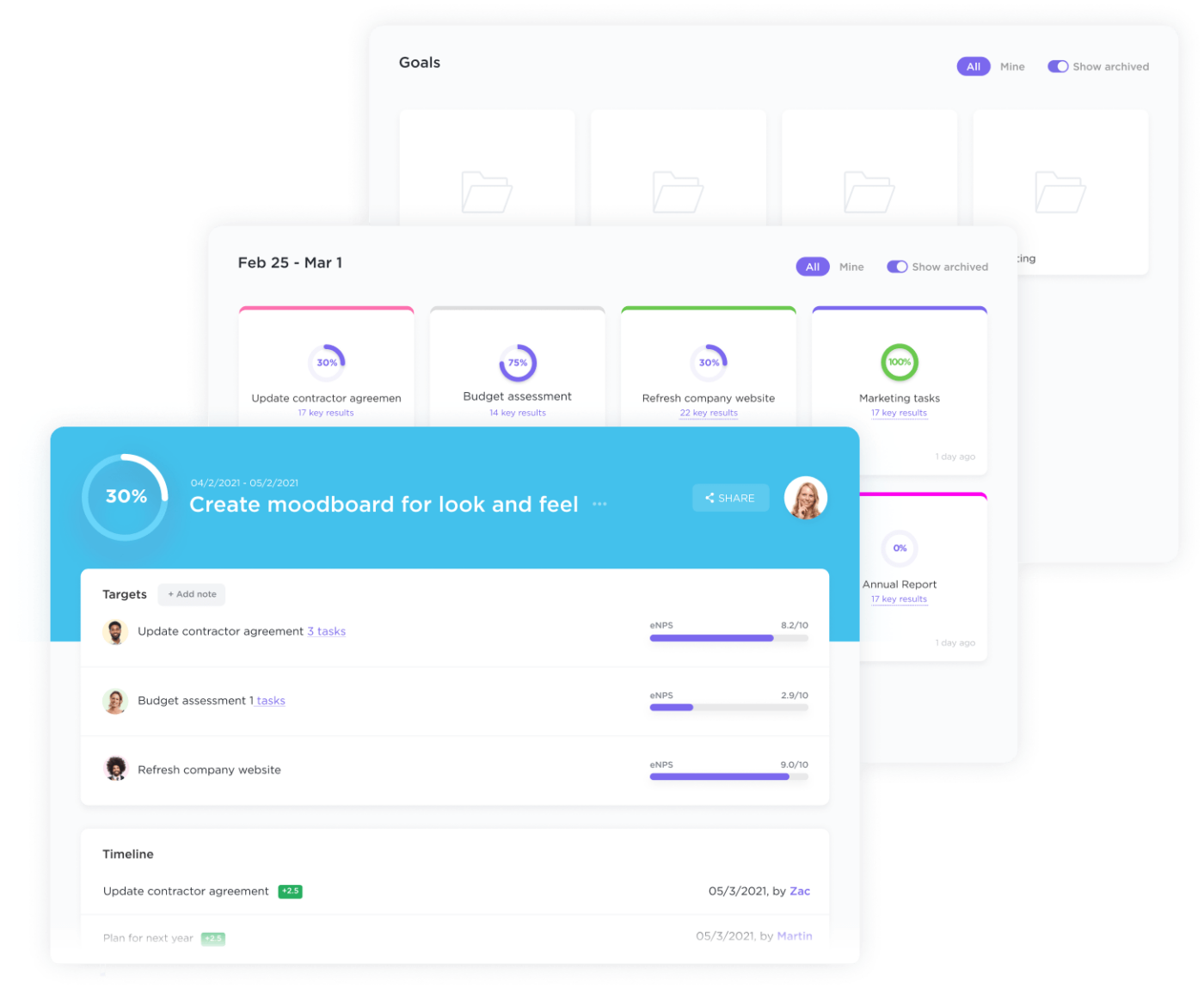

*TIP PRO: BUATLAH TUJUAN YANG TERORGANISIR DENGAN BAIK Jaga agar tujuan Anda tetap terorganisir dan lacak kemajuan Anda dengan Sasaran di ClickUp . Buat tujuan yang dapat dilacak dengan mudah, dan tetap berada di jalur yang tepat untuk mencapai tujuan Anda dengan jadwal yang jelas, target yang terukur, dan pelacakan kemajuan otomatis. Anda juga dapat memanfaatkan templat penetapan tujuan untuk membantu Anda menguraikan tujuan Anda dengan lebih cepat.

Kelola semua sasaran Anda di satu tempat dengan Sasaran di ClickUp

Langkah 3: Pilih kerangka kerja manajemen risiko

Memilih kerangka kerja manajemen risiko keamanan siber sangat penting untuk membuat rencana keamanan siber. Anda bisa memilih dari empat kerangka kerja yang paling dikenal luas: NIST, ISO, CIS, dan FAIR. Setiap kerangka kerja memiliki kelebihan dan kekurangan; pelajari dan bandingkan kerangka kerja manajemen risiko ini untuk menemukan kerangka kerja yang sesuai dengan kebutuhan Anda.

Kerangka Kerja Keamanan Siber Institut Standar dan Teknologi Nasional (NIST)

Kerangka Kerja Keamanan Siber NIST adalah alat sukarela yang disediakan oleh Departemen Perdagangan AS untuk membantu bisnis dari semua ukuran dalam mengelola keamanan siber. Bisnis dapat menggunakan kerangka kerja ini untuk menangani lima area utama: identifikasi, perlindungan, deteksi, respons, dan pemulihan.

Organisasi Internasional untuk Standardisasi (ISO) 27001

ISO 27001 adalah kerangka kerja yang diakui secara global untuk manajemen keamanan informasi yang secara sistematis melindungi dan mengendalikan data rahasia menggunakan pendekatan manajemen risiko. Kerangka kerja ini mencakup serangkaian persyaratan dan panduan untuk menerapkan sistem manajemen keamanan informasi (SMKI) untuk membantu organisasi menjaga keamanan aset informasi mereka. Topik-topik yang dibahas meliputi penilaian dan manajemen risiko kontrol akses, kriptografi, kesinambungan bisnis dan kepatuhan.

Organisasi sering kali membutuhkan Sertifikasi ISO 27001 untuk menunjukkan dedikasi mereka terhadap keamanan informasi kepada pelanggan dan mitra.

Pusat Kontrol Keamanan Internet (CIS)

Kontrol CIS adalah panduan yang menawarkan pendekatan yang diprioritaskan untuk mengelola risiko keamanan siber. Panduan ini mencakup 20 protokol keamanan penting yang dapat Anda terapkan untuk meningkatkan postur keamanan siber Anda. Kontrol ini dirancang berdasarkan ancaman siber yang sebenarnya dan menawarkan kerangka kerja yang komprehensif untuk mengelola dan memitigasi risiko siber.

Analisis Faktor Risiko Informasi (FAIR)

FAIR adalah kerangka kerja manajemen risiko kuantitatif yang membantu organisasi menilai dan menganalisis risiko keamanan informasi dari segi finansial. Kerangka kerja ini menyediakan pendekatan sistematis untuk analisis risiko dan membantu organisasi memahami potensi dampak dan kemungkinan ancaman yang berbeda. FAIR juga membantu organisasi memprioritaskan upaya manajemen risiko dan mengalokasikan sumber daya secara efektif.

Anda akan lebih percaya diri dalam memilih kerangka kerja yang tepat untuk disesuaikan dengan organisasi Anda ketika Anda melakukan penelitian dan analisis yang sangat dibutuhkan, yang mampu mengelola risiko keamanan siber Anda secara efisien.

Langkah 4: Menetapkan proses manajemen risiko

Miliki proses manajemen risiko Anda sendiri untuk membantu mengidentifikasi risiko yang mungkin terjadi dan memprediksi kemungkinan terjadinya. Ini juga akan memberi Anda perkiraan seberapa besar kerusakan yang akan ditimbulkannya.

Rancang strategi penerapan Anda untuk mengurangi dan mengendalikan risiko, dan terus pantau efektivitasnya. Dengan demikian, organisasi dapat secara proaktif meminimalkan serangan siber.

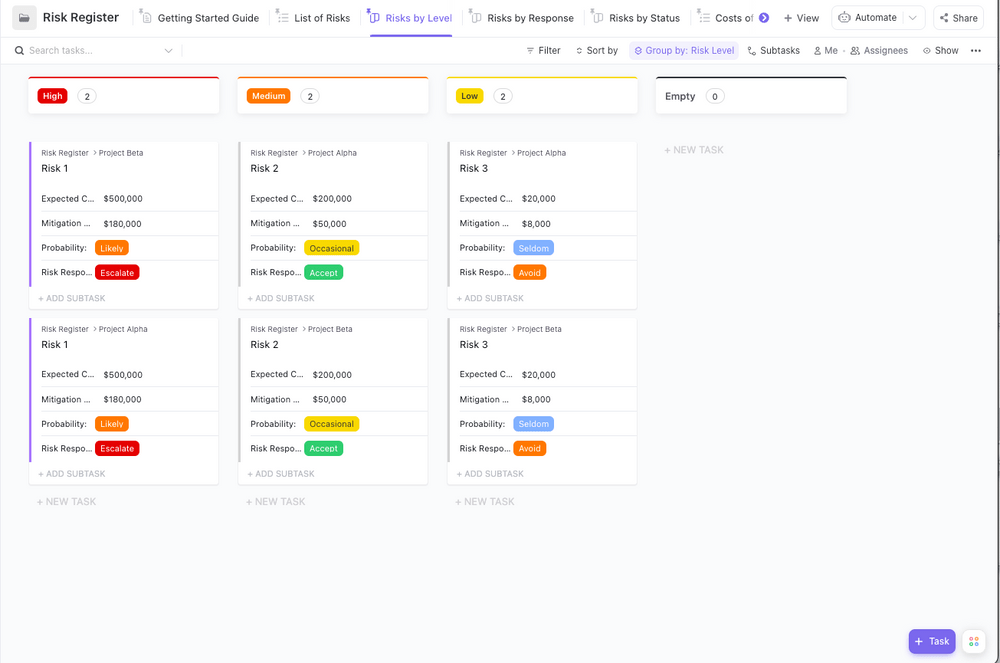

**TIP PRO Kelola proyek Anda dan hindari risiko menggunakan ini Templat Daftar Risiko oleh ClickUp . Templat ini dilengkapi dengan tampilan ClickUp yang telah dibuat sebelumnya, Bidang Khusus, dan status khusus untuk membantu dengan mudah melacak potensi risiko dan menerapkan tindakan pencegahan yang efektif.

Kelola proyek Anda dan hindari risiko menggunakan ini Daftar Risiko Templat Folder oleh ClickUp

Langkah 5: Menerapkan strategi mitigasi

Mulailah mengelola risiko keamanan siber di organisasi Anda, dan mulailah dengan menerapkan strategi mitigasi. Anda bisa mulai melakukan hal ini setelah Anda mengidentifikasi dan menilai semua potensi risiko.

Menerapkan langkah-langkah keamanan baru

Saat Anda menerapkan langkah-langkah keamanan baru, Anda akan menyertakan instalasi perangkat lunak, segmentasi jaringan, kontrol akses, sistem deteksi penyusupan, dan kontrol lainnya untuk membantu mengurangi serangan siber.

Memperbarui langkah-langkah keamanan yang ada

Selalu ikuti perkembangan lanskap digital yang terus berubah. Periksa langkah-langkah keamanan yang ada secara berkala dan sisihkan anggaran untuk itu. Mengalokasikan anggaran untuk mengimplementasikan pembaruan dan tambalan perangkat lunak serta meningkatkan perangkat keras untuk mengatasi kerentanan, meningkatkan kontrol akses, dan memperkuat kata sandi dan protokol enkripsi.

Kembangkan rencana tanggap insiden

Jelaskan prosedur Anda untuk mendeteksi, menilai tingkat keparahan, dan melaporkan insiden. Setiap organisasi harus memiliki orang-orang tertentu yang ditugaskan untuk rencana respon. Setiap anggota harus memiliki peran khusus yang ditugaskan untuk berkomunikasi dengan pelanggan dan pemangku kepentingan Anda jika terjadi insiden.

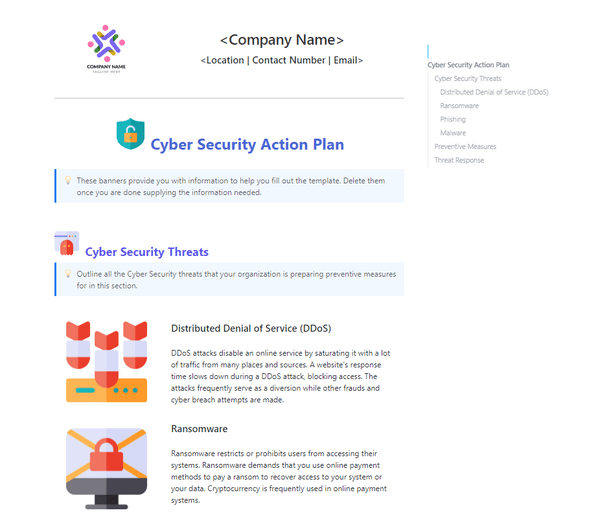

**TIP PRO Data biasanya merupakan aset yang paling berharga bagi sebagian besar organisasi. Ini adalah kunci untuk menghasilkan pendapatan, sehingga perlindungan data sangat penting untuk kesuksesan mereka secara keseluruhan. Inilah sebabnya mengapa menciptakan keamanan siber yang layak rencana implementasi adalah penting. Gunakan Templat Rencana Tindakan Keamanan Siber oleh ClickUp untuk memberikan garis besar yang terorganisir dan terperinci bagi tim Anda untuk rencana tindakan Anda.

Menggunakan Templat Rencana Tindakan Keamanan Siber oleh ClickUp untuk membuat rencana implementasi keamanan siber yang terorganisir dan terperinci

Langkah 6: Pantau dan tinjau ulang

Memantau efektivitas langkah-langkah keamanan siber sangat penting untuk memastikan bahwa langkah-langkah tersebut memberikan perlindungan yang memadai terhadap ancaman yang muncul, dan meninjau strategi keamanan siber serta rencana respons insiden dapat membantu mengidentifikasi area mana saja yang memerlukan pembaruan.

Menilai proses manajemen risiko secara teratur

Aktivitas seperti penilaian kerentanan, pengujian penetrasi, pemantauan log keamanan, analisis laporan respons insiden, dan pelatihan untuk advokasi karyawan tentang kesadaran keamanan adalah cara untuk mencapai hal ini.

Mengevaluasi strategi mitigasi

Mengevaluasi strategi mitigasi akan menjadi proses yang berkelanjutan, karena tidak dapat dihindari adanya ancaman dan kerentanan baru. Oleh karena itu, organisasi harus tetap proaktif dan selalu siap untuk menanggapi potensi insiden.

Perbarui kerangka kerja sesuai kebutuhan

Setelah evaluasi dilakukan dan celah keamanan teridentifikasi, memperbarui kerangka kerja keamanan sangatlah penting. Organisasi mungkin perlu memodifikasi atau mengganti kerangka kerja saat ini dengan yang lebih sesuai. Setiap modifikasi yang dilakukan pada infrastruktur, aplikasi, atau proses bisnis harus dinilai untuk potensi risiko keamanan siber dan diintegrasikan ke dalam kerangka kerja yang ada. Ketika kerangka kerja keamanan siber secara konsisten diperbarui dan ditingkatkan, organisasi dapat menjamin bahwa mereka siap menghadapi ancaman siber.

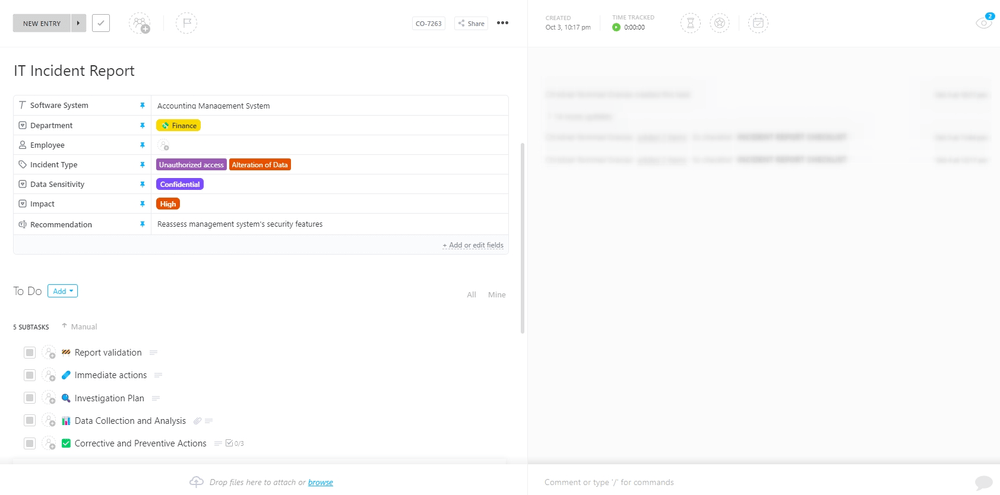

**TIPS PENTING Tetap berada di atas proses manajemen risiko Anda dan rencanakan, kelola, dan lacak proses keamanan siber Anda di satu tempat dengan ClickUp sebuah alat manajemen proyek yang lengkap dan aman. Anda juga akan mendapatkan akses ke perpustakaan templat, termasuk Templat Laporan Insiden TI oleh ClickUp . Gunakan templat ini untuk membantu Anda mencatat laporan insiden dan menyimpan catatan yang dapat diandalkan dari semua insiden masa lalu yang terkait dengan lingkungan mereka, yang dapat digunakan untuk menilai postur keamanan saat ini dan merencanakan ancaman di masa depan yang sesuai.

Buat tugas ClickUp saat insiden terjadi untuk menyimpan catatan yang akurat

Tingkatkan Keamanan Siber Anda dengan Kerangka Kerja Manajemen Risiko

Dengan menerapkan kerangka kerja manajemen risiko, semua data dan informasi sensitif bisnis Anda akan tetap aman dari ancaman siber. Anda juga dapat dengan mudah mengidentifikasi potensi risiko keamanan, memprioritaskan tindakan Anda berdasarkan dampaknya, dan yang paling penting, mengambil tindakan untuk menguranginya.

Alat seperti ClickUp, alat yang sangat kuat dan alat manajemen proyek yang aman dapat membantu mengelola protokol dan proyek organisasi Anda dengan lebih efisien. ClickUp menawarkan berbagai macam fitur keamanan seperti enkripsi data, autentikasi dua faktor, dan izin berbasis peran. Ini mengamankan pekerjaan Anda dan membuat anggota tim Anda bertanggung jawab. Dan untuk membuktikan bahwa keamanan dan privasi pelanggan adalah prioritas utama ClickUp, ClickUp telah berhasil melewati standar keamanan tertinggi dan meraih sertifikasi ISO 27001, ISO 27017, dan ISO 27018.

Selain ClickUp, bermitra dengan UpGuard sebuah perusahaan keamanan siber yang akan memberi Anda lapisan keamanan ekstra. Platform UpGuard menyediakan berbagai solusi keamanan siber, seperti manajemen risiko vendor, deteksi kebocoran data, dan peringkat keamanan. Platform ini memungkinkan Anda mengelola risiko keamanan Anda dan memastikan Anda mematuhi peraturan industri.

Secara keseluruhan, jika Anda ingin melindungi bisnis Anda dari serangan online, perangkat seperti ClickUp dan UpGuard akan berguna. Dengan mengambil langkah-langkah untuk melindungi organisasi Anda, Anda bisa memastikan umur panjang dan pertumbuhannya.

---

---

marites Hervas

adalah seorang profesional yang berpengalaman di industri SEO dengan pengalaman lebih dari satu dekade. Dia memulai karirnya sebagai penulis konten sebelum beralih menjadi asisten administrasi penuh waktu. Dalam beberapa tahun terakhir, ia berfokus pada pengembangan keterampilannya dalam pemasaran penjangkauan dan mengikuti tren SEO terbaru. Pada tahun 2021, ia bergabung dengan UpGuard sebagai Spesialis Pemasaran Pertumbuhan, membawa pengetahuan dan keahliannya yang luas ke dalam tim.

marites Hervas

adalah seorang profesional yang berpengalaman di industri SEO dengan pengalaman lebih dari satu dekade. Dia memulai karirnya sebagai penulis konten sebelum beralih menjadi asisten administrasi penuh waktu. Dalam beberapa tahun terakhir, ia berfokus pada pengembangan keterampilannya dalam pemasaran penjangkauan dan mengikuti tren SEO terbaru. Pada tahun 2021, ia bergabung dengan UpGuard sebagai Spesialis Pemasaran Pertumbuhan, membawa pengetahuan dan keahliannya yang luas ke dalam tim.