Wiz ви осигурява солидна видимост, но не отговаря на вашите изисквания по отношение на корекции в реално време, телеметрия на ниво хост или анализ на мрежовия трафик?

Може да се каже, че не сте единственият, който забелязва пропуските.

С нарастващата сложност на облачните среди, екипите по сигурността се нуждаят от инструменти, които идентифицират рисковете и помагат за тяхното намаляване.

В тази публикация в блога са представени някои от най-добрите конкуренти на Wiz, които попълват липсващите части. Останете до края, за да видите как ClickUp (да, платформата за продуктивност!) поддържа ефективно сътрудничество в облачната сигурност. 🔐

Какво да търсите в конкурентите на Wiz?

Когато проучвате най-добрите алтернативи на Wiz, започнете с идентифициране на конкретните пропуски в управлението на вашия проект за киберсигурност. Подходящото решение ще отговори директно на тези пропуски и ще укрепи цялостната ви стратегия за сигурност. Ето някои функции, на които да обърнете внимание:

- Агент-базирана телеметрия на хоста: Потърсете конкуренти на Wiz, които използват леки агенти за записване на процеси, файлове и регистрационна активност за по-богата криминалистична информация.

- Автоматизирани работни процеси за отстраняване на проблеми: Дайте предимство на платформи, които се интегрират с системи за издаване на билети и автоматично прилагат корекции или актуализации на политиките.

- Анализ на мрежовия трафик: Изберете инструменти, които включват непрекъснато наблюдение на трафика и откриване на аномалии във виртуалните частни облаци (VPC).

- Измама и honeypots: Оценете решенията с вградено разгръщане на honeypots, за да уловите нападателите и да разкриете страничното им движение.

- Разширено сканиране на SBOM и веригата на доставки: Обмислете доставчици, които картографират пълния списък на софтуерните компоненти (SBOM) и маркират уязвимостите нагоре по веригата.

- Персонализиран табло и отчети: Насочете се към алтернативи на Wiz с джаджи за плъзгане и пускане, персонализирани показатели и отчети с бял етикет.

- Поддръжка на място и на стари системи: Изберете доставчик, който предлага както облачни, така и локални агенти за еднородно покритие в хибридни или стари системи.

🧠 Интересен факт: През 2013 г. AWS подписа договор за 600 милиона долара с ЦРУ, поставяйки началото на безопасното внедряване на облака в публичния сектор. Това беше началото на сегашния бум на екосистемата GovCloud.

Конкурентите на Wiz на един поглед

Ето таблица, в която са сравнени всички конкуренти и алтернативи на Wiz. 📊

| Инструмент | Най-подходящ за | Най-добри функции | Цени* |

| Palo Alto Prisma Cloud | Цялостна облачна сигурност и DevSecOps за средни и големи организации | Управление на състоянието на облачната сигурност (CSPM), защита на облачните работни натоварвания (CWPP), управление на правата за достъп до облачната инфраструктура (CIEM), приоритизиране на рисковете с помощта на изкуствен интелект | Персонализирани цени |

| Lacework | Полиграф за откриване на поведенчески аномалии и пълна видимост за средни и големи организации | Откриване на аномалии въз основа на поведението, приоритизиране на рисковете, автоматизирани проверки за съответствие | Персонализирани цени |

| Orca Security | Управление на уязвимостите без агенти за малки и средни предприятия с мулти-облачни среди | Приоритизиране, богато на контекст, визуализация на пътя на атаката, технология SideScanning | Персонализирани цени |

| Tenable | Широко управление на уязвимостите в облачни и локални среди за предприятия | CSPM, унифицирано сканиране на уязвимости, сигурност на инфраструктурата като код (IaC) | Персонализирани цени |

| Aqua Security Software | Облачна сигурност за целия жизнен цикъл за малки и средни ИТ екипи и DevOps екипи с нужди от сигурност на контейнери | Защита на контейнери и Kubernetes runtime, безсервърни работни натоварвания, CI/CD pipeline интеграция | Персонализирани цени |

| Microsoft Defender for Cloud | Управление на сигурността за средни компании в облачни среди, базирани на Microsoft | Нативни CSPM и CWP с централизирани предупреждения, вградени регулаторни стандарти и отчети, интеграция с Azure | Персонализирани цени |

| Qualys | Агентно и безагентно сканиране за сигурност за предприятия и големи екипи от разработчици | Хибридна защита на активи (облак + стари системи), централизирано отчитане, CSPM за мултиоблак | Персонализирани цени |

| Check Point | Интегрирана сигурност и управление на състоянието за средни и големи компании | CSPM, предотвратяване на заплахи в облака, сигурност без сървър, поддръжка на API на трети страни | Персонализирани цени |

| Sysdig | DevSecOps операции с интензивно използване на Kubernetes за малки и средни предприятия | Разследване на инциденти с eBPF, откриване на заплахи в реално време, приоритизиране на уязвимостите | Персонализирани цени |

| Snyk | Сигурност, ориентирана към разработчиците, за код, контейнери и IaC за големи екипи от разработчици и предприятия | Сигурност „shift-left“, работни процеси, ориентирани към разработчиците, CI/CD интеграция, | Наличен е безплатен план; платените планове започват от 25 $/месец. |

10-те най-добри конкуренти и алтернативи на Wiz

Сега нека се запознаем по-подробно с най-добрите конкуренти на Wiz. 👇

Как оценяваме софтуера в ClickUp

Нашият редакционен екип следва прозрачен, подкрепен с проучвания и неутрален по отношение на доставчиците процес, така че можете да сте сигурни, че нашите препоръки се основават на реалната стойност на продуктите.

Ето подробно описание на това как преглеждаме софтуера в ClickUp.

1. Palo Alto Prisma Cloud (най-доброто решение за цялостна облачна сигурност и DevSecOps интеграция)

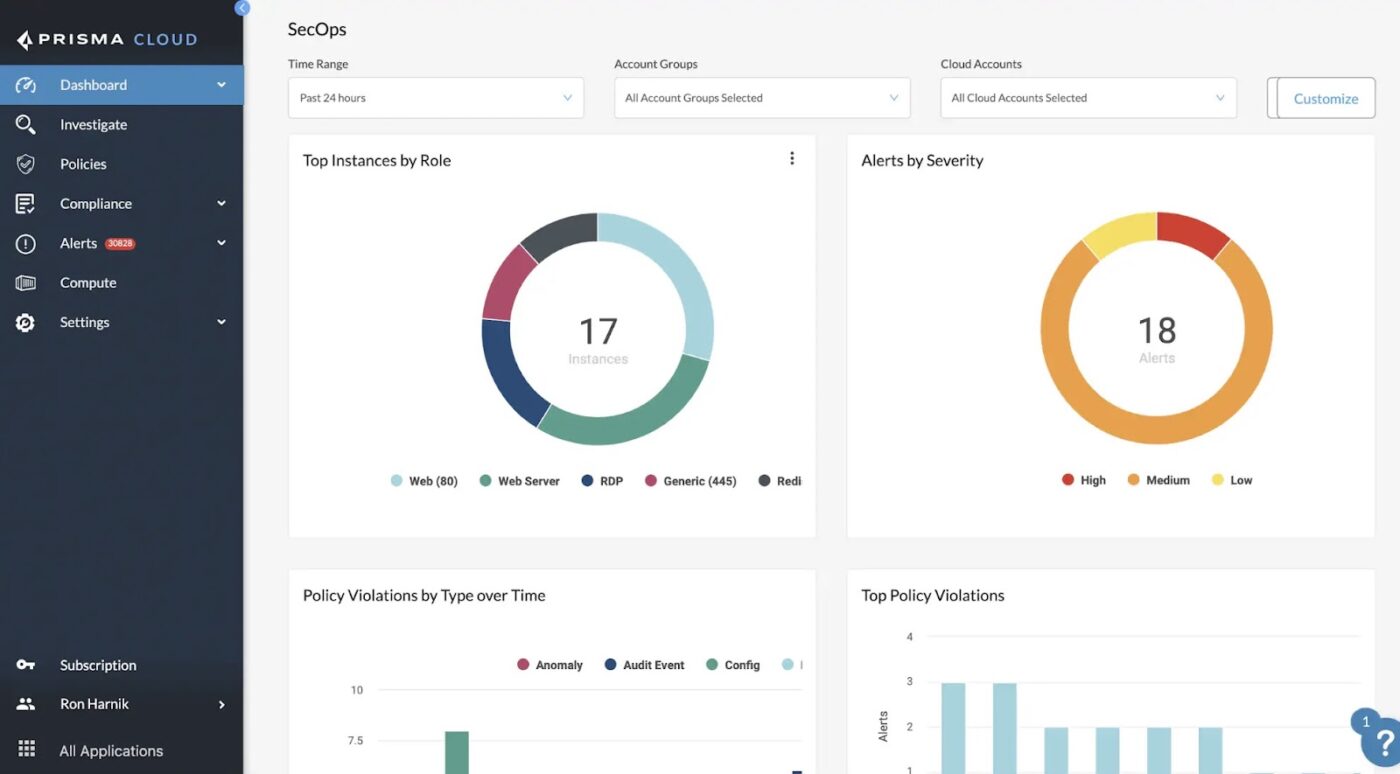

Prisma Cloud в Palo Alto Networks е цялостна платформа за защита на приложения, базирани в облака (CNAPP), предназначена да защитава приложенията през целия им жизнен цикъл, от кода до облака.

Използвайки комбинация от машинно обучение, усъвършенствани анализи и Precision AI, той непрекъснато сканира инфраструктурата, кода на приложенията и работните натоварвания, за да открива грешки в конфигурацията, нарушения на политиките и активни заплахи.

Той се интегрира и с по-широката екосистема за сигурност на Palo Alto, включително Cortex XDR и WildFire, което улеснява изграждането на унифицирана стратегия за сигурност.

Най-добрите функции на Palo Alto Prisma Cloud

- Осигурете сигурна инфраструктура при всички доставчици, като използвате управление на състоянието на облачната сигурност (CSPM), за да откривате грешки в конфигурацията, отклонения и нарушения на политиките.

- Защитете работните натоварвания и контейнерите с Cloud Workload Protection (CWP), включително сканиране без агент за виртуални машини, без сървърни и Kubernetes среди.

- Укрепете CI/CD пипалините си чрез интегрирана сигурност на кода, IaC сканиране, анализ на състава на софтуера и откриване на тайни преди изпълнението.

- Получете дълбока видимост и контрол над активите в мулти-облачни и хибридни среди

Ограничения на Palo Alto Prisma Cloud

- Това включва сложна и отнемаща време първоначална настройка, особено без предишен опит с инструментите на Palo Alto.

- Пропуски в документацията, особено за напреднали случаи на употреба и примери за внедряване в реалния свят

Цени на Palo Alto Prisma Cloud

- Персонализирани цени

Оценки и рецензии за Palo Alto Prisma Cloud

- G2: 4,4/5 (над 390 отзива)

- Capterra: Недостатъчно рецензии

Какво казват реалните потребители за Palo Alto Prisma Cloud?

Ето какво казва G2 за този конкурент на Wiz:

Това, което най-много ми харесва в Prisma Access, е способността му да осигурява последователна, доставяна в облака сигурност за всички потребители, независимо от местоположението им. Интеграцията с други инструменти на Palo Alto Networks, като Cortex и Panorama, улеснява управлението и мониторинга на състоянието на сигурността от централизирано табло.

Това, което най-много ми харесва в Prisma Access, е способността му да осигурява последователна, доставяна в облака сигурност за всички потребители, независимо от местоположението им. Интеграцията с други инструменти на Palo Alto Networks, като Cortex и Panorama, улеснява управлението и мониторинга на състоянието на сигурността от централизирано табло.

🔍 Знаете ли, че... В началото на 90-те години на миналия век уебсайтовете бяха предимно HTTP. Едва през 1994 г. Netscape въведе HTTPS за криптиране на трафика в браузъра, което предизвика първите дискусии относно уеб сигурността.

2. Lacework (Най-подходящ за облачни среди с изисквания за съответствие)

Lacework FortiCNAPP помага на екипите да свържат сигналите за риск в облака с откриването на заплахи в реално време, независимо дали анализират неправилни конфигурации или определят как да съхраняват безопасно информацията за клиентите. То създава цялостен поглед върху уязвимостите, неправилните конфигурации и активните заплахи в цялата ви облачна среда.

С вградена поддръжка за AWS, Azure и Google Cloud, платформата непрекъснато анализира активността, за да открие ранни признаци на ransomware, cryptojacking и компрометирани идентификационни данни.

Най-добрите функции на Lacework

- Откривайте рано атаки от типа „нулев ден“ с Polygraph® Data Platform , която разкрива аномалии в поведението и модели на заплахи.

- Открийте рисковете, свързани с идентичността, с CIEM, който оценява разрешенията и маркира ролите с прекалено големи привилегии в облаците.

- Опростете отстраняването на проблеми с автоматизирани анализи на неправилни конфигурации, уязвимости и нарушения на политиките.

- Преминайте към интегрирана IaC Security, SAST и анализ на софтуерния състав (SCA), за да откривате проблеми преди внедряването.

- Автоматизирайте проверките за съответствие и отчитането за различни индустриални стандарти.

Ограничения на Lacework

- Липсва проследяване на корекциите в реално време; затворените проблеми отнемат над 24 часа, за да изчезнат.

- Потребителите считат, че конфигурирането на предупрежденията е трудно и желаят по-добра интеграция със Slack, Datadog, SIEM инструменти и платформи за билети.

Цени на Lacework

- Персонализирани цени

Оценки и рецензии за Lacework

- G2: 4,4/5 (над 380 отзива)

- Capterra: Недостатъчно отзиви

📮 ClickUp Insight: 74% от служителите използват два или повече инструмента, само за да намерят нужната им информация, като преминават от имейли, чат, бележки, инструменти за управление на проекти и документация. Това постоянно превключване на контекста отнема време и забавя производителността. Като универсално приложение за работа, ClickUp обединява цялата ви работа – имейли, чат, документи, задачи и бележки – в едно единно работно пространство с възможност за търсене, така че всичко е точно там, където ви е нужно.

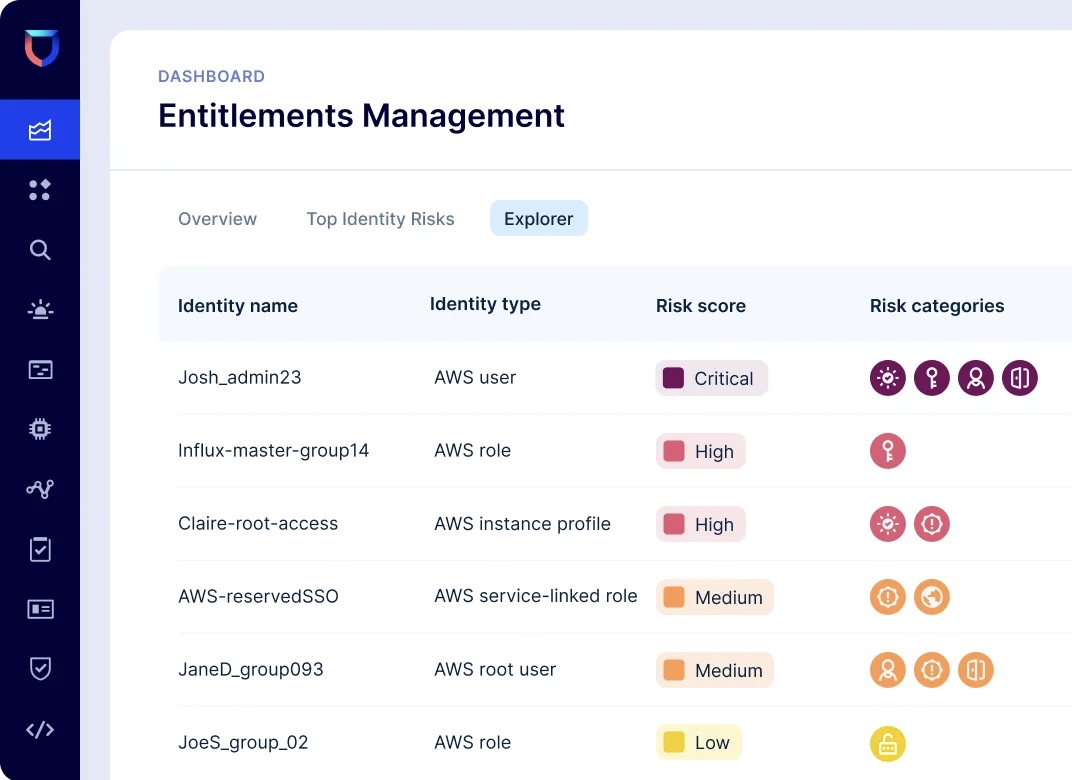

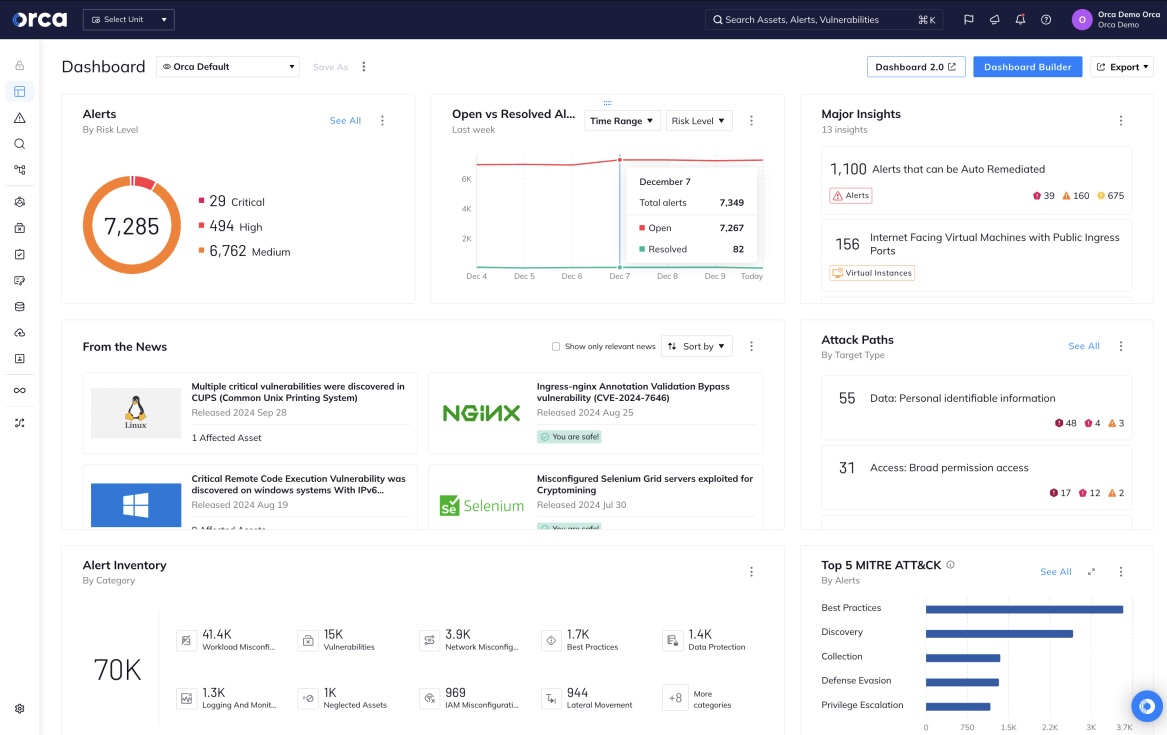

3. Orca Security (Най-доброто решение за бързо внедряване в мулти-облачни среди)

Orca Security предоставя на екипите дълбока видимост във всеки слой на тяхната облачна среда, без да е необходимо да инсталират агенти. Тя автоматично корелира рисковете, като неправилни конфигурации, изложени API, проблеми с идентичността и уязвимости, за да открие най-критичните заплахи.

Този инструмент комбинира телеметрия в реално време, професионална комуникация, усъвършенствано приоритизиране на рисковете и широка поддръжка на съответствието в един интерфейс.

Фокусът върху „токсичните комбинации“ помага на екипите да дадат приоритет на 1% от сигналите, които наистина имат значение, като премахват шума, често свързан с инструментите за облачна сигурност.

Най-добрите функции на Orca Security

- Внедрете сканиране без агент с SideScanning™, за да получите незабавен поглед върху работните натоварвания, рисковете и конфигурациите.

- Активирайте Orca Sensor за защита по време на изпълнение, което позволява откриване и разследване в реално време, използвайки лека наблюдаемост на ниво ядро.

- Осигурете съответствие в голям мащаб, като използвате над 100 готови регулаторни рамки, включително CIS Benchmarks, PCI DSS, HIPAA и SOC 2.

- Намалете оперативните разходи и въздействието върху производителността в производствените среди.

Ограничения на Orca Security

- Сканирането без агент може да пропусне по-задълбочени данни за времето на изпълнение в сравнение с конкурентите на Wiz, които използват агент.

- Липсват стабилни възможности за shift-left. Няма известни IDE/CLI интеграции за работни процеси на разработчици.

Цени на Orca Security

- Персонализирани цени

Оценки и рецензии за Orca Security

- G2: 4,6/5 (над 200 отзива)

- Capterra: 4,8/5 (над 50 отзива)

Какво казват реалните потребители за Orca Security?

Един потребител сподели това мнение в Capterra:

Orca е подход към VMS без агенти. Това означава, че няма влияние върху потребителите или влошаване на производителността. Вашият оперативен екип не трябва да управлява внедряването на агенти, нито да се занимава с ъпгрейди/прекъсвания. […] Продуктът е сравнително нов и много от тези подобрения са в процес на разработка.

Orca е подход към VMS без агенти. Това означава, че няма влияние върху потребителите или влошаване на производителността. Вашият оперативен екип не трябва да управлява внедряването на агенти, нито да се занимава с ъпгрейди/прекъсвания. […] Продуктът е сравнително нов и много от тези подобрения са в процес на разработка.

🧠 Интересен факт: Концепцията за „нулево доверие“ е на анализатора от Forrester Джон Киндерваг, който предложи организациите никога да не се доверяват на никоя мрежа по подразбиране. Отне повече от десетилетие (и няколко болезнени нарушения) идеята да се наложи.

4. Tenable (Най-доброто решение за унифицирано сканиране на уязвимости)

Tenable предлага консолидиран подход за осигуряване на сигурността на хибридни и мулти-облачни среди чрез своята водеща платформа за управление на експозицията, Tenable One. Вместо да третира уязвимостите, грешките в конфигурацията и проблемите с идентичността като изолирани проблеми, Tenable свързва точките, за да предостави приоритетен поглед върху рисковете в цялата ви повърхност на атака.

Той поддържа FedRAMP-оторизирани решения, което го прави надежден избор за правителствени и строго регулирани среди. Инструментът разполага и с функции като достъп „точно навреме“ (JIT), автономно инсталиране на кръпки и анализи с изкуствен интелект.

Най-добрите функции на Tenable

- Преодолейте пропуските в идентичността с Tenable Identity Exposure, като откривате грешки в конфигурацията и рискови достъпи в Active Directory и Entra ID.

- Ускорете отстраняването на проблеми чрез Tenable Patch Management, който автоматично съпоставя уязвимостите с подходящите кръпки и изпълнява автономно кръпване.

- Прилагайте принципа на минимални права, като използвате Tenable CIEM и JIT достъп, за да ограничите ненужните разрешения в облака.

- Интегрирайте безпроблемно проверки за сигурност в жизнения цикъл на DevOps

Ограничения на Tenable

- Няма вградена функция за автоматично изтриване на историческите резултати от сканирането, което заема дисково пространство.

- Въпреки че е силен в управлението на уязвимостите и състоянието, неговите функции за защита по време на изпълнение може да са по-малко развити от тези на специализираните доставчици на CNAPP.

- Понякога сигнализира за некритични проблеми, което увеличава натоварването на екипите по сигурността.

Цени на Tenable

- Персонализирани цени

Оценки и рецензии на Tenable

- G2: 4,5/5 (над 250 отзива)

- Capterra: Недостатъчно отзиви

📖 Прочетете също: Най-добрият безплатен софтуер за управление на проекти, който да съчетаете с конкурентите на Wiz

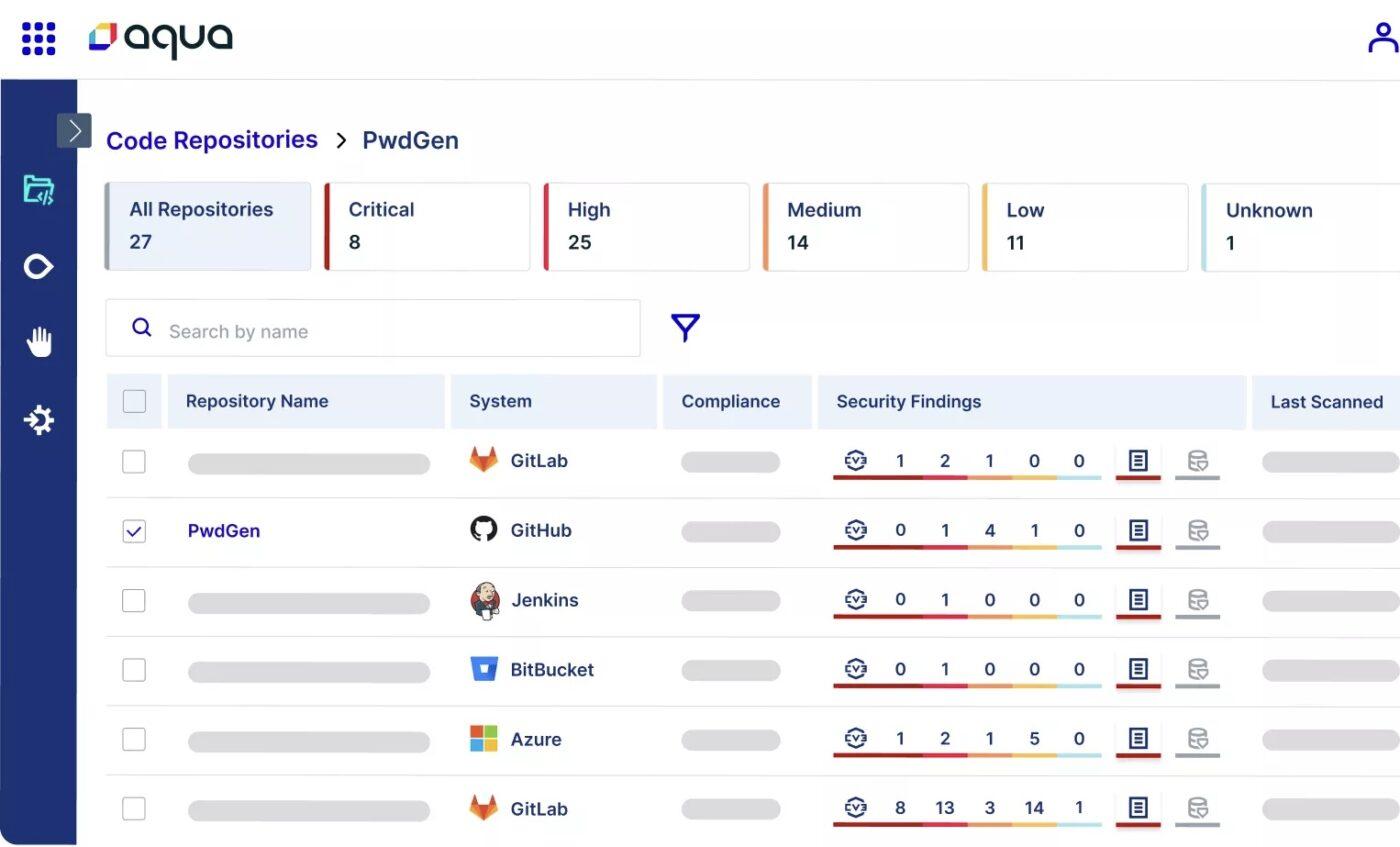

5. Aqua Security Software (Най-подходящ за DevOps екипи с нужди от контейнерна сигурност)

Aqua Security помага за осигуряване на сигурността на съвременните приложения през целия им жизнен цикъл, от разработката и внедряването до изпълнението. Неговите контроли в реално време и сканиране „shift-left“ дават възможност на екипите по сигурността да откриват уязвимостите рано и да реагират бързо на активните заплахи, без да забавят гъвкавите процеси на разработка.

Тази алтернатива на Wiz използва комбинация от методи без агент и базирани на агент, за да осигури гъвкавост при внедряването и покритието. Тя позволява унифициране на кода, инфраструктурата и сигурността на работната натоварване в хибридни и мулти-облачни среди.

Най-добрите функции на софтуера Aqua Security

- Използвайте Universal Code Scanning, за да откриете уязвимости, тайни, грешки в конфигурацията на IaC и зловреден софтуер във всички изходни кодове и регистри.

- Създайте Acceptance Gates, за да наложите политики за гарантиране на качеството, съобразени с различните процеси, като спирате несъответстващите работни натоварвания преди производството.

- Приложете Kubernetes Assurance Policies, за да наложите контрол на изпълнението, като използвате отворения агент за политики (OPA) и правилата Rego за управление на сигурността.

Ограничения на софтуера Aqua Security

- Липсва поддръжка за сканиране на определени типове артефакти, като Maven и npm пакети.

- Ограничени възможности на API, особено за търсене на изображения и автоматизация

Цени на софтуера Aqua Security

- Персонализирани цени

Оценки и рецензии за софтуера Aqua Security

- G2: 4. 2/5 (50+ отзива)

- Capterra: Недостатъчно отзиви

Какво казват реалните потребители за Aqua Security Software?

Ето кратък откъс от коментар на реален потребител:

Лесното внедряване, приятният потребителски интерфейс, опциите за CI/CD интеграция, добрият табло за управление и една от ключовите функции за нас е функцията за сигурност на Kubernetes, която не се среща в много други търговски инструменти. Но моделът на лицензиране вероятно е в съответствие с дългосрочния план на Aquasec и те трябва да обмислят и някои краткосрочни/нискообемни ценови модели за клиенти, които искат да опитат сигурността на контейнерите, преди да се решат на дългосрочно пълноценно решение.

Лесното внедряване, приятният потребителски интерфейс, опциите за CI/CD интеграция, добрият табло за управление и една от ключовите функции за нас е функцията за сигурност на Kubernetes, която не се среща в много други търговски инструменти. Но моделът на лицензиране вероятно е в съответствие с дългосрочния план на Aquasec и те трябва да обмислят и някои краткосрочни/нискообемни ценови модели за клиенти, които искат да опитат сигурността на контейнерите, преди да се решат на дългосрочно пълноценно решение.

🧠 Интересен факт: Въпреки че концепцията е съществувала и преди, изпълнителният директор на Google Ерик Шмид използва израза „облачни изчисления“ на конференция през 2006 г. Оттам нататък той набира популярност (както и опасенията за сигурността).

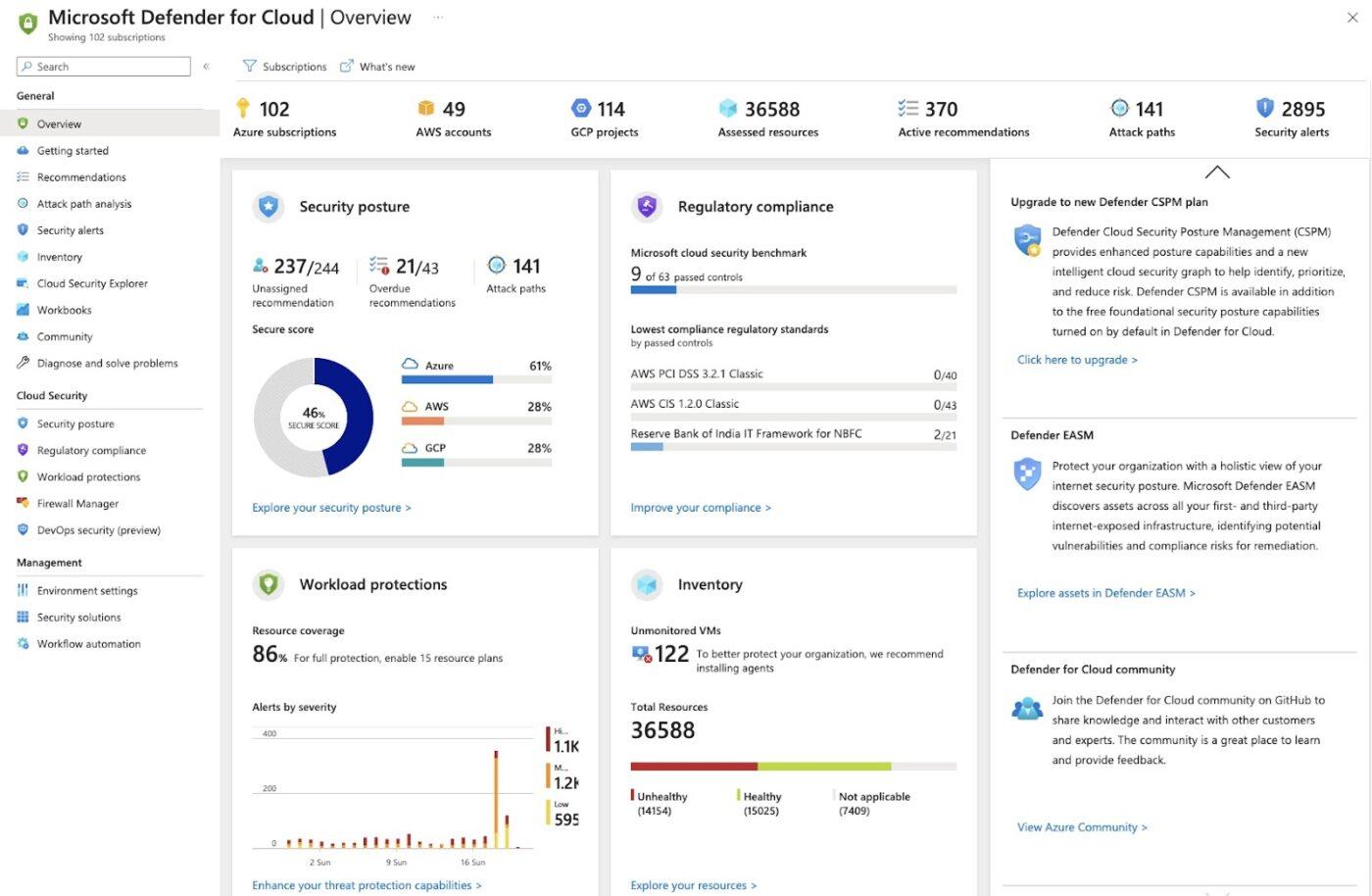

6. Microsoft Defender for Cloud (най-подходящ за облачни среди, базирани на Microsoft)

Microsoft Defender for Cloud съчетава управление на състоянието на сигурността, защита на работната натоварване и DevSecOps възможности.

Чрез Microsoft Defender Extended Detection and Response (XDR) организациите могат да свържат информацията от облачната инфраструктура с предупрежденията от крайните точки и идентичностите на потребителите, като по този начин създават по-широка картина на заплахите.

Функцията Secure Score предоставя на организациите ясна метрика за проследяване и подобряване на цялостната им сигурност във времето. Можете също да моделирате потенциални пътища за атака с Cloud Security Explorer и да внедрите правила за управление в различните бизнес единици.

Най-добрите функции на Microsoft Defender

- Възползвайте се от безпроблемната, вградена интеграция с платформата Microsoft Azure.

- Идентифицирайте пътищата за странично придвижване и слабите места с помощта на Анализ на пътищата за атака и интерактивния Cloud Security Explorer.

- Защитете хибридни и мултиклауд работни натоварвания, като приложите Defender за сървъри, контейнери и съхранение, за да осигурите сигурността на инфраструктурата, данните и приложенията.

- Използвайте Microsoft Entra Permissions Management, за да откривате и коригирате прекомерни разрешения за потребители, приложения и услуги във всеки облак.

- Корелирайте и реагирайте бързо на заплахите с SIEM и оркестриране на сигурността, автоматизация на работните процеси с изкуствен интелект и инструменти за реагиране (SOAR), за да намалите времето за отстраняване на проблемите.

Ограничения на Microsoft Defender

- Потребителите често съобщават за умора от предупрежденията поради прекалено много известия и фалшиви положителни резултати.

- Този конкурент на Wiz се затруднява да открива нулеви атаки или зловреден софтуер със скрити подписи, което ограничава доверието в критични сценарии на заплахи.

- Моделът на ценообразуване и лицензиране може да бъде сложен за ориентиране и прогнозиране, особено при мулти-облачни внедрявания.

Цени на Microsoft Defender

- Персонализирани цени

Оценки и рецензии за Microsoft Defender

- G2: 4,4/5 (над 300 рецензии)

- Capterra: Недостатъчно отзиви

🔍 Знаете ли, че... Едно от първите постижения на DevSecOps дойде от отворените софтуерни инструменти на Netflix. Netflix пусна Security Monkey и Stethoscope още през 2010 г., като беше пионер в идеята за вграждане на сигурност в CI/CD пипалините и повлия на бъдещето на автоматизираните CSPM инструменти и конкурентите на Wiz.

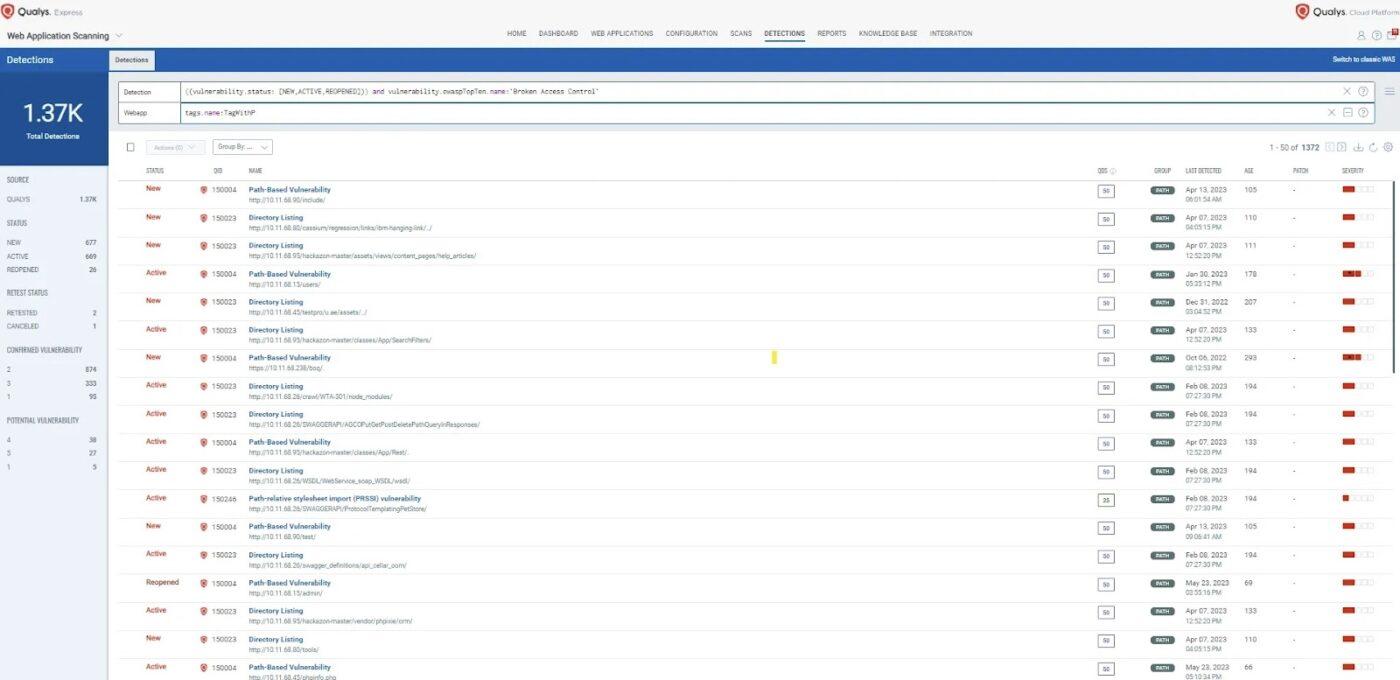

7. Qualys (Най-доброто решение за защита на хибридни активи)

Qualys предлага унифициран подход към киберсигурността с платформата си Enterprise TruRisk™, която комбинира видимост на активите, управление на уязвимостите, съответствие и коригиране в една безпроблемна система. Конкурентът на Wiz предлага високоскоростна телеметрия и интелигентна корелация между милиарди точки данни.

Платформата използва леки Cloud Agents и скенери без агенти, за да осигури цялостна видимост и оценка на сигурността на облачните работни натоварвания, контейнерите и инфраструктурата. С въвеждането на Qualys TotalCloud, CNAPP и TotalAppSec за рискове, свързани с приложенията, Qualys разширява защитата на целия стек.

Платформата поддържа IaC сигурност, Kubernetes защита на времето за изпълнение и дори LLM безопасност за GenAI внедрявания.

Най-добрите функции на Qualys

- Консолидирайте множество функции за сигурност и съответствие в една единствена платформа.

- Използвайте TruRisk Eliminate™, за да отстраните критични уязвимости като CISA KEV и излагане на ransomware чрез пачове, изолиране или работни потоци за смекчаване на риска.

- Непрекъснато сканирайте IaC шаблоните за грешки в конфигурацията и наблюдавайте SaaS приложенията за злоупотреба с привилегии и проблеми със съответствието.

- Оптимизирайте реакцията с Qualys Flow и създайте автоматизирани работни процеси за отстраняване на проблеми, използвайки двигател без код/с малко код.

Ограничения на Qualys

- Таблото за управление не е интуитивно, което затруднява навигацията и изпълнението на задачи за новите потребители.

- Макар че откриването е силно, функциите за внедряване на кръпки и отстраняване на проблеми не са толкова безпроблемни и ефективни, колкото тези на други конкуренти на Wiz.

- Управлението на пълния набор от интегрирани приложения може да изисква значителни инвестиции в обучение и конфигуриране.

Цени на Qualys

- Персонализирани цени

Оценки и рецензии на Qualys

- G2: 4,3/5 (над 240 отзива)

- Capterra: 4/5 (над 30 рецензии)

Какво казват реалните потребители за Qualys?

Едно ревю в Capterra го изразява по следния начин:

Като цяло, продуктът е лесен за използване, с надеждно сканиране на уязвимости и разполага с голяма библиотека от софтуерни актуализации. Наред с това предлага обучителни видеоклипове и поддръжка.

Като цяло, продуктът е лесен за използване, с надеждно сканиране на уязвимости и разполага с голяма библиотека от софтуерни актуализации. Наред с това предлага обучителни видеоклипове и поддръжка.

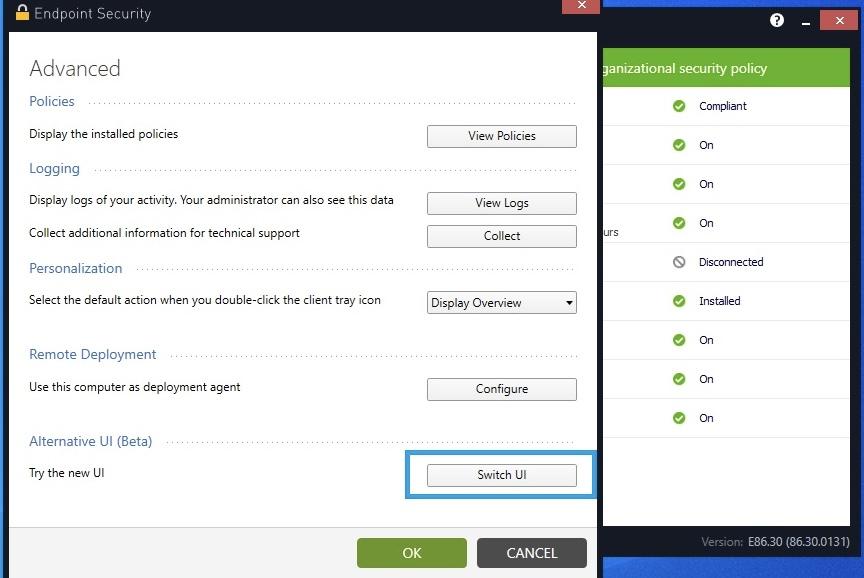

8. Check Point (Най-доброто решение за интегрирана сигурност и управление на състоянието)

Флагманските решения Quantum Security Gateways и CloudGuard на Check Point са проектирани да осигуряват дълбока защита в мрежи, работни натоварвания и точки за отдалечен достъп.

За защита на крайните точки Harmony Endpoint предлага EPP (платформа за защита на крайните точки), EDR (откриване и реакция на крайните точки) и XDR (разширено откриване и реакция) в един лек клиент, осигуряващ цялостна видимост и контрол от крайната точка до облака.

Това позволява на екипите да прилагат последователни политики за сигурност и да се защитят от сложни кибератаки в цялата си облачна среда, от инфраструктурата до приложенията.

Най-добрите функции на Check Point

- Внедрете над 60 машини за машинно обучение и глобална информация за заплахи, за да откривате и блокирате усъвършенствани атаки, включително експлойти от типа „нулев ден“.

- Управлявайте потребители, приложения, устройства и облачни мрежи от една централизирана конзола с подробно прилагане на правила.

- Защитете отдалечените работници с Harmony SASE, за да осигурите достъп за всяко приложение, проверки на състоянието на устройствата и политики Zero Trust с пълна мрежова свързаност.

- Лесно се свържете със SOC софтуер и автоматизирайте намаляването на заплахите, използвайки обширна поддръжка на API от трети страни.

Ограничения на Check Point

- Конфигурирането може да отнеме много време, особено за малки екипи без специализиран ИТ персонал.

- Пълните сканирания и пясъчниците могат да забавят производителността, особено на машини с ниски спецификации.

Цени на Check Point

- Персонализирани цени

Оценки и рецензии за Check Point

- G2: 4,5/5 (над 200 рецензии)

- Capterra: Недостатъчно рецензии

9. Sysdig (най-подходящ за DecSecOps операции с интензивно използване на Kubernetes)

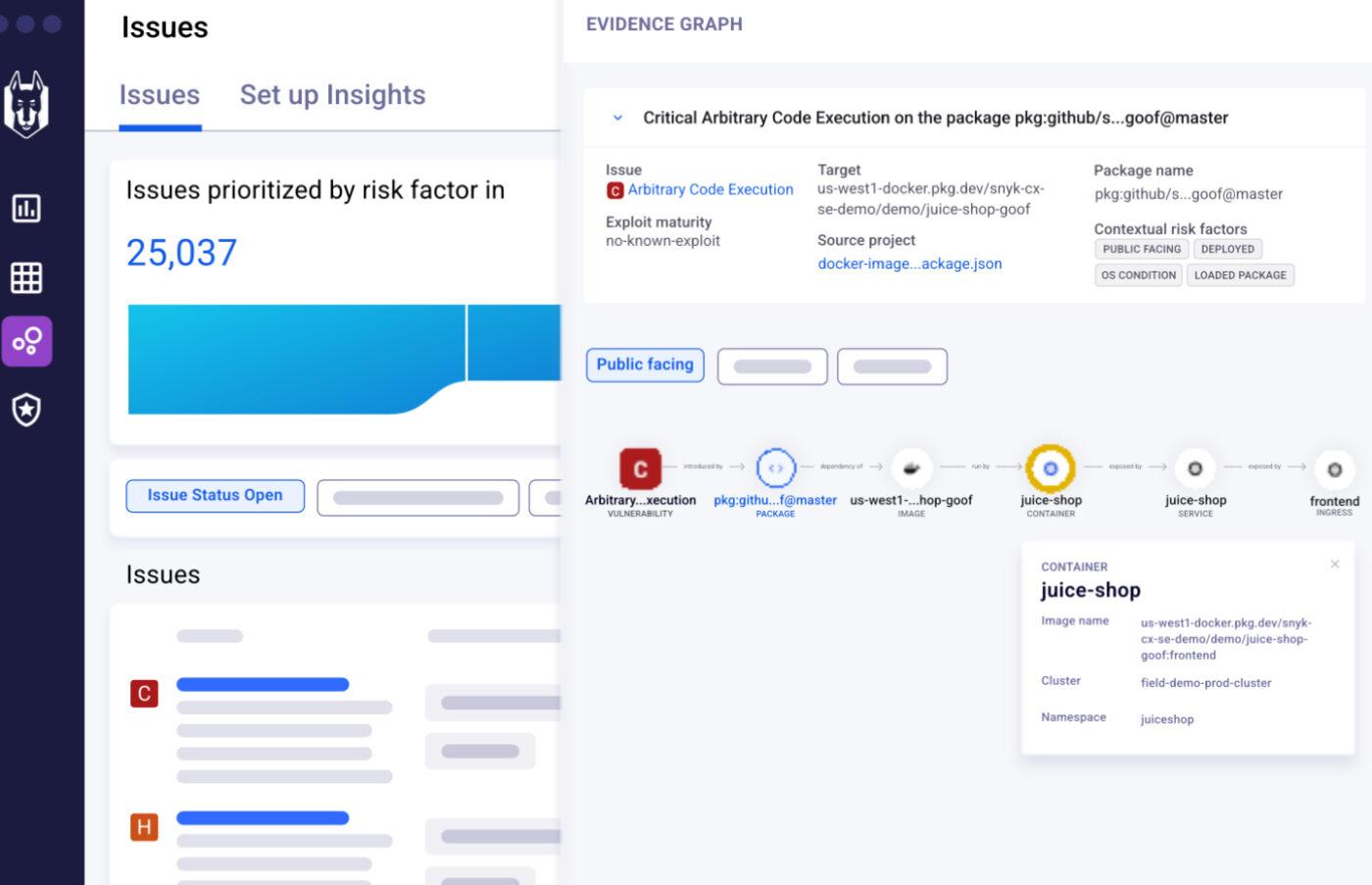

Sysdig е платформа за защита на приложения в облака, предназначена за екипи, които дават приоритет на откриването в реално време, контекстуалната информация за рисковете и дълбоката видимост на изпълнението, като същевременно прилагат строги мерки за сигурност на данните.

Поддръжката на мулти-облак и управляваното наблюдение Prometheus помагат за осигуряване на цялостна видимост в цялата инфраструктура без превключване на контекста.

Чрез комбиниране на сигурност, съответствие и мониторинг на производителността, Sysdig помага на екипите да разберат пълния контекст на даден инцидент. Основната му отличителна черта е способността да приоритизира уязвимостите въз основа на това дали уязвимият пакет се използва в момента на изпълнение, което позволява на екипите да фокусират усилията си за отстраняване на проблема.

Най-добрите функции на Sysdig

- Фокусирайте се върху активно експлоатирани или достижими рискове, вместо върху статични списъци с често срещани уязвимости и експозиции (CVE).

- Разкрийте подозрително поведение с помощта на облачно базирано откриване, което използва данни от системата в реално време и контекста на поведението.

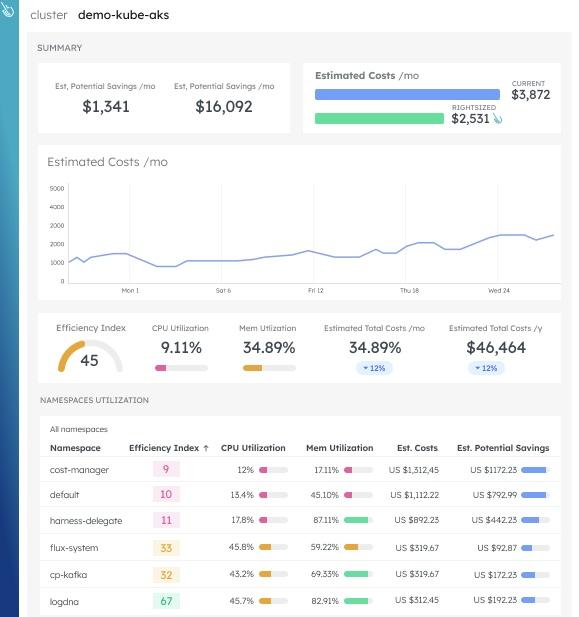

- Намалете разходите за персонализирани метрики и елиминирайте недостатъчно използваните ресурси с помощта на подробното проследяване на използването на Sysdig Monitor.

- Ускорете реакцията при инциденти с подробни криминалистични анализи и одитни следи.

Ограничения на Sysdig

- Откриването на странично движение в CSPM сценарии, особено в AWS среди, е ограничено.

- Локалните инсталации могат да изискват значителни ресурси за съхранение

- Основното му предимство е в областта на сигурността при изпълнение и контейнерите; други области от неговото CNAPP предложение може да са по-слабо развити в сравнение с конкурентите.

Цени на Sysdig

- Персонализирани цени

Оценки и рецензии за Sysdig

- G2: 4,7/5 (над 100 отзива)

- Capterra: Недостатъчно отзиви

Какво казват реалните потребители за Sysdig?

Едно ревю в G2 го обобщи по следния начин:

Sysdig откри и ни предупреди за теста в рамките на няколко минути, а конкурентът отне часове. Тогава разбрахме, че Sysdig е по-добрият вариант за нас. Освен че може бързо да открива, предупреждава, сортира и разследва заплахи в облака и хоста, той разполага с редица допълнителни функции, които подобряват цялостната ни сигурност.

Sysdig откри и ни предупреди за теста в рамките на няколко минути, а конкурентът отне часове. Тогава разбрахме, че Sysdig е по-добрият вариант за нас. Освен че може бързо да открива, предупреждава, сортира и разследва заплахи в облака и хоста, той разполага с редица допълнителни функции, които подобряват цялостната ни сигурност.

🧠 Интересен факт: Според доклада на IBM за разходите при нарушаване на сигурността на данните за 2024 г., организациите, които широко са внедрили изкуствен интелект и автоматизация за сигурност, са спестили средно 2,2 милиона долара разходи, свързани с нарушаване на сигурността, в сравнение с тези, които не са го направили.

10. Snyk (Най-доброто решение за shift-left сигурност и работни процеси, ориентирани към разработчиците)

чрез Snyk

Snyk е платформа за сигурност, насочена към разработчиците, с модерен подход към сигурността на приложенията, която се вписва безпроблемно в динамичните работни процеси на разработката в облака.

Той се отличава с платформата си за сигурност, базирана на изкуствен интелект, която открива и отстранява уязвимости през целия цикъл на разработване на софтуер. Основният двигател на алтернативата на Wiz, DeepCode AI, осигурява интелигентно и обяснимо отстраняване на уязвимости и помага на екипите да изпреварят потенциалните рискове, свързани с инструментите GenAI и библиотеките с отворен код.

Най-добрите функции на Snyk

- Намерете и коригирайте отклоненията в конфигурацията в облачните среди с Snyk IaC security, който осигурява вградена корекция директно във вашите инструменти за разработка.

- Автоматизирайте управлението на риска с отворен код с едно кликване, мониторинг в реално време и проверки за съответствие с лицензите.

- Интегрирайте безпроблемно сигурността в съществуващите инструменти и работни процеси за разработчици.

- Съпоставяйте рисковете с бизнес контекста, като използвате Snyk AppRisk, за да приоритизирате уязвимостите с голямо въздействие и да проследявате обхвата на AppSec.

Ограничения на Snyk

- Липсват опции за локално внедряване, което ограничава гъвкавостта за организации със строги политики за инфраструктурата.

- Инструментът генерира непълни SBOM данни чрез CLI, което принуждава потребителите да разчитат на инструменти на трети страни или други конкуренти на Wiz.

Цени на Snyk

- Безплатно

- Екип: 25 $/месец на потребител

- Предприятия: Индивидуални цени

Оценки и рецензии на Snyk

- G2: 4,5/5 (над 120 рецензии)

- Capterra: 4,6/5 (над 20 отзива)

🔍 Знаете ли, че... През 2019 г. неправилно конфигурирана защитна стена в AWS настройките на Capital One позволи на бивш служител на AWS да получи достъп до над 100 милиона клиентски записи. Основната причина? Уязвимост при фалшифициране на заявки от страна на сървъра (SSRF), нещо, което конкурентите на Wiz специално отбелязват сега.

Други инструменти за облачна сигурност: ClickUp

Идентифицирането на рисковете с конкурентите на Wiz е само първата стъпка. По-голямото предизвикателство е това, което следва след това: организиране на реакцията, разпределяне на задачите на подходящите екипи и проследяване на напредъка.

Тук се включва ClickUp, не като скенер за сигурност, а като командно център за координиране на всичко, което се случва след сканирането. В основата му е софтуерът за управление на проекти ClickUp, който предлага централизирана платформа за планиране на коригиращи мерки, наблюдение на напредъка, управление на документацията и комуникация в реално време.

За ИТ и екипите по сигурността, работещи в голям мащаб, IT и PMO решението на ClickUp позволява на PMO екипите да стандартизират приемането на заявки за услуги, да автоматизират ескалациите, базирани на SLA, и да осигуряват прозрачност при използването на ресурсите в портфейлите с контроли на корпоративно ниво.

Нека разгледаме как ClickUp допълва конкурентите на Wiz през целия оперативен цикъл. 🔄

Превърнете предупрежденията в задачи

След като проблемите бъдат отбелязани, те трябва да бъдат включени в работен процес, който да позволи предприемането на действия.

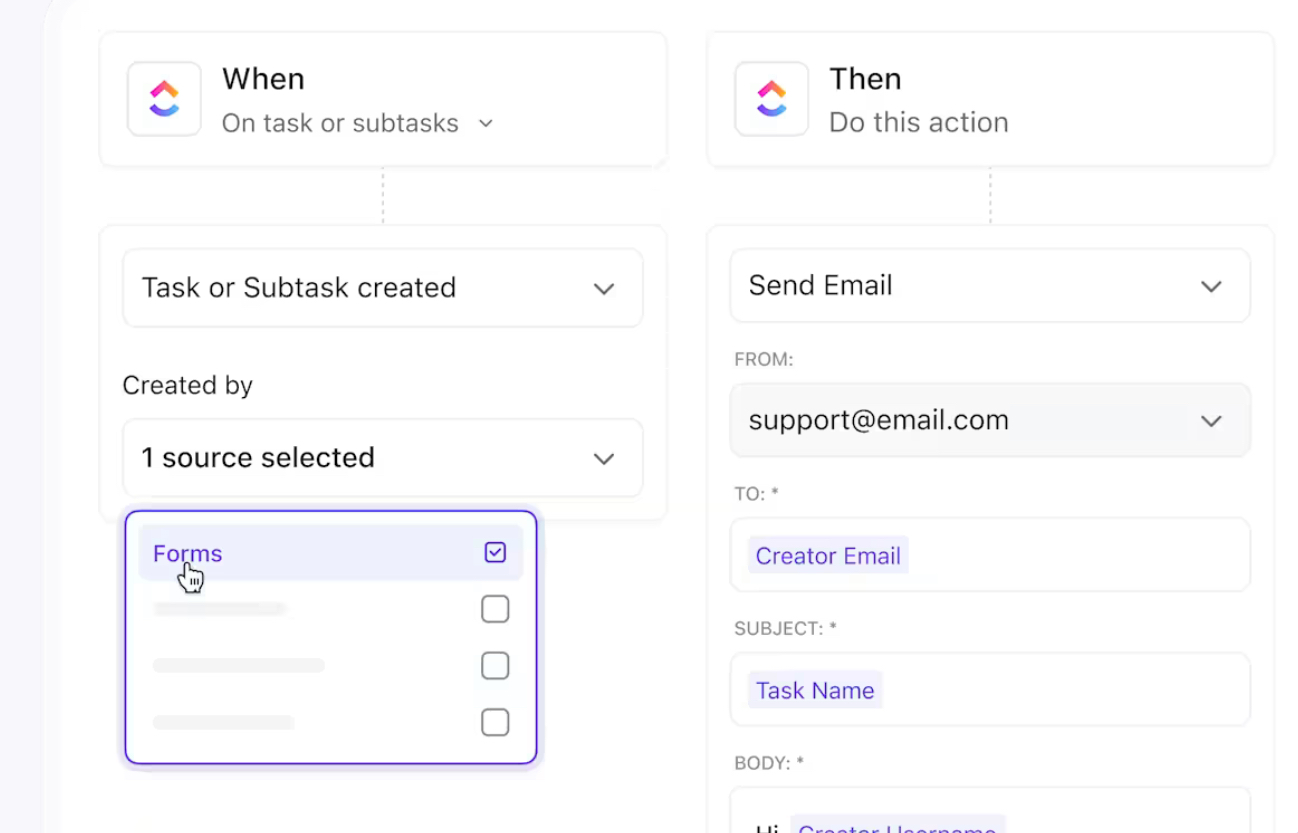

ClickUp Forms прави всяка уязвимост действителна, като я превръща в задача в ClickUp Tasks, заедно с подробности за сериозността, засегнатите системи и целевите дати. Това гарантира последователно записване на метаданни за проследяване и приоритизиране.

След като проблемите са в процес на разрешаване, ClickUp Multiple Assignees и ClickUp Custom Fields улесняват задаването, организирането и проследяването на корективните мерки от начало до край.

📌 Пример: Екипът по сигурността попълва формуляр, за да подаде проблем, като автоматично създава задача в ClickUp с предварително дефинирани потребителски полета като „Мрежа“ или „Съответствие“. А знаете ли какво е още по-хубаво? И мрежовият инженер, и отговорникът по съответствието могат да бъдат назначени да работят по задачата едновременно.

Намалете ръчната работа

ClickUp Automations добавя още едно ниво на ефективност. Задачите могат да бъдат автоматично разпределяни въз основа на тяхната важност, ескалирани, ако са в режим на изчакване, или премествани през работни потоци без ръчно прехвърляне, като се използва интуитивният if-then builder на ClickUp.

Ето няколко примера за автоматизация на работния процес:

- Автоматично присвояване на задачи при откриване на уязвимост

- Задействане на напомняния преди крайните срокове

- Ескалиране на нерешени инциденти до заинтересованите страни

📌 Пример: Когато бъде открита критична уязвимост, автоматизираната система може незабавно да възложи задачата на отговорника за сигурността в зависимост от нейната сериозност, да приложи подходящия приоритет и да определи краен срок. Ако задачата остане нерешена след 48 часа, тя може автоматично да бъде ескалирана до CISO.

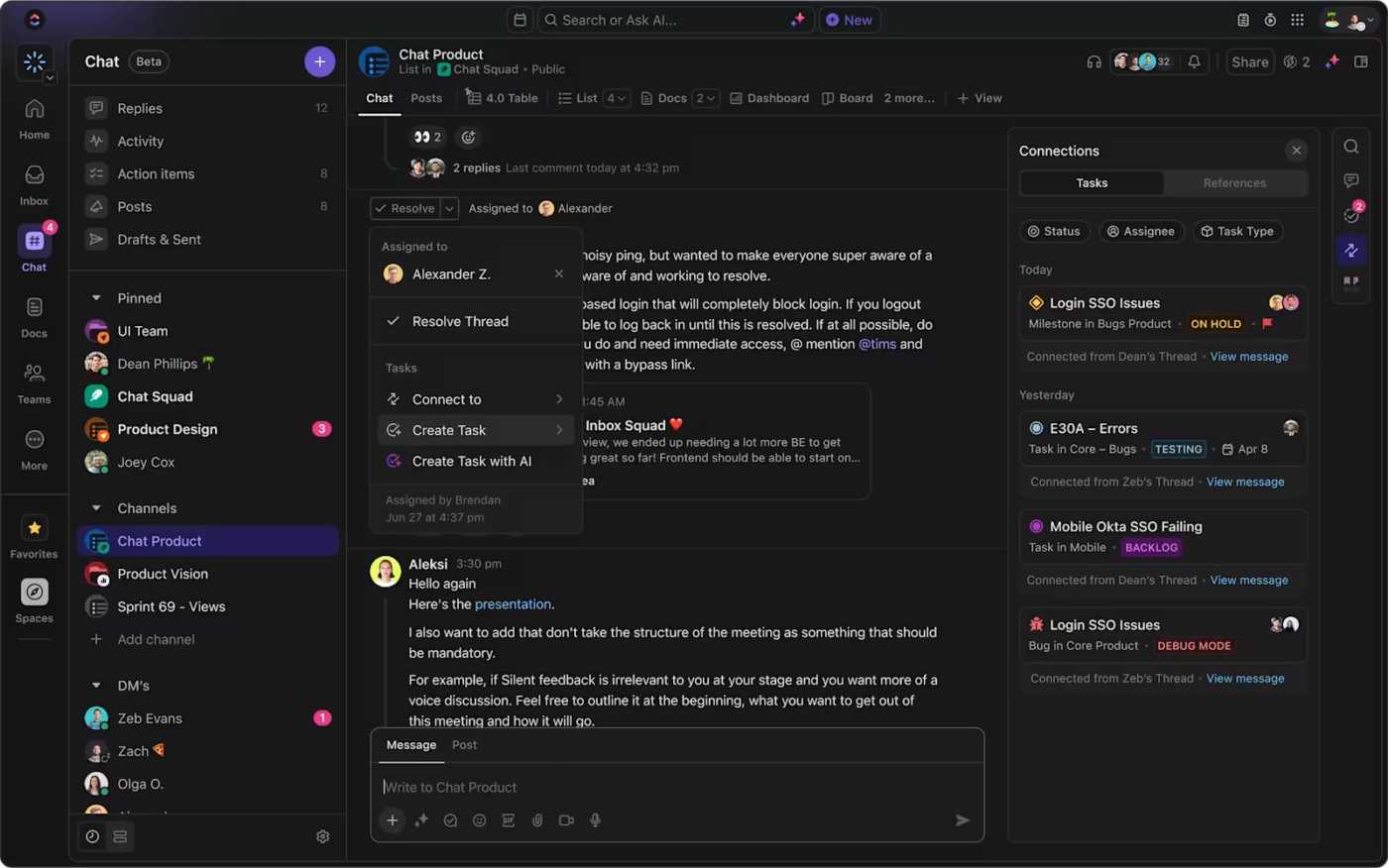

Чат там, където работите

Когато започне поправката, актуализациите могат да дойдат от всяка посока.

ClickUp Chat запазва тези разговори точно там, където се извършва работата – заедно със задачите, документите и графиците. Разговорите могат да бъдат превърнати в задачи с едно кликване, маркирани по подходящ начин и запазени в пълен контекст, за да се запазят аудитните регистри непокътнати.

📌 Пример: Да предположим, че е открита уязвимост с висок риск и се работи по нейното отстраняване. Ръководителят по сигурността публикува кратка актуализация в чата на проекта, маркира инженера и добавя пряк линк към задачата в съобщението.

Ако поправката изисква последващи действия, това съобщение може да бъде превърнато в нова задача незабавно, като се прехвърлят отговорното лице, крайният срок и всички файлове, споделени в защитения инструмент за сътрудничество.

Оставете AI да се занимава с рутинната работа

ClickUp Brain, вашият асистент, задвижван от изкуствен интелект, използва текущата активност по задачите, коментарите, документите и историята на чата, за да предостави полезна информация. Той помага, като:

- Обобщаване на нишките за коригиране в кратки актуализации на състоянието или доклади за заинтересованите страни

- Генериране на автоматични последващи задачи от чат или дискусии в документи

- Изготвяне на резюмета от срещи и списъци с действия без ръчно водене на бележки

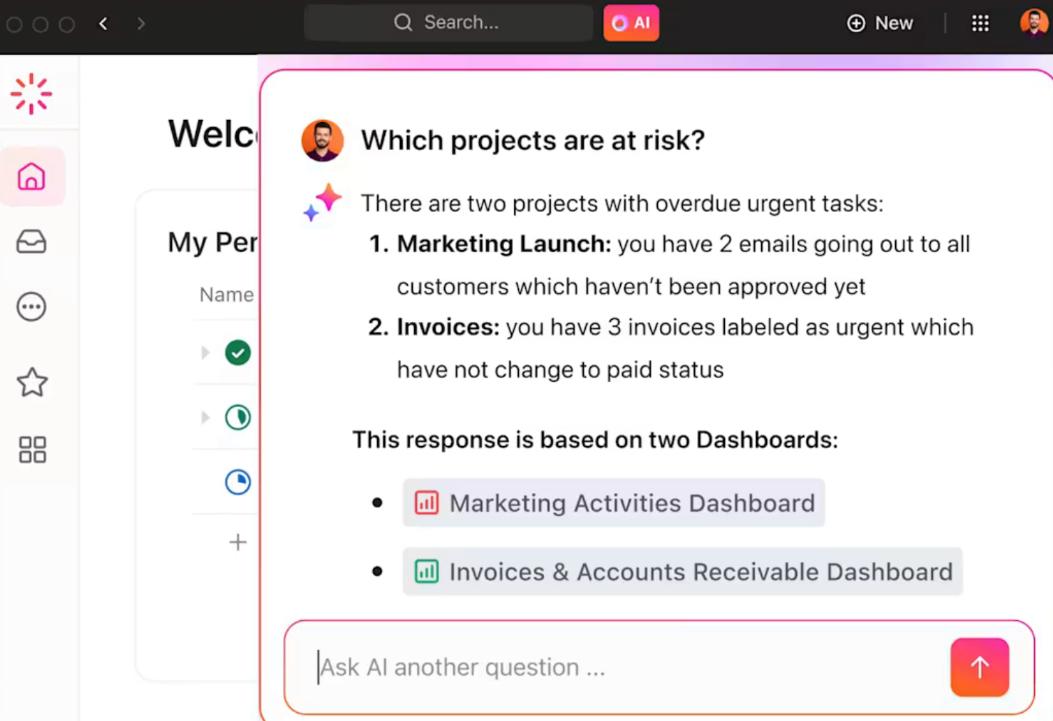

- Отговаряне на контекстуални въпроси, като „Кои поправки все още са в очакване за сигнали с висока степен на сериозност?“

Най-добрите функции на ClickUp

- Съхранявайте и свързвайте документи за облачна сигурност: Съхранявайте вашите SOP, списъци за съответствие и регистри на инциденти в ClickUp Docs, свързани с съответните задачи и графици.

- Записвайте и обобщавайте срещи: Записвайте решенията и задачите от срещите на живо с ClickUp AI Notetaker.

- Проследявайте билетите за сигурност в над 15 изгледа на проекти: Използвайте ClickUp Views, за да управлявате одити, заявки за услуги и вътрешни оценки на уязвимостта с List, Board, Gantt, Calendar и др.

- Визуализирайте IT производителността: Използвайте над 50 карти в ClickUp Dashboards, за да следите бюджетите, графиците, персонала и степента на изпълнение в цялото си портфолио за сигурност.

- Стандартизирайте повтарящи се работни процеси за сигурност: Стартирайте проекти с шаблони за управление на проекти за управление на ИТ услуги, планиране на тестове за проникване или преглед на политики.

- Разпределяйте отговорности с разрешения на базата на роли: Контролирайте кой може да преглежда, редактира или изпълнява чувствителни задачи и работни процеси, свързани със сигурността.

- Активирайте AI агенти за автоматична поддръжка: Позволете на AI агентите на ClickUp да откриват нерешени проблеми, да отговарят на въпроси и да създават задачи автоматично, за да продължи процесът на отстраняване на проблемите.

Цени на ClickUp

Оценки и рецензии за ClickUp

- G2: 4,7/5 (над 10 400 рецензии)

- Capterra: 4,6/5 (над 4300 рецензии)

Какво казват реалните потребители за ClickUp?

Това ревю в G2 наистина казва всичко:

Това, което най-много ми харесва в ClickUp, е неговата персонализация и гъвкавост. Независимо дали става дума за създаване на персонализирани работни процеси за различни екипи (като маркетинг и уеб разработка), използване на персонализирани полета за проследяване на конкретни детайли по проектите или автоматизиране на повтарящи се задачи, ClickUp ми позволява да го адаптирам към нашите точни нужди. Помага да се съхранява всичко на едно място, което прави управлението на проектите и комуникацията между екипите безпроблемна. Освен това интеграциите и автоматизациите ни спестяват много време, което ни позволява да се фокусираме върху това, което наистина има значение.

Това, което най-много ми харесва в ClickUp, е неговата персонализация и гъвкавост. Независимо дали става дума за създаване на персонализирани работни процеси за различни екипи (като маркетинг и уеб разработка), използване на персонализирани полета за проследяване на конкретни детайли по проектите или автоматизиране на повтарящи се задачи, ClickUp ми позволява да го адаптирам към нашите точни нужди. Помага да се съхранява всичко на едно място, което прави управлението на проектите и комуникацията между екипите безпроблемна. Освен това интеграциите и автоматизациите ни спестяват много време, което ни позволява да се фокусираме върху това, което наистина има значение.

📮 ClickUp Insight: 30% от работниците смятат, че автоматизацията може да им спести 1-2 часа седмично, а 19% смятат, че тя може да им освободи 3-5 часа за задълбочена и концентрирана работа.

Дори и малките спестявания на време се натрупват: само два часа спестени седмично се равняват на над 100 часа годишно – време, което може да бъде посветено на творчество, стратегическо мислене или личностно развитие. 💯

С AI агентите на ClickUp и ClickUp Brain можете да автоматизирате работните процеси, да генерирате актуализации на проекти и да превърнете бележките си от срещи в практически следващи стъпки – всичко това в рамките на една и съща платформа. Няма нужда от допълнителни инструменти или интеграции – ClickUp ви предоставя всичко необходимо за автоматизиране и оптимизиране на работния ви ден на едно място.

💫 Реални резултати: RevPartners намалиха разходите си за SaaS с 50% чрез консолидиране на три инструмента в ClickUp – получавайки обединена платформа с повече функции, по-тясно сътрудничество и единен източник на информация, който е по-лесен за управление и мащабиране.

Намиране на подходящото решение извън Wiz

Независимо дали търсите по-силна защита по време на изпълнение, по-полезна информация за заплахите или по-добра поддръжка за съответствие, конкурентите на Wiz, които проучихме, предлагат различни предимства.

Но ето и по-голямата картина: всеобхватната облачна сигурност не съществува изолирано. Нуждаете се от надеждно решение, което да поддържа екипите съгласувани, дейностите видими и данните достъпни. Именно тук ClickUp се отличава.

Като универсално приложение за работа, то помага на екипите по сигурността да съгласуват проекти, процеси и хора на едно място. От управление на работни потоци за отстраняване на проблеми и одити до автоматизиране на задачи и използване на изкуствен интелект чрез ClickUp Brain, то е създадено, за да въведе ред дори в най-сложните среди.

Защо да чакате? Регистрирайте се безплатно в ClickUp още днес!