Klockan 02:17 lyser en säkerhetsvarning upp din chatt. Sedan en till; på morgonen finns det hundratals. Vissa är viktiga, men de flesta är det inte.

Det är verkligheten för de flesta startups inom cybersäkerhet. Du förväntas försvara dig mot hot på företagsnivå med ett litet team, begränsad tid och verktyg som inte är anpassade för hur attacker sker idag.

Denna guide hjälper dig att välja en AI-cybersäkerhetsstack som passar ditt startups hotmodell, teamstorlek och tillväxtbana. Du lär dig om kärnkomponenter som datapipelines och ML-ramverk, hur du utvärderar öppen källkod kontra kommersiella plattformar och hur du undviker vanliga fallgropar.

Vi kommer också att titta på varför ClickUp, världens första konvergerade AI-arbetsyta, är ett verktyg som absolut måste finnas i din stack! 🌟

Vad är en AI-cybersäkerhetsstack?

En AI-cybersäkerhetsstack är en skiktad kombination av verktyg, ramverk och infrastruktur som möjliggör maskininlärningsdriven hotdetektering, respons och förebyggande åtgärder.

Tänk på det som ett komplett system, från datainsamling till åtgärd, som låter dina säkerhetsverktyg lära sig och anpassa sig. Det inkluderar vanligtvis datapipelines för säkerhetstelemetri, maskininlärningsmodeller (ML) som tränats på hotmönster, distributionsinfrastruktur och övervakningssystem.

Det är viktigt att förstå skillnaden mellan att lägga till AI i befintliga säkerhetsverktyg och att bygga med AI-inbyggda lösningar från grunden. AI-inbyggda verktyg använder maskininlärning som kärna, medan AI-förbättrade befintliga system helt enkelt lägger till ML-funktioner till äldre, regelbaserade arkitekturer.

Rätt stack för ditt startup-företag beror i hög grad på din specifika hotmodell, ditt teams expertis och dina tillväxtplaner.

🧠 Rolig fakta: Programmet "Creeper" skapades 1971 av Bob Thomas på BNN Technologies och anses allmänt vara det första dataviruset eller den första datormasken, utformat som ett experimentellt självreplikerande program. Det spred sig mellan DEC PDP-10-datorer och visade meddelandet "I'm the creeper, catch me if you can!" (Jag är creepern, fånga mig om du kan!).

Varför cybersäkerhetsstartups behöver AI i sin teknikstack

Som säkerhetsstartup står du inför hot på företagsnivå med en bråkdel av resurserna, och ditt team drunknar troligen i varningar från traditionella verktyg. Regelbaserade säkerhetsverktyg kan helt enkelt inte hålla jämna steg med moderna attacker och kräver ständig manuell justering som små team inte kan upprätthålla.

AI-drivna system hjälper små team att hantera cybersäkerhetsrisker på företagsnivå genom att automatisera rutinmässigt arbete.

Här är varför du behöver AI i din teknikstack:

Snabbare upptäckt och respons på hot

AI-modeller minskar dramatiskt tiden mellan ett intrång och din respons genom att erbjuda:

- Mönsterigenkänning i stor skala: AI bearbetar miljontals händelser från ditt nätverk och dina slutpunkter för att upptäcka verkliga hot som är dolda i bruset från den dagliga aktiviteten.

- Automatiserad prioritering: Istället för att behandla alla varningar lika prioriterar AI-modellerna dem efter allvarlighetsgrad, så att dina analytiker omedelbart kan fokusera på det som är viktigast.

- Kontinuerligt lärande: De bästa systemen förbättrar sin detekteringsnoggrannhet över tid när de möter nya och föränderliga attackmönster, vilket gör dina försvar smartare för varje dag.

Minskad manuell arbetsbelastning för små team

De flesta startups har inte råd med ett fullfjädrat säkerhetsoperationscenter (SOC). AI hjälper till att överbrygga denna klyfta genom att hantera de repetitiva, tidskrävande uppgifter som sliter ut analytikerna. Detta inkluderar rutinmässig logganalys, initial utredning av larm och till och med proaktiv hotjakt.

AI bekämpar direkt den säkerhetsutmattning som uppstår när ditt team överväldigas av varningar. Genom att använda den för att filtrera bort falska positiva resultat innan de någonsin når en människa, säkerställer du att ditt teams värdefulla uppmärksamhet ägnas åt verkliga hot.

Skalbart skydd när du växer

Din säkerhet måste växa i takt med ditt företag utan att du behöver anställa en ny analytiker för varje ny kund eller produktlinje. AI-drivna system är utformade för att hantera en växande attackyta, eftersom fler användare och mer data innebär molntjänster. Detta vänder på den traditionella säkerhetsmodellen och gör att du kan skala dina försvar på ett effektivt sätt.

📮 ClickUp Insight: Medan 34 % av användarna har fullt förtroende för AI-system, har en något större grupp (38 %) en inställning som kan beskrivas som ”lita men verifiera”. Ett fristående verktyg som inte är anpassat till din arbetsmiljö medför ofta en högre risk för felaktiga eller otillfredsställande svar.

Det är därför vi har byggt ClickUp Brain, AI-systemet som kopplar samman projektledning, kunskapshantering och samarbete i hela din arbetsmiljö och integrerar verktyg från tredje part. Få kontextuella svar utan att behöva växla mellan olika verktyg och upplev en 2–3 gånger högre arbetseffektivitet, precis som våra kunder på Seequent.

Kärnkomponenter i en AI-cybersäkerhetsstack

Utan en tydlig bild av de centrala komponenterna i en AI-stack riskerar du att köpa ett kraftfullt verktyg som är värdelöst eftersom du saknar en viktig del, till exempel rena data eller ett sätt att distribuera det.

Här är de fyra viktiga lager som tillsammans bildar en komplett stack. 🛠️

1. Datahantering och datainmatningslager

Detta är grunden för hela din AI-säkerhetsverksamhet. Det är så du samlar in, rensar och organiserar all säkerhetsdata, eller telemetri, från hela din organisation så att den kan användas av maskininlärningsmodeller. Om dina data är röriga eller ofullständiga kommer dina AI-prognoser att vara opålitliga:

- Datakällor: Konsolidera allt från loggar för endpoint detection and response (EDR) och nätverksflödesdata till molnkonfigurationsloggar och identitetsleverantörshändelser.

- Normalisering: Standardisera data från alla dina olika verktyg till ett enda, enhetligt format så att AI kan förstå det.

- Lagringsarkitektur: Välj ett datahanteringssystem, ofta en datalagring, som kan lagra stora mängder information och samtidigt möjliggöra både realtidsanalys och historiska sökningar.

- Lagringspolicyer: Bestäm hur länge data ska lagras, och balansera behovet av historisk kontext för modellträning mot stigande lagringskostnader.

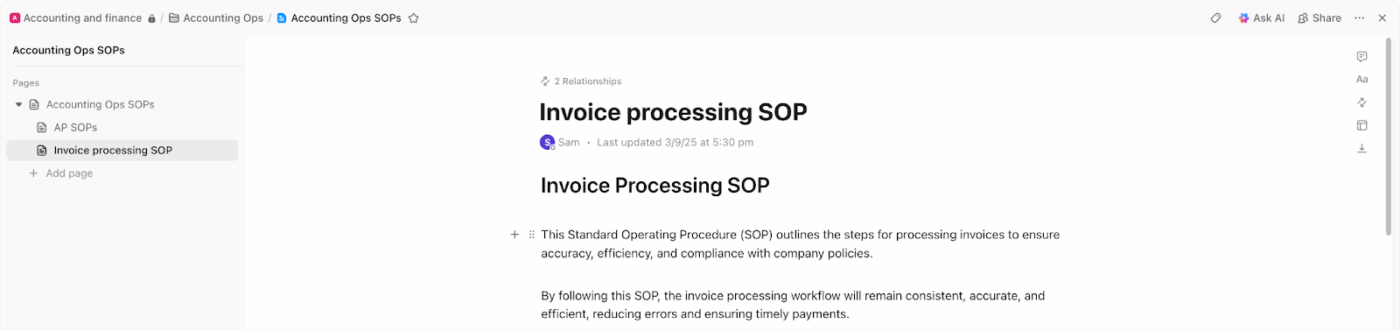

🚀 ClickUp-fördel: Styr hur dina data samlas in, normaliseras och lagras i din stack med dokumentation i ClickUp Docs.

Till exempel hämtar ditt startup-företag telemetri från EDR-verktyg, molnloggar och identitetsleverantörer. Ett centralt ClickUp Doc definierar exakt vilka datakällor som importeras, hur fält normaliseras, vad schemamodellerna förväntar sig och hur länge varje datatyp sparas. När pipelines ändras återspeglas dessa uppdateringar omedelbart och länkas till de ansvariga ingenjörerna.

2. Ramverk och modeller för maskininlärning

Detta är stackens ”hjärna” där den faktiska hotdetekteringen sker. Här väljer du mellan att använda:

- Färdiga modeller från en leverantör: Snabbare att implementera, men erbjuder mindre anpassningsmöjligheter.

- Skräddarsydda modeller: Perfekt anpassade till din miljö, men kräver betydande ML-expertis.

Vanliga modelltyper inkluderar övervakad inlärning (tränad på märkta exempel på kända hot) och oövervakad inlärning (utmärkt för att upptäcka avvikelser och hitta hot som du aldrig sett tidigare).

⚙️ Bonus: Förstå nyanserna mellan övervakad och icke-övervakad maskininlärning för att välja det bästa alternativet.

3. Infrastruktur för distribution och integration

Det här lagret handlar om att få dina modeller till en produktionsmiljö där de kan göra sitt jobb. För startups är nyckeln att hitta en metod som inte kräver ett dedikerat MLOps-team (Machine Learning Operations) för att hantera. Leta efter:

- API-kompatibilitet: Dina AI-verktyg måste kunna kommunicera med dina befintliga säkerhetssystem, såsom din SIEM-plattform (Security Information and Event Management) eller SOAR-plattform (Security Orchestration, Automation, and Response).

- Krav på latens: För att upptäcka hot i realtid måste dina modeller fatta beslut på millisekunder.

- Uppdaterade mekanismer: Du behöver en smidig process för att lansera nya och förbättrade modellversioner utan att orsaka driftstopp.

4. Verktyg för övervakning och observerbarhet

Detta lager spårar modellens prestanda för att upptäcka problem som drift, där modellens noggrannhet försämras över tid när attackmönstren förändras. Det ger också den viktiga återkopplingsslingan för kontinuerlig förbättring, vilket gör det möjligt för analytiker att agera på varningar för att omskola och förfina modellerna. Stark observerbarhet ger dig full insyn i hur dina AI-försvar fungerar.

🔍 Visste du att? I en av de första offentligt rapporterade AI-orkestrerade cyberattackerna användes en jailbreakad AI-agent för att självständigt utföra sofistikerade åtgärder i ett flerstegsintrång som drabbade dussintals organisationer.

De bästa AI-ramverken och verktygen för startups inom cybersäkerhet

Marknaden är översvämmad av AI-verktyg, vilket gör det svårt att veta var man ska börja. Du kan fastna i att spendera för mycket på en företagsplattform som du inte behöver eller slösa månader på ett DIY-projekt som aldrig lanseras.

Landskapet delas in i tre huvudkategorier för att hjälpa dig att begränsa ditt fokus utifrån din budget, ditt team och dina mål. 💁

Öppna källkodsalternativ för budgetmedvetna team

Att gå över till öppen källkod ger dig maximal kontroll och flexibilitet till lägsta initialkostnad, men det finns en nackdel. Du blir ansvarig för installation, underhåll och felsökning, vilket kräver betydande intern expertis. Du arbetar med:

- TensorFlow/PyTorch: Dessa är de självklara ramverken för att bygga anpassade ML-modeller från grunden, och erbjuder oöverträffad flexibilitet men en brant inlärningskurva.

- YARA + ML-tillägg: Det är ett kraftfullt verktyg för regelbaserad upptäckt av skadlig kod, och det kan utökas med ML för att skapa mer sofistikerade klassificerare.

- Zeek (tidigare Bro): Detta är ett populärt ramverk för nätverksanalys med ett rikt ekosystem av plugins, inklusive några för maskininlärningsbaserad trafikanalys.

- OpenSearch Security Analytics: Ett öppen källkodsalternativ till kommersiella SIEM-system, med inbyggda funktioner för avvikelsedetektering och ML-driven säkerhetsanalys.

🧠 Rolig fakta: Penetrationstestning definierades i början av 1970-talet. Metoden att simulera attacker för att hitta sårbarheter formaliserades i en rapport från 1972 av James P. Anderson.

Molnbaserade plattformar för snabb distribution

För startups som vill gå snabbt framåt och undvika att hantera infrastruktur är molnbaserade plattformar ett utmärkt val. Dessa tjänster hanterar den underliggande hårdvaran och MLOps, så att ditt team kan fokusera på att bygga och distribuera modeller.

De viktigaste leverantörerna är AWS, Google Cloud och Microsoft Azure, som alla erbjuder kraftfulla hanterade ML-plattformar som SageMaker, Vertex AI och Azure ML.

De tillhandahåller även säkerhetsspecifika AI-tjänster, såsom AWS GuardDuty och Google Chronicle, som erbjuder den snabbaste vägen till AI-driven detektering. De viktigaste sakerna att tänka på är leverantörsberoende och användningsbaserad prissättning som kan skala oväntat.

🔍 Visste du att? Stuxnet-masken 2010 utnyttjade fyra zero-day-sårbarheter för att störa Irans kärnkraftsprogram, vilket dramatiskt påverkade hur regeringar och företag jagar och lagrar okända brister.

Specialiserade AI-lösningar för cybersäkerhet

Om du vill ha snabbast möjliga avkastning är specialbyggda kommersiella plattformar rätt val. Dessa verktyg är utformade specifikt för säkerhetsändamål och levereras med förtränade modeller och finslipade arbetsflöden, även om de erbjuder mindre anpassningsmöjligheter än en DIY-lösning.

| Kategori | Vad den gör | Viktiga aktörer |

| EDR | Detektering och respons för slutpunkter | CrowdStrike, SentinelOne och VMware Carbon Black |

| NDR | Nätverksdetektering och respons | Darktrace, Vectra AI och ExtraHop |

| SOAR | Säkerhetsorkestrering, automatisering och respons | Splunk SOAR, Palo Alto XSOAR och Swimlane |

Vanliga AI-säkerhetsutmaningar som startups står inför

Du har investerat i ett nytt AI-verktyg, men det ger inte de resultat du förväntade dig. Nu, istället för att lösa problem, står du inför nya problem som varningsutmattning och integrationsproblem.

Att känna till dessa vanliga fallgropar i förväg hjälper dig att planera för dem och undvika kostsamma misstag. 👀

- Datakvalitet och tillgänglighet: Modeller är bara så bra som den data de tränas på, och många nystartade företag saknar den rena, märkta data som behövs för att bygga exakta anpassade modeller.

- Falsk positiv trötthet: Ett dåligt inställt AI-system kan generera ännu mer brus än ett traditionellt system, vilket överskuggar ditt team med irrelevanta varningar och motverkar hela syftet.

- Kompetensbrist: Expertis för att bygga, implementera och underhålla ML-system är dyr och svår att hitta, liksom djupgående säkerhetskunskap.

- Integrationskomplexitet: Att få ditt nya AI-verktyg att fungera sömlöst med din befintliga säkerhetsinfrastruktur tar ofta mycket mer tid och ansträngning än väntat.

- Modellunderhåll: AI är inte en lösning som man kan installera och sedan glömma bort. Modellerna försämras med tiden och kräver kontinuerlig övervakning, justering och omskolning för att förbli effektiva.

- Verktygsspridning : Varje nytt AI-verktyg kan lägga till ytterligare en silo till dina säkerhetsåtgärder, vilket fragmenterar synligheten och gör det svårare att se helheten.

Dessa utmaningar visar varför kompetent mänsklig övervakning fortfarande är nödvändig för att vägleda, tolka och hantera även de mest sofistikerade AI-systemen.

🔍 Visste du att? Över hälften av företagen prioriterar nu utgifter för AI-säkerhet framför traditionella säkerhetsverktyg, men många kämpar med verktygsspridning. Organisationer använder i genomsnitt 85 SaaS-applikationer och mer än fem separata verktyg bara för dataupptäckt, övervakning eller klassificering, vilket gör säkerheten svårare att hantera och integrera.

Hur du väljer rätt AI-stack för ditt cybersäkerhetsstartup

Du förstår komponenterna och verktygen, men hur fattar du egentligen det slutgiltiga beslutet? Att välja utifrån en flashig demo istället för ditt startups unika sammanhang kan leda till att du väljer en stack som inte passar din hotmodell eller skalar med din verksamhet.

Använd detta femstegsramverk för att göra ett systematiskt, kontextmedvetet val. 👇

1. Anpassa efter dina specifika säkerhetsbehov

Istället för att börja med verktyg, börja med dina hot. Ett B2B SaaS-startup som hanterar finansiella data har helt andra säkerhetsprioriteringar än ett mobilspelsföretag. Genom att först kartlägga dina specifika risker säkerställer du att du investerar i AI som löser dina faktiska problem.

Ställ dig själv följande fråga:

- Vad är din främsta hotvektor? Är du mer orolig för nätverksintrång, insiderhot, skadlig programvara eller dataexfiltrering?

- Vilka efterlevnadskrav gäller? Regleringar som SOC 2, HIPAA eller PCI-DSS kommer att ha stor inverkan på ditt val av verktyg.

- Vilka är dina nuvarande brister i detekteringen? Identifiera var dina befintliga säkerhetsåtgärder är svagast och fokusera dina AI-investeringar där först.

🔍 Visste du att? CISO:er på företag hanterar i genomsnitt 75 säkerhetsverktyg samtidigt och nästan hälften säger att deras stack har vuxit bara under det senaste året. Men fler verktyg har inte inneburit färre problem. Två tredjedelar har fortfarande upplevt ett intrång under de senaste 24 månaderna, vilket visar hur komplexa, uppblåsta stackar faktiskt kan göra säkerheten svårare, inte starkare.

2. Utvärdera integrationen med befintliga verktyg

Ditt startupföretag har redan molninfrastruktur, säkerhetsverktyg och etablerade arbetsflöden. Ett AI-verktyg som inte integreras smidigt med det du redan använder kommer att skapa operativa friktioner och arbetsbelastning. Prioritera verktyg med robusta API:er, förbyggda integrationer och flexibelt stöd för dataformat.

🚀 ClickUp-fördel: Koppla samman din molninfrastruktur, säkerhetsverktyg och samarbetsplattformar till ett enda operativt lager med ClickUp-integrationer. Det hämtar varningar, uppdateringar och åtgärder till din arbetsyta, vilket minskar spridningen och bevarar befintliga arbetsflöden.

3. Tänk på skalbarhet och framtida tillväxt

Tänk 18 månader framåt, inte bara på idag. En lösning som fungerar perfekt för ett team på tio personer kan kollapsa under databelastningen från ett företag med 100 anställda.

Utvärdera både teknisk skalbarhet (kan den hantera 10 gånger så mycket data?) och kommersiell skalbarhet (kommer prismodellen att förbli överkomlig när din användning ökar?).

🧠 Rolig fakta: Termen ”datorvirus” myntades 1983 av Fred Cohen när han experimenterade med självreplikerande kod.

4. Balansera kostnader mot kapacitet

Verktygets prislapp är bara en del av ekvationen. För att förstå den verkliga totalkostnaden (TCO) måste du ta hänsyn till följande:

- Implementeringstid

- Utbildning av anställda

- Löpande underhåll

- Alternativkostnaden för ditt teams uppmärksamhet

Ibland blir det ”billigaste” open source-alternativet det dyraste när man räknar in de ingenjörstimmar som krävs för att hålla det igång.

5. Utvärdera leverantörssupport och community

När du är ett litet startup-företag har du inte råd att fastna. Kvaliteten på leverantörens dokumentation, responsiviteten hos deras supportteam och livskraften hos deras användargrupp är avgörande faktorer.

För open source-verktyg kan en stark community vara lika värdefull som ett leverantörs supportteam, eftersom den kan vara en livlina när du stöter på problem.

Hur du optimerar din AI-säkerhetsstack över tid

Du har implementerat din AI-stack, men arbetet är inte över. Dina modeller kan bli föråldrade, prestandan kan försämras och din dyra stack kan bli mindre effektiv för varje dag.

För att undvika detta bör du behandla din AI-säkerhetsstack som en levande produkt som kräver kontinuerlig vård och förbättring:

- Fastställ basmått: Innan du implementerar, spåra viktiga mått såsom andelen falska positiva resultat, genomsnittlig tid till upptäckt (MTTD) och analytikerns arbetsbelastning. Detta ger dig en tydlig bild av situationen före och efter så att du kan mäta AI:s inverkan.

- Skapa feedbackloopar: De beslut som dina mänskliga analytiker fattar om varningar är ovärderliga data. Mata tillbaka denna information till dina modeller så att de kan lära sig av sina misstag och bli smartare.

- Planera regelbundna granskningar: Bedöm minst en gång per kvartal dina modellers prestanda mot dina basvärden och utvärdera hur hotbilden har förändrats.

- Planera för modelluppdateringar: Ha en tydlig, repeterbar process för att testa och implementera förbättrade modeller i din produktionsmiljö utan att störa dina säkerhetsåtgärder.

- Konsolidera där det är möjligt: När din stack mognar, leta efter möjligheter att konsolidera verktyg genom att välja plattformar som kan täcka flera användningsfall, förenkla din arkitektur och minska kostnaderna.

🧠 Rolig fakta: En av de tidigaste formerna av "hacking" var telefonphreaking på 1960-talet, där angripare utnyttjade telefonsystemet med hjälp av ljudfrekvenser.

Framtida trender inom AI-cybersäkerhetsstackar

Du står inför en stor investering och vill inte välja ett verktyg som kommer att vara föråldrat om två år. Genom att hålla ett öga på nya trender kan du fatta framtidssäkra beslut och ligga steget före:

- LLM för säkerhetsanalys: Stora språkmodeller håller på att ta sig in i SOC och tillhandahåller gränssnitt med naturligt språk som gör det möjligt för analytiker att ställa frågor som ”Visa mig all ovanlig utgående trafik från den här användarens bärbara dator under de senaste 24 timmarna”.

- AI-agenter : AI-system utvecklas för att upptäcka hot och samtidigt vidta åtgärder för att automatiskt begränsa dem, till exempel genom att isolera en komprometterad maskin från nätverket.

- Enhetliga lösningar: Branschen går från dussintals nischade punktlösningar till konvergerade plattformar som minskar integrationskostnaderna.

- AI-driven attacksimulering: Istället för att vänta på riktiga attacker börjar startups använda AI för att kontinuerligt och automatiskt testa sina egna försvar, hitta och åtgärda svagheter innan angripare kan utnyttja dem.

Hur ClickUp hjälper cybersäkerhetsstartups att hantera sin AI-stack

När cybersäkerhetsstartups börjar använda AI växer deras stackar snabbt och fragmenteras ännu snabbare. Detekteringsverktyg, molnplattformar, MLOps-arbetsflöden, dokumentation och samarbetssystem finns ofta i separata silos, vilket tvingar teamen att byta kontext.

ClickUp fungerar som bindväv i din AI-säkerhetsstack. Istället för att lägga till ännu en punktlösning centraliserar den intelligens, arbetsflöden och utförande i en enda, kontextmedveten arbetsyta.

Låt oss utforska hur! 👇

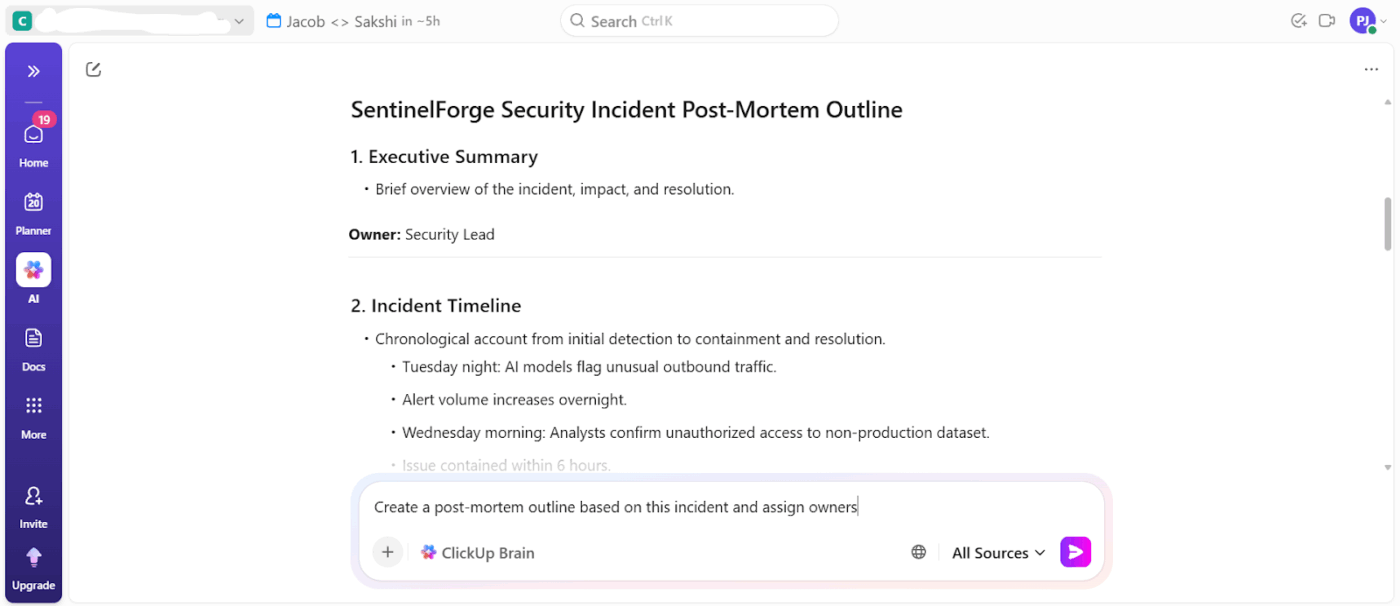

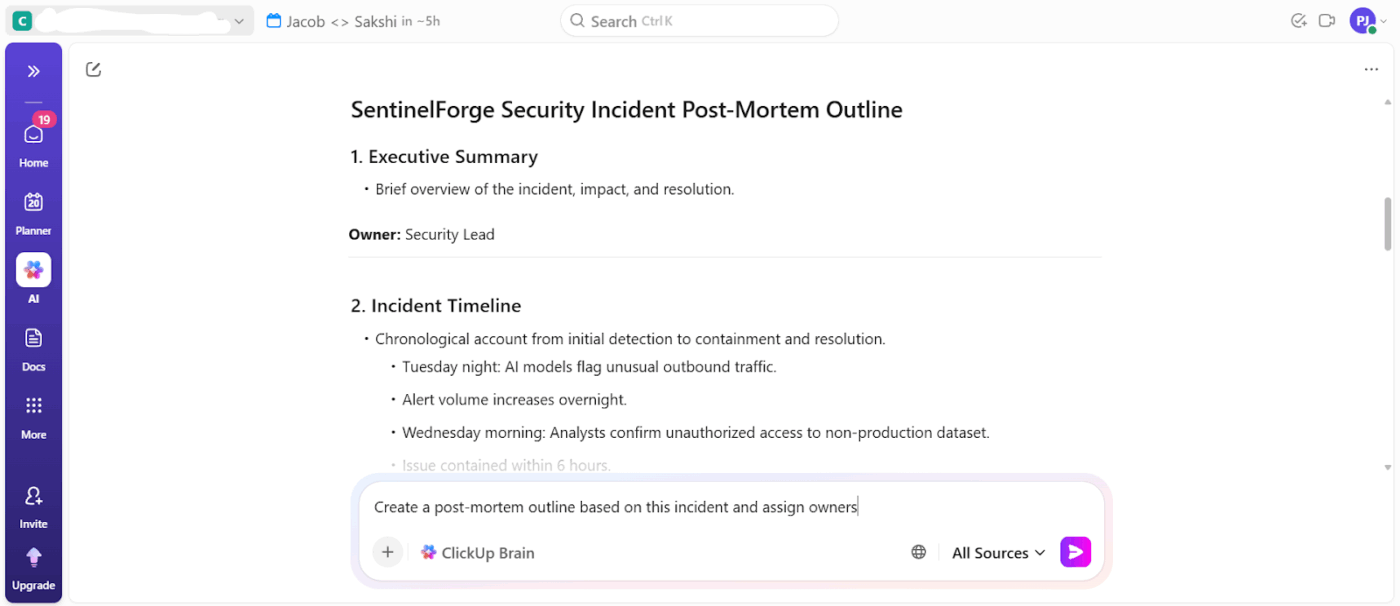

Omvandla säkerhetskontexten till omedelbara åtgärder med ClickUp Brain.

ClickUp Brain fungerar som din kontextuella AI, som finns i din arbetsmiljö och förstår dina projekt, uppgifter, dokument och arbetsflöden i realtid. Istället för isolerade, kontextlösa AI-svar, besvarar den frågor, sammanfattar incidentutredningar och skapar och uppdaterar ClickUp-uppgifter baserat på säkerhetsloggar.

Anta att en säkerhetsvarning utlöser en flera dagar lång utredning som omfattar loggar, chattdiskussioner, åtgärdsuppgifter och en granskning efter incidenten.

Du kan be ClickUp Brain direkt att sammanfatta incidenten med hjälp av länkade uppgifter, kommentarer och dokument, och sedan automatiskt generera uppföljningsåtgärder och ledarskapsgränser. Detta överbryggar klyftan mellan AI-analys och genomförande, vilket är där de flesta säkerhetsverktyg brister.

📌 Exempel på uppmaningar:

- Sammanfatta denna incident med hjälp av alla länkade uppgifter, kommentarer och dokument

- Vilka åtgärdsuppgifter återstår för incidenter med hög allvarlighetsgrad denna vecka?

- Skapa en efterhandsanalys baserad på denna incident och tilldela ansvariga

- Vilka varningar tog mest tid i anspråk för analytikerna förra månaden?

- Vilka beslut fattades under denna utredning och av vem?

Det bästa av allt är att allt är direkt sökbart med ClickUp Brain, vår AI-assistent som kan svara på frågor och hitta information i hela ditt arbetsområde.

Här är vad Kara Smith, MBA, PMP®, Operations Program Manager, Instant Teams, hade att säga om att använda ClickUp:

Alla team kan dra nytta av automatisering och ClickUp har haft det för bokstavligen alla scenarier jag har stött på, men den STORA fördelen med ClickUp är förenklingen av processer och verktyg till en enda arbetszon... Vi är ett innovativt företag som fungerar bäst med plattformar som gör det möjligt för oss att hålla jämna steg med det supersnabba tempot hos ett snabbväxande startup-företag, och ClickUp uppfyllde detta syfte bäst.

Alla team kan dra nytta av automatisering och ClickUp har haft det för bokstavligen alla scenarier jag har stött på, men den STORA fördelen med ClickUp är förenklingen av processer och verktyg till en enda arbetszon... Vi är ett innovativt företag som fungerar bäst med plattformar som gör det möjligt för oss att hålla jämna steg med det supersnabba tempot hos ett snabbväxande startup-företag, och ClickUp uppfyllde detta syfte bäst.

Samla information från hela din säkerhetsstack med Clickup Brain MAX.

Slut på AI-spridning och samla all din intelligens på ett ställe med ClickUp Brain MAX. Det är en centraliserad desktop-app som förstår hela din verktygskedja. På så sätt behöver du inte jonglera med ett dussin AI-verktyg för att få meningsfulla insikter.

Du får:

- Enhetlig sökning och kunskap: Sök i ClickUp och anslutna appar från ett enda AI-gränssnitt.

- Röstaktiverat arbete: Använd naturliga röstkommandon för att snabbt skapa uppgifter, dokument eller kommandon med ClickUp Talk-to-Text.

- Minskad fragmentering av verktyg: Få tillgång till flera AI-modeller som ChatGPT, Gemini och Claude i en kontextmedveten hubb.

Få tillgång till alla AI-verktyg du behöver:

Automatisera säkerhetsåtgärder med ClickUp Super Agents

Delegera end-to-end-uppgifter och arbetsflöden som normalt belastar säkerhetsteamen med ClickUp Super Agents. Dessa är AI-teammedlemmar som är inbäddade i din arbetsyta med fullständigt minne och kontextuell förståelse för dina arbetsuppgifter.

Istället för att bara svara på frågor planerar, utför och övervakar de flerstegsarbetsflöden med hjälp av både arbetsytedata och anslutna appar.

📌 Exempel på uppmaning: Du är en säkerhetsoperativ superagent som ansvarar för att samordna incidenthantering, upprätthålla synlighet i AI-säkerhetsstacken och minska manuella omkostnader för säkerhetsteamet. Ditt mål är att säkerställa att säkerhetsvarningar, utredningar och uppföljningsåtgärder konsekvent spåras, dokumenteras och eskaleras.

Bygg din egen Super Agent:

(AI) Stack Up på ClickUp

Startups inom cybersäkerhet har svårt att hävda sig eftersom för många smarta verktyg hamnar på för många olika ställen och inte ägs av någon. Den ”rätta” AI-stacken handlar om att skapa ett system där AI-resultat omvandlas till verkliga beslut, verkliga arbetsflöden och verkligt ansvar.

Det är där ClickUp diskret gör grovjobbet. Det ger dig en enda arbetsyta där du kan hantera AI-initiativ, dokumentera beslut, spåra ägarskap, automatisera uppföljningar och operationalisera vad dina AI-verktyg producerar.

Med ClickUp Brain, Brain MAX och Super Agents integrerade i samma system som ditt team redan arbetar i, slutar AI att vara en extra flik och blir istället en del av hur arbetet utförs.

Registrera dig gratis på ClickUp idag! ✅

Vanliga frågor

Vad är skillnaden mellan ett AI-inbyggt cybersäkerhetsverktyg och ett AI-förbättrat äldre system?

AI-inbyggda verktyg är byggda med maskininlärning som kärna, medan AI-förbättrade äldre system lägger till ML-funktioner till äldre, regelbaserade arkitekturer. Den praktiska skillnaden visar sig ofta i flexibiliteten, noggrannheten och smidigheten i AI:s integration i verktygets arbetsflöde.

Hur samordnar cybersäkerhetsstartups implementeringen av AI-säkerhetsverktyg mellan distansarbetande team?

Fjärrstyrda säkerhetsteam trivs med centraliserad dokumentation, tydligt ansvarsfördelning och kommunikation som fungerar över tidszoner. En samlad arbetsplats samlar implementeringsplaner, leverantörsanteckningar och tekniska specifikationer på ett ställe, tillgängligt för alla.

Kan AI helt ersätta mänskliga säkerhetsanalytiker i ett startup-företag?

Nej, målet är förstärkning, inte ersättning. AI är otroligt kraftfullt för att bearbeta data i stor skala, men mänskliga analytiker tillhandahåller viktig kontext, fattar nyanserade beslut och undersöker nya hot som modellerna aldrig har stött på tidigare.

Hur skiljer sig en AI-säkerhetsstack för startups från en för företag?

Startups prioriterar snabbare implementering, lägre driftskostnader och verktyg som inte kräver ett dedikerat ML-teknikteam. Företag med större resurser kan investera i mer anpassning, bygga större datavetenskapsteam och hantera komplexa arkitekturer med flera leverantörer.