Kybernetické incidenty se odehrávají velmi rychle. Ransomware se šíří během několika minut, phishing generovaný umělou inteligencí proklouzne přes filtry a jediný chybný krok může eskalovat do rozsáhlého narušení bezpečnosti, ještě než se týmy stačí zorientovat v situaci. Tlak je reálný, stejně jako náklady.

Zpráva IBM Cost of a Data Breach Report uvádí globální průměr ve výši 4,44 milionu dolarů, přičemž zpoždění při reakci a špatná koordinace tuto částku ještě zvyšují.

Uprostřed chaosu potřebují týmy jasnost. Příručka pro reakci na incidenty poskytuje vašemu týmu společný scénář pro případ, že se situace zkomplikuje. Popisuje, kdo jedná jako první, jaké kroky je třeba podniknout a jak udržet efektivní komunikaci v průběhu vývoje situace.

V tomto blogovém příspěvku se dozvíte, jak vytvořit příručku pro reakci na incidenty přizpůsobenou dnešním hrozbám. Prozkoumáme scénáře z praxe, jasné reakční kroky a ClickUp, první konvergovaný AI pracovní prostor na světě, který váš tým může využívat i v náročných situacích.

Co je to příručka pro reakci na incidenty?

Příručka pro reakci na incidenty je strukturovaný podrobný návod, který pomáhá bezpečnostním týmům řešit konkrétní typy kybernetických incidentů konzistentním a efektivním způsobem. Přesně popisuje, co dělat, když dojde k incidentu, kdo je zodpovědný za jednotlivé kroky a jak přejít od detekce k omezení a obnově bez zmatků a zpoždění.

Představte si jej jako akční plán připravený k okamžitému použití v reálných situacích, jako jsou phishingové útoky, infekce ransomwarem nebo úniky dat.

🧠 Zajímavost: První počítačový „virus“ nebyl škodlivý. V roce 1971 se program s názvem Creeper přenášel mezi počítači jen proto, aby zobrazil zprávu: „Jsem Creeper, chyť mě, jestli to dokážeš.“ To vedlo k vytvoření prvního antiviru s názvem Reaper.

Příručka pro reakci na incidenty vs. plán vs. provozní příručka

Lidé si neustále pletou terminologii týkající se bezpečnostní dokumentace. Tato zmatenost způsobuje skutečné problémy, když týmy vytvářejí své standardní operační postupy. Výsledkem jsou obecné plány bez konkrétních kroků nebo příliš technické příručky, které vedoucí pracovníky matou.

Zde je přehled rozdílů mezi těmito třemi dokumenty.

| Dokument | Rozsah | Úroveň detailů | Kdy se používá | Kdo jej používá | Formát |

| Plán | Strategie pro celou organizaci | Obecné zásady | Před incidenty | Vedení a právní záležitosti | Dokument s pravidly |

| Příručka | Reakce specifická pro daný scénář | Taktické kroky krok za krokem | Během konkrétního typu incidentu | Tým pro reakci na incidenty | Pracovní postup s rozhodovacím stromem |

| Runbook | Jednotný technický postup | Podrobné automatizované kroky | Během konkrétního úkolu | Technici pro řešení incidentů | Kontrolní seznam nebo skript |

Všechny tři složky musí fungovat společně. Plán bez příruček je příliš vágní na to, aby se podle něj dalo jednat. Příručka bez provozních postupů ponechává technickou realizaci na improvizaci.

📮 ClickUp Insight: 53 % organizací nemá žádnou správu AI nebo má pouze neformální pokyny.

A když lidé nevědí, kam jejich data směřují – nebo zda nástroj může představovat riziko z hlediska dodržování předpisů – váhají.

Pokud je nástroj AI umístěn mimo důvěryhodné systémy nebo má nejasné postupy pro nakládání s daty, stačí obava „Co když to není bezpečné?“ k tomu, aby se jeho zavedení zastavilo.

To však neplatí pro plně regulované a bezpečné prostředí ClickUp. ClickUp AI je v souladu s GDPR, HIPAA a SOC 2 a je držitelem certifikace ISO 42001, což zaručuje, že vaše data jsou soukromá, chráněná a zodpovědně spravovaná.

Externím poskytovatelům AI je zakázáno trénovat na datech zákazníků ClickUp nebo je uchovávat a podpora více modelů funguje na základě jednotných oprávnění, kontrol ochrany soukromí a přísných bezpečnostních standardů. Zde se správa AI stává součástí samotného pracovního prostoru, takže týmy mohou AI používat s důvěrou a bez zvýšeného rizika.

Klíčové součásti příručky pro reakci na incidenty

Každý účinný plán reakce na incidenty má stejnou základní strukturu. Než začnete s jeho tvorbou, musíte vědět, co by měl obsahovat.

Kritéria spuštění a klasifikace incidentů

Spouštěče jsou konkrétní podmínky, které aktivují postup. Může se jednat o výstrahu SIEMu ohledně neobvyklých vzorců přihlášení nebo o uživatele, který nahlásí podezřelý e-mail. Spojte své spouštěče se systémem klasifikace incidentů, aby váš tým věděl, jak rychle má jednat.

- Závažnost 1: Kritická: Probíhá aktivní exfiltrace dat nebo šifrování ransomwarem

- Závažnost 2: Vysoká: Potvrzené narušení bez aktivního šíření

- Závažnost 3: Střední: Podezřelá aktivita vyžadující vyšetření

- Závažnost 4: Nízká: Porušení zásad nebo drobná anomálie

Klasifikace určuje, které akce se spustí a jak rychle. Bez ní týmy buď přehnaně reagují na výstrahy s nízkou prioritou, nebo naopak nereagují dostatečně na skutečné hrozby.

📖 Přečtěte si také: Způsoby, jak zlepšit kyberbezpečnost v projektovém řízení

Role a odpovědnosti

Příručka je k ničemu, pokud nikdo neví, kdo za co odpovídá. Definujte klíčové role, které by měly být součástí každé příručky.

- Velitel incidentu: Odpovídá za celkovou reakci a rozhoduje o eskalaci

- Technický vedoucí: Řídí praktické vyšetřování a omezení šíření

- Vedoucí komunikace: Řídí interní aktualizace a externí oznámení

- Právní kontakt: Poskytuje poradenství ohledně regulačních povinností a uchovávání důkazů

- Hlavní sponzor: Schvaluje zásadní rozhodnutí, jako je například odstavení systému

Přiřazujte role podle funkce, nikoli pouze podle jména jednotlivce. Lidé mohou odjet na dovolenou nebo odejít ze společnosti, proto každá role potřebuje primární a záložní osobu.

Postupy detekce, omezení a obnovy

Toto je operační jádro příručky. Detekce a analýza ověřují, zda se jedná o skutečný incident, a shromažďují počáteční indikátory narušení.

Omezení zahrnuje okamžité kroky k zastavení šíření incidentu. Patří sem izolace postižených systémů, blokování škodlivých IP adres a deaktivace napadených účtů. Je třeba rozlišovat mezi krátkodobým omezením, které má za cíl zastavit šíření incidentu, a dlouhodobým omezením, které zajišťuje stabilitu.

Odstranění a obnovení zcela eliminují hrozbu prostřednictvím odstranění malwaru a opravy zranitelností. Tato fáze obnovuje normální provoz systémů a zahrnuje ověřovací testy, které zajistí, že hrozba skutečně zmizela.

🔍 Věděli jste, že? Jedna z největších bezpečnostních hrozeb všech dob začala problémem s hesly. V roce 2012 došlo k masivnímu narušení bezpečnosti na LinkedIn částečně proto, že hesla byla ukládána pomocí zastaralých metod hashování, díky čemuž bylo možné snadno prolomit miliony účtů.

Protokoly komunikace a eskalace

Incidenty vyžadují kromě technické reakce také koordinovanou komunikaci. Interní eskalace určuje, kdy vedoucí zásahu zapojí do procesu výkonný tým a právního poradce.

Externí komunikace určuje, kdo komunikuje se zákazníky, regulačními orgány nebo tiskem. Mnoho rámců pro dodržování předpisů obsahuje povinné lhůty pro oznámení, na které by se váš plán měl odkazovat.

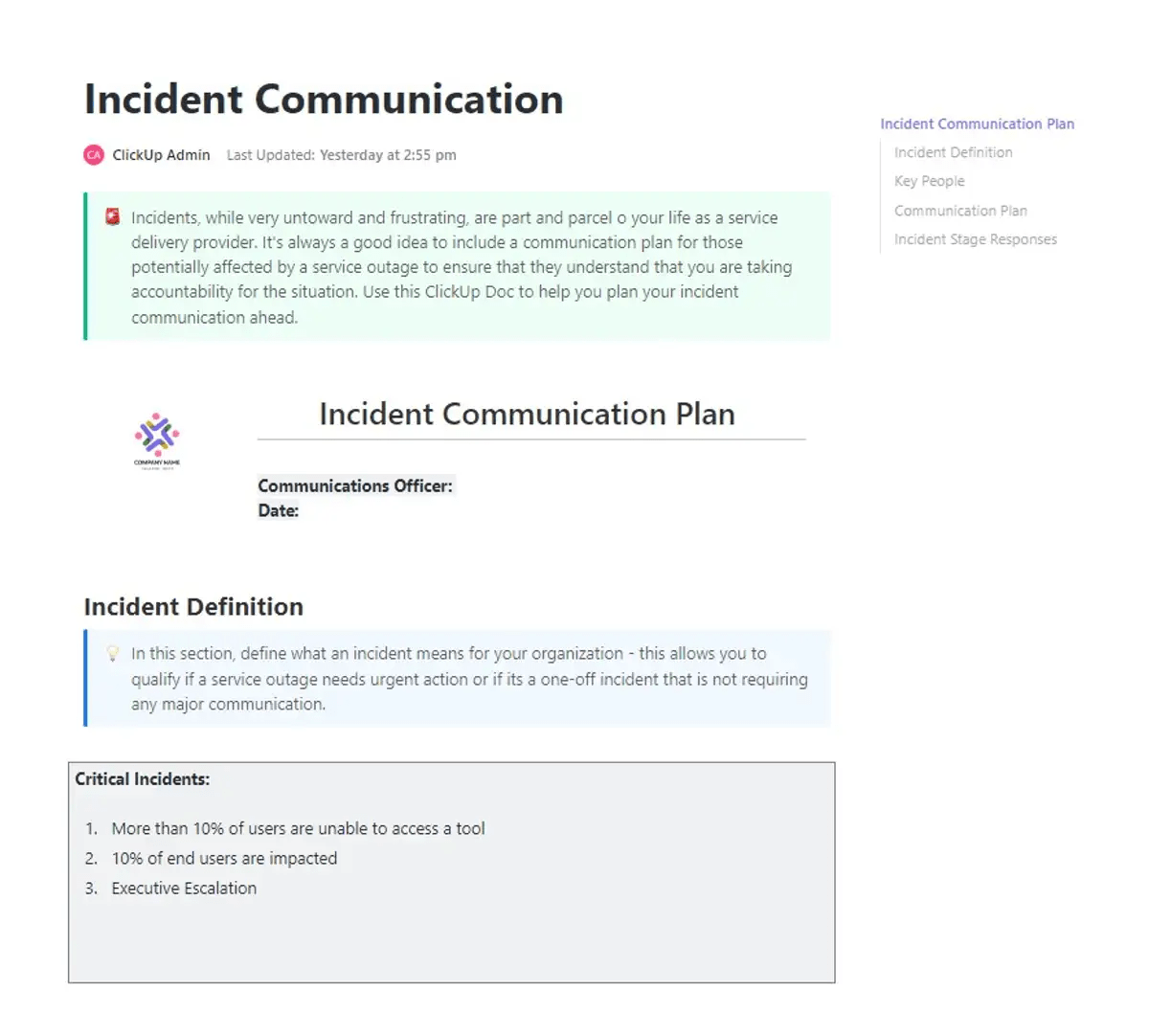

⚡ Archiv šablon: Když dojde k incidentu, největším rizikem je často zmatek, který následuje. Zpožděné aktualizace, nejasné rozdělení odpovědnosti a roztříštěná komunikace mohou zpomalit reakční časy a zesílit dopad. Právě v tom spočívá skutečná hodnota šablony plánu komunikace při incidentech od ClickUp.

Tato šablona poskytuje týmům hotový rámec pro jasnou komunikaci i v náročných situacích. Můžete definovat role, zmapovat komunikační kanály a zajistit, aby byli správní účastníci informováni ve správný čas. Centralizuje vše od kontaktních míst až po postupy eskalace, takže týmy zůstávají sladěné, když na tom nejvíce záleží.

Jak vytvořit příručku pro reakci na incidenty (krok za krokem)

Bezpečnostní incident bez plánu je krize. Bezpečnostní incident s plánem je proces. Zde je návod, jak vytvořit plán, který obstojí i pod tlakem. 👀

Krok č. 1: Definujte rozsah a cíle

Než začnete psát jediný postup, stanovte, co příručka pokrývá a co nikoli.

Rozšiřování rozsahu snižuje použitelnost. Příručka, která se snaží řešit všechny možné scénáře, nakonec žádný z nich neřeší dobře a pracovníci reagující na incidenty ztrácejí čas hledáním pokynů, které buď neexistují, nebo se na jejich situaci nevztahují.

Začněte tím, že si zodpovíte čtyři otázky:

- Jaké typy incidentů jsou zahrnuty: ransomware, úniky dat, vnitřní hrozby, DDoS, phishing, převzetí účtů, narušení dodavatelského řetězce nebo všechny výše uvedené

- Na které systémy a prostředí se příručka vztahuje: Cloudová infrastruktura, lokální servery, hybridní prostředí, platformy SaaS, systémy OT/ICS nebo konkrétní obchodní jednotky s jedinečnými profily rizik

- Jak vypadá úspěch: Cílová průměrná doba detekce (MTTD) pod 60 minut, průměrná doba reakce (MTTR) pod čtyři hodiny nebo dosažení souladu s normami SOC 2, ISO 27001 nebo HIPAA

- Kdo je vlastníkem příručky: Konkrétní osoba nebo tým odpovědný za její správnost, distribuci správným osobám a plánování revizí

Definování rozsahu zní jednoduše, dokud se do toho nepustíte. Týmy se v této fázi často zaseknou, protože podklady jsou roztříštěné mezi minulými incidenty, rozptýlenými poznámkami a očekáváními zainteresovaných stran.

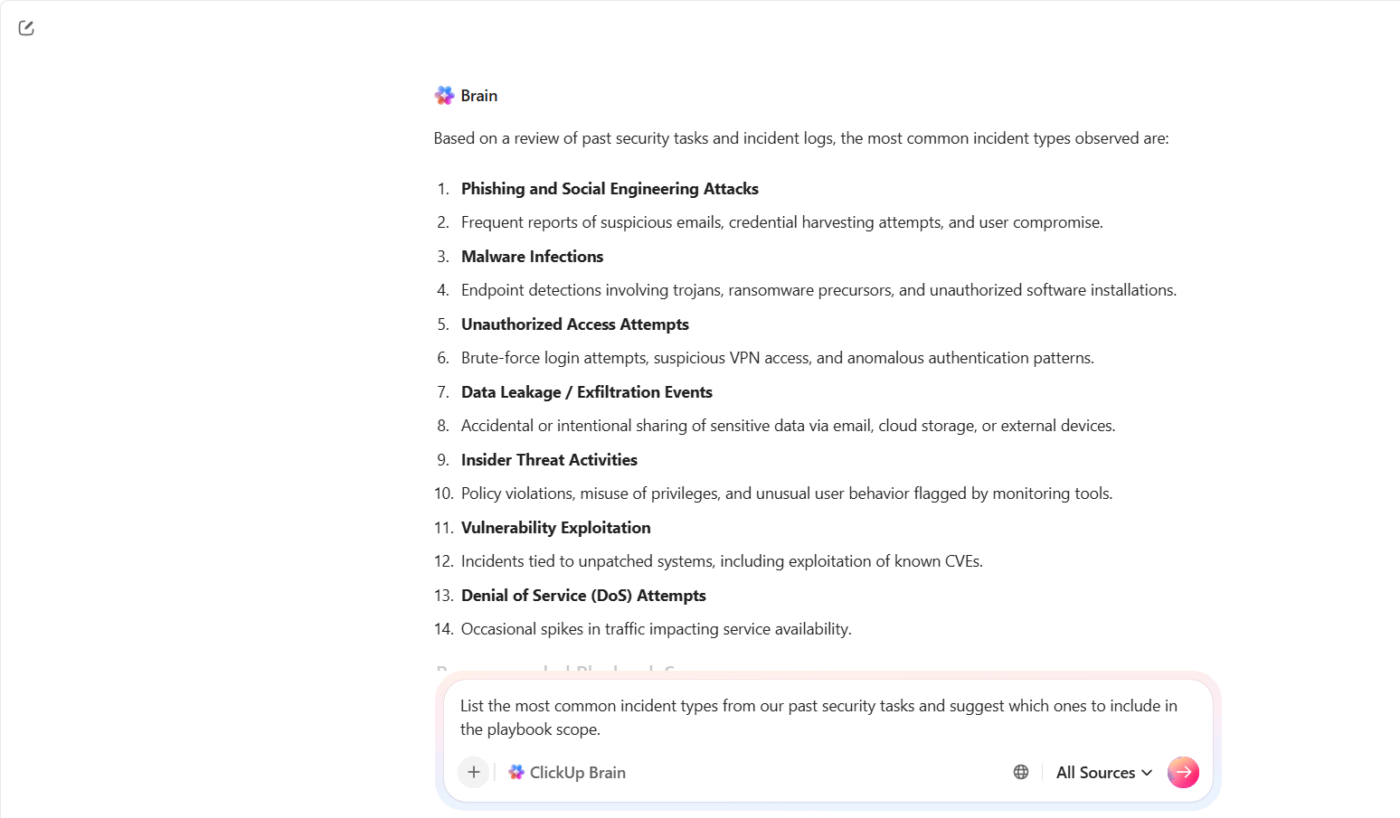

ClickUp Brain vám pomůže dát tento kontext dohromady a proměnit ho v použitelný výchozí bod. Nezačínáte s prázdnou stránkou. Stavíte na tom, co váš tým již ví.

Předpokládejme například, že váš bezpečnostní tým v uplynulém čtvrtletí řešil několik incidentů souvisejících s phishingem a převzetím účtů. Místo ručního přezkoumávání každého případu můžete požádat ClickUp Brain: „Vytvoř seznam nejčastějších typů incidentů z našich minulých bezpečnostních úkolů a navrhni, které z nich zahrnout do rozsahu příručky.“

Krok č. 2: Identifikujte a klasifikujte typy incidentů

Ne všechny incidenty jsou stejné. Nesprávně nakonfigurovaný úložiště S3 a aktivní útok ransomwarem vyžadují zcela odlišné reakce, zapojení jiných členů týmu a odlišné postupy eskalace.

Včasné vytvoření klasifikačního systému znamená, že pracovníci reagující na incidenty mohou od prvního výstrahy činit rychlá a konzistentní rozhodnutí, aniž by museli při každém výzvě čekat na schválení ze strany vedení.

Standardní čtyřúrovňový model závažnosti funguje takto:

- Kritické (P1): Aktivní narušení, únik dat nebo ohrožení celého systému – vyžaduje okamžitou reakci

- Vysoká (P2): Podezření na narušení, krádež přihlašovacích údajů nebo významné narušení služeb

- Střední (P3): Malware detekován, ale izolován, porušení zásad s rizikem úniku dat

- Nízká (P4): Neúspěšné pokusy o přihlášení, drobná porušení zásad, informační výstrahy

Přiřaďte každému typu incidentu úroveň závažnosti, aby mohli pracovníci reagující na incidenty činit rychlá rozhodnutí, aniž by museli každý případ eskalovat.

Jakmile definujete, co spadá do rozsahu, další výzva se soustředí na konzistenci. Různí pracovníci často interpretují stejné upozornění odlišným způsobem, což zpomaluje rozhodování a vede k zbytečným eskalacím.

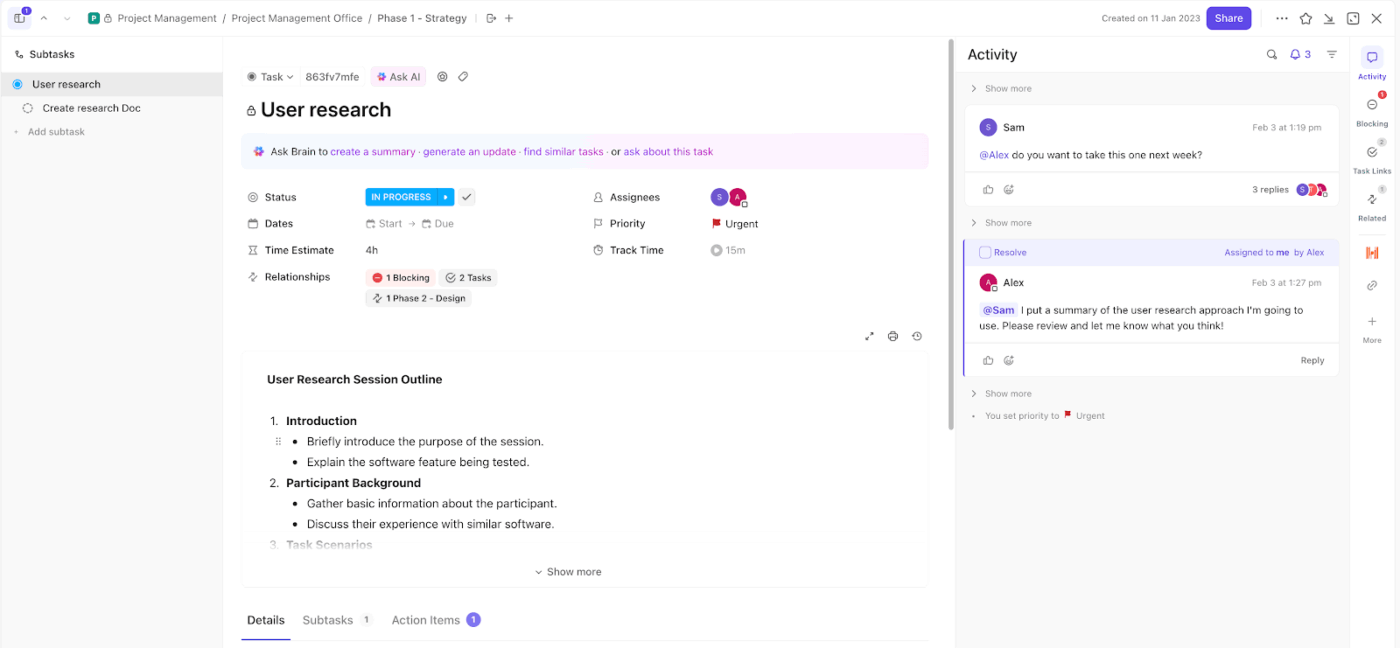

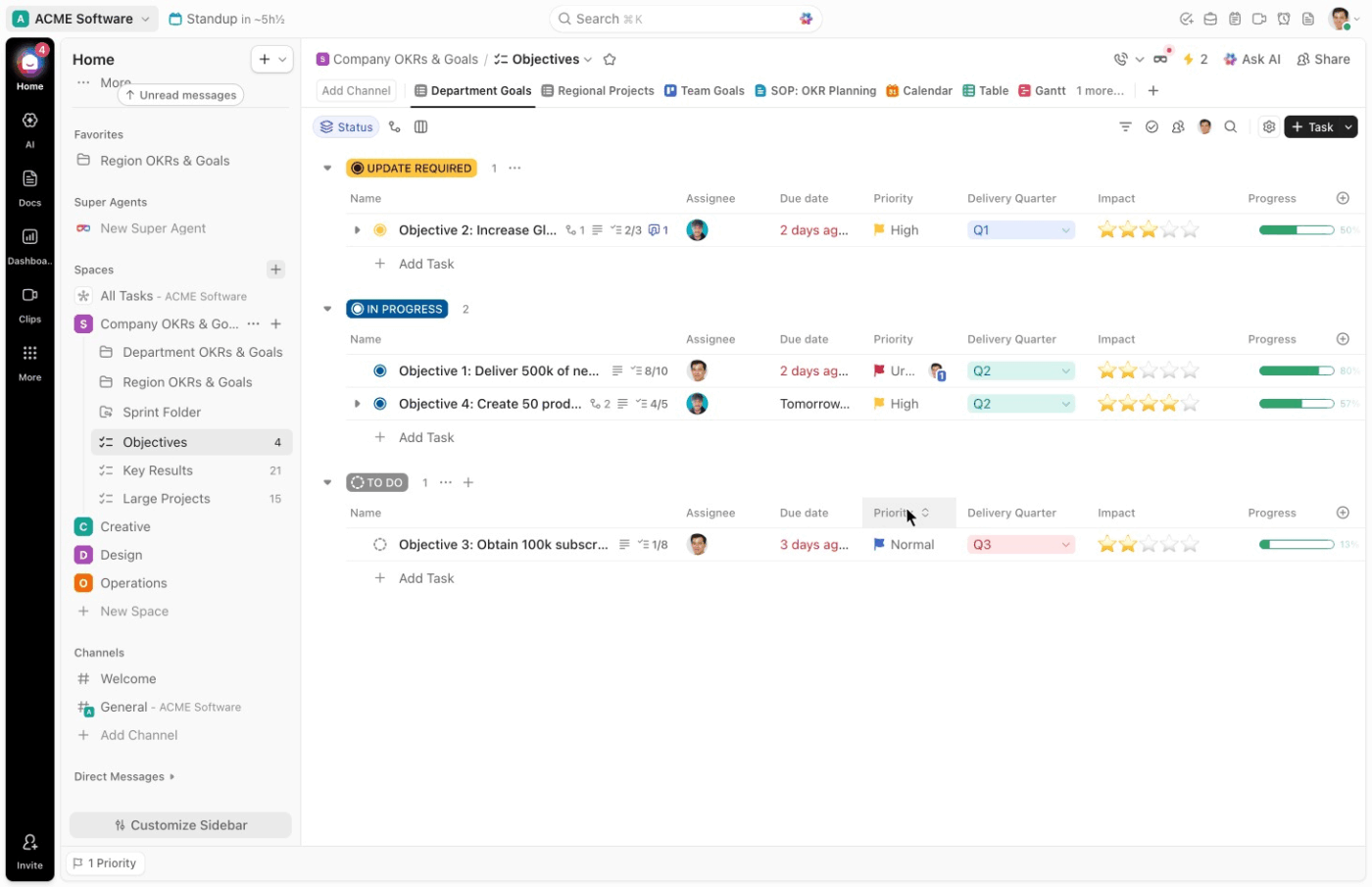

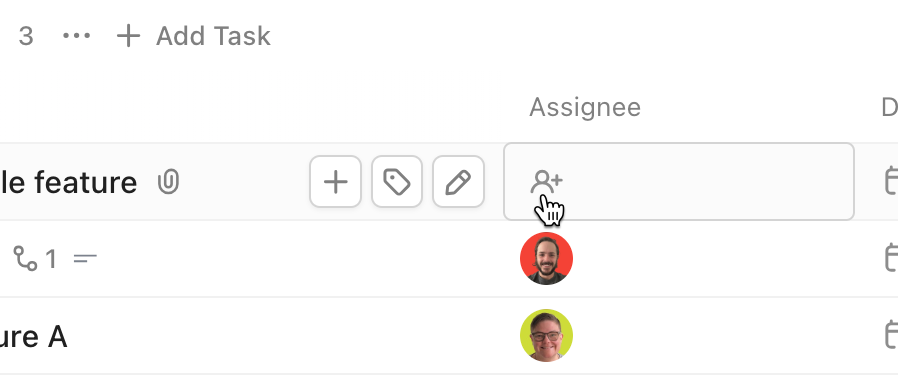

Začněte s úkoly v ClickUp jako jedinou jednotkou provedení. Každá událost se stane úkolem, což znamená, že nic neproklouzne nesledovanými kanály, jako je e-mail nebo chat.

Předpokládejme například, že váš monitorovací nástroj nahlásí potenciální krádež přihlašovacích údajů. Vytvoříte úkol s názvem „Možné ohrožení přihlašovacích údajů – finanční účet“. Tento úkol se nyní stane ústředním místem pro vyšetřování, aktualizace a řešení.

V tomto ohledu vám vlastní pole v ClickUp poskytnou strukturu potřebnou pro rychlou klasifikaci. Můžete nastavit pole jako:

- Typ incidentu: Phishing, ransomware, DDoS, vnitřní hrozba

- Úroveň závažnosti: P1, P2, P3, P4

- Ovlivněné systémy: Cloud, on-prem, SaaS, koncová zařízení

- Citlivost dat: Vysoká, střední, nízká

Krok č. 3: Napište postupy reakce specifické pro jednotlivé incidenty

Toto je operační jádro příručky.

Pro každý typ incidentu sepište konkrétní postup, který bude natolik podrobný, aby jej pracovník reagující na incident mohl dodržet i pod tlakem, aniž by musel improvizovat. Obecné pokyny se při výpadku systémů často ignorují.

Každý postup by měl obsahovat:

- Spouštěč: Konkrétní výstraha nebo hlášení, které iniciuje reakci

- Počáteční kroky třídění: První opatření, která pracovník reakce na incidenty provede do 15 minut, přizpůsobená typu incidentu

- Kontrolní seznam pro sběr důkazů: Protokoly, výpisy paměti, síťové záznamy a hlavičky e-mailů – vše, co je potřeba, než to opatření k omezení šíření zničí

- Opatření k omezení šíření: Konkrétní, proveditelné kroky

- Kritéria eskalace: Podmínky, které vedou k eskalaci na vedoucí pracovníky, právního poradce nebo externího dodavatele služeb reakce na incidenty

- Šablony pro komunikaci: Předem připravené návrhy pro interní aktualizace a oznámení zákazníkům

Postup při útoku ransomwarem se vůbec nepodobá postupu při phishingu. Vytvořte je samostatně s ohledem na specifika každého scénáře.

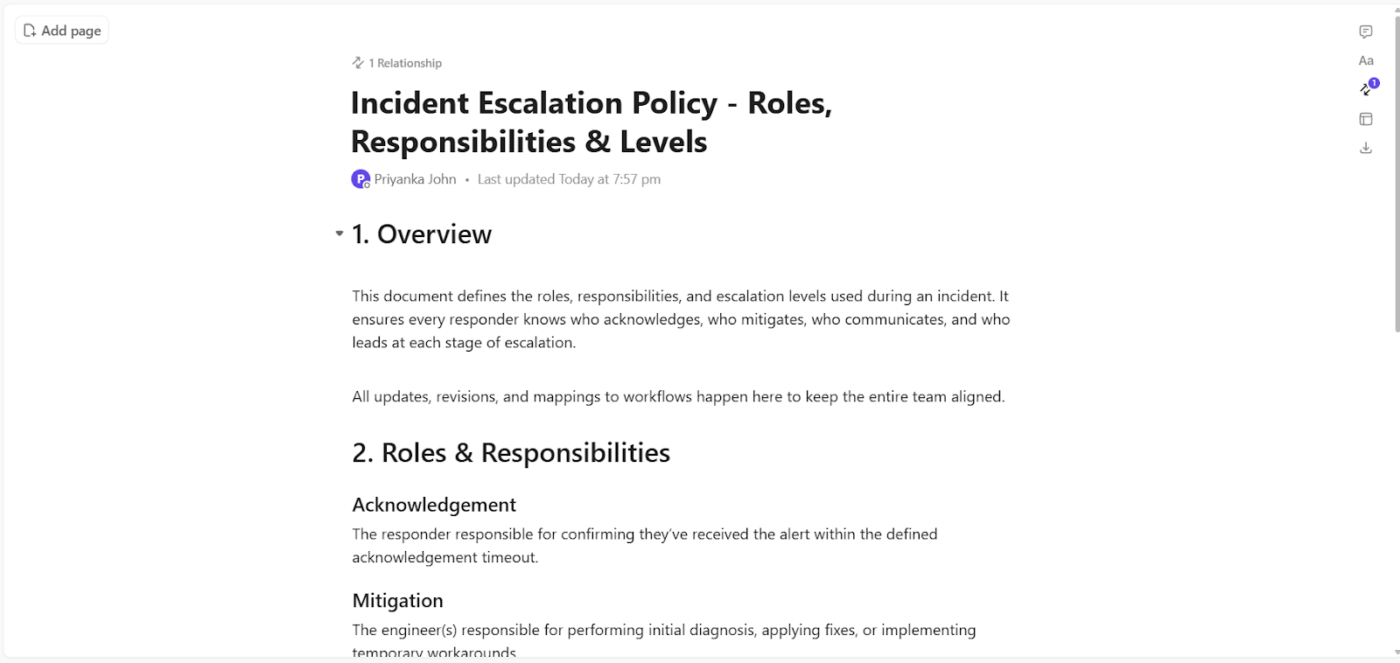

S ClickUp Docs můžete strukturovat každý postup při incidentu tak, aby odpovídal přesně na otázky, které si řešitel v daném okamžiku klade. Řekněme například, že dokumentujete scénář s ransomwarem.

Tento dokument může respondenta vést následovně:

- Co to spustilo: „Upozornění na šifrování koncového bodu detekované prostřednictvím EDR“

- Co je třeba udělat během prvních 15 minut: Izolujte postižený počítač, zablokujte přístup k síti, ověřte rozsah šíření

- Co je třeba zaznamenat před omezením šíření: Systémové protokoly, aktivní procesy, nedávné změny souborů

- Za jakých podmínek je nutné eskalovat: Šíření šifrování napříč více koncovými body nebo přístup ke sdíleným diskům

- Co je třeba sdělit: Interní upozornění pro vedoucí pracovníky v oblasti bezpečnosti a připravená aktualizace pro dotčené týmy

ClickUp Docs to ještě více posiluje díky přímé integraci do provádění:

- Připojte postup k úkolům incidentu v ClickUp, aby si pracovníci otevřeli pokyny přesně v okamžiku, kdy je třeba jednat

- Do každé sekce přidejte kontrolní seznamy, aby se pod tlakem nevynechaly důležité kroky

- Při eskalaci přiřaďte členům týmu konkrétní úkoly, aniž byste museli dokument opustit

- Pokyny ihned po vyřešení incidentu upravte, aby se budoucí reakce bez prodlení zlepšily

Krok č. 4: Stanovte komunikační protokoly a standardy pro shromažďování důkazů

Dvě oblasti, kterým se při tvorbě postupů nevěnuje dostatečná pozornost a které způsobují vážné problémy při skutečné události: jak tým komunikuje a jak se nakládá s důkazy.

Pokud jde o komunikaci, definujte předem tyto parametry:

- Primární a záložní kanály

- Časové lhůty pro oznámení

- Požadavky na externí zveřejňování

- Jediný zdroj pravdivých informací

Na základě důkazů by příručka měla specifikovat:

- Co shromažďovat: Protokoly systémových událostí, protokoly ověřování, obrazy paměti, data o síťovém toku a snímky obrazovky zachycující aktivitu útočníka

- Jak data shromažďovat: Forenzní snímky pouze pro čtení, blokátory zápisu a protokol o každé akci sběru dat s časovým razítkem a jménem osoby, která ji provedla

- Kde jej uložit: V samostatném prostředí s řízeným přístupem, izolovaném od postižených systémů

- Kdo k němu má přístup: Omezeno na jmenované vyšetřovatele a schváleno právní a compliance spojkou

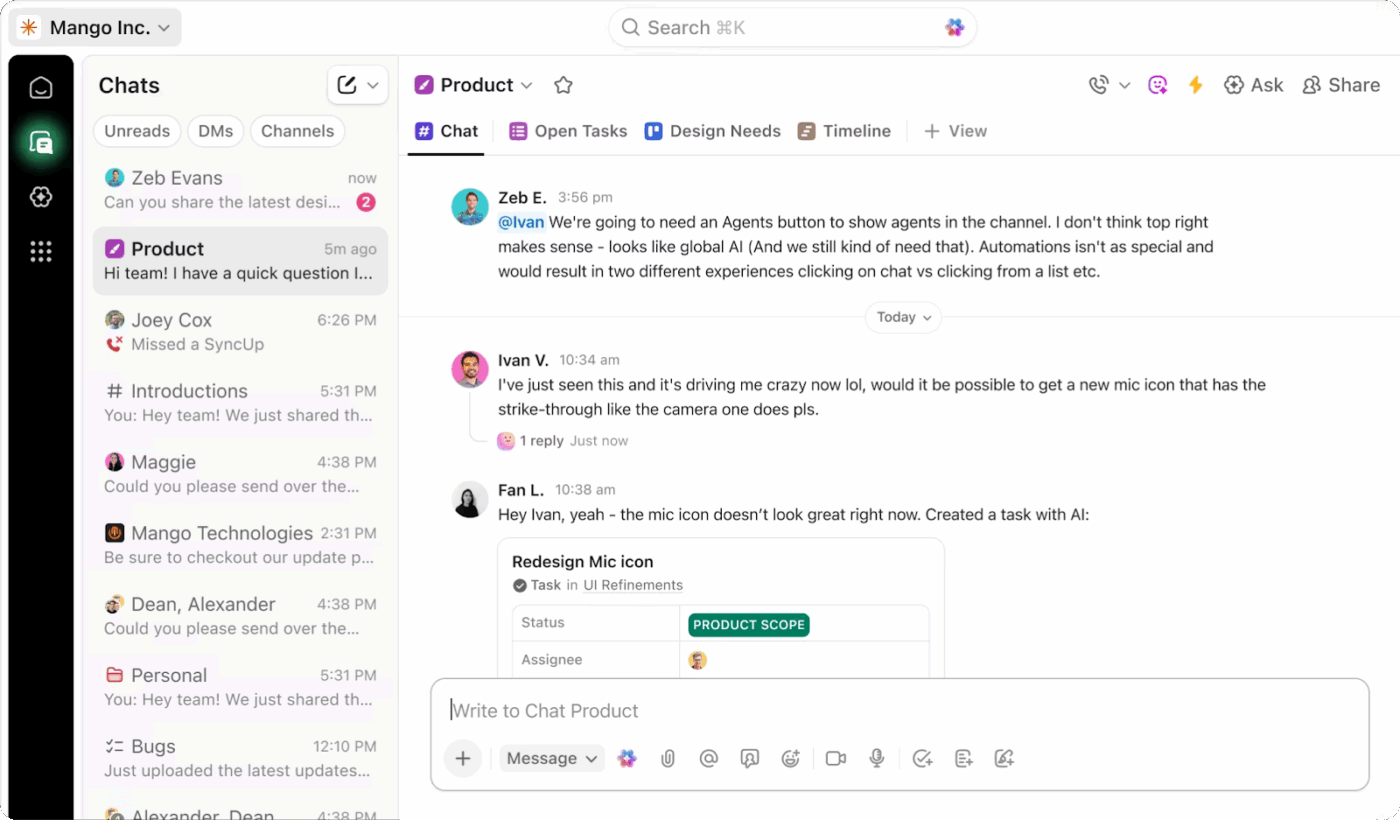

Když dojde k incidentu, komunikace se často roztříští mezi různé nástroje. Aktualizace přicházejí do Slacku, rozhodnutí se přijímají během hovorů a klíčové detaily se ztratí v diskusích, ke kterým se nikdo nevrací. Tato neuspořádanost vede ke zmatkům, zdržuje eskalaci a ztěžuje následné vyhodnocení incidentu.

ClickUp Chat vám nabízí specializovaný kanál propojený s kontextem, kde je komunikace o incidentech soustředěná, přehledná a snadno sledovatelná.

Můžete jej nastavit jako primární komunikační vrstvu pro reakci na incidenty, přímo propojenou s prací, která je sledována. Toto propojení mění způsob, jakým týmy spolupracují v situacích pod velkým tlakem.

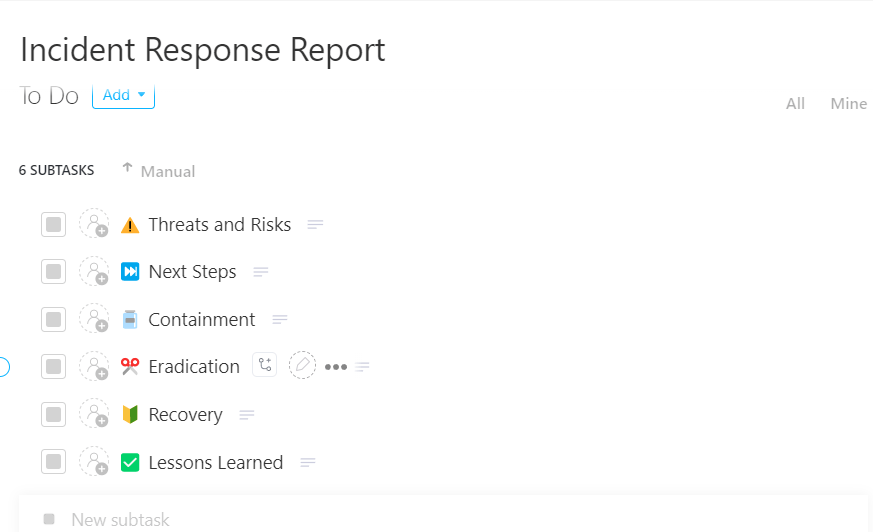

🀚 Výhoda ClickUp: Proměňte každý incident v příležitost k poučení díky šabloně zprávy o reakci na incidenty od ClickUp.

Zaznamenávejte každý incident přehledně a bez mezer pomocí šablony zprávy o reakci na incidenty v ClickUp

Tento plán je vytvořen jako systém založený na úkolech, který je připraven k okamžitému použití. Umožňuje zaznamenávat, sledovat a spravovat incidenty od začátku do konce na jednom místě, takže se nic neztratí mezi jednotlivými nástroji nebo týmy.

Krok č. 5: Otestujte, integrujte a vytvořte rytmus revizí

Příručka, která nikdy nebyla otestována, je pouze souborem předpokladů. Než ji začnete používat v praxi, ověřte ji prostřednictvím strukturovaných cvičení a propojte ji s nástroji, které váš tým používá každý den.

Pro účely testování provádějte cvičení v pořadí podle intenzity:

- Simulované cvičení: Moderátor představí simulovaný scénář a tým ústně prodiskutuje rozhodnutí

- Funkční cvičení: Tým provádí konkrétní kroky v kontrolovaném prostředí, například izolaci testovacího koncového bodu

- Kompletní simulace: Red team provádí realistický útočný scénář, zatímco tým IR reaguje v reálném čase

Pro integraci nástrojů přiřaďte příručku přímo k ID výstrah SIEM, akcím na omezení šíření EDR, pracovním postupům pro vytváření ticketů a postupům předávání externím dodavatelům IR. Reagující pracovníci by měli přecházet od výstrahy k postupu a k akci, aniž by museli měnit kontext.

Jak vám pomůže ClickUp

Při provádění stolních cvičení a simulací se často objevuje stejná mezera. Týmy znají kroky v teorii, ale provádění se zpomaluje, protože žádný systém aktivně nevede reakci v reálném čase.

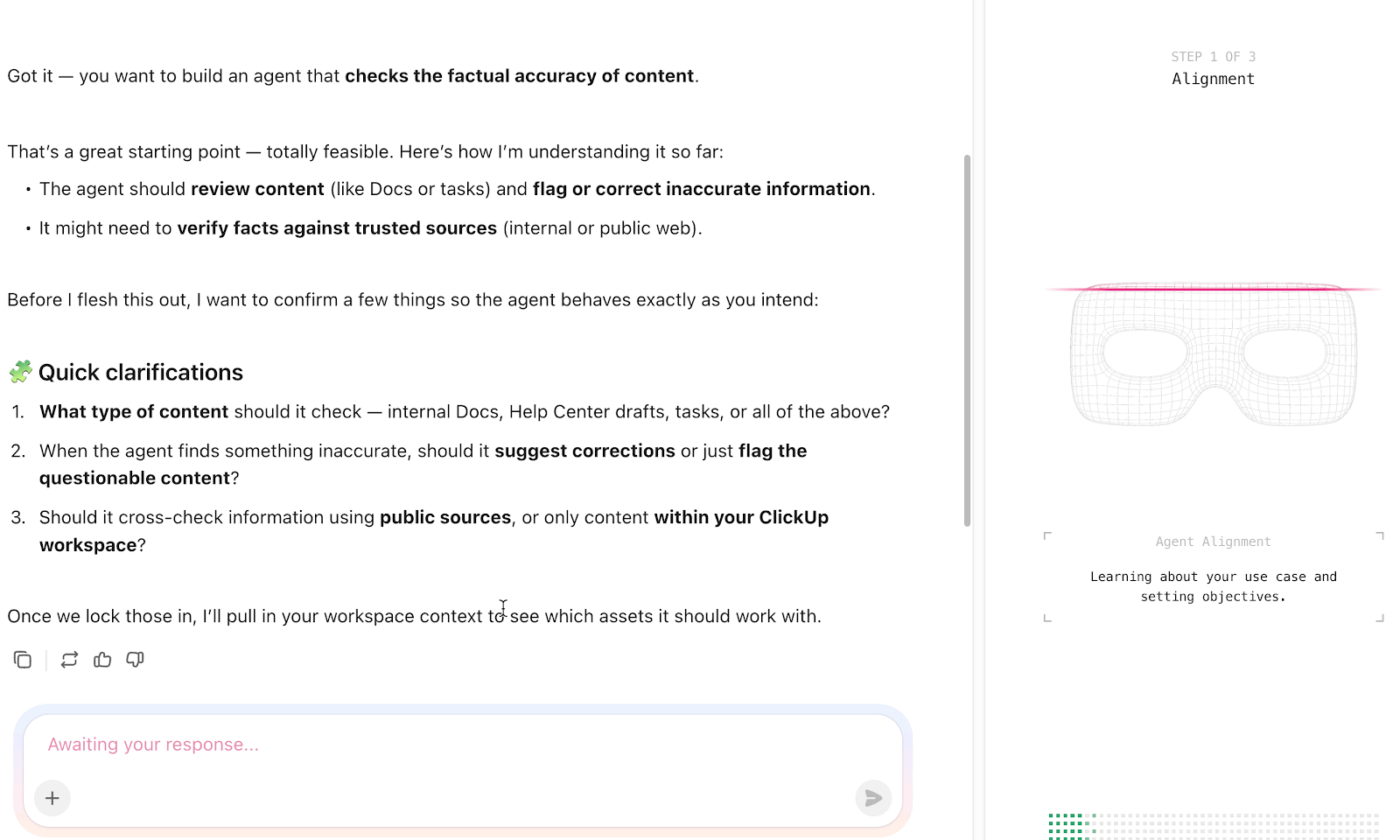

AI agenti ClickUp tuto mezeru vyplňují. Sledují aktivitu napříč úkoly, poli a pracovními postupy a poté podnikají kroky na základě logiky, kterou definujete. Díky tomu jsou velmi užiteční při testování a zavádění vašeho plánu do praxe.

Začněte tím, jak to probíhá během simulovaného cvičení.

Představte si, že váš facilitátor představí phishingový útok, který vyústí v kompromitaci přihlašovacích údajů. Zatímco váš tým diskutuje o dalších krocích, agent AI může:

- Vytvořte strukturovaný kontrolní seznam reakcí v souladu s vašimi postupy pro phishing

- Navrhujte další kroky na základě polí úkolů, jako jsou „typ incidentu“ a „závažnost“.

- Vypracujte interní aktualizaci s využitím aktuálních podrobností o úkolech

Díky tomu se diskuse budou opírat o konkrétní kroky k provedení.

💡 Tip pro profesionály: Pro průběžnou údržbu sestavujte revize na základě tří spouštěčů:

- Každoroční kompletní audit s simulovaným cvičením pro všechny postupy, které nebyly v posledních 12 měsících otestovány

- Po každém významném incidentu, dokud jsou podrobnosti ještě čerstvé

- Čtvrtletní kontrola změn v personálu a nástrojích

Přiřaďte každému cyklu konkrétního vlastníka pomocí funkce ClickUp Multiple Assignees. Bez odpovědnosti se kontroly vynechávají a příručka se tiše stává přítěží.

Příklady příruček pro reakci na incidenty podle typu hrozby

Takto vypadá proces vytváření příručky v případě nejběžnějších typů hrozeb.

Příručka pro reakci na incidenty s ransomwarem

- Spouštěč: Upozornění z detekce koncových bodů na aktivitu šifrování souborů nebo neobvyklé změny přípon souborů

- Okamžité omezení: Okamžitě izolujte postižené systémy od sítě a deaktivujte sdílené disky

- Klíčové kroky: Identifikujte variantu ransomwaru, určete rozsah šifrování a zajistěte forenzní důkazy

- Obnova: Obnovte data z čistých záloh po ověření, že nejsou ohrožena, a opravte vstupní bod

- Po incidentu: Zaznamenejte časovou osu útoku a zkontrolujte postupy pro ověření integrity záloh

🔍 Věděli jste, že... Jedním z prvních hackerů byl informátor. V 80. letech skupina známá jako Chaos Computer Club odhalila bezpečnostní chyby v bankovních systémech, aby poukázala na jejich zranitelnost, nikoli aby je zneužila k vlastnímu obohacení.

Příručka pro reakci na phishingové incidenty

- Spouštěč: Uživatel nahlásí podezřelý e-mail nebo byla detekována stránka sloužící k získávání přihlašovacích údajů

- Okamžitá opatření: Uložte e-mail do karantény ve všech poštovních schránkách a zablokujte doménu odesílatele

- Klíčová opatření: Vynuťte resetování hesel a okamžitě zrušte aktivní relace, pokud byly odeslány přihlašovací údaje

- Komunikace: Upozorněte postižené uživatele a rozešlete varovnou zprávu v rámci celé organizace, aniž byste vyvolali paniku

- Obnova: Ujistěte se, že nezůstává žádný trvalý přístup, a aktualizujte pravidla filtrování e-mailů

Příručka pro neoprávněný přístup

- Spouštěč: Neobvyklá přihlašovací aktivita, výstraha o eskalaci oprávnění nebo přístup k citlivým zdrojům

- Okamžité omezení šíření: Deaktivujte napadený účet, ukončete aktivní relace a omezte přístup

- Klíčové kroky: Zjistěte, jak došlo k získání přístupu, a proveďte audit všech akcí provedených z napadeného účtu

- Obnova: Obnovte přihlašovací údaje pro všechny potenciálně postižené účty a zpřísněte řízení přístupu

- Po incidentu: Proveďte kompletní audit přístupových práv a aktualizujte zásady minimálních oprávnění

Osvědčené postupy pro příručku pro reakci na incidenty

Zde jsou osvědčené postupy, které odlišují týmy, které incidenty řeší hladce, od týmů, které jsou i po šesti hodinách stále v krizovém štábu a hádají se o to, kdo má na starosti vrácení změn. Pokud je zvládnete, všechno ostatní bude snazší. 🔥

Popište, co dělat, ne o čem přemýšlet

Většina příruček je plná kroků jako „posoudit závažnost situace“ nebo „určit příslušné zainteresované strany“. To nejsou kroky. Jsou to připomínky, že je třeba přemýšlet.

Užitečný plán vám řekne, jaké kroky podniknout, nikoli jen to, že je třeba něco udělat. Nahraďte „vyhodnotit dopad na zákazníky“ výrazem „zkontrolovat dashboard aktivních relací a vložit číslo do kanálu pro incidenty“. Konkrétnost je to nejdůležitější.

Oddělte osobu, která hledá řešení, od osoby, která incident řeší

Když nejzkušenější technik v týmu současně ladí příčinu problému, odpovídá na dotazy vedení a rozhoduje, komu poslat zprávu, všechny tři věci dopadnou špatně.

Váš plán by měl prosazovat jasné rozdělení rolí: jedna osoba má na starosti vyšetřování, druhá incident. Velitel incidentu nepřijímá žádná technická rozhodnutí. Deleguje úkoly, odstraňuje překážky a komunikuje. Může se to zdát jako zbytečná zátěž, dokud vám to poprvé neušetří dvě hodiny času.

🔍 Věděli jste, že? Až 91 % velkých organizací již změnilo své strategie kybernetické bezpečnosti v důsledku geopolitické nestability, čímž se globální napětí stalo přímým faktorem ovlivňujícím rozhodnutí v oblasti kybernetické obrany.

Proveďte analýzu po události, dokud jsou lidé ještě rozladění

Nejlepší analýzy incidentů se provádějí do 48 hodin, protože frustrace je ještě čerstvá. Inženýr, který si myslel, že prahová hodnota pro výstrahu byla příliš vysoká, to řekne druhý den.

Do 10. dne už se posunuli dál a schůzka se stává spíše zdvořilou rekonstrukcí časové osy než upřímným rozhovorem o tom, co se pokazilo.

Otestujte postup tím, že se pokusíte jej obejít

Jediný spolehlivý způsob, jak zjistit, zda váš plán funguje, je použít ho v situaci, kdy ještě nic nehoří. Uspořádejte simulaci. Vyberte realistický scénář selhání, dejte někomu plán bez předchozího seznámení a sledujte, kde začne váhat.

Každé zaváhání je mezerou. Každá otázka, kterou položí, je chybějícím krokem. Příručka, která nikdy neprošla zátěžovým testem, není nikdy dokončená.

Provozní manažer sdílí své postřehy k používání ClickUp:

ClickUp je skvělý nástroj, který pomáhá udržovat náš tým organizovaný a sladěný. Usnadňuje správu projektů, přidělování úkolů a sledování pokroku – vše na jednom místě. Obzvláště oceňuji flexibilitu – můžete přizpůsobovat pracovní postupy, vytvářet šablony a přizpůsobovat platformu tak, aby vyhovovala různým procesům týmu.

Bylo to velmi užitečné při vytváření opakovatelných systémů pro věci jako standardní operační postupy, hodnocení výkonu a sledování projektů. Propojení úkolů, dokumentů a komunikace pomáhá omezit zbytečné dohadování a zajišťuje, že všichni jsou na stejné vlně.

Vytvářejte a spravujte příručky pro reakci na incidenty pomocí ClickUp

Udržet příručky funkční a dostupné v kritických situacích je obrovská výzva. Většina týmů nakonec skončí s dokumentací roztroušenou po wiki stránkách, Google Docs a záložkách ve Slacku. Když dojde k incidentu, nikdo si není jistý, která verze je aktuální nebo kde se nachází matice eskalace.

S ClickUpem se zbavíte roztříštěnosti nástrojů a přepínání mezi kontexty. Díky sjednocenému pracovnímu prostoru se vaše dokumentace postupů, pracovní postupy reakce i týmová komunikace nacházejí na jednom místě.

Ať už vytváříte svůj první plán nebo konsolidujete roztříštěnou dokumentaci, ClickUp poskytuje vašemu týmu jediné místo pro plánování, reakci a zlepšování. Zaregistrujte se ještě dnes zdarma!

Často kladené otázky (FAQ)

1. Jaký je rozdíl mezi příručkou pro reakci na incidenty a provozním manuálem?

Příručka pokrývá celý životní cyklus reakce na konkrétní typ incidentu. Naopak provozní příručka představuje užší technický postup pro provedení jedné konkrétní úlohy v rámci dané reakce.

2. Jak často byste měli aktualizovat svůj plán reakce na incidenty?

Příručky alespoň jednou za čtvrt roku zkontrolujte a aktualizujte. Měli byste je také aktualizovat po každém skutečném incidentu a po každém simulovaném cvičení.

4. Můžete jako výchozí bod použít šablonu příručky pro reakci na incidenty?

Ano, šablony z rámců jako NIST nebo CISA vám poskytují osvědčenou strukturu. Šablony ClickUp jsou také velmi užitečné. To vám umožní přizpůsobit základ pro vaše prostředí, místo abyste začínali s prázdnou stránkou.

5. Potřebují malé týmy plán reakce na incidenty?

Malé týmy pravděpodobně potřebují postupy ještě více, protože mají menší prostor pro chyby. Jednoduchý postup pro nejčastější scénáře hrozeb je mnohem lepší než improvizovaná reakce.