Кибер инцидентите се развиват бързо. Рансъмуеърът се разпространява за минути, генерираният от изкуствен интелект фишинг прониква през филтрите, а една единствена грешка може да ескалира в мащабно нарушение, преди екипите дори да успеят да се съгласуват какво се случва. Натискът е реален, както и цената.

Докладът на IBM „Разходите при нарушение на сигурността на данните“ оценява средната стойност в световен мащаб на 4,44 милиона долара, като забавянията в реакцията и лошата координация повишават тази цифра още повече.

В разгара на хаоса екипите се нуждаят от яснота. Наръчникът за реагиране при инциденти предоставя на екипа ви общ сценарий за действие, когато нещата се объркат. Той очертава кой действа пръв, какви стъпки да се следват и как да се поддържа тясна комуникация, докато ситуацията се развива.

В тази публикация в блога ще научите как да създадете наръчник за реагиране при инциденти, предназначен за съвременните заплахи. Разглеждаме реални сценарии, ясни действия за реагиране и ClickUp – първото в света конвергентно AI работно пространство като система, която вашият екип може да използва в напрегнати ситуации.

Какво представлява наръчникът за реагиране при инциденти?

Наръчникът за реагиране при инциденти е структурирано, постъпково ръководство, което помага на екипите по сигурност да се справят с конкретни видове киберинциденти по последователен и ефективен начин. Той очертава точно какво да се направи, когато възникне инцидент, кой е отговорен за всяко действие и как да се премине от откриване към ограничаване и възстановяване без объркване или забавяне.

Представете си го като готов за употреба план за действие при реални сценарии като фишинг атаки, заразяване с ransomware или нарушения на сигурността на данните.

🧠 Интересен факт: Първият компютърен „вирус“ не е бил злонамерен. През 1971 г. програма, наречена Creeper, се прехвърляла между компютри само за да покаже съобщението: „Аз съм Creeper, хвани ме, ако можеш.“ Това доведе до създаването на първия антивирусен софтуер, наречен Reaper.

Наръчник за реагиране при инциденти, план и ръководство за действие

Хората постоянно объркват терминологията, свързана с документацията за сигурност. Това объркване създава реални проблеми, когато екипите изготвят своите стандартни оперативни процедури. В крайна сметка се получават планове на високо ниво, в които липсват практически стъпки, или прекалено технически наръчници, които объркват ръководството.

Ето как се различават тези три документа.

| Документ | Обхват | Ниво на детайлност | Кога се използва | Кой го използва | Формат |

| План | Стратегия за цялата организация | Политики на високо ниво | Преди инциденти | Ръководство и правни въпроси | Документ с политики |

| Наръчник | Реагиране в зависимост от конкретния сценарий | Тактически стъпка по стъпка действия | По време на конкретен тип инцидент | Екип за реагиране при инциденти | Работен процес с дърво на решенията |

| Наръчник | Единна техническа процедура | Подробни автоматизирани стъпки | По време на конкретна задача | Технически екипи за реагиране | Контролен списък или сценарий |

И трите елемента трябва да работят заедно. План без наръчници е твърде неясен, за да се действа по него. Наръчник без инструкции оставя техническото изпълнение на импровизацията.

📮 ClickUp Insight: 53% от организациите нямат управление на изкуствения интелект или разполагат само с неформални насоки.

А когато хората не знаят къде отиват данните им – или дали даден инструмент може да създаде риск за несъответствие с нормативните изисквания – те се колебаят.

Ако даден AI инструмент се намира извън доверените системи или има неясни практики за работа с данни, страхът от въпроса „Ами ако това не е сигурно?“ е достатъчен, за да спре внедряването му на място.

Това не е случаят с напълно регулираната и сигурна среда на ClickUp. ClickUp AI е в съответствие с GDPR, HIPAA и SOC 2 и притежава сертификат ISO 42001, което гарантира, че вашите данни са поверителни, защитени и се управляват отговорно.

На външните доставчици на ИИ е забранено да обучават или съхраняват каквито и да било данни на клиенти на ClickUp, а поддръжката на множество модели работи съгласно унифицирани разрешения, контрол на поверителността и строги стандарти за сигурност. Тук управлението на ИИ става част от самата работна среда, така че екипите могат да използват ИИ с увереност, без допълнителен риск.

Ключови компоненти на наръчника за реагиране при инциденти

Всяка ефективна стратегия за реагиране при инциденти има една и съща основна структура. Преди да започнете да я създавате, трябва да знаете какво да включите в нея.

Критерии за задействане и класификация на инцидентите

Тригерите са конкретните условия, които активират наръчника. Това може да бъде SIEM сигнал за необичайни модели на влизане в системата или потребител, който съобщава за подозрителен имейл. Съчетайте тригерите си със система за класифициране на инциденти, за да знае екипът ви колко бързо трябва да реагира.

- Степен на сериозност 1: Критична: Тече активно извличане на данни или криптиране с ransomware

- Степен на сериозност 2: Висока: Потвърдено компрометиране без активно разпространение

- Степен на сериозност 3: Средна: Подозрителна дейност, изискваща разследване

- Степен на сериозност 4: Ниска: Нарушение на политиката или незначителна аномалия

Класификацията определя кои действия да се задействат и колко бързо. Без нея екипите или реагират прекалено остро на сигнали с ниска приоритетност, или не реагират достатъчно на реални заплахи.

📖 Прочетете също: Начини за подобряване на киберсигурността в управлението на проекти

Роли и отговорности

Наръчникът е безполезен, ако никой не знае кой за какво отговаря. Определете ключовите роли, които трябва да присъстват във всеки наръчник.

- Ръководител на инцидента: Отговаря за цялостната реакция и взема решения за ескалация

- Технически ръководител: Ръководи практическото разследване и ограничаването

- Ръководител по комуникациите: Управлява вътрешните актуализации и външните уведомления

- Правна връзка: Предоставя съвети относно регулаторните задължения и съхранението на доказателства

- Изпълнителен спонсор: Одобрява важни решения, като например спиране на системата

Разпределете ролите според функциите, а не само според имената на хората. Хората могат да отидат на почивка или да напуснат компанията, затова всяка роля се нуждае от основен и резервен изпълнител.

Процедури за откриване, ограничаване и възстановяване

Това е оперативната сърцевина на наръчника. Откриването и анализа потвърждават дали тригерът е истински инцидент и събират първоначални индикатори за компрометиране.

Ограничаването включва незабавни действия за спиране на разпространението на инцидента. Това включва изолиране на засегнатите системи, блокиране на злонамерени IP адреси и деактивиране на компрометирани акаунти. Трябва да правите разграничение между краткосрочно ограничаване за спиране на разпространението и дългосрочно ограничаване за стабилизиране на ситуацията.

Ерадикацията и възстановяването премахват заплахата напълно чрез отстраняване на зловредния софтуер и запълване на уязвимостите. Тази фаза възстановява нормалната работа на системите и включва тестове за валидиране, за да се гарантира, че заплахата наистина е отстранена.

🔍 Знаете ли? Една от най-големите заплахи за сигурността в историята започна с проблем с паролите. През 2012 г. LinkedIn претърпя масивно нарушение на сигурността, отчасти защото паролите бяха съхранявани с помощта на остарели методи за хеширане, което направи милиони акаунти лесни за разбиване.

Протоколи за комуникация и ескалация

Инцидентите изискват координирана комуникация, успоредно с техническата реакция. Вътрешната ескалация определя кога ръководителят на инцидента трябва да включи изпълнителния екип и правния съветник.

Външната комуникация определя кой говори с клиентите, регулаторните органи или медиите. Много рамки за съответствие имат задължителни срокове за уведомяване, към които вашият наръчник трябва да се позовава.

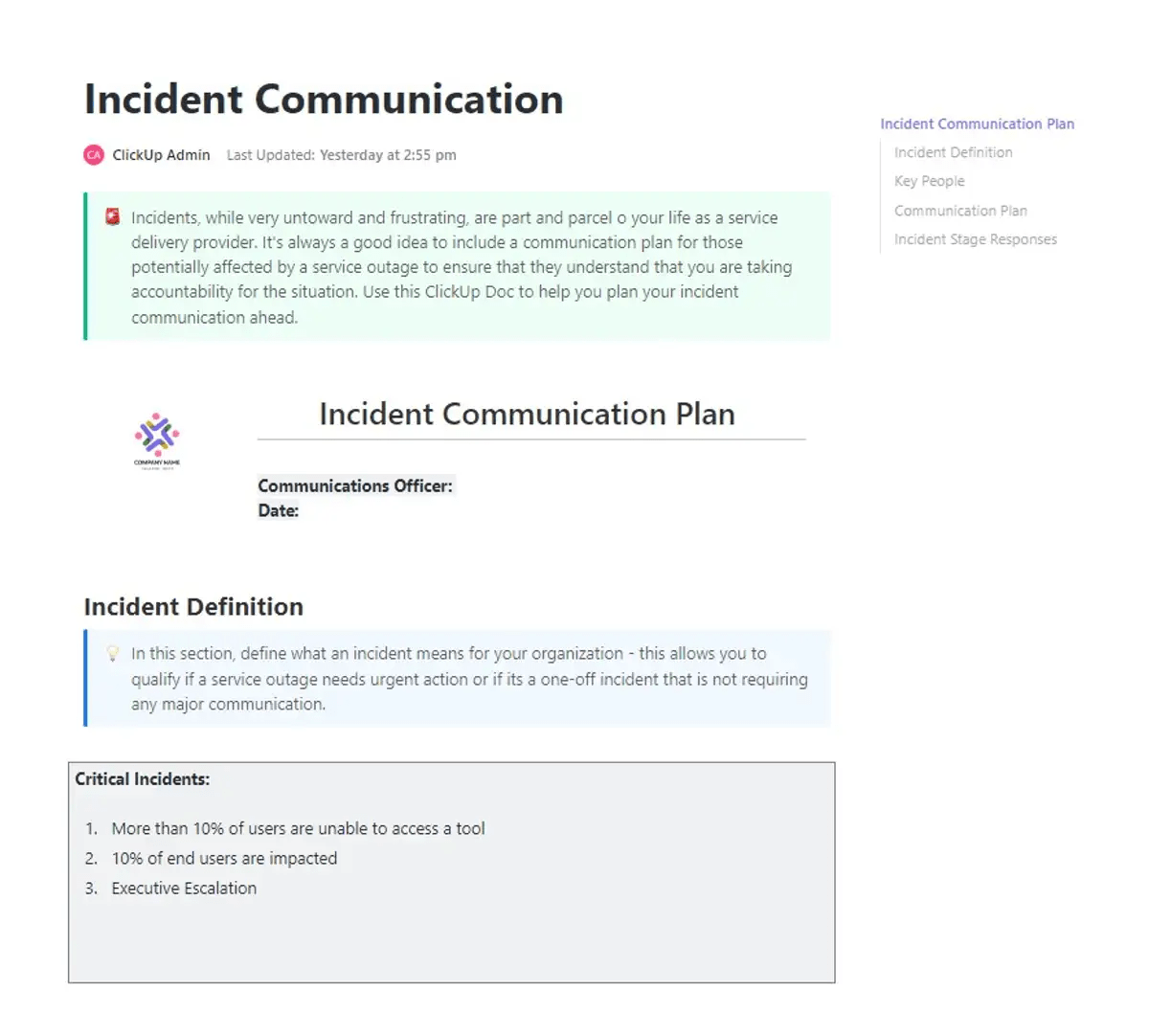

⚡ Архив с шаблони: Когато възникнат инциденти, най-големият риск често е объркването, което следва. Забавените актуализации, неясната отговорност и разпръснатата комуникация могат да забавят времето за реакция и да увеличат въздействието. Именно тук шаблонът за план за комуникация при инциденти на ClickUp предоставя реална стойност.

Този шаблон предоставя на екипите готова за употреба рамка за ясна комуникация в стресова ситуация. Можете да дефинирате роли, да очертаете каналите за комуникация и да гарантирате, че правилните заинтересовани страни са информирани в подходящия момент. Той централизира всичко – от контактни точки до пътища за ескалация, така че екипите да останат координирани, когато това е най-важно.

Как да създадете наръчник за реагиране при инциденти (стъпка по стъпка)

Инцидентът със сигурността без план е криза. Инцидентът със сигурността с план за действие е процес. Ето как да създадете такъв, който ще издържи под натиск. 👀

Стъпка № 1: Определете обхвата и целите

Преди да напишете дори една процедура, определете какво обхваща наръчникът и какво не обхваща.

Разширяването на обхвата намалява използваемостта. Наръчник, който се опитва да обхване всеки възможен сценарий, в крайна сметка не обслужва добре нито един от тях, а екипите за реагиране губят време в търсене на указания, които или не съществуват, или не се отнасят към тяхната ситуация.

Започнете с отговорите на четири въпроса:

- Какви видове инциденти са обхванати: Рансъмуер, нарушения на сигурността на данните, вътрешни заплахи, DDoS, фишинг, превземане на акаунти, компрометиране на веригата за доставки или всички изброени

- За кои системи и среди се отнася наръчникът: Облачна инфраструктура, локални сървъри, хибридни среди, SaaS платформи, OT/ICS системи или конкретни бизнес единици с уникални рискови профили

- Как изглежда успехът: Целево средно време за откриване (MTTD) под 60 минути, средно време за реакция (MTTR) под четири часа или постигане на съответствие със SOC 2, ISO 27001 или HIPAA

- Кой отговаря за наръчника: Конкретно лице или екип, отговорен за поддържането на неговата точност, разпространяването му сред подходящите лица и планирането на прегледите

Определянето на обхвата звучи просто, докато не седнете да го направите. Екипите често зациклят на този етап, защото информацията е разпръсната между минали инциденти, разпръснати бележки и очакванията на заинтересованите страни.

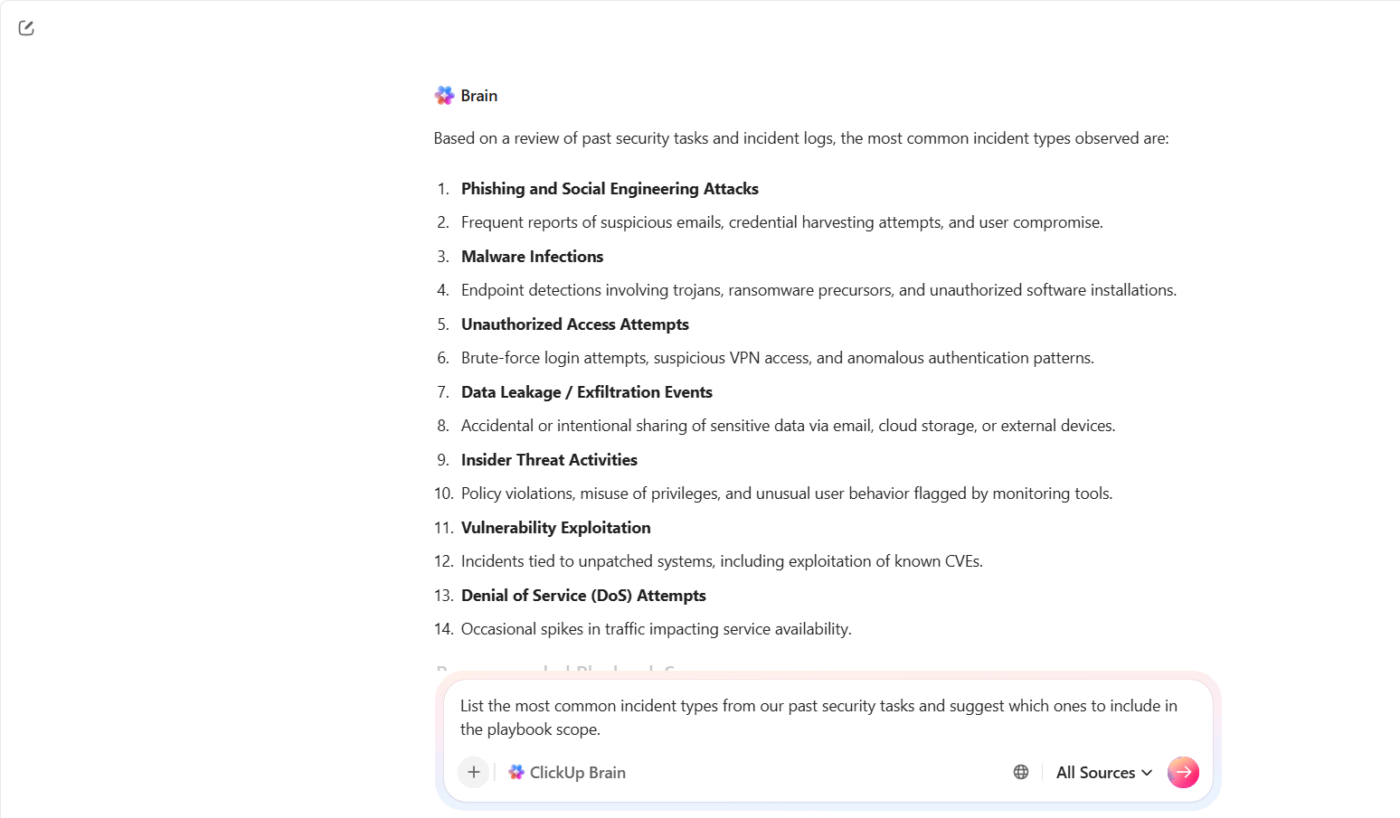

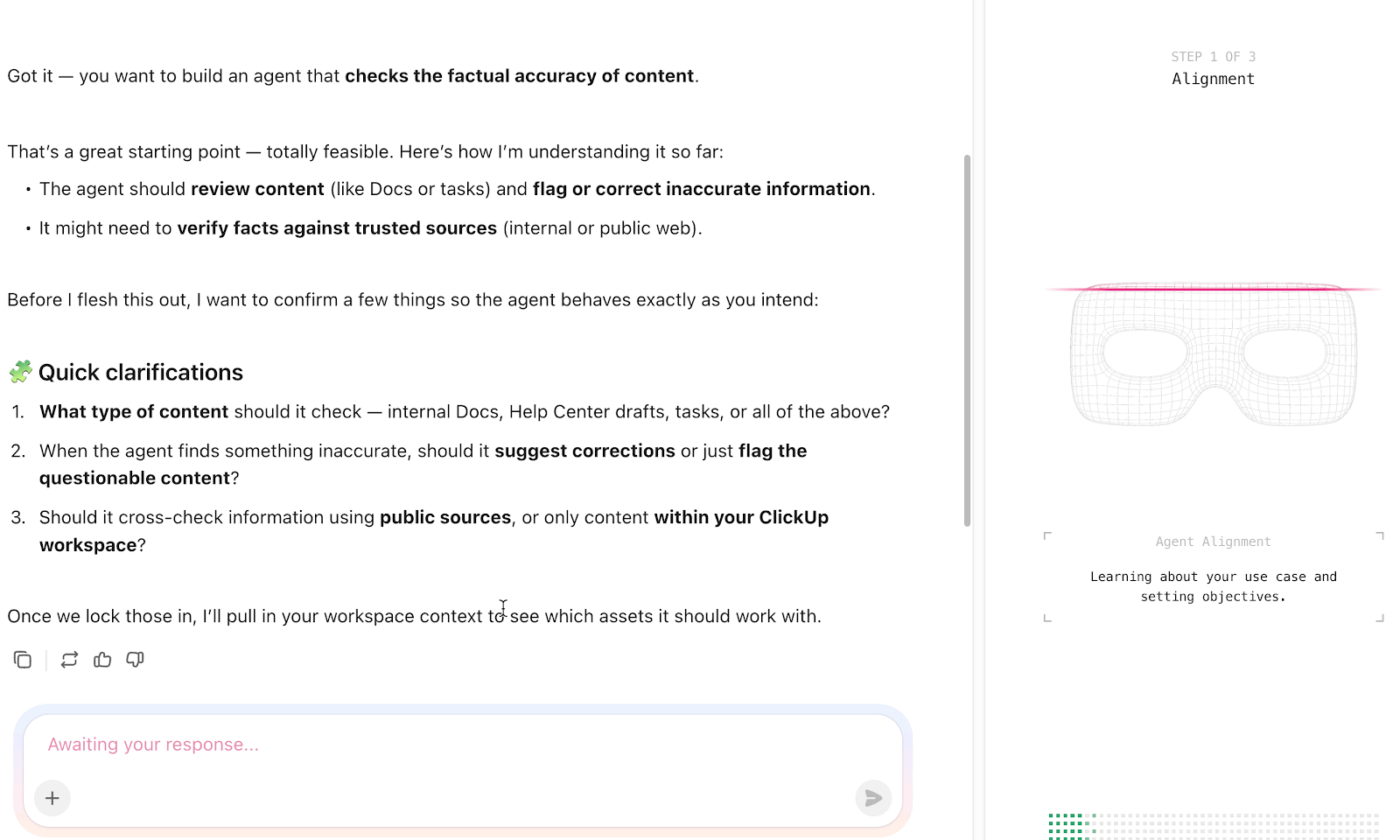

ClickUp Brain ви помага да съберете този контекст и да го превърнете в използваема отправна точка. Не започвате от празна страница. Изграждате върху това, което вашият екип вече знае.

Например, да предположим, че екипът ви по сигурност е се е справил с множество инциденти, свързани с фишинг и отвличане на акаунти през последното тримесечие. Вместо ръчно да преглеждате всеки случай, можете да дадете указание на ClickUp Brain: „Изброи най-често срещаните типове инциденти от нашите минали задачи по сигурност и предложи кои от тях да бъдат включени в обхвата на наръчника.“

Стъпка № 2: Идентифициране и класифициране на видовете инциденти

Не всички инциденти са еднакви. Неправилно конфигуриран S3 bucket и активна атака с ransomware изискват напълно различни реакции, различни членове на екипа и различни пътища за ескалация.

Създаването на система за класификация на ранен етап означава, че екипът за реагиране може да взема бързи и последователни решения още при първото предупреждение, без да чака одобрение от ръководството при всеки сигнал.

Стандартният четиристепенен модел за сериозност работи по следния начин:

- Критично (P1): Активно нарушение, изтичане на данни или компрометиране на цялата система — изисква се незабавна реакция

- Високо (P2): Подозрение за проникване, кражба на идентификационни данни или значително прекъсване на услугата

- Средно (P3): Зловреден софтуер е открит, но е ограничен; нарушение на политиката с риск от изтичане на данни

- Ниско (P4): Неуспешни опити за вход, незначителни нарушения на политиките, информационни предупреждения

Свържете всеки тип инцидент с ниво на сериозност, за да могат отговарящите да вземат бързи решения, без да ескалират всеки сигнал.

След като определите какво попада в обхвата, следващото предизвикателство се фокусира върху последователността. Различните отговорни лица често тълкуват едно и също предупреждение по различен начин, което забавя вземането на решения и води до ненужни ескалации.

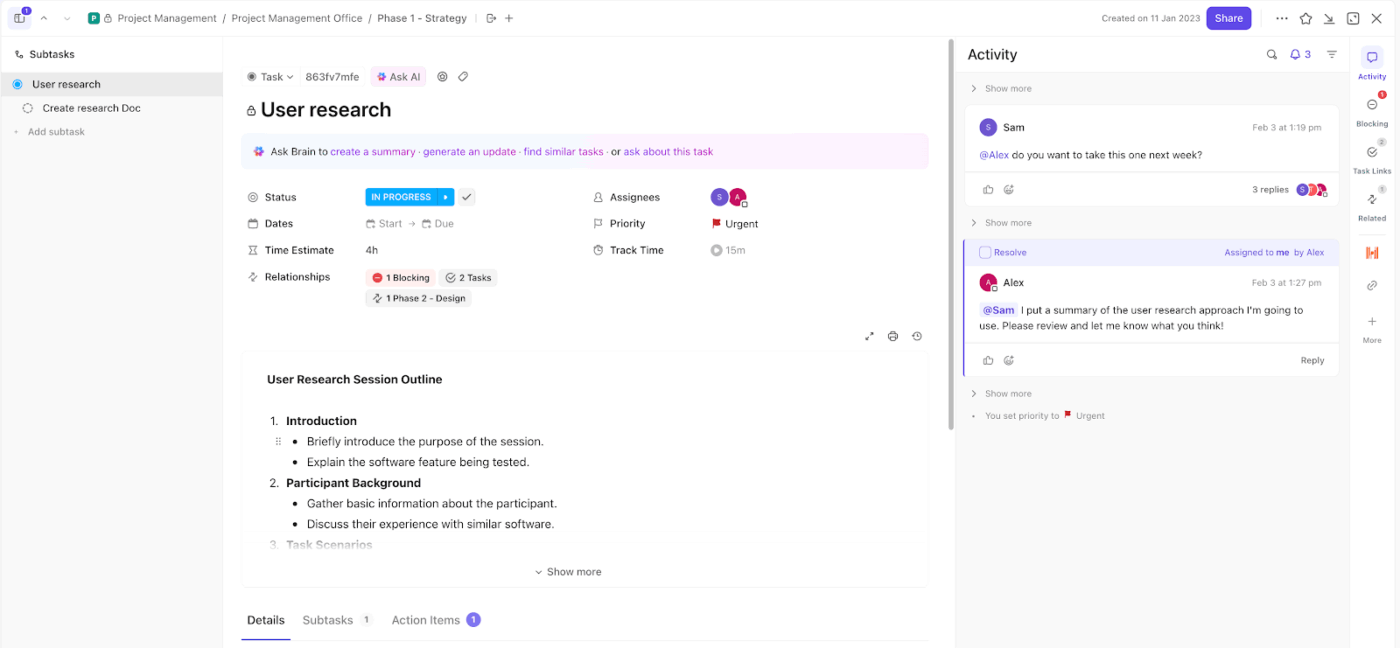

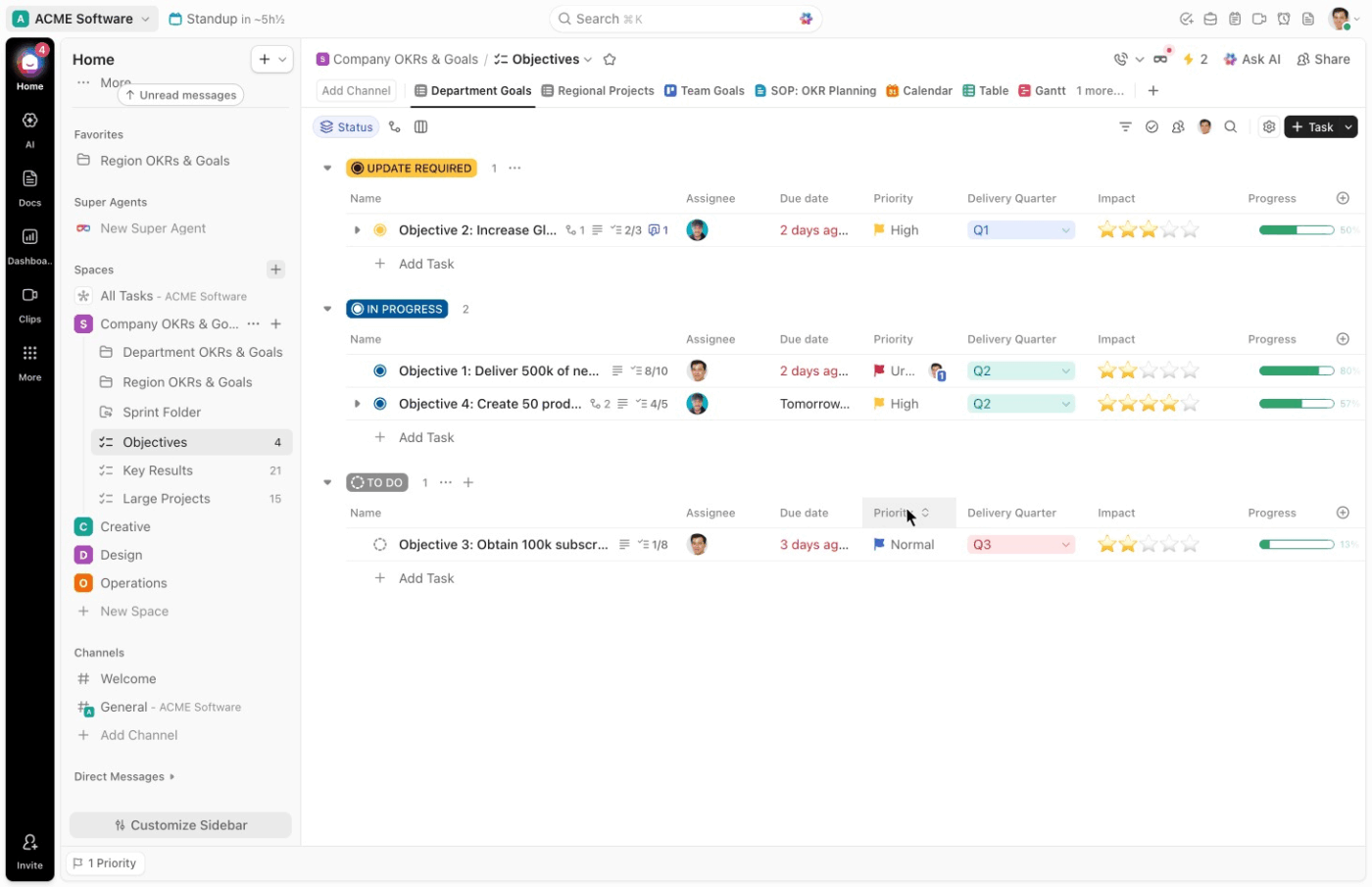

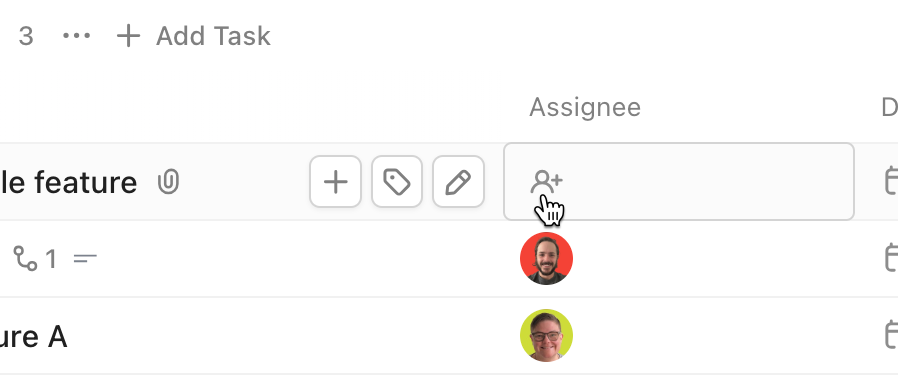

Започнете с задачите в ClickUp като единствена единица за изпълнение. Всеки инцидент се превръща в задача, което означава, че нищо не се изплъзва през непроследявани канали като имейл или чат.

Например, да предположим, че вашият инструмент за мониторинг сигнализира за потенциална кражба на идентификационни данни. Вие създавате задача с име „Възможно компрометиране на идентификационни данни – финансов акаунт“. Тази задача сега се превръща в централното място за разследване, актуализации и разрешаване на проблема.

Оттам нататък, персонализираните полета в ClickUp ви предоставят необходимата структура за бърза класификация. Можете да настроите полета като:

- Вид инцидент: Фишинг, ransomware, DDoS, заплаха от вътрешен източник

- Ниво на сериозност: P1, P2, P3, P4

- Засегнати системи: Облак, локални системи, SaaS, крайни устройства

- Чувствителност на данните: Висока, средна, ниска

Стъпка № 3: Напишете процедури за реагиране, специфични за инциденти

Това е оперативната сърцевина на наръчника.

За всеки тип инцидент изгответе специална процедура, която да е достатъчно конкретна, за да може отговорният служител да я следва под напрежение, без да импровизира. Общите указания се пренебрегват, когато системите са извън строя.

Всяка процедура трябва да включва:

- Тригер: Конкретната аларма или доклад, който задейства реакцията

- Първоначални стъпки за сортиране: Първите действия, които реагиращият предприема в рамките на 15 минути, съобразени с типа на инцидента

- Контролен списък за събиране на доказателства: логове, извлечения от паметта, записи от мрежата и заглавията на имейли – всичко необходимо, преди действията по ограничаване да го унищожат

- Действия за ограничаване: Конкретни, изпълними стъпки

- Критерии за ескалация: Условията, които предизвикват ескалация към ръководството, юридическия съветник или външен доставчик на услуги за реагиране при инциденти

- Шаблони за комуникация: Готови чернови за вътрешни актуализации и уведомления към клиенти

Процедурата за реагиране при атака с ransomware изобщо не прилича на процедурата при фишинг. Напишете ги поотделно, като отразите спецификата на всеки сценарий.

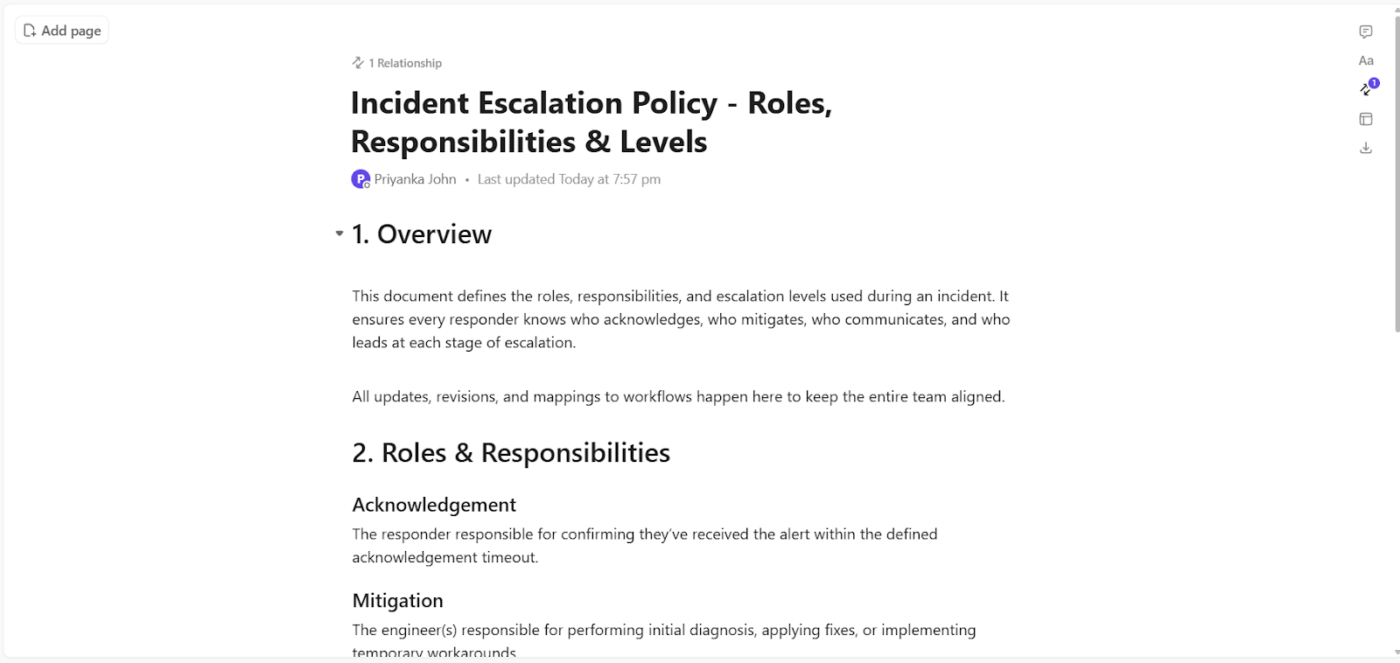

С ClickUp Docs можете да структурирате всяка процедура за инцидент, така че да отговаря точно на въпросите, с които се сблъсква отговорният в дадения момент. Например, да приемем, че документирате сценарий с ransomware.

Документът може да насочва отговарящия по следния начин:

- Какво предизвика това: „Сигнал за криптиране на крайни точки, открит чрез EDR“

- Какво трябва да се случи през първите 15 минути: Изолирайте засегнатата машина, деактивирайте достъпа до мрежата, потвърдете обхвата на разпространението

- Какво трябва да се записва преди ограничаването: Системни логове, активни процеси, скорошни промени във файловете

- При какви условия е необходимо ескалиране: разпространение на криптиране в множество крайни точки или достъп до споделени дискове

- Какво трябва да се съобщи: Вътрешна тревога до ръководството по сигурността и подготвена актуализация за засегнатите екипи

ClickUp Docs подсилва това още повече чрез директна интеграция в изпълнението:

- Прикачете процедурата към задачите за инциденти в ClickUp, така че отговарящите да отварят указанията точно в момента на действие

- Добавете контролни списъци във всяка секция, за да не се пропускат критични стъпки под натиска на ситуацията

- Определете конкретни действия за членовете на екипа при ескалация, без да напускате документа

- Усъвършенствайте инструкциите веднага след разрешаване на проблема, за да подобрите бъдещите реакции без забавяне

Стъпка № 4: Определете протоколи за комуникация и стандарти за събиране на доказателства

Две области, които се пренебрегват при разработването на наръчника и причиняват сериозни проблеми по време на реален инцидент: как екипът комуникира и как се борави с доказателствата.

По отношение на комуникацията, определете тези параметри предварително:

- Основни и резервни канали

- График за уведомяване

- Изисквания за външно разкриване

- Единен източник на информация

Въз основа на доказателствата наръчникът трябва да посочва:

- Какво да събирате: Системни логове за събития, логове за удостоверяване, образи на паметта, данни за мрежовия поток и екранни снимки на дейността на атакуващия

- Как да събирате данни: Форензично копиране само за четене, блокери за запис и регистър на всяко действие по събиране с времева отметка и името на лицето, което го е извършило

- Къде да го съхранявате: В отделна среда с контролиран достъп, изолирана от засегнатите системи

- Кой има достъп до него: Достъпът е ограничен до определени разследващи лица и се одобрява от отдела за връзки с правния отдел и отдела за съответствие

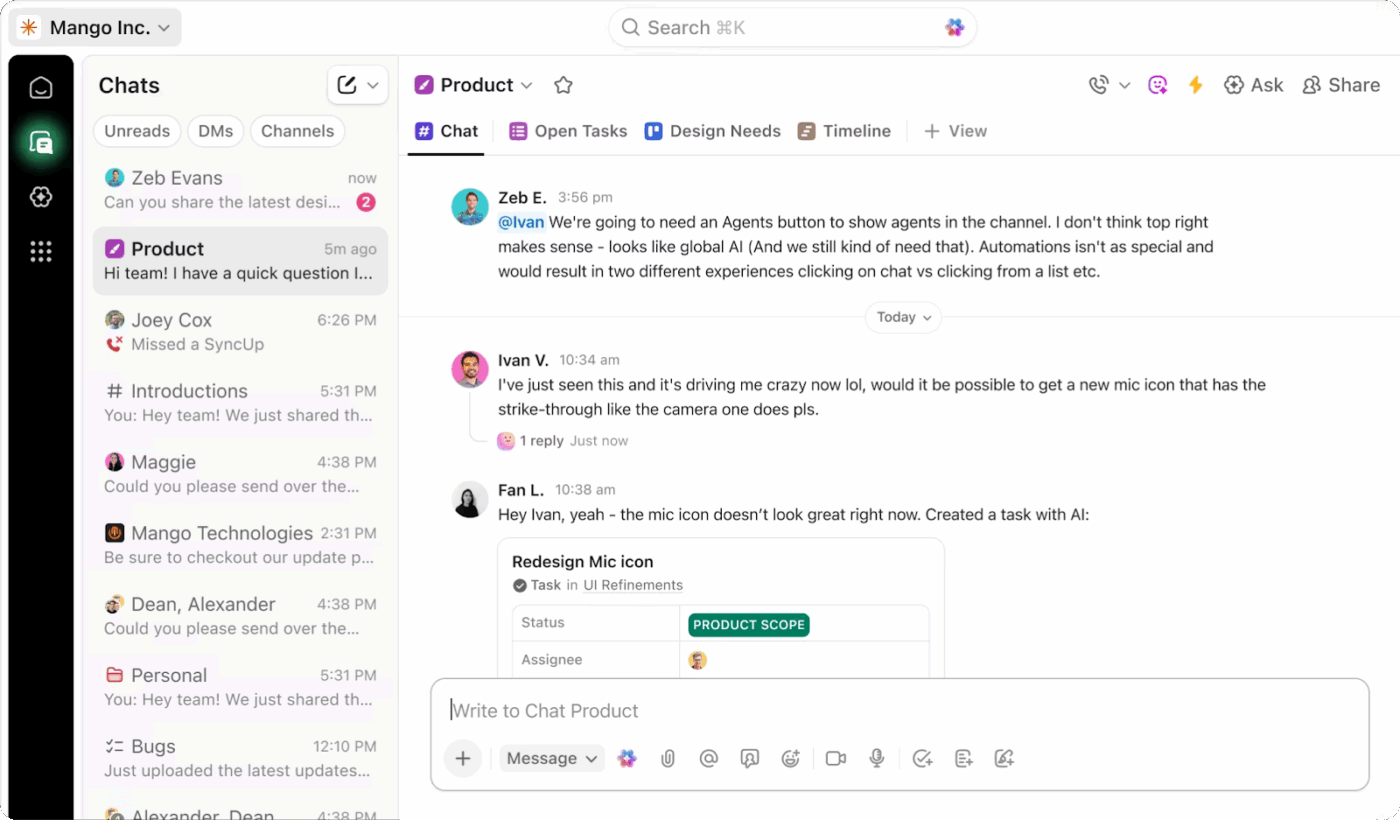

Когато възникне инцидент, комуникацията често се раздробява между различни инструменти. Актуализациите се публикуват в Slack, решенията се вземат по време на разговори, а ключовите подробности се загубват в нишки, които никой не преглежда отново. Тази липса на структура създава объркване, забавя ескалацията и прави прегледите след инцидента по-трудни, отколкото би трябвало да бъдат.

ClickUp Chat ви предоставя специален канал, свързан с контекста, където комуникацията по инциденти остава фокусирана, видима и лесна за проследяване.

Можете да го настроите като основен канал за комуникация при реагиране на инциденти, пряко свързан с работата, която се проследява. Тази връзка променя начина, по който екипите координират действията си в ситуации с голямо напрежение.

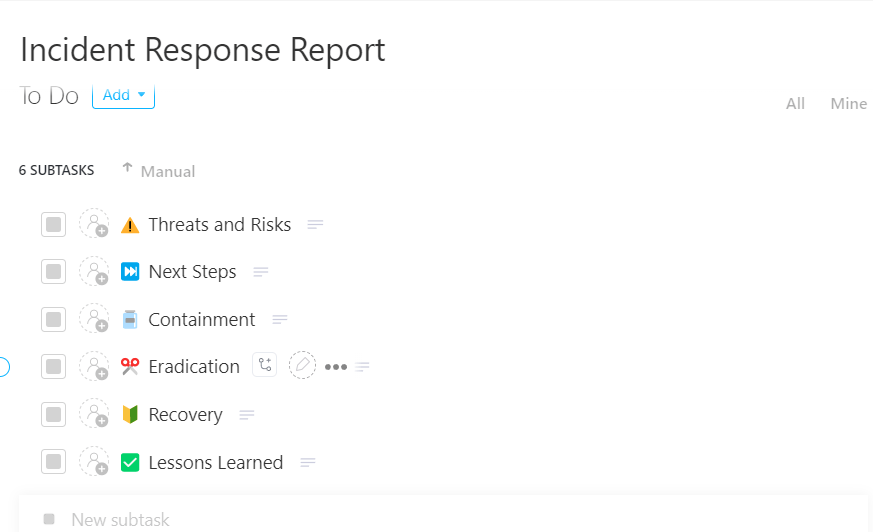

🚀 Предимство на ClickUp: Превърнете всеки инцидент в възможност за учене с шаблона за доклад за реакция при инциденти на ClickUp.

Записвайте всеки инцидент ясно и без пропуски с помощта на шаблона за доклад за реакция при инциденти на ClickUp

Създаден като готова за употреба система, базирана на задачи, той ви позволява да записвате, проследявате и управлявате инциденти от начало до край на едно място, така че нищо да не се изгуби между инструментите или екипите.

Стъпка № 5: Тествайте, интегрирайте и създайте ритъм на преглед

Наръчник, който никога не е бил тестван, е просто набор от предположения. Преди да го приемете за оперативен, проверете го чрез структурирани упражнения и го свържете с инструментите, които екипът ви използва всеки ден.

За тестване провеждайте упражненията по ред на интензивност:

- Учение на маса: Фасилитаторът представя симулиран сценарий, а екипът обсъжда решенията устно

- Функционално учение: Екипът изпълнява конкретни стъпки в контролирана среда, като например изолиране на тестова крайна точка

- Пълна симулация: Екипът на „червените“ изпълнява реалистичен сценарий за атака, докато екипът за реагиране при инциденти реагира в реално време

За интегриране на инструменти, свържете наръчника директно с вашите SIEM ID-та за предупреждения, действия за ограничаване на EDR, работни потоци за издаване на билети и процедури за предаване на външни доставчици на IR. Отговарящите трябва да преминават от предупреждение към процедура към действие, без да сменят контекста.

Как ClickUp помага

Провеждането на теоретични упражнения и симулации често разкрива една и съща пропусната възможност. Екипите познават стъпките на теория, но изпълнението се забавя, защото няма система, която активно да направлява реакцията в реално време.

AI агентите на ClickUp запълват тази празнина. Те наблюдават активността в задачите, полетата и работните потоци, след което предприемат действия въз основа на логиката, която сте дефинирали. Това ги прави изключително полезни, когато тествате и внедрявате своя наръчник.

Започнете с това как това се случва по време на симулационно учение.

Представете си, че вашият фасилитатор представя фишинг атака, която ескалира до компрометиране на потребителски данни. Докато екипът ви обсъжда следващите стъпки, AI агентът може:

- Създайте структуриран списък за реагиране, съобразен с вашата процедура за фишинг

- Предлагайте следващи действия въз основа на полета за задачи като „тип инцидент“ и „сериозност“

- Изгответе вътрешна актуализация, използвайки текущите подробности за задачите

Това позволява дискусиите да се основават на конкретни стъпки за изпълнение.

💡 Съвет от професионалист: За текуща поддръжка, структурирайте прегледите около три тригера:

- Годишен пълен одит с симулационно упражнение за всяка процедура, която не е била тествана през последните 12 месеца

- След всеки значителен инцидент, докато подробностите са още свежи

- Тримесечна проверка за промени в персонала и инструментите

Определете конкретен отговорник за всеки цикъл с функцията „Множество отговорници“ на ClickUp. Без отчетност прегледите се пропускат и наръчникът тихо се превръща в пречка.

Примери за наръчници за реагиране при инциденти по тип заплаха

Ето как изглежда процесът на създаване на наръчник, когато се прилага към най-често срещаните видове заплахи.

Наръчник за реагиране при инциденти с ransomware

- Тригер: Сигнал за откриване на крайни точки за дейности по криптиране на файлове или необичайни промени в разширенията на файловете

- Незабавно ограничаване: Незабавно изолирайте засегнатите системи от мрежата и деактивирайте споделените дискове

- Ключови действия: Идентифицирайте варианта на ransomware, определете обхвата на криптирането и съхранете криминалистичните доказателства

- Възстановяване: Възстановете данните от чисти резервни копия, след като се уверите, че те не са компрометирани, и приложете кръпка към точката на проникване

- След инцидента: Документирайте хронологията на атаката и прегледайте процедурите за проверка на целостта на резервните копия

🔍 Знаете ли? Един от първите хакери е бил информатор. През 80-те години на миналия век група, известна като Chaos Computer Club, разкри пропуски в сигурността на банковите системи, за да демонстрира уязвимостите, а не за да ги използва с цел печалба.

Наръчник за реагиране при инциденти с фишинг

- Събитие: Потребител съобщава за подозрително имейл или е открита страница за събиране на потребителски данни

- Незабавни действия: Поставете имейла в карантина във всички пощенски кутии и блокирайте домейна на изпращача

- Ключови действия: Наложете незабавно нулиране на паролите и прекратете активните сесии, ако са били подадени потребителски данни

- Комуникация: Уведомете засегнатите потребители и изпратете предупреждение за осведомяване в цялата организация, без да предизвиквате паника

- Възстановяване: Уверете се, че няма останал постоянен достъп, и актуализирайте правилата за филтриране на имейли

Наръчник за неразрешен достъп

- Тригер: Необичайна активност при влизане в системата, сигнал за ескалация на привилегии или достъп до чувствителни ресурси

- Незабавно ограничаване: Деактивирайте компрометирания акаунт, прекратете активните сесии и ограничете достъпа

- Ключови действия: Установете как е бил получен достъпът и проверете всички действия, извършени от компрометирания акаунт

- Възстановяване: Нулирайте данните за достъп за всички потенциално засегнати акаунти и затегнете контрола на достъпа

- След инцидента: Проведете пълен одит на достъпа и актуализирайте политиките за минимални права

Най-добри практики за наръчник за реагиране при инциденти

Ето най-добрите практики, които отличават екипите, които разрешават инциденти безпроблемно, от екипите, които шест часа по-късно все още са в кризисния център и спорят кой е отговорен за възстановяването. Приложете ги правилно и всичко останало ще стане по-лесно. 🔥

Опишете какво да се прави, а не какво да се мисли

Повечето наръчници са пълни със стъпки като „оценете сериозността на ситуацията“ или „определете подходящите заинтересовани страни“. Това не са стъпки. Те са напомняния да се замислите.

Един полезен наръчник ви казва какво действие да предприемете, а не само че е необходимо да се предприеме действие. Заменете „оценете въздействието върху клиентите“ с „проверете таблото с активните сесии и поставете числото в канала за инциденти“. Конкретността е всичко.

Разделете лицето, което намира решението, от лицето, което управлява инцидента

Когато най-старшият инженер, участващ в разговора, едновременно отстранява основната причина, отговаря на въпроси от ръководството и решава на кого да се обади, и трите неща се объркват.

Вашият наръчник трябва да налага строго разделение: един човек отговаря за разследването, а друг – за инцидента. Ръководителят на инцидента не взема технически решения. Той делегира, отстранява пречките и комуникира. Това изглежда като допълнителна работа, докато за първи път не ви спести два часа.

🔍 Знаете ли? Огромните 91% от големите организации вече са променили стратегиите си за киберсигурност поради геополитическата нестабилност, превръщайки глобалните напрежения в пряк фактор за вземането на решения в областта на киберзащитата.

Извършете анализ на ситуацията, докато хората все още са раздразнени

Най-добрите анализи след инцидент се правят в рамките на 48 часа, защото разочарованието все още е свежо. Инженерът, който е смятал, че прагът за предупреждение е твърде висок, ще го каже на втория ден.

Към 10-ия ден те вече са преминали нататък и срещата се превръща в учтива реконструкция на хронологията, вместо в честен разговор за това, което не е сработило.

Тествайте наръчника, като се опитате да го нарушите

Единственият надежден начин да разберете дали вашият наръчник работи, е да го използвате, когато всъщност няма никакъв проблем. Проведете симулация. Изберете реалистичен сценарий за отказ, дайте наръчника на някого без предварителна подготовка и наблюдавайте къде се колебае.

Всяко колебание е пропуск. Всеки въпрос, който задават, е пропусната стъпка. Наръчник, който никога не е бил тестван в стресова ситуация, никога не е завършен.

Мениджър по операциите споделя своите мисли за използването на ClickUp:

ClickUp е чудесен инструмент за поддържане на организацията и съгласуваността в екипа ни. Той улеснява управлението на проекти, възлагането на задачи и проследяването на напредъка – всичко на едно място. Особено ценя гъвкавостта – можете да персонализирате работните потоци, да създавате шаблони и да адаптирате платформата, за да отговаря на различните процеси в екипа.

Това беше много полезно за създаването на повторяеми системи за неща като стандартни оперативни процедури (SOP), оценки на представянето и проследяване на проекти. Връзката между задачите, документите и комуникацията помага да се намали размяната на съобщения и да се гарантира, че всички са на една и съща страница.

Създавайте и управлявайте наръчници за реагиране при инциденти с ClickUp

Поддържането на наръчниците в работно състояние и достъпни, когато е необходимо, е огромно предизвикателство. Повечето екипи се оказват с документация, разпръсната из уикита, Google Docs и отметките в Slack. Когато възникне инцидент, никой не е сигурен коя версия е актуална или къде се намира матрицата за ескалация.

Премахнете разпръскването на инструменти и превключването между контексти с ClickUp. Като конвергентно работно пространство, документацията на вашия наръчник, работните процеси за реагиране и комуникацията в екипа се намират на едно и също място.

Независимо дали създавате първия си наръчник или консолидирате разпръсната документация, ClickUp предоставя на екипа ви едно място, където да планирате, реагирате и подобрявате работата си. Регистрирайте се безплатно още днес!

Често задавани въпроси (FAQ)

1. Каква е разликата между наръчник за реагиране при инциденти и наръчник за изпълнение?

Наръчникът обхваща целия цикъл на реагиране за конкретен тип инцидент. От друга страна, ръководството за действие представлява по-конкретна техническа процедура за изпълнение на отделна задача в рамките на това реагиране.

2. Колко често трябва да актуализирате наръчника си за реагиране при инциденти?

Преглеждайте и актуализирайте наръчниците поне веднъж на тримесечие. Трябва също така да ги актуализирате след всеки реален инцидент и след всяко симулационно упражнение.

4. Можете ли да използвате шаблон за наръчник за реагиране при инциденти като отправна точка?

Да, шаблоните от рамки като NIST или CISA ви предоставят доказана структура. Шаблоните на ClickUp също са много полезни. Това ви позволява да персонализирате основата за вашата среда, вместо да започвате от празна страница.

5. Имат ли нужда малките екипи от наръчник за реагиране при инциденти?

Може да се каже, че малките екипи се нуждаят повече от наръчници, защото имат по-малко място за грешки. Един прост наръчник за най-вероятните сценарии на заплахи е далеч по-добър вариант от импровизирана реакция.