{ "@context": "http://schema. org", "@type": "FAQPage", "mainEntity": [ { "@type": "Question", "name": "Siber Güvenlik Riski Yönetimi Çerçevesi nedir?", "acceptedAnswer": { "@type": "Answer", "text": "Siber güvenlik riski yönetimi çerçevesi, kuruluşları siber tehditlere karşı koruyabilen sistematik bir yaklaşımdır. " } } ] }

Teknolojinin ortaya çıkmasıyla birlikte siber güvenlik riskleri artmakta ve her boyuttaki işletme için gerçek bir tehdit oluşturmaktadır. Sonuç olarak, kuruluşlar siber saldırıları önlemek için siber güvenliğe yaklaşımlarında daha fazla önleyici tedbir almaya başlamıştır.

Kuruluşunuzu korumak için bir siber güvenlik risk yönetimi çerçevesi uygulamanız gerekir. Böyle bir çerçeve, riskleri sistematik bir süreçte tanımlamak, değerlendirmek ve yönetmek için yapılandırılmış bir yaklaşım sağlar.

Çok geç olmadan harekete geçin. İşinizi korumak için bugün proaktif adımlar atın.

Bu makale, siber güvenlik durumunuzu değerlendirmeyi, uygun hedefler ve amaçlar belirlemeyi, risk yönetimi süreciniz için bir çerçeve seçmeyi, risk azaltma stratejileri uygulamayı ve izlediğiniz risk sürecini gözden geçirmeyi öğrenmenizi sağlayacaktır. 🔐

Siber Güvenlik Riski Yönetimi nedir?

Siber güvenlik risk yönetimi, kuruluşların dijital varlıklarına yönelik potansiyel riskleri belirlemelerine, değerlendirmelerine ve önceliklendirmelerine yardımcı olan bir süreçtir. Bu süreç, verileri, donanımı, yazılımı, ağları ve diğer dijital bileşenleri içerir.

Bu, riskleri azaltmak ve kuruluşu siber saldırılardan korumak için politika ve prosedürlerin uygulanmasını içerir. Siber güvenlik risklerini proaktif olarak yöneterek, işletmeler potansiyel tehditlerin etkisini önleyebilir veya en aza indirebilir.

Siber Güvenlik Risk Yönetimi Çerçevesi nedir?

Siber güvenlik risk yönetimi çerçevesi, kuruluşları siber tehditlere karşı koruyabilen sistematik bir yaklaşımdır.

Bu, potansiyel riskleri tanımlamak, risklerin olası etkilerini ve sonuçlarını değerlendirmek, etkiyi en aza indirmek için güvenlik önlemleri belirlemek ve ortaya çıkan risklere uyum sağlamak için sürekli izleme yapmayı içerir.

Prosedür kapsamlıdır ve kuruluşların siber suçlulardan bilgi ve varlıklarını korumak için ek önlemler almasını sağlar.

Siber güvenlik risk yönetimi süreci nedir?

Siber güvenlik risk yönetimi süreci, bir kuruluşun risklerini belirlemek, değerlendirmek ve yönetmek için yapılandırılmış bir yaklaşımdır. Bu süreç, kuruluşların iş faaliyetleri için kabul edilebilir risk düzeyine ilişkin bilinçli kararlar almasına ve bu riskleri azaltmak için bir plan oluşturmasına yardımcı olur.

Siber Güvenlik Risk Yönetimi Çerçevesi Uygulamanın Önemi

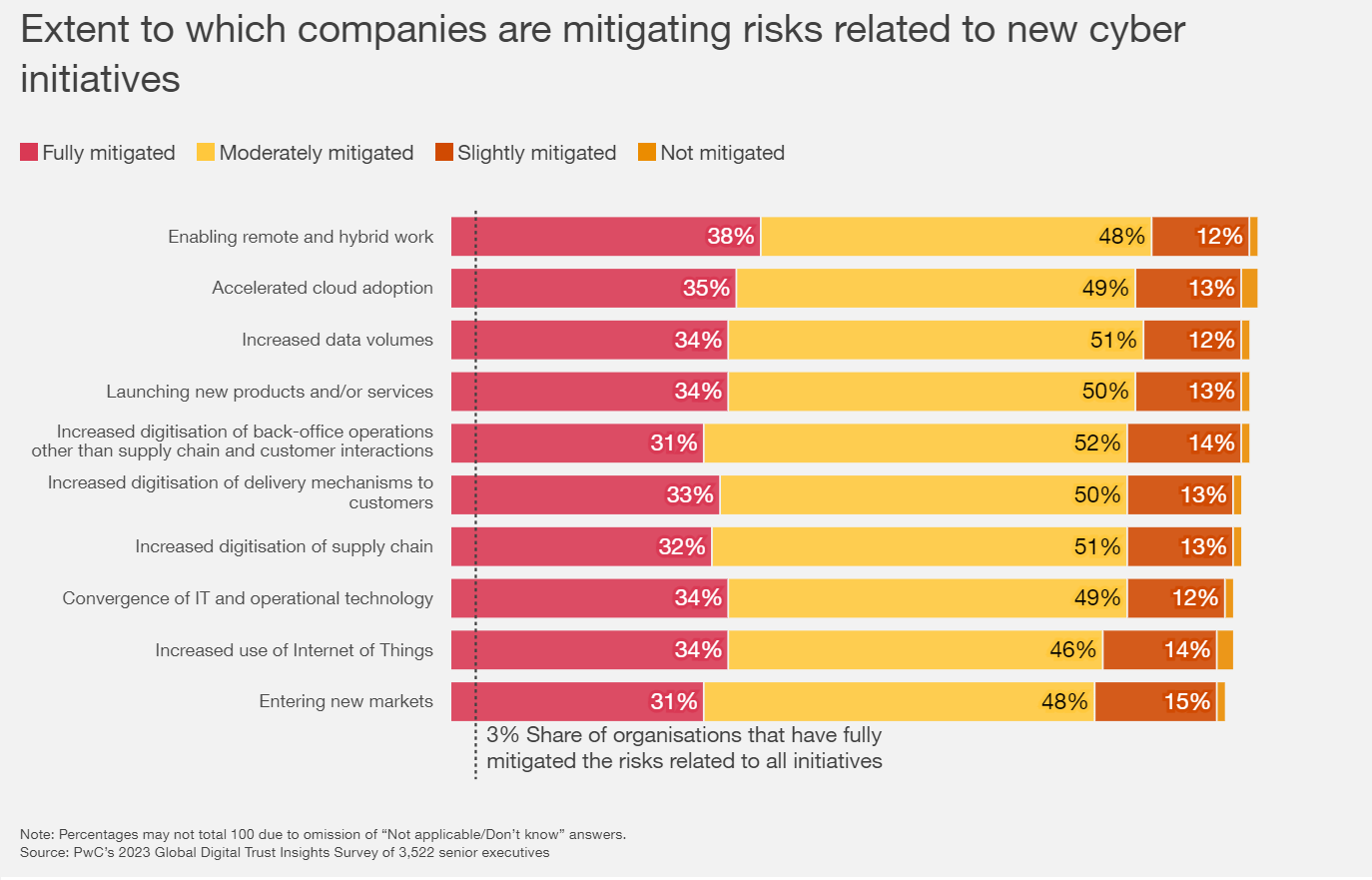

PwC Global Digital Trust Insights Anketi'nde, veriler bazı şirketlerin geçen yıl siber güvenliği iyileştirdiğini, ancak yalnızca birkaçının tüm siber riskleri tamamen azalttığını göstermektedir. Siber güvenlik yalnızca CISO'nun sorumluluğu değil, somut eylemler yoluyla güven oluşturmak ve sürdürmek gibi önemli bir role sahip CEO dahil herkesin işidir.

Yapılandırılmış bir yaklaşım ve çerçeve, potansiyel riskleri yönetebilir ve kuruluşların aşağıdakileri yapmasını sağlar:

- Güvenlik durumlarını değerlendirin

- Güvenlik önlemlerinizdeki mevcut eksiklikleri belirleyin

- Risk değerlendirmesi yapın ve iç ve dış tehditleri değerlendirin

- Riskleri önceliklendirin ve bir yönetim süreci oluşturun

- Potansiyel siber güvenlik risklerini azaltmak için gerekli kontrolleri uygulayın

Önleyici tedbirler, müşterilerinize ve paydaşlarınıza siber güvenliği ciddiye aldığınızı gösterir. Sonuç olarak, kendilerini daha güvende hissederler ve ürünlerinizi ve hizmetlerinizi kullanmaya devam etme olasılıkları artar.

Siber Güvenlik Tehditlerine Örnekler

Siber güvenlik risk yönetimi çerçevesini nasıl uygulayacağınızı incelemeden önce, kuruluşların karşı karşıya olduğu potansiyel riskleri anlayalım:

- Kimlik avı saldırıları: Kullanıcılardan hassas bilgileri elde etmek için sahte e-postalar veya mesajlar kullanmak.

- Kötü amaçlı yazılım saldırıları: Bilgisayar sistemlerine erişim sağlamak veya bu sistemlere zarar vermek amacıyla tasarlanmış bir tür kötü amaçlı yazılım.

- İçeriden gelen tehditler: Hassas bilgilere erişimi olan ve bunları kötü amaçlarla kullanan çalışanlar veya eski çalışanlar.

- Sosyal mühendislik saldırıları: Kimlik sahtekarlığı veya şantaj gibi taktiklerle bireyleri hassas bilgileri ifşa etmeye yönlendirmek.

- Dağıtılmış Hizmet Engelleme (DDoS) saldırıları: Bir sistemi trafikle doldurarak hizmet kesintilerine ve veri ihlallerine yol açan koordineli bir çaba.

Siber Güvenlik Riski Yönetimi Çerçevesi Nasıl Uygulanır (Şablonlarla 6 Adım)

Adım 1: Mevcut siber güvenlik durumunuzu değerlendirin

Siber güvenlik risk yönetiminde, siber güvenlik durumunuzun değerlendirilmesi çok önemlidir. Aşağıda izleyebileceğiniz adımlar yer almaktadır:

Mevcut güvenlik önlemlerini değerlendirin

- Mevcut siber güvenlik risk yönetimi sürecini belirleyin ve inceleyin: Tüm güvenlik önlemlerini özetleyin ve güvenlikle ilgili olayları yönetmek için gereken süreci ve tehditlere nasıl yanıt verileceğini dahil edin

- Ağ güvenliğinizi değerlendirin: Güvenlik duvarlarınızı, antivirüs yazılımlarınızı ve yetkisiz erişimi algılama ve önleme amaçlı diğer araçlarınızı inceleyerek bir siber güvenlik riski değerlendirmesi gerçekleştirin. Bu araçların güncellenmiş olması ve en son güvenlik yamalarının yüklenmiş olması gerekir. Bunlardan biri güncel değilse, ağınızın güvenlik açığına maruz kalma olasılığı artar

- Siber risk yönetimi stratejinizi yeniden gözden geçirin: Kuruluşunuzun hassas verileri ve sistemleri nasıl yönettiğini (erişim ayrıcalıkları, parola politikası ve çok faktörlü kimlik doğrulama) kontrol edin, ardından zayıf noktaları belirlemek için iç ve dış güvenlik açığı değerlendirmesi yapın

- Olay müdahale planınızı gözden geçirin: Olay müdahale planınızın etkili olduğundan emin olmak için test edin ve güvenlik olaylarını algılayıp yanıtlayabildiğinizi ve bunlardan kurtulabildiğinizi kontrol edin

- Çalışanlarla görüşün: Çalışanlarınıza güvenlik bilinci ve siber güvenlikle ilgili en iyi uygulamalar hakkında eğitim programları ve aşağıdakiler gibi diğer değerlendirmeler sağlayın: Bilgi edinme testleri Çalışanların eğitimden öğrendiklerini uyguladıklarından emin olmak için çalışan davranışları ve uyumluluk gözlemleri Kimlik avı girişimlerini belirleme ve raporlama kapasitelerini değerlendirmek için simüle edilmiş kimlik avı testleri. Güvenlik olaylarına verdikleri yanıtları değerlendirin

- Bilgi tutma testleri

- Çalışanların eğitimden öğrendiklerini uyguladıklarından emin olmak için çalışan davranışları ve uyum gözlemleri

- Oltalama girişimlerini belirleme ve raporlama kapasitelerini değerlendirmek için simüle edilmiş oltalama testleri.

- Güvenlik olaylarına verdikleri yanıtları değerlendirin

- Üçüncü taraf tedarikçilerinizi değerlendirin: Üçüncü taraf tedarikçileriniz varsa, bunlar sistemlerinize erişebilir. Siber güvenlik önlemlerini değerlendirmeniz ve geçmişlerini kontrol etmeniz gerekir

- Bilgi tutma testleri

- Çalışanların eğitimden öğrendiklerini uyguladıklarından emin olmak için çalışan davranışları ve uyum gözlemleri

- Oltalama girişimlerini belirleme ve raporlama kapasitelerini değerlendirmek için simüle edilmiş oltalama testleri.

- Güvenlik olaylarına verdikleri yanıtları değerlendirin

Güvenlik önlemlerindeki boşlukları belirleyin

IBM'in 2023 Tehdit İstihbarat Endeksi'ne göre, siber saldırı mağdurlarının %27'si şantajla ilgiliydi ve mağdurlara baskı uygulandı. Siber güvenlik tehditlerine karşı savunmasız alanları belirlemek için risk yönetimi stratejinizdeki boşlukları tespit etmeniz gerekir.

Mevcut güvenlik önlemlerinizi değerlendirdikten sonra, kuruluşunuzu siber tehditlere maruz bırakabilecek açıkları arayın. Eski güvenlik çözümleri, yamalanmamış yazılımlar ve zayıf parolalar var mı? Eğitimsiz çalışanlarınız var mı?

- Güvenlik önlemlerini karşılaştırın ve bir siber güvenlik değerlendirmesi gerçekleştirin: Güvenlik önlemlerinizi sektörünüzde halihazırda kullanılan en iyi uygulamalar ve standartlarla karşılaştırın. Ardından, potansiyel tehditleri ve güvenlik açıklarını belirlemek için bir risk değerlendirmesi gerçekleştirin

- Siber saldırıyı simüle edin: Sızma testi ve güvenlik açığı tarayıcısı kullanarak ağınızdaki zayıf noktaları anında belirleyin. Saldırı sırasında çalışanların nasıl tepki verdiğini gözlemleyin

- Olay raporlarınızı kontrol edin: Güvenlik olay raporlarınızı inceleyin ve zayıf alanları gösterebilecek kalıplar veya eğilimler açısından analiz edin

- İyileştirme alanlarını belirleyin: Güvenlik önlemlerinizdeki zayıf noktalar belirlendikten sonra, nelerin iyileştirilmesi gerektiğini kontrol edin. Daha önemli olanlara öncelik verin. Ardından, sorunu gidermek için bir plan hazırlayın

- İç ve dış tehditleri ve güvenlik açıklarını değerlendirin: Güvenlik denetimleri ve risk değerlendirmeleri gerçekleştirerek güvenlik açıklarınızın nerede olduğunu belirleyin

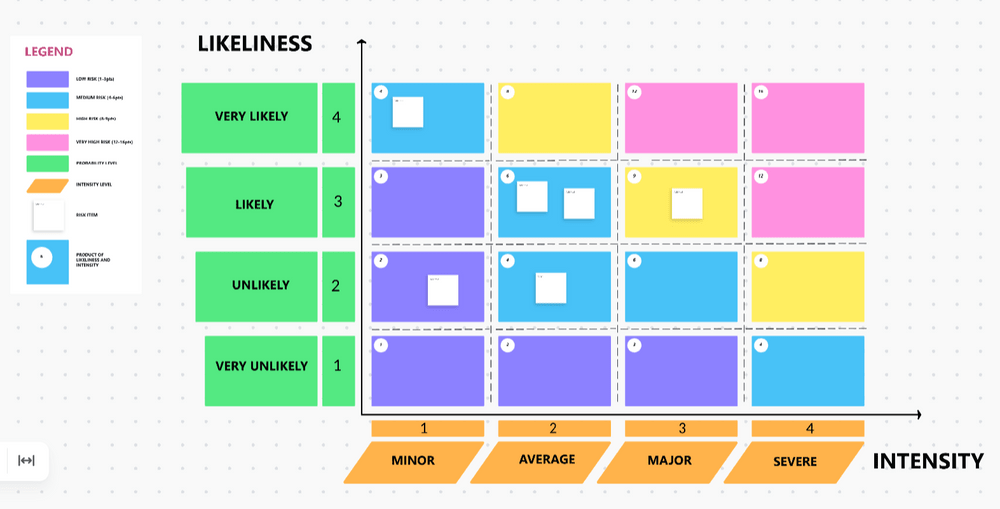

PRO İPUCUClickUp'ın Risk Değerlendirme Beyaz Tahta Şablonunu kullanarak potansiyel tehditleri dijital bir beyaz tahtaya kaydedin, kolayca işbirliği yapın ve takımınızla paylaşın. Bu şablon, projenin başarıyla tamamlanma olasılığını artırmak için tehlikeleri ve riskleri belirleme, değerlendirme ve kontrol etme konusunda sistematik bir süreç sunar.

Adım 2: Hedeflerinizi ve amaçlarınızı tanımlayın

Açıkça tanımlanmış hedefler ve amaçlar, anahtar önceliklerinize odaklanmanıza ve kaynaklarınızı doğru bir şekilde tahsis etmenize olanak tanır.

Neye ulaşmak istediğinizi belirleyin

- Bütünlük ve kullanılabilirlik gereksinimlerini kontrol edin: Kuruluşunuzda hangi alanların korunmaya ihtiyacı var? Siber güvenlik risk yönetimi açısından nelerin gerçekleştirilmesi gerekiyor? Hedef ve amaçlarınızı net bir şekilde belirleyin. Bilgi varlıklarınızın bütünlük ve kullanılabilirlik gereksinimlerini kontrol edin. Bunların uyumlu olduğundan ve tüm yasal gereklilikleri karşıladığından emin olun

- Bir siber güvenlik risk yönetimi programı geliştirin: Siber tehditlerin ve saldırıların kuruluşunuz üzerindeki olası etkilerini inceleyin ve bu tür olayların etkisini azaltmayı hedefleyen hedefler oluşturun. Önleme, tespit ve müdahale için kendi stratejilerinizi geliştirin

Hedeflerinizi ve amaçlarınızı belirleyin

- Siber güvenlik risk yönetimi stratejinizle uyumlu, ulaşılabilir ve net hedefler belirlemek için yapılandırılmış bir yaklaşım gereklidir. SMART hedefleri çerçevesine bağlı kalmak, hedeflerin iyi tanımlanmış ve ulaşılabilir olmasını sağlamaya yardımcı olabilir Spesifik: Siber güvenlik risk yönetimi hedeflerini belirlerken, kuruluş daha spesifik ve öz olacak Örnek: Önümüzdeki üç ay içinde başarılı kimlik avı saldırılarının sayısını %80 azaltın Ölçülebilir: Ölçülebilir bir hedefe sahip olmak, ilerlemenizi belirlemenizi ve izlemenizi sağlar Örnek: Başarılı kimlik avı saldırılarının sayısını %80 oranında azaltın ve bunu bildirilen olayların sayısıyla ölçün Ulaşılabilir: Hedefin, kuruluşunuzun mevcut kaynak ve yeteneklerini kullanarak ulaşabileceği bir şey olup olmadığını doğrulayın. Örnek: Önümüzdeki üç ay içinde tüm personel için iki faktörlü kimlik doğrulamayı zorunlu hale getirin İlgili: Hedefinizin kuruluşun misyonu ve hedefleriyle uyumlu olduğundan emin olun. Örnek: Önümüzdeki 12 ay içinde bir güvenlik açığı yönetimi programı uygulayarak kuruluşunuzun güvenlik durumunu iyileştirin ve veri ihlali riskini azaltın. Zaman sınırlı: Hedefe ulaşmak için belirli bir zaman çizelgesi belirleyin. Örnek: Herhangi bir kesinti durumunda kritik sistemlerin 4 saat içinde geri yüklenmesini sağlayan bir felaket kurtarma planı oluşturmak için önümüzdeki altı ay içinde bir hedef belirleyin

- Özel: Siber güvenlik risk yönetimi hedeflerini belirlerken, kuruluş daha özel ve öz olacak Örnek: Önümüzdeki üç ay içinde başarılı kimlik avı saldırılarının sayısını %80 azaltın

- Örnek: Önümüzdeki üç ay içinde başarılı kimlik avı saldırılarının sayısını %80 azaltın

- Ölçülebilir: Ölçülebilir bir hedefe sahip olmak, ilerlemenizi belirlemenizi ve izlemenizi sağlar Örnek: Başarılı kimlik avı saldırılarının sayısını %80 oranında azaltın ve bunu bildirilen olayların sayısıyla ölçün

- Örnek: Başarılı kimlik avı saldırılarının sayısını %80 oranında azaltın ve bunu bildirilen olayların sayısıyla ölçün

- Ulaşılabilir: Hedefin, kuruluşunuzun mevcut kaynak ve yeteneklerini kullanarak ulaşabileceği bir şey olup olmadığını doğrulayın. Örnek: Önümüzdeki üç ay içinde tüm personel için iki faktörlü kimlik doğrulamayı zorunlu hale getirin

- Örnek: Önümüzdeki üç ay içinde tüm personel için iki faktörlü kimlik doğrulamayı zorunlu hale getirin

- İlgili: Hedefinizin kuruluşun misyonu ve hedefleriyle uyumlu olduğundan emin olun. Örnek: Önümüzdeki 12 ay içinde bir güvenlik açığı yönetimi programı uygulayarak kuruluşunuzun güvenlik durumunu iyileştirin ve veri ihlali riskini azaltın

- Örnek: Önümüzdeki 12 ay içinde bir güvenlik açığı yönetimi programı uygulayarak kuruluşunuzun güvenlik durumunu iyileştirin ve veri ihlali riskini azaltın

- Zaman sınırlı: Hedefe ulaşmak için belirli bir zaman çizelgesi belirleyin. Örnek: Herhangi bir kesinti durumunda kritik sistemlerin 4 saat içinde geri yüklenmesini sağlayan bir felaket kurtarma planı oluşturmak için önümüzdeki altı ay içinde bir hedef belirleyin

- Örnek: Önümüzdeki altı ay içinde, herhangi bir kesinti durumunda kritik sistemlerin 4 saat içinde geri yüklenmesini sağlayan bir felaket kurtarma planı oluşturma hedefi belirleyin

- Özel: Siber güvenlik riski yönetimi için hedefleri belirlerken, kuruluş daha özel ve öz olacak Örnek: Önümüzdeki üç ay içinde başarılı kimlik avı saldırılarının sayısını %80 azaltın

- Örnek: Önümüzdeki üç ay içinde başarılı kimlik avı saldırılarının sayısını %80 azaltın

- Ölçülebilir: Ölçülebilir bir hedefe sahip olmak, ilerlemenizi belirlemenizi ve izlemenizi sağlar Örnek: Başarılı kimlik avı saldırılarının sayısını %80 oranında azaltın ve bunu bildirilen olayların sayısıyla ölçün

- Örnek: Başarılı kimlik avı saldırılarının sayısını %80 oranında azaltın ve bunu bildirilen olayların sayısıyla ölçün

- Ulaşılabilir: Hedefin, kuruluşunuzun mevcut kaynak ve yeteneklerini kullanarak ulaşabileceği bir şey olup olmadığını doğrulayın. Örnek: Önümüzdeki üç ay içinde tüm personel için iki faktörlü kimlik doğrulamayı zorunlu hale getirin

- Örnek: Önümüzdeki üç ay içinde tüm çalışanlar için iki faktörlü kimlik doğrulamayı zorunlu hale getirin

- İlgili: Hedefinizin kuruluşun misyonu ve hedefleriyle uyumlu olduğundan emin olun. Örnek: Önümüzdeki 12 ay içinde bir güvenlik açığı yönetimi programı uygulayarak kuruluşunuzun güvenlik durumunu iyileştirin ve veri ihlali riskini azaltın

- Örnek: Önümüzdeki 12 ay içinde bir güvenlik açığı yönetimi programı uygulayarak kuruluşunuzun güvenlik durumunu iyileştirin ve veri ihlali riskini azaltın

- Zaman sınırlı: Hedefe ulaşmak için belirli bir zaman çizelgesi belirleyin. Örnek: Herhangi bir kesinti durumunda kritik sistemlerin 4 saat içinde geri yüklenmesini sağlayan bir felaket kurtarma planı oluşturmak için önümüzdeki altı ay içinde bir hedef belirleyin

- Örnek: Önümüzdeki altı ay içinde, herhangi bir kesinti durumunda kritik sistemlerin 4 saat içinde geri yüklenmesini sağlayan bir felaket kurtarma planı oluşturma hedefi belirleyin

- Örnek: Önümüzdeki üç ay içinde başarılı kimlik avı saldırılarının sayısını %80 azaltın

- Örnek: Başarılı kimlik avı saldırılarının sayısını %80 oranında azaltın ve bunu bildirilen olayların sayısıyla ölçün

- Örnek: Önümüzdeki üç ay içinde tüm çalışanlar için iki faktörlü kimlik doğrulamayı zorunlu hale getirin

- Örnek: Önümüzdeki 12 ay içinde bir güvenlik açığı yönetimi programı uygulayarak kuruluşunuzun güvenlik durumunu iyileştirin ve veri ihlali riskini azaltın

- Örnek: Önümüzdeki altı ay içinde, herhangi bir kesinti durumunda kritik sistemlerin 4 saat içinde geri yüklenmesini sağlayan bir felaket kurtarma planı oluşturma hedefi belirleyin

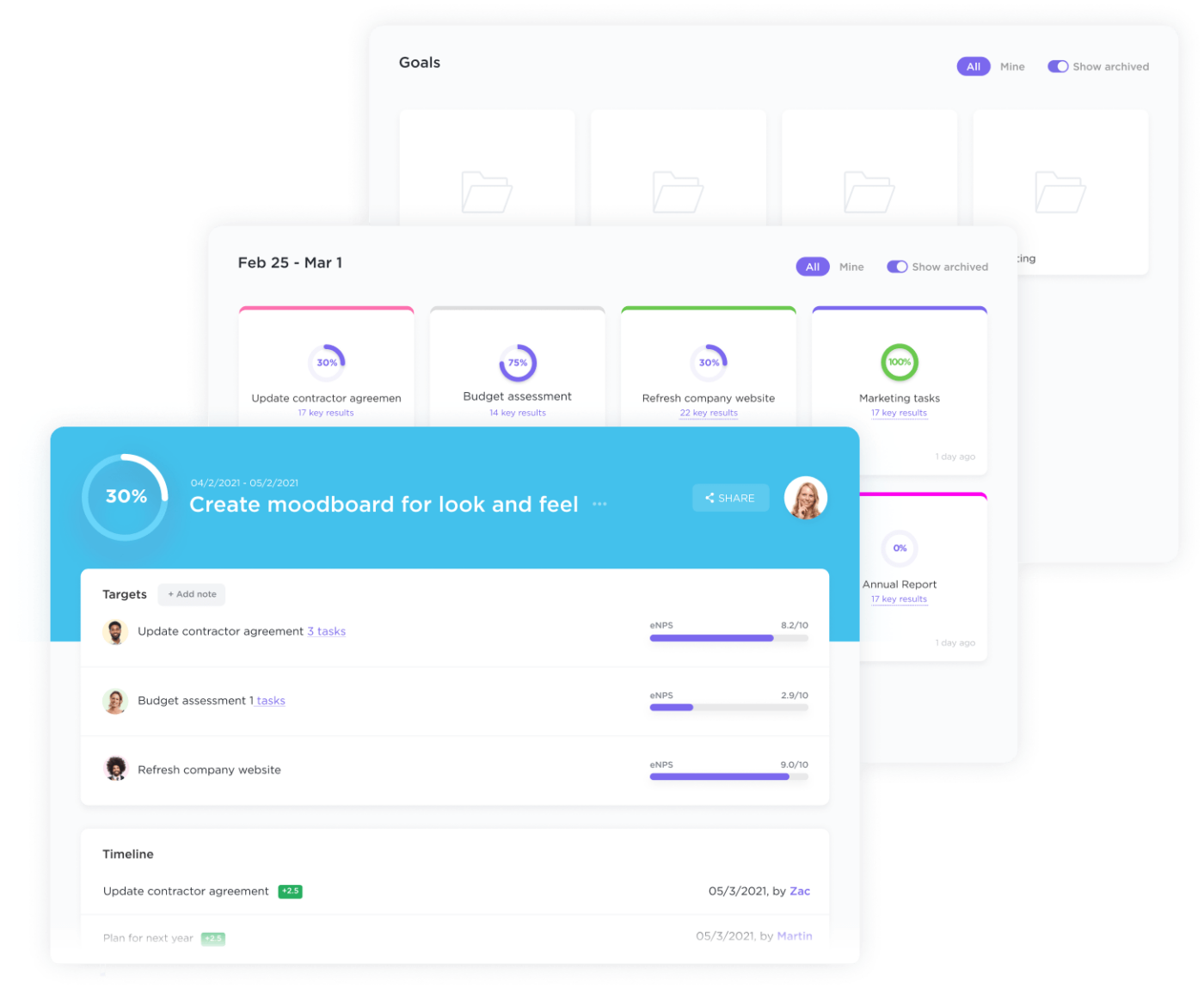

PRO İPUCUClickUp'taki Hedefler ile hedeflerinizi düzenli tutun ve ilerlemenizi takip edin. Kolayca izlenebilir hedefler oluşturun ve net zaman çizelgeleri, ölçülebilir hedefler ve otomatik ilerleme izleme ile hedeflerinize ulaşmak için yolunuzdan sapmayın. Hedeflerinizi daha hızlı belirlemenize yardımcı olacak hedef ayarlama şablonlarından da yararlanabilirsiniz.

3. Adım: Bir risk yönetimi çerçevesi seçin

Siber güvenlik risk yönetimi çerçevenizi seçmek, bir siber güvenlik planı oluşturmak için çok önemlidir. En yaygın olarak kullanılan dört çerçeveden birini seçebilirsiniz: NIST, ISO, CIS ve FAIR. Her çerçevenin avantajları ve dezavantajları vardır; bu risk yönetimi çerçevelerini inceleyin ve karşılaştırarak gereksinimlerinize en uygun olanı bulun.

Ulusal Standartlar ve Teknoloji Enstitüsü (NIST) Siber Güvenlik Çerçevesi

NIST Siber Güvenlik Çerçevesi, her boyuttaki işletmenin siber güvenliği yönetmesine yardımcı olmak için ABD Ticaret Bakanlığı tarafından sağlanan gönüllü bir araçtır. İşletmeler, bu çerçeveyi beş anahtar alanı ele almak için kullanabilir: tanımlama, koruma, algılama, yanıt ve kurtarma.

Uluslararası Standartlar Örgütü (ISO) 27001

ISO 27001, risk yönetimi yaklaşımını kullanarak gizli verileri sistematik olarak koruyan ve kontrol eden, bilgi güvenliği yönetimi için dünya çapında tanınan bir çerçevedir. Bu çerçeve, kuruluşların bilgi varlıklarını güvende tutmalarına yardımcı olmak için bir bilgi güvenliği yönetim sistemi (ISMS) uygulamak için bir dizi gereklilik ve kılavuz içerir. Kapsanan konular arasında risk değerlendirme ve yönetimi, erişim kontrolü, kriptografi, iş sürekliliği ve uyumluluk yer alır.

Kuruluşlar, müşterilerine ve iş ortaklarına bilgi güvenliğine verdikleri önemi göstermek için genellikle ISO 27001 sertifikasına ihtiyaç duyar.

İnternet Güvenliği Merkezi (CIS) Denetimleri

CIS Kontroller, siber güvenlik risklerini yönetmek için öncelikli bir yaklaşım sunan kılavuzlardır. Siber güvenlik durumunuzu iyileştirmek için uygulayabileceğiniz 20 kritik güvenlik protokolü içerir. Bu kontroller, gerçek siber tehditlere dayalı olarak tasarlanmıştır ve siber riskleri yönetmek ve azaltmak için kapsamlı bir çerçeve sunar.

Bilgi Riski Faktör Analizi (FAIR)

FAIR, kuruluşların bilgi güvenliği risklerini finansal açıdan değerlendirip analiz etmelerine yardımcı olan nicel bir risk yönetimi çerçevesidir. Risk analizine sistematik bir yaklaşım sunar ve kuruluşların farklı tehditlerin olası etkilerini ve olasılıklarını anlamalarına yardımcı olur. FAIR ayrıca kuruluşların risk yönetimi çabalarına öncelik vermelerine ve kaynakları etkili bir şekilde tahsis etmelerine yardımcı olur.

Çok ihtiyaç duyulan araştırma ve analizleri gerçekleştirdiğinizde, kuruluşunuz için özelleştirmek üzere doğru çerçeveyi seçerken daha emin olacaksınız. Bu çerçeve, siber güvenlik risklerinizi verimli bir şekilde yönetebilecek bir çerçeve olacaktır.

Adım 4: Risk yönetimi süreci oluşturun

Olası riskleri belirlemenize ve bunların gerçekleşme olasılığını tahmin etmenize yardımcı olacak kendi risk yönetimi sürecinizi oluşturun. Bu süreç, risklerin ne kadar zarar verebileceğine dair bir tahmin de sunacaktır.

Riskleri azaltmak ve kontrol etmek için uygulama stratejileri geliştirin ve etkinliğini sürekli olarak izleyin. Bu sayede kuruluşlar siber saldırıları proaktif olarak en aza indirebilir.

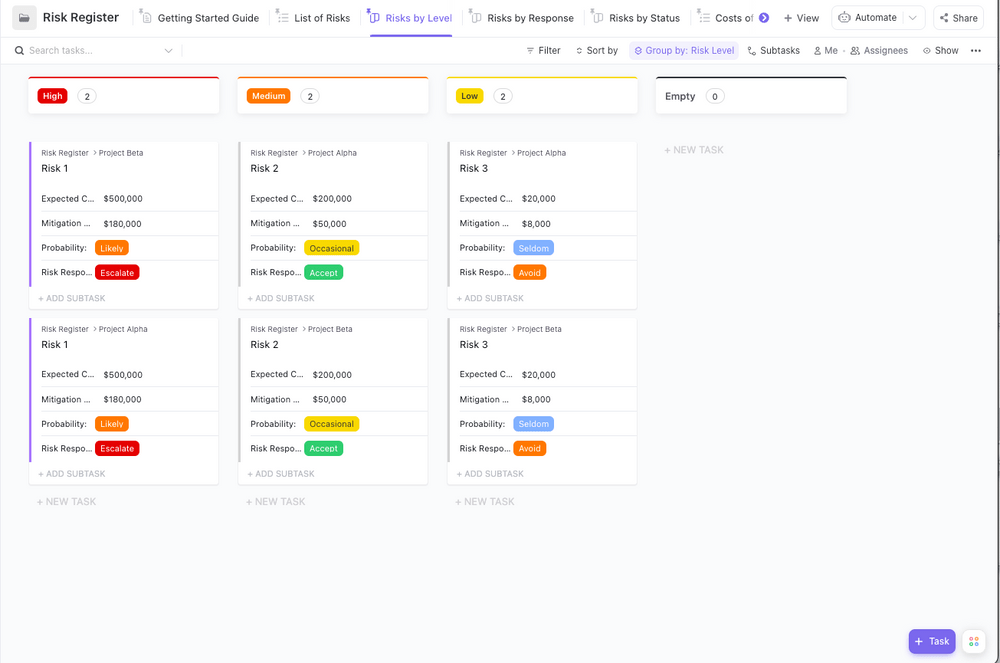

PRO İPUCUClickUp'ın bu Risk Kaydı Şablonunu kullanarak projelerinizi yönetin ve risklerden kaçının. Bu şablon, potansiyel riskleri kolayca izlemenize ve etkili önleyici tedbirler almanıza yardımcı olmak için önceden oluşturulmuş ClickUp görünümleri, Özel Alanlar ve özel durumlar ile birlikte gelir.

Adım 5: Azaltma stratejilerini uygulayın

Kuruluşunuzdaki siber güvenlik riskini yönetmeye başlayın ve risk azaltma stratejileri uygulayarak işe koyulun. Tüm potansiyel riskleri belirleyip değerlendirdikten sonra bu işlemlere başlayabilirsiniz.

Yeni güvenlik önlemleri uygulayın

Yeni güvenlik önlemlerini uygularken, siber saldırıları azaltmaya yardımcı olacak yazılım kurulumu, ağ segmentasyonu, erişim denetimleri, saldırı tespit sistemleri ve diğer denetimleri de dahil edeceksiniz.

Mevcut güvenlik önlemlerini güncelleyin

Sürekli değişen dijital ortamda güncel kalın. Mevcut güvenlik önlemlerinizi düzenli olarak kontrol edin ve bunlar için bir bütçe ayırın. Güvenlik açıklarını gidermek, erişim kontrolünü iyileştirmek ve parolaları ve şifreleme protokollerini güçlendirmek için yazılım güncellemeleri ve yamaları uygulamak ve donanımı yükseltmek için bir bütçe ayırın.

Olay müdahale planı geliştirin

Olayları tespit etmek, ciddiyetini değerlendirmek ve raporlamak için prosedürlerinizi belirleyin. Her kuruluşun müdahale planına atanmış belirli kişiler olması gerekir. Her üye, bir olay meydana geldiğinde müşterileriniz ve paydaşlarınızla iletişim kurmak için belirli bir role atanmalıdır.

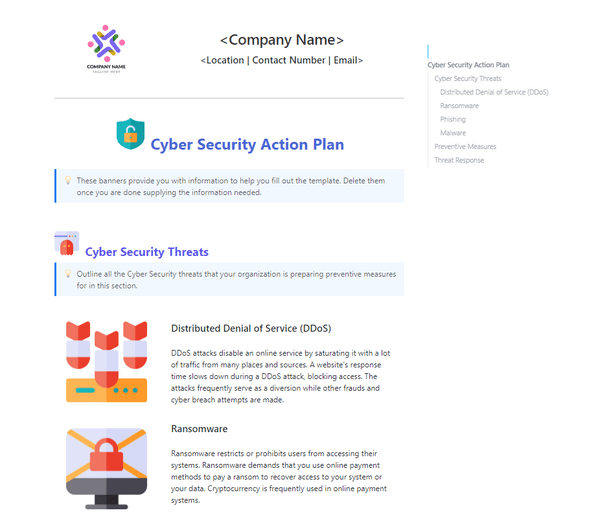

PRO İPUCUVeriler genellikle çoğu kuruluş için en değerli varlıktır. Gelir elde etmenin anahtarıdır ve veri koruma, kuruluşların genel başarısı için çok önemlidir. Bu nedenle, uygulanabilir bir siber güvenlik planı oluşturmak önemlidir. ClickUp'ın Siber Güvenlik Eylem Planı Şablonunu kullanarak, takımınıza eylem planlarınız için organize ve ayrıntılı bir taslak sunun.

6. Adım: İzleme ve inceleme

Siber güvenlik önlemlerinin etkinliğini izlemek, bu önlemlerin yeni tehditlere karşı yeterli koruma sağladığından emin olmak için çok önemlidir. Siber güvenlik stratejisini ve olay müdahale planını gözden geçirmek, hangi alanların güncellenmesi gerektiğini belirlemenize yardımcı olabilir.

Risk yönetimi sürecini düzenli olarak değerlendirin

Bunu başarmanın yolları arasında güvenlik açığı değerlendirmeleri, sızma testleri, güvenlik günlüğü izleme, olay müdahale raporu analizi ve çalışanlara güvenlik bilinci konusunda eğitim verilmesi gibi faaliyetler yer alır.

Azaltma stratejilerini değerlendirin

Yeni tehditlerin ve güvenlik açıklarının ortaya çıkması kaçınılmaz olduğundan, risk azaltma stratejilerinin değerlendirilmesi sürekli bir süreç olacaktır. Bu nedenle, kuruluşlar proaktif olmaya devam etmeli ve olası olaylara her zaman hazırlıklı olmalıdır.

Çerçeveyi gerektiğinde güncelleyin

Değerlendirme yapıldıktan ve güvenlik açıkları belirlendikten sonra, güvenlik çerçevesinin güncellenmesi çok önemlidir. Kuruluşun mevcut çerçeveyi daha uygun bir çerçeveyle değiştirmesi veya yenisiyle değiştirmesi gerekebilir. Altyapı, uygulamalar veya iş süreçlerinde yapılan tüm değişiklikler, potansiyel siber güvenlik riskleri açısından değerlendirilmeli ve mevcut çerçeveye entegre edilmelidir. Siber güvenlik çerçevesi sürekli olarak güncellenir ve iyileştirilirse, kuruluşlar siber tehditlere karşı yeterince hazırlıklı olduklarını garanti edebilirler.

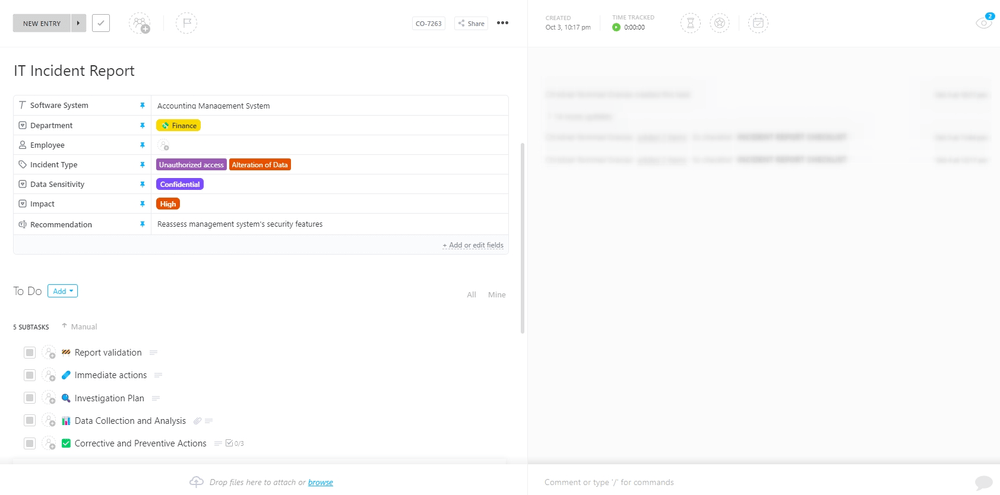

PRO İPUCURisk yönetimi sürecinizi kontrol altında tutun ve tümü bir arada ve güvenli bir proje yönetimi aracı olan ClickUp ile siber güvenlik sürecinizi tek bir yerden planlayın, yönetin ve izleyin. Ayrıca, ClickUp'ın BT Olay Raporu Şablonu dahil olmak üzere bir şablon kitaplığına erişim elde edeceksiniz. Bu şablonu, olay raporlarını kaydetmenize ve ortamlarıyla ilişkili tüm geçmiş olayların güvenilir kayıtlarını kaydetmenize yardımcı olmak için kullanın. Bu kayıtlar, mevcut güvenlik durumunu değerlendirmek ve gelecekteki tehditlere göre plan yapmak için kullanılabilir.

Risk Yönetimi Çerçevesi ile Siber Güvenliğinizi Yükseltin

Bir risk yönetimi çerçevesi uygulayarak, işinizin tüm hassas verileri ve bilgileri siber tehditlerden korunur. Ayrıca, potansiyel güvenlik risklerini kolayca belirleyebilir, etkilerine göre önceliklerinizi belirleyebilir ve en önemlisi, bunları azaltmak için önlemler alabilirsiniz.

Çok güçlü ve güvenli bir proje yönetimi aracı olan ClickUp gibi araçlar, kuruluşunuzun protokollerini ve projelerini daha verimli bir şekilde yönetmenize yardımcı olabilir. ClickUp, veri şifreleme, iki faktörlü kimlik doğrulama ve rol tabanlı izinler gibi çok çeşitli güvenlik özellikleri sunar. İşlerinizi güvence altına alır ve takım üyelerinizin hesap verebilir olmasını sağlar. Müşteri güvenliği ve gizliliğinin ClickUp'ın en önemli önceliği olduğunu kanıtlamak için ClickUp, en yüksek güvenlik standartlarını başarıyla geçerek ISO 27001, ISO 27017 ve ISO 27018 sertifikalarını almıştır.

ClickUp'a ek olarak, bir siber güvenlik şirketi olan UpGuard ile ortaklık kurarak ekstra bir güvenlik katmanı elde edebilirsiniz. UpGuard'ın platformu, tedarikçi risk yönetimi, veri sızıntısı algılama ve güvenlik derecelendirmeleri gibi bir dizi siber güvenlik çözümü sunar. Güvenlik risklerinizi yönetmenize ve sektör düzenlemelerine uyum sağlamanıza olanak tanır.

Genel olarak, işinizi çevrimiçi saldırılardan korumak istiyorsanız, ClickUp ve UpGuard gibi araçlar yararlı olacaktır. Kuruluşunuzu korumak için önlemler alarak, kuruluşunuzun uzun ömürlü olmasını ve büyümesini sağlayabilirsiniz.

Marites Hervas, SEO sektöründe on yılı aşkın deneyime sahip deneyimli bir profesyoneldir. Kariyerine içerik yazarı olarak başladıktan sonra tam zamanlı idari asistanlığa geçiş yaptı. Son yıllarda, sosyal medya pazarlamacılığı becerilerini geliştirmeye ve en son SEO trendlerini takip etmeye odaklandı. 2021 yılında UpGuard'a Büyüme Pazarlama Uzmanı olarak katıldı ve kapsamlı bilgi birikimini ve uzmanlığını takıma kattı.