เหตุการณ์ทางไซเบอร์เกิดขึ้นอย่างรวดเร็ว. แรนซัมแวร์แพร่กระจายในไม่กี่นาที, ฟิชชิงที่สร้างโดย AI หลุดผ่านตัวกรอง, และการกระทำผิดพลาดเพียงครั้งเดียวอาจขยายตัวเป็นการรั่วไหลอย่างเต็มรูปแบบก่อนที่ทีมจะมีความเข้าใจตรงกันเกี่ยวกับสิ่งที่เกิดขึ้น. แรงกดดันเป็นจริง และค่าใช้จ่ายก็เช่นกัน.

รายงาน Cost of a Data Breach Report ของ IBMระบุว่าค่าเฉลี่ยทั่วโลกอยู่ที่ 4.44 ล้านดอลลาร์ โดยความล่าช้าในการตอบสนองและการประสานงานที่ไม่ดีทำให้ตัวเลขนี้สูงขึ้นไปอีก

ท่ามกลางความวุ่นวายนั้น ทีมต้องการความชัดเจน คู่มือการตอบสนองต่อเหตุการณ์ไม่คาดฝันช่วยให้ทีมของคุณมีแนวทางร่วมกันเมื่อสถานการณ์ยุ่งเหยิง โดยระบุอย่างชัดเจนว่าใครควรดำเนินการก่อน ขั้นตอนที่ต้องปฏิบัติตาม และวิธีการสื่อสารอย่างมีประสิทธิภาพในขณะที่สถานการณ์เปลี่ยนแปลงไป

ในบล็อกโพสต์นี้ คุณจะได้เรียนรู้วิธีการสร้างคู่มือการตอบสนองต่อเหตุการณ์ที่ออกแบบมาเพื่อรับมือกับภัยคุกคามในปัจจุบัน เราจะสำรวจสถานการณ์จริง การดำเนินการตอบสนองที่ชัดเจน และClickUp ซึ่งเป็นConverged AI Workspaceแห่งแรกของโลกที่สามารถใช้เป็นระบบที่ทีมของคุณสามารถใช้งานได้ภายใต้ความกดดัน

คู่มือการตอบสนองต่อเหตุการณ์คืออะไร?

คู่มือการตอบสนองต่อเหตุการณ์เป็นแนวทางที่มีโครงสร้างและเป็นขั้นตอนที่ช่วยให้ทีมความปลอดภัยสามารถจัดการกับเหตุการณ์ทางไซเบอร์ประเภทต่าง ๆ ได้อย่างต่อเนื่องและมีประสิทธิภาพ คู่มือนี้ระบุอย่างชัดเจนว่าเมื่อเกิดเหตุการณ์ขึ้นควรทำอะไร ใครเป็นผู้รับผิดชอบในแต่ละขั้นตอน และวิธีการดำเนินการตั้งแต่การตรวจจับ การควบคุม และการกู้คืนระบบ โดยไม่เกิดความสับสนหรือการล่าช้า

คิดถึงมันเหมือนแผนปฏิบัติการพร้อมใช้สำหรับสถานการณ์จริง เช่น การโจมตีแบบฟิชชิง การติดเชื้อแรนซัมแวร์ หรือการรั่วไหลของข้อมูล

🧠 เกร็ดความรู้:ไวรัสคอมพิวเตอร์ตัวแรกไม่ได้มีเจตนาร้ายในปี 1971 โปรแกรมที่ชื่อว่า Creeper ได้เคลื่อนย้ายระหว่างคอมพิวเตอร์เพื่อแสดงข้อความว่า "ฉันคือ Creeper จับฉันได้ถ้าทำได้" ซึ่งนำไปสู่การสร้างโปรแกรมป้องกันไวรัสตัวแรกที่ชื่อว่า Reaper

คู่มือการตอบสนองต่อเหตุการณ์ vs. แผน vs. คู่มือปฏิบัติการ

ผู้คนมักสับสนกับคำศัพท์ที่ใช้ในเอกสารด้านความปลอดภัยอยู่เสมอ ความสับสนนี้ก่อให้เกิดปัญหาจริงเมื่อทีมต่างๆ สร้างขั้นตอนการปฏิบัติงานมาตรฐานของตนเอง สุดท้ายคุณจะได้แผนงานระดับสูงที่ขาดขั้นตอนที่สามารถนำไปปฏิบัติได้จริง หรือคู่มือปฏิบัติการที่เต็มไปด้วยเทคนิคเฉพาะทางจนทำให้ผู้บริหารเกิดความสับสน

นี่คือความแตกต่างของเอกสารทั้งสามฉบับ

| เอกสาร | ขอบเขต | ระดับรายละเอียด | เมื่อมีการใช้งาน | ใครใช้ | รูปแบบ |

| แผน | กลยุทธ์ทั่วทั้งองค์กร | นโยบายระดับสูง | ก่อนเกิดเหตุการณ์ | ภาวะผู้นำและกฎหมาย | เอกสารนโยบาย |

| คู่มือกลยุทธ์ | การตอบสนองเฉพาะสถานการณ์ | การดำเนินการเชิงยุทธวิธีแบบทีละขั้นตอน | ในระหว่างเหตุการณ์ประเภทเฉพาะ | ทีมตอบสนองต่อเหตุการณ์ | กระบวนการทำงานแบบแผนผังการตัดสินใจ |

| คู่มือปฏิบัติการ | กระบวนการทางเทคนิคเดียว | ขั้นตอนอัตโนมัติแบบละเอียด | ระหว่างการทำงานเฉพาะ | ผู้ตอบสนองทางเทคนิค | รายการตรวจสอบหรือสคริปต์ |

คุณต้องการให้ทั้งสามอย่างทำงานร่วมกัน แผนที่ไม่มีคู่มือปฏิบัติก็คลุมเครือเกินกว่าจะนำไปปฏิบัติได้ คู่มือปฏิบัติที่ไม่มีคู่มือการทำงานก็ปล่อยให้การดำเนินการทางเทคนิคต้องอาศัยการด้นสด

📮 ClickUp Insight: 53% ขององค์กรไม่มีการกำกับดูแล AI หรือมีเพียงแนวทางไม่เป็นทางการเท่านั้น

และเมื่อผู้คนไม่ทราบว่าข้อมูลของพวกเขาไปที่ไหน—หรือว่าเครื่องมืออาจสร้างความเสี่ยงด้านการปฏิบัติตามกฎระเบียบ—พวกเขาก็ลังเล

หากเครื่องมือ AI อยู่ภายนอกระบบที่เชื่อถือได้หรือมีแนวปฏิบัติด้านข้อมูลที่ไม่ชัดเจน ความกลัวที่ว่า "ถ้าสิ่งนี้ไม่ปลอดภัยล่ะ?" ก็เพียงพอที่จะหยุดการนำไปใช้ได้ทันที

นั่นไม่ใช่กรณีของสภาพแวดล้อมที่ได้รับการควบคุมอย่างสมบูรณ์และปลอดภัยของ ClickUp.ClickUp AIเป็นไปตามข้อกำหนดของ GDPR, HIPAA, และ SOC 2, และได้รับการรับรองมาตรฐาน ISO 42001, ทำให้ข้อมูลของคุณเป็นส่วนตัว, ได้รับการคุ้มครอง, และได้รับการจัดการอย่างรับผิดชอบ.

ผู้ให้บริการ AI ภายนอกไม่ได้รับอนุญาตให้ฝึกอบรมหรือเก็บรักษาข้อมูลลูกค้าของ ClickUp แต่อย่างใด และการรองรับหลายโมเดลจะดำเนินการภายใต้การอนุญาต การควบคุมความเป็นส่วนตัว และมาตรฐานความปลอดภัยที่เข้มงวดแบบเดียวกัน ที่นี่ การกำกับดูแล AI กลายเป็นส่วนหนึ่งของพื้นที่ทำงานเอง ทำให้ทีมสามารถใช้ AI ได้อย่างมั่นใจ โดยไม่มีความเสี่ยงเพิ่มเติม

องค์ประกอบหลักของคู่มือการตอบสนองต่อเหตุการณ์

คู่มือการตอบสนองต่อเหตุการณ์ที่มีประสิทธิภาพทุกเล่มมีโครงสร้างพื้นฐานที่เหมือนกัน ก่อนที่คุณจะเริ่มสร้าง คุณจำเป็นต้องรู้ว่าอะไรที่ควรอยู่ข้างใน

เกณฑ์การกระตุ้นและการจำแนกประเภทเหตุการณ์

ทริกเกอร์คือเงื่อนไขเฉพาะที่กระตุ้นให้เพลย์บุ๊กทำงาน ซึ่งอาจเป็นสัญญาณเตือนจาก SIEM สำหรับรูปแบบการเข้าสู่ระบบที่ผิดปกติ หรือผู้ใช้รายงานอีเมลที่น่าสงสัย จับคู่ทริกเกอร์ของคุณกับระบบการจำแนกประเภทเหตุการณ์เพื่อให้ทีมของคุณทราบถึงความเร่งด่วนในการดำเนินการ

- ความรุนแรง 1: ร้ายแรง: กำลังมีการขโมยข้อมูลหรือการเข้ารหัสด้วยแรนซัมแวร์

- ความรุนแรง 2: สูง: ยืนยันการถูกบุกรุกโดยไม่มีการแพร่กระจายที่ใช้งานอยู่

- ความรุนแรง 3: ปานกลาง: กิจกรรมที่น่าสงสัยซึ่งต้องการการตรวจสอบ

- ความรุนแรง 4: ต่ำ: การละเมิดนโยบายหรือความผิดปกติเล็กน้อย

การจัดประเภทจะกำหนดว่าการกระทำใดจะถูกเรียกใช้และจะดำเนินการเร็วเพียงใด หากไม่มีสิ่งนี้ ทีมงานอาจตอบสนองเกินเหตุต่อเหตุการณ์ที่มีความสำคัญต่ำ หรือตอบสนองน้อยเกินไปต่อภัยคุกคามที่แท้จริง

📖 อ่านเพิ่มเติม: วิธีปรับปรุงความปลอดภัยทางไซเบอร์ในการบริหารโครงการ

บทบาทและความรับผิดชอบ

คู่มือการปฏิบัติงานจะไร้ประโยชน์หากไม่มีใครรู้ว่าใครรับผิดชอบอะไร กำหนดบทบาทสำคัญที่ควรปรากฏในทุกคู่มือการปฏิบัติงาน

- ผู้บัญชาการเหตุการณ์: รับผิดชอบการตอบสนองโดยรวมและตัดสินใจในการยกระดับ

- หัวหน้าฝ่ายเทคนิค: กำกับดูแลการตรวจสอบและควบคุมสถานการณ์ด้วยตนเอง

- ผู้นำด้านการสื่อสาร: จัดการการอัปเดตภายในและการแจ้งเตือนภายนอก

- ผู้ประสานงานด้านกฎหมาย: ให้คำแนะนำเกี่ยวกับภาระหน้าที่ตามกฎหมายและการรักษาหลักฐาน

- ผู้สนับสนุนระดับผู้บริหาร: อนุมัติการตัดสินใจที่สำคัญ เช่น การปิดระบบ

มอบหมายบทบาทตามหน้าที่การทำงานแทนที่จะมอบหมายตามชื่อบุคคลเพียงอย่างเดียว. เนื่องจากบุคคลอาจลาพักร้อนหรือออกจากบริษัทได้ ดังนั้นทุกบทบาทจึงต้องมีผู้รับผิดชอบหลักและผู้รับผิดชอบสำรอง.

ขั้นตอนการตรวจจับ, การควบคุม, และการฟื้นฟู

นี่คือแกนหลักในการปฏิบัติงานของคู่มือปฏิบัติการ การตรวจจับและวิเคราะห์จะยืนยันว่าเหตุการณ์ที่เกิดเป็นเหตุการณ์จริงหรือไม่ และรวบรวมตัวบ่งชี้เบื้องต้นของการถูกละเมิดความปลอดภัย

การควบคุมสถานการณ์เกี่ยวข้องกับการดำเนินการทันทีเพื่อหยุดยั้งเหตุการณ์ไม่ให้แพร่กระจาย ซึ่งรวมถึงการแยกระบบที่ได้รับผลกระทบออกจากระบบอื่น การบล็อก IP ที่ไม่ประสงค์ดี และการปิดใช้งานบัญชีที่ถูกบุกรุก คุณต้องแยกแยะระหว่างการควบคุมสถานการณ์ในระยะสั้นเพื่อหยุดการแพร่กระจาย และการควบคุมสถานการณ์ในระยะยาวเพื่อความมั่นคง

การกำจัดและการฟื้นฟูจะขจัดภัยคุกคามออกไปอย่างสมบูรณ์ผ่านการลบมัลแวร์และการแก้ไขช่องโหว่ในระบบ ขั้นตอนนี้จะกู้คืนระบบให้กลับมาทำงานตามปกติ และรวมถึงการทดสอบเพื่อยืนยันว่าภัยคุกคามได้ถูกกำจัดออกไปอย่างแท้จริง

🔍 คุณรู้หรือไม่? หนึ่งในภัยคุกคามด้านความปลอดภัยที่ใหญ่ที่สุดเคยเริ่มต้นจากปัญหาเกี่ยวกับรหัสผ่าน ในปี 2012LinkedIn ประสบกับการรั่วไหลของข้อมูลครั้งใหญ่ส่วนหนึ่งเป็นเพราะรหัสผ่านถูกเก็บไว้โดยใช้วิธีการแฮชที่ล้าสมัย ทำให้บัญชีหลายล้านบัญชีถูกเจาะได้ง่าย

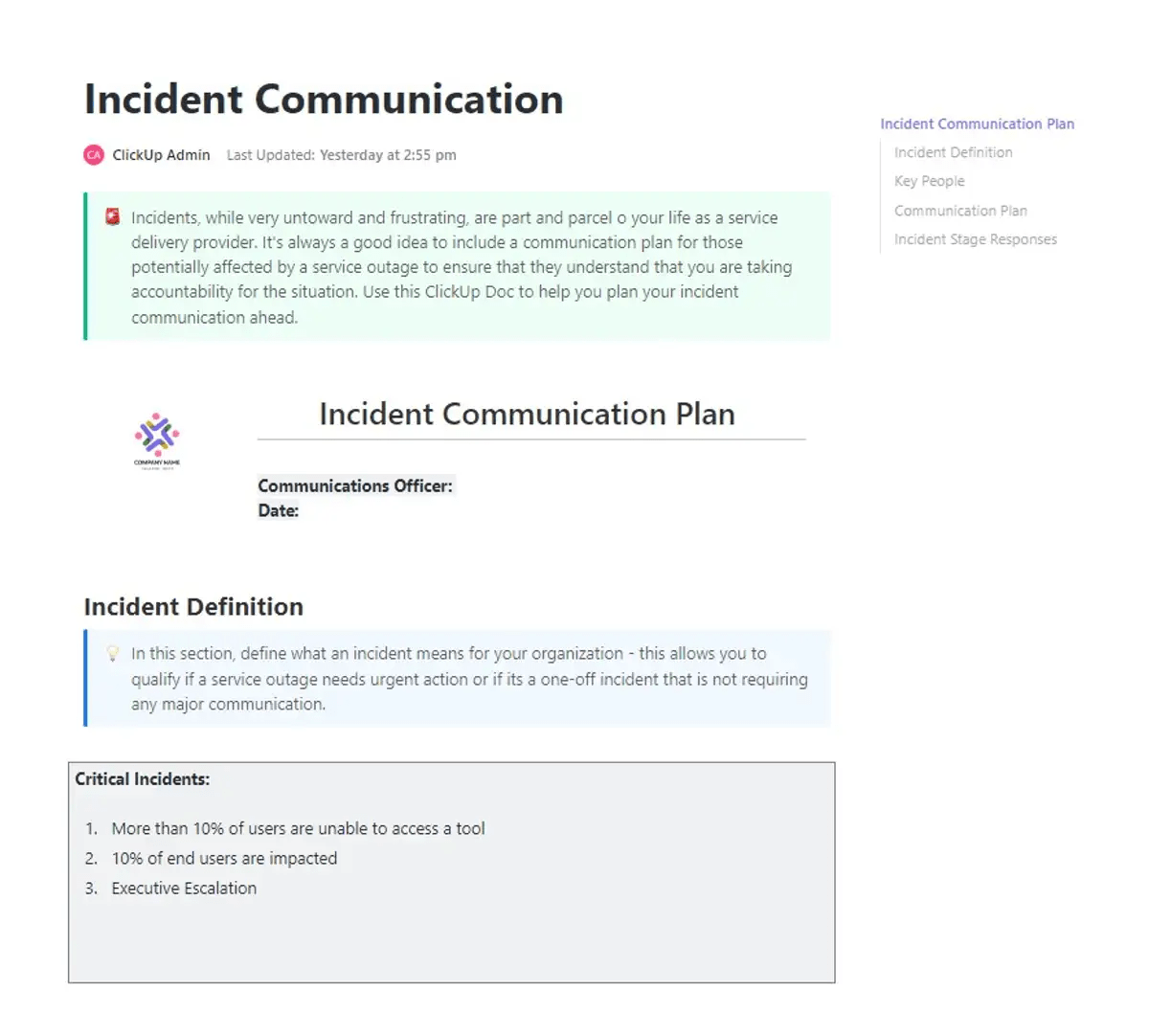

การสื่อสารและขั้นตอนการยกระดับปัญหา

เหตุการณ์ต้องการการสื่อสารที่ประสานงานกันควบคู่ไปกับการตอบสนองทางเทคนิค การยกระดับภายในองค์กรกำหนดเวลาที่ผู้บัญชาการเหตุการณ์ต้องแจ้งให้ทีมผู้บริหารและที่ปรึกษากฎหมายทราบ

การสื่อสารภายนอกกำหนดว่าใครจะเป็นผู้พูดคุยกับลูกค้า หน่วยงานกำกับดูแล หรือสื่อมวลชนกรอบการปฏิบัติตามกฎระเบียบหลายฉบับมีกำหนดเวลาการแจ้งเตือนที่บังคับใช้ ซึ่งคู่มือปฏิบัติการของคุณควรอ้างอิงถึง

⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡ ⚡⚡ ⚡ ⚡

เทมเพลตนี้มอบกรอบการทำงานที่พร้อมใช้งานให้กับทีม เพื่อสื่อสารอย่างชัดเจนภายใต้ความกดดัน คุณสามารถกำหนดบทบาท วางแผนช่องทางการสื่อสาร และมั่นใจได้ว่าผู้มีส่วนได้ส่วนเสียที่เหมาะสมจะได้รับข้อมูลในเวลาที่เหมาะสม ทุกอย่างถูกรวบรวมไว้ที่เดียว ตั้งแต่จุดติดต่อไปจนถึงเส้นทางการส่งต่อปัญหา เพื่อให้ทีมทำงานสอดคล้องกันในช่วงเวลาที่สำคัญที่สุด

วิธีสร้างคู่มือการตอบสนองต่อเหตุการณ์ (ขั้นตอนต่อขั้นตอน)

เหตุการณ์ด้านความปลอดภัยที่ไม่มีแผนคือวิกฤต เหตุการณ์ด้านความปลอดภัยที่มีคู่มือคือกระบวนการ นี่คือวิธีสร้างคู่มือที่สามารถรับมือกับแรงกดดันได้ 👀

ขั้นตอนที่ 1: กำหนดขอบเขตและวัตถุประสงค์

ก่อนที่จะเขียนขั้นตอนใด ๆ ให้กำหนดว่าคู่มือครอบคลุมอะไรบ้างและไม่ครอบคลุมอะไรบ้าง

ขอบเขตที่ขยายตัวมากเกินไปทำลายความสามารถในการใช้งาน คู่มือที่พยายามครอบคลุมทุกสถานการณ์ที่เป็นไปได้จะไม่สามารถตอบสนองได้อย่างมีประสิทธิภาพในทุกกรณี และผู้ปฏิบัติงานจะต้องเสียเวลาในการค้นหาแนวทางที่ไม่ได้มีอยู่จริงหรือไม่เหมาะสมกับสถานการณ์ของตน

เริ่มต้นด้วยการตอบคำถามสี่ข้อ:

- ประเภทของเหตุการณ์ที่อยู่ในขอบเขต: แรนซัมแวร์, การรั่วไหลของข้อมูล, ภัยคุกคามจากภายใน, DDoS, ฟิชชิ่ง, การเข้ายึดบัญชี, การละเมิดห่วงโซ่อุปทาน, หรือทั้งหมดที่กล่าวมาข้างต้น

- ระบบและสภาพแวดล้อมที่คู่มือนี้ใช้ได้กับ: โครงสร้างพื้นฐานบนคลาวด์, เซิร์ฟเวอร์ภายในองค์กร, สภาพแวดล้อมแบบไฮบริด, แพลตฟอร์ม SaaS, ระบบ OT/ICS หรือหน่วยธุรกิจเฉพาะที่มีโปรไฟล์ความเสี่ยงเฉพาะ

- ความสำเร็จที่คาดหวัง: เวลาเฉลี่ยในการตรวจจับ (MTTD) ต่ำกว่า 60 นาที, เวลาเฉลี่ยในการตอบสนอง (MTTR) ต่ำกว่าสี่ชั่วโมง, หรือบรรลุการปฏิบัติตามมาตรฐาน SOC 2, ISO 27001, หรือ HIPAA

- ใครเป็นเจ้าของคู่มือ: บุคคลหรือทีมที่ระบุชื่อซึ่งรับผิดชอบในการรักษาความถูกต้อง แจกจ่ายให้กับบุคคลที่เหมาะสม และกำหนดเวลาการทบทวน

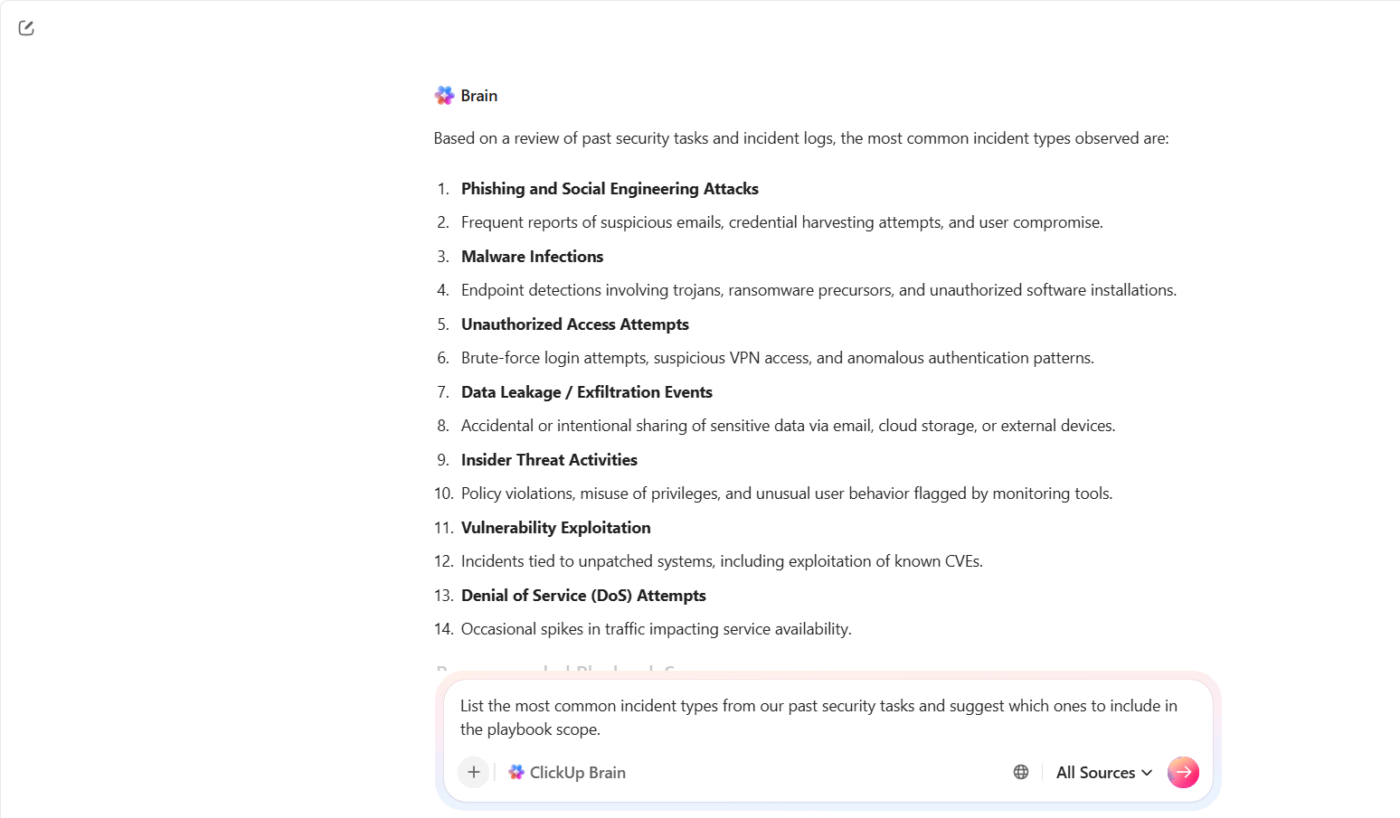

การกำหนดขอบเขตอาจฟังดูตรงไปตรงมาจนกว่าคุณจะนั่งลงเพื่อทำจริง ทีมมักจะติดขัดในขั้นตอนนี้เพราะข้อมูลที่ต้องใช้มาจากเหตุการณ์ที่ผ่านมา บันทึกที่กระจัดกระจาย และความคาดหวังของผู้มีส่วนได้ส่วนเสีย

ClickUp Brainช่วยคุณรวบรวมบริบทนั้นและเปลี่ยนให้กลายเป็นจุดเริ่มต้นที่สามารถใช้งานได้ คุณไม่ต้องเริ่มต้นจากหน้ากระดาษเปล่า แต่คุณสร้างจากสิ่งที่ทีมของคุณรู้อยู่แล้ว

ตัวอย่างเช่น สมมติว่าทีมรักษาความปลอดภัยของคุณจัดการกับเหตุการณ์การหลอกลวงและการเข้ายึดบัญชีหลายครั้งในไตรมาสที่ผ่านมา แทนที่จะตรวจสอบแต่ละกรณีด้วยตนเอง คุณสามารถให้ ClickUp Brain ช่วยได้: 'แสดงรายการประเภทเหตุการณ์ที่พบบ่อยที่สุดจากงานรักษาความปลอดภัยที่ผ่านมาของเรา และแนะนำว่าควรรวมประเภทใดไว้ในขอบเขตของคู่มือปฏิบัติการ'

ขั้นตอนที่ 2: ระบุและจำแนกประเภทของเหตุการณ์

ไม่ใช่ทุกเหตุการณ์จะมีความสำคัญเท่ากัน การตั้งค่า S3 bucket ที่ไม่ถูกต้องและการโจมตีด้วยแรนซัมแวร์ที่กำลังดำเนินอยู่ต้องการการตอบสนองที่แตกต่างกันโดยสิ้นเชิง สมาชิกทีมที่แตกต่างกัน และเส้นทางการรายงานปัญหาที่แตกต่างกัน

การสร้างระบบการจำแนกประเภทตั้งแต่เนิ่นๆ หมายความว่าผู้ตอบสนองสามารถตัดสินใจได้อย่างรวดเร็วและสม่ำเสมอตั้งแต่การแจ้งเตือนครั้งแรก โดยไม่ต้องรอการอนุมัติจากผู้นำในทุกกรณี

แบบจำลองความรุนแรงมาตรฐานสี่ระดับทำงานดังนี้:

- วิกฤต (P1): การละเมิดระบบที่กำลังเกิดขึ้น การขโมยข้อมูล หรือการบุกรุกทั่วทั้งระบบ—ต้องดำเนินการแก้ไขทันที

- สูง (P2): คาดว่าจะมีการบุกรุก, การขโมยข้อมูลประจำตัว, หรือการหยุดชะงักของบริการที่สำคัญ

- ระดับกลาง (P3): พบมัลแวร์แต่สามารถควบคุมได้, มีการละเมิดนโยบายพร้อมความเสี่ยงต่อการเปิดเผยข้อมูล

- ต่ำ (P4): ความพยายามเข้าสู่ระบบล้มเหลว, การละเมิดนโยบายเล็กน้อย, การแจ้งเตือนข้อมูล

กำหนดประเภทเหตุการณ์แต่ละประเภทให้สอดคล้องกับระดับความรุนแรง เพื่อให้ผู้ตอบสนองสามารถตัดสินใจได้อย่างรวดเร็วโดยไม่ต้องยกระดับทุกกรณี

เมื่อคุณกำหนดขอบเขตของสิ่งที่อยู่ภายใต้การดูแลแล้ว ความท้าทายถัดไปจะอยู่ที่การรักษาความสอดคล้อง ผู้ตอบรับแต่ละคนมักตีความการแจ้งเตือนเดียวกันแตกต่างกัน ซึ่งทำให้การตัดสินใจล่าช้าและก่อให้เกิดการยกระดับปัญหาโดยไม่จำเป็น

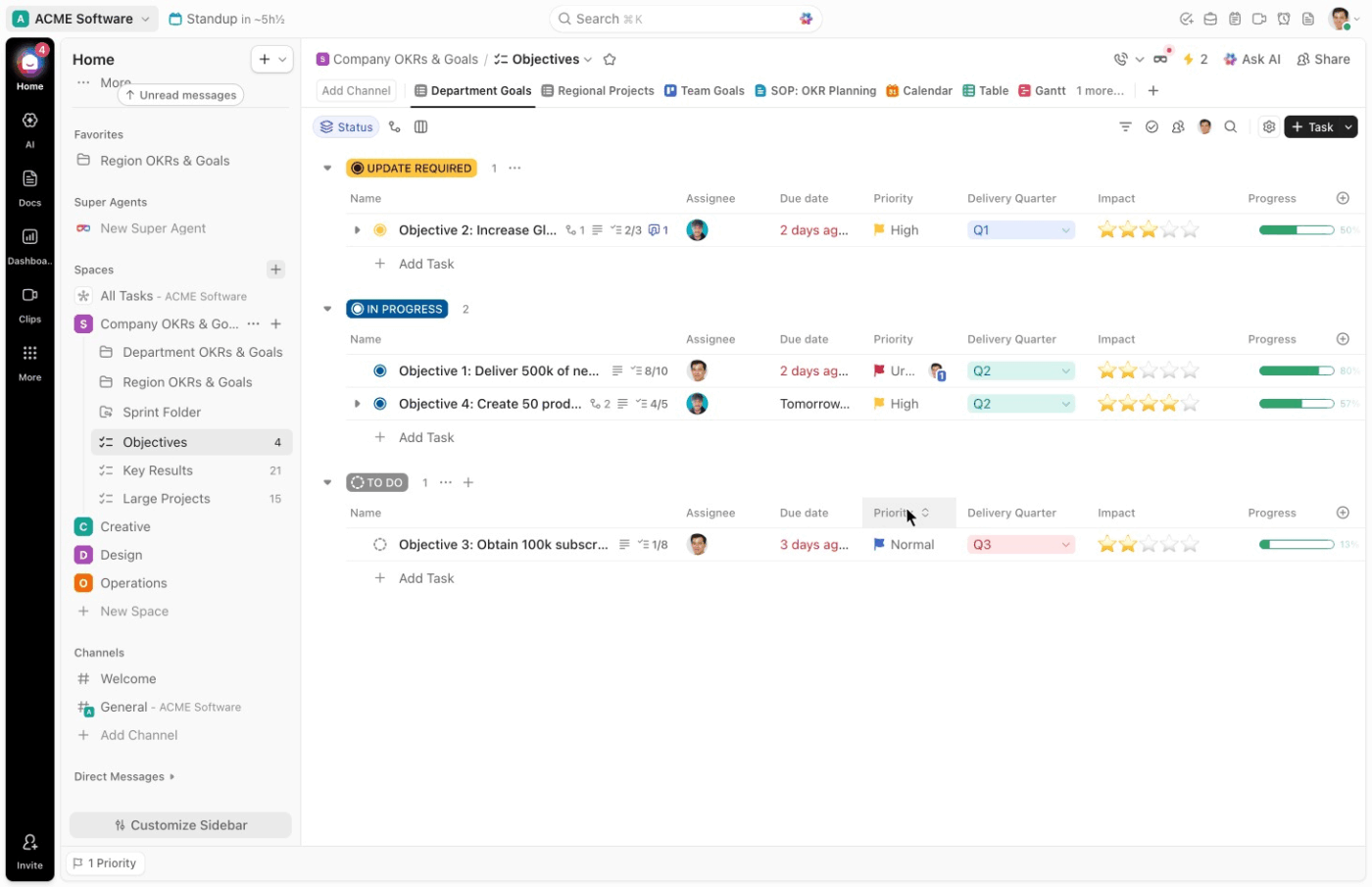

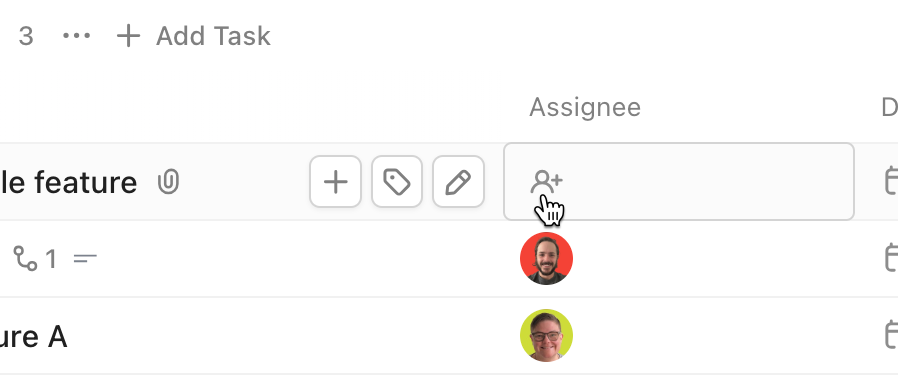

เริ่มต้นด้วยClickUp Tasksเป็นหน่วยปฏิบัติการเดียวของคุณ ทุกเหตุการณ์จะกลายเป็นงาน ซึ่งหมายความว่าไม่มีอะไรหลุดรอดไปจากช่องทางที่ไม่มีการติดตาม เช่น อีเมลหรือแชท

ตัวอย่างเช่น สมมติว่าเครื่องมือตรวจสอบของคุณแจ้งเตือนถึงการขโมยข้อมูลประจำตัวที่อาจเกิดขึ้น คุณสร้างงานที่มีชื่อว่า 'การละเมิดข้อมูลประจำตัวที่อาจเกิดขึ้น – บัญชีการเงิน' งานนี้จะกลายเป็นจุดศูนย์กลางสำหรับการตรวจสอบ การอัปเดต และการแก้ไขปัญหา

จากนั้นฟิลด์ที่กำหนดเองใน ClickUpจะให้โครงสร้างที่คุณต้องการสำหรับการจัดหมวดหมู่อย่างรวดเร็ว คุณสามารถตั้งค่าฟิลด์ต่างๆ เช่น:

- ประเภทเหตุการณ์: ฟิชชิง, แรนซัมแวร์, DDoS, ภัยคุกคามจากภายใน

- ระดับความรุนแรง: P1, P2, P3, P4

- ระบบที่ได้รับผลกระทบ: คลาวด์, ภายในองค์กร, SaaS, จุดสิ้นสุด

- ความอ่อนไหวของข้อมูล: สูง, กลาง, ต่ำ

ขั้นตอนที่ 3: เขียนขั้นตอนการตอบสนองเฉพาะเหตุการณ์

นี่คือแกนหลักในการปฏิบัติงานของคู่มือกลยุทธ์

สำหรับแต่ละประเภทเหตุการณ์ ให้เขียนขั้นตอนเฉพาะที่ชัดเจนเพียงพอที่ผู้ตอบสนองสามารถปฏิบัติตามได้ภายใต้ความกดดันโดยไม่ต้องคิดแก้ไขเอง คำแนะนำทั่วไปมักถูกข้ามไปเมื่อระบบไม่สามารถใช้งานได้

แต่ละขั้นตอนควรประกอบด้วย:

- ตัวกระตุ้น: การแจ้งเตือนหรือรายงานเฉพาะที่เริ่มต้นการตอบสนอง

- ขั้นตอนการคัดแยกเบื้องต้น: การกระทำแรกที่ผู้ตอบสนองดำเนินการภายใน 15 นาที ซึ่งปรับให้เหมาะสมกับประเภทของเหตุการณ์

- รายการตรวจสอบการเก็บรวบรวมหลักฐาน: บันทึก, ไฟล์เมมโมรี่ดัมพ์, ข้อมูลการจับแพ็กเกจเครือข่าย, และหัวข้ออีเมล—ทุกสิ่งที่จำเป็นก่อนที่การดำเนินการควบคุมจะลบหลักฐาน

- การดำเนินการควบคุม: ขั้นตอนที่เฉพาะเจาะจงและสามารถดำเนินการได้

- เกณฑ์การยกระดับ: เงื่อนไขที่กระตุ้นให้เกิดการยกระดับไปยังผู้บริหาร, ที่ปรึกษาทางกฎหมาย, หรือผู้ให้บริการ IR ภายนอก

- แม่แบบการสื่อสาร: ร่างที่เขียนไว้ล่วงหน้าสำหรับการอัปเดตภายในและการแจ้งเตือนลูกค้า

ขั้นตอนการดำเนินการเกี่ยวกับแรนซัมแวร์ไม่เหมือนกับขั้นตอนการดำเนินการเกี่ยวกับการฟิชชิงเลย เขียนแยกกันโดยให้ความเฉพาะเจาะจงตามที่ต้องการในแต่ละสถานการณ์

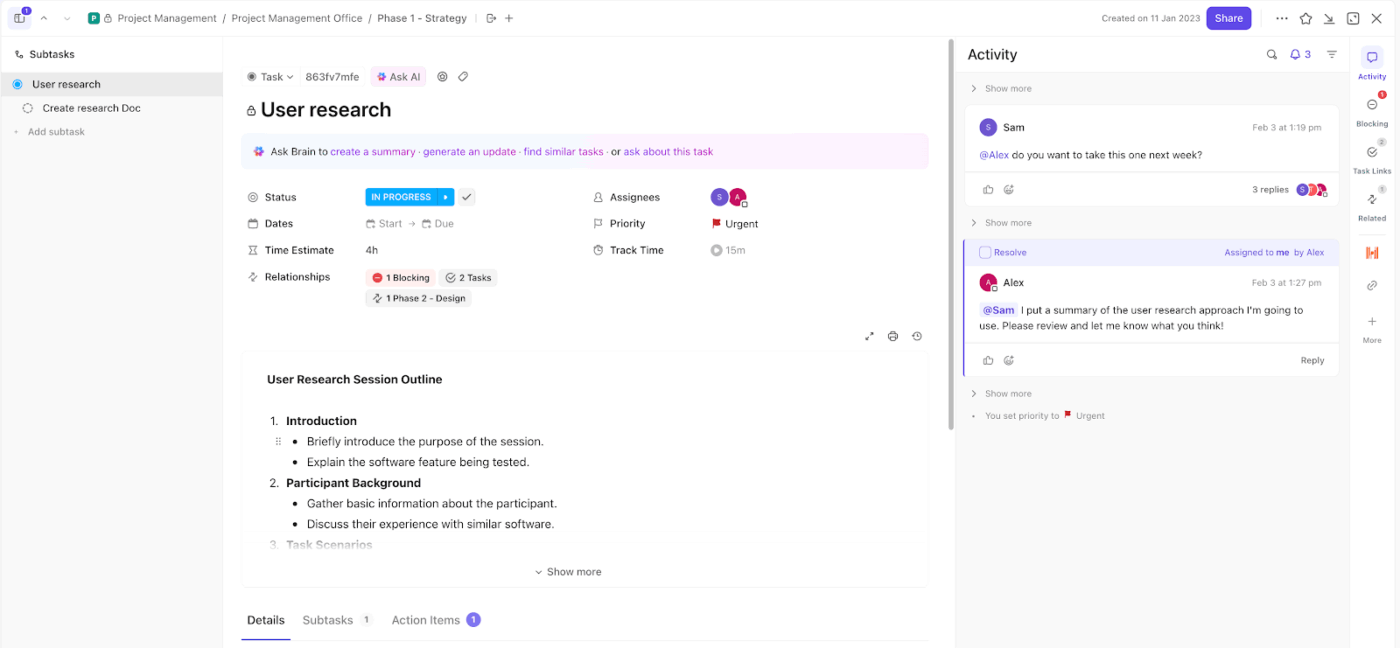

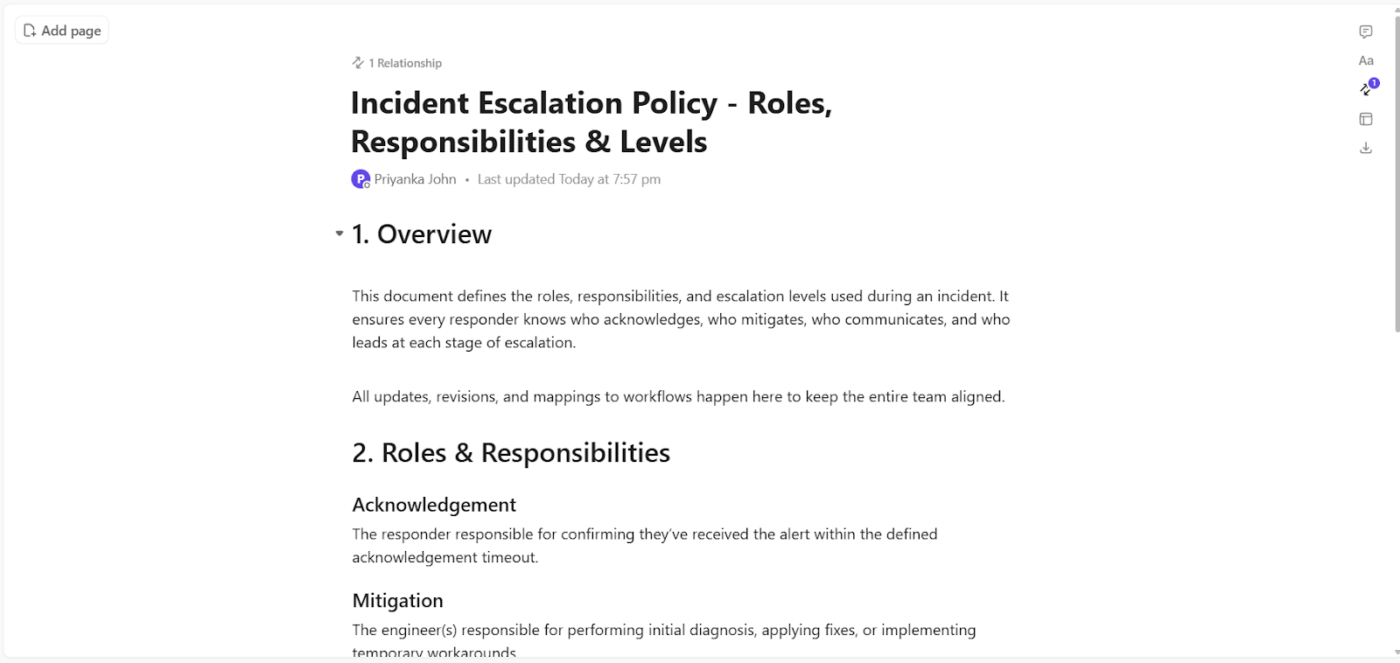

ด้วยClickUp Docs คุณสามารถจัดโครงสร้างขั้นตอนของแต่ละเหตุการณ์เพื่อตอบคำถามที่ผู้ตอบสนองเผชิญในขณะนั้นได้อย่างแม่นยำ ตัวอย่างเช่น สมมติว่าคุณกำลังบันทึกสถานการณ์การโจมตีด้วยแรนซัมแวร์

หมอสามารถแนะนำผู้ตอบกลับได้ดังนี้:

- สิ่งที่ทำให้เกิดเหตุการณ์นี้: 'ตรวจพบการแจ้งเตือนการเข้ารหัสปลายทางผ่าน EDR'

- สิ่งที่ต้องดำเนินการใน 15 นาทีแรก: แยกเครื่องที่ได้รับผลกระทบออกจากระบบ, ปิดการเชื่อมต่อเครือข่าย, ยืนยันขอบเขตการแพร่กระจาย

- สิ่งที่ต้องบันทึกไว้ก่อนการควบคุม: บันทึกระบบ, กระบวนการทำงานที่กำลังดำเนินอยู่, การเปลี่ยนแปลงไฟล์ล่าสุด

- เงื่อนไขที่ต้องดำเนินการตามลำดับขั้น: การเข้ารหัสที่แพร่กระจายไปยังหลายจุดปลายทางหรือการเข้าถึงไดรฟ์ที่ใช้ร่วมกัน

- สิ่งที่ต้องสื่อสาร: แจ้งเตือนภายในถึงผู้นำด้านความปลอดภัยและเตรียมการอัปเดตสำหรับทีมที่ได้รับผลกระทบ

ClickUp Docs เสริมความแข็งแกร่งนี้ให้มากยิ่งขึ้นผ่านการผสานการทำงานโดยตรงกับการดำเนินการ:

- แนบขั้นตอนไปยังงานที่เกี่ยวข้องกับเหตุการณ์ใน ClickUp เพื่อให้ผู้ตอบสนองเปิดคำแนะนำได้ในเวลาที่ตรงกับช่วงเวลาที่ต้องดำเนินการ

- เพิ่มรายการตรวจสอบภายในแต่ละส่วนเพื่อให้ขั้นตอนสำคัญไม่ถูกข้ามไปเมื่ออยู่ภายใต้ความกดดัน

- มอบหมายการดำเนินการเฉพาะให้กับสมาชิกในทีมระหว่างการยกระดับปัญหาโดยไม่ต้องออกจากเอกสาร

- ปรับปรุงคำแนะนำทันทีหลังจากการแก้ไข เพื่อให้การตอบสนองในอนาคตดีขึ้นโดยไม่ล่าช้า

ขั้นตอนที่ 4: กำหนดระเบียบการสื่อสารและมาตรฐานหลักฐาน

สองประเด็นที่มักถูกละเลยในระหว่างการพัฒนาเพลย์บุ๊กและก่อให้เกิดปัญหาอย่างร้ายแรงในระหว่างเหตุการณ์จริง ได้แก่ วิธีการสื่อสารของทีม และ วิธีการจัดการกับหลักฐาน

เกี่ยวกับการสื่อสาร ให้กำหนดพารามิเตอร์เหล่านี้ล่วงหน้า:

- ช่องสัญญาณหลักและช่องสำรอง

- ระยะเวลาการแจ้งเตือน

- ข้อกำหนดการเปิดเผยข้อมูลภายนอก

- แหล่งข้อมูลเดียวที่ถูกต้อง

จากหลักฐานที่มีอยู่ คู่มือปฏิบัติการควรระบุ:

- สิ่งที่ต้องเก็บรวบรวม: บันทึกเหตุการณ์ระบบ, บันทึกการยืนยันตัวตน, ภาพจำลองหน่วยความจำ, ข้อมูลการไหลของเครือข่าย, และภาพหน้าจอของกิจกรรมของผู้โจมตี

- วิธีการเก็บรวบรวม: การถ่ายภาพนิติวิทยาศาสตร์แบบอ่านอย่างเดียว, อุปกรณ์ป้องกันการเขียนทับ, และบันทึกการดำเนินการเก็บรวบรวมทุกครั้งพร้อมเวลาและชื่อของผู้ที่ดำเนินการ

- สถานที่จัดเก็บ: สภาพแวดล้อมที่แยกต่างหากและมีการควบคุมการเข้าถึง ซึ่งแยกออกจากระบบที่ได้รับผลกระทบ

- ผู้ที่มีสิทธิ์เข้าถึง: จำกัดเฉพาะนักวิจัยที่ได้รับการระบุชื่อและได้รับการอนุมัติจากผู้ประสานงานด้านกฎหมายและการปฏิบัติตามข้อกำหนด

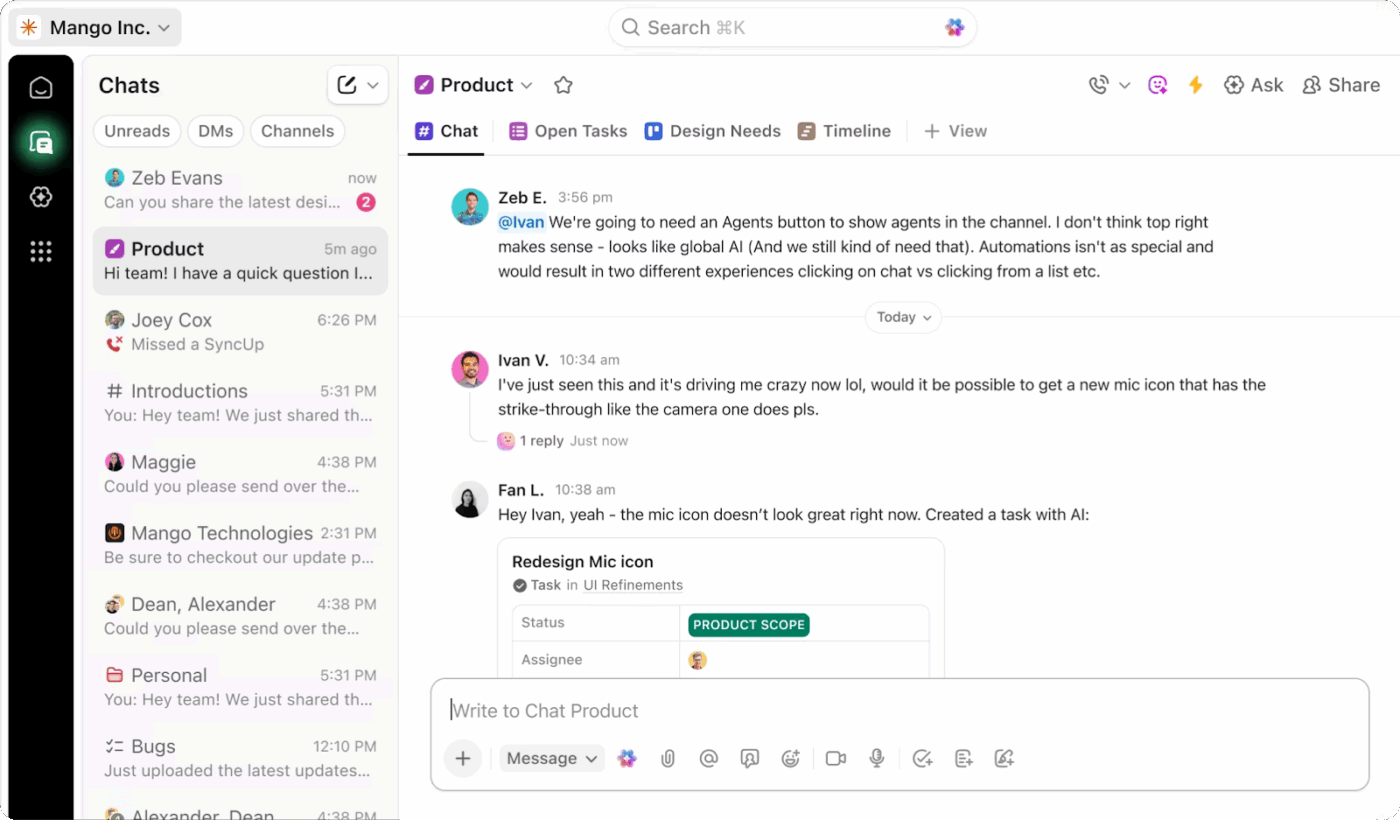

เมื่อเหตุการณ์เกิดขึ้น การสื่อสารมักจะกระจัดกระจายไปทั่วเครื่องมือต่างๆ การอัปเดตจะอยู่ใน Slack การตัดสินใจเกิดขึ้นในการประชุมทางโทรศัพท์ และรายละเอียดสำคัญถูกฝังอยู่ในเธรดที่ไม่มีใครกลับไปดูอีก การขาดโครงสร้างเช่นนี้สร้างความสับสน ทำให้การยกระดับปัญหาล่าช้า และทำให้การทบทวนหลังเหตุการณ์ยากกว่าที่ควรจะเป็น

ClickUp Chatมอบช่องทางเฉพาะที่เชื่อมโยงกับบริบทให้คุณ ซึ่งช่วยให้การสื่อสารเกี่ยวกับเหตุการณ์ต่าง ๆ เป็นไปอย่างตรงจุด มองเห็นได้ชัดเจน และติดตามได้ง่าย

คุณสามารถตั้งค่าให้เป็นชั้นการสื่อสารหลักสำหรับการตอบสนองต่อเหตุการณ์ โดยเชื่อมโยงโดยตรงกับงานที่กำลังติดตาม การเชื่อมต่อนี้เปลี่ยนวิธีการประสานงานของทีมในสถานการณ์ที่มีความกดดันสูง

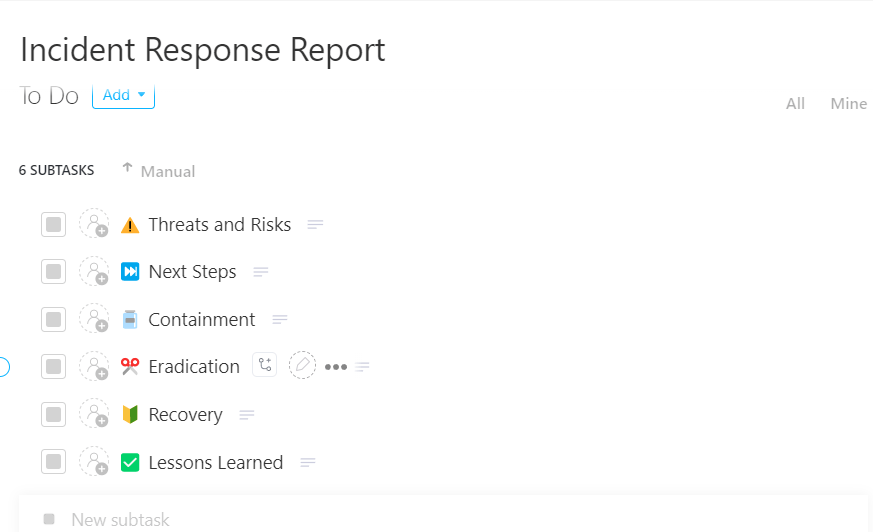

🚀 ข้อได้เปรียบของ ClickUp: เปลี่ยนทุกเหตุการณ์ให้เป็นโอกาสในการเรียนรู้ด้วยเทมเพลตรายงานการตอบสนองต่อเหตุการณ์ของ ClickUp

บันทึกทุกเหตุการณ์อย่างชัดเจนและไม่มีช่องว่างด้วยเทมเพลตรายงานการตอบสนองต่อเหตุการณ์ของ ClickUp

สร้างขึ้นเป็นระบบงานที่พร้อมใช้งานทันที ช่วยให้คุณสามารถบันทึก ติดตาม และจัดการเหตุการณ์ต่าง ๆ ได้ตั้งแต่ต้นจนจบในที่เดียว เพื่อไม่ให้ข้อมูลสูญหายระหว่างเครื่องมือหรือทีม

ขั้นตอนที่ 5: ทดสอบ, ผสาน, และสร้างจังหวะการทบทวน

คู่มือที่ยังไม่เคยถูกทดสอบคือชุดของสมมติฐาน ก่อนที่จะนำมาใช้จริง ควรตรวจสอบความถูกต้องผ่านการฝึกซ้อมที่มีโครงสร้างและเชื่อมโยงกับเครื่องมือที่ทีมของคุณใช้ทุกวัน

สำหรับการทดสอบ ให้ทำแบบฝึกหัดตามลำดับความเข้มข้น:

- การฝึกซ้อมบนโต๊ะ: ผู้อำนวยความสะดวกนำเสนอสถานการณ์จำลอง และทีมพูดคุยเกี่ยวกับการตัดสินใจด้วยวาจา

- การฝึกซ้อมเชิงปฏิบัติ: ทีมดำเนินการตามขั้นตอนเฉพาะในสภาพแวดล้อมที่ควบคุมได้ เช่น การแยกจุดสิ้นสุดของการทดสอบ

- การจำลองสถานการณ์เต็มรูปแบบ: ทีมสีแดงดำเนินการโจมตีตามสถานการณ์สมจริง ในขณะที่ทีม IR ตอบสนองแบบเรียลไทม์

สำหรับการผสานเครื่องมือ ให้เชื่อมโยงเพลย์บุ๊กโดยตรงกับรหัสการแจ้งเตือน SIEM, การดำเนินการกักกันของ EDR, กระบวนการทำงานของระบบตั๋ว และการส่งต่อให้ผู้ให้บริการ IR ภายนอก ผู้ตอบสนองควรดำเนินการจากแจ้งเตือนไปยังขั้นตอนปฏิบัติและดำเนินการต่อไปโดยไม่ต้องสลับบริบท

ClickUp ช่วยได้อย่างไร

การฝึกซ้อมและการจำลองสถานการณ์บนโต๊ะมักเผยให้เห็นช่องว่างเดิมอยู่เสมอ ทีมทราบขั้นตอนในทฤษฎี แต่การปฏิบัติจริงกลับช้าลง เนื่องจากไม่มีระบบใดที่คอยแนะนำการตอบสนองแบบเรียลไทม์

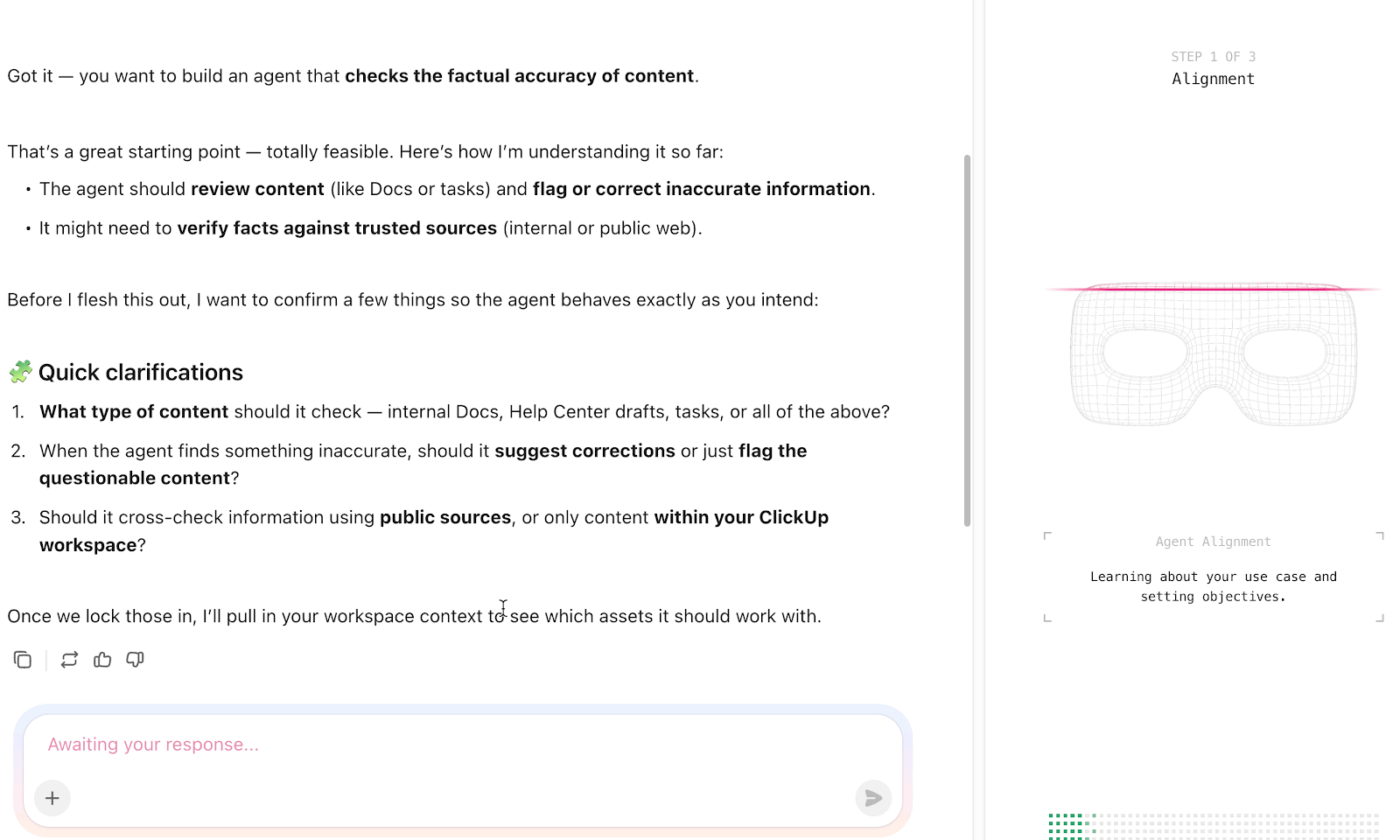

ClickUp AI Agentsช่วยลดช่องว่างนั้นลง พวกเขาสังเกตกิจกรรมต่างๆ ในงาน ฟิลด์ และเวิร์กโฟลว์ จากนั้นดำเนินการตามตรรกะที่คุณกำหนด ซึ่งทำให้พวกเขามีความเกี่ยวข้องสูงเมื่อคุณทดสอบและนำไปใช้ในแผนปฏิบัติการของคุณ

เริ่มต้นด้วยวิธีที่สิ่งนี้เกิดขึ้นในระหว่างการฝึกซ้อมบนโต๊ะ

สมมติว่าผู้นำการประชุมแนะนำการโจมตีแบบฟิชชิ่งที่พัฒนาไปสู่การขโมยข้อมูลประจำตัว ขณะที่ทีมของคุณกำลังหารือเกี่ยวกับขั้นตอนต่อไป ตัวแทน AI สามารถ:

- สร้างรายการตรวจสอบการตอบสนองที่มีโครงสร้างสอดคล้องกับขั้นตอนการป้องกันการฟิชชิ่งของคุณ

- แนะนำการดำเนินการถัดไปโดยอิงจากฟิลด์งาน เช่น 'ประเภทเหตุการณ์' และ 'ความรุนแรง'

- ร่างการอัปเดตภายในโดยใช้รายละเอียดงานปัจจุบัน

สิ่งนี้ช่วยให้การสนทนาอยู่บนพื้นฐานของขั้นตอนปฏิบัติจริง

💡 เคล็ดลับมืออาชีพ: สำหรับการบำรุงรักษาอย่างต่อเนื่อง ให้สร้างการตรวจสอบโดยอิงจากสามปัจจัยกระตุ้น:

- การตรวจสอบบัญชีประจำปีอย่างเต็มรูปแบบพร้อมการฝึกซ้อมบนโต๊ะสำหรับขั้นตอนใดก็ตามที่ยังไม่ได้รับการทดสอบในช่วง 12 เดือนที่ผ่านมา

- หลังจากทุกเหตุการณ์สำคัญในขณะที่รายละเอียดยังสดใหม่

- การตรวจสอบรายไตรมาสสำหรับการเปลี่ยนแปลงบุคลากรและเครื่องมือ

กำหนดเจ้าของที่ระบุชื่อให้กับแต่ละรอบด้วยฟีเจอร์ผู้รับมอบหมายหลายคนของ ClickUp หากไม่มีการรับผิดชอบ การตรวจสอบจะถูกข้ามไป และคู่มือปฏิบัติจะกลายเป็นภาระโดยไม่รู้ตัว

ตัวอย่างคู่มือการตอบสนองต่อเหตุการณ์ตามประเภทภัยคุกคาม

นี่คือลักษณะของกระบวนการสร้างคู่มือแนวทางเมื่อนำไปใช้กับประเภทภัยคุกคามที่พบบ่อยที่สุด

คู่มือการตอบสนองต่อเหตุการณ์แรนซัมแวร์

- ทริกเกอร์: การแจ้งเตือนการตรวจจับปลายทางสำหรับกิจกรรมการเข้ารหัสไฟล์หรือการเปลี่ยนแปลงนามสกุลไฟล์ที่ผิดปกติ

- การควบคุมทันที: แยกระบบที่ได้รับผลกระทบออกจากเครือข่ายทันทีและปิดการใช้งานไดรฟ์ที่ใช้ร่วมกัน

- การดำเนินการหลัก: ระบุสายพันธุ์ของแรนซัมแวร์ กำหนดขอบเขตการเข้ารหัส และรักษาหลักฐานทางนิติวิทยาศาสตร์

- การกู้คืน: คืนค่าจากข้อมูลสำรองที่สะอาดหลังจากตรวจสอบแล้วว่าไม่ถูกบุกรุกและแก้ไขจุดเข้า

- หลังเกิดเหตุ: บันทึกไทม์ไลน์ของการโจมตีและทบทวนขั้นตอนการตรวจสอบความสมบูรณ์ของข้อมูลสำรอง

🔍 คุณรู้หรือไม่? หนึ่งในแฮ็กเกอร์ยุคแรกสุดเป็นผู้เปิดโปงข้อมูลภายใน ในช่วงทศวรรษ 1980 กลุ่มที่รู้จักกันในชื่อChaos Computer Clubได้เปิดเผยช่องโหว่ด้านความปลอดภัยในระบบธนาคาร เพื่อแสดงให้เห็นถึงจุดอ่อน แทนที่จะนำไปใช้เพื่อแสวงหาผลประโยชน์

คู่มือการตอบสนองต่อเหตุการณ์การหลอกลวงทางออนไลน์

- ทริกเกอร์: ผู้ใช้รายงานอีเมลที่น่าสงสัยหรือหน้าเว็บที่ตรวจพบการเก็บรวบรวมข้อมูลประจำตัว

- การดำเนินการทันที: กักกันอีเมลในทุกกล่องจดหมายและบล็อกโดเมนของผู้ส่ง

- การดำเนินการหลัก: บังคับให้รีเซ็ตรหัสผ่านและเพิกถอนเซสชันที่ใช้งานอยู่ทันทีหากมีการส่งข้อมูลรับรอง

- การสื่อสาร: แจ้งให้ผู้ใช้ที่ได้รับผลกระทบทราบและส่งการแจ้งเตือนเพื่อสร้างความตระหนักทั่วทั้งองค์กรโดยไม่ทำให้เกิดความตื่นตระหนก

- การกู้คืน: ยืนยันว่าไม่มีการเข้าถึงที่คงเหลืออยู่และปรับปรุงกฎการกรองอีเมล

คู่มือการดำเนินการกรณีการเข้าถึงโดยไม่ได้รับอนุญาต

- ทริกเกอร์: กิจกรรมเข้าสู่ระบบที่ผิดปกติ, การแจ้งเตือนการยกระดับสิทธิ์, หรือการเข้าถึงทรัพยากรที่มีความอ่อนไหว

- การควบคุมทันที: ปิดการใช้งานบัญชีที่ถูกบุกรุก, ยุติเซสชันที่กำลังใช้งานอยู่, และจำกัดการเข้าถึง

- การดำเนินการหลัก: กำหนดวิธีการที่เข้าถึงระบบได้ และตรวจสอบการกระทำทั้งหมดที่ทำโดยบัญชีที่ถูกบุกรุก

- การกู้คืน: รีเซ็ตรหัสผ่านสำหรับบัญชีทั้งหมดที่อาจได้รับผลกระทบและเพิ่มความเข้มงวดในการควบคุมการเข้าถึง

- หลังเกิดเหตุ: ดำเนินการตรวจสอบการเข้าถึงอย่างละเอียดและปรับปรุงนโยบายการให้สิทธิ์ขั้นต่ำ

คู่มือปฏิบัติการตอบสนองต่อเหตุการณ์ที่ดีที่สุด

นี่คือแนวทางปฏิบัติที่ดีที่สุดที่แยกทีมที่สามารถแก้ไขเหตุการณ์ได้อย่างเรียบร้อยออกจากทีมที่ยังคงอยู่ในห้องสงครามอีกหกชั่วโมงต่อมา โดยโต้เถียงกันว่าใครควรรับผิดชอบการย้อนกลับระบบ หากทำสิ่งเหล่านี้ถูกต้อง ทุกอย่างจะง่ายขึ้น 🔥

อธิบายว่าต้องทำอะไร ไม่ใช่ให้คิดอะไร

คู่มือส่วนใหญ่เต็มไปด้วยขั้นตอนเช่น 'ประเมินความรุนแรงของสถานการณ์' หรือ 'กำหนดผู้มีส่วนได้ส่วนเสียที่เหมาะสม' สิ่งเหล่านี้ไม่ใช่ขั้นตอน แต่เป็นการเตือนให้คิด

คู่มือที่มีประโยชน์จะบอกคุณว่าควรดำเนินการอะไร ไม่ใช่แค่บอกว่าจำเป็นต้องดำเนินการ ให้แทนที่ 'ประเมินผลกระทบต่อลูกค้า' ด้วย 'ตรวจสอบแดชบอร์ดเซสชันที่ใช้งานอยู่และวางตัวเลขลงในช่องเหตุการณ์' ความเฉพาะเจาะจงคือหัวใจของงานทั้งหมด

แยกผู้ที่ค้นหาวิธีแก้ไขออกจากผู้ที่ดำเนินการแก้ไขเหตุการณ์

เมื่อวิศวกรอาวุโสที่สุดในการประชุมกำลังแก้ไขปัญหาต้นเหตุและตอบคำถามจากผู้บริหารพร้อมกับการตัดสินใจว่าจะเรียกใคร ทั้งหมดสามอย่างนี้ย่อมจะแย่ลง

คู่มือปฏิบัติการของคุณควรกำหนดให้มีการแบ่งหน้าที่อย่างชัดเจน: หนึ่งคนรับผิดชอบการสืบสวน และอีกหนึ่งคนรับผิดชอบเหตุการณ์ ผู้บัญชาการเหตุการณ์จะไม่ตัดสินใจทางเทคนิคใดๆ พวกเขาจะมอบหมายงาน ปลดล็อกอุปสรรค และสื่อสารเท่านั้น สิ่งนี้อาจดูเหมือนงานส่วนเกินจนกว่าจะถึงครั้งแรกที่มันช่วยประหยัดเวลาให้คุณได้สองชั่วโมง

🔍 คุณทราบหรือไม่?องค์กรขนาดใหญ่ถึง 91%ได้เปลี่ยนกลยุทธ์ด้านความปลอดภัยทางไซเบอร์แล้ว เนื่องจากความผันผวนทางภูมิรัฐศาสตร์ โดยเปลี่ยนความตึงเครียดระดับโลกให้กลายเป็นปัจจัยขับเคลื่อนโดยตรงในการตัดสินใจด้านการป้องกันไซเบอร์

ดำเนินการสรุปหลังเหตุการณ์ในขณะที่ผู้คนยังคงรู้สึกไม่พอใจ

การวิเคราะห์หลังเหตุการณ์ที่ดีที่สุดควรเกิดขึ้นภายใน 48 ชั่วโมง เพราะความหงุดหงิดยังคงสดใหม่ วิศวกรที่คิดว่าเกณฑ์การแจ้งเตือนสูงเกินไปจะพูดออกมาในวันที่สอง

ภายในวันที่ 10 พวกเขาได้ย้ายไปทำเรื่องอื่นแล้ว และการประชุมกลายเป็นเพียงการสร้างความทรงจำของเหตุการณ์ตามลำดับเวลาอย่างสุภาพ แทนที่จะเป็นการพูดคุยอย่างตรงไปตรงมาเกี่ยวกับสิ่งที่ผิดพลาด

ทดสอบเพลย์บุ๊กโดยพยายามทำลายมัน

วิธีเดียวที่เชื่อถือได้ในการตรวจสอบว่าเพลย์บุ๊กของคุณใช้ได้ผลหรือไม่ คือการใช้งานมันในขณะที่ไม่มีอะไรกำลังวิกฤตจริงๆ จัดการสถานการณ์เสมือนจริงในวันแข่งขัน เลือกสถานการณ์ความล้มเหลวที่สมจริง มอบเพลย์บุ๊กให้ใครสักคนโดยไม่ได้เตรียมตัวล่วงหน้า แล้วสังเกตว่าพวกเขาลังเลตรงจุดไหน

ทุกความลังเลคือช่องว่าง ทุกคำถามที่พวกเขาถามคือขั้นตอนที่ขาดหายไป คู่มือที่ยังไม่เคยผ่านการทดสอบความเครียด ก็เท่ากับยังไม่เสร็จสมบูรณ์

ผู้จัดการฝ่ายปฏิบัติการแบ่งปันความคิดเห็นเกี่ยวกับการใช้ ClickUp:

ClickUp เป็นเครื่องมือที่ยอดเยี่ยมในการช่วยให้ทีมของเราเป็นระเบียบและทำงานไปในทิศทางเดียวกัน มันทำให้การจัดการโครงการ การมอบหมายงาน และการติดตามความคืบหน้าเป็นเรื่องง่าย ทั้งหมดนี้อยู่ในที่เดียว ฉันชื่นชอบความยืดหยุ่นเป็นพิเศษ—คุณสามารถปรับแต่งขั้นตอนการทำงาน สร้างเทมเพลต และปรับแพลตฟอร์มให้เข้ากับกระบวนการทำงานที่แตกต่างกันของทีมได้

มันช่วยได้มากในการสร้างระบบที่สามารถทำซ้ำได้สำหรับสิ่งต่าง ๆ เช่น SOPs, การประเมินผลการทำงาน, และการติดตามโครงการ การมีงาน, เอกสาร, และการสื่อสารที่เชื่อมโยงกันช่วยลดการสื่อสารซ้ำซ้อนและทำให้ทุกคนอยู่ในหน้าเดียวกัน

สร้างและจัดการคู่มือการตอบสนองต่อเหตุการณ์ด้วย ClickUp

การรักษาคู่มือปฏิบัติการให้ใช้งานได้และเข้าถึงได้เมื่อจำเป็นเป็นความท้าทายที่ยิ่งใหญ่ ทีมส่วนใหญ่จบลงด้วยการมีเอกสารกระจัดกระจายอยู่ในวิกิ, Google Docs, และบุ๊กมาร์กใน Slack เมื่อเกิดเหตุการณ์ขึ้น ไม่มีใครแน่ใจว่าเวอร์ชันไหนเป็นเวอร์ชันปัจจุบันหรือเมทริกซ์การยกระดับปัญหาอยู่ที่ไหน

กำจัดความยุ่งเหยิงของเครื่องมือและการสลับบริบทด้วย ClickUp ในฐานะพื้นที่ทำงานแบบรวมศูนย์ เอกสารคู่มือการเล่นของคุณ กระบวนการตอบสนอง และการสื่อสารของทีมทั้งหมดจะอยู่ในที่เดียวกัน

ไม่ว่าคุณจะกำลังสร้างคู่มือการทำงานเล่มแรกของคุณหรือรวบรวมเอกสารที่กระจัดกระจาย ClickUp มอบพื้นที่เดียวให้กับทีมของคุณเพื่อวางแผน ตอบสนอง และปรับปรุงสมัครฟรีวันนี้!

คำถามที่พบบ่อย (FAQ)

1. อะไรคือความแตกต่างระหว่างคู่มือการตอบสนองต่อเหตุการณ์และคู่มือการปฏิบัติงาน?

คู่มือการปฏิบัติการครอบคลุมวงจรการตอบสนองทั้งหมดสำหรับประเภทเหตุการณ์เฉพาะ ในทางกลับกัน คู่มือการดำเนินงานเป็นขั้นตอนทางเทคนิคที่แคบกว่าสำหรับการทำงานให้เสร็จสิ้นเพียงงานเดียวภายในกระบวนการตอบสนองนั้น

2. คุณควรปรับปรุงคู่มือการตอบสนองต่อเหตุการณ์บ่อยแค่ไหน?

ทบทวนและปรับปรุงคู่มือปฏิบัติการอย่างน้อยทุกไตรมาส คุณควรปรับปรุงคู่มือเหล่านี้หลังจากเกิดเหตุการณ์จริงทุกครั้ง และหลังจากการฝึกซ้อมบนโต๊ะทุกครั้ง

4. คุณสามารถใช้เทมเพลตคู่มือการตอบสนองต่อเหตุการณ์เป็นจุดเริ่มต้นได้หรือไม่?

ใช่, แม่แบบจากเฟรมเวิร์กอย่าง NIST หรือ CISA จะให้โครงสร้างที่พิสูจน์แล้วว่ามีประสิทธิภาพแก่คุณ. แม่แบบของ ClickUp ก็มีประโยชน์มากเช่นกัน. สิ่งนี้ช่วยให้คุณสามารถปรับแต่งรากฐานให้เหมาะกับสภาพแวดล้อมของคุณได้แทนที่จะเริ่มต้นจากหน้าเปล่า.

5. ทีมขนาดเล็กจำเป็นต้องมีคู่มือการตอบสนองต่อเหตุการณ์หรือไม่?

ทีมขนาดเล็กอาจต้องการเพลย์บุ๊กมากกว่า เพราะมีพื้นที่ให้ผิดพลาดน้อยกว่า เพลย์บุ๊กที่เรียบง่ายสำหรับสถานการณ์ภัยคุกคามสูงสุดของคุณนั้นดีกว่าการตอบสนองแบบด้นสดอย่างมาก