การบริหารโครงการมาพร้อมกับความรับผิดชอบมากมาย กำหนดเวลาที่เร่งด่วน การทำงานดึก และกาแฟจำนวนมาก

โชคดีที่คุณสามารถรักษาความได้เปรียบของคุณได้ด้วยเพื่อนคู่ใจ:ซอฟต์แวร์การจัดการโครงการ

ด้วยเหตุนี้ การสื่อสารไม่เคยง่าย สะดวก หรือรวดเร็วเท่านี้มาก่อน ซึ่งนำไปสู่ทีมที่มีประสิทธิภาพและประสบความสำเร็จมากขึ้น

การจัดการโครงการระยะไกลช่วยให้ผู้จัดการโครงการสามารถเชื่อมต่อทีมแบบผสมผสานและทำให้มั่นใจว่าทุกคนทำงานร่วมกันเพื่อบรรลุเป้าหมายของโครงการ ในแง่นี้ ไม่มีความแตกต่างจากการจัดการโครงการอื่น ๆ ยกเว้นว่าโครงการนั้นดำเนินการจากระยะไกล

และการบริหารจัดการและดำเนินงานทีมระยะไกลนำมาซึ่งประเด็นที่ละเอียดอ่อน: ความเสี่ยงทางอาชญากรรมไซเบอร์ที่เพิ่มขึ้น.

เมื่อกล่าวเช่นนั้นแล้ว ขอให้เราไปดูภัยคุกคามทางไซเบอร์ที่ใหญ่ที่สุดห้าประการที่ผู้จัดการโครงการต้องเผชิญในปัจจุบัน และวิธีการรับมือกับภัยคุกคามเหล่านี้สิบประการ!

ภัยคุกคามทางไซเบอร์ที่ใหญ่ที่สุด 5 อันดับแรก

ความปลอดภัยทางไซเบอร์สามารถทำให้ธุรกิจประสบความสำเร็จหรือล้มเหลวได้

บริษัทต่าง ๆ ดำเนินงานบนข้อมูล และข้อมูลถือเป็นสินทรัพย์ที่มีค่าที่สุดของบริษัท อย่างไรก็ตาม ในโลกดิจิทัลปัจจุบัน ข้อมูลกลับตกเป็นเป้าหมายของการโจมตีทางไซเบอร์มากขึ้น และด้วยรูปแบบการทำงานแบบผสมผสานและระยะไกล ความเปราะบางนี้ยิ่งทวีความรุนแรงยิ่งขึ้น

การเพิ่มขึ้นของการรั่วไหลของข้อมูลและการโจมตีทางไซเบอร์สามารถอธิบายได้จากการขาดการคุ้มครองข้อมูล, ผลกระทบจากโรคระบาดทั่วโลก, และการเพิ่มขึ้นของความซับซ้อนของวิธีการโจมตี. ธุรกิจในปัจจุบันตระหนักถึงปัญหาที่การรั่วไหลของข้อมูลสามารถก่อให้เกิดได้มากกว่าที่เคยเป็นมา.

หนึ่งในเหตุการณ์การรั่วไหลของข้อมูลที่เป็นจุดเริ่มต้นของกฎหมายใหม่ของสหภาพยุโรปคือกรณีของ Wonga Loans บริษัทเงินกู้รายวันแห่งนี้ประสบปัญหาการรั่วไหลของข้อมูลอย่างรุนแรงในปี 2017 ซึ่งทำให้ข้อมูลธนาคารของลูกค้า 250,000 คนถูกเปิดเผย

ภัยคุกคามทางไซเบอร์ที่สำคัญที่สุดที่คุณควรระวัง และเคล็ดลับในการป้องกันภัยคุกคามเหล่านี้

1. คนกลาง

ลองนึกภาพสถานการณ์นี้: คุณและเพื่อนร่วมงานกำลังพูดคุยกันผ่านแพลตฟอร์มที่ปลอดภัย แต่มีใครบางคนแอบฟังการสนทนาของคุณและส่งข้อความปลอมจากคุณไปยังเพื่อนร่วมงานของคุณ โอ้โห!

แนวคิดเบื้องหลังนี้คือแฮกเกอร์สามารถเข้าถึงข้อมูลส่วนบุคคลและข้อมูลที่ละเอียดอ่อน และปรับเปลี่ยนข้อความได้

มันอาจเกิดขึ้นได้หากคุณใช้เครือข่าย Wi-Fi สาธารณะที่ไม่ปลอดภัย เมื่อแฮกเกอร์อยู่ในสถานที่ที่ไม่ปลอดภัย พวกเขาจะสามารถเข้าถึงและส่งมัลแวร์เพื่อค้นหาข้อมูลที่ละเอียดอ่อนได้ พวกเขายังสามารถปลอมตัวเป็นลูกค้าหรือคู่ค้าทางธุรกิจ หรือใครก็ได้ตามต้องการ

ตัวอย่างของการโจมตีแบบคนกลาง

เมื่อเร็ว ๆ นี้ ผู้ไม่ประสงค์ดีได้รับใบรับรอง 500 ใบสำหรับเว็บไซต์เช่น Google, Skype และเว็บไซต์ชื่อดังอื่น ๆ ด้วยการแฮ็กเว็บไซต์ผู้จดทะเบียน DigiNotar ของเนเธอร์แลนด์ ด้วยการใช้ใบรับรองเหล่านี้ ผู้โจมตีได้ปลอมตัวเป็นเว็บไซต์ที่น่าเชื่อถือในโจมตีแบบ MITM และขโมยข้อมูลของผู้ใช้โดยการหลอกให้พวกเขาให้ข้อมูลประจำตัวบนเว็บไซต์จำลอง การรั่วไหลครั้งนี้ส่งผลกระทบต่อบัญชี Gmail ของชาวอิหร่านประมาณ 300,000 บัญชี และทำให้ DigiNotar ต้องประกาศล้มละลาย

2. การโจมตีแบบ SQL injection แบบคลาสสิก

สมมติว่าคุณกำลังเตรียมตัวสำหรับวันหยุดและต้องการซื้อชุดฮาวาย คุณเปิดเว็บเบราว์เซอร์และพิมพ์ "ชุดฮาวาย" ในแถบค้นหา หากแถบค้นหาถูกติดมัลแวร์โดยการแทรกโค้ดอันตราย มันจะยังคงแสดงรายการชุดฮาวายให้คุณเห็น แต่จะใช้คำถามของคุณเพื่อค้นหาข้อมูลส่วนตัวของคุณ ?

แฮกเกอร์ใช้โค้ด SQL ชิ้นหนึ่งเพื่อเปลี่ยนแปลงฐานข้อมูลและเข้าถึงข้อมูลที่อาจมีความสำคัญในการโจมตีทางไซเบอร์ที่เรียกว่า SQL injection เนื่องจากสามารถใช้กับแอปพลิเคชันหรือเว็บไซต์ใด ๆ ที่ใช้ฐานข้อมูลแบบ SQL ได้ จึงเป็นหนึ่งในประเภทการโจมตีที่พบได้บ่อยและอันตรายที่สุด

ตัวอย่างของการโจมตีด้วย SQL

เหยื่อบางรายของการโจมตีทางไซเบอร์ประเภทนี้ ได้แก่ Sony Pictures, Target, LinkedIn และ Epic Games กรณีของ Cisco ในปี 2018 ถือเป็นหนึ่งในเหตุการณ์ที่รู้จักกันอย่างแพร่หลายที่สุด พวกเขาพบช่องโหว่จากการฉีดคำสั่ง SQL ใน Cisco Prime License Manager

ผู้โจมตีสามารถเข้าถึงระบบที่มีการติดตั้งระบบจัดการลิขสิทธิ์ได้ แต่ไม่ต้องกังวล เนื่องจาก Cisco ได้แก้ไขปัญหาดังกล่าวแล้ว

แม้ว่ารู้นี้จะมีอายุมากพอที่จะดื่มได้แล้ว แต่เราก็ยังไม่สามารถกำจัดมันได้อย่างถาวร มันถือเป็นหนึ่งในภัยคุกคามทางไซเบอร์ที่เก่าแก่ที่สุด แต่ถึงกระนั้นก็ยังคงก่อให้เกิดปัญหาได้มากเช่นเดิม

3. การเติบโตของมัลแวร์

มันสนุกและเกมทั้งหมดจนกว่าคุณจะดาวน์โหลดมัลแวร์และช่วยให้แฮกเกอร์ได้ข้อมูลส่วนตัวทั้งหมดของคุณ มัลแวร์สรุปไฟล์หรือโปรแกรมทั้งหมดที่ก่อให้เกิดอันตราย และครอบคลุมถึงเวิร์ม โทรจัน ไวรัส และแรนซัมแวร์

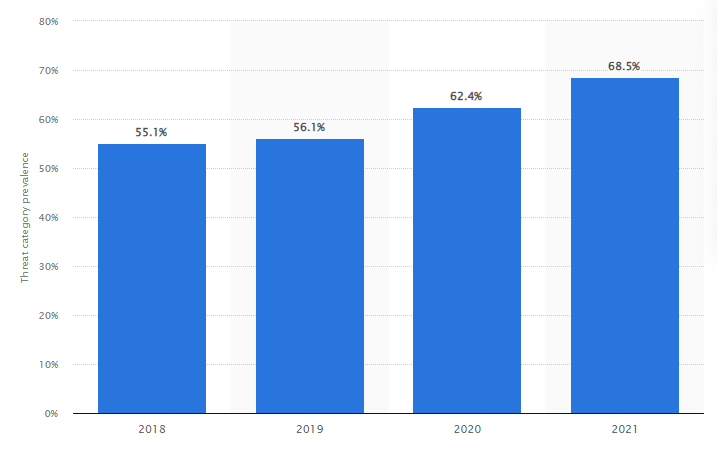

ภายในปี 2021 บริษัท68.5%ประสบกับการโจมตีจากมัลแวร์ รายงานแสดงให้เห็นว่าการเพิ่มขึ้นนี้เกิดจากการระบาดของ COVID-19

นอกจากนี้ อาชญากรยังได้เปลี่ยนจากการใช้แคมเปญแรนซัมแวร์อัตโนมัติที่เน้นการโจมตีในวงกว้าง มาเป็นการเรียกค่าไถ่อย่างมีเป้าหมายต่อธุรกิจที่มีชื่อเสียงและมั่นคงมากขึ้น เนื่องจากการเปลี่ยนแปลงนี้ แรนซัมแวร์จึงกลายเป็นช่องทางทำกำไรที่มากขึ้น จนในที่สุดก็ได้รับความสนใจจากแก๊งอาชญากรรม

การใช้เทคนิคการขู่กรรโชกใหม่นี้ที่เพิ่มขึ้นทำให้การระบาดของแรนซัมแวร์รุนแรงขึ้น

ตัวอย่างของการโจมตีด้วยมัลแวร์

หนึ่งในเหตุการณ์โจมตีที่มีชื่อเสียงที่สุดคือการโจมตีด้วยแรนซัมแวร์ WannaCryซึ่งสามารถแพร่กระจายไปยังคอมพิวเตอร์มากกว่า 230,000 เครื่องภายในหนึ่งวัน และก่อให้เกิดความสูญเสียมูลค่า 4 พันล้านดอลลาร์

4. เทคนิคการฟิชชิ่งที่ซับซ้อน

ฟิชชิง (Phishing) เป็นรูปแบบหนึ่งของวิศวกรรมสังคมที่ผู้โจมตีส่งข้อความปลอมเพื่อหลอกให้บุคคลเปิดเผยข้อมูลส่วนตัวหรือติดตั้งซอฟต์แวร์ที่เป็นอันตรายบนโครงสร้างพื้นฐานของเหยื่อ

ตัวอย่างของเทคนิคการหลอกลวงทางอีเมล

น่าเสียดายที่ Ubiquiti Networks ประสบกับการโจมตีแบบฟิชชิ่งในปี 2015 ซึ่งทำให้บริษัทสูญเสียเงินไป 46.7 ล้านดอลลาร์ ผู้โจมตีได้ปลอมตัวเป็นเจ้าหน้าที่บัญชีหลักของบริษัทและอนุมัติการโอนเงินหลายรายการเพื่อปิดการซื้อกิจการลับ

แฮกเกอร์ปลอมตัวเป็นซีอีโอและทนายความของบริษัท บริษัทได้ทำการโอนเงินผ่านธนาคารจำนวน 14 ครั้งในช่วงเวลา 17 วันไปยังบัญชีในประเทศโปแลนด์ ฮังการี จีน และรัสเซีย

Ubiquiti ทราบถึงปัญหานี้เป็นครั้งแรกหลังจากได้รับคำเตือนจาก FBI ว่าบัญชีธนาคารในฮ่องกงของบริษัทอาจตกเป็นเป้าหมายของการฉ้อโกง ซึ่งทำให้บริษัทสามารถระงับการโอนเงินทั้งหมดที่กำลังจะเกิดขึ้นและพยายามทุกวิถีทางเพื่อเรียกคืนเงินจำนวน 46.7 ล้านดอลลาร์ ซึ่งคิดเป็นประมาณ 10% ของเงินสดทั้งหมดของบริษัทที่ถูกนำไป

5. การโจมตีแบบปฏิเสธการให้บริการบ่อยครั้ง

การโจมตีทางไซเบอร์ประเภทนี้สามารถทำให้ระบบเครือข่ายหยุดทำงานและไม่สามารถเข้าถึงได้สำหรับผู้ใช้. แฮ็กเกอร์อาจมีเป้าหมายทางการเมืองหรือสังคม เช่น การเปิดแคมเปญต่อต้านบริษัทที่มีกิจกรรมที่พวกเขาไม่ชอบ.

บางครั้ง แฮกเกอร์ใช้การโจมตีแบบ DDoS เพื่อความสนุกและเพื่อโอ้อวดเกี่ยวกับเทคนิคใหม่ล่าสุดที่พวกเขาพัฒนาขึ้นเพื่อทำให้ระบบล่ม

ตัวอย่างของการโจมตีแบบปฏิเสธการให้บริการ

ในเดือนกุมภาพันธ์ 2020 Amazon Web Services เป็นเป้าหมายของการโจมตี DDoS ขนาดใหญ่ นี่เป็นการโจมตี DDoS ที่รุนแรงที่สุดในประวัติศาสตร์ล่าสุด และใช้วิธีการที่เรียกว่า Connectionless Lightweight Directory Access Protocol (CLDAP) reflection เพื่อโจมตีลูกค้า AWS ที่ไม่เปิดเผยชื่อ

ปริมาณข้อมูลที่ถูกส่งไปยังที่อยู่ IP ของเหยื่อเพิ่มขึ้น 56 ถึง 70 เท่าโดยใช้เทคนิคนี้ ซึ่งขึ้นอยู่กับเซิร์ฟเวอร์ CLDAP ของบุคคลที่สามที่มีความเสี่ยง การโจมตีสูงสุดอยู่ที่ 2.3 กิกะไบต์ต่อวินาทีในช่วงเวลาสามวัน

10 วิธีรับมือกับภัยคุกคามทางไซเบอร์

แฮ็กเกอร์กำลังกลายเป็นผู้ที่มีความคิดสร้างสรรค์มากขึ้นเรื่อย ๆ และทำให้เราต้องลุ้นกันอย่างมาก

เพื่อช่วยคุณต่อสู้กับภัยคุกคามเหล่านี้ นี่คือ 10 วิธีที่จะช่วย ป้องกันและปกป้องธุรกิจของคุณจากภัยคุกคามทางไซเบอร์ที่อาจเกิดขึ้น

1. เลือกเครื่องมือจัดการโครงการที่ปลอดภัยและบริการจัดเก็บข้อมูลบนคลาวด์

เครื่องมือการจัดการโครงการเป็นสิ่งจำเป็นในปัจจุบัน โดยเฉพาะอย่างยิ่งสำหรับการติดตามความคืบหน้าของโครงการและปรับปรุงการสื่อสารในทีม อย่างไรก็ตาม ไม่ใช่ทุกเครื่องมือการทำงานที่มีอยู่ในปัจจุบันจะมีความปลอดภัย

เมื่อเราพูดว่า ปลอดภัย เราหมายถึงแพลตฟอร์มที่มีมาตรการอนุญาตที่เหมาะสมเพื่อลดการรั่วไหลของข้อมูลให้เหลือน้อยที่สุด

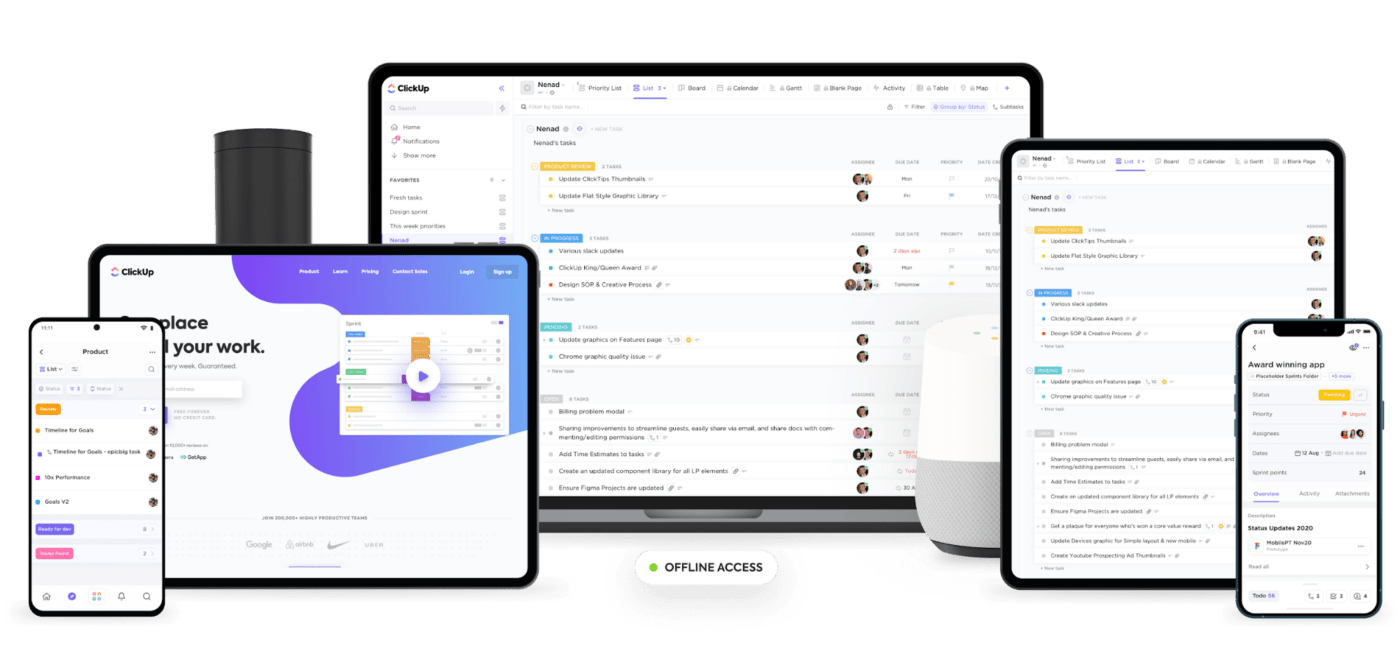

ClickUpเป็นหนึ่งในเครื่องมือการทำงานร่วมกันที่ปลอดภัยที่สุดในปัจจุบันมันมอบสภาพแวดล้อมที่ปลอดภัย พร้อมทั้งคำนึงถึงประสิทธิภาพของแอปพลิเคชันและประสบการณ์การใช้งานโดยรวม

ในความเป็นจริง ClickUp ได้รับการรับรองมาตรฐาน SOC 2 อย่างต่อเนื่อง รวมถึงการรับรอง ISO 27001, ISO 27017 และ ISO 27018การรับรองมาตรฐาน ISOเหล่านี้แสดงให้เห็นถึงความมุ่งมั่นของ ClickUp ในการปกป้องข้อมูลลูกค้าและเตรียมพร้อมในการสนับสนุนลูกค้าทุกขนาดทั่วโลก

ลองดูคุณสมบัติด้านความปลอดภัยของมัน:

- การยืนยันตัวตนสองขั้นตอนช่วยปกป้องพื้นที่ทำงานของคุณจากการเข้าถึงโดยไม่ได้รับอนุญาต

- การสนทนาทั้งหมดบนแอปพลิเคชันออนไลน์ของ ClickUp ได้รับการปกป้องด้วยการเข้ารหัส SSL 256 บิต

- สิทธิ์ที่กำหนดเองเพื่อให้สมาชิกแต่ละทีมมีชุดสิทธิ์ของตนเอง ทำให้พวกเขาเห็นเฉพาะข้อมูลที่จำเป็นเท่านั้น

- ควบคุมว่าใครจะเห็นอะไร และใครจะถูกเพิ่มเข้าไปในพื้นที่ทำงานของคุณ ด้วยความเป็นส่วนตัวของพื้นที่โฟลเดอร์และรายการต่างๆ

คุณยังต้องการบริการคลาวด์ที่คุณจะเก็บรักษาข้อมูลสำคัญของคุณไว้ในสถานที่กลางที่มีความปลอดภัยสูงซึ่งทีมความปลอดภัยทางไซเบอร์ของคุณสามารถตรวจสอบได้

Internxtเป็นแพลตฟอร์มจัดเก็บข้อมูลบนคลาวด์แบบกระจายศูนย์ที่ผสานรวมการแชร์ไฟล์แบบเพียร์ทูเพียร์, บล็อกเชนและการเข้ารหัสแบบปลายทางถึงปลายทาง ไฟล์ของคุณจะถูกจัดเก็บเป็นส่วนๆ กระจายอยู่ในเซิร์ฟเวอร์หลายแห่งทั่วโลก ทำให้มีความเป็นส่วนตัวและความปลอดภัยมากยิ่งขึ้น

นี่คือคุณสมบัติของมัน:

- ลิงก์ที่มีการเข้ารหัสแบบปลายทางถึงปลายทางทำให้การแชร์ไฟล์ปลอดภัย เป็นส่วนตัว และง่ายดาย

- ใช้โทเค็นเพื่อชำระค่าบริการพื้นที่จัดเก็บข้อมูลบนคลาวด์และบริการประมวลผลบนคลาวด์ ลูกค้ายังสามารถรับส่วนลดและสินค้าฟรีโดยการใช้โทเค็น

- ไฟล์ที่คุณอัปโหลดจะถูกเข้ารหัสบนฝั่งไคลเอนต์ก่อนที่จะถูกแบ่งออกเป็นชิ้นเล็กๆ มีเพียงคุณเท่านั้นที่จะสามารถเข้าถึงกุญแจการเข้ารหัสซึ่งจะช่วยให้คุณสามารถเรียกคืนข้อมูลที่ถูกแบ่งส่วนได้

เมื่อบริการคลาวด์ประเภทนี้มาพบกับแอปพลิเคชันการจัดการเช่น ClickUp ความปลอดภัยของโครงการของคุณ แต่รวมถึงประสิทธิภาพการทำงานและการร่วมมือของทีม ก็จะถูกตรวจสอบอย่างครบถ้วน

เมื่อรวมกันแล้ว Internxt และ ClickUp คือ Area 51 ของคุณ! ?

2. จัดการข้อกำหนดด้านความปลอดภัยของข้อมูลตั้งแต่เริ่มต้นโครงการ

หากคุณต้องการให้โครงการประสบความสำเร็จ คุณต้องพยายามกำหนดความต้องการด้านความปลอดภัยของข้อมูลตั้งแต่เริ่มต้น และจากนั้นให้แน่ใจว่ากระบวนการที่เหมาะสมได้ถูกนำมาใช้

หากข้อกำหนดด้านความปลอดภัยไม่ได้รับการจัดการตั้งแต่เนิ่นๆ ในวงจรโครงการ อาจส่งผลกระทบอย่างมีนัยสำคัญต่อเป้าหมายและขอบเขตของโครงการเมื่อข้อกำหนดเหล่านี้ปรากฏขึ้น และเชื่อเราเถอะว่ามันจะเกิดขึ้นแน่นอน!

ให้แน่ใจว่าความปลอดภัยของข้อมูลได้รับการปฏิบัติเป็นปัญหาที่ต้องคำนึงถึงอย่างต่อเนื่อง และได้รับการจัดการเช่นนั้นตลอดวงจรชีวิตของโครงการ

3. จ้างผู้เชี่ยวชาญเฉพาะทางด้านความปลอดภัยออนไลน์

ปรับปรุงกระบวนการของโครงการของคุณโดยการเพิ่มบทบาทความปลอดภัยให้กับโครงการและมอบหมายความรับผิดชอบ

ทีมรักษาความปลอดภัยที่มีความรู้และประสบการณ์เป็นทรัพยากรที่มีค่าอย่างยิ่ง พวกเขาสามารถให้คำแนะนำเกี่ยวกับผลกระทบของข้อกำหนดด้านความปลอดภัยต่อการวางแผนโครงการและทรัพยากร รวมถึงประเภทของการเฝ้าระวังที่คุณต้องการ

ผู้จัดการด้านความปลอดภัยและผู้วิเคราะห์ด้านความปลอดภัย เป็นสองตำแหน่งที่มีความต้องการสูงที่สุดในสาขาความปลอดภัยทางไซเบอร์ในปัจจุบัน

นักวิเคราะห์ความปลอดภัยมีหน้าที่ในการหยุดการละเมิดและซ่อมแซมความเสียหายที่เกิดจากการโจมตีในอดีต ในขณะที่ผู้จัดการความปลอดภัยมีหน้าที่ในการพัฒนาแผนความปลอดภัยและนโยบายเพื่อปกป้องข้อมูลที่มีความอ่อนไหว

4. ใช้เทคโนโลยีแอนตี้ไวรัสและ VPN

ใช้เครือข่ายส่วนตัวเสมือน (VPN) ที่เชื่อถือได้เพื่อปกป้องคอมพิวเตอร์และสมาร์ทโฟนของคุณ VPN จะปกป้องตัวตนของคุณจากหน่วยงานรัฐบาลและแฮกเกอร์ รวมถึงซ่อนที่อยู่ IP และข้อมูลของคุณ VPN ยังป้องกันไม่ให้แฮกเกอร์สอดแนมกิจกรรมออนไลน์ของคุณ

ซอฟต์แวร์ป้องกันไวรัสก็มีความจำเป็นเช่นกัน ซอฟต์แวร์นี้คือชุดโปรแกรมที่ออกแบบมาเพื่อตรวจจับและป้องกันไวรัสซอฟต์แวร์ เช่น แอดแวร์ โทรจัน หนอนไวรัส เป็นต้น

โจรขโมยข้อมูลจะพบว่าน่าสนใจน้อยลงมากหากคุณมีมาตรการป้องกันทั้งสองนี้

ตอนนี้ ฉันไม่ได้บอกว่าสิ่งนี้จะปกป้องคุณจากอันตรายหรือภัยคุกคามใดๆ แต่แน่นอนว่ามันช่วยได้

VPN จะมอบพลังพิเศษที่ติดตามไม่ได้ให้กับคุณ ?

5. ควบคุมการเข้าถึงของบุคคลที่สามและผู้ให้บริการ

ความเสี่ยงจากผู้ให้บริการภายนอกแบ่งออกเป็นสามประเภท: การดำเนินงาน, การทำธุรกรรม, และการปฏิบัติตามกฎระเบียบ/ข้อบังคับ

นี่คือวิธีบางประการที่คุณสามารถปกป้องบริษัทจากอันตรายและความเสี่ยงจากบุคคลภายนอก:

- ใช้เวลาเพิ่มเติมในการค้นคว้าเกี่ยวกับผู้ให้บริการภายนอก อาจช่วยป้องกันไม่ให้บริษัทของคุณเสี่ยงในอนาคต

- บันทึกสถานการณ์ใด ๆ ที่อาจมีผลกระทบต่อผู้จัดหาของคุณ

- การตรวจสอบผู้รับเหมาภายนอกควรรวมถึงปัญหาการเปิดเผยข้อมูล. ข้อมูลขององค์กรอาจถูกเปิดเผยเนื่องจากอุปกรณ์ที่ตั้งค่าผิดพลาดและแคมเปญที่มีเป้าหมาย.

6. เลือกแหล่งข้อมูลที่เชื่อถือได้

การยึดติดกับแหล่งข้อมูลที่รู้จักและเชื่อถือได้เป็นวิธีหนึ่งในการรับมือกับภัยคุกคามทางไซเบอร์ ซึ่งหมายถึงการเชื่อมต่อกับผู้ให้บริการและผลิตภัณฑ์ที่เชื่อถือได้ และใช้เฉพาะวิธีการชำระเงินและเว็บไซต์ที่น่าเชื่อถือเท่านั้น

โปรดจำไว้ว่าหากสิ่งใดดูดีเกินจริง ก็มักจะเป็นเช่นนั้น และหากสิ่งใดรู้สึกไม่ถูกต้อง ก็มักจะไม่เป็นเช่นนั้นเช่นกัน ?

มีวิธีไม่กี่อย่างที่คุณสามารถตรวจสอบได้ว่าแหล่งข้อมูลนั้นน่าเชื่อถือหรือไม่

- ชื่อโดเมน: ให้คุณสังเกตตัวอักษรสามตัวที่อยู่ต่อจากชื่อโดเมนของเว็บไซต์ เช่น ". edu," ". gov," ". org," และ ". com". เว็บไซต์ที่ลงท้ายด้วย . edu และ . gov มักจะน่าเชื่อถือ

- แหล่งข้อมูล: มีรายชื่อผู้เขียนบทความหรือการศึกษาหรือไม่? หากมี พวกเขาได้ให้แหล่งอ้างอิงหรือลิงก์ไปยังแหล่งข้อมูลที่น่าเชื่อถือหรือไม่ หรือพวกเขาเพียงแค่แสดงความคิดเห็นของตนเองโดยไม่มีหลักฐานสนับสนุน? พวกเขามีประวัติการทำงานหรือประวัติส่วนตัวให้ดูหรือไม่?

- ข้อมูลเพิ่มเติม: พยายามใช้เว็บไซต์ที่น่าเชื่อถืออื่น ๆ เพื่อตรวจสอบความถูกต้องและความน่าเชื่อถือของข้อมูลที่คุณพบ การค้นคว้าเพิ่มเติมอาจจำเป็นหากคุณพบเว็บไซต์ที่น่าเชื่อถือซึ่งโต้แย้งแหล่งข้อมูลหลักของคุณ

7. เลือกแหล่งข้อมูลที่เชื่อถือได้

ยังมีภัยคุกคามด้านความปลอดภัยของข้อมูลที่แพร่กระจายจากคอมพิวเตอร์เครื่องหนึ่งไปยังอีกเครื่องหนึ่ง ไม่ใช่แค่การโจมตีทางไซเบอร์ออนไลน์เท่านั้น พวกมันสามารถติดตามแล็ปท็อปและเจาะระบบโดยที่คุณไม่รู้ตัว หนอนคอมพิวเตอร์และโทรจันเหล่านี้ทิ้งร่องรอยไว้อย่างชัดเจนในเรื่องนี้

การติดตั้งไฟร์วอลล์มีความสำคัญอย่างยิ่งต่อความปลอดภัยของข้อมูล ไฟร์วอลล์ทำหน้าที่ปกป้องเครือข่ายของคุณโดยการควบคุมการจราจรทางอินเทอร์เน็ต มันช่วยป้องกันคอมพิวเตอร์หรือเครือข่ายของคุณจากแฮกเกอร์หรือการจราจรทางเครือข่ายที่ไม่จำเป็น และสร้างขอบเขตความปลอดภัยรอบคอมพิวเตอร์หรือเครือข่ายของคุณเพื่อบล็อกข้อมูลขาเข้าที่อาจเป็นอันตราย

นอกจากนี้ ระบบนี้ยังสามารถคัดกรองการจราจรขาออกที่เป็นอันตรายได้อีกด้วย การทำเช่นนี้ทำให้ไฟร์วอลล์ลดความเป็นไปได้ที่อุปกรณ์ที่ได้รับการป้องกันโดยไฟร์วอลล์จะเข้าร่วมกับบอตเน็ต – กลุ่มใหญ่ของอุปกรณ์ที่เชื่อมต่ออินเทอร์เน็ตซึ่งถูกควบคุมโดยผู้โจมตี

ไฟร์วอลล์มีอยู่ 5 ประเภท ได้แก่ ไฟร์วอลล์แบบกรองแพ็กเก็ต (Packet Filtering Firewall), เกตเวย์ระดับวงจร (Circuit-Level Gateway), เกตเวย์ระดับแอปพลิเคชัน (Application-Level Gateway), ไฟร์วอลล์แบบตรวจสอบสถานะ (Stateful Inspection Firewall) และไฟร์วอลล์รุ่นใหม่ (Next-Generation Firewall) ซึ่งไฟร์วอลล์ที่เหมาะสมที่สุดสำหรับความปลอดภัยทางไซเบอร์คือไฟร์วอลล์ระดับแอปพลิเคชัน เพราะสามารถจำกัดการเข้าถึงเว็บไซต์อันตรายและป้องกันการรั่วไหลของข้อมูลสำคัญได้

8. แนะนำการทดสอบความปลอดภัยทางไซเบอร์

คุณควรพิจารณาการนำการทดสอบความปลอดภัยทางไซเบอร์มาใช้ และตรวจสอบการเชื่อมต่อทุกจุดระหว่างระบบไอทีกับอินเทอร์เน็ตอย่างละเอียดถี่ถ้วน หากไม่มีการทดสอบจุดอ่อนใด ๆ ก็อาจทำให้ใครก็ตามสามารถเข้าถึงฐานข้อมูลหรือโครงสร้างพื้นฐานของระบบเครือข่ายได้ และสร้างความเสียหายอย่างรุนแรงหากมีเวลาเพียงพอ

คุณควรทดสอบพฤติกรรมของพนักงานและขั้นตอนทั่วไปตลอดระยะการบริหารโครงการด้วย ตรวจสอบวิธีการให้สิทธิ์การเข้าถึงทรัพย์สินทางธุรกิจและกำหนดกฎเกณฑ์เพื่อปกป้องข้อมูลที่เป็นความลับให้ปลอดภัยที่สุดเท่าที่จะเป็นไปได้

9. ดำเนินการจัดการรหัสผ่านและการยืนยันตัวตนแบบหลายปัจจัย

รหัสผ่านที่ถูกบุกรุกทำให้แฮ็กเกอร์หรืออาชญากรไซเบอร์สามารถเข้าถึงระบบและขโมยข้อมูลได้

รหัสผ่านจะยากต่อการคาดเดามากขึ้นเมื่อมีตัวอักษรอย่างน้อยสิบตัว; ผสมผสานตัวอักษรเหล่านั้นกับตัวเลข สัญลักษณ์ หรือตัวอักษรพิมพ์ใหญ่และพิมพ์เล็ก แล้วคุณก็จะได้รหัสผ่านที่ปลอดภัย

อย่าลืมตรวจสอบความยากของรหัสผ่านของคุณก่อนใช้งานทุกครั้ง!

นอกจากนี้ ให้เปิดใช้งานการยืนยันตัวตนแบบหลายปัจจัย แม้ว่าการยืนยันตัวตนแบบหลายปัจจัยควรเป็นมาตรฐานตลอดเวลา แต่มีความสำคัญเป็นพิเศษเมื่อพันธมิตรภายนอกของคุณทำงานจากระยะไกลและเข้าถึงเครือข่ายโดยใช้อุปกรณ์ที่ไม่รู้จัก

เพื่อลดการโจรกรรมข้อมูลประจำตัว ข้อมูลประจำตัวควรมีลักษณะเฉพาะสำหรับผู้ใช้แต่ละรายเท่านั้น ไม่ควรส่งต่อข้อมูลประจำตัวให้กับผู้แทนหรือผู้สืบทอดตำแหน่งของอดีตพนักงาน แทนที่จะใช้ SMS หรืออีเมล ควรพิจารณาใช้ปัจจัยที่สองหรือที่สามที่บริษัทของคุณสามารถจัดการได้ เช่น บัตรระบุด้วยคลื่นความถี่วิทยุ (RFID) หรือข้อมูลชีวมิติ เมื่อความสัมพันธ์ทางธุรกิจสิ้นสุดลง ควรปิดบัญชีทุกครั้ง

10. อัปเดตซอฟต์แวร์เป็นประจำ

การอัปเดตซอฟต์แวร์เป็นประจำจะช่วยป้องกันการรั่วไหลของความปลอดภัยปรับปรุงประสิทธิภาพ และให้การเข้าถึงคุณสมบัติล่าสุดและการแก้ไขข้อบกพร่อง

การสแกนหาภัยคุกคามที่อาจเกิดขึ้นอย่างสม่ำเสมอเป็นสิ่งจำเป็นอย่างยิ่งเพื่อระบุกิจกรรมที่เป็นอันตรายหรือพฤติกรรมที่น่าสงสัยในระบบของคุณ การรักษาซอฟต์แวร์ของคุณให้ทันสมัยอยู่เสมอเป็นสิ่งสำคัญเพื่อลดความเสี่ยงในการตกเป็นเหยื่อของการโจมตีที่เป็นอันตราย

ที่เกี่ยวข้อง:แม่แบบการจัดการความเสี่ยง

เสริมความปลอดภัยออนไลน์ของคุณด้วยเครื่องมือที่ปลอดภัย

เพื่อช่วยต่อสู้กับภัยคุกคามทางไซเบอร์และช่องโหว่ออนไลน์ การเลือกเครื่องมือการจัดการโครงการที่พิสูจน์แล้วว่าปลอดภัยและมั่นคงเป็นสิ่งสำคัญ หากคุณไม่มั่นใจกับเครื่องมือการทำงานปัจจุบันของคุณ ถึงเวลาที่ต้องเปลี่ยนแปลงแล้ว ผสานความปลอดภัยทางไซเบอร์ที่แข็งแกร่งและการจัดเก็บข้อมูลดิจิทัลที่ปลอดภัยในทุกแง่มุมของโครงการถัดไปของคุณ—ClickUp และ Internxt สามารถช่วยคุณได้ ? ?

ผู้เขียนรับเชิญ: *

มีอา นาอูมอสกาเป็นประธานเจ้าหน้าที่ฝ่ายการตลาดที่Internxt ซึ่งเป็นบริการจัดเก็บข้อมูลบนคลาวด์แบบไม่เปิดเผยข้อมูล (zero-knowledge) ที่ยึดมั่นในความเป็นส่วนตัวและความปลอดภัยระดับแนวหน้า