Okta är ett stort namn inom identitetshantering tack vare sina solida verktyg för enkel inloggning, multifaktorautentisering och användarlivscykel.

Det är en av de mest populära plattformarna för att hantera säker åtkomst och hålla känslig data låst.

Men trots sina styrkor kan Oktas priser bli höga när du skalar upp. Installationsprocessen är komplex, och anpassnings- och integrationsmöjligheterna är något begränsade. Om detta är avgörande faktorer för dig finns det andra alternativ.

Det finns flera kraftfulla alternativ till Okta som erbjuder större flexibilitet, kostnadseffektiva priser och funktioner som är anpassade efter dina behov.

I den här bloggen utforskar vi de bästa alternativen till Okta – från funktionsrika företagslösningar till smidiga open source-alternativ – för att hjälpa dig att hitta rätt verktyg för identitets- och åtkomsthantering för din organisation.

Vad ska du leta efter i Okta-alternativ?

Att välja vilket Okta-alternativ som helst är inte det bästa valet.

Cirka 90 % av företagen rapporterar att deras företagsinloggningsuppgifter dök upp i en Stealer-logg innan ett intrång ens inträffade. Det är en varningssignal.

För att undvika den typen av problem och förbättra din övergripande säkerhet behöver du en åtkomsthanteringslösning som uppfyller alla krav, till exempel:

- Enkel användning och implementering: Enkel installation och hantering utan behov av ett team av experter, med ett överskådligt gränssnitt och en intuitiv administratörspanel som förbättrar den dagliga driften.

- Skalbarhet: Stödjer tillväxt i takt med att ditt företag expanderar, oavsett om du har 50 eller 5 000 användare, samtidigt som kostnaderna hålls hanterbara.

- Säkerhet och efterlevnad: Levererar robust multifaktorautentisering, rollbaserad åtkomstkontroll för användare, granskningsloggar, datakryptering, avancerad hotdetektering, flaggning av stöldloggar och efterlevnad av SOC 2, HIPAA och GDPR.

- SSO- och federationsstöd: Möjliggör smidig enkel inloggning och identitetsfederation genom standarder som SAML och OIDC, samtidigt som centraliserad autentiseringskontroll bibehålls.

- Integrationer: Anslut smidigt till din teknikstack – HR-system, molnplattformar och produktivitetsverktyg – med hjälp av förkonfigurerade kopplingar och API:er för att minimera manuellt arbete.

- Anpassning och flexibilitet: Möjlighet att finjustera användarflöden, inloggningsskärmar och åtkomstpolicyer för att bättre anpassa dem till din affärslogik.

- Utvecklingsvänlighet: Tillhandahåller API:er, SDK:er och tydlig dokumentation för att stödja utvecklingen av anpassade arbetsflödeshanteringssystem och inbäddning av identitetsfunktioner i dina appar.

- Transparent prissättning: Erbjuder tydliga, flexibla prismodeller – helst användningsbaserade eller differentierade – tillsammans med valfria tillägg så att du bara betalar för det du behöver.

👀 Visste du att? Malware-attackerna har ökat med 58 %. Om du ännu inte har investerat i programvara för identitets- och åtkomsthantering (IAM) är det dags att göra det nu.

De 10 bästa Okta-alternativen i korthet

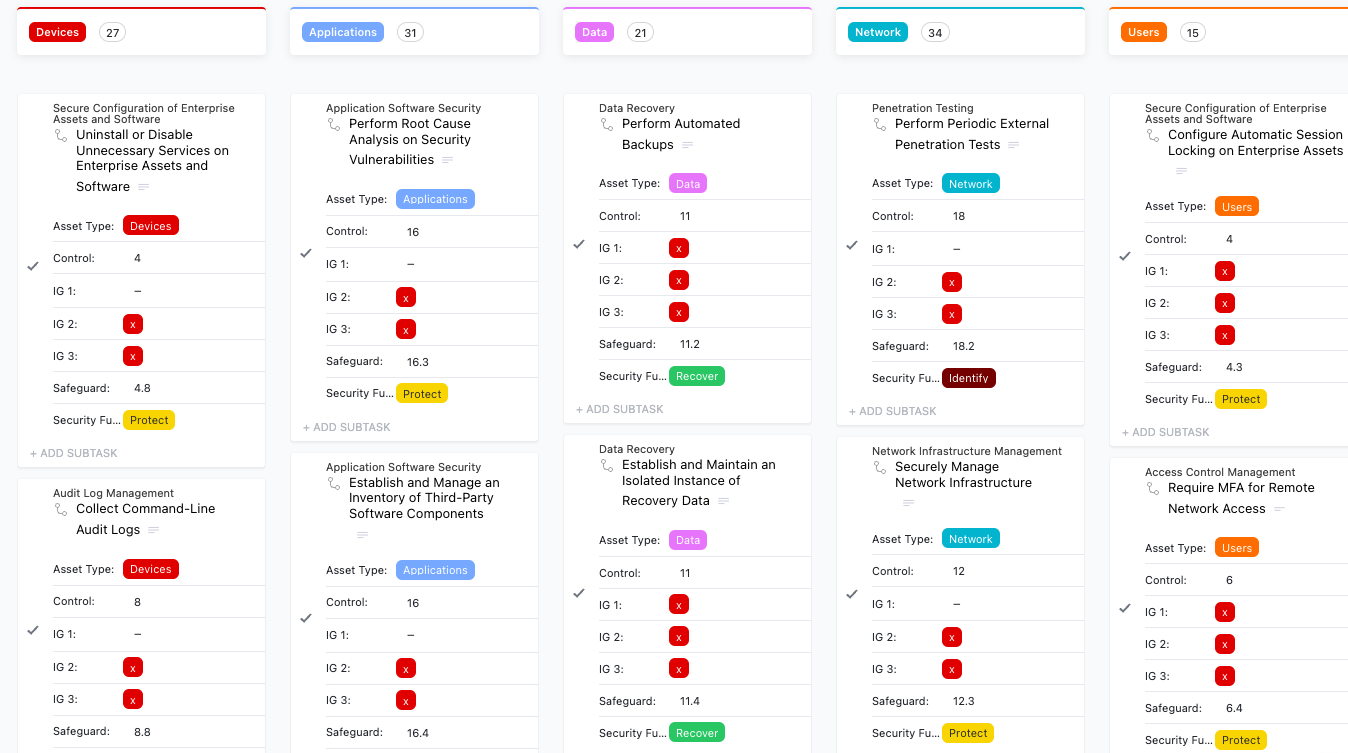

Här är en översikt över de bästa Octa-alternativen, baserat på deras struktur, viktigaste funktioner och priser.

| Verktyg | Bäst för | Viktiga funktioner | Priser |

| Ping Identity | SaaS-företag | Skydd av kundidentiteter, AI-driven hotdetektering, behörighetshantering för personal och åtkomstkontroll | Priset börjar på 3 $/månad per användare. |

| SailPoint | Medelstora till stora företag | Automatiserad åtkomstprovisionering, RBAC-verktyg och enhetshantering | Anpassad prissättning |

| OneLogin | Medelstora företag | AI-driven identitetslivscykelhantering, SmartFactor Authentication och djup integration med HR-system. | Betalda abonnemang från 6 $/månad; anpassade priser för företag |

| Auth0 | Startups och oberoende utvecklare | Anpassade inloggningsflöden och autentiseringslogik, samt stöd för flera ramverk och språk. | Gratis plan tillgänglig; anpassade priser för företag |

| Microsoft Azure AD | Företag som använder Microsofts ekosystem | Villkorliga åtkomstpolicyer, lösenordsfri autentisering med FIDO2, biometrisk autentisering och hotidentifiering | Gratis; Betalda planer börjar på 0,00325 $/MAU. |

| JumpCloud | Medelstora företag och storföretag | Nollförtroendesäkerhet, tidsbegränsade behörigheter och centraliserad policygenomförande | Betalda abonnemang från 11 $/månad; anpassade priser för företag. |

| Keycloak | Företag | Självhosting, LDAP- och Active Directory-integration samt anpassade inloggningsflöden | Anpassad prissättning |

| CyberArk | Medelstora företag och storföretag | Skydd av privilegierade konton, AI-agenter för flaggning, lösenordsförvaring och rotation | Anpassad prissättning |

| ManageEngine | Hybrid-IT-team | Övervakning av inloggningsaktivitet och generering av användningsrapporter | Betalda abonnemang från 104 $/månad |

| Cisco Duo | Företag | Phishing-resistent multifaktorautentisering, adaptiva åtkomstpolicyer och verifiering av enhetens hälsa | Gratis; betalda abonnemang från 3 $/månad |

Hur vi granskar programvara på ClickUp

Vår redaktion följer en transparent, forskningsbaserad och leverantörsneutral process, så du kan lita på att våra rekommendationer baseras på produkternas verkliga värde.

Här är en detaljerad beskrivning av hur vi granskar programvara på ClickUp.

De 10 bästa alternativen till Okta

Nu vet du vad du ska leta efter innan du väljer en lösning för åtkomsthantering.

Låt oss titta på några Okta-konkurrenter som passar in på beskrivningen. Vi jämför deras funktioner, begränsningar, priser och allt däremellan för att hjälpa dig att hitta rätt plattform.

1. Ping Identity (bäst för att säkra kundidentitet för SaaS-plattformar)

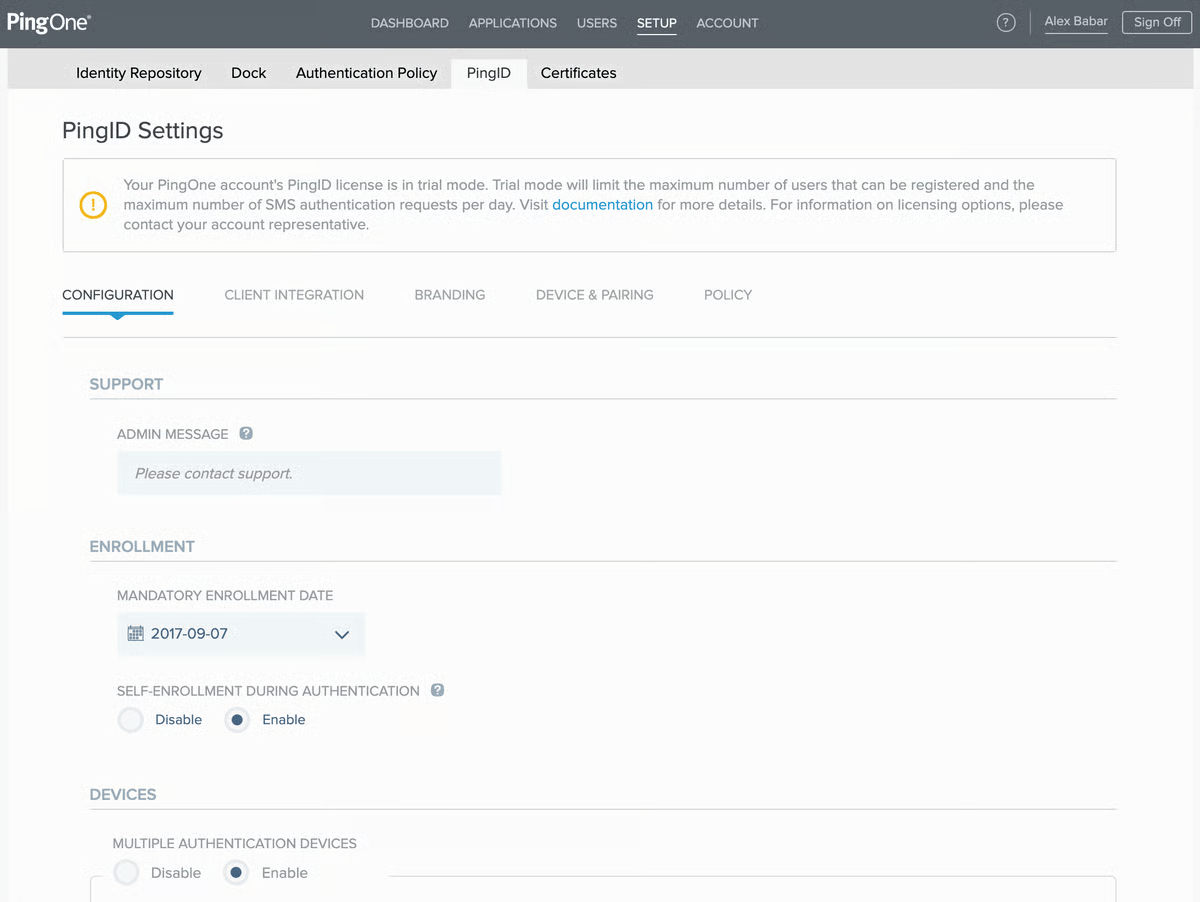

Cirka 94 % av organisationerna säger att deras kunder inte skulle köpa från dem om de inte skyddade personuppgifter på ett adekvat sätt. Okta erbjuder ett gediget identitetsskydd, men Ping Identity går ett steg längre med sin kundidentitets- och åtkomsthantering. De erbjuder finjusterad åtkomstkontroll, riskmedveten autentisering och adaptiv MFA, vilket hjälper dig att säkra kunddata vid varje kontaktpunkt utan att kompromissa med användarupplevelsen.

Till skillnad från Okta ger Ping dig större flexibilitet när det gäller hur du distribuerar din identitetsstack. Oavsett om det är lokalt, i molnet eller i hybridmiljöer är det idealiskt för SaaS-företag med komplexa infrastrukturbehov.

Ping stöder även enkel inloggning, lösenordsfri autentisering, identitetsfederation (SAML, OIDC) och identitetshantering för personal. API-först-arkitekturen gör den mycket anpassningsbar och justerbar med andra företagsapplikationer.

Ping Identitys bästa funktioner

- Integrera enkelt med API:er, äldre system och moderna appar

- Upptäck hot i realtid med AI-driven analys

- Förenkla identitetsarbetsflöden med ett öppet API

- Tillämpa policyer i realtid över identitetskontaktpunkter för både kunder och anställda

- Stöd decentraliserad identitet för att ge användarna mer kontroll över sina data och erbjuda smidig enkel inloggning i olika appar och plattformar.

Begränsningar för Ping Identity

- Funktionerna Ping Authorize och Ping Directory kan verka ganska komplexa.

- Synkroniseringen av åtkomst i realtid är ofta långsammare än hos andra konkurrenter till Okta.

Ping Identity-priser

Kund:

- Viktigt: Från 35 000 dollar/år

- Plus: Från 50 000 dollar/år

Arbetskraft:

- Essential: 3 $/månad per användare

- Plus: 6 $/månad per användare

Ping Identity-betyg och recensioner

- G2: 4,4/5 (över 100 recensioner)

- Capterra: 4,7/5 (över 30 recensioner)

Vad säger verkliga användare om Ping Identity?

En recension på G2 säger:

En av de mest användbara funktionerna som jag upptäckte med Ping Identity är att det erbjuder flera lösningar för SaaS (Security as a Service). Ping Identity-produkter som Ping Federate, Ping Access, Ping Directory och Ping ID är produkter som jag har arbetat med och som jag tycker är mycket användarvänliga för administratörer.

En av de mest användbara funktionerna som jag upptäckte med Ping Identity är att det erbjuder flera lösningar för SaaS (Security as a Service). Ping Identity-produkter som Ping Federate, Ping Access, Ping Directory och Ping ID är produkter som jag har arbetat med och som jag tycker är mycket användarvänliga för administratörer.

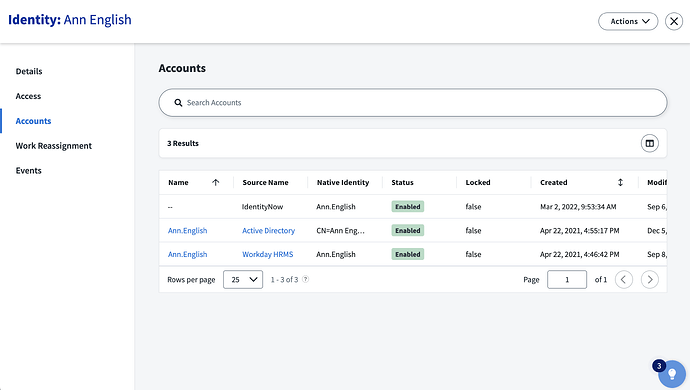

2. SailPoint (bäst för automatisering av åtkomstbehörigheter och användarprovisionering)

Okta utmärker sig inom åtkomsthantering och användarautentisering, men SailPoint går ett steg längre med automatisk periodisk åtkomstcertifiering. Det säkerställer att användarna alltid har rätt åtkomstnivåer, vilket hjälper dig att uppfylla efterlevnadskraven.

SailPoint automatiserar också processerna för onboarding och offboarding av användare för snabba och korrekta åtkomständringar när användare ansluter sig till, flyttar inom eller lämnar ditt företag. Du får också avancerad rollmodellering och hantering för precis kontroll över användarbehörigheter så att endast behöriga användare har åtkomst.

SailPoints bästa funktioner

- Hantera användaridentiteter i moln- och lokala system

- Automatisera tilldelning och återkallande av åtkomst

- Effektivisera åtkomsthanteringen för alla användare och upprätthåll en stark identitetsstyrning med policybaserade kontroller.

- Genomför regelbundna åtkomstgranskningar för att säkerställa efterlevnad och upptäcka och hantera åtkomstrisker i realtid.

- Modellera och tilldela roller med avancerade RBAC-verktyg

- Stöd enhetshantering genom att koppla identiteter till slutpunkter och upprätthåll efterlevnad med avancerad rapportering och kontroller för IT-efterlevnadsrevision.

SailPoints begränsningar

- Användare rapporterar långsammare svar från det tekniska teamet, vilket kan orsaka hinder.

- Recensioner lyfter fram vissa cacheproblem med detta verktyg.

Priser för SailPoint

- Anpassad prissättning

SailPoint-betyg och recensioner

- G2: 4,4/5 (över 100 recensioner)

- Capterra: Otillräckligt med recensioner

Vad säger verkliga användare om SailPoint?

En recensent på Capterra säger:

Jag gillar de proaktiva funktionerna som policyöverträdelser och flera godkännandenivåer vid begäran. Reaktiva kontroller som certifieringar är användbara i den mån användarna engagerar sig. Skalar inte bra för stora miljöer eller när data inte är 100 % rena. Vi har till exempel många okorrelerade konton, och detta hanteras inte bra för certifieringar.

Jag gillar de proaktiva funktionerna som policyöverträdelser och flera godkännandenivåer vid begäran. Reaktiva kontroller som certifieringar är användbara i den mån användarna engagerar sig. Skalar inte bra för stora miljöer eller när data inte är 100 % rena. Vi har till exempel många okorrelerade konton, och detta hanteras inte bra för certifieringar.

🧠 Kul fakta: Cirka 52 % av identifierade sårbarheter är kopplade till initiala åtkomstpunkter. Därför är det så viktigt med strikt kontroll över skapande, hantering och inaktivering av användaridentiteter.

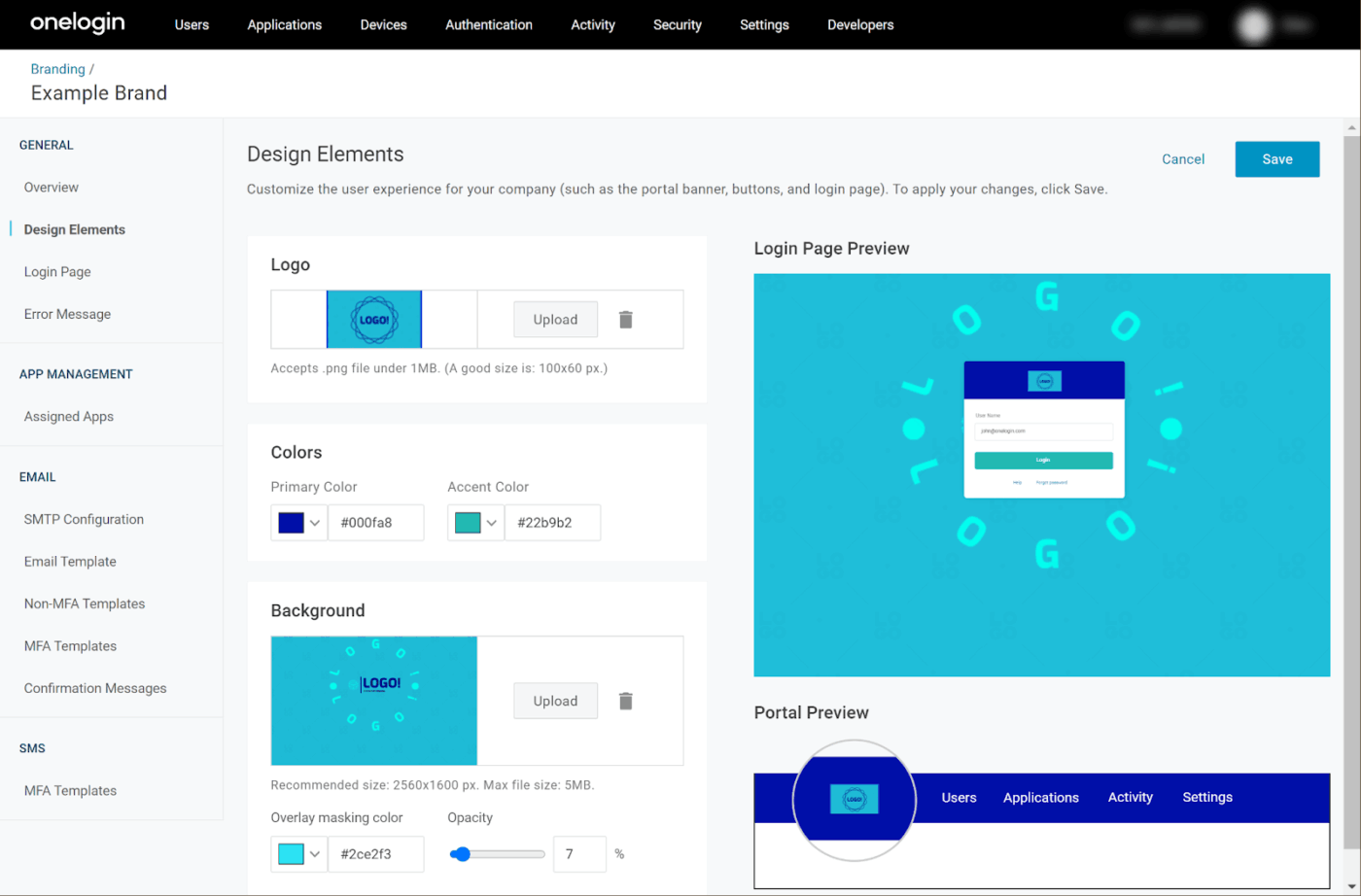

3. OneLogin (bäst för hantering av identitetslivscykeln)

OneLogin är ett stabilt alternativ till Okta, särskilt om du vill ha en starkare hantering av användarnas livscykel med ett användarvänligt gränssnitt. Det erbjuder dynamisk användarprovisionering, automatiserad avprovisionering och synkronisering av kataloger i realtid över både moln- och lokala system.

Verktyget integrerar sina livscykelsäkerhetsverktyg tätt med HR-system, vilket gör onboarding och offboarding både smidigt och säkert.

Det förbättrar också åtkomsthanteringen med SmartFactor Authentication, som går utöver standard-MFA genom att utvärdera enhetens tillförlitlighet, plats och användarbeteende. Den inbyggda Vigilance AI övervakar inloggningsaktiviteten i realtid för att upptäcka och reagera på identitetshot, medan adaptiv policygenomförande hjälper till att förbättra säkerheten utan att bromsa ditt team.

OneLogins bästa funktioner

- Effektivisera åtkomsten med enkel inloggning för alla appar och enheter

- Säker hantering av privilegierad åtkomst med rollbaserade åtkomstkontroller och granskningsloggar

- Förenkla tilldelning och återkallande av användarrättigheter med automatiserade arbetsflöden

- Minska IT-arbetsbelastningen genom att minimera manuella åtkomstförfrågningar och godkännanden

- Förbättra efterlevnaden med inbyggda rapporterings- och åtkomstgranskningar.

Begränsningar för OneLogin

- Du kan behöva tillägg för vissa avancerade administrativa funktioner.

- MFA-funktionerna kan ibland vara buggiga.

Priser för OneLogin

- Avancerat: 6 $/månad per användare

- Professional: 12 USD/månad per användare

- Expert: 21 $/månad per användare

- B2B-identitet: Anpassad prissättning

OneLogin-betyg och recensioner

- G2: 4,4/5 (över 280 recensioner)

- Capterra: 4,6/5 (över 90 recensioner)

Vad säger verkliga användare om OneLogin?

En recension på G2 säger:

Användargränssnittet är enkelt att använda och har alla funktioner som kan hjälpa din organisation att nå sina SSO-mål. Utöver detta har det några mycket smarta funktioner som SSO för stationära datorer och smarthooks, som kan ge mervärde och förbättra slutanvändarupplevelsen.

Användargränssnittet är enkelt att använda och har alla funktioner som kan hjälpa din organisation att nå sina SSO-mål. Utöver detta har det några mycket smarta funktioner som SSO för stationära datorer och smarthooks, som kan ge mervärde och förbättra slutanvändarupplevelsen.

🌳 Öppna källkodsalternativ till Okta

Öppna källkodsalternativ till Okta Funderar du på att byta ut kommersiella lösningar för identitets- och åtkomsthantering (IAM) som Okta mot något med öppen källkod?

Det är en fantastisk idé om du vill ha mer kontroll, flexibilitet och vill säga adjö till återkommande licensavgifter.

Det finns några riktigt solida open source-alternativ som kan hantera allt från grundläggande autentisering till komplexa företagsbehov. Till exempel är Keycloak ett mycket populärt val som erbjuder robust Single Sign-On (SSO), Multi-Factor Authentication (MFA) och omfattande användarhanteringsfunktioner, allt med stöd av en stark community och Red Hat.

Sedan finns Authentik, som snabbt vinner mark tack vare sin moderna approach, flexibla design och användarvänlighet, vilket gör det perfekt för självhostad identitet. Och om du bygger moderna, molnbaserade applikationer, särskilt med mikrotjänster, är Zitadel ett kraftfullt alternativ med fokus på säkerhet och skalbarhet.

Kom bara ihåg att även om öppen källkod ger dig otrolig frihet, innebär det också att du själv ansvarar för hosting, underhåll och support av systemet.

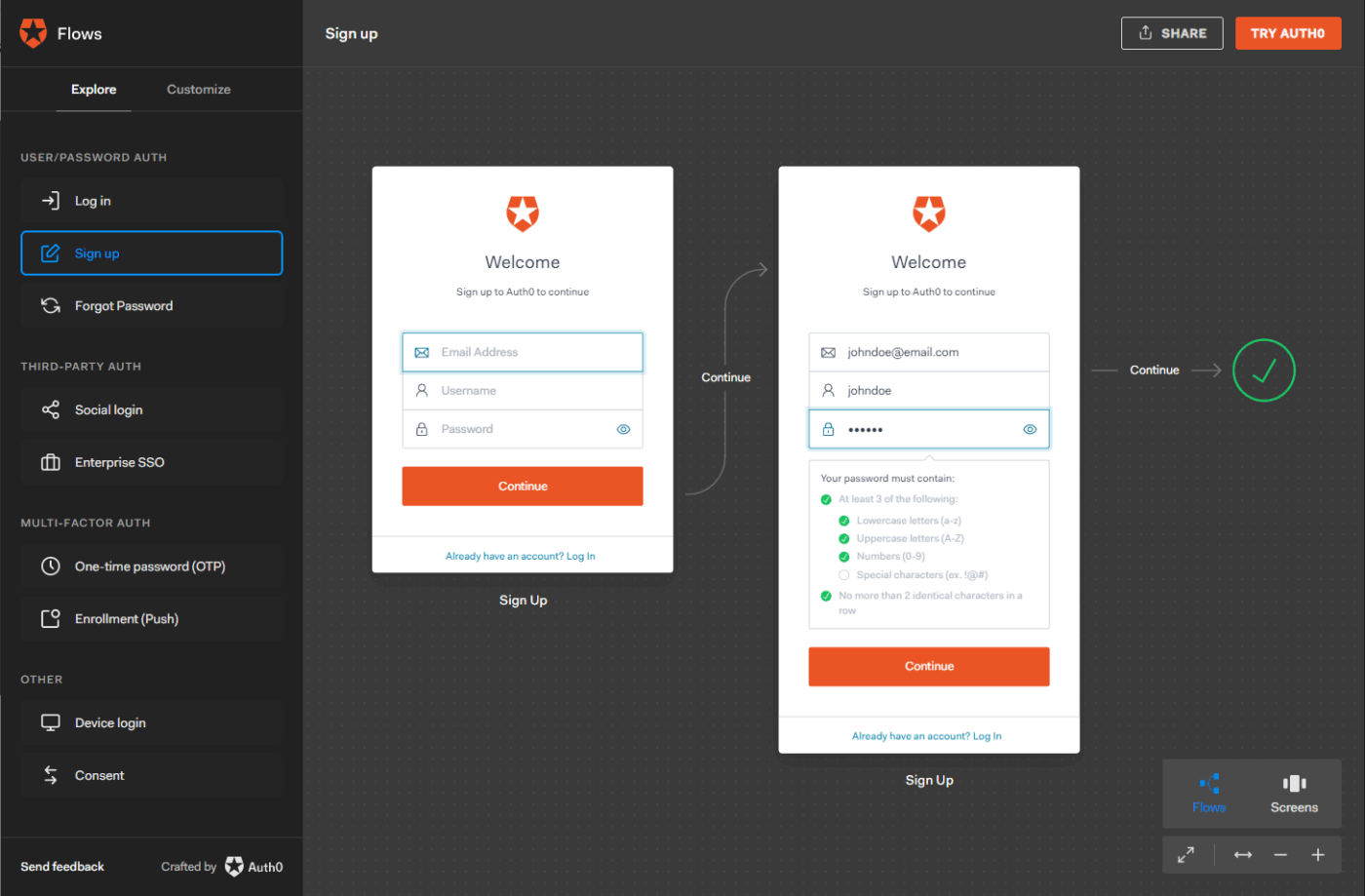

4. Auth0 (Bäst för anpassningsbar autentisering för utvecklare)

Hotaktörer utför 11,5 attacker varje minut, och med tillgång till källkod, infrastruktur och kritiska system är utvecklare högvärdiga mål. Den åtkomsthanteringsplattform du väljer måste ha utvecklingsfokuserade funktioner, och Okta kan komma till korta i detta avseende.

Auth0 – som nu ingår i Okta men fortfarande drivs självständigt – erbjuder en mer utvecklarcentrerad approach än sitt moderbolag. Dess kraftfulla API:er och flexibla SDK:er gör det möjligt för dina utvecklingsteam att sömlöst integrera identitet i sina appar utan att kompromissa med användarupplevelsen och säkerheten. Medan Okta är mer företagsinriktat och rigidt, ger Auth0 utvecklare verktygen och friheten att bygga säkra autentiseringsflöden för sina specifika användningsfall.

Denna programvara erbjuder även andra robusta säkerhetsfunktioner, såsom avvikelsedetektering, botskydd och förebyggande av brute force-attacker. Dessa verktyg hjälper dig att proaktivt blockera hot innan de eskalerar.

Auth0:s bästa funktioner

- Skapa anpassade inloggningsflöden med kraftfulla API:er och SDK:er och säkra appar med lösenordsfria, biometriska och sociala inloggningsalternativ.

- Anpassa autentiseringslogiken med hjälp av regler och åtgärder

- Upptäck och blockera hot med inbyggd avvikelsedetektering, botskydd och andra inbyggda datasäkerhetsåtgärder.

- Hantera fleranvändarapplikationer med isolerade användararkiv

- Kategorisera användare med avancerad användarsegmentering och metadatataggning

- Integrera identiteter snabbt med stöd för flera språk och ramverk

- Skalera autentisering över globala appar med hög tillgänglighet

Auth0-begränsningar

- De kostnadsfria och lägre nivåerna har strikta API-begränsningar.

- Synkronisering med tredjepartsintegrationer kan vara knepigt

Priser för Auth0

- B2B Upp till 25 000 MAU: Gratis för alltid Essential: 150 $/månad Professional: 800 $/månad Enterprise: Anpassad prissättning

- Upp till 25 000 MAU: Gratis för alltid

- Väsentligt: 150 $/månad

- Professional: 800 $/månad

- Företag: Anpassad prissättning

- B2C Upp till 25 000 MAU: Gratis för alltid Essential: 35 $/månad Professional: 240 $/månad Enterprise: Anpassad prissättning

- Upp till 25 000 MAU: Gratis för alltid

- Essential: 35 $/månad

- Professional: 240 $/månad

- Företag: Anpassad prissättning

- Upp till 25 000 MAU: Gratis för alltid

- Väsentligt: 150 $/månad

- Professional: 800 $/månad

- Företag: Anpassad prissättning

- Upp till 25 000 MAU: Gratis för alltid

- Essential: 35 $/månad

- Professional: 240 $/månad

- Företag: Anpassad prissättning

Auth0-betyg och recensioner

- G2: 4,3/5 (över 200 recensioner)

- Capterra: 4,6/5 (över 120 recensioner)

Vad säger verkliga användare om Auth0?

En recensent på Capterra skriver:

Säker, som i mycket säker. Jag behövde inte manuellt koda in funktioner som API-begränsningar, multifaktorautentisering och liknande. Allt var färdigt från början. Priset. Tyvärr, men om jag jämför priset på Auth0 för ett nystartat företag skulle jag ha rekommenderat ett billigare alternativ för testning. Allt är bra med Auth0 utom priset.

Säker, som i mycket säker. Jag behövde inte manuellt koda in funktioner som API-begränsningar, multifaktorautentisering och liknande. Allt var klart att använda direkt. Priset. Tyvärr, men om jag jämför priset på Auth0 för ett nystartat företag skulle jag ha rekommenderat ett billigare alternativ för testning. Allt är bra med Auth0 utom priset.

👀 Visste du att? Maskinidentiteter överstiger nu mänskliga identiteter med ett förhållande på 80 till 1.

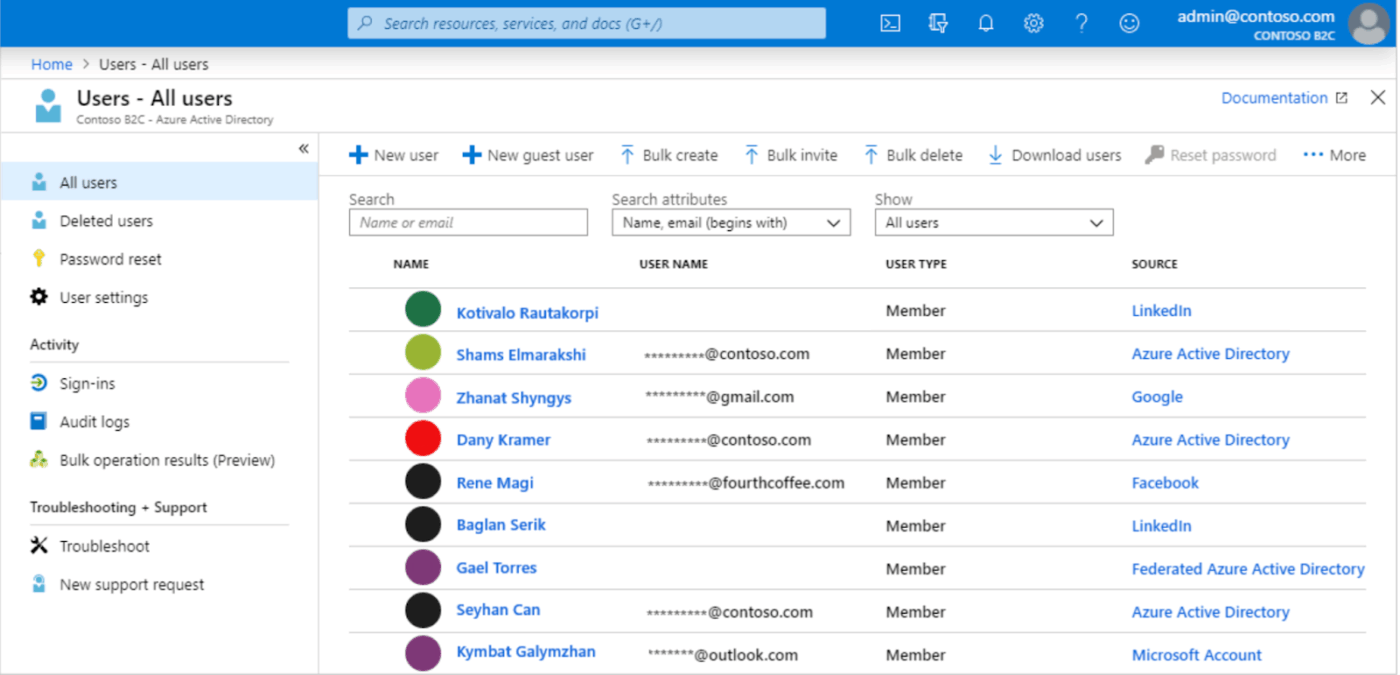

5. Microsoft Azure Active Directory (Azure AD) (Bäst för företag som använder Microsofts ekosystem)

Microsoft Azure Active Directory (för närvarande Microsoft Entra ID) utmärker sig som en ledande plattform för identitetssäkerhet med mer integration i företagsekosystem jämfört med Okta. Med stöd av Microsofts robusta molninfrastruktur möjliggör denna programvara sömlös enkel inloggning (SSO), multifaktorautentisering och villkorad åtkomst, inbyggt i Microsoft 365-, Azure- och Windows-miljöer.

Till skillnad från Okta är Microsoft Azure Active Directory en del av en bredare säkerhets- och produktivitetsstack. Det erbjuder också detaljerade villkorade åtkomstpolicyer och adaptiv riskbaserad autentisering. Detta alternativ till Okta är särskilt lämpligt om du redan använder Microsofts ekosystem.

De bästa funktionerna i Microsoft Azure Active Directory (Azure AD)

- Implementera villkorliga åtkomstpolicyer baserade på realtidsrisker för användare och enheter och automatisera användarprovisionering, åtkomstgranskningar och livscykelarbetsflöden.

- Använd lösenordsfri autentisering med FIDO2, biometri och Microsoft Authenticator.

- Övervaka och reagera på identitetshot med Microsoft Defender och Sentinel

- Integrera djupt med Microsoft 365 för att låsa upp Microsoft Teams-hackar som säker gäståtkomst och appspecifika behörigheter.

- Förenkla efterlevnaden med inbyggda rapporterings- och styrningsverktyg

Begränsningar för Microsoft Azure Active Directory (Azure AD)

- Fullständig åtkomst till funktionerna är begränsad om Microsoft-verktyg inte är ditt primära ekosystem.

- Små företag kan känna sig överväldigade av för många funktioner.

Priser för Microsoft Azure Active Directory (Azure AD)

- Första 50 000 MAU: Gratis

- Premium 1 (mer än 50 000 MAU): 0,00325 $/MAU

- Premium 2 (mer än 50 000 MAU): 0,01625 USD/MAU

Betyg och recensioner för Microsoft Azure Active Directory (Azure AD)

- G2: 4,4/5 (30+ recensioner)

- Capterra: 4,8/5 (över 40 recensioner)

Vad säger verkliga användare om Microsoft Azure Active Directory (Azure AD)?

En recension på G2 säger:

Det är mycket användbart i användarhanterings- och domänkontrollprocesser från vårt företag. Dessutom är det mycket enkelt att integrera med olika system. Det kan till exempel integreras med O365 genom att skriva en policy.

Det är mycket användbart i användarhanterings- och domänkontrollprocesser från vårt företag. Dessutom är det mycket enkelt att integrera med olika system. Det kan till exempel integreras med O365 genom att skriva en policy.

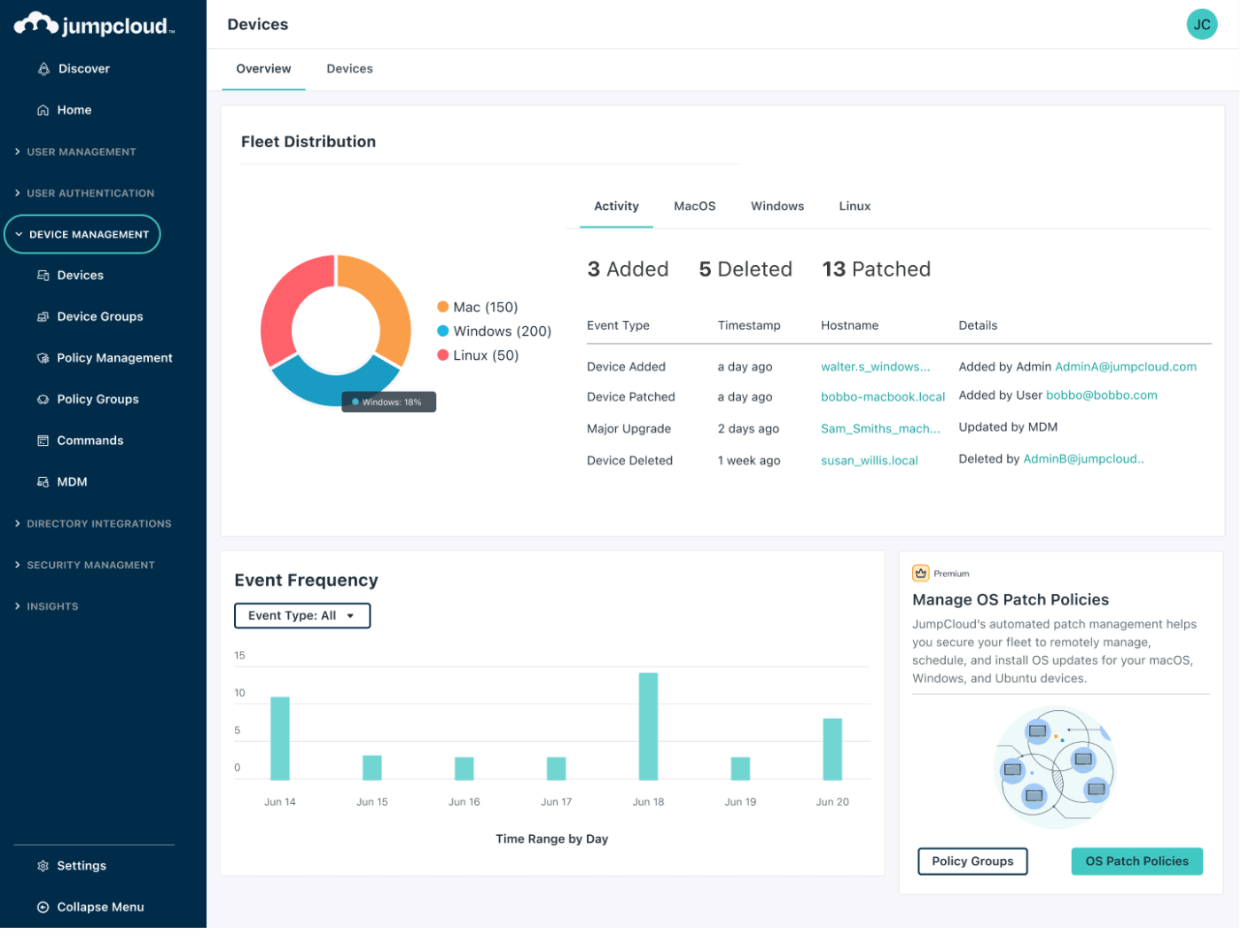

6. JumpCloud (bäst för implementering av en säkerhetsmodell utan förtroende)

Missbruk av privilegierade inloggningsuppgifter orsakar 74 % av alla dataintrång. JumpCloud hjälper till att minska denna risk med en säkerhetsmodell baserad på nolltillit. Den verifierar kontinuerligt användarens identitet, enhetens hälsa och åtkomstkontexten innan behörigheter beviljas, vilket minskar attackytan i varje steg.

Jämfört med Oktas mer isolerade identitetshantering samlar JumpCloud användarhantering, enhetssäkerhet och åtkomstkontroll i en enda molnbaserad plattform. Ditt IT-team får fullständig översikt och kontroll utan extra komplexitet.

JumpCloud förenklar också säker leverantörsåtkomst med detaljerade, tidsbegränsade behörigheter och centraliserad policygenomförande. Dessutom gör dess plattformsoberoende slutpunktshantering (Windows, macOS, Linux) JumpCloud till en av de främsta konkurrenterna till Okta för hybridmiljöer.

JumpClouds bästa funktioner

- Hantera användare, enheter och åtkomst från en enda molnbaserad konsol.

- Aktivera plattformsoberoende stöd för Windows-, macOS- och Linux-system

- Tillhandahåll säker fjärrautentisering med detaljerade rollbaserade behörigheter och användaråtkomsträttigheter.

- Effektivisera leverantörers åtkomst med tidsbegränsade inloggningsuppgifter och revisionsspår.

- Integrera SSO och MFA i molnbaserade och lokala appar

- Automatisera tilldelning och återkallande av användarrättigheter för olika tjänster

- Tillämpa enhetliga policyer för alla enheter när det gäller patchning, kryptering och efterlevnad.

JumpClouds begränsningar

- Den initiala installationen kan vara komplex om du inte har mycket erfarenhet av åtkomsthanteringsprogramvara.

- De förkonfigurerade inställningarna för enkel inloggning är inte alltid korrekta och behöver justeras.

Priser för JumpCloud

- Enhetshantering: 11 USD/månad per användare

- SSO: 13 USD/månad per användare

- Core Directory: 15 USD/månad per användare

- Företag: Anpassad prissättning

- För MSP: Anpassade priser

JumpCloud-betyg och recensioner

- G2: 4,5/5 (över 3 200 recensioner)

- Capterra: 4,7/5 (över 200 recensioner)

Vad säger verkliga användare om JumpCloud?

En recension på G2 säger:

Jag har använt Jumpcloud som en centraliserad IAM-lösning för att hantera åtkomst till applikationer och enhetshantering och har arbetat intensivt med att integrera applikationer för att möjliggöra SSO-funktionalitet så att användarna kan få smidig och stabil åtkomst till funktionerna.

Jag har använt Jumpcloud som en centraliserad IAM-lösning för att hantera åtkomst till applikationer och enhetshantering och har arbetat intensivt med att integrera applikationer för att möjliggöra SSO-funktionalitet så att användarna kan få smidig och stabil åtkomst till funktionerna.

📮ClickUp Insight: Kontextväxlingar tär tyst på ditt teams produktivitet. Vår forskning visar att 42 % av störningarna på jobbet beror på att man måste jonglera mellan olika plattformar, hantera e-post och hoppa mellan möten. Tänk om du kunde eliminera dessa kostsamma avbrott?

ClickUp förenar dina arbetsflöden (och chatt) under en enda, strömlinjeformad plattform. Starta och hantera dina uppgifter från chatt, dokument, whiteboards och mer – samtidigt som AI-drivna funktioner håller sammanhanget sammankopplat, sökbart och hanterbart!

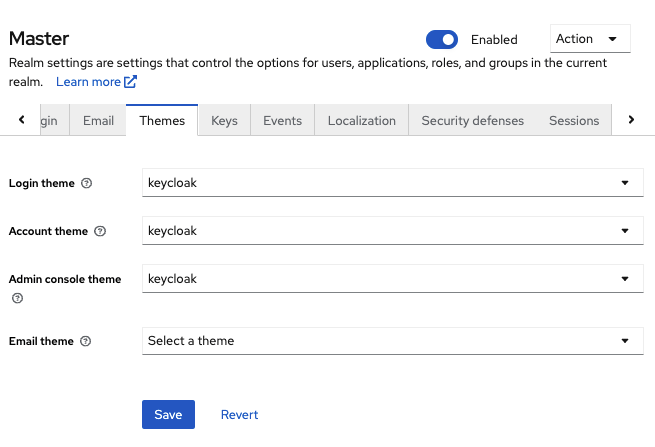

7. Keycloak (bäst för självhosting av din identitets- och åtkomsthanteringslösning)

En av Oktas största nackdelar är dess stelhet, vilket gör anpassning svårt. Keycloak, å andra sidan, är en öppen källkodsplattform för åtkomsthantering som erbjuder stor flexibilitet och fullständig självhosting utan leverantörsberoende och licensavgifter. Den passar utmärkt för organisationer som vill ha kontroll, kostnadseffektivitet och säkerhet i en helt självhanterad miljö.

Denna åtkomsthanteringsplattform integreras sömlöst med LDAP och Active Directory, stöder anpassade identitetsleverantörer och skräddarsyr inloggningsflöden och användargränssnitt efter dina behov.

Keycloaks bästa funktioner

- Implementera standardprotokoll som OAuth2, OpenID Connect och SAML

- Använd multifaktorautentisering för ökad säkerhet

- Anpassa inloggningsflöden, teman och användargränssnitt

- Hantera användare, roller och behörigheter via en central administratörskonsol.

- Stöd för inloggning via sociala medier med leverantörer som Google, Facebook och Twitter

- Distribuera lokalt eller i valfri molnmiljö för fullständig kontroll.

- Automatisera användarprovisionering med identitetsförmedling och federation

- Utöka funktionaliteten med anpassade plugins och REST API:er

Begränsningar för Keycloak

- Det har en brant inlärningskurva för installation och anpassning.

- Du kan behöva intern expertis för att hantera och underhålla

Priser för Keycloak

- Anpassad prissättning

Betyg och recensioner av Keycloak

- G2: Inga recensioner tillgängliga

- Capterra: Inga recensioner tillgängliga

Vad säger verkliga användare om Keycloak?

En Reddit-recensent säger:

Den initiala installationen är något irriterande, men inte särskilt komplicerad. Jag har aldrig behövt göra något underhåll efter den initiala installationen/konfigurationen. Jag har använt det i tre år. Jag måste säga att uppstarten (om du behöver starta om) är ganska långsam, även om jag inte har utforskat någon form av HA-konfiguration.

Den initiala installationen är något irriterande, men inte särskilt komplicerad. Jag har aldrig behövt göra något underhåll efter den initiala installationen/konfigurationen. Jag har använt det i tre år. Jag måste säga att uppstarten (om du behöver starta om) är ganska långsam, även om jag inte har utforskat någon form av HA-konfiguration.

📖 Läs också: Exempel på arbetsflöden och användningsfall

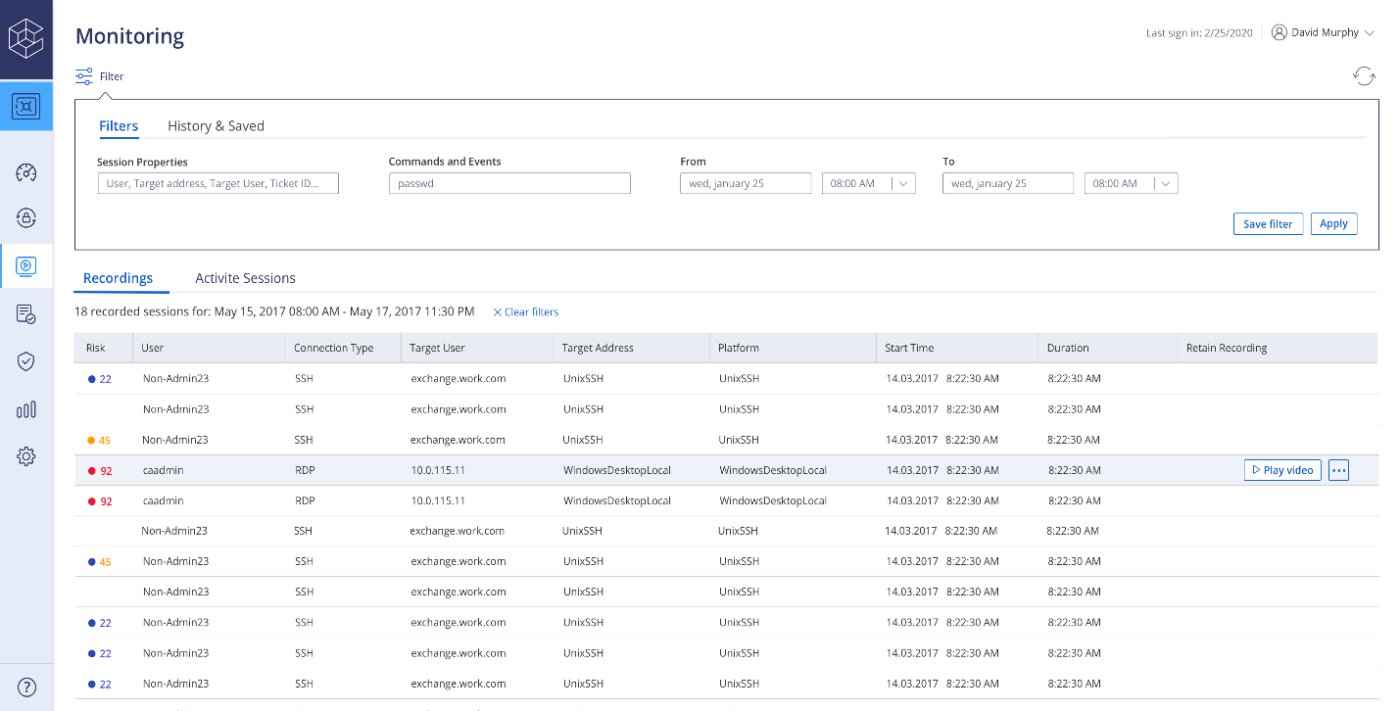

8. CyberArk (bäst för att integrera identitetshantering med datasäkerhetsverktyg)

Cirka 68 % av företagen säger att dålig synkronisering mellan identitetshanteringsprogram, säkerhetsverktyg och säkerhetssystem försvagar deras förmåga att upptäcka attacker. CyberArk överbryggar denna kritiska lucka och erbjuder ett starkare alternativ till Okta genom att kombinera privilegierad åtkomsthantering med avancerad identitetssäkerhet.

Den integreras smidigt med ett brett utbud av IT- och säkerhetsverktyg, vilket ger dig bättre översikt och kontroll över hela din miljö. Dessutom stöder den skalbara arkitekturen hybrid- och molnbaserade installationer, vilket gör den till ett stabilt val för organisationers föränderliga behov.

CyberArks bästa funktioner

- Skydda privilegierade konton med avancerad åtkomstkontroll

- Övervaka och spela in privilegierade sessioner i realtid

- Automatisera hotdetektering och respons för missbruk av inloggningsuppgifter

- Säker fjärråtkomst för leverantörer och tredje part med detaljerade behörigheter

- Använd säkra AI-agenter för att flagga och hantera obehörig åtkomst i realtid.

- Konfigurera lösenordsförvaring och rotation för känsliga konton

CyberArks begränsningar

- Systemet för lösenordsrotation är ofta buggigt.

- Det är svårt att hitta specifika procedurer i produktdokumentationen.

CyberArk-priser

- Anpassad prissättning

CyberArk-betyg och recensioner

- G2: 4,4/5 (över 190 recensioner)

- Capterra: 4,3/5 (över 20 recensioner)

Vad säger verkliga användare om CyberArk?

En recensent på Capterra skriver:

Det är verkligen bra att ha alla dina konton och lösenord centraliserade på ett säkert sätt, det är en mycket intuitiv och användarvänlig sida. Det händer inte så ofta, men ibland fungerar inte lösenordssynkroniseringen för ett par konton, och då måste vi kontakta Cyberarks administratörsteam för att kontrollera det.

Det är verkligen bra att ha alla dina konton och lösenord centraliserade på ett säkert sätt, det är en mycket intuitiv och användarvänlig sida. Det händer inte så ofta, men ibland fungerar inte lösenordssynkroniseringen för ett par konton, och då måste vi kontakta Cyberark-adminteamet för att kontrollera det.

🧠 Kul fakta: Det vanligaste lösenordet i världen är fortfarande ”123456”. Trots ständiga varningar om dess sårbarhet används det av över 23 miljoner konton globalt.

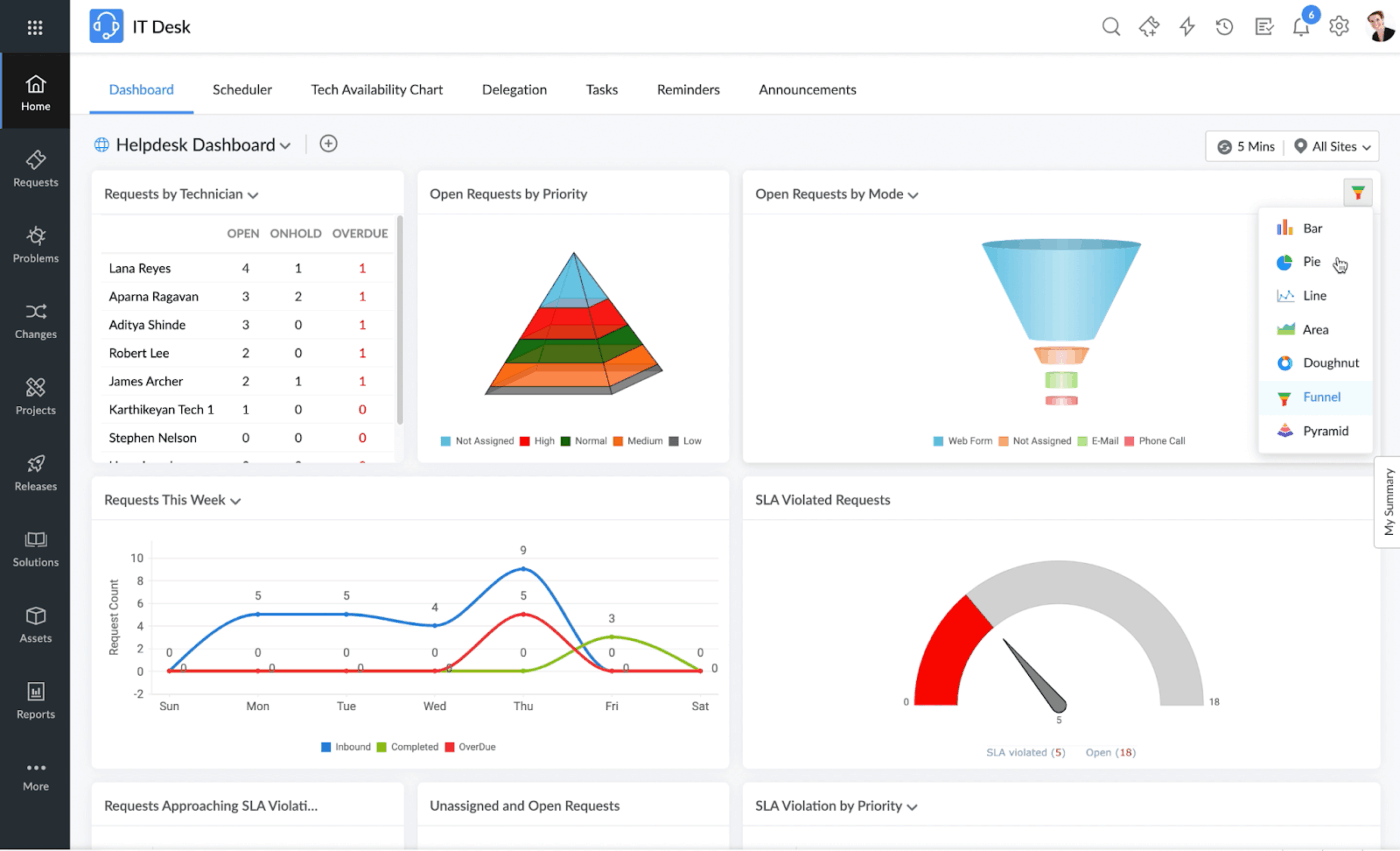

9. ManageEngine (bäst för hybrid-IT-team)

ManageEngine integrerar enhetshantering med identitetsåtkomst, vilket ger sömlös kontroll över användare och slutpunkter.

Förutom identitets- och åtkomsthantering får du enkel inloggning, multifaktorautentisering och detaljerade revisionsspår. Den stöder hybridmiljöer med lokala och molnbaserade integrationer och erbjuder robust rollbaserad åtkomstkontroll.

Du kan till och med bygga anpassade applikationer med låg kod för säkerhetshantering och distribuera dem lokalt.

ManageEngines bästa funktioner

- Stöd hybrid-IT-miljöer med flexibla distributionsalternativ

- Integrera sömlöst med Active Directory, Azure AD och LDAP

- Övervaka inloggningsaktivitet och skapa detaljerade granskningsrapporter

- Tillämpa rollbaserad åtkomstkontroll för att upprätthålla minsta möjliga behörighet

Begränsningar för ManageEngine

- Vissa avancerade konfigurationsuppgifter, som att integrera anpassade plugins, kräver mer dokumentation och direkt support.

- Denna identitetshanteringsprogramvara är dyrare än andra Okta-konkurrenter.

Priser för ManageEngine

- Professional: Från 104 $/månad för moln

- Företag: Från 124 USD/månad för moln

- UEM: Från 139 USD/månad för moln

- Säkerhet: Från 205 USD/månad för moln

(Endast årspriser och permanenta priser tillgängliga för lokala installationer)

ManageEngine-betyg och recensioner

- G2: 4,4/5 (över 2 600 recensioner)

- Capterra: 4,4/5 (över 220 recensioner)

Vad säger verkliga användare om ManageEngine?

En recension på G2 säger:

Dess förmåga att automatisera konfigurationsbackup säkerställer efterlevnad och ger realtidsuppföljning av förändringar över nätverksenheter. Dessutom har den ett användarvänligt gränssnitt.

Dess förmåga att automatisera konfigurationsbackup säkerställer efterlevnad och ger realtidsuppföljning av förändringar över nätverksenheter. Dessutom har den ett användarvänligt gränssnitt.

💟 Letar du efter de bästa Okta-alternativen för småföretag?

För småföretag finns det några bra alternativ till Okta som inte kostar skjortan och är enklare att använda. JumpCloud är ett fantastiskt allt-i-ett-alternativ för hantering av användare, enheter och åtkomst från molnet.

Om du redan använder Microsoft 365 är Microsoft Entra ID (det är vad Azure AD heter nu) ett självklart val eftersom det integreras så bra. OneLogin kallas ofta för ”Okta-lite” och är enklare att installera, perfekt om du huvudsakligen arbetar molnbaserat.

Och om du letar efter något riktigt prisvärt med bra säkerhet är miniOrange värt att kolla in, eller Duo Security för stark multifaktorautentisering.

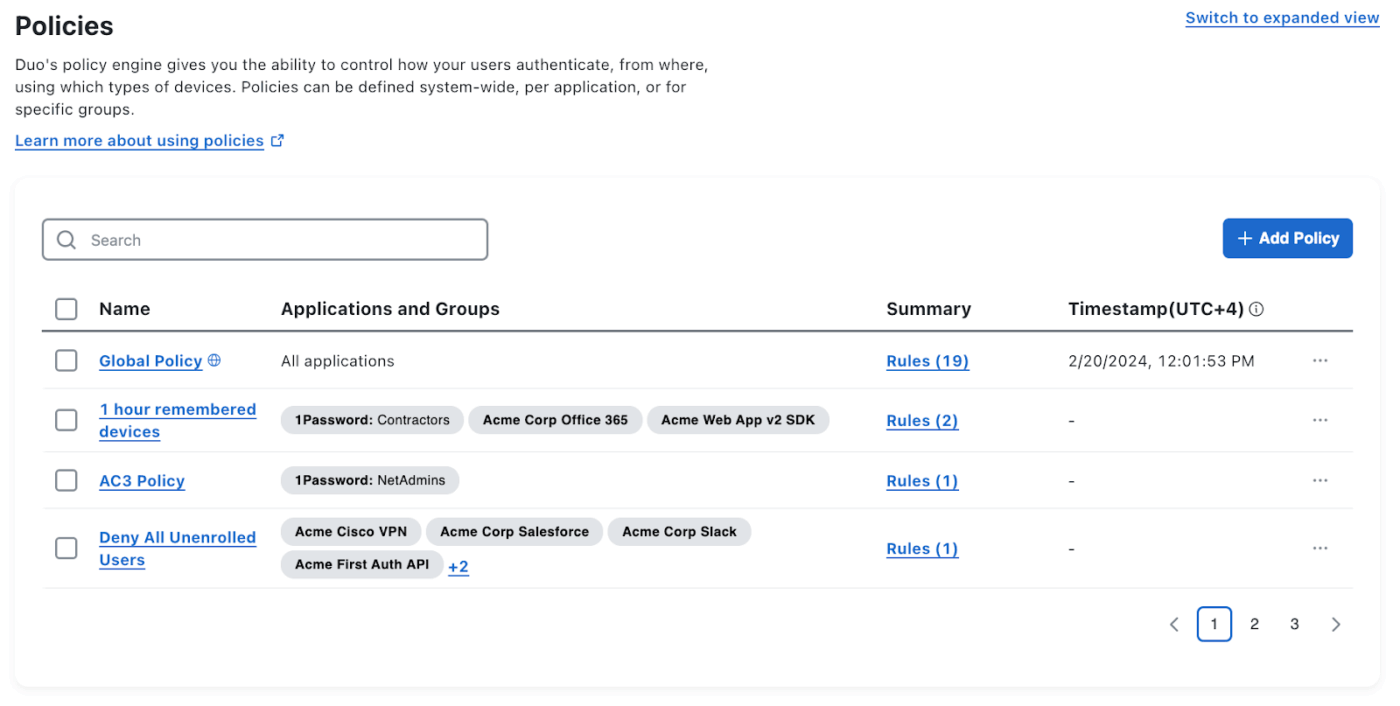

10. Cisco Duo (bäst för att förhindra nätfiskeattacker)

Phishing-attacker baserade på inloggningsuppgifter har ökat med 703 %, och det räcker kanske inte att förlita sig enbart på Okta för att skydda ditt företag. Du behöver en identitetshanteringslösning som prioriterar förebyggande av phishing med identitetshantering. Cisco Duo erbjuder just det.

Duo är mycket användarvänligt och erbjuder phishing-resistent multifaktorautentisering. Med stöd för FIDO2 och WebAuthn hjälper Duo till att blockera åtkomst, även om inloggningsuppgifterna stulits. Med stöd av Ciscos robusta säkerhetsekosystem erbjuder det också adaptiva åtkomstpolicyer, hälsokontroller av enheter och sömlös integration med både molnbaserade och lokala appar.

Cisco Duos bästa funktioner

- Tillämpa anpassningsbara åtkomstpolicyer baserade på användar- och enhetsrisker

- Kontrollera enhetens hälsa innan du beviljar åtkomst till applikationen

- Aktivera säker SSO för molnbaserade och lokala appar

- Integrera enkelt med VPN, RDP, molnplattformar och äldre system

Begränsningar för Cisco Duo

- Plattformen är beroende av tredjepartsidentitetsleverantörer för fullständiga katalogtjänster.

- Grundläggande rapportering kan vara otillräcklig för komplexa efterlevnadskrav.

Priser för Cisco Duo

- Gratis för alltid

- Essentials: 3 $/månad per användare

- Fördel: 6 USD/månad per användare

- Premier: 9 $/månad per användare

Cisco Duo-betyg och recensioner

- G2: 4,5/5 (390+ recensioner)

- Capterra: 4,7/5 (över 530 recensioner)

Vad säger verkliga användare om Cisco Duo?

En recension på TrustRadius säger:

Användarprogrammet är mycket enkelt att använda. Vi har aldrig fått några klagomål från icke-tekniska teammedlemmar om problem med att använda Cisco Duo. Den övergripande administrativa kontrollen är bra, men jag skulle föreslå att man tillhandahåller mer kontroll, till exempel möjligheten att ställa in anpassade timeouts för MFA-meddelanden och deras godkännandetid, vilket skulle vara till hjälp i situationer där användarna kan behöva mer eller mindre tid för att svara.

Användarprogrammet är mycket enkelt att använda. Vi har aldrig fått några klagomål från icke-tekniska teammedlemmar om problem med att använda Cisco Duo. Den övergripande administrativa kontrollen är bra, men jag skulle föreslå att man tillhandahåller mer kontroll, till exempel möjligheten att ställa in anpassade tidsgränser för MFA-meddelanden och deras godkännandetid, vilket skulle vara till hjälp i situationer där användarna kan behöva mer eller mindre tid för att svara.

Andra verktyg för arbetsflödeshantering och säkerhet

Alla ovanstående Okta-konkurrenter erbjuder fantastiska funktioner för identitetshantering. De saknar dock ett holistiskt ramverk för projektledning inom cybersäkerhet.

Istället för att jonglera med flera verktyg för identitetshantering, välj ClickUp, den kompletta appen för arbete.

Med automatiserade arbetsflöden, inbyggd AI, åtkomstkontroll och anpassningsbara instrumentpaneler hjälper plattformen organisationer att hantera revisioner, incidenthantering, åtkomstgranskningar och efterlevnadsuppgifter på ett och samma ställe.

Det integreras också sömlöst med populära verktyg som Slack, GitHub och Google Workspace, vilket gör det till den perfekta kommandocentralen för säkert, tvärfunktionellt teamarbete.

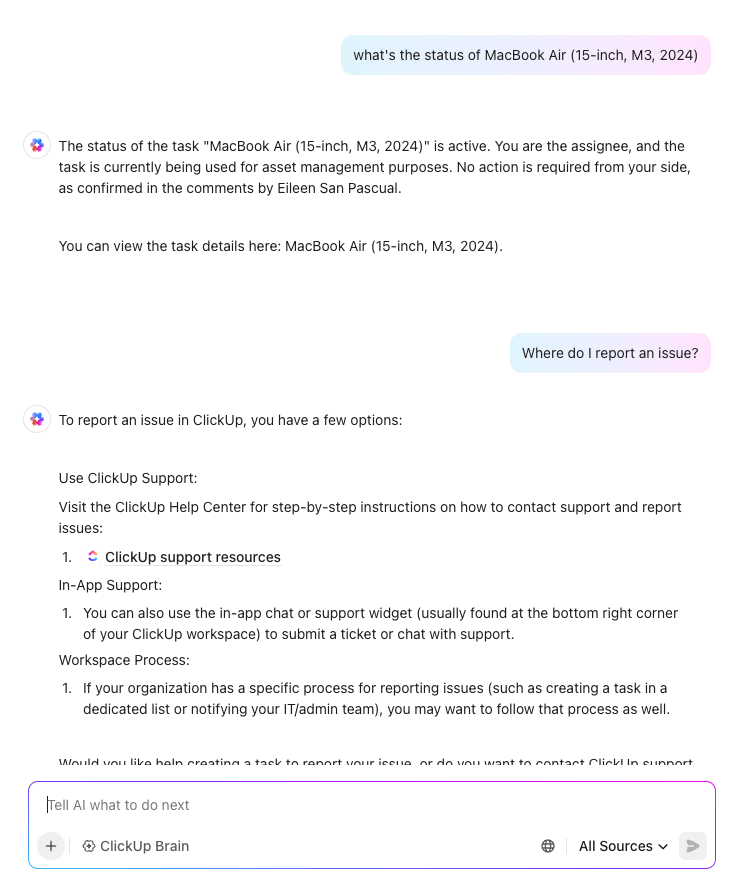

ClickUp Brain för in kraften i AI i din arbetsmiljö, vilket gör det enklare att hantera identitetsrelaterade uppgifter snabbt och tydligt. Det kan omedelbart sammanfatta säkerhetsprotokoll, generera checklistor för onboarding, utarbeta svar på åtkomstförfrågningar och ta fram viktiga insikter från stora revisionsloggar eller policydokument.

Du kan till och med be den föreslå säkerhets- och åtkomstprotokoll utifrån de projekt du hanterar. Om en ny anställd behöver åtkomst till känsliga appar kan ClickUp Brain automatiskt generera en checklista utifrån deras arbetsroll, markera saknade godkännanden och till och med föreslå behörigheter med minsta möjliga privilegier. Du kan också använda den för att identifiera potentiella hot i ditt arbetsflöde och få insikter om hur du lagrar kundinformation på ett säkert sätt.

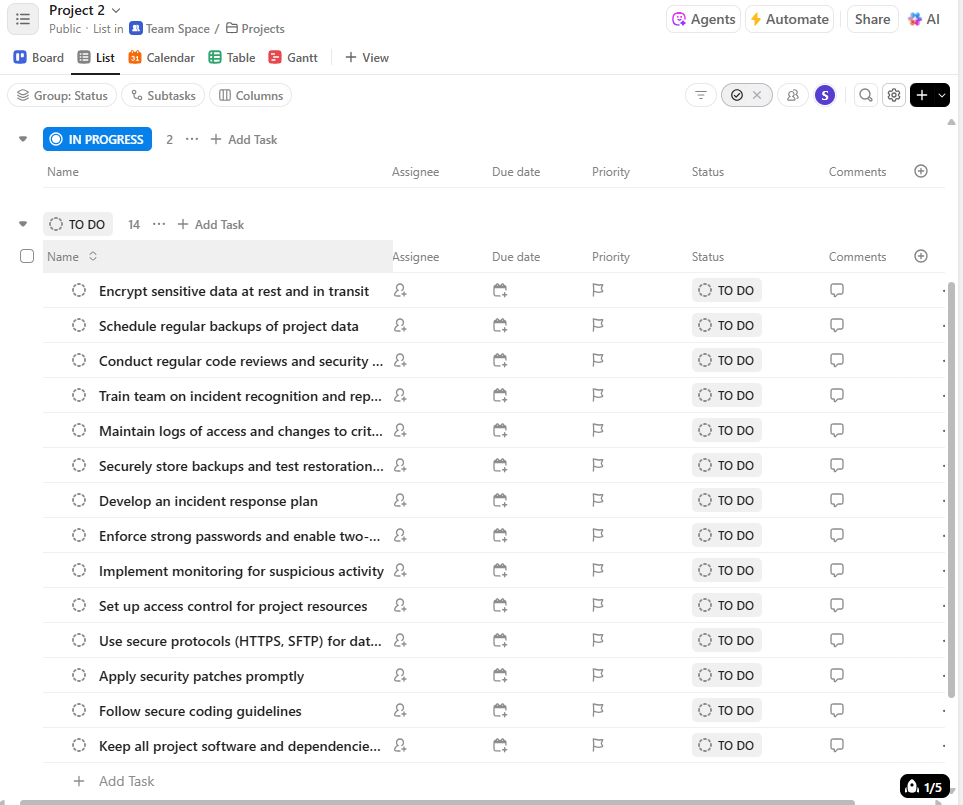

Dessutom kan du automatiskt skapa en att göra-lista för de protokoll som ClickUp Brain föreslagit med ett klick med ClickUp Tasks. Lägg till ansvariga och prioritetsetiketter, ställ in förfallodatum och spåra framstegen enkelt. Du kan till och med lägga till checklistor och deluppgifter för att säkerställa att varje liten detalj i identitetshanteringsprocessen tas om hand.

Trött på att hantera samma verifieringsuppgifter om och om igen? ClickUp Automations kan ta hand om dem åt dig med över 50 åtgärdsutlösare. Du kan använda AI-agenter för att hantera arbetsflödet eller göra det manuellt.

💟 Bonus: Om du verkligen vill integrera AI i dina interna kundtjänstprocesser finns Brain Max! Denna kraftfulla desktop-app som finns på din enhet förenar AI, sökning och automatisering i alla dina arbetsappar. Säg adjö till kaoset med isolerade AI-verktyg – detta är den nya eran av kontextuell AI.

Med ClickUp Brain eliminerar du AI-spridning och ökar produktiviteten med röststyrda kommandon, enhetlig sökning i alla appar och omedelbar skapande av anpassade rapporter. Det underlättar din kognitiva belastning och visar risker och rapporter utan dröjsmål, så att du kan arbeta smartare och snabbare än någonsin tidigare.

Eftersom ClickUp Brain hanterar känslig intern data är det avgörande att plattformen själv uppfyller de högsta säkerhetsstandarderna, och ClickUp levererar även på den fronten.

Med SOC 2 Type II-kompatibilitet, GDPR-kompatibilitet, kryptering i företagsklass och åtkomstkontroll är ClickUp Security helt säkert. Du kan alltså vara trygg i vetskapen om att dina arbetsflöden för identitetshantering och AI-drivna insikter förblir säkra och fullständigt skyddade.

Men vänta, det finns mer. Du kan centralisera din cybersäkerhetsdokumentation med ClickUp Docs för att samarbeta om en identitetshanteringsplan. Ditt team kan skriva innehåll, lägga till banners, tagga användare, redigera strategier och kommentera i realtid.

Har du frågor eller idéer om din organisations identitetshanteringsplan? Använd ClickUp Chat för att diskutera det med rätt intressenter, precis där ditt arbete utförs. Denna funktion har inbyggda AI-agenter som ger dig all information du behöver direkt i den öppna chatten, så att du inte behöver hoppa mellan olika fönster.

Vet du inte var du ska börja med identitetshantering eller IT-hotdetektering? ClickUp har allt du behöver med gratis, färdiga mallar. Med ClickUps säkerhetsrapportmall kan du till exempel utvärdera identitetshantering och datasäkerhetsuppgifter och enkelt skapa omfattande rapporter.

Du kommer också att uppskatta ClickUp IT Security Template. Med den kan du schemalägga, visualisera och prioritera dina säkerhetsinitiativ på ett och samma ställe. Du kan spåra systemets prestanda, användning och efterlevnad – och justera åtkomstkontroll och säkerhetslager efter behov. Dessutom underlättar den samordningen mellan teamen, så att alla håller sig uppdaterade om säkerhetsprotokollen.

Vad säger verkliga användare om ClickUp?

Shikha Chaturvedi, affärsanalytiker, Cedcoss Technologies Private Limited, säger:

Det fungerar bra med agil metodik och fungerar också perfekt för kundhantering. För att hantera dagliga uppgifter och TO_DO effektivt. Kan skapa olika utrymmen för att arbeta med olika scenarier såsom problem/förbättringar, utveckling etc. Dess instrumentpanel är så attraktiv och tidsbesparande att den sparar mycket tid och möjliggör effektiv analys.

Det fungerar bra med agil metodik och fungerar också perfekt för kundhantering. För att hantera dagliga uppgifter och TO_DO effektivt. Kan skapa olika utrymmen för att arbeta med olika scenarier såsom problem/förbättringar, utveckling etc. Dess instrumentpanel är så attraktiv och tidsbesparande att den sparar mycket tid och möjliggör effektiv analys.

📖 Läs också: Hur man skapar en checklista för SaaS-implementering

Säkra alla arbetsflöden och samarbeta smartare med ClickUp

Okta är fortfarande en stor aktör inom identitetshantering, men det finns många alternativ som erbjuder specialiserade fördelar, såsom phishing-resistent autentisering med Cisco Duo, zero-trust-arkitektur via JumpCloud och flexibel självhosting genom Keycloak.

Men att säkra identiteten är bara halva jobbet. Du måste också skydda dina samarbetsflöden kring den. Med ClickUps inbyggda AI, säkerhet i företagsklass och avancerade projektledningsverktyg kan dina IT- och säkerhetsteam hantera allt från åtkomstgranskningar till efterlevnadsuppgifter på ett säkert och effektivt sätt.

Vill du uppgradera din identitetshanteringsstrategi? Registrera dig för ClickUp och ta kontroll över alla säkerhetsuppgifter med självförtroende.