A kiberbiztonsági incidensek gyorsan zajlanak. A ransomware perceken belül terjed, az AI által generált adathalász támadások átjutnak a szűrőkön, és egyetlen hibás lépés is teljes körű biztonsági incidenssé fajulhat, mielőtt a csapatok egyáltalán felmérnék a helyzetet. A nyomás valós, és a költségek is azok.

Az IBM Adatvédelmi incidensek költségei című jelentése szerint a globális átlag 4,44 millió dollár, és a késedelmes reagálás és a rossz koordináció még tovább növeli ezt az összeget.

A káosz közepette a csapatoknak egyértelműségre van szükségük. Az incidenskezelési útmutató közös forgatókönyvet biztosít a csapat számára, amikor a helyzet kaotikusra fordul. Meghatározza, ki cselekszik elsőként, milyen lépéseket kell követni, és hogyan lehet szoros kommunikációt fenntartani a helyzet alakulása közben.

Ebben a blogbejegyzésben megtudhatja, hogyan készíthet olyan incidenskezelési útmutatót, amely a mai fenyegetésekre van szabva. Valós helyzeteket, egyértelmű reagálási lépéseket és a ClickUp-ot, a világ első konvergens AI-munkaterületét mutatjuk be, amelyet csapata nyomás alatt is használhat.

Mi az az incidenskezelési útmutató?

Az incidenskezelési útmutató egy strukturált, lépésről lépésre felépített útmutató, amely segít a biztonsági csapatoknak az egyes típusú kiberbiztonsági incidensek következetes és hatékony kezelésében. Pontosan leírja, mit kell tenni egy incidens bekövetkeztekor, ki a felelős az egyes lépésekért, és hogyan lehet zavar és késedelem nélkül eljutni a felismeréstől a korlátozásig és a helyreállításig.

Tekintse ezt egy azonnal használható cselekvési tervnek olyan valós helyzetekre, mint a phishing-támadások, a ransomware-fertőzések vagy az adatvédelmi incidensek.

🧠 Érdekesség: Az első számítógépes „vírus” nem volt rosszindulatú. 1971-ben egy Creeper nevű program számítógépek között terjedt, csupán azért, hogy megjelenítse az üzenetet: „I’m the creeper, catch me if you can.” Ez vezetett az első vírusirtó, a Reaper létrehozásához.

Incidenskezelési útmutató, terv és futtatási útmutató összehasonlítása

Az emberek folyamatosan összekeverik a biztonsági dokumentációval kapcsolatos terminológiát. Ez a zavar valódi problémákat okoz, amikor a csapatok kidolgozzák a szabványos működési eljárásaikat. Az eredmény: olyan magas szintű tervek, amelyekből hiányoznak a megvalósítható lépések, vagy túlságosan technikai útmutatók, amelyek megzavarják a vezetést.

Íme, miben különböznek egymástól ezek a három dokumentum.

| Dokumentum | Hatály | Részletességi szint | Mikor használják | Kik használják | Formátum |

| Tervezés | Szervezet-szintű stratégia | Általános irányelvek | Az incidensek előtt | Vezetés és jogi kérdések | Irányelv-dokumentum |

| Kézikönyv | Forgatókönyv-specifikus reagálás | Taktikai, lépésről lépésre végrehajtandó intézkedések | Egy adott incidens típus esetén | Incidenskezelő csapat | Döntési fa munkafolyamat |

| Runbook | Egyetlen technikai eljárás | Részletes automatizált lépések | Egy adott feladat során | Műszaki reagálók | Ellenőrzőlista vagy szkript |

Mindháromnak együtt kell működnie. A forgatókönyv nélküli terv túl homályos ahhoz, hogy végrehajtható legyen. A runbookok nélküli forgatókönyv pedig a technikai végrehajtást az improvizációra bízza.

📮 ClickUp Insight: A szervezetek 53%-a nem rendelkezik AI-irányelvekkel, vagy csak informális irányelvekkel rendelkezik.

És amikor az emberek nem tudják, hová kerülnek az adataik – vagy hogy egy eszköz jelenthet-e megfelelési kockázatot –, haboznak.

Ha egy AI-eszköz a megbízható rendszereken kívül helyezkedik el, vagy adatkezelési gyakorlata nem egyértelmű, a „Mi van, ha ez nem biztonságos?” félelem elegendő ahhoz, hogy megakadályozza a bevezetését.

Ez nem így van a ClickUp teljesen szabályozott, biztonságos környezetében. A ClickUp AI megfelel a GDPR, a HIPAA és a SOC 2 előírásainak, valamint rendelkezik ISO 42001 tanúsítvánnyal, így biztosítva, hogy adatai magánjellegűek, védettek és felelősségteljesen kezeltek legyenek.

A harmadik fél által nyújtott AI-szolgáltatók nem képezhetik és nem tárolhatják a ClickUp ügyféladatait, és a többmodell-támogatás egységes engedélyek, adatvédelmi ellenőrzések és szigorú biztonsági szabványok alapján működik. Itt az AI-irányítás a munkaterület szerves részévé válik, így a csapatok bizalommal, további kockázat nélkül használhatják az AI-t.

Az incidenskezelési útmutató főbb elemei

Minden hatékony incidenskezelési útmutató ugyanazt a szerkezeti felépítést követi. Mielőtt nekilátna az elkészítésének, tudnia kell, mi kerül bele.

Kiváltó kritériumok és incidensek osztályozása

A kiváltó események azok a konkrét feltételek, amelyek aktiválják a kézikönyvet. Ez lehet egy SIEM-riasztás rendellenes bejelentkezési mintákról vagy egy felhasználó bejelentése egy gyanús e-mailről. Párosítsa a kiváltó eseményeket egy incidens-osztályozási rendszerrel, hogy csapata tudja, milyen gyorsan kell cselekednie.

- 1. súlyossági szint: Kritikus: Aktív adatszivárgás vagy ransomware-titkosítás folyamatban

- Súlyosság 2: Magas: Megerősített biztonsági incidens, aktív terjedés nélkül

- Súlyosság 3: Közepes: Vizsgálatot igénylő gyanús tevékenység

- Súlyosság 4: Alacsony: Szabályszegés vagy kisebb rendellenesség

A besorolás határozza meg, mely intézkedések lépnek életbe és milyen gyorsan. Enélkül a csapatok vagy túlreagálják az alacsony prioritású riasztásokat, vagy alulreagálnak a valódi fenyegetésekre.

📖 Olvassa el még: A kiberbiztonság javításának módjai a projektmenedzsmentben

Szerepek és felelősségek

A kézikönyv haszontalan, ha senki sem tudja, ki miért felelős. Határozza meg azokat a kulcsszerepeket, amelyeknek minden kézikönyvben szerepelniük kell.

- Incidensparancsnok: Felelős az általános reagálásért és az eskalációs döntések meghozataláért

- Műszaki vezető: Irányítja a gyakorlati vizsgálatot és a terjedés megakadályozását

- Kommunikációs vezető: Kezelése a belső frissítéseknek és a külső értesítéseknek

- Jogi kapcsolattartó: Tanácsadást nyújt a szabályozási kötelezettségek és a bizonyítékok megőrzése tekintetében

- Vezető szponzor: Jóváhagyja a fontosabb döntéseket, például a rendszer leállítását

A szerepeket ne csak személyek neve alapján, hanem funkciók szerint is ossza ki. Az emberek szabadságra mehetnek vagy elhagyhatják a vállalatot, ezért minden szerephez szükség van egy elsődleges és egy tartalék személyre.

Észlelési, elszigetelési és helyreállítási eljárások

Ez a kézikönyv operatív magja. Az észlelés és az elemzés igazolja, hogy a kiváltó esemény valódi incidens-e, és összegyűjti a biztonsági incidens első jeleit.

A korlátozás az incidens terjedésének megakadályozására irányuló azonnali intézkedéseket foglalja magában. Ide tartozik az érintett rendszerek elszigetelése, a rosszindulatú IP-címek blokkolása és a kompromittált fiókok letiltása. Meg kell különböztetnie a káros hatások megállítását célzó rövid távú korlátozást és a stabilitás biztosítását célzó hosszú távú korlátozást.

A felszámolás és a helyreállítás a rosszindulatú programok eltávolításával és a sebezhetőségek javításával teljesen megszünteti a fenyegetést. Ez a fázis visszaállítja a rendszerek normál működését, és magában foglalja az ellenőrző tesztelést is, hogy megbizonyosodjon arról, hogy a fenyegetés valóban megszűnt.

🔍 Tudta? Az egyik legnagyobb biztonsági fenyegetés valaha is egy jelszóproblémával kezdődött. 2012-ben a LinkedIn hatalmas adatvédelmi incidenst szenvedett el, részben azért, mert a jelszavakat elavult hash-módszerekkel tárolták, ami miatt több millió fiókot könnyen feltörtek.

Kommunikációs és eskalációs protokollok

Az incidensek kezelése a technikai reagálás mellett összehangolt kommunikációt is igényel. A belső eskaláció határozza meg, hogy az incidenskezelő mikor vonja be a vezetői csapatot és a jogi tanácsadót.

A külső kommunikáció határozza meg, ki beszél az ügyfelekkel, a szabályozó hatóságokkal vagy a sajtóval. Számos megfelelési keretrendszer tartalmaz kötelező értesítési határidőket, amelyekre az útmutatónak hivatkoznia kell.

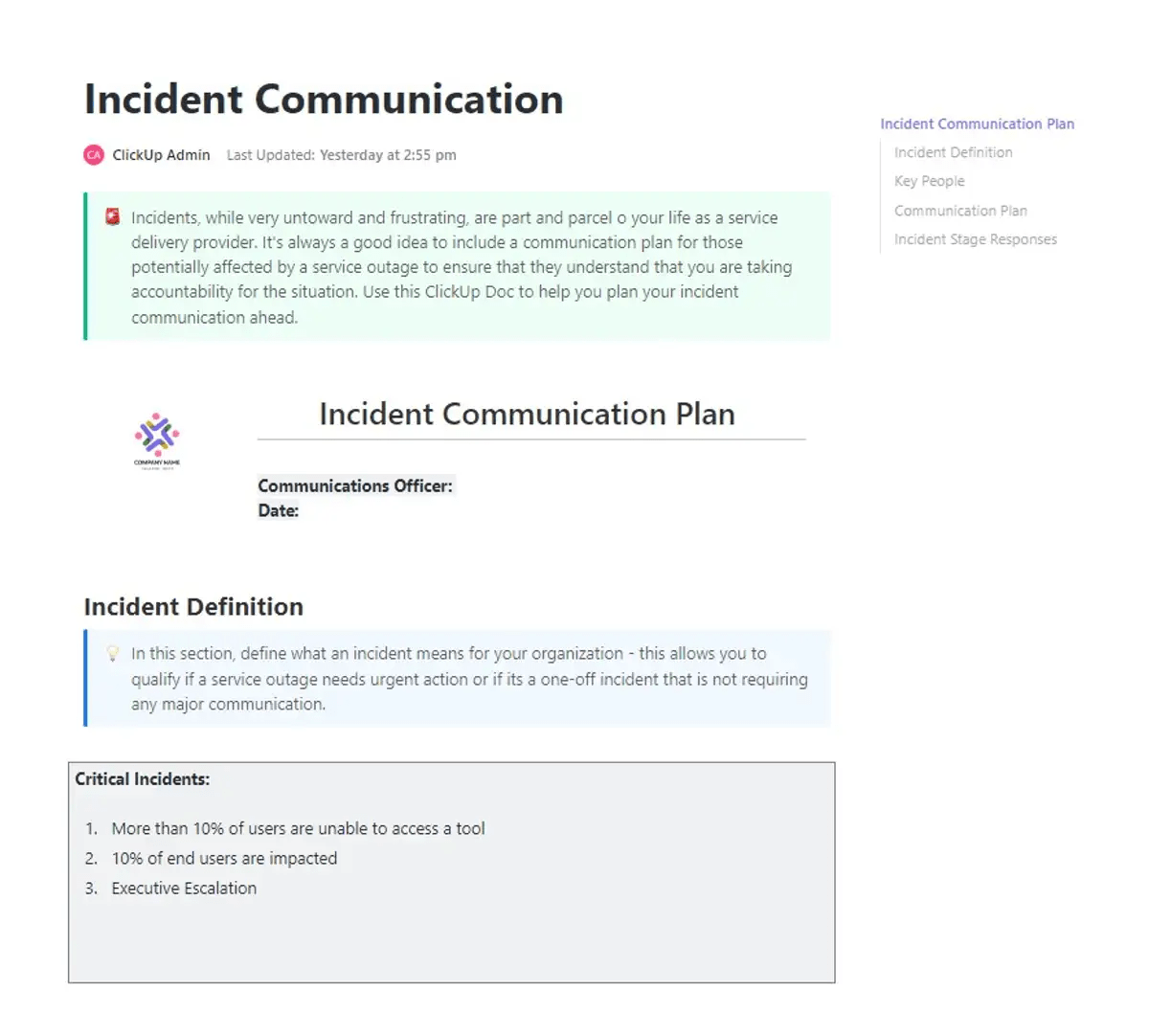

⚡ Sablonarchívum: Amikor incidensek történnek, a legnagyobb kockázatot gyakran a következményes zavar okozza. A késleltetett frissítések, a felelősségi körök tisztázatlansága és a szétszórt kommunikáció lassíthatja a reagálási időt és felerősítheti a hatást. Pontosan ebben nyújt valódi értéket a ClickUp incidens-kommunikációs terv sablonja.

Ez a sablon egy azonnal használható keretrendszert biztosít a csapatok számára, hogy nyomás alatt is egyértelműen tudjanak kommunikálni. Meghatározhatja a szerepköröket, felvázolhatja a kommunikációs csatornákat, és biztosíthatja, hogy a megfelelő érdekelt felek a megfelelő időben értesüljenek az eseményekről. A sablon mindent központosít a kapcsolattartóktól az eskalációs útvonalakig, így a csapatok összehangoltan tudnak cselekedni, amikor a leginkább szükség van rá.

Hogyan készítsünk incidenskezelési útmutatót (lépésről lépésre)

A terv nélküli biztonsági incidens válságot jelent. A kézikönyvvel rendelkező biztonsági incidens pedig egy folyamat. Íme, hogyan készíthet olyan kézikönyvet, amely nyomás alatt is megállja a helyét. 👀

1. lépés: Határozza meg a hatókört és a célokat

Mielőtt egyetlen eljárást is megírna, határozza meg, hogy a kézikönyv mit fed le és mit nem.

A hatókör kiterjedése rontja a használhatóságot. Az a kézikönyv, amely minden lehetséges forgatókönyvet megpróbál lefedni, végül egyiknek sem felel meg megfelelően, és az incidenskezelők időt pazarolnak olyan útmutatások keresésére, amelyek vagy nem léteznek, vagy nem vonatkoznak a helyzetükre.

Kezdje azzal, hogy megválaszol négy kérdést:

- Milyen incidencetípusok tartoznak a hatály alá: zsarolóvírusok, adatvédelmi incidensek, belső fenyegetések, DDoS-támadások, adathalászat, fiókátvételek, ellátási lánc megsértései, vagy az összes fent említett

- Mely rendszerekre és környezetekre vonatkozik az útmutató: Felhőalapú infrastruktúra, helyszíni szerverek, hibrid környezetek, SaaS-platformok, OT/ICS-rendszerek, vagy egyedi kockázati profilokkal rendelkező konkrét üzleti egységek

- A siker jellemzői: 60 perc alatti átlagos észlelési idő (MTTD), négy óra alatti átlagos reagálási idő (MTTR), illetve a SOC 2, ISO 27001 vagy HIPAA előírásoknak való megfelelés

- Ki a felelős az útmutatóért: Egy kijelölt személy vagy csapat, amelynek feladata az útmutató pontosságának biztosítása, a megfelelő személyek részére történő terjesztése, valamint a felülvizsgálatok ütemezése

A hatókör meghatározása egyszerűnek tűnik, amíg le nem ülünk, hogy megcsináljuk. A csapatok gyakran elakadnak ebben a szakaszban, mert az információk a korábbi incidensek, szétszórt jegyzetek és az érdekelt felek elvárásai között vannak elrejtve.

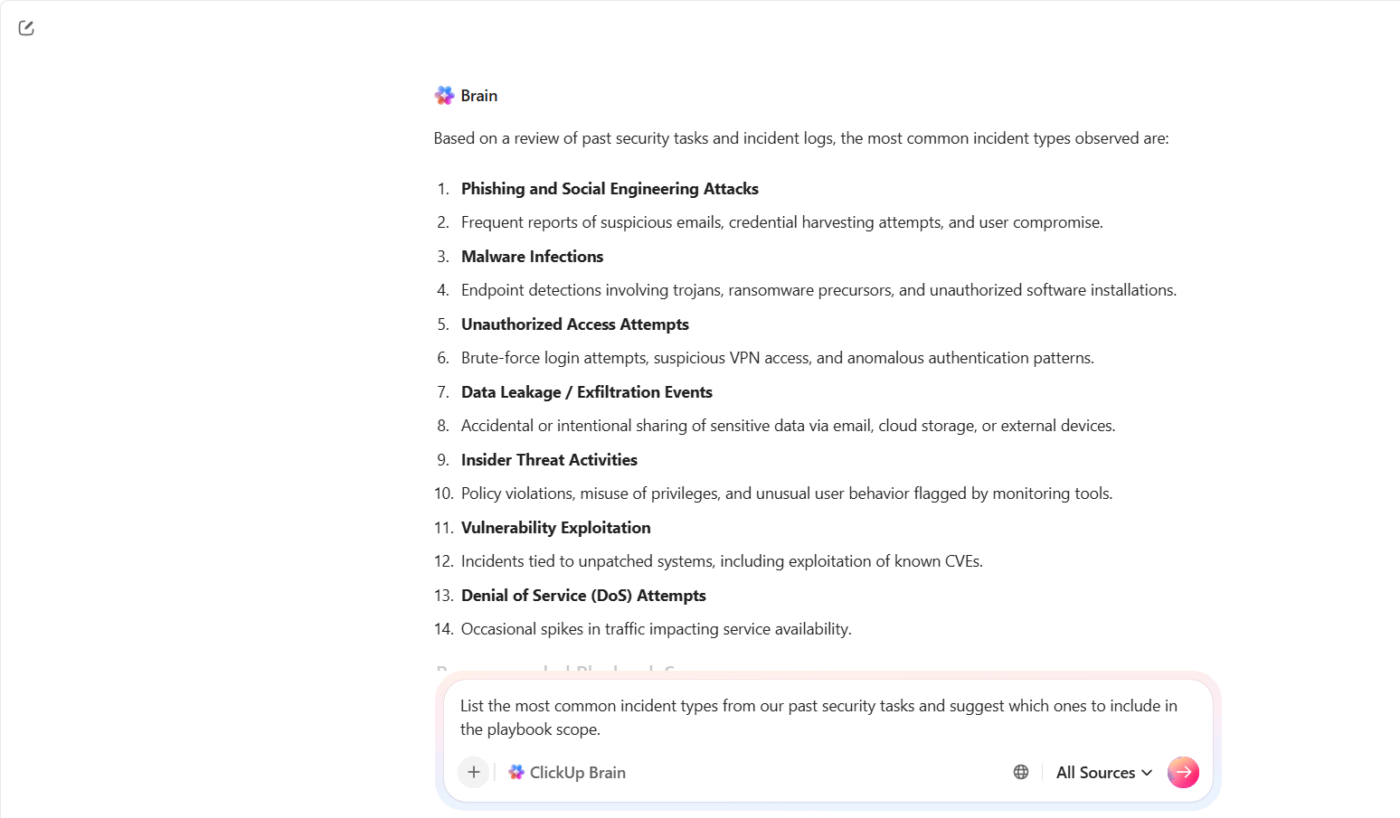

A ClickUp Brain segít összefogni ezeket az információkat, és használható kiindulási ponttá alakítani őket. Nem egy üres lapról indul. A csapatod már meglévő tudására építhetsz.

Tegyük fel például, hogy a biztonsági csapata az elmúlt negyedévben több adathalász és fiókátvételi incidenst kezelt. Ahelyett, hogy manuálisan átnézné az egyes eseteket, megkérheti a ClickUp Brain-t: „Sorold fel a leggyakoribb incidenciatípusokat a korábbi biztonsági feladatainkból, és javasold, melyeket vegyünk fel a kézikönyvbe.”

2. lépés: Az incidensek típusainak azonosítása és osztályozása

Nem minden incidens egyforma. Egy rosszul konfigurált S3-tároló és egy aktív ransomware-támadás teljesen eltérő válaszlépéseket, különböző csapattagokat és különböző eskalációs útvonalakat igényel.

Ha korán létrehoz egy osztályozási rendszert, az incidenskezelők már az első riasztástól kezdve gyors és következetes döntéseket hozhatnak, anélkül, hogy minden egyes esetnél a vezetőség jóváhagyására kellene várniuk.

Egy szabványos, négy szintből álló súlyossági modell így működik:

- Kritikus (P1): Aktív biztonsági incidens, adatlopás vagy rendszer szintű támadás – azonnali reagálás szükséges

- Magas (P2): Feltételezett behatolás, hitelesítő adatok ellopása vagy jelentős szolgáltatáskimaradás

- Közepes (P3): Rosszindulatú szoftvert észleltek, de azt sikerült megfékezni; szabályszegés, amely adatvesztés kockázatával jár

- Alacsony (P4): Sikertelen bejelentkezési kísérletek, kisebb szabályszegések, tájékoztató jellegű riasztások

Rendezze az egyes incidenciatípusokat súlyossági szintek szerint, hogy a reagálók gyors döntéseket hozhassanak anélkül, hogy minden bejelentést továbbítanának.

Miután meghatározta a hatályba tartozó területeket, a következő kihívás a következetességre összpontosít. A különböző reagálók gyakran eltérő módon értelmezik ugyanazt a riasztást, ami lassítja a döntéshozatalt és felesleges eskalációkat eredményez.

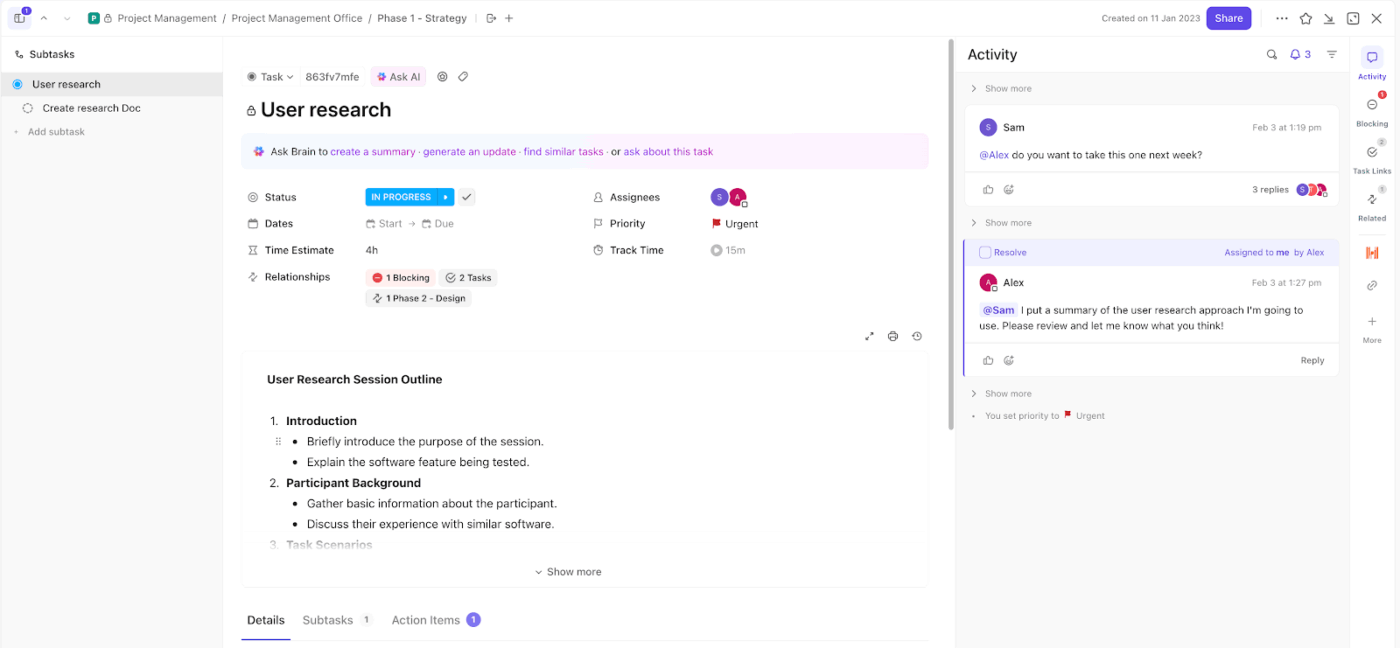

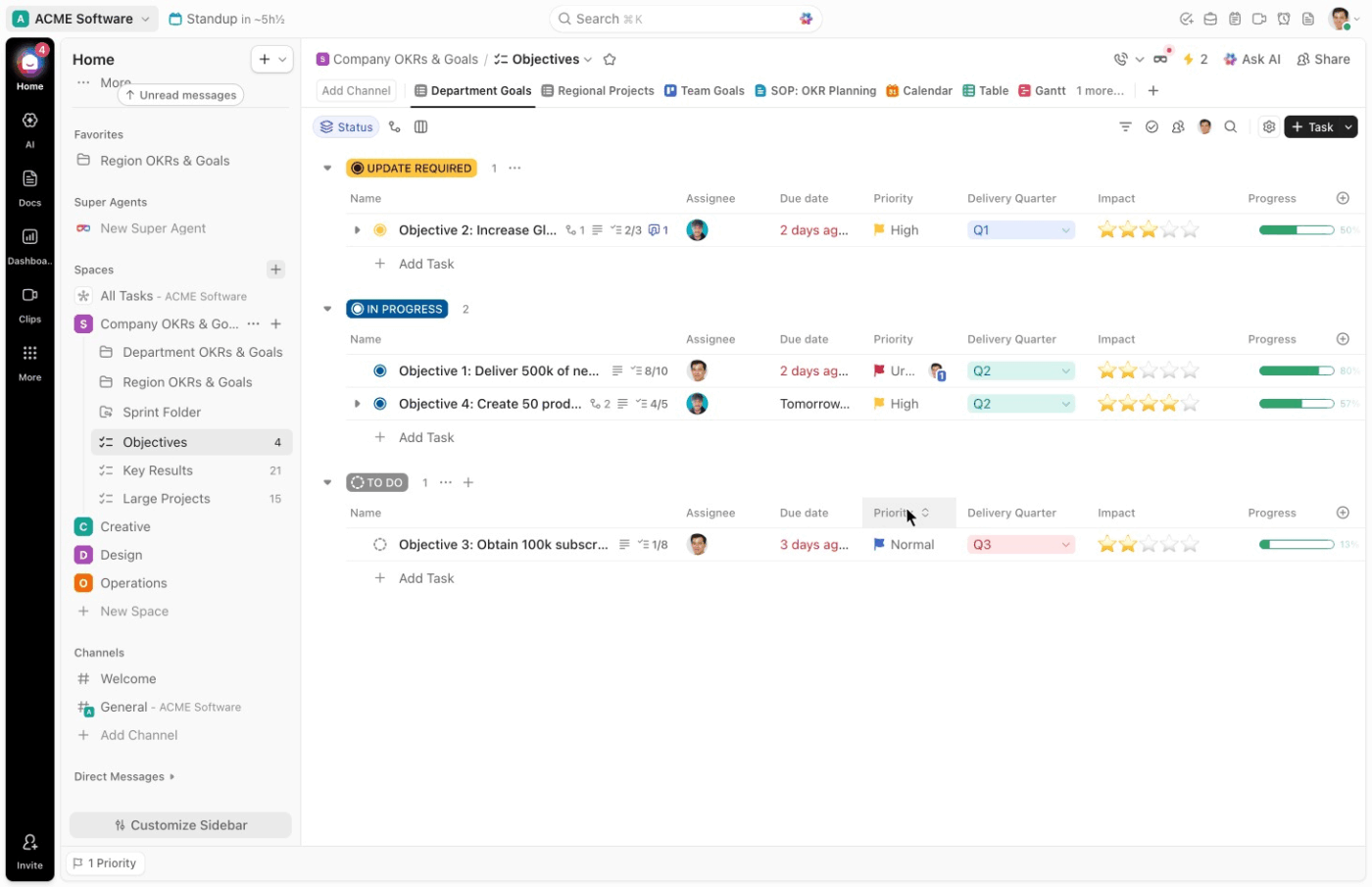

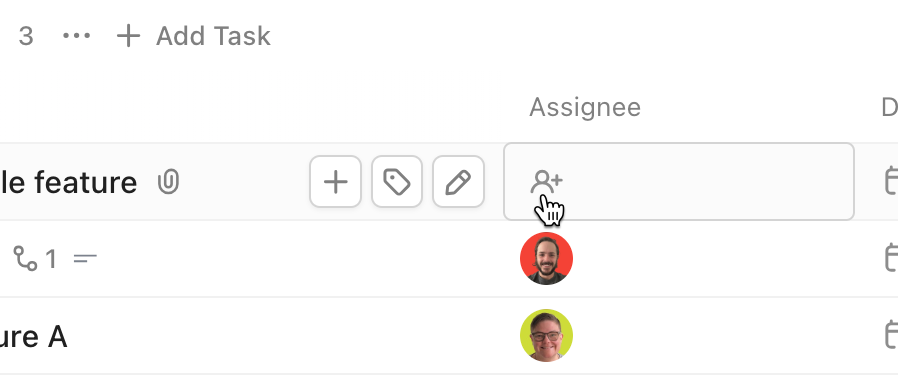

Kezdje a ClickUp Tasks alkalmazással, mint egyetlen végrehajtási egységgel. Minden incidens feladattá válik, ami azt jelenti, hogy semmi sem csúszik át nyomon követhetetlen csatornákon, mint például az e-mail vagy a csevegés.

Tegyük fel például, hogy a felügyeleti eszköze jelzi egy potenciális hitelesítő adatok ellopását. Létrehoz egy feladatot „Lehetséges hitelesítő adatok kompromittálása – pénzügyi fiók” címmel. Ez a feladat lesz a nyomozás, a frissítések és a megoldás központi helyszíne.

Ezt követően a ClickUp egyéni mezői biztosítják a gyors osztályozáshoz szükséges struktúrát. Beállíthat olyan mezőket, mint:

- Incidens típus: Adathalászat, zsarolóvírus, DDoS, belső fenyegetés

- Súlyossági szint: P1, P2, P3, P4

- Érintett rendszer: Felhő, helyszíni, SaaS, végpont

- Adatérzékenység: Magas, közepes, alacsony

3. lépés: Írjon ki eseményspecifikus reagálási eljárásokat

Ez a kézikönyv operatív magja.

Minden incidencetípushoz írjon egy olyan konkrét eljárást, amelyet az incidenskezelő nyomás alatt is követhet anélkül, hogy improvizálnia kellene. Általános útmutatásokat nem vesznek figyelembe, amikor a rendszerek leállnak.

Minden eljárásnak tartalmaznia kell:

- Kiváltó ok: Az a konkrét riasztás vagy jelentés, amely elindítja a reagálást

- Kezdeti triázs lépések: Az incidens típusához igazodó, az incidensre reagáló személy által az első 15 percben végrehajtandó első intézkedések

- Bizonyítékgyűjtési ellenőrzőlista: Naplófájlok, memóriadumpok, hálózati adatgyűjtések és e-mail fejlécek – minden, amire szükség van, mielőtt a korlátozási intézkedések megsemmisítenék azokat

- Korlátozási intézkedések: Konkrét, végrehajtható lépések

- Escalation criteria: Azok a feltételek, amelyek esetén szükséges az ügyet a vezetőség, a jogi tanácsadó vagy egy külső IR-szolgáltató elé terjeszteni

- Kommunikációs sablonok: Előre megírt vázlatok belső frissítésekhez és ügyfélértesítésekhez

A ransomware-események kezelése egyáltalán nem hasonlít a phishing-események kezeléséhez. Írja meg őket külön-külön, figyelembe véve az egyes forgatókönyvek sajátosságait.

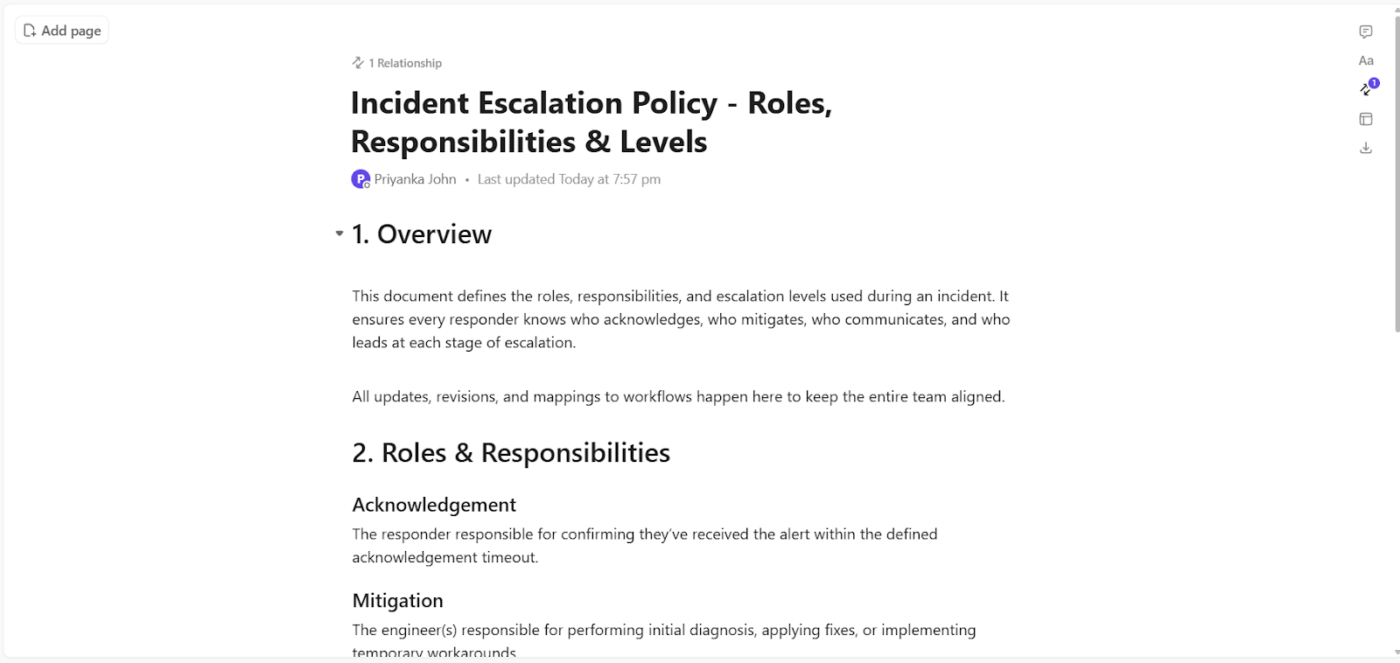

A ClickUp Docs segítségével úgy strukturálhatja az egyes incidenskezelési eljárásokat, hogy azok pontosan azokra a kérdésekre adjanak választ, amelyekkel az incidenskezelő abban a pillanatban szembesül. Tegyük fel például, hogy egy ransomware-esetet dokumentál.

A dokumentum a következőképpen segítheti az incidenskezelőt:

- Mi váltotta ki ezt: „Az EDR által észlelt végponttitkosítási riasztás”

- Mit kell tenni az első 15 percben: Izolálja az érintett gépet, tiltsa le a hálózati hozzáférést, ellenőrizze a terjedés mértékét

- Mit kell rögzíteni a terjedés megakadályozása előtt: Rendszer naplók, aktív folyamatok, a fájlok legutóbbi változásai

- Milyen körülmények esetén szükséges az eseményt magasabb szintre emelni: A titkosítás több végpontra terjedése vagy a megosztott meghajtókhoz való hozzáférés

- Mit kell közölni: Belső riasztás a biztonsági vezetésnek és előre elkészített tájékoztató az érintett csapatok számára

A ClickUp Docs ezt tovább erősíti a végrehajtásba való közvetlen integráció révén:

- Csatolja az eljárást a ClickUp incidensfeladatokhoz, így a reagálók pontosan a cselekvés pillanatában nyithatják meg az útmutatót

- Adjon hozzá ellenőrzőlistákat az egyes szakaszokhoz, hogy a kritikus lépéseket ne hagyják ki a nyomás alatt

- Rendeljen konkrét feladatokat a csapat tagjaihoz az esemény eszkalálása során anélkül, hogy elhagyná a dokumentumot

- A probléma megoldása után azonnal finomítsa az utasításokat, hogy a jövőbeli reagálások késedelem nélkül javuljanak

4. lépés: Határozza meg a kommunikációs protokollokat és a bizonyítékokra vonatkozó szabványokat

Két olyan terület, amely a kézikönyv kidolgozása során háttérbe szorul, és súlyos problémákat okozhat egy tényleges incidens során: a csapat kommunikációja és a bizonyítékok kezelése.

A kommunikáció tekintetében előre határozza meg a következő paramétereket:

- Elsődleges és tartalék csatornák

- Értesítési határidők

- Külső közzétételi követelmények

- Egyetlen megbízható forrás

A bizonyítékok alapján az útmutatónak a következőket kell tartalmaznia:

- Mit kell gyűjteni: Rendszereseménynaplók, hitelesítési naplók, memóriaképek, hálózati forgalmi adatok és a támadó tevékenységéről készült képernyőképek

- Hogyan gyűjtsük össze: csak olvasható forenzikus lemezkép, írásgátlók, valamint minden adatgyűjtési műveletről készült napló, időbélyeggel és a műveletet végrehajtó személy nevével

- Hol tárolja: Egy külön, hozzáférés-vezérelt környezetben, elszigetelve az érintett rendszerektől

- Ki férhet hozzá: Kizárólag a megnevezett nyomozók, a jogi és megfelelési kapcsolattartó jóváhagyásával

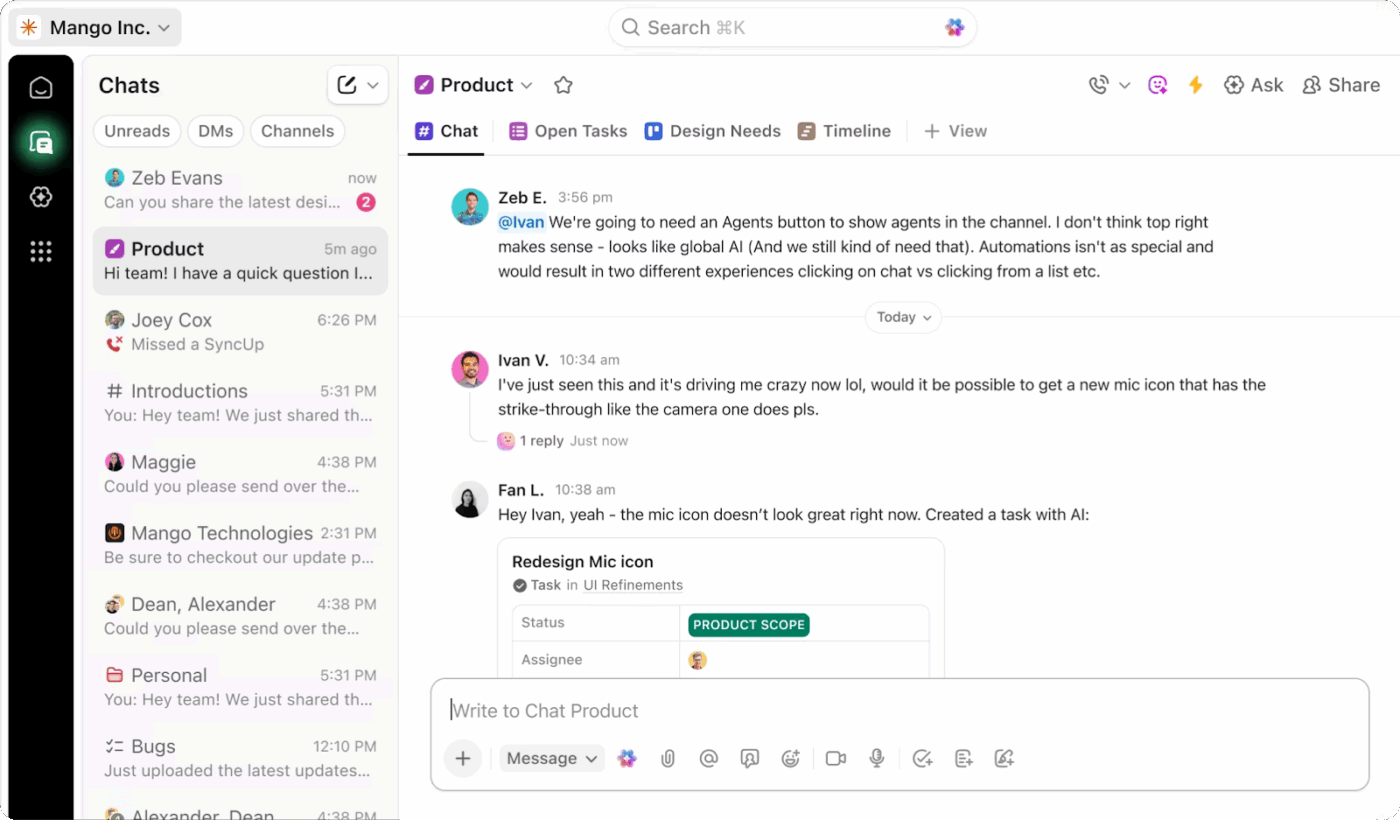

Amikor incidens történik, a kommunikáció gyakran szétszóródik a különböző eszközök között. A frissítések a Slackbe érkeznek, a döntések telefonon születnek, a legfontosabb részletek pedig olyan szálakba vesznek el, amelyeket senki sem néz meg újra. Ez a strukturálatlanság zavart kelt, késlelteti az események továbbítását, és megnehezíti az incidens utáni értékelést.

A ClickUp Chat egy dedikált, kontextushoz kapcsolódó csatornát biztosít, ahol az incidensekkel kapcsolatos kommunikáció fókuszált, látható és könnyen követhető marad.

Beállíthatja ezt az incidenskezelés elsődleges kommunikációs rétegeként, közvetlenül összekapcsolva a nyomon követett munkával. Ez a kapcsolat megváltoztatja a csapatok koordinációját nagy nyomás alatt.

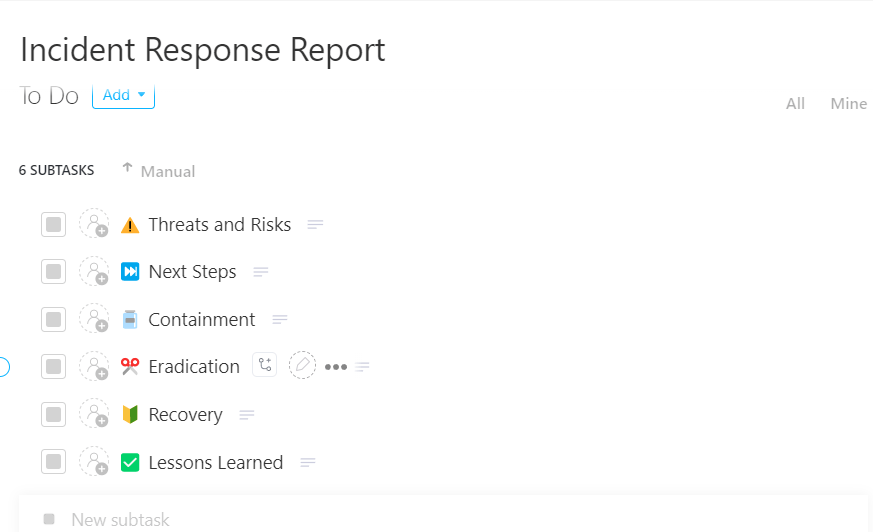

🚀 A ClickUp előnye: A ClickUp incidenskezelési jelentéssablonjával minden incidenst tanulási lehetőséggé alakíthat.

Rögzítse minden incidens részleteit pontosan és hiánytalanul a ClickUp incidenskezelési jelentéssablon segítségével

A használatra kész, feladat alapú rendszer lehetővé teszi az incidensek rögzítését, nyomon követését és kezelését a kezdetektől a végéig egy helyen, így semmi sem vész el a különböző eszközök vagy csapatok között.

5. lépés: Tesztelés, integrálás és felülvizsgálati ciklus kialakítása

A soha nem tesztelt kézikönyv csupán feltételezések gyűjteménye. Mielőtt működőképesnek tekintené, strukturált gyakorlatok segítségével ellenőrizze, és kapcsolja össze a csapata által mindennap használt eszközökkel.

A teszteléshez hajtsa végre a gyakorlatokat intenzitásuk szerint sorrendben:

- Asztali gyakorlat: A moderátor bemutat egy szimulált forgatókönyvet, és a csapat szóban megvitatja a döntéseket

- Funkcionális gyakorlat: A csapat ellenőrzött környezetben hajt végre konkrét lépéseket, például egy teszt végpont elszigetelését.

- Teljes szimuláció: A vörös csapat egy valósághű támadási forgatókönyvet hajt végre, miközben az incidenskezelő csapat valós időben reagál

Az eszközök integrációja érdekében kapcsolja össze a kézikönyvet közvetlenül a SIEM riasztási azonosítóival, az EDR-es korlátozási intézkedéseivel, a jegyrendszeres munkafolyamatokkal és a külső IR-szolgáltatóknak történő átadási eljárásokkal. Az incidenskezelőknek a riasztástól az eljáráson át a cselekvésig kell haladniuk anélkül, hogy kontextust váltanának.

Hogyan segít a ClickUp?

Az asztali gyakorlatok és szimulációk során gyakran ugyanaz a hiányosság derül ki. A csapatok elméletben ismerik a lépéseket, de a végrehajtás lelassul, mert nincs olyan rendszer, amely valós időben aktívan irányítaná a reagálást.

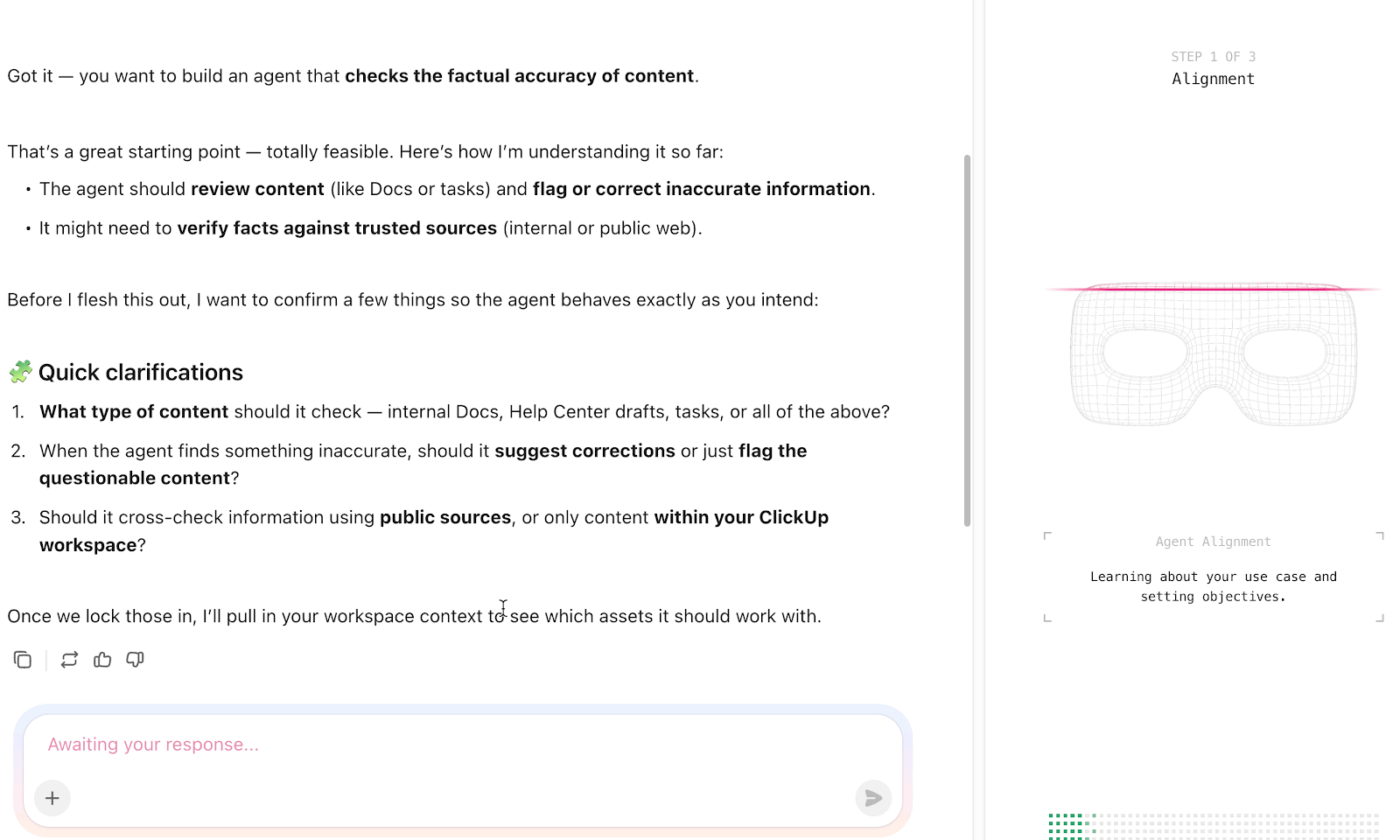

A ClickUp AI ügynökök pótolják ezt a hiányosságot. Figyelik a feladatok, mezők és munkafolyamatok közötti tevékenységeket, majd az Ön által meghatározott logika alapján cselekszenek. Ezért rendkívül hasznosak a kézikönyv tesztelése és üzembe helyezése során.

Kezdje azzal, hogy hogyan zajlik ez egy szimulációs gyakorlat során.

Tegyük fel, hogy a moderátor bemutat egy adathalász támadást, amely a hitelesítő adatok kompromittálódásához vezet. Amíg a csapata megvitatja a következő lépéseket, egy AI-ügynök:

- Készítsen strukturált reagálási ellenőrzőlistát, amely összhangban áll a phishing-eljárásával

- Javasoljon következő lépéseket olyan feladatmezők alapján, mint az „incidens típusa” és a „súlyossága”.

- Készítsen belső frissítést a jelenlegi feladatadatok alapján

Így a megbeszélések a tényleges végrehajtási lépéseken alapulnak.

💡 Profi tipp: A folyamatos karbantartás érdekében három kiváltó tényező köré építse fel az ellenőrzéseket:

- Éves teljes körű audit, amely magában foglal egy szimulációs gyakorlatot minden olyan eljárásra vonatkozóan, amelyet az elmúlt 12 hónapban még nem teszteltek

- Minden jelentős incidens után, amíg a részletek még frissek

- Negyedéves ellenőrzés a személyzeti és eszközbeli változásokról

A ClickUp Több felelős funkciójával rendeljen megnevezett felelőst minden ciklushoz. Felelősségre vonhatóság nélkül a felülvizsgálatok elmaradnak, és a kézikönyv csendben teherré válik.

Incidenskezelési útmutatók példái fenyegetés típusa szerint

Így néz ki az útmutató készítésének folyamata a leggyakoribb fenyegetéstípusok esetében.

Ransomware incidenskezelési útmutató

- Kiváltó ok: Végponti észlelési riasztás fájl titkosítási tevékenységről vagy szokatlan fájlkiterjesztés-változásokról

- Azonnali elszigetelés: Azonnal szigetelje el az érintett rendszereket a hálózattól, és tiltsa le a megosztott meghajtókat

- Főbb teendők: Azonosítsa a ransomware változatát, határozza meg a titkosítás hatókörét, és őrizze meg a nyomozási bizonyítékokat

- Helyreállítás: Helyezze vissza az adatokat tiszta biztonsági másolatokból, miután ellenőrizte, hogy azok nem sérültek-e, és javítsa ki a behatolási pontot

- Az incidens után: Dokumentálja a támadás idővonalát, és ellenőrizze a biztonsági mentések integritását.

🔍 Tudta? Az egyik legkorábbi hacker valójában egy bejelentő volt. Az 1980-as években a Chaos Computer Club néven ismert csoport feltárta a banki rendszerek biztonsági hibáit, nem azért, hogy azokat kihasználva profitot szerezzen, hanem hogy rámutasson a sebezhetőségekre.

Adathalász incidensek kezelési útmutatója

- Kiváltó ok: A felhasználó bejelenti egy gyanús e-mailt, vagy egy hitelesítő adatokat gyűjtő oldal észlelését

- Azonnali intézkedések: Helyezze karanténba az e-mailt az összes postafiókban, és blokkolja a feladó domainjét

- Főbb intézkedések: Kényszerítse a jelszavak visszaállítását, és azonnal szüntesse meg az aktív munkameneteket, ha hitelesítő adatokat adtak meg

- Kommunikáció: Értesítse az érintett felhasználókat, és küldjön ki egy szervezet-szintű figyelmeztető üzenetet anélkül, hogy pánikot keltene

- Helyreállítás: Győződjön meg arról, hogy nem maradt fenn tartós hozzáférés, és frissítse az e-mail szűrési szabályokat

Jogosulatlan hozzáférésre vonatkozó útmutató

- Kiváltó ok: Rendellenes bejelentkezési tevékenység, jogosultság-kiterjesztési riasztás vagy érzékeny erőforrásokhoz való hozzáférés

- Azonnali elszigetelés: Tiltsa le a kompromittált fiókot, szakítsa meg az aktív munkameneteket, és korlátozza a hozzáférést

- Főbb teendők: Határozza meg, hogyan nyerték el a hozzáférést, és ellenőrizze a kompromittált fiók által végrehajtott összes műveletet

- Helyreállítás: Állítsa vissza az összes potenciálisan érintett fiók hitelesítő adatait, és szigorítsa a hozzáférés-ellenőrzést

- Az incidens után: Végezzen teljes hozzáférési ellenőrzést, és frissítse a legkisebb jogosultság elvére épülő irányelveket

Az incidenskezelési útmutató legjobb gyakorlata

Íme azok a bevált gyakorlatok, amelyek megkülönböztetik azokat a csapatokat, amelyek hatékonyan oldják meg az incidenseket, azoktól, amelyek hat órával később is még mindig a válságstábban ülnek, és vitatkoznak arról, kinek a feladata a visszaállítás. Ha ezeket jól csinálja, minden más is könnyebbé válik. 🔥

Írja le, mit kell tenni, ne azt, hogy mit kell gondolni

A legtöbb útmutató tele van olyan lépésekkel, mint „mérje fel a helyzet súlyosságát” vagy „határozza meg a megfelelő érdekelt feleket”. Ezek nem lépések. Csak emlékeztetők arra, hogy gondolkodjon el a dolgokon.

Egy hasznos útmutató megmondja, milyen lépéseket kell tennie, nem pedig azt, hogy lépéseket kell tennie. Cserélje le az „értékelje az ügyfelekre gyakorolt hatást” kifejezést az „ellenőrizze az aktív munkamenetek irányítópultját, és illessze be a számot az incidenscsatornába” kifejezésre. A konkrétumok jelentik a lényeget.

Válassza szét a megoldást kereső személyt és az incidenskezelést végző személyt

Ha a legmagasabb rangú mérnök a hívás során egyszerre foglalkozik a kiváltó ok hibakeresésével, a vezetőség kérdéseinek megválaszolásával és annak eldöntésével, kit kell riasztani, akkor mindhárom feladat rosszul sikerül.

Az útmutatónak szigorú felosztást kell előírnia: egy személy felel a vizsgálatért, egy másik pedig az incidensért. Az incidensparancsnok nem hoz technikai döntéseket. Feladatokat delegál, akadályokat szüntet meg és kommunikál. Ez felesleges tehernek tűnik, amíg először nem takarít meg Önnek két órát.

🔍 Tudta? A nagyvállalatok 91%-a már megváltoztatta kiberbiztonsági stratégiáját a geopolitikai bizonytalanság miatt, így a globális feszültségek közvetlen hatással vannak a kibervédelmi döntésekre.

Végezze el az utólagos elemzést, amíg az érintettek még mindig idegesek

A legjobb utólagos elemzések 48 órán belül készülnek el, mert akkor még friss a frusztráció. Az a mérnök, aki úgy gondolta, hogy a riasztási küszöbérték túl magas, ezt a második napon fogja elmondani.

A 10. napra már továbbléptek, és a megbeszélés inkább a történtek udvarias rekonstruálásává válik, mintsem őszinte beszélgetéssé arról, mi is romlott el.

Tesztelje az útmutatót azzal, hogy megpróbálja megkerülni

Az egyetlen megbízható módja annak, hogy kiderüljön, működik-e az útmutatója, az, ha akkor használja, amikor valójában nincs baj. Vezessen le egy próbát. Válasszon egy reális hibahelyzetet, adja oda valakinek az útmutatót előzetes ismeretek nélkül, és figyelje meg, hol haboznak.

Minden habozás egy hiányosság. Minden felmerülő kérdés egy kihagyott lépés. Egy olyan útmutató, amelyet még soha nem teszteltek stresszhelyzetben, soha nem készült el teljesen.

Egy üzemeltetési vezető osztja meg gondolatait a ClickUp használatáról:

A ClickUp remek eszköz volt a csapatunk szervezettségének és összehangoltságának fenntartásához. Leegyszerűsíti a projektek kezelését, a feladatok kiosztását és az előrehaladás nyomon követését, mindezt egy helyen. Különösen értékelem a rugalmasságot – testreszabhatók a munkafolyamatok, sablonok hozhatók létre, és a platform különböző csapatfolyamatokhoz igazítható.

Nagyon hasznosnak bizonyult olyan ismétlődő folyamatok kialakításához, mint az SOP-k, a teljesítményértékelések és a projektkövetés. A feladatok, dokumentumok és kommunikáció összekapcsolása csökkenti az oda-vissza levelezést, és biztosítja, hogy mindenki ugyanazon az oldalon álljon.

Incidenskezelési útmutatók létrehozása és kezelése a ClickUp segítségével

Hatalmas kihívás, hogy a kézikönyvek működőképesek és hozzáférhetők legyenek, amikor szükség van rájuk. A legtöbb csapatnál a dokumentáció szétszórva található a wikikben, a Google Docs-ban és a Slack könyvjelzői között. Amikor incidens történik, senki sem tudja biztosan, melyik verzió az aktuális, vagy hol található az eskalációs mátrix.

Szüntesse meg az eszközök szétszóródását és a kontextusváltást a ClickUp segítségével. Az integrált munkaterületnek köszönhetően a kézikönyv dokumentációja, az incidenskezelési munkafolyamatok és a csapatkommunikáció mind egy helyen található.

Akár az első útmutatóját készíti, akár szétszórt dokumentációkat egyesít, a ClickUp egyetlen helyet biztosít csapatának a tervezéshez, a reagáláshoz és a fejlesztéshez. Regisztráljon még ma ingyen!

Gyakran ismételt kérdések (GYIK)

1. Mi a különbség az incidenskezelési útmutató és a runbook között?

Az útmutató egy adott incidens típus teljes reagálási ciklusát lefedi. Ezzel szemben a futtatási útmutató egy szűkebb körű technikai eljárás, amely egy adott feladat elvégzésére vonatkozik a reagálás keretében.

2. Milyen gyakran kell frissítenie az incidenskezelési útmutatót?

Legalább negyedévente vizsgálja felül és frissítse az útmutatókat. Emellett minden valós incidens és minden szimulációs gyakorlat után is frissítenie kell őket.

4. Használhat-e incidenskezelési útmutató sablont kiindulási pontként?

Igen, a NIST vagy a CISA keretrendszerek sablonjai bevált struktúrát nyújtanak. A ClickUp sablonok szintén nagyon hasznosak. Ez lehetővé teszi, hogy testreszabja az alapokat a saját környezetéhez, ahelyett, hogy egy üres lappal kezdene.

5. Szükségük van-e a kis csapatoknak incidenskezelési útmutatóra?

A kis csapatoknak vitathatatlanul nagyobb szükségük van a forgatókönyvekre, mivel náluk kevesebb a hibalehetőség. Egy egyszerű forgatókönyv a legfontosabb fenyegetési forgatókönyvekre vonatkozóan messze jobb megoldás, mint az improvizált reagálás.