{ "@context": "http://schema. org", "@type": "FAQPage", "mainEntity": [ { "@type": "Question", "name": "Mi az a kiberbiztonsági kockázati keretrendszer?", "acceptedAnswer": { "@type": "Answer", "text": "A kiberbiztonsági kockázatkezelési keretrendszer egy szisztematikus megközelítés, amely megvédheti a szervezeteket a kiberfenyegetésektől." } } ] }

A technológia fejlődésével a kiberbiztonsági kockázatok is növekednek, ami valós veszélyt jelent minden méretű vállalkozás számára. Ennek eredményeként a szervezetek megelőző intézkedéseket hoztak a kiberbiztonság terén, hogy megelőzzék a kibertámadásokat.

A szervezet védelme érdekében kiberbiztonsági kockázati keretrendszert kell bevezetnie. Egy ilyen keretrendszer strukturált megközelítést biztosít a kockázatok azonosításához, értékeléséhez és kezeléséhez egy szisztematikus folyamat keretében.

Ne várjon, amíg késő lesz! Tegyen proaktív lépéseket még ma, hogy megvédje vállalkozását!

Ez a cikk bemutatja, hogyan értékelheti kiberbiztonsági helyzetét, hogyan állíthat fel megfelelő célokat és feladatokat, hogyan válasszon keretrendszert kockázatkezelési folyamatához, hogyan valósítson meg kockázatcsökkentő stratégiákat, és hogyan vizsgálja felül a követett kockázati folyamatot. 🔐

Mi az a kiberbiztonsági kockázatkezelés?

A kiberbiztonsági kockázatkezelés egy olyan folyamat, amely segít a szervezeteknek azonosítani, értékelni és rangsorolni a digitális eszközeiket fenyegető potenciális kockázatokat. Ide tartoznak az adatok, a hardver, a szoftver, a hálózatok és egyéb digitális komponensek.

Ez magában foglalja olyan irányelvek és eljárások bevezetését, amelyek csökkentik ezeket a kockázatokat és megvédik a szervezetet a kibertámadásoktól. A kiberbiztonsági kockázatok proaktív kezelésével a vállalkozások megelőzhetik vagy minimalizálhatják a potenciális fenyegetések hatását.

Mi az a kiberbiztonsági kockázati keretrendszer?

A kiberbiztonsági kockázati keretrendszer egy szisztematikus megközelítés, amely megvédheti a szervezeteket a kiberfenyegetésektől.

Ehhez fel kell ismerni a potenciális kockázatokat, értékelni kell a kockázatok hatásának valószínűségét és lehetséges következményeit, biztonsági intézkedéseket kell kidolgozni a hatások minimalizálása érdekében, valamint folyamatos figyelemmel kell kísérni a felmerülő kockázatokat.

Az eljárás alapos és felhatalmazza a szervezeteket, hogy további intézkedéseket tegyenek az információik és eszközeik kiberbűnözők elleni védelme érdekében.

Mi a kiberbiztonsági kockázatkezelési folyamat meghatározása?

A kiberbiztonsági kockázatkezelési folyamat egy strukturált megközelítés a szervezeten belüli kockázatok azonosítására, értékelésére és kezelésére. Ez a folyamat segít a szervezeteknek megalapozott döntéseket hozni az üzleti tevékenységük szempontjából elfogadható kockázati szintről, és tervet készíteni ezeknek a kockázatoknak a csökkentésére.

A kiberbiztonsági kockázati keretrendszer bevezetésének fontossága

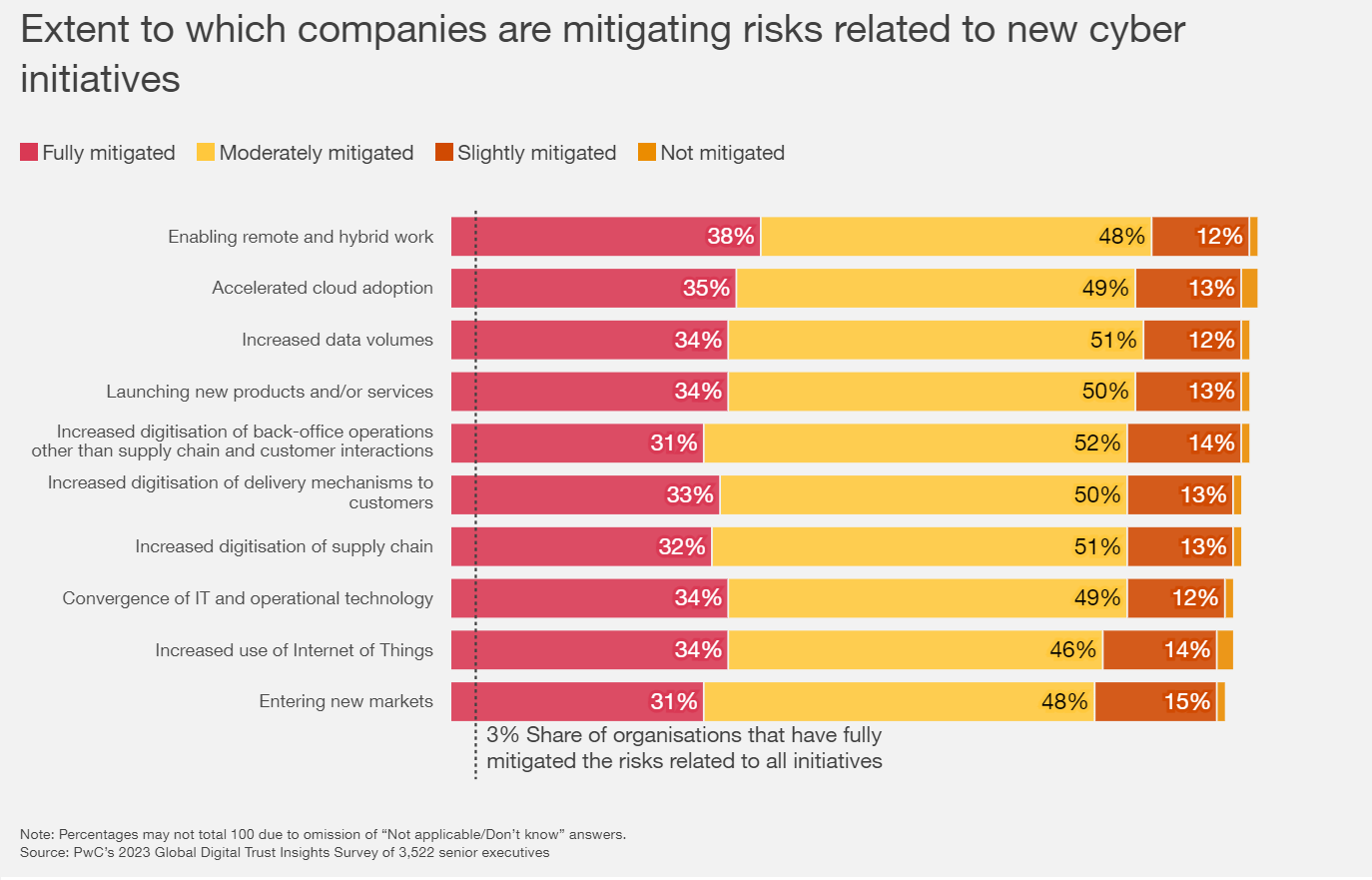

A PwC Global Digital Trust Insights Survey felmérés adatai szerint néhány vállalat javította a kiberbiztonságát az elmúlt évben, de csak kevesen csökkentették teljesen az összes kiberkockázatot. A kiberbiztonság nem csak a CISO felelőssége, hanem mindenkié, beleértve a vezérigazgatót is, akinek fontos szerepe van a bizalom kiépítésében és fenntartásában konkrét intézkedések révén.

A strukturált megközelítés és keretrendszer segítségével kezelhetők a potenciális kockázatok, és a szervezetek a következőket tehetik:

- Értékelje biztonsági helyzetüket

- Azonosítsa a biztonsági intézkedéseiben fennálló hiányosságokat

- Végezzen kockázatértékelést, és mérje fel a belső és külső fenyegetéseket.

- A kockázatok fontossági sorrendbe állítása és a kezelési folyamat kialakítása

- Vezessen be szükséges ellenőrzéseket a potenciális kiberbiztonsági kockázatok csökkentése érdekében.

A megelőző intézkedések biztosítják ügyfeleit és érdekelt feleket arról, hogy komolyan veszi a kiberbiztonságot. Ennek eredményeként biztonságosabbnak érzik magukat, és nagyobb valószínűséggel folytatják termékeinek és szolgáltatásainak használatát.

Példák a kiberbiztonsági fenyegetésekre

Mielőtt belemennénk a kiberbiztonsági kockázati keretrendszer bevezetésének részleteibe, először is ismerjük meg a szervezeteket fenyegető potenciális kockázatokat:

- Adathalász támadások: Csaló e-mailek vagy üzenetek felhasználásával érzékeny információk megszerzése a felhasználóktól.

- Rosszindulatú szoftverek támadásai: Olyan rosszindulatú szoftverek, amelyek célja a számítógépes rendszerhez való hozzáférés megszerzése vagy annak károsítása.

- Belső fenyegetések: Olyan alkalmazottak vagy volt alkalmazottak, akik hozzáférnek érzékeny információkhoz, és azokat rosszindulatú célokra használják fel.

- Szociális mérnöki támadások: Az egyének manipulálása érzékeny információk kiadására olyan taktikákkal, mint a személyiséglopás vagy a zsarolás.

- Elosztott szolgáltatásmegtagadási (DDoS) támadások: Egy összehangolt erőfeszítés, amelynek célja a rendszer forgalmának túlterhelése, ami szolgáltatáskimaradásokhoz és adatvédelmi incidensekhez vezet.

Hogyan valósítson meg kiberbiztonsági kockázati keretrendszert (6 lépés sablonokkal)

1. lépés: Mérje fel jelenlegi kiberbiztonsági helyzetét

A kiberbiztonsági helyzetének értékelése kritikus fontosságú a kiberbiztonsági kockázatkezelésben. Az alábbiakban bemutatjuk a követendő lépéseket:

Értékelje a jelenlegi biztonsági intézkedéseket

- A jelenlegi kiberbiztonsági kockázatkezelési folyamat azonosítása és felülvizsgálata: Vázolja fel az összes biztonsági intézkedést, és vegye fel a biztonsággal kapcsolatos incidensek kezeléséhez szükséges folyamatot, valamint a fenyegetésekre való reagálás módját.

- Értékelje hálózata biztonságát: Végezzen kiberbiztonsági kockázatértékelést a tűzfalak, víruskereső szoftverek és egyéb, a jogosulatlan hozzáféréseket felismerő és megelőző eszközök ellenőrzésével. Ezeket frissíteni kell, és a legújabb biztonsági javításokat kell telepíteni rájuk. Ha valamelyik elavult, hálózata nagyobb valószínűséggel válik sebezhetővé.

- Tekintse át újra kiberbiztonsági kockázatkezelési stratégiáját: Ellenőrizze, hogyan kezeli szervezete az érzékeny adatokat és rendszereket (hozzáférési jogosultságok, jelszó-politika és többfaktoros hitelesítés), majd végezzen belső és külső sebezhetőségi értékelést a gyenge pontok feltárása érdekében.

- Ellenőrizze az incidenskezelési tervét: Tesztelje az incidenskezelési tervét, hogy megbizonyosodjon annak hatékonyságáról, és ellenőrizze, hogy képes-e felismerni, reagálni és helyreállítani a biztonsági incidenseket.

- Ellenőrizze az alkalmazottakat: Biztonsági tudatosságra és kiberbiztonsági bevált gyakorlatokra vonatkozó képzési programokat, valamint egyéb értékeléseket biztosítson alkalmazottai számára, például: Tudásmegtartási tesztek Az alkalmazottak viselkedésének és a szabályok betartásának megfigyelése, hogy biztosan alkalmazzák a képzésen tanultakat Szimulált adathalászati tesztek, hogy értékelje az alkalmazottak képességét az adathalászati kísérletek felismerésére és jelentésére. Értékelje az alkalmazottak reakcióját a biztonsági incidensekre

- Tudásmegtartási tesztek

- A munkavállalók viselkedésének és a szabályok betartásának megfigyelése annak biztosítása érdekében, hogy a képzés során tanultakat alkalmazzák a gyakorlatban.

- Szimulált adathalászati tesztek az adathalászati kísérletek felismerési és jelentési képességének értékeléséhez.

- Értékelje a biztonsági incidensekre adott válaszukat

- Értékelje harmadik fél beszállítóit: Ha harmadik fél beszállítóival dolgozik, azok hozzáférhetnek a rendszereihez. Értékelnie kell azok kiberbiztonsági intézkedéseit, és ellenőriznie kell a múltjukat is.

- Tudásmegtartási tesztek

- A munkavállalók viselkedésének és a szabályok betartásának megfigyelése annak biztosítása érdekében, hogy a képzés során tanultakat alkalmazzák a gyakorlatban.

- Szimulált adathalászati tesztek az adathalászati kísérletek felismerési és jelentési képességének értékeléséhez.

- Értékelje a biztonsági incidensekre adott válaszukat

A biztonsági intézkedések hiányosságainak azonosítása

Az IBM 2023-as fenyegetés-információs indexe szerint a kibertámadások áldozatainak 27%-a zsarolással kapcsolatos esetekben szenvedett el kárt, ami nyomást gyakorolt az áldozatokra. Meg kell határoznia a kockázatkezelési stratégiájában lévő hiányosságokat, hogy megállapítsa, mely területek vannak kitéve kiberbiztonsági fenyegetéseknek.

A jelenlegi biztonsági intézkedéseinek értékelése után keresse meg azokat a hiányosságokat, amelyek kiberbiztonsági kockázatnak tehetik ki szervezetét. Van elavult biztonsági megoldása, javítatlan szoftvere és gyenge jelszava? Van képzetlen alkalmazottja?

- Hasonlítsa össze a biztonsági intézkedéseket, és végezzen kiberbiztonsági értékelést: Hasonlítsa össze biztonsági intézkedéseit az iparágában jelenleg alkalmazott bevált gyakorlatokkal és szabványokkal. Ezután végezzen kockázatértékelést a potenciális fenyegetések és sebezhetőségek azonosítása érdekében.

- Szimuláljon kibertámadást: Használjon behatolási tesztet és sebezhetőségi szkennert, hogy azonnal azonosítsa hálózatának gyenge pontjait. Figyelje meg, hogyan reagálnak az alkalmazottak egy támadás során.

- Ellenőrizze az incidensjelentéseket: Tekintse át a biztonsági incidensjelentéseket, és elemezze azokat olyan minták vagy tendenciák szempontjából, amelyek gyenge pontokra utalhatnak.

- Határozza meg a fejlesztendő területeket: Miután azonosította a biztonsági intézkedéseinek gyenge pontjait, ellenőrizze, hogy mit kell fejleszteni. Rangsorolja a fontosabbakat. Ezután dolgozzon ki egy tervet a problémák megoldására.

- Belső és külső fenyegetések és sebezhetőségek felmérése: Végezzen biztonsági ellenőrzéseket és kockázatértékeléseket, hogy megállapítsa, hol vannak a sebezhető pontok.

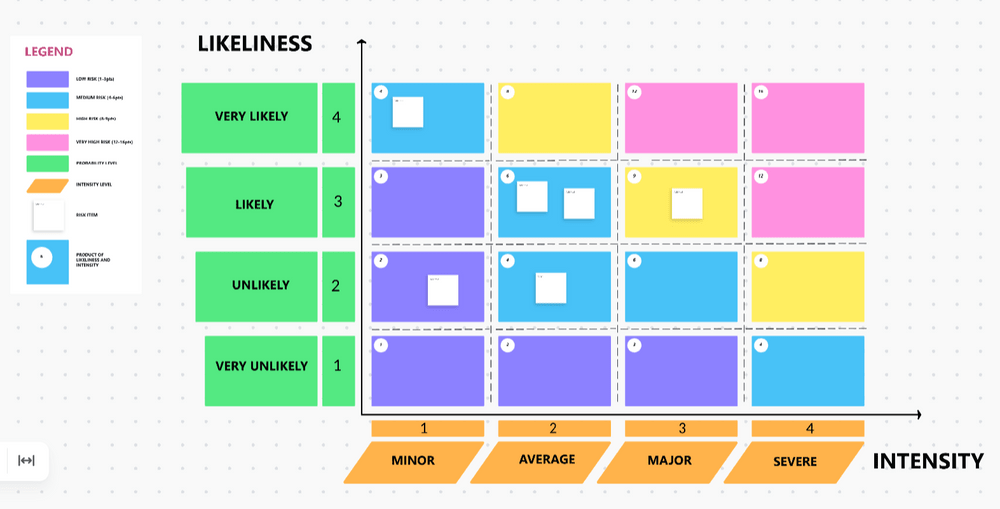

PROFI TIPPHasználja a ClickUp kockázatértékelési táblát, hogy a digitális táblán dokumentálja a potenciális fenyegetéseket, és könnyedén együttműködhessen és megoszthassa azokat a csapatával. Ez a sablon szisztematikus folyamatot kínál a veszélyek és kockázatok azonosításához, értékeléséhez és ellenőrzéséhez, hogy javítsa a projekt sikeres befejezésének esélyét.

2. lépés: Határozza meg céljait és célkitűzéseit

A világosan meghatározott célok és feladatok lehetővé teszik, hogy a legfontosabb prioritásokra összpontosítson és megfelelően ossza el erőforrásait.

Határozza meg, mit szeretne elérni

- Ellenőrizze az integritási és rendelkezésre állási követelményeket: Mely területeket kell védeni a szervezetében? Mit kell elérnie a kiberbiztonsági kockázatkezelés terén? Legyen konkrét a céljaival és célkitűzéseivel kapcsolatban. Ellenőrizze az információs eszközei integritási és rendelkezésre állási követelményeit. Győződjön meg arról, hogy azok megfelelnek az összes szabályozási követelménynek.

- Kiberbiztonsági kockázatkezelési program kidolgozása: Vizsgálja meg a kiberfenyegetések és -támadások lehetséges hatásait a szervezetére, és állítson fel célokat az ilyen események hatásának csökkentésére. Dolgozzon ki saját stratégiákat a megelőzésre, felismerésre és reagálásra.

Határozza meg céljait és célkitűzéseit

- Strukturált megközelítésre van szükség a kiberbiztonsági kockázatkezelési stratégiájához illeszkedő, elérhető és egyértelmű célok és célkitűzések meghatározásához. A SMART célkeretrendszer betartása segíthet biztosítani, hogy a célok jól meghatározottak és elérhetők legyenek Konkrét: A kiberbiztonsági kockázatkezelés céljainak meghatározásakor a szervezet konkrétabb és tömörebb lesz Példa: A sikeres adathalász támadások számának 80%-os csökkentése a következő három hónapban Mérhető: A mérhető célok lehetővé teszik az előrehaladás meghatározását és nyomon követését Példa: A sikeres adathalász támadások számának 80%-kal történő csökkentése, amelyet a bejelentett incidensek számával mérünk Elérhető: Ellenőrizze, hogy a célkitűzés a szervezet meglévő erőforrásaival és képességeivel elérhető-e. Példa: A következő három hónapban vezesse be a kétfaktoros hitelesítést az összes alkalmazott számára Releváns: Győződjön meg arról, hogy a célkitűzés összhangban van a szervezet küldetésével és céljaival. Példa: „A szervezet biztonsági helyzetének javítása és az adatvédelmi incidensek kockázatának csökkentése egy sebezhetőségkezelő program bevezetésével a következő 12 hónapon belül”. Időhöz kötött: Határozzon meg egy konkrét időkeretet a cél elérésére. Példa: Határozzon meg egy célt, amely szerint a következő hat hónapon belül létrehoz egy katasztrófa-elhárítási tervet, amely lehetővé teszi a kritikus rendszerek helyreállítását bármilyen zavar esetén 4 órán belül.

- Konkrét: A kiberbiztonsági kockázatkezelés céljainak meghatározásakor a szervezet konkrétabb és tömörebb lesz. Példa: A sikeres adathalász támadások számának 80%-kal történő csökkentése a következő három hónapban.

- Példa: Csökkentse a sikeres adathalász támadások számát 80%-kal a következő három hónapban.

- Mérhető: A mérhető célok segítségével meghatározhatja és nyomon követheti az előrehaladást. Példa: Csökkentse a sikeres adathalász támadások számát 80%-kal, és mérje azt a bejelentett incidensek számával.

- Példa: Csökkentse a sikeres adathalász támadások számát 80%-kal, és mérje azt a bejelentett incidensek számával.

- Elérhető: Ellenőrizze, hogy a célkitűzés a szervezet számára a meglévő erőforrások és képességek felhasználásával elérhető-e. Példa: Kétfaktoros hitelesítés bevezetése az összes alkalmazott számára a következő három hónapban.

- Példa: Kétfaktoros hitelesítés bevezetése az összes alkalmazott számára a következő három hónapban.

- Releváns: Gondoskodjon arról, hogy célja összhangban legyen a szervezet küldetésével és céljaival. Példa: Növelje szervezetének biztonsági helyzetét és csökkentse az adatvédelmi incidensek kockázatát egy sebezhetőségkezelési program bevezetésével a következő 12 hónapban.

- Példa: Növelje szervezetének biztonsági szintjét és csökkentse az adatvédelmi incidensek kockázatát egy sebezhetőségkezelő program bevezetésével a következő 12 hónapban.

- Időhöz kötött: Határozzon meg egy konkrét idővonalat a cél eléréséhez. Példa: Határozzon meg egy célt, hogy a következő hat hónapban kidolgozza a katasztrófa-elhárítási tervet, amely lehetővé teszi a kritikus rendszerek helyreállítását bármilyen zavar esetén 4 órán belül.

- Példa: Tűzzön ki célul, hogy a következő hat hónapban kidolgoz egy katasztrófa-elhárítási tervet, amely lehetővé teszi a kritikus rendszerek helyreállítását bármilyen zavar esetén 4 órán belül.

- Konkrét: A kiberbiztonsági kockázatkezelés céljainak meghatározásakor a szervezet konkrétabb és tömörebb lesz. Példa: A sikeres adathalász támadások számának 80%-kal történő csökkentése a következő három hónapban.

- Példa: Csökkentse a sikeres adathalász támadások számát 80%-kal a következő három hónapban.

- Mérhető: A mérhető célok segítségével meghatározhatja és nyomon követheti az előrehaladást. Példa: Csökkentse a sikeres adathalász támadások számát 80%-kal, és mérje azt a bejelentett incidensek számával.

- Példa: Csökkentse a sikeres adathalász támadások számát 80%-kal, és mérje azt a bejelentett incidensek számával.

- Elérhető: Ellenőrizze, hogy a célkitűzés a szervezet számára a meglévő erőforrások és képességek felhasználásával elérhető-e. Példa: Kétfaktoros hitelesítés bevezetése az összes alkalmazott számára a következő három hónapban.

- Példa: Kétfaktoros hitelesítés bevezetése az összes alkalmazott számára a következő három hónapban.

- Releváns: Gondoskodjon arról, hogy célja összhangban legyen a szervezet küldetésével és céljaival. Példa: Növelje szervezetének biztonsági helyzetét és csökkentse az adatvédelmi incidensek kockázatát egy sebezhetőségkezelési program bevezetésével a következő 12 hónapban.

- Példa: Növelje szervezetének biztonsági szintjét és csökkentse az adatvédelmi incidensek kockázatát egy sebezhetőségkezelő program bevezetésével a következő 12 hónapban.

- Időhöz kötött: Határozzon meg egy konkrét idővonalat a cél eléréséhez. Példa: Határozzon meg egy célt, hogy a következő hat hónapban kidolgozza a katasztrófa-elhárítási tervet, amely lehetővé teszi a kritikus rendszerek helyreállítását bármilyen zavar esetén 4 órán belül.

- Példa: Tűzzön ki célul, hogy a következő hat hónapban kidolgoz egy katasztrófa-elhárítási tervet, amely lehetővé teszi a kritikus rendszerek helyreállítását bármilyen zavar esetén 4 órán belül.

- Példa: Csökkentse a sikeres adathalász támadások számát 80%-kal a következő három hónapban.

- Példa: Csökkentse a sikeres adathalász támadások számát 80%-kal, és mérje azt a bejelentett incidensek számával.

- Példa: Kétfaktoros hitelesítés bevezetése az összes alkalmazott számára a következő három hónapban.

- Példa: Növelje szervezetének biztonsági szintjét és csökkentse az adatvédelmi incidensek kockázatát egy sebezhetőségkezelő program bevezetésével a következő 12 hónapban.

- Példa: Tűzzön ki célul, hogy a következő hat hónapban kidolgoz egy katasztrófa-elhárítási tervet, amely lehetővé teszi a kritikus rendszerek helyreállítását bármilyen zavar esetén 4 órán belül.

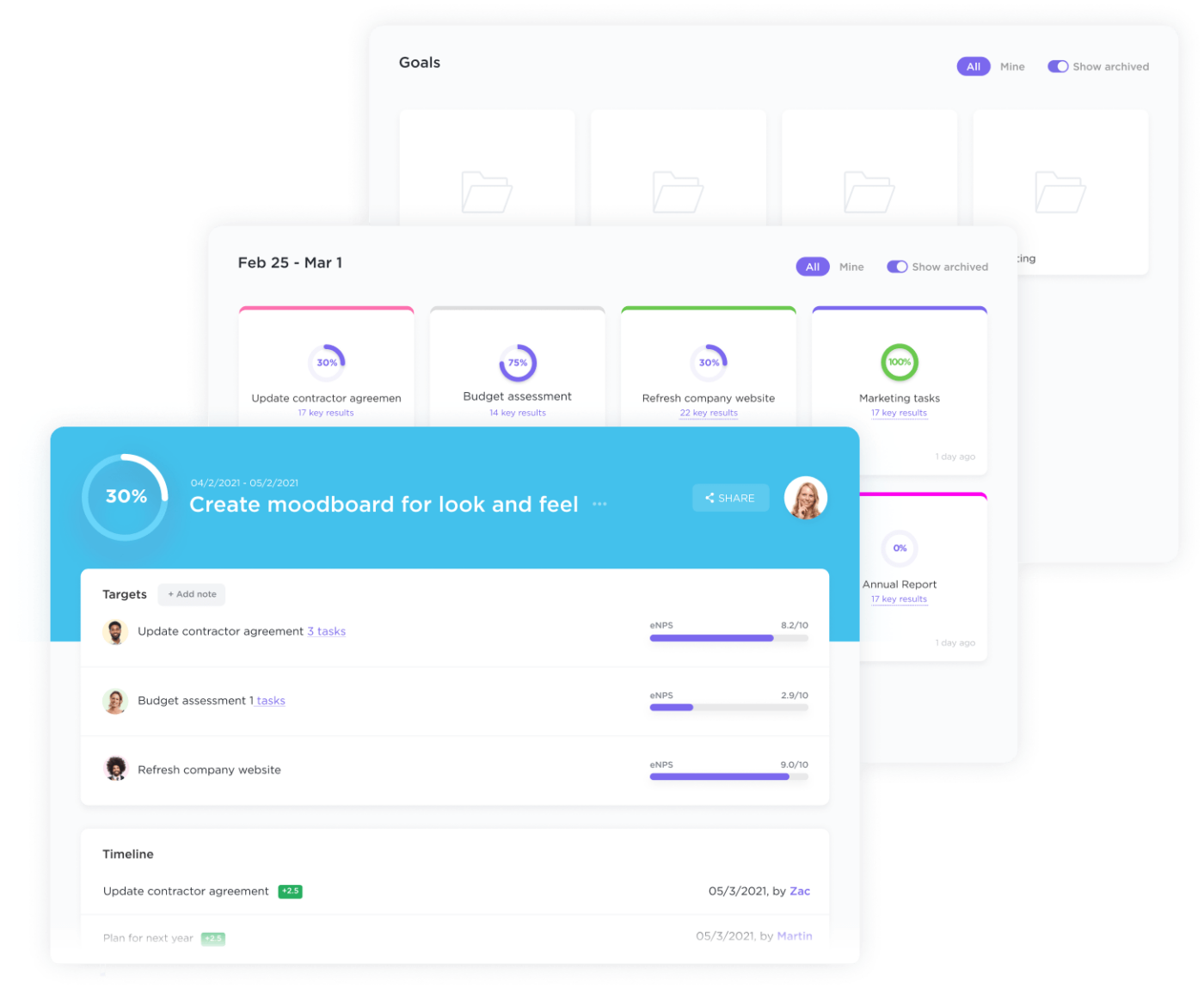

PRO TIPPTartsa rendben céljait, és kövesse nyomon az előrehaladást a ClickUp Goals segítségével. Könnyedén hozhat létre nyomon követhető célokat, és egyértelmű ütemtervek, mérhető célok és automatikus előrehaladás-követés segítségével könnyedén elérheti céljait. Használhatja a célkitűzési sablonokat is, amelyek segítségével gyorsabban felvázolhatja céljait.

3. lépés: Válasszon kockázatkezelési keretrendszert

A kiberbiztonsági kockázatkezelési keretrendszer kiválasztása elengedhetetlen a kiberbiztonsági terv elkészítéséhez. A négy legelterjedtebb keretrendszer közül választhat: NIST, ISO, CIS és FAIR. Mindegyik keretrendszernek megvannak a maga előnyei és hátrányai; tanulmányozza és hasonlítsa össze ezeket a kockázatkezelési keretrendszereket, hogy megtalálja az Ön igényeinek leginkább megfelelőt.

Nemzeti Szabványügyi és Technológiai Intézet (NIST) kiberbiztonsági keretrendszere

A NIST kiberbiztonsági keretrendszer egy önkéntes eszköz, amelyet az Egyesült Államok Kereskedelmi Minisztériuma biztosít, hogy segítse a különböző méretű vállalkozásokat a kiberbiztonság kezelésében. A vállalkozások a keretrendszert öt kulcsfontosságú területen alkalmazhatják: azonosítás, védelem, észlelés, reagálás és helyreállítás.

Nemzetközi Szabványügyi Szervezet (ISO) 27001

Az ISO 27001 egy világszerte elismert keretrendszer az információbiztonsági menedzsment területén, amely kockázatkezelési megközelítéssel szisztematikusan védi és ellenőrzi a bizalmas adatokat. Ez a keretrendszer egy sor követelményt és iránymutatást tartalmaz az információbiztonsági menedzsment rendszer (ISMS) bevezetéséhez, hogy segítse a szervezeteket információi biztonságának megőrzésében. A tárgyalt témák között szerepel a kockázatértékelés és -kezelés, a hozzáférés-ellenőrzés, a kriptográfia, az üzletmenet-folytonosság és a megfelelőség.

A szervezeteknek gyakran szükségük van az ISO 27001 tanúsításra, hogy ügyfeleiknek és partnereiknek bizonyítsák elkötelezettségüket az információbiztonság iránt.

Center for Internet Security (CIS) ellenőrzések

A CIS Controls irányelvek prioritásalapú megközelítést kínálnak a kiberbiztonsági kockázatok kezeléséhez. 20 kritikus biztonsági protokollt tartalmaznak, amelyek alkalmazásával javíthatja kiberbiztonsági helyzetét. Ezek az irányelvek a tényleges kiberfenyegetések alapján lettek kidolgozva, és átfogó keretrendszert kínálnak a kiberkockázatok kezeléséhez és csökkentéséhez.

Információs kockázatok faktorelemzése (FAIR)

A FAIR egy kvantitatív kockázatkezelési keretrendszer, amely segít a szervezeteknek pénzügyi szempontból értékelni és elemezni az információbiztonsági kockázatokat. Szisztematikus megközelítést kínál a kockázatelemzéshez, és segít a szervezeteknek megérteni a különböző fenyegetések potenciális hatását és valószínűségét. A FAIR emellett segít a szervezeteknek prioritásokat felállítani kockázatkezelési tevékenységükben és hatékonyan elosztani erőforrásaikat.

A szükséges kutatások és elemzések elvégzésével magabiztosabban választhatja ki a szervezetének legmegfelelőbb keretrendszert, amely hatékonyan kezeli a kiberbiztonsági kockázatokat.

4. lépés: Kockázatkezelési folyamat létrehozása

Készítsen saját kockázatkezelési folyamatot, amely segít azonosítani a lehetséges kockázatokat és előre jelezni azok bekövetkezésének valószínűségét. Ezzel egyidejűleg előrejelzést is kaphat arról, hogy mekkora kárt okozhatnak ezek a kockázatok.

Dolgozzon ki stratégiákat a kockázatok csökkentésére és ellenőrzésére, és folyamatosan figyelje azok hatékonyságát. Ezáltal a szervezetek proaktív módon minimalizálhatják a kibertámadásokat.

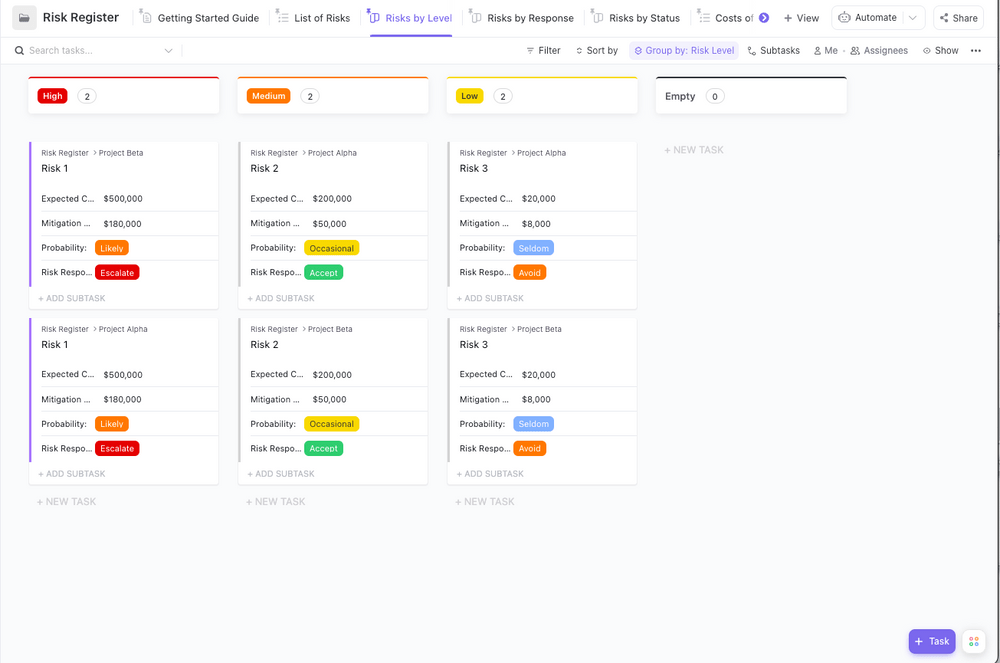

PRO TIPKezelje projektjeit és kerülje el a kockázatokat a ClickUp kockázati nyilvántartási sablonjával. Ez a sablon előre elkészített ClickUp nézetekkel, egyéni mezőkkel és egyéni állapotokkal rendelkezik, amelyek segítségével könnyen nyomon követheti a potenciális kockázatokat és hatékony megelőző intézkedéseket hozhat.

5. lépés: Végrehajtási stratégiák bevezetése

Kezdje el kezelni a kiberbiztonsági kockázatokat a szervezetében, és kezdje a kockázatcsökkentő stratégiák bevezetésével. Ezt akkor kezdheti el, ha azonosította és értékelte az összes potenciális kockázatot.

Új biztonsági intézkedések bevezetése

Az új biztonsági intézkedések bevezetésekor szoftvertelepítést, hálózati szegmentálást, hozzáférés-ellenőrzést, behatolás-érzékelő rendszereket és egyéb ellenőrző eszközöket fog bevezetni a kibertámadások kockázatának csökkentése érdekében.

Frissítse a meglévő biztonsági intézkedéseket

Tartsa magát naprakészen a folyamatosan változó digitális környezetben. Rendszeresen ellenőrizze a meglévő biztonsági intézkedéseit, és különítsen el rájuk egy bizonyos költségkeretet. Különítsen el költségkeretet a szoftverfrissítések és javítások telepítésére, valamint a hardver frissítésére, hogy kezelni tudja a sebezhetőségeket, javítsa a hozzáférés-ellenőrzést, és erősítse a jelszavakat és a titkosítási protokollokat.

Készítsen incidenskezelési tervet

Határozza meg az incidensek felismerésére, súlyosságuk értékelésére és jelentésére vonatkozó eljárásait. Minden szervezetnek rendelkeznie kell a reagálási tervhez kijelölt személyekkel. Minden tagnak meg kell adni egy konkrét szerepet, hogy incidens esetén kommunikálni tudjon az ügyfelekkel és az érdekelt felekkel.

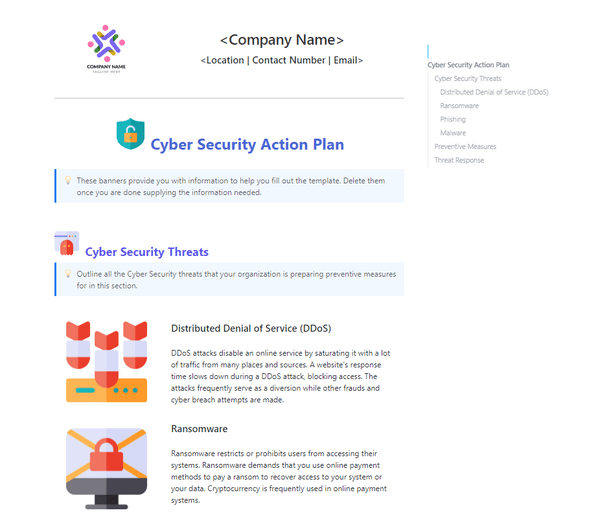

PRO TIPAz adatok általában a legtöbb szervezet számára a legértékesebb eszközök. Kulcsfontosságúak a bevételek generálásában, ezért az adatok védelme elengedhetetlen a szervezetek sikeréhez. Ezért fontos egy megvalósítható kiberbiztonsági végrehajtási terv kidolgozása. Használja a ClickUp kiberbiztonsági cselekvési terv sablonját, hogy csapata számára szervezett és részletes vázlatot adjon a cselekvési terveiről.

6. lépés: Figyelemmel kísérés és felülvizsgálat

A kiberbiztonsági intézkedések hatékonyságának figyelemmel kísérése elengedhetetlen ahhoz, hogy azok megfelelő védelmet nyújtsanak a felmerülő fenyegetésekkel szemben, és a kiberbiztonsági stratégia és az incidenskezelési terv felülvizsgálata segíthet azonosítani azokat a területeket, amelyek frissítésre szorulnak.

Rendszeresen értékelje a kockázatkezelési folyamatot

Ezt olyan tevékenységekkel lehet elérni, mint a sebezhetőségi értékelések, a behatolási tesztek, a biztonsági naplófájlok figyelése, az incidenskezelési jelentések elemzése és a biztonsági tudatosságra vonatkozó alkalmazotti képzések.

Értékelje a kockázatcsökkentési stratégiákat

A kockázatcsökkentési stratégiák értékelése folyamatos folyamat lesz, mivel elkerülhetetlen, hogy új fenyegetések és sebezhetőségek jelenjenek meg. Ezért a szervezeteknek proaktívnak kell maradniuk, és mindig készen kell állniuk a potenciális incidensekre való reagálásra.

Frissítse a keretrendszert szükség szerint

Miután elvégezték az értékelést és azonosították a biztonsági hiányosságokat, elengedhetetlen a biztonsági keretrendszer frissítése. Lehet, hogy a szervezetnek módosítania vagy lecserélnie kell a jelenlegi keretrendszert egy megfelelőbbre. Az infrastruktúrában, az alkalmazásokban vagy az üzleti folyamatokban végzett bármilyen módosítást fel kell mérni a potenciális kiberbiztonsági kockázatok szempontjából, és be kell építeni a meglévő keretrendszerbe. Ha a kiberbiztonsági keretrendszert folyamatosan frissítik és fejlesztik, a szervezetek garantálhatják, hogy megfelelően felkészültek a kiberfenyegetésekre.

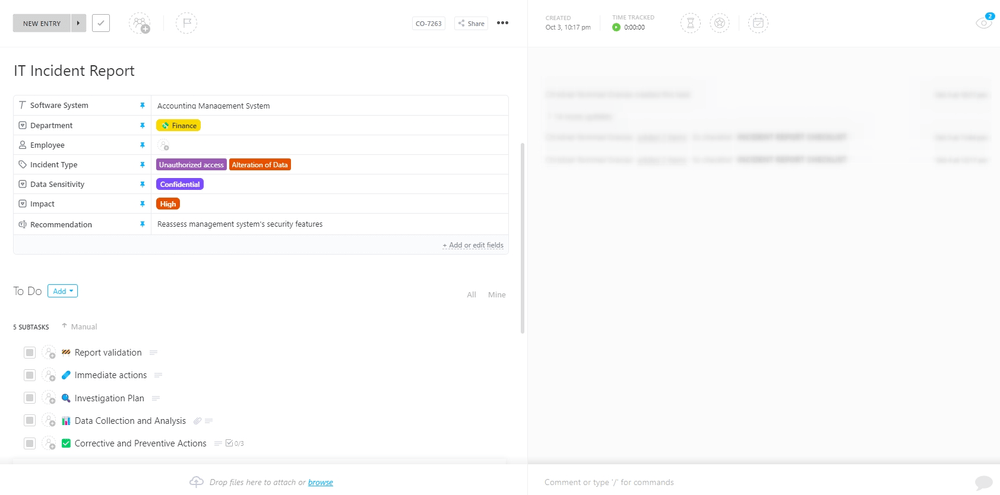

PRO TIPTartsa kézben kockázatkezelési folyamatát, és tervezze, kezelje és kövesse nyomon kiberbiztonsági folyamatát egy helyen a ClickUp segítségével, egy all-in-one és biztonságos projektmenedzsment eszközzel. Hozzáférést kap egy sablonkönyvtárhoz is, amely tartalmazza a ClickUp IT-incidensjelentés sablonját. Ezzel a sablonnal rögzítheti az incidensjelentéseket és megbízható nyilvántartást vezethet a környezetükkel kapcsolatos összes korábbi incidensről, amelyeket felhasználhat a jelenlegi biztonsági helyzet felméréséhez és a jövőbeli fenyegetésekre való megfelelő felkészüléshez.

Fejlessze kiberbiztonságát egy kockázatkezelési keretrendszerrel

A kockázatkezelési keretrendszer bevezetésével vállalkozása összes érzékeny adata és információja biztonságban marad a kiberfenyegetésekkel szemben. Emellett könnyedén azonosíthatja a potenciális biztonsági kockázatokat, azok hatása alapján rangsorolhatja a teendőket, és ami a legfontosabb: intézkedéseket hozhat azok csökkentésére.

Az olyan eszközök, mint a ClickUp, egy nagyon hatékony és biztonságos projektmenedzsment eszköz, segíthetnek a szervezet protokolljainak és projektjeinek hatékonyabb kezelésében. A ClickUp számos biztonsági funkciót kínál, például adat titkosítást, kétfaktoros hitelesítést és szerepkörökön alapuló jogosultságokat. Biztosítja munkáját és felelősségteljesebbé teszi csapattagjait. És hogy bizonyítsa, hogy az ügyfelek biztonsága és adatvédelme a ClickUp legfőbb prioritása, a ClickUp sikeresen megfelelt a legmagasabb biztonsági szabványoknak és megszerezte az ISO 27001, ISO 27017 és ISO 27018 tanúsítványokat.

A ClickUp mellett az UpGuard kiberbiztonsági céggel való együttműködés további biztonsági réteget biztosít Önnek. Az UpGuard platformja számos kiberbiztonsági megoldást kínál, például beszállítói kockázatkezelést, adat szivárgás észlelést és biztonsági minősítéseket. Ez lehetővé teszi a biztonsági kockázatok kezelését és az iparági előírásoknak való megfelelést.

Összességében elmondható, hogy ha meg akarja védeni vállalkozását az online támadásoktól, akkor olyan eszközök, mint a ClickUp és az UpGuard hasznosak lehetnek. A szervezet védelmét szolgáló intézkedésekkel biztosíthatja annak hosszú távú fennmaradását és növekedését.

Marites Hervas több mint tíz éves tapasztalattal rendelkező, tapasztalt szakember a SEO iparágban. Karrierjét tartalomíróként kezdte, majd teljes munkaidős adminisztratív asszisztensként folytatta. Az elmúlt években az outreach marketing terén fejlesztette készségeit, és naprakészen követte a legújabb SEO trendeket. 2021-ben csatlakozott az UpGuardhoz növekedési marketing szakértőként, és széleskörű tudását és szakértelmét a csapat rendelkezésére bocsátotta.