Podle studie Konsorcia pro kvalitu informací a softwaru stojí softwarové chyby americkou ekonomiku ročně 2,41 bilionu dolarů, přičemž významnou část těchto ztrát tvoří bezpečnostní zranitelnosti – problém, který přetrvává, protože 45 % amerických společností stále hlásí problémy s kvalitou, které je ročně stojí 1–5 milionů dolarů.

Tento článek vás provede implementací bezpečných postupů kódování pomocí skenování založeného na umělé inteligenci Amazon Q Developer přímo ve vašem IDE. Dozvíte se také, jak sledovat a opravovat tyto zranitelnosti v ClickUp, abyste uzavřeli smyčku mezi nalezením problémů a jejich skutečnou opravou.

Co je bezpečné kódování s Amazon Q Developer?

Váš tým dodává kód, ale bezpečnostní skenování se provádí tak pozdě v procesu, že působí jako dodatečný nápad. V době, kdy je zranitelnost označena, je kód již odeslán, zkontrolován a možná dokonce nasazen.

⭐ Doporučená šablona

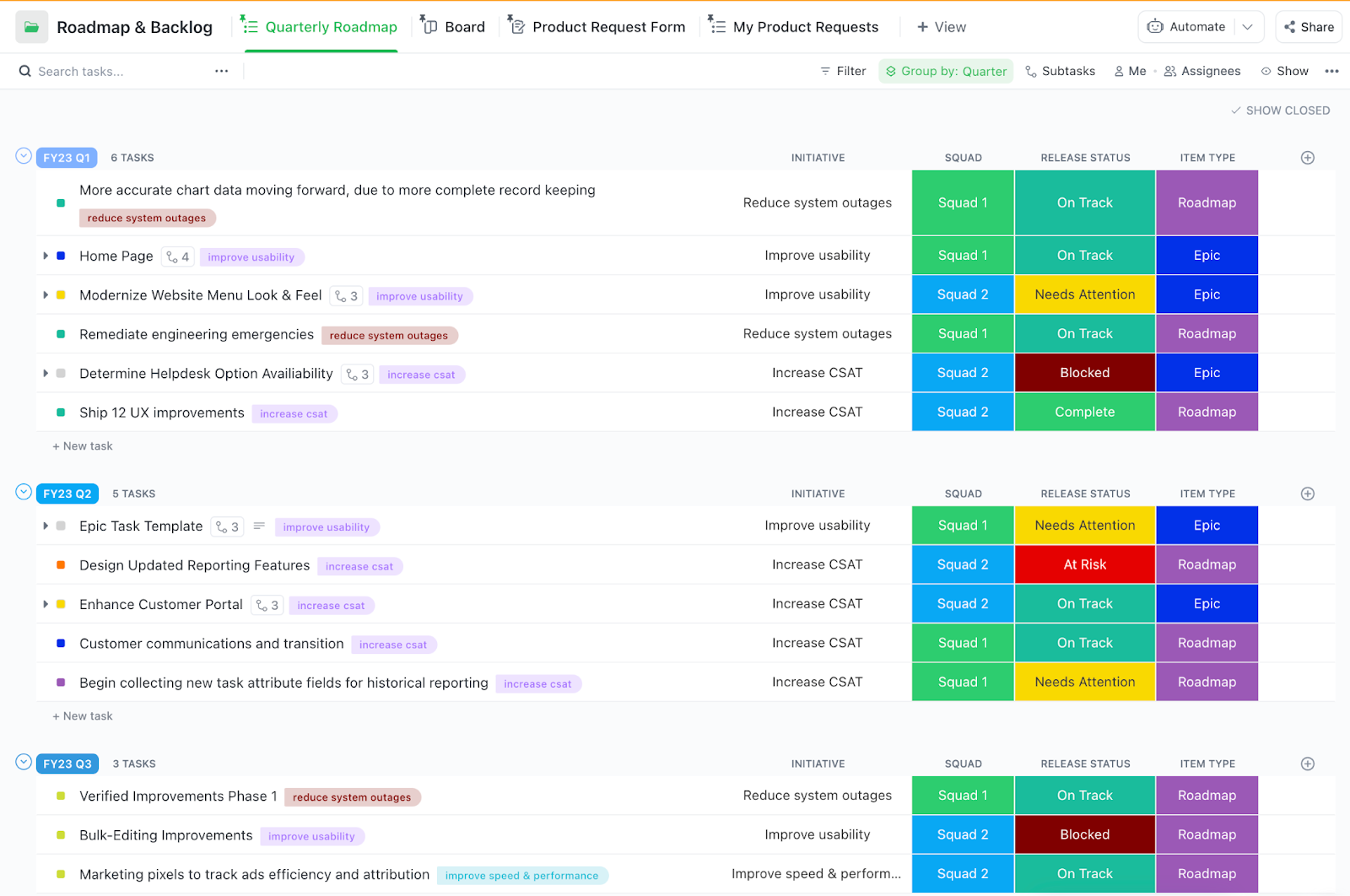

Šablona ClickUp Software Development Template je určena pro týmy zabývající se vývojem produktů, designem, inženýrstvím a kontrolou kvality, aby mohly plánovat, vytvářet a dodávat v jednom společném prostoru. Scrum nebo Kanban? Vše najdete zde.

To nutí vaše vývojáře přerušit svou práci, prohrabávat se starým kódem, který si sotva pamatují, a snažit se opravit problém, který měl být odhalen už před několika dny. Toto neustálé přepínání kontextu zabíjí dynamiku a vytváří třenice mezi vývojovými a bezpečnostními týmy.

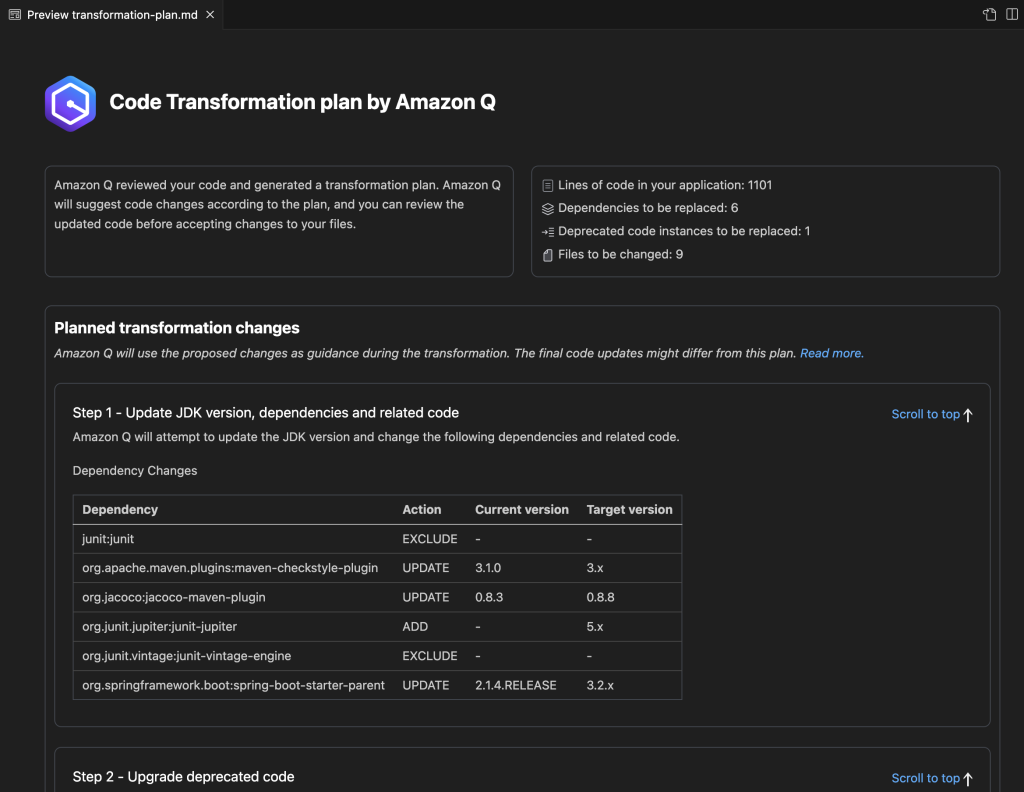

Tento problém řeší bezpečné kódování pomocí Amazon Q Developer. Jedná se o přístup, který využívá nástroje podporované umělou inteligencí k identifikaci a opravě bezpečnostních zranitelností přímo ve vašem integrovaném vývojovém prostředí (IDE) při psaní kódu.

To je důležité pro každý tým, který dodává produkční kód, ať už vytváříte interní nástroje nebo aplikace pro zákazníky. Ruční kontroly kódu nelze škálovat a samostatné bezpečnostní nástroje často generují rušivé, obecné výstrahy, které vývojáři rychle naučí ignorovat.

Amazon Q Developer integruje statické testování bezpečnosti aplikací (SAST) přímo do vašeho pracovního postupu kódování. Analyzuje váš kód v reálném čase a označuje běžné, ale nebezpečné problémy ještě předtím, než dojde k jejich potvrzení.

- SQL injection: Zabraňuje útočníkům manipulovat s dotazy do vaší databáze.

- Pevně zakódované přihlašovací údaje: Zabraňuje odhalení citlivých informací, jako jsou klíče API, ve vašem zdrojovém kódu.

- Nebezpečné závislosti: Upozorní vás na známé zranitelnosti v knihovnách třetích stran, které používáte, což je kritické vzhledem k tomu, že počet škodlivých balíčků v open source vzrostl meziročně o 156 %.

Amazon Q nejen identifikuje problémy, ale také generuje konkrétní opravný kód, který můžete zkontrolovat a přijmout jediným kliknutím. Bezpečnost se tak stává přirozenou a užitečnou součástí vývojového procesu namísto frustrující překážky. Váš tým nyní může od samého začátku psát bezpečnější kód, čímž se sníží čas a náklady na pozdější opravy zranitelností. ✨

Než se pustíte konkrétně do Amazon Q Developer, je užitečné porozumět širšímu kontextu moderních nástrojů pro kódování, které mohou vylepšit váš vývojový pracovní postup. Toto video poskytuje přehled různých nástrojů pro kódování, které vývojáři považují za užitečné pro zvýšení své produktivity a kvality kódu.

📚 Přečtěte si také: Způsoby, jak snížit rizika kybernetické bezpečnosti v projektovém řízení

📚 Přečtěte si také: Způsoby, jak snížit rizika kybernetické bezpečnosti v projektovém řízení

Jak spustit bezpečnostní skenování v Amazon Q Developer

Spuštění skenování je prvním krokem, ale znalost toho, kdy a jak skenovat, je to, co činí tento proces efektivním. Cílem je zachytit problémy dříve, než se dostanou do kontroly verzí, čímž se celý vývojový cyklus stane bezpečnějším.

Amazon Q nabízí několik režimů skenování, které se přizpůsobí vašemu pracovnímu postupu, ať už dáváte přednost kontrolám na vyžádání, nepřetržité analýze na pozadí nebo automatizovaným bránám pipeline.

Tyto skenování fungují v různých populárních programovacích jazycích, včetně Java, Python, JavaScript, TypeScript, C#, Go, Ruby, C/C++, PHP, Kotlin a Scala, s různou hloubkou analýzy.

Nastavte Amazon Q Developer ve svém IDE

Nejprve se ujistěte, že máte potřebné předpoklady: účet AWS nebo bezplatné AWS Builder ID pro ověření, podporované IDE (například VS Code, IDE JetBrains jako IntelliJ nebo PyCharm nebo Visual Studio) a správně nakonfigurované přihlašovací údaje AWS s oprávněními potřebnými k provádění bezpečnostních skenování.

Jakmile budete mít vše připraveno, postupujte podle těchto kroků:

- Otevřete obchod s rozšířeními svého IDE, vyhledejte rozšíření Amazon Q Developer a nainstalujte jej.

- Ověřte rozšíření pomocí svých přihlašovacích údajů AWS nebo AWS Builder ID, když budete vyzváni.

- Nakonfigurujte nastavení pracovního prostoru tak, aby bylo možné provádět bezpečnostní skenování, a upravte případné preference.

- Proveďte testovací skenování jednoho souboru, abyste ověřili, že připojení funguje správně.

Pokud zjistíte, že skenování nefunguje podle očekávání, nejprve zkontrolujte, zda Amazon Q podporuje programovací jazyk souboru. Poté ověřte, zda jsou vaše přihlašovací údaje AWS správné a zda máte potřebná oprávnění IAM pro bezpečnostní skenování.

📚 Přečtěte si také: Jak vytvořit pracovní postupy DevOps pomocí Amazon Q

Spouštějte skenování projektů a automatické skenování

Amazon Q vám nabízí dva základní způsoby lokálního skenování kódu: skenování projektů a automatické skenování. Každý z nich slouží k jinému účelu ve vašem pracovním postupu.

Skenování projektů jsou ručně spouštěné analýzy celé vaší kódové základny nebo konkrétních adresářů, které vyberete. Představte si je jako komplexní kontrolu vašeho kódu. Jsou ideální pro spuštění před vytvořením pull requestu nebo před potvrzením velkého množství změn, aby se zajistilo, že jste nezavedli žádné nové zranitelnosti.

Spuštění skenování projektu:

- Otevřete panel Amazon Q ve svém IDE.

- Vyberte možnost „Spustit skenování projektu“ nebo použijte odpovídající klávesovou zkratku.

- Vyberte rozsah skenování: celý projekt, konkrétní složku nebo pouze soubory, které máte aktuálně otevřené.

- Zkontrolujte nálezy, které se zobrazují v panelu bezpečnostních nálezů.

Automatické skenování (k dispozici s Amazon Q Developer Pro) poskytuje nepřetržitou zpětnou vazbu v reálném čase tím, že skenuje soubory na pozadí pokaždé, když je uložíte. Tím se zachytí problémy v okamžiku, kdy jsou zapsány, a zabrání se tak tomu, aby se staly součástí většího problému.

Tuto funkci můžete povolit v nastavení a získávat tak okamžité upozornění bez přerušení práce. Pokud vám upozornění během intenzivního vývoje připadají příliš rušivá, můžete nastavit citlivost tak, aby se zobrazovaly pouze nálezy s vysokou prioritou.

Zkontrolujte a aplikujte návrhy bezpečnostních oprav.

Nalezení zranitelnosti je jen polovina úspěchu; je také nutné ji pochopit a opravit. Amazon Q to usnadňuje tím, že poskytuje bohatý kontext pro každý nález. Každé upozornění obsahuje:

- Hodnocení závažnosti: Pomáhá vám stanovit priority toho, co je třeba opravit jako první (kritické, vysoké, střední, nízké).

- Umístění dotčeného kódu: Určuje přesný soubor a číslo řádku, kde se problém vyskytuje.

- Vysvětlení rizika: Popisuje, proč je kód zranitelný a jaký je jeho potenciální dopad.

- Doporučená oprava: Poskytuje kód generovaný umělou inteligencí, který problém napraví.

Až budete připraveni opravu aplikovat, stačí kliknout na nález a zobrazí se podrobné vysvětlení a navrhovaná změna kódu. Pokud se vám návrh zdá vhodný, můžete jej přijmout a opravu aplikovat automaticky. U složitějších problémů souvisejících s vaší konkrétní obchodní logikou může být nutné návrh mírně upravit.

Používejte kód generovaný umělou inteligencí jako spolehlivý výchozí bod, nikoli vždy jako konečné řešení. Po použití opravy můžete soubor znovu naskenovat, abyste se ujistili, že zranitelnost byla odstraněna. 🛠️

🎥 Podívejte se na toto video a zjistěte, jak vytvořit efektivní kontrolní seznam pro revizi kódu.

Integrujte bezpečnostní skenování Amazon Q do CI/CD pipeline.

Zatímco lokální skenování je skvělé pro včasné odhalení problémů, integrace zabezpečení do vašeho procesu kontinuální integrace/kontinuálního nasazování (CI/CD) vytváří nezbytnou bezpečnostní bránu. Tato automatizovaná kontrola zajišťuje, že se žádný zranitelný kód nedostane do vaší hlavní větve ani nebude nasazen do produkčního prostředí, což je základním kamenem každé moderní bezpečnostní strategie AWS DevOps.

Krok skenování Amazon Q můžete přidat do jakékoli hlavní sestavovací pipeline, včetně AWS CodePipeline, GitHub Actions, GitLab CI nebo Jenkins. Klíčem je nakonfigurovat jej tak, aby se spouštěl automaticky při požadavcích na stažení a potvrzení do vaší hlavní větve.

Zde je běžná konfigurace:

| Fáze pipeline | Typ skenování | Doporučené opatření |

|---|---|---|

| Pull Request | Inkrementální skenování | Zablokujte sloučení, pokud jsou nalezeny kritické nebo vysoce závažné zranitelnosti. |

| Hlavní větev Commit | Kompletní skenování projektu | Zablokujte sestavení v případě kritických nálezů a odešlete varování v případě nálezů střední závažnosti. |

| Plánované (noční) | Komplexní skenování | Vygenerujte kompletní zprávu o skenování kódu pro analýzu souladu a trendů. |

Při nastavování tohoto řešení je třeba najít rovnováhu mezi důkladností zabezpečení a rychlostí sestavení. Provádění úplného skenování projektu při každém jednotlivém commitu může zpomalit proces CI. Dobrým kompromisem je použití rychlejších inkrementálních skenů u pull requestů a ponechání úplných, komplexních skenů pro sloučení do hlavní větve nebo pro plánované noční sestavení.

Nakonec nakonfigurujte svůj pipeline tak, aby exportoval skenovací zprávy ve standardním formátu, jako je SARIF, pro účely dodržování předpisů a auditních stop.

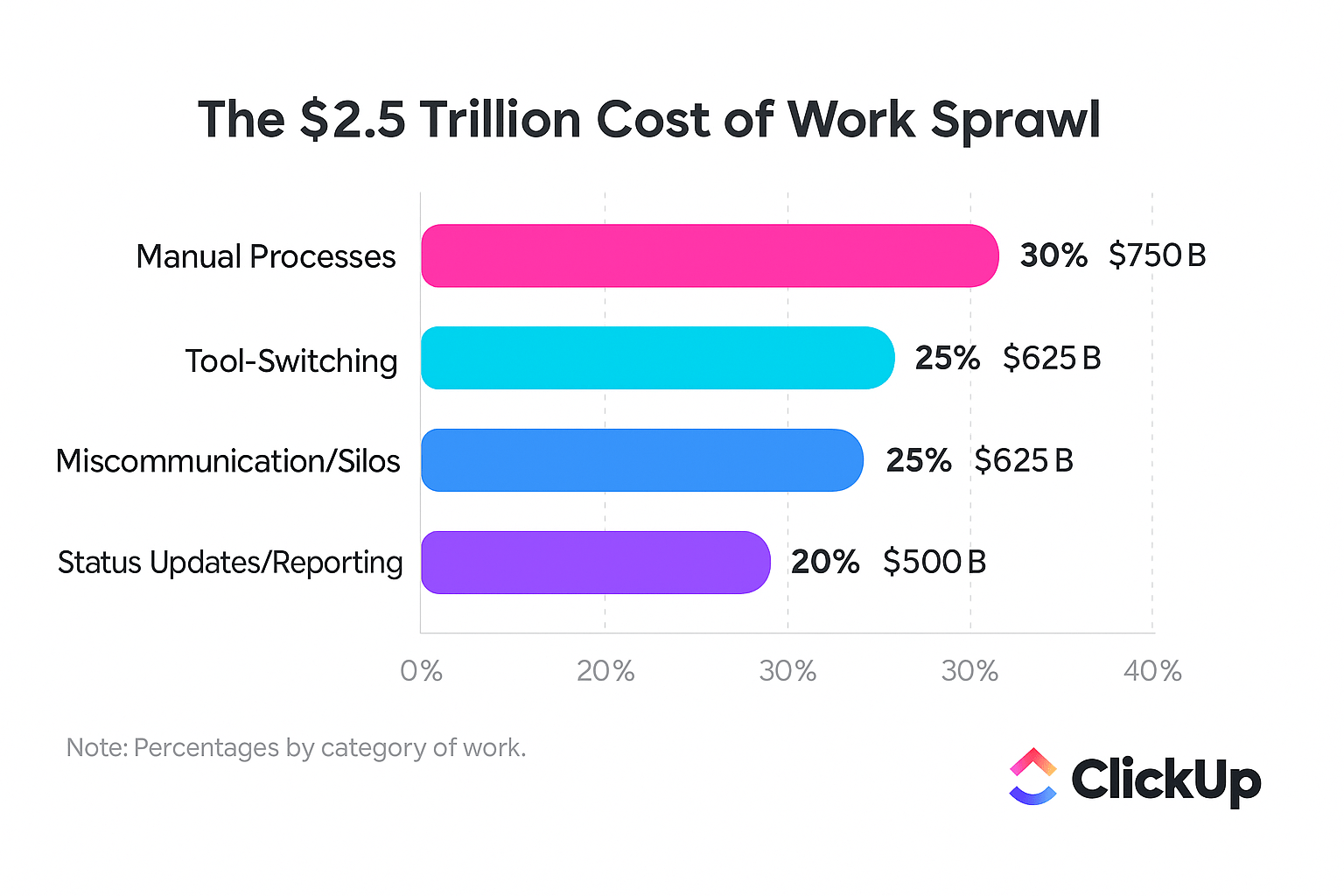

📮ClickUp Insight: 1 ze 4 zaměstnanců používá čtyři nebo více nástrojů pouze k vytvoření kontextu v práci. Klíčový detail může být skrytý v e-mailu, rozvedený ve vlákně Slacku a zdokumentovaný v samostatném nástroji, což nutí týmy ztrácet čas hledáním informací namísto toho, aby se věnovaly práci.

ClickUp sjednocuje celý váš pracovní postup do jedné jednotné platformy. Díky funkcím jako ClickUp Email Project Management, ClickUp Chat, ClickUp Docs a ClickUp Brain zůstává vše propojené, synchronizované a okamžitě přístupné. Rozlučte se s „prací kolem práce“ a získejte zpět svůj produktivní čas.

💫 Skutečné výsledky: Týmy mohou pomocí ClickUp ušetřit více než 5 hodin týdně, což představuje více než 250 hodin ročně na osobu, díky eliminaci zastaralých procesů správy znalostí. Představte si, co by váš tým mohl vytvořit s extra týdnem produktivity každý čtvrtrok!

📚 Přečtěte si také: DevOps vs Agile: Kompletní průvodce

Jak sledovat bezpečnostní zranitelnosti v ClickUp

Hledání zranitelností pomocí skeneru je skvělý první krok, ale je zbytečné, pokud se tyto nálezy ztratí v tabulce nebo samostatném systému ticketingu.

Když jsou bezpečnostní upozornění v jednom nástroji, vývojové úkoly v jiném a komunikace týmu ve třetím, vytváříte kontextovou roztříštěnost, kdy týmy ztrácejí hodiny hledáním informací v nesouvislých aplikacích. Právě v této nesouvislosti dochází k propadům zranitelností, nedodržování termínů a oslabení vaší bezpečnostní pozice.

Odstraňte tuto roztříštěnost práce konsolidací celého pracovního postupu opravy zranitelností v ClickUp. Získáte tak jediný zdroj pravdivých informací, kde můžete výsledky skenování proměnit v proveditelné úkoly s jasným přiřazením odpovědnosti, prioritami a termíny.

Začněte vytvořením speciálního seznamu ClickUp nebo složky ClickUp pro všechny bezpečnostní problémy. Díky tomu budou přehledně uspořádány a viditelné pro celý technický a bezpečnostní tým.

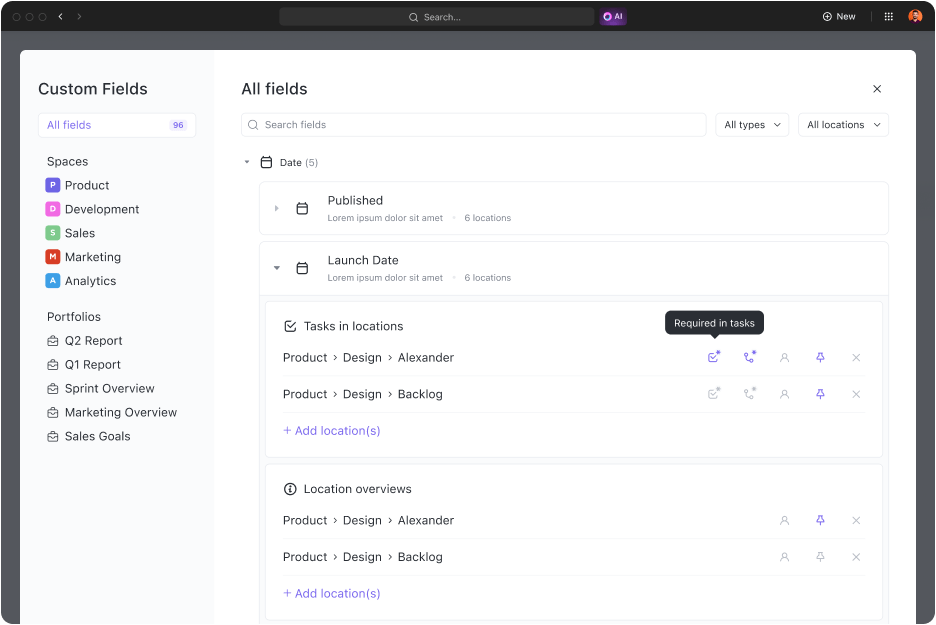

Přestaňte ztrácet čas ručním kopírováním a vkládáním dat mezi nástroji. Použijte vlastní pole ClickUp k zachycení všech důležitých informací o každé zranitelnosti. Můžete vytvořit pole pro sledování:

- Úroveň závažnosti: rozevírací pole s možnostmi jako Kritická, Vysoká, Střední a Nízká

- Ovlivněná součást: Textové pole pro zaznamenání cesty k souboru nebo službě

- Zdroj skenování: rozevírací seznam pro určení, zda nález pochází z Amazon Q, skenování potrubí nebo ruční kontroly.

- Odkaz CVE: Pole URL pro přímý odkaz na oficiální záznam v databázi zranitelností

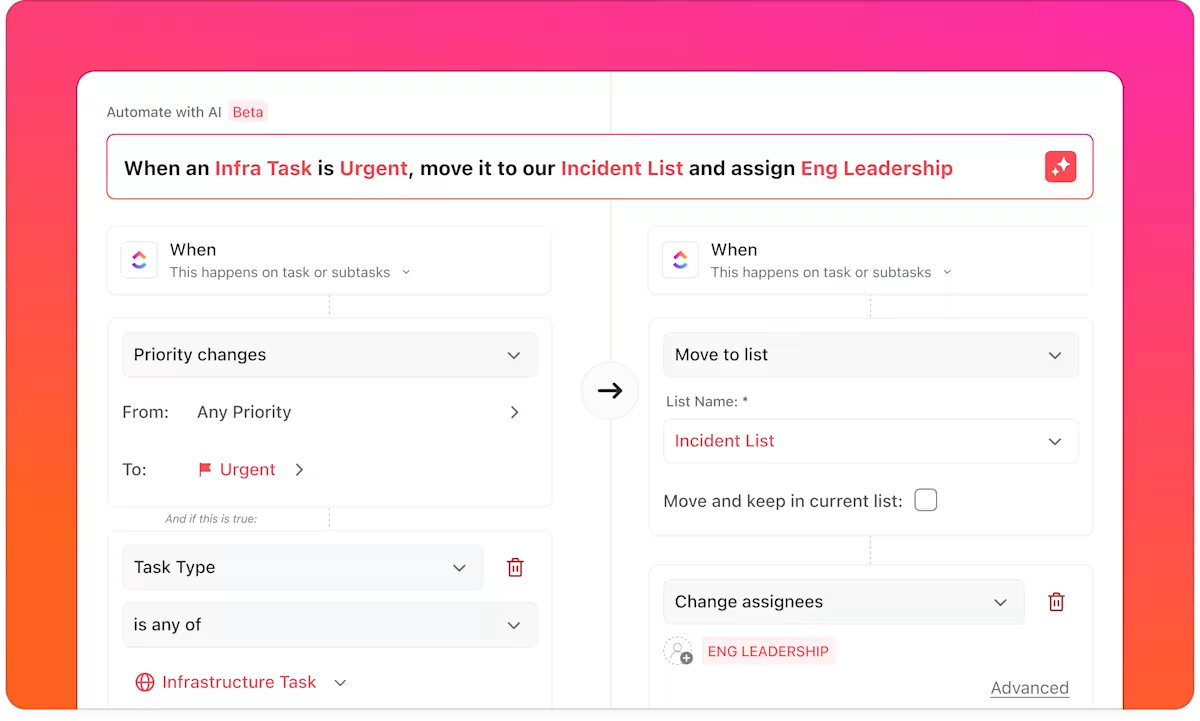

Poté nastavte proces třídění na autopilota pomocí ClickUp Automations. Namísto toho, aby manažer ručně přiřazoval každý nový ticket, vytvořte pravidla, která to udělají za vás.

Například automatizace může být spuštěna vždy, když je vytvořen nový úkol: pokud je závažnost „kritická“, úkol je automaticky přiřazen seniornímu vývojáři s urgentním termínem. Pokud je „střední“, může být přidán do backlogu příštího sprintu.

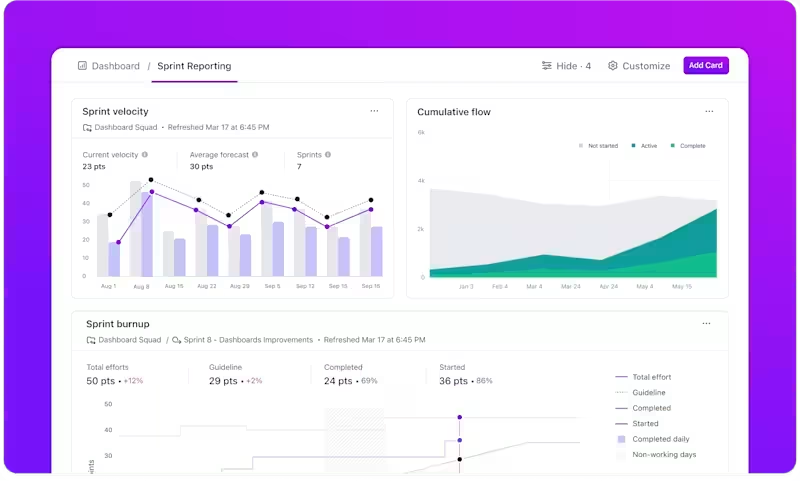

Získejte okamžitý přehled o bezpečnostních nedostatcích vašeho týmu – problému, který podle nedávného výzkumu postihuje 50 % organizací – aniž byste museli prohledávat stovky úkolů, a to díky vizualizaci bezpečnostních dat v reálném čase pomocí přizpůsobitelných dashboardů ClickUp.

Můžete vytvářet grafy zobrazující otevřené zranitelnosti podle závažnosti, průměrného stáří otevřených ticketů nebo podle toho, kterým členům týmu bylo přiděleno nejvíce oprav. To poskytuje technickým manažerům přehled, který potřebují k rozpoznání trendů a efektivnímu přidělování zdrojů.

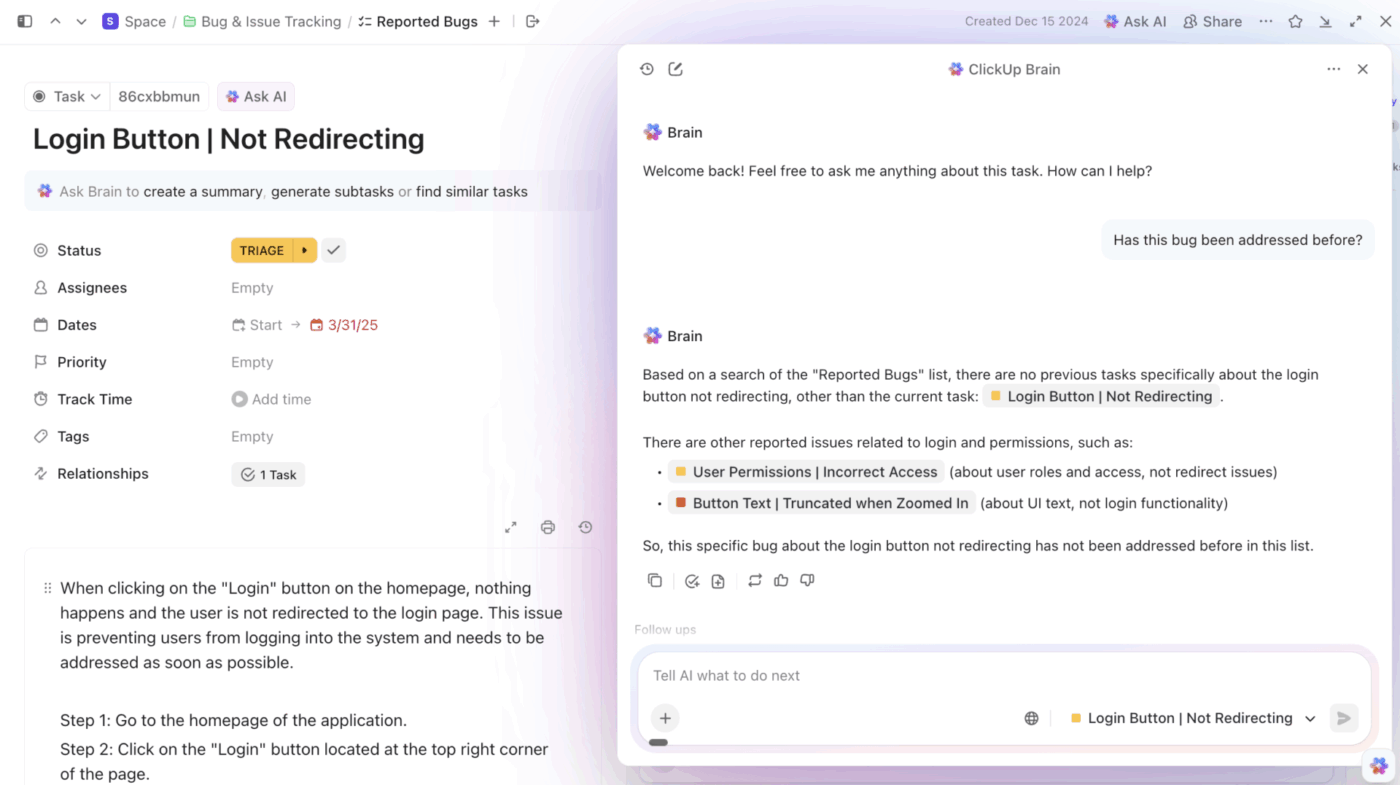

Aby měli vývojáři k dispozici všechny potřebné informace, použijte ClickUp Task Dependencies. Když Amazon Q označí problém, vytvořte úkol ClickUp a propojte jej s původním nálezem. Do popisu úkolu můžete vložit cestu k souboru, číslo řádku a navrhovanou opravu. Vývojáři tak získají úplný kontext, aniž by museli přepínat mezi nástroji.

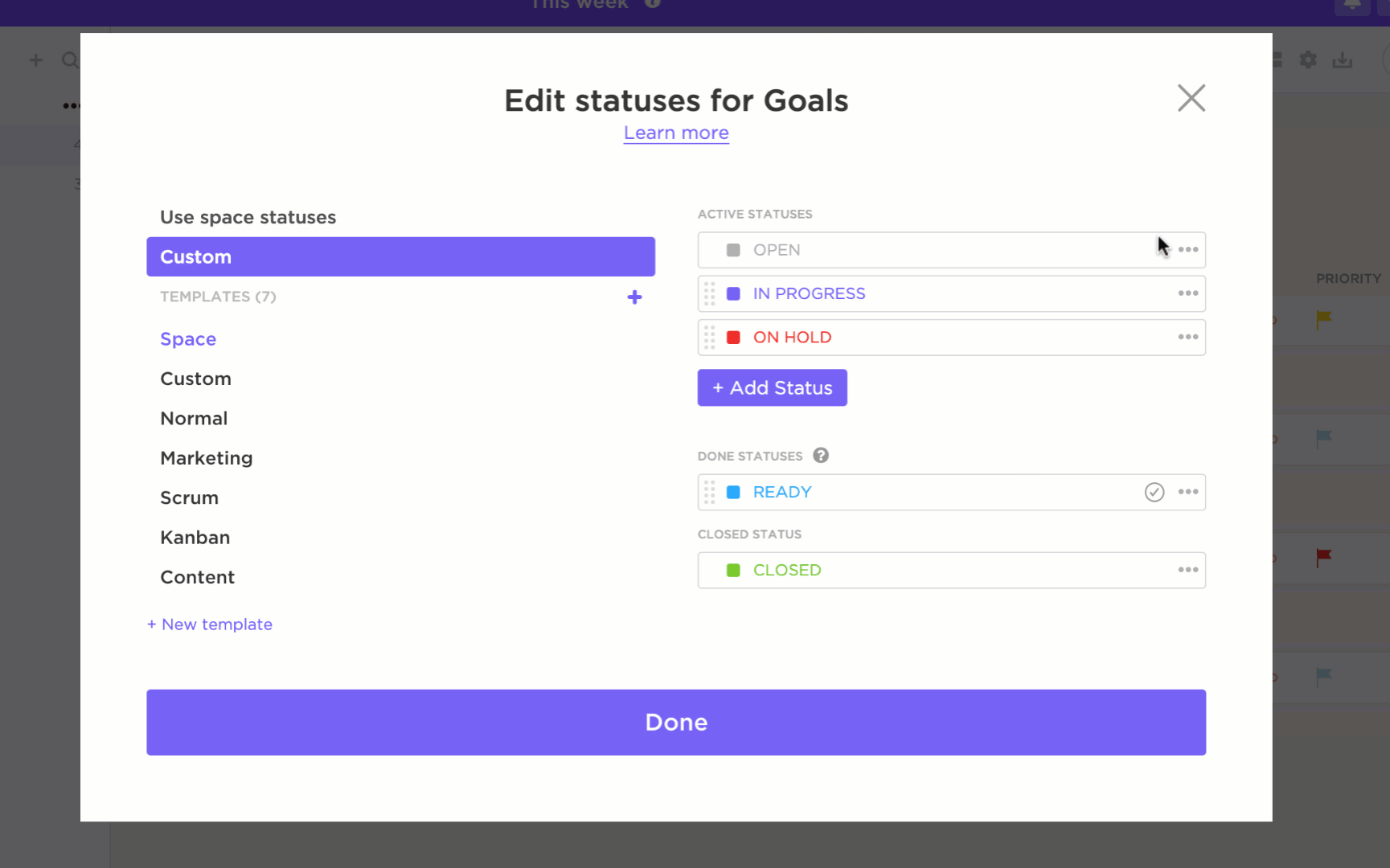

Nakonec sledujte celý životní cyklus zranitelnosti pomocí vlastních stavů ClickUp. Typický pracovní postup může být: Nový → V kontrole → Probíhá → Opraveno → Ověřeno. Přidáním finálního kroku „Ověřeno“ zajistíte, že před oficiálním uzavřením úkolu bude spuštěna druhá kontrola, která potvrdí, že oprava funguje, a vytvoříte tak uzavřený proces, ve kterém nic není ponecháno náhodě. 🙌

A díky ClickUp Brain, integrované kontextové AI v rámci ClickUp, už váš tým nemusí neustále hledat informace. Stačí položit Brain otázku a ten prohledá vaše úkoly, soubory, chaty a připojené aplikace, aby našel informace, které potřebujete!

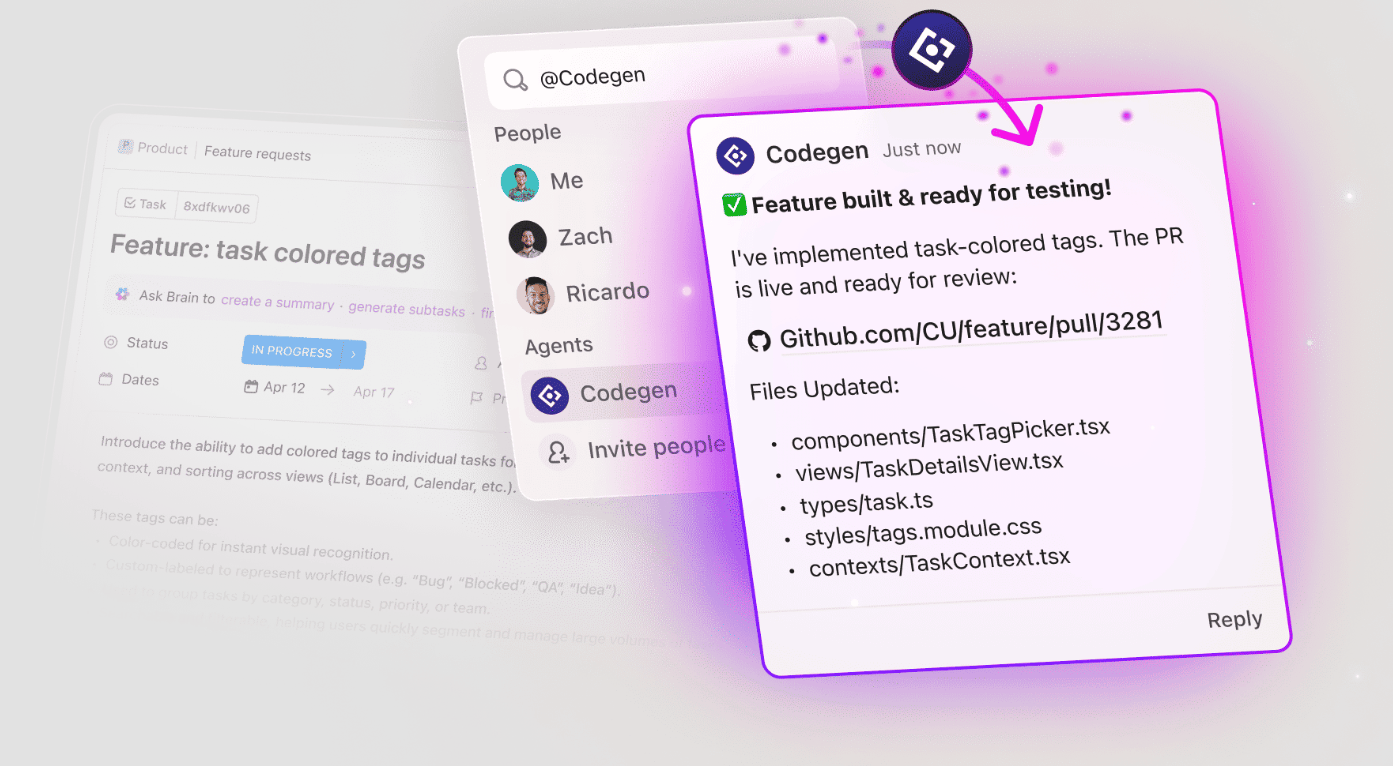

💡 Tip pro profesionály: Codegen AI Agent od ClickUp vám pomůže identifikovat problémy v kódu, aniž byste museli opustit svůj pracovní prostor. Umí:

- Skenujte kód a hledejte známé rizikové vzorce.

- Označte běžné problémy se správností

- Prosazujte konvence

- Zvýrazněte logické chyby, bezpečnostní mezery a další

Osvědčené postupy pro bezpečné kódovací pracovní postupy

I ty nejlepší bezpečnostní nástroje selžou, pokud váš tým nemá správné návyky a pracovní postupy. Pokud vývojáři ignorují zjištěné problémy nebo se opravy hromadí v nekonečném backlogu, vaše investice do skenovacích nástrojů přijdou vniveč. Vytvořením udržitelných postupů se bezpečnost stane přirozenou součástí každodenní rutiny vašeho týmu.

Zde je několik osvědčených postupů pro vytvoření silného a bezpečného pracovního postupu kódování:

- Skenujte včas a často: Nečekejte, až CI/CD pipeline odhalí problémy. Povzbuďte svůj tým, aby prováděl bezpečnostní skenování lokálně ještě předtím, než svůj kód odesílá. To je základní princip přístupu shift-left: odhalení zranitelnosti v IDE znamená rychlejší opravu a méně blokovaných sestavení v dalším průběhu.

- Nastavte SLA založené na závažnosti: Ne všechny zranitelnosti jsou stejné. Definujte jasné smlouvy o úrovni služeb (SLA) pro doby odezvy na základě závažnosti. Například kritické zranitelnosti vyžadují opravu do 24 hodin, zatímco problémy s nízkou závažností lze vyřešit v dalším sprintu.

- Začleňte opravy do definice dokončení: Funkce nebo uživatelský příběh nejsou skutečně „dokončeny“, dokud nejsou vyřešeny všechny související závažné bezpečnostní problémy. Začleňte tuto očekávanou činnost přímo do pracovního postupu a kontrolních seznamů svého týmu.

- Pravidelně kontrolujte potlačené nálezy: Váš tým bude nevyhnutelně potlačovat některé nálezy jako falešně pozitivní nebo přijatelné riziko. Tato rozhodnutí by však neměla být trvalá. Naplánujte čtvrtletní kontrolu, abyste se ujistili, že tato potlačení jsou stále platná a nepředstavují nové riziko.

- Sledujte trendy, ne jen počty: Dashboard, který jednoduše uvádí „47 otevřených zranitelností“, není příliš užitečný. Dashboard, který ukazuje „kritické nálezy se tento měsíc zvýšily o 20 %“, užitečný je. Použijte ClickUp Dashboards k odhalení významných vzorců v čase a řešení příčin.

- Spojte bezpečnost s revizí kódu: Udělejte z bezpečnosti standardní součást procesu revize pull requestů. Revizor by měl zkontrolovat, zda je kód čistý a zda byly vyřešeny všechny nové nálezy bezpečnostního skenování.

- Zaznamenejte výjimky: V některých případech nemusí být možné zranitelnost opravit okamžitě, zejména v případě staršího kódu nebo závislostí třetích stran. V takovém případě zaznamenejte riziko a veškerá opatření ke snížení rizika v příslušném úkolu ClickUp. Vaše budoucí já vám za tento kontext poděkuje.

💡 Tip pro profesionály: Tyto osvědčené postupy důsledně uplatňujte pomocí ClickUp.

- Udržujte standardy bezpečného kódování a zásady výjimek svého týmu snadno přístupné pro všechny tím, že je uložíte do ClickUp Docs.

- Zajistěte, aby se na vaše čtvrtletní bezpečnostní kontroly a audity potlačení nikdy nezapomnělo, a to nastavením opakujících se úkolů ClickUp, které automaticky vytvářejí tikety.

- Rychleji vytvářejte návrhy bezpečnostní dokumentace nebo shrňte trendy zranitelností z vašich úkolů pomocí ClickUp Brain. 📚

Vytvořte bezpečný pracovní postup kódování v ClickUp

Bezpečné kódování není jednorázový úkol ani samostatná fáze vývoje – je to nepřetržitý proces, který by měl být součástí způsobu, jakým váš tým píše, kontroluje a dodává kód. Díky integraci skenování zranitelností přímo do IDE pomocí Amazon Q Developer odhalíte problémy v co nejranější fázi, kdy je kód ještě čerstvý v paměti vývojáře. Návrhy oprav generované umělou inteligencí mění bezpečnost z nepříjemné povinnosti na spolupracující součást tvůrčího procesu.

Tento přístup funguje nejlépe, když se skenování provádí v IDE, kde již vývojáři pracují. Propojením veškeré své práce v konvergovaném pracovním prostoru, jako je ClickUp, vytvoříte uzavřený systém, ve kterém nic neunikne vaší pozornosti. Automatizace se postará o opakující se administrativní části procesu, jako je spouštění skenování a směrování nálezů. Váš tým se tak může soustředit na důležité rozhodnutí, která vyžadují lidskou odbornost.

Týmy, které bezpečnost začleňují do svého každodenního pracovního postupu, tráví méně času opravováním naléhavých problémů a více času vývojem nových funkcí.

Jste připraveni uzavřít smyčku mezi nalezením a opravou? Začněte zdarma s ClickUp a vytvořte si bezpečný pracovní postup kódování. ✨

Často kladené otázky

Amazon Q podporuje mnoho hlavních jazyků, včetně Java, Python, JavaScript a C#, ale hloubka bezpečnostní analýzy se může lišit v závislosti na jazyku a jeho známém ekosystému zranitelností.

Použijte pravidla potlačení v rámci nástroje pro potvrzené falešné poplachy a nezapomeňte zdůvodnění zdokumentovat ve svém úkolu ClickUp, aby bylo rozhodnutí jasné i budoucím členům týmu.

Běžnou osvědčenou praxí je nakonfigurovat pipeline tak, aby blokovala sestavení v případě kritických a závažných nálezů. Zobrazujte varování pro středně závažné a méně závažné problémy, abyste dosáhli rovnováhy mezi bezpečností a rychlostí vývoje.

Každý týden v rámci plánování sprintu zkontrolujte otevřené zranitelnosti. Každé čtvrtletí proveďte hlubší audit potlačených nálezů a celkových bezpečnostních trendů. /