Upozornění máte dostatek. Chybí vám však čas na jejich třídění.

Než budete moci jednat, potřebujete znát kontext výstrah. To znamená získat data z protokolů, vzorců provozu a předchozích incidentů napříč nástroji. Zatímco se tato práce provádí, reakce se zpomalují a fronta se stále zvětšuje.

Části tohoto toku můžete automatizovat. Těžší však je vědět, jak je aplikovat. Podle společnosti PwC byly v uplynulém roce největší překážkou pro zavedení umělé inteligence do bezpečnostních operací mezery ve znalostech a dovednostech.

Tento článek se zabývá tím, jak využít AI pro zabezpečení sítě v každodenních pracovních postupech, počínaje kontrolou výstrah a přes vyšetřování až po následné kroky. Uvidíte také, jak díky zachování této práce v ClickUp získá váš tým jediné místo, kde může řešit incidenty bez hlubokých znalostí automatizace. ⬇️

Co je umělá inteligence pro síťovou bezpečnost?

Umělá inteligence pro zabezpečení sítě se týká systémů, které analyzují síťovou aktivitu a pomáhají detekovat, vyšetřovat a reagovat pomocí strojového učení a automatizace.

Používáte ji, když ruční kontrola nestačí na objem protokolů, provozu a chování uživatelů generovaných vaší sítí. Namísto spoléhání se pouze na pevná pravidla nebo známé podpisy hrozeb AI vyhodnocuje vzorce a odchylky na základě toho, jak vaše prostředí normálně funguje.

Pokud se aktivita týká více systémů, AI tyto signály spojí do jednoho přehledu, takže vyšetřování začíná kontextem namísto nesouvislých upozornění.

Proč je AI nezbytná pro bezpečnost sítě?

Potřeba AI se projevuje, když kontrola a reakce nestačí držet krok s aktivitou sítě.

Vaše prostředí generuje nepřetržitě protokoly, provoz a akce uživatelů a útočníci využívají automatizaci, aby se pohybovali rychleji, než umožňuje ruční vyšetřování. S rostoucím objemem se kontrola automaticky zpožďuje. Výstrahy ověřujete později a ztrácíte šanci reagovat včas.

Tato mezera se s rozšiřováním prostředí zvětšuje. Přidáváte cloudové služby, vzdálený přístup a připojená zařízení, ale zachováváte stejný proces vyšetřování. Každý nový vstupní bod přidává další položky k přezkoumání, zatímco váš tým stále provádí přezkoumání stejným tempem.

Výhody AI v oblasti kybernetické bezpečnosti se v tomto bodě projevují, protože mění způsob, jakým se pod tlakem provádějí kontroly a stanovení priorit:

- AI přebírá práci v rané fázi přezkumu tím, že analyzuje aktivitu, seskupuje související signály a stanovuje počáteční priority, než do procesu vstoupí analytici.

- Učí se základní chování uživatelů, zařízení a systémů a označuje odchylky, jakmile se objeví, a včas identifikuje vznikající hrozby.

- Vyhodnocuje aktivitu v kontextu a zabraňuje falešným poplachům, aby neposunuly skutečné incidenty na konec fronty a nesnížily tak počet výstrah.

🔍 Věděli jste? Společnost Gartner uvádí, že 62 % organizací zažilo v posledních 12 měsících alespoň jeden deepfake útok zahrnující sociální inženýrství nebo automatizované zneužití procesů.

Jak funguje AI v síťové bezpečnosti

AI v oblasti kybernetické bezpečnosti není jediný systém, který samostatně přijímá rozhodnutí. Jedná se o soubor technik, které se objevují v různých fázích detekce, vyšetřování a reakce.

Detekce anomálií a analýza chování

AI používá dva běžné přístupy k tomu, aby se naučila, jak vypadá normální aktivita ve vašem prostředí:

- Analýza chování uživatelů a entit (UEBA) sleduje, jak se uživatelé a systémy chovají v průběhu času. Zvýrazňuje aktivity, jako jsou přihlášení v neobvyklých hodinách, přístup k neznámým zdrojům nebo přenosy dat, které se vymykají běžnému vzoru.

- Systémy detekce a reakce v síti (NDR) monitorují síťový provoz. Hledají známky laterálního pohybu, komunikace typu „command-and-control“ nebo dat, která neočekávaně opouštějí síť.

Tento přístup se nespoléhá na předem definované podpisy. Detekce je založena na chování, což umožňuje odhalit dosud neznámé hrozby, aniž by bylo nutné čekat na aktualizaci pravidel.

Automatizovaná reakce na hrozby

Jakmile aktivita překročí prahovou hodnotu spolehlivosti, reakce nemusí čekat na ruční zásah. Systémy řízené umělou inteligencí mohou spustit předem definované akce, aby omezily dopad, zatímco vyšetřování pokračuje.

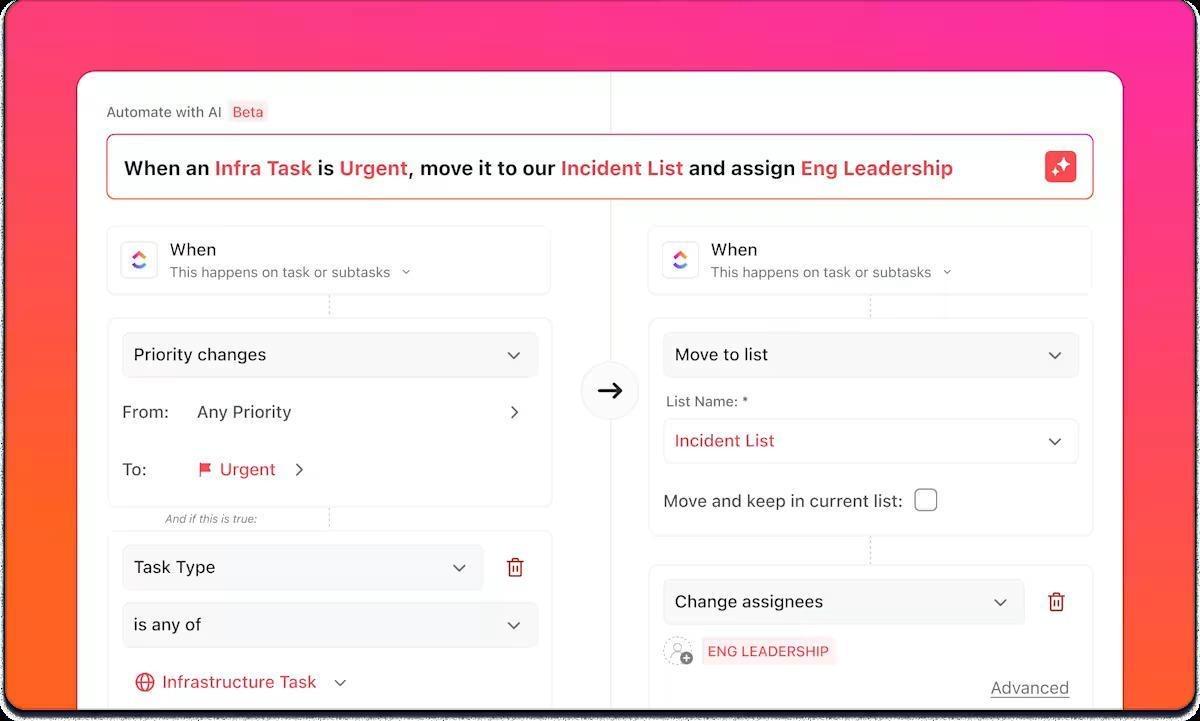

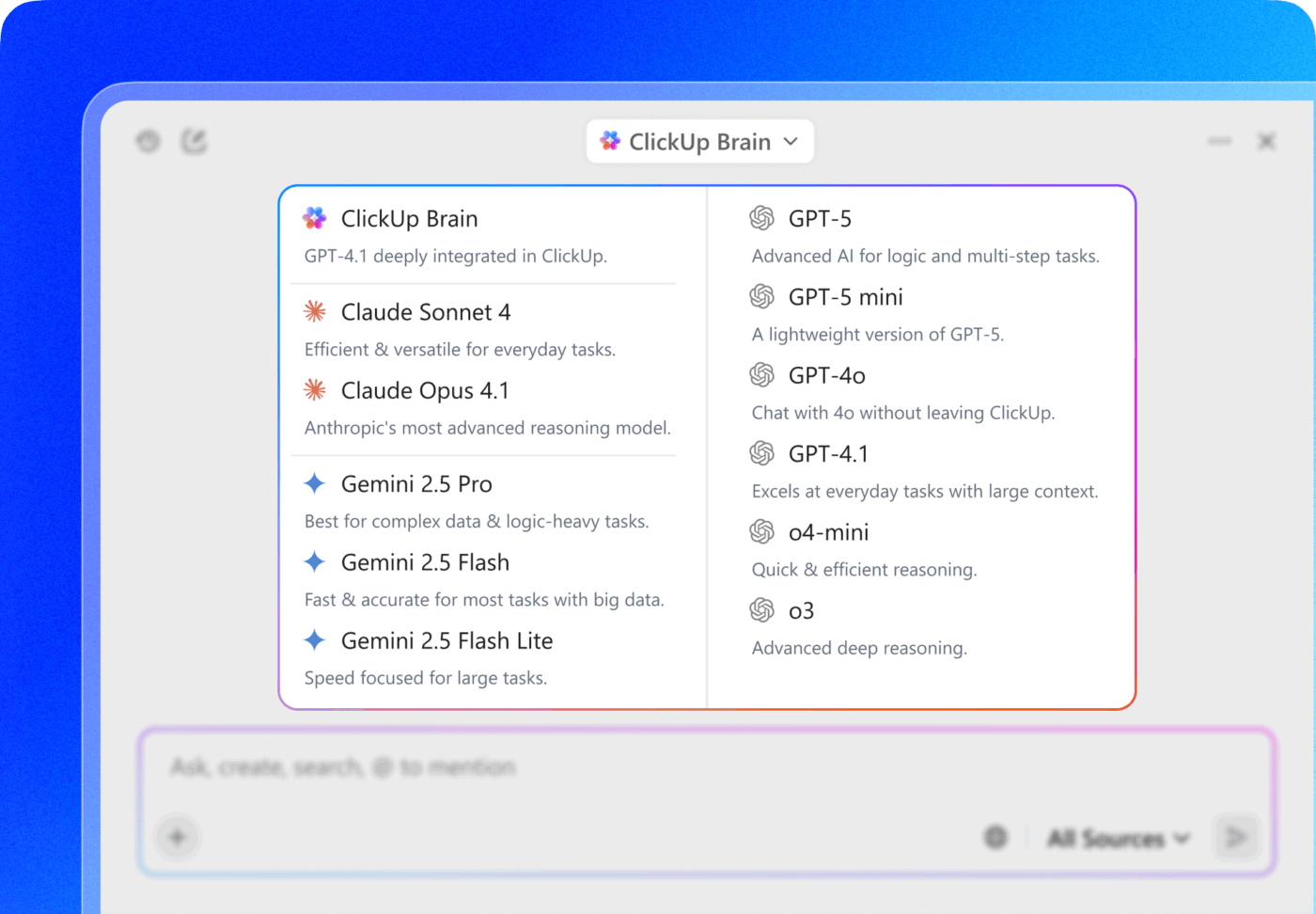

ClickUp Automations to podporuje tím, že vám umožňuje vytvářet pracovní postupy reakcí pomocí AI builderu v jednoduchém jazyce. Popíšete, co se má stát, když jsou splněny určité podmínky, a automatizace se nakonfiguruje přímo v příslušném prostoru, složce nebo seznamu. To usnadňuje převedení pravidel reakce do praxe bez skriptování nebo vlastních nástrojů.

Mezi běžné reakce patří izolace ohroženého koncového bodu, blokování podezřelé IP adresy nebo deaktivace účtu, u kterého se objevily známky převzetí. U akcí s vyšším rizikem lze reakci pozastavit a počkat na schválení analytikem, takže automatizace podporuje rozhodování, aniž by omezovala kontrolu.

Tím se zkracuje doba mezi detekcí a omezením, což je nejdůležitější při rychle se šířících útocích.

Prediktivní analýza a prioritizace hrozeb

AI se používá také předtím, než dojde k incidentům. Modely analyzují historická data o útocích a externí informace o hrozbách, aby identifikovaly rizika, která jsou pro vaše prostředí nejrelevantnější.

Umělá inteligence nepovažuje všechny zranitelnosti za stejné, ale pomáhá je řadit podle priority na základě pravděpodobnosti jejich zneužití a dopadu, který by měly. Tím se úsilí přesouvá k opravě nejdůležitějších nedostatků, místo aby se izolovaně sledovaly skóre závažnosti.

Jazyková analýza pro detekci phishingu

Mnoho útoků začíná komunikací, nikoli malwarem. Zpracování přirozeného jazyka se používá k analýze obsahu e-mailů a zpráv za účelem odhalení známek sociálního inženýrství.

Tyto systémy se nezaměřují pouze na klíčová slova. Vyhodnocují tón, strukturu a záměr, včetně náznaků naléhavosti, vzorců vydávání se za jinou osobu a požadavků, které neodpovídají běžnému komunikačnímu chování. Díky tomu je detekce účinnější proti pokusům o phishing a kompromitaci firemních e-mailů, které se vyhýbají zjevným indikátorům.

🧠 Zajímavost: Společnost Mandiant uvádí globální medián doby setrvání 11 dní. V edici pro vedoucí pracovníky je medián doby setrvání 26 dní, pokud externí subjekty informují oběť.

Tradiční zabezpečení sítě vs. zabezpečení založené na umělé inteligenci

Tradiční kontrolní mechanismy, jako jsou firewally, podpisy a předdefinovaná pravidla, stále plní důležitou funkci, zejména v případě známých hrozeb a prosazování zásad. Problém nastává, když činnost neodpovídá očekáváním těchto pravidel nebo když objem dat přesahuje možnosti lidí včas je zpracovat.

AI nenahrazuje tradiční zabezpečení. Mění způsob detekce a reakce, když jsou vzorce nejasné, signály fragmentované nebo když je rychlost důležitější než naprostá jistota.

| Aspect | Tradiční zabezpečení | Bezpečnost založená na umělé inteligenci |

|---|---|---|

| Detekce | Založeno na pravidlech, řízeno podpisy | Na základě chování a vzorců |

| Pokrytí hrozeb | Primárně známé hrozby | Známé a nové vzorce aktivit |

| Adaptace | Ruční aktualizace | Kontinuální učení a ladění |

| Škálovatelnost | Omezeno kapacitou recenzí | Zvládá velké objemy dat |

| Reakce | Ruční nebo zpožděné | Automatizované nebo téměř v reálném čase |

| Falešné poplachy | Vyšší s pevnými prahovými hodnotami | Snížení díky bodování s ohledem na kontext |

V praxi používáte obojí společně. Tradiční kontrolní mechanismy vás chrání před známými hrozbami. Umělá inteligence snižuje potřebu ruční kontroly, seskupuje související aktivity a zrychluje reakci, když se chování vymyká známým vzorcům.

📮 ClickUp Insight: Průměrný profesionál stráví více než 30 minut denně hledáním informací souvisejících s prací – to je více než 120 hodin ročně ztracených prohledáváním e-mailů, vláken Slacku a roztroušených souborů. Inteligentní asistent AI zabudovaný do vašeho pracovního prostoru to může změnit. Seznamte se s ClickUp Brain. Poskytuje okamžité informace a odpovědi tím, že během několika sekund vyhledá správné dokumenty, konverzace a podrobnosti úkolů – takže můžete přestat hledat a začít pracovat. 💫 Skutečné výsledky: Týmy jako QubicaAMF ušetřily pomocí ClickUp více než 5 hodin týdně – to je více než 250 hodin ročně na osobu – díky odstranění zastaralých procesů správy znalostí. Představte si, co by váš tým mohl vytvořit s extra týdnem produktivity každý čtvrtrok!

Případy použití umělé inteligence v síťové bezpečnosti

Následující příklady použití AI v oblasti kybernetické bezpečnosti se vztahují k bodům v pracovním postupu, kde lidská kontrola zpomaluje, buď kvůli vysokému objemu, nebo kvůli rozložení kontextu napříč systémy.

Každý z nich ukazuje, kde AI snižuje tření při rozhodování, aniž by nahrazovala stávající kontroly nebo vyžadovala komplexní automatizaci.

- Správa identit a přístupů (IAM): Označuje zneužití přihlašovacích údajů identifikací nemožných cest, abnormálního načasování přihlášení nebo pokusů o hromadné vyplňování přihlašovacích údajů, než se přístup dále rozšíří.

- Detekce a reakce na koncových bodech (EDR): Sleduje chování procesů a aktivitu souborů, aby zachytila spuštění malwaru, šifrovací vzorce ransomwaru nebo neautorizované procesy na pozadí na uživatelských zařízeních.

- Zabezpečení cloudu: Sleduje změny konfigurace, využití API a pohyb dat mezi službami, aby odhalilo aktivity, které nespadají do očekávaného chování v cloudových prostředích.

- Analýza síťového provozu: Analyzuje vzorce provozu za účelem identifikace komunikace typu „command-and-control“, laterálního pohybu a exfiltrace dat, včetně aktivit skrytých v šifrovaném provozu.

- Vyšetřování incidentů: Koreluje související události, rekonstruuje časové osy a odhaluje pravděpodobné příčiny, takže vyšetřování nezačíná od surových protokolů, když dojde k incidentu.

- Správa zranitelností: Upřednostňuje zranitelnosti na základě pravděpodobnosti zneužití a vystavení ve vašem konkrétním prostředí.

- Detekce vnitřních hrozeb: Detekuje změny v chování, které mohou naznačovat kompromitaci účtu nebo škodlivou činnost zevnitř, jako jsou neobvyklé vzorce přístupu nebo změny ve využívání dat.

💡 Tip pro profesionály: Pouze 29 % podniků školí zaměstnance, kteří se nezabývají bezpečností, aby mohli převzít bezpečnostní role. I když jsou nástroje k dispozici, jejich využívání je omezené.

Část této mezery můžete operativně vyplnit pomocí ClickUp University. Analytici, IT týmy a související role se mohou naučit, jak fungují pracovní postupy při incidentech, dokumentace a koordinace reakcí v rámci ClickUp. Tato sdílená základna usnadňuje více lidem podporu bezpečnostní práce, aniž by předem potřebovali hluboké znalosti v oblasti detekce nebo automatizace.

Výzvy spojené s používáním umělé inteligence pro zabezpečení sítě

AI mění způsob, jakým provádíte bezpečnostní práce, ale nenahrazuje potřebu struktury, správy dat nebo jasných operací. Čím více se spoléháte na AI v oblasti zabezpečení a monitorování sítě, tím více se mezery v dodržování předpisů, vlastnictví a pracovních postupech stávají prvními překážkami, na které narazíte.

Kvalita a pokrytí dat

AI závisí na konzistentních a spolehlivých datech. Pokud jsou protokoly neúplné, zpožděné nebo špatně normalizované, kvalita detekce klesá a výstrahy ztrácejí kontext.

✅ Jak to opravit: Včas standardizujte zdroje protokolů, definujte požadovaná datová pole a ověřte pokrytí před rozšířením automatizace.

Odchylka modelu

Chování vaší sítě se v průběhu času mění. Jak přidáváte nové aplikace, měníte přístupové vzorce nebo pracovní postupy, modely, které dříve fungovaly dobře, ztrácejí přesnost, pokud je pravidelně nesledujete a nepřeprogramováváte.

✅ Jak to opravit: Průběžně sledujte výkon detekce a přeučujte modely v rámci pravidelných bezpečnostních operací, nikoli jako jednorázový úkol.

Mezery v integraci

Nástroje AI potřebují přístup k existujícím bezpečnostním systémům, aby mohly účinně korelovat aktivity. Pokud jsou integrace částečné nebo křehké, signály zůstávají izolované a vyšetřování se zpomaluje.

✅ Jak to opravit: Začněte s integracemi, které podporují vyšetřovací a reakční pracovní postupy od začátku do konce, nikoli izolované výstupy detekce.

Omezená vysvětlitelnost

Některé modely označují aktivitu, aniž by vysvětlily důvody, které k tomu vedly. Pokud nevidíte, proč systém vyvolal upozornění, trávíte více času jeho ověřováním a váháte, zda automatizovaným akcím důvěřovat.

✅ Jak to opravit: Používejte pracovní postupy a modely, které odhalují přispívající signály a rozhodovací cesty, aby analytici mohli rychle ověřit a jednat.

Techniky protivníka

Útočníci aktivně testují detekční systémy a přizpůsobují se jim. Postupné znehodnocování dat a vyhýbavé chování mohou snížit účinnost modelu, pokud nejsou zavedena ochranná opatření.

✅ Jak to opravit: Kombinujte detekci chování s ochrannými opatřeními, jako jsou ověřovací kontroly, lidská kontrola akcí s velkým dopadem a průběžné testování modelů.

Dovednosti a operační připravenost

Provoz AI v bezpečnostních operacích vyžaduje koordinaci mezi týmy zabývajícími se bezpečností, provozem a daty. Mezery ve vlastnictví nebo odborných znalostech omezují hodnotu, kterou automatizace přináší.

✅ Jak to napravit: Definujte jasnou odpovědnost za dohled nad modely, řešení incidentů a následné kroky a začleňte rozhodnutí AI do stávajících bezpečnostních pracovních postupů, místo abyste vytvářeli samostatnou vrstvu.

Osvědčené postupy pro implementaci umělé inteligence v síťové bezpečnosti

Nejlepších výsledků s nástroji AI pro kybernetickou bezpečnost dosáhnete, když je zavedete s jasným účelem a budete je používat jako součást svých každodenních bezpečnostních operací.

Začněte s definovaným příkladem použití

Vyberte konkrétní problém, který chcete vyřešit, například snížení počtu incidentů phishingu nebo detekci laterálního pohybu. Nasazujte AI tam, kde je výsledek měřitelný, místo toho, abyste ji aktivovali plošně a výsledky třídili až později.

Zajistěte si datové základy

AI se spoléhá na konzistentní vstupy. Před zavedením zkontrolujte zdroje protokolů, abyste se ujistili, že pokrývají vše, mají přesné časové značky a správně zpracovávají data, zejména citlivé informace.

Naplánujte integrace před nasazením

Zmapujte, jak budou výstupy AI proudit do vašich stávajících nástrojů SIEM, SOAR a endpoint. Detekce bez jasné cesty k vyšetřování a reakci přidává tření místo toho, aby ho snižovala.

Udržujte lidi v obraze

Definujte předem postupy eskalace. Rozhodněte, které akce mohou být prováděny automaticky a které vyžadují schválení analytikem, aby automatizace podporovala reakci bez ztráty kontroly.

Průběžné sledování výkonu

Sledujte přesnost detekce, falešné poplachy a výsledky reakcí v průběhu času. Vnímejte ladění modelu jako průběžnou provozní úlohu, nikoli jako krok při nastavování.

Dokumentujte a vylepšujte pracovní postupy

Vytvořte příručky pro zpracování výstrah generovaných umělou inteligencí. Využijte výsledky vyšetřování k úpravě prahových hodnot, zlepšení korelační logiky a zpřísnění kroků reakce v závislosti na změnách podmínek.

Jak ClickUp podporuje pracovní postupy v oblasti bezpečnosti vylepšené umělou inteligencí

Pomocí AI můžete identifikovat, které výstrahy si zaslouží pozornost, ale je zde jedna důležitá výhrada ohledně toho, co bude následovat.

Poté, co výstraha vyžaduje akci, často rozdělíte vyšetřování a reakci mezi různé nástroje. Prohlížíte důkazy v jednom systému, diskutujete o zjištěních v chatu, sledujete nápravu v jiném systému a později sestavujete zprávy. Jak se zapojuje více lidí, kontext se rozptyluje a rychlost reakce klesá, i když detekce splnila svůj účel.

ClickUp dokáže tuto práci udržet v jediném operačním toku, místo aby ji rozděloval.

Přeměna výstrah na sledovatelné incidenty

Když signál AI vyžaduje akci, potřebuje vlastnictví a místo, kde se může vyvíjet. V ClickUp se každý incident stává úkolem, který zahrnuje celý životní cyklus vyšetřování a reakce.

Úkol ClickUp funguje jako pracovní záznam incidentu. Zjištění dokumentujete přímo při kontrole aktivity, připojujete protokoly a snímky obrazovky jako důkazy a aktualizujete stav podle změn závažnosti. Úkol jasně ukazuje vlastnictví v každé fázi, takže nikdy nemusíte hádat, kdo je zodpovědný, z chatových vláken nebo vedlejších ticketů.

Zde je několik příkladů, jak usnadňují správu incidentů:

- Úkoly související s incidenty shromažďují protokoly, snímky obrazovky a externí odkazy na jednom místě, takže vyšetřovatelé nemusí přecházet mezi různými nástroji, aby rekonstruovali kontext.

- Stav a priorita úkolu odrážejí aktuální stav incidentu, což eliminuje nejednoznačnost při předávání úkolů nebo změnách směn.

- Vztahy mezi úkoly propojují následná nápravná opatření nebo monitorovací práce zpět s původním incidentem, takže reakce nekončí pouze jeho omezením.

Zjednodušeně řečeno, úkoly ClickUp jsou středobodem pracovního prostoru a slouží jako referenční bod pro vše, co následuje, nikoli jen jako další ticket, který je třeba spravovat.

Udržování postupů a historie v blízkosti živé reakce

Každá změna nástroje během incidentu s sebou nese náklady. Pokud vaše provozní příručky a minulá vyšetřování nespadají do pracovního postupu reakce, platíte tyto náklady opakovaně, zatímco čas běží dál.

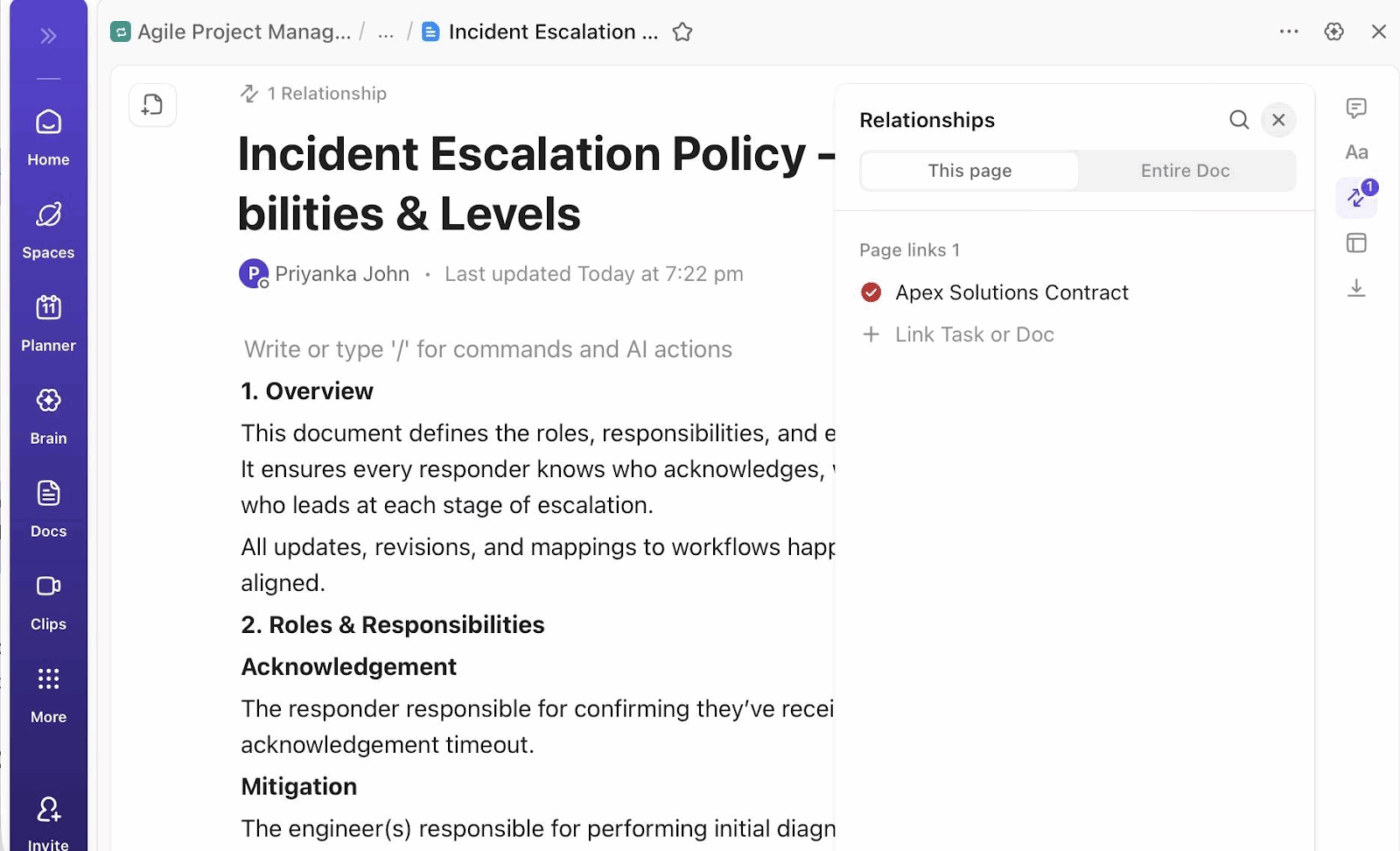

ClickUp Docs uchovává příručky pro reakce, kontrolní seznamy pro vyšetřování a hodnocení po incidentu přímo propojené s úkolem incidentu. Analytici mohou během živé reakce otevřít příslušný postup, postupovat podle něj krok za krokem a zaznamenat, kde se realita liší od zdokumentovaného postupu.

Tyto aktualizace zůstávají připojeny k incidentu, což znamená, že revize po incidentu začíná s přesným kontextem namísto paměti.

ClickUp Brain pracuje přímo s úkoly a dokumenty v průběhu vyšetřování. Shrnuje pokrok, vybírá klíčová rozhodnutí z komentářů a vytváří návrhy aktualizací incidentů na základě živé aktivity úkolů. Váš tým udržuje dokumentaci aktuální během reakce, místo aby rekonstruoval události až po odeznění incidentu.

Snížení počtu předávek při eskalaci incidentů

Jak se incidenty vyvíjejí, koordinace se obvykle rozpadá v přechodových bodech. Často dochází současně ke změnám závažnosti, přesunům vlastnictví a potřebám viditelnosti zúčastněných stran.

ClickUp Automations zpracovává tyto přechody na základě stavu úkolu, nikoli ručního sledování:

- Označení incidentu jako kritického automaticky aktualizuje prioritu a vlastnictví, takže eskalace začíná okamžitě.

- Dokončení izolace automaticky vytvoří a propojí nápravné a následné úkoly s původním incidentem.

- Změna stavu úkolu nebo vlastnictví automaticky informuje příslušné zúčastněné strany, aniž by bylo nutné spoléhat se na vedlejší zprávy.

Vlastní pole strukturovají data o incidentech během celé reakce. Analytici aktualizují závažnost, postižené systémy, dopad na dodržování předpisů a stav řešení přímo v úkolu během své práce. Zprávy a audity pak odrážejí to, co tým během incidentu udělal, a ne to, co někdo později rekonstruoval.

Udržování přehlednosti během práce

Vzhledem k tomu, že dochází k několika incidentům současně, stává se viditelnost problémem při provádění. Vedoucí pracovníci mají stále větší zájem o to, co se právě děje, aby mohli přizpůsobit svou reakci dříve, než se nahromadí zpoždění.

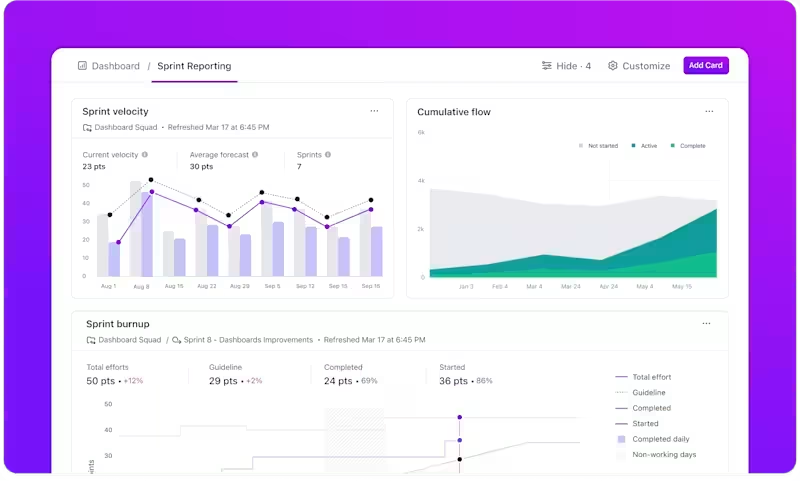

Dashboardy ClickUp čerpají ze stejných úkolů, které váš tým používá k vyšetřování incidentů a reakci na ně. Jakmile analytici aktualizují stav úkolu, vlastnictví nebo závažnost, dashboardy se aktualizují spolu s nimi. Váš tým se tak vyhne ručnímu sledování a vedení vidí živé reakce namísto zpožděných souhrnů.

Dashboardy podporují aktivní reakci tím, že zviditelňují kritické signály:

- Zobrazte všechny aktivní incidenty seskupené podle závažnosti a stavu, aby vedoucí reakce mohli vidět, které problémy vyžadují nejvyšší pozornost, aniž by museli otevírat jednotlivé úkoly.

- Odhalte blokované incidenty přímým načtením stavů úkolů a závislostí, což týmům pomáhá zasáhnout dříve, než reakce na incidenty začnou nepozorovaně zpomalovat.

- Zohledněte vlastnictví a pracovní zátěž pomocí přiřazování úkolů v reálném čase, což usnadňuje vyvážení úsilí v případě, že dojde k eskalaci více incidentů současně.

- Kombinujte data o incidentech s nápravnými a následnými úkoly, aby týmy mohly sledovat, zda práce na omezení incidentu skutečně postupuje, nebo zda čeká na další kroky.

Dashboardy ClickUp čerpají přímo z údajů o úkolech a vlastních polí, takže se zobrazení aktualizuje podle změn incidentů. Váš tým nemusí provádět samostatný pracovní postup hlášení a vedoucí pracovníci vidí přesně, co se děje, zatímco reakce je ještě v procesu.

ClickUp Brain rozšiřuje tuto viditelnost, když se během reakce objeví otázky. Vedoucí pracovníci mohou klást přímé otázky týkající se stavu incidentu nebo pracovní zátěže a získat odpovědi na základě stejných údajů z dashboardu, které již používají.

Jinými slovy, přizpůsobujete reakci v průběhu práce, místo abyste objevovali mezery až po incidentu, který již není možné napravit.

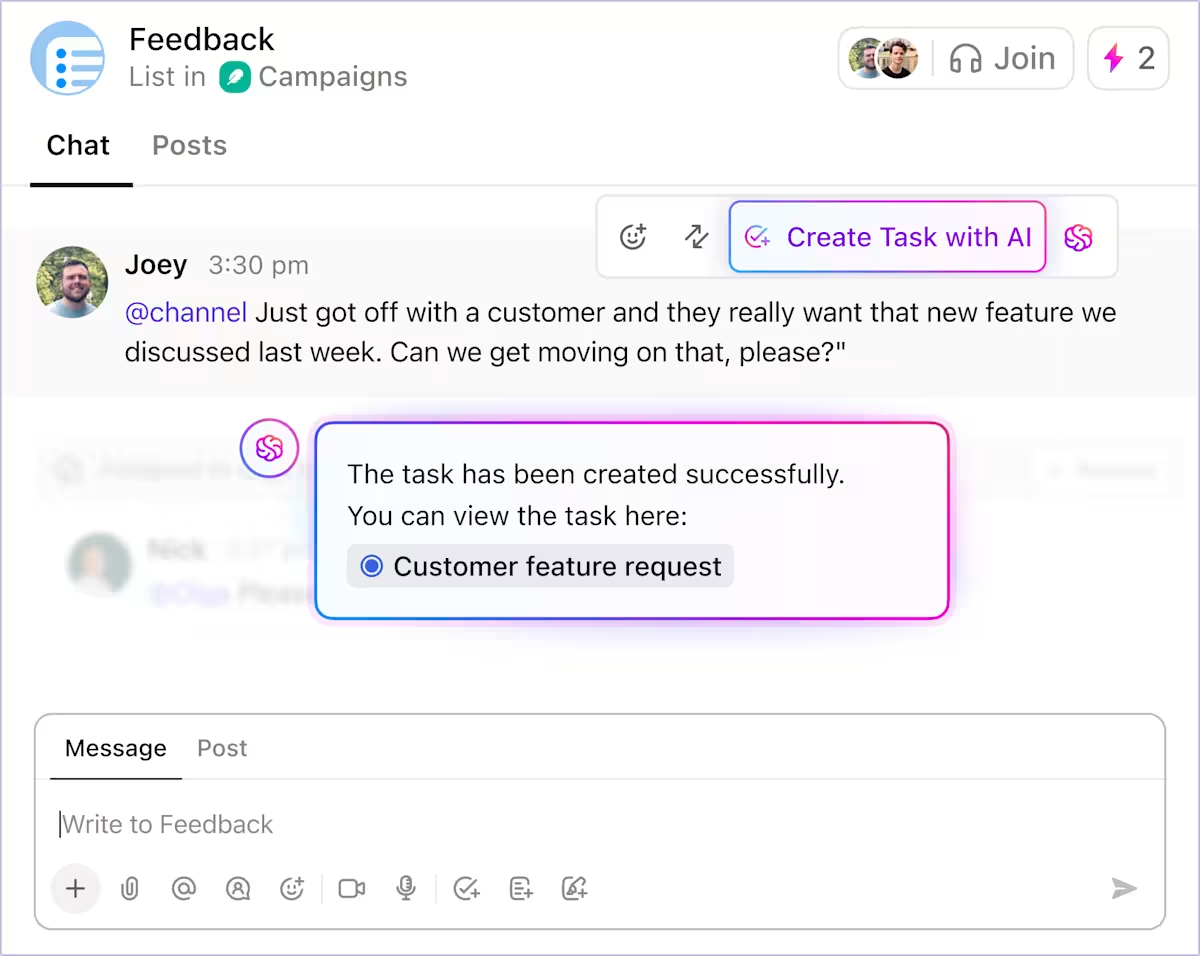

💡 Tip pro profesionály: Během reakce na incidenty váš tým rychle přijímá rozhodnutí, ale sledování úkolů zaostává. Pokud tato rozhodnutí ponecháte v chatu, váš tým zmešká následné kroky. ClickUp Chat vám umožňuje okamžitě převést zprávy na úkoly, přiřadit jim vlastníky a udržet každý další krok viditelný.

Proměňte bezpečnostní reakci v opakovatelný pracovní postup

Po incidentu je stále třeba dokončit práci. Je třeba přiřadit následné úkoly, zdokumentovat změny a uplatnit tato rozhodnutí při další reakci. Fragmentované pracovní postupy v takovém případě zpomalují další vyšetřování ještě předtím, než vůbec začne.

ClickUp vám nabízí propojený ekosystém, který tuto smyčku uzavírá. Incidenty, rozhodnutí, dokumentaci a následné práce spravujete v jediném pracovním postupu, takže nic nezávisí na paměti ani nevyžaduje pozdější úklid.

Začněte používat ClickUp zdarma a vytvořte pracovní postup pro reakci na incidenty, na který se váš tým může spolehnout i dlouho po vyřešení výstrahy.

Často kladené otázky

AI pro kybernetickou bezpečnost využívá nástroje AI k ochraně vašich sítí, zatímco bezpečnost AI se zaměřuje na ochranu modelů AI před útoky, jako je znehodnocení nebo manipulace s daty.

Netechnické týmy těží z bezpečnějšího pracovního prostředí, sníženého rizika phishingu a jasnější komunikace během bezpečnostních incidentů, protože nástroje pro pracovní postupy je informují bez použití technického žargonu.

Umělá inteligence je tu proto, aby pomáhala bezpečnostním profesionálům, nikoli je nahrazovala. Zajišťuje opakující se úkoly, aby se mohli soustředit na strategickou práci, která vyžaduje lidský úsudek a odborné znalosti.

Budoucnost AI v oblasti kybernetické bezpečnosti zahrnuje užší integraci mezi bezpečnostními nástroji a pracovními postupy podniků, uživatelsky přívětivější rozhraní a vylepšenou automatizaci rutinních bezpečnostních rozhodnutí.