Efterlevnad av säkerhetsramverk, såsom System and Organization Controls 2 (SOC 2), fungerar som ett skyddande sköld för känslig data. Cybersäkerhetshot blir mer sofistikerade för varje dag, och lämpliga säkerhetsåtgärder är det bästa sättet att skydda sig mot dem.

Detta är inte bara en etisk skyldighet gentemot kunderna utan också en viktig affärsmässig skyldighet. Ett dataintrång kan leda till förlust av konfidentiell information och förlust av förtroende bland kunderna. I vissa områden finns det till och med lagkrav på att säkra data enligt ett specifikt ramverks standarder.

Dagens teknikstackar hanterar stora mängder data från många olika källor. Att hålla reda på allt, och göra det på ett sätt som gör att du uppfyller kraven, kan vara en gigantisk uppgift. Lyckligtvis finns det programvaruprodukter på marknaden som kan automatisera många av dessa uppgifter och göra det mycket enklare att uppfylla datakraven.

I den här artikeln kommer vi att prata om de bästa produkterna för att säkra dina data enligt SOC 2-standarden. Vissa av dessa verktyg stöder även andra datasäkerhetsstandarder som du kanske också behöver följa!

Vad är SOC 2-kompatibilitet?

SOC 2 är ett ramverk som definierar kriterier för hantering av kunddata enligt fem principer för tillförlitliga tjänster. Dessa principer är säkerhet, tillgänglighet, bearbetningsintegritet, konfidentialitet och integritet.

SOC 2-kompatibilitet är nödvändigt för alla företag som lagrar kunddata i molnet. Det garanterar informationens säkerhet och integritet. Att uppnå och upprätthålla SOC 2-kompatibilitet visar kunder och intressenter att en organisation har robusta säkerhetskontroller för att skydda deras data.

Vad ska du leta efter i SOC 2-kompatibel programvara?

När du letar efter SOC 2-kompatibla verktyg för ditt företag kommer din prioritet att vara att förenkla den tidskrävande revisionsprocessen på ett sätt som passar väl in i ditt befintliga arbetsflöde och din kultur. Men det finns andra viktiga funktioner att leta efter, till exempel:

- Automatiserad insamling av bevis: Genom att minska den manuella insamlingen av bevis sparar programvaran tid och effektiviserar revisioner.

- Verktyg för riskbedömning: Regelbundna riskbedömningar är en av de viktigaste aspekterna av cybersäkerhet, så det är bra att ha en komplett uppsättning verktyg för detta.

- Leverantörshantering: Tredjepartsleverantörer kan utgöra en källa till säkerhetsrisker. Den programvara du väljer bör hjälpa dig att utvärdera leverantörernas säkerhet.

- Moduler för säkerhetsutbildning: Utbildning är det första steget mot en solid säkerhetsgrund, oavsett om det handlar om introduktionsutbildning för nya medarbetare eller fortlöpande säkerhetsutbildning.

- Automatiserad övervakning: Automatisering minskar behovet av manuellt arbete och säkerställer kontinuerlig efterlevnad genom att ge en 24/7-översikt över din efterlevnad.

- Anpassade kontroller: Möjligheten att skräddarsy kontroller efter dina specifika affärsbehov hjälper till att säkerställa att programvaran växer i takt med din verksamhet.

- Integration med teknikstack: Genom att säkerställa att din efterlevnadsprogramvara fungerar med de andra verktygen i din stack kan du hämta data från flera källor.

- Snabba revisionsfunktioner: Bra SOC 2-kompatibilitetsverktyg möjliggör snabbare revisioner genom att effektivt hantera begäran om bevis och minska fram- och återkommande kontakter med revisorer.

De 7 bästa SOC 2-kompatibla programvarorna att använda

Att välja rätt SOC 2-kompatibel programvara kan ge ditt företag ett försprång när det gäller att utveckla ett framgångsrikt kompatibilitetsprogram som följer de ständigt föränderliga standarderna. För att hjälpa dig att hitta rätt säkerhets- och kompatibilitetsprogramvara för ditt företag har vi sammanställt denna lista över de bästa alternativen på marknaden.

1. Drata

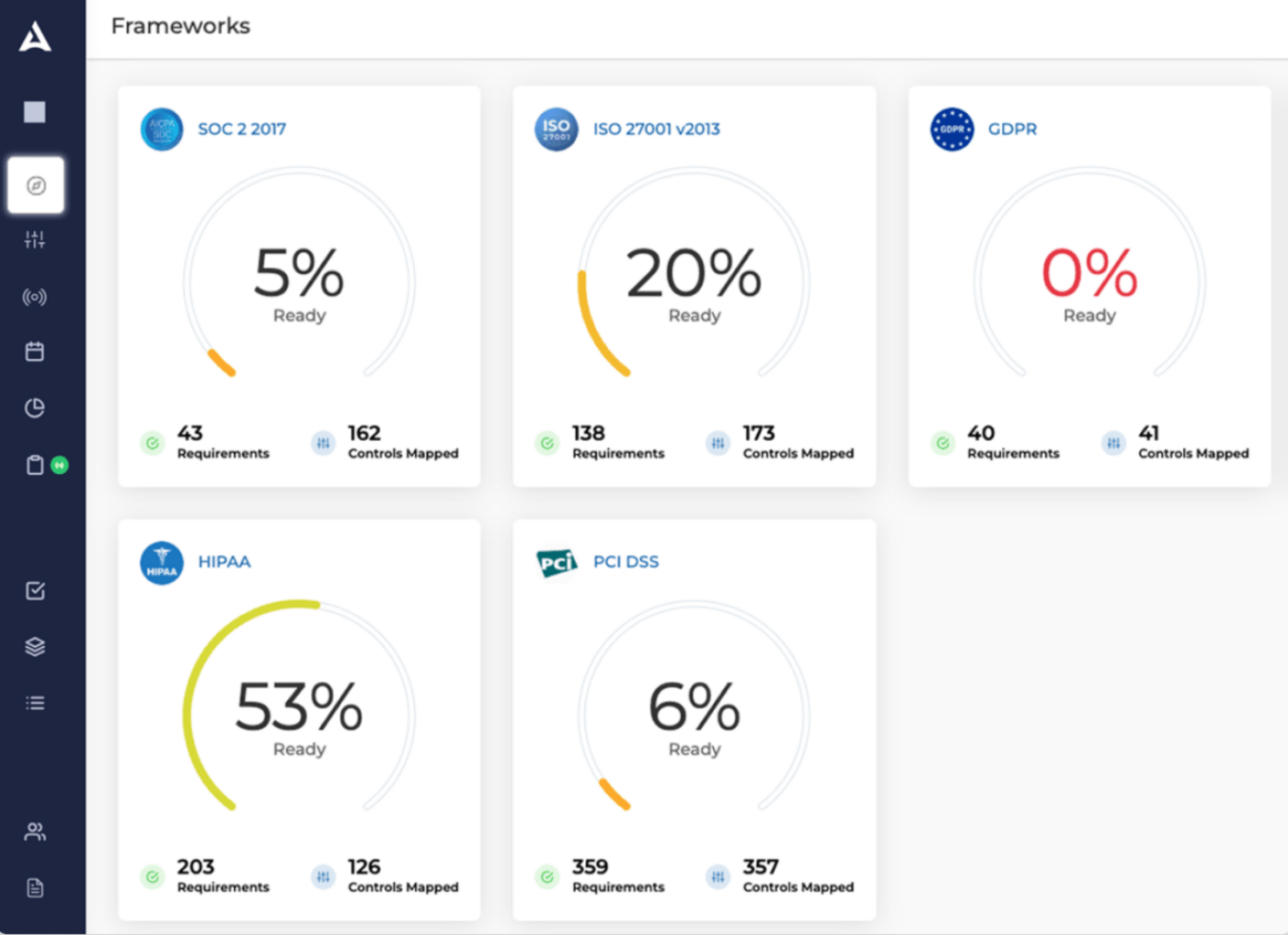

Drata automatiserar efterlevnaden för företag, vilket gör det enklare för dem att uppnå och upprätthålla SOC 2-efterlevnad. Denna plattform lägger stor vikt vid sin förmåga att automatiskt samla in bevis från ett företags teknikstack.

Detta är en tidskrävande process för många organisationer. Automatisering påskyndar efterlevnadsprocessen och säkerställer samtidigt att den insamlade bevisningen är korrekt och uppdaterad. För snabbväxande företag är detta ett måste, eftersom det gör det möjligt för dem att visa sina kunder hur seriöst de tar säkerhet och efterlevnad utan att det kräver en betydande manuell insats.

Drata bästa funktioner

- Automatiserar insamling och testning av bevis med professionellt utformade verktyg för automatisering av efterlevnad.

- Hantera SOC 2 och andra ramverk, såsom ISO 27001, HIPAA, GDPR och mer, från en central plats.

- Säkerställer kontinuerlig efterlevnad och ökad datasäkerhet genom kontinuerlig övervakning

- Erbjuder anpassningsalternativ som anpassar sig efter dina behov när ditt företag växer, inklusive anpassning av ramverk och kontroller.

- Få den hjälp du behöver snabbt med Drata:s team av säkerhets- och efterlevnadsexperter.

- Integreras med annan programvara för att ytterligare automatisera insamlingen av bevis och upprätthålla efterlevnaden.

Drata-begränsningar

- Vissa användare anser att priset är högt för företag med enkla behov.

- Vissa kunder letar efter bättre samarbetsverktyg

Drata-priser

- Kontakta säljavdelningen för prisuppgifter.

Drata-betyg och recensioner

- G2: 4,9/5 (över 500 recensioner)

- Capterra: 5/5 (1 recension)

Kolla in dessa alternativ till Drata!

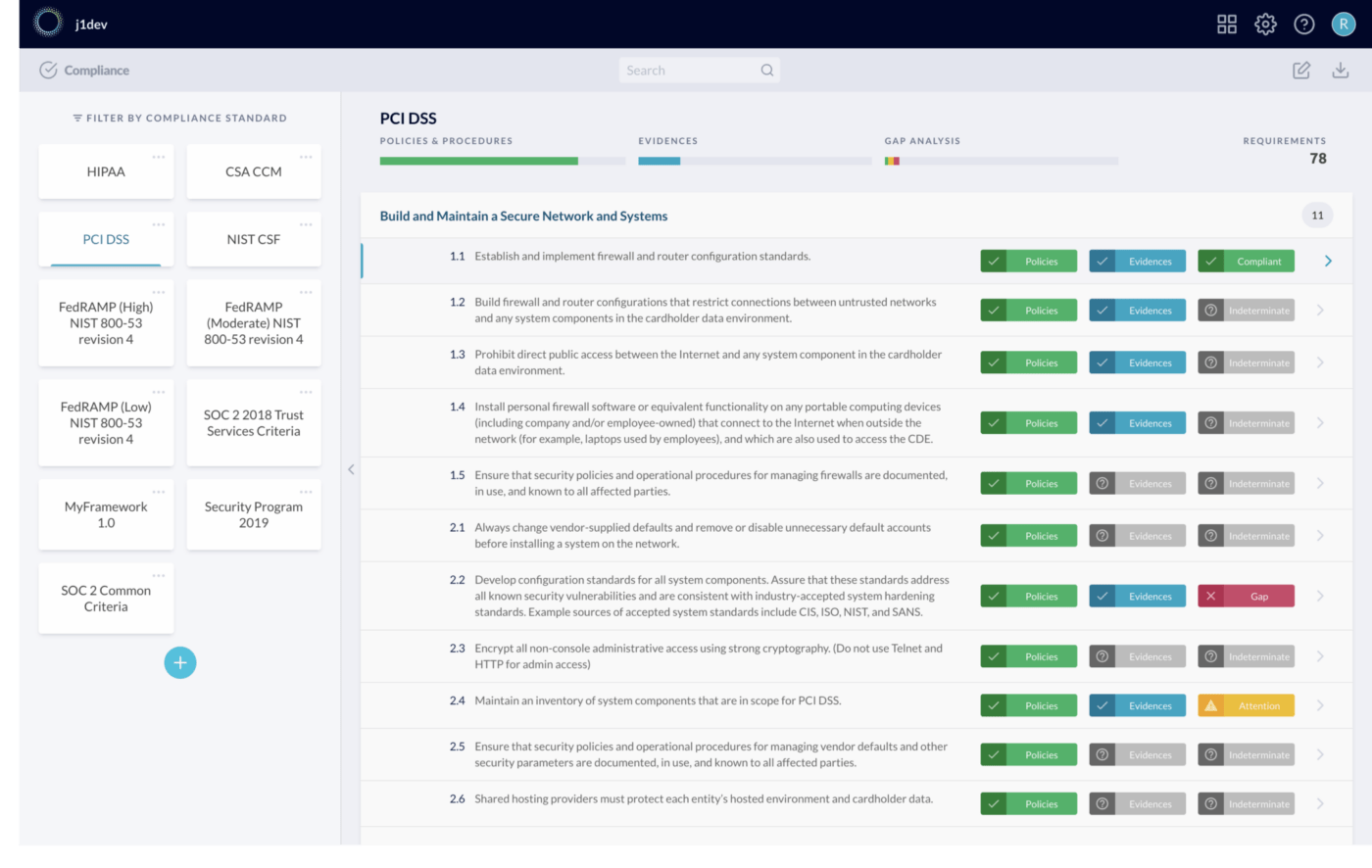

2. JupiterOne

Denna programvara har också en helhetssyn på uppbyggnaden av ett säkerhetsprogram. Genom att integreras med hela företagets teknikstack erbjuder JupiterOne bättre riskhantering.

Dessa integrationer gör det möjligt för programvaran att automatiskt samla in bevis för efterlevnadsrevisioner. Detta underlättar efterlevnadshanteringen och ger trygghet. Programvaran har också verktyg för leverantörshantering som hjälper till att minska riskerna i samband med att anlita tredjepartsleverantörer.

JupiterOnes bästa funktioner

- Upptäck och spåra automatiskt alla tillgångar i olika datakällor och få en enda plats för efterlevnadsdata.

- Ger kraftfull sökning genom JupiterOne Query Language för snabbare sökning och analys av efterlevnadsinformation.

- Gör relationer mellan tillgångar lätt identifierbara med grafbaserad visualisering

- Möjliggör detaljerad segmentering av säkerhetsdata genom användning av anpassningsbara och omfattande taggar.

- Främjar en kontinuerlig efterlevnad genom att mappa tillgångar till en säkerhetsstandard och möjliggöra anpassning av standarder och mappningar.

- Gör det möjligt för användare att skapa instrumentpaneler för att rapportera om säkerhetsstatus och ställa in varningar för olika säkerhetshändelser.

Begränsningar för JupiterOne

- Användarna tyckte att den inledande inlärningskurvan var lite brant.

- Vissa kunder uttryckte en önskan om fler integrationsalternativ.

JupiterOne-priser

- Gratis för alltid för en användare

- Bas: från 1 000 USD/månad för obegränsat antal användare

- Plus: från 1 250 USD/månad för obegränsat antal användare

- Enterprise: från 1 600 USD/månad för obegränsat antal användare

JupiterOne-betyg och recensioner

- G2: 4,9/5 (5 recensioner)

- Capterra: 5/5 (5 recensioner)

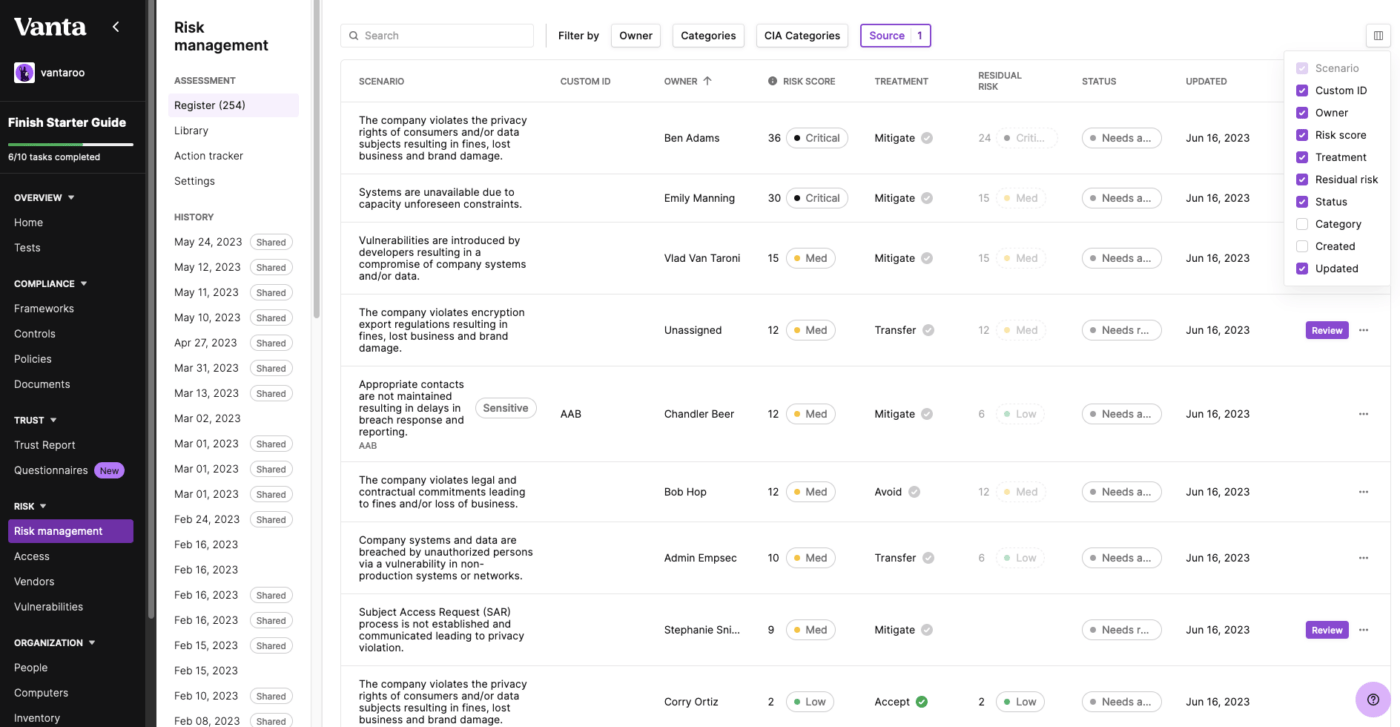

3. Vanta

Denna produkt förenklar efterlevnadsprocessen för företag med automatiserade efterlevnadslösningar. Vanta hjälper företag att förbereda sig för efterlevnadsrevisioner för SOC 2-efterlevnad eller något av de andra populära säkerhetsramverken.

Programvaran genererar beredskapsbedömningar som gör det möjligt för företag att förstå sin nuvarande position och proaktiva sätt att förbättras. Genom att hålla sig à jour med riskbedömningarna kan företag bättre förbereda sig för eventuella revisioner.

Vantas bästa funktioner

- Erbjuder timvisa tester för att övervaka säkerhetsläget och varnar vid eventuella avvikelser.

- Inkluderar förkonfigurerade integrationer och ett API för att skapa anpassade anslutningar som möjliggör en helhetsbild av datakompatibilitet.

- Effektiviserar revisionsprocessen, förenklar valet av revisor och möjliggör genomförande av revisioner direkt från plattformen.

- Automatiserar upp till 90 % av det arbete som krävs för flera ramverk, vilket säkerställer effektiv efterlevnad och riskhantering.

- Möjliggör skapandet av anpassade ramverk för specifika kontroller och policyer

- Gör det möjligt för företag att proaktivt dela information om sina säkerhets- och efterlevnadsprogram för att bygga förtroende hos intressenterna.

Vanta-begränsningar

- Priset är något högre än vad vissa skulle önska.

- Det tar ett tag att sätta sig in i alla alternativ.

Vanta-priser

- Kontakta säljavdelningen för prisuppgifter.

Vanta-betyg och recensioner

- G2: 4,6/5 (över 700 recensioner)

- Capterra: 4,9/5 (16 recensioner)

Kolla in dessa alternativ till Vanta!

4. Thoropass

Denna SOC2-kompatibla programvara lägger stor vikt vid åtkomsthantering. Thoropass säkerställer att endast behöriga personer har åtkomst till känsliga system och data. Du kan till exempel övervaka och återkalla åtkomst för tidigare anställda, vilket säkerställer att företagsdata förblir säkra efter att anställda har slutat.

Naturligtvis erbjuder Thoropass även en rad andra funktioner (tillräckligt för att hantera alla dina efterlevnadsbehov). Den omfattande uppsättningen integrationer säkerställer en fullständig bild av din säkerhetsstatus.

Thoropass bästa funktioner

- Erbjuder efterlevnadslösningar som är specifika för individuella utmaningar, så att företag får rätt efterlevnadsstöd överallt på efterlevnadsresan.

- Stöder flera ramverk, inklusive SOC 2, ISO 27001, PCI DSS, HITRUST, HIPAA och GDPR, allt på en enda plattform.

- Ger en smidig revisionsupplevelse genom att hantera 100 % av revisionen inom plattformen och i genomsnitt erbjuda 67 % snabbare revisionstid.

- Integreras med annan programvara för att samla in data och bevis som är viktiga för efterlevnadsprocessen.

- Tillhandahåller interna experter som är redo att erbjuda snabb support och framtidssäkra strategier för långsiktiga efterlevnadsbehov.

Thoropass begränsningar

- Vissa användare vill ha fler automatiseringsalternativ

- Gränssnittet kan vara krångligt i vissa avseenden.

Thoropass prissättning

- Kontakta säljavdelningen för prisuppgifter.

Thoropass betyg och recensioner

- G2: 4,7/5 (över 200 recensioner)

5. Secureframe

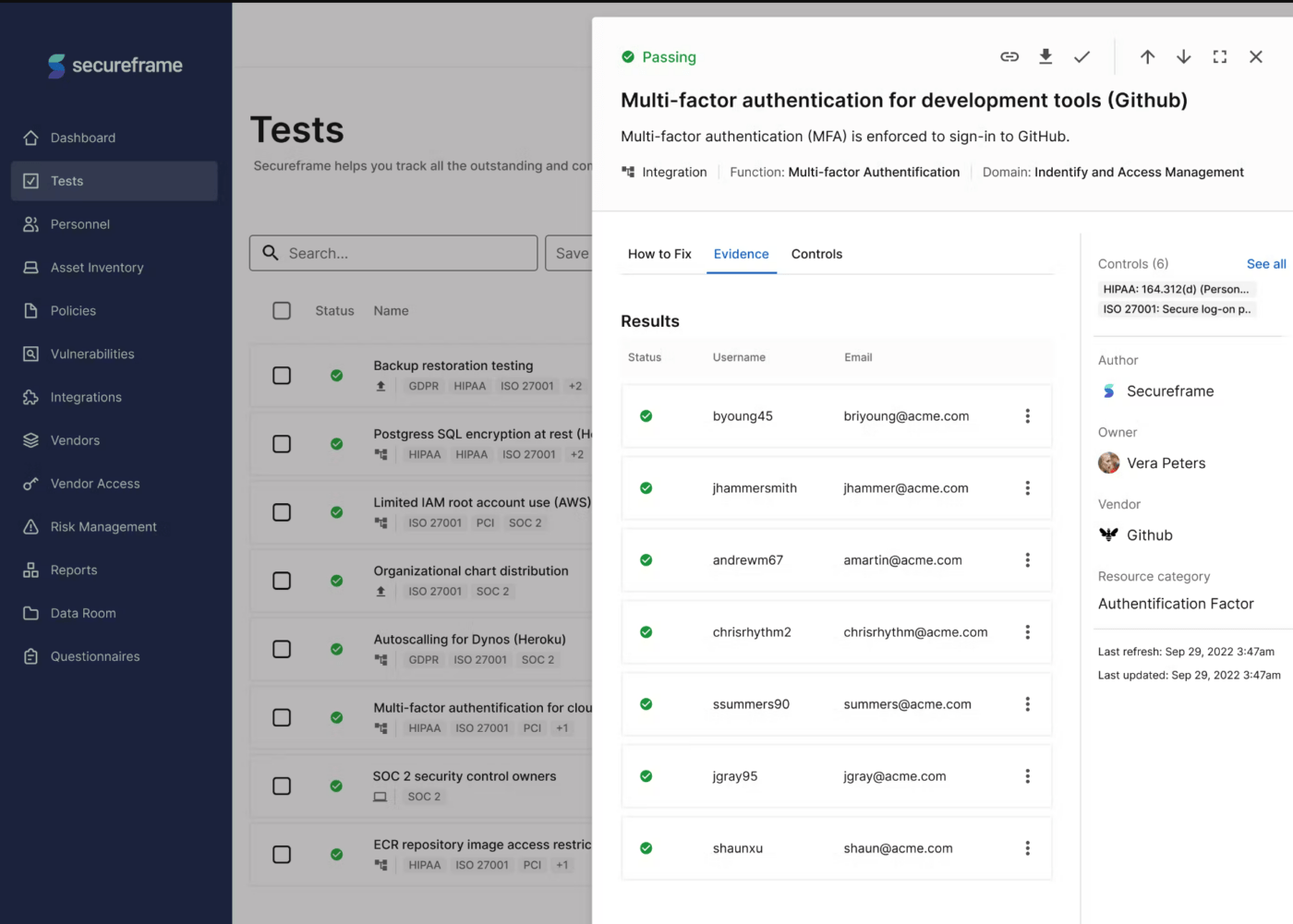

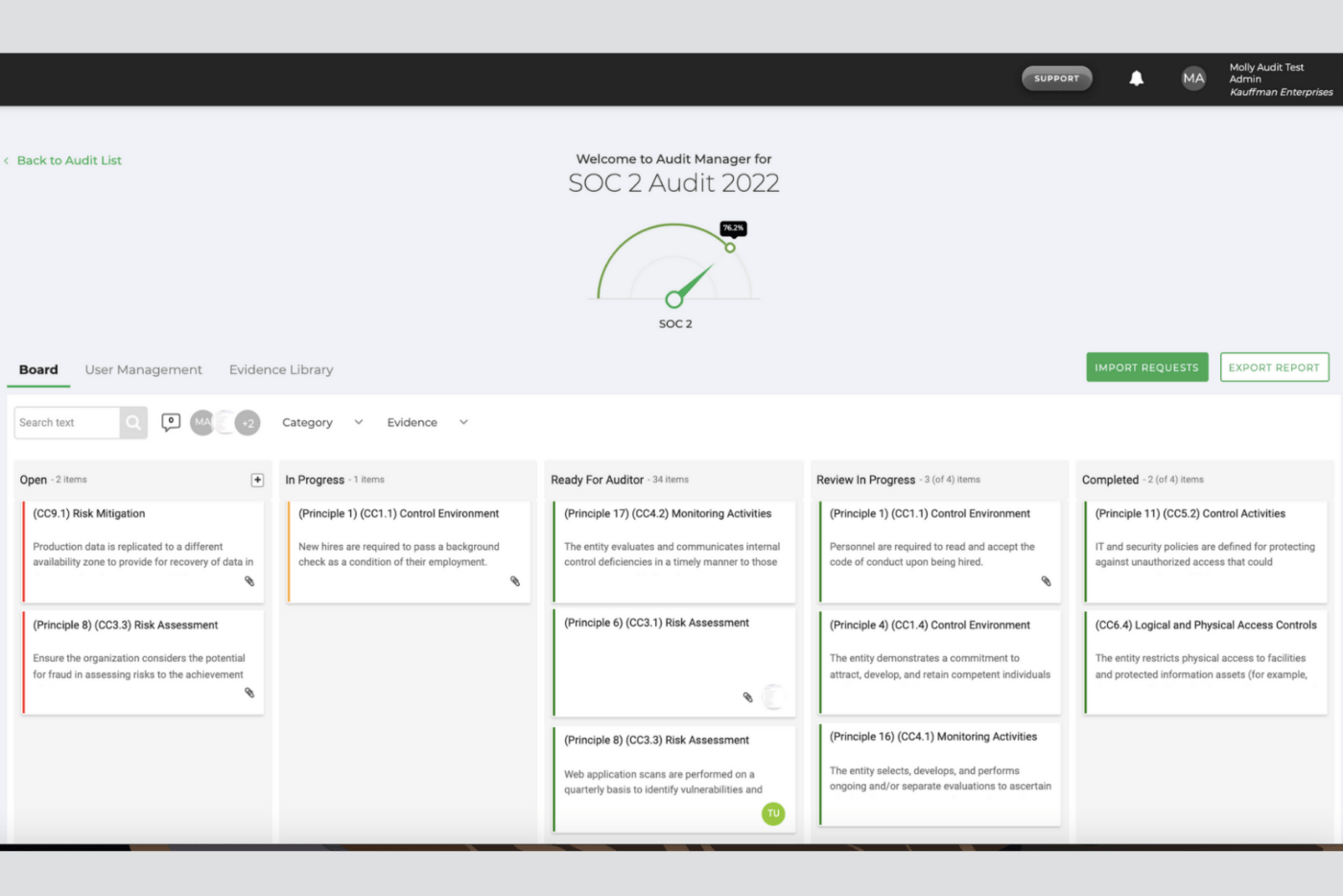

Secureframe syftar till att hjälpa företag att uppnå efterlevnad av några av världens strängaste säkerhetsstandarder. Dess styrka ligger i dess automatiserade efterlevnadsfunktioner, som minskar den tidskrävande uppgiften att samla in bevis.

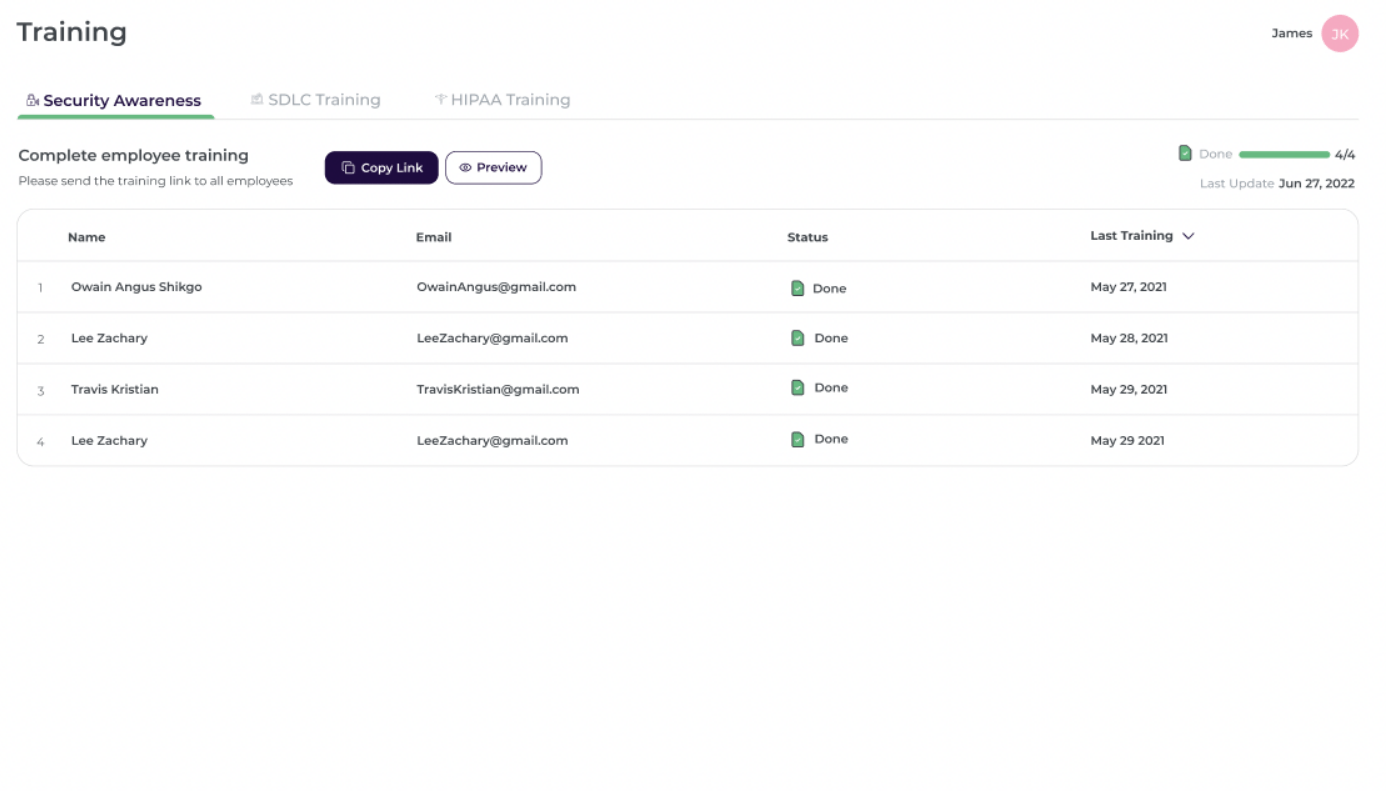

Kraftfulla AI-algoritmer som hjälper användarna med alla aspekter av säkerhet utökar denna programvaras kapacitet. Dessutom håller verktyg för onboarding och offboarding medarbetarna informerade. Spårning av policyacceptans säkerställer att alla följer organisationens säkerhetspolicyer.

Secureframes bästa funktioner

- Erbjuder kontinuerlig spårning av tillgångar och anställda på ett och samma ställe, vilket ger insikt i vem som har tillgång till känslig data.

- Förbättra säkerheten med verktyg för att hantera bristfälliga kontroller, bedöma risker och förbättra din säkerhetsstatus.

- Använder artificiell intelligens för att automatisera manuella uppgifter och effektivisera hanteringen av säkerhet, risker och efterlevnad.

- Automatiserar och effektiviserar hela efterlevnadsprocessen, så att företag snabbt kan uppnå efterlevnad.

- Stöder en rad säkerhets- och integritetsstandarder, inklusive SOC 2, ISO 27001, HIPAA, PCI DSS, GDPR och mer.

Begränsningar för Secureframe

- Vissa användare vill ha fler anpassningsalternativ

- Det saknas vissa integrationer som kunderna efterfrågar.

Priser för Secureframe

- Grundläggande information: Kontakta säljavdelningen för prisuppgifter

- Tillväxt: Kontakta säljavdelningen för prisuppgifter

- Premium: Kontakta säljavdelningen för prisuppgifter

- Företag: Kontakta säljavdelningen för prisuppgifter

Secureframe-betyg och recensioner

- Capterra: 5/5 (4 recensioner)

6. Scytale

Scytale är en annan plattform där AI spelar en viktig roll i riskhanteringen. Företagets AI-verktyg kan förutsäga potentiella risker med stor noggrannhet, vilket möjliggör en mer proaktiv strategi för att hantera dem.

Scytale förser också organisationer med ett riskregister, vilket gör det möjligt för dem att göra spårning och hantering av potentiella hot till en hörnsten i sitt säkerhetsprogram. Detta tillvägagångssätt är särskilt fördelaktigt för snabbväxande företag som kanske inte har resurser att ständigt övervaka sin teknikstack.

Scytales bästa funktioner

- Ger dig kontroller som du kan anpassa efter din organisation, vilket säkerställer att de passar perfekt för dina efterlevnadskrav.

- Erbjuder verktyg för säkerhetsutbildning för att förbättra beredskapen och minimera potentiella efterlevnadsproblem.

- Automatiserar processen för insamling av bevis, verifierar den enligt viktiga revisionsstandarder och erbjuder övervakning av kontroller dygnet runt.

- Tillhandahåller revisorsgodkända policymallar för enklare anpassning och justering av säkerhetspolicyer och protokoll.

- Möjliggör samarbete med säkerhetsrevisorer för att hantera hela processen inifrån programvaran.

- Tillhandahåller automatiseringar som säkerställer att det inte finns några säkerhetsluckor under HR-processerna för onboarding och offboarding.

Scytale-begränsningar

- Vissa användare vill ha fler exportalternativ

- Navigeringen är inte så intuitiv som vissa kunder skulle önska.

Priser för Scytale

- Startup: Kontakta säljavdelningen för prisuppgifter

- Tillväxt: Kontakta säljavdelningen för prisuppgifter

- Företag: Kontakta säljavdelningen för prisuppgifter

Scytale-betyg och recensioner

- G2: 4,9/5 (över 100 recensioner)

- Capterra: 5/5 (5 recensioner)

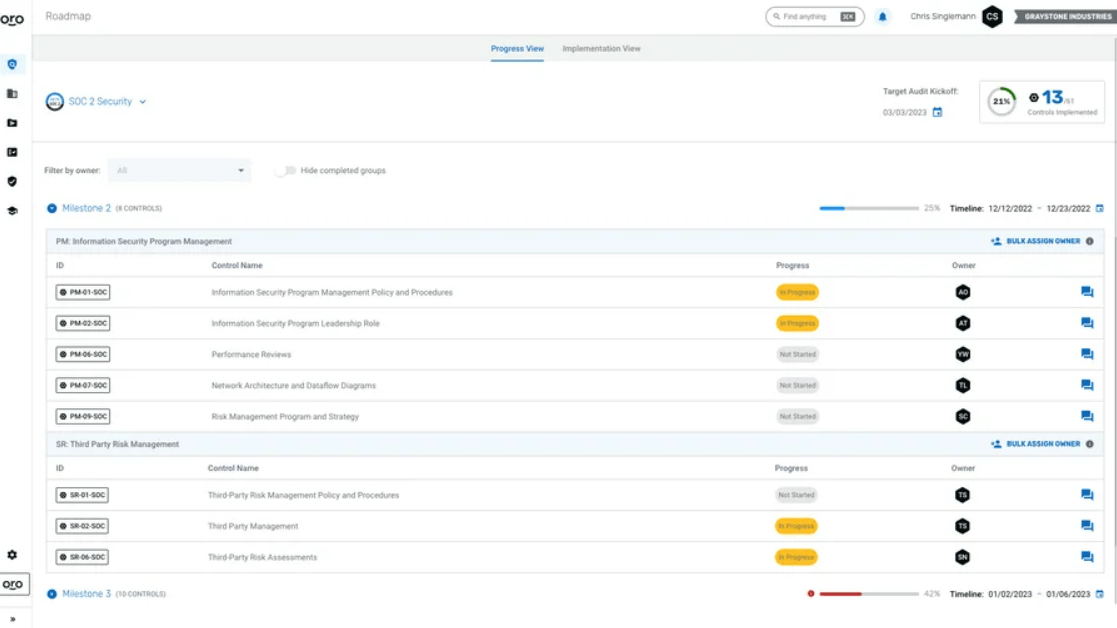

7. Apptega

Apptega är en komplett lösning för att bygga ett säkerhetsprogram. Den erbjuder en serie efterlevnadsverktyg som gör det enklare för företag att följa över 30 branschstandardramverk, inklusive SOC 2.

Ett viktigt mål med produkten är att minska komplexiteten och kostnaderna för hantering av cybersäkerhet. För detta ändamål eliminerar företagets intuitiva plattform behovet av kalkylblad eller Word-dokument genom att erbjuda en komplett lösning för styrning, riskhantering och efterlevnad (GRC). En stor del av efterlevnadsuppföljningen sker automatiskt och kontinuerligt, vilket snabbt identifierar säkerhetsbrister och ger en plan för åtgärdande.

Apptegas bästa funktioner

- Stöder över 30 branschstandardramverk, såsom SOC 2, CMMC, PCI och ISO27001.

- Tillhandahåller verktyg för att snabbt identifiera säkerhetsbrister och erbjuder en plan för åtgärdande.

- Erbjuder verktyg för att ligga steget före cybersäkerhetshot med färdiga funktioner för riskhantering, leverantörsriskhantering och revisionshantering.

- Erbjuder en intuitiv end-to-end GRC-plattform som eliminerar behovet av kalkylblad och Word-dokument.

- Ökar effektiviteten med över 50 % genom att på några sekunder jämföra alla efterlevnadsramverk.

Apptegas begränsningar

- Vissa användare tycker att användargränssnittet inte är så intuitivt som det kunde vara.

- Några recensenter önskar sig fler funktioner

Apptega-priser

- Kontakta säljavdelningen för prisuppgifter.

Apptega-betyg och recensioner

- G2: 4,7/5 (54+ recensioner)

- Capterra: 4,8/5 (21 recensioner)

Skydda ditt team med en solid efterlevnadsprocess

I ovanstående recensioner har du sett flera bra verktyg för SOC 2-kompatibilitet. Du har också sett hur många av dem som lägger tonvikt på leverantörshantering. När du använder tredjepartsleverantörer måste du se till att de följer lämpliga säkerhetsstandarder.

Oavsett vilken SOC 2-kompatibel programvara du väljer kan du få ut mesta möjliga av den genom att integrera den i produkt- och uppgiftshanteringsverktygen i ClickUp.

ClickUps säkerhetspolicy tar efterlevnaden av säkerhetsramverk på allvar, så du kan lita på att de data du lagrar i programmet förblir säkra.

Medan de kraftfulla produktivitetsverktygen i ClickUps kostnadsfria projektledningsprogramvara ser till att dina team samarbetar effektivt och arbetar smidigt tillsammans, arbetar våra säkerhetsexperter i bakgrunden för att ge dig den trygghet du behöver. Prova ClickUp kostnadsfritt idag!